Имя этого файла не может быть разрешено системой

Ошибка 0x80071771 в Windows 10

Что вызывает ошибку 0x80071771?

Мы исследовали эту конкретную проблему, изучив различные пользовательские отчеты и стратегии восстановления, которые использовались затронутыми пользователями для решения проблемы.

Как выясняется, этот конкретный код ошибки чаще всего встречается, когда пользователь пытается получить доступ к файлу, который был ранее создан и зашифрован на другом компьютере.

Эта система шифрования была разработана для предотвращения доступа к вашему компьютеру ваших конфиденциальных данных от угроз или злоумышленников. Дело в том, что после того, как файл зашифрован, требуется сертификат для доступа к нему с другого устройства. Из-за этого зашифрованный файл может быть доступен только на том компьютере, который был зашифрован без каких-либо дополнительных операций.

Имея это в виду, есть два способа получить доступ к зашифрованному файлу на другом компьютере:

- Расшифровывая файл перед его перемещением на новый компьютер.

- Перемещая зашифрованный файл на новый компьютер вместе с сертификатом или ключом шифрования.

Если вы в настоящее время ищете способ решить 0x80071771 Ошибка, эта статья предоставит вам несколько шагов по устранению неполадок. Скорее всего, не все описанные ниже методы будут применимы к вашему сценарию.

В связи с этим мы советуем вам следовать методам в том порядке, в котором они представлены, и игнорировать методы, которые невозможно воспроизвести. В конечном итоге вы должны наткнуться на метод, который решит проблему для вас.

Экспорт сертификата EFS + ключ

Экспорт файла PFX

Следующие шаги покажут вам, как импортировать файл PFX, который используется для сертификата шифрования файла, и ключ, используемый с EFS, на другом компьютере. Есть два разных метода, которые вы можете использовать для импорта этого сертификата + ключ.

Оба метода будут работать для любой версии Windows 10, поэтому придерживайтесь того, какой из них более удобен для вашей текущей ситуации:

Для GNU/Linux (с учётом возможности маскировки) разрешены все символы, кроме «/» и нулевого байта.

Это запрещённые символы - они применяются в ПУТИ к файлу и как аргументы для запуска - поэтому не могут быть в названиях.

Это относится ко всем ОС.

это относится ко всем ОС, это служебные знаки и имеют определенные значения

> - это знак перенаправления вывода например dir > text.txt выведет содержимое каталога в файл

слеши используются для разделения каталогов и сетевых протоколов

: - служебная комманда, используется в файлах bat для обозначения "подпрограммы"

" - служит для означения окончания имени файла, если он с пробелом и не может использоватся, т. к. это вызовет ошибки

Спрашивали тут уже, юзай mwfix

Звездочка (*)

Вертикальная черта (|)

Обратная косая черта (\)

Двоеточие (:)

Двойные кавычки (").

Меньше (<)

Больше (>)

Вопросительный знак (?)

Косая черта (/)

\ — разделитель подкаталогов

/ — разделитель ключей командного интерпретатора

: — отделяет букву диска или имя альтернативного потока данных

* — заменяющий символ (маска «любое количество любых символов»)

? — заменяющий символ (маска «один любой символ»)

" — используется для указания путей, содержащих пробелы

< — перенаправление ввода

> — перенаправление вывода

| — обозначает конвейер

+ — (в различных версиях) конкатенация

Частично запрещённые символы Windows:

пробел — не допускается в конце имени файла;

. — не допускается в конце имени файла кроме имён каталогов, состоящих из точек и доступа с префиксом «\\?\».

Символы, вызывающие проблемы в широко распространённых компонентах:

% — в Windows используется для подстановки переменных окружения в интерпретаторе команд, вызывает проблемы при открытии файла через стандартный диалог открытия файла;

! — в Windows используется для подстановки переменных окружения в интерпретаторе команд, в bash используется для доступа к истории [1];

@ — в интерпретаторах команд вызывает срабатывание функций, предназначенных для почты.

Подскажите, пожалуйста!

Итак, у меня два компьютера, если можно так выразиться, "связаны" роутером. Я создал между ними сеть.

По этой сети я по идее могу передавать файлы, расшаривать папки и т.д.

Но не которые файлы не могу нормально передать (например фильмы или установочные файлы), вылетает ошибка:

"Вам необходимо разрешение на выполнение этой операции.

Запросите разрешение от "администратор компьютера" на изменение этого файла"

На том, компьютере, где пытаюсь скачать Windows 7.

Хотя я могу их передать посредством их архивирования. Но это слишком долгая операция для больших файлов, как понимаете.

Прошу Вас подсказать. Заранее спасибо!

П.с. Изменение настройки выдачи уведомлений о вносимых в компьютер изменениях не помогло.

Прошу Вас подсказать. Заранее спасибо!

П.с. Изменение настройки выдачи уведомлений о вносимых в компьютер изменениях не помогло.

В Windows 7 - по умолчанию отключена встроенная учетная запись Administrator (Администратор) , обладающая наивысшими правами. Это сделано для того, чтобы ограничить воздействие неопытных пользователей и вредоносных программ на системные процессы.

picВсё дело в том, что в Windows 7 наряду с Администратором есть ещё и выключенная по умолчанию учётная запись "Super" Администратора. Поэтому системные команды и требуют запуска от Администратора (Супер Администратора) .

Как включить учетную запись Администратора, объяснено далее.

Во-первых, запускаем командную строку повышенного уровня, набрав cmd в поле поиска в меню Start (Пуск) , щелкнув на иконке командной строки, которая появится в верхнее части меню Start (Пуск) правой кнопкой мыши, а затем выбрав пункт Run as administrator (Запуск от имени администратора) – или используя ярлык, созданный в предыдущей настройке.

Затем, вводим такую команду и нажимаем Enter (Ввод) :

net user administrator /active:yes

С этого момента учетная запись Администратора будет доступна для выбора на экране Приветствия наряду с другими созданными учетными записями. Используйте ее, как и любую другую учетную запись. Будьте осторожны, так как она еще не имеет пароля, так что установить его будет не лишним.

Если возникнет необходимость отключить эту учетную запись Администратора и сделать ее скрытой, введите эту команду в командной строке повышенного уровня и нажмите Enter (Ввод) :

net user administrator /active:no

ЗЫ: стоит добавить, что в русских версиях 7-ки соответственно и админ русский, т. е. в командной строке надо набирать

net user Администратор /active:yes и net user Администратор /active:no

Уже недели с 2 как все чаще стал замечать, что Explorer стал крайне задумчив.

Описание проблемы:

Примеры:

1.

Открывая библиотеку музыки могу получить часть списка записей "невидимыми" (см. скриншот).

Невидимых можно выделить, но мета-информация из них в нижней части отобразиться с вероятностью 50/50.

Если подождать с 10-50 секунд, в конце концов, все отобразится.

2.

Открываю Мой Компьютер, и могу с минуту а то и более ждать поползновения зеленой полосы в строке адреса.

Диски и съемные носители вообще не отображаются.

Иной раз все отображается моментально.

3.

Папки с изображениями порой выглядят вот так. Часть изображений появляется сразу, а иная часть так как на скриншоте. Ждать их отрисовки приходится тоже по минуте.

4.

Аналогично изображениям - случается и с обычными папками.

Такое не постоянно, но в 3 из 10 обращениях к папкам проблема порявляется.

5.

Если создать новую папку, ей тут же надо задать имя.

Задаю имя. Жму Enter. И новосозданную папку с заданным именем видно будет лишь после F5. Динамически она не отображается.

- На одном из двух физических дисков была фрагментация порядка 20%. Устранил

- Заглянул в SMART через CrystalDiskInfo. Там ничего криминального не обнаружил. Кроме пары ремапнутых много лет назад секторов.

- Погрешил на проблемы с превью. Через реестр перенес хранение превью в кастомную папку с полным пересозданием оных. Ничего не изменилось.

Кто что может посоветовать? Не хочется из-за такой глупости устраивать переустановку системы которая уже года два как работала без нареканий.

| Конфигурация компьютера | |

| Процессор: IntelCorei3-2100 CPU @ 3.10GHz, 3100 МГц, ядер: 2, логических процессоров: 4 | |

| Материнская плата: MSI H61M-P21 (MS-7680) (B3.0) | |

| Память: Kingston 99U5471-052.A00LF 8Gb DDR3-1333 DDR3 SDRAM; Samsung M378B5773DH0-CH9 2Gb DDR3-1333 DDR3 SDRAM | |

| HDD: WDC Caviar Green WD10EARS-22Y5B1 ATA Device 1Т (1000 Gb), WDC Caviar Blue WD10EZEX-08M2NA0 ATA Device 1Т (1000 Gb) | |

| Видеокарта: Sapphire Radeon HD 6570 650Mhz PCI-E 2.1 2048Mb 1600Mhz 128 bit DVI HDMI HDCP | |

| Звук: VIA VT1708S VIA High Definition Audio | |

| Блок питания: OCZ ZS Series Power Supply 550W 2014 г. | |

| CD/DVD: ATAPI iHAS122 ATA Device | |

| Монитор: LG FLATRON E2050 1600x900 | |

| ОС: Microsoft Windows 7 Home Basic x86, Microsoft Windows 10 Home x64 . | |

| Индекс производительности Windows: 5.9 | |

| Прочее: Multi Flash Reader USB Device, Logitech HD Webcam C310 |

Отчитайтесь по пунктам

-------

Будь джентльменом, если есть удача. А нет удачи, джентльменов нет . Нажми .

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

1. Какой результат принесло отключение пунктов контекстного меню? — Не совсем понял о каких конкретно пунктах речь. Или отключать вообще все?

3. Чем закончилась проверка системных файлов? — Чем-то непонятным (см. скриншот) | CBS.log

4. Когда и чем проводилась последняя проверка на вирусы? — Приблизительно неделю назад. Проверял установленным Avast'ом. Никакого криминала не обнаружил

5. Что-нибудь из продуктов Acronis не установлено ? — Не использую и не установлено.

2. Наблюдается ли проблема в безопасном режиме? — Не успел испытать, потому что.

И еще. Получив, если так можно выразиться, результат, решил вновь через компоненты включить Windows Search с последующей перезагрузкой.

В итоге система сообщает, что в индексе все так же содержится 140 000 записей (я то думал обнулится), однако задумчивости и медлительности Проводника все равно больше не наблюдается (как только не пытался воссоздать условия при которых все тормозило - так и не удалось). От всего этого берет сомнение. Но факт налицо - проблема с медлительностью, пока что, ушла и работа с папками и файлами стала значительно комфортнее.

Так же смутил результат проверки системы.

На томах с файловой системой NTFS Вы можете установить разрешения безопасности для файлов и папок. Эти разрешения предоставляют или запрещают доступ к файлам и папкам. Для просмотра текущих разрешений безопасности выполните следующее:

| 1. | В Проводнике (Windows Explorer) выберите файл или папку для просмотра параметров безопасности и щелкните правой кнопкой мыши. |

| 2. | В контекстном меню выберите команду Свойства (Properties) и перейдите на вкладку Безопасность (Security) диалогового окна. |

| 3. | В списке Имя (Name) выберите пользователя, контакт, компьютер или группу разрешения которых Вы хотите просмотреть. Если флажки в области Разрешения: (Permissions) затенены, значит, разрешения унаследованы от родител ьского объекта. |

Общее представление о разрешениях для файлов и папок

В Таблице 13-3 отражены базовые разрешения, применимые к файлам и папкам.

Существуют следующие базовые разрешения на доступ к файлам: Полный доступ (Full Control), Изменить (Modify), Чтение и Выполнение (Read & Execute), Чтение (Read) и Запись (Write).

Для папок применимы такие базовые разрешения: Полный доступ (Full Control), Изменить (Modify), Чтение и Выполнение (Read & Execute), Список содержимого папки (List Folder Contents), Чтение (Read) и Запись (Write).

При установке разрешений для файлов и папок всегда следует учитывать следующее:

Таблица 13-3 – Базовые разрешения для файлов и папок в Windows 2000

Базовые разрешения созданы при помощи объединения в логические группы особых разрешений, которые показаны в Таблице 13-4 (для файлов) и 13-5 (для папок). Особые разрешения можно назначить индивидуально, используя дополнительные параметры настройки. При изучении особых разрешений для файлов, необходимо учитывать следующее:

Таблица 13-4 – Особые разрешения для файлов

В Таблице 13-5 показаны особые разрешения, используемые для создания базовых разрешений для папок. При изучении особых разрешений для папок необходимо учитывать следующее:

Таблица 13-5 – Особые разрешения для папок

Установка разрешений для файлов и папок

Для установки разрешений для файлов и папок выполните следующее:

Рисунок 13-12 – Настройка базовых разрешений для файлов или папок на вкладке Безопасность (Security)

• Выделите пользователя или группу, разрешения для которых Вы хотите изменить.

• Используйте список Разрешения: (Permissions) для задания или отмены разрешений.

Совет. Флажки унаследованных разрешений затенены. Для отмены унаследованного разрешения измените его на противоположное.

Рисунок 13-13 – Выделите пользователей, компьютеры и группы, для которых необходимо разрешить или запретить доступ.

• Искать в (Look In) Этот раскрывающийся список позволяет просмотреть доступные учетные записи других доменов. В том числе, список текущего домена, доверенных доменов и других доступных ресурсов. Чтобы увидеть все учетные записи в папке, выберите Весь каталог (Entire Directory).

• Имя (Name) Эта колонка показывает существующие учетные записи выбранного домена или ресурса.

• Добавить (Add) Эта кнопка добавляет выделенные имена в список выбранных имен.

• Проверить имена (Check Names) Эта кнопка позволяет проверить имена пользователей, компьютеров или групп в списке выбранных имен. Это может быть полезно, когда имена вводятся вручную и необходимо убедиться в их правильности.

Аудит системных ресурсов

Применение аудита – это лучший способ для отслеживания событий в системах Windows 2000. Аудит можно использовать для сбора информации, связанной с использованием какого-либо ресурса. Примерами событий для аудита можно назвать доступ к файлу, вход в систему и изменения системной конфигурации. После включения аудита объекта, в журнал безопасности системы заносятся записи при любой попытке доступа к этому объекту. Журнал безопасности можно просмотреть из оснастки Просмотр событий (Event Viewer).

Примечание. Для изменения большинства настроек аудита необходимо войти в систему с учетной записью «Администратор» или члена группы «Администраторы», или иметь право Управление аудитом и журналом безопасности (Manage Auditing And Security Log) в групповой политике.

Установка политик аудита

Применение политик аудита существенно повышает безопасность и целостность систем. Практически каждая компьютерная система в сети должна быть настроена с ведением журналов безопасности. Настройка политик аудита доступна в оснастке Групповая политика (Group Policy). С помощью этого компонента можно установить политики аудита для целого сайта, домена, или подразделения. Политики также могут быть заданы для персональных рабочих станций или серверов.

После выбора необходимого контейнера групповой политики можно настроить политики аудита следующим образом:

Рисунок 13-14 – Настройка политики аудита с использованием узла Политика аудита (Audit Policy) в Групповой политике (Group Policy).

• Аудит событий входа в систему (Audit Account Logon Events) отслеживает события, связанные с входом пользователя в систему и выходом из неё.

• Аудит управления учетными записями (Audit Account Management) отслеживает все события, связанные с управлением учетными записями, средствами оснастки Active Directory — пользователи и компьютеры (Active Directory Users And Computers). Записи аудита появляются при создании, изменении или удалении учетных записей пользователя, компьютера или группы.

• Аудит доступа к службе каталогов (Audit Directory Service Access) отслеживает события доступа к каталогу Active Directory. Записи аудита создаются каждый раз при доступе пользователей или компьютеров к каталогу.

• Аудит входа в систему (Audit Logon Events) отслеживает события входа в систему или выхода из нее, а также удаленные сетевые подключения.

• Аудит доступа к объектам (Audit Object Access) отслеживает использование системных ресурсов файлами, каталогами, общими ресурсами, и объектами Active Directory.

• Аудит изменения политики (Audit Policy Change) отслеживает изменения политик назначения прав пользователей, политик аудита или политик доверительных отношений.

• Аудит использования привилегий (Audit Privilege Use) отслеживает каждую попытку применения пользователем предоставленного ему права или привилегии. Например, права архивировать файлы и каталоги.

Примечание. Политика Аудит использования привилегий (Audit Privilege Use) не отслеживает события, связанные с доступом к системе, такие, как использование права на интерактивный вход в систему или на доступ к компьютеру из сети. Эти события отслеживаются с помощью политики Аудит входа в систему (Audit Logon Events).

• Аудит отслеживания процессов (Audit Process Tracking) отслеживает системные процессы и ресурсы, используемые ими.

• Аудит системных событий (Audit System Events) отслеживает события включения, перезагрузки или выключения компьютера, а также события, влияющие на системную безопасность или отражаемые в журнале безопасности.

Аудит операций с файлами и папками

Если задействована политика Аудит доступа к объектам (Audit Object Access), можно использовать аудит на уровне отдельных папок и файлов. Это позволит точно отслеживать их использование. Данная возможность доступна только на томах с файловой системой NTFS.

Для настройки аудита файла и папки проделайте следующее:

Рисунок 13-15 – Настройка политик аудита для отдельных файлов или папок на вкладке Аудит (Auditing).

Примечание. Если Вы желаете отслеживать действия всех пользователей, используйте специальную группу Все (Everyone). В других случаях для аудита выбирайте отдельных пользователей или группы в любых комбинациях.

Рисунок 13-16 – Диалоговое окно Элемент аудита для Имя папки или файла (Auditing Entry For New Folder), используемое для установки элементов аудита пользователю, контакту, компьютеру или группе.

Аудит объектов каталога Active Directory

Если задействована политика Аудит доступа к службе каталогов (Audit Directory Service Access), можно использовать аудит на уровне объектов службы каталогов Active Directory. Это позволит точно отслеживать их использование.

Для настройки аудита объекта проделайте следующее:

| 1. | В оснастке Active Directory — пользователи и компьютеры (Active Directory Users And Computers) выберите контейнер объекта. |

| 2. | Щелкните по объекту для аудита правой кнопкой мыши и в контекстном меню выберите команду Свойства (Properties). |

| 3. | Перейдите на вкладку Безопасность (Security) и нажмите кнопку Дополнительно (Advanced). |

| 4. | Перейдите на вкладку Аудит (Auditing) диалогового окна Параметры управления доступом (Access Control Settings). Чтобы параметры аудита наследовались от родительского объекта, должен стоять флажок Переносить наследуемый от родительского объекта аудит на этот объект (Allow Inheritable Auditing Entries From Parent To Propagate To This Object). |

| 5. | Используйте список Элементы аудита (Auditing Entries) для выбора пользователей, компьютеров или групп, действия которых будут отслеживаться. Для удаления учетной записи из этого списка, выберите ее и нажмите кнопку Удалить (Remove). |

| 6. | Чтобы добавить учетную запись, нажмите кнопку Добавить (Add). Появится диалоговое окно Выбор: Пользователи, Контакты, Компьютеры или Группы (Select Users, Contacts, Computers, Or Groups), в котором выберите учетную запись для добавления. Когда нажмете OK, появится диалоговое окно Элемент аудита для Имя папки или файла (Auditing Entry For New Folder). |

| 7. | Если необходимо уточнить объекты для применения настроек аудита, воспользуйтесь раскрывающимся списком Применять (Apply Onto). |

| 8. | Установите флажки Успех (Successful) и/или Отказ (Failed) для необходимых событий аудита. Аудит успехов означает создание записи аудита для каждого успешного события (например, успешного чтения файла). Аудит отказов означает создание записи аудита для каждого неудачного события (например, неудачной попытки удаления файла). |

| 9. | По завершении нажмите кнопку OK. Повторите эти шаги для настройки аудита других пользователей, контактов, групп или компьютеров. |

Материал взят из книги «Windows 2000. Руководство администратора». Автор Уильям Р. Станек (William R. Stanek). © Корпорация Microsoft, 1999. Все права защищены.

Автор: Шамиль Абакаров aka Sham • Иcточник: (переведено с англ.) Microsoft Technet • Опубликована: 01.09.2006

Способ 1: получение полного разрешения на доступ к файлу

Один из способов, который может позволить вам получить доступ к зашифрованному файлу, — дать себе полное разрешение на доступ к системным файлам, а затем выполнить один из внутренних методов расшифровки, чтобы разблокировать файлы. Но имейте в виду, что этот метод не будет работать в тех случаях, когда файл был изначально зашифрован на другом компьютере.

Вам нужно будет выполнить следующие шаги на компьютере, где файл был изначально зашифрован. Заполнив их, вы сможете переместить файл и открыть его на другом компьютере, не сталкиваясь с 0x80071771 ошибка.

Несколько пострадавших пользователей сообщили, что им удалось разрешить 0x80071771 ошибка, выполнив шаги ниже. Вот что вам нужно сделать:

- В Проводнике файлов щелкните правой кнопкой мыши букву диска, с которым вы столкнулись с проблемой, и выберите Свойства.

Доступ к экрану свойств соответствующего диска - На экране свойств перейдите на вкладку Безопасность и нажмите кнопку Изменить (рядом с Чтобы изменить разрешения, щелчок редактировать).

Изменение разрешений на вкладке «Безопасность» - На вкладке «Безопасность» нажмите добавлять кнопка под Группы или имена пользователей.

Добавление дополнительных разрешений для тома - Внутри Выберите пользователей или группы окно, тип Каждый в коробке под Введите названия объектов для выбора (примеры) и нажмите Хорошо сохранить изменения.

Добавление группы «Все» в разрешения для тома - Как только вы вернетесь к права доступа выберите Каждый сгруппировать и поставить все галочки в поле разрешения Разрешения для всех.

Предоставление полного контроля группе «Все» - Удар Применять сохранить изменения. Далее вернитесь к Безопасность вкладка в свойства затронутого объема, но на этот раз нажмите продвинутый кнопка (связана с Специальные разрешения или расширенные настройки)

Доступ к меню специальных разрешений диска - От Расширенные настройки безопасности окно, перейдите к права доступа вкладку и нажмите на Изменить.

Смена владельца по умолчанию - Затем из Выберите пользователя или группу окно, тип Каждый под Введите имя объекта для выбора и ударил Хорошо сохранить изменения.

Добавление группы «Все» в специальные разрешения - Далее обязательно установите флажок, связанный с Заменить владельца на субконтейнеры и объекты.

Замена владельца на субконтейнеры и объекты - С владельцем как Каждый, перейти к Аудиторская проверка вкладку и нажмите на Добавлять.

Доступ к вкладке «Аудит» соответствующего диска - Под Аудит Вступления для затронутого объема выберите Каждый как Principal, затем перейдите к основнойразрешение раздел и установите флажок, связанный с Полный контроль. Наконец, нажмите Хорошо затем Применять сохранить изменения.

Установление полного контроля над основными разрешениями

После выполнения описанных выше действий ваш компьютер только что получил полные разрешения для доступа к файлу. Затем выполните действия ниже, чтобы использовать командную строку с повышенными правами для расшифровки файла:

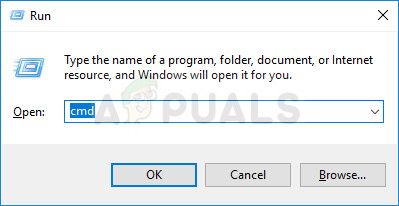

- Нажмите Windows ключ + R открыть диалоговое окно «Выполнить». Затем введите «ЦМД» и нажмите Ctrl + Shift + Enter открыть возвышенный Командная строка. По подсказке UAC (контроль учетных записей пользователей), щелчок да предоставить административные привилегии.

Запуск CMD в качестве администратора - Когда вы попадете в командную строку с повышенными правами, введите следующую команду, чтобы расшифровать файл, который ранее отображал Ошибка 0x80071771:

cipher / d «полный путь к файлу с расширением»

Замечания: «Полный путь к файлу с расширением» очевидно, заполнитель.Вам необходимо заменить его на фактический путь к файлу. Например: C: \ Users \ MADRO \ Desktop \ appuals \ 0x80071771.jpg. - Попробуйте открыть файл и посмотреть, была ли ошибка устранена.

Если вы все еще сталкиваетесь с 0x80071771 Ошибка — «Указанный файл не может быть расшифрован» Проблема при попытке открыть файл, перейдите к следующему способу ниже.

Способ 2: импорт сертификата шифрования файлов EFS + ключ в Windows 10

Единственный способ открыть зашифрованный файл (файл EFS) на другом компьютере — это импортировать его вместе с сертификатом и ключом. Любое отдельное приложение, которое не имеет соответствующего ключа шифрования файла, не сможет его открыть.

Но для того, чтобы этот метод был применим, вам нужно иметь доступ к компьютеру, который использовался для шифрования файла и экспорта ключа + сертификата. Вот краткое руководство о том, как это сделать:

Читайте также: