Gpresult не показывает политики компьютера

После установки WSUS сервера я решил распространить настройки на все ПК. Сложилось так, что до этого у меня не было потребности применения политики к ПК, а только к пользователю. Я применил политику на тестовый ПК, но к сожалению, она не применялась, в смысле даже не отобразилась в списке всех политик по gpresult /r, а при запуске на тестовом ПК RSOP пишет: "Оснастке результирующей политики RSoP не удалось создать данные о компьютере из-за недостаточных прав. Оснастка продолжит работу, но будут отображаться только данные о пользователе."

Вопрос: какие должны быть права и где их настроить?

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

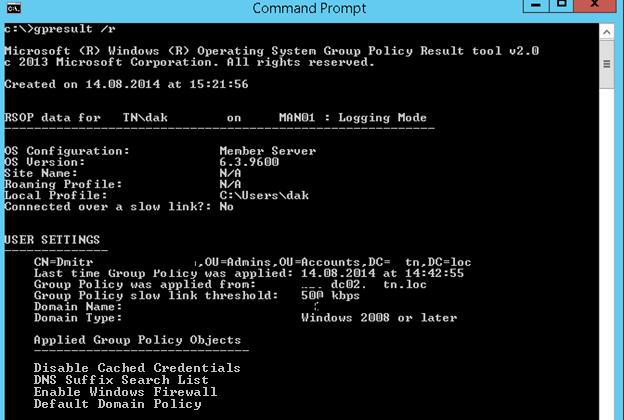

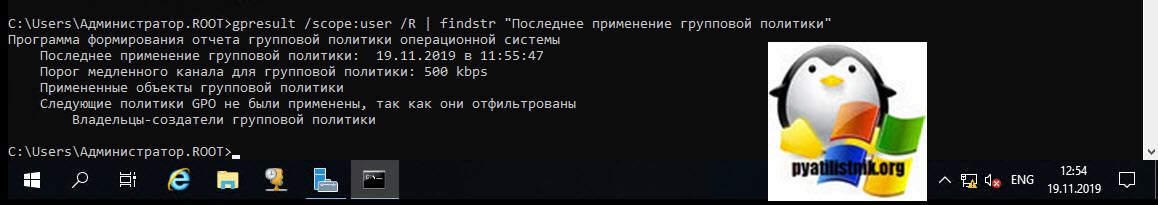

скриншот и ответ gpresult /r

Конфигурация ОС: Рядовая рабочая станция

Версия ОС: 10.0.17134

Имя сайта: Н/Д

Перемещаемый профиль: \\WIN_2016_AD01\PROFILES$\test.V6

Локальный профиль: C:\Users\test.SEVENTEEN

Подключение по медленному каналу: Нет

Конфигурация пользователя

--------------------------

CN=Test 10,OU=Test,OU=Users,OU=SEVENTEEN,DC=seventeen,DC=loc

Последнее применение групповой политики: 16.10.2018 в 11:52:29

Групповая политика была применена с: WIN_2016_AD01.seventeen.loc

Порог медленного канала для групповой политики: 500 kbps

Имя домена: SEVENTEEN

Тип домена: Windows 2008 или более поздняя версия

Примененные объекты групповой политики

---------------------------------------

Keyboard

Energy

power-off

Chrome

Browser

Следующие политики GPO не были применены, так как они отфильтрованы

--------------------------------------------------------------------

Local Group Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

---------------------------------------------------------

Пользователи домена

Все

Пользователи удаленного рабочего стола

Пользователи

REMOTE INTERACTIVE LOGON

ИНТЕРАКТИВНЫЕ

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

Подтвержденное центром проверки подлинности удостоверение

Средний обязательный уровень

В gpresult нет даже намёка на конфигурацию компьютера. Если бы оно выполнялось, но с ошибкой, то я бы разбирался далее, а так он вообще не воспринимается, мне кажется что это связано именно с какими то разрешениями.

Последний раз редактировалось Igor Potapov, 16-10-2018 в 13:41 . Причина: дополнение

| Консоль cmd запустите с правами администратора, а затем выполните gpresult /r. » |

Так не получается т.к. результат будет отображаться от конфигурации пользователя с правами администратора. А к администратору я никаких политик вообще не применяю, по этому там пусто.

| Так не получается т.к. результат будет отображаться от конфигурации пользователя с правами администратора. » |

Так Вам покажет политики которые применяются к компьютеру.

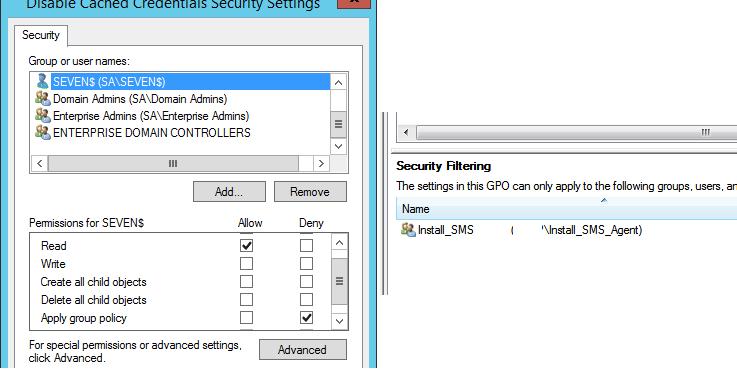

Я правильно понимаю что у Вас компьютер к которому применяется политика находится в OU Test? Для политики WSUS в разделе делегирование добавьте группу Компьютеры домена и дайте право на чтение политики.

| Для политики WSUS в разделе делегирование добавьте группу Компьютеры домена и дайте право на чтение политики. » |

Да именно этого я и не знал! Спасибо большое!

Конфигурация ОС: Рядовая рабочая станция

Версия ОС: 10.0.17134

Имя сайта: Default-First-Site-Name

Перемещаемый профиль: Н/Д

Локальный профиль: C:\Users\Follet

Подключение по медленному каналу: Нет

Конфигурация компьютера

------------------------

CN=TEST,OU=Test,OU=Computers,OU=SEVENTEEN,DC=seventeen,DC=loc

Последнее применение групповой политики: 16.10.2018 в 14:19:36

Групповая политика была применена с: WIN_2016_AD01.seventeen.loc

Порог медленного канала для групповой политики: 500 kbps

Имя домена: SEVENTEEN

Тип домена: Windows 2008 или более поздняя версия

Примененные объекты групповой политики

---------------------------------------

WSUS

Default Domain Policy

Следующие политики GPO не были применены, так как они отфильтрованы

--------------------------------------------------------------------

Local Group Policy

Фильтрация: Не применяется (пусто)

Компьютер является членом следующих групп безопасности

------------------------------------------------------

Администраторы

Все

Пользователи

СЕТЬ

Прошедшие проверку

Данная организация

TEST$

Компьютеры домена

Подтвержденное центром проверки подлинности удостоверение

Обязательный уровень системы

Конфигурация пользователя

--------------------------

CN=Follet Follet,CN=Users,DC=seventeen,DC=loc

Последнее применение групповой политики: 20.09.2018 в 16:26:27

Групповая политика была применена с: WIN_2016_AD01.seventeen.loc

Порог медленного канала для групповой политики: 500 kbps

Имя домена: SEVENTEEN

Тип домена: Windows 2008 или более поздняя версия

Следующие политики GPO не были применены, так как они отфильтрованы

--------------------------------------------------------------------

Local Group Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

---------------------------------------------------------

Пользователи домена

Все

Пользователи

Администраторы

REMOTE INTERACTIVE LOGON

ИНТЕРАКТИВНЫЕ

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

Администраторы домена

Владельцы-создатели групповой политики

Администраторы схемы

Администраторы предприятия

Подтвержденное центром проверки подлинности удостоверение

Группа с запрещением репликации паролей RODC

Высокий обязательный уровень

18.05.2017

itpro

Групповые политики

комментариев 6

Медленная загрузка компьютера, вызванная долгим применением групповых политик, является одной из частых проблем в домене, на которые жалуются пользователи. С точки зрения пользователя компьютер загружается очень долго, и как будто зависает на несколько минут на этапе «Применение параметров компьютера / пользователя». В этой статье я попробую собрать полезные диагностические инструменты и приемы, позволяющие администратору выявить причины медленного применения GPO на компьютерах домена.

На самом деле причин, из-за которых на компьютере долго применяются групповые политики может быть множество: это и проблемы с DNS, доступностью и скоростью подключения к DC, неправильной настройкой сайтов AD или проблемы с репликацией, неверно настроенные групповых политики и кривые скрипты и т.п. Проблематично описать универсальный алгоритм по диагностике всех этих проблем. При решении таких проблем, как правило, большую роль имеет опыт и навыки специалиста, производящего диагностику. В этой статье мы остановимся только на диагностики проблем, связанных с самими механизмами работы GPO и клиента GPClient.

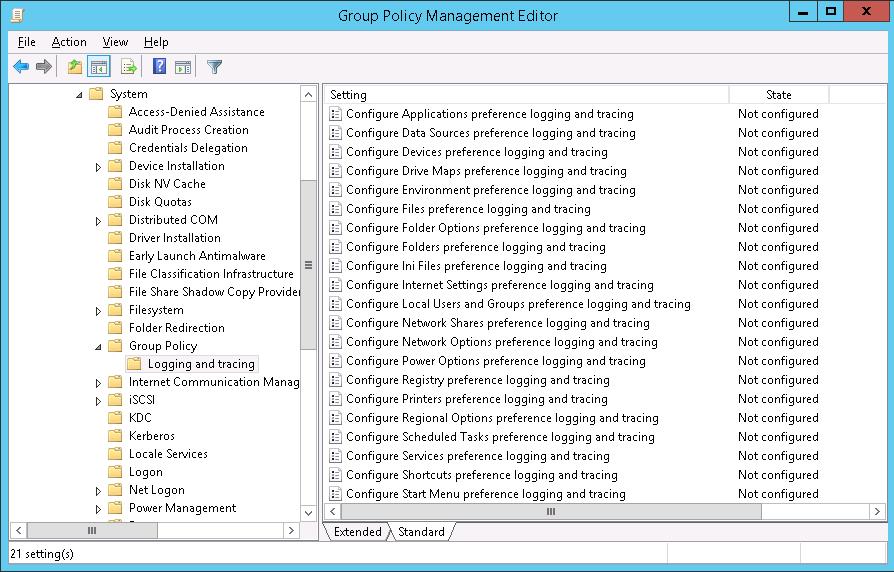

Отладочные журналы Group Policy Preferences

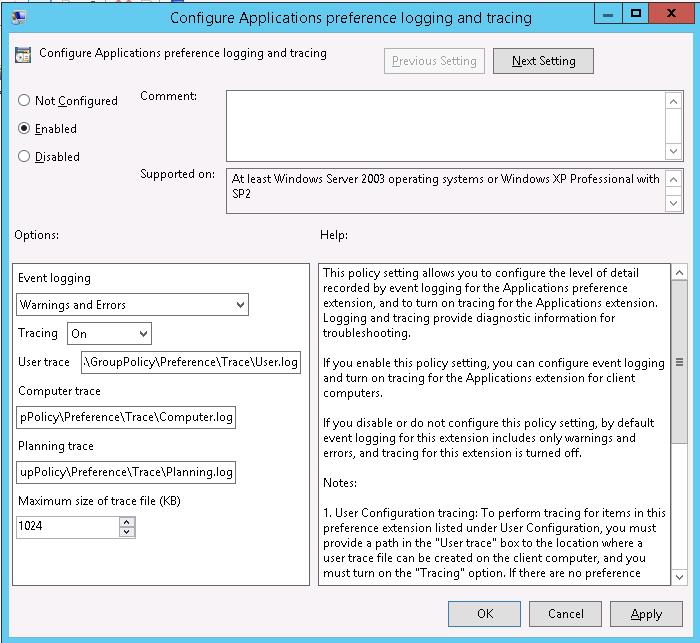

Расширения Group Policy Preferences также могут вести подробные лог загрузки каждого компоненте CSE (Client-Side Extensions). Отладочные журналы CSE можно включить в разделе GPO: Computer Configuration -> Policies -> Administrative Templates->System->Group Policy -> Logging and tracing

Как вы видите, доступные индивидуальные настройки для каждого CSE. В настройках политики можно указать тип событий, записываемых в журнал (Informational, Errors, Warnings или все), максимальный размер журнала и местоположение лога:

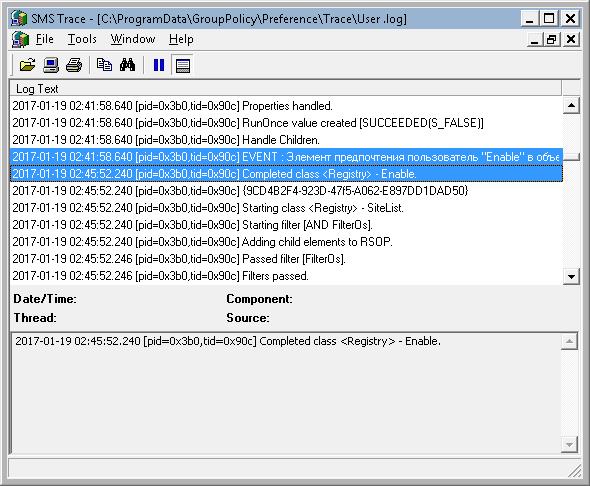

- Трейс файл пользовательских политик %SYSTEMDRIVE%\ProgramData\GroupPolicy\Preference\Trace\User.log

- Трейс файл политик компьютера %SYSTEMDRIVE%\ProgramData\GroupPolicy\Preference\Trace\Computer.log

Совет. В том случае, если у вас в консоли gpedit/ GPMC в разделе Group Policy отсутствует подраздел Logging and Tracing, нужно будет скачать и установить шаблоны Group Policy Preferences ADMX и скопировать GroupPolicyPreferences.admx из %PROGRAMFILES%\Microsoft Group Policy в локальный каталог PolicyDefinitions либо в централизованный каталог PolicyDefinitions на SYSVOL.

После сбора логов нужно проанализировать их на ошибки, а также попытаться найти соседние события, время между которыми отличается на несколько минут.

Итак, в этой статье мы рассмотрели основные способы диагностики проблем долгого применения групповых политик на компьютерах домена. Надеюсь, статья будет полезной.

13.12.2021

itpro

Active Directory, Windows 10, Windows Server 2019, Групповые политики

комментариев 7

Утилита командной строки GPResult.exe используется для получения результирующего набора групповых политик (Resultant Set of Policy, RSOP), которые применяются к пользователю и/или компьютеру в домене Active Directory. Gpresult позволяет вывести список доменных политик (GPO), которые применяются на компьютер и пользователя, настройки политик и ошибки обработки. Это наиболее часто используемый инструмент администратора для анализа настроек и диагностики групповых политик в Windows.

В этой статье мы рассмотрим, как использовать команду GPResult для диагностики и анализа настроек групповых политик, применяющихся к Windows в домене Active Directory.

Следующие политики GPO не были применены, так как они отфильтрованы

При отладке и траблшутинге применения групповых политик стоит также обращать внимание на секцию: The following GPOs were not applied because they were filtered out (Следующие политики GPO не были применены, так как они отфильтрованы). В этой секции отображается список GPO, которые по той или иной причине не применяются к этому объекту. Возможные варианты, по которым политика может не применяться:

- Filtering: NotApplied(Empty) (Фильтрация:Не применено (пусто)) – политика пустая (применять, нечего);

- Filtering: Denied(UnknownReason) (Фильтрация:Не применено (причина неизвестна)) – скорее всего у пользователя или компьютера отсутствуют разрешения на чтение/применение этой политики. Разрешения настраиваются на вкладке Security в консоли управления доменными GPO — GPMC (Group Policy Management Console);

- Filtering: Denied (Security) (Фильтрация: Отказано (безопасность)) — в секции Apply Group Policy указан явный запрет в разрешении Apply group policy либо объект AD не входит в список групп в разделе настроек Security Filtering.

Также вы можете понять должна ли применяться GPO к organizational unit (OU) в AD на вкладке эффективных разрешений (Advanced -> Effective Access).

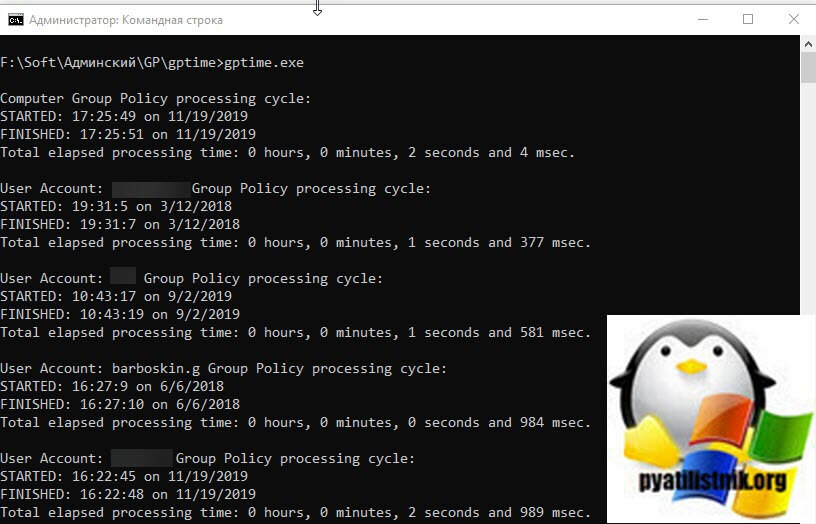

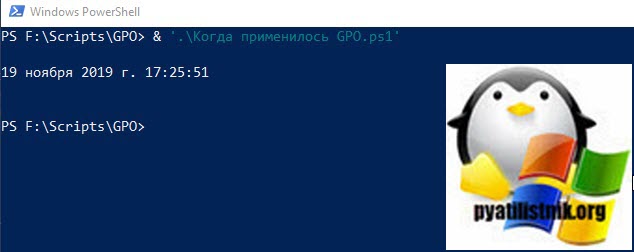

Узнаем время обновления GPO через gptime

gptime.exe - это удобная небольшая утилита предназначена для быстрого и краткого отчета о том, когда в последний раз компьютер и пользовательская групповая политика запускались в локальной или удаленной системе. Если в систему вошли более одного пользователя, инструмент сообщит о времени обработки GP для всех найденных пользователей.

В командной строке перейдите в каталог с gptime.exe и запустите ее. В моем примере видно, когда были обновлены политики для компьютера, а так же для всех пользователей, чьи профили были обнаружены на компьютере.

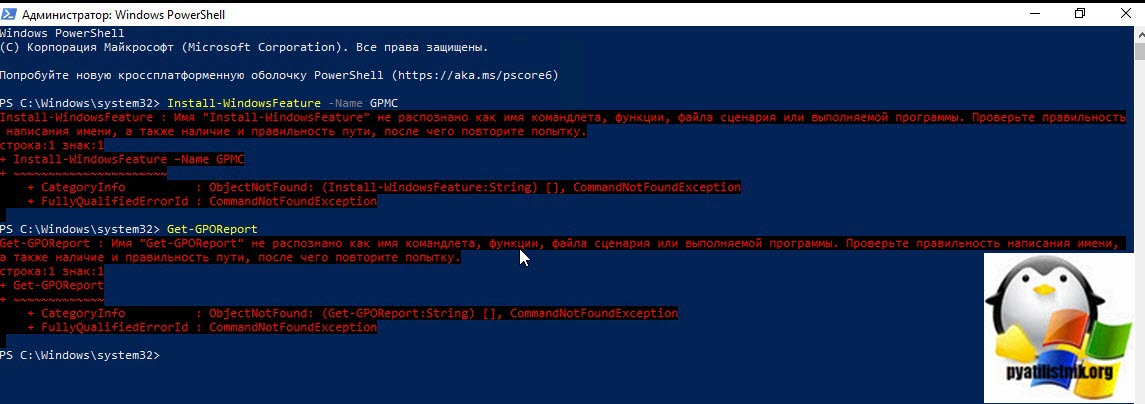

Как выяснить время обновления GPO через PowerShell

Естественно у Microsoft есть отдельные командлеты, который позволяет вычислить время применения GPO, называется они Get-GPResultantSetOfPolicy и Get-GPOReport. Чтобы ими воспользоваться на клиентской системе, такой как Windows 10, вам необходимо установить RSAT пакет и импортировать модуль GroupPolicy. в противном случае вы будите получать ошибку:

Get-GPOReport : Имя "Get-GPOReport" не распознано как имя командлета, функции, файла сценария или выполняемой программы. Проверьте правильность написания имени,

а также наличие и правильность пути, после чего повторите попытку.

строка:1 знак:1

+ Get-GPOReport

+ ~~~~~~~~~~~~~

+ CategoryInfo : ObjectNotFound: (Get-GPOReport:String) [], CommandNotFoundException

+ FullyQualifiedErrorId : CommandNotFoundException

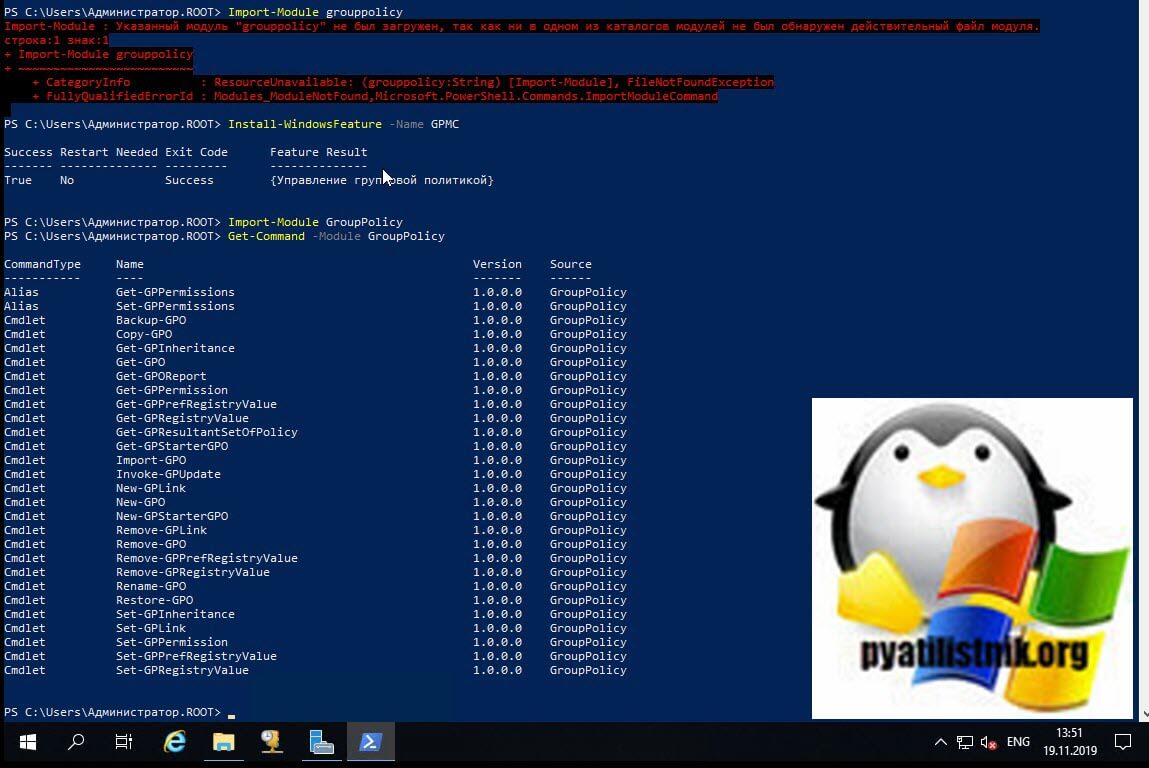

Чтобы иметь возможность использовать эти командлеты, установите пакет RSAT, в операционных системах Windows Server, это не нужно. Далее установите модуль GroupPolicy, через команду:

После его установки введите команду для просмотра доступных модулей:

- Get-GPPermissions

- Set-GPPermissions

- Backup-GPO

- Copy-GPO

- Get-GPInheritance

- Get-GPO

- Get-GPOReport

- Get-GPPermission

- Get-GPPrefRegistryValue

- Get-GPRegistryValue

- Get-GPResultantSetOfPolicy

- Get-GPStarterGPO

- Import-GPO

- Invoke-GPUpdate

- New-GPLink

- New-GPO

- New-GPStarterGPO

- Remove-GPLink

- Remove-GPO

- Remove-GPPrefRegistryValue

- Remove-GPRegistryValue

- Rename-GPO

- Restore-GPO

- Set-GPInheritance

- Set-GPLink

- Set-GPPermission

- Set-GPPrefRegistryValue

- Set-GPRegistryValue

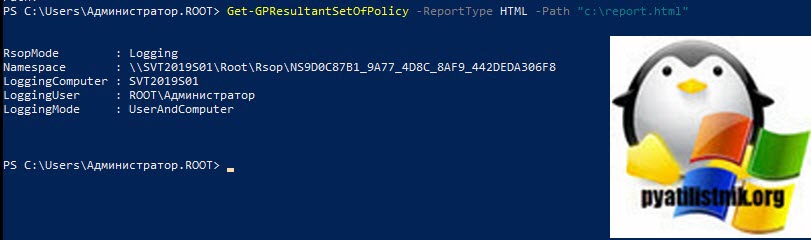

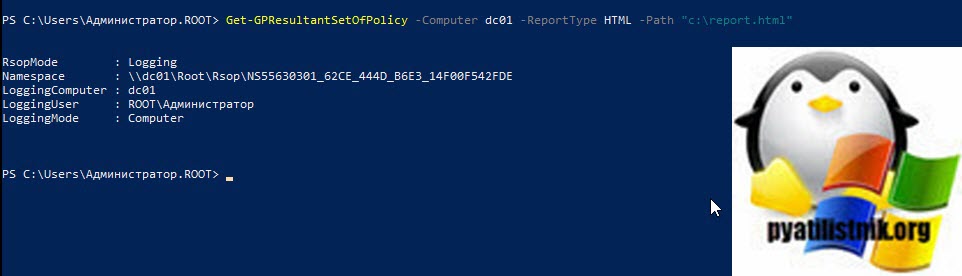

Чтобы вычислить время последнего обновления групповых политик через командлет Get-GPResultantSetOfPolicy, выполните команду:

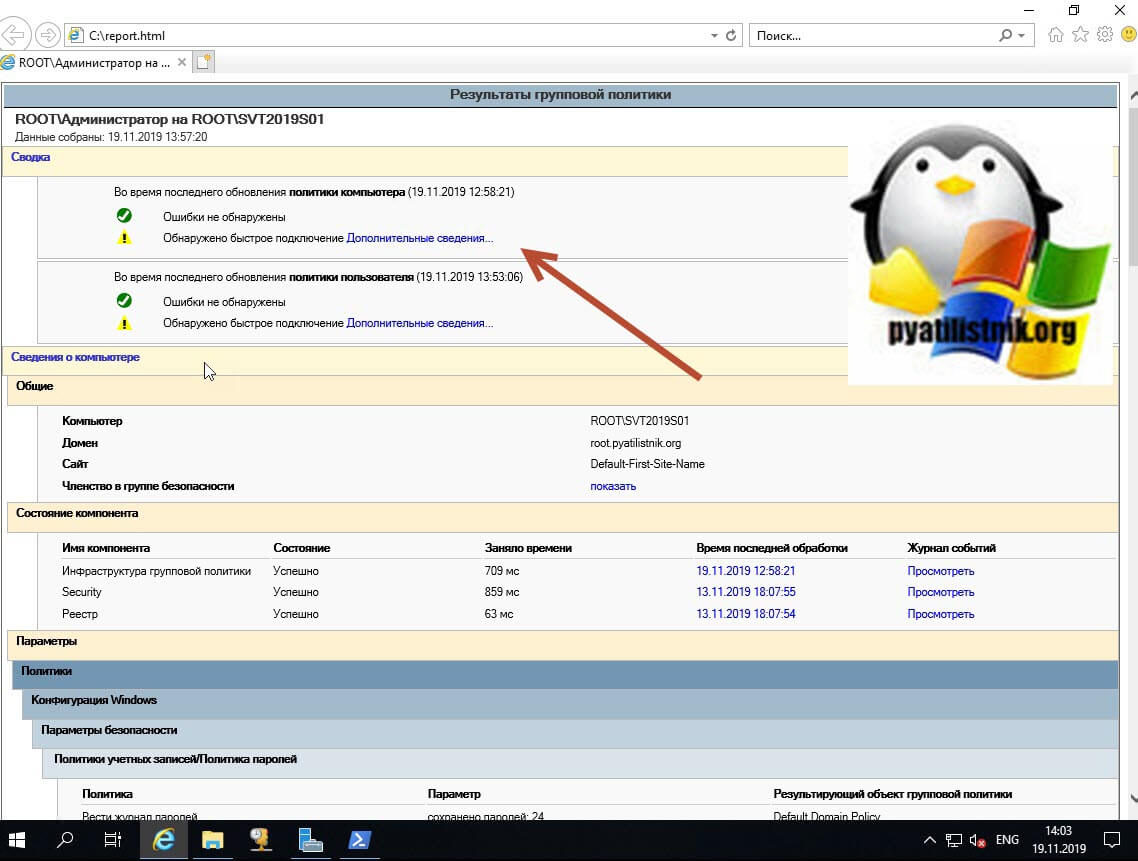

В результате вы получите отчет в виде html файла, который легко открывается через браузер. В самом верху отчета вы увидите сводку по времени последнего обновления политики для пользователя и компьютера.

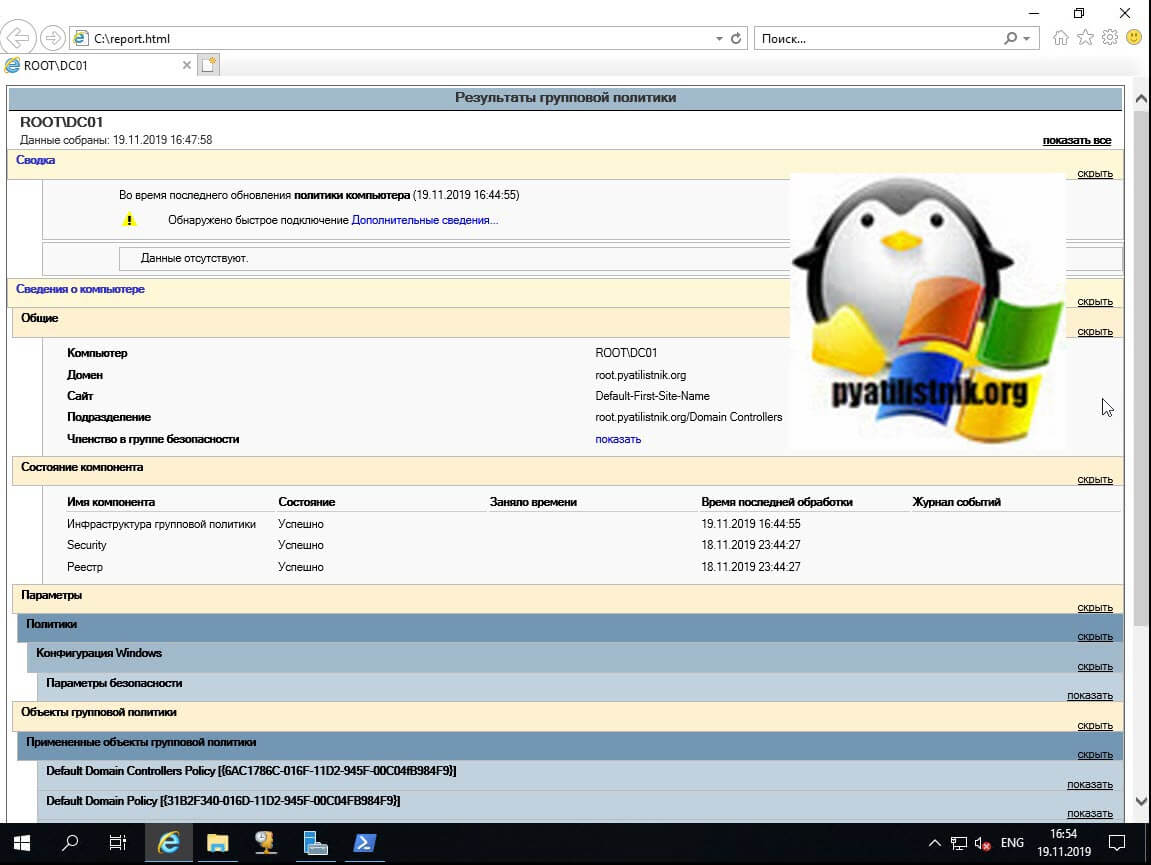

Так же Get-GPResultantSetOfPolicy может получать данные и с удаленного компьютера, для этого нужно добавить ключ -Computer, в итоге команда примет вот такой вид:

Как видим отчет получен и данные в нем есть, единственное в моем тесте показалось время обновления только для компьютера, но вам никто не мешает явно задать ключ -user перед -Computer.

Постановка задачи

Предположим, что вы сделали новую групповую политику и к какому-то пользовательскому компьютеру она не применилась, перед тем, как искать причину обработки GPO, вам нужно вычислить дату последнего обновления. В статье нам нужно изучить методы и инструменты, которые позволят это сделать.

Методы определения времени применения групповых политик

- Утилита Gpresult

- Утилита GP Time

- Rsop

- Реестр Windows

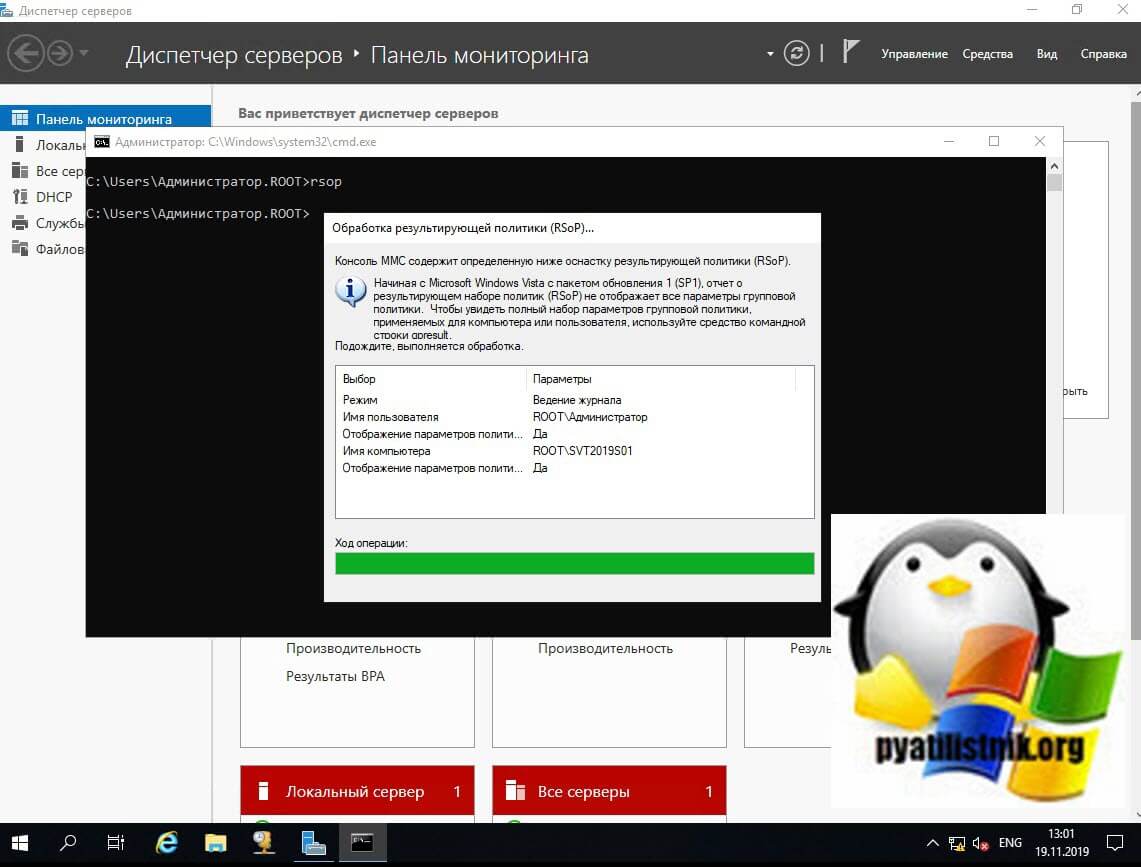

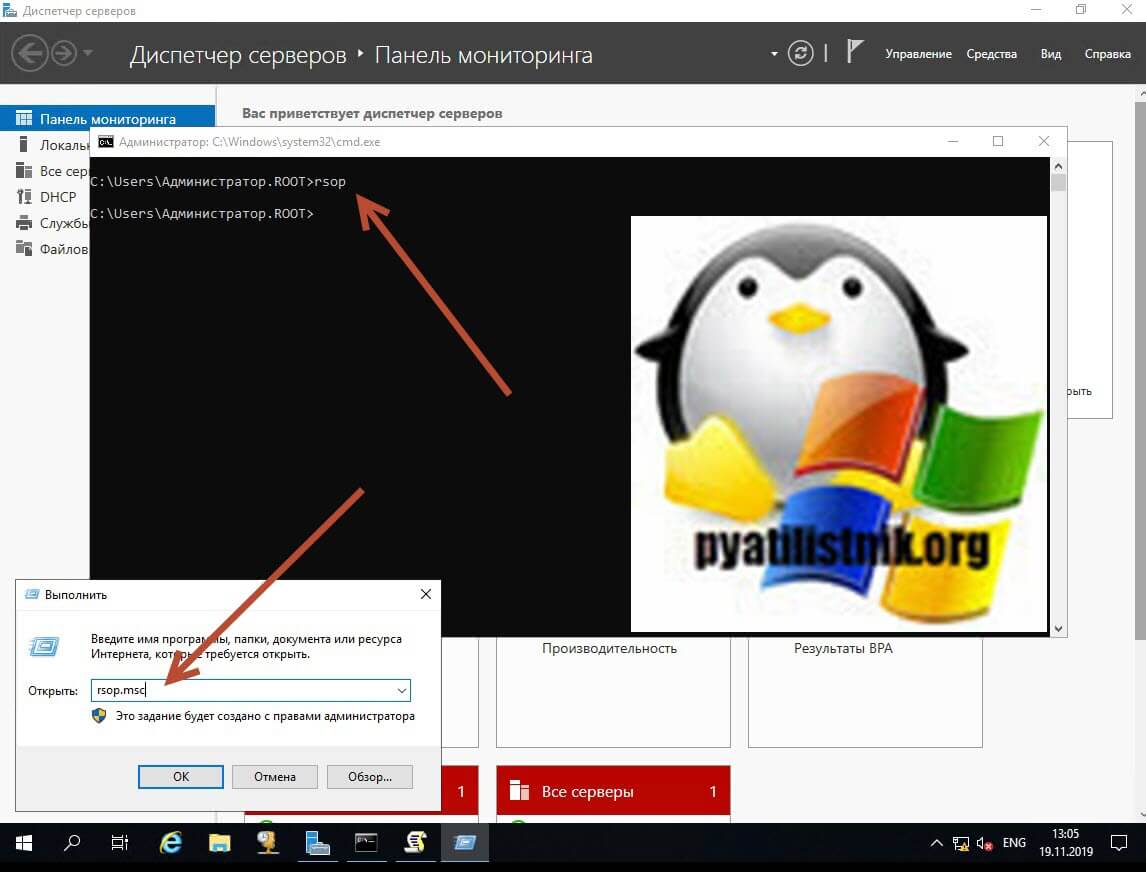

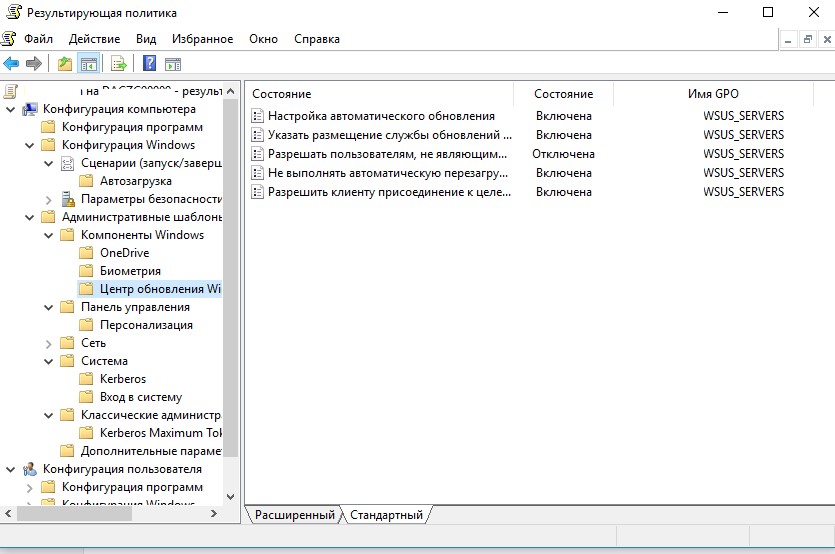

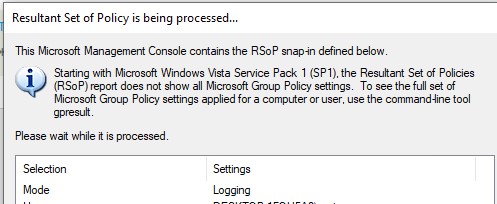

Как выяснить время обновления GPO через RSOP

RSoP (Resultant Set of Policy) - это отчет обо всех параметрах групповой политики в Active Directory, который показывает, как эти параметры могут влиять на сеть или как существующие объекты групповой политики (GPO) влияют на различные комбинации пользователей и компьютеров, когда локальная политика безопасности прилетели.

Чтобы запустить RSOP вы можете воспользоваться множеством методов, я бы выделил через командную строку или через окно выполнить. В командной строке просто введите:

В результате у вас будет произведен сбор сводных данных

Тоже самое через окно "Выполнить" в котором нужно вписать rsop.msc.

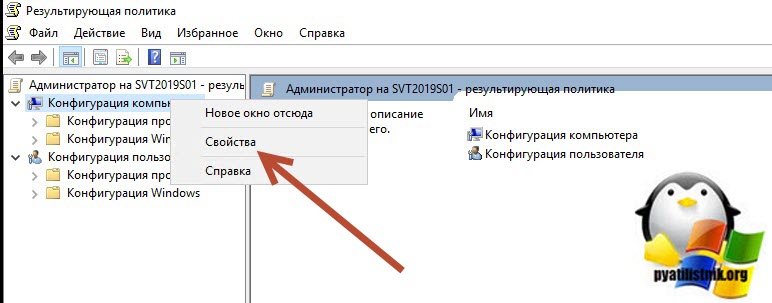

В результате вы получите отчет результирующей политики, тут вы увидите так же два раздела. Один для компьютера, второй для пользователя. Щелкните правым кликом по нужному разделу и выберите из контекстного меню пункт "Свойства".

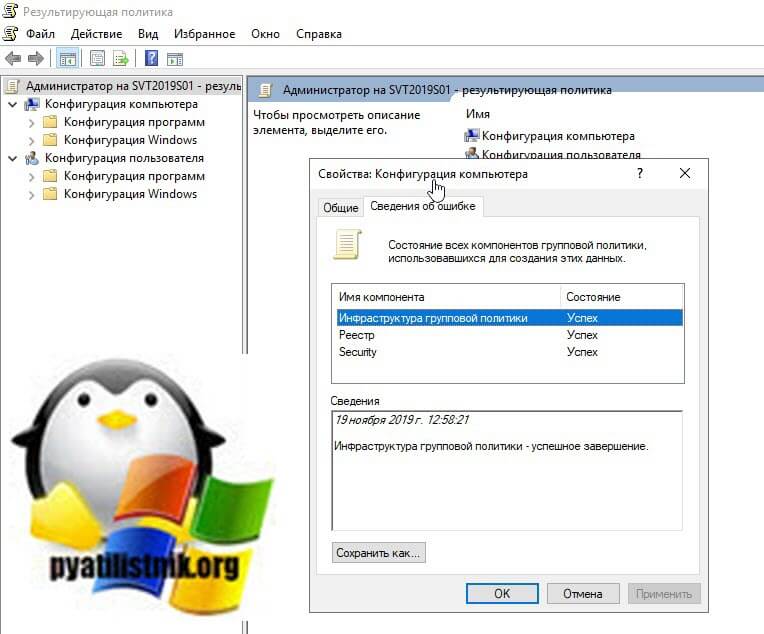

В окне свойств перейдите на вкладку "Сведения об ошибке" и найдите пункт "Инфраструктура групповой политики", в области сведений вы увидите время обновления групповой политики.

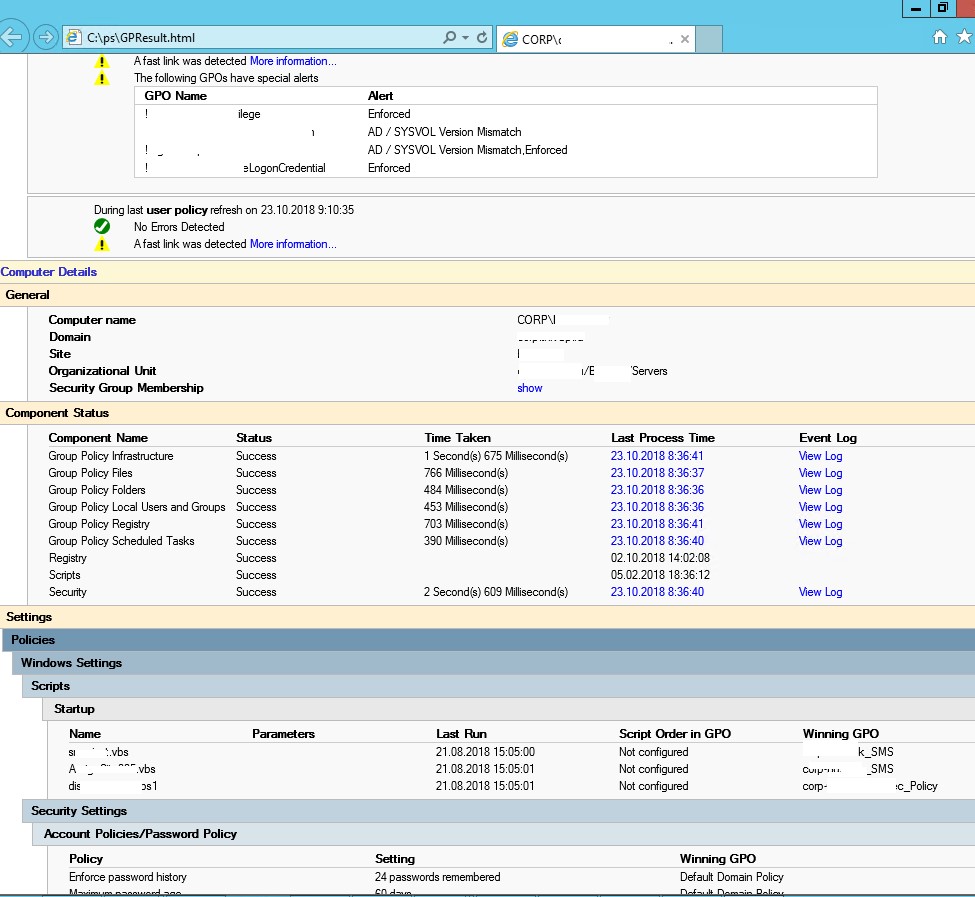

GPResult: экспорт данных RSOP в HTML отчет

Утилита GPResult позволяет сгенерировать HTML-отчет по примененным результирующим политикам (доступно в Windows 7 и выше). Такой отчет содержит подробную информацию обо всех параметрах Windows, которые задаются групповыми политиками и именами GPO, которые внесли изменения. Этот отчет по структуре напоминает вкладку Settings в консоли управления доменными групповыми политиками ( gpmc.msc ). Сгенерировать HTML отчет GPResult можно с помощью команды:

GPResult /h c:\gp-report\report.html /f

Если не указывать полный путь к HTML файлу, то HTML отчет gpresult будет сохранен в каталог %WINDIR%\system32 .

Чтобы сгенерировать отчет и автоматически открыть его в браузере, выполните команду:

GPResult /h GPResult.html & GPResult.html

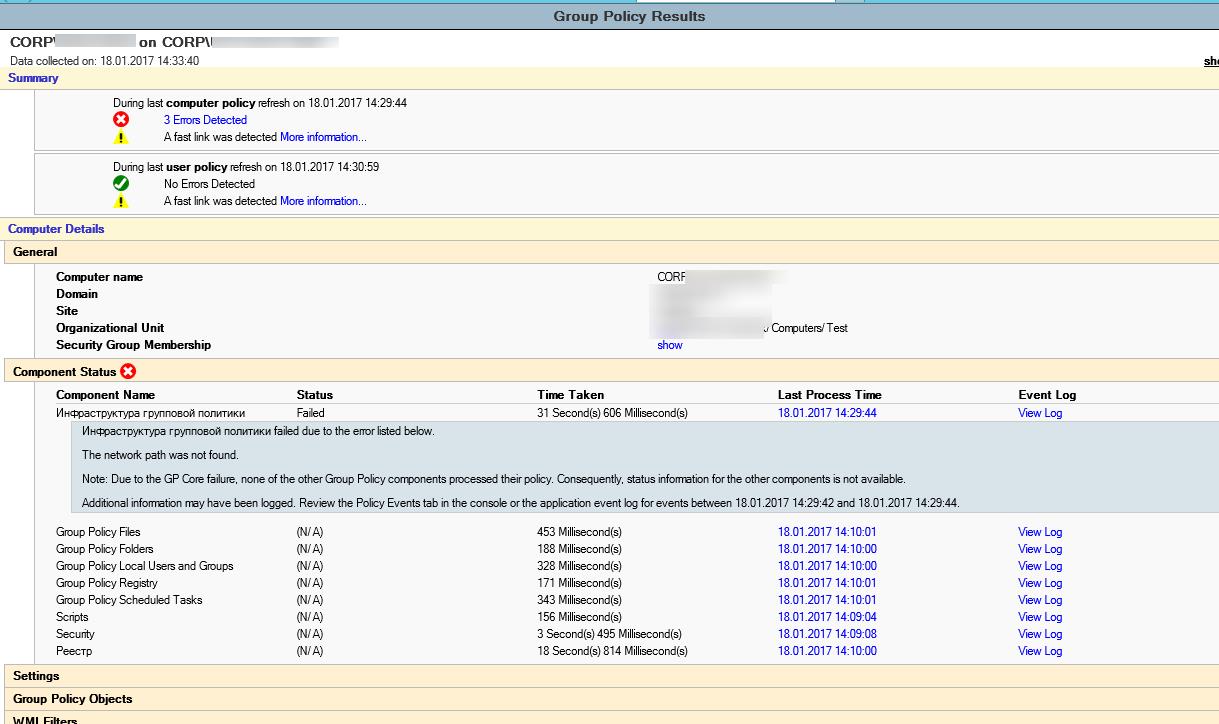

В HTML отчете gpresult содержится довольно много полезной информации: видны ошибки применения GPO, время применения конкретных политик (в мс.) и CSE (в разделе Computer Details -> Component Status). Это удобно, когда нужно понять почему групповые политики (GPP/GPO) применяются на компьютере слишком долго.

Например, на скриншоте выше видно, что политика Enforce password history с настройками 24 passwords remember применена политикой Default Domain Policy (столбец Winning GPO).

HTML отчет позволяет представить результирующий набор GPO компьютера в удобном графическом виде.

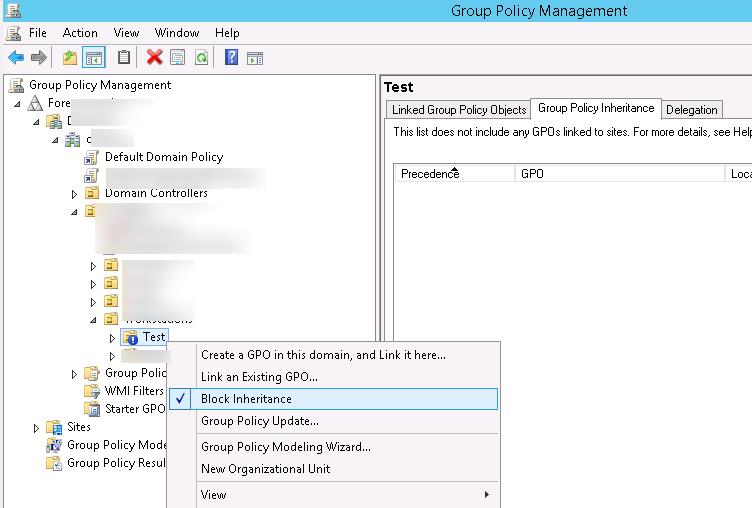

Блокирование наследования групповой политик

Чтобы убедиться, что проблема связана именно с доменными GPO, создайте в домене отдельную OU, перенесите в нее проблемный компьютер и с помощью консоли Group Policy Management Console (GPMC.msc) включите блокирование наследование политик для данного контейнера (Block Inheritance). Таким образом на компьютер перестанут действовать все доменные политики (исключение — политики, для которых включен режим Enforced) .

Перезагрузите компьютер и проверьте, сохранилась ли проблема с долгим применением GPO. Если сохранилась, вероятнее всего проблема с самим компьютером или локальными политиками (попробуйте их сбросить на дефолтные).

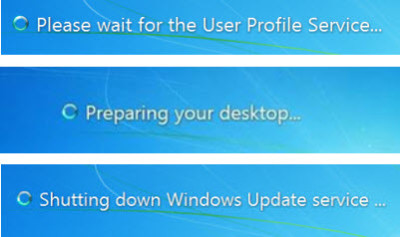

В Windows на экране загрузки системы можно включить отображение расширенной статусной информации, позволяющей пользователям и администратору визуально понять на каком этапе загрузки компьютера наблюдается наибольшая задержка. При включении данной политики, в том числе, начинает отображаться информация о применяемых компонентах GPO.

Включить эту политику можно в следующем разделе GPO:

- в Windows 7 / Vista : Computer Configuration -> Policies -> System ->Verbose vs normal status messages = Enabled

- в Windows 8/10 : Computer Configuration -> Policies -> System ->Display highly detailed status messages = Enabled

Этот же параметр можно активировать через реестр, создав в ветке HKEY_LOCAL_MACHINE\SOFTWARE Microsoft \Windows \CurrentVersion\ Policies\System параметр типа DWORD с именем verbosestatus и значением 1.

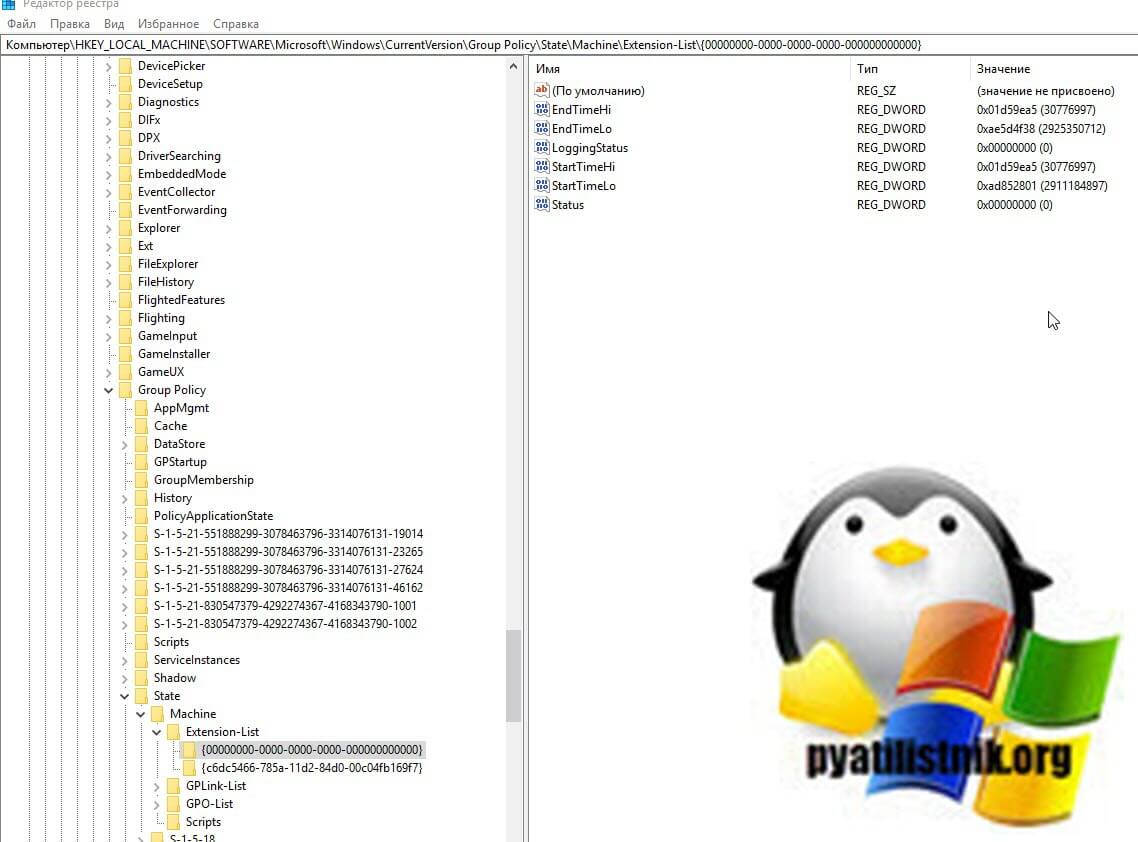

Как выяснить время обновления GPO через реестр Windows

Логично предположить, что gpresult, rsopm powershell получают все значения из реестра Windows и я вам покажу, где располагаются данные ветки. Для начала давайте посмотрим для компьютера. Для этого откройте реестр Windows и перейдите в раздел:

HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Windows\CurrentVersion\ Group Policy\State\Machine\Extension-List\

тут вы обнаружите 6 ключей:

- EndTimeHi

- EndTimeLo

- LoggingStatus

- StartTimeHi

- StartTimeLo

- Status

$RegPath='HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Group Policy\State\Machine\Extension-List\<00000000-0000-0000-0000-000000000000>'

$LowTime=Get-ItemProperty -path $RegPath -name "EndTimeLo"

$HighTime=Get-ItemProperty -path $RegPath -name "EndTimeHi"

$CompTime=([long]$HighTime.EndTimeHi -shl 32) + [long] $LowTime.EndTimeLo

[DateTime]::FromFileTime($CompTime)

На выходе я вижу 19 ноября 2019 г. 17:25:51.

Использование команды GPResult в Windows

Команда GPResult выполняется на компьютере, на котором нужно проверить применение групповых политик. Синтаксис GPResult:

Чтобы получить подробную информацию о групповых политиках, которые применяются к данном объекту AD (пользователю и компьютеру), и других параметрах, относящихся к инфраструктуре GPO (т.е. результирующие настройки политик GPO – RsoP), выполните команду:

Результаты выполнения команды разделены на 2 секции:

- COMPUTERSETTINGS(Конфигурация компьютера)– раздел содержит информацию об объектах GPO, действующих на компьютер в Active Directory;

- USERSETTINGS – раздел с политиками пользователя (политики, действующие на учетную запись пользователя в AD).

Вкратце пробежимся по основным параметрам/разделам, которые нас могут заинтересовать в выводе GPResult:

В нашем примере видно, что на объект пользователя действуют 4 групповые доменные политики.

- Default Domain Policy;

- Enable Windows Firewall;

- DNS Suffix Search List; .

Также в отчете будет информацию о локальных параметрах политик, настроенных через локальный редактор GPO (gpedit.msc).

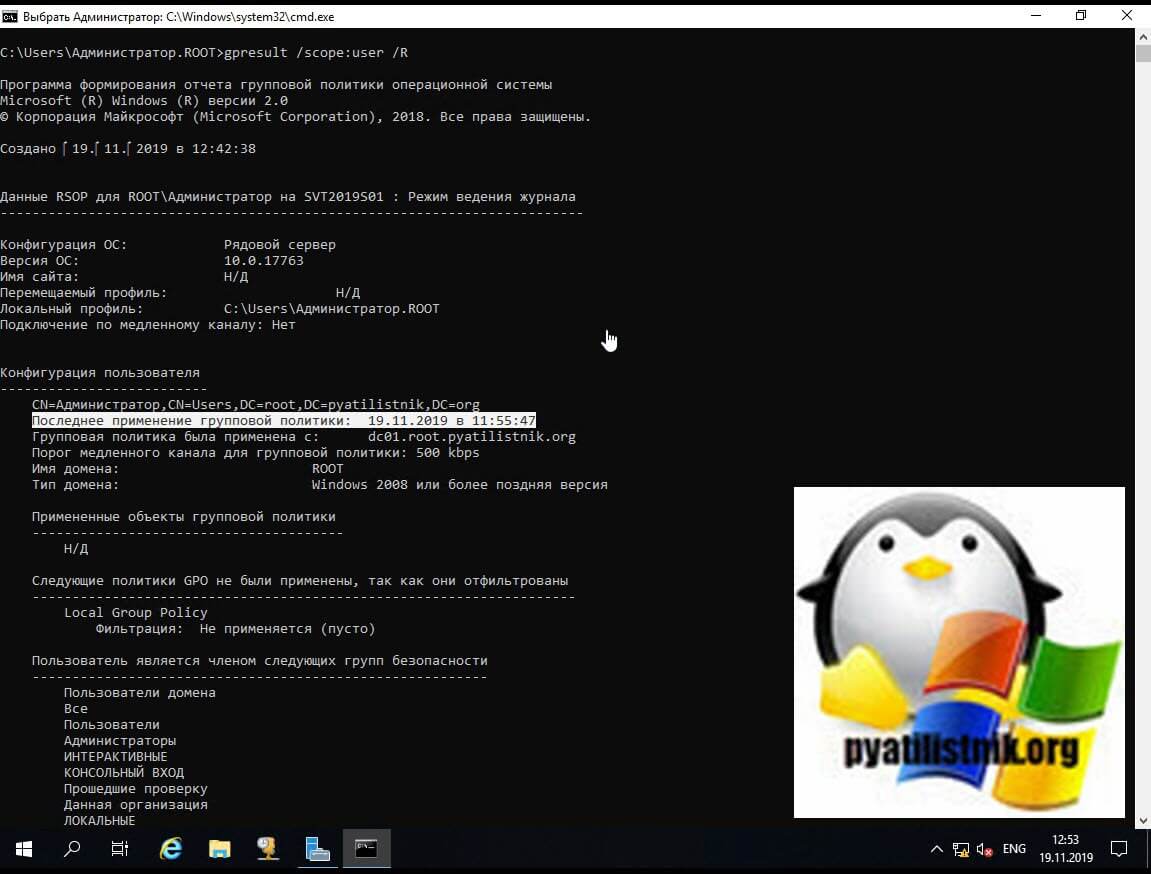

С помощью опции /scope можно вывести только политики пользователя или компьютера:

gpresult /r /scope:user

или только примененные политики компьютера:

gpresult /r /scope:computer

Если вы попробуете получить список GPO, примененных к компьютеру, под пользователем без прав локального администратора, команда gpresult вернет ошибку отказа в доступе:

gpresult /r /scope:computer

![]()

Gpresult /r |clip

или текстовый файл:

Gpresult /r > c:\gpresult.txt

Чтобы вывести сверхподробную информацию RSOP, нужно добавить ключ /z.

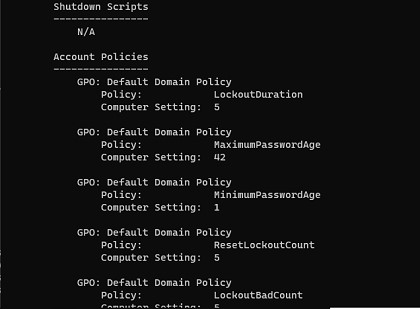

Например, на скриншоте показаны настройки политики паролей в домене, которые применяются к компьютеру.

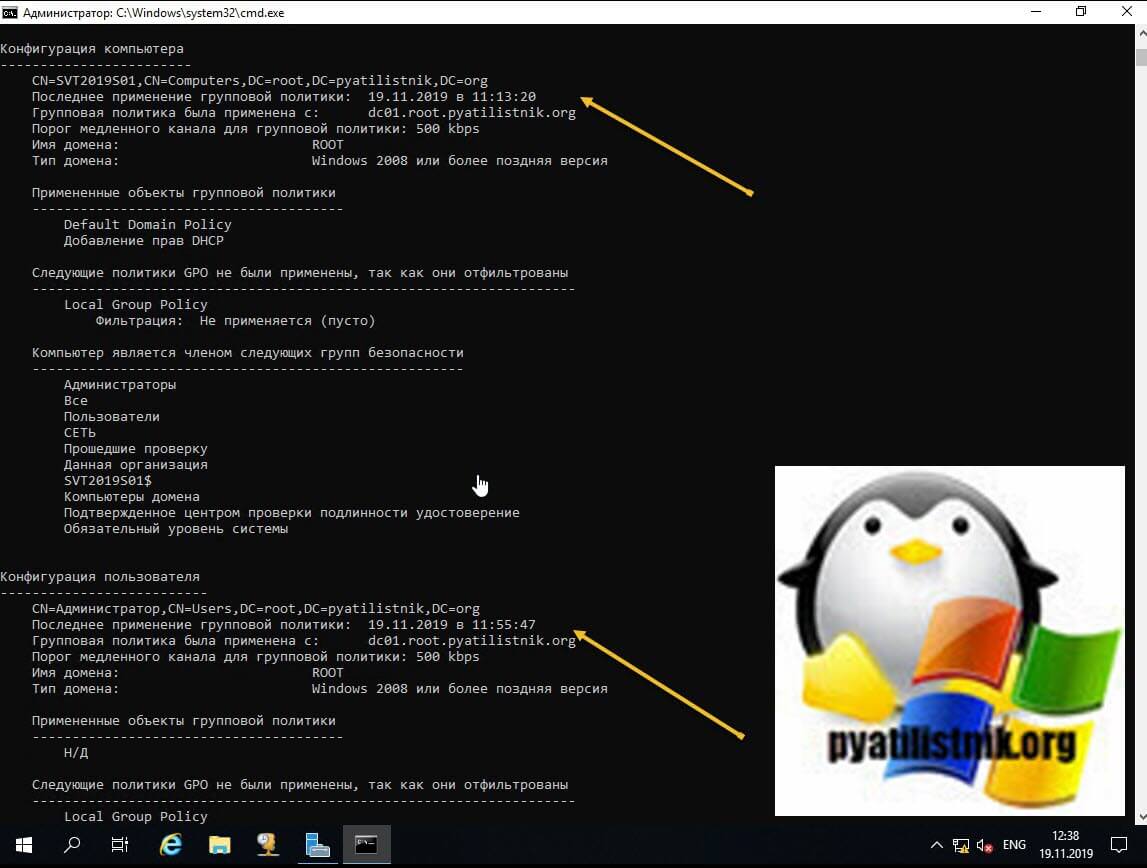

Как выяснить время обновления GPO через командную строку

Самый просто способ, это использование всем известной утилиты командной строки под названием Gpresult. Открываем cmd и вводим команду:

На моем тестовом сервере с Windows Server 2019 я получил, что политика для компьютера применилась в 11:13:20, а вот политика изменяющая конфигурацию пользователя в 11:55:47, это интересно, что все в разное время.

При необходимости gpresult может вывести информацию, только по пользователю или компьютеру, для этого есть ключ /scope:

или более детально отфильтровать через findstr

Оснастка результирующих политик RSoP в Windows

Изначально для диагностики применения групповых политик в Windows использовалась графическая консоль RSOP.msc . Эта оснастка позволяет получить настройки результирующих политик (доменных + локальных), примененных к компьютеру и пользователю в графическом виде аналогичном консоли редактора GPO. На скриншоте показа вид консоли RSOP.msc в которой видно, что настройки Windows Update на компьютере заданы доменной политикой WSUS_SERVERS.

В современных версиях Windows RSOP.msc не получится использовать для полноценного анализа примененных GPO. Она не отражает настройки, примененные через расширения групповых политик CSE (Сlient Side Extensions), таких как GPP (Group Policy Preferences), не позволяет выполнять поиск, предоставляет мало диагностической информации. В Windows 10 и 11 при запуске rsop.msc появилось предупреждение, что основной инструмент для диагностики применения GPO это утилита gpresult.

В этой статье мы рассмотрели, как использовать утилиту GPResult для анализа результирующих групповых политик, которые применяются в Windows. Также для анализа применения GPO в домене рекомендуем использовать инструкции из статьи “Почему групповая политика не применяется к компьютеру или OU”.

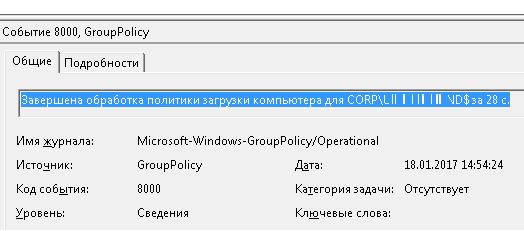

Анализ событий от Group Policy в системных журналах Windows

В журнале приложений о медленном применении политик может свидетельствовать событие с EventID 6006 от источника Winlogon с текстом:

The winlogon notification subscriber

Судя по данному событию, пользователю пришлось ждать применения групповых политик при загрузке компьютера в течении почти часа…

В Windows 7 / Windows 2008 R2 и выше все события, касающиеся процесса применения групповых политик на клиенте доступны в журнале событий Event Viewer (eventvwr.msc) в разделе Applications and Services Logs –> Microsoft -> Windows -> Applications and Services Logs -> Group Policy -> Operational.

Примечание. В журнале System остались только события, относящиеся к функционирования самой службы Group Policy Client (gpsvc).

Для анализа времени применения политик будут полезны следующие EventID:

-

События 4016 и 5016 показывают время начала и завышения процесса обработки расширений применения GPO, причем в последнем указано общую длительность обработки расширения.К примеру, на скриншоте ниже был включен фильтр журнала Group Policy -> Operational по событиям 4016 и 5016. По тексту события 5016 можно увидеть время обработки этого компонента GPO

Завершена обработка политики загрузки компьютера для CORP\pc212333$ за 28 с.

При анализе журнала стоит также обращать на время, прошедшее между двумя соседними событиями, это может помочь обнаружить проблемный компонент.

Получение отчета по политикам GPResult с удаленного компьютера

GPResult может получить информацию о результирующих политик с удаленного компьютера.

GPResult /s wks22123 /r /user a.ivanov

В команде gpresult можно указать имя и пароль для подключения к удаленному компьютеру:

gpresult /R /S wks22123 /scope user /U winitpro\kbuldogov /P P@$$worrd

![]()

Если вы не хотите, чтобы ваш пароль сохранялся в истории команд PowerShell, можно запросить пароль интерактивно:

gpresult /R /S wks22123 /scope user /U winitpro\kbuldogov /P

Аналогичным образом вы можете удаленно собрать данные как по пользовательским политикам, так и по политиками компьютера.

Если вы не знаете имя пользователя, под которым выполнен вход, можно узнать учетную запись на удаленном компьютере так:

HTML отчет RSOP, аналогичный тому, который формирует команда gpresult можно создать с помощью PowerShell. Для получения результирующих политик с удаленного компьютера используется командлет Get-GPResultantSetOfPolicy из модуля GroupPolicy.

Get-GPResultantSetOfPolicy -user kbuldogov -computer corp\pc0200 -reporttype html -path c:\ps\gp_rsop_report.html

Пользователь не имеет данных RSOP

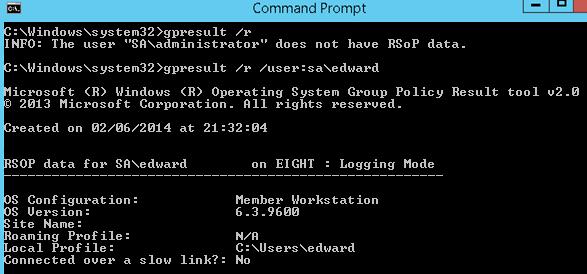

Если на компьютере включен UAC, то GPResult без повышенных привилегий выведет только параметры пользовательского раздела групповых политик. Если нужно одновременно отобразить оба раздела (USER SETTINGS и COMPUTER SETTINGS), открыть командную строку с правами администратора. Е

сли командная строка с повышенными привилегиями запущена от имени учетной записи отличной от текущего пользователя системы, утилита выдаст предупреждение INFO: The user “domain\user” does not have RSOP data (Пользователь «domain\user» не имеет данных RSOP). Это происходит потому, что GPResult пытается собрать информацию для пользователя, ее запустившего, но т.к. данный пользователь не выполнил вход (logon) в систему, информация RSOP для него отсутствует. Чтобы собрать информацию RSOP по пользователю с активной сессией, нужно указать его учетную запись:

gpresult /r /user:tn\edward

Если вы не знаете имя учтённой записи, которая залогинена на удаленном компьютере, учетную запись можно получить так:

Также проверьте время (и часовой пояс) на клиенте. Время должно соответствовать времени на PDC (Primary Domain Controller).

Отчет GPResult

Результирующую политику, которая была применена к компьютеру, стоит проанализировать с помощью HTML отчета gpresult, создать который можно такой командой, запущенной с правами администратора:

gpresult /h c:\ps\gpreport.html

Этот отчет достаточно удобен для анализа и может содержать ссылки на различные ошибки при применении GPO.

Кроме того, в разделе отчета Computer Details -> Component Status присутствуют полезные данные о времени (в мс) применения различных компонентов GPO в виде:

Group Policy Files (N/A) 453 Millisecond(s) 18.01.2017 14:10:01 View Log

Group Policy Folders (N/A) 188 Millisecond(s) 18.01.2017 14:10:00 View Log

Group Policy Local Users and Groups (N/A) 328 Millisecond(s) 18.01.2017 14:10:00 View Log

Group Policy Registry (N/A) 171 Millisecond(s) 18.01.2017 14:10:01 View Log

Group Policy Scheduled Tasks (N/A) 343 Millisecond(s) 18.01.2017 14:10:01 View Log

Scripts (N/A) 156 Millisecond(s) 18.01.2017 14:09:04 View Log

Security (N/A) 3 Second(s) 495 Millisecond(s) 18.01.2017 14:09:08 View Log

Реестр (N/A) 18 Second(s) 814 Millisecond(s) 18.01.2017 14:10:00 View Log

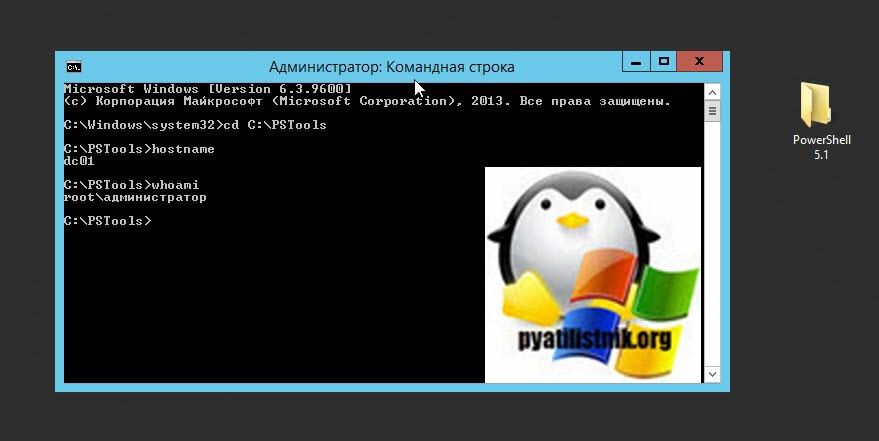

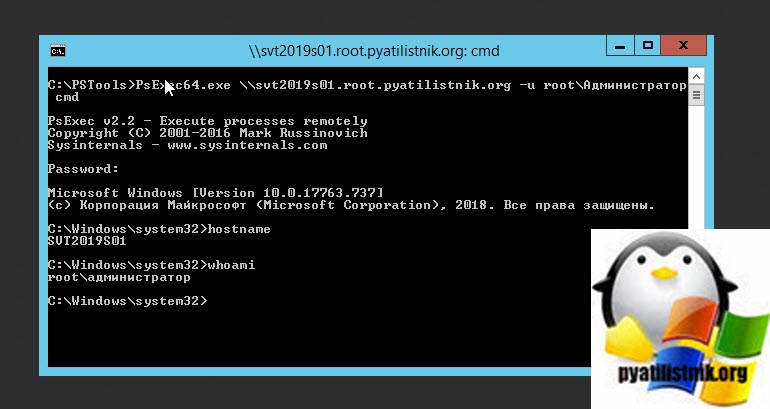

Удаленное определение времени применения GPO

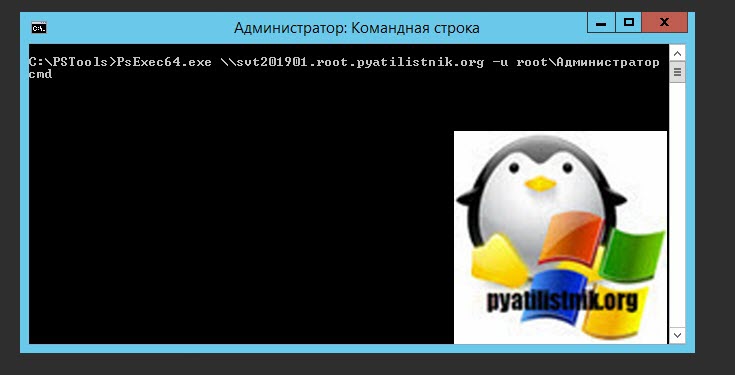

Я вам уже неоднократно рассказывал про утилиты Марка Руссиновича PSTools, а конкретнее PsExec. Утилита при наличии административных прав на целевом компьютере может запускать командную строку или оболочку PowerShell из которой уже легко делать, то что нужно. Открываем командную строку, переходим в папку с утилитой PsExec. Подключаться я буду с контроллера домена dc01 к удаленному серверу SVT2019S01. Для начала через команды hostname и whoami я виду исходные данные и, что cmd запущенна именно на исходном сервере.

Вас попросит ввести пароль, если кстати не указывать ключ -u, то вам не нужно будет вводить логин и пароль, а будут использоваться текущие данные из под кого запущена командная строка. В итоге я успешно подключился и вижу, что hostname уже SVT2019S01. Далее все просто вы используете утилиту gpresult /R.

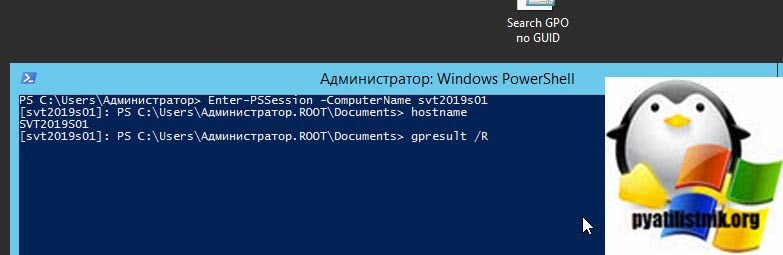

Еще получить данные с удаленного компьютера, вы можете через командлет PowerShell Enter-PSSession. Для этого введите команду:

далее подключившись к серверу вы все так же выполняете gpresult /R.

После установки WSUS сервера я решил распространить настройки на все ПК. Сложилось так, что до этого у меня не было потребности применения политики к ПК, а только к пользователю. Я применил политику на тестовый ПК, но к сожалению, она не применялась, в смысле даже не отобразилась в списке всех политик по gpresult /r, а при запуске на тестовом ПК RSOP пишет: "Оснастке результирующей политики RSoP не удалось создать данные о компьютере из-за недостаточных прав. Оснастка продолжит работу, но будут отображаться только данные о пользователе."

Вопрос: какие должны быть права и где их настроить?

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

скриншот и ответ gpresult /r

Конфигурация ОС: Рядовая рабочая станция

Версия ОС: 10.0.17134

Имя сайта: Н/Д

Перемещаемый профиль: \\WIN_2016_AD01\PROFILES$\test.V6

Локальный профиль: C:\Users\test.SEVENTEEN

Подключение по медленному каналу: Нет

Конфигурация пользователя

--------------------------

CN=Test 10,OU=Test,OU=Users,OU=SEVENTEEN,DC=seventeen,DC=loc

Последнее применение групповой политики: 16.10.2018 в 11:52:29

Групповая политика была применена с: WIN_2016_AD01.seventeen.loc

Порог медленного канала для групповой политики: 500 kbps

Имя домена: SEVENTEEN

Тип домена: Windows 2008 или более поздняя версия

Примененные объекты групповой политики

---------------------------------------

Keyboard

Energy

power-off

Chrome

Browser

Следующие политики GPO не были применены, так как они отфильтрованы

--------------------------------------------------------------------

Local Group Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

---------------------------------------------------------

Пользователи домена

Все

Пользователи удаленного рабочего стола

Пользователи

REMOTE INTERACTIVE LOGON

ИНТЕРАКТИВНЫЕ

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

Подтвержденное центром проверки подлинности удостоверение

Средний обязательный уровень

В gpresult нет даже намёка на конфигурацию компьютера. Если бы оно выполнялось, но с ошибкой, то я бы разбирался далее, а так он вообще не воспринимается, мне кажется что это связано именно с какими то разрешениями.

Последний раз редактировалось Igor Potapov, 16-10-2018 в 13:41 . Причина: дополнение

| Консоль cmd запустите с правами администратора, а затем выполните gpresult /r. » |

Так не получается т.к. результат будет отображаться от конфигурации пользователя с правами администратора. А к администратору я никаких политик вообще не применяю, по этому там пусто.

| Так не получается т.к. результат будет отображаться от конфигурации пользователя с правами администратора. » |

Так Вам покажет политики которые применяются к компьютеру.

Я правильно понимаю что у Вас компьютер к которому применяется политика находится в OU Test? Для политики WSUS в разделе делегирование добавьте группу Компьютеры домена и дайте право на чтение политики.

| Для политики WSUS в разделе делегирование добавьте группу Компьютеры домена и дайте право на чтение политики. » |

Да именно этого я и не знал! Спасибо большое!

Конфигурация ОС: Рядовая рабочая станция

Версия ОС: 10.0.17134

Имя сайта: Default-First-Site-Name

Перемещаемый профиль: Н/Д

Локальный профиль: C:\Users\Follet

Подключение по медленному каналу: Нет

Конфигурация компьютера

------------------------

CN=TEST,OU=Test,OU=Computers,OU=SEVENTEEN,DC=seventeen,DC=loc

Последнее применение групповой политики: 16.10.2018 в 14:19:36

Групповая политика была применена с: WIN_2016_AD01.seventeen.loc

Порог медленного канала для групповой политики: 500 kbps

Имя домена: SEVENTEEN

Тип домена: Windows 2008 или более поздняя версия

Примененные объекты групповой политики

---------------------------------------

WSUS

Default Domain Policy

Следующие политики GPO не были применены, так как они отфильтрованы

--------------------------------------------------------------------

Local Group Policy

Фильтрация: Не применяется (пусто)

Компьютер является членом следующих групп безопасности

------------------------------------------------------

Администраторы

Все

Пользователи

СЕТЬ

Прошедшие проверку

Данная организация

TEST$

Компьютеры домена

Подтвержденное центром проверки подлинности удостоверение

Обязательный уровень системы

Конфигурация пользователя

--------------------------

CN=Follet Follet,CN=Users,DC=seventeen,DC=loc

Последнее применение групповой политики: 20.09.2018 в 16:26:27

Групповая политика была применена с: WIN_2016_AD01.seventeen.loc

Порог медленного канала для групповой политики: 500 kbps

Имя домена: SEVENTEEN

Тип домена: Windows 2008 или более поздняя версия

Следующие политики GPO не были применены, так как они отфильтрованы

--------------------------------------------------------------------

Local Group Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

---------------------------------------------------------

Пользователи домена

Все

Пользователи

Администраторы

REMOTE INTERACTIVE LOGON

ИНТЕРАКТИВНЫЕ

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

Администраторы домена

Владельцы-создатели групповой политики

Администраторы схемы

Администраторы предприятия

Подтвержденное центром проверки подлинности удостоверение

Группа с запрещением репликации паролей RODC

Высокий обязательный уровень

Отладочный журнал службы GPSVC

В некоторых ситуациях бывает полезным включить ведение отладочного журнала обработки GPO — gpsvc.log. С помощью временных меток в файле gpsvc.log можно найти компоненты GPO, которые долго отрабатывали.

Читайте также: