Где на компьютере входящем в состав одноранговой сети хранятся учетные записи

Учетные записи группы и права

Понятие учетной записи

Если вы имели опыт работы администрирования и работы с операционными системами Windows 9x, то одной из главных отличительных особенностей профессиональных версий Windows воспринимается повышенное внимание к тому, кто и что делает на компьютере.

Программа, которая исполняется на компьютере с установленной операционной системой Windows NT/200x/XP/Vista, всегда запущена от имени какого-либо пользователя и обладает данными ему правами. Если вы начали работу на компьютере, введя свое имя и пароль, то любая задача: графический редактор или почтовый клиент, дефрагментация диска или установка новой игры — будет выполняться от этого имени. Если запущенная программа вызывает в свою очередь новую задачу, то она также будет выполняться в контексте вашего имени. Даже программы, являющиеся частью операционной системы, например служба, обеспечивающая печать на принтер, или сама программа, которая запрашивает имя и пароль у пользователя, желающего начать работу на компьютере, выполняются от имени определенной учетной записи (Система). И так же, как программы, запускаемые обычным пользователем, эти службы имеют права и ограничения, которые накладываются используемой учетной записью.

Операционная система "различает" пользователей не по их имени (полному или сокращенному), а по специальному уникальному номеру (идентификатору безопасности— SID), который формируется в момент создания новой учетной записи. Поэтому учетные записи можно легко переименовывать, менять любые иные их параметры. Для операционной системы после этих манипуляций ничего не изменится, поскольку такие операции не затрагивают идентификатор пользователя.

При создании новой учетной записи обычно определяются только имя пользователя и его пароль. Но учетным записям пользователей — особенно при работе в компьютерных сетях — можно сопоставить большое количество различных дополнительных параметров: сокращенное и полное имя, номера служебного и домашнего телефонов, адрес электронной почты и право удаленного подключения к системе и т. п. Такие параметры являются дополнительными, их определение и использование на практике зависит от особенностей построения конкретной компьютерной сети. Эти параметры могут быть использованы программным обеспечением, например, для поиска определенных групп пользователей (см., например, группы по запросу)

Стандартные учетные записи имеют идентичные SID . Например, s-1-5-18— это SID учетной записи Local System; s-1-5-19— учетной записи NT Authority\LocaI Service; SID s-1-5-20 "принадлежит" учетной записи NT Authority\Net\vork Service и т. д. Учетные записи пользователя домена "построены" по такой же структуре, но обычно еще более "нечитаемы". Вот пример реального доменного SID:

S-1-5-21-61356107-1110077972-1376457959-10462

Если при изменении имени входа пользователя в систему ничего "существенного" для системы не происходит— пользователь для нее не изменился, то операцию удаления учетной записи и последующего создания пользователя точно с таким же именем входа операционная система будет оценивать как появление нового пользователя. Алгоритм формирования идентификатора безопасности пользователя таков, что практически исключается создание двух учетных записей с одинаковым номером. В результате новый пользователь не сможет, например, получить доступ к почтовому ящику, которым пользовался удаленный сотрудник с таким же именем, не прочтет зашифрованные им файлы и т. п.

Локальные и доменные учетные записи

При работе в компьютерной сети существуют два типа учетных записей. Локальные учетные записи создаются на данном компьютере. Информация о них хранится локально (в локальной базе безопасности компьютера) и локально же выполняется аутентификация такой учетной записи (пользователя).

Доменные учетные записи создаются на контроллерах домена. И именно контроллеры домена проверяют параметры входа такого пользователя в систему.

Чтобы пользователи домена могли иметь доступ к ресурсам локальной системы, при включении компьютера в состав домена Windows производится добавление группы пользователей домена в группу локальных пользователей, а группы администраторов домена— в группу локальных администраторов компьютера. Таким образом, пользователь, аутентифицированный контроллером домена, приобретает права пользователя локального компьютера. А администратор домена получает права локального администратора.

Необходимо четко понимать, что одноименные учетные записи различных компьютеров — это совершенно различные пользователи. Например, учетная запись, созданная на локальном компьютере с именем входа Иванов, и доменная учетная запись Иванов— это два пользователя. И если установить, что файл доступен для чтения "локальному Иванову", то "доменный Иванов" не сможет получить к нему доступ. Точнее, доменный Иванов сможет прочесть файл, если его пароль совпадает с паролем локального Иванова. Поэтому если на компьютерах одноранговой сети завести одноименных пользователей с одинаковыми паролями, то они смогут получить доступ к совместно используемым ресурсам автономных систем. Но после изменения одного из паролей такой доступ прекратится.

Обратите внимание, что в локальные группы можно включать не только локальные ресурсы (учетные записи пользователей и локальных групп), но и доменные учетные записи.

После установки пакета Account Lockout and Management Tools в свойствах учетной записи отображается вкладка, на которой администратор может увидеть в том числе и количество неудачных попыток входа в систему.

Данную информацию можно получить и выполнив непосредственный запрос к службе каталогов. В качестве фильтра можно указать следующую строку:

При необходимости вы можете создать такой запрос, сохранить его в оснастке управления AD и получать сведения о результатах подключения к домену без установки упомянутого пакета.

Delphi site: daily Delphi-news, documentation, articles, review, interview, computer humor.

При работе в компьютерной сети существуют два типа учетных записей. Локальные учетные записи создаются на данном компьютере. Информация о них хранится локально (в локальной базе безопасности компьютера) и локально же выполняется аутентификация такой учетной записи (пользователя).

Доменные учетные записи создаются на контроллерах домена. И именно контроллеры домена проверяют параметры входа такого пользователя в систему.

Чтобы пользователи домена могли иметь доступ к ресурсам локальной системы, при включении компьютера в состав домена Windows производится добавление группы пользователей домена в группу локальных пользователей, а группы администраторов домена - в группу локальных администраторов компьютера. Таким образом, пользователь, аутентифицированный контроллером домена, приобретает права пользователя локального компьютера. А администратор домена получает права локального администратора.

Необходимо четко понимать, что одноименные учетные записи различных компьютеров - это совершенно различные пользователи. Например, учетная запись, созданная на локальном компьютере с именем входа Иванов, и доменная учетная запись Иванов - это два пользователя. И если установить, что файл доступен для чтения "локальному Иванову", то "доменный Иванов" не сможет получить к нему доступ. Точнее, доменный Иванов сможет прочесть файл, если его пароль совпадает с паролем локального Иванова. Поэтому если на компьютерах одноранговой сети завести одноименных пользователей с одинаковыми паролями, то они смогут получить доступ к совместно используемым ресурсам автономных систем. Но после изменения одного из паролей такой доступ прекратится.

Рис. 4.8. Дополнительные параметры учетной записи После установки пакета Account Lockout and Management Tools в свойствах учетной записи отображается вкладка, на которой администратор может увидеть в том числе и количество неудачных попыток входа в систему (Bad Password Count) (рис. 4.8). Данную информацию можно получить и выполнив непосредственный запрос к службе каталогов. В качестве фильтра можно указать следующую строку:

(&(objectclass=user)(!(objectclass =computer))(!(badPwdCount=0)) (badPwdCount=*))

При необходимости вы можете создать такой запрос, сохранить его в оснастке управления AD и получать сведения о результатах подключения к домену без установки упомянутого пакета.

После того как сеть налажена на аппаратном уровне и на уровне адресов, остается главное: организовать в ней работу пользователей. Для этого нужно ясно представить, какие ресурсы будут использоваться, где их лучше разместить, как ими управлять и обеспечить доступ к ним всех заинтересованных лиц.

Мы уже упоминали о двух принципиальных архитектурах сети: доменной и одноранговой. Что это такое, и в каких случаях оправдано применение той и другой? Одноранговая сеть — самая простая реализация. В такой сети все узлы (компьютеры) равноправны и равноценны. Любой из них по мере необходимости может выступать и сервером, и клиентом. Учетные записи пользователей относятся к конкретным компьютерам (локальные учетные записи), а настройки безопасности каждого компьютера хранятся и применяются непосредственно на нем. Для относительного объединения компьютеров в структуру служат рабочие группы, однако значение их ограничено.

Такая децентрализация и независимость компьютеров является одновременно и достоинством одноранговой сети, и ее недостатком. Достоинством — потому, что сеть из нескольких компьютеров построить очень просто, любой компьютер совершенно одинаково работает как в составе сети, так и автономно. Недостатки проявляются, когда компьютеров много. Каждый из них необходимо настраивать по отдельности, и для системного администратора это становится проблемой.

Понятие домена Windows тесно связано с понятием Active Directory. При такой организации сеть рассматривается как целостная структура, в которой есть компьютеры, пользователи и ресурсы. На них распространяется общая политика безопасности. При этом пользователи выступают пользователями домена: вход производится не в локальную систему, а сразу в сеть.

Управление безопасностью и назначение прав осуществляется централизованно. Один из компьютеров является центральным сервером — контроллером домена. На нем хранятся учетные записи пользователей и все политики безопасности. При запуске компьютера и вводе имени пользователя и пароля учетная запись сначала проверяется на сервере. Уже от сервера локальный компьютер получает разрешение «пустить пользователя в систему», и оттуда же получаются настройки, права доступа к ресурсам, списки ресурсов и т. д.

В сети из десятков и сотен компьютеров преимущества такой философии налицо. Все администрирование осуществляется с одного рабочего места. Если умело пользоваться групповыми политиками, практически нет разницы: десяток или сотню рабочих мест настраивать!

Если пойти дальше, то в домене легко организуются перемещаемые профили — личные папки пользователей, в том числе и их рабочие столы, технически хранятся на сервере. Пользователь может сесть за любой компьютер сети, войти на него под своим именем и работать в своей, уже настроенной, среде. В малой сети доменная структура неудобна лишь тем, что требует постоянно запущенного компьютера с серверной ОС. Как правило, пользователь за ним не работает, и в сервере (с учетом лицензий на ПО) «заморожена» почти тысяча долларов.

Для обслуживания одноранговой сети необходимы инструментальные средства и знания, отличные от тех, которые нужны для работы с доменом. Эти различия весьма наглядно проявляются в сфере управления пользователями. Администратор одноранговой сети лишен возможности задействовать Active Directory (AD) для организации списков пользователей и настроек безопасности, а это значит, что каждый компьютер приходится настраивать индивидуально — выполнение всех задач за одним компьютером исключается. Однако, поскольку большинство одноранговых сетей не отличается большими размерами, эта задача не отнимает много времени. Если в одноранговой сети вашего клиента или компании компьютеров стало так много, что управлять ими уже сложно, пожалуй, пришло время рассмотреть возможность организации домена.

В данной статье я рассматриваю некоторые из задач, решаемых в процессе управления учетными записями пользователей в одноранговой сети, включая методы управления отдельными пользовательскими задачами, позволяющие администратору решать многие вопросы не отходя от своего компьютера. Я хочу остановиться на проблемах, которыми администраторы и консультанты часто интересуются в ходе семинаров. В статье я использую термины «одноранговый» (описание метода организации сетей) и «рабочая группа» (в терминологии Windows это группа пользователей сети, построенной по одноранговой топологии), поскольку, по моим наблюдениям, оба эти термина широко применяются ИТ-профессионалами.

Надо отметить, что некоторые из рассматриваемых мною функций не реализованы ни в версиях Windows Vista Home, ни в системе Windows XP Home Edition, в то время как эти системы используются предприятиями малого бизнеса. Дополнительные сведения об этих ограничениях можно получить в справочных файлах упомянутых операционных систем или на Web-сайтах Microsoft, посвященных версиям Windows.

Дублирование учетных записей пользователей на нескольких компьютерах

Жизнь администратора рабочей группы будет проще, если он позаботится о том, чтобы каждый пользователь, обращающийся к разделяемым ресурсам на другом компьютере, имел на этой удаленной системе локальную учетную запись. Если удаленный пользователь не имеет локальной учетной записи, Windows выводит диалоговое окно, показанное на экране 1, в котором пользователь должен вводить имя и пароль для учетной записи, существующей на этом удаленном компьютере.

Такой метод дистанционной регистрации функционирует нормально, если учетная запись Guest на удаленной системе отключена (в таком состоянии данная запись находится по умолчанию). Но удаленный доступ усложняется в том случае, если учетная запись Guest включена; дело в том, что эту учетную запись приходится перенастраивать для того, чтобы пользователи могли решать задачи (по умолчанию учетная запись Guest наделена весьма узким кругом полномочий). Кроме того, мой опыт работы со многими одноранговыми сетями предприятий малого бизнеса не подтверждает положений, содержащихся в документации Microsoft, где стандартное состояние учетной записи Guest часто описывается некорректно.

Некоторые администраторы предпочитают организовывать работу так, чтобы пользователи регистрировались на удаленной системе, поскольку с точки зрения обеспечения безопасности этот метод представляется более эффективным, чем организация автоматического доступа к удаленным системам. Но на практике упомянутый метод почти всегда оказывается менее безопасным. Во многих небольших компаниях, принявших эту парадигму, принято прикреплять к мониторам небольшие листки бумаги с именами пользователей и паролями, необходимыми для доступа к удаленным компьютерам. Небольшие компании, эксплуатирующие одноранговые сети, как правило, не связаны особенно тесными отношениями с другими фирмами, поэтому опасность того, что кто-то посторонний войдет в офис, сядет за компьютер и зарегистрируется на удаленной системе, где хранятся данные компании, относительно невелика. Если предоставить пользователям возможность выбрать компьютер из папки Network и автоматически получить соединение, это не будет создавать такой угрозы, как на больших предприятиях, занимающих целые здания или имеющих несколько офисов, где обнаружить посетителей не так-то просто.

При создании учетной записи пользователя на удаленном компьютере следует применять то же имя и пароль, что и для регистрации на локальной системе. Windows исследует регистрационные учетные данные пользователя, пытающегося обратиться к компьютеру, и проверяет целевую систему на наличие в ней соответствующего регистрационного имени и пароля. Если проверка дает положительный результат, Windows предоставляет пользователю доступ к компьютеру. В противном случае или в ситуации, когда совпадают имена пользователей, а пароли не совпадают, открывается диалоговое окно, показанное на экране 1.

В небольших фирмах, где используются рабочие группы, данные часто хранятся лишь на одном компьютере. Даже в том случае, когда этот компьютер не функционирует под управлением системы Windows Server (а именно в этом состоит очевидное достоинство рабочих групп с финансовой точки зрения), компьютер фактически выступает в роли файлового сервера. Содержимое этого компьютера следует резервировать ежесуточно. При эксплуатации файлового сервера данных, к которому обращаются все пользователи, нужно только создать дубликаты учетных записей пользователей на этом компьютере. Если же данные хранятся на нескольких компьютерах, необходимо создавать пользовательские учетные записи для каждого удаленного пользователя на каждом из этих компьютеров.

Чтобы настроить учетную запись пользователя в соответствии с требуемыми разрешениями, нужно поместить эту учетную запись в соответствующую локальную группу. Когда Windows исследует учетные данные, с тем чтобы определить, существует ли учетная запись удаленного пользователя на целевом компьютере, членство в группах система игнорирует. Если пользователь обращается только к файлам данных и эти файлы данных хранятся в особой разделяемой папке, быстрее и проще использовать другое решение — придать этому пользователю статус пользователя с ограниченными правами, а для определения объема полномочий установить разрешения Full Control for Everyone. В Windows 2000 и более ранних версиях разрешение Full Control for Everyone устанавливается автоматически, в более новых версиях такая возможность не предусмотрена. Кроме того, совместно используемые ресурсы можно настроить таким образом, чтобы разрешения уровня Full Control имели определенные пользователи, даже если эти пользователи регистрируются с помощью учетных записей, имеющих ограниченные полномочия. Создав локальные учетные записи для удаленных пользователей, администратор может выбрать подходящие имена пользователей и назначить каждой папке необходимые разрешения.

Для ограничения доступа к финансовым данным компании в бухгалтерских приложениях реализован метод, который позволяет предоставлять и ограничивать доступ пользователей к данным определенных типов и к записям транзакций. Всем применяющим эти приложения пользователям требуются разрешения уровня Full Control для работы с файлами данных средствами бухгалтерских программ; чтобы выполнять свою повседневную работу, они должны иметь возможность создавать и изменять объекты. Затем можно с помощью реализованной в этих программах функции предоставления разрешений пользователям ограничить те или иные действия последних.

Создание учетных записей пользователей на удаленных компьютерах

Чтобы создавать пользовательские учетные записи для удаленных пользователей и устанавливать их настройки, можно воспользоваться оснасткой в панели управления (речь идет об оснастке User Accounts and Family Safety в системе Vista или об оснастке Users and Passwords в Windows 2000 и более новых версиях). Однако такой метод вряд ли можно считать удобным, ведь администратору придется работать с локального компьютера и иметь дело с каждой системой по отдельности. Кроме того, набор настроек конфигурации, доступный в пользовательской оснастке, ограничен. Но и это еще не все: после того, как вы воспользуетесь этим инструментом, придется еще обратиться к консоли управления компьютером для осуществления тонкой подстройки параметров (таких, как правила применения паролей и членство в группах).

В разделе Local Users and Groups консоли управления компьютерами можно с легкостью создавать учетные записи пользователей. Чтобы создать учетную запись нового пользователя, правой клавишей мыши щелкните на значке My Computer, который расположен на рабочем столе, в раскрывшемся меню выберите пункт Manage, дважды щелкните на элементе Local Users and Groups и в меню Action выберите пункт New User. Эти настройки учетных записей пользователей являются более детальными, чем настройки пользовательской оснастки.

Как показано на экране 2, правило использования пароля можно изменить таким образом, что срок действия пароля никогда не истечет. Эта настройка предпочтительна для рабочих групп, потому что, если учетная запись пользователя настроена на периодическую смену паролей, эти изменения должны реплицироваться на все удаленные компьютеры, к которым обращается пользователь. Если пользователь полагает, что его пароль попал в чужие руки, он может (и должен) открыть пользовательскую оснастку и изменить пароль, а затем внести такие же изменения на каждом удаленном компьютере. Обслуживающие одноранговые сети ИТ-консультанты могут либо проинструктировать пользователей, чтобы при необходимости внесения таких изменений они обращались к консультантам, либо научить их осуществлять необходимые изменения на всех компьютерах, с которыми они работают.

Важнейшее преимущество работы с консолью управления компьютерами состоит в том, что можно обращаться к этой консоли с удаленных систем и создавать учетные записи пользователей на любом компьютере сети, не покидая своего рабочего места. В консоли управления компьютерами правой клавишей мыши нужно щелкнуть на значке Computer Management (Local) и в открывшемся меню выбрать пункт Connect to another computer. Введите имя удаленной системы (или найдите компьютер, нажав кнопку Browse), после чего нажмите ОК.

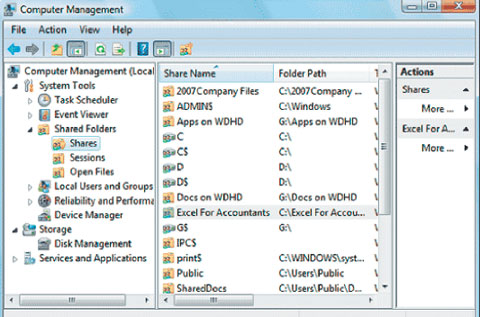

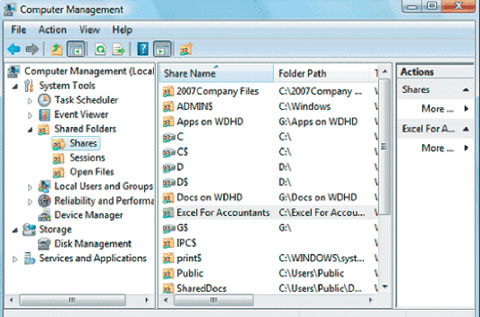

Еще одно достоинство консоли управления компьютерами заключается в том, что с ее помощью можно также задавать разрешения на обращение к совместно используемым ресурсам для удаленных компьютеров, как показано на экране 3. По мере того как администратор добавляет и настраивает учетные записи пользователей, он может, используя раздел консоли \Shared Folders\Shares, предоставлять пользователям необходимые разрешения для работы на удаленных компьютерах. Правой клавишей мыши следует щелкнуть на списке совместно используемых ресурсов, в меню выбрать пункт Properties и перейти на вкладку Share Permissions, с тем чтобы настроить разрешения.

Для обращения к консоли управления компьютерами на удаленных системах необходимо иметь на этих компьютерах учетную запись с правами администратора. Поскольку большинство администраторов и консультантов пользуются встроенной учетной записью и паролем администратора для настройки каждого компьютера, вводите эту учетную запись при регистрации на своем компьютере, чтобы иметь доступ ко всем удаленным консолям. Если использовать другое учетное имя с административными правами, Windows предложит ввести имя и пароль пользователя, обладающего административными полномочиями на удаленном компьютере.

Управление и диагностика процесса регистрации

Одноранговые сети наделены множеством средств управления процессом регистрации, которые реализованы и в доменах. Однако администратор не может «одним махом» настроить всю одноранговую сеть, потому что не будет иметь перед собой глобального представления сети, которое обеспечивает служба AD. Компьютеры приходится настраивать по одному. В следующих разделах я расскажу о некоторых наиболее типичных задачах, с которыми администратору придется столкнуться при настройке процедуры регистрации пользователя в системе.

Настройка экранов регистрации. По умолчанию компьютеры XP и Vista, не являющиеся частью домена, не открывают классическое диалоговое окно регистрации Windows Security, в котором содержится адресованное пользователю приглашение нажать комбинацию клавиш Ctrl+Alt+Del, а затем ввести имя пользователя и пароль. Многие администраторы и консультанты (и я в том числе) классические средства безопасности при регистрации в системе предпочитают применяемому по умолчанию в версиях XP и Vista окну приветствия Windows с содержащимся в нем списком пользователей и картинками. Для настройки компьютера XP таким образом, чтобы он открывал для пользователя привычное окно регистрации Windows Security, откройте оснастку панели управления User Accounts. Затем следует выбрать пункт Change the way users log on or off и снять флажок Use the Welcome Screen.

Операционную систему Vista можно настроить так, чтобы она предлагала пользователю нажать комбинацию клавиш Ctrl+Alt+Del. Но после того как пользователь это сделает, на экране опять-таки появится список пользователей и сопровождающие его картинки, и процедура регистрации пойдет так же, как до изменения настроек, приведшего к появлению приглашения нажать комбинацию клавиш Ctrl+Alt+Del. Форсировать появление на экране классического диалогового окна регистрации и отменить появление экрана приветствия, на котором отображаются все имена пользователей, невозможно. Но как бы то ни было, использование комбинации клавиш Ctrl+Alt+Del защищает компьютер от вторжения злоумышленников из Internet. Чтобы добавить этот уровень безопасности, требуется открыть окно командной строки и ввести

На экране откроется диалоговое окно User Accounts. В нем нужно перейти на вкладку Advanced и установить флажок Require users to press Ctrl+Alt+Delete. Отметим, кстати, что эта команда доступна и в системе XP — для тех, кто предпочитает работать с командной строкой и не горит желанием открывать окно оснастки посредством щелчков на ссылках и добираться потом до имеющихся настроек.

Переустановка паролей.

Переустановка пароля необходима в случаях, когда пользователь забывает пароль и не может зарегистрироваться на компьютере. Просто диву даешься, как часто такое случается, причем этой ситуации нельзя избежать, заставив пользователей создавать резервные диски для переустановки паролей. Этой теме я планирую посвятить одну из будущих статей данной серии. Чтобы переустановить пароль пользователя, нужно зарегистрироваться с административной учетной записью и открыть пользовательскую оснастку.

В системе Windows 2000 следует выбрать учетную запись пользователя и щелкнуть на кнопке Set Password. Введите новый пароль дважды (с подтверждением) и нажмите ОК. Еще раз нажмите ОК, после чего диалоговое окно Users and Passwords будет закрыто.

В системе XP выберите учетную запись пользователя и щелкните на элементе Change the Password. Введите новый пароль дважды (для подтверждения) и при желании введите подсказку для пользователя, забывшего пароль. Но помните, что эту подсказку может видеть любой пользователь, сидящий за этим компьютером. Завершите операцию нажатием кнопки Change Password.

В системе Vista следует выбрать Manage Another Account, чтобы увидеть все учетные записи, имеющиеся на данном компьютере. Выберите учетную запись нужного пользователя и нажмите кнопку Change the Password. Введите новый пароль дважды (для подтверждения) и при желании введите подсказку для пользователя, забывшего пароль (помните, другие пользователи тоже могут видеть эту подсказку). Завершите операцию нажатием кнопки Change Password.

Взгляд в будущее

Кэти Ивенс — старший редактор Windows IT Pro

Этот пост May 25, 2008 at 11:01 am опубликовал molse в категории Настройка компьютера, Общие статьи для сисадминов. Желающие могут оформить RSS подписку на комменты. Both comments and trackbacks are currently closed.

Для обслуживания одноранговой сети необходимы инструментальные средства и знания, отличные от тех, которые нужны для работы с доменом. Эти различия весьма наглядно проявляются в сфере управления пользователями. Администратор одноранговой сети лишен возможности задействовать Active Directory (AD) для организации списков пользователей и настроек безопасности, а это значит, что каждый компьютер приходится настраивать индивидуально - выполнение всех задач за одним компьютером исключается.

Для обслуживания одноранговой сети необходимы инструментальные средства и знания, отличные от тех, которые нужны для работы с доменом. Эти различия весьма наглядно проявляются в сфере управления пользователями. Администратор одноранговой сети лишен возможности задействовать Active Directory (AD) для организации списков пользователей и настроек безопасности, а это значит, что каждый компьютер приходится настраивать индивидуально — выполнение всех задач за одним компьютером исключается. Однако, поскольку большинство одноранговых сетей не отличается большими размерами, эта задача не отнимает много времени. Если в одноранговой сети вашего клиента или компании компьютеров стало так много, что управлять ими уже сложно, пожалуй, пришло время рассмотреть возможность организации домена.

В данной статье я рассматриваю некоторые из задач, решаемых в процессе управления учетными записями пользователей в одноранговой сети, включая методы управления отдельными пользовательскими задачами, позволяющие администратору решать многие вопросы не отходя от своего компьютера. Я хочу остановиться на проблемах, которыми администраторы и консультанты часто интересуются в ходе семинаров. В статье я использую термины «одноранговый» (описание метода организации сетей) и «рабочая группа» (в терминологии Windows это группа пользователей сети, построенной по одноранговой топологии), поскольку, по моим наблюдениям, оба эти термина широко применяются ИТ-профессионалами.

Надо отметить, что некоторые из рассматриваемых мною функций не реализованы ни в версиях Windows Vista Home, ни в системе Windows XP Home Edition, в то время как эти системы используются предприятиями малого бизнеса. Дополнительные сведения об этих ограничениях можно получить в справочных файлах упомянутых операционных систем или на Web-сайтах Microsoft, посвященных версиям Windows.

Дублирование учетных записей пользователей на нескольких компьютерах

Жизнь администратора рабочей группы будет проще, если он позаботится о том, чтобы каждый пользователь, обращающийся к разделяемым ресурсам на другом компьютере, имел на этой удаленной системе локальную учетную запись. Если удаленный пользователь не имеет локальной учетной записи, Windows выводит диалоговое окно, показанное на экране 1, в котором пользователь должен вводить имя и пароль для учетной записи, существующей на этом удаленном компьютере.

Такой метод дистанционной регистрации функционирует нормально, если учетная запись Guest на удаленной системе отключена (в таком состоянии данная запись находится по умолчанию). Но удаленный доступ усложняется в том случае, если учетная запись Guest включена; дело в том, что эту учетную запись приходится перенастраивать для того, чтобы пользователи могли решать задачи (по умолчанию учетная запись Guest наделена весьма узким кругом полномочий). Кроме того, мой опыт работы со многими одноранговыми сетями предприятий малого бизнеса не подтверждает положений, содержащихся в документации Microsoft, где стандартное состояние учетной записи Guest часто описывается некорректно.

Некоторые администраторы предпочитают организовывать работу так, чтобы пользователи регистрировались на удаленной системе, поскольку с точки зрения обеспечения безопасности этот метод представляется более эффективным, чем организация автоматического доступа к удаленным системам. Но на практике упомянутый метод почти всегда оказывается менее безопасным. Во многих небольших компаниях, принявших эту парадигму, принято прикреплять к мониторам небольшие листки бумаги с именами пользователей и паролями, необходимыми для доступа к удаленным компьютерам. Небольшие компании, эксплуатирующие одноранговые сети, как правило, не связаны особенно тесными отношениями с другими фирмами, поэтому опасность того, что кто-то посторонний войдет в офис, сядет за компьютер и зарегистрируется на удаленной системе, где хранятся данные компании, относительно невелика. Если предоставить пользователям возможность выбрать компьютер из папки Network и автоматически получить соединение, это не будет создавать такой угрозы, как на больших предприятиях, занимающих целые здания или имеющих несколько офисов, где обнаружить посетителей не так-то просто.

При создании учетной записи пользователя на удаленном компьютере следует применять то же имя и пароль, что и для регистрации на локальной системе. Windows исследует регистрационные учетные данные пользователя, пытающегося обратиться к компьютеру, и проверяет целевую систему на наличие в ней соответствующего регистрационного имени и пароля. Если проверка дает положительный результат, Windows предоставляет пользователю доступ к компьютеру. В противном случае или в ситуации, когда совпадают имена пользователей, а пароли не совпадают, открывается диалоговое окно, показанное на экране 1.

В небольших фирмах, где используются рабочие группы, данные часто хранятся лишь на одном компьютере. Даже в том случае, когда этот компьютер не функционирует под управлением системы Windows Server (а именно в этом состоит очевидное достоинство рабочих групп с финансовой точки зрения), компьютер фактически выступает в роли файлового сервера. Содержимое этого компьютера следует резервировать ежесуточно. При эксплуатации файлового сервера данных, к которому обращаются все пользователи, нужно только создать дубликаты учетных записей пользователей на этом компьютере. Если же данные хранятся на нескольких компьютерах, необходимо создавать пользовательские учетные записи для каждого удаленного пользователя на каждом из этих компьютеров.

Чтобы настроить учетную запись пользователя в соответствии с требуемыми разрешениями, нужно поместить эту учетную запись в соответствующую локальную группу. Когда Windows исследует учетные данные, с тем чтобы определить, существует ли учетная запись удаленного пользователя на целевом компьютере, членство в группах система игнорирует. Если пользователь обращается только к файлам данных и эти файлы данных хранятся в особой разделяемой папке, быстрее и проще использовать другое решение — придать этому пользователю статус пользователя с ограниченными правами, а для определения объема полномочий установить разрешения Full Control for Everyone. В Windows 2000 и более ранних версиях разрешение Full Control for Everyone устанавливается автоматически, в более новых версиях такая возможность не предусмотрена. Кроме того, совместно используемые ресурсы можно настроить таким образом, чтобы разрешения уровня Full Control имели определенные пользователи, даже если эти пользователи регистрируются с помощью учетных записей, имеющих ограниченные полномочия. Создав локальные учетные записи для удаленных пользователей, администратор может выбрать подходящие имена пользователей и назначить каждой папке необходимые разрешения.

Для ограничения доступа к финансовым данным компании в бухгалтерских приложениях реализован метод, который позволяет предоставлять и ограничивать доступ пользователей к данным определенных типов и к записям транзакций. Всем применяющим эти приложения пользователям требуются разрешения уровня Full Control для работы с файлами данных средствами бухгалтерских программ; чтобы выполнять свою повседневную работу, они должны иметь возможность создавать и изменять объекты. Затем можно с помощью реализованной в этих программах функции предоставления разрешений пользователям ограничить те или иные действия последних.

Создание учетных записей пользователей на удаленных компьютерах

Чтобы создавать пользовательские учетные записи для удаленных пользователей и устанавливать их настройки, можно воспользоваться оснасткой в панели управления (речь идет об оснастке User Accounts and Family Safety в системе Vista или об оснастке Users and Passwords в Windows 2000 и более новых версиях). Однако такой метод вряд ли можно считать удобным, ведь администратору придется работать с локального компьютера и иметь дело с каждой системой по отдельности. Кроме того, набор настроек конфигурации, доступный в пользовательской оснастке, ограничен. Но и это еще не все: после того, как вы воспользуетесь этим инструментом, придется еще обратиться к консоли управления компьютером для осуществления тонкой подстройки параметров (таких, как правила применения паролей и членство в группах).

В разделе Local Users and Groups консоли управления компьютерами можно с легкостью создавать учетные записи пользователей. Чтобы создать учетную запись нового пользователя, правой клавишей мыши щелкните на значке My Computer, который расположен на рабочем столе, в раскрывшемся меню выберите пункт Manage, дважды щелкните на элементе Local Users and Groups и в меню Action выберите пункт New User. Эти настройки учетных записей пользователей являются более детальными, чем настройки пользовательской оснастки.

Как показано на экране 2, правило использования пароля можно изменить таким образом, что срок действия пароля никогда не истечет. Эта настройка предпочтительна для рабочих групп, потому что, если учетная запись пользователя настроена на периодическую смену паролей, эти изменения должны реплицироваться на все удаленные компьютеры, к которым обращается пользователь. Если пользователь полагает, что его пароль попал в чужие руки, он может (и должен) открыть пользовательскую оснастку и изменить пароль, а затем внести такие же изменения на каждом удаленном компьютере. Обслуживающие одноранговые сети ИТ-консультанты могут либо проинструктировать пользователей, чтобы при необходимости внесения таких изменений они обращались к консультантам, либо научить их осуществлять необходимые изменения на всех компьютерах, с которыми они работают.

Важнейшее преимущество работы с консолью управления компьютерами состоит в том, что можно обращаться к этой консоли с удаленных систем и создавать учетные записи пользователей на любом компьютере сети, не покидая своего рабочего места. В консоли управления компьютерами правой клавишей мыши нужно щелкнуть на значке Computer Management (Local) и в открывшемся меню выбрать пункт Connect to another computer. Введите имя удаленной системы (или найдите компьютер, нажав кнопку Browse), после чего нажмите ОК.

Еще одно достоинство консоли управления компьютерами заключается в том, что с ее помощью можно также задавать разрешения на обращение к совместно используемым ресурсам для удаленных компьютеров, как показано на экране 3. По мере того как администратор добавляет и настраивает учетные записи пользователей, он может, используя раздел консоли Shared FoldersShares, предоставлять пользователям необходимые разрешения для работы на удаленных компьютерах. Правой клавишей мыши следует щелкнуть на списке совместно используемых ресурсов, в меню выбрать пункт Properties и перейти на вкладку Share Permissions, с тем чтобы настроить разрешения.

Для обращения к консоли управления компьютерами на удаленных системах необходимо иметь на этих компьютерах учетную запись с правами администратора. Поскольку большинство администраторов и консультантов пользуются встроенной учетной записью и паролем администратора для настройки каждого компьютера, вводите эту учетную запись при регистрации на своем компьютере, чтобы иметь доступ ко всем удаленным консолям. Если использовать другое учетное имя с административными правами, Windows предложит ввести имя и пароль пользователя, обладающего административными полномочиями на удаленном компьютере.

Управление и диагностика процесса регистрации

Одноранговые сети наделены множеством средств управления процессом регистрации, которые реализованы и в доменах. Однако администратор не может «одним махом» настроить всю одноранговую сеть, потому что не будет иметь перед собой глобального представления сети, которое обеспечивает служба AD. Компьютеры приходится настраивать по одному. В следующих разделах я расскажу о некоторых наиболее типичных задачах, с которыми администратору придется столкнуться при настройке процедуры регистрации пользователя в системе.

Настройка экранов регистрации. По умолчанию компьютеры XP и Vista, не являющиеся частью домена, не открывают классическое диалоговое окно регистрации Windows Security, в котором содержится адресованное пользователю приглашение нажать комбинацию клавиш Ctrl+Alt+Del, а затем ввести имя пользователя и пароль. Многие администраторы и консультанты (и я в том числе) классические средства безопасности при регистрации в системе предпочитают применяемому по умолчанию в версиях XP и Vista окну приветствия Windows с содержащимся в нем списком пользователей и картинками. Для настройки компьютера XP таким образом, чтобы он открывал для пользователя привычное окно регистрации Windows Security, откройте оснастку панели управления User Accounts. Затем следует выбрать пункт Change the way users log on or off и снять флажок Use the Welcome Screen.

Операционную систему Vista можно настроить так, чтобы она предлагала пользователю нажать комбинацию клавиш Ctrl+Alt+Del. Но после того как пользователь это сделает, на экране опять-таки появится список пользователей и сопровождающие его картинки, и процедура регистрации пойдет так же, как до изменения настроек, приведшего к появлению приглашения нажать комбинацию клавиш Ctrl+Alt+Del. Форсировать появление на экране классического диалогового окна регистрации и отменить появление экрана приветствия, на котором отображаются все имена пользователей, невозможно. Но как бы то ни было, использование комбинации клавиш Ctrl+Alt+Del защищает компьютер от вторжения злоумышленников из Internet. Чтобы добавить этот уровень безопасности, требуется открыть окно командной строки и ввести

На экране откроется диалоговое окно User Accounts. В нем нужно перейти на вкладку Advanced и установить флажок Require users to press Ctrl+Alt+Delete. Отметим, кстати, что эта команда доступна и в системе XP — для тех, кто предпочитает работать с командной строкой и не горит желанием открывать окно оснастки посредством щелчков на ссылках и добираться потом до имеющихся настроек.

Переустановка пароля необходима в случаях, когда пользователь забывает пароль и не может зарегистрироваться на компьютере. Просто диву даешься, как часто такое случается, причем этой ситуации нельзя избежать, заставив пользователей создавать резервные диски для переустановки паролей. Этой теме я планирую посвятить одну из будущих статей данной серии. Чтобы переустановить пароль пользователя, нужно зарегистрироваться с административной учетной записью и открыть пользовательскую оснастку.

В системе Windows 2000 следует выбрать учетную запись пользователя и щелкнуть на кнопке Set Password. Введите новый пароль дважды (с подтверждением) и нажмите ОК. Еще раз нажмите ОК, после чего диалоговое окно Users and Passwords будет закрыто.

В системе XP выберите учетную запись пользователя и щелкните на элементе Change the Password. Введите новый пароль дважды (для подтверждения) и при желании введите подсказку для пользователя, забывшего пароль. Но помните, что эту подсказку может видеть любой пользователь, сидящий за этим компьютером. Завершите операцию нажатием кнопки Change Password.

В системе Vista следует выбрать Manage Another Account, чтобы увидеть все учетные записи, имеющиеся на данном компьютере. Выберите учетную запись нужного пользователя и нажмите кнопку Change the Password. Введите новый пароль дважды (для подтверждения) и при желании введите подсказку для пользователя, забывшего пароль (помните, другие пользователи тоже могут видеть эту подсказку). Завершите операцию нажатием кнопки Change Password.

Взгляд в будущее

Читайте также: