Где хранятся сертификаты аутлук

Как импортировать и экспортировать сертификат (цифровой идентификатор) в Outlook?

Для идентификации и безопасного обмена данными вы можете использовать или быть обязаны использовать цифровой идентификатор или сертификат в Microsoft Outlook. Здесь мы предложим вам способ импорта и экспорта сертификата или цифрового удостоверения в Microsoft Outlook.

Вкладка Office - включите редактирование и просмотр с вкладками в Office и сделайте работу намного проще .

Следующие шаги помогут вам легко импортировать и экспортировать сертификат или цифровое удостоверение в Microsoft Outlook.

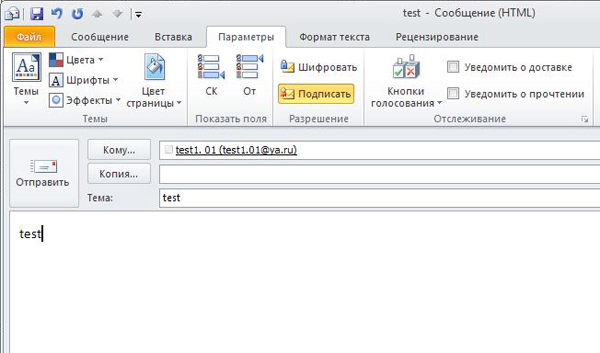

Шаг 1: Откройте диалоговое окно центра управления безопасностью:

В Outlook 2007 щелкните значок Инструменты > Центр управления.

В Outlook 2010 и 2013,

- Прежде всего, нажмите Файл >Доступные опции;

- В диалоговом окне Параметры Outlook щелкните значок Центр управления в левом баре;

- Нажмите Параметры центра кнопку.

Шаг 2. В диалоговом окне центра управления безопасностью щелкните значок Безопасность электронной почты в левой панели.

Шаг 3: перейдите к Цифровые идентификаторы (сертификаты) и нажмите Импорт / Экспорт кнопку.

Шаг 4: В диалоговом окне Импорт / экспорт цифрового удостоверения:

Импортировать цифровой идентификатор или сертификат

- Прежде всего, проверьте Импортировать существующий цифровой идентификатор из файла опцию.

- Затем нажмите Приложения кнопку, а в Найдите профиль безопасности диалоговом окне выберите Digital ID, наконец нажмите Откройте кнопку.

- Введите пароль в Пароль: пунктом.

- Введите имя в Имя цифрового идентификатора: пунктом.

Экспорт цифрового удостоверения или сертификата

Прежде всего, проверьте Экспорт вашего цифрового изображения в файл опцию.

Добрый день.

Сломала за два дня весь мозг над этой проблемой.

Есть outlook 2010, в котором есть сетевая(т.е. грузиться в сервера Exchange, как я понимаю) адресная книга.

Копались в шифровании S/MIME и насоздавали с начальником кучу сертификатов(развернут свой локальный УЦ на IIS) ему и мне.

Теперь каким-то непостежимым образом один из этих созданных сертификатов висит в сетевой(!) адресной книге как сертификат по умолчанию(получателя(!!)). Сертификат давно отозван из УЦ, удален локально(на компе начальника и на моем) и тд и тп.

У меня он тоже нигде не фигурирует (Другие пользователи - там правильный сертификат. Один единственный).

Если я пытаюсь сохранить этот контакт ЛОКАЛЬНО к себе в "Контакты", то там в интерфейсе есть магическая кнопочка "Сертификаты" где я могу задать какой серт использовать для шифрования для этого получателя. Их там 6 шт. Один из них помечен По умолчанию.

Как мне найти это в сетевой версии?

Получается что на данный момент я могу шифрованно общаться с начальником, только если нажимаю "ответить" на правильное письмо с его верным ЭЦП. Или же через другие почтовые клиенты.

Например с thunderbird такие проблемы не возникают, там сразу видно какие серты используются, какие нет и тд.

Но и адресную книгу он не грузит с Exchang'a, все настройки локально.

Что сделала я

1. Проверила в свойствах обозревателя сертификаты вкладка Др пользователи

2. Удалила все входящие письма с левыми ЭЦП(и соотвественно сертификатами)

3. Попробовала сохранить локально контакт и выбрать там правильный сертификат. Нифига, берет из адресной сетевой книги, где не тот серт забит.

4. Удалила весь профиль S/MIME(это уже от отчаянья) и создала все заново

5. Пробовала отправлять с web-интерфейса письма, ситуация та же

6. Облазила весь гугл, но там тишина, словно никто с такой проблемой не сталкивался никогда. Максимум что есть - как импортировать сертификат получателя в ЛОКАЛЬНУЮ адресную книгу. Может я гуглить разучилась, вправьте мозг?))

П.с. Exchange никогда не администрировала, наверняка весь корень зла в нем, но как подступиться не знаю.

Все ответы

На компьютерах, на которых проводили эксперименты, через консоль Сертификаты, проверьте всё что у Вас установлено и удалите все установленные Вами сертификаты как у Пользователя, так и у Компьютера. После того, как убедитесь, что все установленные ранее Сертификаты удалены, устанавливайте свой действующий Личный сертификат из ключевого pfx-файла.

Аналогичную проверку выполните и на сервере.

Напоминаю, Сертификаты удаляются или из консоли Сертификаты, или из одноимённой вкладки браузера Internet Explorer.

Да, я Жук, три пары лапок и фасеточные глаза :))

- Изменено Жук MVP, Moderator 31 июля 2013 г. 10:17 дополнение

- Предложено в качестве ответа Alexander Rusinov Moderator 4 сентября 2013 г. 16:38

Может кому-то пригодится.

Все дело оказалось в сертификатах, которые хранит AD в контейнере пользователя.

зашла в AD Admin Center - пользователь - Вкладка Published Certificate. После того, как там оставила только "нужный" серт, Exchange сразу все понял и даже никакой синхронизации не понадобилось.

П.с. в осностке "Certificate" на серверах Exchange, AD, и личных компах "левых" сертов обнаружено не было, этот вариант я проработала в первую очередь (доступа на сервера только не было на тот момент, но позже все было проверенно, и оказалось что там все чисто.)

П.п.с. правда похоже дело не в этом. Несмотря на то, что в адресной книге Exchange теперь ОДИН сертификат для этого получателя, оно(аутлук) все равно шифрует не им. Танцы с бубном продолжаются.

Дополните, Ваш ключевой Сертификат выбран для использования Outlook:

Да, я Жук, три пары лапок и фасеточные глаза :))

Эм, не очень поняла вопрос.

Там у меня тот сертификат которым я ставлю ЭЦП(первое поле), и сертификат(соотв. ему ЗК) которым я расшифровываю письма, зашифрованные мне. На самом деле какой серт указан в "Сертификат шифрования" не важно. Я могу расшифровывать все письма, если сертификат(которым мне зашифровали) импортирован в "Личные"

Проблема в том, что сейчас есть два человека, которым я шифрую письма соверешенно непонятными сертами, которых нет НИГДЕ(ни у чела на компе, ни в адресной книге, ни в AD, ни у меня на компе)

Словно нейкий магический "кэш", который мы никак не можем "вытащить".

При этом через web-интерфейс все отправляется верно.

Пока писала, пришла к выводу, что похоже проблема именно в МОЕМ компе. Где-то он, собацка, зажал сертификаты и ими упорно шифрует.

Потому что все мои "эксперименты" проходят на ура. Я получаю новые серты, меняю, публикую, удаляю из AD - и люди мне письма шифруют именно ожидаемым мной сертом.

Хотя нет, щас взяли чистый комп, и отправили мне шифрованное письмо. Зашифровалось вообще не тем сертом, который у меня в AD(он там один) или в настройках аутлука. Сертом, вообще выданным внешним УЦ(но публиковавшимся когда-то в "глобальном списке адресов", а потом удаленном из AD)

Чудеса какие то.

Откройте консоль Сертификаты и посмотрите там, в Личных, какие сертификаты там у Вас:

Да, я Жук, три пары лапок и фасеточные глаза :))

Сертификат пользователя - там все мои сертификаты, которых накопилось за время экспериментов дофига. В сертификатах "личное" для компа - пусто.

Вот что отправляет один юзер(с которым мы долго экспериментировали) - шифрует для меня сертификатом, который есть у меня в АД

Я вообще перестала видеть хоть какую-то "систему".

При этом Веб интерфейс и клиент от мозилы все правильно шифруют, как и должны.

В консоли Сертификаты, на Вашем компьютере , удалите все установленные Сертификаты . Перезагрузите Ваш компьютер и вновь в консоли Сертификаты проверьте, что все Ваши Сертификаты благополучно удалены. Аналогичную операцию выполните так же на сервере Exchange и УЦ. Так же проверьте папку "Доверенные корневые центры сертификации", вполне возможно, что и там прописался Ваш Сертификат, если это так, то так же удалите его оттуда.

Откройте Outlook 2010, проверьте в папке "Контакты", имеются ли в ней Ваши контактные сведения с Сертификатом, если имеются, то удалите эту запись.

Используя Ваш ключевой pfx-файл, установите Ваш действующий Личный ключевой Сертификат.

Да, я Жук, три пары лапок и фасеточные глаза :))

Гм, кажется мы не понимаем друг друга.

Шифруются письма в первую очередь открытым ключем ПОЛУЧАТЕЛЯ(в ком и проблема, и на кого указывает название топика), а в народе именуемым "сертификатом".

То, что установлено у МЕНЯ в "моем компьютере", на закладке "личное" влияет ТОЛЬКО на формирования подписи(в народе ЭЦП).

ЭЦП(она же "подпись") ставится закрытым ключем, и любой(!!) может ее проверить, расшифровав открытым ключем(сертификатом, который доступен ВСЕМ). При этом подпись может поставить только отправитель, что и объясняется тем, что она(подпись) делается только с помощью закрытого ключа отправителя(который вроде как может быть только у отправителя, на закладке "личное").

Шифруется письмо открытым ключем(т.е. сретификатом) получателя, чтобы только получатель, имея закрытый ключ(свой, приватный, установленный в "личные", на своем компьютере), смог расшифровать.

Что за сертификаты стоят у МЕНЯ на компьютере влияет только на то, какие письма Я смогу читать(и уж конечно не влияет на то, каким сертификатом некий Вася зашифрует мне письмо, т.к. шифруется оно у НЕГО на компе. ), защифрованные для МЕНЯ. И если я оттуда все удалю(по вашему совету), то учитывая логику аутлука, я просто не смогу понять, каким сертификатом мне на этот зашифровали письмо.

Еще раз. Есть сеть. Большая. В ней есть глобальная адресная книга Exchange. Она(книга) подглядывает в AD и смотрит, какие сертификаты есть у пользователя.

Когда отправитель А хочет зашифровать письмо получателю Б, он берет "сертифика В" - который он берет из глобальной адресной книги, и соверешенно точно не с компа получателя, на котором(на закладке личное) установлены сертификаты(т.е. хранятся закрытые ключи пользователя) - и шифрует сертификатом Б симметричный ключ, которым шифрует все письмо(это если уже говорить о технологии S\MIME). Т.е. без расшифрования этого симметричного ключа, мы письмо не откроем.

Далее берется некий хэш кусочка письма, ставиться на него закрытым ключем А "подпись", прикреплояется(в зависимости от настроек почтового клиента) сертификат отправителя(открытый ключ) и отправляется.

Получатель, имея установленный закрытый ключ для сертификата Б(вкладка "личные") расшифровывает им(ЗК для серта Б) симметричный ключ, после чего расшифровывает все письмо. Далее берет от известного кусочка письма хэш, после чего расшифровывает подпись отправителя А сертификатом А. Если взятый хэш и расшифрованное значение совпадает - подпись верна.

А теперь внимание вопрос)))) Где то в сети гуляет "кэш", и сертификат не всегда(точнее не сразу) берется из адресной книги(и соответственно из AD). Т.е. в адресной книге он уже другой( и в AD тоже) а аутлук откуда-то берет старый сертификат, которого уже НИГДЕ доступного(считаем, что вкладка "личное" на компе получателя не доступна из сети чужим пользователям) нет.

Вот этот кэш найти и не можем. Именно в аутлуке. Мозила работает на ура. Так же как owa.

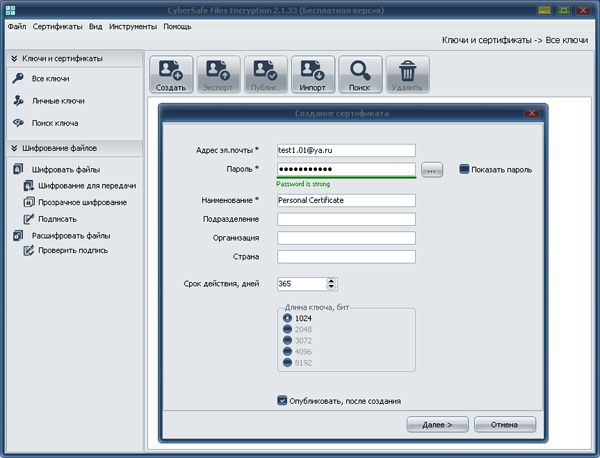

Вначале создадим персональный сертификат, содержащий вышеуказанные сертификаты, открытый и закрытый ключи, а также другую информацию. Запускаем программу, переходим на вкладку Ключи и сертификаты, выбираем Создать, заполняем необходимые поля и жмем Далее:

Произойдет генерация ключей, создание сертификатов и их запись в базу данных программы. Если была выбрана опция Опубликовать после создания, сертификат будет опубликован на сервере CyberSafe, где ваш открытый ключ будет доступен для скачивания другим пользователям.

Теперь экспортируем необходимые нам для работы с Outook сертификаты в отдельные файлы:

Сертификаты в CyberSafe создаются на основе библиотеки OpenSSL, код создания сертификата приведен ниже:

procedure TOpenSSL.CreateSignedCert(const FileName: String; OutFiles: TStringList;

const Password: String;

ValidDays: Integer; KeySize: Integer; const ExtendedKeyUsage: String;

const CommonName, Email, Organization, OrganizationalUnit, Country: String;

const CAFileSpec, CAPFXFileSpec, CAPrivateKeyPassword: String;

ARandomFileSpec: String = '';

ProgressProc: TProgressProc = nil; LogMsgProc: TLogMsgProc = nil);

var

TmpPrivateKeyFileSpec, TmpPublicKeyFileSpec: String;

TmpCerFileSpec, TmpPfxFileSpec, TmpCsrFileSpec, TmpCASerialFileSpec, TmpExtFileSpec, TmpPemFileSpec: String;

TmpCAPrivateKeyFileSpec: String;

Subj: String;

TempDir: String;

Aborted: Boolean;

WasError: Boolean;

OutPublicKeyFileSpec: String;

begin

WasError := True;

TempDir := GetTempDir;

try

CheckIsFileExists(CAFileSpec);

// Извлекаем приватный ключ из корневого сертификата

TmpCAPrivateKeyFileSpec := TempDir + ChangeFileExt(ExtractFileName(CAPFXFileSpec), '') + '.privateKey.pem';

ExportPrivateKeyFromPfx(CAPFXFileSpec, TmpCAPrivateKeyFileSpec, CAPrivateKeyPassword);

// Все файлы создаем во временном каталоге, и только после успешного создания всех — // переносим на место постоянного хранения

TmpPrivateKeyFileSpec := TempDir + FileName + '.privateKey.pem';

TmpPublicKeyFileSpec := TempDir + FileName + '.publicKey.pem';

TmpCerFileSpec := TempDir + FileName + '.cer';

TmpPemFileSpec := TempDir + FileName + '.pem';

TmpPfxFileSpec := TempDir + FileName + '.pfx';

TmpCsrFileSpec := TempDir + FileName + '.csr';

TmpCASerialFileSpec := TempDir + FileName + '.srl';

Subj := GetSubj(CommonName, Email, Organization, OrganizationalUnit, Country);

Aborted := False;

if Assigned(ProgressProc) then

ProgressProc(13, 4, Aborted, Format('%s (%d %s). ', [StKeysGenerate, KeySize, StBit]));

if Aborted then

Exit;

CreatePrivateKey(TmpPrivateKeyFileSpec, TmpPublicKeyFileSpec, KeySize, ARandomFileSpec);

if Assigned(ProgressProc) then

ProgressProc(13, 5, Aborted, Format('%s. ', [StGenerateCertificate]));

if Aborted then

Exit;

if Assigned(ProgressProc) then

ProgressProc(13, 6, Aborted, Format('%s. ', [StCreateCertificateRequest]));

// Создаем запрос — .csr

RunOpenSSLConsole(Format(

'req -new -key "%s" -out "%s" -days %d -subj %s',

[TmpPrivateKeyFileSpec, TmpCsrFileSpec, ValidDays, Subj]

), True, nil, nil);

if Assigned(ProgressProc) then

ProgressProc(13, 7, Aborted, Format('%s. ', [StCreateExtensionsFile]));

if Assigned(ProgressProc) then

ProgressProc(13, 8, Aborted, Format('%s. ', [StCreateSignedCertificate]));

// На основе запроса создаем сертификат, подписаный корневым сертификатом

RunOpenSSLConsole(Format(

'x509 -req -days %d -passin pass:%s -in "%s" -CAform DER -CA "%s" -CAkey "%s" -CAserial "%s" -CAcreateserial -out "%s" -outform DER -extfile "%s"',

[ValidDays, Password, TmpCsrFileSpec, CAFileSpec, TmpCAPrivateKeyFileSpec, TmpCASerialFileSpec, TmpCerFileSpec, TmpExtFileSpec]

), False, nil, nil);

if Assigned(ProgressProc) then

ProgressProc(13, 9, Aborted, Format('%s. ', [StConvertCertificate]));

// Конвертируем cer => pem для следующей крманды экспорта в pfx

RunOpenSSLConsole(Format(

'x509 -in "%s" -inform DER -out "%s" -outform PEM',

[TmpCerFileSpec, TmpPemFileSpec]

), False, nil, nil);

if Assigned(ProgressProc) then

ProgressProc(13, 10, Aborted, Format('%s. ', [StCreatePFX]));

// Делаем pfx из полученного pem и ключей

RunOpenSSLConsole(Format(

'pkcs12 -password pass:%s -export -in "%s" -inkey "%s" -name "%s" -out "%s"',

[Password, TmpPemFileSpec, TmpPrivateKeyFileSpec, FileName, TmpPfxFileSpec]

), False, nil, nil);

OutPublicKeyFileSpec := TmpPublicKeyFileSpec + '.signed';

if Assigned(ProgressProc) then

ProgressProc(13, 11, Aborted, Format('%s. ', [StExportPublicKey]));

ExportPublicKeyFromPfx(TmpPfxFileSpec, OutPublicKeyFileSpec, Password);

// А результат добавляем в список файлов

OutFiles.Add(TmpCerFileSpec);

OutFiles.Add(TmpPfxFileSpec);

OutFiles.Add(TmpPrivateKeyFileSpec);

OutFiles.Add(TmpPublicKeyFileSpec);

OutFiles.Add(OutPublicKeyFileSpec);

WasError := False;

finally

// Удаляем временные файлы

if WasError then

begin

CheckDeleteFile(TmpCerFileSpec);

CheckDeleteFile(TmpPfxFileSpec);

CheckDeleteFile(TmpPrivateKeyFileSpec);

CheckDeleteFile(TmpPublicKeyFileSpec);

CheckDeleteFile(OutPublicKeyFileSpec);

end;

CheckDeleteFile(TmpCsrFileSpec);

CheckDeleteFile(TmpCASerialFileSpec);

CheckDeleteFile(TmpExtFileSpec);

CheckDeleteFile(TmpPemFileSpec);

CheckDeleteFile(TmpCAPrivateKeyFileSpec);

end;

end;

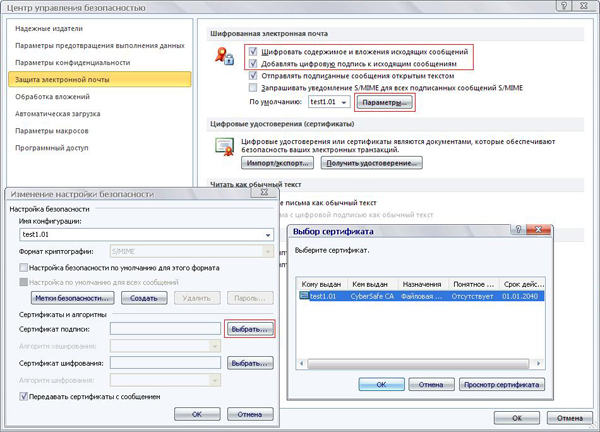

Далее открываем Outlook и идем: Файл > Параметры > Центр управления безопасностью > Параметры центра управления безопасностью > Защита электронной почты. В разделе Шифрованная электронная почта отмечаем галками пункты:

На этом, в принципе, все:). Однако давайте убедимся в том, что у нас все работает правильно и выполним проверку шифрования “на себя”.

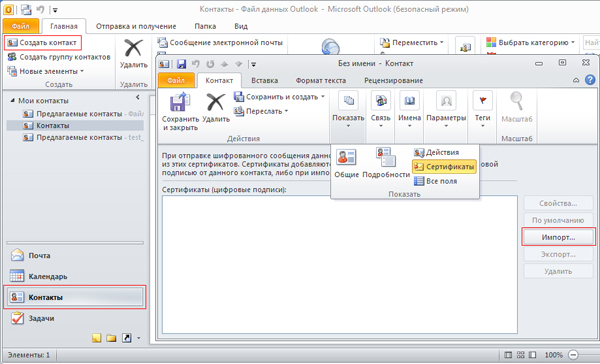

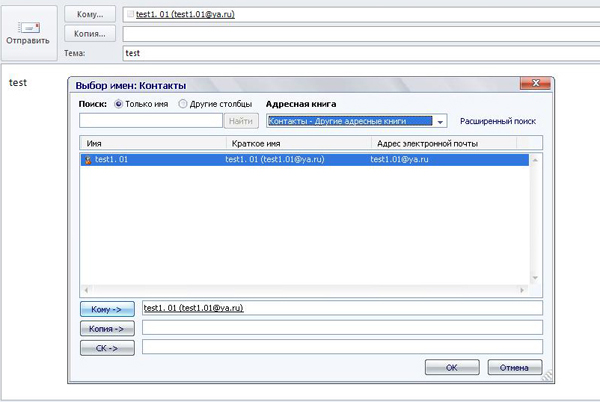

Создадим новый контакт. Идем Главная > Контакты > Создать контакт. На вкладке Общие достаточно заполнить поля Полное имя и Эл. почта, после чего переходим на вкладку Сертификаты, где нажимаем Импорт:

В проводнике Windows находим свой сертификат в формате *.cer

Если отправленное письмо не отображается во входящих, перейдите на вкладку Отправка и получение и нажмите Обновить папку.

Проверка функции шифрования “на себя” выполнена.

Получив такое письмо от другого пользователя добавляем его в Контакты (Адресную книгу). Далее необходимо экспортировать X.509 сертификат пользователя в файл и установить его в хранилище Windows. Для этого в поле с общей информацией о письме нажимаем на значок цифровой подписи и выбираем Сведения > Подробности > Показать сертификат > Состав > Копировать в файл и следуем инструкциям Мастера экспорта сертификатов. Экспортированный сертификат добавляем к контакту пользователя также, как мы делали это при проверке функции шифрования “на себя”.

В завершении хотелось бы добавить, что сделать свой открытый ключ доступным для других пользователей можно опубликовав его на публичных серверах ключей, таких как сервер CyberSafe. Естественно, там также можно попробовать найти открытые ключи интересующих вас пользователей, не дожидаясь, пока они вам их пришлют.

Поэтому в таком случае подлинность открытого ключа должна быть проверена по его электронному отпечатку. Один из самых простых способов сверить отпечаток – созвониться с владельцем открытого ключа по скайпу или по телефону.

Недавно я заметил, что когда я отправляю письмо на учетную запись Gmail из Outlook 2016, получатель видит знак вопроса рядом с моим адресом электронной почты следующим образом:

Знак вопроса появляется только при отправке электронного письма из Outlook 2016. Когда я отправляю электронное письмо непосредственно с веб-почты / сервера, знак вопроса не появляется. Таким образом, указывается, что вопрос нравится в Outlook 2016.

Прочитав этот вопрос, я наткнулся на несколько статей, в которых говорится, что проблема связана с проблемами аутентификации. Другими словами, мне нужно присвоить цифровой идентификатор исходящей электронной почте, чтобы получатель мог проверить, что электронная почта пришла от меня и не была взломана после того, как она вышла из папки «Исходящие».

Чтобы получить сертификат по электронной почте, я отправился в Комодо. Здесь я скачал сертификат электронной почты и установил его на свой компьютер, просто следуя мастеру импорта, следующим образом:

Затем я перешел к Outlook> Параметры> Центр управления безопасностью> Настройки центра управления безопасностью> Защита электронной почты и увидел, что сертификат электронной почты был автоматически заполнен следующим образом:

Насколько я знаю, это все, что мне нужно сделать, чтобы «активировать» цифровой идентификатор и, таким образом, аутентифицировать электронные письма. Нужно ли выбирать кнопку «Импорт / экспорт» в разделе «Цифровые идентификаторы (сертификаты)» и изменять дополнительные настройки? Если это так, я не уверен в соответствующих шагах, так как мне кажется, что я просто иду по кругу с процессом импорта / экспорта.

Затем я отправляюсь создать новое электронное письмо, убедившись, что на ленте выбрано следующее:

Несмотря на вышесказанное, я все еще получаю знак вопроса в Gmail, заявляя, что мне все еще нужно аутентифицировать электронную почту.

Кто-нибудь может увидеть, где я могу пойти не так?

Ответы

Публичный Сертификат Получателя, так же может располагаться в его карточке Контакта-Получателя почтового клиента Outlook, открыв карточку Контакта-Получателя и выбрав Сертификаты (1) Вы можете посмотреть какие Сертификаты имеются у данного Контакта-Получателя, Импорт (2), предназначен для ручной привязки Сертификата Контакту-Получателю:

Да, я Жук, три пары лапок и фасеточные глаза :))

- Изменено Жук MVP, Moderator 7 сентября 2013 г. 13:55 внесение ясности

- Предложено в качестве ответа Иван Проданов Microsoft contingent staff, Moderator 12 сентября 2013 г. 7:24

- Помечено в качестве ответа Иван Проданов Microsoft contingent staff, Moderator 18 сентября 2013 г. 8:05

1 ответ 1

Чтобы настроить шифрование и подпись электронной почты (и изменить настройки по умолчанию) в Outlook, выберите «Файл» -> «Параметры» -> «Центр управления безопасностью» -> «Настройки центра управления безопасностью» -> «Защита электронной почты».

С учетом сказанного, хотя я и пытался ответить на вопрос, который вы на самом деле задавали, у вас может быть другая проблема. Я предполагаю, что проблема в том, что вы обычно используете Outlook с коллегами и отправляете им электронные письма, которые ваш сервер Exchange может проверить, что они верны и надежны. Когда вы отправляете электронную почту на любой внешний адрес - например, адрес Gmail, но я ожидаю, что это произойдет и с другими внешними адресами - Outlook не может проверить, кто является получателем, и предупреждает вас, что вы, возможно, отправляете кому-то, кого вы не имею в виду (или просто, что вы отправляете за пределами компании в целом).

Все ответы

На компьютерах, на которых проводили эксперименты, через консоль Сертификаты, проверьте всё что у Вас установлено и удалите все установленные Вами сертификаты как у Пользователя, так и у Компьютера. После того, как убедитесь, что все установленные ранее Сертификаты удалены, устанавливайте свой действующий Личный сертификат из ключевого pfx-файла.

Аналогичную проверку выполните и на сервере.

Напоминаю, Сертификаты удаляются или из консоли Сертификаты, или из одноимённой вкладки браузера Internet Explorer.

Да, я Жук, три пары лапок и фасеточные глаза :))

- Изменено Жук MVP, Moderator 31 июля 2013 г. 10:17 дополнение

- Предложено в качестве ответа Alexander Rusinov Moderator 4 сентября 2013 г. 16:38

Может кому-то пригодится.

Все дело оказалось в сертификатах, которые хранит AD в контейнере пользователя.

зашла в AD Admin Center - пользователь - Вкладка Published Certificate. После того, как там оставила только "нужный" серт, Exchange сразу все понял и даже никакой синхронизации не понадобилось.

П.с. в осностке "Certificate" на серверах Exchange, AD, и личных компах "левых" сертов обнаружено не было, этот вариант я проработала в первую очередь (доступа на сервера только не было на тот момент, но позже все было проверенно, и оказалось что там все чисто.)

П.п.с. правда похоже дело не в этом. Несмотря на то, что в адресной книге Exchange теперь ОДИН сертификат для этого получателя, оно(аутлук) все равно шифрует не им. Танцы с бубном продолжаются.

Дополните, Ваш ключевой Сертификат выбран для использования Outlook:

Да, я Жук, три пары лапок и фасеточные глаза :))

Эм, не очень поняла вопрос.

Там у меня тот сертификат которым я ставлю ЭЦП(первое поле), и сертификат(соотв. ему ЗК) которым я расшифровываю письма, зашифрованные мне. На самом деле какой серт указан в "Сертификат шифрования" не важно. Я могу расшифровывать все письма, если сертификат(которым мне зашифровали) импортирован в "Личные"

Проблема в том, что сейчас есть два человека, которым я шифрую письма соверешенно непонятными сертами, которых нет НИГДЕ(ни у чела на компе, ни в адресной книге, ни в AD, ни у меня на компе)

Словно нейкий магический "кэш", который мы никак не можем "вытащить".

При этом через web-интерфейс все отправляется верно.

Пока писала, пришла к выводу, что похоже проблема именно в МОЕМ компе. Где-то он, собацка, зажал сертификаты и ими упорно шифрует.

Потому что все мои "эксперименты" проходят на ура. Я получаю новые серты, меняю, публикую, удаляю из AD - и люди мне письма шифруют именно ожидаемым мной сертом.

Хотя нет, щас взяли чистый комп, и отправили мне шифрованное письмо. Зашифровалось вообще не тем сертом, который у меня в AD(он там один) или в настройках аутлука. Сертом, вообще выданным внешним УЦ(но публиковавшимся когда-то в "глобальном списке адресов", а потом удаленном из AD)

Чудеса какие то.

Откройте консоль Сертификаты и посмотрите там, в Личных, какие сертификаты там у Вас:

Да, я Жук, три пары лапок и фасеточные глаза :))

Сертификат пользователя - там все мои сертификаты, которых накопилось за время экспериментов дофига. В сертификатах "личное" для компа - пусто.

Вот что отправляет один юзер(с которым мы долго экспериментировали) - шифрует для меня сертификатом, который есть у меня в АД

Я вообще перестала видеть хоть какую-то "систему".

При этом Веб интерфейс и клиент от мозилы все правильно шифруют, как и должны.

В консоли Сертификаты, на Вашем компьютере , удалите все установленные Сертификаты . Перезагрузите Ваш компьютер и вновь в консоли Сертификаты проверьте, что все Ваши Сертификаты благополучно удалены. Аналогичную операцию выполните так же на сервере Exchange и УЦ. Так же проверьте папку "Доверенные корневые центры сертификации", вполне возможно, что и там прописался Ваш Сертификат, если это так, то так же удалите его оттуда.

Откройте Outlook 2010, проверьте в папке "Контакты", имеются ли в ней Ваши контактные сведения с Сертификатом, если имеются, то удалите эту запись.

Используя Ваш ключевой pfx-файл, установите Ваш действующий Личный ключевой Сертификат.

Да, я Жук, три пары лапок и фасеточные глаза :))

Гм, кажется мы не понимаем друг друга.

Шифруются письма в первую очередь открытым ключем ПОЛУЧАТЕЛЯ(в ком и проблема, и на кого указывает название топика), а в народе именуемым "сертификатом".

То, что установлено у МЕНЯ в "моем компьютере", на закладке "личное" влияет ТОЛЬКО на формирования подписи(в народе ЭЦП).

ЭЦП(она же "подпись") ставится закрытым ключем, и любой(!!) может ее проверить, расшифровав открытым ключем(сертификатом, который доступен ВСЕМ). При этом подпись может поставить только отправитель, что и объясняется тем, что она(подпись) делается только с помощью закрытого ключа отправителя(который вроде как может быть только у отправителя, на закладке "личное").

Шифруется письмо открытым ключем(т.е. сретификатом) получателя, чтобы только получатель, имея закрытый ключ(свой, приватный, установленный в "личные", на своем компьютере), смог расшифровать.

Что за сертификаты стоят у МЕНЯ на компьютере влияет только на то, какие письма Я смогу читать(и уж конечно не влияет на то, каким сертификатом некий Вася зашифрует мне письмо, т.к. шифруется оно у НЕГО на компе. ), защифрованные для МЕНЯ. И если я оттуда все удалю(по вашему совету), то учитывая логику аутлука, я просто не смогу понять, каким сертификатом мне на этот зашифровали письмо.

Еще раз. Есть сеть. Большая. В ней есть глобальная адресная книга Exchange. Она(книга) подглядывает в AD и смотрит, какие сертификаты есть у пользователя.

Когда отправитель А хочет зашифровать письмо получателю Б, он берет "сертифика В" - который он берет из глобальной адресной книги, и соверешенно точно не с компа получателя, на котором(на закладке личное) установлены сертификаты(т.е. хранятся закрытые ключи пользователя) - и шифрует сертификатом Б симметричный ключ, которым шифрует все письмо(это если уже говорить о технологии S\MIME). Т.е. без расшифрования этого симметричного ключа, мы письмо не откроем.

Далее берется некий хэш кусочка письма, ставиться на него закрытым ключем А "подпись", прикреплояется(в зависимости от настроек почтового клиента) сертификат отправителя(открытый ключ) и отправляется.

Получатель, имея установленный закрытый ключ для сертификата Б(вкладка "личные") расшифровывает им(ЗК для серта Б) симметричный ключ, после чего расшифровывает все письмо. Далее берет от известного кусочка письма хэш, после чего расшифровывает подпись отправителя А сертификатом А. Если взятый хэш и расшифрованное значение совпадает - подпись верна.

А теперь внимание вопрос)))) Где то в сети гуляет "кэш", и сертификат не всегда(точнее не сразу) берется из адресной книги(и соответственно из AD). Т.е. в адресной книге он уже другой( и в AD тоже) а аутлук откуда-то берет старый сертификат, которого уже НИГДЕ доступного(считаем, что вкладка "личное" на компе получателя не доступна из сети чужим пользователям) нет.

Вот этот кэш найти и не можем. Именно в аутлуке. Мозила работает на ура. Так же как owa.

Добрый день.

Сломала за два дня весь мозг над этой проблемой.

Есть outlook 2010, в котором есть сетевая(т.е. грузиться в сервера Exchange, как я понимаю) адресная книга.

Копались в шифровании S/MIME и насоздавали с начальником кучу сертификатов(развернут свой локальный УЦ на IIS) ему и мне.

Теперь каким-то непостежимым образом один из этих созданных сертификатов висит в сетевой(!) адресной книге как сертификат по умолчанию(получателя(!!)). Сертификат давно отозван из УЦ, удален локально(на компе начальника и на моем) и тд и тп.

У меня он тоже нигде не фигурирует (Другие пользователи - там правильный сертификат. Один единственный).

Если я пытаюсь сохранить этот контакт ЛОКАЛЬНО к себе в "Контакты", то там в интерфейсе есть магическая кнопочка "Сертификаты" где я могу задать какой серт использовать для шифрования для этого получателя. Их там 6 шт. Один из них помечен По умолчанию.

Как мне найти это в сетевой версии?

Получается что на данный момент я могу шифрованно общаться с начальником, только если нажимаю "ответить" на правильное письмо с его верным ЭЦП. Или же через другие почтовые клиенты.

Например с thunderbird такие проблемы не возникают, там сразу видно какие серты используются, какие нет и тд.

Но и адресную книгу он не грузит с Exchang'a, все настройки локально.

Что сделала я

1. Проверила в свойствах обозревателя сертификаты вкладка Др пользователи

2. Удалила все входящие письма с левыми ЭЦП(и соотвественно сертификатами)

3. Попробовала сохранить локально контакт и выбрать там правильный сертификат. Нифига, берет из адресной сетевой книги, где не тот серт забит.

4. Удалила весь профиль S/MIME(это уже от отчаянья) и создала все заново

5. Пробовала отправлять с web-интерфейса письма, ситуация та же

6. Облазила весь гугл, но там тишина, словно никто с такой проблемой не сталкивался никогда. Максимум что есть - как импортировать сертификат получателя в ЛОКАЛЬНУЮ адресную книгу. Может я гуглить разучилась, вправьте мозг?))

П.с. Exchange никогда не администрировала, наверняка весь корень зла в нем, но как подступиться не знаю.

Ответы

Публичный Сертификат Получателя, так же может располагаться в его карточке Контакта-Получателя почтового клиента Outlook, открыв карточку Контакта-Получателя и выбрав Сертификаты (1) Вы можете посмотреть какие Сертификаты имеются у данного Контакта-Получателя, Импорт (2), предназначен для ручной привязки Сертификата Контакту-Получателю:

Да, я Жук, три пары лапок и фасеточные глаза :))

- Изменено Жук MVP, Moderator 7 сентября 2013 г. 13:55 внесение ясности

- Предложено в качестве ответа Иван Проданов Microsoft contingent staff, Moderator 12 сентября 2013 г. 7:24

- Помечено в качестве ответа Иван Проданов Microsoft contingent staff, Moderator 18 сентября 2013 г. 8:05

Читайте также: