Firewall log что это

Работу брандмауэра Azure можно отслеживать с помощью журналов брандмауэра. Также журналы действий можно использовать для аудита операций на ресурсах брандмауэра Azure.

Доступ к некоторым из этих журналов можно получить через портал. Журналы можно передавать в Журналы Azure Monitor, службу хранилища, Центры событий, а затем анализировать в Журналах Azure Monitor или при помощи различных инструментов, таких как Excel и Power BI.

Метрики весят немного и поэтому могут поддерживать сценарии практически в реальном времени, что позволяет быстро получать оповещения и обнаруживать проблемы.

Метрики

Для брандмауэра Azure доступны следующие метрики:

Подсчет обращений к правилам приложения — количество обращений к правилам приложения.

Единица измерения: число отсчета

Подсчет обращений к правилам сети — количество обращений к правилам сети.

Единица измерения: число отсчета

Обработанные данные — общий объем данных, проходящих через брандмауэр в течение заданного периода.

Единица измерения: байт

Пропускная способность — скорость передачи данных, проходящих через брандмауэр, в секунду.

Единица измерения: бит в секунду

Работоспособность брандмауэра — отображает состояние работоспособности брандмауэра на основе доступности портов SNAT.

В этой метрике есть два измерения.

Состояние: возможные значения Healthy (Работоспособен), Degraded (Снижение работоспособности), Unhealthy (Не работоспособен).

Причина: указывает на причину соответствующего состояния брандмауэра.

Порты SNAT считаются исчерпанными, если они используются более чем на 95 %, а уровень работоспособности — 50 % при состоянии status=Degraded и reason=SNAT port. Брандмауэр продолжает обрабатывать трафик, и существующие подключения не затрагиваются. Но возможны временные проблемы с установкой новых подключений.

Когда порты SNAT используются менее чем на 95 %, брандмауэр считается работоспособным, уровень работоспособности отображается как 100 %.

Если сведения об использовании портов SNAT отсутствуют, отображается состояние работоспособности 0 %.

Использование портов SNAT указывает на количество портов SNAT (%), используемых брандмауэром.

Добавив дополнительные общедоступные IP-адреса для брандмауэра, вы сделаете доступными больше портов SNAT и снизите уровень их использования. Кроме того, дополнительные порты SNAT станут доступными при масштабировании брандмауэра по любой другой причине (например, для оптимизации работы ЦП или пропускной способности сети). Это означает, что указанный здесь показатель использования портов SNAT может снизиться даже без добавления общедоступных IP-адресов, просто в результате масштабирования службы. Вы можете напрямую управлять доступным количеством общедоступных IP-адресов и увеличивать количество доступных портов в брандмауэре. Но вы не можете напрямую управлять масштабированием брандмауэра.

Если брандмауэр сталкивается с нехваткой портов SNAT, необходимо добавить по крайней мере пять общедоступных IP-адресов. Это увеличивает количество доступных портов SNAT. Дополнительные сведения см. на странице Функции брандмауэра Azure.

Устранение неполадок с медленной обработкой журнала

Если журналы медленно отображаются в Sentinel, можно уменьшить размер файла журнала. Имейте в виду, что это приведет к увеличению использования ресурсов для ротации журнала.

Встроенный фаервол Windows может быть использован для отслеживания всех проходящих через него соединений. В данной инструкции расскажем, как активировать регистрацию сетевой активности с помощью журналов Брандмаэура Windows

Если вы пользуетесь системой Windows, то скорее всего знаете о на наличии в ней встроенного брандмауэра. Возможно вы также умеете разрешать и блокировать доступ отдельных программ в сеть, чтобы контролировать входящий и исходящий трафик. Но знаете ли вы, что фаервол Windows может быть использован для регистрации всех проходящих через него соединений?

Журналы Брандмауэра Windows могут быть полезны при решении отдельных проблем:

- Используемая программа не может подключиться к Интернету, несмотря на то, что с другими приложениями эта проблема не наблюдается. В данном случае для устранения неисправности следует проверить, не блокирует ли системный фаервол запросы данной программы на подключение.

- Вы подозреваете, что компьютер используется для передачи данных вредоносной программой и хотите провести мониторинг исходящего трафика на предмет подозрительных запросов подключения.

- Вы создали новые правила разрешения и блокировки доступа и хотите убедиться, что фаервол корректно обрабатывает заданные инструкции.

Независимо от причин использования, включение протоколирования событий может быть сложной задачей, так как требует многих манипуляций с настройками. Приведем четкий алгоритм действий, как активировать регистрацию сетевой активности в фаерволе Windows.

Дальнейшие действия

Дополнительные сведения о метриках в Azure Monitor см. в статье Метрики в Azure Monitor.

Чтобы настроить брандмауэр Защитника Windows в режиме повышенной безопасности для регистрации пропущенных пакетов или успешных подключений, используйте узел брандмауэра Защитника Windows в режиме повышенной безопасности в оснастке MMC управления групповой политикой.

Учетные данные администратора

Для выполнения этих процедур необходимо быть участником группы администраторов домена либо иметь делегированные разрешения на изменение объектов групповой политики.

Дальнейшие действия

Теперь, когда брандмауэр настроен для сбора журналов, можно открыть Журналы Azure Monitor, чтобы просмотреть данные.

30.08.2010

itpro

Windows XP

Комментариев пока нет

Встроенный брандмауэр Windows может не только остановить нежелательный трафик на вашем пороге, но и может протоколировать эти действия и события.

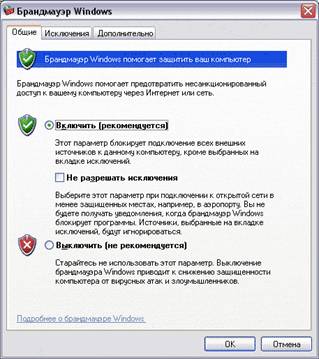

Брандмауэр Windows имеет несколько отличных возможностей, но одна из наиболее часто упускаемых – его возможность логгировать события. Чтобы получить доступ к параметрам этой функций, нажмите кнопку Пуск -> Выполнить -> и введите «firewall.cpl» и нажмите кнопку ОК. После этого перейдите на вкладку Дополнительно и нажмите кнопку «Настройка» в разделе «Ведение журнала безопасности».

Эта область дает вам несколько вариантов работы, связанных с подсистемой протоколирования. Вы можете указать, хотите вы или нет, чтобы логировались все пропущенные пакеты (т.е., блокированные брандмауэром), записывались успешные соединения (т.е., прошедшие через межсетевой экран), либо и то и то. Вы также можете указать местоположение файла журнала, который по умолчанию лежит в C:\Windows\pfirewall.log. Вы можете хранить эти файлы локально или на сетевом диске для быстрого доступа к нескольким файлам журналов брандмауэра с несколькик компьютеров. Наконец, вы также можете установить максимальный размер файла журнала. После внесения изменений, вы можете нажать OK и лог затем будет включен.

Лог-файлы созданные брандмауэром Windows могут оказаться вашими спасителями, особенно когда у вас есть подозрения о наличии злонамеренных действий против вашего компьютера из сети.

Просмотр и анализ журнала действий

Данные журнала действий можно просматривать и анализировать с помощью любого из следующих методов:

Средства Azure. Информацию из журналов действий можно получать с помощью Azure PowerShell, Azure CLI, REST API Azure или портала Azure. Пошаговые инструкции для каждого метода подробно описаны в статье Activity operations with Resource Manager (Выполнение операций в журналах действий с помощью Resource Manager).

Power BI. Если у вас еще нет учетной записи Power BI, вы можете использовать бесплатную пробную версию. Используя пакет содержимого журналов действий Azure для Power BI, можно анализировать данные с помощью предварительно настроенных панелей мониторинга, которые можно использовать "как есть" или дополнительно настроить.

Microsoft Sentinel: вы сможете подключить журналы Брандмауэра Azure к Microsoft Sentinel, что позволит просматривать данные журналов в книгах, создавать на их основе настраиваемые оповещения и применять их для улучшения расследований. Соединитель данных Брандмауэра Azure для Microsoft Sentinel в настоящее время доступен в предварительной версии. Дополнительные сведения см. в статье Подключение данных из Брандмауэра Azure.

Общие сведения см. в следующем видео Мохита Кумара:

Включение журнал ведения диагностики с помощью PowerShell

Ведение журнала действий автоматически включается для каждого ресурса Resource Manager. Чтобы начать сбор соответствующих данных, журналы ведения диагностики должны быть включены.

Чтобы включить журнал ведения диагностики с помощью PowerShell, сделайте следующее:

Запишите ИД ресурса рабочей области Log Analytics, в которой сохраняются данные. Это значение имеет следующий вид:

Вы можете использовать любую рабочую область в своей подписке. Получить эти сведения можно на портале Azure. Нужные сведения можно найти на странице Свойства для ресурса.

Обратите внимание на идентификатор ресурса для брандмауэра. Это значение имеет следующий вид:

Получить эти сведения можно на портале.

Включите журнал ведения диагностики для всех журналов и метрик с помощью следующего командлета PowerShell:

Активация журнала событий

В открывшемся окне вы можете настроить расположение и максимальный размер журнала. Можно задать легко запоминающееся место для лога, но на самом деле локация файла журнала не имеет особо значения. Если вы хотите запустить регистрацию событий, в обоих выпадающих меню “Записывать пропущенные пакеты” и “Записывать успешные подключения” установите значение “Да” и нажмите кнопку “ОК”. Постоянная работа функции может привести к проблемам производительности, поэтому активируйте ее только когда действительно нужно выполнить мониторинг подключений. Для отключения функции логирования установите значение “Нет (по умолчанию)” в обоих выпадающих меню.

Доступ к настройкам фаервола

Во-первых, нужно перейти к расширенным настройкам брандмауэра Windows. Откройте панель управления (клик правой кнопкой мыши по меню Пуск, опция “Панель управления”), затем нажмите ссылку “Брандмауэр Windows”, если стоит режим просмотра мелкие/крупные значки, либо выберите раздел “Система и безопасность”, а затем “Брандмауэр Windows”, если стоит режим просмотра категория.

В окне фаервола выберите опцию в левом навигационном меню “Дополнительные параметры”.

Вы увидите следующий экран настроек:

Это внутренняя техническая сторона брандмауэра Windows. Данный интерфейс позволяет разрешать или блокировать доступ программ в Интернет, настраивать входящие и исходящий трафик. Кроме того, именно здесь можно активировать функцию регистрации событий - хотя не сразу понятно, где это можно сделать.

Настройка журнала брандмауэра Защитника Windows в режиме повышенной безопасности

В области сведений в разделе Обзор щелкните Свойства брандмауэра Защитника Windows.

Для каждого типа сетевого расположения (домен, частный, общий) выполните следующие действия.

Щелкните вкладку, соответствующую типу сетевого расположения.

В разделе Ведение журнала нажмите Настроить.

Путь по умолчанию для журнала — %windir%\system32\logfiles\firewall\pfirewall.log. Если вы хотите изменить его, снимите флажок Не настроено и введите путь к новому расположению или нажмите Обзор, чтобы выбрать расположение файла.

Важно! В указываемом расположении должны быть назначены разрешения, позволяющие службе брандмауэра Защитника Windows вести записи в файле журнала.

По умолчанию максимальный размер файла журнала составляет 4096 килобайт (КБ). Если вы хотите изменить это значение, снимите флажок Не настроено и введите новый размер в килобайтах или используйте стрелки вверх и вниз, чтобы выбрать размер. Файл не превысит этот размер. При достижении ограничения, старые записи журнала удаляются, чтобы освободить место для вновь созданных.

Журнал не ведется, пока вы не настроите следующие два параметра.

Чтобы создавать запись журнала, когда брандмауэр Защитника Windows пропускает входящий сетевой пакет, установите для параметра Записывать пропущенные пакеты значение Да.

Чтобы создавать запись журнала, когда брандмауэр Защитника Windows разрешает входящее подключение, установите для параметра Записывать успешные подключения значение Да.

Щелкните дважды ОК.

Включение журнала ведения диагностики с помощью Azure CLI

Ведение журнала действий автоматически включается для каждого ресурса Resource Manager. Чтобы начать сбор соответствующих данных, журналы ведения диагностики должны быть включены.

Чтобы включить журнал ведения диагностики с помощью Azure CLI, сделайте следующее:

Запишите ИД ресурса рабочей области Log Analytics, в которой сохраняются данные. Это значение имеет следующий вид:

Вы можете использовать любую рабочую область в своей подписке. Получить эти сведения можно на портале Azure. Нужные сведения можно найти на странице Свойства для ресурса.

Обратите внимание на идентификатор ресурса для брандмауэра. Это значение имеет следующий вид:

Получить эти сведения можно на портале.

Включите журнал ведения диагностики для всех журналов и метрик с помощью следующей команды Azure CLI.

Предварительные требования

Перед началом ознакомьтесь с журналами и показателями брандмауэра Azure, чтобы получить обзор журналов диагностики и показателей, доступных для брандмауэра Azure.

Журналы диагностики

Для брандмауэра Azure доступны следующие журналы диагностики.

Журнал правил приложений

Журнал правил приложений сохраняется в учетную запись хранения, передается в Центры событий и (или) отправляется в Журналы Azure Monitor только в том случае, только если вы его активировали для каждого брандмауэра Azure. Результаты каждого нового подключения, которое соответствует одному из настроенных правил приложения, находятся в журнале принятого или отклоненного подключения. Данные регистрируются в журнале в формате JSON, как показано в примере ниже:

Журнал правил сети

Журнал правил сети сохраняется в учетную запись хранения, передается в Центры событий и (или) отправляется в Журналы Azure Monitor только в том случае, если вы его активировали для каждого брандмауэра Azure. Каждое новое подключение, которое соответствует одному из настроенных правил сети, регистрируется в журнале как принятое или отклоненное подключение. Данные регистрируются в журнале в формате JSON, как показано в примере ниже.

Журнал DNS-прокси

[client’s IP address]:[client’s port] – [query ID] [type of the request] [class of the request] [name of the request] [protocol used] [request size in bytes] [EDNS0 DO (DNSSEC OK) bit set in the query] [EDNS0 buffer size advertised in the query] [response CODE] [response flags] [response size] [response duration]

Существует три способа хранения журналов:

- Учетная запись хранения лучше всего подходит для длительного хранения журналов и их просмотра по мере необходимости.

- Центры событий — это отличный вариант для интеграции с другими инструментами управления событиями и сведениями о безопасности (SEIM), позволяющий получать оповещения о ваших ресурсах.

- Журналы Azure Monitor: лучше всего подходят для общего мониторинга вашего приложения в реальном времени и изучения тенденций.

Включение журнала ведения диагностики на портале Azure

Для включения ведения журнала диагностики потребуется несколько минут, чтобы данные появились в журналах после завершения этой процедуры. Если ничего не происходит, проверьте еще раз через несколько минут.

На портале Azure откройте группу ресурсов брандмауэра и выберите брандмауэр.

В разделе Мониторинг выберите Параметры диагностики.

Для брандмауэра Azure доступны три журнала обслуживания:

- AzureFirewallApplicationRule

- AzureFirewallNetworkRule

- AzureFirewallDnsProxy

Выберите Добавить параметр диагностики. На странице Параметры диагностики представлены параметры журналов диагностики.

В этом примере журналы хранятся в Журналах Azure Monitor, поэтому введите имя Firewall log analytics.

В разделе Журнал выберите AzureFirewallApplicationRule, AzureFirewallNetworkRule и AzureFirewallDnsProxy для сбора журналов.

Выберите свою подписку.

Расширенная диагностика сети

С помощью использования журнала брандмауэра Windows, вы можете проанализировать типы данных, обрабатываемых на компьютере. Кроме того, можно установить причины проблем с сетью, связанные с работой фаервола или другими объектами, нарушающими соединения. Журнал активности позволяет ознакомиться с работой фаервола и получить четкое представление о происходящем в сети.

Работу брандмауэра Azure можно отслеживать с помощью журналов брандмауэра. Также журналы действий можно использовать для аудита операций на ресурсах брандмауэра Azure. С помощью метрик можно просматривать счетчики производительности на портале.

Доступ к некоторым из этих журналов можно получить через портал. Журналы можно передавать в Журналы Azure Monitor, службу хранилища, Центры событий, а затем анализировать в Журналах Azure Monitor или при помощи различных инструментов, таких как Excel и Power BI.

Сведения из данной статьи были недавно обновлены. Теперь вместо термина "Log Analytics" используется термин "журналы Azure Monitor". Данные журнала по-прежнему хранятся в рабочей области Log Analytics, собираются и анализируются той же службой Log Analytics. Целью обновления терминологии является лучшее отражение роли журналов в Azure Monitor. Дополнительные сведения см. в статье Изменения фирменной символики Azure Monitor.

В этой статье предусмотрено использование модуля Azure Az PowerShell, который является рекомендуемым модулем PowerShell для взаимодействия с Azure. Чтобы начать работу с модулем Az PowerShell, ознакомьтесь со статьей Установка Azure PowerShell. Дополнительные сведения см. в статье Перенос Azure PowerShell с AzureRM на Az.

Журналы действий

Записи этого журнала собираются по умолчанию, и их можно просмотреть на портале Azure.

В Журналах действий Azure (прежнее название — операционные журналы и журналы аудита) можно просматривать все операции, отправляемые в вашу подписку Azure.

Просмотр метрик

Перейдите к брандмауэру Azure. В разделе Мониторинг выберите Метрики. Чтобы просмотреть доступные значения, выберите раскрывающийся список Метрика.

Доступ к настройкам журнала

Во-первых, выберите опцию “Брандмауэр Windows в режиме повышенной безопасности (Локальный компьютер)”.

Кликните правой кнопкой мыши по ней и выберите опцию “Свойства”.

Откроется окно, которое может запутать пользователя. При выборе трех вкладок (Профиль домена, Частный профиль, Общий профиль) можно заметить, что их содержимое идентично, но относится к трем различным профилям, название которых указано в заголовке вкладки. На вкладке каждого профиля содержится кнопка настройки ведения журнала. Каждый журнал будет соответствовать отдельному профилю, но какой профиль используете вы?

Рассмотрим, что означает каждый профиль:

- Профиль домена используется для подключения к беспроводной сети Wi-Fi, когда домен задается контроллером домена. Если вы не уверены, что это значит, лучше не используйте данный профиль.

- Частный профиль используется для подключения к частным сетям, включая домашние или персональные сети - именно данный профиль вы скорее всего будете использовать.

- Общий профиль используется для подключения к общественным сетям, включая сети ресторанов, аэропортов, библиотек и других учреждений.

Просмотр и анализ журналов правил сети и приложений

Книга Брандмауэра Azure предоставляет настраиваемый холст для анализа данных Брандмауэра Azure. Она позволяет создавать многофункциональные визуальные отчеты на портале Azure. Вы можете подключиться к нескольким брандмауэрам, развернутым в Azure, и объединить их возможности в едином интерактивном взаимодействии.

Вы также можете подключиться к учетной записи хранения и извлечь записи журнала JSON для журналов доступа и производительности. После скачивания JSON-файлов их можно преобразовать в формат CSV и просматривать в Excel, Power BI или другом средстве визуализации данных.

Изучение журналов

Теперь компьютер будет фиксировать сетевую активность, контролируемую фаерволом. Для того, чтобы просмотреть логи, перейдите в окно “Дополнительные параметры”, выберите опцию “Наблюдение” в левом списке, а затем в секции “Параметры ведения журнала” кликните ссылку “Имя файла”.

Затем откроется журнал сетевой активности. Содержимое журнала может запутать неопытного пользователя. Рассмотрим основное содержимое записей журнала:

- Дата и время подключения.

- Что произошло с подключением. Статус “ALLOW” означает, что фаервол разрешил подключение, а статус “DROP” показывает, что подключение было заблокировано фаерволом. Если вы столкнулись с проблемами подключения к сети отдельной программы, то сможете точно определить, что причина проблемы связана с политикой брандмауэра.

- Тип подключения - TCP или UDP.

- По порядку: IP-адрес источника подключения (компьютера), IP-адрес получателя (например, веб-страницы) и используемый на компьютере сетевой порт. Данная запись позволяет выявлять порты, которые требуют открытия для работы ПО. Также следите за подозрительными подключениями - они могут быть совершены вредоносными программами.

- Был ли успешно отправлен или получен пакет данных.

Не забудьте отключить функцию ведения журнала после завершения работы.

Читайте также: