Firewall level какой выбрать

В этой статье я

расскажу вам самые основы о фаерволлах(брандмауэрах).

Файрволлы/брандмауэры-это устройства(программные

или аппаратные), которые блокируют доступ к вашей сети извне. Это

можно считать одной из первых линий обороны

в любой системе. Для них устанавливаются

определенные правила, например блокировка

подключений с определенного IP, для

блокирования определенного протокола (например

ICMP - ping) и т.д. Многие брандмауэры используют

шифрование(например DES,IPSEC,IDEA) для

тотального обламывания снифферов и

спуферов:). Существует несколько видов

Фаерволлов/Брандмауэров:

Точнее шлюзы

приложений. Играют роль прокси. Плюсы его в

том, что он производит более детальный

контроль над службой, чем фильтры. Но если

посмотреть с другой стороны, админу

придется потратить уйму времени, чтобы все

правильно и точно сконфигурировать, в

соответствии в его нуждами. Плюс юзвери

должны использовать измененные(или

специальные) клиенты, которые знают о

существовании шлюза.

ФИЛЬТРЫ ПАКЕТОВ

Они просто фильтруют

входящие/исходящие пакеты, смотрят и

усиленно думают,

дать доступ или нет:).В случае успеха

пакеты направляются клиенту. Для

них нужно установить определенные

правила.

Типа блок агрессивных IP, определенного

порта, службы, протокола.

Я бы посоветовал использовать политику: "Все

что не разрешено, запрещено". В

качестве фильров ОБЫЧНО выступают

маршрутизаторы. Но они не очень

распространены, т.к. дорого стоят.

Но я считаю если есть финансовая

возможность, эти вложения оправданы.

КАКИЕ ОНИ ЕСТЬ?

Для обычных юзверей подойдет какой-нибудь

ZoneAlarm, AtGuard, LOCKDOWN

и т.д. Т.к. они имеют приятный графический

интерфейс и легко

настраиваемые. Относительно "простых"

реализаций брандмауэров огромное

множество. Ну а профессиональных

продуктов брандмауэров

можно пересчитать по пальцам. Это конечно

FireWall-1 (он изначально был

доступен только под UNIX. На данный момент

FireWall-1

поддерживает HP-UX, AIX, Solaris, WinNT).

О его достоинствах можно рассказывать

очень долго.

Это и модуль AntiSpoofing, и дополнительный

пакет шифрования,

использующий алгоритмы RSA и DIFFIE-HELLMAN, и

SecureRemote для

мобильных пользователей, для создания

работы, как в локальной сети

(используется VPN), и создание общего модуля

правил для всех систем,

отдельные от всей системы логи. Он также

имеет модули IDS (на распространенные сигнатуры).

В общем на перечисление всех достоинств

потребуется не одна статья:).

В большинстве

дистрибутивов UNIX'а есть

встроенные фаерволлы.

Например для Linux - ipchains, для BSD - ipwfadm.

По-моему, один из самых простых и юзаемых

фаерволов

для UNIX является TCP Wrappers. Он читает hosts.deny (запрет)

и hosts.allow (разрешение) при попытке доступа к

службам, указанным в inetd.conf (если пакет уже установлен,

в inetd.conf

появятся фишки in.,

например in.telnetd - значит телнет работает

под крышей TCP

Wrapper'а:)). TCP Wrapper поддерживает логи. Так же в

него входит несколько дополнительных утилит:

tcpdchk

-проверка config

файлов, tcpdmatch - проверка правил (типа, что

произойдет, если это

изменить. ). Но это довольно обрезанный

firewall, который вряд ли потянет даже на полнофункциональный пакет фильтров.

Более весомыми утилитами являются ipchains и

ipwfadm.

IPWFADM представляет собой "обычный"

пакетный фильтр. Может

проглядывать как входящие, так и

исходящие пакеты.

Конечно, в ОСНОВНОМ, хорошие брандмауэры

стоят денег.

Но бывает и наоборот, когда новые и

баговитский фаерволл

проталкивают на рынок за немереные

бабки. Так что будьте бдительны. Доверяйте только тем продуктам,

которые

долго и успешно держатся на

рынке.

А КАКЖЕ ТАК?

Наверное, после всего этого вам будет

стремно пробиваться в

систему, защищенную брандмауэром. Конечно

все не так плохо.

Во-первых, не всем админам охота

ставить брандмауэр, некоторые на них

просто плюют:) (а некоторые просто не умеют:)).

Некоторые

его ужасно конфигурируют, оставляют дефолтовые

пароли. Некоторые ставят отстойные

брандмауэры,

о которых несколько десятков лет назад

промежуточно упоминалось в

багтраке, типа еще один удаленный рут для

этого фаервола:))).

Допустим, кто будет фильтровать пакеты

для доступа к тому же

whitehous'у? Ведь его сайт общедоступен:)!

Многие широко известные брандмауэры

имели (имеют и будут иметь:))

проблемы с защитой. Приведу лишь

несколько примеров:

1) Уязвимость в WatchGuard SOHO: DoS (13-12-2000 - Epsilon)

2) Уязвимость в Nokia Firewall: переполнение

буфера (05-12-2000 - Epsilon)

3) Дырка в BrowseGate: Хакер с локальным

доступом может поиметь файл с

паролями (21-11-2000 - Epsilon)

4) Дырка в Cisco PIX Firewall (21-09-2000 - Epsilon)

5) DoS атака на IBM AS/400 Firewall (14-09-2000 - Epsilon)

Как ты уже понял, список можно продолжить. ).

ОБЗОР БРАНДМАУЭРОВ И ФАЙРВОЛЛОВ(Unix/Windows)

Это поверхностный обзор брандмауэров для

Unix/Windows. В следующих статьях мы более подробно

углубимся в эти продукты.

Установленная система - Linux RedHat 6.2

ЭКСПЕРИМЕНТАЛЬНЫЙ ПОРТ

Проведем эксперимент.

Откроем у себя порт и зафильтруем его, а

потом попробуем подключиться,

смотря записи в логах и т.д..

Я открыл у себя telnet.

Feb 1 18:25:22 localhost in.telnetd[611]:connect from my_ip

Feb 1 18:26:02 localhost login:LOGIN ON 1 BY STALSEN FROM my_ip

Теперь коннектимся опять на telnet и

несколько раз

вводим неправильный login/password, отключаемся

и смотрим логи:

Feb 1 18:26:45 localhost in.telnetd[628]:connect from my_ip

Feb 1 20:51:45 localhost in.telnetd[644]:connect from my_ip

Feb 1 20:51:45 localhost login:LOGIN 1 BY STALSEN From my_ip

Feb 1 20:55:2 localhost in.telnetd[646]:refused connect from

unix_shells_ip

Вот пример обычного фильтра пакетов.

IPCHAINS

Давайте рассмотрим еще один фильтр

пакетов. IPCHAINS является

улучшенной версией ipfwadm(в BSD). Я, конечно, не

буду расписывать все

опции

ipchains, кому надо почитает man'ы и найдет доки

в сети.

Итак с помощью ipchains можно сделать очень

много:).

Можно запретить какой-нибудь протокол. Допустим

запретим

ping нашей машины (то есть входящие к нам

пакеты, input):

ipchains -A input -p ICMP -s 0/0 -j DENY

Это мы запретили протокол

ICMP(ping).

Но давай откроем telnet для всех:

ipchains -A input -s 0/0 23 -j ACCEPT

Вот и телнет открыт для любого хоста(0/0):).

Если ты хочешь закрыть telnet порт замени

ACCEPT на DENY, предварительно удалив из цепочки input

запись о ACCEPT(поставь -D вместо -A). В общем, ipchains представляет собой

достаточно развитый фильтр

пакетов, протоколов и портов. Все, что нужно:).

Логи пишет он по умолчанию в

/var/log/messages (смотрите syslog.conf).

Вот мы рассмотрели простые пакетные

фильтры. А что на счет шлюзов?

Свободно распространяемых шлюзов я найти

не смог.

Об этих фаерволлах особо распространяться

не буду. Уже все общедоступные объюзаны:). Как настраивать и куда смотреть,

рассказывать, думаю, не

буду:). Тут сложно выделить фильтры или

шлюзы приложений.

В основном, фаерволлы для Windows - гибриды.

То есть они умеют и фильтровать пакеты + простые

модули IDS (система обнаружения атак) и т.д.

Приведу лишь несколько моих исследований

фаерволов. Они проводились

по следующему плану:

1)Обычный скан портов

2)flooding

3)Retina scan

Установленная система - Windows 2000 Professional

ZONEALARM

1)При попытке скана портов ZoneAlarm немедленно предупредила меня о

скане (но замечу, что засекла только скан

на порты 135-139) + сразу

заблокировал программу, выполняющую

сканирование (сканирование обычным tcp connect без всяких SYN-FIN).

2)При попытки ping flood'а ZoneAlarm заблокил этот

пинг

и выдал IP нападающего.

3)Теперь нужно посмотреть на

систему IDS ZoneAlarm'а. Просканим Retino'й свой

комп с запущенным

ZoneAlarm'ом. При первый попытке ZoneAlarm запас проверку

шаров и подвесил мой

сканер (он же локальный, а не удаленный).Теперь

в Retin'е

отключаем проверку на шары (135:139 ports) и

ретина сканит мой комп

без проблем. Примерно через 2 минуты у

меня были все данные о

моей машине. тихо и незаметно для

фаерволла.

Совет разработчикам: пора немного

подумать о развитии базы данных IDS:).А то

скан NetBIOS'ых портов и

пинги

и мы засечь можем:).

ВЫВОД

Так что ZoneAlarm но моему мнению является

достаточно слабым фаерволлом. Система обнаружения атак у них

немного хромает(хотя, в принципе, это firewall, а

не IDS).

LOCKDOWN

Несколько слов о проге. Тут я нашел модуль

IP Filtering,

предназначенных для тех IP, которые не

имеют/имеют доступ(а) (прямо TCP

Wrapper для Windows'а:)). Также защищает тебя от

различных нюков

и коннектов троянов. Так же довольно

развитая система логов,

может например логить подключения к IPC$:))(это

скрытые шары, типа

ADMIN$,C$,D$ и т.д.). Также ты можешь поговорить

наедине со своими

шарами:), а подключения на шары логить и, в

случае, чего кикать:). +Имеет

две утилиты:

TraceRoute и whois.

1) Сканим порты. При скане LOCKDOWN'у абсолютно

все по фигу.

Он только трясется по поводу троянов.

2) На флуд тоже внимание не обращает

3) Ну вот тут и произошло все самое

прикольное. LOCKDOWN

значит открывает на вашем компе

троянские порты (типа 31337,123456 и

т.д.), конечно там нет троянов, но фишка

продумана. Когда Retina начал сканировать на троянские порты,

он

довольно много

обнаружил (AOL Troyan, NetBus, BO2k, BackDoor-G), но на самом

деле троянов

конечно нет, только вот LOCKDOWN залогил уже

все обращения

с указанием IP нападавшего. Тот, кто

просканит вас на установленные

трояны будет рад, вначале, до звонка из

провайдера:).

ВЫВОД

Конечно LOCKDOWN не имеет нормальных модулей

IDS, но это действительно

тотальный контроль за троянами и шарами (кикнуть

можно:)).

Tiny Personal Firewall

Единственное что хочется отметить, этот

фаерволл предлагает минимальные

возможности по настройке, ну что же, сейчас

его проверим:

1) Как обычно, сканим порты. На скан

отнеслась с пофигизмом.

2) Флудим. по фигу. Он только прореагировал

на попытку использовать нюк

FyRe(OOB атака).

3) Сканим Retino'й. Tiny Firewall не оставил не одной

записи в логах ни о каких действиях Retin'ы.

ВЫВОД

Интересно, а что он вообще умеет.

ОБЩИЕ ВЫВОДЫ

Unix

В общем я лично работаю с ipchains, это как раз

соответствует моим

нуждам, я же сервак не держу:).

Windows

По этому Win обзору можно сказать, что нет

хорошего firewall'a:).

Есть конечно. Тебе нужно отражать

удаленные атаки на твой комп? Этим не занимается firewall,

этим занимается IDS!

Лично я из Win прог оставил только LOCKDOWN и

пользуюсь

ею только в сотрудничестве с BlackICE.

Это самые основы о фаерволах.

В последующих статьях мы более детально

углубимся в эту тему.

Казалось бы, выбрать файрвол для домашнего компьютера — дело нехитрое: наливай да пей (то есть устанавливай да пользуйся). Но файрволы бывают разные, и выбор может стоить усилий и времени. Сегодня мы рассмотрим восемь файрволов и проверим их возможности и умолчательные настройки при помощи простого функционального теста.

Наиболее важные факторы при выборе — это простота и доступность настройки, наличие обучающего режима, когда файрвол действует на нервы задает кучу вопросов при попытках выйти в сеть для каждого ПО, а все остальное запрещает. Еще, пожалуй, важны наличие русского языка и бесплатность, а также дополнительные плюшки.

Киряем с «Керио»

Процесс установки, как и в случае с предыдущей программой, несложен. При установке утилита предложит тебе выбрать папку для инсталляции, а также режим работы: простой или расширенный. Следуя нашим правилам, мы выбираем простой. После окончания установки программа также просит перезагрузку. Послушно выполняем этот каприз продукта, наблюдаем появление в трее иконки с щитом и индикаторами сетевого траффика и приступаем к терзаниям.

Первый тест пройден успешно. Вместо страницы, извещающей нас о том, что пробита защита и выведены данные о нашем сетевом адресе, мы наблюдаем знакомое до боли приглашение проследовать к администратору.

Неплохо для начала.

Решающий третий раунд – первый тест пройден успешно. Доступ в Интернет был заблокирован. Второй тест из набора – тут результат меня немного удивил. Несмотря на заверение разработчиков об эксклюзивности защиты, «Керио» не дал тесту запуститься в принципе! Третий тест также не сумел обмануть стойкого защитника. Он просто не смог найти пути к «Эксплореру», в чем ему, несомненно, «помог» файерволл!

При тестировании Sunbelt Kerio Personal Firewall 4.5.916 положительных эмоций лично я испытал намного больше, чем отрицательных. Несмотря на один непройденный тест и довольно-таки высокую стоимость лицензии, «Керио» может по праву считаться одним из лучших файерволлов на рынке.

Оценка за тест – 4+

Жестяные бойцы

Ну что же, мы определились с тем, как себя ведут софтварные firewall’ы – теперь перейдем к железной части. Приветствуем участников!

Подведем краткие итоги

Защита на хардварном уровне показала себя с самой лучшей стороны. Все «подлости», затеянные мной с целью пробиться сквозь нее, потерпели неудачу.

Софтовая защита, несомненно, проще, но не всегда дешевле, и вдобавок ко всему ни одна из программ не показала 100% результат по защите от взлома.

Полную версию статьи

читай в февральском номере Железа !

Роутер (router) в переводе с английского дословно означает маршрутизатор. Но, как всегда, дословный перевод не всегда отражает реальность. Модели «роутеров для доступа в Интернет», предлагаемые большинством вендоров, по факту представляют собой межсетевой экран, сочетающий и простые функции вроде фильтрации по MAC, и «продвинутые» анализаторы, например, контроль приложений (Application Patrol).

Так что же такое маршрутизатор, межсетевой экран, и где их можно встретить?

Веселые старты

Изучать мы будем следующие программы: Comodo Firewall, Avast Internet Security, AVG Internet Security, Outpost Firewall Pro, ZoneAlarm Free Firewall, PrivateFirewall, GlassWire и TinyWall. Весь этот софт позиционируется разработчиками как средства защиты для домашних компьютеров, поэтому мы не будем залезать в дебри настроек и сравнивать эти программы по функциям и различным модулям. Лучше посмотреть на них глазами простого юзера, которому все эти высокие технологии до фонаря.

Обычный пользователь отличается от продвинутого количеством оленей на свитере и длиной бороды чисто утилитарным подходом к софту: нажали «Установить» и верим в чудо автоматизации, которое спасет и защитит от злых дядек с их скриптами и троянами. А как там оно устроено внутри, большинству совершенно не важно.

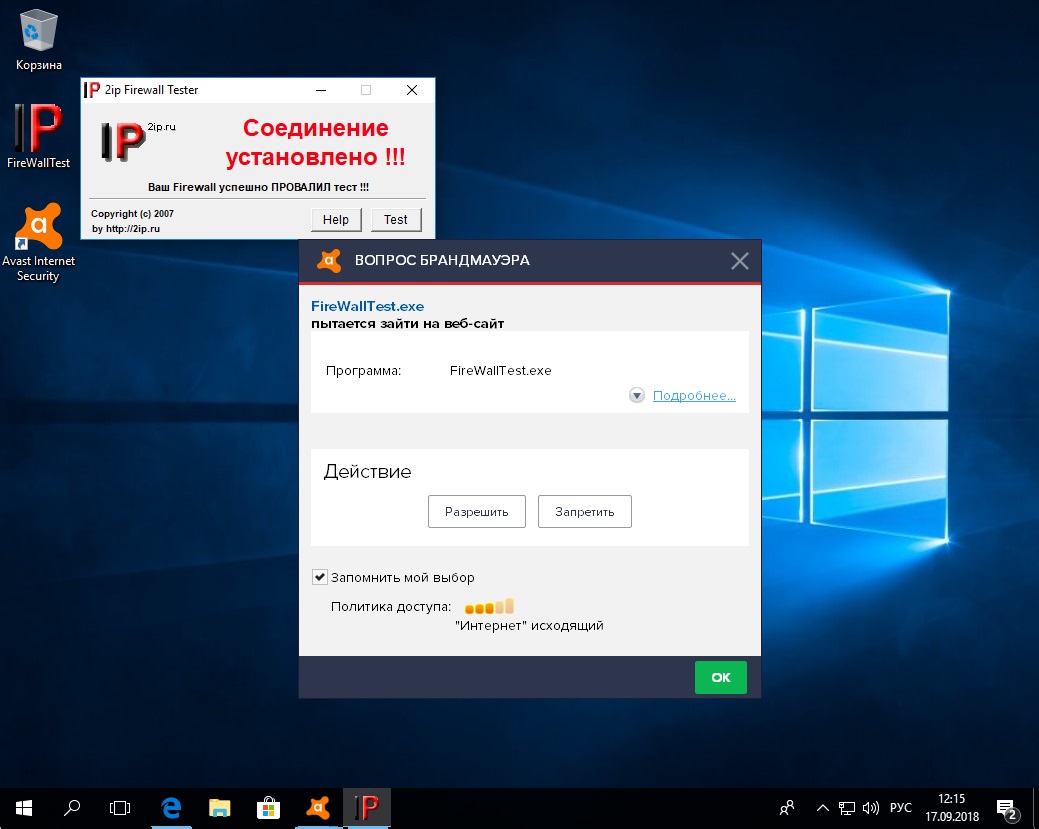

Поэтому условия эксперимента решили максимально упростить. Мы установим каждый из файрволов на чистую ОС Windows 10 x64 и попробуем запустить одну тулзу, которая начинает ломиться на внешний сервер, имитируя подозрительную сетевую активность. Затем мы включим режим обучения и повторим тест снова. Наконец, на третьем этапе мы настроим файрвол на основе белого списка, запретив все, что явно не разрешено.

Ну и не будем забывать про важные для нас критерии: стоимость лицензии, язык интерфейса и простоту настройки и установки. А полученные результаты мы потом сравним.

IP Reputation

Это облачное расширение функций обычного файрвола и безусловный шаг вперед. Дело в том, что в обычной ситуации система ничего не знает об источнике или приемнике (в зависимости от типа трафика). Если это явно не прописано в правилах файрвола, например, «Запретить», то трафик будет проходить, пусть даже от самых вредоносных сайтов. Функция IP Reputation позволяет проверить, является ли IP-адрес подозрительным или «засветился» в той или иной базе данных по проверке репутации. Если со стороны базы данных поступили сведения о плохой репутации IP адреса, то появляется возможность для маневра: оставить прохождение трафика без изменений, запретить полностью или разрешить при определенном условии.

Проверка происходит быстро, потому что отправляется только сам IP адрес и короткий запрос, ответ также приходит в крайне лаконичной форме, что не оказывает сильного влияние на объем трафика.

В итоге

Мы только поверхностно пробежали по небольшой части функций, которые отличают маршрутизатор от межсетевого экрана. Тем не менее, очевидно, что эти устройства имеют разное предназначение, функции, схемы использования. Эти особенности находят свое отражение как при проектировании новых сетей, так и при эксплуатации уже существующих.

Создание защищенной системы — задача комплексная. Одна из мер обеспечения безопасности — использование межсетевых экранов (они же брандмауэры и файрволы). Как все мы знаем, брандмауэры бывают программными и аппаратными. Возможности и первых, и вторых — не безграничны. В этой статье мы попробуем разобраться, что могут брандмауэры обоих типов, а что им не под силу.

Программные и аппаратные файрволы

Первым делом нужно поговорить, что является программным, а что — аппаратным решением. Все мы привыкли, что если покупается какая-то «железка», то это решение называется аппаратным, а если коробочка с ПО, то это признак программного решения. На наш взгляд, разница между аппаратным и программным решением довольно условна. Что представляет собой железная коробочка? По сути, это тот же компьютер, пусть с другой архитектурой, пусть с немного ограниченными возможностями (к нему нельзя подключить клавиатуру и монитор, он «заточен» под выполнение одной функции), на который установлено ПО. ПО — это какой-то вариант UNIX-системы с «веб-мордой». Функции аппаратного брандмауэра зависят от используемого фильтра пакетов (опять-таки — это ПО) и самой «веб-морды». Все аппаратные брандмауэры можно «перепрошить», то есть по сути, просто заменить ПО. Да и с настоящей прошивкой (которая в старые-добрые времена выполнялась с помощью программатора) процесс обновления «прошивки» на современных устройствах имеет мало что общего. Просто на «флешку» внутри «железки» записывается новое ПО. Программный брандмауэр — это ПО, которое устанавливается на уже имеющийся самый обычный компьютер, но в случае с аппаратным брандмауэром — без ПО никак, а в случае с программным — без «железа» никак. Именно поэтому грань между данными типами межсетевых экранов весьма условная.

Наибольшая разница между программным и аппаратным брандмауэром даже отнюдь не функциональность. Никто не мешает выбрать аппаратный брандмауэр с нужными функциями. Разница в способе использования. Как правило, программный брандмауэр устанавливается на каждый ПК сети (на каждый сервер и на каждую рабочую станцию), а аппаратный брандмауэр обеспечивает защиту не отдельного ПК, а всей сети сразу. Конечно, никто не помешает вам установить аппаратный брандмауэр для каждого ПК, но все упирается в деньги. Учитывая стоимость «железок», вряд ли вам захочется защищать каждый ПК аппаратный брандмауэром.

Преимущества аппаратных брандмауэров

- Относительная простота развертывания и использования. Подключил, включил, задал параметры через веб-интерфейс и забыл о его существовании. Впрочем, современные программные межсетевые экраны поддерживают развертывание через ActiveDirectory, на которое тоже не уйдет много времени. Но, во-первых, не все брандмауэры поддерживают ActiveDirectory, и, во-вторых, не всегда на предприятии используется Windows.

- Размеры и энергопотребление. Как правило, аппаратные брандмауэры имеют более скромные размеры и меньшее энергопотребление. Не всегда, правда, энергопотребление играет роль, а вот размеры важны. Одно дело небольшая компактная коробочка, другое — огромный «системник».

- Производительность. Обычно производительность у аппаратного решения выше. Хотя бы потому, что аппаратный межсетевой экран занимается только своей непосредственной функцией — фильтрацией пакетов. На нем не запущены какие-либо сторонние процессы и службы, как это часто бывает в случае с программными брандмауэрами. Вот представьте, что вы организовали программный шлюз (с функциями межсетевого экрана и NAT) на базе сервера с Windows Server. Вряд ли вы будете выделять целый сервер только под брандмауэр и NAT. Это нерационально. Скорее всего, на нем будут запущены и другие службы — тот же AD, DNS и т.д. Уже молчу про СУБД и почтовые службы.

- Надежность. Считается, что аппаратные решения более надежны (именно по причине того, что на них редко когда выполняются сторонние службы). Но никто вам не мешает выделить отдельный системник (пусть даже не самый современный), установить на него ту же FreeBSD (одна из самых надежных в мире операционных систем) и настроить правила брандмауэра. Думаю, надежность такого решения будет не ниже, чем в случае с аппаратным файрволом. Но такая задача требует повышенной квалификации администратора, именно поэтому ранее было отмечено, что аппаратные решения более просты в использовании.

Преимущества программных межсетевых экранов

- Стоимость. Цена программного межсетевого экрана обычно ниже «железки». За цену среднего аппаратного решения можно защитить всю сеть программным брандмауэром.

- Возможность защиты сети изнутри. Не всегда угрозы исходят извне. Внутри локальной сети есть множество угроз. Атаки могут исходить с внутренних компьютеров. Инициировать атаку может любой пользователь LAN, например, недовольный компанией. Как уже отмечалось, можно, конечно, использовать отдельный аппаратный маршрутизатор для защиты каждого отдельного узла, но на практике нам таких решений не встречались. Уж больно они нерациональны.

- Возможность разграничения сегментов локальной сети без выделения подсетей. В большинстве случаев к локальной сети подключаются компьютеры разных отделов, например, бухгалтерии, финансового отдела, IT-отдела и т.д. Не всегда эти компьютеры должны взаимодействовать между собой. Как выполнить разграничение ИСПДн? Первое решение заключается в создании нескольких подсетей (например, 192.168.1.0, 192.168.2.0 и т.д.) и настройке надлежащим образом маршрутизации между этими подсетями. Нельзя сказать, что решение очень сложное, но все же сложнее, чем использование программного файрвола. Да и не всегда можно выделить подсети по тем или иным причинам. Второе решение заключается в использовании межсетевого экрана, предназначенного именно для защиты ИСПДн (не во всех программных межсетевых экранах легко разграничить ИСПДн). В этом случае даже в самой большой сети вы выполните разграничение ИСПДн за считанные минуты, и вам не придется возиться с настройкой маршрутизации.

- Возможность развертывания на существующих серверах. Нет смысла покупать еще одну «железку», если есть достаточный компьютерный парк. Достаточно на одном из серверов развернуть межсетевой экран и настроить NAT и машрутизацию. Обычно обе эти операции выполняются посредством графического интерфейса межсетевого экрана и реализуются посредством нескольких щелчков мышью в нужных местах.

- Расширенный функционал. Как правило, функционал программных межсетевых экранов шире, чем у их аппаратных собратьев. Так, некоторые межсетевые экраны предоставляют функции балансировки нагрузки, IDS/IPS и тому подобные полезные вещи, позволяющие повысить общую безопасность системы обработки данных. Да, такие функции есть не у всех программных брандмауэров, но ничто и никто не мешает вам выбрать межсетевой экран, соответствующий вашим нуждам. Конечно, такие функции есть и у некоторых аппаратных комплексов. Например, StoneGate IPS — предоставляет функционал системы предотвращения вторжений, но стоимость таких решений не всегда понравится руководству предприятия. Также есть и аппаратные балансировщики нагрузки, но они стоят еще дороже, чем аппаратные IPS.

Битва брандмауэров

- Jumper — позволяет обойти брандмауэр, используя методы «DLL injection» и «thread injection».

- DNS Tester — использует рекурсивный DNS-запрос, чтобы обойти брандмауэр.

- CPIL Suite — набор тестов (3 теста) от компании Comodo.

Все эти утилиты будут запускаться изнутри, то есть непосредственно с тестируемых компьютеров. А вот снаружи мы будем сканировать старым-добрым nmap.

Итак, у нас есть два компьютера. Оба подключены к Интернету. Один подключается через аппаратный межсетевой экран (работающий на базе маршрутизатора TP-Link) и на нем не установлены ни программный брандмауэр, ни антивирус. Второй компьютер подключен к Интернету непосредственно и защищен программным межсетевым экраном КиберСейф. На первом компьютере установлена Windows 7, на втором — Windows Server 2008 R2.

Тест 1: Jumper

Jumper, запущенный с правами администратора (чего греха таить, с такими правами работают множество пользователей), успешно выполнил свою задачу в Windows 7 (рис. 1). Ничто не могло ему помешать — ведь на нашей системе не было установлено ни одно средство защиты, ни антивирус, ни брандмауэр, ни IDS/IPS, а аппаратному брандмауэру все равно, что происходит на клиентских компьютерах. Он никак не может повлиять на происходящее.

Рис. 1. Jumper в Windows 7

Ради справедливости нужно отметить, что если бы пользователь работал не справами администратора, то у Jumper ничего бы не вышло.

В Windows Server 2008 Jumper даже не запустился, но это не заслуга межсетевого экрана, а самой операционной системы. Поэтому здесь между межсетевыми экранами — паритет, поскольку защита от данной уязвимости может быть обеспечена средствами самой операционной системы.

Тест 2. DNStester

Рис. 2. Тест не пройден

Если настройки брандмауэра оставить по умолчанию, то с данным тестом не справились, ни программный, ни аппаратный брандмауэр. Понятно, что аппаратному брандмауэру все равно, что происходит на рабочей станции, поэтому рассчитывать, что он защитит систему от этой уязвимости, не приходится. Во всяком случае, с дефолтными настройками (а они практически не изменялись).

Но это не говорит о том, что Киберсейф Межсетевой экран — плохой брандмауэр. При повышении уровня безопасности до третьего, тест был полностью пройден (см. рис. 3). Программа сообщила об ошибке в DNS-запросе. Чтобы убедиться, что это не заслуга Windows Server 2008 тест был повторен на машине с Windows 7.

Рис. 3. Тест пройден (DNStest)

Рис. 4. Антивирус Comodo заблокировал нежелательное приложение

Тест 3. Набор тестов от Comodo (CPIL)

- Нужно ввести передаваемые данные. Нами вводились значения 1, 2, 3 для тестов 1, 2 и 3 соответственно.

- Затем нажать одну из кнопок вызова теста (рис. 5)

Рис. 5. CPIL Test Suite

Рис. 6. Результат теста (аппаратный брандмауэр)

А вот при использовании программного брандмауэра тесты CPIL даже не запустились. При нажатии кнопок 1 — 3 ничего не произошло (рис. 7). Неужели это заслуга Windows Server 2008, а не брандмауэра? Мы решили это проверить. Поэтому на компьютер с Windows 7, защищенный аппаратным брандмауэром, был установлен Киберсейф Межсетевой экран. А вот в Windows 7 утилите удалось-таки прорвать оборону файрвола. Первый и третий тест были пройдены, а вот при нажатии кнопки Test 2 нам пришлось созерцать окно браузера Chrome, подобное изображенному на рис. 6.

Рис. 7. При нажатии на кнопку ничего не происходит (видно, что антивирус отключен)

Рис. 8. Тесты 1 и 3 пройдены

Тест 4. Сканирование извне

До этого мы пытались прорваться через брандмауэр изнутри. Сейчас же попробуем просканировать защищаемые брандмауэром системы. Сканировать будем сканером nmap. В результатах аппаратного брандмауэра никто не сомневался — все закрыто и невозможно даже определить тип тестируемой системы (рис. 9 и 10). На всех последующих иллюстрациях IP-адреса скрыты, поскольку являются постоянными — дабы ни у кого не было желания повторить тест на наших адресах.

Рис. 9. Сканирование аппаратного брандмауэра

Рис. 10. Сканирование аппаратного брандмауэра (детали хоста)

Теперь попробуем просканировать систему, защищенную программным межсетевым экраном. Понятное дело, по умолчанию программный межсетевой экран будет пропускать все и вся (рис. 11).

Рис. 11. Открытые порты (программный межсетевой экран, настройки по умолчанию)

Рис. 12. Определен тип системы (программный межсетевой экран, настройки по умолчанию)

Когда же настраиваются правила, то все встает на свои места (рис. 13). Как видите, программный брандмауэр обеспечивает безопасность защищаемой системы ничем не хуже, чем его «железный» коллега.

Рис. 13. Открытых портов нет

Атаки по локальной сети

Почему так важно обеспечить защиту внутри локальной сети? Многие администраторы ошибочно не уделяют внимание защите изнутри, а зря. Ведь внутри локальной сети можно реализовать множество атак. Рассмотрим некоторые из них.

ARP-атака

DoS-атаки, в том числе различные флуд-атаки

DoS-атаки (атаки на отказ) возможны не только в Интернете, но и в локальных сетях. Отличаются лишь методы таких атак. Природа DoS-атак может быть любой, однако, бороться с ними без брандмауэра, который был бы установлен на каждой машине локальной сети, невозможно.

Один из видов DoS-атаки, который может с успехом применяться в локальной сети — это ICMP-флуд. Брандмауэр КиберСейф Межсетевой экран содержит выделенные средства для борьбы с этим видом атак (рис. 14). Также он содержит средства балансировки нагрузки на сервер, что также может помочь в борьбе с DoS-атаками.

Рис. 14. ICMP безопасность (КиберСейф Межсетевой экран)

Подробнее о DOS-атаках вы можете прочитать в статье «Как защитить себя от DoS/DDoS-атак».

Смена MAC-адреса

В локальной сети компьютеры идентифицируются не только по IP-адресу, но и по MAC-адресу. Некоторые администраторы разрешают доступ к определенным ресурсам по MAC-адресу, поскольку IP-адреса, как правило, динамические и выдаются DHCP. Такое решение не очень себя оправдывает, поскольку MAC-адрес очень легко сменить. К сожалению, защититься от смены MAC-адреса с помощью брандмауэра не всегда возможно. Не каждый брандмауэр отслеживает изменение MAC-адреса, поскольку обычно привязан к IP-адресам. Здесь самое эффективное решение — использование коммутатора, позволяющего сделать привязку MAC-адреса к конкретному физическому порту коммутатора. Обмануть такую защиту практически невозможно, но и стоит она немало. Правда, есть и программные способы борьбы со сменой MAC-адреса, но они менее эффективны. Если вам интересен брандмауэр, который умеет распознавать подмену MAC-адреса, то обратите внимание на Kaspersky Internet Security 8.0. Правда, последний умеет распознавать подмену MAC-адреса только шлюза. Но зато он полноценно распознает подмену IP-адреса компьютера и IP-флуд.

Подмена IP-адреса

В сетях, где доступ к ресурсам ограничивается по IP-адресам, злоумышленник может сменить IP-адрес и получить доступ к защищаемому ресурсу. При использовании брандмауэра Киберсейф Межсетевой экран такой сценарий невозможен, поскольку нет привязки к IP-адресам даже у самого брандмауэра. Даже если изменить IP-адрес компьютера, то он все равно не войдет в состав ИСПДн, в которую стремиться проникнуть злоумышленник.

Routing-атаки

Данный вид атак основан на отправке жертве «фальшивых» ICMP-пакетов. Суть этой атаки в подмене адреса шлюза — жертве отправляется ICMP-пакет, сообщающий более короткий маршрут. Но на самом деле пакеты будут проходить не через новый маршрутизатор, а через компьютер злоумышленника. Как уже было отмечено ранее, Киберсейф Межсетевой экран обеспечивает безопасность ICMP. Аналогично, можно использовать и другие межсетевые экраны.

Существует и множество других атак в локальных сетях — и снифферы, и различные атаки с использованием DNS. Как бы там ни было, а использование программных брандмауэров, установленных на каждой рабочей станции, позволяет существенно повысить безопасность.

Выводы

Защита информационной системы должна быть комплексной — это и программные, и аппаратные брандмауэры, и антивирусы, и правильная настройка самой системы. Что же касается нашего противостояния между программными и аппаратными брандмауэрами, то первые эффективно использовать для защиты каждого узла сети, а последние — для защиты всей сети в целом. Аппаратный брандмауэр не может обеспечить защиту каждой отдельной рабочей станции, бессилен при атаках внутри сети, а также не может выполнить разграничение ИСПДн, которое необходимо выполнять в контексте защиты персональных данных.

Второй «железный» рыцарь, TRENDnet TW100-BRF114, вступает в бой.

Его набор функций полностью повторяют «делинковский набор». Различия заключаются лишь во внешнем виде и фирме-производителе. Настройка осуществляется через web-интерфейс.

Как и его коллега, ТрендНет с честью выдержал абсолютно все испытания, предложенные мной. Результаты всех тестов положительные для устройства и отрицательные для программ-личеров.

Механизмы защиты межсетевых экранов

Теперь, когда мы обсудили отличия между маршрутизаторами и сетевыми экранами, а также между различными типами межсетевых экранов — самое время поговорить о методах поддержания требуемого уровня безопасности. Какие этапы защиты, через которые проходит трафик, помогают поддерживать сеть в безопасности?

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Тема данной статьи – безопасность твоего пребывания во Всемирной паутине. Ни для кого не секрет, что в Интернете гуляет целая куча вредоносных программ, целью которых является не только шпионаж, похищение паролей и информации о пользователях, но и просто баловство «программистов», которые иным способом выразить себя не сумели. На борьбу с ними призваны антивирусные программы и межсетевые экраны, также известные пользователям как «файерволлы». О последних и пойдет речь в моей статье.

Всеведущая статистика говорит о том, что примерно раз в семь-девять минут любой компьютер, подключенный к Интернету, подвергается сетевому сканированию или атаке. И естественно, большая часть этих действий приходится на домашние персональные компьютеры.

Участники и методика

Определимся с составом участников.

В красном углу ринга – программы в составе:

- Agnitum Outpost Firewall PRO (32-bit) 6.0.2172.214.422.270

- Sunbelt Kerio Personal Firewall 4.5.916

- ZoneAlarm Free 7.0.408.000

- Встроенный в Windows XP SP2 брандмауер

В синем углу – аппаратные версии файерволлов в составе:

- D-Link DI-604, 4-port UTP Switch Hub Router, 10/100 Mbps

- TRENDnet TW100-BRF114 4-port Firewall Router, 10/100 Mbps

Основной задачей нашего тестирования является проверка файерволлов на способность помешать вредоносным программам получить скрытый доступ в Интернет. Методика тестирования достаточно проста. На данный момент во Всемирной паутине есть достаточное количество оффлайновых программ, а также онлайн-скриптов проверки уязвимости твоей системы безопасности. Я пойду по пути наименьшего сопротивления и выберу те программы, которые легко доступны и не требуют дополнительных настроек.

Первым на ринг выходит D-Link DI-604.

Его основные характеристики и особенности – возможность подключения канала ADSL, наличие четырех LAN-портов, возможность работы в качестве межсетевого экрана, наличие NAT-маршрутизации и поддержка DHCP.

Подключаем модем к сети, а наш тестовый компьютер через один из портов. При дефолтных настройках с рабочей машины попытаемся запустить набор тестов на уязвимость.

Первый тест пройден на отлично! Вместо страницы, которая символизирует провал теста, мы видим, что доступ в Интернет заблокирован.

Третий тест. Ни одна из страниц не открылась. «Железный» firewall не дал врагу пробиться в сеть с помощью программ-шпионов. Итогом стало неожиданная, но практически полная защита нашего компьютера. Наверняка есть другие программы, которые смогут пробиться через этот экран, но наш набор не смог вычислить уязвимости.

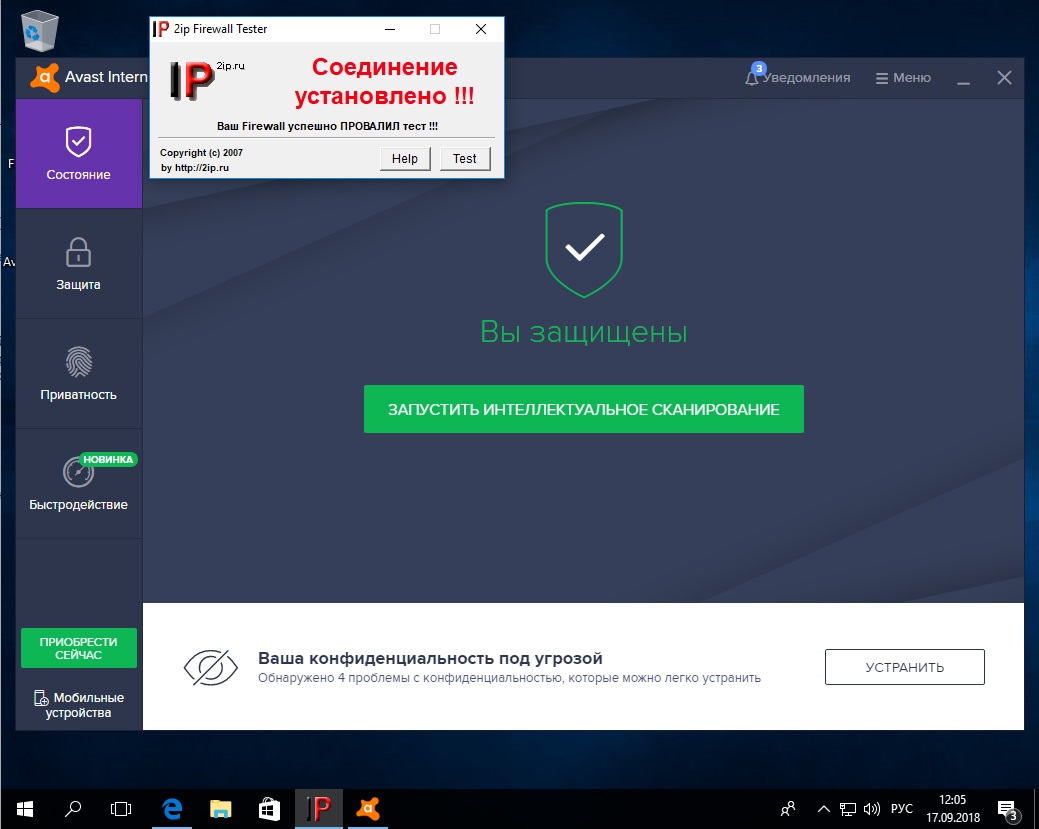

Avast Premium Security

Кто-нибудь не слышал про компанию Avast Sofware? Все про нее слышали. Однако, помимо известного антивируса, Avast выпускает еще и файрвол, который входит в платный набор программ Avast Premium Security (раньше он назывался Avast Internet Security, но его переименовали — видимо, чтобы избежать путаницы с программой, которую мы рассмотрим следующей). То есть отдельно загрузить и установить файрвол не получится: он идет в нагрузку к антивирусу, антиспам-модулю, модулю защиты беспроводных сетей и набору прочих фишек, платная лицензия которого стоит 1450 рублей в год на один ПК.

При установке пакета нам предлагают поставить еще и Google Chrome, но от него хотя бы можно безболезненно отказаться.

Установка Avast Internet Security

Сразу после инсталляции чуда не произошло: тулза успешно преодолела файрвол и установила соединение с удаленным сервером.

Первый тест Avast Internet Security

После включения практически всех возможных настроек и параметров защиты ничего особо не поменялось. Только заставив файрвол параноидально спрашивать меня, как реагировать на каждый чих работающего на компе софта, я наконец получил ожидаемый результат.

Запрос разрешения

Настройки файрвола разбросаны по разным меню, из-за чего найти с первого раза то, что нужно, очень непросто. В комплекте поставки Avast Premium Security имеется огромное количество дополнительных тулз для анализа диска, реестра, эвристики, поиска вирусов. Весь этот софт невозможно удалить, чтобы оставить только один брандмауэр. Кроме того, пробная версия продукта постоянно просит обновиться до версии Pro и заплатить денег.

Intrusion Detection/Prevention Service

Системы обнаружения вторжений Intrusion Detection System, IDS, давно нашли применение в межсетевых экранах. Данная функция предназначена для сетевого мониторинга, анализа и оповещения в случае обнаружения сетевой атаки. Механизм IDS основывается на определённом шаблоне и оповещает при обнаружении подозрительного трафика. К сожалению, IDS сами по себе не в состоянии остановить атаку, они лишь оповещают о ней.

А вот система предотвращения вторжений — Intrusion Prevention Service, IPS, является определенным шагом вперед и, помимо обнаружения нежелательного трафика, способна сама блокировать или отбрасывать нежелательные пакеты. Тем самым предотвращая попытки взлома или просто нежелательные события.

Для обеспечения работы IPS — используются специальные сигнатуры, благодаря которым можно распознавать нежелательный трафик и защищать сеть как от широко известных, так и от неизвестных атак. Помимо предотвращения вторжения и распространение вредоносного кода, IPS позволяет снизить нагрузку на сеть, блокируя опасный или попросту бесполезный трафик. База данных IPS включает информацию о глобальных атаках и вторжениях, собранную на публичных или специализированных закрытых сайтах, что позволяет обнаружить сетевые атаки при минимальном количестве ошибочных срабатываний.

Инструментарий

Итак, список тестов:

- Jumper. Обычные методы обхода брандмауэров, такие как «DLL injection» и «thread injection», находятся в зоне внимания персональных брандмауэров, и некоторые из них предоставляют встроенные средства защиты от подобных действий. Вместо прямого изменения процесса в памяти компьютера Jumper заставляет целевой процесс загрузить чужую библиотеку DLL самостоятельно. Для этого он прописывает в раздел реестра 'AppInit_DLLs' новое значение и затем убивает процесс explorer.exe, который автоматически перезагружает Windows. Таким образом, explorer.exe автоматически загружает библиотеку DLL джампера.

- DNS Tester. По умолчанию на OS NT, начиная с Windows 2000, служба Windows DNS Client принимает обращения по всем запросам DNS и управляет ими. Таким образом, все запросы DNS, прибывающие от различных приложений, которые ты можешь использовать, будут переданы клиенту DNS (SVCHOST.EXE под XP), который будет непосредственно делать запрос DNS. Это приложение может использоваться, чтобы передать данные на отдаленный компьютер, обрабатывая специальный запрос DNS без уведомления брандмауэров на это. В действительности службе Windows DNS Client нужно позволить доступ в Интернет, чтобы все работало. DNStester использует рекурсивный запрос DNS (то есть обращение службы самой к себе),

чтобы обойти твой брандмауэр. - CPILSuite – набор из трех тестов от компании Comodo, которая сама производит брандмауеры. Что примечательно, после каждого проваленного теста на странице высвечивается надпись с настоятельной рекомендацией приобрести продукт этого разработчика. Неплохая реклама.

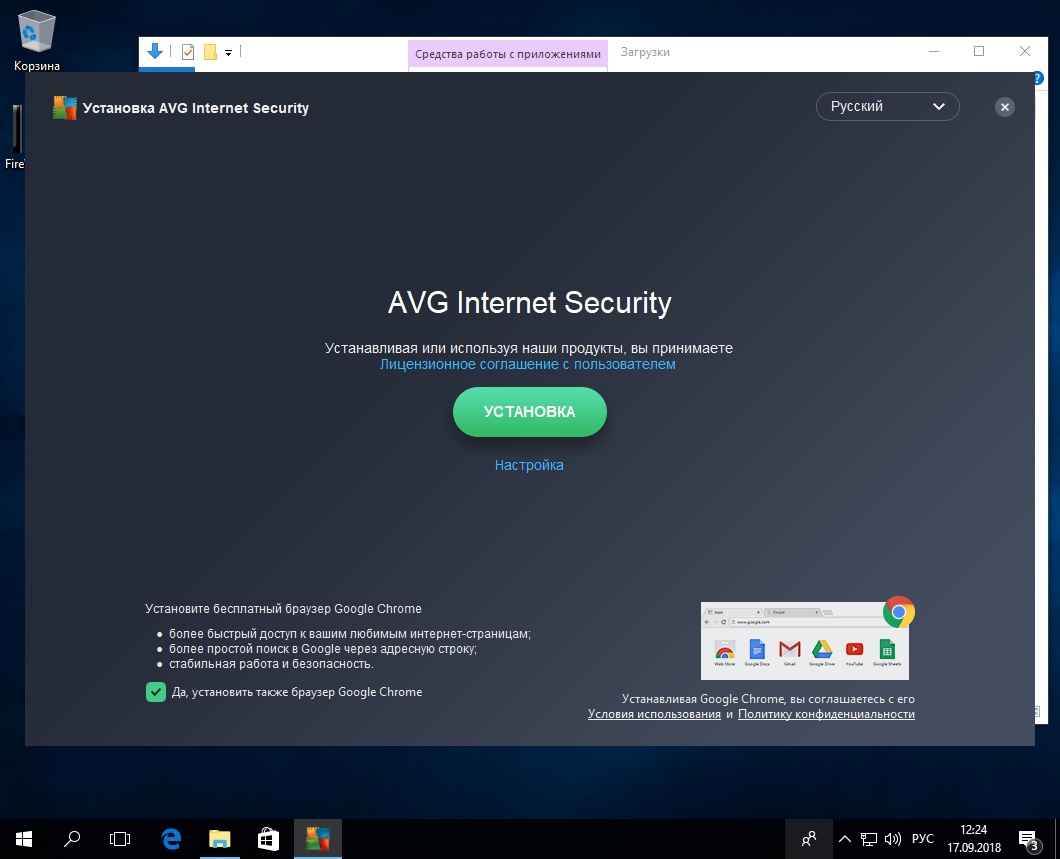

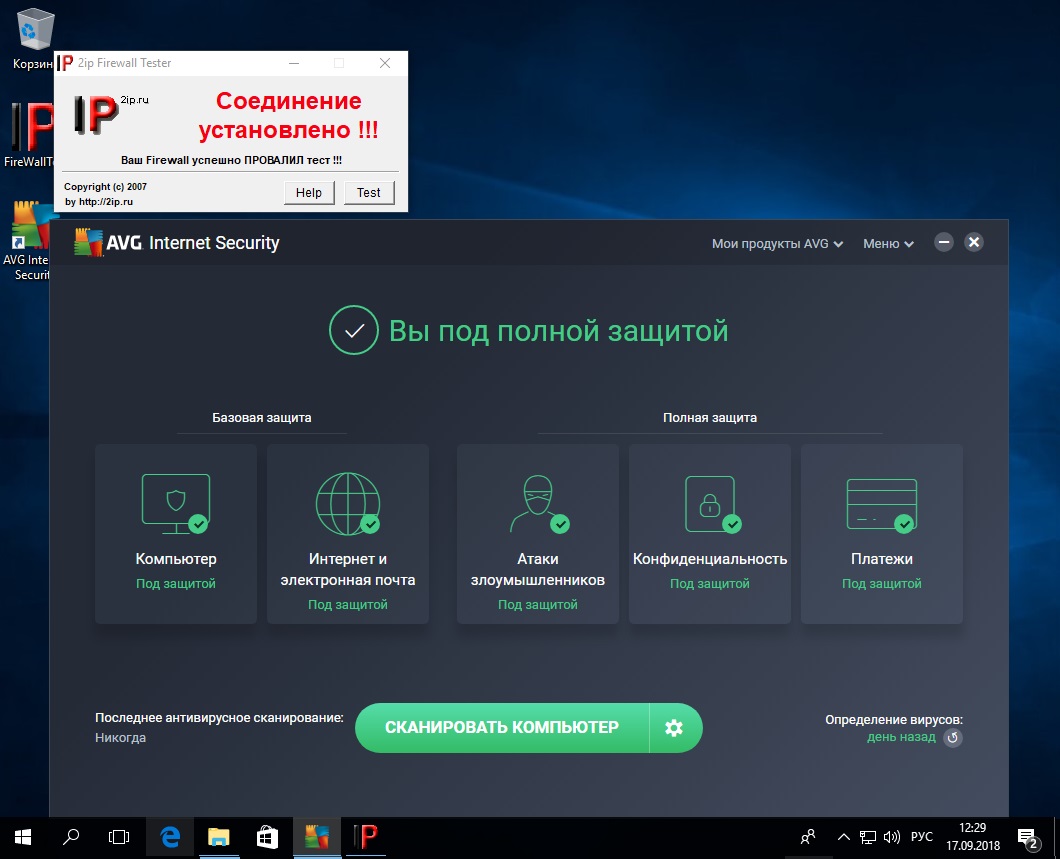

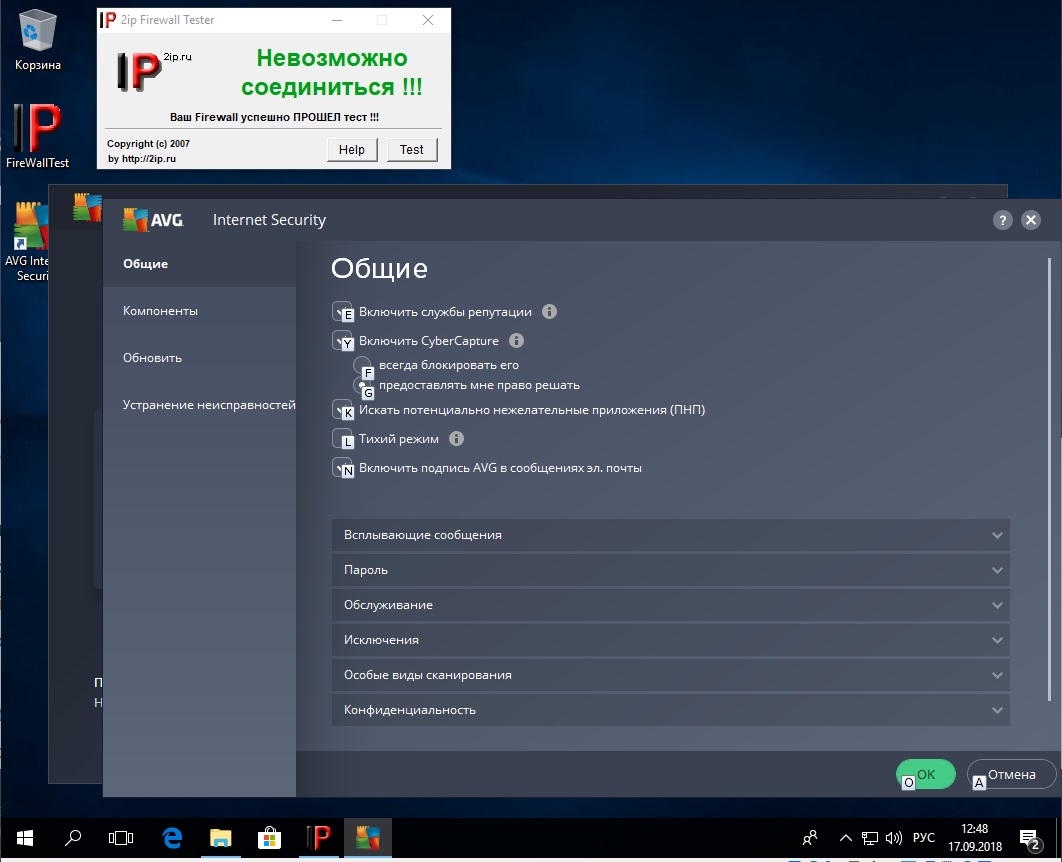

AVG Internet Security

Бесплатный антивирус AVG также знаком многим, правда о его эффективности существуют разные мнения. Файрвол (или, как его называют разработчики, «усиленный брандмауэр») тоже не предлагается в качестве отдельного продукта, а идет в комплекте поставки AVG Internet Security, куда входит еще целая куча разных утилит, включая антивирус. Бесплатной версии нет, но есть возможность скачать триал и протестировать софтину в течение месяца.

Примечательно, что антивирус AVG не так давно был куплен компанией Avast Sofware, но тем не менее продолжает существовать в роли самостоятельного продукта. Что ж, давай посмотрим, есть ли в нем какие-то существенные отличия от «материнского» проекта.

Установка AVG начинается с узнаваемого окошка инсталлера.

Установка AVG

При первом запуске мы видим уже знакомую картинку.

Первый тест AVG Internet Security

Можно смело сказать, что AVG продемонстрировал все то же самое, что и Avast. И в точности так же сумел распознать и заблокировать нашу «вредоносную» тулзу только после принудительного включения параноидального режима.

Конфигурация AVG Internet Security

По результатам теста я пришел к выводу, что AVG Internet Security — это по большому счету Avast Premium Security, только в профиль только под другой вывеской. Если тебе нужен один файрвол, без антивируса, антиспама и прочих свистелок, наверное, стоит поискать другое решение.

Берем штурмом «Аутпост»

Приступим к детальному рассмотрению кандидатов и тестированию.

Первым в бой пойдет Outpost Firewall (для краткости будем называть его именно так). Программа – условно-бесплатная, то есть ты можешь пользоваться услугами по защите без регистрации на протяжении 30 дней. Стоимость лицензионного ключа начинается от 700 рублей, в зависимости от версии программы. Кроме этого, «Аутпост» обеспечивает блокировку загрузки рекламы и активного содержимого веб-страниц, а тем самым – их более быструю загрузку. С сайта разработчика можно скачать большое и подробное «Руководство пользователя» и не очень большое, но тоже полезное «Приступаем к работе» (оба документа – на русском языке).

Установка не требует каких-либо специальных действий.

При установке программа настойчиво интересуется наличием антивирусных программ, а также предлагает выбрать режим работы: продвинутый или обычный, – и после завершения процесса просит перезагрузки. После этого в трее появляется значок в виде щита приятного светло-синего цвета с изображенным на нем знаком вопроса, что означает пребывание программы в режиме обучения.

Оставляем все настройки на дефолтных и начинаем терзать программу нашими тестами.

Третье задание для нашего «героя» – и снова Outpost нас подводит. Все три теста были провалены, и если в ситуации со вторым все понятно, компания-разработчик предупреждает о том, что данный тест может пройти только предлагаемый ими файерволл, то первый и третий не должны были так элементарно обойти защиту детища Agnitum.

Обидно, что столь именитый продукт не выдержал нашего испытания. Справедливости ради стоит отметить, что в руках опытного пользователя при тщательно подобранных настройках Outpost превращается в грозного стража порядка, но ведь нас интересует в первую очередь сочетание простоты и надежности, не так ли?

Оценка за тест – 3

Application Patrol

Данная служба работает на 7 уровне OSI и проверяет популярные сетевые приложения, включая социальные сети, игры, бизнес-приложения совместно с моделью их поведения.

В Zyxel Application Patrol применяется модуль Deep Packet Inspection (DPI) для контроля использование сети. Данный модуль распознает 19 категорий приложений, что позволяет адаптировать протоколы управления с учетом конкретных приложений и их поведения.

Среди механизмов защиты можно отметить: назначение приоритетов для приложений, контроль полосы пропускания для каждого приложения, блокировка нежелательных приложений. Данные меры не только повышают уровень безопасности, но и улучшают работу сети в целом, например, через запрет нецелевого использования полосы пропускания.

Основой для идентификации приложений служат специальные сигнатуры, полученные благодаря анализу данных, модели поведения и так далее. Собранная информация хранится в база данных Zyxel и содержит данные о большом количестве различных приложений, включая особенности их поведения, генерируемый трафик и так далее. База данных постоянно обновляется.

E-mail security

Данная служба включает в себя антиспам и проверку на фишинговые вложения.

В качестве инструментов в настройках "Anti-Spam" доступно:

- «белый список» — "White List", чтобы определять и пропускать полезную почту от доваренных отправителей.

- «черный список» — "Black List" для выявления и обработки спама;

- также возможна проверка электронной почты на наличие в «черных списках» DNS (DNSBL),

Примечание. DNSBL — это базы данных, где указываются домены и IP адреса подозрительных серверов. Существует большое число серверов DNSBL которые отслеживают IP адреса почтовых серверов, имеющих репутацию источников спама и заносят их в свои базы данных.

SSL Inspection

Позволяет проверять трафик, зашифрованный по протоколу SSL для того, чтобы остальные профили МСЭ могли раскрывать пакеты и работать с SSL трафиком как с незашифрованным. Когда информационный поток защищен от внешнего доступа при помощи шифрования, то и проверить его не представляется возможным — для этого тоже нужен доступ к его содержанию. Поэтому на этапе проверки трафик расшифровывается, прочитывается системой контроля и повторно шифруется, после чего передается в пункт назначения.

С одной стороны, внешне это напоминает атаку man-in-middle, что выглядит как нарушение системы защиты. С другой стороны, SSL шифрование защищает не только полезную информацию, но и всевозможные нарушения корпоративной безопасности. Поэтому применение SSL Inspection на этапе санкционированной проверки выглядит весьма оправданным.

Маршрутизатор

В самом названии маршрутизатор заключена расшифровка его предназначения.

В классическом (академическом) представлении маршрутизатор нужен для трансляции пакетов между раздельными IP сетями. Это решает вопрос объединения разрозненных LAN и предотвращения роста широковещательного трафика в одной большой локальной сети разделением её на сегменты. Разумеется, для правильного перенаправления трафика необходимо знать, куда его отправлять, то есть выстраивать маршрут (автор благодарит «Капитана Очевидность» за точную формулировку).

Современные модели маршрутизаторов работают выше 3-го уровня модели OSI. Помимо трансляции IP пакетов из одной сети в другую, эти устройства часто имеют функции управления трафиком, например, возможность закрывать/открывать TCP или UPD порты, выполнять функции Port Address Translation, PAT (иногда называется Destination NAT, DNAT) и так далее. Также для работы некоторых протоколов необходимо, чтобы маршрутизатор умел работать как Application-level gateway, ALG, для обеспечения работы таких протоколов как: PPTP, IPsec, RTSP, SIP, H.323, SMTP, DNS, TFTP.

Маршрутизатором может быть и старый компьютер с настроенной таблицей маршрутов, и специализированное сетевое устройство, которое только и делает, что анализирует простейшие условия вроде списков ACL и перебрасывает пакеты из одной сети в другую.

В частности, маршрутизаторы в виде отдельных устройств применяются, если требуется не только логическое (VLAN) но и физическое разделение на подсети. Например, нужно отделить сеть кампуса, где живут студенты, от университетской сети, где идут исследования.

В современных локальных сетях вместо маршрутизаторов в виде отдельных устройств часто используются коммутаторы L3, позволяющие управлять VLAN, и соответственно, отдельными подсетями.

Пример из практики. Сеть небольшого предприятия, где в качестве ядра сети использовался Cisco Catalyst 3750. Согласно требованиям безопасности, коммутаторы уровня доступа были настроены по принципу: один коммутатор — одна подсеть — один VLAN. Для удешевления проекта выбрали свичи от 3Com. Проще говоря, каждый 3Com был подключен строго в одном VLAN и в одной подсети, а пакеты между подсетями ходили через Catalyst.

С задачей маршрутизацией между VLAN вполне справится L3 коммутатор Zyxel XGS4600-32. Помимо перенаправления пакетов он обладает ещё множеством полезных функций.

Рисунок 1. Коммутатор Zyxel XGS4600-32 L3 с функциями маршрутизатора.

Фаервол Windows

Ну и последний шанс человечества (в рамках нашего теста) спастись от злобных лик-тестов – встроенный в наш «родной» Windows брандмауэр разработки фирмы «Майкрософт». Скажу сразу, что никаких детальных настроек у него нет, и скорее это NAT, а не файерволл. Но тем не менее, много пользователей доверяют штатному средству защиты и используют именно его – проверим, насколько оправдано это доверие.

Ситуация с встроенным в ОС «защитником» полностью повторяет результаты Outpost’а, а именно: все тесты провалены, и твоя система представляет собой лакомый кусочек для сетевых хулиганов.

Итог плачевен – данный продукт, как говорится, «не защищает, а только прикрывает» и совершенно непригоден для людей, много времени проводящих в сети. И если Outpost при настройке серьезно улучшает свои показатели, то в данном случае и настраивать то нечего.

Оценка за тест – 2

Sandbox

Традиционно из самых больших проблем сетевой безопасности является постоянное распространение новых вирусов.

Выше уже описывались другие средства защиты: IPS и антивирус (antimalware) для защиты сетей. Однако эти две функции не всегда эффективны против новых модификаций вредоносного кода. Зачастую приходится сталкиваться с мнением о том, что антивирус «на потоке» способен определить только очень простые и широко известные угрозы, в первую очередь полагаясь на записи в антивирусных базах. Для более серьезных случаев требуется поведенческий анализ. Грубо говоря, нужно создать для предполагаемого вредоносного кода комфортные условия и попробовать его запустить.

Как раз «Песочница» (Sandbox) — это и есть виртуализированная, изолированная и безопасная среда, в которой запускаются неизвестные файлы для анализа их поведения.

«Песочница» работает следующим образом:

Когда файл проходит через вирусную программу, она сначала проверяет базу данных защиты от вредоносных программ.

Если файл неизвестен, его копия перенаправляется в Sandbox.

Эта служба проверяет файл и определяет, является ли он нормальным, подозрительным или опасным.

По результатам проверки «Песочница», размещенная в облаке, получит новую информацию об этом новом элементе и сохранить её в своей базе данных для аналогичных случаев. Таким образом, облачная архитектура не только делает его общедоступным, но и позволяет постоянно обновлять в режиме реального времени.

В свою очередь, база данных защиты от вредоносных программ регулярно синхронизируется с «Песочницей», чтобы поддерживать ее в актуальном состоянии и блокировать новые вредоносные вирусы в режиме реального времени.

Content Filtering

Говоря про контентную фильтрацию, в данном случае мы будем иметь в виду ZYXEL Content Filtering 2.0, который служит для управления и контроля доступа пользователей к сети.

Механизм наблюдения Zyxel Content Filtering 2.0 изучает особенности поведения пользователей в Интернет. Это позволяет оперативно сканировать принимаемую информацию из глобальной сети.

Проще говоря, данная система повышает уровень безопасности, блокируя доступ к опасным и подозрительным веб-сайтам и предотвращает загрузку с них вредоносного кода. В целях стандартизации и унификации настроек можно применять политики, например, для точно настраиваемой блокировки и фильтрации.

Если говорить об изменениях (собственно, почему «2.0»), то в новой версии Content Filtering были внесены несколько существенных изменений, в частности:

Переход на Content Filtering 2.0 происходит через загрузку соответствующего микрокода.

Отдельно стоит сказать о пополнении информационной базы. За счет обработки более 17 миллиардов транзакций каждый день, выполняемых 600 миллионами пользователей из 200 стран, пополняется глобальная база данных, и с каждым новым «знанием» повышается степень защиты системы. Стоит также отметить, что >99% контролируемого контента уже содержится в локальном кэше, что позволяет быстрее обрабатывать поступающие запросы.

Таблица 1. Security Service Content Filtering 2.0 — Схема применения.

ZoneAlarm

Ринг готов принять третьего бойца со злом – ZoneAlarm Free 7.0.408.000 – продукт, который представлен как бесплатный, но при желании пользователь может проапгрейдить его до целого набора всяческих защитно-полезных штуковин за соразмерное подношение разработчикам. Отслеживает активность всех приложений, работающих через Интернет, и позволяет разрешить или запретить доступ в Сеть отдельным приложениям, тем самым защищая компьютер как от нападения извне, так и от попыток какого-либо трояна передать информацию с твоего компьютера. В настройках прост до безобразия.

Инсталляция немного сложнее, чем у предыдущих участников. Сначала ты скачиваешь веб-инсталлятор, который при запуске самостоятельно подкачивает себе подкрепление. По завершении установки также требуется перезагрузка. После нее трей обогащается иконкой с изображением букв Z и A, которая при любой сетевой активности меняется на «эквалайзер» исходящего и входящего трафика.

Приступим к терзаниям. Первый тест, как и в случае с «Керио», пройден на отлично. IE не получил доступа в Интернет с измененными компонентами.

Второй тест – провал, что не стало неожиданностью, ведь более маститые и дорогостоящие коллеги также не прошли его.

Третий тест – тут сложилась очень интересная ситуация. После первого теста из набора, который был успешно пройден, вся сетевая активность оказалась намертво заблокированной. Как следствие, ни второй, ни третий тест не смогли пробить защиту, но при этом и приложения, которым должен был быть открыт доступ в сеть, оказались в списке персон «нон грата». После перезагрузки и повторного запуска только второго и третьего тестов «Зоналарм» провалился.

Для бесплатного и легконастраиваемого продукта очень неплохие результаты. Немного смутил момент с третьим тестом, в случае «нападения» на тебя, ты не получишь ощутимого урона, но при этом останешься без сети в целом, что, правда, лучше, чем утечка информации.

Оценка за тест – 4-

Предмет тестирования

Firewall’ы делят трафик на «полезный» и «вредный». Все то, что фильтр автоматически или с помощью ваших персональных настроек отнес к «вредному», будет безжалостно уничтожено. Реализуются подобного рода функции как программно, так и «железно».

Для «обычного» пользователя, как правило, удобнее программный вариант, так как он не несет за собой последствий в виде дополнительной коробочки на столе и еще одной занятой розетки, стоимость его, несомненно, ниже, и способ настройки программы – проще и понятнее. В крупных сетях, конечно же, используют «железные» варианты. В связи с широким распространением домашних сетей и ADSL-провайдеров на рынке появились устройства, сочетающие в себе возможности раздачи широкого канала Интернета с межсетевым экраном, то есть если ты планируешь подключать к сети более одного компьютера (например, рабочий компьютер и ноутбук, или даже КПК со встроенным Wi-Fi-модулем), тебе совершенно не обязательно

устанавливать программы для защиты на каждую систему – достаточно купить роутер со встроенным файерволлом. Тут возникает вопрос: «А в чем, собственно, разница?». Вот это я и постараюсь выяснить при тестировании нескольких «софтварных» и «хардварных» сетевых экранов.

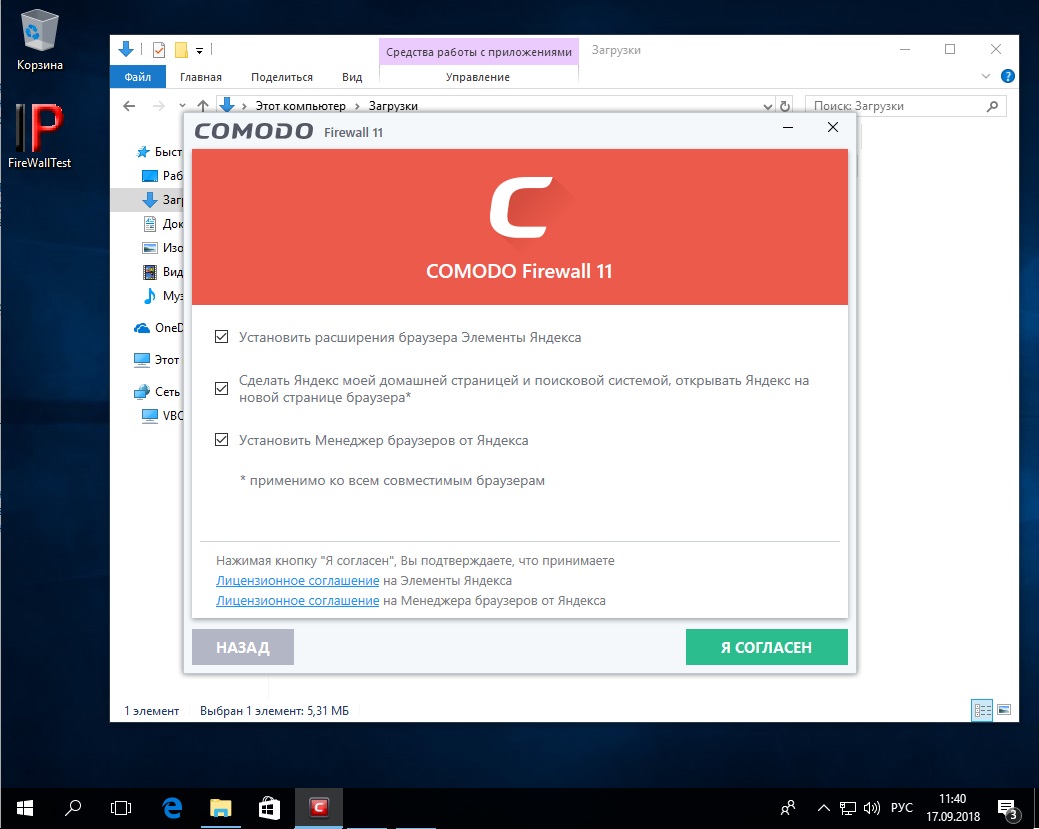

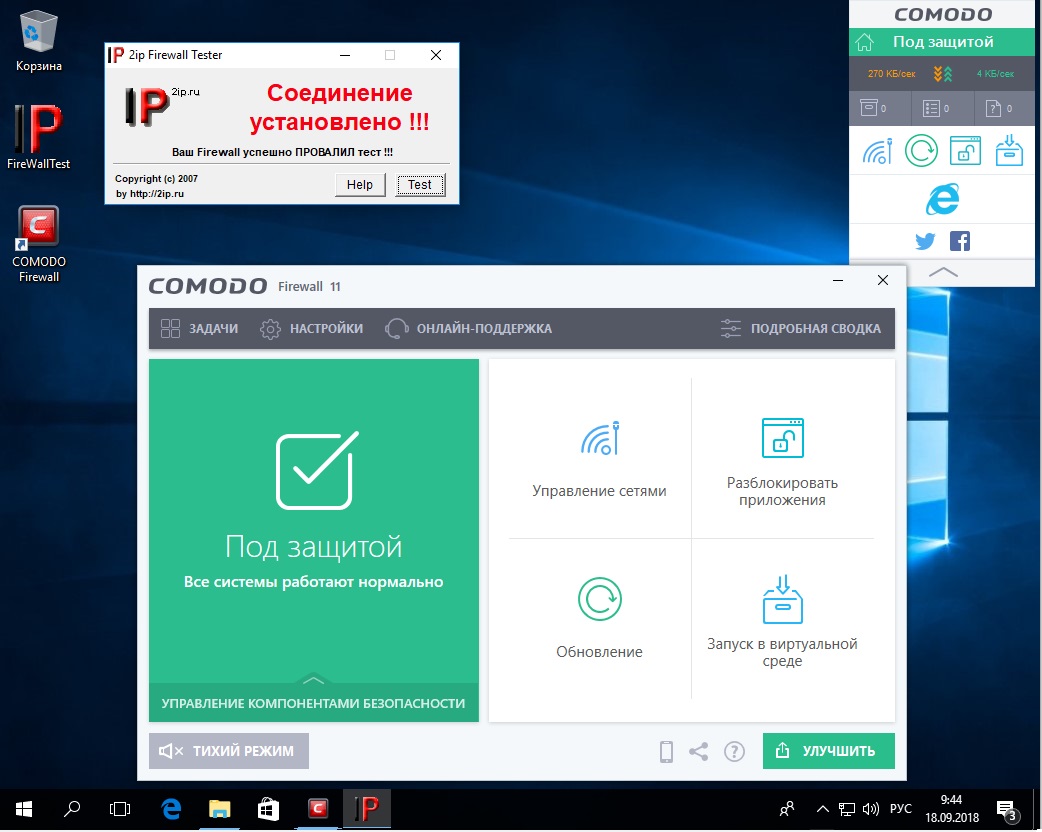

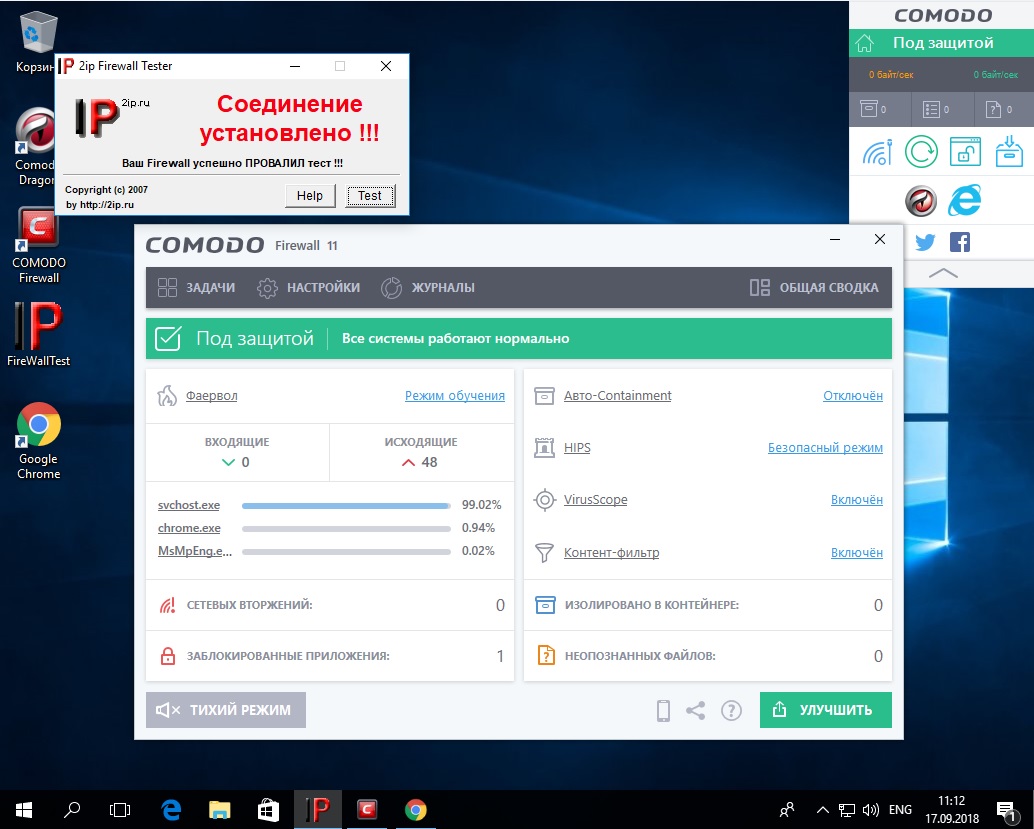

Comodo Firewall

Эта программа получила широкую известность еще в эпоху Windows XP, когда Comodo Firewall был едва ли не самым распространенным бесплатным файрволом в России. Пользуется он популярностью и сейчас. Что, в общем-то, неудивительно: разработчики обещают нам проактивную защиту с HIPS, межсетевое экранирование, защиту от переполнения буфера и несанкционированного доступа, защиту реестра и системных файлов, а также другие вкусные плюшки.

Однако во время установки файрвол вызвал смешанные чувства. Сначала предлагал поставить расширения для Яндекс.Браузера.

Поставим расширения от Яндекса?

А потом, если не обратить внимание на «компоненты» и не выключить все ненужное, установщик инсталлирует на твой комп свой браузер.

Отключение ненужных компонентов

Забыли отключить ненужный компонент? Получите, распишитесь

Делаем первый тест, и Comodo пропускает нашу тулзу.

Первый тест Comodo Firewall

Включили режим обучения в настройках — и файрвол почему-то никак не прореагировал на нашу тестовую программу, которая успешно подключилась к удаленному компьютеру.

Второй тест Comodo Firewall

Только после составления белого списка тулзу наконец удалось заблокировать. Вывод напрашивается противоречивый: Comodo Firewall — очень известный файрвол, но установка ненужного софта портит все впечатление. А результаты теста оказались печальными: для обеспечения безопасности программе требуется основательная настройка.

Antimalware

Исторически под этим названием понимают классический антивирус, но в последнее время область применения данного механизма защиты значительно расширена и включает в себя не только защиту от вирусов, но и от другого вредоносного кода, включая фишинговые приложения, небезопасные скрипты и так далее.

В качестве «движка» (engine) в межсетевых шлюзах Zyxel используются локальные сигнатуры от BitDefender и облачные от McAfee.

Firewall

Данный сервис перешел «по наследству» от маршрутизаторов. При помощи файрвола отслеживаются и блокируются нежелательные адреса, закрываются порты, анализируются другие признаки пакетов, по которым можно «вычислить» нежелательный трафик. На этом этапе происходит отражения большого числа угроз, таких как попытки соединиться с общедоступными TCP портами, бомбардировка пакетами с целью выведения системы из строя и так далее.

Межсетевой экран

Обычный набор встроенных функций МСЭ (межсетевой экран): антивирус, IDP, патруль приложений — позволяет проверять трафик вплоть до 7 уровня OSI. Помимо этого, есть и другие возможности контроля, отсутствующие в обычных маршрутизаторах.

Разумеется, многие межсетевые экраны обладают стандартным «джентльменским набором» типичного маршрутизатора. Но «сила» МСЭ определяется наличием функций по фильтрации и управлению трафиком, а также усиленном аппаратным обеспечением для реализации этих задач.

Стоит отметить, что набор возможностей фильтрации того или иного устройства МСЭ вовсе не означает: «Чем больше функций смогли «накрутить», тем «лучше» межсетевой экран». Основной ошибкой было бы при покупке делать акцент на длине перечня всевозможных «фишек», без учета конкретного предназначения, конструктивных особенностей, параметров быстродействия и других факторов. Все должно быть строго дозировано и сбалансировано без перекосов в сторону «сверхбезопасности» или «суперэкономии».

И тут администратор сети сталкивается с первой проблемой. Если для SOHO сегмента не так уж сложно сформулировать типичный набор требований, то для корпоративного сегмента это требует дополнительной подготовки. Для лучшего удовлетворения нужд бизнеса существуют различные устройства — каждое под свою нишу. Например, для VPN Gateway набор функций по обеспечению безопасности, разумеется, играет большую роль, но основной задачей является все же создание и поддержание работоспособности VPN каналов. В качестве примера такого устройства можно привести ZyWALL VPN1000

Рисунок 2. Межсетевой экран VPN — ZyWALL VPN1000

А вот для Secure Gateway всевозможные фильтры, «Песочница» и другие виды проверок стоят на первом месте. В качестве примера такого специализированного устройства для повышения уровня защиты можно привести ZyWALL ATP800.

Рисунок 3. Межсетевой экран для обеспечения безопасности — ZyWALL ATP800.

Как видно из рисунков, внешний вид подобных устройств может быть весьма схож, а всё отличие заключается внутри — программном и аппаратном обеспечении. Более подробно об можно прочитать в статье «Для тех, кто выбирает межсетевой экран».

Читайте также: