Файл roger что это

Как ROGER virus попало на мой ПК?

Распространение ROGER virus происходит чаще всего через спам, содержащийся в зараженных вложениях, а также с помощью вирусных программ в операционной системе.

Примеры попадания ROGER virus на компьютер:

- Киберпреступники отправляют электронное письмо, которое имеет поддельные заголовки и сплошной обман в контексте. Например, в письме может говориться об акциях от транспортных компаний или о том, что они пытались доставить посылку пользователю, но по каким-то причинам не смогли этого сделать. Часто письма утверждают, что это просто уведомления об отправке заказанных отправлений. Человек не может устоять перед любопытством и открывает такое письмо с вложенным в него файлом или ссылкой. В результате ПК мгновенно заражается ROGER virus.

- ROGER virus атакует жертв, находя уязвимости в программном обеспечении компьютера, в его операционной системе, браузерах, сторонних приложениях и т.д.

Скачайте утилиту для удаления

Чтобы полностью удалить Dharma-Roger Ransomware, мы рекомендуем вам использовать WiperSoft AntiSpyware от WiperSoft. Он обнаруживает и удаляет все файлы, папки, ключи реестра Dharma-Roger Ransomware и предотвращает заражение аналогичными вирусами в будущем.

Часто встречающиеся вредоносные программы

- Домашняя страница

- Manufactures

- Ошибки WIndows

- Расширения файлов

- Dll

- Malware

- EULA

- Политика конфиденциальности

- Свяжитесь с нами

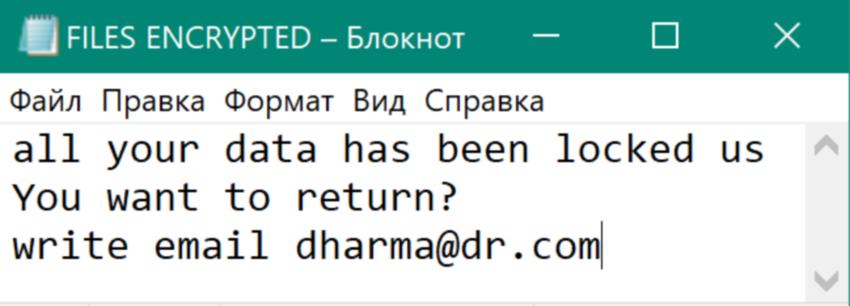

В каждой папке появляется записка FILES ENCRYPTED.txt примерно такого содержания:

E-mail могут быть и другие, вот наиболее часто встречающиеся:

Техническая поддержка Лаборатории Касперского, Dr.Web и других известных компаний, занимающихся разработкой антивирусного ПО, в ответ на просьбы пользователей расшифровать данные сообщает, что сделать это за приемлемое время невозможно.

Но не спешите отчаиваться!

Дело в том, что, проникнув на Ваш компьютер, зловредная программа использует в качестве инструмента совершенно легальное ПО для шифрования GPG и популярный алгоритм шифрования — RSA-1024. Так как эта утилита много где используется и не является вирусом сама по себе, антивирусы пропускают и не блокируют ее работу. Формируется открытый и закрытый ключ для шифрования файлов. Закрытый ключ отправляется на сервер злоумышленников, открытый остается на компьютере пользователя. Для дешифрации файлов необходимы оба ключа! Закрытый ключ злоумышленники тщательно затирают на пораженном компьютере. Но так происходит не всегда. За более чем трёхлетнюю историю безупречной работы специалисты Dr.SHIFRO изучили тысячи вариаций деятельности зловредов, и, возможно, даже в, казалось бы, безнадёжной ситуации мы сможем предложить решение, которое позволит вернуть Ваши данные.

На этом видео Вы можете посмотреть реальную работу дешифратора на компьютере одного из наших клиентов:

КОММЕНТАРИИ (2)

Файлы зашифровались вирусом DHARMA с расширением NCOV. Знакомые посоветовали обратиться в Dr.SHIFRO. Главной проблемой было то, что зашифровалась и SQL база данных 1С размером в 35 Гбайт. И это накануне сдачи отчетности! Очень волновались - заработает ли 1С после расшифровки. Но все отлично - база восстановлена полностью. Спасибо огромное за помощь!

Заполнил форму на сайте. Пришло письмо с оценкой файлов Связались с Игорем. Переписка через телеграм и почту. Несколько раз созванивались, он сумел нас убедить что все без обмана. Выполнили его рекомендации, зашел удаленно просканировал файлы на предмет возможности восстановления. На след день отправили 50% суммы через час мне продемонстрировали на моих файлах возможность их полной дешифровки. Перевели вторую часть. Получили полный пакет - дешифратор и ключ под нас Заплатили по безналу - по договору Никому не пожелаю попасть в нашу ситуацию, но если случится неприятность - то обращайтесь смело!

ВНИМАНИЕ! Хочу уберечь всех от выплаты денег вымогателям-шифровальщикам вируса NCOV (коронавируса). Адрес электронной почты [email protected] . После оплаты денег, дешифратор так и не получил. Увещевания, просьбы, угрозы результатов не дали. НЕ ПЛАТИТЕ НИ ПРИ КАКИХ ОБСТОЯТЕЛЬСТВАХ, ПОТРАТИТЕ БОЛЬШИЕ ДЕНЬГИ, НО СВОИ ФАЙЛЫ НЕ ВЕРНЕТЕ.

@Иван Сорокин,

обратите внимание на рекомендации по безопасности в теме.

Если однажды ваш компьютер был взломан и зашифрован Crysis, шифрование может повториться через время.

+

если необходима помощь в проверке зараженной системы,

добавьте образ автозапуска системы, возможно тела шифратора еще остались в системе.

На сервера проник вирус, зашифровал 2ТБ данных.

Ниже прикрепляю зашифрованный файл и идентичный ему не зашифрованный. Как-то можно вылечить компьютеры? Все бекапы зашифрованы.

На сервера проник вирус, зашифровал 2ТБ данных.

Ниже прикрепляю зашифрованный файл и идентичный ему не зашифрованный. Как-то можно вылечить компьютеры? Все бекапы зашифрованы.

Прикрепленные файлы

| Цитата |

|---|

| Дмитрий Елисеев написал: На сервера проник вирус, зашифровал 2ТБ данных. Ниже прикрепляю зашифрованный файл и идентичный ему не зашифрованный. Как-то можно вылечить компьютеры? Все бекапы зашифрованы. |

скоре всего Crysis.

маркер зашифрованного файла соответствует Crysis

00000000020000000CFE7A41000000000000000000000000200000000000 0000

Альтернативный инструмент для удаления

Чтобы полностью удалить Dharma-Roger Ransomware, мы рекомендуем вам использовать SpyHunter 5 от EnigmaSoft Limited. Он обнаруживает и удаляет все файлы, папки и ключи реестра Dharma-Roger Ransomware. Пробная версия SpyHunter 5 предлагает сканирование на вирусы и одноразовое удаление БЕСПЛАТНО.

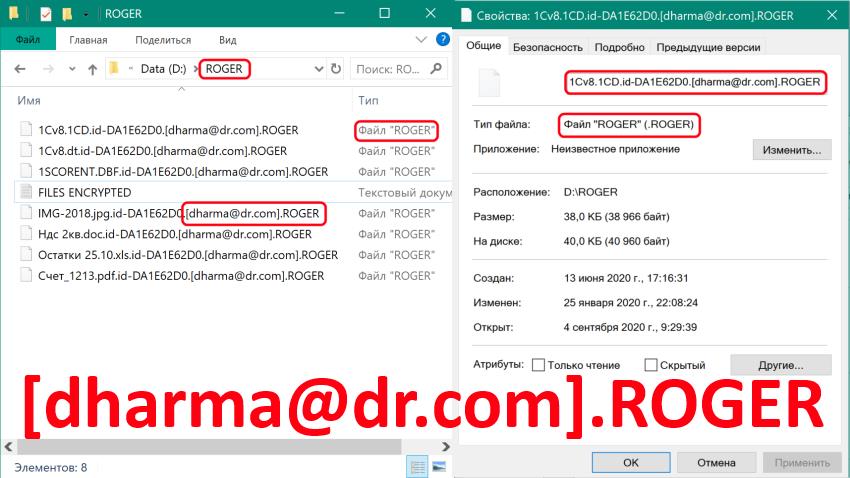

ROGER virus считается шифровальщиком файлов, ограничивающим доступ к документам, изображениям, видео. Вирус шифрует файлы, а затем вымогает деньги у жертв. Ransomware проникает на все версии Windows. Во время запуска исполняемый файл начинает сканировать все диски на ПК, чтобы найти необходимые данные для шифрования.

ROGER virus ищет файлы с расширениями .doc, .docx, .xls, .pdf и так далее, шифрует файлы, чтобы их нельзя было открыть. Пользователь начнет открывать эти данные, но ransomware тут же покажет примечание, например, 'HOW TO DECRYPT FILES.txt.'

Кроме того, инфекция удаляет все теневые копии томов, чтобы пользователь не мог использовать их для восстановления данных.

Как удалить ROGER virus? Пошаговое руководство

Вот полное руководство, которое поможет избавиться от ROGER virus на вашем компьютере. Наиболее эффективным способом является использование проверенного автоматического инструмента, такого как AVarmor

Вы должны понимать, что если вы хотите удалить ROGER virus и уже начали процесс удаления, вы рискуете потерять все имеющиеся у вас файлы, потому что нет никакой гарантии, что вы сможете их восстановить. Пользовательские данные могут быть полностью повреждены, если вы вручную удалите инфекцию или восстановите зашифрованные файлы.

Однако вы можете попробовать решить все проблемы в режиме ручного удаления. Давайте разберемся в этом более подробно.

Easy [[email protected]].ROGER ransomware Руководство по удалению

Роджер или иначе называемый [[email protected]].ROGER ransomware является вариантом семейства вымогателей Crysis / Dharma. он работает зашифровывая сохраненные файлы и требуя выкуп за дешифрование или дешифрование инструментов / программного обеспечения Во время шифрования ROGER добавляет файлы с расширением .ROGER плюс уникальный идентификационный номер, связанный с каждой жертвой, а адрес электронной почты принадлежит разработчикам. Файл 1.jpg, вероятно, будет выглядеть как 1.jpg. [[email protected]] .ROGER после шифрования. После завершения процесса шифрования вымогатель создает текстовый файл FILES ENCRYPRED.txt, помещает его на рабочий стол и отображает всплывающее окно.

В файле .txt говорится, что файлы зашифрованы и что жертвам необходимо связаться с разработчиками [[email protected]].ROGER ransomware, если они хотят вернуть данные. В нем перечислены адреса электронной почты киберпреступников. Всплывающее окно предоставляет дополнительную информацию. В нем говорится, что пользователи могут связаться с разработчиками по указанной ссылке, которая открывается только в браузере Tor. Если в течение 12 часов не будет получено ответа, пользователи должны использовать предоставленную электронную почту. В конце заметки говорится, что страшная заметка не переименовывает файлы и пытается расшифровать их вручную или, в противном случае, это может привести к необратимой потере данных. Часто, несмотря на оплату, пользователи не получают никакого программного обеспечения для расшифровки. Таким образом, вы должны игнорировать инструкцию к выкупу. Удалите [[email protected]].ROGER ransomware, чтобы предотвратить дальнейшее шифрование. Насколько возможно восстановление файлов, вы можете использовать существующую резервную копию, которая была создана до шифрования файлов (проверьте параметры восстановления данных, указанные ниже).

Быстрый взгляд [[email protected]].ROGER ransomware

Тип: Криптовирус, Data-locker, Ransomware

Примечание выкупа: ФАЙЛЫ ENCRYPTED.txt

Сумма выкупа: не упоминается

Контакт для разработчиков: [email protected] и веб-сайт браузера Tor

Симптомы: зараженные файлы становятся недоступными. В файл добавлено необычное расширение, и время от времени на экране появляется выкуп

Удаление и расшифровка файлов: для очистки компьютера рекомендуется сканировать рабочую станцию с помощью мощного средства защиты от вредоносных программ. После удаления вредоносных программ файлы, хранящиеся на жестком диске ПК, находятся в безопасности. Теперь вы можете предпринять шаги для получения этих файлов. Использование файлов резервных копий — это самый простой способ получить файлы, но, к сожалению, большинство из нас не имеют резервных данных. В такой ситуации используйте инструмент восстановления данных. В наши дни программное обеспечение для восстановления поставляется со специальными функциями для восстановления поврежденных или заблокированных файлов с помощью вымогателей.

Как вмешался [[email protected]].ROGER ransomware?

Вирусы-вымогатели в основном распространяются через мошеннические кампании, ненадежные каналы загрузки, такие как бесплатные хостинги для файлов, p2p-сети и другие неофициальные сайты, трояны и фальшивые средства обновления / взлома программного обеспечения. Мошеннические кампании используются для отправки обманных писем, содержащих заразные файлы. Вложения включают MS Office, PDF-документы, архивы, исполняемые файлы и JavaScript. После открытия пользователям предлагается включить макросы. Еще один щелчок приводит их в процесс загрузки / установки вредоносных программ. Ненадежные каналы загрузки распространяют вредоносное ПО, представляя его как легальное программное обеспечение. Трояны — это вредоносные приложения, которые загружают / устанавливают вредоносные программы. Наконец, поддельные средства обновления программного обеспечения / средства взлома заражают компьютеры, предположительно обновляя / активируя программное обеспечение.

Как защитить компьютер от вымогателей?

Используйте официальные веб-сайты и прямые ссылки для любой загрузки программного обеспечения и избегайте упомянутых ненадежных источников загрузки. Аналогичным образом, используйте только официальные разработчики программного обеспечения, продвигаемые сайты и реализованные функции для любого обновления программного обеспечения. Взломать инструменты незаконно в использовании и часто вызывают заражение компьютера. Мы советуем против их использования. Не следует открывать электронные письма, если они приходят от неизвестных отправителей (адресов). Установите какой-нибудь антивирус, который обеспечивает адекватную защиту ПК.

Текст, представленный в записке с требованием выкупа:

Ваши файлы зашифрованы

ВЫ МОЖЕТЕ ВЕРНУТЬ ВСЕ ФАЙЛЫ

НАПИСАТЬ НА ЭЛЕКТРОННУЮ ПОЧТУ [email protected]

Текст, представленный в всплывающем окне:

Ваши файлы зашифрованы

Не волнуйтесь, вы можете вернуть все свои файлы!

Если вы хотите восстановить их, перейдите по этой ссылке: zombietry4o3nzeh.onion/? Ticket = Rt31ws32vJLxvwudeH_1E857D00

Используйте Tor Browser для доступа к этому адресу.

Если вам не ответили по ссылке в течение 12 часов, напишите нам по электронной почте: [email protected]

Не переименовывайте зашифрованные файлы.

Не пытайтесь расшифровать ваши данные с помощью стороннего программного обеспечения; это может вызвать постоянную потерю данных.

Расшифровка ваших файлов с помощью третьих лиц может привести к повышению цены (они добавляют свою плату к нашей), или вы можете стать жертвой мошенничества.

Удалить [[email protected]].ROGER ransomware

Ниже приведено пошаговое руководство по удалению вредоносных программ вручную. Следуйте ей, чтобы не было проблем при выполнении процесса удаления. Вы можете использовать надежный антивирус для автоматического удаления [[email protected]].ROGER ransomware из системы.

[Советы и хитрости] Как удалить [[email protected]].ROGER ransomware?

Если ваша Система заражена [[email protected]].ROGER ransomware, будьте осторожны. Вы должны попытаться удалить это вымогателей с вашего компьютера немедленно. Как все мы знаем, Ransomware может зашифровать / заблокировать ваши личные файлы, хранящиеся на жестких дисках вашего компьютера, добавив свое собственное расширение в каждый файл. Тем не менее, он быстро распространяет свои копии в каждом месте вашего компьютера и делает все типы файлов зашифрованными. Итак, мы рекомендуем вам удалить [[email protected]].ROGER ransomware из системы как можно скорее. Здесь вы можете получить правильное решение для удаления вымогателей с вашей машины. Чтобы удалить крипто-вредоносные программы, прочитайте инструкции, приведенные ниже.

Спасибо экспертам и исследователям в области кибербезопасности, которые обнаружили [[email protected]].ROGER ransomware, который распространяет активность среди пользователей компьютеров. Он использует несколько методов, чтобы получить доступ к вашим ПК и блокирует все файлы вашей системы. По мнению экспертов, киберпреступники используют несколько методов для распространения [[email protected]].ROGER ransomware на вашем компьютере, т.е.

Дальнейшее объяснение [[email protected]].ROGER ransomware, этот мерзкий вымогатель внедряет вредоносные коды в целевую машину и выполняет злонамеренные действия против безопасности системы, включая отключение всех приложений безопасности, блокировку брандмауэра, изменение настроек системного реестра, блокировку всех файлов и многие другие повреждения на вашем компьютере. Основным мотивом киберпреступников, стоящих за атакой вымогателей, является блокировка ваших личных файлов и просьба заплатить выкуп за ключ для расшифровки. Тем не менее, он распространяет копии записки с требованием выкупа в качестве объяснения на экране вашей системы, который предлагает вам, что делать, когда все файлы заблокированы.

[[email protected]].ROGER ransomware, считающийся криптовирусом, помогает вымогателям зарабатывать нелегальные деньги

Это еще одна опасная программа-вымогатель, созданная киберпреступниками для вредоносных кампаний. Первоначально вымогатели начинают вводить системный реестр для достижения и вмешиваться в процессы в Windows. Тем не менее, он шифрует все файлы, хранящиеся на вашем компьютере, и отображает заметку вымогателей перед вами на экране. Они требуют определенной суммы выкупа и просят вас связаться с их техническими экспертами для получения дополнительной информации о ключе расшифровки. Мы рекомендуем вам не платить деньги за вымогательство. Я уверен, что [[email protected]].ROGER ransomware или хакер за этим вымогателем никогда не расшифрует и не восстановит ваши файлы ни при каких обстоятельствах. Однако можно настроить удаление всех копий теневого тома из операционной системы Windows. В случае, если ваша Система заражена [[email protected]].ROGER ransomware, вы должны попытаться удалить [[email protected]].ROGER ransomware, а также попытаться узнать, как вернуть ваши зашифрованные данные.

Подготовка перед началом процедуры по удалению [[email protected]].ROGER ransomware

- Перед началом процесса удаления убедитесь, что у вас есть надежная резервная копия всех ваших файлов. У вас должен быть надежный инструмент резервного копирования и восстановления, чтобы застраховать ваши файлы от потери данных.

- Вы должны следовать инструкциям по удалению надлежащим образом, и для этого вы можете открыть инструкции перед глазами.

- Будьте терпеливы, пока процесс удаления не завершен, и тщательно следуйте инструкциям.

Процедура 1. Загрузите компьютер в безопасном режиме, чтобы изолировать и удалить [[email protected]].ROGER ransomware

Шаг 1: Нажмите клавишу «Windows + R» на клавиатуре, введите «msconfig» и нажмите «ОК».

Шаг 2: Теперь перейдите на вкладку «Загрузка»

Шаг 3: Выберите «Безопасная загрузка> Сеть» и нажмите «Применить» и «ОК»

Шаг 4: Нажмите «Перезагрузить», чтобы перейти в безопасный режим.

Процедура 2: Очистите системные реестры, созданные [[email protected]].ROGER ransomware на вашем компьютере

В большинстве случаев [[email protected]].ROGER ransomware (Ransomware) предназначался для следующих системных реестров компьютера Windows.

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ Run

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Run

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce

Чтобы открыть редактор реестра и удалить любые значения, созданные [[email protected]].ROGER ransomware, вы можете следовать приведенным ниже инструкциям.

Шаг 1: Нажмите клавишу «Windows + R» на клавиатуре, введите «regedit» и нажмите «ОК».

Шаг 2: После открытия редактора системного реестра вы можете свободно перемещаться по клавишам «Run and RunOnce», расположение которых показано выше

Шаг 3: Теперь вы можете удалить значение вируса, щелкнув по нему правой кнопкой мыши и удалив его

Процедура 3: Как найти файлы, созданные [[email protected]].ROGER ransomware в вашей Системе?

Поиск файлов в операционной системе Windows (для Windows 8, 8.1 и Windows 10)

Шаг 1: Нажмите клавишу «Windows + R» на клавиатуре, введите «explorer.exe» и нажмите «ОК».

Шаг 2. Нажмите на своем ПК «Мой компьютер», «Мой компьютер» или «Этот компьютер».

Шаг 3: Теперь перейдите к окну поиска в правом верхнем углу экрана вашего ПК и введите «расширение файла», после которого введите расширение файла.

Поиск файлов в операционной системе Windows (для Windows XP)

Шаг 1: Нажмите на иконку «Пуск» и выберите «Поиск»

Шаг 2. Теперь выберите «Дополнительные параметры» в окне помощника по поиску.

Шаг 3: После этого введите имя файла, который вы ищете, и нажмите кнопку поиска.

Процедура 4: Как восстановить или восстановить зашифрованные файлы? (Автоматическое решение)

Метод 2: Подключите компьютер к сети и войдите в безопасный режим

Сначала попробуйте загрузить компьютер в безопасном режиме. Это поможет вам предотвратить запуск ROGER virus.

Windows 7, 10, Vista, XP

- Сначала выполните перезагрузку компьютера.

- Нажмите F8 до появления Windows.

- Вы увидите меню дополнительных опций.

- Перейдите в "Безопасный режим с подключением к сети"

- Нажмите Enter.

Windows 8, Windows 8.1

- Нажмите Windows+R, чтобы вызвать окно RUN.

- Введите команду msconfig.

- Нажмите OK.

- Перейдите на вкладку Boot.

- В этой области выберите опции Safe Boot и Networking.

- Нажмите OK.

- Перезагрузите компьютер.

Мы еще раз напоминаем вам:

- Никогда не переходите по неизвестным ссылкам и не открывайте документы, если не хотите заразить свой ПК опасным ROGER virus.

- Используйте наши проверенные методы, чтобы обезопасить себя от ROGER virus.

- Если у вас возникли проблемы, используйте AVarmor и попытайтесь устранить ransomware.

Метод 1: Удалить ROGER virus с AVarmor

AVarmor - это инструмент, который удаляет вредоносное ПО. Утилита помогает пользователям удалять с компьютеров ransomware типа ROGER virus и различные вредоносные программы. Утилита имеет простой и удобный интерфейс, а также мощные механизмы для защиты всей системы вашего ПК.

- Скачайте и установите AVarmor.

- После завершения процесса загрузки запустите утилиту, согласившись с ее настройками. Перед этим необходимо закрыть все посторонние программы на вашем компьютере.

- Утилита начнет свою работу, и пользователю необходимо нажать кнопку "Сканировать" на наличие вредоносного ПО.

- После завершения сканирования будет сформирован список найденных опасных объектов.

- Удалить все найденные угрозы.

- После завершения очистки перезагрузите компьютер.

Инструкции по удалению ROGER virus

Шаг 1:

Разрешите AVarmor просканировать ваш компьютер на наличие вредоносных программ и других вирусов.

Как Dharma-Roger Ransomware заразил ваш компьютер

Важная информация

К сожалению, восстановить файлы, зашифрованные программой ROGER virus, невозможно. Это связано с тем, что закрытый ключ, который необходим для разблокировки зашифрованных файлов, доступен только киберпреступникам.

Ни в коем случае не платите никаких денег за восстановление ваших файлов. Даже заплатив выкуп, нет никакой гарантии, что преступники предоставят вам доступ к файлам.

Прежде всего, необходимо убедиться, что вредоносная программа удалена из системы ПК, так как она блокирует систему и шифрует файлы, если остается в системе.

Проблема с доступом к зашифрованным файлам существует и сегодня, но антивирусные компании, наряду с хакерами, периодически выпускают дескрипторы - ключи к заблокированным файлам. Поэтому еще одним вариантом выхода из ситуации может стать появление необходимого дескриптора. Перед получением ключа пользователю следует сохранить файлы.

Дескриптор - это систематизация основных параметров вируса в закодированном виде (символы, начинающиеся с заглавной латинской буквы, маленькие латинские буквы и цифры).

Специальное предложение

Запись! Чтобы удалить [[email protected]].ROGER ransomware с ПК, важно, чтобы все его процессы, файлы и связанные элементы были удалены. Чтобы сделать это без проблем, мы рекомендуем вам использовать мощный инструмент защиты от вредоносных программ.

Как только вымогатель удален с ПК, становится очень легко восстановить заблокированные файлы и папки. Вы можете использовать свои собственные файлы резервных копий, если вы создали их на внешнем устройстве хранения данных. В противном случае рекомендуется использовать надежный инструмент восстановления данных. Загрузите инструмент восстановления данных здесь.

Мы рекомендуем вам не платить вымогательство за дешифрование и использовать мощный инструмент резервного копирования и восстановления для восстановления файлов, зашифрованных Ransomware. Вы можете легко восстановить все файлы, заблокированные Ransomware, если вы создали резервную копию своих файлов на некоторых других внешних носителях. В случае, если вы не создали резервную копию своих данных или на вашем компьютере нет программного обеспечения для резервного копирования и восстановления, вам придется использовать стороннее средство восстановления данных для создания резервной копии. Для этого следуйте инструкциям ниже

Шаг 1: Сначала вам нужно скачать «Data Recovery Tool»

Шаг 2. Теперь тщательно выполните «Настройка восстановления данных», следуя инструкциям на экране.

Шаг 3: После этого запустите программное обеспечение и тщательно просканируйте компьютер, чтобы получить файлы, зашифрованные с помощью [[email protected]].ROGER ransomware

Roger является еще одной версией семейства Dharma , которая шифрует данные с помощью надежных шифров и требует от жертв заплатить выкуп. Когда он проникает в вашу систему, все данные, хранящиеся на компьютере, будут переименованы с идентификатором жертвы, электронной почтой киберпреступников и .roger . К примеру, такой файл, как 1.mp4 изменится на 1.mp4.id-1E857D00.[helpdecoder@firemail.cc].ROGER. Обратите внимание, что идентификаторы и адреса электронной почты могут отличаться у каждой из жертвы. Вот полный список известных версий на данный момент:

После того, как вирус завершит шифрование файлов, он создаст текстовый файл под названием FILES ENCRYPTED.txt на вашем рабочем столе. В этой заметке люди могут ознакомиться с шагами по разблокировке своих данных.

Для этого вы должны нажать на прикрепленную ссылку в браузере Tor, после чего киберпреступники свяжутся с вами через 12 часов для предоставления дальнейших инструкций по покупке их программного обеспечения для расшифровки. Если нет, то вам следует написать им, используя запасной адрес электронной почты. К сожалению, оплата программного обеспечения может быть всего лишь ловушкой, которая поставит под угрозу ваши финансы. Хотя расшифровать файлы Roger невозможно, безопаснее удалить данную программу с вашего компьютера, чтобы предотвратить другие заражения.

Специальное предложение

Запись! Чтобы удалить [[email protected]].ROGER ransomware с ПК, важно, чтобы все его процессы, файлы и связанные элементы были удалены. Чтобы сделать это без проблем, мы рекомендуем вам использовать мощный инструмент защиты от вредоносных программ.

Как только вымогатель удален с ПК, становится очень легко восстановить заблокированные файлы и папки. Вы можете использовать свои собственные файлы резервных копий, если вы создали их на внешнем устройстве хранения данных. В противном случае рекомендуется использовать надежный инструмент восстановления данных. Загрузите инструмент восстановления данных здесь.

Читайте также: