Файл md5 для чего

Файлы с расширением MD5 представляют собой небольшие текстовые файлы, используемые для хранения контрольных сумм. Целью файлов MD5 является проверка согласованности загруженных файлов, диска или образа диска.

Как используются файлы MD5?

Файлы MD5 очень важны для обеспечения безопасности, потому что они проверяют, являются ли данные в файле полными и без ошибок. Иногда файл может быть изменен в нечестных целях или поврежден из-за ошибки диска. Все это тщательно проверено с файлами MD5.

Как работают файлы MD5?

Файл MD5 содержит так называемую контрольную сумму - контент, сгенерированный на основе алгоритма, основанного на количестве битов, которое должно находиться в данном файле. Если количество битов действительно, это означает, что в файле есть некоторые неровности. Даже незначительное изменение в одном бите можно идентифицировать. Длина контрольной суммы обычно равна 32 символам, что равняется 16 приманкам или 128 битам.

Для чего используется формат MD5?

Файлы MD5 используются главным образом в программе для записи CD / DVD дисков. Они создаются также в процессе создания образов дисков.

Программы, которые поддерживают MD5 расширение файла

Ниже вы найдете указатель программ, которые можно использовать для открытия файлов MD5, разделенных на категории 2 в соответствии с поддерживаемой системной платформой. Файлы с суффиксом MD5 могут быть скопированы на любое мобильное устройство или системную платформу, но может быть невозможно открыть их должным образом в целевой системе.

Почему мы должны проверять сумму MD5?

Установка официальной прошивки, пользовательского ПЗУ или даже файла ядра с поврежденным значением MD5 может привести к зависанию телефона или планшета. Поэтому очень важно, чтобы при загрузке таких файлов с целью их установки на ваше устройство обязательно сравнивались/сравнивались вычисленные контрольные суммы MD5 с данными, указанными на странице загрузки, для проверки их целостности. Я видел различные случаи, когда люди сообщали, что их устройство перешло в состояние кирпича после установки определенного файла. Во многих случаях вы можете получить ошибку установки при неправильном хэш-значении MD5.

Среди разработчиков Android принято называть сумму MD5 своих ПЗУ, модов и ядер, когда они делятся ими. Загрузив такие файлы, вы можете запустить программу проверки MD5 на вашем компьютере, чтобы соответствовать значению MD5. Если сумма совпадает идеально, вы можете приступить к установке файла. В случае несоответствия между значениями следует избегать установки таких файлов.

Чтобы убедиться, что это просто случай неудачной загрузки, попробуйте загрузить файл еще раз, желательно с другого зеркала или браузера. Если совпадение снова не удается, свяжитесь с разработчиком и сообщите об этом. Вы также можете связаться с разработчиком, чтобы убедиться, что MD5, который они предоставили с конкретным файлом, были правильными, или попросить его дать вам альтернативную ссылку для загрузки файла.

Что такое сумма MD5?

MD5 - широко известный в мире технологий термин, но если вы являетесь энтузиастом пользователя Android, вы, должно быть, довольно часто сталкивались с такими терминами, как «md5sum», «md5 hash» или «md5 checkum». Большинство официальных и пользовательских ПЗУ, модов и восстановительных ZIP-архивов поставляются с предварительно зашифрованным уникальным кодом из соображений безопасности. Это своего рода пароль, который используется для обеспечения целостности файлов внутри ZIP или пакета программного обеспечения.

Таким образом, существуют две основные причины, по которым значение MD5 хэша загруженного вами файла не совпадает с исходной суммой:

Файл может быть изменен кем-то другим неавторизованным способом.

Файл не был загружен должным образом, и некоторые его элементы могли быть повреждены.

Контрольная сумма MD5 или хэш-значение файла могут выглядеть следующим образом: алфавитно-цифровые строки:

Проверить контрольную сумму MD5 в Windows

Затем инструмент выдаст вам результаты матчей, как показано на скриншоте выше.

Вы также можете использовать другой хороший инструмент под названием HashTab для проверки MD5.

RainbowCrack

Это ещё один метод взлома хеша. Он основан на генерировании большого количества хешей из набора символов, чтобы по получившейся базе вести поиск заданного хеша.

Радужные таблицы состоят из хеш-цепочек и более эффективны, чем предыдущий упомянутый тип атак, поскольку они оптимизируют требования к хранению, хотя поиск выполняется немного медленнее. Радужные таблицы отличаются от хеш-таблиц тем, что они создаются с использованием как хеш-функций, так и функций редукции.

Цепочки хешей — метод для уменьшения требования к объёму памяти. Главная идея — определение функции редукции R, которая сопоставляет значениям хеша значения из таблицы. Стоит отметить, что R не является обращением хеш-функции.

Радужные таблицы являются развитием идеи таблицы хеш-цепочек. Функции редукции применяются по очереди, перемежаясь с функцией хеширования.

Использование последовательностей функций редукции изменяет способ поиска по таблице. Поскольку хеш может быть найден в любом месте цепочки, необходимо сгенерировать несколько различных цепочек.

Существует множество систем взлома паролей и веб-сайтов, которые используют подобные таблицы. Основная идея данного метода — достижение компромисса между временем поиска по таблице и занимаемой памятью. Конечно, использование радужных таблиц не гарантирует 100% успеха взлома систем паролей. Но чем больше набор символов, используемый для создания радужной таблицы, и чем продолжительнее хеш-цепочки, тем больше будет шансов получить доступ к базе данных исходных паролей.

Что такое сумма MD5?

MD5 - широко известный в мире технологий термин, но если вы являетесь энтузиастом пользователя Android, вы, должно быть, довольно часто сталкивались с такими терминами, как «md5sum», «md5 hash» или «md5 checkum». Большинство официальных и пользовательских ПЗУ, модов и восстановительных ZIP-архивов поставляются с предварительно зашифрованным уникальным кодом из соображений безопасности. Это своего рода пароль, который используется для обеспечения целостности файлов внутри ZIP или пакета программного обеспечения.

Таким образом, существуют две основные причины, по которым значение MD5 хэша загруженного вами файла не совпадает с исходной суммой:

Файл может быть изменен кем-то другим неавторизованным способом.

Файл не был загружен должным образом, и некоторые его элементы могли быть повреждены.

Контрольная сумма MD5 или хэш-значение файла могут выглядеть следующим образом: алфавитно-цифровые строки:

Программы, обслуживающие файл MD5

Windows

MAC OS

Updated: 11/19/2019

Информационная энтропия

Энтропия

Надежность и сложность пароля в сфере информационных технологий обычно измеряется в терминах теории информации. Чем выше информационная энтропия, тем надежнее пароль и, следовательно, тем труднее его взломать.

Чем длиннее пароль и чем больше набор символов, из которого он получен, тем он надежнее. Правда вместо количества попыток, которые необходимо предпринять для угадывания пароля, принято вычислять логарифм по основанию 2 от этого числа, и полученное значение называется количеством «битов энтропии» в пароле. При увеличении длины пароля на один бит количество возможных паролей удвоится, что сделает задачу атакующего в два раза сложнее. В среднем, атакующий должен будет проверить половину из всех возможных паролей до того, как найдет правильный. В качестве наилучшей практики должно выполняться предварительное требование: приложение настаивает на том, чтобы пользователь использовал надежный пароль в процессе регистрации.

Заключение

К сожалению, выяснилось, что алгоритм MD5 не способен отвечать данным требованиям. IETF (Internet Engineering Task Force) рекомендовала новым проектам протоколов не использовать MD5, так как исследовательские атаки предоставили достаточные основания для исключения использования алгоритма в приложениях, которым требуется устойчивость к различного рода коллизиям.

Хеши MD5 больше не считаются безопасными, и их не рекомендовано использовать для криптографической аутентификации.

Пользуюсь при закачке исошников разных. Ибо в этом формате встроенного контроля целостности нет. И потратить пару минут, чтобы быть уверенным в том, что при передаче ничего не побилось, мне не жалко..

Если скачивается архив или документ какой-то программы, то при распаковке/открытии повреждение будет скорее всего обнаружено. А если это iso образ или что-то подобное, бяка может вылезти в самый неожиданный момент. Например: скачал админ образ оси, прожег на болванку, установил на 10 серверов. Через полгода выясняется, что какая-то библиотека не грузится. Раньше ей никто не пользовался, а тут понадобилсь. Все лежит, все в панике, админ бегает как ошпаренный. Хватает болванку, переставляет ось на одном сервере - не помогает! Можно и в дурку загреметь.

кроме "побитости" есть еще варианты, что при скачке к нему прицепят троянчик, прицепят где-то по дороге :)

(10) Да чушь все это, в протоколе TCP имеются контрольные суммы что бы все, что вы там скачивали приходило к вам в неизменном виде, будь это исошники или другие файлы. Иначе в браузерах вы бы наблюдали сплошную аброкадабру вместо текста и сплошной импрессионизм вместо фотографий в джепежках.

(14) хм, интересно, а почему тогда для проверки сети обычно рекомендовали какой-нить архивчик на гиг размера погонять по сети туда-сюда и попробовать разархивировать.

?*

(15) Встречал такую-же рекомендацию для проверки жестких дисков и приводов для прожигания болванок. Только вот интересно - чем отличается гигабайтный архивчик от других файлов и вообще от любого другого трафика, перегоняемого через сеть? Типа на гигабайтном архиве наверняка ошибка вылезет, а трафик от других приложений типа 1С, smb - с ним, конечно, ничего страшного не произойдет.

(13) подделать мд5 ? нечего тупее не слышал)) сделай мне два мд5 одинаковых с разной строкой, отошлю 10 тыщ рублей, хацкерг.

(0) всё примитивно, автор создаёт файл(программа, фильм и т.д.) перед тем как залить(или уже сервер сам) делает МД5 файла и публикует файл с МД5 хешем. Пользователь скачивает с других 10 сайтов эту программу и проверят ещё хеш, если разный то кто то изменил прогу(мб вирусы, трояны), всё.

Так же юзается в торрент трекерах, что бы удостовериться, что ушло и пришло одно и тоже.

(0) ну и ответ на вопрос автора "Этой хренью кто нибудь пользуется?". Торрент трекеры автоматом её юзаеют, а так что бы я скачал прогу и чекал её Мд5, нет такого не делаю

(17) А если в файл/архив запихать троянчик, сформировать свой мд5 и положить вместо оригинальных файла/архива и мд5?

То скачав оригиналный файл и проверив на мд5 с включенной суммой вируса оригиналу не доеверишься?

(17) Оппа, так значит можно не передавать многогигабайтный архив, а только МД5! Раз они все уникальны, значит надо просто обратную расшифровку и всё.

))))))))))))))))))))

(19) куда ты собрался класть новый МД5 ? На сайт разраба проги? Ок ломай сайт.

(20) причем тут гигабитный архив? Нишутя, спасибо что про мою маму не написал. В википедии введи "Архив" и "МД5".

(21) Я знаю тонкости, просто плоская шутка. Просто к этой мысли многие приходят, вот уже и в ранге шутки

(14) Конечно в TCP есть контрольные суммы) Кто бы спорил. Но вот процедуры контроля целостности могут глючить. Встречался с такой проблемой на гигабитных сетевых адаптерах Длинк лет 7 назад. Там при включенном оффлоадинге иногда эта проверка банально отваливалась, не выдавая никаких ошибок при любых входных данных, даже при искаженных. Тупо качаешь файл с одного компа на другой - он способен оказаться после этого битым. Так что, дополнительная проверка важных данных бывает полезна..

(14) В TCP пакетах контрольные суммы есть, но не столь надежные, как MD5. Они конечно помогают, но не во всех случаях. Искажение может произойти до инкапсуляции в TCP, после сборки пакетов (железо, файловая система), или на промежуточных маршрутизаторах (они модифицируют пакеты, соответственно пересчитывают КС). В UDP контрольных сумм нет.

Проверка файла целиком покрывает все случаи разом.

(17) "подделать мд5 ? нечего тупее не слышал)) сделай мне два мд5 одинаковых с разной строкой"

Наверное, имеется в виду то, что "человек на линии", имеющий возможность перехвата и модификации основного файла, сможет на лету перегенерить md5 по искаженному файлу и подсунуть его в поток данных. Способ для параноиков - СНАЧАЛА скачать md5, и только потом - сам файл. Тогда злоумышленник ничего не сможет сделать)

(26) Сайту, с которого ты что-то скачиваешь, ты должен доверять априори. Речь идет о том, что проверка md5 может гарантировать аутентичность того, что ты скачал с тем, что на сайте, и ничего больше.

(17)

адрес писать куда бабло присылать ?

(28) Вован конечно сгоряча ляпнул. :) Но когда X не произвольный, а заданный; а Y должет быть осмысленным, совсем другое дело.

(14) Насколько я помню, контрольные суммы в IP расчитываются только по заголовку пакета IP и служат только для внутренных целей самого протокола IP. "Прикладная" часть пакета самим протоколом никак не защищается, этим должен озаботиться пользователь, т.е. прикладной программист

(24) "В TCP пакетах контрольные суммы есть, но не столь надежные как MD5"

А зачем там особая надежность? Пакет-то с данными сам по себе невелик, нафига там MD5, там CRC-16 за глаза.

"В UDP контрольных сумм нет."

Она там есть, но для V4 типа не является обязательной.

(33) Тем не менее - этого всегда хватало. Ситуация, когда на каждый файл, передаваемый, нопример, по протоколу htpp прилагался бы дополнительный файлик с его контрольной суммой, вычисленной по непробиваемому алгоритму - да это просто кошмар. Приложения, которым нужна особая надежность при передачи данных через сеть, имеют свои алгоритмы для дополнительного контроля целостности.

(32) Есть то оно есть, только все ровно не работает как надо :)

Надежней всегда архивчиком проверять, т.е. качать запакованное. А со временем скорость инета уже возросла до такой степени, что и упаковывать не надо стало, осталось только придумать, как проверять отправленные файлы на целостность, вот и придумали MD5 и ему подобное.

(34) Кому хватало? Сколько раз скачивал битые файлы, да к тому же дело в том, что порой бывают разрывы и последние метры Гигобайтового файла могут не дойти.

Сумма MD5 является своего рода цифровой подписью для файлов и zip-пакетов для проверки целостности файлов. действительно легко проверить сумму MD5 онлайн. Вы также можете проверить контрольную сумму MD5 в Windows, MacOS, Linux и Android, используя инструмент WinMD5Free для Windows, HashTab для Mac, команду терминала в Linux и в Android, используя приложения.

Проверить контрольную сумму MD5 в Windows

Затем инструмент выдаст вам результаты матчей, как показано на скриншоте выше.

Вы также можете использовать другой хороший инструмент под названием HashTab для проверки MD5.

Сумма MD5 является своего рода цифровой подписью для файлов и zip-пакетов для проверки целостности файлов. действительно легко проверить сумму MD5 онлайн. Вы также можете проверить контрольную сумму MD5 в Windows, MacOS, Linux и Android, используя инструмент WinMD5Free для Windows, HashTab для Mac, команду терминала в Linux и в Android, используя приложения.

Программы, обслуживающие файл MD5

Windows

MAC OS

Updated: 11/19/2019

Добавление “соли” к паролю

Одна из наиболее распространенных причин успешных атак заключается в том, что компании не используют добавление соли к исходному паролю. Это значительно облегчает хакерам взлом системы с помощью атак типа радужных таблиц, особенно учитывая тот факт, что многие пользователи используют очень распространенные, простые пароли, имеющие одинаковые хеши.

Сольэто вторичный фрагмент информации, состоящий из строки символов, которые добавляются к открытому тексту (исходному паролю пользователя), а затем хешируется. Соление делает пароли более устойчивыми к атакам типа радужных таблиц, так как подобный пароль будет иметь более высокую информационную энтропию и, следовательно, менее вероятное существование в предварительно вычисленных радужных таблицах. Как правило, соль должна быть не менее 48 бит.

Декодирование кода MD5

Иногда при работе с компьютером или поврежденными базами данных требуется декодировать зашифрованное с помощью MD5 значение хеша.

Удобнее всего использовать специализированные ресурсы, предоставляющие возможность сделать это online:

md5.web-max.ca данный сервис обладает простым и понятным интерфейсом. Для получения декодированного значения нужно ввести хеш и заполнить поле проверочной капчи;

Если присмотреться к значениям декодинга, то становится понятно, что процесс расшифровки почти не дает результатов. Эти ресурсы представляют собой одну или несколько объединенных между собой баз данных, в которые занесены расшифровки самых простых слов.

При этом данные декодирования хеша MD5 даже такой распространенной части пароля, как «админ», нашлись лишь в одной базе. Поэтому хеши паролей, состоящих из более сложных и длинных комбинаций символов, практически невозможно расшифровать.

Создание хеша MD5 является односторонним процессом. Поэтому не подразумевает обратного декодирования первоначального значения.

Почему мы должны проверять сумму MD5?

Установка официальной прошивки, пользовательского ПЗУ или даже файла ядра с поврежденным значением MD5 может привести к зависанию телефона или планшета. Поэтому очень важно, чтобы при загрузке таких файлов с целью их установки на ваше устройство обязательно сравнивались/сравнивались вычисленные контрольные суммы MD5 с данными, указанными на странице загрузки, для проверки их целостности. Я видел различные случаи, когда люди сообщали, что их устройство перешло в состояние кирпича после установки определенного файла. Во многих случаях вы можете получить ошибку установки при неправильном хэш-значении MD5.

Среди разработчиков Android принято называть сумму MD5 своих ПЗУ, модов и ядер, когда они делятся ими. Загрузив такие файлы, вы можете запустить программу проверки MD5 на вашем компьютере, чтобы соответствовать значению MD5. Если сумма совпадает идеально, вы можете приступить к установке файла. В случае несоответствия между значениями следует избегать установки таких файлов.

Чтобы убедиться, что это просто случай неудачной загрузки, попробуйте загрузить файл еще раз, желательно с другого зеркала или браузера. Если совпадение снова не удается, свяжитесь с разработчиком и сообщите об этом. Вы также можете связаться с разработчиком, чтобы убедиться, что MD5, который они предоставили с конкретным файлом, были правильными, или попросить его дать вам альтернативную ссылку для загрузки файла.

Атаки переборного типа

Перебор по словарю — атака на систему защиты, применяющая метод полного перебора предполагаемых паролей, используемых для аутентификации, осуществляемого путём последовательного пересмотра всех слов (паролей в чистом виде) определённого вида и длины из словаря с целью последующего взлома системы и получения доступа к секретной информации.

Как видно из определения, атаки по словарю являются атаками полного перебора. Единственное отличие состоит в том, что данные атаки обычно более эффективны так как становится не нужным перебирать все комбинации символов, чтобы добиться успеха. Злоумышленники используют обширные списки наиболее часто используемых паролей таких как, имена домашних животных, вымышленных персонажей или конкретно характерных слов из словаря – отсюда и название атаки. Однако если пароль действительно уникален (не является комбинацией слов), атака по словарю не сработает. В этом случае использование атаки полного перебора единственный вариант.

Для полного перебора или перебора по словарю можно использовать программы PasswordsPro, MD5BFCPF, John the Ripper. Для перебора по словарю существуют готовые словари.

Как работает протокол?

Утилита md5sum, предназначенная для хеширования данных заданного файла по алгоритму MD5, возвращает строку. Она состоит из 32 цифр в шестнадцатеричной системе счисления (016f8e458c8f89ef75fa7a78265a0025).

То есть хеш, полученный от функции, работа которой основана на этом алгоритме, выдает строку в 16 байт (128) бит. И эта строка включает в себя 16 шестнадцатеричных чисел. При этом изменение хотя бы одного ее символа приведет к последующему бесповоротному изменению значений всех остальных битов строки.

В данном алгоритме предполагается наличие 5 шагов, а именно:

Вычисление в цикле

На втором шаге в оставшиеся 64 бита дописывают 64-битное представление длины данных до выравнивания. Сначала записывают младшие 4 байта. Если длина превосходит то дописывают только младшие биты. После этого длина потока станет кратной 512. Вычисления будут основываться на представлении этого потока данных в виде массива слов по 512 бит.

На третьем для вычислений используются четыре переменные размером 32 бита и задаются начальные значения в 16-ричном виде. В этих переменных будут храниться результаты промежуточных вычислений.

В итоге на 5-ом шаге мы получим результат вычислений, который находится в буфере это и есть хеш. Если выводить побайтово, начиная с младшего байта первой переменной и закончив старшим байтом последней, то мы получим MD5-хеш.

Как открыть файл MD5?

Проблемы с доступом к MD5 могут быть вызваны разными причинами. Что важно, все распространенные проблемы, связанные с файлами с расширением MD5, могут решать сами пользователи. Процесс быстрый и не требует участия ИТ-специалиста. Ниже приведен список рекомендаций, которые помогут вам выявить и решить проблемы, связанные с файлами.

Шаг 1. Установите Md5Checker программное обеспечение

Наиболее распространенной причиной таких проблем является отсутствие соответствующих приложений, поддерживающих файлы MD5, установленные в системе. Наиболее очевидным решением является загрузка и установка Md5Checker или одной из перечисленных программ: IsoBuster, MD5summer, ExactFile. В верхней части страницы находится список всех программ, сгруппированных по поддерживаемым операционным системам. Если вы хотите загрузить установщик Md5Checker наиболее безопасным способом, мы рекомендуем вам посетить сайт и загрузить его из официальных репозиториев.

Шаг 2. Убедитесь, что у вас установлена последняя версия Md5Checker

Если у вас уже установлен Md5Checker в ваших системах и файлы MD5 по-прежнему не открываются должным образом, проверьте, установлена ли у вас последняя версия программного обеспечения. Иногда разработчики программного обеспечения вводят новые форматы вместо уже поддерживаемых вместе с новыми версиями своих приложений. Это может быть одной из причин, по которой MD5 файлы не совместимы с Md5Checker. Самая последняя версия Md5Checker обратно совместима и может работать с форматами файлов, поддерживаемыми более старыми версиями программного обеспечения.

Шаг 3. Свяжите файлы MD5 Checksum Format с Md5Checker

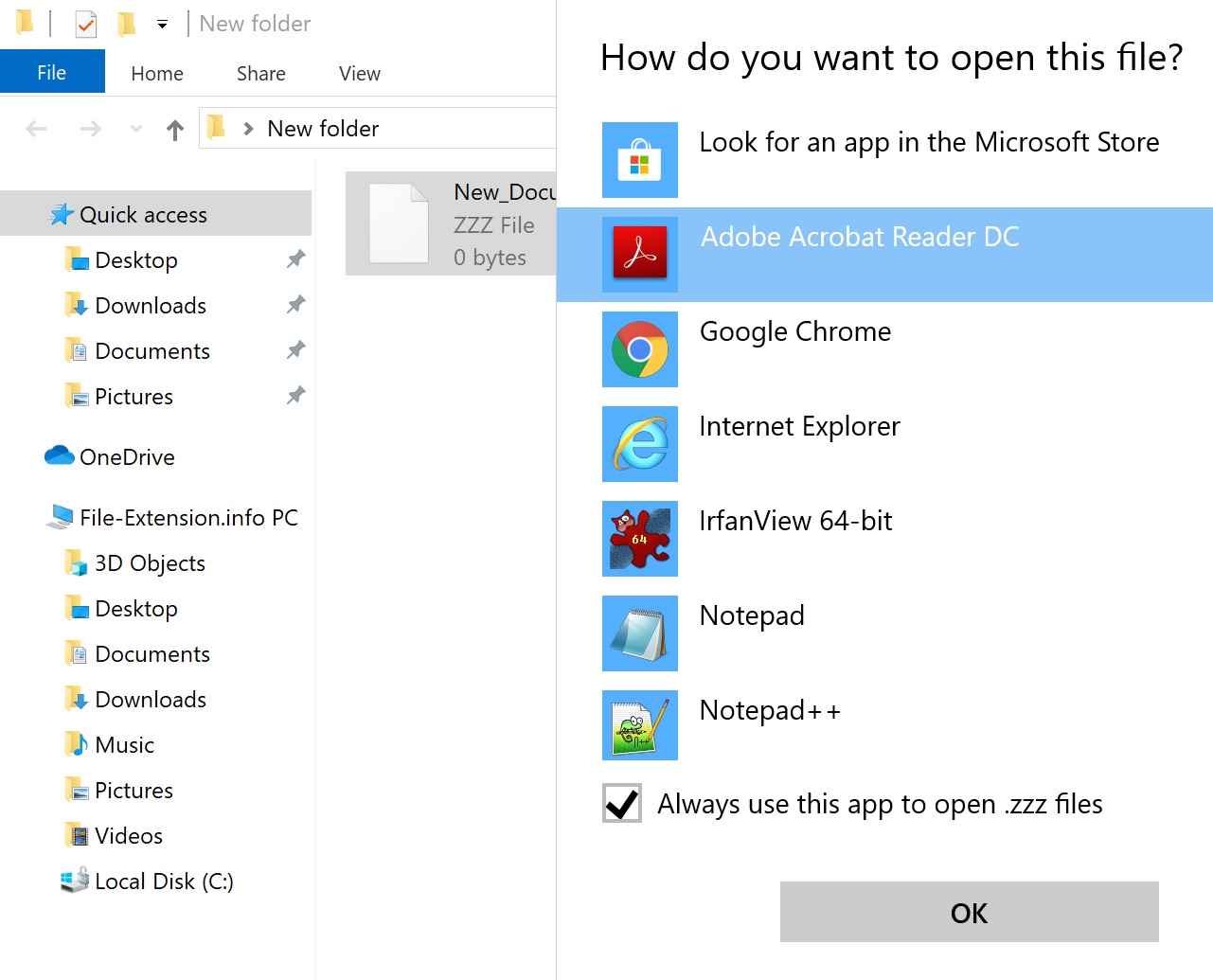

После установки Md5Checker (самой последней версии) убедитесь, что он установлен в качестве приложения по умолчанию для открытия MD5 файлов. Метод довольно прост и мало меняется в разных операционных системах.

Процедура изменения программы по умолчанию в Windows

- Нажатие правой кнопки мыши на MD5 откроет меню, из которого вы должны выбрать опцию Открыть с помощью

- Выберите Выбрать другое приложение → Еще приложения

- Наконец, выберите Найти другое приложение на этом. , укажите папку, в которой установлен Md5Checker, установите флажок Всегда использовать это приложение для открытия MD5 файлы свой выбор, нажав кнопку ОК

Процедура изменения программы по умолчанию в Mac OS

Шаг 4. Убедитесь, что MD5 не неисправен

Если вы выполнили инструкции из предыдущих шагов, но проблема все еще не решена, вам следует проверить файл MD5, о котором идет речь. Отсутствие доступа к файлу может быть связано с различными проблемами.

1. Проверьте MD5 файл на наличие вирусов или вредоносных программ.

Если MD5 действительно заражен, возможно, вредоносное ПО блокирует его открытие. Немедленно просканируйте файл с помощью антивирусного инструмента или просмотрите всю систему, чтобы убедиться, что вся система безопасна. Если сканер обнаружил, что файл MD5 небезопасен, действуйте в соответствии с инструкциями антивирусной программы для нейтрализации угрозы.

2. Проверьте, не поврежден ли файл

Если вы получили проблемный файл MD5 от третьего лица, попросите его предоставить вам еще одну копию. Возможно, что файл не был должным образом скопирован в хранилище данных и является неполным и поэтому не может быть открыт. При загрузке файла с расширением MD5 из Интернета может произойти ошибка, приводящая к неполному файлу. Попробуйте загрузить файл еще раз.

3. Проверьте, есть ли у пользователя, вошедшего в систему, права администратора.

Существует вероятность того, что данный файл может быть доступен только пользователям с достаточными системными привилегиями. Войдите в систему, используя учетную запись администратора, и посмотрите, решит ли это проблему.

4. Убедитесь, что ваше устройство соответствует требованиям для возможности открытия Md5Checker

Операционные системы могут иметь достаточно свободных ресурсов для запуска приложения, поддерживающего файлы MD5. Закройте все работающие программы и попробуйте открыть файл MD5.

5. Убедитесь, что у вас установлены последние версии драйверов, системных обновлений и исправлений

Современная система и драйверы не только делают ваш компьютер более безопасным, но также могут решить проблемы с файлом MD5 Checksum Format. Возможно, файлы MD5 работают правильно с обновленным программным обеспечением, которое устраняет некоторые системные ошибки.

Вы хотите помочь?

Если у Вас есть дополнительная информация о расширение файла MD5 мы будем признательны, если Вы поделитесь ею с пользователями нашего сайта. Воспользуйтесь формуляром, находящимся здесь и отправьте нам свою информацию о файле MD5.

Хеш-функция — функция, осуществляющая преобразование массива входных данных произвольной длины в выходную битовую строку установленной длины, выполняемое определенным алгоритмом. Преобразование, производимое хеш-функцией, называется хешированием. Результат преобразования называется хешем.

Хеш-функции применяются в следующих случаях:

При поиске дубликатов в последовательностях наборов данных.

При построении уникальных идентификаторов для наборов данных.

При вычислении контрольных сумм от данных для последующего обнаружения в них ошибок, возникающих при хранении и передаче данных.

При сохранении паролей в системах защиты в виде хеш-кода (для восстановления пароля по хеш-коду требуется функция, являющаяся обратной по отношению к использованной хеш-функции).

С точки зрения математики, контрольная сумма является результатом хеш-функции, используемой для вычисления контрольного кода — небольшого количества бит внутри большого блока данных, например, сетевого пакета или блока компьютерного файла, применяемого для обнаружения ошибок при передаче или хранении информации. Значение контрольной суммы добавляется в конец блока данных непосредственно перед началом передачи или записи данных на какой-либо носитель информации. Впоследствии оно проверяется для подтверждения целостности данных. Популярность использования контрольных сумм для проверки целостности данных обусловлена тем, что подобная проверка просто реализуема в двоичном цифровом оборудовании, легко анализируется и хорошо подходит для обнаружения общих ошибок, вызванных наличием шума в каналах передачи данных.

Безопасное использование MD5

MD5 – до сих пор является одним из самых распространенных способов защитить информацию в сфере прикладных исследований, а также в области разработки веб-приложений. Хеш необходимо обезопасить от всевозможных хакерских атак.

Коллизии MD5

MD5 был тщательно изучен криптографическим сообществом с момента его первоначального выпуска и до 2004 года демонстрировал лишь незначительные недостатки. Однако летом 2004 года криптографы Ван Сяоюнь и Фэн Дэнго продемонстрировали алгоритм способный генерировать MD5-коллизии с использованием стандартного вектора инициализации.

Уязвимости MD5

Перебор по словарю

При этом методы перебора по словарю и brute-force могут использоваться для взлома хеша других хеш-функций (с небольшими изменениями алгоритма). RainbowCrack требует предварительной подготовки радужных таблиц, которые создаются для заранее определённой хеш-функции. Поиск коллизий специфичен для каждого алгоритма. Рассмотрим каждый вид «взлома» по отдельности.

Читайте также: