Файл fe tmp на андроиде что это

Попался мне в руки файл формата pif. Это ярлык к программе MS-DOS, как описывает его сама Windows. Название он имел такое же, как и название папки, в которой лежал. Поскольку папка была получена через Яндекс.диск от знакомого (у него, как и у меня антивирус на системе не установлен), я, ничего не заподозрив, а точнее — не успев разглядеть как следует этот объект файловой системы, случайно запустил его. Когда понял, что запустил, было уже поздно. Я запаковал эту папку в zip-архив и отправил на сканирование на VirusTotal. Вот результат.

- 1. Создание в папках System32, Windows и пользовательской папки темпа (%tmp%) своих файлов;

- 2. Запуск этих файлов;

- 3. Создание в корнях всех имеющихся дисков своих файлов;

- 4. Запрет на редактирование реестра;

- 5. Запрет на отображение скрытых файлов и папок;

- 6. Создание во всех сетевых папках всех компьютеров, которые он найдет по сети исполняемых файлов и rar-архивов с названием родительской папки;

- 7. Непрерывный спам темповыми файлами (Имеющими расширение «tmp») в те же сетевые папки.

Перед началом этой части статьи хотел бы обратить внимание на то, что все дальнейшие действия по удалению файлов и завершению процессов вы совершаете абсолютно на свой страх и риск. Убедительная просьба: если вы не уверены в том, подозрительный ли это файл, поищите сперва его название в поисковой системе, чтобы случайно не удалить системный файл, такой как «ctfmon.exe», «csrss.exe» или «lsass.exe».

Для начала откроем диспетчер задач и отыщем в процессах файлы этого вируса. Файлы его имеют бесподобные названия, состоящие из некоторого количества букв английского алфавита, расположенных в абсолютно случайном порядке. Например: «aekswdk.exe», «ufqwfvjecot.exe», «zmbsfvlbtndtaojc.exe» и так далее. Понятно, что стандартно в операционной системе нет так странно названных файлов, и вряд ли какая нормальная программа будет такие файлы создавать. Таких подозрительных процессов может быть два, а может быть и три. Они мониторят друг за другом, то есть, при завершении одного — второй тут же его обратно запускает; при завершении второго — его молниеносно запускает первый — и так далее. Следовательно, передо мной стала задача одновременно завершить все эти зловредные процессы, чтобы они не запускали друг друга и дали себя нормально удалить. В этом мне помогла утилита «KillProc» от, к сожалению, неизвестного автора. Взять её можно здесь или при желании и умении программировать написать самостоятельно. Она состоит всего из двух файлов: исполняемого и текстового. В текстовом на каждой строке отдельно прописывается название процесса, а исполняемый при запуске завершает все эти процессы в порядке их следования в текстовом файле. Я прописал каждый процесс на всякий случай раза по три, расположив названия в случайном порядке и запустил утилиту. Поскольку утилита работает довольно быстро, процессы были мигом завершены, не успев запустить друг друга. После чего, казалось бы, надо почистить автозагрузку, но не тут-то было. Поскольку редактирование реестра этот зловред нам запретил, мы должны сперва его разрешить. Для этого заходим в пуск и выбираем команду «Выполнить» или нажимаем сочетание клавиш Windows+r, где набираем «gpedit.msc» и нажимаем энтер. Мы находимся в окне редактирования групповой политики. Там открываем последовательно конфигурацию пользователя, административные шаблоны, пункт «Система» и в списке параметров находим пункт «Сделать недоступными средства редактирования реестра». Жмём правую кнопку мыши и выбираем «Свойства», после чего меняем положение радиокнопки на «Отключить» и применяем сделанные изменения. Далее совершенно спокойно открываем реестр (Жмём Windows+r и вводим «regedit» без ковычек), в нем перемещаемся по пути HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run и в списке параметров также ищем файлы с названием, состоящим из непонятного набора английских букв. Подозрительные подвергаем удалению. После того, как почистили автозагрузку, восстанавливаем показ в системе скрытых файлов и папок. Для этого идем в реестре по пути HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced и ищем в списке параметр «Hidden». Делаем на нем правый клик, жмём пункт «Изменить» и прописываем единицу. Далее идем по ещё одному пути реестра: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL и находим параметр «CheckedValue», значение которого тоже меняем на единицу. После редактор реестра можем закрывать свободно и идти в панель управления и параметры папок, где на вкладке «вид» отмечаем показ скрытых файлов и папок, а также защищённых системных файлов. Далее прочищаем корни всех своих дисков от файлов «autorun.inf» и bat-файлов с названиями вроде «ralyhtfrfvht.bat», «rcpepdrfvnbpug.bat» и так далее. (Внимание: не удалите случайно «AUTOEXEC.BAT»). Также нужно прочистить папку темп, открыть которую можно введя в уже знакомом нам окне «Выполнить» "%tmp%" и удалить в папках Windows и System32 те файлы, пути к которым вы удаляли из автозагрузки и те, процессы которых вы завершали.

Файл TMP – это временный файл, автоматически создаваемый программой, которая обычно заполняет его данными резервной копии. Время от времени он создается как необнаружимый файл и регулярно стирается при закрытии программы. Файлы TMP также могут временно содержать данные, пока создается другой файл.

Файлы TMP могут хранить различные виды данных. Обычно TMP-файлы – это просто переименованные файлы разных типов. Именно поэтому часто трудно открыть файл TMP, не понимая, что именно находится внутри него.

Конвертер файлов TMP

- Конвертировать в Word: конвертировать файл .tmp в Microsoft word очень просто. Просто переименуйте файл, добавив расширение .docx.

- Преобразовать в Excel: чтобы преобразовать файл .tmp в Microsoft Excel, необходимо переименовать файл, добавив расширение .xlsx.

- Преобразовать в PDF: чтобы преобразовать файл .tmp в PDF, переименуйте архив, удалив предыдущее название и добавив новое с расширением .pdf.

Как открыть файл TMP в самом простом варианте

Чтобы открыть объект (объекты) такого типа, мало обращать внимание только на расширение (.tmp). Следует учитывать еще и его имя.

Чаще всего без проблем можно просматривать только файлы с «нормальными» названиями. А вот файлы, в самом начале имени которых присутствует символ «~» являются объектами закрытого типа, открыть которые при активном состоянии приложения, его использующего, не получится.

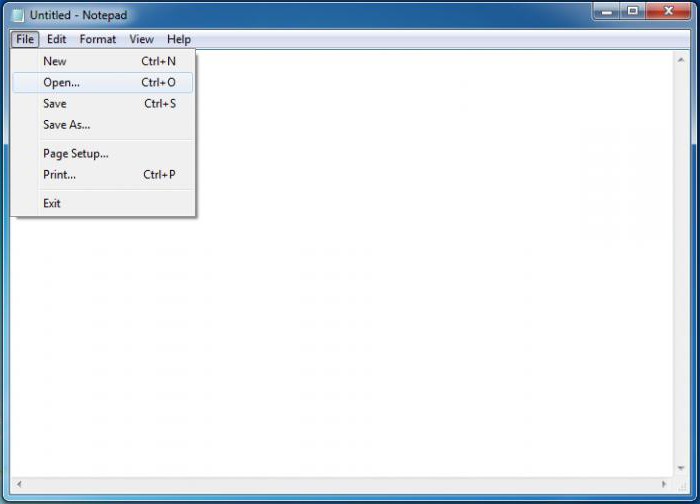

Если же рассматривать стандартные временные файлы, открыть их для просмотра можно в любом текстовом редакторе наподобие стандартного «Блокнота» или даже офисного редактора Word. Но и тут пользователя нередко может подстерегать разочарование. Дело в том, что в большинстве случаев вместо обычного текста на экране отобразится бессмысленный набор символов. И связано это отнюдь не с кодировкой, которую в том же «Ворде» можно изменить совершенно просто.

Иногда открытие можно производить при помощи любого интернет-браузера – да хоть тем же Internet Explorer.

Зачастую такие объекты содержат кэш-данные или информацию по аварийному закрытию какой-то программы или даже по принудительной перезагрузке самой операционной системы.

Типы файлов, похожие на TMP

- SWP или SWAP – это файлы подкачки.

- Файлов BAK – это часто файл резервной копии.

- Временные файлы также могут иметь расширение – TEMP

Вы можете открывать файлы TMP, используя редактор содержимого или hex-редактор. В случае, если данные внутри файла TMP являются читаемыми, у вас будет возможность увидеть и понять, что скрыто внутри. Файлы TMP могут содержать введение или определение данных и другую информацию, которые помогут найти совместимое приложение.

Как открыть файл TMP

Файлы TMP стираются рабочей системой, когда они больше не используются. Как бы то ни было, в некоторых случаях они могут быть оставлены системой и «пожирать» дисковое пространство. Приложения и рабочие системы, по большей части, создают временные файлы для конкретного сеанса, подразумевая, что файлы создаются и используются по-отдельности во время текущего использования приложения или рабочей системы. Windows закрывает временные файлы, созданные системой, когда она закрывается, как и большинство приложений, которые используют временные файлы.

Во время установки некоторые приложения используют временные файлы, а не занимают место на жестком диске системы. Это основная мотивация того, почему проектам требуется достаточно места для временных файлов в определенной области на ПК.

Далее мы приводит некоторые рабочие шаги, чтобы открыть файл TMP:

- Узнайте, какое приложение создало файл

- Щелкните правой кнопкой мыши файл TMP

- Выберите Открыть с помощью в меню

- Выберите соответствующее приложение для этого файла TMP

Как восстановить файл TMP

В системе Windows вы должны выполнить следующие простые шаги для восстановления файла TMP:

- Нажмите на строку меню Пуск

- Нажмите на кнопку поиска

- Введите имя файла с расширением .tmp

- Нажмите Enter и получите файл.

Вопросы удаления файлов TMP

Итак, мы рассмотрели TMP-файл. Что это такое, уже, наверное, немного понятно. Теперь несколько слов о возникновении и удалении объектов этого типа. В стандартном варианте временные файлы, отвечающие за процессы установки или открытия документов, по завершении работы приложений удаляются автоматически. Для примера просто посмотрите на появление временного объекта при открытии документа Word. При закрытии программы файл исчезнет.

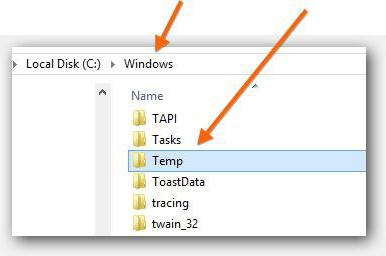

Другое дело, когда такие объекты сохраняются в папке Temp (либо в системе, либо в директории пользователя) или в каталоге Temporary Internet Files. Отсюда их можно удалить вручную. Но если в данный момент файл используется какой-то программой, сделать это будет невозможно. Присутствие временных файлов, оставшихся после завершения работы программ, характерно в основном для устаревших Windows-систем.

Если уж назрела необходимость удаления подобного рода мусора, лучше воспользоваться программами-оптимизаторами, позволяющими искать все объекты такого типа, включая файлы кэша приложений, и удалять их без ущерба для работы системы.

Tmp — что это? Tmp являются временными файлами, которые содержат информацию, создаваемую сторонним приложением. Для программ, которые занимаются большими объемами данных, например, для программного обеспечения, редактирующего видео, может потребоваться временное создание файлов для работы. В большинстве случаев подобные файлы, сгенерированные программой, должны автоматически удаляться при завершении ее работы.

Технические сведения о файлах TMP

Файлы TMP содержат необработанную информацию. Эта необработанная информация представляет собой промежуточный шаг между преобразованием файла и созданием.

Файлы TMP становятся избыточными, если выполнена конфигурация целевого файла или программа, создавшая файл временного хранилища, закрыта. Файлы TMP обычно создаются, когда программе требуется больше памяти для выполнения задачи. В частности, программы, которые управляют большим количеством информации, такие как программы редактирования звука или видео, часто нуждаются в создании файлов TMP.

Tmp — что это? Tmp: создание документа

В системах POSIX временные файлы можно безопасно создавать с помощью функций библиотеки mkstemp или tmpfile. Эти файлы обычно располагаются в стандартном временном каталоге, / tmp на машинах Unix или % TEMP% (который зависит от входа) на компьютерах Windows.

А расширение tmp — что это? Временный файл, созданный с помощью tmpfile, автоматически удаляется при выходе из программы или закрытии файла. Чтобы создать его временное имя, которое сохранится до истечения срока действия создаваемой программы, можно использовать tmpnam (POSIX) или GetTempFileName (. ) (Windows).

Большинство операционных систем предлагают примитивы, такие как каналы, сокеты или разделяемую память для передачи данных между программами, но часто самый простой способ (особенно для программ, которые следуют философии Unix) заключается в том, чтобы записывать данные во временный файл и сообщать получающей программе о его местоположении.

Ошибки процесса

К сожалению, некоторые временные файлы не удаляются из-за сбоя программы или некорректных действий разработчика, когда программист забывает включить эту функциональность в программу. Следовательно, setup.tmp и другие временные файлы могут накапливаться с течением времени и занимать много ценного места на жестком диске. Кроме того, файлы TMP могут генерировать ошибки на основе разрешений или в результате деятельности компьютерного вируса.

Ошибки TMP чаще всего возникают во время запуска компьютера, программы или при попытке использовать определенную функцию (например, печать).

Операционные системы и временные файлы

Операционная система и приложения обычно создают временный файл для одного сеанса. Это подразумевает, что файлы используются в течение текущего сеанса работы системы или приложения. Файлы, сохраняемые как .tmp, могут быть открыты на любой промежуток времени, в течение которого ПК активен. Они естественным образом удаляются, как только вы выключите свою платформу ПК или закроете приложение.

Ужасно, когда файлы .tmp не стираются автоматически после того, как они больше не используются. Вместе с тем, файлы .tmp довольно часто содержат деликатные данные и не должны удаляться без оглядки. Прежде чем стирать файлы физически, вы должны сначала понять, использует ли их ваш компьютер или нет.

Сначала выясните, являются ли данные, сохраненные в файле .tmp, ценными или нет, прежде чем физически их удалить. Если вы больше не нуждаетесь в информации из файла .tmp, вы можете удалить его. Это не вызовет каких-либо проблем для используемого вами приложения или вашего ПК.

Нередко вследствие работы некоторых процессов пользователь вдруг замечает, что в системе появился файл TMP. Что это такое, догадываются далеко не все. А попытки открыть его обычным двойным кликом в большинстве случаев ни к чему не приводят. Разберемся с вопросом открытия и просмотра.

TMP-файл: что это?

В общем понимании сокращение формата файла TMP происходит от английского temporary (временный). Такие объекты могут появляться в системе в самых разных ситуациях – при установке программного обеспечения, при открытии документов и их сохранении, при резервном копировании с целью последующего восстановления информации и т. д.

Если посмотреть на расширение, которое имеет TMP-файл, что это такое, можно объяснить и с точки зрения функционирования некоторых процессов. По сути, такой объект содержит временную информацию, запечатленную в момент активации какого-то приложения и используемую для отката изменений.

Например, любой пользователь замечал, что при инсталляции программ в «Мастере» присутствуют кнопки продолжения установки и возврата к предыдущей стадии для выбора других параметров. Все это становится возможным благодаря перемещению информации процесса во временный файл TMP.

Точно так же можно рассматривать те же офисные приложения, в которых присутствует функция отмены произведенных изменений или возврата документа до исходного состояния, когда какие бы то ни были изменения отсутствовали вообще. За такие действия тоже отвечают временные объекты. И на них же возложена функция восстановления при аварийном закрытии документов, которые не были сохранены пользователем, но прошли процедуру автосохранения. Замечали, как иногда офисные редакторы предлагают восстановить несохраненный документ?

Очень часто временные файлы можно встретить и при загрузке информации из интернета. В частности, в таком виде может загружаться музыка из популярной социальной сети «ВКонтакте». Только в этом случае загруженные файлы для прослушивания потом нужно будет переименовывать и менять расширение на MP3.

Особая разновидность файлов формата TMP

Имеется еще одна разновидность формата, который может иметь TMP-файл. Что это за формат? Наиболее часто встречаются временные файлы редактируемых в данный момент проектов, созданных в музыкальном нотном приложении Finale.

Такие объекты тоже являются разновидностью файлов закрытого типа, которые стандартными методами не могут быть просмотрены. Их функция похожа на роль временных файлов других программ, однако содержат информацию по кэшированию данных и настройкам текущего проекта.

Setup.tmp — что это? Сбой в работе

Проблемы после установки tmp-файла могут быть отнесены к поврежденным или отсутствующим файлам, неправильным записям реестра или заражению вирусом и вредоносным ПО. Эти ошибки после установки могут быть вызваны:

- «Пиратскими» ключами реестра Windows.

- Вирусом или вредоносной программой, которая повредила tmp-файл или связанные файлы сторонних приложений после установки.

- Другой программой, злонамеренно или ошибочно удаленной после установки файлов setup.tmp.

- Конфликтом со сторонним приложением и файлами с общим доступом.

- Несанкционированной загрузкой или неполной установкой стороннего прикладного программного обеспечения.

Для удобства мы приведем список шагов по устранению неполадок для устранения проблем после установки временного файла. Эти шаги по устранению неполадок становятся все более сложными и трудоемкими, поэтому рекомендовано использовать их в порядке возрастания, чтобы избежать затрат времени и усилий:

- Восстановление записей реестра, связанных со сторонним приложением.

- Проведение полного сканирования вредоносных программ на ПК.

- Очистка системной нежелательной почты (временные файлы и папки) с очисткой диска (cleanmgr).

- Обновление драйверов.

- Восстановление системы Windows для отмены последних изменений в системе.

- Удаление и переустановка сторонней прикладной программы, связанной с временным файлом.

- Запуск Windows System File Checker («sfc/scannow»).

- Установка всех доступных обновлений.

- Чистая установка Windows.

Временные файлы могут быть удалены вручную. Операционные системы могут удалить временный каталог при перезагрузке, и у них могут быть более чистые сценарии, которые удаляют файлы, если они не были доступны за определенное время. Кроме того, системы на основе памяти, такие как tmpfs, по сути не сохраняют файлы при перезагрузке.

Всем привет. Недавно мне valdikss рассказал об андроид-вирусе, который может немало навредить пользователю, если он недостаточно внимателен. Мне захотелось узнать его внутренности, т.к. более или менее в последнее время занимаюсь ресерчем андроид приложений, но вирусы никогда еще не исследовал. До его рассмотрения, мне сразу бросилось в глаза название файла — android_update-1.apk. Первым делом делаю то, что делает каждый андроид ресерчер — распаковывает его dex2jar-ом (ну и параллельно можно посмотреть WinRAR-ом список файлов).

dex2jar

Когда я распаковал файл dex2jar-ом у меня получился красивый jar. Я обрадовался и кинулся смотреть его в JD-GUI.

Но, к сожалению, JD-GUI не смог полностью декомпильнуть получившийся файл, зато в самом конце файла были интересные строки.

Тут 2 варианта: либо вирус «китайского происхождения», либо ошибка кодировки. Думаю, пока рано делать выводы.

WinRAR

Как известно, APK — формат архивных исполняемых файлов-приложений для Android. Список файлов, которые входят в APK-архив, можно с легкостью просмотреть WinRAR-ом, что я и сделал.

На первый взгляд ничего особенного, но я знаю, что в папке assets разработчики хранят локальные файлы — html страницы, картинки, ну, в общем, локальные ресурсы, которые можно дергать из приложения.

Там я нашел файл classes.dex. Classes.dex — контейнер который, если мы распакуем, получим (если повезет) исходный код приложения под Android. По стандарту, файл classes.dex должен начинаться следующими байтами:

Что в ASCII — dex.035.

Но файл assets\classes.dex начинался так:

Явно зашифровано. Уже начинает проявляться логика работы зловреда. Когда мы скачиваем на смартфон и запускаем apk, он устанавливается, дергает из своих ресурсов файл classes.dex, расшифровывает, (по логике) получает какой то новый аpk, который и выполняет свою основную функцию.

Чтобы полностью понять как все работает, надо посмотреть действие зловреда в динамике. На реальном устройстве запускать — самоубийство. В качестве эмулятора я взял Genymotion, его преимущества как эмулятора описывать не буду, все здесь написано. Также, вместе с Genymotion, я использую Android Studio (в дальнейшем AS) 1.2 (нет слов, чтобы описать его слаженную работу). Когда мы запускаем Android Studio и Genymotion, они связываются с помощью adb. В Android Studio удобно смотреть лог работы приложения, в данном случае зловреда.

Установка apk привела к странной ошибке:

Я подумал: «все, зловред упал, вряд ли он запустится». Нажал на OK. Я частично знал, как он должен работать, так что перешел в Settings -> Security -> Device administrators и увидел, что он как раз заработал так, как надо, прописал уже себя в администраторах, заметите, он меня не спросил: «Ты согласен установить это приложение? Оно будет использовать такие-то права.», ну, как все приложения.

Если мы попытаемся удалить его из администраторов (нажав на checkbox, он отмечен красным), то вылезет окно:

После нажатия на кнопку деактивации нас ждет сюрприз — приложение невозможно удалить.

Окейййй. Посмотрим сетевой трафик, вдруг он что-то куда-то шлет. В эмуляторе, на WiFi соединение, поставим прокси и перезагрузим эмулятор. Так я и думал — есть и сетевая активность

тело в POST-запросе пустое.

Откроем logcat в AS и посмотрим, вдруг это приложение что-то записывает в логах. Нам везет:

Вот что получается — зловред берет из ресурсов файл assets/classes.dex, расшифровывает, записывает в /data/data/com.adobe.jaguar/app_dex/new.apk.

Так. Чтобы теперь узнать, каков его основной фунционал, нам надо поймать файл new.apk. Устанавливаем total commander на андроид и переходим в /data/data/com.adobe.jaguar/app_dex/. Папка оказалось пустой, после запуска new.apk файл удаляется. Возник вопрос: как получить его? Сначала подумывал, не написать ли мне приложение под андроид, которое в цикле следит за папкой /data/data/com.adobe.jaguar/app_dex/ и когда зловред снова создаст этот файл, мое приложение скопирует его, и я наконец узнаю что, оно делает на самом деле. Хорошо, что я в некоторых вопросах ленивый. Немного подумав, решил поэкспериментировать над правами папки /data/data/com.adobe.jaguar/app_dex/, и тут тоже повезло — он создал файл new.apk и упал.

Копируем new.apk из андроид, распаковываем dex2jar-ом и декомпилируем с помощью JD-GUI.

Опять иероглифы… Я решил открыть получившийся файл luyten-ом, мало ли, вдруг JD-GUI не может что-то правильно декомпильнуть.

.

Да, я был прав, это не иероглифы, а зашифрованный текст, нашел функцию которая занимается расшифровкой, но из всего apk только этот класс был обфусцирован, luyten тоже упал на нем. Есть еще один декомпилер — DJ Java Decompiler, у него туго с графикой, поэтому я его использую только для просмотра отдельных классов, а не всего проекта. Он, как бы, смог декомпильнуть, но, к сожалению, я не смог понять, как именно идет расшифровка.

Класс который отвечает за расшифровку (буду рад если взгляните на код, с первого взгляда AES, но не факт):

Нам уже из сетевой активности известно, что по сети передаются POST-запросы, так что этот код отправит POST-запрос:

В некоторых участках кода я увидел функции, в именах которых есть слово из 4-х букв — «bank».

Теперь у нас есть полная картина, этот зловред — банковский троян, который маскируется под андроид апдейт для Adobe Flash Player. После установки создает сервисы com.adobe.jaguar:jaguar_bf и com.adobe.jaguar:jaguar_obs. Сканируют файловую систему (в теле new.apk нашел код) на предмет установленных программ банк-клиентов, если находит их, то читает файлы из папки shared_prefs и отправляет злоумышленнику.

Мораль:

1. Не устанавливайте root и банк-клиент на одном устройстве

2. Не доверяйте приложениям, скачанными из сторонних магазинов

Читайте также: