Ethernet l2 что это

Рассмотрим, что такое услуга L3-VPN, что она из себя представляет и зачем нужна. L3-VPN это услуга/сервис виртуальной частной сети, которая предоставляется операторами связи на ряду с L2-VPN и VPLS. Данная услуга уже работает на 3 уровне модели OSI (на уровне IP) по принципу точка-многоточка. Она позволяет объединять сети офисов/магазинов заказчиков в единую. Обмен пакетами клиентов происходит через сеть провайдера. Для организации L3-VPN от клиента уже требуется пограничное оборудование выполняющее роль маршрутизатора (на языке операторов связи, пограничное оборудование клиента называется CE-Customer Edge).

Каналы связи – физические и виртуальные

1. Организацией «физической линии» или «канала второго уровня, L2» принято называть услугу предоставления провайдером выделенного кабеля (медного или оптоволоконного), либо радиоканала между офисами и теми площадками, где развернуто оборудование дата-центров. Заказывая эту услугу, на практике скорее всего вы получите в аренду выделенный оптоволоконный канал. Это решение привлекательно тем, что за надежную связь отвечает провайдер (а в случае повреждения кабеля самостоятельно восстанавливает работоспособность канала). Однако, в реальной жизни кабель на всем протяжении не бывает цельным – он состоит из множества соединенных (сваренных) между собой фрагментов, что несколько снижает его надежность. На пути прокладки оптоволоконного кабеля провайдеру приходится применять усилители, разветвители, а на оконечных точках – модемы.

- 10.0.0.0 – 10.255.255.255 в классе A (с маской 255.0.0.0 или /8 в альтернативном формате записи маски);

- 100.64.0.0 – 100.127.255.255 в классе A (с маской 255.192.0.0 или /10);

- 172.16.0.0 – 172.31.255.255 в классе B (с маской 255.240.0.0 или /12);

- 192.168.0.0 – 192.168.255.255 в классе C (с маской 255.255.0.0 или /16).

Примечание: NAT – Network Address Translation (механизм замены сетевых адресов транзитных пакетов в сетях TCP/IP, применяется для маршрутизации пакетов из локальной сети клиента в другие сети/Интернет и в обратном направлении – вовнутрь LAN клиента, к адресату).

У этого подхода (а мы говорим о выделенном канале) есть и очевидный недостаток – в случае переезда офиса клиента, могут быть серьезные сложности с подключением на новом месте и возможна потребность в смене провайдера.

Утверждение, что такой канал значительно безопаснее, лучше защищен от атак злоумышленников и ошибок низкоквалифицированного технического персонала при близком рассмотрении оказывается мифом. На практике проблемы безопасности чаще возникают (или создаются хакером умышленно) прямо на стороне клиента, при участии человеческого фактора.

2. Виртуальные каналы и построенные на них частные сети VPN (Virtual Private Network) распространены широко и позволяют решить большинство задач клиента.

Предоставление провайдером «L2 VPN» предполагает выбор из нескольких возможных услуг «второго уровня», L2:

VLAN – клиент получает виртуальную сеть между своими офисами, филиалами (в действительности, трафик клиента идет через активное оборудование провайдера, что ограничивает скорость);

Соединение «точка-точка» PWE3 (другими словами, «эмуляция сквозного псевдопровода» в сетях с коммутацией пакетов) позволяет передавать фреймы Ethernet между двумя узлами так, как если бы они были соединены кабелем напрямую. Для клиента в такой технологии существенно, что все переданные фреймы доставляются до удалённой точки без изменений. То же самое происходит и в обратном направлении. Это возможно благодаря тому, что фрейм клиента приходя на маршрутизатор провайдера далее инкапсулируется (добавляется) в блок данных вышестоящего уровня (пакет MPLS), а в конечной точке извлекается;

Примечание: PWE3 – Pseudo-Wire Emulation Edge to Edge (механизм, при котором с точки зрения пользователя, он получает выделенное соединение).

MPLS – MultiProtocol Label Switching (технология передачи данных, при которой пакетам присваиваются транспортные/сервисные метки и путь передачи пакетов данных в сетях определяется только на основании значения меток, независимо от среды передачи, используя любой протокол. Во время маршрутизации новые метки могут добавляться (при необходимости) либо удаляться, когда их функция завершилась. Содержимое пакетов при этом не анализируется и не изменяется).

VPLS – технология симуляции локальной сети с многоточечными соединениями. В этом случае сеть провайдера выглядит со стороны клиента подобной одному коммутатору, хранящему таблицу MAC-адресов сетевых устройств. Такой виртуальный «коммутатор» распределяет фрейм Ethernet пришедший из сети клиента, по назначению – для этого фрейм инкапсулируется в пакет MPLS, а после извлекается.

Примечание: VPLS – Virtual Private LAN Service (механизм, при котором с точки зрения пользователя, его разнесенные географически сети соединены виртуальными L2 соединениями).

MAC – Media Access Control (способ управления доступом к среде – уникальный 6-байтовый адрес-идентификатор сетевого устройства (или его интерфейсов) в сетях Ethernet).

3. В случае развертывания «L3 VPN» сеть провайдера в глазах клиента выглядит подобно одному маршрутизатору с несколькими интерфейсами. Поэтому, стык локальной сети клиента с сетью провайдера происходит на уровне L3 сетевой модели OSI или TCP/IP.

Публичные IP-адреса для точек стыка сетей могут определяться по согласованию с провайдером (принадлежать клиенту либо быть полученными от провайдера). IP-адреса настраиваются клиентом на своих маршрутизаторах с обеих сторон (частные – со стороны своей локальной сети, публичные – со стороны провайдера), дальнейшую маршрутизацию пакетов данных обеспечивает провайдер. Технически, для реализации такого решения используется MPLS (см. выше), а также технологии GRE и IPSec.

Примечание: GRE – Generic Routing Encapsulation (протокол тунеллирования, упаковки сетевых пакетов, который позволяет установить защищенное логическое соединение между двумя конечными точками – с помощью инкапсуляции протоколов на сетевом уровне L3).

IPSec – IP Security (набор протоколов защиты данных, которые передаются с помощью IP. Используется подтверждение подлинности, шифрование и проверка целостности пакетов).

Важно понимать, что современная сетевая инфраструктура построена так, что клиент видит только ту ее часть, которая определена договором. Выделенные ресурсы (виртуальные серверы, маршрутизаторы, хранилища оперативных данных и резервного копирования), а также работающие программы и содержимое памяти полностью изолированы от других пользователей. Несколько физических серверов могут согласованно и одновременно работать для одного клиента, с точки зрения которого они будут выглядеть одним мощным серверным пулом. И наоборот, на одном физическом сервере могут быть одновременно созданы множество виртуальных машин (каждая будет выглядеть для пользователя подобно отдельному компьютеру с операционной системой). Кроме стандартных, предлагаются индивидуальные решения, которые также соответствует принятым требованиям относительно безопасности обработки и хранения данных клиента.

При этом, конфигурация развернутой в облаке сети «уровня L3» позволяет масштабирование до практически неограниченных размеров (по такому принципу построен Интернет и крупные дата-центры). Протоколы динамической маршрутизации, например OSPF, и другие в облачных сетях L3, позволяют выбрать кратчайшие пути маршрутизации пакетов данных, отправлять пакеты одновременно несколькими путями для наилучшей загрузки и расширения пропускной способности каналов.

В то же время, есть возможность развернуть виртуальную сеть и на «уровне L2», что типично для небольших дата-центров и устаревших (либо узко-специфических) приложений клиента. В некоторых таких случаях, применяют даже технологию «L2 over L3», чтобы обеспечить совместимость сетей и работоспособность приложений.

Коммутаторы L3 — более современные, а L2 — уже вчерашний день?

Это вовсе не так. На сегодняшний день выпускаются как коммутаторы L2, так и коммутаторы L3. Коммутаторов уровня L2 выпускается достаточно много, потому что работать им приходится чаще всего на уровне доступа (пользователей), где и портов, и коммутаторов требуется значительно больше.

От слова к делу! Сравним разные коммутаторы на примере

Для наглядности выберем три модели примерно одного уровня. Понятно, что коммутаторы L2, L2+ и L3 здорово отличаются по функциям. Поэтому приходится использовать общие признаки. Например, сравнивать коммутаторы на 5 и 50 портов (включая Uplink) будет некорректно.

В итоге мы выбрали три коммутатора:

Обратите внимание, что внешне устройств довольно похожи, чего не скажешь об их возможностях и предполагаемых ролях. Для наглядности ниже приводим небольшой фрагмент сравнительной таблицы функций.

А функций у этих моделей коммутаторов очень много. Чтобы не пытаться объять необъятное, мы выбрали наиболее очевидные функциональные области: управление трафиком, безопасность и маршрутизация. Другие группы опций тоже отличаются, но не так очевидно.

А просто, понятно и в двух словах?

В самом простом случае коммутатор служит для связи нескольких устройств локальной сети (LAN). Этими устройствами могут быть, например, отдельные компьютеры или другие коммутаторы.

Именно так работает коммутатор L2 — на уровне Ethernet: анализирует аппаратные MAC адреса, заносит их в таблицу коммутации и согласно этой таблице перераспределяет трафик.

Коммутатор L3 тоже может анализировать пакеты по MAC адресам и перенаправлять кадры между подключёнными устройствами, но, помимо пересылки Ethernet кадров, он умеет перенаправлять трафик, основываясь на анализе IP адресов и выполнять функции внутреннего маршрутизатора.

L3-VPN с точки зрения провайдера.

В данном случае задача сети провайдера прикинуться маршрутизатором. В реальном виде она может быть огромна. Оборудование клиента будет подключено в ближайший пограничный коммутатор оператора связи, а соединение посредством протокола динамической маршрутизации будет осуществлено с его ближайшим маршрутизатором (на языке операторов связи, пограничный маршрутизатор провайдера к которому подключается клиент называется PE-Provider Edge).

Под облачком может скрываться до сотни устройств с протяженностью сети провайдера в несколько тысяч километров, однако, вы об этом не узнаете. При всем при этом, чтобы настроить данную услугу, администратору оператора связи требуется от силы 20 минут работы. А случае, если вам потребуется подключить дополнительный магазин, то провайдеру надо всего-лишь произвести настройки на том маршрутизаторе к которому он будет подключен, чтобы добавить его в вашу единую сеть, сеть клиента.

Данная услуга является второй по популярности среди клиентов провайдеров. К ее плюсам можно отнести масштабируемость, легкость диагностики в случае возникновения проблем, совмещение с другими услугами провайдера. Минусами L3VPN является нагрузка на пограничные маршрутизаторы провайдера, также, чтобы предоставить данную услугу, все офисы участвующие в ней должны быть подключены к одному провайдеру.

С доброй улыбкой теперь вспоминается, как человечество с тревогой ожидало в 2000 году конца света. Тогда этого не случилось, но зато произошло совсем другое событие и тоже очень значимое.

Исторически, в то время мир вошел в настоящую компьютерную революцию v. 3.0. – старт облачных технологий распределенного хранения и обработки данных. Причем, если предыдущей «второй революцией» был массовый переход к технологиям «клиент-сервер» в 80-х годах, то первой можно считать начало одновременной работы пользователей с использованием отдельных терминалов, подключенных к т.н. «мейнфреймам» (в 60-х прошлого столетия). Эти революционные перемены произошли мирно и незаметно для пользователей, но затронули весь мир бизнеса вместе с информационными технологиями.

При переносе IT-инфраструктуры на облачные платформы и удаленные ЦОД (центры обработки данных) ключевым вопросом сразу же становится организация надежных каналов связи от клиента к дата-центрам. В Сети нередко встречаются предложения провайдеров: «физическая выделенная линия, оптоволокно», «канал L2», «VPN» и так далее… Попробуем разобраться, что за этим стоит на практике.

Где это может понадобиться?

Допустим, вы частный предприниматель, у вас есть офис в г. Урюпинск и г. Воронеж. Вы хотите объединить 2 сети в 1 большую локальную сеть. С точки зрения вас (клиента) данная услуга будет выглядеть так, как показано на рисунке 1.

Т.е. как подключение к одному большому L2-коммутатору. В случае необходимости вы можете самостоятельно устанавливать в своем vpn канале дополнительные сервисы сетевой защиты, шифрования, аутентификации, например IPSec-туннель и т.д.

L3-VPN с точки зрения клиента.

Представим, что у вы владеете несколькими магазинами и перед вами стоит задача связать локальные сети этих магазинов в одну единую, которая будет абсолютно изолирована для других.

Задача: объединить супермаркет в селе Угрюмое, алкогольный магазин в деревне Колышки и магазин стройматериалов в г. Саратов.

Вы решили воспользоваться услугой L3VPN, выбрали провайдера, который не «загнул» цену на этот сервис. С точки зрения вас, как клиента, данная услуга будет выглядеть, как показано на рисунке 1,

т.е. так, как будто все ваши магазины подключены к одному маршрутизатору провайдера: деревня Колышки отдает посредством протокола динамической маршрутизации свою сеть провайдеру и принимает ваши сети из г. Саратов и села Угрюмое.

А подробней?

Коммутатор L2 обрабатывает и регистрирует MAC адреса фреймов, осуществляет физическую адресацию и управления потоком данных. Некоторые дополнительные функции: VLAN, QoS поддерживаются только на уровне, необходимом для передачи параметров или для участия в общей схеме сети. Например, на коммутаторе L2 можно прописать несколько VLAN, но нельзя настроить полноценную маршрутизацию между ними, для этого уже нужен коммутатор L3. Проще говоря, коммутатор уровня L2 обеспечивает некоторые дополнительные функции, но не управляет ими в масштабе сети.

В отличие от своих более простых собратьев, коммутаторы L3 могут брать на себя функции маршрутизаторов, в том числе проверку логической адресации и выбор пути (маршрута) доставки данных. Благодаря повсеместному внедрению стека протоколов TCP/IP, коммутаторы уровня L3 являются важной частью сети, так как могут выполнять пересылку пакетов не только на основе анализа MAC адресов, но и «поднимаясь на этаж выше», то есть на основе IP адресов и соответствующих протоколов маршрутизации

Разумеется, никому в голову не придёт строить внешнюю разветвлённую сеть с BGP маршрутизацией на базе коммутаторов. Однако для внутренней маршрутизации в пределах локальной сети такой вариант вполне подходит. Мало того, это позволяет экономить на приобретении дополнительных устройств (маршрутизаторов), использовать универсальный подход к организации сети.

Из-за поддержки многих функций коммутатор уровня L3 имеют более сложную внутреннюю конфигурацию и, соответственно, стоят дороже. Иногда пользователь встаёт перед выбором: купить более простой и бюджетный вариант с Layer 2 или более дорогой и «продвинутый» Layer 3.

Немного теории в вопросах и ответах

Подведем итоги

На сегодняшний день задачи пользователя/клиента в большинстве случаев могут быть эффективно решены путём организации виртуальных частных сетей VPN c использованием технологий GRE и IPSec для безопасности.

Нет особого смысла противопоставлять L2 и L3, равно как нет смысла считать предложение канала L2 лучшим решением для построения надёжной коммуникации в своей сети, панацеей. Современные каналы связи и оборудование провайдеров позволяют пропускать громадное количество информации, а многие выделенные каналы, арендуемые пользователями, на самом деле – даже недогружены. Разумно использовать L2 только в особенных случаях, когда этого требует специфика задачи, учитывать ограничения возможности будущего расширения такой сети и проконсультироваться со специалистом. С другой стороны, виртуальные сети L3 VPN, при прочих равных условиях, более универсальны и просты в эксплуатации.

В этом обзоре кратко перечислены современные типовые решения, которые используют при переносе локальной IT-инфраструктуры в удаленные центры обработки данных. Каждое из них имеет своего потребителя, достоинства и недостатки, правильность выбора решения зависит от конкретной задачи.

В реальной жизни, оба уровня сетевой модели L2 и L3 работают вместе, каждый отвечает за свою задачу и противопоставляя их в рекламе, провайдеры откровенно лукавят.

«Но это же в любом учебнике по сетям написано!» — возмутится нетерпеливый читатель.

Однако, не нужно спешить с выводами. Написано по этому поводу много, но, к сожалению, далеко не всегда понятным языком. Вот и рождаются вредные мифы.

Поэтому не всегда в точности понятно, когда и куда какое устройство приспособить. Представьте, звонит сисадмину начальник ИТ отдела и требует быстро подобрать в запас «очень бюджетный коммутатор, и чтобы все основные функции закрывал, пока деньги не перехватили и настроение у директора хорошее».

И начинает наш герой ломать голову: взять L3, чтобы «на все случаи жизни», но он дорогой или взять подешевле — L2, а вдруг прогадаешь… Да ещё этот L2+ непонятно что за промежуточный уровень.

Подобные сомнения иногда обуревают даже опытных специалистов, когда встаёт вопрос выбора устройств при жёстком лимите бюджета.

Для начала опровергнем основные мифы

Откуда взялись эти названия L2, L3?

Из 7 уровней модели OSI.

Коммутатор L2 работает на втором, канальном уровне.

Коммутатор L3 работает как на втором, так и на третьем уровне.

Примечание. Сетевая модель OSI (The Open Systems Interconnection model) определяет различные уровни взаимодействия систем. При таком разбиении каждому уровню отводится своя роль и назначены определённые функции для взаимодействия по сети.

Таблица 1. Уровни модели OSI ISO

Zyxel GS2220 — коммутатор Layer 2

Интересно, что серия GS2220 — это гибридные коммутаторы с доступными вариантами управления: через облако Zyxel Nebula, через локальное подключение, плюс поддержка SNMP.

Из интересных функций можно выделить L2 multicast, IGMP snooping, Multicast VLAN Registration (MVR).

Данная модель неплохо подходит и для обеспечения сетевой среды VoIP, видеоконференций и IPTV.

Рисунок 4. Zyxel GS2220 — коммутатор Layer 2.

Чем отличаются коммутаторы L2 и L2+

L2+ — это коммутатор второго уровня с добавленными функциями. Например, может быть добавлена поддержка статической маршрутизации, физического объединения в стек нескольких коммутаторов для отказоустойчивости, дополнительные функции безопасности и так далее.

Примечание. В сравнительной таблице, приводимой в конце статьи, можно видеть, что уровни L2 и L2+ могут различаться на одну-две функции. Однако даже такая небольшая деталь может оказаться критичной, например, для вопросов отказоустойчивости или безопасности.

Заключение

Данная услуга является одной из самых популярных среди клиентов провайдеров Она очень проста и не требует настроек на оборудовании клиента.

Преимущества:

Однако есть и недостатки. Т.к. услуга является L2, то операторам связи очень сложно отслеживать проблемы на данной услуге и практически всегда они узнают о проблеме от клиента. По сути, клиент сам берет на себя всю диагностику и работу с провайдером, поэтому если существуют какие-то проблемы то их решение очень затягивается.

Существует и более интересная услуга, позволяющая организовывать соединения точка-многоточка на уровне L2 модели OSI — это VPLS подробнее про нее можно прочитать перейдя по ссылке.

Zyxel XGS4600-32 — коммутатор Layer 3

- Имеет 24 гигабитных порта под витую пару, 4 порта Combo (SFP/RJ‑45) и четыре интегрированных 10-Gigabit SFP+

- Поддерживает объединение в физический стек с использованием одного или двух слотов 10-Gigabit SFP+.

- Поддерживает и статическую, и динамическую маршрутизацию.

- Имеет два отдельных разъёма подключения питания.

Рисунок 2. Коммутатор Zyxel XGS4600-32 — коммутатор Layer 3.

А что за «дополнительные» уровни: «доступа», «агрегации», «ядра»?

Помимо уровней модели OSI: Layer 2, Layer 3, в литературе часто упоминаются «уровень доступа», «уровень агрегации», «уровень ядра сети».

Если описать кратко:

- Уровень доступа — группа коммутаторов, основной задачей которых является подключения пользователей к сети.

- Уровень агрегации (или уровень распределения) — следующая группа, которая объединяет коммутаторы уровня доступа, позволяет выполнить настройки управления и маршрутизации и делегирует Uplink на более высокий уровень — уровень ядра сети.

- Уровень ядра сети — центральный узел, который объединяет все ветви коммутаторов уровня агрегации с подключёнными коммутаторами уровня доступа в единую сеть.

Если сравнивать с древовидной структурой, то ядро сети — это ствол, уровень агрегации/распределения — это крупные ветви, коммутаторы уровня доступа — мелкие веточки, а компьютеры пользователей — это листья.

Рисунок 1. Уровни построения локальной сети.

Коммутаторы, которые служат для объединения других коммутаторов в единую сеть, называют коммутаторы уровня агрегации (или коммутаторы уровня распределения).

Если же говорить про уровень ядра сети, то для него существуют свои мощные коммутаторы, основная задача которых максимально быстро передавать трафик. Функции управления при этом довольно часто делегируется на уровень агрегации.

Есть ли связь между понятиями уровней L2 и L3 с уровнем доступа и уровнем агрегации? Традиционно считается, что для уровня доступа лучше подходят коммутаторы L2 (в первую очередь из-за более низкой цены, а для уровня агрегации лучше выбирать L3 ради повышенной функциональности.

Чем хорош такой подход? Устанавливать более функциональные и дорогие коммутаторы уровня L3 на уровне доступа может быть неоправданным шагом, если их функции маршрутизации и контроля не будут востребованы. А этих же функций будет недоставать более простым коммутаторам L2 на уровне агрегации (распределения).

Небольшие итоги

Каждая вещь хороша на своём месте (спасибо, капитан Очевидность).

Нет смысла переплачивать за более высокий уровень коммутатора только потому, что он кажется круче. В то же время скупой платит дважды, и нехватка критической функции может потребовать дополнительных расходов в виде замены коммутатора.

В некоторых случаях выручают коммутаторы L2+ как компромиссный вариант. Функции, которых нет в L2, но есть в L2+ — могут быть весьма полезны и способны вывести сетевую инфраструктуру на новый уровень отказоустойчивости и безопасности

Это первая статья из серии «Сети для самых маленьких». Мы с Максимом aka Gluck долго думали с чего начать: маршрутизация, VLAN’ы, настройка оборудования.

В итоге решили начать с вещи фундаментальной и, можно сказать, самой важной: планирование. Поскольку цикл рассчитан на совсем новичков, то и пройдём весь путь от начала до конца.

Предполагается, что вы, как минимум, читали о эталонной модели OSI (то же на англ.), о стеке протоколов TCP/IP (англ.), знаете о типах существующих VLAN’ов (эту статью я настоятельно рекомендую к прочтению), о наиболее популярном сейчас port-based VLAN и о IP адресах (более подробно). Мы понимаем, что для новичков «OSI» и «TCP/IP» — это страшные слова. Но не переживайте, не для того, чтобы запугать вас, мы их используем. Это то, с чем вам придётся встречаться каждый день, поэтому в течение этого цикла мы постараемся раскрыть их смысл и отношение к реальности.

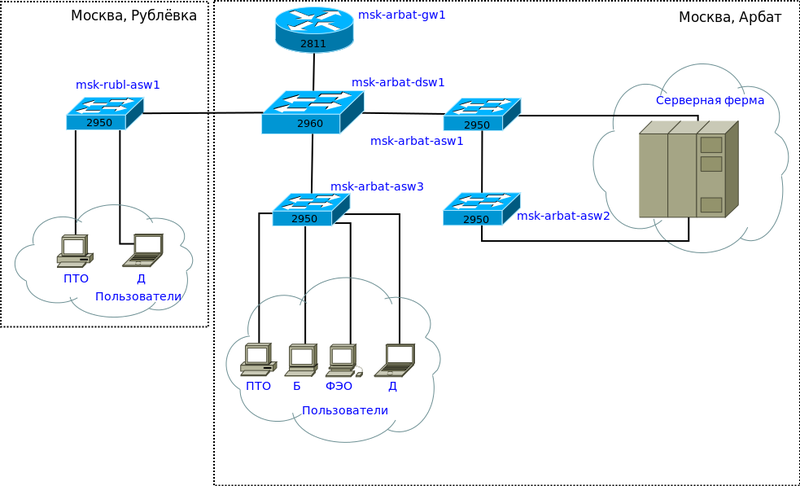

Начнём с постановки задачи. Есть некая фирма, занимающаяся, допустим, производством лифтов, идущих только вверх, и потому называется ООО «Лифт ми ап». Расположены они в старом здании на Арбате, и сгнившие провода, воткнутые в пожжёные и прожжёные коммутаторы времён 10Base-T не ожидают подключения новых серверов по гигабитным карточкам. Итак, у них катастрофическая потребность в сетевой инфраструктуре и денег куры не клюют, что даёт вам возможность безграничного выбора. Это чудесный сон любого инженера. А вы вчера выдержали собеседование, и в сложной борьбе по праву получили должность сетевого администратора. И теперь вы в ней первый и единственный в своём роде. Поздравляем! Что дальше?

Следует несколько конкретизировать ситуацию:

- В данный момент у компании есть два офиса: 200 квадратов на Арбате под рабочие места и серверную. Там представлены несколько провайдеров. Другой на Рублёвке.

- Есть четыре группы пользователей: бухгалтерия (Б), финансово-экономический отдел (ФЭО), производственно-технический отдел (ПТО), другие пользователи (Д). А так же есть сервера ©, которые вынесены в отдельную группу. Все группы разграничены и не имеют прямого доступа друг к другу.

- Пользователи групп С, Б и ФЭО будут только в офисе на Арбате, ПТО и Д будут в обоих офисах.

Прикинув количество пользователей, необходимые интерфейсы, каналы связи, вы готовите схему сети и IP-план.

При проектировании сети следует стараться придерживаться иерархической модели сети, которая имеет много достоинств по сравнению с “плоской сетью”:

- упрощается понимание организации сети

- модель подразумевает модульность, что означает простоту наращивания мощностей именно там, где необходимо

- легче найти и изолировать проблему

- повышенная отказоустойчивость за счет дублирования устройств и/или соединений

- распределение функций по обеспечению работоспособности сети по различным устройствам.

Согласно этой модели, сеть разбивается на три логических уровня: ядро сети (Core layer: высокопроизводительные устройства, главное назначение — быстрый транспорт), уровень распространения (Distribution layer: обеспечивает применение политик безопасности, QoS, агрегацию и маршрутизацию в VLAN, определяет широковещательные домены), и уровень доступа (Access-layer: как правило, L2 свичи, назначение: подключение конечных устройств, маркирование трафика для QoS, защита от колец в сети (STP) и широковещательных штормов, обеспечение питания для PoE устройств).

В таких масштабах, как наш, роль каждого устройства размывается, однако логически разделить сеть можно.

Составим приблизительную схему: На представленной схеме ядром (Core) будет маршрутизатор 2811, коммутатор 2960 отнесём к уровню распространения (Distribution), поскольку на нём агрегируются все VLAN в общий транк. Коммутаторы 2950 будут устройствами доступа (Access). К ним будут подключаться конечные пользователи, офисная техника, сервера.

Именовать устройства будем следующим образом: сокращённое название города (msk) — географическое расположение (улица, здание) (arbat) — роль устройства в сети + порядковый номер. Соответственно их ролям и месту расположения выбираем hostname:

Маршрутизатор 2811: msk-arbat-gw1 (gw=GateWay=шлюз)

Коммутатор 2960: msk-arbat-dsw1 (dsw=Distribution switch)

Коммутаторы 2950: msk-arbat-aswN, msk-rubl-asw1 (asw=Access switch)

Документация сети

Вся сеть должна быть строго документирована: от принципиальной схемы, до имени интерфейса.

Прежде, чем приступить к настройке, я бы хотел привести список необходимых документов и действий:

- Схемы сети L1, L2, L3 в соответствии с уровнями модели OSI (Физический, канальный, сетевой)

- План IP-адресации = IP-план

- Список VLAN

- Подписи (description) интерфейсов

- Список устройств (для каждого следует указать: модель железки, установленная версия IOS, объем RAM\NVRAM, список интерфейсов)

- Метки на кабелях (откуда и куда идёт), в том числе на кабелях питания и заземления и устройствах

- Единый регламент, определяющий все вышеприведённые параметры и другие

Жирным выделено то, за чем мы будем следить в рамках программы-симулятора. Разумеется, все изменения сети нужно вносить в документацию и конфигурацию, чтобы они были в актуальном состоянии.

Говоря о метках/наклейках на кабели, мы имеем ввиду это: На этой фотографии отлично видно, что промаркирован каждый кабель, значение каждого автомата на щитке в стойке, а также каждое устройство. Подготовим нужные нам документы:

Список VLAN

| № VLAN | VLAN name | Примечание |

|---|---|---|

| 1 | default | Не используется |

| 2 | Management | Для управления устройствами |

| 3 | Servers | Для серверной фермы |

| 4-100 | Зарезервировано | |

| 101 | PTO | Для пользователей ПТО |

| 102 | FEO | Для пользователей ФЭО |

| 103 | Accounting | Для пользователей Бухгалтерии |

| 104 | Other | Для других пользователей |

Каждая группа будет выделена в отдельный влан. Таким образом мы ограничим широковещательные домены. Также введём специальный VLAN для управления устройствами. Номера VLAN c 4 по 100 зарезервированы для будущих нужд.

IP-план

| IP-адрес | Примечание | VLAN |

|---|---|---|

| 172.16.0.0/16 | ||

| 172.16.0.0/24 | Серверная ферма | 3 |

| 172.16.0.1 | Шлюз | |

| 172.16.0.2 | Web | |

| 172.16.0.3 | File | |

| 172.16.0.4 | ||

| 172.16.0.5 — 172.16.0.254 | Зарезервировано | |

| 172.16.1.0/24 | Управление | 2 |

| 172.16.1.1 | Шлюз | |

| 172.16.1.2 | msk-arbat-dsw1 | |

| 172.16.1.3 | msk-arbat-asw1 | |

| 172.16.1.4 | msk-arbat-asw2 | |

| 172.16.1.5 | msk-arbat-asw3 | |

| 172.16.1.6 | msk-rubl-aswl | |

| 172.16.1.6 — 172.16.1.254 | Зарезервировано | |

| 172.16.2.0/24 | Сеть Point-to-Point | |

| 172.16.2.1 | Шлюз | |

| 172.16.2.2 — 172.16.2.254 | Зарезервировано | |

| 172.16.3.0/24 | ПТО | 101 |

| 172.16.3.1 | Шлюз | |

| 172.16.3.2 — 172.16.3.254 | Пул для пользователей | |

| 172.16.4.0/24 | ФЭО | 102 |

| 172.16.4.1 | Шлюз | |

| 172.16.4.2 — 172.16.4.254 | Пул для пользователей | |

| 172.16.5.0/24 | Бухгалтерия | 103 |

| 172.16.5.1 | Шлюз | |

| 172.16.5.2 — 172.16.5.254 | Пул для пользователей | |

| 172.16.6.0/24 | Другие пользователи | 104 |

| 172.16.6.1 | Шлюз | |

| 172.16.6.2 — 172.16.6.254 | Пул для пользователей |

Выделение подсетей в общем-то произвольное, соответствующее только числу узлов в этой локальной сети с учётом возможного роста. В данном примере все подсети имеют стандартную маску /24 (/24=255.255.255.0) — зачастую такие и используются в локальных сетях, но далеко не всегда. Советуем почитать о классах сетей. В дальнейшем мы обратимся и к бесклассовой адресации (cisco). Мы понимаем, что ссылки на технические статьи в википедии — это моветон, однако они дают хорошее определение, а мы попробуем в свою очередь перенести это на картину реального мира.

Под сетью Point-to-Point подразумеваем подключение одного маршрутизатора к другому в режиме точка-точка. Обычно берутся адреса с маской 30 (возвращаясь к теме бесклассовых сетей), то есть содержащие два адреса узла. Позже станет понятно, о чём идёт речь.

План подключения оборудования по портам

Разумеется, сейчас есть коммутаторы с кучей портов 1Gb Ethernet, есть коммутаторы с 10G, на продвинутых операторских железках, стоящих немалые тысячи долларов есть 40Gb, в разработке находится 100Gb (а по слухам уже даже есть такие платы, вышедшие в промышленное производство). Соответственно, вы можете выбирать в реальном мире коммутаторы и маршрутизаторы согласно вашим потребностям, не забывая про бюджет. В частности гигабитный свич сейчас можно купить незадорого (20-30 тысяч) и это с запасом на будущее (если вы не провайдер, конечно). Маршрутизатор с гигабитными портами стоит уже ощутимо дороже, чем со 100Mbps портами, однако оно того стоит, потому что FE-модели (100Mbps FastEthernet), устарели и их пропускная способность очень невысока. Но в программах эмуляторах/симуляторах, которые мы будем использовать, к сожалению, есть только простенькие модели оборудования, поэтому при моделировании сети будем отталкиваться от того, что имеем: маршрутизатор cisco2811, коммутаторы cisco2960 и 2950.

| Имя устройства | Порт | Название | VLAN |

|---|---|---|---|

| Access | Trunk | ||

| msk-arbat-gw1 | FE0/1 | UpLink | |

| FE0/0 | msk-arbat-dsw1 | 2,3,101,102,103,104 | |

| msk-arbat-dsw1 | FE0/24 | msk-arbat-gw1 | 2,3,101,102,103,104 |

| GE1/1 | msk-arbat-asw1 | 2,3 | |

| GE1/2 | msk-arbat-asw3 | 2,101,102,103,104 | |

| FE0/1 | msk-rubl-asw1 | 2,101,104 | |

| msk-arbat-asw1 | GE1/1 | msk-arbat-dsw1 | 2,3 |

| GE1/2 | msk-arbat-asw2 | 2,3 | |

| FE0/1 | Web-server | 3 | |

| FE0/2 | File-server | 3 | |

| msk-arbat-asw2 | GE1/1 | msk-arbat-asw1 | 2,3 |

| FE0/1 | Mail-Server | 3 | |

| msk-arbat-asw3 | GE1/1 | msk-arbat-dsw1 | 2,101,102,103,104 |

| FE0/1-FE0/5 | PTO | 101 | |

| FE0/6-FE0/10 | FEO | 102 | |

| FE0/11-FE0/15 | Accounting | 103 | |

| FE0/16-FE0/24 | Other | 104 | |

| msk-rubl-asw1 | FE0/24 | msk-arbat-dsw1 | 2,101,104 |

| FE0/1-FE0/15 | PTO | 101 | |

| FE0/20 | administrator | 104 |

Почему именно так распределены VLAN’ы, мы объясним в следующих частях.

Excel-документ со списком VLAN, IP, портов

Схемы сети

На основании этих данных можно составить все три схемы сети на этом этапе. Для этого можно воспользоваться Microsoft Visio, каким-либо бесплатным приложением, но с привязкой к своему формату, или редакторами графики (можно и от руки, но это будет сложно держать в актуальном состоянии :)).

Не пропаганды опен сорса для, а разнообразия средств ради, воспользуемся Dia. Я считаю его одним из лучших приложений для работы со схемами под Linux. Есть версия для Виндоус, но, к сожалению, совместимости в визио никакой.

То есть на схеме L1 мы отражаем физические устройства сети с номерами портов: что куда подключено.

На схеме L2 мы указываем наши VLAN’ы

P.P.S Тем, кто имеет, что спросить, но не имеет возможности свой вопрос здесь задать, милости просим в ЖЖ

Многие задавались вопросом, что такое L2-VPN, как он работает и зачем он нужен. L2-VPN это сервис виртуальной частной сети (англ. Virtual Private Network — виртуальная частная сеть), предоставляемый операторами связи по типу точка-точка. Сеть провайдера для клиента в данной услуге абсолютно прозрачна.

Zyxel XGS2210 — коммутатор Layer 2+

Одно из предназначений — создание сети для передачи трафика VoIP, видеоконференций, IPTV и IP-камер видеонаблюдения наблюдения и управление трафиком современных конвергентных приложений.

Поддерживает объединение в физический стек с помощью двух портов 10-Gigabit SFP+.

Поддерживает PoE (стандарты IEEE 802.3af PoE и 802.3at PoE Plus) до 30Ватт на порт для питания устройств с большей потребляемой мощностью, например, это могут быть точки доступа 802.11ac и IP-видеотелефоны.

В данной модели присутствуют дополнительные средства поддержки безопасности, например, IP source guard, DHCP snooping и ARP inspection, механизмы фильтрации L2, L3 и L4, функцию MAC freeze, изоляцию портов и создание гостевой VLAN.

Добавлены элементы статической маршрутизации IPv4/v6 и назначение DHCP relay с конкретным IP интерфейсом отправителя.

Рисунок 3. Zyxel XGS2210 — коммутатор Layer 2+

Теория — это отлично, но начальник требует побыстрее подобрать подходящий коммутатор.

Если есть сомнения какой уровень коммутатора выбрать: уровня 2 или уровня 3, во главу угла нужно ставить вопрос, где его предполагается использовать. Если в наличии только небольшая сеть, позволяющая всем работать в единственном широковещательном домене, можно остановить свой выбор на одном или двух коммутаторах L2.

Второй случай, где коммутаторы второго уровня хорошо себя чувствуют — уровень доступа, то есть там, где компьютеры пользователей подключаются к локальной сети.

Если необходим коммутатор для объединения (агрегирования) нескольких простых коммутаторов доступа пользователей — для этой роли лучше подходит коммутатор уровня 3. Помимо объединения в сеть, он может выполнять маршрутизацию между VLAN, управлять прохождением трафика при помощи ACL (Access Control List), обеспечивать заданный уровень ширины пропускания (QoS) и так далее.

Ещё одна область, где коммутаторы L3 часто бывают востребованы — если необходимо обеспечить повышенные требования к безопасности, например, более гибкое разграничение доступа. Некоторые функции, доступные для этого уровня, например, управление трафиком на уровне IP адресов, будут неосуществимы стандартными средства уровня L2.

Как это выглядит с точки зрения провайдера ?

Здесь будет немного сложнее. Заявив ему, что вы хотите данную услугу, выбранный вами провайдер подключит оба офиса в свои ближайшие коммутаторы, произведет манипуляции на оборудовании, и вы получите заветную услугу. Сеть провайдера может быть огромна. Чтобы вашим пакетикам из Урюпинска дойти до Воронежа и обратно, им придется преодолеть нцать коммутаторов, несколько роутеров и много-много километров пути. Если схематично, то можно представить так, как показано на рисунке 2.

Данную услугу провайдеры предоставляют на основе своей сети IP/MPLS. Стоимость данной услуги, провайдер рассчитывает исходя от расстояния, емкости канала, совокупных затрат на содержание и эксплуатацию оборудования, амортизационных отчислений и тд. Однако, при всем при этом цена является в несколько раз завышена для клиента.

Коммутатор L3 имеет большую пропускную способность чем L2?

Такой взаимосвязи нет. Всё зависит от аппаратного и программного обеспечения (firmware), размещённых портов (интерфейсов), поддержки соответствующих стандартов.

Разумеется, связь с использованием коммутатора уровня L3 через сетевой интерфейс 1Gb/s будет медленнее, чем с использованием коммутатора L2 через 10 Gb/s.

Возможно, этот миф связан с тем, что коммутаторы L3 поддерживают больше функций, что находит отражение в аппаратном обеспечении: быстрее процессор, больше памяти, нежели чем у коммутаторов L2 того же поколения. Но, во-первых, иногда коммутаторы L2 тоже выпускаются на базе мощных контроллеров, позволяющих быстро обрабатывать служебные данные и пересылать кадры Ethernet, во-вторых, даже усиленному «железу» коммутатора L3 есть чем заняться: управлять VLAN, анализировать ACL на основе IP и так далее. Поэтому если судить по загрузке, однозначно ответить на вопрос: «Какой коммутатор «мощнее»?» — не получится.

Это интересно

Компания Zyxel Networks сообщила о поддержке своих коммутаторов в специализированном режиме Networked AV (созданного совместно с компанией ATEN), позволяющего облегчить внедрение AV-систем на базе коммутаторов и повысить эффективность их использования.

Стоит отметить специальную программу — мастер настройки. Она специально разработана для удобного управления функциями, которые часто используются при настройке сетей потоковой передачи аудио/видео.

Также появилась новая консоль Networked AV dashboard для контроля основных параметров: данные о портах, расход электроэнергии, и другая информация, благодаря которой можно сразу проверить текущее состояние сети и настроить коммутатор.

Для гигабитных управляемых коммутаторов второго уровня серии GS2220 режим Networked AV доступен с сентября 2020 года (нужно обновить микропрограмму до версии v4.70 или более поздней). Для коммутаторов серии XGS2210 доступ ожидается до конца 2020 года.

Таблица 2. Сравнение коммутаторов XGS4600-32 (L3), XGS2210-28 (L2+) и GS2220-28 (L2).

* Функции, доступные также в облачном режиме управления.

Читайте также: