Есть ли вирусы которые не видят антивирусы

С темой майнеров лично я столкнулся после заявления Германа Клименко о том, что огромное количество серверов Москвы поражены майнерами. До этого майнеры были лично для меня лишь одним из видов вредоносных программ. Времени с тех пор прошлом не так уж и много, но количество желающих заработать на чужих компьютерах растет и думаю настала пора поговорить об этом явлении.

Кому интересно сколько майнеров создается в день, как они распространяются и (самое главное) как относятся к ним антивирусы — прошу под кат!

Начнем с последней заявленной темы — об отношении антивирусов и майнеров. Для ответа на этот вопрос нужно понимать, что есть вредоносная программа с точки зрения антивируса.

Вредоносная программа — это программа, устанавливаемая на компьютер без ведома пользователя или выполняющая на компьютере пользователя несанкционированные действия. Определение не идеальное, но очень близкое к истине.

Проблема для жертвы заключается в том, что ее компьютер, зараженный криптомайнером, работает значительно медленнее обычного…

… продвинутые зловреды прекращают работу во время запуска на ПК «тяжелых» приложений вроде игр.

Однозначно вредоносное поведение, делающие майнеров законной добычей антивирусов (и иных систем защиты, ибо не антивирусами едиными).

Но может ли антивирус поймать майнер?

Майнеров довольно много, а сложность их детектирования заключается в том, что сам по себе майнинг — стандартный процесс. Это не попытки стирать или модифицировать файлы, изменять содержимое загрузочного сектора жесткого диска и т.п. Нет, майнинг в обычном случае не будет определяться антивирусом. Поэтому разработчикам антивирусов приходится искать новые способы определения наличия таких программ на компьютерах жертв

Не совсем так. В приведенной выше цитате речь идет о поведенческом анализаторе (или его разновидности — облачном антивирусе). Эти компоненты антивируса действительно отслеживают поведение. И если бы вредоносная программа занималась чисто майнингом, то действительно решить, что это вредоносная программа или нет — было бы невозможно. Поэтому предлагаю посмотреть какие бывают майнеры.

Грубо говоря разновидностей две. Первая реализует майнинг самонаписанным компонентом. И тут все понятно — сигнатуры антивирусных баз не дадут даже запуститься майнеру, как бы он не проник на машину. Упомянутая статья утверждает, что «cервера в сети злоумышленники заражают, эксплуатируя уязвимость вроде EternalBlue». Точно также распространялся Wanna Cry. Но при этом запуститься он мог не всегда. Так один из антивирусов отлавливал его эвристиком, другой при наличии включенного облака — его компонентами.

Майнер Trojan.BtcMine.1259 скачивается на компьютер троянцем-загрузчиком Trojan.DownLoader24.64313, который, в свою очередь, распространяется с помощью бэкдора DoublePulsar. Сразу после старта Trojan.BtcMine.1259 проверяет, не запущена ли на инфицированном компьютере его копия. Затем он определяет количество ядер процессора, и, если оно больше или равно указанному в конфигурации троянца числу потоков, расшифровывает и загружает в память хранящуюся в его теле библиотеку. Эта библиотека представляет собой модифицированную версию системы удаленного администрирования с открытым исходным кодом, известной под наименованием Gh0st RAT (детектируется Антивирусом Dr.Web под именем BackDoor.Farfli.96). Затем Trojan.BtcMine.1259 сохраняет на диск свою копию и запускает ее в качестве системной службы. После успешного запуска троянец пытается скачать с управляющего сервера, адрес которого указан в конфигурационном файле, свое обновление.

Второй вариант — использование обычного майнера.

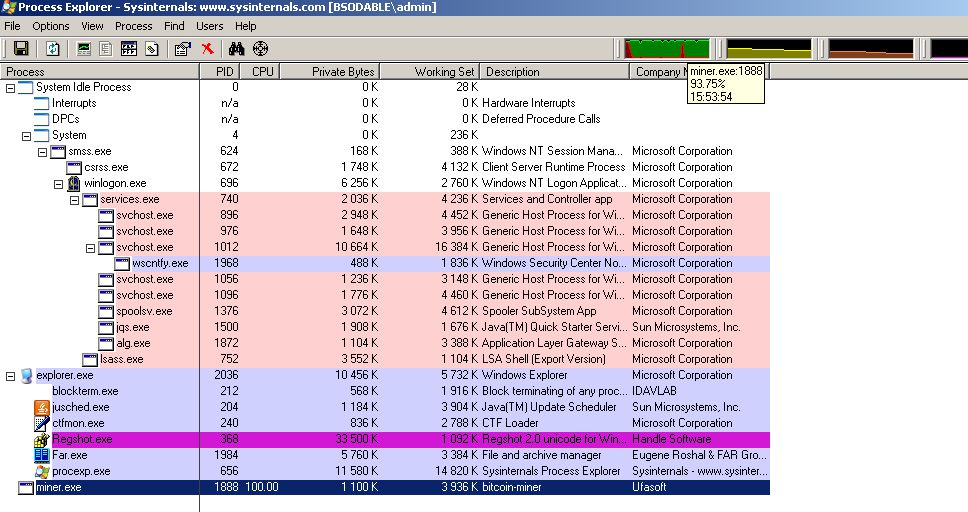

Trojan.BtcMine.1, использует две легитимные программы для майнинга, с помощью которых задействует вычислительные ресурсы компьютера жертвы с целью «добычи» виртуальных монет. Будучи запущенным в системе ничего не подозревающим пользователем, Trojan.BtcMine.1 сохраняет себя во временную папку под именем udpconmain.exe. Затем он прописывает путь к исполняемому файлу в отвечающем за автозагрузку приложений ключе реестра. Потом вредоносная программа скачивает из Интернета и размещает во временной папке под именем miner.exe второй «майнер» с целью максимально загрузить компьютер расчетами. После этого троянские программы подключаются к одному из пулов платежной системы и начинают вести расчеты, зарабатывая для злоумышленников соответствующее вознаграждение. На иллюстрации можно увидеть нагрузку на процессор, которую создает программа-майнер, запущенная троянцем Trojan.BtcMine.1.

В данном случае для запуска легитимного майнера его надо сначала доставить на машину, запустить и желательно скрыть присутствие процесса в системе/значка в трее. А значит есть вредоносные компоненты, которые опять же могут быть обнаружены или по сигнатурам или по поведению

В общем — будет сигнатура — майнер не пройдет. Не будет сигнатуры, майнер обнаружат по выросшей загрузке машин и сигнатура появится.

Android-майнеры Android.CoinMine.1.origin и Android.CoinMine.2.origin, предназначенные для добычи виртуальных валют Litecoin, Dogecoin и Casinocoin распространялись злоумышленниками в модифицированных ими популярных приложениях и активизировались в те промежутки времени, когда мобильное устройство не использовалось его владельцем. Т. к. данные вредоносные программы активно задействовали аппаратные ресурсы зараженных смартфонов и планшетов, это могло стать причиной их перегрева, ускоренного разряда аккумулятора и даже обернуться финансовыми потерями для пользователей вследствие чрезмерного потребления троянцами интернет-трафика. А уже в апреле 2014 года появились новые версии данных троянцев, которые были обнаружены в каталоге Google Play и предназначались для добычи криптовалюты Bitcoin. Эти вредоносные приложения скрывались в безобидных «живых обоях» и также начинали свою противоправную деятельность, если зараженное мобильное устройство не использовалось определенное время.

Пример майнера для Линукс можно посмотреть здесь.

Как распространяются майнеры?

Всеми путями распространения вредоносных программ. Пара примеров

Trojan.BtcMine.737 перечисляет доступные в сетевом окружении компьютеры и пытается подключиться к ним, перебирая логины и пароли с использованием имеющегося в его распоряжении специального списка. Помимо этого, вредоносная программа пытается подобрать пароль к локальной учетной записи пользователя Windows. Если это удается, Trojan.BtcMine.737 при наличии соответствующего оборудования запускает на инфицированном компьютере открытую точку доступа WiFi. Если вредоносной программе удалось получить доступ к одному из компьютеров в локальной сети, предпринимается попытка сохранить и запустить на нем копию троянца либо с использованием инструментария Windows Management Instrumentation (WMI), либо при помощи планировщика заданий

Суммарно майнеры составят порядка 0.3 от всех пойманных за месяц. Не каждый месяц, но периодически майнеры попадают в топ самых распространенных вредоносных программ.

- Майнеры — законная цель антивирусов и при наличии сигнатур и правил они могут удаляться и удаляются

- Любые вредоносные программы находятся и удаляются антивирусом только при наличии правил/сигнатур. Поскольку майнеры любят создавать ботнеты, то в руки аналитиков они попадают гарантированно

- Антивирус — не панацея и не золотая пуля. Поэтому не стоит пренебрегать иными методами защиты, тем же ограничением прав

- Обновите антивирус и проверьте систему. Смешно кажется, но у огромного количества народа базы устаревшие

- Если базы свежие — скачайте иной антивирус и проверьтесь им

- Проверьте наличие неизвестных процессов им системных служб. Как правило майнер не затрудняет себя маскировкой и службы/процессы видны. Пример

Update2. Есть ли майнеры, процессов которых не видно? Мало, но есть.… Майнер выбирает в netsvcs существующую системную службу, заменяет файл службы, восстанавливает аттрибуты времени и и запускает службу… Но нет в мире совершенства — обнаружены по загрузке процессора

Тут кроме поведенческого анализатора изменений мер защиты вряд-ли придумаешь. Плюс конечно контроль всего, что запускается нового

А мне кажется, что те, кто создает вирусы, договариваются с производителями антивирусов. Чтобы те и другие без работы не сидели. Это просто способ зарабатывать деньги. Антивири стоят нехило, иначе, кто бы их на фиг покупал?

Все гораздо проще, те кто делает антивирусы, делают так чтобы некоторые вирусы не определялись, вот и все)) очень эффективно для слежки и прочей фигни, ратник кометы тоже никто не увидит!

Бывают. Или ждать обновления антивируса, когда начнет видеть, или искать и лечить руками. Для вас первый вариант

Ирина Х-С Мыслитель (8872) Было такое время, но потом жизнь научила не хватать гадости даже без антивируса. Теперь для меня эта проблема не актуальна.

не бывают а есть и их море

для этого и сделан раздел карантин в антивирусах

пока не будет должного обновления зараженный файл ждет пока его вылечат

ваш ответ -- Тренд Микро

или аваст в паре с др веб

аваст вообще хоум эдишн фрее

регистрация и ключ по почтовому ящику

Есть вирусы шпионы они проходят в копьютер как безопасные файлы а потом всё заражает и комп не может его найти последствия комп не чё не запускает вообще и комп долго включается антивирус который их находит называется Norton internet securiti советую мне помогло что бы поймать вирус сканируйте комп раз в неделю

каждый антивирус ищет только свои вирус, и бывает когда касперский не может поймать то что ловит Доктор или другой анивир и наоборот

Бывают конечно вирусы которые антивирусы не видят. А что делать с ними? Ловить ручками, отдельные личности вообще антивирусами не пользуются, только ручками и ловят. Есть конечно специализированный софт. Но этот софт надо искать на форумах посвященных борьбе с вирусами.

Конечно, вам программистам, легко говорить, ручками. а где искать-то? софты всякие? сколько мне стоило запустить NOD32. и неизвестно, все ли я сделала правильно.

Бывают конечно и таких вирусов много, в основном незаметные, это когда их постоянно обновляют, из за таких обновлений часто антивирусные программы принимают их за обычный, совершенно безопасный файл.

Нужно не хватать вообще вирусы.

Все эти факторы (особенно в совокупности) говорят о том, что на вашем компьютере есть нежелательное ПО ( вирусы , рекламные скрипты, трояны и т.д.) .

Причем, обычный антивирус, даже после полной проверки компьютера, частенько пишет, что все в порядке и вирусы не найдены. И в этот момент есть ощущение, что здесь что-то не так: компьютер ведет себя странно, но антивирус бездействует. 😥

Собственно, в этой статье хочу порекомендовать небольшой рецепт очистки как раз для таких случаев, когда не совсем понятно, как вернуть компьютер к нормальной работе (когда по всем признакам компьютер заражен вирусом, но обычный антивирус их не видит. ).

👉 В помощь!

Несмотря на то, что я написал выше, это не означает, что нужно отказаться от антивируса! Лучшее ПО для защиты ПК на этот год я приводил в этой подборке -->

Но некоторые уязвимости нулевого дня ускользают

К сожалению, иногда все это может не работать, и есть антивирусные программы, которые могут не обнаруживать так называемые уязвимости нулевого дня . Эти уязвимости состоят из недостатков безопасности, которые не были исправлены программного обеспечения. или даже аппаратный уровень . Мы видели пример с WannaCry, где компьютеры, на которых не было установлено исправление, были заражены, и антивирус не смог его обнаружить, поскольку на многих компьютерах не была обновлена операционная система для установки исправления и антивирус для его обнаружения.

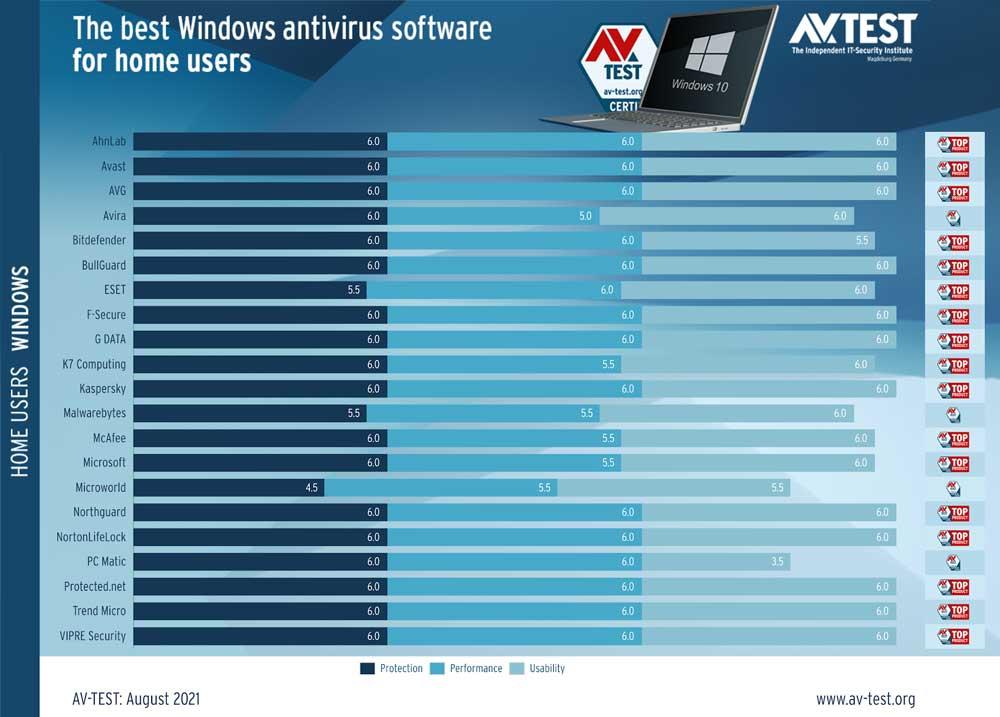

На AV-TEST, лучшем веб-сайте по анализу антивирусной безопасности, они тестируют миллионы угроз, как известных, так и неизвестных. Фактически, у них всегда есть база данных уязвимостей нулевого дня, которую они используют, чтобы проверить, обновлен ли антивирус с точки зрения защиты.

В последнем тесте, результаты которого они обнародовали на этой неделе, они проверили защиту от 303 уязвимости нулевого дня . Практически все антивирусы прошел с блестящие и защищенные от всех, но тот, который обычно защищает от всех, не работает: ESET . Антивирус «съел» четыре уязвимости нулевого дня.

Следовательно, возможно, что существует вредоносное ПО, которое ускользает от антивируса, и поэтому мы всегда должны быть осторожны с тем, что мы делаем на компьютере, и с контентом, который мы посещаем или выполняем. Кроме того, это также заставляет нас видеть, что важно время от времени проводить полное сканирование компьютера, поскольку несколько месяцев или лет назад мы могли загрузить и сохранить файл, содержащий вредоносное ПО, но который в то время не был обнаружен. антивирусом. Таким образом, если у вас есть папка с программами, и некоторые из них не запускались годами, и вы прошли антивирус, вы увидите, что он обязательно обнаружит вредоносный файл.

Группа исследователей из Университета Саннио (Италия) продемонстрировала насколько легко можно сделать известный вирус для Android «белым и пушистым». Написать вредоносный код, который обойдет защиту, очень не просто, но есть методы позволяющие замаскировать вирус, сгенерировав новый файл.

Разница между созданием и генерацией такой программы состоит в том, что во втором случае «создатель» программы не напишет и строчки кода, а просто нажмет кнопку «создать».

Исследователи создали движок, который использует до 8 вариантов создания таких мобильных скриптов, которые меняют форму кода, не затрагивая поведения самих вредоносных программ.

Разработчики назвали свой движок «Прачечная вирусов».

Движок разработан исследователем вредоносных программ для Android и работает по таким возможным сценариям:

• Разборка и повторная сборка (Disassembling & Reassembling).

• Перепаковка (Repacking)

• Смена имени пакета (Changing package name)

• Переименование идентификатора (Identifier Renaming)

• Кодирование данны (Data Encoding)

• Непрямой вызов (Call indirections)

• Перестановка кода (Code Reordering)

• Вставка мусорного кода (Junk Code Insertion)

• Многосоставные изменения (Composite Transformations)

Исследователи использовали свой движок для модификации 5560 вредоносных программ, которые 57 производителей защиты от вредоносных программ, определили как опасные. Разработчики протестировали свое вредоносное решение на 57 хорошо известных антивирусных программах. Тем не менее, после модификации все эти антивирусы уже не распознали большинство уже известных им, но немного замаскированных вирусов.

Тест показал, что некоторые вирусы были распознаны антивирусами и после модификации – но это была меньшая часть.

— В этой таблице – в первой колонке: производители защиты, во второй – количество распознанных вирусов (до трансформации), и в третьей – число распознанных вирусов уже после трансформации (красным).

Движок для экспериментов с файлами «Прачечная вирусов» был реализован в научных целях на Open Source лицензии и доступен на GitHub. Подробности теста (на английском).

Такой тест поднял дискуссию о возможности ограничить генерацию вредоносного ПО, так как эксперты показали что можно создать вирусы не написав и строчки когда, используя лишь слегка видоизмененные, уже известные вирусы.

Кроме того, эти исследования показали насколько меняется уязвимость ИТ с изменением среды, в данном случае речь идет о мобильной среде (куда, как предсказывает Google, все движется), и насколько легко можно продуцировать «новые» вирусы, всего лишь поменяв условные «запятые» в коде, или сделав лишь очень незначительные изменения – получаем вредоносное ПО, которое не распознает большая часть антивирусов, которые уже знакомы с «родительским» кодом вирусов.

Как говорится: новое – хорошо забытое старое!

Выделенные серверы в надежных дата-центрах Германии!

Любая конфигурация, быстрая сборка и бесплатная установка

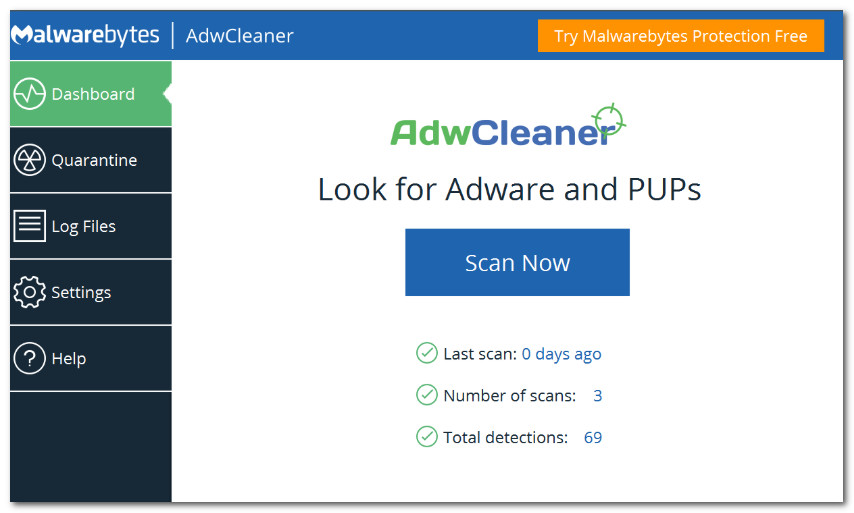

ШАГ 2: удаление рекламных надстроек с помощью AdwCleaner

Могу сказать, что в последнее время куда больше распространены не классические вирусы, а рекламное ПО и трояны. Они встраиваются в самые популярные приложения (браузеры, например), и не редко мешают нормально работать, просто отвлекая навязчивостью, или вообще блокируя нужные опции. 😥

Причем, избавиться от этого рекламного ПО (во многих случаях) — сложнее чем от классических вирусов. Как правило, обычный антивирус не находит ничего подозрительного и сообщает, что у вас все в порядке.

👉 Дело все в том, что они как бы "встраиваются" в браузер (например, под видом плагина или какой-то надстройки) , иногда добавляют нужные строки в ярлык браузера, изменяют файл HOSTS и пр.

К счастью, для очистки Windows от этих вредоносных скриптов — есть свои программы, и одну из них я порекомендую ниже. Работает она параллельно вашему антивирусу (т.е. удалять его не нужно) и способна избавить от "львиной" доли проблем.

Буду считать, что убедил ее попробовать. 😉👍

После запуска AdwCleaner, для начала проверки компьютера - нужно нажать всего лишь одну кнопку " Scan Now" (или "Сканировать", в зависимости от перевода). См. скриншот ниже. 👇

AdwCleaner: главное окно (кнопка начала сканирования "Scan Now")

Время проверки Windows на "среднем" по сегодняшним меркам компьютере - составит всего лишь 3-5 мин. (а то и быстрее). Всё потенциально нежелательное ПО, что найдется при сканировании - будет автоматически удалено и изолировано (т.е. от пользователя не нужно знать абсолютно ничего, этим, собственно, она мне и нравится).

Примечание!

После проверки вашего компьютера, он будет автоматически перезагружен . После загрузки Windows вам будет предоставлен отчет о его проверки.

Перед началом сканирования системы - рекомендую закрыть все другие приложения и сохранить все открытые документы.

Удаление невидимого вредоносного ПО

(очистка Windows от классических вирусов, тулбаров, adware, и пр.)

ШАГ 4: восстановление системных настроек

После того, как ваш компьютер (ноутбук) будет просканирован (и обезврежен 😉) предыдущими утилитами, рекомендую его прогнать еще одной интересной и полезной программой - AVZ.

Ее я неоднократно рекомендовал на страницах блога, сейчас же порекомендую три шага, которые в ней необходимо сделать для ликвидации проблем (если они еще остались).

AVZ, кстати говоря, позволяет восстановить некоторые системные настройки Windows, доступ к диспетчерам, и пр. моменты (которые могли испортить вирусы при заражении).

- Троянских программ;

- Надстроек и тулбаров в веб-браузере;

- SpyWare и AdWare модулей;

- BackDoor модулей;

- Сетевых червей и т.д.

Как просканировать на вирус компьютер в AVZ

После запуска программы, выберите системный диск (хотя бы его, желательно все). Обычно он всегда помечен характерным значком .

После этого в правой части экрана нажмите кнопку " Пуск " для начала сканирования (кстати, над кнопкой " Пуск " можно сразу же выбрать, что делать с вредоносным ПО, например, удалять ).

Начало проверки в AVZ | Кликабельно

Как правило, проверка системного диска с Windows на наличие вирусов проходит достаточно быстро (5-10 мин.). Кстати, рекомендую перед такой проверкой, на время, выключить свой основной антивирус (это несколько ускорит сканирование).

Как закрыть дыры в настройках в Windows

Не секрет, что в Windows есть некоторые параметры, которые не отвечают оптимальным требованиям безопасности. Например, среди прочих, авто-запуск вставляемых дисков и флешек. И, разумеется, некоторые виды вирусов, как раз этим пользуются.

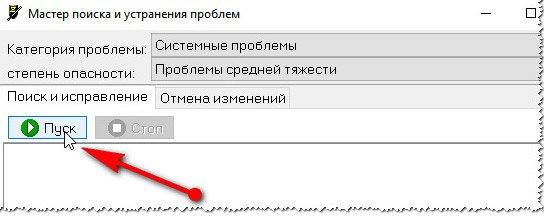

Чтобы исключить подобные настройки и закрыть подобные дыры, в AVZ достаточно открыть меню " Файл/Мастер поиска и устранения проблем " (см. скрин ниже). 👇

Файл - мастер поиска и устранения проблем (в AVZ)

Далее выбрать категорию проблемы (например, " Системные проблемы "), степень опасности (рекомендую выбрать " Проблемы средней тяжести ") и начать сканирование.

Мастер поиска проблем

Как восстановить системные настройки в Windows

После заражения компьютера вирусами, рекламным ПО и пр. - многие параметры и системные настройки в Windows изменяются. Например, у вас могут быть заблокированы для просмотра некоторые сайты, возможно, что будет стоят запрет на открытие редактора реестра, изменены настройки Internet Explorer и т.д.

Чтобы все это привести в норму, в утилите AVZ есть специальная вкладка для восстановления всех самых основных параметров. Чтобы ее открыть, нажмите: " Файл/Восстановление системы " (как на скриншоте ниже). 👇

Восстановление системы (в AVZ)

Далее перед вами предстанет список того, что можно восстановить: просто отмечаете галочками, что нужно (можно, кстати, отметить все) и жмете кнопку " Выполнить отмеченные операции ". 👇

Восстановление настроек системы (AVZ)

Как правило, после проведенного восстановления, компьютер начинает работать в штатном режиме.

Если вдруг вышеперечисленное не помогло, обратите внимание на еще несколько советов в шаге 5.

ШАГ 1: проверка системы с помощью «онлайн» антивируса

Многие разработчики знаменитых антивирусных программ в последнее время выпускают онлайн-версии своих продуктов. Принцип работы с ними достаточно простой: загрузив к себе "относительно"-небольшой файл и запустив его, он автоматически проверит вашу систему на вирусы.

Причем, подобные продукты не конфликтуют с установленным антивирусом в системе, работают во всех современных версиях Windows, не требуют установки, и у них всегда актуальная антивирусная база.

На скрине ниже приведен процесс проверки ПК с помощью 👉 ESET Online Scaner (ссылка на ПО)

Работа сканера ESET’s Free Online Scanner

На следующем скрине приведена работа лечащий 👉 утилиты от F-Secure

F-Secure - вредоносные элементы не найдены

Dr.Web CureIt - обнаружена 1 угроза

В общем, какой бы продукт вы не выбрали — рекомендую полностью прогнать им свою систему. Нередко, удается найти десятки угроз, которые пропустил штатный установленный антивирус.

Вредоносное ПО использует аналогичные механизмы

Ключ кроется в механизме, используемом вредоносной программой, который обычно совпадает с механизмом других ранее известных антивирусов. Например, код вредоносного ПО анализируется и может быть обнаружен, если в нем есть злонамеренные намерения. В случае, если вы пропустите его, если вредоносная программа попытается начать шифрование компьютера сразу или пытается изменить системные файлы в автоматическом режиме, антивирус может обнаружить его и заблокировать все сразу.

Этот тип механизм обнаружения может привести к ложные срабатывания . Так обстоит дело, например, с такими программами, как трещины для программ , которые выполняют такие действия, как изменение программного кода или даже системы для обхода механизмов обнаружения. Все это распознается антивирусом как вредоносное и блокируется из корневого каталога.

ШАГ 5: еще несколько советов, если предыдущие не помогли

1. Сканирование системы в безопасном режиме

В некоторых случаях очистить компьютер от вирусов без безопасного режима - нереально! Дело в том, что в безопасном режиме Windows загружает самый минимальный набор ПО, без которого невозможна ее работа (т.е. многое нежелательное ПО в этом режиме просто не работает!).

Таким образом, многое из того, что нельзя удалить в обычном режиме, легко удаляется в безопасном.

Если у вас не получается запустить утилиты, которые я рекомендовал выше, попробуйте их запустить в безопасном режиме. Вполне возможно они не только откроются, но и найдут все, что от них "прячется".

Чтобы зайти в безопасный режим — при загрузке компьютера нажмите несколько раз кнопку F8 — в появившемся соответствующем меню выберите данный режим.

👉 Инструкция!

Как зайти в безопасный режим в Windows - см. инструкцию

2. Восстановление системы

Если у вас есть контрольная точка восстановления, которая была создана до заражения вашего компьютера вирусами и рекламным ПО, вполне возможно, что, откатившись к ней, вы исправите ситуацию.

3. Переустановка Windows

Вообще, я не сторонник по каждому "чиху" переустанавливать систему. Но в некоторых случаях, гораздо проще и быстрее переустановить систему, чем мучиться с вредоносным ПО.

👉 Инструкция!

Установка Windows 11 с флешки (все действия по шагам).

Использование антивируса сегодня имеет важное значение в зависимости от устройства, которое мы используем. Например, если у нас есть Windows компьютер , очень важно использовать его, потому что каждый день создаются сотни и даже тысячи новых вирусов. Defender для Windows поставляется предустановленным, и он деактивируется только в том случае, если мы активируем другой сторонний антивирус . Однако есть ли вирусы, которые могут обходить антивирус ?

Антивирус компании постоянно следят вредоносных программ деятельность по всему миру. Антивирус анализирует все файлы, запущенные на компьютере, и отправляет эти данные в компанию. Благодаря этому база данных всегда максимально актуальна. Но как антивирус обнаруживает этот вредоносный контент во-первых, если его нет в базе антивируса?

ШАГ 3: проверка с помощью Malwarebytes Anti-Malware

В рамках этой статьи не могу не порекомендовать еще одну замечательную утилиту - Malwarebytes Anti-Malware (кстати, сравнительно недавно в нее встроена AdwCleaner, которую я рекомендовал чуть выше).

Malwarebytes Anti-Malware / Лого

- - сканирование всех дисков в системе;

- - обновление базы в ежедневном режиме (для противодействия даже только-только появившемся вирусам);

- - эвристический анализ (позволяет обнаруживать большое числе вредоносных файлов, которых еще нет в базе);

- - все изолированные файлы помещаются в карантин (если программа ошиблась - вы можете восстановить любой из них);

- - список исключений файлов (которые не требуется сканировать);

- - благодаря технологии Chameleon, программа может запуститься даже тогда, когда все аналогичные программы блокируются вирусом;

- - поддержка русского языка;

- - поддержка все популярных ОС Windows: Vista, 7, 8, 10, 11.

Для начала сканирования системы Windows - запустите Malwarebytes Anti-Malware, откройте раздел " Scan " (или "Проверка") и нажмите кнопку в нижней части экрана - " Scan Now " (или "Начать проверку", если у вас русская версия, см. скрин ниже). 👇

Полная проверка системы с помощью Malwarebytes Anti-Malware

Кстати, по своему опыту могу сказать, что Malwarebytes Anti-Malware отлично справляется со своей задачей. После его сканирования и очистки, большинство мусорного ПО - будет обезврежено и удалено. В общем, рекомендую к ознакомлению!

Также рекомендую ознакомиться со статьей об удалении вирусов из браузера (ссылка ниже).

*

👉 В помощь!

Как удалить вирус из браузера за 5 шагов — см. инструкцию по шагам

«Первая» помощь:

- 👉 Не отправляйте никакие SMS, как требуют некоторые баннеры, всплывающие на рабочем столе! Компьютер у вас, скорее всего, не "излечится" от этой заразы, а деньги можете потерять.

- 👉 Установите современный антивирус. Отмечу, что некоторые виды вирусов блокируют доступ к сайтам известных антивирусов (если это так, попробуйте загрузить подобные продукты с др. софтовых сайтов);

- 👉 Сделайте сразу же резервную копию всех важных данных, и желательно на съемном носителе (на будущее: желательно ее делать заблаговременно);

- 👉 Если вирус заблокировал доступ к рабочему столу (загородил все инструменты своими баннерами) - попробуйте загрузить Windows в безопасном режиме. На крайний случай, воспользуйтесь LiveCD-флешкой / диском.

Читайте также: