Если компания использует не подключенные к сети компьютеры то

Номер Вопрос Ваш ответ Время Результат

1 Можно ли «украсть» цифровую подпись, чтобы затем использовать ее в функционале вируса? да 00:15 Да

2 Использование ActiveX в браузере рекомендуется ограничивать по причине: они дают интернет-ресурсу возможность напрямую устанавливать необходимые элементы на ПК 00:24 Да

3 Вирус от троянца отличается тем, что: умеет размножаться 00:28 Да

4 ПК не может загрузиться с USB, но при этом точно известно, что флешка исправна. Как быть? изменить параметры BIOS, чтобы ПК обрабатывал флешку как первичный жесткий диск 00:17 Да

5 Каким способом можно проверить подлинность файла? 1. проверить md5-сумму, сравнив с имеющимися данными о файле 01:46 Да

6 Какой суффикс имеет троянец, встраивающий себя в другие процессы? Inject 02:50 Да

7 MSConfig работает с: ini-файлами 00:13 Да

8 Если антивирус не обновляется три дня подряд, причиной этому может быть: вирус заблокировал доступ антивируса к сети 00:27 Да

9 Ntuser.dat — это: файл реестра. Для активного пользователя — куст HKEY_CURRENT_USER 01:34 Да

10 Выберите верное утверждение: существуют мультиплатформенные руткиты 00:27 Да

11 Файл C:\Windows\System32\config\system это: файл реестра. Куст HKEY_LOCAL_MACHINE\System 01:10 Да

12 К ПК подключен съемный жесткий диск, флеш-карта и USB-модем. Какие устройства могут стать источником заражения вирусами? верны ответы 1, 2, 3 00:20 Да

13 UAC — это: система контроля учетных записей 00:09 Да

14 Файл C:\Windows\System32\config\system это: файл реестра. Куст HKEY_LOCAL_MACHINE\System 01:34 Да

15 Dr.Web CureIt! можно бесплатно использовать: для лечения домашнего ПК/ноутбука 00:39 Да

16 На ядре какой ОС основаны Dr.Web LiveCD и Dr.Web LiveUSB? Linux 00:07 Да

17 О чем может свидетельствовать невозможность загрузки в безопасном режиме и появление BSOD при попытке входа в него? система заражена Win32.Sector 01:48 Да

18 Выберите верное утверждение: существуют мультиплатформенные руткиты 01:23 Да

20 Какие из указанных файлов расположены не в стандартных местах? верны ответы 3, 4 01:50 Да

21 MSConfig работает с: ini-файлами 00:49 Да

22 В чем причины быстрого распространения червей и вирусов по LAN? верны ответы 1, 3, 5 00:31 Да

23 Какой хеш-функции для определения подлинности файлов не существует? md-3 01:28 Да

24 Стандартные почтовые порты — это: 110 и 25 00:27 Да

25 Нажатие какой кнопки может понадобиться для входа в BIOS? верны ответы 4, 5 00:06 Да

26 UAC необходим для: противодействия доступа к ресурсам системы со стороны вредоносных программ 01:10 Да

27 Ярлык в папке автозагрузка ведет не туда, куда положено, исходя из его названия (запускает иную программу). Это может быть связано с тем, что: все ответы верны 00:11 Да

28 BHO встречаются в: Internet Explorer 00:42 Да

29 Что представляет собой Origins Tracing? антивирусная технология «поиска похожести» 01:36 Да

30 Какие действия можно проводить с кустами реестра? загружать 00:32 Да

31 Shark-режим нужно использовать для: поиска неизвестных вирусов и руткитов 00:51 Да

32 Как вирусы могут использовать файл Userinit? подменить вирусным файлом, включающим системный функционал 01:03 Да

33 В каком файле хранится куст реестра HKEY_LOCAL_MACHINE\SOFTWARE? C:\Windows\System32\config\software 03:10 Да

34 Нажатие какой кнопки может понадобиться для входа в BIOS? верны ответы 4, 5 00:11 Да

35 Вирус от троянца отличается тем, что: умеет размножаться 00:12 Да

36 Ярлык в папке автозагрузка ведет не туда, куда положено, исходя из его названия (запускает иную программу). Это может быть связано с тем, что: все ответы верны 00:13 Да

Как узнать, кто подключен к сети Wi-Fi с помощью смартфона

Если вы хотите выяснить, кто подключается к сети Wi-Fi без разрешения со смартфона или планшета, то можете использовать Fing - Network Tools, – бесплатный сетевой сканер, способный идентифицировать все устройства, подключенные по беспроводной сети.

Приведенное ниже руководство может быть использовано на всех устройствах Android, iPhone, iPad.

Угрозы безопасности при использовании личных компьютеров для работы

Помимо угроз безопасности, связанных с использованием рабочих устройств в личных целях, существуют также угрозы безопасности, связанные с использованием личных устройств для работы. По мере того, как работодатели внедряют политики использования личных устройств, эти риски возрастают. При использовании сотрудниками собственных устройств появляется множество различных точек входа в системы компании.

Существуют следующие проблемы безопасности:

- Удаленный доступ к системам организации через устройства, которые она не контролируют, увеличивает риск того, что информация компании может быть скопирована, изменена, передана конкурентам или просто обнародована.

- Компьютер сотрудника, работающего из дома, может иметь доступ к сети и коммуникациям компании или клиента, что может привести к непреднамеренному нарушению системы защиты данных. При работе на личном компьютере недавно загруженное или активное приложение социальной сети могло получить доступ к базе данных рабочих контактов, а затем распространило идентификационные данные клиентов без их согласия.

- Если сотрудники работают в общественных местах и отправляют файлы по незащищенным сетям Wi-Fi, есть риск раскрытия конфиденциальной информации злоумышленникам, ищущим доступ к критически важным системам компании.

- Работающие из дома сотрудники, использующие собственные компьютеры, могут не осознавать рисков и устанавливать приложения из небезопасных источников. Это повышает уязвимость файлов компании для атак со стороны вредоносных программ. Даже отсутствие установленных обновлений (исправлений) на устройстве подвергает его угрозам безопасности.

- Сотрудники могут оставлять устройства в незащищенном виде или, возможно, позволять пользоваться устройствами друзьям и родственникам. Устройство может быть потеряно или украдено. В этих сценариях, если на устройствах хранится конфиденциальная информация компании, существует вероятность нарушения кибербезопасности.

- После увольнения сотрудники могут по-прежнему иметь доступ к приложениям компании с мобильных устройств, если компания не выполнит действий для его запрета. Насколько легко будет таким сотрудникам или тем, у кого есть доступ к их устройствам, вернуться в приложение или систему? Смогут ли организации отследить устройство как источник нарушения безопасности?

Многие компании пытаются снизить риски, разрабатывая политики использования собственных устройств, которые могут включать следующие требования:

- Установка обновлений безопасности в определенные сроки.

- Блокировка устройства, когда оно не используется.

- Шифрование устройства.

- Установка приложений только из официальных магазинов приложений.

- Установка антивирусного программного обеспечения.

- Немедленное информирование компании в случае потери или кражи устройства.

- Запрет получения root-прав и взлома телефона.

Если у компании-работодателя имеются политики использования собственных устройства, рекомендуется ознакомиться с ними, чтобы понимать права обеих сторон. Эту политику можно найти в различных материалах для сотрудников: справочниках, договорах, учебных материалах или конкретном соглашении об использовании собственных устройств.

Открытие порта в Брандмауэре Windows

Если Брандмауэр Windows блокирует программу, которой Вы хотите разрешить получение информации через интернет, то обычно это делается добавлением программы в список разрешенных, как описано в предыдущем разделе.

Однако, если программы нет в списке, возможно, потребуется открыть порт, через который программа получает данные через брандмауэр. Например, если вы собираетесь использовать приложение для игры в мультиплеере в режиме онлайн вместе с друзьями, возможно, потребуется открыть порт для этой программы, чтобы брандмауэр разрешил ввод в компьютер информации об игре.

Порты остается открытым постоянно, поэтому закрывайте те, которые не нужны.

- Откройте Брандмауэр Windows.

- Нажмите Дополнительные параметры .

- В диалоговом окне Брандмауэр Windows в режиме повышенной безопасности, в левой области нажмите Правила для входящих подключений , а затем в правой панели нажмите Новое правило.

В этом руководстве мы объясним, как узнать, подключается ли кто-либо к домашней или офисной сети Wi-Fi и использует ли подключение к Интернету без нашего ведома.

Если скорость соединения внезапно замедлилась или вы подозреваете, что кто-то крадет сетевое соединение, у Вас есть несколько способов проверить, не подключен ли злоумышленник к модему/маршрутизатору.

Чтобы выяснить, кто подключается к сети Wi-Fi без разрешения, мы можем использовать компьютер или мобильное устройство (смартфон или планшет).

Drive

Как защитить личную конфиденциальность в сети

Выполнение простых действий поможет сохранить конфиденциальность в интернете. Вот несколько советов, которые помогут защитить себя и свои данные в интернете.

Что делать, если кто-то крадёт интернет-соединение

Важное замечание: следующие изменения должны быть внесены в панель управления модемного маршрутизатора.

Если ваш компьютер оснащен адаптером беспроводной сети (Wi-Fi), значок беспроводной сети будет виден после нажатия на панели Настройки. Система Windows автоматически обнаруживает беспроводные сети в радиусе действия.

Как узнать, кто подключен к сети Wi-Fi с помощью компьютера

Используя компьютер, мы можем выяснить, подключен ли злоумышленник к нашей сети двумя различными способами. Войдите в интерфейс маршрутизатора для просмотра подключенных устройств или установите сетевой сканер.

Если вы не знаете, что такое маршрутизатор, или не знаете, как получить к нему доступ, мы рекомендуем воспользоваться вторым способом.

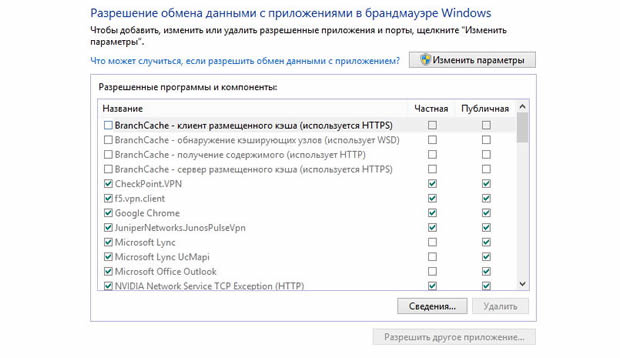

Разрешение на получение информации через приложения

По умолчанию большинство приложений блокируется Брандмауэром Windows, чтобы повысить уровень безопасности компьютера. Однако, некоторым приложениям для правильной работы может потребоваться возможность получения информации через брандмауэр.

Перед тем, как дать приложению разрешение на прием информации через брандмауэр, необходимо учитывать связанные с этим риски.

- Откройте Брандмауэр Windows.

- Нажмите Разрешение обмена данными приложения или компонента через Брандмауэр Windows .

- Нажмите Изменить настройки .

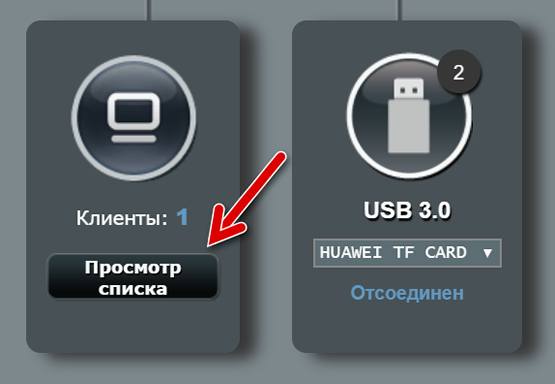

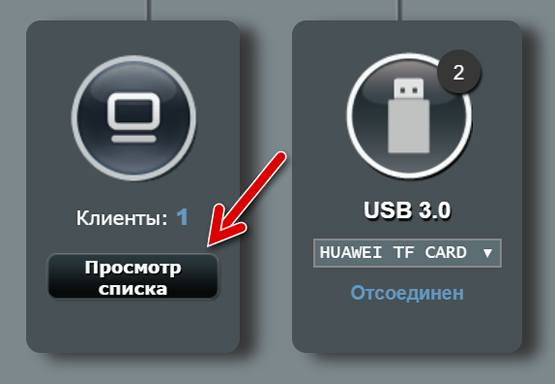

Просмотр устройств, подключенных к роутеру

Давайте посмотрим, как узнать, кто подключается к сети Wi-Fi без разрешения, проверив устройства, подключенные к маршрутизатору.

- Откройте любой веб-браузер (Chrome, Edge, Explorer или Firefox).

- В адресной строке веб-браузера (панель, где отображается адрес веб-страницы) введите IP-адрес маршрутизатора (его можно найти в инструкции, на самом устройстве или в интернете по названию модели).

- Введите имя пользователя и пароль для доступа к маршрутизатору (если не устанавливали уникальные логин и пароль, то используйте стандартные – это что-то вроде admin/admin).

- Теперь в графическом интерфейсе маршрутизатора найдите список устройств или клиентов, подключенных к сети Wi-Fi.

Поскольку каждая модель маршрутизатора на рынке имеет свой собственный графический интерфейс и своё собственное меню, невозможно описать общую процедуру, которой необходимо следовать. В большинстве случаев список подключенных клиентов можно найти в разделе «Подключенные клиенты», «Подключенные устройства», «Карта сети» или «Локальная сеть».

Определите устройства, подключенные к маршрутизатору

Теперь вы должны определить, принадлежат ли отображаемые устройства вам или нет.

Если в списке только одно устройство, то можно быть уверенным, что ни один незнакомец не использует нашу сеть. Это связано с тем, что указанное устройство будет тем компьютером, который мы используем.

Однако, такая ситуация встречается редко. В большинстве случаев мы также найдем другие устройства, такие как смартфоны, планшеты, принтеры Wi-Fi или умные телевизоры.

Для каждого устройства будет указан используемый IP-адрес и, в большинстве случаев, MAC-адрес. Эта информация может помочь определить, принадлежат ли подключенные устройства вам.

Если вы не можете определить устройства с помощью отображаемой информации, то можете действовать другим образом.

- Отключите все устройства, подключенные к сети Wi-Fi. Оставьте только тот компьютер, который используете и включите маршрутизатор.

- Вернитесь к разделу, где перечислены подключенные устройства.

- Если в списке обнаружены другие устройства, помимо используемого компьютера, это означает, что некоторые посторонние лица подключены к вашей локальной сети.

Важно: чтобы узнать, подключается ли кто-то к сети Wi-Fi без разрешения, следует проверить список подключенных устройств несколько раз в течение дня и в последующие дни. Это связано с тем, что возможный злоумышленник может не подключиться во время просмотра сети. В качестве альтернативы мы можем посмотреть журнал активности маршрутизатора для просмотра журналов доступа.

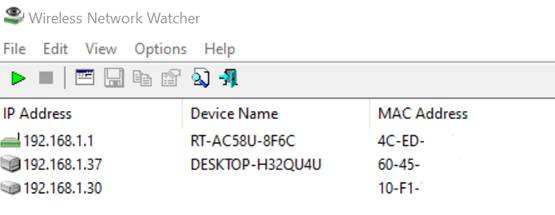

Скачайте и запустите Wireless Network Watcher

Прежде всего, нам необходимо скачать и установить утилиту. Зайдите на официальный веб-сайт Wireless Network Watcher. Нажмите Download Wireless Network Watcher with full install/uninstall support (wnetwatcher_setup.exe) (внизу страницы перед разделом «Языков»).

После завершения загрузки запустите файл для установки программы.

Конфиденциальность прежде всего: как сохранить конфиденциальность в сети при совпадении деловых и личных целей

Опасно ли использовать корпоративные компьютеры в личных целях? Как сохранить конфиденциальность в интернете при использовании корпоративных компьютеров в личных целях.

Почему важна личная конфиденциальность в сети?

Если имело место нарушение безопасности данных, возможные последствия включают:

- Взлом банковского или другого финансового счета.

- Чтение и передача личных электронных писем третьим лицам.

- Обнародование подробной медицинской информации о состоянии здоровья.

- Кража персональных данных.

В этой статье обсуждается защита личной конфиденциальности в сети в мире, где границы между домашним и рабочим интернетом и устройствами становятся все более размытыми.

Конфиденциальность в сети: 18 советов по безопасности

1. Не храните личные файлы на рабочем ноутбуке или телефоне

Удобно завести личную папку, содержащую фотографии и документы, например, налоговые декларации, на рабочем столе, но важно помнить, что рабочее устройство не является вашей собственностью – оно принадлежит компании. К этим файлам могут получить доступ не только ИТ-специалисты, но и другие сотрудники. Кроме того, некоторые компании используют инструменты безопасности, которые начинают стирать файлы при обнаружении взлома. Если компьютер заражен вредоносными программами, при устранении проблем в рамках предпринятых мер безопасности могут быть удалены также личные файлы. Вместо этого для хранения личных данных лучше использовать USB-накопитель и носить его на связке ключей.

2. Не сохраняйте личные пароли в хранилище ключей рабочего устройства

Многие используют нерабочие учетные записи с рабочих компьютеров. Однако существует риск, что личные данные станут доступны ИТ-команде. Даже зашифрованные транзакции не являются полностью защищенными. Обладая соответствующими знаниями и инструментами, злоумышленники могут получить доступ к личным данным.

3. Избегайте категоричных высказываний в чатах компании

4. Предположим, ваш интернет-трафик отслеживается

Многие работодатели отслеживают интернет-трафик сотрудников. Даже если работодатель не уделяет пристального внимания тому, какие веб-страницы посещают сотрудники, рекомендуется избегать определенных личных дел, например, выполнение второй работы, на корпоративном компьютере. Относитесь к рабочему компьютеру как к заимствованному. По сути, так оно и есть. Спросите себя, понравится ли работодателю просматриваемый вами контент. Если ответ отрицательный, не используйте для этого оборудование компании.

5. Будьте осторожны при использовании компьютера в общественных местах

При удаленной работе может возникнуть соблазн взять ноутбук и подключиться к бесплатному общедоступному Wi-Fi. Однако места, предлагающие бесплатный Wi-Fi, например, ближайшие кафе, могут быть источником мошеннических атак. Это связано с тем, что киберпреступники могут создавать поддельные сети, выглядящие как настоящими, но не являющиеся таковыми. Чтобы обеспечить конфиденциальность при работе в общедоступном Wi-Fi, рекомендуется использовать VPN и следовать советам по безопасности.

6. Проверьте, какое программное обеспечение для мониторинга запущено на вашем компьютере

7. Не предоставляйте коллегам не из ИТ-отдела удаленный доступ к рабочему компьютеру

Программное обеспечение для удаленного доступа позволяет контролировать ваш компьютер и часто используется сотрудниками ИТ-отдела при предоставлении ИТ-поддержки. Не позволяйте другим сотрудникам, не относящимся к ИТ-отделу, управлять вашим устройством.

8. Используйте антивирусные программы

Защитите свое устройство и системы работодателя от вредоносных программ с помощью надежного антивирусного решения. Комплексное решение в области кибербезопасности, такое как Kaspersky Total Security, обеспечивает всестороннее обнаружение угроз и защиту от вредоносных программ.

9. Убедитесь, что ваша система и программы обновлены

Использование последних версий программ и операционной системы способствует повышению безопасности. Включите автоматические обновления, чтобы защитить системы.

10. Обращайте внимание на Wi-Fi и безопасность сети

Шифрование сети повышает безопасность Wi-Fi. Хорошо, если для входа в вашу сеть Wi-Fi требуется пароль. Если нет, измените это в параметрах маршрутизатора. Пароли, используемые по умолчанию для доступа к параметрам маршрутизатора, могут оказаться слабым звеном в безопасности Wi-Fi и сети. Смените пароль маршрутизатора, если вы никогда не делали этого раньше. Злоумышленники могут получить доступ к устройствам через маршрутизатор.

11. Используйте VPN для обеспечения конфиденциальности в сети

Если вы используете компьютер для удаленной работы, включите VPN, например, Kaspersky Secure Connection, для шифрования данных и защиты их от посторонних. При использовании VPN вся интернет-активность будет зашифрована. Единственное, что увидит работодатель – это IP-адрес VPN-сервера и непонятные неподдающиеся взлому данные. Однако имейте в виду следующие аспекты:

Если уже используется VPN, установленная работодателем:

- Использование корпоративного VPN означает, что весь трафик с вашего рабочего устройства расшифровывается на серверах компании, и все посещенные веб-сайты может видеть работодатель.

- Однако работодатель не может получить доступ к вашей локальной домашней сети. Информация о посещении сайтов с других устройств работодателю недоступна.

12. Избегайте излишней демонстрации экрана

Во время онлайн-встреч будьте внимательны при демонстрации экрана. По возможности не оставляйте открытыми окна, которые вы не хотите показывать. Вы можете случайно показать контент, не предназначенный для посторонних. То же самое относится к веб-камерам, когда риску подвергается конфиденциальность членов семьи, находящихся поблизости.

13. Будьте осторожны с публикациями в социальных сетях

Размещение избыточной информации в социальных сетях может облегчить киберпреступникам сбор информации о вас. Чтобы обеспечить максимальную конфиденциальность в сети, рекомендуется:

14. Используйте надежные пароли

Надежный пароль – это пароль, который сложно подобрать. Он должен состоять из заглавных и строчных букв, цифр и символов. Не следует использовать один и тот же пароль для нескольких учетных записей. Рекомендуется регулярно менять пароли. Для этого используется Диспетчер паролей.

15. Защитите мобильные устройства

Самое основное – используйте пароль для доступа к вашему телефону, который нелегко подобрать. Кроме того, загружайте приложения и игры только из официальных магазинов приложений. Не прибегайте к взлому или рутингу телефона – это позволит злоумышленникам перезаписать ваши настройки и установить вредоносные программы. Рассмотрите возможность установки приложения, позволяющего удаленно удалить все данные на телефоне, в случае его кражи. Всегда используйте последние обновления программного обеспечения и будьте осторожны при переходе по ссылкам в интернете, также как на ноутбуке или компьютере.

16. Не забывайте о разрешениях приложений

Приложение, требующее доступ к камере, микрофону, геолокации, календарю, контактам и учетным записям в социальных сетях, несет потенциальную угрозу конфиденциальности в сети. Также рассмотрите возможность удаления неиспользуемых данных, программ и учетных записей. Чем больше запущено программ и приложений, тем больше вероятность взлома одного из них.

17. Будьте внимательны к фишинговым атакам

18. По возможности используйте двухфакторную аутентификацию

Это повысит вашу безопасность в сети, поскольку помимо пароля используются дополнительные способы подтверждения личности: отправляемый на телефон SMS-код, отпечаток пальца или электронный ключ, подключаемый по USB.

С начала пандемии мы все стали проводить больше времени в интернете. Когда речь идет о конфиденциальности в сети, следует проявлять бдительность. Программа Kaspersky Privacy Checker является полезным инструментом проверки параметров конфиденциальности для различных платформ и устройств. Передовые методы кибербезопасности позволят вам обеспечить конфиденциальность как на устройстве, так и в сети.

Статьи по теме:

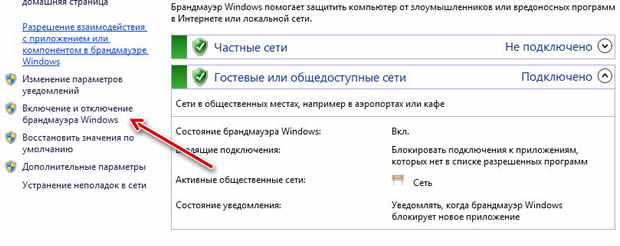

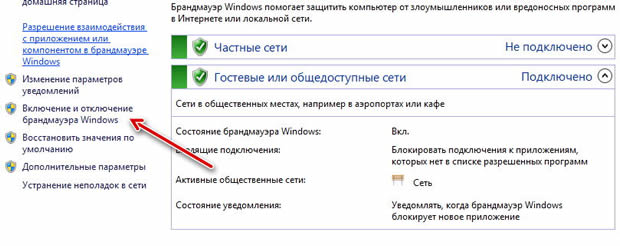

Параметры Брандмауэра Windows

Для каждого типа сети (общедоступной, частной или в домене) можно настроить четыре параметра. Чтобы найти эти параметры, выполните следующие действия:

- Откройте Брандмауэр Windows.

- Нажмите Включение и отключение Брандмауэра Windows .

Ниже описано, для чего нужны эти параметры, и когда следует их использовать:

Примечание: если некоторые параметры брандмауэра недоступны, а компьютер подключен к домену, возможно, что администратор контролирует эти параметры с помощью групповой политики.

специалист по антивирусной системе защиты предприяти

Выберите верное утверждение:

3) оба утверждения верны -Да

Система сбора информации, используемая в антивирусном решении, должна:

2) максимально быстро передавать в антивирусную лабораторию всю необходимую для решения проблемы информацию-Да

Если компания использует решения на основе ОС Linux или Мас OS X, то

4) верны ответы 2 и 3-Да

Большинство современных вредоносных программ разрабатываются:

3) хорошо организованными преступными сообществами-Да

Использование централизованной системы обновлений позволяет

1) в режиме реального времени контролировать отсутствие известных уязвимостей на защищаемых рабочих станциях и серверах-Да

Антивирусная система защиты, позволяющая практически исключить возможность проникновения вируса на компьютер через съемные носители информации,должна включать:

1) систему ограничения доступа со сменных носителей информации — для исключения возможности проникновения вирусов с флешек-Да

Проверка компьютера антивирусным сканером позволяет:

1) найти и обезвредить все вредоносные программы на жестком диске-Да

Для атак на компьютерные:

3) оба ответа верны-Да

Для максимальной защиты антивирус должен:

3) уметь и то и другое -Да

Если компания хочет надежно защитить рабочие станции сотрудников, то:

1) только антивируса (файлового монитора) недостаточно для предотвращения заражения-Да

Если троянец-блокировщик заблокировал Windows:

4) верны ответы 2 и 3-Да

В связи с тем, что наиболее опасные вредоносные программы не обнаруживаются антивирусами в момент заражения:

1) используемый антивирус должен иметь систему самозащиты, способную противостоять попыткам вредоносной программы нарушить-Да

Компания арендует файловый сервер в дата-центре. Для связи с сервером не используется защищенный канал?

2) антивирусы для файловых серверов и для интернет-шлюзов, что не позволит получить,-Да

Антивирусы определяют вредоносные программы только по сигнатурам (записям в вирусных базах)?

2) нет, по записям невозможно поймать наиболее сложные вредоносные программы — в том числе изменяющиеся при каждом запуске — полиморфные-Да

Почему мнение о том, что антивирус должен обнаруживать 100% вирусов — неверное?

5) верны ответы 1 и 3 -Нет

Система контроля и ограничения доступа, препятствующая активации вредоносной программы, еще неизвестной антивирусу, должна включать: да)

5) все ответы верны -Да

Если компания использует не подключенные к сети компьютеры, то:

2) использование антивируса для них обязательно, так как вирусы могут проникать иными путями — например, с флеш-носителей-Да

Компания использует файловый сервер под управлением ОС Unix. На сервере установлен сервис Samba.?

2) антивирус для файловых серверов и антивирус для защиты самого сервера — для защиты как файлов ОС Unix, так и файлов, обрабатываемых сервисом Samba-Да

Чем опасны уязвимости нулевого дня?

2) вирусы проникают на компьютеры через эти уязвимости, т. к. те либо еще не закрыты-Да

18. Для исключения установки неизвестных, а также вредоносных программ:

1) работа пользователя должна происходить только под учетной записью с ограниченными правами-Да

Каким образом на компьютере, изолированном от локальной сети, могут появиться вирусы?

4) все ответы верны -Да

Для обнаружения вредоносных программ:

2) кроме файлового монитора необходимо также использовать систему проверки трафика. Должны проверяться все поступающие из локальной сети файлы до момента получения их используемыми приложениями-Да

Система защиты от вредоносных программ, включающая только антивирус:

2) не может защитить от наиболее опасных вредоносных объектов, протестированных злоумышленниками на актуальных версиях антивирусных программ перед выпуском «в дикую природу»-Да

Почему сравнительные тестирования антивирусов на обнаружение с использованием коллекций вредоносных объектов не отражают реальную картину?

4) верны ответы 2 и 3 -Да

Какой антивирусный продукт требуется для защиты тонких клиентов, подключающихся к терминальному серверу?

1) никакой, т. к. тонкий клиент не имеет жесткого диска, и единственная его функция — подключение к терминальному клиенту, так что защищать там нечего-Да

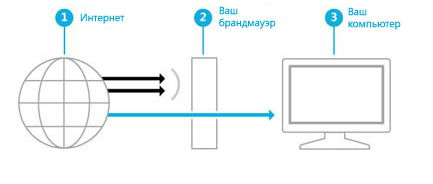

Брандмауэр – это программное обеспечение или оборудование, не позволяющее хакерам и некоторым типам вредоносных программ получать удаленный доступ к компьютеру через сеть или интернет. Его действие заключается в проверке сведений, полученных из интернета или локальной сети, и их блокировании или разрешении на доступ к компьютеру.

Брандмауэр не является тем же, что антивирусная программа или программа для защиты от вредоносного кода. Брандмауэр обеспечивает защиту от интернет-червей и атак хакеров, антивирусные программы обеспечивают защиту от вирусов, а приложения для защиты от вредоносного кода обеспечивают защиту от вредоносных программ.

Все эти типы приложений необходимы на компьютере. Вы можете использовать программное обеспечение антивирусной защиты и защиты от вредоносного кода Windows Defender, которое входит в комплект поставки системы Windows 8 или другой антивирус, защищающий от вредоносного кода.

Достаточно установить одно приложение брандмауэра на компьютере (кроме встроенного брандмауэра сетевого маршрутизатора). Использование нескольких приложений брандмауэра на компьютере может вызвать конфликты и проблемы.

Брандмауэр Windows включен в состав системы по умолчанию.

На этом изображении показан принцип действия брандмауэра:

Мы рекомендуем использование следующих настроек брандмауэра:

- Брандмауэр включен для всех сетевых подключений.

- Брандмауэр блокирует все входящие подключения, кроме тех, которых нельзя запретить.

- Брандмауэр включен для всех типов сетей (частных, публичных или с доменом).

Примечание: компьютеры с операционной системой Windows RT или Windows 8 не могут быть присоединены к домену. Присоединение к домену поддерживается только для компьютеров с операционной системой Windows 8 Pro или Windows 8 Enterprise.

Включение и отключение Брандмауэра Windows

Не следует выключать Брандмауэр Windows, если ни один другой брандмауэр не включен. Отключение Брандмауэра Windows может привести к тому, что компьютер (и сеть, если она имеется) будут более уязвимы для атак хакеров или червей.

- Откройте Брандмауэр Windows, быстро двигаясь к центру от правого края экрана, затем нажав на панель Поиск (если вы используете мышь, наведите указатель в правый верхний угол экрана, переместите вниз и нажмите на панель Поиск), введя строку брандмауэр в поле поиска, а затем нажмите кнопку Брандмауэр Windows .

- Нажмите Включите или отключите Брандмауэр Windows . Для подтверждения выбора может потребоваться ввести пароль администратора.

- Нажмите Включить Брандмауэр Windows в разделе каждого типа сети, которую Вы хотите защитить, а затем нажмите кнопку ОК.

- Нажмите Отключить Брандмауэр Windows (не рекомендуется) в разделе каждого типа сети, с которой Вы хотите снять защиту, а затем нажмите кнопку ОК .

Примечание: если компьютер подключен к сети, то параметры сетевой политики могут запретить выполнение этих действий. Чтобы получить более подробную информацию, обратитесь к администратору.

Изучите сеть

- Откройте Wireless Network Watcher.

- Сетевое сканирование начнется немедленно.

- После завершения сканирования появится список всех устройств, подключенных к сети Wi-Fi.

Используйте сетевой сканер

Давайте посмотрим, как узнать, подключается ли кто-либо к сети Wi-Fi без разрешения с помощью Wireless Network Watcher.

Wireless Network Watcher – бесплатная утилита, способная сканировать беспроводные сети и просматривать список всех подключенных устройств. Он может использоваться во всех операционных системах Microsoft и позволяет сканировать даже небольшие проводные сети.

Определите подключенные устройства

Чтобы выяснить, кто подключается к сети Wi-Fi без разрешения, мы должны определить подключенные устройства, чтобы понять, принадлежат они нам или нет.

Если в списке только два устройства, можно быть уверенным, что никто не использует нашу сеть. Это связано с тем, что первое устройство в списке будет маршрутизатором, а второе – используемым компьютером.

Однако, такая ситуация встречается редко. В большинстве случаев вы также найдёте другие устройства, такие как смартфоны, планшеты, принтеры Wi-Fi или умные телевизоры.

Для каждого устройства отображается ряд информации, которая может помочь идентифицировать его, например, IP-адрес, имя, MAC-адрес и производитель.

Значение собранной информации

Давайте теперь посмотрим, что обозначают записи для идентифицированных устройств.

- IP-адрес. Указывает частный IP-адрес устройства или компьютера.

- Имя устройства. Указывает имя хоста, то есть имя устройства или компьютера.

- MAC-адрес. Показывает MAC-адрес устройства.

- Производитель сетевого адаптера. Указывает производителя сетевой карты устройства.

- Информация об устройстве. В этом столбце отображается ваш маршрутизатор, если устройство является беспроводным маршрутизатором, и Ваш компьютер.

- Пользовательский текст. Wireless Network Watcher позволяет назначить имя каждому обнаруженному устройству. По умолчанию назначенное имя идентично тому, которое присутствует в имени устройства. Чтобы изменить его, дважды щелкните левой кнопкой мыши и введите имя.

- Активность. В этих столбцах указывается время первой и последней активности устройства.

Если вы не можете определить устройство с помощью отображаемой информации, можно действовать следующим образом:

- Отключите все устройства, подключенные к сети Wi-Fi.

- Оставьте только компьютер, который используете и модем-маршрутизатор.

- В меню «Wireless Network Watcher» откройте раздел «Файл» и нажмите «Начать сканирование», чтобы повторить сканирование. Если в обновленном списке, кроме компьютера и модема-маршрутизатора, узнаваемым по записям Ваш маршрутизатор и Ваш компьютер в столбце Информация об устройстве, появляются другие устройства, это означает, что какой-то незнакомец подключен по беспроводной сети к нашей сети Wi-Fi.

Работа из дома: опасно ли использовать корпоративные компьютеры в личных целях?

Работа из дома означает, что многие используют корпоративные компьютеры и телефоны в личных целях. Однако рабочие устройства могут быть не такими надежными, как кажется. У людей, использующих корпоративные компьютеры и телефоны в личных целях, нередко возникает вопрос: может ли работодатель видеть, какие веб-сайты я посещаю через домашнюю сеть Wi-Fi или находясь дома?

Теоретически работодатели могут установить программное обеспечение для отслеживания действий сотрудников на рабочих ноутбуках или компьютерах. В самых строгих компаниях такое программное обеспечение может даже включать кейлоггеры, отслеживающие все, что вводится с клавиатуры, и инструменты для снятия скриншотов, используемые для контроля производительности сотрудников.

На практике степень строгости работодателя зависит от двух факторов:

- Размер компании: у более крупных организаций имеется больше ресурсов для такого рода мониторинга.

- Тип информации, с которой сотрудники работают в рамках должностных полномочий. Если сотрудник обрабатывает конфиденциальные данные, например, медицинские карты, финансовую информацию или государственные контракты, гораздо более вероятно, что работодатель будет внимательно следить за его работой.

Даже если отслеживания каждого вашего шага в интернете не происходит, работодатели могут просматривать открываемые вами файлы, посещаемые веб-сайты и отправленные электронные письма. Когда вопрос касается конфиденциальности в интернете, рекомендуется исходить из того, что рабочий компьютер находится под наблюдением, и действовать соответствующим образом.

Drive

Чтобы просмотреть список беспроводных сетей

- Быстро сдвиньте палец к центру от правого края экрана, а затем нажмите панель Параметры. (Если вы используете мышь, наведите указатель в правый верхний угол экрана, переместите его вниз, а затем щелкните панель Параметры).

- Нажмите или щелкните значок беспроводной сети ().

Если Windows не обнаруживает сеть, которая должна находиться в зоне действия вашего компьютера, это может быть вызвано одной из следующих проблем.

- Быстро сдвиньте палец к центру от правого края экрана, а затем нажмите панель Параметры. (Если вы используете мышь, наведите указатель в правый верхний угол экрана, переместите его вниз, а затем щелкните панель Параметры).

- Нажмите или щелкните значок беспроводной сети ().

- Убедитесь в том, что, по Режим «в самолете» имеет значение Выкл..

- Убедитесь, что маршрутизатор или точка доступа включена и индикатор сигнала горит.

- Выполните сброс маршрутизатора или точки доступа. Для этого отключите его, подождите не менее 10 секунд, а затем подключите снова.

Предупреждение: Сброс маршрутизатора или точки доступа приведет к временному отключению от сети всех пользователей.

- Если возле компьютера находятся устройства, работающие на той же частоте, попробуйте временно отключить их или убрать дальше от компьютера.

- Измените настройки маршрутизатора или точки доступа, чтобы использовать другой радиоканал, или установите автоматический выбор канала, если используется фиксированный канал. Иногда некоторые каналы беспроводной работают лучше, чем другие. Ознакомьтесь с информацией, предоставленной с точкой доступа или маршрутизатором, чтобы получить инструкции по настройке канала беспроводного сигнала.

Предупреждение: Беспроводные сети, как правило, передают свои названия, а компьютер «слушает» имя сети, к которой хочет подключиться. Так как скрытая сеть не транслирует эту информацию, компьютер не может её найти, поэтому сеть должна найти компьютер. Чтобы это было возможно, компьютер должен передавать как имя сети, с которой необходимо установить соединение, так и собственное имя. В такой ситуации, компьютеры, «прослушивающие» сети, получают информацию об имени компьютера и сети, с которой соединяются, что повышает риск проникновения в него.

С начала 2020 года во всем мире произошел существенный сдвиг в направлении работы из дома. Результатом этого стало совместное использование личных и рабочих устройств, что, в свою очередь, привело к возникновению проблем с конфиденциальностью и безопасностью при работе в интернете.

Скачайте и запустите Fing - Network Tools

Подключите мобильное устройство к сети Wi-Fi, которую хотите проверить. Теперь вам нужно скачать и установить сетевой сканер. Его можно найти в официальном магазине приложений для вашего устройства.

Значение отображаемой информации

При первом запуске Fing сканирует сеть, к которой мы подключены, и отображает список всех обнаруженных устройств.

Следующая информация отображается для каждого устройства:

- Имя устройства. Первая запись – это имя хоста, то есть имя устройства.

- IP-адрес. Под именем устройства мы находим частный IP-адрес устройства.

- MAC-адрес. Рядом с IP-адресом указан MAC-адрес устройства.

Первое устройство, показанное в списке, – это используемый маршрутизатор.

Читайте также: