Eset live grid что это

Как распространяются шифраторы

Шифраторы активно распространяются в масштабных киберкампаниях в различных регионах мира. Стандартная схема заражения – рассылка писем, содержащих вредоносный файл или ссылку. Потенциальная жертва может получить письмо на родном языке, подписанное известными местными компаниями. Например, злоумышленники нередко адресуют российским пользователям письма с вредоносным содержимым, подписанные Почтой России, Сбербанком или DHL. Такая тактика известна как фишинг.

Обнаружение шифраторов с ESET

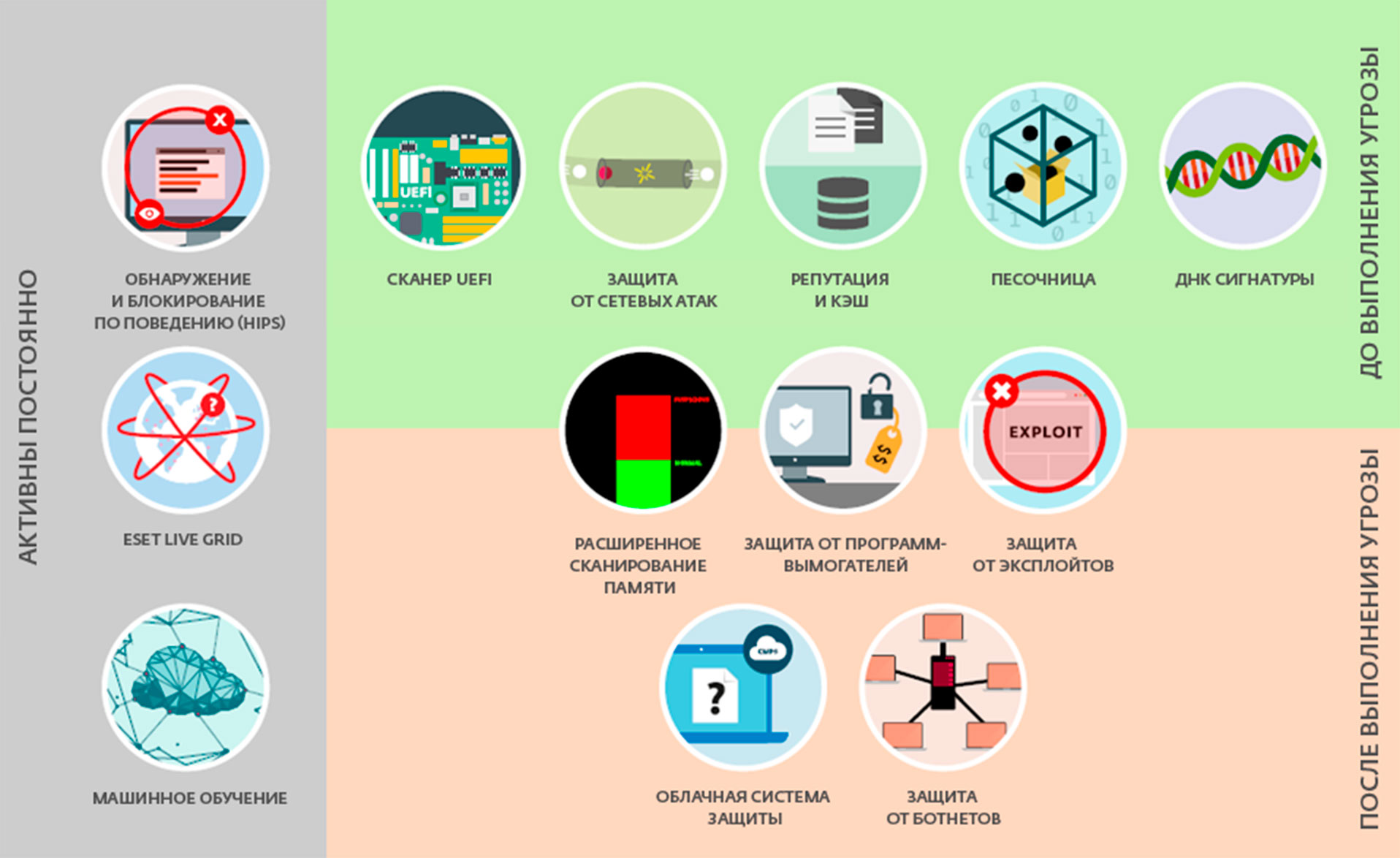

Перед началом распространения вредоносных программ их авторы проверяют детектирование образцов статичными методами, используемыми в известных антивирусных продуктах. Следовательно, эффективная защита пользователя должна быть многоуровневой – сочетать технологии проактивной защиты, поведенческого анализа и облачных технологий.

Антивирусные решения ESET поддерживают несколько уровней защиты, включая технологии проактивного эвристического и реактивного обнаружения. Чтобы мгновенно реагировать на угрозы и обеспечивать максимальную защиту, антивирус должен быть обновлен и содержать актуальную информацию о последних обнаруженных угрозах, а облачный сервис ESET Live Grid с информацией о репутации файлов – включен. Мы настоятельно рекомендуем использовать последние версии антивируса для возможности применения модулей «Защита от эксплойтов», «Расширенное сканирование памяти» и других технологий, детектирующих вредоносные программы на разных этапах их выполнения.

Нельзя забывать, что антивирусные решения не могут заменить другие инструменты обеспечения информационной безопасности. Поэтому необходимо уделять внимание таким вопросам как своевременное обновление программного обеспечения, регулярное создание резервных копий, информирование пользователей о методах социальной инженерии.

Чтобы правильно настроить ваши продукты ESET, следуйте рекомендациям ниже:

1. Регулярно обновляйте антивирус ESET

Новые версии шифраторов выходят достаточно часто, поэтому важным аспектом защиты от данного семейства вредоносных программ является регулярное обновление сигнатурных баз антивируса. Продукты ESET проверяют наличие обновлений каждый час при наличии действующей лицензии и интернет-подключения.

2. Включите модули «Расширенное сканирование памяти» и «Защита от эксплойтов»

Новые технологии ESET усиливают защиту от вредоносных программ, которые пытаются избежать обнаружения антивирусами. Функция расширенного сканирования памяти отслеживает подозрительное поведение программ, а модуль «Защита от эксплойтов» контролирует процессы в

поисках поведения, типичного для эксплойтов.

3. Включите сервис ESET Live Grid

С активированным сервисом ESET Live Grid антивирус реагирует на новые угрозы до того, как данное вредоносное ПО будет занесено в сигнатурные базы, даже при условии их регулярного и максимально оперативного обновления.

Профилактика и защита

Обработанные шифратором файлы могут быть некорректно восстановлены. Но если заранее провести подготовительные работы для защиты системы, риск потери данных будет значительно снижен. Для минимизации возможного влияния шифратора мы рекомендуем выполнить следующие действия:

1. Создать резервную копию данных

Первая и лучшая мера защиты от шифраторов – регулярно обновляемая резервная копия данных. Помните, что эти вредоносные программы могут зашифровать файлы на всех видах сетевых дисков, в том числе в облачных хранилищах. Очень важно регулярно обновлять резервную копию. Настройте автоматическое обновление и не забывайте вручную обновлять копии на внешних дисках и в сервисах резервного копирования, которые могут быть отключены.

2. Настроить отображение расширений файлов

Шифратор обычно содержится в файлах с расширением «.PDF» и «.EXE». Вредоносная программа рассчитывает на скрытие расширений файлов в ОС Windows, которое настроено по умолчанию. Включите отображение полного расширения файлов – это может облегчить обнаружение

подозрительных файлов.

3. Настроить фильтр EXE-файлов в почте

Если ваш сканер почтовых шлюзов может фильтровать файлы по их расширениям в почте, настройте блокировку писем с вложенными EXE-файлами или файлами с двумя расширениями вида «*.*.EXE». Если вашим сотрудникам по роду деятельности необходимо обмениваться исполняемыми файлами, а вы установили фильтр на их пересылку, предложите создавать защищенные паролем ZIP-архивы или воспользоваться сервисами для обмена файлами.

5. Отключите возможность запуска файлов из папок AppData или LocalAppData

Характерное для шифратора поведение напоминает работу исполняемого файла из папок AppData или Local AppData. Вы можете создать правила блокировки запуска исполняемых файлов для этих папок при помощи стандартных возможностей Windows или настроек HIPS в антивирусе. Если легальное приложение требует использовать для установки папку AppData вместо Program Files, вы можете сделать для него исключение.

6. Отключите возможности удаленного управления рабочим столом (RDP)

Чтобы попасть на компьютер, шифраторы часто используют RDP (протокол удаленного рабочего стола) – стандартную утилиту Windows для удаленного доступа. Также известно, что киберпреступники иногда получают доступ к целевой машине через RDP и отключают защитное ПО. Продукты ESET имеют встроенные механизмы самозащиты, однако мы рекомендуем отключить RDP, если вы не используете эту функцию.

7. Регулярно устанавливайте патчи и обновления вашего ПО

Киберпреступники часто надеются на то, что пользователи не устанавливают последние обновления программ и используют устаревшее ПО с известными уязвимостями. Авторы вредоносных программ используют эти «дыры» в защите для незаметного вторжения в систему. Вы можете снизить риск атаки, если будете своевременно устанавливать обновления. Некоторые компании-разработчики ПО выпускают обновления регулярно (как Microsoft и Adobe – каждый второй вторник месяца). Не стоит игнорировать также внеплановые и срочные обновления. Включите автоматическое обновление ПО, если это возможно, либо скачивайте и устанавливайте обновления с сайтов разработчиков.

8. Используйте программы для защиты, которым можно доверять

Киберпреступники обновляют свои вредоносные программы во избежание обнаружения, поэтому важно иметь многоуровневую защиту. После установки программа-вымогатель может атаковать не сразу, а только после получения удаленной команды. Даже если вредоносная программа абсолютно новая и «умеет» обходить антивирусное ПО, ее можно детектировать при попытке связаться с управляющим сервером. Новейшие версии продуктов ESET имеют встроенный модуль «Защита от ботнетов», блокирующий внешнее «общение» вредоносной программы.

9. Используйте восстановление системы, чтобы откатить систему до «чистого» состояния

Если на зараженном компьютере с установленной ОС Windows включена возможность восстановления системы, можно попробовать откатить систему до «чистого» состояния и восстановить часть зашифрованных файлов, используя теневые копии Windows. Для успешной операции нужно действовать быстро. Новейшие версии шифраторов могут удалять теневые копии для восстановления системы каждый раз, когда исполняемый файл запускается. Исполняемые файлы могут запускаться без участия оператора, как и обычные файлы при работе системы Windows.

10. Используйте стандартную учетную запись вместо учетной записи администратора

Когда вы используете учетную запись с правами администратора, вы подвергаете систему риску заражения, так как в этом случае вредоносные программы будут запускаться с повышенным уровнем прав. Убедитесь, что пользователи имеют учетные записи с ограниченными правами для выполнения своих ежедневных рабочих задач. Давайте права администратора только тем пользователям, которым это действительно необходимо. Не отключайте контроль учетных записей пользователей.

11. Уделяйте внимание повышению грамотности сотрудников в вопросах информационной безопасности

Одним из наиболее распространенных способов заражения компьютеров является социальная инженерия – ее методы основаны на введении пользователей в заблуждение и убеждении их в том, что исполняемый файл необходимо запустить.

Система своевременного обнаружения Live Grid позволяет компании ESET постоянно и без промедления получать информацию о новых заражениях. Двунаправленная система своевременного обнаружения Live Grid создана с единственной целью — улучшить предлагаемую пользователям защиту. Лучший способ получения информации о новых угрозах незамедлительно после их появления — это поддержание связи с максимально возможным количеством пользователей и получение от них оперативных данных об угрозах. Существует два варианта работы.

1. Систему своевременного обнаружения Live Grid можно не включать. Программное обеспечение сохранит полную функциональность, и мы по-прежнему будем обеспечивать для вас наилучшую защиту.

2. Систему своевременного обнаружения Live Grid можно настроить для отправки анонимной информации о новых угрозах и объектах, содержащих вредоносный код. Эта информация отправляется в компанию ESET для подробного анализа. Изучение этих угроз поможет компании ESET обновлять свой модуль обнаружения и улучшать возможности программы по обнаружению угроз.

Система своевременного обнаружения Live Grid будет собирать информацию о компьютере, которая имеет отношение к новым обнаруженным угрозам. Это может быть образец или копия файла, в котором возникла угроза, путь к такому файлу, его имя, дата и время, имя процесса, в рамках которого угроза появилась на компьютере, и сведения об операционной системе.

Существует риск, что некоторая информация о вас или вашем компьютере (имя пользователя в пути к каталогу и т. п.) может случайно стать доступной для сотрудников лаборатории ESET. Тем не менее эта информация будет использоваться ИСКЛЮЧИТЕЛЬНО для того, чтобы помочь нам незамедлительно реагировать на появление новых угроз.

Чтобы открыть настройку Live Grid, в главном меню выберите пункт Настройка > Настроить параметры приложения. (или нажмите cmd+, ) > Live Grid . Установите флажок Включить систему своевременного обнаружения Live Grid , чтобы активировать систему Live Grid, а затем нажмите кнопку Настройка. рядом с пунктом Расширенные параметры .

Исследователи вредоносных программ ESET используют эту информацию для получения точного представления о природе и масштабах глобальных угроз, что позволяет нам направлять усилия на решение правильных задач. Данные системы ESET LiveGrid® играют важную роль при определении приоритетов в наших автоматизированных системах.

Кроме того, применяется система репутации, помогающая улучшить общую эффективность наших решений по защите от вредоносных программ. Пользователь может проверить репутацию запущенных процессов и файлов непосредственно в интерфейсе программы или в контекстном меню, благодаря чему становится доступна дополнительная информация из ESET LiveGrid®. Когда исполняемый файл или архив проверяется на компьютере пользователя, его хэштег сначала проверяется по базе элементов, внесенных в белые и черные списки. Если он находится в белом списке, проверяемый файл считается чистым и помечается для исключения из будущих сканирований. Если он находится в черном списке, предпринимаются соответствующие действия, исходя из природы угрозы. Если соответствие не найдено, файл тщательно сканируется. На основании результатов сканирования происходит категоризация файлов как угроз или безопасных объектов. Такой подход имеет существенное положительное влияние на производительность сканирования. Система репутации обеспечивает эффективное обнаружение образцов вредоносных программ еще до доставки их сигнатур в обновленную базу данных вирусов на компьютере пользователя (что происходит несколько раз в день).

Система обратной связи ESET LiveGrid®, дополняющая систему репутации ESET LiveGrid®, собирает информацию о компьютерах пользователей, которая связана с новыми обнаруженными угрозами. Это может быть образец или копия файла, в котором возникла угроза, путь к такому файлу, его имя, дата и время, имя процесса, в рамках которого угроза появилась на компьютере, и сведения об операционной системе.

Серверы ESET LiveGrid®

Наши серверы ESET LiveGrid® размещаются в Братиславе, Вене и Сан-Диего, но эти серверы отвечают только за запросы от клиентов. Фактическая обработка присланных образцов выполняется в Братиславе (Словакия).

Включение и отключение системы ESET LiveGrid® в продуктах ESET

Для получения подробных иллюстрированных инструкций о том, как включить и отключить систему ESET LiveGrid® в продуктах ESET, прочтите статью нашей базы знаний ESET.

Доступны указанные ниже варианты.

Включить систему обратной связи ESET LiveGrid®

Система обратной связи ESET LiveGrid®, дополняющая систему репутации ESET LiveGrid®, собирает информацию о компьютере пользователя, которая связана с новыми обнаруженными угрозами. Это может быть:

• Образец или копия файла, в котором возникла угроза

• Процесс, с помощью которого угроза появилась на компьютере

• Информация об операционной системе компьютера

По умолчанию программа ESET NOD32 Antivirus отправляет подозрительные файлы в вирусную лабораторию ESET для тщательного анализа. Всегда исключаются файлы с определенными расширениями, такими как .doc и .xls . Также можно добавить другие расширения, если политика вашей организации предписывает исключение из отправки.

Подробные сведения об отправке соответствующих данных приведены в Политике конфиденциальности.

Машинное обучение

Компания ESET разработала собственный механизм машинного обучения, названный ESET Augur. Он использует совокупную силу нейронных сетей (например, глубокое обучение и LSTM (long short-term memory – сети долгой краткосрочной памяти)) и группы из шести алгоритмов классификации. Это позволяет генерировать консолидированный вывод и помогать правильно маркировать входящий образец как чистый, потенциально нежелательный или вредоносный.

Движок ESET Augur настроен на взаимодействие с другими защитными технологиями, включая ДНК сигнатуры, песочницу, анализ памяти, извлечение поведенческих функций, чтобы обеспечить наилучшие показатели обнаружения и минимальное количество ложных срабатываний.

Технология применяется в продуктах:

Защита от ботнетов

Защита от ботнетов помогает контролировать сетевую активность и находить вредоносные соединения, используемые бот-сетями. Технология определяет исходящие сетевые соединения для известных образцов зловредного кода и выявляет вредоносные сайты по собственным черным спискам. Функция блокирует каждое обнаруженное вредоносное соединение и сообщает о нем пользователю.

Защита от эксплойтов

Защита от эксплойтов контролирует часто эксплуатируемые приложения (веб-браузеры, PDF-редакторы, почтовые клиенты, приложения Microsoft Office, Flash, Java и т.д.). Он не только обращает внимание на определенные идентификаторы CVE, но и сосредотачивается на методах эксплуатации. Объект, демонстрирующий подозрительное поведение, подвергается анализу, и вредоносный процесс немедленно блокируется на устройстве.

Технология «Защита от эксплойтов» блокирует процесс эксплуатации – в отличие от механизма сканирования, который охватывает эксплойты в искаженных файлах, или защиты от сетевых атак, нацеленной на уровень коммуникаций. Технология постоянно совершенствуется за счет новых методов обнаружения эксплойтов, которые используют новые способы эксплуатации.

Технология применяется в продуктах:

Расширенное сканирование памяти

Расширенное сканирование памяти – новаторская технология, которая позволяет эффективно обезвреживать сложные зашифрованные вредоносные программы, попадающие на компьютер скрыто от пользователя. Функция контролирует поведение вредоносного процесса и сканирует его, как только он запускается в памяти.

Каждый раз, когда процесс делает системный запрос от нового исполняемого файла, функция Расширенного сканирования памяти анализирует поведение при помощи ДНК сигнатур. Благодаря интеллектуальному кэшированию, функция практически не влияет на потребление ресурсов и скорость работы компьютера.

Код современных вредоносных программ может работать «только в памяти», без использования постоянных компонентов в файловой системе. Такой код нельзя обнаружить стандартными методами детектирования. Только сканирование памяти может найти такие кибератаки, и Расширенное сканирование памяти ESET – эффективный инструмент для борьбы с ними.

Технология применяется в продуктах:

Включить систему репутации ESET LiveGrid®

Система репутации ESET LiveGrid® основана на белом и черном списке, которые хранятся в облаке.

Проверите репутацию запущенных процессов и файлов непосредственно в интерфейсе программы или в контекстном меню, благодаря чему становится доступна дополнительная информация из ESET LiveGrid®.

Защита от программ-вымогателей

Технология является дополнительным уровнем защиты от программ, блокирующих доступ или шифрующих данные пользователя и требующих выкуп за «освобождение» файлов. Защита от программ-вымогателей оценивает и контролирует все исполняемые приложения с помощью поведенческого анализа и репутационной эвристики.

Технология включена по умолчанию. В случае обнаружения подозрительных действий на компьютере пользователю будет предложено заблокировать данную активность. Максимальный уровень защиты от подобных вредоносных программ достигается совместной работой функций «Защита от программ-вымогателей», «Защита от сетевых атак», «ДНК сигнатуры» и облачной системой защиты.

Технология применяется в продуктах:

Настройка облачной защиты в окне расширенных параметров

Для доступа к настройкам ESET LiveGrid®откройте Расширенные параметры (F5) > Модуль обнаружения > Облачная защита .

• Включить систему репутации ESET LiveGrid® (рекомендуется) . Система репутации ESET LiveGrid® увеличивает эффективность решений ESET для защиты от вредоносных программ, так как благодаря ей сканируемые файлы сопоставляются с элементами «белого» и «черного» списков в облаке.

• Включение средства ESET LiveGrid® системы отзывов — отправляет соответствующие данные образцов (описанные в разделе Отправка образцов ) вместе с отчетами о сбоях и статистическими данными в исследовательскую лабораторию ESET для дальнейшего анализа.

• Отправлять отчеты об аварийном завершении и данные диагностики : отправка относящихся к ESET LiveGrid® диагностических данных, таких как отчеты об аварийных завершениях и дампы памяти модулей. Рекомендуем не выключать этот параметр, чтобы помочь ESET выявлять проблемы, совершенствовать продукты и улучшать защиту конечных пользователей.

Защита от сетевых атак

Функция расширяет возможности файервола и повышает эффективность обнаружения известных уязвимостей на сетевом уровне. Технология обнаружения распространенных уязвимостей в широко используемых протоколах, таких как SMB, RPC и RDP, является важным слоем защиты от вредоносных программ, сетевых атак и эксплуатации брешей, для которых еще не выпущены или не установлены патчи.

Технология применяется в продуктах:

Отправка образцов

Отправка образцов вручную — включение опции отправки образцов в ESET вручную из контекстного меню, карантина или раздела Сервис.

Автоматическая отправка обнаруженных образцов

Укажите, какие образцы будут отправляться в ESET для анализа и совершенствования механизмов обнаружения (максимальный размер образца по умолчанию составляет 64 МБ). Доступны следующие варианты:

• Все обнаруженные образцы : все объекты, обнаруженные модулем обнаружения (в том числе потенциально нежелательные приложения, если в настройках модуля сканирования включен соответствующий параметр).

• Все образцы, кроме документов : все обнаруженные объекты, кроме документов (см. ниже).

• Не отправлять : обнаруженные объекты не будут отправляться в компанию ESET.

Автоматическая отправка подозрительных образцов

Эти образцы также будут отправляться в ESET, если модуль обнаружения их не обнаруживает. Например, образцы, которые почти избежали обнаружения, признаны подозрительными одним из модулей защиты ESET NOD32 Antivirus или демонстрируют неоднозначное поведение (максимальный размер образца по умолчанию составляет 64 МБ).

• Исполняемые файлы : включает исполняемые файлы, такие как .exe, .dll, .sys .

• Архивы : включает такие типы файлов, как .zip, .rar, .7z, .arch, .arj, .bzip, .gzip, .ace, .arc, .cab .

• Сценарии : включает такие типы файлов сценариев, как .bat, .cmd, .hta, .js, .vbs, .ps1 .

• Другое : включает такие типы файлов, как .jar, .reg, .msi, .sfw, .lnk .

• Возможный спам : эта функция позволяет отправлять потенциальный спам (целиком или частично) и вложения в ESET для анализа. Включив ее, вы поможете точнее обнаруживать спам — для себя и для всего мира.

• Документы : включает документы Microsoft Office и PDF с активным содержимым и без него.

Разверните, чтобы открыть список всех включаемых типов файлов документов

ACCDB, ACCDT, DOC, DOC_OLD, DOC_XML, DOCM, DOCX, DWFX, EPS, IWORK_NUMBERS, IWORK_PAGES, MDB, MPP, ODB, ODF, ODG, ODP, ODS, ODT, OLE2, OLE2_ENCRYPTED, OLE2_MACRO, OLE2_PROTECTED, ONE, ONEPKG, PDF, PPT, PPT_XML, PPTM, PPTX, PS, PSD, RTF, SYLK, THMX, VSD, VSD_XML, WPC, WPS, XLS, XLS_XML, XLSB, XLSM, XLSX, XPS

Фильтр исключений позволяет исключить из отправки определенные файлы или папки (например, может понадобиться исключить файлы, которые могут содержать конфиденциальную информацию, такую как документы и электронные таблицы). Перечисленные в этом списке файлы никогда не будут передаваться в ESET на анализ, даже если они содержат подозрительный код. Файлы наиболее распространенных типов (.doc и т. п.) исключаются по умолчанию. При желании можно дополнять список исключенных файлов.

Максимальный размер образцов (МБ) : определяет максимальный размер образцов (1-64 МБ).

Единая точка входа для ресурсов ESET

Войти через социальные сети

Сканер UEFI

Компания ESET стала первым разработчиком антивирусных решений, внедрившим в свои решения дополнительный уровень защиты прошивки UEFI (Unified Extensible Firmware Interface) компьютера. Функция «Сканер UEFI» проверяет и обеспечивает безопасность среды предварительной загрузки, соответствующей спецификации UEFI. Она предназначена для контроля целостности прошивки и обнаружения попыток модификации.

UEFI является стандартизированной спецификацией программного интерфейса, который существует между операционной системой устройства и микропрограммами, управляющими низкоуровневыми функциями оборудования. UEFI пришел на замену BIOS (базовой системы ввода/вывода), используемого на компьютерах с середины 1970-х годов.

Спецификация хорошо задокументирована, что позволяет разработчикам создавать расширения для прошивки. Но это также открывает дверь для создателей вредоносных программ, которые могут внедрить в UEFI вредоносные модули и злонамеренные коды.

Технология применяется в продуктах:

Репутация и кэш

Перед сканированием наши продукты проверяют локальный кэш файла или URL-адреса на предмет связи с известными угрозами. Объект сравнивается с черными и белыми списками базы ESET. Это повышает скорость сканирования на предмет угроз.

Далее из облачной системы ESET LiveGrid запрашивается информация о репутации объекта – был ли он ранее отмечен как подозрительный или классифицирован как вредоносный. Это повышает эффективность сканирования и обеспечивает более высокую скорость обмена данными по вредоносным программам с нашими пользователями.

Применение черных списков URL-адресов и проверка репутации защищают пользователей от мошеннических (фишинговых) сайтов или ресурсов с вредоносным содержанием.

Технология применяется в продуктах:

ДНК сигнатуры

Типы обнаружения угроз варьируются от определенных хэшей до ДНК сигнатур, которые представляют собой совокупность информации о поведении и характеристик вредоносного объекта.

Если вредоносный код можно изменить или запутать, то поведение объекта не так просто модифицировать. ДНК сигнатуры ESET разработаны с учетом этой особенности.

Антивирус проводит глубокий анализ кода и извлекает «гены», отвечающие за поведение вредоносной программы. Поведенческие гены используются для построения ДНК сигнатур, которые применяются для оценки потенциально подозрительного кода, найденного на диске или запущенного в памяти в виде процесса.

ДНК сигнатуры могут обнаруживать известные образцы вредоносных программ, новые варианты известных семейств вредоносного ПО или ранее неизвестные вредоносные программы, которые содержат гены, указывающие на вредоносное поведение.

Технология применяется в продуктах:

Облачная система защиты

Облачная система защиты построена на базе технологии ESET LiveGrid. С разрешения пользователя система отслеживает потенциальные, ранее неизвестные угрозы и передает их в облако ESET через систему обратной связи ESET LiveGrid.

Собранные образцы подвергаются автоматической эмуляции в песочнице и анализу поведения, что приводит к созданию автоматизированных сигнатур, если злонамеренные характеристики подтверждены. Пользователи ESET получают ответ о репутации образца до очередного обновления баз данных вредоносных программ.

Технология применяется в продуктах:

Обнаружение и блокирование угроз по поведению – HIPS

HIPS, или, проще говоря, система предотвращения вторжений ESET контролирует активность системы, используя набор предопределенных правил для распознавания подозрительного поведения в системе. Когда подозрительная активность обнаружена, механизм самозащиты HIPS останавливает потенциально опасные действия нежелательной программы или процесса.

Пользователи могут определять самостоятельно набор правил вместо набора по умолчанию, но для этого требуются продвинутые знания работы приложений и операционной системы.

Технология применяется в продуктах:

Не включать ESET LiveGrid®

Функциональность программного обеспечения при этом не теряется, но в некоторых случаях ESET NOD32 Antivirus может быстрее реагировать на новые угрозы, когда система ESET LiveGrid® включена. Если система ESET LiveGrid® использовалась ранее, но была отключена, могут оставаться некоторые пакеты данных, предназначенные для отправки. Эти пакеты будут отправлены в ESET даже после выключения системы. После отправки всей текущей информации новые пакеты создаваться не будут.

Дополнительную информацию о ESET LiveGrid® см. в глоссарии.

См. наши иллюстрированные инструкции на английском и еще нескольких языках по включению и отключению ESET LiveGrid® в ESET NOD32 Antivirus.

Исследовательские лаборатории ESET развивают уникальные технологии защиты от современных угроз

В решениях ESET используются многоуровневые технологии защиты, выходящие за пределы возможностей обычного антивируса. На рисунке ниже представлены основные технологии ESET и оценка того, когда и как они обнаруживают и/или блокируют угрозу.

Песочница в продукте

Авторы современных вредоносных программ зачастую пытаются запутать их код или скрыть истинное поведение, чтобы предотвратить обнаружение антивирусами. Для определения реального поведения угрозы решения ESET используют изолированную среду – так называемую песочницу. С помощью этой технологии антивирус эмулирует различные компоненты работы системы для запуска подозрительного образца в изолированной виртуальной среде.

Используются двоичные переводы, чтобы не замедлять скорость работы машины. Данная технология была реализована в решениях ESET еще в 1995 году. С тех пор мы постоянно работаем над ее улучшением.

Технология применяется в продуктах:

Читайте также: