Eltex не работает sfp

Описание: Управляемый коммутатор L2+/L3 уровня, 20 портов 1000Base-X(SFP), 4 комбо-порта 10/100/1000Base-T/1000Base-X(SFP), 4 порта 10GBase-X(SFP+) или 1000Base-X(SFP).

Коммутаторы Eltex серии MES3100 предназначены для использования в операторских сетях в качестве коммутаторов уровня агрегации или транспортных коммутаторов, обладают богатым функционалом уровня 2, а также основными функциями уровня 3. Обеспечивают высокую производительность, гибкость, безопасность, в сочетании с надежностью, предоставляемой за счет резервных вентиляторов и блоков питания. Благодаря высокой плотности портов, коммутаторы Eltex серии MES3100 являются оптимальным решением в операторских сетях, где необходима организация 10G-линков. Также коммутатор Eltex MES3124F может использоваться в корпоративных сетях, и для организации ЦОДов.

Отличительные черты коммутаторов - развитые функции уровня 2, поддержка статической IP маршрутизации, динамической маршрутизации, наличие интерфейсов 10Гбит/с (SFP+), резервирование источников питания с возможностью горячей замены, а также 3 модуля вентиляции.

Коммутатор Eltex MES3124F имеет 20 портов 1000Base-X(SFP), а также 4 комбо-порта 10/100/1000Base-T/1000Base-X(SFP), 4 порта 10GBase-X(SFP+) или 1000Base-X(SFP).

Интерфейсы

20 портов 1000 Base-X (SFP);

4 порта 10/100/1000Base-T Ethernet/1000Base-X (SFP);

4 порта 10G Base-X (слоты для SFP+ трансиверов)

Трансиверы SFP, SFP+

Дуплексный и полудуплексный режимы

Дуплексный/ полудуплексный режим для электрических портов, дуплексный режим для оптических портов.

Производительность коммутатора 128 Гбит/с

Объем буферной памяти 12 Мбит

Таблица MAC адресов 16К

Поддержка VLAN 802.1Q, до 4К

Управление SNMP, CLI, ssh, telnet

Функции интерфейсов

Защита от блокировки очереди (HOL);

Поддержка обратного давления (Back pressure);

Поддержка MDI/MDIX;

Поддержка сверхдлинных кадров (Jumbo frames);

Управление потоком (IEEE 802.3X).

Функции при работе с MAC-адресами

Таблица MAC-адресов 16000 записей;

Независимый режим обучения в каждой VLAN;

Поддержка многоадресной рассылки (MAC Multicast Support);

Регулируемое время хранения MAC-адресов (Automatic Aging for MAC Addresses);

Статические записи MAC (Static MAC Entries)

Функции обеспечения безопасности

DHCP snooping;

Опция 82 протокола DHCP;

UDP Relay;

IP Source address guard;

Dynamic ARP Inspection (Protection);

L2-L3-L4 ACL (Access Control List);

Time-Based ACL;

Проверка подлинности на основе MAC-адреса, ограничение количества MAC-адресов, статические MAC-адреса;

Проверка подлинности на основе порта (802.1x)

Функция Multicast (IGMP Snooping);

MLD Snooping;

Защита от широковещательного «шторма» (Broadcast Storm Control);

Зеркалирование портов (Port Mirroring);

Изоляция портов (Protected ports);

Private VLAN Edge;

Private VLAN (light version);

Поддержка протокола STP (Spanning Tree Protocol);

Поддержка протокола RSTP (IEEE 802.1w Rapid spaning tree protocol);

Поддержка VLAN;

Поддержка GVRP (GARP VLAN);

Поддержка VLAN на базе портов (Port-Based VLAN);

Поддержка 802.1Q;

Selective Q-in-Q;

Объединение каналов с использованием LACP;

Создание групп LAG;

Поддержка Auto Voice VLAN;

IGMP proxy.

Клиенты BootP и DHCP(Dynamic Host Configuration Protocol);

Статические IP-маршруты;

Поддержка ARP (Address Resolution Protocol), ARP Proxy;

Динамическая маршрутизация RIP v1, v2.

Основные функции качества обслуживания (QoS)

Поддержка до 8 приоритетных очередей;

Поддержка класса обслуживания 802.1p.

Загрузка и выгрузка файла настройки по TFTP;

Удаленный мониторинг (RMON);

Протокол SNMP;

Интерфейс командной строки (CLI);

Syslog;

SNTP (Simple Network Time Protocol);

Traceroute;

Управление контролируемым доступом – уровни привелегий;

Блокировка интерфейса управления;

Локальная аутентификация;

Фильтрация IP-адресов для SNMP;

Проверка подлинности на основе порта (802.1x);

Клиент RADIUS TACACS+ (Terminal Access Controller Access Control System);

Сервер SSH;

Поддержка макрокоманд

Сервисные функции

Виртуальное тестирование кабеля (VCT);

Диагностика оптического трансивера;

Green Ethernet

Температура от -10 до +45°C

Источники питания

Сеть переменного тока: 220В+-20%, 50 Гц

сеть постоянного тока: -48В+30-20%

Варианты питания:

- один источник питания постоянного или переменного тока;

- два источника питания постоянного или переменного тока, с

возможностью горячей замены.

Потребляемая мощность ≤50 W

Размеры 430x44x250 мм

Вес не более 2,6 кг

Итак, непосредственно с железкой мы познакомились, а теперь приступим к её мозгам. Интерфейс у нас представляет собой несколько модифицированный Cisco-like, поэтому если вы работали с чем-то подобным, то разберетесь здесь довольно быстро.

Говорить будем сначала об общих настройках, а после перейдем к настройке портов. Данный конфиг представляет собой настройку стандартного транспортного коммутатора L2-уровня без каких-либо заморочек.

no spanning-tree - говорим коммутатору, что протокол STP нам не нужен;

bridge multicast filtering - включает фильтрацию мультикаст-групп;

Создаем вланы на коммутаторе. Добавление портов в них - далее.

Включаем на коммутаторе IGMP Snooping и говорим ему, какой VLAN у нас мультикастный.

Настройка защиты от колец. Логических. И физических, созданных идиотами.

mac address-table notification change - глобальная таблица настройки MAC-адресов;

hostname sw.201.39 - даем нашему коммутатору имя. Тут на ваш вкус. Это может быть имя локации в которой он находится или что-то еще.

logging console errors - выведение в консоль различных ошибок;

username admin password encrypted d033e22ae348aeb5660fc2140aec35850c4da997 privilege 15

Пользователь с ником admin, уже закодированным паролем вида бла-бла-бла (попозже опишу, как их расшифровывать) и привилегиями максимального уровня.

В режиме конфигурирования говорим

И там задаем IP и маску

А также говорим, что нам не нужна отдача IP по DHCP

А следующая команда разрешает работу SNTP-клиенту, который поддерживает метод рассылки пакетов, позволяющий посылать данные устройству ближайшему из группы получателей, а также широковещательному SNTP-клиенту на настраиваемом интерфейсе.

Описанный выше конфиг по сути практически голый, в нем мы по большому счету не настраиваем ничего интересного. То же STP - оно попросту отключено. И отсутствует еще множество мелочей, как в глобальном конфиге, так и в настройке интерфейсов. Разберемся, что еще может нам понадобиться.

- Создает, либо удаляет соответствия между экземпляром протокола MSTP и группами VLAN.

spanning-tree mst max-hops - Устанавливает максимальное количество транзитных участков для пакета BPDU, необходимых для формирования дерева и удержания информации о его строении. Если пакет уже прошел максимальное количество транзитных участков, то на следующем участке он отбрасывается.

Зеленый эзернет™, замечательная™ функция™

Green Ethernet – технология, позволяющая снизить энергопотребление устройства за счет отключения питания для неактивных электрических портов и изменения уровня передаваемого сигнала в зависимости от длины кабеля.

Сейчас объясню как её отключить:

Это всё, что нужно знать.

Настройка в нашем примере будет довольно поверхностная, одна глобальная и несколько для интерфейсов. Но сначала коротко о данном протоколе.

Основной функцией протокола Link Layer Discovery Protocol (LLDP) является обмен между сетевыми устройствами о своем состоянии и характеристиках. Информация, собранная посредством протокола LLDP, накапливается в устройствах и может быть запрошена управляющим компьютером по протоколу SNMP. Таким образом, на основании собранной информации, на управляющем компьютере может быть смоделирована топология сети.

Коммутатор MES3124 поддерживает передачу, как стандартных параметров, так и опциональных, таких как:

- имя устройства и его описание;

- имя порта и его описание;

- информация о МАС/PHY;

- и т.д.

lldp notifications interval 120 - тут всё просто, это интервал отправки уведомлений по протоколу lldp.

Ну, и коротко о настройке интерфейсов.

lldp notifications enable - включаем lldp-уведомления.

- Определяет, какие опциональные TLV-поля (Type, Length, Value) будут включены устройством в передаваемый LLDP-пакет. В команду можно включить от одного до пяти опциональных TLV: port-desc, sys-name, sys-desc, sys-cap, 802.3-mac-phy.

lldp management-address - Определяет управляющий IP-адрес, объявленный на интерфейсе.

Данный механизм позволяет устройству отслеживать закольцованные порты. Петля на порту обнаруживается путём отсылки коммутатором фрейма с адресом назначения, совпадающим с одним из MAC-адресов устройства.

Глобальная настройка:

loopback-detection enable - Включает механизм обнаружения петель

loopback-detection interval 10 - Устанавливает интервал между loopback-фреймами.

loopback-detection vlan-based - Принцип обнаружения колец.

loopback-detection vlan-based recovery-time 60 - Перезагрузка после обнаружения кольца.

Для интерфейсов просто говорим, что на них loopback-detection enable.

Системные журналы позволяют вести историю событий, произошедших на устройстве, а также контролировать произошедшие события в реальном времени. В журнал заносятся события семи типов: чрезвычайные, сигналы тревоги, критические и не критические ошибки, предупреждения, уведомления, информационные и отладочные.

SNMP – технология, призванная обеспечить управление и контроль над устройствами и приложениями в сети связи путём обмена управляющей информацией между агентами, расположенными на сетевых устройствах, и менеджерами, находящимися на станциях управления. SNMP определяет сеть как совокупность сетевых управляющих станций и элементов сети (главные машины, шлюзы и маршрутизаторы, терминальные серверы), которые совместно обеспечивают административные связи между сетевыми управляющими станциями и сетевыми агентами.

Коммутатор MES3124 позволяет настроить работу протокола SNMP для удаленного мониторинга и управления устройством. Устройство поддерживает протоколы версий SNMPv1, SNMPv2, SNMPv3.

OSPF инкапсулируется в IP. Номер протокола 89.

Для передачи пакетов использует мультикаст адреса:

224.0.0.5 все маршрутизаторы OSPF

224.0.0.6 все DR

OSPF представитель семейства Link-State протоколов.

А вот и кусок кода:

И теперь уже настройка интерфейса:

area - Configure the area ID for an OSPF interface.

authentication - Enable authentication for OSPF packets and to specify the type of authentication.

cost - Configure the cost of sending a packet on an interface.

dead-interval - Configure the interval at which hello packets must not be seen before neighbors declare the router down.

enable - Enable OSPF on an interface.

hello-interval - Configure the interval between hello packets.

priority - Configure the router priority.

retransmit-interval - Configure the time between LSA retransmissions.

transmit-delay - Configure the estimated time required to send a link-state update packet on the interface.

A.B.C.D - Specify OSPF area as an IP address.

В последующих статьях стоит поговорить об этом протоколе и функции у Eltex в частности, но сегодня ограничимся этим.

interface gigabitethernet 1/0/1 - имя интерфейса. В случае с 3124F также есть порты 10G под названием tengigabitethernet

loopback-detection enable - защита от колец включена.

switchport mode trunk - порт в режиме Trunk.

— access – интерфейс доступа – нетегированный интерфейс для одной VLAN;

— trunk – интерфейс, принимающий только тегированный трафик, за исключением одного VLAN, который может быть добавлен с помощью команды switchport trunk native vlan;

— general – интерфейс с полной поддержкой 802.1q, принимает как тегированный, так и нетегированный трафик;

— customer – 802.1 Q-in-Q интерфейс.

switchport trunk allowed vlan add 205,207,230-232,236,239-240,242,244

switchport trunk allowed vlan add 402,1703 - Добавленные на порт VLAN.

spanning-tree disable - протокол STP выключен.

spanning-tree bpdu filtering - Определяет режим обработки пакетов BPDU интерфейсом, на котором выключен протокол STP.

- filtering – на интерфейсе с выключенным протоколом STP BPDU пакеты фильтруются.

- flooding – на интерфейсе с выключенным протоколом STP нетегированные BPDU пакеты передаются, тегированные – фильтруются.

Про LLDP говорить не будем, т.к. этот вопрос уже поднимался в глобальном конфиге.

Точнее, создание еще одного интерфейса и назначение ему IP

Ну вот нужно нам, чтобы коммутатор имел IP в другой подсети, и всё тут. Создаем еще один VLAN-интерфейс и задаем ему IP и маску.

Доброго всем времени суток.

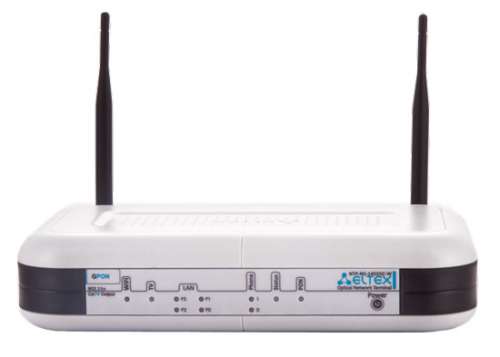

Есть вот такой зверь ELTEX RG-1402G. (оптический терминал+роут+sip)

Интересует может кто ставил на нем альтернативные прошивки или имеет их, также интересен подъем фаил-сервера и еще особенно DLNA серв.

Может я плохо искал но инфы почти ноль.

С официального сайта инфу убрали. (кстати собирают у нас в городе отловить бы работничка :D )

В плане начинки тоже встречаются разногласия.

Буду признателен за любуй инфу.

Знаний в nix, telnet, shh, tftp - чуть больше нуля :'-( но думаю маленько просветлюсь :)

Особый интерес представляет подъем DLNA чтобы раздовать на SmartTV хотябы с флешки (в идеале +ftp +IPTV +драгэнддроп в папку роута с компа)

В настоящее время не задействован т.к. перешол на другого провайдера (не GPON) соответственно будет цеплятся к другому роутеру по UTP.

Сори если тема поднималась (в поиске тишина).

Вот что смог найти на оф. форуме eltex

Мы можем передать Вам указанные изменения, сделанные нами,

методом копирования на Ваш носитель при посещении нашего офиса.

Нижеследующее ПО используется в NTE-RG без модификации

tcpdump-4.1.1

dnsmasq-2.52

libidn-1.9

libnetfilter_conntrack-0.9.0

libnfnetlink-1.0.0

libnl-2.0

mtd-20050122

ndyndns

sudo-1.7.4p4

libuci-0.8

vsftpd-2.3.2

fuse-2.8.5

ntfs-3g-2010.8.8

c-ares-1.7.3

openssl-0.9.8g

iptables-1.4.7

bridge-utils-1.4

uClibc-0.9.29

libstdc++_v3

haserl-0.8.0

hotplug2-0.9

iproute2-2.6.23

libcli-1.9.3

miniupnpd-1.4

ntpclient

udev-106

wireless_tools.29

Данные ПО доступно для скачивания на соответствующих серверах.

С уважением,

Виктор Малов

Технический директор

Элтекс, Новосибирск

mailto:[email protected]

Нашел исходники на зюхеля буду пробывать компилить с него выше ошибка атерос не 8382 а 8328 это взикселе стоит

подкину тебе инфы, этот модем NTP-RG-1402G-W - (W - это вайфай) сейчас широко распространяется в ростелекоме

Как подключиться к USB накопителю, установленному в абонентский терминал NTE-RG1402G-W revB?

Для подключения необходимо в адресной строке браузера или в файловом менеджере указать адрес ftp://192.168.0.1 и ввести логин/пароль user/user.

из полезного

Может ли NTE-RG или NTE-2 измерить затухание в оптической линии? Что такое RSSI?

Измерение и мониторинг значений уровня мощности оптического сигнала происходит только на стороне станционного оборудования LTE. Именно поэтому в LTE рекомендуется использовать SFP-модули, поддерживающие функцию RSSI. Данный функционал позволяет SFP-модулю измерить уровень мощности принимаемого от NTE сигнала на длине волны 1310 нм. Уровень принимаемого сигнала должен быть в интервале -6 -30,5 dbm. Уровень выходного сигнала SFP-модуля составляет 1,5 - 4 dbm.

Индикаторами состояния оптической линии на стороне абонентского оборудования являются светодиоды "Link" и "Fail". Посмотреть измеренные значения оптических сигналов можно как в WEB-интерфейсе (Monitoring / PON state / OLTX) так и в терминальном режиме:

Как определить WAN MAC абонентского устройства NTE-2, NTE-RG1402G(W), NTE-RG1402G-W:rev.B

WAN MAC указан на наклейке, которая находится на корпусе устройства.

в WEB-интерфейсе, в разделе «Информация», в поле «Интернет (WAN)» будет указан MAC адрес устройства.

WAN MAC указан на наклейке, которая находится на корпусе устройства.

в WEB-интерфейсе, во вкладке «Device Info/Summary» в поле «Base WAN MAC» будет указан MAC адрес устройства.

WAN MAC указан на наклейке, которая находится на корпусе устройства.

Как обновить программное обеспечение на NTE-RG1402G-W:rev.B?

Для обновления программного обеспечения NTE-RG1402G-W:rev.B необходимо перейти в раздел "Management / Update Software", указать путь к файлу «filename.bin» и нажать кнопку "Update Software". После загрузки ПО, устройство автоматически перезагрузится.

Как подключиться по Wi-Fi к NTE-RG1402G-W:rev.B? Какие заводские настройки Wi-Fi?

По умолчанию на устройстве установлено имя беспроводной сети (SSID) ELTX-aaaa, где аааа - это 4 последние цифры WAN MAC. WAN MAC указан на наклейке, которая находится на корпусе устройства.

Ключ сети соответствует серийному номеру (S/N) устройства. S/N указан на наклейке, которая находится на корпусе устройства.

Как записать трафик любого из интерфейсов NTE-RG на USB-носитель?

Обмен пакетами на любом из интерфейсов устройства NTE-RG возможно записывать в виде файла с расширением .pcap на USB-носитель для последующего анализа. Для этого USB-носитель должен быть включен в USB-разъём NTE-RG.

В примере ниже показано, как включить запись обмена пакетами на WAN-интерфейсе eth0.1:

подключиться к CLI устройства (например, используя протокол telnet);

ввести команду tcpdump -i eth0.1 -s1500 -w /mnt/sda1/имя_файла.pcap

убедиться в отсутствии ограничений доступа к NTE-RG с использованием протокола FTP(в WEB-интерфейсе раздел «Система», подраздел«Сетевые сервисы»).

ключ -s1500 – описывает размер захватываемой части пакета;

если память USB-носителя иссякнет, файл с логом будет нечитаемым (повреждён);

перед копированием файла с логом необходимо остановить запись пакетов на USB (команда killall tcpdump или сочетание клавиш Crtl+C)

На какие антенны можно заменить родные антенны устройства NTE-RG-14хх_WiFi?

Можно ли усилить сигнал Wi-Fi на NTE-RG-14хх?

Сигнал можно усилить, установив направленную антенну. При этом нужно помнить, что усиление происходит за счет ослабления сигнала в других направлениях.

Какой коэффициент усиления у родных антенн устройств NTE-RG-14хх_WiFi?

Максимальный коэффициент усиления антенн, поставляемых с устройством 4,18 dB.

Существует два способа сброса NTE-RG-1402G-W к заводским настройкам.

Подключиться к Web-интерфейсу устройства по адресу 192.168.0.1 login - user , password- user .Перейти во вкладку "Система/Конфигурация/Сброс к заводским настройкам" и подтвердить нажав «OK». Последует перезагрузка устройства и сброс конфигурации к заводским параметрам.

Удерживать системную клавишу "F" в течение 7-10 секунд. При этом индикатор «Power» загорится красным цветом, индикатор «PON» погаснет. Последует перезагрузка устройства и сброс конфигурации к заводским параметрам.

NTE-RG-1402G-W Rev B

Существует два способа сброса NTE-RG-1402G-W Rev B к заводским настройкам.

Подключиться к Web-интерфейсу устройства по адресу 192.168.0.1 login - user , password- user . Перейти во кладку "Management/Restore Default/Restore Default Settings" и подтвердить нажав «OK». Последует перезагрузка устройства и сброс конфигурации к заводским параметрам.

Удерживать системную клавишу "F" в течение 7-10 секунд. При этом индикатор «Power» загорится красным цветом, индикатор «PON» погаснет. Последует перезагрузка устройства и сброс конфигурации к заводским параметрам.

Anton Burdinuk: "ssdp_interface - это сетевой интерфейс который торчит в локальную сеть и на нем поднимается сервер. По умолчанию это lo, т.е. 127.0.0.1, поэтому не отвечает. Вместо IP адреса лучше указать название, например br0, br-lan, eth0. Я не знаю как он выглядит на этой железке, посмотрите ifconfig'ом."

в моем случае этим интерфейсом был vlanL_0

соответственно первая строчка выглядит как:

cfg.ssdp_interface='vlanL_0'

Здравстуйте !

Возникла проблема со сборкой openwrt для eltex nte-1402-g-w.

Начну с предисловия:

Есть устройство вышеуказанное, которое ростелеком раздает бесплатно при подключении, т.е. дает в аренду.

На нем установлена прошивка x-wrt, при чем кастомная-кастомная. Что в ней даже не возможно переназначить wan на lan, ну если и возможно - значит у меня руки кривые, что скорее всего.

Так вот, ни ростелеком, ни eltex, ни mindspeed - чипы которых были взяты для устройства eltex исходники linux для сборки не дают.

Долго я искал исходники - нашел для сборки прошивки для zixel основанный на comcerto

Выкладываю то же самое перезалитое на яндекс.диск:

Вроде бы все ясно, есть прошивка - бери, собирай, шей и юзай, ан нет, не могу собрать !

Помогите СОБРАТЬ эту хрень, а то я уже две недели с ней сделать ни чего не могу.

Подскажите что делать, пожалуйста.

Собираю под ubuntu 12.10

Распаковал архив с прошивкой

Зашел в терминале в папку с прошивкой,

выполнил ./scripts/feeds update -a (в feeds.conf.default раскомментирован только luci репозиторий)

потом ./scripts/feeds install -a ( все устанавливается)

потом make menuconfig и вот тут лезет ошибка

Настройка коммутаторов марки Eltex для работы в сети какого-либо провайдера в целом и "ЛинкИнтел" в частности не представляет сложности. Рассмотрим общие моменты подготовки устройства к работе.

Подключаемся к коммутатору консолью, выставив Baud rate на 115200.

Welcome.

Говорим коммутатору enable, разрешая себе действия рутового юзера, а после conf, чтобы попасть в режим конфигурирования.

Настраиваем интерфейс управления.

interface vlan 1

Задаем ему IP-адрес и маску подсети.

ip address 172.16.201.18 255.255.128.0

Выходим из интерфейса - exit.

Теперь создадим VLAN-ы на коммутаторе.

Также в режиме конфигурирования conf заходим в базу вланов командой vlan database.

Допустим, нужен 206 и 231 VLAN.

vlan 206 name 206

vlan 231 name 206

Сохраняем конфигурацию - wr.

Как ни странно, настройка практически завершена. Настраиваем мультикаст.

На секунду отвлечемся от скучных строчек кода и разберемся, зачем нужна данная функция. Служит она очень важной цели - доставлять многоадресный трафик из одного отдельно взятого влана клиентам в этот влан не входящим. В случае, например, с IPTV в сети провайдера Multicast-TV VLAN существенно снизит нагрузку на сетку, т.к. мультикаст не будет дублироваться во все VLAN-ы.

Принцип работы тут такой. Клиентские порты должны работать в режиме access/customer и могут входить в любой влан за исключением самого multicast-tv VLAN. Юзеры могут только получать трафик из multicast-tv VLAN, но вещать в него не могут. Также на коммутаторе должен быть поднят интерфейс, играющий роль источника данного трафика и входящий в этот самый multicast-tv VLAN. В целом всё. Рассмотрим как это выглядит в живую в CLI свича.

Для начала включим фильтрацию многоадресного трафика.

Создадим нужные вланы - управляющий (1001), мультикастовый (101) и клиентские (202-254).

Отлично, теперь настраиваем порты пользователей. В нашем примере будет использоваться Eltex линейки 2124 с гигабитными портами, поэтому интерфейсы будут GigabitEthernet (gi), в случае с более младшими моделями типа 1124 порты клиентов FastEthernet (fa):

Теперь перейдем к транку, т.е. настроим интерфейс Uplink. Тут нам надо разрешить мультикастовый трафик, клиентский и управление. Поехали.

Теперь настроим ip IMP snooping в общем виде и в требуемых клиентских вланах:

Во вланах, где не требуется вещание многоадресного трафика просто не включаем IGMP.

Ну, остается настроить управление свичом и дело сделано:

Начнем со сбора статистики, которая позволит проверить, функционирует ли на данный момент IGMP.

Посмотреть счетчики:

Посмотреть подписки на группы:

А теперь перейдем к конфигурированию.

В глобальном конфиге говорим:

А ниже общий пример настройки:

В общем и целом, это все. Осталось настроить работу loop detect и port-security, но об этом в следующий раз.скачать dle 12.0

В этой статье речь пойдет про мониторинг оборудования Eltex по протоколу SNMPv3 в Zabbix. Ранее мы рассматривали устройство протокола SNMPv3, теперь же сосредоточимся на прикладной задаче по мониторингу коммутаторов и маршрутизаторов.

Особенность оборудования Eltex состоит в том, что разные его серии имеют различные наборы команд для настройки SNMPv3, поэтому приходится держать под рукой несколько шаблонов конфигураций. Благо, документация проиндексирована и легко находится - и для маршрутизаторов, и для коммутаторов.

Например, для маршрутизаторов серии ESR, конфигурация выглядит следующим образом:

snmp-server user snmpv3vianame

authentication algorithm sha1

authentication access priv

authentication key ascii-text authv3sha

privacy algorithm aes128

privacy key ascii-text privv3aes

А для коммутаторов серии MES 23XX немного иначе:

snmp-server engineID local default

snmp-server group snmpv3group v3 auth

snmp-server group snmpv3group v3 priv

После настройки проверим работоспособность протокола в консоли сервера мониторинга (пакеты snmp и snmp-mibs-downloader должны быть установлены):

snmpwalk -v 3 -u snmpv3user -l authPriv -A authv3sha -a sha -x aes -X privv3aes 192.168.1.1 1.3.6

Интерфейс Zabbix 5.0 предполагает настройку параметров SNMPv3 в момент создания узла сети. Для масштабируемости задействуем пользовательские макросы:

Пора наполнять шаблоны. Для обнаружения и фильтрации сетевых интерфейсов я применяю устоявшийся метод, подходящий большинству сетевых устройств разных производителей, более-менее одинаково реализующих ветку IF-MIB в дереве OID-объектов. Моё выражение для LLD (Low Level Discovery – низкоуровневого обнаружения) выглядит следующим образом (в дистрибутивы GNU/Linux файл IF-MIB встроен изначально, поэтому можно обращаться к OID интерфейсов по их именам без импорта MIB-файлов):

Такое выражение позволяет гибко фильтровать нежелательные интерфейсы:

При обнаружении будут отфильтрованы следующие интерфейсы:

Такой подход к фильтрации освобождает систему мониторинга от сбора ненужных данных и избавляет её администраторов от анализа статистики интерфейсов, не представляющих интереса.

Наполнение LLD стандартно:

Устройства обычно учитывают объемы сетевого трафика в байтах. Чтобы получать значения в битах, необходимо использовать предобработку «Пользовательский множитель» для умножения получаемых значений на 8. Предобработка «Изменение в секунду» позволяет высчитывать дельту трафика за единицу времени, чтобы в итоге получить кривую трафика за условную единицу времени, равную частоте опроса:

Мой вариант LLD содержит 5 прототипов элементов данных:

Скорость и статус необходимы для корректного формирования прототипов триггеров:

Ну и, конечно же, визуализация трафика для каждого обнаруженного интерфейса:

С наполнением шаблонов не возникает проблем благодаря наличию документации на маршрутизаторы ESR и коммутаторы MES23xx. Для простоты и независимости от MIB-файлов я использую цифровые OID.

Для маршрутизатора подобраны базовые метрики, всё остальное можно добавить по своему усмотрению:

Для коммутатора всё аналогично:

Есть тонкость с отображением времени работы (Timeticks должен иметь предобработку «Пользовательский множитель» 0.01, потому что сетевое оборудование измеряет свой uptime в сотых долях секунд). Кроме того, поскольку у рассматриваемых устройств нет OID, содержащего точное название модели устройства, приходится извлекать нужное значение из описательного OID 1.3.6.1.2.1.1.0 с помощью предобработки «Регулярное выражение». Это ведет к тому, что для каждой модели серии MES23XX придется создавать свой шаблон и настраивать элемент данных Model. Этот вариант мне кажется более гибким, чем если бы пришлось задействовать текстовые поля в конфигурации SNMP каждого обслуживаемого устройства:

В триггерах, помимо простых реакций, стоит заложить оповещение об отсутствии отклика по SNMP при наличии отклика по ICMP. Это частая ситуация, например, при задвоении IP-адресов, отсутствии корректных настроек SNMP на устройстве, блокировке трафика межсетевыми экранами и т. д.:

Последнее, на что нужно обратить внимание, - сбор инвентарных данных. Zabbix не самый подходящий продукт для учета оборудования, однако если включать сбор инвентарных данных в узлах сети, он и в этом окажется полезным:

Готовые шаблоны для ESR-21 и MES23XX, созданные в Zabbix 5.0, можно легко адаптировать под свои устройства и специфику задач.

Добрый день, коллеги! В этой статье я попытался создать шаблон базовой настройки коммутаторов Eltex MES 23XX для использования в корпоративных сетях, имеющих вспомогательные сервисы администрирования и мониторинга. Разумеется, невозможно описать весь функционал коммутатора или рассмотреть все системы, применяющиеся для обслуживания сетей передачи данных. Но базовые настройки мы разберем.

Итак, всё начинается с имени устройства. Имя можно назначить любое, но оно должно нести информацию, помогающую администратору ориентироваться в своей сети. Такие имена, как switch1, sg1231fa или qwerty, неинформативны. Подробные, например ekb-malisheva51-floor.13-serv3-shkaf5-unit27, неудобны в работе. Лучше краткий вариант имени с указанием местоположения, например ekb-tower-lan1, поскольку остальные сведения можно указать в схемах сетей, системах мониторинга и баннерах.

Теперь займемся локальной учетной записью с полными правами (на учетной записи admin обязательно нужно изменить пароль) и паролем к привилегированному режиму:

username admin password ****** privilege 15

username not_admin password ****** privilege 15

enable password level 15 ******

Включаем SSH, протокол удаленного управления с шифрованием:

Затем – баннеры. Их применяют при получении удаленного доступа:

предупреждающий баннер при попытке входа. Он используется для уведомления того, кто осуществляет попытку подключения, о том, что несанкционированные подключения незаконны и расцениваются как попытка взлома;

приветственный баннер после успешной аутентификации. В нем можно разместить любую информацию от сведений о местоположении и назначении устройства до картинки из символов.

Особенность настройки баннера: необходимо выбрать разделительный символ, с которого баннер начнется, и которым закончится. При этом выбранный символ не должен использоваться в самом баннере:

----UNAUTHORIZED ACCESS IS PROHIBITED----

----------Switch is located in the Ekaterinburg, Malisheva 51-------

Далее нам потребуется сервер AAA. В небольших сетях такие решения не применяются (и для доступа на оборудование используется локальная учетная запись), но в крупных корпоративных или провайдерских сетях они незаменимы для создания гибких и масштабируемых политик доступа (часто с привлечением доменных политик Active Directory). ААА (Authentication, Authorization, Accounting) – три независимых друг от друга процесса, которые выполняются при предоставлении доступа пользователю к устройству:

Authentication – определение наличия пользователя и проверка правильности введенного пароля, аутентификация по логину и паролю;

Authorization – определение уровня прав пользователя, какие команды ему позволено выполнять и на каких устройствах;

Accounting – логирование всех действий пользователя на AAA-сервере.

Самые распространенные протоколы ААА – TACACS+ и Radius, причем TACACS+ считается более надежным. На сервере ААА создается объект для каждого узла в сети:

На узле сети задается соответствующая конфигурация: назначаются основной и резервный серверы ААА. Также указывается порядок проверок учетных записей: сначала c помощью сервера ААА, а если он недоступен, то через локальную базу в конфигурации устройства:

tacacs-server host 192.168.50.1 key ************

tacacs-server host 192.168.50.2 key ************ priority 1

aaa authentication enable default tacacs enable

aaa authentication login default tacacs local

aaa authentication login authorization default tacacs local

aaa accounting commands stop-only default tacacs

Осталось настроить интерфейс SVI для удаленного доступа. Разумеется, в корпоративных сетях для сегментации сетей используются VLAN. Пусть в нашем примере VLAN для управления сетевым оборудованием будет 15:

interface vlan 15

description Management SVI

ip address 192.168.2.21 255.255.255.0

ip default-gateway 192.168.2.254

После успешного входа мы получаем оба баннера:

management access-list remote-access

permit ip-source 192.168.33.1 service ssh

permit ip-source 172.16.0.0 mask 255.255.255.240 service ssh

permit ip-source 10.0.0.1 service snmp

management access-class remote-access

Кстати об SNMP. Используем самый простой вариант с SNMPv2c, без шифрования:

snmp-server community ******** ro

И можем сразу переходить к мониторингу. Zabbix отлично подходит для этой задачи:

Следующий шаг – настройка точного времени и отправка логов на Syslog-сервер. Для анализа событий в сети необходимо иметь единую точку отсчета времени, поэтому на всех узлах сети нужно настроить синхронизацию времени по протоколу NTP:

clock timezone MSK +3

clock source sntp

sntp unicast client enable

sntp server 10.0.0.1

Осталось сформировать удобочитаемые логи:

logging host 192.168.2.22

logging origin-id hostname

logging buffered informational

Разумеется, система анализа логов в крупной сети – сложный, комплексный продукт. В примере же я использую простую демонстрацию:

Еще один важный элемент конфигурации - её автоматическое сохранение на стороннем ресурсе. Есть различные подходы к этой задаче - использование готовых коммерческих или свободно распространяемых решений, например NOC, автоматизированная выгрузка конфигураций и их размещение, например, на GitHub, использование встроенных инструментов для использования FTP/TFTP-хранилищ. Мы рассмотрим автоматическую выгрузку конфигурации после ее сохранения на TFTP-сервер, размещенный в корпоративной сети (Eltex позволяет такжеиспользовать SCP). Для этого необходимо в конфигурации указать адрес TFTP-сервера, действие для выгрузки, и путь на сервере (я так же добавляю имя устройства, а коммутатор при формировании файла добавит в название временную метку):

backup server tftp://10.0.0.1

backup path eltex/ekb-tower-lan1

В результате, после сохранения файла, мы получим отчет в логе устройства, и новый файл на TFTP-сервере:

Пора настроить порты. Начнем с порта доступа. Не углубляясь в параметры безопасности, зададим принадлежность VLAN, защиту от BPDU при появлении постороннего коммутатора, быстрый переход порта в состояние передачи и выключим LLDP (пользователям необязательно знать, какое именно оборудование мы используем в своей сети):

description "Simple PC access"

switchport mode access

switchport access vlan 10

spanning-tree bpduguard enable

no lldp transmit

no lldp receive

Порт для соединения с другими сетевыми устройствами (uplink) настраивается в режиме trunk с запретом на прохождение native vlan и формированием полноценной выдачи информации по протоколу LLDP:

description "Link to CORE1 (192.168. )"

switchport mode trunk

switchport trunk allowed vlan add 10,15

switchport trunk native vlan 99

lldp optional-tlv port-desc sys-name sys-desc sys-cap

lldp management-address automatic

Теперь соседнее устройство будет знать о нашем коммутаторе чуть больше:

Соберем нашу конфигурацию в один шаблон, который можно легко адаптировать под простую архитектуру локальной сети:

Читайте также: