Dns promo site что это

Пользователи AdGuard могут настроить любой DNS-сервер вместо системного, предоставляемого маршрутизатором или интернет-провайдером. На этой странице вы можете ознакомиться со списком наиболее популярных DNS-провайдеров.

AdGuard DNS

AdGuard DNS — это альтернативный способ заблокировать рекламу, защитить личные данные и оградить детей от материалов для взрослых. AdGuard DNS прост в использовании и включает в себя необходимый набор функций по защите от рекламы, трекинга и фишинга, независимо от платформы.

По умолчанию

Серверы, работающие в режиме "По умолчанию", блокируют рекламу, трекинг и фишинг

Семейный

Включает в себя функции режима "По умолчанию", а также блокировку контента для взрослых и безопасный поиск

Нефильтрующий

Эти серверы обеспечивают безопасное и надежное соединение, но, в отличие от серверов «По умолчанию» и «Семейной защиты», не осуществляют фильтрацию.

Comodo Secure DNS

Comodo Secure DNS — это служба DNS, которая обрабатывает ваши DNS-запросы через всемирную сеть DNS-серверов. Удаляет рекламу и защищает от фишинговых и вредоносных программ.

ibksturm

SafeSurfer DNS

SafeSurfer DNS — DNS-сервер от SafeSurfer, который защищает ваше устройство от вредоносного контента.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 104.155.237.225 и 104.197.28.121 | Добавить в AdGuard |

| DNSCrypt, IPv4 | Provider: 2.dnscrypt-cert.safesurfer.co.nz IP: 104.197.28.121 | Добавить в AdGuard |

Verisign Public DNS

Verisign Public DNS — это бесплатная служба DNS, которая предлагает большую безопасность и стабильность. Verisign заботится о конфиденциальности пользователей и не продает данные DNS сторонним ресурсам.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 64.6.64.6 or 64.6.65.6 | Добавить в AdGuard |

| DNS, IPv6 | 2620:74:1b::1:1 or 2620:74:1c::2:2 | Добавить в AdGuard |

Возможные потери на проекте

Сразу вы потеряете только время. В будущем рискуете деньгами.

DNS.WATCH

DNS.WATCH — это быстрая и бесплатная служба DNS с функцией защиты конфиденциальности.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 84.200.69.80 и 84.200.70.40 | Добавить в AdGuard |

| DNS, IPv6 | 2001:1608:10:25::1c04:b12f и 2001:1608:10:25::9249:d69b | Добавить в AdGuard |

Yandex DNS

Yandex.DNS — это бесплатная рекурсивная служба DNS. Серверы Yandex.DNS расположены в России, странах СНГ и Западной Европы. Пользовательские запросы обрабатываются ближайшим дата-центром, что обеспечивает высокую скорость соединения.

Базовый

В "Базовом" режиме трафик не фильтруется

Безопасный

В "Безопасном" режиме обеспечивается защита от вредоносных и мошеннических сайтов

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 77.88.8.88 и 77.88.8.2 | Добавить в AdGuard |

| DNS, IPv6 | 2a02:6b8::feed:bad и 2a02:6b8:0:1::feed:bad | Добавить в AdGuard |

Семейный

В "Семейном" режиме обеспечивается защита от вредоносных и мошеннических сайтов, а также сайтов с контентом для взрослых

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 77.88.8.3 и 77.88.8.7 | Добавить в AdGuard |

| DNS, IPv6 | 2a02:6b8::feed:a11 и 2a02:6b8:0:1::feed:a11 | Добавить в AdGuard |

Вывод о проекте

«Dns дарит подарки» - липовая акция. Компания, которой принадлежит этот бренд, к лохотрону отношения не имеет, поэтому тратить время на него не стоит.

Mullvad

Mullvad предоставляет публично доступный DNS-сервис с минимизацией QNAME, с эндпойнтами в Австралии, Германии, Сингапуре, Швеции, Соединённом Королевстве и США (Нью-Йорк и Лос-Анджелес).

Нефильтрующий

Блокирующий

Google DNS

Google DNS — бесплатная глобальная служба DNS, которую вы можете использовать в качестве альтернативы вашему текущему DNS-провайдеру.

BlahDNS

DNS Server (Финляндия)

DNS Server (Япония)

DNS Server (Германия)

Защита от атак

Атаки на DNS – далеко не новая стратегия хакеров, однако только недавно борьба с этим видом угроз стала принимать глобальный характер.

«В прошлом уже происходили атаки на DNS-сервера, приводящие к массовым сбоям. Как-то из-за подмены DNS-записи в течение часа для пользователей был недоступен известный всем сервис Twitter, – рассказывает Алексей Шевченко, руководитель направления инфраструктурных решений российского представительства ESET. – Но куда опаснее атаки на корневые DNS-сервера. В частности, широкую огласку получили атаки в октябре 2002 года, когда неизвестные пытались провести DDoS-атаку на 10 из 13 DNS-серверов верхнего уровня».

Одним из вариантов может служить технология uRPF (Unicast Reverse Path Forwarding), идея которой заключается в определении того, может ли пакет с определенным адресом отправителя быть принят на конкретном сетевом интерфейсе. Если пакет получен с сетевого интерфейса, который используется для передачи данных, адресованных отправителю этого пакета, то пакет считается прошедшим проверку. В противном случае он отбрасывается.

Несмотря на то что, данная функция может помочь обнаружить и отфильтровать некоторую часть поддельного трафика, uRPF не обеспечивает полную защиту от подмены. uRPF предполагает, что прием и передача данных для конкретного адреса производится через один и тот же интерфейс, а это усложняет положение вещей в случае нескольких провайдеров. Более подробную информацию о uRPF можно найти здесь.

Еще один вариант – использование функции IP Source Guard. Она основывается на технологии uRPF и отслеживании DHCP-пакетов для фильтрации поддельного трафика на отдельных портах коммутатора. IP Source Guard проверяет DHCP-трафик в сети и определяет, какие IP-адреса были назначены сетевым устройствам.

После того как эта информация была собрана и сохранена в таблице объединения отслеживания DHCP-пакетов, IP Source Guard может использовать ее для фильтрации IP-пакетов, полученных сетевым устройством. Если пакет получен с IP-адресом источника, который не соответствует таблице объединения отслеживания DHCP-пакетов, то пакет отбрасывается.

Также стоит отметить утилиту dns-validator, которая наблюдает за передачей всех пакетов DNS, сопоставляет каждый запрос с ответом и в случае несовпадения заголовков уведомляет об этом пользователя. Подробная информация доступна в репозитории на GitHub.

Заключение

Постоянно ведутся работы по повышению надежности, чтобы сделать систему менее чувствительной к сбоям (стихийные бедствия, отключения электросети и т. д.), и это очень важно, поскольку интернет стал неотъемлемой частью нашей жизни, и «терять» его, даже на пару минут, совершенно не хочется.

Кстати, компания 1cloud предлагает своим пользователям VPS бесплатную услугу «DNS-хостинг» – инструмент, упрощающий администрирование ваших проектов за счет работы с общим интерфейсом для управления хостами и ссылающимися на них доменами.

Шифрование трафика между вашим устройством и DNS-сервисом помешает посторонним лицам отслеживать трафик или подменить адрес

Смерть сетевого нейтралитета и ослабление правил для интернет-провайдеров по обработке сетевого трафика вызвали немало опасений по поводу конфиденциальности. У провайдеров (и других посторонних лиц, которые наблюдают за проходящим трафиком) уже давно есть инструмент, позволяющий легко отслеживать поведение людей в интернете: это их серверы доменных имен (DNS). Даже если они до сих пор не монетизировали эти данные (или не подменяли трафик), то наверняка скоро начнут.

«Открытые» DNS-сервисы позволяют обходить сервисы провайдеров ради конфиденциальности и безопасности, а кое в каких странах — уклоняться от фильтрации контента, слежки и цензуры. 1 апреля (не шутка) компания Cloudflare запустила свой новый, бесплатный и высокопроизводительный DNS-сервис, предназначенный для повышения конфиденциальности пользователей в интернете. Он также обещает полностью скрыть DNS-трафик от посторонних глаз, используя шифрование.

Названный по своему IP-адресу, сервис 1.1.1.1 — это результат партнёрства с исследовательской группой APNIC, Азиатско-Тихоокеанским сетевым информационным центром, одним из пяти региональных интернет-регистраторов. Хотя он также доступен как «открытый» обычный DNS-резолвер (и очень быстрый), но Cloudflare ещё поддерживает два протокола шифрования DNS.

Хотя и разработанный с некоторыми уникальными «плюшками» от Cloudflare, но 1.1.1.1 — никак не первый DNS-сервис с шифрованием. Успешно работают Quad9, OpenDNS от Cisco, сервис 8.8.8.8 от Google и множество более мелких сервисов с поддержкой различных схем полного шифрования DNS-запросов. Но шифрование не обязательно означает, что ваш трафик невидим: некоторые службы DNS с шифрованием всё равно записывают ваши запросы в лог для различных целей.

Cloudflare пообещал не журналировать DNS-трафик и нанял стороннюю фирму для аудита. Джефф Хастон из APNIC сообщил, что APNIC собирается использовать данные в исследовательских целях: диапазоны 1.0.0.0/24 и 1.1.1.0/24 изначально были сконфигурированы как адреса для «чёрного» трафика. Но APNIC не получит доступ к зашифрованному трафику DNS.

Для пользователей подключить DNS-шифрование не так просто, как изменить адрес в настройках сети. В настоящее время ни одна ОС напрямую не поддерживает шифрование DNS без дополнительного программного обеспечения. И не все сервисы одинаковы с точки зрения софта и производительности.

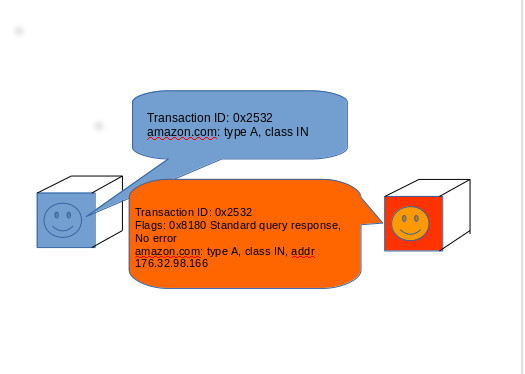

Как работает DNS

Есть много причин для лучшей защиты DNS-трафика. Хотя веб-трафик и другие коммуникации могут быть защищены криптографическими протоколами, такими как Transport Layer Security (TLS), но почти весь трафик DNS передаётся незашифрованным. Это означает, что ваш провайдер (или кто-то другой между вами и интернетом) может регистрировать посещаемые сайты даже при работе через сторонний DNS — и использовать эти данных в своих интересах, включая фильтрацию контента и сбор данных в рекламных целях.

Как выглядит типичный обмен данными между устройством и DNS-резолвером

«У нас есть проблема “последней мили” в DNS, — говорил Крикет Лю, главный архитектор DNS в компании Infoblox, которая занимается информационной безопасностью. — Большинство наших механизмов безопасности решают вопросы коммуникаций между серверами. Но есть проблема с суррогатами резолверов на различных операционных системах. В реальности мы не можем их защитить». Проблема особенно заметна в странах, где власти более враждебно относятся к интернету.

Наиболее очевидный способ уклонения от слежки — использование VPN. Но хотя VPN скрывают содержимое вашего трафика, для подключения к VPN может потребоваться запрос DNS. И в ходе VPN-сеанса запросы DNS тоже могут иногда направляться веб-браузерами или другим софтом за пределы VPN-тоннеля, создавая «утечки DNS», которые раскрывают посещённые сайты.

Однако эта опция защиты недоступна массовому пользователю. Ни один из этих протоколов нативно не поддерживается ни одним DNS-резолвером, который идёт в комплекте с ОС. Все они требуют установки (и, вероятно, компиляции) клиентского приложения, которое действует как локальный «сервер» DNS, ретранслируя запросы, сделанные браузерами и другими приложениями вверх по течению к безопасному провайдеру DNS по вашему выбору. И хотя две из трёх данных технологий предлагаются на роль стандартов, ни один из проверенных нами вариантов пока не представлен в окончательном виде.

Поэтому если хотите погрузиться в шифрование DNS, то лучше взять для DNS-сервера в домашней сети Raspberry Pi или другое отдельное устройство. Потому что вы наверняка обнаружите, что настройка одного из перечисленных клиентов — это уже достаточно хакерства, чтобы не захотеть повторять процесс заново. Проще запросить настройки DHCP по локальной сети — и указать всем компьютерам на одну успешную установку DNS-сервера. Я много раз повторял себе это во время тестирования, наблюдая падение одного за другим клиентов под Windows и погружение в спячку клиентов под MacOS.

Сообщество DNSCrypt пыталось сделать доступный инструмент для тех, кто не обладает навыками работы в командной строке, выпустив программы DNSCloak (слева) под iOS и Simple DNSCrypt (справа) под Windows

Для полноты картины в исторической перспективе начнём обзор с самой первой технологии шифрования DNS — DNSCrypt. Впервые представленный в 2008 году на BSD Unix, инструмент DNSCrypt изначально предназначался для защиты не от прослушки, а от DNS-спуфинга. Тем не менее, его можно использовать как часть системы обеспечения конфиденциальности — особенно в сочетании с DNS-сервером без логов. Как отметил разработчик DNSCrypt Фрэнк Денис, гораздо больше серверов поддерживают DNSCrypt, чем любой другой вид шифрования DNS.

«DNSCrypt — это немного больше, чем просто протокол, — говорит Фрэнк Денис. — Сейчас сообщество и активные проекты характеризуют его гораздо лучше, чем мой изначальный протокол, разработанный в выходные». Сообщество DNSCrypt создало простые в использовании клиенты, такие как Simple DNSCrypt для Windows и клиент для Apple iOS под названием DNS Cloak, что делает шифрование DNS доступнее для нетехнических людей. Другие активисты подняли независимую сеть приватных DNS-серверов на основе протокола, помогающего пользователям уклониться от использования корпоративных DNS-систем.

«DNSCrypt — это не подключение к серверам конкретной компании, — сказал Денис. — Мы призываем всех поднимать собственные сервера. Сделать это очень дёшево и легко. Теперь, когда у нас есть безопасные резолверы, я пытаюсь решить задачу фильтрации контента с учётом конфиденциальности».

Для тех, кто хочет запустить DNS-сервер с поддержкой DNSCrypt для всей своей сети, лучшим клиентом будет DNSCrypt Proxy 2. Старая версия DNSCrypt Proxy по-прежнему доступна как пакет для большинства основных дистрибутивов Linux, но лучше загрузить бинарник новой версии непосредственно с официального репозитория на GitHub. Есть версии для Windows, MacOS, BSD и Android.

Опыт сообщества DNSCrypt по защите конфиденциальности воплощён в DNSCrypt Proxy. Программа легко настраивается, поддерживает ограничения по времени доступа, шаблоны для доменов и чёрный список IP-адресов, журнал запросов и другие функции довольно мощного локального DNS-сервера. Но для начала работы достаточно самой базовой конфигурации. Есть пример файла конфигурации в формате TOML (Tom's Obvious Minimal Language, созданный соучредителем GitHub Томом Престоном-Вернером). Можете просто переименовать его перед запуском DNSCrypt Proxy — и он станет рабочим файлом конфигурации.

По умолчанию прокси-сервер использует открытый DNS-резолвер Quad9 для поиска и получения с GitHub курируемого списка открытых DNS-сервисов. Затем подключается к серверу с самым быстрым откликом. При необходимости можно изменить конфигурацию и выбрать конкретный сервис. Информация о серверах в списке кодируется как «штамп сервера». Он содержит IP-адрес поставщика, открытый ключ, информацию, поддерживает ли сервер DNSSEC, хранит ли провайдер логи и блокирует ли какие-нибудь домены. (Если не хотите зависеть от удалённого файла при установке, то можно запустить «калькулятор штампов» на JavaScript — и сгенерировать собственный локальный статичный список серверов в этом формате).

Для своего тестирования DNSCrypt я использовал OpenDNS от Cisco в качестве удалённого DNS-сервиса. При первых запросах производительность DNSCrypt оказалась немного хуже, чем у обычного DNS, но затем DNSCrypt Proxy кэширует результаты. Самые медленные запросы обрабатывались в районе 200 мс, в то время как средние — примерно за 30 мс. (У вас результаты могут отличаться в зависимости от провайдера, рекурсии при поиске домена и других факторов). В целом, я не заметил замедления скорости при просмотре веб-страниц.

С другой стороны, DNSCrypt для шифрования не полагается на доверенные центры сертификации — клиент должен доверять открытому ключу подписи, выданному провайдером. Этот ключ подписи используется для проверки сертификатов, которые извлекаются с помощью обычных (нешифрованных) DNS-запросов и используются для обмена ключами с использованием алгоритма обмена ключами X25519. В некоторых (более старых) реализациях DNSCrypt есть условие для сертификата на стороне клиента, который может использоваться в качестве схемы управления доступом. Это позволяет им журналировать ваш трафик независимо от того, с какой IP-адреса вы пришли, и связывать его с вашим аккаунтом. Такая схема не используется в DNSCrypt 2.

С точки зрения разработчика немного сложно работать с DNSCrypt. «DNSCrypt не особенно хорошо документирован, и не так много его реализаций», — говорит Крикет Лю из Infoblox. На самом деле мы смогли найти только единственный клиент в активной разработке — это DNSCrypt Proxy, а OpenDNS прекратил поддерживать его разработку.

Интересный выбор криптографии в DNSCrypt может напугать некоторых разработчиков. Протокол использует Curve25519 (RFC 8032), X25519 (RFC 8031) и Chacha20Poly1305 (RFC 7539). Одна реализация алгоритма X24419 в криптографических библиотеках Pyca Python помечена как «криптографически опасная», потому что с ней очень легко ошибиться в настройках. Но основной используемый криптографический алгоритм Curve25519, является «одной из самых простых эллиптических кривых для безопасного использования», — сказал Денис.

Разработчик говорит, что DNSCrypt никогда не считался стандартом IETF, потому что был создан добровольцами без корпоративной «крыши». Представление его в качестве стандарта «потребовало бы времени, а также защиты на заседаниях IETF», — сказал он. «Я не могу себе этого позволить, как и другие разработчики, которые работают над ним в свободное время. Практически все ратифицированные спецификации, связанные с DNS, фактически написаны людьми из одних и тех же нескольких компаний, из года в год. Если ваш бизнес не связан с DNS, то действительно тяжело получить право голоса».

TLS стал приоритетом для CloudFlare, когда понадобилось усилить шифрование веб-трафика для защиты от слежки

У DNS по TLS (Transport Layer Security) несколько преимуществ перед DNSCrypt. Во-первых, это предлагаемый стандарт IETF. Также он довольно просто работает по своей сути — принимает запросы стандартного формата DNS и инкапсулирует их в зашифрованный TCP-трафик. Кроме шифрования на основе TLS, это по существу то же самое, что и отправка DNS по TCP/IP вместо UDP.

Существует несколько рабочих клиентов для DNS по TLS. Самый лучший вариант, который я нашел, называется Stubby, он разработан в рамках проекта DNS Privacy Project. Stubby распространяется в составе пакета Linux, но есть также версия для MacOS (устанавливается с помощью Homebrew) и версия для Windows, хотя работа над последней ещё не завершена.

Хотя мне удалось стабильно запускать Stubby на Debian после сражения с некоторыми зависимостями, этот клиент регулярно падал в Windows 10 и имеет тенденцию зависать на MacOS. Если вы ищете хорошее руководство по установке Stubby на Linux, то лучшая найденная мной документация — это пост Фрэнка Сантосо на Reddit. Он также написал shell скрипт для установки на Raspberry Pi.

Положительный момент в том, что Stubby допускает конфигурации с использованием нескольких служб на основе DNS по TLS. Файл конфигурации на YAML позволяет настроить несколько служб IPv4 и IPv6 и включает в себя настройки для SURFNet, Quad9 и других сервисов. Однако реализация YAML, используемая Stubby, чувствительна к пробелам, поэтому будьте осторожны при добавлении новой службы (например, Cloudflare). Сначала я использовал табы — и всё поломал.

Клиенты DNS по TLS при подключении к серверу DNS осуществляют аутентификацию с помощью простой инфраструктуры открытых ключей (Simple Public Key Infrastructure, SPKI). SPKI использует локальный криптографический хэш сертификата провайдера, обычно на алгоритме SHA256. В Stubby этот хэш хранится как часть описания сервера в файле конфигурации YAML, как показано ниже:

После установления TCP-соединения клиента с сервером через порт 853 сервер представляет свой сертификат, а клиент сверяет его с хэшем. Если всё в порядке, то клиент и сервер производят рукопожатие TLS, обмениваются ключами и запускают зашифрованный сеанс связи. С этого момента данные в зашифрованной сессии следуют тем же правилам, что и в DNS по TCP.

После успешного запуска Stubby я изменил сетевые настройки сети DNS, чтобы направлять запросы на 127.0.0.1 (localhost). Сниффер Wireshark хорошо показывает этот момент переключения, когда трафик DNS становится невидимым.

Переключаемся с обычного трафика DNS на шифрование TLS

Хотя DNS по TLS может работать как DNS по TCP, но шифрование TLS немного сказывается на производительности. Запросы dig к Cloudflare через Stubby у меня выполнялись в среднем около 50 миллисекунд (у вас результат может отличаться), в то время как простые DNS-запросы к Cloudflare получают ответ менее чем за 20 мс.

Здесь тоже имеется проблема с управлением сертификатами. Если провайдер удалит сертификат и начнёт использовать новый, то в настоящее время нет чистого способа обновления данных SPKI на клиентах, кроме вырезания старого и вставки нового сертификата в файл конфигурации. Прежде чем с этим разберутся, было бы полезно использовать какую-то схему управления ключами. И поскольку сервис работает на редком порту 853, то с высокой вероятностью DNS по TLS могут заблокировать на файрволе.

Google и Cloudflare, похоже, одинаково видят будущее зашифрованного DNS

Как Cloudflare, мы считаем, что туннели иллюстрируют операцию «Арго» лучше, чем Бен Аффлек

Дабы убедиться, что проблема именно в протоколе DoH, а не в программистах Cloudflare, я испытал два других инструмента. Во-первых, прокси-сервер от Google под названием Dingo. Его написал Павел Форемски, интернет-исследователь из Института теоретической и прикладной информатики Академии наук Польши. Dingo работает только с реализацией DoH от Google, но его можно настроить на ближайшую службу Google DNS. Это хорошо, потому что без такой оптимизации Dingo сожрал всю производительность DNS. Запросы dig в среднем выполнялись более 100 миллисекунд.

Это сократило время отклика примерно на 20%, то есть примерно до того показателя, как у Argo.

А оптимальную производительность DoH неожиданно показал DNSCrypt Proxy 2. После недавнего добавления DoH Cloudflare в курируемый список публичных DNS-сервисов DNSCrypt Proxy почти всегда по умолчанию подключается к Cloudflare из-за низкой задержки этого сервера. Чтобы убедиться, я даже вручную сконфигурировал его под резолвер Cloudflare для DoH, прежде чем запустить батарею dig-запросов.

Все запросы обрабатывались менее чем за 45 миллисекунд — это быстрее, чем собственный клиент Cloudflare, причём с большим отрывом. С сервисом DoH от Google производительность оказалась похуже: запросы обрабатывались в среднем около 80 миллисекунд. Это показатель без оптимизации на ближайший DNS-сервер от Google.

Я не Бэтмен, но моя модель угроз всё равно немного сложнее, чем у большинства людей

Я профессиональный параноик. Моя модель угроз отличается от вашей, и я предпочел бы сохранить в безопасности как можно больше своих действий в онлайне. Но учитывая количество нынешних угроз приватности и безопасности из-за манипуляций с трафиком DNS, у многих людей есть веские основания использовать какую-либо форму шифрования DNS. Я с удовольствием обнаружил, что некоторые реализации всех трёх протоколов не оказывают сильно негативного влияния на скорость передачи трафика.

Другая проблема в том, что, хотя прекрасные ребята из сообщества DNSCrypt проделали большую работу, но такая приватность по-прежнему слишком сложна для обычных людей. Хотя некоторые из этих DNS-клиентов для шифрования оказалось относительно легко настроить, но ни один из них нельзя назвать гарантированно простым для нормальных пользователей. Чтобы эти услуги стали действительно полезными, их следует плотнее интегрировать в железо и софт, который покупают люди — домашние маршрутизаторы, операционные системы для персональных компьютеров и мобильных устройств.

Интернет-провайдеры наверняка постараются активнее монетизировать обычный DNS-трафик, и никуда не исчезнут государственные агентства и преступники, которые стремятся использовать его во вред пользователю. Но маловероятно, что крупные разработчики ОС стремятся надёжно защитить DNS доступным для большинства людей способом, потому что они часто заинтересованы в монетизации, как и интернет-провайдеры. Кроме того, эти разработчики могут столкнуться с сопротивлением изменениям со стороны некоторых правительств, которые хотят сохранить возможности мониторинга DNS.

Так что в ближайшее время эти протоколы останутся инструментом для тех немногих людей, кто реально заботится о конфиденциальности своих данных и готов для этого немного потрудиться. Надеюсь, сообщество вокруг DNSCrypt продолжит свою активность и продвинет ситуацию вперёд.

E-mail адреса проекта

Внимание! мошенники очень часто меняют адреса своих лохотронов. Поэтому название, адрес сайта или email может быть другим! Если Вы не нашли в списке нужный адрес, но лохотрон очень похож на описанный, пожалуйста свяжитесь с нами или напишите об этом в комментариях!

Neustar Recursive DNS

Neustar Recursive DNS — это бесплатная облачная рекурсивная служба DNS, которая обеспечивает быстрый и надежный доступ к сайтам и онлайн-приложениям со встроенной системой безопасности и анализа угроз.

Надежность и Производительность 1

Данные серверы предоставляют надежный и быстрый поиск DNS без блокировки каких-либо категорий

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 156.154.70.1 и 156.154.71.1 | Добавить в AdGuard |

| DNS, IPv6 | 2610:a1:1018::1 и 2610:a1:1019::1 | Добавить в AdGuard |

Надежность и Производительность 2

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 156.154.70.5 и 156.154.71.5 | Добавить в AdGuard |

| DNS, IPv6 | 2610:a1:1018::5 и 2610:a1:1019::5 | Добавить в AdGuard |

Защита от угроз

Данные серверы предоставляют защиту от вредоносных доменов, а также включают в себя функции режима "Надежность и Производительность"

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 156.154.70.2 и 156.154.71.2 | Добавить в AdGuard |

| DNS, IPv6 | 2610:a1:1018::2 и 2610:a1:1019::2 | Добавить в AdGuard |

Семейный DNS

Данные серверы запрещают доступ к контенту для взрослых, а также включают в себя функции режимов: "Надежность и Производительность" и "Защита от угроз"

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 156.154.70.3 и 156.154.71.3 | Добавить в AdGuard |

| DNS, IPv6 | 2610:a1:1018::3 и 2610:a1:1019::3 | Добавить в AdGuard |

DNS для бизнеса

Данные серверы блокируют нежелательный и отвлекающий внимание контент, обеспечивая производительность сотрудников, а также включают в себя функции режимов: "Надежность и Производительность", "Защита от угроз" и "Семейный DNS"

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 156.154.70.4 и 156.154.71.4 | Добавить в AdGuard |

| DNS, IPv6 | 2610:a1:1018::4 и 2610:a1:1019::4 | Добавить в AdGuard |

Freenom World

Freenom World — бесплатный анонимный DNS-сервер от Freenom World.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 80.80.80.80 и 80.80.81.81 | Добавить в AdGuard |

Captnemo DNS

Captnemo DNS — сервер Abhay Rana aka Nemo, запущенный на Digital Ocean droplet в регионе BLR1.

| Протокол | Адрес | |

|---|---|---|

| DNSCrypt, IPv4 | Имя провайдера: 2.dnscrypt-cert.captnemo.in IP: 139.59.48.222:4434 | Добавить в AdGuard |

CIRA Canadian Shield DNS

Приватный

В "приватном" режиме - только обработка DNS

Защищенный

В "защищенном" режиме - защита от вредоносных и фишинговых программ

Семейный

В "семейном" режиме - то же, что в "защищенном" режиме + блокировка взрослого контента

KУПИТЬ ПРОДУКТЫ GEFORCE

ИГРОВЫЕ ВИДЕОКАРТЫ

GeForce GTX 1660 Ti

GeForce RTX 2060

GeForce RTX 2070

GeForce RTX 2080

GeForce RTX 2080 Ti

ИГРОВЫЕ ПК И НОУТБУКИ

GeForce RTX Max-Q

Скажите ДА играм в 4К с новыми видеокартами NVIDIA® GeForce RTX. Теперь в топовых графически насыщенных играх можно смело установить ультра и высокие настройки качества изображения, при этом сохранив высокий фреймрейт – 60 FPS и выше!

RethinkDNS

Нефильтрующий

Что такое DNS?

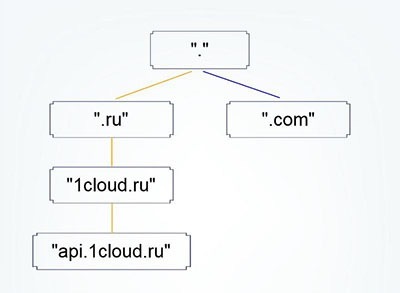

Система доменных имен (DNS) является одной из фундаментальных технологий современной интернет-среды и представляет собой распределенную систему хранения и обработки информации о доменных зонах. Она необходима, в первую очередь, для соотнесения IP-адресов устройств в сети и более удобных для человеческого восприятия символьных имен.

DNS состоит из распределенной базы имен, чья структура напоминает логическое дерево, называемое пространством имен домена. Каждый узел в этом пространстве имеет свое уникальное имя. Это логическое дерево «растет» из корневого домена, который является самым верхним уровнем иерархии DNS и обозначается символом – точкой. А уже от корневого элемента ответвляются поддоменые зоны или узлы (компьютеры).

Пространство имен, которое сопоставляет адреса и уникальные имена, может быть организовано двумя путями: плоско и иерархически. В первом случае имя назначается каждому адресу и является последовательностью символов без структуры, закрепленной какими-либо правилами. Главный недостаток плоского пространства имен – оно не может быть использовано в больших системах, таких как интернет, из-за своей хаотичности, поскольку в этом случае достаточно сложно провести проверку неоднозначности и дублирования.

AdGuard DNS

AdGuard DNS — это альтернативный способ заблокировать рекламу, защитить личные данные и оградить детей от материалов для взрослых. AdGuard DNS прост в использовании и включает в себя необходимый набор функций по защите от рекламы, трекинга и фишинга, независимо от платформы.

По умолчанию

Серверы, работающие в режиме "По умолчанию", блокируют рекламу, трекинг и фишинг

Семейный

Включает в себя функции режима "По умолчанию", а также блокировку контента для взрослых и безопасный поиск

Нефильтрующий

Эти серверы обеспечивают безопасное и надежное соединение, но, в отличие от серверов «По умолчанию» и «Семейной защиты», не осуществляют фильтрацию.

Информация о проекте

Лохотрон имеет типичный вид. Обычно мошенники собирают базу «клиентов» через мобильные мессенджеры. Ссылка на сайт негодяев может прийти от близкого вам человека, который не догадывается, что пиарит обманщиков.

Как выглядит сайт? Совершенно непрезентабельно. На главной странице можно прочитать короткую легенду проекта:

Поздравляем!

Пройдите лёгкий опрос и получите возможность выиграть до 200000 рублей от «DNS»

Ниже опубликована примитивная анкета.

Мошенники задают несколько вопросов, таких как:

- Пользуетесь ли вы продукцией бренда?

- Сколько вам лет?

- Какой у вас пол?

Отвечать можно как угодно. Шарлатанам не интересны ответы, кроме последнего. Последний вопрос о предпочтительных мессенджерах. Зачем им знать, какое приложение вы любите использовать? Объясню позже.

А пока давайте посмотрим, что будет, если вы ответите на анкету.

Далее мошенники предлагают вам поучаствовать в розыгрыше призов. Условия такие:

На следующей странице жулики покажут вам таблицу со стикерами. Не переживайте. Один обязательно окажется «выигрышным».

Но просто так приз прохиндеи отдавать не намерены. Перед получением денег вы должны выполнить определённые условия:

ПОЗДРАВЛЯЕМ!

У Вас получилось!

Вы выиграли 10000 рублей

*** ПРАВИЛА ***

1. Вы должны рассказать о нашей акции 20 друзьям или 5 группам (чатам)

2. Введите свой адрес и завершите регистрацию.

3. Ваш подарок будет доставлен в течение 7 рабочих дней.

7 дней доставка приза?! Серьёзно? Зачем так долго тянуть? Чтобы вы не сразу догадались, что акция – лохотрон. Забавно, но на денежные переводы банки берут запас по времени в 3 дня, хотя зачастую присылают средства мгновенно. Ну да ладно. Что там дальше?

Помните, аферисты интересовались любимым мессенджером? В зависимости от выбранного варианта, негодяи попросят вам поспамить, отправив ссылку на их лохоторон вашим контактам. Ссылка может быть на тот же липовый розыгрыш призов, или на другой.

Ваша заявка на получение подарка находится на рассмотрении!

Если Вы выполнили все условия, то ваш QR-код будет активен и появится в мобильном приложении или на сайте.

С помощью QR-кода Вы сможете оплатить полную стоимость покупки ( или ее часть, если сумма покупки больше суммы купона)

Купон можно использовать только один раз! Купон будет активен в течение 7 рабочих дней.

Ниже счётчик обратного отсчёта на 48 часов. По истечению этого времени никакого активного QR-кода вы не получите. Если лохотрон не лопнет ранее, на этом сайте появится другой похожий лохотрон или просьба заплатить какую-то нелепую комиссию за доставку приза через фишинговый сайт.

NextDNS

NextDNS предоставляет публично доступные нефильтрующие резолверы без логирования вдобавок к настраиваемым фримиум фильтрующим серверам с опциональным логированием.

Нефильтрующие

Dyn DNS

Dyn DNS — бесплатный альтернативный DNS-сервер от Dyn.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 216.146.35.35 и 216.146.35.36 | Добавить в AdGuard |

Терентьева Ирина Наумовна

Кто управляет и поддерживает DNS-сервера?

Каждый из этих операторов предоставляет данную услугу бесплатно, а также обеспечивает бесперебойную работу, поскольку при отказе любого из этих серверов станут недоступны целые зоны интернета. Ранее корневые DNS-серверы, являющиеся основой для обработки всех запросов о доменных именах в интернете, располагались в Северной Америке. Однако с внедрением технологии альтернативной адресации они «распространились» по всему миру, и фактически их число увеличилось с 13 до 123, что позволило повысить надёжность фундамента DNS.

Например, в Северной Америке находятся 40 серверов (32,5%), в Европе – 35 (28,5%), еще 6 серверов располагаются в Южной Америке (4,9%) и 3 – в Африке (2,4%). Если взглянуть на карту, то DNS-серверы расположены согласно интенсивности использования интернет-инфраструктуры.

Nawala Childprotection DNS

Nawala Childprotection — это система интернет-фильтрации, которая защищает детей от веб-сайтов недопустимого и оскорбительного содержания.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 180.131.144.144 and 180.131.145.145 | Добавить в AdGuard |

| DNSCrypt, IPv4 | Имя провайдера: 2.dnscrypt-cert.nawala.id IP: 180.131.144.144 | Добавить в AdGuard |

AhaDNS

AhaDNS DNS сервис блокировкой рекламы и без логирования от Fredrik Pettersson.

Blitz

Нидерланды

Индия

Лос-Анджелес, США

Нью-Йорк, США

Польша

Италия

Испания

Норвегия

Чикаго, США

Австралия

Автор

Strongarm DNS

Strongarm DNS — DNS-сервер от Strongarm, который предотвращает взаимодействие пользователей с вредоносным контентом.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 54.174.40.213 и 52.3.100.184 | Добавить в AdGuard |

Контакты проекта

Данные по сайту:

Quad9 DNS

Quad9 DNS — это бесплатная рекурсивная служба DNS, которая обеспечивает высокую производительность, конфиденциальность и защиту от фишинга и шпионских программ. Серверы Quad9 не предоставляют цензурный компонент.

Стандартный

Обычный и DNS-over-TLS сервера, которые обеспечивают защиту от фишинга и шпионских программ

Незащищенный

Защищенный (ECS)

EDNS Client-Subnet - это метод, который включает компоненты данных IP-адреса конечного пользователя в запросы, отправляемые на авторитетные DNS-серверы. Предоставляет черный список для блокировки, DNSSEC, клиент-подсеть EDNS.

Небольшие персональные резолверы

В этой секции собраны маленькие, в основном персональные DNS-резолверы. Они часто имеют всего один или очень мало серверов и в целом обладают худшим аптаймом в сравнении с "большими" провайдерами. Мы не имеем возможности должным образом следить за их доступностью. Используйте на свой страх и риск!

Arapurayil

Arapurayil — персональный DNS-сервис, расположенный в Мумбаи, Индия.

Без логирования | Фильтрующий рекламу, трекеры, фишинг и т.д. | DNSSEC | Минимизация QNAME | Без EDNS Client-Subnet.

Приходило ли вам на телефон предложение от знакомого или незнакомца поучаствовать в розыгрыше призов известного бренда? Скорее всего да. Крупные компании любят устраивать лотереи для своих клиентов. Естественно, такой ситуацией не могут не воспользоваться мошенники. И многие акции после проверки оказываются лохотронами. Например, такой аферой является лотерея «Dns дарит подарки». Как она работает? Давайте разберёмся.

ВИДЕОКАРТЫ ДЛЯ ПОПУЛЯРНЫХ ИГР (ЗИМА-ВЕСНА 2019)

ВЫСОКИЕ И УЛЬТРА НАСТРОЙКИ ИГРОВОЙ ГРАФИКИ

Средний FPS для СS:GO, World of Tanks, Dota 2, Warface составляет 120 кадров в секунду. Средний FPS для остальных игр составляет 60 кадров в секунду. Данные рекомендации составлены на основе тестов производительности графических процессоров GEFORCE в указанных играх и носят рекомендательный характер.

Cisco OpenDNS

Cisco OpenDNS — это DNS служба, которая расширяет возможности DNS за счет включения таких функций, как фильтрация контента и защита от фишинга.

Стандартный

DNS-серверы с фильтрацией, защищающей ваше устройство от вредоносного контента

FamilyShield

OpenDNS серверы с функцией блокировки контента для взрослых

Cloudflare DNS

Cloudflare DNS — это бесплатная и быстрая служба DNS, которая функционирует как рекурсивный DNS-сервер, ищущий доменные имена для любого хоста в Интернете.

Обычный

Блокировка вредоносных доменов

Блокировка вредоносных и "взрослых" доменов

РЕКОМЕНДУЕМАЯ ГРАФИКА

Найдите игры, которые вам нравятся, и вы берите разрешение вашего монитора. На пресечении будет модель графического процессора, который в полной мере сможет обеспечить качественный игровой процесс.

В качестве бюджетного решения, или вариантом для вашего первого игрового компьютера, отличным выбором станет GeForce GTX 1660 Ti. Это решение подойдет для игр в разрешении FullHD с настройками качества графики в играх от средних до максимальных. Для тех, кто планирует играть в разрешении FullHD или 2К в игры в премиальном качестве RTX и высоким FPS в ближайшие годы, мы рекомендуем видеокарты или компьютеры компьютеры с графикой GeForce RTX 2080 или GeForce RTX 2080 Ti.

ПК, НОУТБУКИ И ВИДЕОКАРТЫ

ДЛЯ ИГР НА МАКСИМАЛКАХ

CleanBrowsing

Cleanbrowsing — служба DNS, обеспечивающая настраиваемую фильтрацию и, как следствие, безопасный просмотр веб-страниц без нежелательного контента.

Семейный фильтр

Блокирует доступ к контенту для взрослых, прокси и VPN, фишинговым и вредоносным доменам, а также обеспечивает безопасный поиск в Google, Bing и на YouTube

Фильтр контента для взрослых

Менее ограничивающий, чем семейный фильтр: блокирует доступ только к контенту для взрослых и вредоносным, а также фишинговым доменам

Безопасный фильтр

Блокирует фишинг, спам и вредоносные домены

Fortinet Secure

Fortinet Secure — бесплатный альтернативный DNS-сервер от FortiGuard.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 208.91.112.220 и 80.85.69.54 | Добавить в AdGuard |

Сопоставление имен

Также стоит пару слов сказать про процедуру обратного сопоставления – получение имени по предоставленному IP-адресу. Это происходит, например, при проверках сервера электронной почты. Существует специальный домен in-addr.arpa, записи в котором используются для преобразования IP-адресов в символьные имена. Например, для получения DNS-имени для адреса 11.22.33.44 можно запросить у DNS-сервера запись 44.33.22.11.in-addr.arpa, и тот вернёт соответствующее символьное имя.

ПРОИЗВОДИТЕЛЬНОСТЬ

GeForce RTX 20 серии – идеальный вариант для апгрейда или нового игрового ПК. Быстрее предыдущей серии, оснащены новейшими технологиями и позволят уже сегодня оценить премиальное качество графики в новейших играх 2019 года.

fvz DNS

fvz DNS — общедоступный OpenNIC Tier2 Anycast DNS сервер

| Протокол | Адрес | |

|---|---|---|

| DNSCrypt, IPv4 | Имя провайдера: 2.dnscrypt-cert.dnsrec.meo.ws IP: 185.121.177.177:5353 | Добавить в AdGuard |

| DNSCrypt, IPv4 | Имя провайдера: 2.dnscrypt-cert.dnsrec.meo.ws IP: 169.239.202.202:5353 | Добавить в AdGuard |

Quad101

Quad101 — бесплатная альтернативная служба DNS без регистрации от TWNIC (Тайваньский сетевой информационный центр).

GEFORCE RTX™

Известно, что самым важным компонентом, отличающим обычный компьютер или ноутбук от игрового, является игровая видеокарта. Она обладает высокой вычислительной мощностью, необходимой для обработки и вывода на экран качественного изображения с достаточной частотой кадров (FPS = от 60 к/с). Именно видеокарта определяет в какие игры и с какими настройками качества изображения вы сможете играть. Если из игрового компьютера или ноутбука убрать видеокарту, то они превратятся в средства для работы в обычных офисных приложениях. Именно поэтому, при выборе решения для игр, начинать нужно именно с нее.

GeForce Experience

GeForce Experience™ - функциональное приложение к видеокарте GeForce. Обновляйте драйверы и оптимизируйте внутриигровые настройки графики в один клик. Стримьте геймплей, снимайте скриншоты и видео и с легкостью делитесь ими с друзьями.

Являясь провайдером виртуальной инфраструктуры, компания 1cloud интересуется сетевыми технологиями, о которых мы регулярно рассказываем в своем блоге. Сегодня мы подготовили материал, затрагивающий тему доменных имен. В нем мы рассмотрим базовые аспекты функционирования DNS и вопросы безопасности DNS-серверов.

/ фото James Cridland CC

Изначально, до распространения интернета, адреса преобразовывались согласно содержимому файла hosts, рассылаемого на каждую из машин в сети. Однако по мере её роста такой метод перестал оправдывать себя – появилась потребность в новом механизме, которым и стала DNS, разработанная в 1983 году Полом Мокапетрисом (Paul Mockapetris).

ДЛЯ ИГР НА МАКСИМАЛЬНЫХ НАСТРОЙКАХ

Safe DNS

Safe DNS — это глобальная сеть, состоящая из серверов, расположенных по всему миру — в Северной и Южной Америке, Европе, Африке, Австралии и на Дальнем Востоке — и обеспечивающая быструю и надежную обработку DNS-запросов из любой точки мира.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 195.46.39.39 и 195.46.39.40 | Добавить в AdGuard |

ControlD DNS

ControlD — это настраиваемый DNS-сервис, который можно использовать для блокировки нежелательных категорий сайтов (рекламные, 18+ и т.д.), популярных сервисов (Facebook, TikTok) или любых доменов по вашему выбору.

Нефильтрующий

Блокирует вредоносные сайты

Блокирует вредоносные сайты + рекламу

Блокирует вредоносные сайты + рекламу + социальные медиа

Разоблачение проекта

Я назвала акцию «Dns дарит подарки» лохотроном? Почему? На это есть несколько причин. Перечислю самые актуальные:

Первая: нет никаких контактов организаторов акции . Ни адреса, ни телефона. Мошенники даже не соизволили скопировать контакты сети DNS .

Вторая: жулики заставляют участников спамить в мессенджерах . Это низко. Приличные компании так не поступают.

Третья: почему-то никто не хочет вам выдать приз сразу. Да и как организаторы будут идентифицировать победителя? Ваших контактов они не спрашивают.

В чём смысл этой аферы? Мошенники просто собирают базу данных. Они намерены ограбить вас в будущем, прислав ссылку на фишинговый сайт, либо предложив скачать вредоносное программное обеспечение.

Для тех, кто не в курсе, объясню, что такое фишинговый сайт. Так называют ресурсы мошенников, собирающие персональные данные пользователей: имена, адреса, телефоны, данные банковских карт. Эта информация позволяет аферистам обчистить ваш счёт. Часто фишинговыми являются липовые сервисы приёма платежей.

FFMUC DNS

OpenNIC DNS

OpenNIC DNS — бесплатный альтернативный DNS-сервер от OpenNIC Project.

| Протокол | Адрес | |

|---|---|---|

| DNS, IPv4 | 185.121.177.177 и 169.239.202.202 | Добавить в AdGuard |

| DNS, IPv6 | 2a05:dfc7:5::53 и 2a05:dfc7:5353::53 | Добавить в AdGuard |

SWITCH DNS

Открытый проект-коллаборация для продвижения и внедрения DNS Privacy.

Другие DNS-серверы с политикой 'без логирования':

DNS-серверы с минимальным/ограниченным логированием. Эти серверы осуществляют логирование в какой-либо форме, имеют самоподписанные сертификаты или не поддерживают strict mode.

Читайте также: