Dns не работает фильтр на сайте

Яндекс ДНС — бесплатный публичный DNS сервер с функцией фильтрации вирусных и порнографических сайтов. Как правило, он служит в качестве средства родительского контроля в домашней сети, либо как контент-фильтр в образовательных учреждениях. Мы детально рассмотрим работу сервиса и расскажем, кому он может помочь, а кому — навредить.

Скорость открытия сайта зависит, в том числе, от местоположения DNS-сервера и устройства пользователя. Чем ближе они находятся друг к другу, тем быстрее устройство получит IP-адрес от DNS-сервера и тем быстрее откроется запрошенный ресурс. У Яндекса — более 80 DNS-серверов. Они находятся в России, странах Западной Европы и СНГ. Запросы пользователей обрабатывает ближайший к ним дата-центр.

Кроме поиска нужных IP-адресов Яндекс DNS способен фильтровать трафик. Он может проверять сайты на безопасность, на наличие контента для взрослых и блокировать опасные домены. Всё зависит от выбранного режима.

6 причин не использовать Яндекс ДНС в образовательных учреждениях

Яндекс ДНС активно используют не только родители, но и образовательные учреждения: школы, гимназии, техникумы и университеты. Учебные заведения, как правило, выбирают этот сервис по двум причинам. Во-первых, он полностью бесплатный. Во-вторых, они считают, что это решение поможет им успешно пройти прокурорские проверки.

Однако, у Яндекс ДНС есть несколько весомых недостатков. Рассмотрим каждый из них:

Обход фильтрации Яндекс ДНС

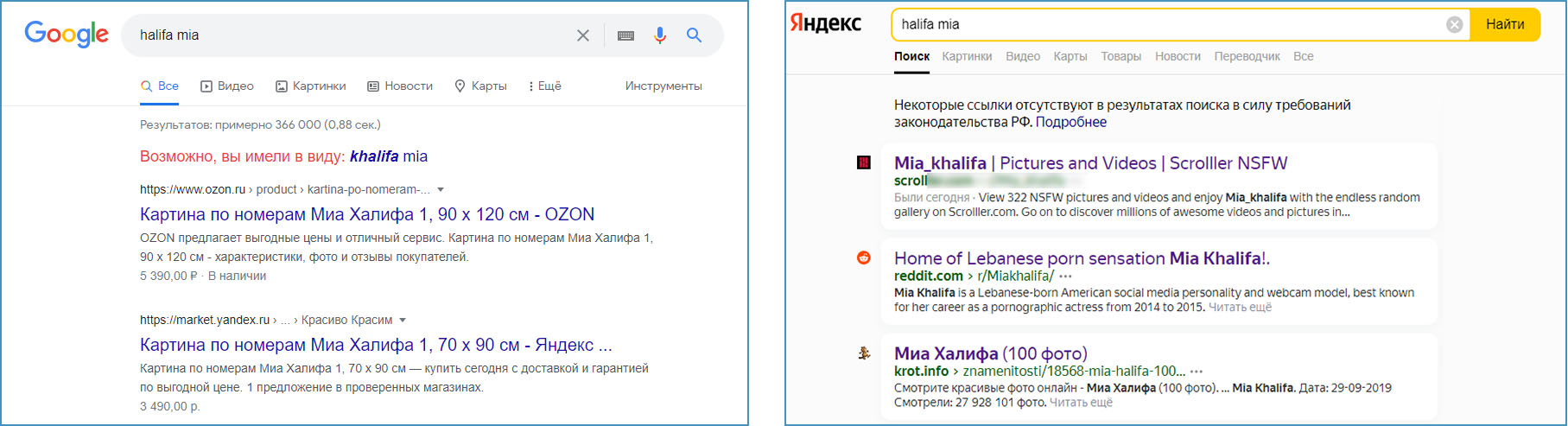

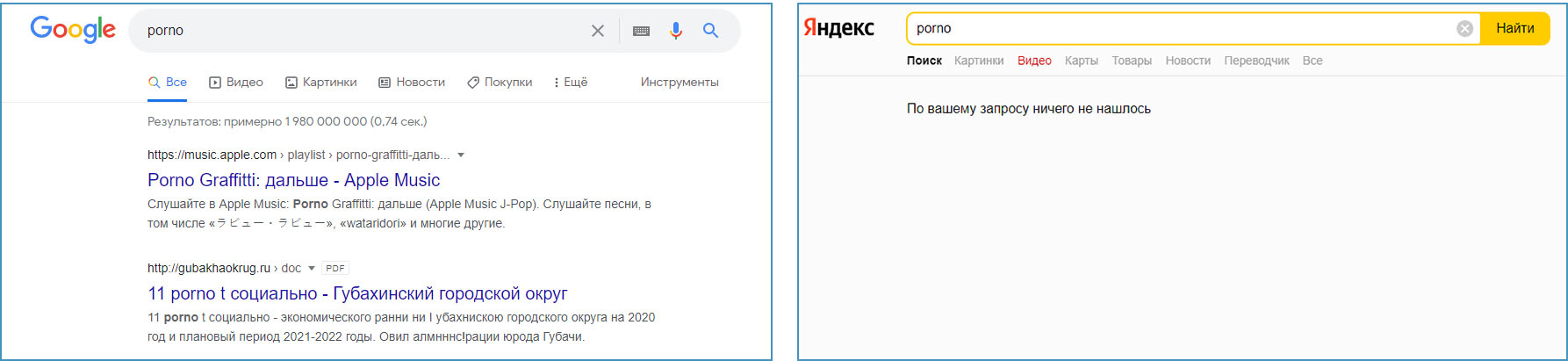

Яндекс ДНС хорошо справляется с блокировкой прямого спроса в поисковиках Яндекс и Гугл. Однако с блокировкой непрямого возникают проблемы. К примеру, если ввести в поисковике имя какой-либо порноактирисы — запретного контента в выдаче не будет. Но если ввести имя с ошибкой — у Яндекса случаются сбои. Так, он выдает доступный для посещения сайт с порнографическими материалами сразу на первой позиции. Кроме того, в разделе картинок можно найти много эротических изображений. У Гугла подобных проблем нет.

Также мы протестировали заявленную у «Семейного поиска» Яндекса функцию блокировки сайтов с нецензурной лексикой. Как оказалась, она также работает только по прямому спросу. Если вбить в поисковике матерное слово, убрав из него какую-либо букву, то пользователь сможет обойти фильтрацию. Точно также ее можно обойти, прописав в строке поиска нераспространнное слово или выражение.

Ну, и, напоследок. Фильтрацию Яндекс ДНС также можно обойти, используя онлайн-прокси, анонимайзеры или браузерные расширения. Для этого достаточно выбрать один из многочисленных сервисов и вбить адрес запрещенного сайта, который нужно открыть. По сути, это означает, что пользователь может зайти на любой порносайт в 2 клика.

Мы принципиально не рассматриваем такие способы обхода блокировок, как редактура файла hosts, смена DNS, использование браузера TOR и тому подобные. Мы указали только на те лазейки, которые могут найти дети / учащиеся, не прибегая к дополнительным манипуляциям.

Кому подойдет интернет фильтр Яндекс ДНС

Яндекс ДНС — это не полноценный контент-фильтр. Это ДНС, который может фильтровать только 2 категории опасных сайтов: порно и вирусы. Сервис не категоризирует и не может блокировать порталы, которые содержат информацию про наркотики, экстремизм, алкоголь и т.д.

Кроме того, в отличие от полноценных интернет-фильтров, Яндекс ДНС не позволяет:

- Выбирать несколько категорий веб-сайтов для фильтрации.

- Создавать свои черные и белые списки сайтов.

- Гибко настраивать время и режимы фильтрации под любые нужды и сценарии работы.

- Получать детальную статистику об интернет-активности пользователей сети.

- Создавать разные профили фильтрации для пользователей одного устройства, к примеру для разновозрастных детей/родителей или учителей/учеников.

Функционал Яндекс ДНС сильно ограничен. Однако сервис может помочь родителям оградить маленьких детей от порносайтов. Для ограничения интернет-активности подростков фильтр лучше не использовать — они быстро найдут способы обойти фильтрацию.

Чем можно заменить Яндекс ДНС

Заменить Яндекс ДНС можно любым интернет-фильтром. Мы хотим рекомендовать вам наше решение — облачный контент-фильтр SkyDNS.Школа. Он полностью соответствует законодательству по блокировке опасных сайтов в образовательных учреждениях.

База сервиса SkyDNS содержит 107 млн ресурсов. Она разбита на 61 категорию сайтов, каждую из которых можно заблокировать или разблокировать в 1 клик: порно, экстремизм, наркотики, соцсети и так далее. База регулярно дополняется новыми сайтами и очищается от удаленных ресурсов — обновление происходит один раз в день.

Установил на роутере ZTE ZXHN H298A V1.0 V1.1.20_ROST3 днс сервера от Яндекса, чтобы фильтровал плохие сайты. Айпи днс серверов распространились по сети. Норм. А вот работать фильтр почему-то не хочет. Все-равно пускает на плохие сайты. В чем может быть проблема?

Простой 11 комментариев

В том что это лишь маркетинг и ничего более. Если вы думаете что установка каких то левых днс спасет вас то вы ошибаетесь

denn, нет, это означает, что не фильтрует (выдало адрес самого сервера youporn, а не заглушки).

Чтобы фильтровало сайты для взрослых, задайте адреса для "семейного" DNS, а не для обычного.

77.88.8.7

77.88.8.3

2a02:6b8::feed:a11

2a02:6b8:0:1::feed:a11

denn, значит роутер настроен на DNS провайдера. Но у вас адреса DNS и с самого роутера (fe80::1), и с яндекса, поэтому могут выбираться и те, и те. А сам роутер может и от провайдера брать DNS.

Есть у вас IPv6? если есть, то в свойства подключения по IPv6 пропишите IPv6 адреса от яндекса. Если нет, то отключите его совсем, чтобы он не цеплял сам роутер в качестве DNS сервера.

Николай, да, действительно. У firefox обход стоит. С других браузеров не пускает на сайты. Спасибо еще раз)

Начиная с версии 9.8.1 DNS-сервера bind появилась новая возможность — DNS RPZ. Это интересный инструмент, который может оказаться весьма полезным для многих сисадминов. Странно, но в русскоязычном сегменте интернета эта тема совершенно не освещена. Спешу восполнить этот пробел.

Что это за зверь и с чем его едят?

Формат зоны

Как и для любой другой DNS-зоны, требуется SOA-запись и, как минимум, одна NS-запись. SOA — действительная, имеющая серийный номер и таймеры запись, используемая для делегирования зоны и указывающая времени жизни записей (TTL). NS-запись никогда не используется и служит для совместимости. Обычно, единственная NS-запись имеет фиктивное значение localhost. Остальная часть зоны — это выражения для DNS-политик. Политики могут применяться к именам доменов или к их шаблонам.

Как работает

Упрощенно работу RPZ можно представить следующей схемой:

В правой части показана схема работы с обычным кеширующим DNS-сервером, который возвращает клиенту все ответы от коневых серверов, как есть. В случае с RPZ появляется Security Policy Provider (провайдер политик безопасности) — DNS-сервер с которого мы берем политики разрешения доменных имен. Наличие стороннего провайдера совершенно не обязательно, мы можем сами задать свои локальные политики. Об этом чуть позже, в примерe.

Провайдеров может быть несколько, в том числе мы можем создать свой собственный сервер RPZ:

Более подробно о работе протокола можно прочитать в официальной документации (ссылки ниже) — думаю, те, кому нужны детали, осилят ее самостоятельно.

Покажем работу RPZ на примере рабочих конфигов. Здесь подразумевается что у вас уже есть настроенный DNS-сервер, я лишь покажу опции, которые нужно включить, чтобы все заработало. Действо разворачивается в Ubuntu 12.10.

Сперва в файле /etc/bind/named.conf.options опцией «response-policy» включаем RPZ:

Внутри «response-policy» зон может быть несколько, причем у каждой может быть своя политика (подробности см. в спецификации).

В файле /etc/bind/named.conf.local помещаем описание зоны:

И, наконец, сама зона (файл /etc/bind/db.rpz.zone):

Применяем новые настройки:

и смотрим, что у нас вышло:

Последнюю строчку зоны поясню отдельно. Являясь мелким провайдером в провинциальном городке, часто сталкиваемся с проблемой совершенно тугих юзеров, для которых набрать адрес нашей домашней странички является непосильной задачей (а это отправная точка для всех наших внутренних ресурсов).

Дело порой доходит до комических случаев, когда техподдержка бьется в истерике головой об стол. Именно для этого была создана эта запись. Клиенту достаточно набрать в адресной строке браузера «1.by» (без кавычек), и он попадает туда, куда нужно:

А чтобы подобное безобразие не мозолило глаз более-менее грамотным пользователям, средствами веб-сервера (RewriteRule в Apache) хост «1.by» перенаправляется на валидный адрес сервера.

Шифрование трафика между вашим устройством и DNS-сервисом помешает посторонним лицам отслеживать трафик или подменить адрес

Смерть сетевого нейтралитета и ослабление правил для интернет-провайдеров по обработке сетевого трафика вызвали немало опасений по поводу конфиденциальности. У провайдеров (и других посторонних лиц, которые наблюдают за проходящим трафиком) уже давно есть инструмент, позволяющий легко отслеживать поведение людей в интернете: это их серверы доменных имен (DNS). Даже если они до сих пор не монетизировали эти данные (или не подменяли трафик), то наверняка скоро начнут.

«Открытые» DNS-сервисы позволяют обходить сервисы провайдеров ради конфиденциальности и безопасности, а кое в каких странах — уклоняться от фильтрации контента, слежки и цензуры. 1 апреля (не шутка) компания Cloudflare запустила свой новый, бесплатный и высокопроизводительный DNS-сервис, предназначенный для повышения конфиденциальности пользователей в интернете. Он также обещает полностью скрыть DNS-трафик от посторонних глаз, используя шифрование.

Названный по своему IP-адресу, сервис 1.1.1.1 — это результат партнёрства с исследовательской группой APNIC, Азиатско-Тихоокеанским сетевым информационным центром, одним из пяти региональных интернет-регистраторов. Хотя он также доступен как «открытый» обычный DNS-резолвер (и очень быстрый), но Cloudflare ещё поддерживает два протокола шифрования DNS.

Хотя и разработанный с некоторыми уникальными «плюшками» от Cloudflare, но 1.1.1.1 — никак не первый DNS-сервис с шифрованием. Успешно работают Quad9, OpenDNS от Cisco, сервис 8.8.8.8 от Google и множество более мелких сервисов с поддержкой различных схем полного шифрования DNS-запросов. Но шифрование не обязательно означает, что ваш трафик невидим: некоторые службы DNS с шифрованием всё равно записывают ваши запросы в лог для различных целей.

Cloudflare пообещал не журналировать DNS-трафик и нанял стороннюю фирму для аудита. Джефф Хастон из APNIC сообщил, что APNIC собирается использовать данные в исследовательских целях: диапазоны 1.0.0.0/24 и 1.1.1.0/24 изначально были сконфигурированы как адреса для «чёрного» трафика. Но APNIC не получит доступ к зашифрованному трафику DNS.

Для пользователей подключить DNS-шифрование не так просто, как изменить адрес в настройках сети. В настоящее время ни одна ОС напрямую не поддерживает шифрование DNS без дополнительного программного обеспечения. И не все сервисы одинаковы с точки зрения софта и производительности.

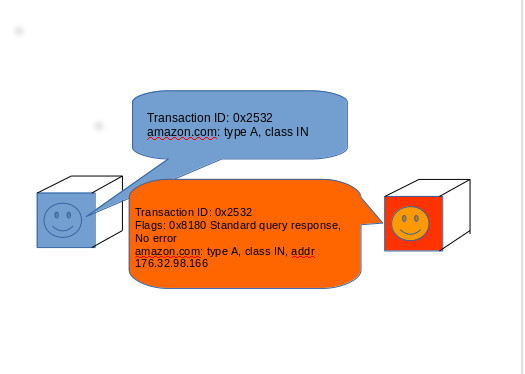

Как работает DNS

Есть много причин для лучшей защиты DNS-трафика. Хотя веб-трафик и другие коммуникации могут быть защищены криптографическими протоколами, такими как Transport Layer Security (TLS), но почти весь трафик DNS передаётся незашифрованным. Это означает, что ваш провайдер (или кто-то другой между вами и интернетом) может регистрировать посещаемые сайты даже при работе через сторонний DNS — и использовать эти данных в своих интересах, включая фильтрацию контента и сбор данных в рекламных целях.

Как выглядит типичный обмен данными между устройством и DNS-резолвером

«У нас есть проблема “последней мили” в DNS, — говорил Крикет Лю, главный архитектор DNS в компании Infoblox, которая занимается информационной безопасностью. — Большинство наших механизмов безопасности решают вопросы коммуникаций между серверами. Но есть проблема с суррогатами резолверов на различных операционных системах. В реальности мы не можем их защитить». Проблема особенно заметна в странах, где власти более враждебно относятся к интернету.

Наиболее очевидный способ уклонения от слежки — использование VPN. Но хотя VPN скрывают содержимое вашего трафика, для подключения к VPN может потребоваться запрос DNS. И в ходе VPN-сеанса запросы DNS тоже могут иногда направляться веб-браузерами или другим софтом за пределы VPN-тоннеля, создавая «утечки DNS», которые раскрывают посещённые сайты.

Однако эта опция защиты недоступна массовому пользователю. Ни один из этих протоколов нативно не поддерживается ни одним DNS-резолвером, который идёт в комплекте с ОС. Все они требуют установки (и, вероятно, компиляции) клиентского приложения, которое действует как локальный «сервер» DNS, ретранслируя запросы, сделанные браузерами и другими приложениями вверх по течению к безопасному провайдеру DNS по вашему выбору. И хотя две из трёх данных технологий предлагаются на роль стандартов, ни один из проверенных нами вариантов пока не представлен в окончательном виде.

Поэтому если хотите погрузиться в шифрование DNS, то лучше взять для DNS-сервера в домашней сети Raspberry Pi или другое отдельное устройство. Потому что вы наверняка обнаружите, что настройка одного из перечисленных клиентов — это уже достаточно хакерства, чтобы не захотеть повторять процесс заново. Проще запросить настройки DHCP по локальной сети — и указать всем компьютерам на одну успешную установку DNS-сервера. Я много раз повторял себе это во время тестирования, наблюдая падение одного за другим клиентов под Windows и погружение в спячку клиентов под MacOS.

Сообщество DNSCrypt пыталось сделать доступный инструмент для тех, кто не обладает навыками работы в командной строке, выпустив программы DNSCloak (слева) под iOS и Simple DNSCrypt (справа) под Windows

Для полноты картины в исторической перспективе начнём обзор с самой первой технологии шифрования DNS — DNSCrypt. Впервые представленный в 2008 году на BSD Unix, инструмент DNSCrypt изначально предназначался для защиты не от прослушки, а от DNS-спуфинга. Тем не менее, его можно использовать как часть системы обеспечения конфиденциальности — особенно в сочетании с DNS-сервером без логов. Как отметил разработчик DNSCrypt Фрэнк Денис, гораздо больше серверов поддерживают DNSCrypt, чем любой другой вид шифрования DNS.

«DNSCrypt — это немного больше, чем просто протокол, — говорит Фрэнк Денис. — Сейчас сообщество и активные проекты характеризуют его гораздо лучше, чем мой изначальный протокол, разработанный в выходные». Сообщество DNSCrypt создало простые в использовании клиенты, такие как Simple DNSCrypt для Windows и клиент для Apple iOS под названием DNS Cloak, что делает шифрование DNS доступнее для нетехнических людей. Другие активисты подняли независимую сеть приватных DNS-серверов на основе протокола, помогающего пользователям уклониться от использования корпоративных DNS-систем.

«DNSCrypt — это не подключение к серверам конкретной компании, — сказал Денис. — Мы призываем всех поднимать собственные сервера. Сделать это очень дёшево и легко. Теперь, когда у нас есть безопасные резолверы, я пытаюсь решить задачу фильтрации контента с учётом конфиденциальности».

Для тех, кто хочет запустить DNS-сервер с поддержкой DNSCrypt для всей своей сети, лучшим клиентом будет DNSCrypt Proxy 2. Старая версия DNSCrypt Proxy по-прежнему доступна как пакет для большинства основных дистрибутивов Linux, но лучше загрузить бинарник новой версии непосредственно с официального репозитория на GitHub. Есть версии для Windows, MacOS, BSD и Android.

Опыт сообщества DNSCrypt по защите конфиденциальности воплощён в DNSCrypt Proxy. Программа легко настраивается, поддерживает ограничения по времени доступа, шаблоны для доменов и чёрный список IP-адресов, журнал запросов и другие функции довольно мощного локального DNS-сервера. Но для начала работы достаточно самой базовой конфигурации. Есть пример файла конфигурации в формате TOML (Tom's Obvious Minimal Language, созданный соучредителем GitHub Томом Престоном-Вернером). Можете просто переименовать его перед запуском DNSCrypt Proxy — и он станет рабочим файлом конфигурации.

По умолчанию прокси-сервер использует открытый DNS-резолвер Quad9 для поиска и получения с GitHub курируемого списка открытых DNS-сервисов. Затем подключается к серверу с самым быстрым откликом. При необходимости можно изменить конфигурацию и выбрать конкретный сервис. Информация о серверах в списке кодируется как «штамп сервера». Он содержит IP-адрес поставщика, открытый ключ, информацию, поддерживает ли сервер DNSSEC, хранит ли провайдер логи и блокирует ли какие-нибудь домены. (Если не хотите зависеть от удалённого файла при установке, то можно запустить «калькулятор штампов» на JavaScript — и сгенерировать собственный локальный статичный список серверов в этом формате).

Для своего тестирования DNSCrypt я использовал OpenDNS от Cisco в качестве удалённого DNS-сервиса. При первых запросах производительность DNSCrypt оказалась немного хуже, чем у обычного DNS, но затем DNSCrypt Proxy кэширует результаты. Самые медленные запросы обрабатывались в районе 200 мс, в то время как средние — примерно за 30 мс. (У вас результаты могут отличаться в зависимости от провайдера, рекурсии при поиске домена и других факторов). В целом, я не заметил замедления скорости при просмотре веб-страниц.

С другой стороны, DNSCrypt для шифрования не полагается на доверенные центры сертификации — клиент должен доверять открытому ключу подписи, выданному провайдером. Этот ключ подписи используется для проверки сертификатов, которые извлекаются с помощью обычных (нешифрованных) DNS-запросов и используются для обмена ключами с использованием алгоритма обмена ключами X25519. В некоторых (более старых) реализациях DNSCrypt есть условие для сертификата на стороне клиента, который может использоваться в качестве схемы управления доступом. Это позволяет им журналировать ваш трафик независимо от того, с какой IP-адреса вы пришли, и связывать его с вашим аккаунтом. Такая схема не используется в DNSCrypt 2.

С точки зрения разработчика немного сложно работать с DNSCrypt. «DNSCrypt не особенно хорошо документирован, и не так много его реализаций», — говорит Крикет Лю из Infoblox. На самом деле мы смогли найти только единственный клиент в активной разработке — это DNSCrypt Proxy, а OpenDNS прекратил поддерживать его разработку.

Интересный выбор криптографии в DNSCrypt может напугать некоторых разработчиков. Протокол использует Curve25519 (RFC 8032), X25519 (RFC 8031) и Chacha20Poly1305 (RFC 7539). Одна реализация алгоритма X24419 в криптографических библиотеках Pyca Python помечена как «криптографически опасная», потому что с ней очень легко ошибиться в настройках. Но основной используемый криптографический алгоритм Curve25519, является «одной из самых простых эллиптических кривых для безопасного использования», — сказал Денис.

Разработчик говорит, что DNSCrypt никогда не считался стандартом IETF, потому что был создан добровольцами без корпоративной «крыши». Представление его в качестве стандарта «потребовало бы времени, а также защиты на заседаниях IETF», — сказал он. «Я не могу себе этого позволить, как и другие разработчики, которые работают над ним в свободное время. Практически все ратифицированные спецификации, связанные с DNS, фактически написаны людьми из одних и тех же нескольких компаний, из года в год. Если ваш бизнес не связан с DNS, то действительно тяжело получить право голоса».

TLS стал приоритетом для CloudFlare, когда понадобилось усилить шифрование веб-трафика для защиты от слежки

У DNS по TLS (Transport Layer Security) несколько преимуществ перед DNSCrypt. Во-первых, это предлагаемый стандарт IETF. Также он довольно просто работает по своей сути — принимает запросы стандартного формата DNS и инкапсулирует их в зашифрованный TCP-трафик. Кроме шифрования на основе TLS, это по существу то же самое, что и отправка DNS по TCP/IP вместо UDP.

Существует несколько рабочих клиентов для DNS по TLS. Самый лучший вариант, который я нашел, называется Stubby, он разработан в рамках проекта DNS Privacy Project. Stubby распространяется в составе пакета Linux, но есть также версия для MacOS (устанавливается с помощью Homebrew) и версия для Windows, хотя работа над последней ещё не завершена.

Хотя мне удалось стабильно запускать Stubby на Debian после сражения с некоторыми зависимостями, этот клиент регулярно падал в Windows 10 и имеет тенденцию зависать на MacOS. Если вы ищете хорошее руководство по установке Stubby на Linux, то лучшая найденная мной документация — это пост Фрэнка Сантосо на Reddit. Он также написал shell скрипт для установки на Raspberry Pi.

Положительный момент в том, что Stubby допускает конфигурации с использованием нескольких служб на основе DNS по TLS. Файл конфигурации на YAML позволяет настроить несколько служб IPv4 и IPv6 и включает в себя настройки для SURFNet, Quad9 и других сервисов. Однако реализация YAML, используемая Stubby, чувствительна к пробелам, поэтому будьте осторожны при добавлении новой службы (например, Cloudflare). Сначала я использовал табы — и всё поломал.

Клиенты DNS по TLS при подключении к серверу DNS осуществляют аутентификацию с помощью простой инфраструктуры открытых ключей (Simple Public Key Infrastructure, SPKI). SPKI использует локальный криптографический хэш сертификата провайдера, обычно на алгоритме SHA256. В Stubby этот хэш хранится как часть описания сервера в файле конфигурации YAML, как показано ниже:

После установления TCP-соединения клиента с сервером через порт 853 сервер представляет свой сертификат, а клиент сверяет его с хэшем. Если всё в порядке, то клиент и сервер производят рукопожатие TLS, обмениваются ключами и запускают зашифрованный сеанс связи. С этого момента данные в зашифрованной сессии следуют тем же правилам, что и в DNS по TCP.

После успешного запуска Stubby я изменил сетевые настройки сети DNS, чтобы направлять запросы на 127.0.0.1 (localhost). Сниффер Wireshark хорошо показывает этот момент переключения, когда трафик DNS становится невидимым.

Переключаемся с обычного трафика DNS на шифрование TLS

Хотя DNS по TLS может работать как DNS по TCP, но шифрование TLS немного сказывается на производительности. Запросы dig к Cloudflare через Stubby у меня выполнялись в среднем около 50 миллисекунд (у вас результат может отличаться), в то время как простые DNS-запросы к Cloudflare получают ответ менее чем за 20 мс.

Здесь тоже имеется проблема с управлением сертификатами. Если провайдер удалит сертификат и начнёт использовать новый, то в настоящее время нет чистого способа обновления данных SPKI на клиентах, кроме вырезания старого и вставки нового сертификата в файл конфигурации. Прежде чем с этим разберутся, было бы полезно использовать какую-то схему управления ключами. И поскольку сервис работает на редком порту 853, то с высокой вероятностью DNS по TLS могут заблокировать на файрволе.

Google и Cloudflare, похоже, одинаково видят будущее зашифрованного DNS

Как Cloudflare, мы считаем, что туннели иллюстрируют операцию «Арго» лучше, чем Бен Аффлек

Дабы убедиться, что проблема именно в протоколе DoH, а не в программистах Cloudflare, я испытал два других инструмента. Во-первых, прокси-сервер от Google под названием Dingo. Его написал Павел Форемски, интернет-исследователь из Института теоретической и прикладной информатики Академии наук Польши. Dingo работает только с реализацией DoH от Google, но его можно настроить на ближайшую службу Google DNS. Это хорошо, потому что без такой оптимизации Dingo сожрал всю производительность DNS. Запросы dig в среднем выполнялись более 100 миллисекунд.

Это сократило время отклика примерно на 20%, то есть примерно до того показателя, как у Argo.

А оптимальную производительность DoH неожиданно показал DNSCrypt Proxy 2. После недавнего добавления DoH Cloudflare в курируемый список публичных DNS-сервисов DNSCrypt Proxy почти всегда по умолчанию подключается к Cloudflare из-за низкой задержки этого сервера. Чтобы убедиться, я даже вручную сконфигурировал его под резолвер Cloudflare для DoH, прежде чем запустить батарею dig-запросов.

Все запросы обрабатывались менее чем за 45 миллисекунд — это быстрее, чем собственный клиент Cloudflare, причём с большим отрывом. С сервисом DoH от Google производительность оказалась похуже: запросы обрабатывались в среднем около 80 миллисекунд. Это показатель без оптимизации на ближайший DNS-сервер от Google.

Я не Бэтмен, но моя модель угроз всё равно немного сложнее, чем у большинства людей

Я профессиональный параноик. Моя модель угроз отличается от вашей, и я предпочел бы сохранить в безопасности как можно больше своих действий в онлайне. Но учитывая количество нынешних угроз приватности и безопасности из-за манипуляций с трафиком DNS, у многих людей есть веские основания использовать какую-либо форму шифрования DNS. Я с удовольствием обнаружил, что некоторые реализации всех трёх протоколов не оказывают сильно негативного влияния на скорость передачи трафика.

Другая проблема в том, что, хотя прекрасные ребята из сообщества DNSCrypt проделали большую работу, но такая приватность по-прежнему слишком сложна для обычных людей. Хотя некоторые из этих DNS-клиентов для шифрования оказалось относительно легко настроить, но ни один из них нельзя назвать гарантированно простым для нормальных пользователей. Чтобы эти услуги стали действительно полезными, их следует плотнее интегрировать в железо и софт, который покупают люди — домашние маршрутизаторы, операционные системы для персональных компьютеров и мобильных устройств.

Интернет-провайдеры наверняка постараются активнее монетизировать обычный DNS-трафик, и никуда не исчезнут государственные агентства и преступники, которые стремятся использовать его во вред пользователю. Но маловероятно, что крупные разработчики ОС стремятся надёжно защитить DNS доступным для большинства людей способом, потому что они часто заинтересованы в монетизации, как и интернет-провайдеры. Кроме того, эти разработчики могут столкнуться с сопротивлением изменениям со стороны некоторых правительств, которые хотят сохранить возможности мониторинга DNS.

Так что в ближайшее время эти протоколы останутся инструментом для тех немногих людей, кто реально заботится о конфиденциальности своих данных и готов для этого немного потрудиться. Надеюсь, сообщество вокруг DNSCrypt продолжит свою активность и продвинет ситуацию вперёд.

Здравствуйте.

Подскажите пожалуйста. Есть небольшая ЛВС, в интернет смотрит обычный маршрутизатор TP-Link, белый ip. Есть необходимость использовать фильтрацию трафика посредством публичных dns-серверов, например яндекса. В настройках WAN вношу статические адреса яндекса, но фильтрации вообще никакой нет. Так же пробовал и SkyDNS - результат тот же.

Как можно проверить путь днс запроса?

| Конфигурация компьютера | |

| Материнская плата: Asus z87 pro | |

| ОС: dos |

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

YDen, если клиенты в вашей сети напрямую ломятся к другим DNS серверам, "яндекс-фильтрация" работать не будет.

Сейчас даже обычные браузеры грешат этим, в том числе и с публичными сервисами, использующих DNSCrypt.

В настройках ОС нынче тоже "модно" прописывать гуглосерверы, например.

Для прекращения этого безобразия в простейшем случае нужно заворачивать запросы на udp:53 на сам роутер, который и обработает их, отправив Яндексу.

Или хотя бы блокировать их в цепочке FORWARD.

Как сделать это - смотрите FAQ для своей железки/прошивки.

Но это не поможет при использовании клиентами серверов на нестандартных портах, или же SOCKS5 / VPN / DNSCrypt

А так Яндекс-фильтр - вполне годный сервис.

На Кинетиках настраивается непосредственно в вебморде с выбором нужного профиля.

| Конфигурация компьютера | |

| Процессор: Intel Core i5-6500 3.20ГГц | |

| Материнская плата: GIGABYTE "GA-H170M-D3H" | |

| Память: 2x8ГБ DDR4 Kingston HyperX FURY Black Series HX421C14FBK2/16 | |

| HDD: SSD диск 256ГБ 2.5" Plextor "M5S" + WD Red IntelliPower 1Tb [WD10EFRX] | |

| Видеокарта: GTX 1660 SUPER 6Гб | |

| ОС: Windows 10 Pro x64 |

| . В настройках WAN вношу статические адреса яндекса, но фильтрации вообще никакой нет. » |

потому что вносится не в WAN, а в DHCP-сервер.

meZon, прав если клиент использует сторонний dns то ни чего не поможет

Как работает Яндекс ДНС

Мы протестировали работу сервиса в режиме «Семейный», то есть на самом высоком уровне фильтрации из доступных. Режимы «Базовый» не рассматривали, так как фильтрации там нет в принципе. А режим «Безопасный» не проверяли, так как его функционал уже встроен в «Семейный».

Яндекс ДНС надежно скрывает запрещённый контент по прямым запросам, к примеру «порно», «секс», «эротика». Причем он делает это по-разному для разных поисковых систем. Различия обусловлены разными алгоритмами работы систем безопасного поиска.

- «Семейный поиск». В поисковике Яндекс пользователь не увидит ни одной ссылки по прямым запросам — будет просто пустая страница выдачи. Благодаря этому он не сможет открыть порнографический сайт при помощи встроенных в поисковики переводчиков, а также кэшированных версий проиндексированных ранее страниц.

- «Безопасный поиск». В поисковике Гугл пользователь увидит многочисленные ссылки на документы по прямым запросам. Однако все они не содержат запрещенного контента, там просто упоминаются перечисленные слова в том или ином контексте.

Нам не удалось найти в результатах поиска ни одного порнографического сайта по прямым запросам. Также нам не удалось обнаружить ни одного ресурса, который бы содержал эротический контент или давал ссылки на прейскуранты и контакты индивидуалок. Помимо этого нам не удалось найти в поисковой выдаче Яндекса и Гугла ни одного видео и изображения со взрослым контентом по прямому запросу.

Фильтрация дала сбой при использовании не самых расхожих выражений и словосочетаний. Так поисковая выдача в Яндексе пестрит объявлениями по запросам «пикантные знакомства» и «встреча без обязательств». В первом случаем мы смогли попасть на многочисленные сайты для знакомств, во втором — на ресурсы для поиска и подбора содержанок и спонсоров. Поисковик Гугл, в отличии от Яндекса, справился с задачей и отфильтровал из выдачи подобные ресурсы.

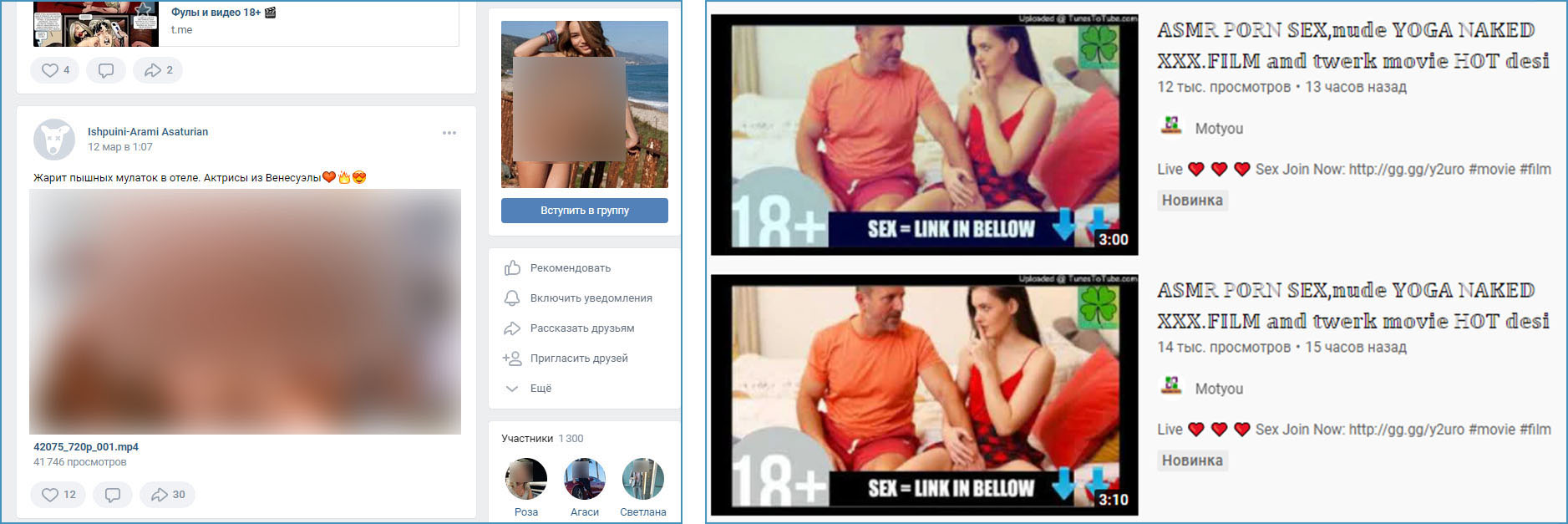

Яндекс ДНС не блокирует социальные сети и содержащийся там порноконтент. Мы смогли беспрепятственно зайти в социальную сеть «Вконтакте» и нашли эротику / порно в картинках и видео во многочисленных группах. Также нам удалось найти в YouTube несколько десятков свежих видео под названиями nude yoga. Все они представляли собой безобидный стоп-кадр, который проходил автоматическую модерацию площадки. Эти «ролики», в описании или комментариях, содержали ряд гиперссылок ведущих на сайты вебкамщиц — все они оказались доступными для посещения.

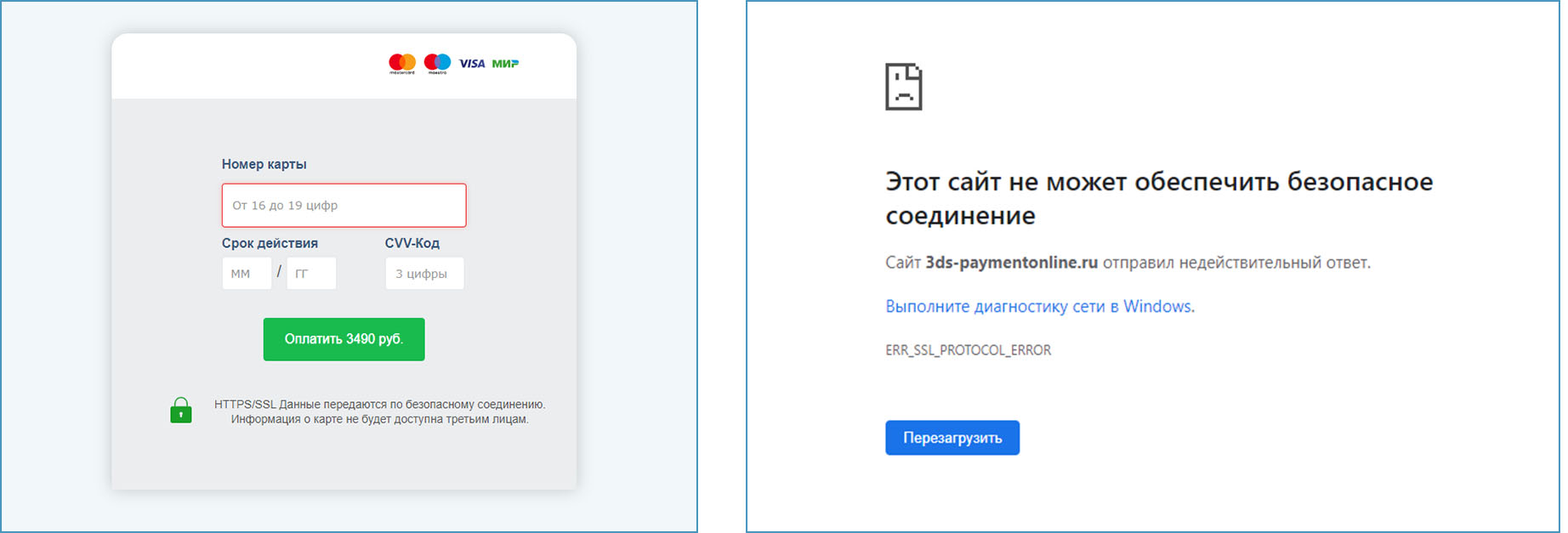

В ходе тестирования мы смогли попасть и на один фишинговый сайт. Посадочная с ssl-сертификатом была замаскирована под страницу «Российского Театра Комедии». У него шаблонное наполнение: полупустые страницы с именами и фотографиями топовых российских актеров и названиями спектаклей. При этом у этой якобы «федеральной сети билетных касс» напрочь отсутствуют какие-либо контакты. И, наконец, у самого домена отсутствует какая-либо история. Да и по названию самого театра в органической выдаче нет абсолютно никакой информации. В общем, — все факты налицо.

Скриншот фишингового сайта, который пока не заблокирован Яндекс ДНС. На 8 марта 2022 года ресурс был доступен

На этом сайте кибермошенники из «Российского Театра Комедии» «продают билеты». Если пользователь, после выбора спектакля нажмет на кнопку «Перейти к оплате», его перебросит на форму покупки. К чести Яндекс ДНС эта форма блокируется — мошенники не смогут украсть данные и деньги настоящих театралов. При этом, если отключить фильтрацию — форма оплаты будет доступна. Это означает, что она уже была ранее замечена и категоризирована Яндексом, как вредоносная.

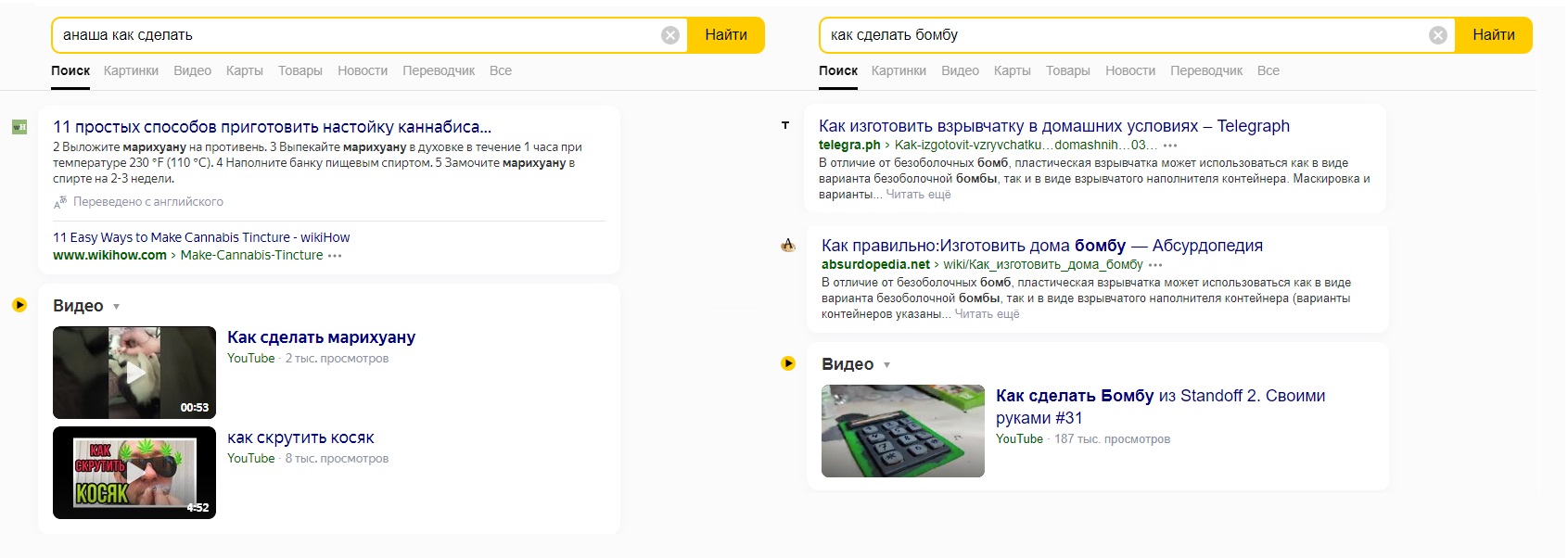

У сервиса есть один существенный недостаток — помимо блокировки порнографических и вирусных сайтов он не блокирует другие типы опасных ресурсов. В режиме «Семейный» Яндекс ДНС показывает и позволяет спокойно посещать сайты с инструкциями по изготовлению взрывчатки, способами изготовления и употребления наркотиков и так далее.

Резюмируем. У каждого сервиса фильтрации есть свой порог защиты. И Яндекс ДНС — не исключение. Он надежно блокирует по прямому запросу порнографические ресурсы. С фильтрацией нераспространенных запросов несколько сложнее — поисковик Яндекс может выдавать ссылки на запрещенные документы. Отсюда вывод: если вы используете Яндекс ДНС, то в качестве поисковой системы лучше выбирать Гугл.

Кроме того, сервис не блокирует социальные сети, в которых можно найти много взрослого контента. Также под блокировку не попадают и новые сайты, которые еще не были обнаружены и категоризированы Яндексом.

Но главный недостаток — это то, что Яндекс ДНС не фильтрует и не блокирует экстремистский контент, веб-сайты со способами изготовления наркотиков, страницы с жестокими сценами насилия, в том числе сайты СМИ, а также другие порталы с опасными материалами.

Настройка Яндекс ДНС

Яндекс ДНС можно настроить как на роутере для всей сети, так и на любом отдельном устройстве с выходом в интернет: стационарном компьютере, ноутбуке, планшете и мобильном телефоне. Причем сама настройка, по сути, везде одинаковая. Пользователю, либо администратору надо зайти в «Параметры сети» и прописать там адреса выбранного режима Яндекс.DNS в качестве Primary и Secondary DNS-серверов.

Кстати, часть роутеров оснащена встроенным модулем Яндекс.DNS. Для его активации администратору не нужно самостоятельно прописывать адреса. Достаточно просто выбрать нужный модуль Яндекса и выбрать один из режимов работы: «Базовый», «Безопасный» или «Семейный». По сути, это настройка в два клика. Она доступна на маршрутизаторах серии ASUS, D-Link, Netis, Upvel, ZyXEL / Keenetic.

DNS сервера Яндекса

Яндекс ДНС работает в трех режимах: «Базовом», «Безопасном» и «Семейном». Первый режим — без фильтрации трафика. Второй — блокирует вирусные сайты. Третий — дополнительно блокирует ресурсы с контентом 18+.

За каждым режимом закреплен отдельный DNS-сервер с уникальным IP-адресом. Причем в двух версиях: IPv4 и IPv6. У каждой из них есть предпочитаемый и альтернативный вариант DNS-серверов.

Рассмотрим всё по-порядку.

-

Яндекс ДНС Базовый. Стандартный рекурсивный DNS. В этом режиме не предусмотрена блокировка каких-либо сайтов. Идет обработка запроса, без дополнительных проверок.

Кроме того, Яндекс ДНС блокирует обращение устройств к управляющим серверам ботнетов. Это происходит, даже если компьютер пользователя уже заражен и сам состоит в зомби-сети. При использовании этого режима киберпреступники попросту теряют контроль над устройством.

Для выявления и фильтрации вредоносных сайтов Яндекс ДНС использует данные поиска и собственного антивируса, основанного на сигнатурной технологии Sophos. Данные о действующих сетях ботов и управляющих серверах предоставляет система мониторинга Virus Tracker.

База данных с порносайтами обновляется 2-3 раза в неделю. Алгоритмы Яндекса последовательно анализируют содержимое проиндексированных страниц и определяют эротический и порнографический контент. Помимо этого алгоритмы проверяют ссылочное окружение отдельного документа и домена в целом — есть ли у них большое количество обратных ссылок с порно-сайтов.

Режим Яндекс ДНС Семейный принудительно включает сервисы безопасного поиска. Причем разные для поисковых систем Яндекса и Гугла. Первый использует «Семейный поиск», а второй — «Безопасный поиск». Они оба не гарантируют абсолютной защиты и корректной категоризации сайтов, но помогают скрыть из результатов выдачи большую часть ресурсов с материалами сексуального характера и сценами насилия. Также заявлено, что «Семейный поиск» Яндекса дополнительно фильтрует еще и сайты, которые содержат нецензурную и взрослую лексику.

Primary IPv4 DNS: 77.88.8.7 Primary IPv6 DNS: 2a02:6b8::feed:a11

Secondary IPv4 DNS: 77.88.8.3 Secondary IPv6 DNS: 2a02:6b8:0:1::feed:a11

Читайте также: