Dfl 870 настройка межсетевого экрана

Межсетевой экран D-Link DFL-870 является одним из мощных девайсов с большими возможностями. В организациях часто бывают такие случаи когда в одной сети находятся несколько юридических лиц и используется одна локальная сеть. Всем пользователям разных организаций нужен доступ к общим ресурсам. Но нужно разграничить выход в интернет, т.е. сделать так чтобы сотрудники одной организации выходили в интернет со своего внешнего IP адреса, а сотрудники другой организации через другой. У обоих организаций используется один оператор связи и он выдал два внешних IP адреса по одному кабелю. У нас есть межсетевой экран DFL -870 c помощью которого нам и нужно сделать разграничение.

Для решения данной задачи нам нужно в DFL создать объекты соответствующие выданным настройкам провайдера. (рис.1,2)

wan_ipadress, Wan_Milhina - внешние ip адреса;

Wan_gwadr, WAN_gvmilhina - Шлюзы выданные провайдером;

wan_maskadr, Mask_Milhina - Маска сети, записанная в битовом виде.

wan_dns1_adr, wan_dns2_adr - DNS сервера выданные провайдером.

Да ещё объект goodline будет основным каналом, с теми настройками которые устанавливаются не посредственно на порту устройства.

Объекты 2,5,6,7,8,9 и т.д. это внутренние IP адреса пользователей организации IP_Milhina. И только эти клиенты будут выходить в интернет через внешний IP адрес Wan_Milhina., а остальные через Goodline.

После создания объектов необходимо создать ARP запись для Wan_Milhina, для того чтобы он стал виден из вне. Для этого заходим Network -> ARP/Neighbor Discovery -> Add -> ARP/Neighbor Discovery. (Рис.3)

Mode: Принимает три значения (Publish, Static и XPublish) выбираем Publish.

Interface: Порт (интервэйс) где находится выделенный внешний IP адрес.

IP address: Внешний IP адрес

MAC address: MAC адрес оставляем без изменений. (По умолчанию).

Comments: Комментарий для удобства распознования созданного объекта, можно не заполнять.

Далее нам нужно создать таблицу маршрутов перейдя Network -> Routing -> Routing Tables -> Add -> Routing Tables. (Рис.4)

Далее создаём маршруты Add -> Route IPv4 (рис.5). Первое правило:

Interface: Интерфейс (порт) где резолвится внешний IP адрес;

Network: Внутренняя под сеть устанавливаем All-nets. (По умолчанию);

Gateway: Шлюз внешнего IP адреса;

Local IP address: Оставляем по умолчанию (None);

Metric: Метрику устанавливаем на 100;

Forward Broadcast Traffic: Галочку не ставим.

Comments: Любой по Вашему усмотрению.

Остальные вкладки Proxy ARP, Мonitor и Monirored Hosts их оставляем без изменений.

И второе правило (рис.6):

Interface: Интерфейс (порт) где резолвится внешний IP адрес;

Network: Устанавливаем маску сети провайдера;

Gateway: (None);

Local IP address: (None);

Metric: Метрику устанавливаем на 100;

Forward Broadcast Traffic: Галочку не ставим.

Comments: Любой по Вашему усмотрению.

Остальные вкладки Proxy ARP, Мonitor и Monirored Hosts их оставляем без изменений.

После создания маршрутов необходимо политику маршрутизации т.е. приорететы перейдя по пути Network -> Routing ->Policy-based Routing Rules -> Add - Routing Rulles. (рис.7).

Name: Имя правила любое;

Forward routing table: Наше ранее созданная таблица маршрутизации;

Return routing table: Таблица маршрутизации созданная по умолчанию;

Service: Какие службы будут проходить по данному маршруту (all-services);

Schedule: время когда данный маршрут будет активный (по умолчанию None);

Interface Source: lan1 (порт куда подключена локальная сеть предприятия);

Network Source: Milhina_IP (группа внешних адресов локальной сети которые будут выходить в интернет);

Interface Destination: Wan_goodline (внешний порт где находится внешний IP адрес;

Network Destination: all-nets (локальная подсеть нашего предприятия);

Comments: Любой по желанию;

Далее нужно создать роль и в данной роли разрешить только определённым Ip адресам выходить интернет через созданный нами маршрут. Для это перейдя по пути Policies -> Main IP Rules -> Add -> IP rule (рис.8)

Name: Любое;

Action: Принимает значения ( Drop, Reject, Allow, NAT, Forward fast, SAT, SLB SAT, Multiplex SAT ) выбираем NAT;

Interface Source: lan1 (порт куда подключена локальная сеть предприятия);

Network Source: Milhina_IP (группа внешних адресов локальной сети которые будут выходить в интернет);

Interface Destination: Wan_goodline (внешний порт где находится внешний IP адрес;

Network Destination: all-nets (локальная подсеть нашего предприятия);

NAT action: Specify sender address (по умолчанию);

New IP Address: Wan_Milhina (это внешний IP адрес через который будут выходить в интернет выбранные пользователи);

Application Control: По умолчанию Off;

Logging: По умолчанию ON и уровень логирования Default;

Comments: Любой по желанию;

После данных настроек выбранные пользователи будут выходить в интернет под другим внешним IP адресом.

Внимание. Данный пример будет приведен на международной прошивки (без ограничения шифрования). Используя данную прошивку на территории РФ вы берете всю ответственность на себя.

Настройка будет проходить в несколько этапов:

- Создание объектов, remote_dev (IP удаленного DFL), remote_net (подсеть за удаленным DFL) , PSK (ключ для IPsec тоннеля, должен быть идентичен на обоих устройствах) и политики шифрования для первой и второй фазы.

- Создание IPsec тоннеля.

- Создание разрешающих IP политик (разрешить трафик в тоннель и обратно).

Настройка DFL-870.

Создание объектов.

Пример для CLI.

add Address IP4Address remote_dev Address=10.0.0.2

add Address IP4Address remote_net Address=192.168.20.0/24

add PSK tunkey Type=ASCII PSKAscii=1234567890

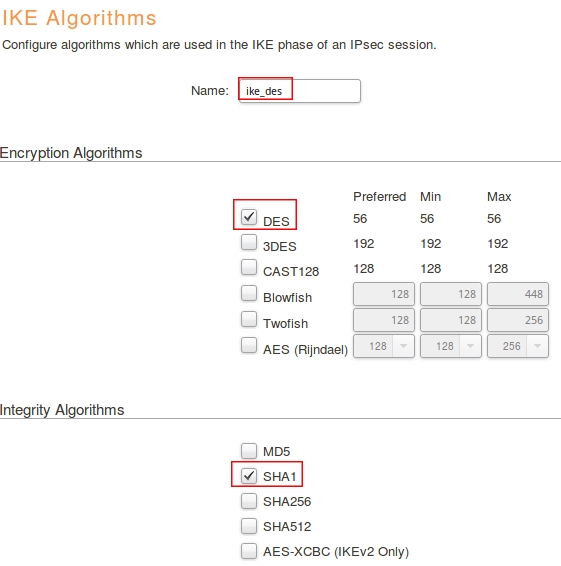

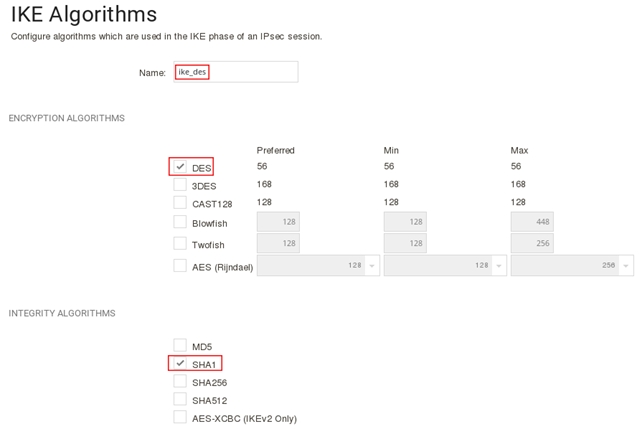

add IKEAlgorithms ike_des DESEnabled=Yes SHA1Enabled=Yes

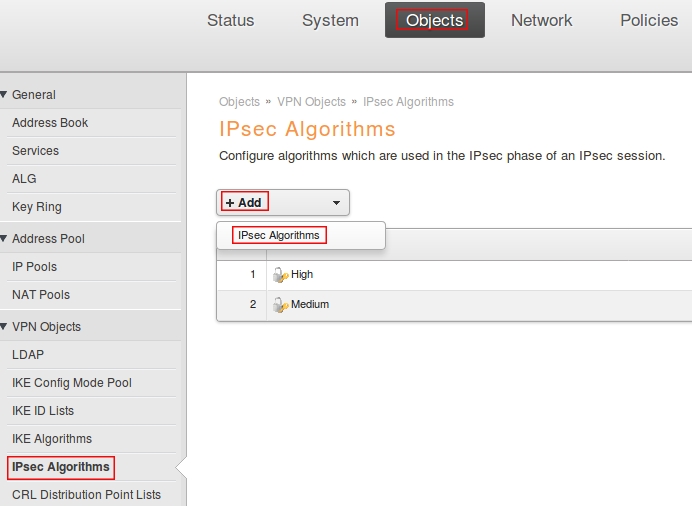

add IPsecAlgorithms ipsec_des DESEnabled=Yes SHA1Enabled=yes

Пример для Web интерфейса.

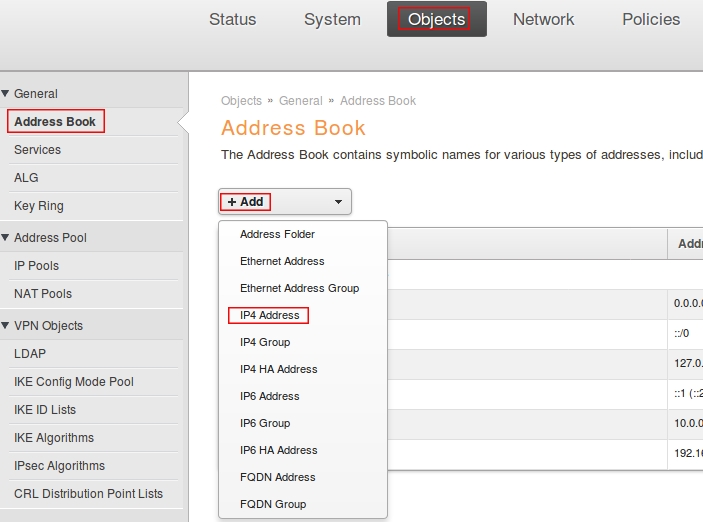

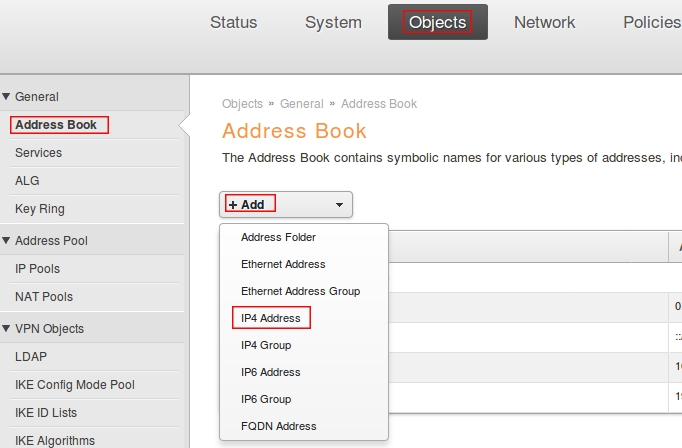

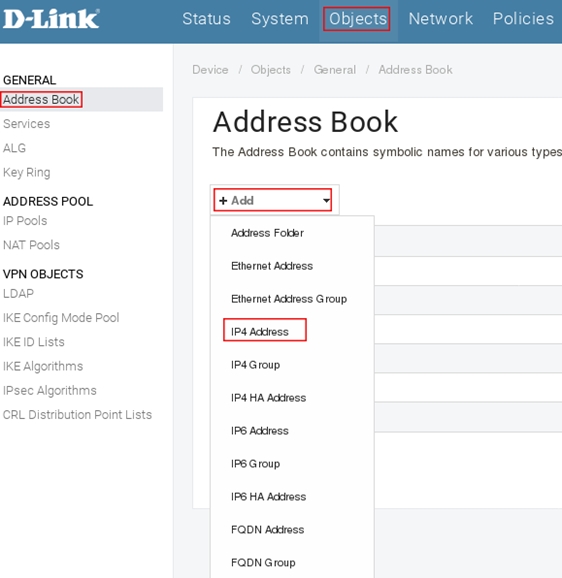

Пройдите в Web интерфейсе Objects → Address book, нажмите кнопку Add и выберите IP4 Address.

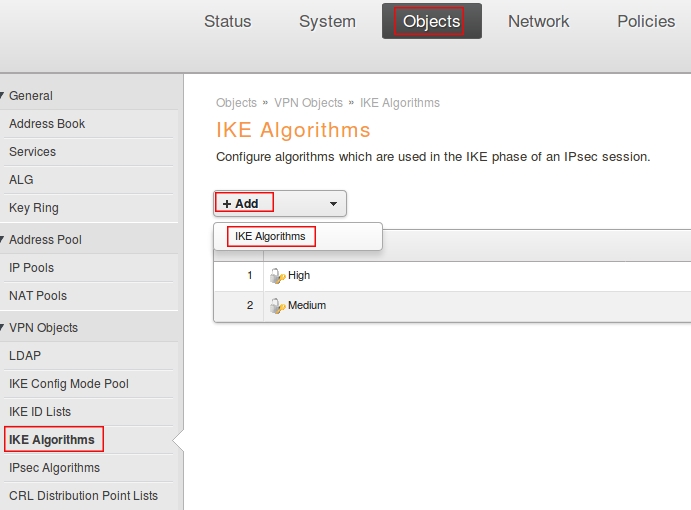

Заполните поля следующим образом:

Name: remote_dev

Address: 10.0.0.2

Аналогичным образом создайте объект remote_net со следующими параметрами:

Name: remote_net

Address: 192.168.20.0/24

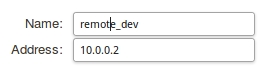

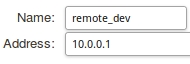

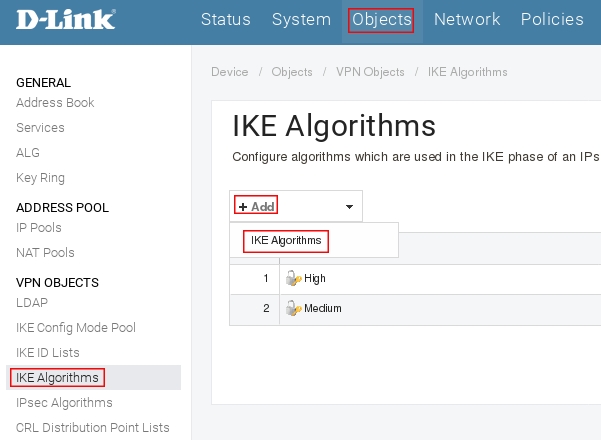

Пройдите в Web интерфейсе Objects → IKE Algorithms, нажмите кнопку Add и выберите IKE Algorithms

Включите протокол шифрование DES и контроль целостности sha1, в поле name укажите ike_des, затем нажмите кнопку Ок.

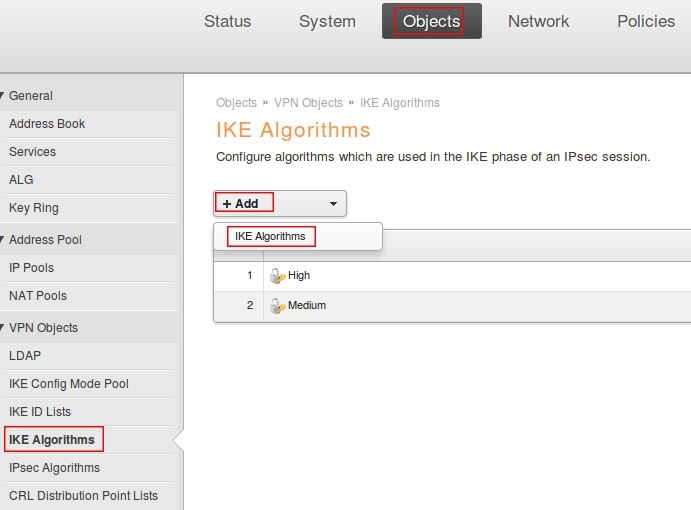

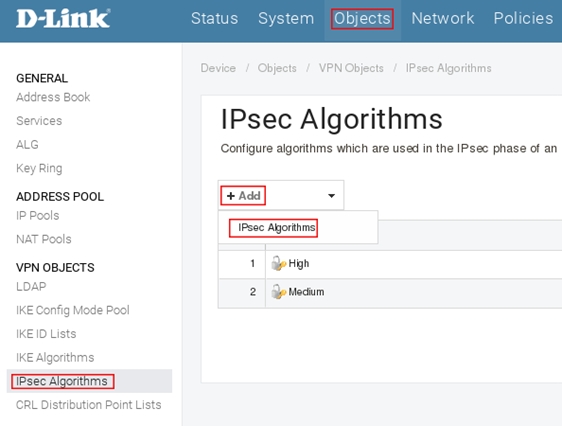

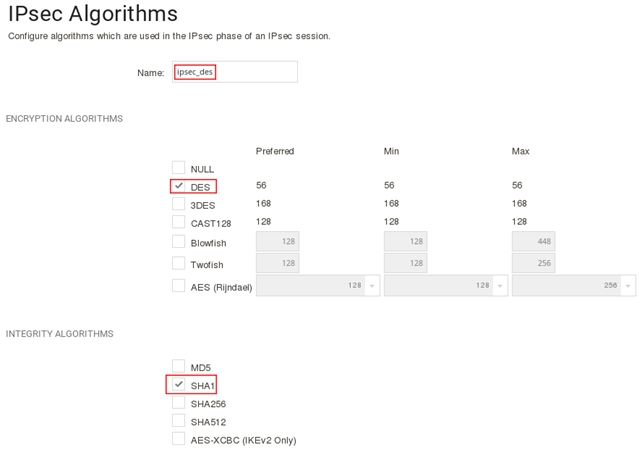

Пройдите в Web интерфейсе Objects → IPsec Algorithms, нажмите кнопку Add и выберите IPsec Algorithms.

Включите протокол шифрование DES и контроль целостности sha1, в поле Name укажите ipsec_des, затем нажмите кнопку Ок.

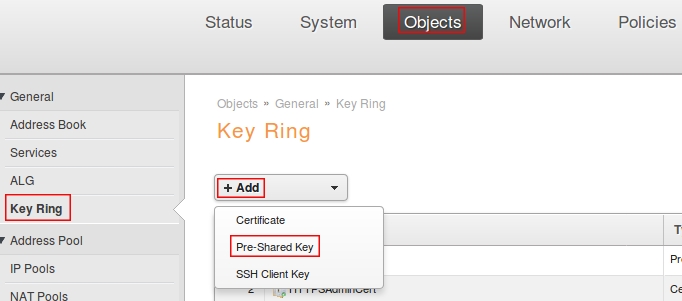

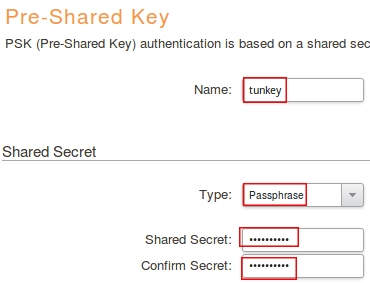

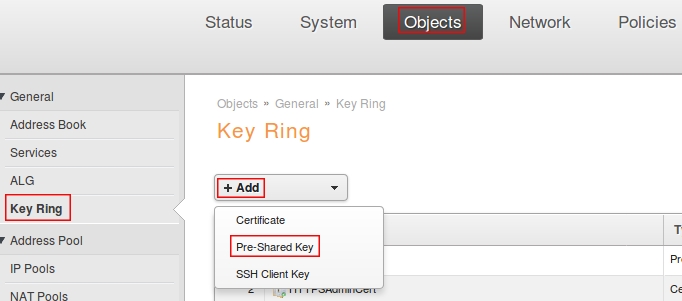

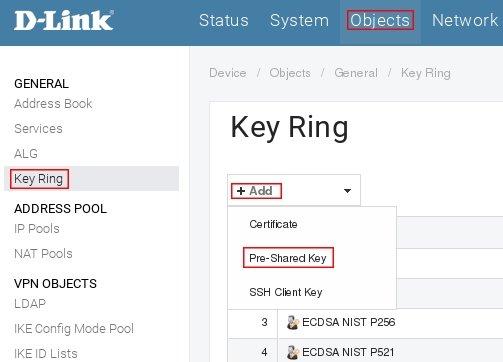

Пройдите в Web интерфейсе Objects → Key Ring, нажмите кнопку Add и выберите Pre-Shared Key

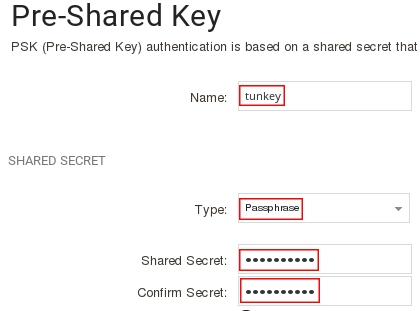

Заполните поля следующим образом:

Name: tunkey

Type: Passphrase (выбрать из выпадающего меню)

Shared Secret: 1234567890

Confirm Secret: 1234567890

Настройка IPsec тоннеля.

Пример для CLI.

add Interface IPsecTunnel tun PSK=tunkey LocalNetwork=InterfaceAddresses/lan1_net RemoteNetwork=remote_net RemoteEndpoint=remote_dev IKEAlgorithms=ike_des IPsecAlgorithms=ipsec_des

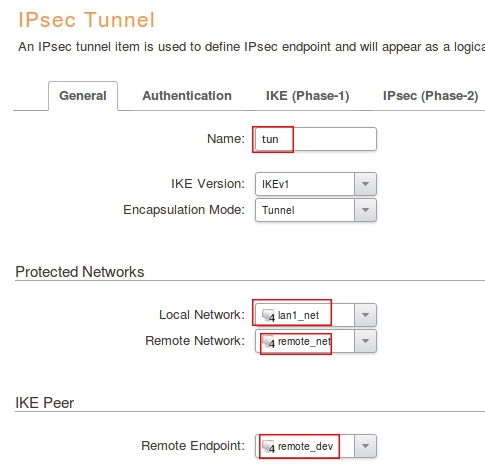

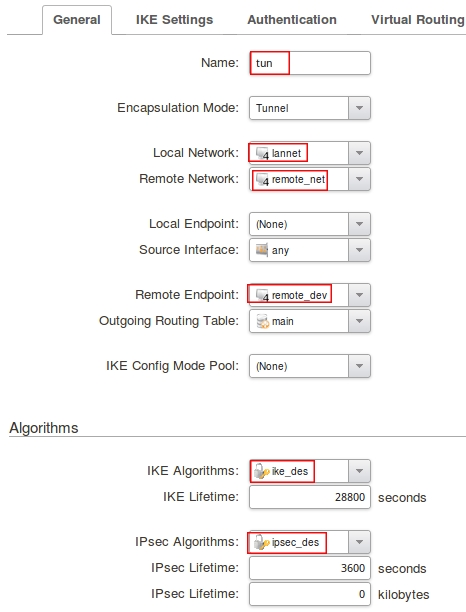

Пример для Web интерфейса.

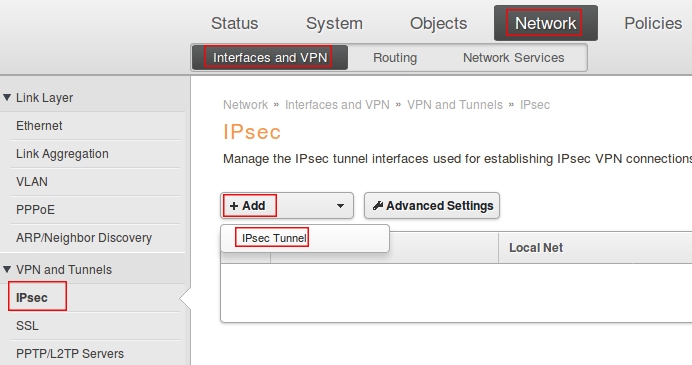

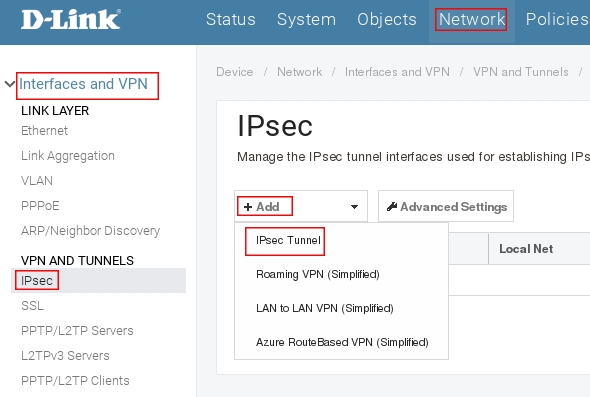

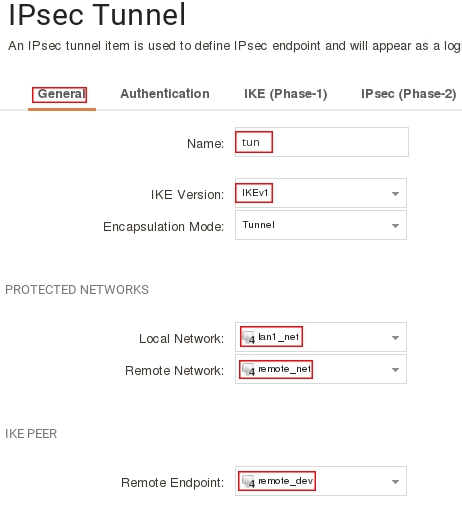

Пройдите в Web интерфейсе Network → Interfaces and VPN → IPsec нажмите кнопку Add и выберите Ipsec Tunnel.

Заполните поля на вкладке General следующим образом:

Name: tun

Local Network: lan1_net (выбрать из выпадающего меню)

Remote Network: remote_net (выбрать из выпадающего меню)

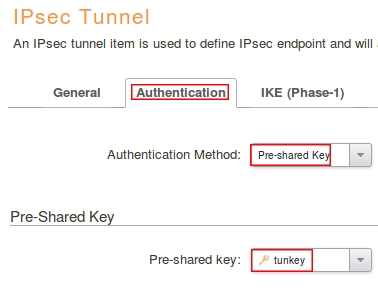

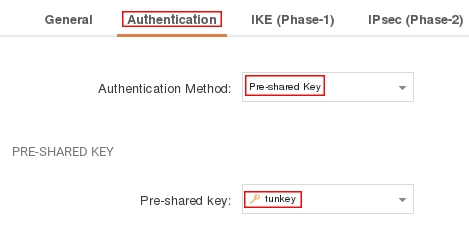

Пройдите на вкладку Authentication и заполните поля следующим образом:

Authentication Method: Pre-shared Key

Pre-shared Key: tunkey

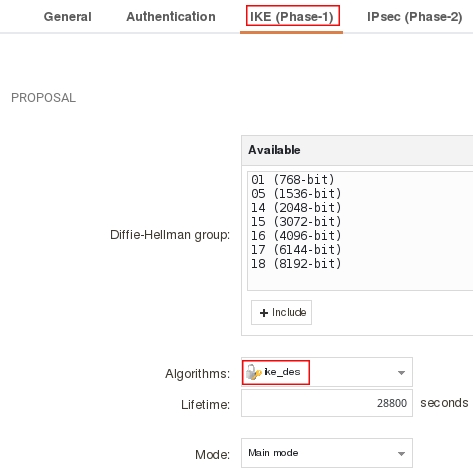

Пройдите на вкладку IKE (Phase-1) и в поле Algorithms укажите ike_des

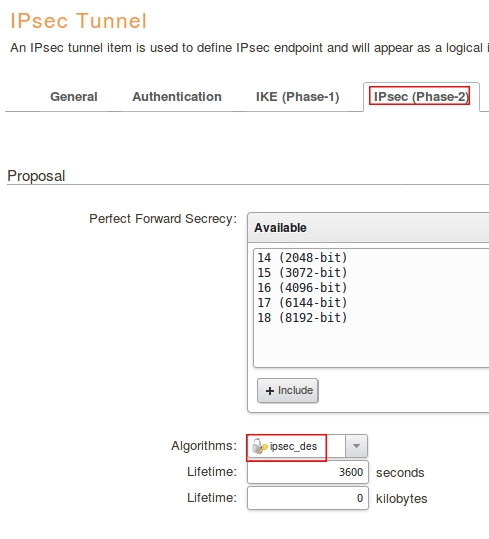

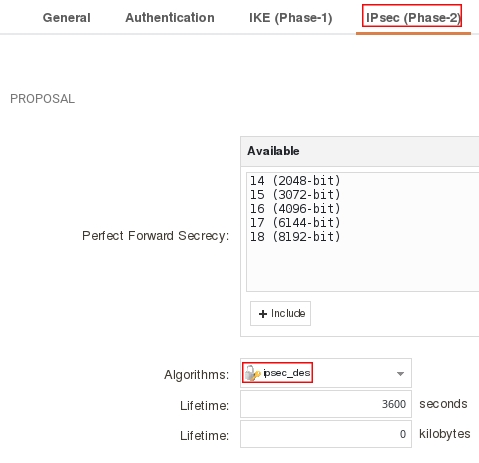

Пройдите на вкладку IPsec (Phase-2) и в поле Algorithms укажите IPsec_des

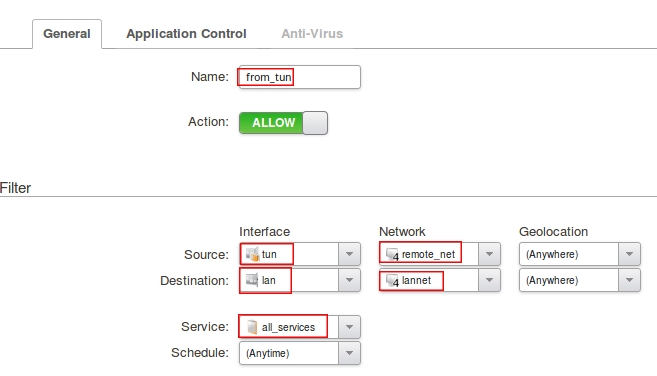

Настройка IP политик.

Пример для CLI.

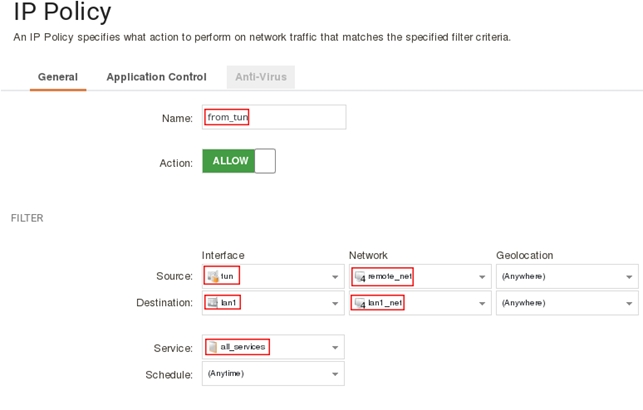

add IPPolicy Name=from_tun SourceInterface=tun SourceNetwork=remote_net DestinationInterface=lan1 DestinationNetwork=InterfaceAddresses/lan1_net Service=all_services Action=Allow

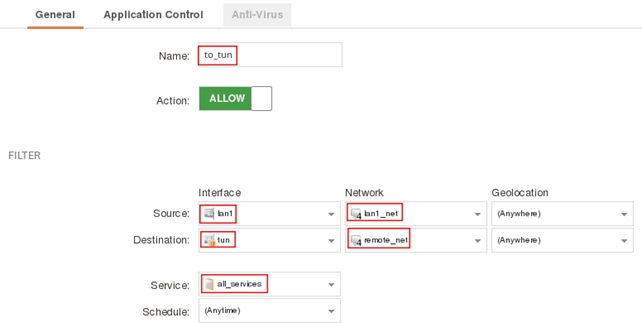

add IPPolicy Name=to_tun SourceInterface=lan1 SourceNetwork=InterfaceAddresses/lan1_net DestinationInterface=tun DestinationNetwork=remote_net Service=all_services Action=Allow

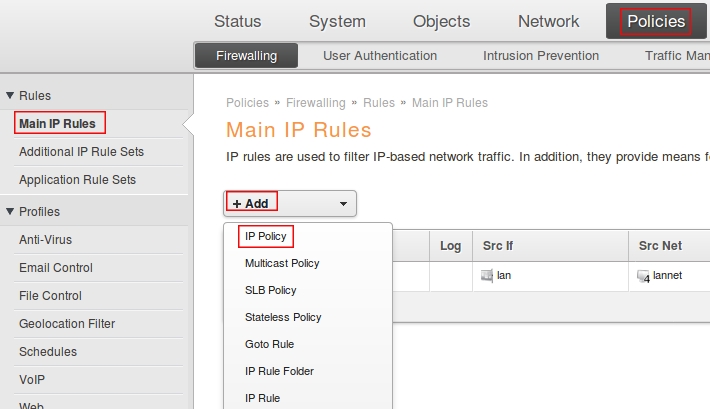

Пример для Web интерфейса.

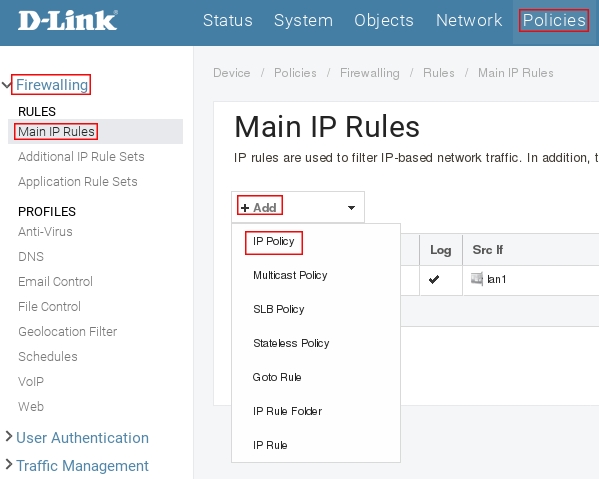

Пройдите в Web интерфейсе Policies → Firewalling → Main IP Rules, нажмите кнопку Add и выберите IP Policy.

Заполните поля как показано на рисунке ниже затем нажмите кнопку Ок.

Сохраните и активируйте настройки.

Настройки DFL-260E.

Создание объектов.

Пример для CLI

add Address IP4Address remote_dev Address=10.0.0.1

add Address IP4Address remote_net Address=192.168.10.0/24

add PSK tunkey Type=ASCII PSKAscii=1234567890

add IKEAlgorithms ike_des DESEnabled=Yes SHA1Enabled=Yes

add IPsecAlgorithms ipsec_des DESEnabled=Yes SHA1Enabled=yes

Пример для Web интерфейса.

Пройдите в Web интерфейсе Objects → Address book, нажмите кнопку Add и выберите IP4 Address.

Заполните поля следующим образом:

Name: remote_devAddress: 10.0.0.1

Аналогичным образом создайте объект remote_net со следующими параметрами:

Name: remote_net

Address: 192.168.10.0/24

Пройдите в Web интерфейсе Objects → IKE Algorithms, нажмите кнопку Add и выберите IKE Algorithms

Включите протокол шифрование DES и контроль целостности sha1, в поле name укажите ike_des, затем нажмите кнопку Ок.

Пройдите в Web интерфейсе Objects → IPsec Algorithms, нажмите кнопку Add и выберите IPsec Algorithms.

Включите протокол шифрование DES и контроль целостности sha1, в поле Name укажите ipsec_des, затем нажмите кнопку Ок.

Пройдите в Web интерфейсе Objects → Key Ring, нажмите кнопку Add и выберите Pre-Shared Key

Заполните поля следующим образом:

Name: tunkey

Type: Passphrase (выбрать из выпадающего меню)

Shared Secret: 1234567890

Confirm Secret: 1234567890

Настройка IPsec тоннеля.

Пример для CLI.

add Interface IPsecTunnel tun PSK=tunkey LocalNetwork=InterfaceAddresses/lannet RemoteNetwork=remote_net RemoteEndpoint=remote_dev IKEAlgorithms=ike_des IPsecAlgorithms=ipsec_des

Пример для Web интерфейса.

Пройдите в Web интерфейсе Network → Interfaces and VPN → IPsec нажмите кнопку Add и выберите Ipsec Tunnel.

Заполните поля на вкладке General следующим образом:

Name: tun

Local Network: lannet (выбрать из выпадающего меню)

Remote Network: remote_net (выбрать из выпадающего меню)

IKE Algorithms: ike_des (выбрать из выпадающего меню)

IPsec Algorithms: ipsec_des (выбрать из выпадающего меню)

Перейдите на вкладку Authentication, в поле Pre-shared key укажите tunkey.

Создание IP политик.

Пример для CLI.

add IPPolicy Name=from_tun SourceInterface=tun SourceNetwork=remote_net DestinationInterface=lan DestinationNetwork=InterfaceAddresses/lannet Service=all_services Action=Allow

add IPPolicy Name=to_tun SourceInterface=lan SourceNetwork=InterfaceAddresses/lannet DestinationInterface=tun DestinationNetwork=remote_net Service=all_services Action=Allow

Пример для Web интерфейса.

Пройдите в Web интерфейсе Policies → Firewalling → Main IP Rules, нажмите кнопку Add и выберите IP Policy.

Заполните поля как показано на рисунке ниже затем нажмите кнопку Ок.

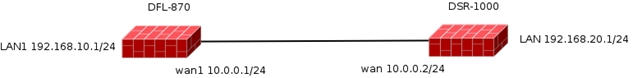

Пример настройки будет приведен для топологии изображенной на рисунке ниже:

Настройка DFL-870.

Создание объектов.

Пример для CLI.

add Address IP4Address remote_dev Address=10.0.0.2

add Address IP4Address remote_net Address=192.168.20.0/24

add PSK tunkey Type=ASCII PSKAscii=1234567890

add IKEAlgorithms ike_des DESEnabled=Yes SHA1Enabled=Yes

add IPsecAlgorithms ipsec_des DESEnabled=Yes SHA1Enabled=yes

Пример для Web интерфейса.

Пройдите в Web интерфейсе Objects → Address book, нажмите кнопку Add и выберите IP4 Address.

Заполните поля следующим образом:

Аналогичным образом создайте объект remote_net со следующими параметрами:

Name: remote_net

Address: 192.168.20.0/24

Пройдите в Web интерфейсе Objects → IKE Algorithms, нажмите кнопку Add и выберите IKE Algorithms

Включите протокол шифрование DES и контроль целостности sha1, в поле name укажите ike_des, затем нажмите кнопку Ок.

Пройдите в Web интерфейсе Objects → IPsec Algorithms, нажмите кнопку Add и выберите IPsec Algorithms.

Включите протокол шифрование DES и контроль целостности sha1, в поле Name укажите ipsec_des, затем нажмите кнопку Ок.

Пройдите в Web интерфейсе Objects → Key Ring, нажмите кнопку Add и выберите Pre-Shared Key

Заполните поля следующим образом:

Name: tunkey

Type: Passphrase (выбрать из выпадающего меню)

Shared Secret: 1234567890

Confirm Secret: 1234567890

Настройка IPsec тоннеля.

Пример для CLI.

add Interface IPsecTunnel tun PSK=tunkey LocalNetwork=InterfaceAddresses/lan1_net RemoteNetwork=remote_net RemoteEndpoint=remote_dev IKEAlgorithms=ike_des IPsecAlgorithms=ipsec_des

Пример для Web интерфейса.

Пройдите в Web интерфейсе Network → Interfaces and VPN → IPsec нажмите кнопку Add и выберите Ipsec Tunnel.

Заполните поля на вкладке General следующим образом:

Name: tun

IKE Version: IKEv1

Local Network: lan1_net (выбрать из выпадающего меню)

Remote Network: remote_net (выбрать из выпадающего меню)

Remote Endpoint: remote_dev (выбрать из выпадающего меню)

Пройдите на вкладку Authentication и заполните поля следующим образом:

Authentication Method: Pre-shared Key

Pre-shared Key: tunkey

Пройдите на вкладку IKE (Phase-1) и в поле Algorithms укажите ike_des

Пройдите на вкладку IPsec (Phase-2) и в поле Algorithms укажите IPsec_des

Настройка IP политик.

Пример для CLI.

add IPPolicy Name=from_tun SourceInterface=tun SourceNetwork=remote_net DestinationInterface=lan1 DestinationNetwork=InterfaceAddresses/lan1_net Service=all_services Action=Allow

add IPPolicy Name=to_tun SourceInterface=lan1 SourceNetwork=InterfaceAddresses/lan1_net DestinationInterface=tun DestinationNetwork=remote_net Service=all_services Action=Allow

Пример для Web интерфейса.

Пройдите в Web интерфейсе Policies → Firewalling → Main IP Rules, нажмите кнопку Add и выберите IP Policy.

Заполните поля как показано на рисунке ниже затем нажмите кнопку Ок.

Сохраните и активируйте настройки.

Настройка DSR-1000

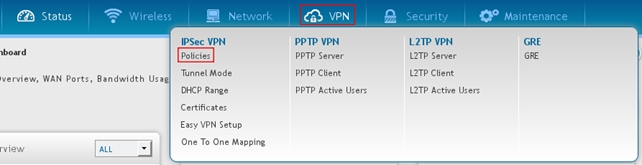

Пройдите в Web интерфейсе VPN → Policies

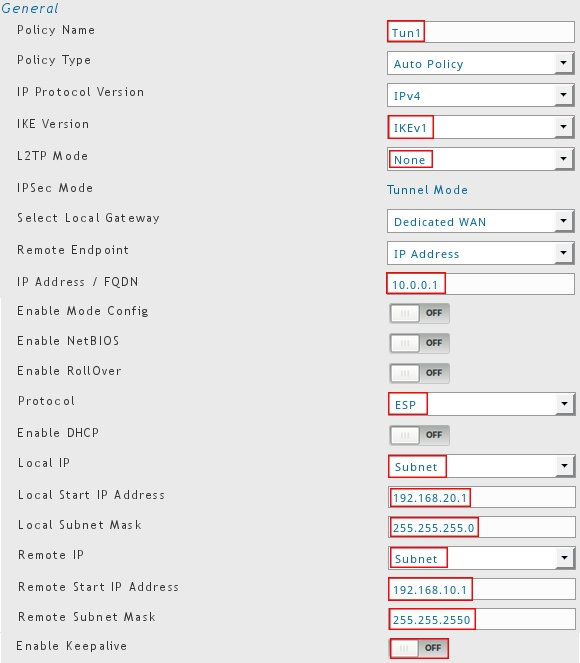

Заполните поля в настройках General следующим образом:

Policy Name: Tun1

IKE Version: IKEv1

L2TP Mode: None

IP Address / FQDN: 10.0.0.1

Protocol: ESP

Local IP: Subnet

Local Start IP Address: 192.168.20.1

Local Subnet Mask: 255.255.255.0

Enable Keepalive: Off

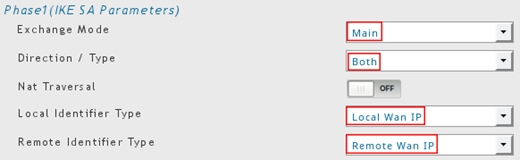

Заполните поля в настройках Phase1(IKE SA Parameters) следующим образом:

Exchange Mode: Main

Direction / Type: Both

Nat Traversal: OFF

Local Identifier Type: Local Wan IP

Remote Identifier Type: Remote Wan IP

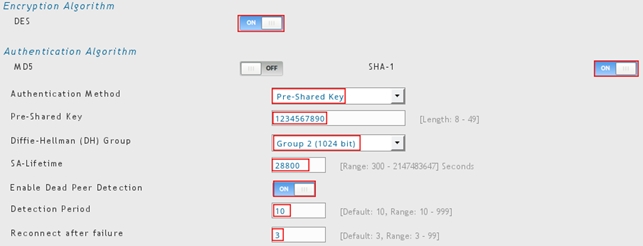

В Encryption Algorithm включите DES, а в Authentication Algorithm SHA-1,

настройки шифрования укажите следующим образом:

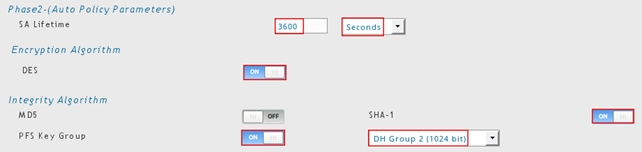

Заполните поля в настройках Phase2-(Auto Policy Parameters) следующим образом:

SA Lifetime: 3600 Seconds

Encryption Algorithm: DES

Integrity Algorithm: SHA-1

PFS Key Group: ON DH Group 2 (1024 bit)

Настраивать правила для разрешения трафика между LAN и IPSec, на DSR не надо.

LAN: Локальная под сеть DFL-870 в битовом формате.

Далее создаём секретный ключ (пароль) для IPSEC авторизации. Пройдя по следующему пути Objects -> Key Ring. Далее Add -> Pre-Shared Key. (Рис.2).

Name: Имя ключа (любое на Ваш вкус).

Type: Принимает два значения ( Passphrase, Hexadecimal key ) в нашем случае выбираем Passphrase.

Shared Secret: Пароль или секретный ключ (любой на Ваш вкус)

Shared Secret: Повторить пароль или секретный ключ.

Comments: Любой понятный комментарий на Ваше усмотрения для индентификации данного ключа.

После создания нужно создать сам туннель IPSEC по пути Network -> разворачиваем (VPN and Tunnels) -> IPsec. Далее Add -> IPsec Tunnel.

На в кладке General (рис.3) Нужно внести значения созданные ранее в объектах.

Name: Имя IPSEC туннеля (любое)

IKE Version: Принимает значения ( IKEv1, IKEv2 и Auto ). Выбираем нужную версию IKE, в зависимости от поддержки удалённого оборудования в нашем случаи выбираем IKEv1 .

Encapsulation Mode: Принимает значения ( Tunnel, Transport ) в нашем случае мы создаём туннель а не Transport , выбираем Tunnel .

Local Network: Выбираем наш ранее созданный объект отвечающий за локальную под сеть DFL-870.

Remote Network: Выбираем наш ранее созданный объект отвечающий за удалённую под сеть.

Remote Endpoint: Выбираем объект отвечающий за внешний IP адрес удалённой точки.

Comments: Не обязательный параметр для обеспечения понятного администрирования. В нашем случае мы его не заполняем.

Далее переходим на вкладку Authentication и заполняем все поля согласно (рис.4).

Authentication Method: Принимает значения ( Pre-shared Key, Certificate ) так как мы ранее создали Pre-shared Key, то выбираем Pre-shared Key.

Pre-shared key: Ранее созданный секретный ключ (пароль) заносится с помощью выбора созданного объекта ключа.

Local ID: В нашем случае оставляем пустым. (по умолчанию пустое поле)

Remote ID: Выбираем None (По умолчанию)

Enforce local ID: Оставляем по умолчанию пустым (галочку не ставим)

XAuth (IKEv1): выставляем в положение off .

Require EAP for inbound IPsec tunnels: По умолчанию галочку не ставим.

Далее на вкладках IKE (PHASE-1) и IPSEC (PHASE-2) устанавливаем согласно (рис.5,6).

Diffie-Hellman group: Устанавливаем поддерживаемые удаленным оборудованием шифрование в нашем случае это 02 - (1024- bit)

Algorithms: Алгоритм шифрования принимает значения Standard.

Lifetime: Время (28800).

Mode: Принимает значения ( Main mode, Aggressive mode ), в нашем случае Main mode.

Outgoing Routing Table: Как таблица route будет использоваться по умолчанию.

Local Endpoint: Локальный адрес в нашем случае мы его не указываем ( None).

Incoming Interface Filter: Фильтр входящего интерфейса в нашем случае ( any ).

Dead Peer Detection: Ставим галочку для автоматического востановления туннеля.

NAT Traversal: Принимает значения ( Only if needed, Off, Always on ) в нашем случае выбираем Only if needed (использовать если поддерживается).

Auto Establish: По умолчанию данную галку мы не ставим.

DS Field: По умолчанию так же не устанавливаем ни какого значения.

Perfect Forward Secrecy: Выбираем поддерживаемое шифрование в нашем случае 02 - (1024- bit).

Algorithms: Алгоритм шифрования Standard .

Lifetime: 3600

Lifetime: Данное поле оставляем пустым по умолчанию.

Setup SA per: Принимает значения ( Network, Host, Port ) в нашем случае это Network . (По умолчанию устанавливается Network ).

Config Mode Pool: Оставляем по умолчанию ( None ).

DS Field: Оставляем по умолчанию пустым полем.

Далее на вкладках Virtual Router и Advanced оставляем всё по умолчанию как показано на (рис.7,8)

Для стабильности туннеля можно поиграть параметром Plaintext MTU: от 1300 до 1500.

После создания IpSec туннеля далее нам нужно создать IP правила для прохождения пакетов в нутри туннелей. Перейдём по следующему пути Policies -> разворачиваем Rules -> Main IP Rules . Далее Add -> IP rule и создаём два правила. (рис.9)

Name: Имя правила любое.

Source Interface: Выбираем ранее созданный IPSec тонель.

Source Network: Локальная под сеть удалённой точки.

Destination Interface: Используемый по умолчанию локальный интерфейс в нашем случае Lan1.

Destination Network: Локальная под сеть DFL.

Service: Какой сервис будет проходить через туннель в нашем случае нам нужно чтобы через туннель проходил все сервисы по этому выбираем all_services.

Schedule: Можно выбрать время когда данное правило будет активно, в нашем случае данное правило должно работать постоянно, по этому ничего не выбираем оставляем по умолчанию ( None ).

Application Control: По умолчанию оставляем Off .

Logging: Будет ли данное правило протоколироваться в журнале. В нашем случае мы выставили в положение ON . И выбрали уровень легирования в Default.

Comments: Не обязательное поле можно и не заполнять.

Второе правило на оборот, т.е.

Source Interface: Используемый по умолчанию локальный интерфейс в нашем случае Lan1.

Source Network: Локальная под сеть DFL.

Destinаtion Interface: Выбираем ранее созданный IPSec тонель.

Destination Network: Локальная под сеть удалённой точки.

Пример настройки будет приведен для топологии изображенной на рисунке ниже:

Настройка DFL-870.

Создание объектов.

Пример для CLI.

add Address IP4Address remote_dev Address=10.0.0.2

add Address IP4Address remote_net Address=192.168.20.0/24

add PSK tunkey Type=ASCII PSKAscii=1234567890

add IKEAlgorithms ike_des DESEnabled=Yes SHA1Enabled=Yes

add IPsecAlgorithms ipsec_des DESEnabled=Yes SHA1Enabled=yes

Пример для Web интерфейса.

Пройдите в Web интерфейсе Objects → Address book, нажмите кнопку Add и выберите IP4 Address.

Заполните поля следующим образом:

Аналогичным образом создайте объект remote_net со следующими параметрами:

Name: remote_net

Address: 192.168.20.0/24

Пройдите в Web интерфейсе Objects → IKE Algorithms, нажмите кнопку Add и выберите IKE Algorithms

Включите протокол шифрование DES и контроль целостности sha1, в поле name укажите ike_des, затем нажмите кнопку Ок.

Пройдите в Web интерфейсе Objects → IPsec Algorithms, нажмите кнопку Add и выберите IPsec Algorithms.

Включите протокол шифрование DES и контроль целостности sha1, в поле Name укажите ipsec_des, затем нажмите кнопку Ок.

Пройдите в Web интерфейсе Objects → Key Ring, нажмите кнопку Add и выберите Pre-Shared Key

Заполните поля следующим образом:

Name: tunkey

Type: Passphrase (выбрать из выпадающего меню)

Shared Secret: 1234567890

Confirm Secret: 1234567890

Настройка IPsec тоннеля.

Пример для CLI.

add Interface IPsecTunnel tun PSK=tunkey LocalNetwork=InterfaceAddresses/lan1_net RemoteNetwork=remote_net RemoteEndpoint=remote_dev IKEAlgorithms=ike_des IPsecAlgorithms=ipsec_des

Пример для Web интерфейса.

Пройдите в Web интерфейсе Network → Interfaces and VPN → IPsec нажмите кнопку Add и выберите Ipsec Tunnel.

Заполните поля на вкладке General следующим образом:

Name: tun

IKE Version: IKEv1

Local Network: lan1_net (выбрать из выпадающего меню)

Remote Network: remote_net (выбрать из выпадающего меню)

Remote Endpoint: remote_dev (выбрать из выпадающего меню)

Пройдите на вкладку Authentication и заполните поля следующим образом:

Authentication Method: Pre-shared Key

Pre-shared Key: tunkey

Пройдите на вкладку IKE (Phase-1) и в поле Algorithms укажите ike_des

Пройдите на вкладку IPsec (Phase-2) и в поле Algorithms укажите IPsec_des

Настройка IP политик.

Пример для CLI.

add IPPolicy Name=from_tun SourceInterface=tun SourceNetwork=remote_net DestinationInterface=lan1 DestinationNetwork=InterfaceAddresses/lan1_net Service=all_services Action=Allow

add IPPolicy Name=to_tun SourceInterface=lan1 SourceNetwork=InterfaceAddresses/lan1_net DestinationInterface=tun DestinationNetwork=remote_net Service=all_services Action=Allow

Пример для Web интерфейса.

Пройдите в Web интерфейсе Policies → Firewalling → Main IP Rules, нажмите кнопку Add и выберите IP Policy.

Заполните поля как показано на рисунке ниже затем нажмите кнопку Ок.

Сохраните и активируйте настройки.

Настройка DSR-1000

Пройдите в Web интерфейсе VPN → Policies

Заполните поля в настройках General следующим образом:

Policy Name: Tun1

IKE Version: IKEv1

L2TP Mode: None

IP Address / FQDN: 10.0.0.1

Protocol: ESP

Local IP: Subnet

Local Start IP Address: 192.168.20.1

Local Subnet Mask: 255.255.255.0

Enable Keepalive: Off

Заполните поля в настройках Phase1(IKE SA Parameters) следующим образом:

Exchange Mode: Main

Direction / Type: Both

Nat Traversal: OFF

Local Identifier Type: Local Wan IP

Remote Identifier Type: Remote Wan IP

В Encryption Algorithm включите DES, а в Authentication Algorithm SHA-1,

настройки шифрования укажите следующим образом:

Заполните поля в настройках Phase2-(Auto Policy Parameters) следующим образом:

SA Lifetime: 3600 Seconds

Encryption Algorithm: DES

Integrity Algorithm: SHA-1

PFS Key Group: ON DH Group 2 (1024 bit)

Настраивать правила для разрешения трафика между LAN и IPSec, на DSR не надо.

Читайте также: