Детектировать файловую систему tdlfs что это

Bootkit (по-русски, "буткит") - это вредоносная программа, заражающая главную загрузочную запись (MBR - Master Boot Record) на дисковых устройствах.

Этот метод заражения позволяет вредоносной программе начать исполнение до загрузки операционной системы. Код буткита в MBR начинает исполняться после того, как BIOS (Basic Input Output System) выберет зараженное дисковое устройство для загрузки (это может быть как жесткий диск, так и флешка). После получения управления буткит обычно выполняет набор подготовительных действий (чтение и расшифровка своих вспомогательных файлов из собственной файловой системы, которая обычно хранится в неиспользуемых областях диска) и передает управление на оригинальный код загрузчика операционной системы, контролируя ее загрузку на каждом этапе.

Главная особенность буткитов в том, что их невозможно обнаружить штатными сервисами операционной системы, так как ни один компонент вредоносной программы не присутствует в виде файла штатной файловой системы.

Некоторые виды буткитов скрывают сам факт заражения MBR, подменяя его оригинальной копией при попытках чтения.

Лечение систем, зараженных буткитами, производится с помощью утилиты TDSSKiller.

Список вредоносных программ

Rootkit.Win32.TDSS, Rootkit.Win32.Stoned.d, Rootkit.Boot.Cidox.a, Rootkit.Boot.SST.a, Rootkit.Boot.Pihar.a,b,c, Rootkit.Boot.CPD.a, Rootkit.Boot.Bootkor.a, Rootkit.Boot.MyBios.b, Rootkit.Win32.TDSS.mbr, Rootkit.Boot.Wistler.a, Rootkit.Win32.ZAccess.aml,c,e,f,g,h,i,j,k, Rootkit.Boot.SST.b, Rootkit.Boot.Fisp.a, Rootkit.Boot.Nimnul.a, Rootkit.Boot.Batan.a, Rootkit.Boot.Lapka.a, Rootkit.Boot.Goodkit.a, Rootkit.Boot.Clones.a, Backdoor.Win32.Trup.a,b, Backdoor.Win32.Sinowal.knf,kmy, Rootkit.Boot.Xpaj.a, Rootkit.Boot.Yurn.a, Backdoor.Win32.Phanta.a,b, Virus.Win32.TDSS.a,b,c,d,e, Virus.Win32.Rloader.a, Virus.Win32.Cmoser.a, Virus.Win32.Zhaba.a,b,c, Trojan-Clicker.Win32.Wistler.a,b,c, Trojan-Dropper.Boot.Niwa.a, Trojan-Ransom.Boot.Mbro.d, e, Trojan-Ransom.Boot.Siob.a.

Лечение зараженной системы

- Запустите файл TDSSKiller.exe на зараженной (или потенциально зараженной) машине;

- Дождитесь окончания сканирования и лечения. После лечения может потребоваться перезагрузка .

Важно!

- Утилита поддерживает

32-разрядные операционные системы: MS Windows XP SP2, MS Windows XP SP3, MS Windows Vista, MS Windows Vista SP1, MS Windows Vista SP2, MS Windows 7, MS Windows 7 SP1, Microsoft Windows Server 2003 R2 Standard / Enterprise SP2, Microsoft Windows Server 2003 Standard / Enterprise SP2, Microsoft Windows Server 2008 Standard / Enterprise SP2.

и

64-разрядные операционные системы: MS Windows XP SP2, MS Windows XP SP3, MS Windows Vista, MS Windows Vista SP1, MS Windows Vista SP2, MS Windows 7, MS Windows 7 SP1, Microsoft Windows Server 2008 Standard / Enterprise x64 Edition SP2, Microsoft Windows Server 2003 R2 Standard / Enterprise x64 Edition SP2, Microsoft Windows Server 2003 Standard / Enterprise x64 Edition SP2, Microsoft Windows Server 2008 R2 Standard / Enterprise x64 Edition SP0 и выше

- Утилиту можно запускать в Обычном и в Безопасном режиме.

Утилита детектирует, как известные буткиты:

- TDSS TDL4;

- Sinowal (Mebroot, MaosBoot);

- Phanta (Phantom, Mebratix);

- Trup (Alipop);

- Whistler;

- Stoned,

так и неизвестные буткиты (с помощью эвристического анализатора).

Работа с утилитой

-

Работа утилиты начинается при нажатии на кнопку Начать проверку.

Производится поиск вредоносных и подозрительных объектов.

Лечить. Это действие доступно, если утилита точно смогла определить тип буткита.

Если же утилита определила заражение неизвестным буткитом, то выдается вердикт - Rootkit.Win32.BackBoot.gen.

- После лечения может потребоваться перезагрузка.

Параметры запуска утилиты TDSSKiller.exe из командной строки

-l - запись отчета в файл. Можно указывать несуществующие на момент запуска пути. Необходимые папки будут созданы автоматически.

-qpath - выбрать расположение папки с карантином (если она не существует, то будет создана);

-h - вывести справку по ключам;

-sigcheck - детектировать все драйвера без цифровой подписи как подозрительные;

Утилита будет детектировать драйвера без цифровых подписей или с недействительными подписями. Эти файлы необязательны заражены! Такие драйвера детектируется как «неподписанный файл». Если Вы подозреваете, что это вредоносный файл, то отправьте его в Вирусную Лабораторию на проверку.

-tdlfs - детектировать наличие файловой системы TDLFS, создаваемой руткитами TDL 3/4 в последних секторах жесткого диска для хранения своих файлов. Поддерживается возможность копирования в карантин всех этих файлов.

При использовании следующих ключей действия запрашиваться не будут:

-qall - скопировать в карантин все объекты (в том числе и чистые);

-qsus - скопировать в карантин только подозрительные объекты;

-qboot - копировать в карантин все загрузочные сектора;

-qmbr - скопировать в карантин все MBR;

-qcsvc - скопировать указанный сервис в карантин;

-dcsvc - удалить указанный сервис;

-silent – тихий режим проверки (без показа пользователю каких-либо окон), для возможности централизованного запуска утилиты по сети;

-dcexact - лечение/удаление известных угроз автоматически (полезно в сочетании с ключом «-silent» при лечении множества компьютеров в сети).

Например, для проверки компьютера с записью подробного отчета в файл report.txt (который создастся в папке, где находится утилита TDSSKiller.exe) используйте следующую команду:

Не всегда можно с легкостью обнаружить заражение компьютера, потому что киберпреступники принимают все возможные меры и техники чтобы скрыть свой код и скрыть действия своих программ на зараженном компьютере.

Проблематично выделить симптомы зараженного компьютера, так как большинство симптомов можно отнести к конфликтам оборудования или ПО, однако есть несколько вариантов, по которым можно предположить, что ваш компьютер был заражен:

Эта статья представляет из себя исчерпывающее руководство, с которым возможно удалить большую часть вредоносных программ, которые могут находиться на вашем компьютере.

И если у вас обнаружен любой из вышеперечисленных симптомов, то настоятельно рекомендуется следовать этому руководству, чтобы проверить и удалить любую инфекцию, что могла проникнуть на ваш компьютер.

Простой метод диагностики

Если вы хотите по-быстрому выявить суть проблемы, то есть проверенный «дедовский» способ.

-

Проверьте USB-порты подключением сторонних устройств. Подойдёт мышка, USB-кабель мобильного телефона, да и вообще всё что угодно. Если они не работают, значит, проблема в физическом повреждении порта (или портов).

Теперь, когда вы провели простую диагностику, можете переходить к описанию конкретно вашей проблемы и изучению способов её решения.

Для удаления Browser redirect, выполните следующие действия:

Шаг 1: сканирование с помощью TDSSKiller Касперского для удаления руткитов (Rootkit).

Rootkit (руткит) — программа или набор программ для скрытия следов присутствия злоумышленника или вредоносной программы в системе.

В этот первый шаг, мы будем запускать проверку системы с помощью утилиты TDSSKiller Касперского, для удаления любых вредоносных программ, которые могут быть установлены на вашей системе.

- Пожалуйста, скачайте последнюю официальную версию утилиты TDSSKiller Касперского. Ссылка для скачивания утилиты TDSSKiller (эта ссылка откроет новую вкладку вашего браузера, где можно будет скачать «Утилиту TDSSKiller»).

- Дважды щелкните на tdsskiller.exe чтобы открыть эту утилиту, а там щелкните на изменение параметров.

- В новом, открывшемся окне, мы должны включить Детектировать файловую систему TDLFS, а затем нажмите кнопку ОК.

- Далее нам нужно будет начать проверку с Касперским, так что смело нажимаем кнопку Начать проверку. Утилита TDSSKiller теперь будет сканировать ваш компьютер на наличие вредоносных программ. Когда сканирование закончится, на экране отобразится результат о наличии вирусов на компьютере. Если они были найдены, то вы увидите экран, аналогичный приведенному ниже.

- Чтобы удалить инфекцию просто нажмите на кнопку «Продолжить» и TDSSKiller будет пытаться очистить от инфекции ваш компьютер. Потребуется перезагрузка, чтобы полностью удалить все инфекции из вашей системы.

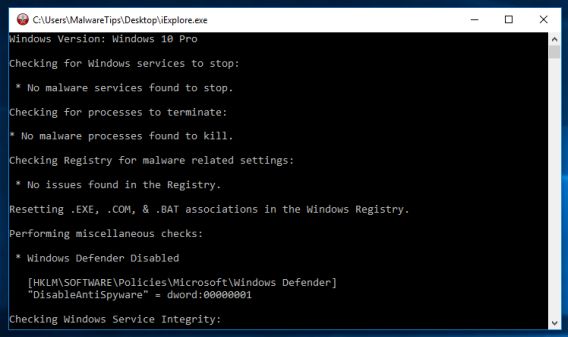

Шаг 2: используем Rkill, чтобы остановить вредоносный процесс

Для выполнения шага 3 нам потребуется данная утилита. RKill это программа, которая пытаться завершить все вредоносные процессы, связанные с какой-либо инфекцией, так что мы сможем выполнять следующий шаг, не отвлекаясь на это вредоносное программное обеспечение.

Поскольку эта утилита только останавливает вредоносный процесс, а не удаляет файлы, после запуска RKill вы не должны перезагрузить ваш компьютер.

- Вы можете скачать Rkill по ссылке ниже. Ссылка для скачивания RKILL (эта ссылка откроет новую веб-страницу, где можно скачать «RKill»).

- Дважды щелкните по иконке программы Rkill, чтобы остановить запущенные вредоносные программы.

- RKill начнет работать в фоновом режиме, наберитесь терпения, пока эта утилита ищет вредоносные процессы и пытается покончить с ними.

- После того, как инструмент Rkill завершил свою задачу, он предоставит отчет. Не перезагружайте компьютер, в противном случае вредоносные программы запустятся снова.

Шаг 3: сканирование и очистки компьютера с помощью Malwarebytes Anti-Malware

Malwarebytes Anti-Malware является мощным сканером, который удаляет все типы вредоносных программ с компьютера. Важно отметить, что программа Malwarebytes Anti-Malware работает параллельно с антивирусами, без каких либо конфликтов.

- Вы можете скачать скачать Malwarebytes Anti-Malware по ссылке ниже:

Ссылка для скачивания Malwarebytes Anti-Malware (эта ссылка откроет новую страницу, где можно скачать «Malwarebytes Anti-Malware»). - Когда программа завершит загрузку, дважды щелкните скачанному файлу, чтобы установить Malwarebytes Anti-Malware на вашем компьютере. Во всплывающем окне, с просьбой, хотите ли вы разрешить malwarebytes внести изменения в устройство, необходимо нажать «Да» для продолжения установки.

- Далее будет предложен стандартный процесс установки.

- После установки, Антивирус автоматически запустится и обновит антивирусные базы. Чтобы начать сканирование системы вы можете нажать на кнопку «Запустить проверку».

- Malwarebytes начнет сканировать ваш компьютер. Этот процесс может занять несколько минут, поэтому можете пойти заварить и попить кофе/чай и периодически проверять статус сканирования, чтобы увидеть, когда он будет закончен.

- После завершения сканирования вам будет представлен экран, показывающий вредоносные инфекции, обнаруженные Malwarebytes Anti-Malware. Для удаления вредоносных программ нажмите на «Quarantine Selected». У меня не нашло ничего, поэтому нижний скрин не мой.

- Теперь все вредоносные файлы и ключи реестра, которые он нашел будут в карантине. Для завершения процесса удаления вредоносных программ может потребоваться перезагрузить компьютер. Когда процесс удаления вредоносных программ будет завершен, вы можете закрыть программу Malwarebytes Anti-Malware и продолжить очистку компьютера следуя дальнейшим инструкциям.

Шаг 4: дважды проверьте на наличие вредоносных программ с HitmanPro

HitmanPro может найти и удалить вредоносные программы, рекламное ПО, боты и другие угрозы. Те, что даже самый лучший антивирус может пропустить и не заметить. HitmanPro предназначен для работы вместе с вашим антивирусом, брандмауэром и другими инструментами безопасности.

- Вы можете скачать HitmanPro по ссылке ниже:

Ссылка на скачку HitmanPro (эта ссылка откроет новую веб-страницу, где можно скачать «HitmanPro») - Когда HitmanPro завершит загрузку, дважды щелкните на файл, чтобы установить эту программу на свой компьютер. Во всплывающем окне, с просьбой, хотите ли вы разрешить HitmanPro внести изменения в устройство, необходимо нажать «Да» для продолжения установки.

- При запуске программы вам будет представлен экран, как показано ниже. На нем нажмите на кнопку Далее для продолжения процесса сканирования.

- Hitmanpro это сейчас начнет сканировать ваш компьютер на наличие вредоносных программ.

- Когда он закончит, отобразится список всех вредоносных программ, которые нашла программа, как показано на рисунке ниже (т.к. у меня ничего не нашло, то скрин не мой). Нажмите на кнопку «Next», чтобы удалить вредоносные программы.

- Нажмите на кнопку «активировать бесплатную лицензию», чтобы начать бесплатный пробный период в 30 дней и удалить все вредоносные файлы с вашего компьютера.

Когда процесс будет завершен, можно закрыть HitmanPro и продолжить с остальными инструкциями.

Шаг 5: используйте Zemana AntiMalware Portable, чтобы удалить Adware и browser hijackers

Zemana AntiMalware Portable — это бесплатная утилита, которая будет сканировать ваш компьютер для поиска вирусов «browser hijackers» и других вредоносных программ.

- Вы можете скачать Zemana AntiMalware Portable по ссылке ниже:

Ссылка для скачивания Zemana AntiMalware Portable (эта ссылка запустит скачивание «Zemana AntiMalware Portable»). - Дважды щелкните на файл с названием «Zemana AntiMalware Portable», чтобы выполнить сканирование системы. Во всплывающем окне, с просьбой, хотите ли вы разрешить Zemana AntiMalware Portable внести изменения в устройство, необходимо нажать «Да» для продолжения установки.

- Далее нажмите на кнопку «сканировать», чтобы выполнить сканирование системы.

- Процесс сканирования может занять до 10 минут.

- Когда Zemana AntiMalware Portable завершит сканирование, появится экран, который отображает все вредоносные программы, которые были обнаружены. Чтобы удалить все вредоносные файлы, нажмите на кнопку «Далее».

- Zemana AntiMalware Portable теперь будет удалять все вредоносные программы из вашего компьютера. Когда процесс будет завершен, можно закрыть программу и быть уверенным, что ваш компьютер очищен от вирусов.

Надеюсь, эти «параноидальные» инструкции помогут вам в будущем и не дадут заразить ваши сайты. Если эти инструкции не помогли и сайт все же заражен, то в следующей статье я так же подробно расскажу, как чистить сайты от вредоносного кода и вирусов.

А чем вы пользуетесь для удаления вирусов с компьютеров, предлагаю делиться своими наработками в комментариях.

Троян представляет собой одну из разновидностей вирусов. Хакеры разрабатывают такого рода вредоносные приложения под видом полезных программ. Как только они попадают на компьютер пользователя, то сразу же внедряются в автозагрузку, в результате чего становится невозможным зайти в диспетчер задач или редактор реестра. Начинают всплывать окна, уведомляющие юзера о том, что вход в данное приложение заблокирован или отключен.

Очень важно знать, где имеются такого рода вирусы, чтобы их случайно не скачать. Хакеры предпочитают размещать их на общедоступных ресурсах с широкой аудиторией. В каждом браузере есть свои уязвимости, благодаря которым вирус и проникает на ПК. Можно сказать, что от трояна не защищен никто, поэтому разработано так много программ по его уничтожению.

Стоит срочно принимать меры, т.к. тот, кто получил доступ к компьютеру, может украсть личные данные, в том числе и пароли от банковских карт, секретных материалов.

Как удалить вирусы, вымогателей, червей, троянских коней, руткиты, кейлоггеры, дозвонщики , шпионские программы, рекламного ПО, объекты BHO и другие вредоносные программы

Некоторые виды вредоносных программ могут не позволить вам (будут блокировать все попытки) запустить описанные ниже утилиты или сканеры, пока система запущена в обычном режиме.

Если это произойдет, рекомендуем вам запустить компьютер в безопасном режиме с загрузкой сетевых драйверов и попытаться запустить сканирование оттуда. Но сперва все же попробуйте запуск системы в обычном режиме.

Удалить троян с помощью «Kasperky TDSSKiller»

Примечание! Очень многие трояны в целях самозащиты устанавливают в первую очередь руткит, который проявляет себя еще до самой загрузки ОС. Первым делом нужно удалить именно их, а отличным помощником в этом деле является «TDSSKiller».

- В первую очередь необходимо скачать программу с официального источника.

- Как только пользователь скачает файл, нужно кликнуть на него и дождаться появления приветственного окна. Перед самой проверкой выше кнопки «Начать проверку» имеется «Изменить параметры», на что и нужно кликнуть.

Как удалить вирусы, вымогателей, червей, троянских коней, руткиты, кейлоггеры, дозвонщики , шпионские программы, рекламного ПО, объекты BHO и другие вредоносные программы

Некоторые виды вредоносных программ могут не позволить вам (будут блокировать все попытки) запустить описанные ниже утилиты или сканеры, пока система запущена в обычном режиме.

Если это произойдет, рекомендуем вам запустить компьютер в безопасном режиме с загрузкой сетевых драйверов и попытаться запустить сканирование оттуда. Но сперва все же попробуйте запуск системы в обычном режиме.

ШАГ 4: Удаляем руткиты из системы с помощью HitmanPro

HitmanPro это еще один стоящий сканер безопасности, который мы будем использовать, чтобы очистить ваш компьютер от вредоносного ПО (вирусы, трояны, руткиты и т.д.), которые проникли в вашу систему, несмотря на все меры безопасности, которые вы предприняли (антивирусные программы, брандмауэры и т.д.).

- Скачиваем HitmanPro по ссылке ниже и дважды щелкаем по нему, чтобы его запустить. Ссылка для скачивания HitmanPro. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию сканера по кнопке «Загрузить» слева)

- После запуска следуйте инструкциям, нажимая далее, пока не начнется процесс сканирования. Настройки можно вообще не трогать

- Сканирование, также может занять длительное время в зависимости от ваше системы. В зависимости от угрозы, фон программы меняется от синего до красного (не пугайтесь)

- По окончанию проверки перед вами будет весь список обнаруженных угроз, у вас есть возможность по каждой записи выбрать дальнейшее действие либо удалить, либо пропустить. Нажимаем кнопку «Далее». Стоит отметить, что после этого программа задумается (возможно надолго) она будет создавать точку восстановления на случай непредвиденного сбоя

- В следующем окне нас ждет «сюрприз» предлагающий ввести код активации. Нажимаем кнопку «Активация бесплатной лицензии», которая позволит бесплатно пользоваться программой в течении 30 дней. После чего все наши отмеченные угрозы будут удалены.

Физические повреждения

К числу физических повреждений, приводящих к рассматриваемой ошибке, относятся неисправности USB-порта компьютера и неисправности самой флэшки. Проблемы с USB-портом могут возникнуть в том случае, если вы неаккуратно себя с ним ведёте – например, резко выдёргиваете из него устройства. В большинстве случаев его можно починить, но гораздо проще и дешевле будет просто заменить его. Только затягивать с этим не нужно, так как сломанное «гнездо» может привести к неисправности других компонентов компьютера.

Если вы проверили вашу флэшку на остальных портах, у которых нет проблем с распознаванием других USB-устройств, значит, проблема в самой флэшке. Её повреждения бывают следующие:

- переохлаждение;

- перегрев;

- внутренние и внешние повреждения;

- повреждения микроконтроллеров.

Наиболее частой механической неисправностью флэш-накопителя выступает повреждение микроконтроллеров. Вообще в случае любых механических повреждений не нужно всё усложнять – просто купите новую флэшку. Она обойдётся вам в разы дешевле, чем, например, замена микроконтроллеров. Да и физические повреждения флэшки случаются гораздо реже, чем системные проблемы, о которых речь пойдёт позже.

ШАГ 1: Удаляем все инфекции из Master Boot Record с Kaspersky TDSSKiller

Некоторые вредоносные программы, защищая себя, устанавливают руткит на зараженном компьютере, который загружается до загрузки операционной системы. Удаление таких видов руткитов и будет первым шагом. Для этого воспользуемся программой сканером TDSSKiller .

«Trojan Remover» удалит все трояны

Данная утилита полюбилась многим пользователям благодаря своей эффективности в уничтожении троянов. Программа действительно приводит к желаемым результатам, но при этом весь ее интерфейс полностью на английском языке. Более того, за нее необходимо платить, но при этом разработчики сделали возможность пробного периода, а именно 30 бесплатных дней. Данного срока хватит для того, чтобы обезвредить надоедливый вирус.

-

Необходимо скачать утилиту с официального источника и запустить ее.

Теперь программа полностью готова к дальнейшей работе.

- В левом нижнем углу нужно отыскать кнопку «Пуск», в строке поиска набрать название антивируса и запустить его.

- Перед удалением антивируса сначала потребуется его сканирование. Необходимо кликнуть на «Scan».

Примечание! С момента установки при загрузке системы каждый раз будет появляться окно, запускающее процесс сканирования. Это более быстрый процесс, проверяющий самые главные разделы ОС.

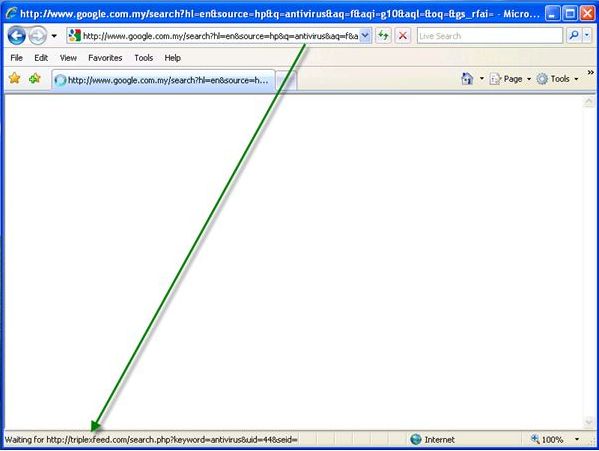

Что такое браузерный редирект

Есть несколько причин, почему у вас появился браузерный редирект, однако, скорее всего, это следствие компьютерного вируса. Браузерные вирусы не являются чем-то новеньким, разработчики вредоносных программ используют эту технику в течение многих лет, чтобы генерировать трафик на свои сайты или сайты клиентов, с которых они будут получать комиссию или какой-то доход.

Ваш браузер может быть перенаправлен во время поиска в Google, Yandex или Bing. В этом случае вредоносная программа будет «уганять» результаты вашего поиска и перенаправлять вас к подобному веб-сайту. В других случаях вы будете перенаправлены в то время, как вы пытаетесь загрузить веб-страницу, вместо этого будет происходить перенаправление вас на веб-сайты отслеживания и только после этого вам будет «позволено» перейти к нужному сайту.

Так какой же тип инфекции может вызвать такого рода перенаправления? Это могут быть DL4 rootkits, bootkits, которые будут инфицировать главную загрузочную запись (Master Boot Record), а так же вредоносные дополнения к браузеру. Такой тип инфекций предназначен специально для того, чтобы заработать деньги. Он генерирует веб-трафик, собирает сведения о потенциальных клиентах для других сомнительных сайтов, пытается всячески обмануть жертву, заставить платить за бесполезный софт.

ШАГ 6: Удаляем все рекламное ПО с компьютера с помощью AdwCleaner

Утилита AdwCleaner сканирует систему и установленные браузеры на предмет наличия рекламного ПО, которое отображается пользователю, рекламируя те или иные услуги, фирмы, сайты и т.д., и которое установлено без вашего ведома.

После использования всех программ в инструкции вы избавитесь практически от любого вредоносного ПО которое могло проникнуть в вашу систему, несмотря на установленный антивирус.

Безопасность сайта

Всем привет! С Новым годом и Рождеством!

Первую статью этого года хочу посвятить безопасности ваших сайтов. При чем здесь Browser redirect, спросите вы? Да все начинается с зараженных сайтов, а сайты заражаются не только в сети, при помощи различных скриптов злоумышленников, но и локально, от ваших компьютеров, на которых вы открываете сайты для редактирования и внесения на них какой-либо информации, будь то статья в блог или новость на корпоративном сайте.

У меня последнее время участились случаи обращения клиентов, с просьбами удалить вредоносный код с их сайтов. Дело, скажу я вам, не простое и не всегда возможно вычистить код полностью.

Хорошо, когда клиент спохватился быстро, в течении недели, к примеру. Или сайт находится у вас на «сопровождении и поддержке». Тогда можно просто «откатить» сайт дней на 10 назад и сменить пароли и доступы к FTP и панели управления хостингом. Ну и обновить CMS до последней версии. Конечно же, это возможно только при условии надежного хостинга.

А вот если все запущено до такого состояния, что сайт заблокирован хостинг провайдером за рассылку спама или еще какой гадости, то здесь уже придется попотеть. Чтобы самим не доводить до такого (от злоумышленников вас никто не спасет) нужно соблюдать несколько правил безопасности ваших сайтов:

- Следить за «чистотой» компьютера с которого вы редактируете сайты.

- Не передавать пароли от доступов к сайту третьим лицам.

- Не хранить доступы к сайтам в «облачных» или в почтовых сервисах.

- Не использовать онлайн генераторы паролей для создания новых паролей к сайтам.

Но про зараженные сайты и их чистку поговорим позднее. В этой статье все же хочется уделить больше внимания компьютерам и браузерам. Если у вас есть подозрения, что с вашим компом что-то не так, и при серфинге по интернету у вас «тормозит» браузер, открываются новые окна и рекламные банеры, то можно со 100% гарантией сказать, что ваш комп заражен чем-то не хорошим, это может быть как Ads by Object Browser, так и что-нибудь похуже типа браузерного редиректа.

Помощь антивируса «SUPERAntiSpyware»

Преимуществом данной программы является то, что можно скачать и пользоваться бесплатной версией. Ее применение универсально как для владельцев Windows 7, так и других операционных систем. Она является 4 лучшим антивирусом, которым пользуются юзеры для избавления от надоедливого трояна.

-

Необходимо скачать программу с официального источника. На странице пользователь может выбрать версию по своему усмотрению, воспользовавшись как платным вариантом, так и нет. В данном случае будет рассмотрена бесплатная версия. Пользователю нужно нажать кнопку «Free Edition».

Специалисты рекомендуют всегда пользоваться антивирусами и не открывать незнакомые ссылки из непроверенных источников.

ШАГ 2: Используем RKill для завершения любых вредоносных процессов

RKill это программа, которая прекращает, завершает вредоносные процессы, запущенные на вашем компьютере, так что мы сможем выполнять следующий шаг (а это сканирование и удаление), не отвлекаясь на это вредоносное ПО и его методы противодействия удалению.

Поскольку эта утилита только завершает вирусные процессы, и не удаляет сами вирусы, то не следует перезагружать компьютера, так как все вирусные программы опять загрузятся и запустятся автоматически.

-

Загружаем RKill (ссылка для скачивания). Обратите внимание файл упакован в rar архив и защищен паролем (пароль архива: freeprotection). Так пришлось поступить вынужденно, так как Google, как и некоторые антивирусы, считает этот файл подозрительным. Но мы вас заверяем, что он безопасен.

Пожалуйста, обратите внимание, что мы будем использовать переименованную версию RKill , для того чтобы вредоносное ПО не пыталось блокировать эту утилиту. Так как она достаточно популярна и вирусописатели учитывают возможность её использования. (По ссылке будет автоматически загружен RKill переименованный в iexplore.exe)

Шаг №1. Удаление вирусов

Этот способ рекомендуется применить даже в том случае, если вы уверены, что ошибка «Файловая система тома не опознана…» возникает не из-за наличия вирусов на компьютере. Ведь если вирусы всё же присутствуют, то они могут помешать выполнению других шагов устранения ошибки. А вообще, возьмите себе в привычку каждый раз сканировать компьютер антивирусом перед выполнением таких серьёзных операций.

В первую очередь вам нужен сам антивирус, если у вас его ещё нет. Ниже представлен список из некоторых самых известных:

- Kaspersky;

- Avast;

- DrWeb;

- McAfee;

- 360 Total Security;

- Comodo.

Можете выбрать любой, исходя из вашего вкуса. Они хоть и отличаются в плане интерфейса, но выполняют одну и ту же работу – удаляют из вашего компьютера вредоносные файлы и программы. Чтобы очистить компьютер от вирусов, следуйте дальнейшим пошаговым инструкциям. Мы рассмотрим их на примере антивируса Касперский.

Остальные антивирусы работают по аналогичной схеме, поэтому в написании отдельной инструкции по их установке и запуске нет необходимости.

Общие рекомендации

Если вы последовательно выполняли всё, что написано в инструкции, то проблема с ошибкой «Файловая система тома не распознана» должна быть устранена. Однако это не даёт вам гарантии, что вы не столкнётесь в будущем с этой неприятной ошибкой, которая может грозить вам потерей файлов.

Дабы минимизировать этот риск, соблюдайте простые правила:

- не бросайте флэшку, обращайтесь с ней аккуратно;

- не выдёргивайте резко флэшку из USB-порта, особенно во время работы с файлами. Лучше всего пользуйтесь безопасным извлечением;

- периодически сканируйте компьютер на предмет наличия вирусов;

- обновляйте драйвера;

- храните несколько копий самых важных файлов на разных носителях.

Если вы будете следовать этим простым правилам безопасности, то сможете избежать таких неприятных ситуаций и не проводить каждый раз одну и ту же процедуру по форматированию и восстановлению.

ШАГ 5: Чистим реестр от заразы с RogueKiller

Вредоносные программы часто добавляют свои ключи реестра Windows, для своих «нехороших дел», и для того чтобы их удалить нам нужно просканировать систему программой RogueKiller .

- Скачиваем RougeKiller по ссылке указанной ниже. и дважды щелкаем по нему, чтобы его запустить. Ссылка для скачивания RougeKiller. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию программы по кнопке «Загрузить» слева)

- После запуска программы, подождем немного пока пройдет автоматическое подготовительное сканирование, затем нажимаем на кнопку «Scan»

- После завершения сканирования, нажимаем кнопку «Delete», чтобы удалить все обнаруженные вредоносные записи в реестре

ШАГ 3: Удаляем троянов, и других зловредов с помощью Malwarebytes Anti-Malware FREE

Malwarebytes Anti-Malware Free использует мощную технологию для обнаружения и удаления всех видов вредоносных программ, включая червей, троянов, руткитов, дозвонщиков , шпионских программ и многих других.

- Скачайте Malwarebytes Anti-Malware Free по ссылке ниже, затем дважды щелкните на нем, чтобы установить его. Malwarebytes Anti-Malware cсылка для скачивания

- Когда начинается установка, следуйте написанным инструкциям. Не вносите изменения в настройки по умолчанию, кроме последнего окошка, уберите галочку с «Включить бесплатный тестовый период» и нажимайте кнопку «Завершить».

- После запуска, придется немного подождать, так как Ant-Malware необходимо обновить свои базы, после обновления нажмите на кнопку справа внизу «Scan Now», что означает сканировать:

- Процесс проверки системы может занять длительное время. Отвлекитесь на время сканирования, чтобы время проверки прошло быстрее 8)

- По окончанию проверки программа выдаст перечень всех обнаруженных угроз. Нажимаем на кнопку «Apply Actions», что удалит все обнаруженные угрозы.

- После удаления программа выдаст запрос на перезагрузку компьютера. Нажмите «No», ведь нам предстоит следующий шаг с другим сканером

Признаки заражения

В первую очередь необходимо вовремя распознать данный вирус . Стоит с настороженностью отнестись, если встречается часть нижеперечисленных признаков:

Видео — Как удалить вирусы и трояны с вашего пк

Популярность USB-накопителей (говоря в простонародье, флэшек) в современной жизни более чем обоснована. Они удобные и компактные, а также имеют большие объёмы памяти. Всё это в купе позволяет буквально носить с собой массу нужной информации в кармане. Но, как и любая другая техника, флэшки не вечные – с ними тоже время от времени случаются различные неприятности. Одна из самых часто возникающих неприятностей – это когда компьютер не может распознать флэш-накопитель и выдаёт ошибку «Файловая система тома не распознана».

Прежде чем говорить о методах решения данной проблемы, необходимо в первую очередь разобраться в причинах её возникновения. Конкретно причин неспособности компьютера распознать USB-носитель может быть много, но все они делятся на две категории: физические повреждения и системные сбои. Рассмотрим их подробнее.

Избавление от «троянов» благодаря Malwarebytes Anti-Malware FREE

Данная программа очень эффективно может обнаружить вредоносные приложения и избавить от них. С ее помощью можно избавиться от разного рода вирусов.

- Вначале нужно скачать антивирус на официальном сайте производителя, после чего дважды нажать на него, тем самым запуская процесс установки.

- При начале установки стоит неукоснительно следовать инструкции. Пользователю не требуется изменять настройки, которые стоят по умолчанию, кроме единственного пункта «Включить бесплатный тестовый период». Возле него не должно стоять галочки. Теперь нужно дождаться завершения процесса.

Приведенные ниже инструкции предназначены для пользователей Windows!

Эта статья представляет собой всеобъемлющее руководство, при помощи которого вы сможете удалить все виды вредоносных программ из Windows 10, Windows 8 или Windows 7, ОС Windows Vista или Windows ХР. Что, в свою очередь, защитит ваши сайты от внедрения в них всякой «гадости», через локальный компьютер.

Выполните все шаги в правильном порядке. Если у вас возникнут какие-либо вопросы или сомнения, вы в любой момент можете остановить процесс и попросить помощи в комментариях.

Некоторые виды вредоносных программ не позволят вам запустить ниже перечисленные утилиты и сканеры, пока система запущена в обычном режиме. Если это произойдет, рекомендуем вам запустить компьютер в безопасном режиме с загрузкой сетевых драйверов и попробовать оттуда выполнить сканирование.

Но я рекомендую вам сперва попытаться выполнить указанные ниже сканирования, когда компьютер находится в обычном режиме и только в случае, если у вас возникают проблемы, вы должны попробовать запустить компьютер в безопасном режиме с загрузкой сетевых драйверов.

Для тех, кто не в курсе, как запустить компьютер запустить компьютер в безопасном режиме с загрузкой сетевых драйверов, подскажу несколько вариантов:

Шаг №4. Восстановление данных

Итак, вы отформатировали ваш USB-накопитель. Теперь его формат стал читаемым, но файлы, которые там были, исчезли. Чтобы их восстановить, потребуется DMDE. DMDE – это программа, которая способна восстановить утраченные данные на встроенных и съёмных носителях после системных сбоев, форматирования и т.д. Она довольно проста в использовании, да ещё и на русском языке. Чтобы реализовать её возможность, проделайте следующее:

Следует упомянуть, что программа не всегда работает идеально. Иногда она восстанавливает не все файлы, удалившиеся после системной ошибки или форматирования диска. Если у вас не получилось восстановить нужные вам файлы с помощью DMDE, то можете попробовать аналогичные программы:

Они работают по схожему алгоритму и в них легко разобраться самостоятельно, если вы уже разобрались с тем, как работает DMDE. Однако все из перечисленных программ, кроме TestDisk и R.saver, платные.

Программные сбои

Программные сбои – это наиболее часто возникающая проблема. У неё могут быть следующие причины:

- компьютер заражён вирусами; были произведено некорректно, либо же оно было произведено не до конца;

- произошли перепады напряжения;

- возникли программные сбои в работе микроконтроллера;

- установлена устаревшая версия драйверов;

- флэшка стандарта USB 3.0 подключена к порту USB 2.0;

- файловая система RAW.

С последним пунктом всё сложно. По сути это даже не отдельная причина системного сбоя, а скорее следствие каких-либо других причин, перечисленных выше (а может и всех вместе взятых).

RAW – это не тип файловой системы, а своеобразный сигнал о том, что файловая система тома отсутствует. То есть если с файловой системой флэшки какие-то неполадки, то она принимает значение RAW, а компьютер реагирует на него как на неопределённую файловую систему. Отсюда и всплывает ошибка, гласящая о невозможности распознания файловой системы тома.

Теперь рассмотрим по порядку способы решения.

Шаг №3. Форматирование

Чтобы конвертировать неподдерживаемую файловую систему RAW в NTFS (New Technology File System) и при этом не потерять данные, нужно прибегнуть к помощи консоли. Для этого сделайте следующее:

Справка! F – это буква диска. Флэшкам обычно присваивается буква F. Если у вас она обозначена другой буквой, то вводите эту самую другую букву. Команда /f даёт компьютеру сигнал о том, что диск с указанной буквой следует проверить и устранить ошибки, если таковы имеются.

-

Запустите системную утилиту «Управление дисками». Сделать это можно при помощи окна «Выполнить» (нажатия клавиш «Win+R») и ввода в него команды «diskmgmt.msc».

Важно! Процесс форматирования будет происходить автоматически. За это время нельзя выключать компьютер и прерывать его, чтобы избежать ещё больших системных проблем.

Шаг №2. Обновление драйверов

Теперь нужно убедиться, подходящий ли драйвер установлен. Для этого проделайте следующие шаги:

-

Нажмите правой клавишей мыши на ярлык «Компьютер» и выберите пункт «Свойства».

Если обновления драйверов не произойдёт, и система сообщит вам, что наиболее актуальная их версия уже установлена, значит, никаких проблем с драйверами нет. В таком случае двигайтесь дальше. А если обновление драйверов помогло вам решить данную проблему, то выполнять дальнейшие шаги не нужно.

Читайте также: