Дата создания пользователя oracle

Пример

Если вы хотите, выполнить простой оператор CREATE USER, который создаст нового пользователя и назначит пароль, вы можете сделать следующее:

Данная статья - это обзор концепций и структур, относящихся к ядру СУБД Oracle Database. Разобравшись в архитектуре сервера Oracle, вы заложите фундамент для понимания остальных обширных средств, предоставляемых базой данных Oracle. СУБД Oracle Database состоит из физических и логических компонентов.

Восстановить системные разрешения пользователя

Например, отозвать разрешение пользовательского теста

В настоящее время у test нет разрешений, но разрешения test_user остаются неизменными, что указывает на разрешения, распространяемые с использованием параметра admin. Не будет признан недействительным при смене полномочий коммуникатора

Назначить все разрешения

Синтаксис

Синтаксис оператора CREATE USER в Oracle/PLSQL:

CREATE USER user_name

IDENTIFIED < BY password

| EXTERNALLY [ AS 'certificate_DN' ]

| GLOBALLY [ AS '[ directory_DN ]' ]

>

[ DEFAULT TABLESPACE tablespace

| TEMPORARY TABLESPACE

< tablespace | tablespace_group >

| QUOTA integer [ K | M | G | T | P | E ]

| UNLIMITED >

ON tablespace

[ QUOTA integer [ K | M | G | T | P | E ]

| UNLIMITED >

ON tablespace

]

| PROFILE profile_name

| PASSWORD EXPIRE

| ACCOUNT < LOCK | UNLOCK >

[ DEFAULT TABLESPACE tablespace

| TEMPORARY TABLESPACE

< tablespace | tablespace_group >

| QUOTA integer [ K | M | G | T | P | E ]

| UNLIMITED >

ON tablespace

[ QUOTA integer [ K | M | G | T | P | E ]

| UNLIMITED >

ON tablespace

]

| PROFILE profile

| PASSWORD EXPIRE

| ACCOUNT < LOCK | UNLOCK >]

] ;

Используйте роли для назначения разрешений

Используйте пользовательскую систему для назначения разрешений ролям

Используйте роли для назначения разрешений пользователям

Назначить разрешения

Назначьте разрешение на выборку таблицы employee для пользовательского теста

Назначить обновление и вставить разрешения

Контроль пользователей, ролей и разрешений в Oracle

Пользователи делятся на два типа: системные пользователи и обычные пользователи

Параметры и аргументы

user_name

Имя учетной записи базы данных, которую вы хотите создать.

PROFILE profile_name

Необязательный. Это имя профиля, который вы хотите назначить для учетной записи пользователя, чтобы ограничить объем ресурсов базы данных, присвоенных учетной записи пользователя. Если опустить этот параметр, профиль по умолчанию присваивается пользователю.

PASSWORD EXPIRE

Необязательный. Если этот параметр установлен, то пароль должен быть сброшен до того, как пользователь может войти в базу данных Oracle.

ACCOUNT LOCK

Необязательный. Он отключает доступ к учетной записи пользователя.

ACCOUNT UNLOCK

Необязательный. Включает доступ к учетной записи пользователя.

Получить информацию о разрешении системы

Представление dba_sys_privs описывает системные разрешения и распределение разрешений.

Представление system_privilege_map описывает информацию о системных привилегиях Oracle

Структура базы данных Oracle Database

База данных состоит из табличных пространств, управляющих файлов, журналов, архивных журналов, файлов трассировки изменения блоков, ретроспективных журналов и файлов резервных копий (RMAN). В этом разделе мы познакомимся со многими из этих структур, а также с другими компонентами, составляющими в совокупности базу данных.

Создать новых пользователей с системными пользователями

Определяемая опция обязательна и указывает пароль нового пользователя

Восстановить власть

Поскольку разрешение на выбор распространяется, когда разрешение на выборку пользовательского теста отозвано. Права пользователя test_user также будут восстановлены. Это полностью отличается от системных разрешений, распространяемых опцией администратора

Профиль пользователя в Oracle

В Oracle представление dba_users хранит основную информацию всех пользователей. Просмотр информации о пользователе:

Переключатель Kotlin

В Котлине нет оператора коммутатора, и это DESI. Способ Джавы: Котлин написание: .

Отключить / включить роль

Отключить роль пользовательского теста

Включить роль пользовательского теста

role_employee - это роль, принадлежащая пользователю, а set role role_employee используется для установки роли по умолчанию для текущего пользователя.

роль dba: роль администратора базы данных

Роль подключения: создание сеанса, создание таблицы, создание представления и другие разрешения. Эти разрешения находятся внутри собственной схемы пользователя. admin_option нет. Эти разрешения для имен таблиц не могут быть распространены

Роль ресурса: эти разрешения находятся внутри собственной схемы пользователя. admin_option нет. Эти разрешения для имен таблиц не могут распространяться. Эта роль подразумевает другое разрешение - неограниченное табличное пространство. Это разрешение не ограничено ограничением дисковой квоты табличного пространства и может быть произвольно расширено.

Если требования безопасности не слишком высоки, вы можете передать обе роли пользователю

admin option

Параметр admin может затем распространить полномочия следующему пользователю. Если вы не указали параметр admin при назначении полномочий, полномочия не могут быть переданы следующему пользователю.

Использовать пользовательскую систему, чтобы переназначить разрешения для пользовательского теста и указать параметр администратора

При одновременном назначении нескольких разрешений разделяйте ‘,’ (запятая)

Используйте пользовательский тест для назначения разрешений пользователю test_user

LeetCode 595. Big Countries

LeetCode 595. Big Countries тема There is a table World A country is big if it has an area of bigger than 3 million square km or a population of more than 25 million. Write a SQL solution to output bi.

Время прочтения: 8 мин.

Добрый день! Сегодняшняя статья посвящена аудиту пользователей в БД. Все примеры работают на БД Oracle, но используемые алгоритмы и срезы проверок, вероятно, есть во всех распространенных базах, просто немного иначе реализуются.

Перед нами была поставлена задача оценки активности пользователей БД с точки зрения информационной безопасности, а именно проверки ролей, привилегий, периода доступа к БД и иных метрик, которыми наделяются пользователи БД при предоставлении доступа.

Из желаемых ограничений задачи было решение опираться на готовые системные представления БД Oracle, чтобы максимально избавить себя от работы по обновлению данных. Здесь и далее постараюсь избегать сложных терминов администрирования — для максимального понимания происходящего. Детали можно почитать в официальной документации к Oracle.

Итак, какие задачи мы поставили перед собой (сразу отмечу, что в качестве уникального ключа мы выбрали логин пользователя в Oracle, и далее обогащали логины различными системными атрибутами, при этом сохраняя его уникальность):

- Установить связь «пользователь Oracle – ПК», с которых производилась авторизация в Oracle конкретными пользователями;

- Обозначить период активности пользователя в БД, в т.ч. флаг активности в текущем году;

- Проверить привилегии пользователя – в Oracle это звучит как Role privileges и System privileges.

Также была задача выявить все возможные действия для каждого объекта БД каждым пользователем, но сохранить уникальность пользователя не удавалось: оборотной стороной медали была потеря наглядности данных, поэтому мы решили создать отдельное представление.

Итак, начну с последнего и наиболее простого с точки зрения реализации пункта – мониторинга привилегий пользователей на каждый объект БД. Для создания этого представления хватило системной таблицы dba_tab_privs, в которой содержатся все пользователи и их полномочия, а также те, кто выдал эти полномочия. Итак, запустим следующий код:

Результат этого кода показывает, к каким объектам БД (OWNER, TABLE_NAME, TYPE) имеет доступ конкретный пользователь (GRANTEE), и какие полномочия у него есть для работы с каждым объектом БД (PRIVS_TO_OBJECT_BD):

Иными словами, суть представления – показать доступные действия пользователя для каждого объекта БД (в данном случае связка Пользователь БД + Объект БД – уникальна).

Отлично, двигаемся дальше. Теперь рассмотрим код для сбора различных системных атрибутов по каждому пользователю БД. Ввиду сложности кода разобьём его на составные части (для удобства выделим связанные атрибуты в SQL-блоки “with”). Так, сначала определимся с перечнем пользователей, по которым будем собирать аналитику. В нашем случае мы исключили пользователей, которые в качестве default_tablespace используют системные пространства БД:

Данный код использует системное представление dba_users и собирает некоторые атрибуты, например, текущий статус пользователя (открыт/заблокирован/…), дату блокировки пользователя, а также профайл пользователя (администратор/пользователь/технологическая учетная запись):

Так, список ключей уникален, теперь будем обогащать эту таблицу атрибутами из других системных таблиц, исходя из задачи. О них далее.

Добавим данные по авторизациям пользователей в БД. Для этого немного преобразуем системное представление dba_audit_session. Ввиду того, что изначально в представлении перечень пользователей БД неуникален, воспользуемся функцией listagg для сбора однотипных метрик пользователя в один кортеж. Для справки: функция listagg таблицу вида:

Преобразует в вид:

С помощью этой функции получаем уникальность пользователей БД, а значит готовы обогащать этими данными первоначальный список пользователей. Исходный код по авторизациям пользователей в БД выглядит так:

Результат исполнения кода:

Обратите внимание, дополнительно оконная sql-функция считает количество ПК, с которых осуществлялся вход под выбранным пользователем (атрибут PC_CNT).

Далее — в рамках оценки активности пользователей необходимо понимать их период активности, актуальность «учетки» в текущем году, а также количество успешных авторизаций на сервере. Эти задачи исполняет следующий код:

Результат исполнения запроса:

Обратите внимание, атрибут ACTIVE_IN_CURRENT_YEAR использует не статичный год, а год из системной даты (to_char(TIMESTAMP, ‘YYYY’)). Столбец LOGONS_CNT – количество успешных авторизаций пользователя на сервере.

Далее, выделим права каждого пользователя, для этого используем 2 таблицы Oracle DB: dba_role_privs и dba_tab_privs:

И второй код, для dba_tab_privs:

В столбце CNT_ROLE_PRIVELEGES – количество ролей каждого пользователя. Здесь можно отследить критичные. Например, для нас возможность пользователя просматривать содержимое всех таблиц на сервере – недопустима, поэтому все роли “select any table” были заменены на “select table”, что позволяет выводить содержимое только созданных пользователем таблиц. В принципе готово, осталось собрать все блоки “with” в одно представление с помощью конструкции JOIN:

Результат итогового представления (для наглядности показан в виде single record view):

Таким образом созданы 2 представления, которые показывают наглядную картину по аудиту пользователей, а также доступы к критичным объектам БД. В дальнейшем можно настроить систему алертов, которая бы при наступлении определённого события оповещала заинтересованных сотрудников любым доступным в вашей организации способом, например:

Да и в целом, инструменты, представленные в статье, частично готовы решать задачу оптимизации места на сервере за счет оценки активности пользователей. То есть, если у вас есть логины, которые последний раз заходили в БД несколько лет назад – то, вероятно, можно очищать их персональное пространство. Тема оценки активности использования объектов БД – уже совсем другая задача.

Oracle оператор CREATE USER создает учетную запись базы данных, которая позволяет войти в базу данных Oracle.

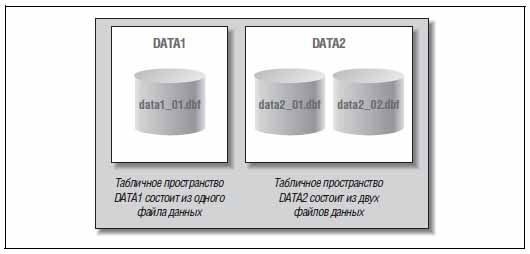

Табличные пространства

Любые данные, хранящиеся в базе Oracle, должны находиться в каком-то табличном пространстве. Табличное пространство (tablespace) – это логическая структура; нельзя попросить операционную систему показать вам табличное пространство. Каждое табличное пространство состоит из физических структур, называемых файлами данных (data files). В одном табличном пространстве может быть один или несколько файлов данных, тогда как каждый файл данных принадлежит ровно одному табличному пространству. При создании таблицы можно указать, в какое табличное пространство ее поместить. Тогда Oracle найдет для нее место в одном из файлов данных, составляющих указанное табличное пространство.

На рисунке 2 показано соотношение между табличными пространствами и файлами данных. Здесь мы видим два табличных пространства в базе данных Oracle.

При создании новой таблицы ее можно поместить в табличное пространство DATA1 или DATA2. Физически таблица окажется в одном из файлов данных, составляющих указанное табличное пространство.

Начиная с версии Oracle Database 10g Release 2 для всех типов таблиц по умолчанию подразумеваются локально управляемые табличные пространства. В таком табличном пространстве можно создавать большие файлы, то есть при работе в 64-разрядных системах задействуется возможность создавать сверхбольшие файлы.

Рис. 2. Табличные пространства и файлы данных Oracle

В Oracle9i появился механизм файлов, управляемых Oracle (Oracle Managed Files, OMF), позволяющий автоматически создавать, именовать и, если понадобится, удалять все файлы, составляющие базу данных. OMF упрощает обслуживание базы данных, поскольку не нужно помнить имена всех составляющих ее файлов. К тому же не возникают проблемы из-за ошибок человека, ответственного за именование файлов. Начиная с версии Oracle Database 10g сочетание OMF и табличных пространств с большими файлами делает работу с файлами данных совершенно прозрачной.

Максимальное количество файлов данных в базе Oracle - 64 000. Поскольку табличное пространство с большими файлами может содержать файл, который в 1024 раза больше файла в табличном пространстве с малыми файлами, а размер блока в табличном пространстве с большими файлами для 64-разрядных операционных систем составляет 32 Кбайт, общий размер базы данных Oracle может достигать 8 экзабайт (1 экзабайт = 1 000 000 терабайт) . Табличные пространства с большими файлами предназначены для использования совместно с подсистемой автоматического управления хранением Automatic Storage Management (ASM), иными менеджерами логических томов, поддерживающими расслоение, и RAID-массивами .

Сеть Внимания пирамиды для сегментации сегментации

Сеть Внимания пирамиды для сегментации сегментации Эта статья предлагает сковороду, предлагая функцию модуля привлечения пирамиды (FPA) и Global Module Atterty Upsample (GAU), вводящий очаговый ключ д.

Инициализация базы данных

При запуске экземпляра Oracle считываются параметры инициализации. Они определяют, как база данных должна использовать физическую инфраструктуру и иную конфигурационную информацию об экземпляре. Параметры инициализации хранятся в файле параметров инициализации экземпляра, который обычно называют просто INIT.ORA, или, начиная с версии Oracle9i, в репозитории, который называется файлом параметров сервера (или SPFILE). Количество обязательных параметров инициализации уменьшается с выходом каждой новой версии Oracle. В дистрибутиве Oracle есть пример файла инициализации, пригодный для запуска базы данных. Либо можно воспользоваться программой Database Configuration Assistant (DCA), которая подскажет обязательные значения (например, имя базы данных).

Вот обязательные параметры инициализации для версии Oracle Database 11g:

Местонахождение управляющих файлов.

Локальное имя базы данных.

Местонахождение архивного журнала.

Параметр, включающий архивирование журналов.

Местонахождение области быстрого восстановления (flash recovery area) (каталог, файловая система или группа дисков ASM).

Максимальный размер области быстрого восстановления базы данных в байтах.

Размер блока базы данных в байтах (например, для 4 Кбайт указывается значение 4096).

Максимальное число процессов операционной системы, обслуживающих одновременный доступ к базе данных.

Максимальное число сеансов работы с базой данных.

Максимальное число открытых в базе данных курсоров.

Минимальное число разделяемых серверов базы данных.

REM O TE_LI S TENER

Имя удаленного прослушивателя.

Версия базы данных, с которой должна поддерживаться совместимость, в тех случаях, когда то или иное средство затрагивает формат файла (например, 11.1.0, 10.0.0).

Размер области памяти, автоматически выделяемой для SGA и PGA экземпляра.

Для команд языка определения данных (DDL) - время (в секундах) ожидания возможности установить монопольную блокировку, прежде чем сообщить об ошибке.

Язык, определенный в подсистеме поддержки национальных языков (National Language Support, NLS) для базы данных.

Территория, определенная в подсистеме поддержки национальных языков для базы данных.

В качестве признака взятого курса на автоматизацию отметим, что в версии Oracle Database 11g параметр UNDO_MANAGEMENT по умолчанию устанавливается в режим автоматического управления откатом (undo). Механизм отката применяется при откате транзакций, а также для восстановления базы данных, обеспечения согласованности по чтению и реализации ретроспекции. (Однако записи о повторном выполнении располагаются в физических журналах повтора, или наката, redo log; в них хранятся изменения, произведенные в сегментах данных и блоках сегментов отката, там же хранится таблица транзакций для сегментов отката.) Время хранения информации для отката Oracle теперь подбирает автоматически, исходя из того, как сконфигурировано табличное пространство отката.

Изучите поставляемую с вашей версией СУБД документацию в части дополнительных параметров инициализации, поскольку эта информация изменяется от версии к версии.

Управление безопасностью через назначение прав напрямую пользователям имеет место быть но имеет два недостатка. Во первых это может быть затратной задачей: приложения с тысячами таблиц и пользователей требуют миллионов разрешений. Во вторых, если права были выданы пользователю, то они работают всегда вне зависимости от обстоятельств. Обе эти проблемы решаются использованием ролей (roles). Роль – это набор системных и объектных прав, которые могут быть выданы и отозваны как единое целое, и после добавления этой роли, могут временно быть активированы и деактивированы во время существования сессии.

Интеллектуальная рекомендация

Системные пользователи-system и sys

Роль пользователя sys - это sysdba (администратор базы данных), который является пользователем с самыми высокими полномочиями в базе данных. Роль пользователя системы - sysoper (оператор базы данных), а полномочия уступают только пользователю sys.

Сбросить пароль пользователя

Разрешения делятся на системные разрешения и разрешения объекта

Включение ролей

По умолчанию если пользователю была назначена роль, то эта роль будет доступна (enabled). Это значит что когда сессия создаётся (подключается аккаунт) все права (и другие роли) назначенные роли будут доступны. Такое поведение можно изменить установив роль в значение «не по-умолчанию». Согласно правам с прошлых примеров

JON назначена роль HR_JUNIOR. У него нет прав на назначение этой роли другим пользователям, но это его роль по умолчанию – ему будет назначена эта роль при любом подключении. Такой вариант событий может быть не совсем вам нужным. Напирмер JON должен иметь доступ к данным в таблицах HR, но это не значит что вы хотите чтобы он мог смотреть данные к примеру из дома, в полночь. Вы хотите ограничить доступ таким образом, чтобы он мог иметь доступ к данным только из офиса, запуская специальную программу в рабочее время.

Чтобы изменить назначение ролей по умолчанию выполните команду

alter user jon default role none;

Теперь когда JON попробует подключиться к БД у него не будет никаких ролей по умолчанию. Но это значит что он даже не сможет подключиться – только роль HR_JUNIOR давала JON права на подключение к БД. Легко исправимо

Теперь когда JON подключится к БД у него будет подключен с ролью CONNECT – и текщая версия роли CONNECT даёт только доступ к созданию сессии. Команда для смены роли для сессии

SET ROLE rolename;

и может быть вызвана пользователем в любое время. Т.е. всё ещё не безопасно, но если роль была создана с помощью команды

CREATE ROLE rolename IDENTIFIED USING procedure_name ;

то эта роль может быть активирована только выполнение процедуры PL/SQL указанной в procedure_name. Эта процедура может делать какие –угодно проверки: проверка макси сети, имени процесса, времени и т.п. Встраивание вызовов процедур для проверки ролей в приложении может включать роли и отключать их по необходимости, оставляя их выключенными при работе в SQL *PLUS или других приложениях.

It can be very difficult to work out why you can see certain data. You may

have been granted the SELECT privilege on specific objects; you may have

been granted the ALL privilege; you may have SELECT ANY; SELECT may have

been granted to PUBLIC; or you may have a role to which SELECT has been

granted. You may have all of these, in which case they would all have to be

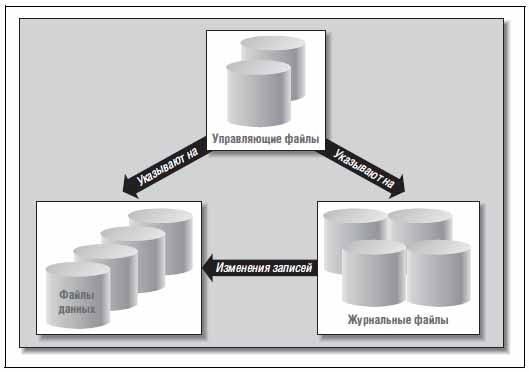

Файлы базы данных Oracle

База данных Oracle состоит из физических файлов трех основных типов:

- управляющие файлы (control files);

- файлы данных (datafiles);

- журнальные файлы, или журналы (redo log files).

На рис. 3 показаны эти три типа файлов и отношения между ними.

В управляющем файле хранится информация о местонахождении других физических файлов, составляющих базу данных, - файлов данных и журналов. Там же хранится важнейшая информация о содержимом и состоянии базы данных:

- имя базы данных;

- время создания базы данных;

- имена и местонахождение файлов данных и журнальных файлов;

- информация о табличных пространствах;

- информация о файлах данных в автономном режиме;

- история журналов и информация о порядковом номере текущего журнала;

- информация об архивных журналах;

- информация о наборах и фрагментах резервных копий, файлах данных и журналах;

- информация о копиях файлов данных;

- информация о контрольных точках.

Рис. 3. Файлы, составляющие базу данных

Управляющие файлы не только содержат важную информацию, необходимую при запуске экземпляра, они полезны и при удалении базы данных. Начиная с версии Oracle Database 10g с помощью команды DROP DATABASE можно удалить все файлы, перечисленные в управляющем файле базы данных, а также сам управляющий файл.

with grant option

с опцией предоставления разрешает распространение

Предопределённые роли

Существует как минимум 50 предопределённых ролей в БД (может быть и больше в зависимости от установки). Роли которые должен знать каждый DBA это

CONNECT – эта роль существует только для обратной совместимости. Раньше эта роль содержала системные привелении необходимые для хранения объектов. Теперь у этой роли только CREATE SESSION права.

RESOURCES – также используетя для обратной совместимости. Эта роль может создавать объекты и PL/SQL объекты. Также эта роль влючает UNLIMITED TABLESPACE права.

DBA – роль с наибольшим количеством системных привилегий, и некоторыми объектными правами и ролями. Любой пользователь с ролью DBA может управлять работой БД, за исключением команд STARTUP и SHUTDOWN.

SELECT_CATALOG_ROLE – роль имеет более двух тысяч объектных прав над словарём данных, но не имеет системных привилегий и привилегий над пользовательскими данными. Используется для младшего административного персонала к примеру выполнения задач мониторинга и отчётности.

SCHEDULER_ADMIN – роль владеет системными правами необходимыми для управления выполнением задач по расписанию.

Также существует предопределённая роль PUBLIC, которая назначается по умолчанию всем аккаунтам БД. Отсюда и следует что если права назначены для PUBLIC, то эти права автоматически доступны всем пользователям. После выполнение команды

grant select on hr.regions to public;

все пользователи смогут выполнять select к таблице HR.REGIONS.

The PUBLIC role is treated differently from any other role. It does not,

for example, appear in the view DBA_ROLES. This is because the source code

for DBA_ROLES, which can be seen in the cdsec.sql script called by the

catalog.sql script, specifically excludes it.

Роль расширения-наследования

Роль может наследовать набор разрешений других ролей

Присвоение ролей ролям фактически обеспечивает наследование ролей.

Разрешения, унаследованные от других ролей, не будут отражены в словаре данных, но информацию о наследовании можно получить в представлении dba_role_privs.

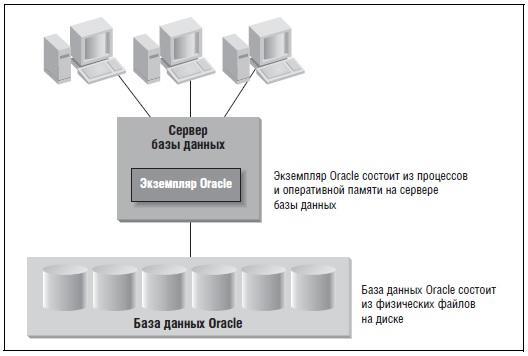

Базы данных и экземпляры Oracle

Многие пользователи Oracle Database употребляют термины экземпляр и база данных как синонимы. На самом деле это разные (хотя и взаимосвязанные) вещи. Различие существенно, так как проливает свет на архитектуру Oracle.

В Oracle термином база данных описывается физическое хранилище информации, а термином экземпляр – программное обеспечение, работающее на сервере и предоставляющее доступ к информации в базе данных Oracle Database. Экземпляр исполняется на конкретном компьютере или сервере; база данных хранится на дисках, подключенных к этому серверу. Эта взаимосвязь изображена на рисунке 1 ниже:

Рис. 1. Экземпляр и база данных

База данных Oracle Database – физическая сущность: она состоит из файлов, хранящихся на дисках. Экземпляр – сущность логическая: он состоит из структур в оперативной памяти и процессов, работающих на сервере.

Например, Oracle использует область разделяемой памяти System Global Area (SGA, системная глобальная область) и области памяти в каждом процессе – Program Global Area (PGA, программная глобальная область). Экземпляр может быть частью одной и только одной базы данных. Напротив, с одной базой данных может быть ассоциировано несколько экземпляров. Время жизни экземпляров ограничено, тогда как база данных при должном обслуживании может существовать вечно.

Пользователи не имеют прямого доступа к информации, хранящейся в базе данных Oracle; они должны запрашивать информацию у экземпляра Oracle.

В реальном мире есть хорошая аналогия экземплярам и базам данных. Можно считать экземпляр мостом к базе данных, а саму ее – островом. Транспорт попадает на остров и уходит с него по мосту. Если мост перекрыт, то остров на месте, но транспорту туда не попасть. В терминологии Oracle, если экземпляр запущен, то данные могут попадать в базу и уходить из нее. Физическое состояние базы данных при этом изменяется. Если же экземпляр остановлен, то пользователи не могут обращаться к базе данных, пусть даже физически она никуда не делась. База данных в этом случае статична, никаких изменений в ней не происходит. Экземпляр снова запущен – и данные тут как тут.

Практика работы с регулярными выражениями

Объектные разрешения

Объектные разрешения в основном включают в себя:

Просмотр разрешений пользователя для таблицы данных через представление user_tab_privs или dba_tab_privs

Назначить системные разрешения

предоставить пользователю возможность назначать разрешения;

Назначить разрешение на создание сеанса для пользовательского теста

Использовать системного пользователя для выделения свободного места пользователям табличного пространства для тестирования.

Квота используется для выделения свободного места для пользовательского теста. 100 м для пользователей и 20 м для температуры

Системные разрешения

Системные разрешения - это типы разрешений, встроенных в Oracle, которые не связаны с конкретными объектами. Эти разрешения указывают не на конкретные объекты, а на определенные операции. Например, разрешение на создание таблицы

Создание и назначение ролей

Роль – это не объект схемы: у них нет владельца и поэтому нет префикса владельца. Но они используют ту же область хранения как и пользователи: поэтому невозможно создать роль с именем уже существующего пользователя и наоборот.

Для создания роли используется команды

CREATE ROLE rolename;

Затем права назначаются для роли используя обычные синтаксис команд включая WITH ADMIN или WITH GRANT OPTION если нобходимо.

Например преположим что схема HR используется как хранидище данных для трех групп пользователей. Управляющие персонал имеет полные доступ, менеджера среднего звена имеют ограниченный доступ, и менеджмент низшего уровня имеет очень ограниченный доступ. Для начала создадим роль для низшего уровня: всё что они могут делать это выполнять запросы к таблицам

create role hr_junior;

grant create session to hr_junior;

grant select on hr.regions to hr_junior;

grant select on hr.locations to hr_junior;

grant select on hr.countries to hr_junior;

grant select on hr.departments to hr_junior;

grant select on hr.job_history to hr_junior;

grant select on hr.jobs to hr_junior;

grant select on hr.employees to hr_junior;

Каждый пользователь назначенный на эту роль имеет доступ для подключения к БД и выполнению SELECT команд к таблицам HR. Затем создадим роль для среднего звена, кто также может изменять данные в таблицах EMPLOYEES и JOB_HISTORY

create role hr_senior;

grant hr_junior to hr_senior with admin option;

grant insert, update, delete on hr.employees to hr_senior;

grant insert, update, delete on hr.job_history to hr_senior;

Эта роль вначале наследует роль HR_JUNIOR (можно наследовать роль от роли) с возможностью назначать роль junior другим аккаунтам или ролям. Затем назначаются права на выполнение DML команд для двух таблиц. И наконец создадим роль топ менеджмента, которая может изменять все таблицы

create role hr_manager;

grant hr_senior to hr_manager with admin option;

grant all on hr.regions to hr_manager;

grant all on hr.locations to hr_manager;

grant all on hr.countries to hr_manager;

grant all on hr.departments to hr_manager;

grant all on hr.job_history to hr_manager;

grant all on hr.jobs to hr_manager;

grant all on hr.employees to hr_manager;

Третья роль наследует роль HR_SENIOR с возможностью назначения, и затем получает контроль над данными во всех таблицах. Единственная системная привелегия для этой роли это CREATE_SESSION, полученная от HR_SENIOR, которая в свою очередь получила этот доступ от HR_JUNIOR. Даже эта роль не может создавать или удалять таблицы: это может быть сделано либо аккаунтом HR, либо аккаунтом с правами CREATE ANY TALBE или DROP ANY TABLE.

Синтаксис WITH ADMIN OPTION работает так же как и для системных прав. Не хранится кто назначил эту роль и для кого и удаление не будет каскадным.

И назначение ролей для аккаунтов может быть к примеру таким: если SCOTT это топ-менеджер, SUE – менеджер среднего звена и JON и ROOP рядовые сотрудники, то назначение ролей может быть как показано на рисунке 6-8.

TIDB Двоичного Источник чтение Чтение статья (7) Drainer сервер Введение

Автор: Хуан Jiahao В предыдущей статье вводится насос сервер, давайте познакомимся реализация Drainer сервера, главная роль Drainer сервера, чтобы получить Двоичный от каждого сервера насоса, и анализ.

Шаблон коллекции объектов пользователя

Схема является вспомогательным объектом пользователя и зависит от существования объекта. Коллекция всех объектов, принадлежащих пользователю в базе данных, является режимом пользователя. Эти объекты включают таблицы, индексы, представления и хранимые процедуры. Вы можете просмотреть владельца объекта через представление dba_objects.

Чтобы ссылаться на все объекты пользователя, вы можете использовать форму user.schema.

Создать пользовательский триггер

Схема пользователя имеет то же имя, что и пользователь, например, имя схемы системы пользователя также является системой.

Просмотр текущего вошедшего в систему пользователя с помощью оператора Sao-up

sys_context - системная функция; sys_context («userenv», «current_user») получает имя пользователя текущего пользователя; sys_context («userenv», «current_schema») получает схему текущего пользователя

Читайте также: