Cisco asa ips настройка

В IPS конфигурационный файл отличается от IOS. В IPS при вводе команд конфигурация сразу сохраняется и становится постоянной.

Показать текущую конфигурацию:

Создать backup конфигурационного файла:

Перезаписать текущую конфигурацию backup конфигурацией:

Параметры команды service:

- analysis-engine,

- anomaly-detection,

- authentication,

- event-action-rules,

- host,

- interface,

- logger,

- network-access,

- notification,

- signature-definition,

- ssh-known-hosts,

- trusted-certificates,

- web-server

Восстановить настройки сервиса в настройки по умолчанию:

Пользователю может быть присвоена одна из таких ролей:

- Administrator

- Operator

- Viewer

- Service

Команда show settings показывает настройки актуальные для текущего режима.

- Command and control

- Monitoring

- Alternate TCP reset

Monitoring интерфейс может работать в одном из четырёх режимов:

- Promiscuous mode

- Inline interface mode

- Inline VLAN pair mode

- VLAN group mode

В режиме inline interface:

- Command and control интерфейс не может быть частью пары inline,

- Интерфейс не может быть спарен с собой,

- Интерфейс может принадлежать только одной паре.

Inline VLAN pair mode:

VLAN group mode:

- Интерфейс, который является частью inline VLAN pair, не может использоваться в VLAN group mode.

Виртуальный сенсор (virtual sensor) -- логическая группа состоящая из:

- monitoring интерфейсов,

- политики для signature engines,

- alarm filters, которые применяются к signature engines.

Cisco IPS поддерживает такие виды сигнатур:

Fidelity Rating — насколько хорошо отработает сигнатура без специфических знаний о цели.

- High — 100

- Medium — 75

- Low — 50

- Informational — 25

Risk Rating ассоциируется с alert, а не с сигнатурой. Это число которое вычисляется из нескольких компонентов и используется в event action override.

The documentation set for this product strives to use bias-free language. For the purposes of this documentation set, bias-free is defined as language that does not imply discrimination based on age, disability, gender, racial identity, ethnic identity, sexual orientation, socioeconomic status, and intersectionality. Exceptions may be present in the documentation due to language that is hardcoded in the user interfaces of the product software, language used based on RFP documentation, or language that is used by a referenced third-party product. Learn more about how Cisco is using Inclusive Language.

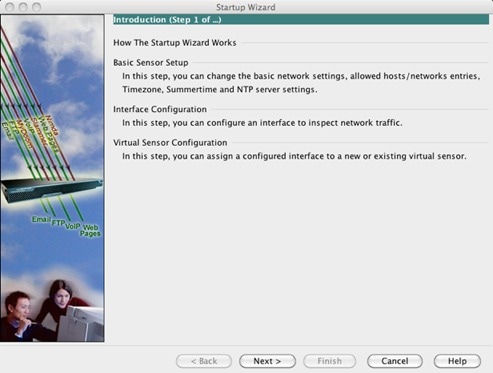

5 Configuring Basic IPS Module Network Settings

ASA 5510 and Higher

Use the ASDM Startup Wizard to configure basic IPS network settings. These settings are saved to the IPS configuration, not the ASA configuration.

Step 1 Choose Wizards > Startup Wizard.

Step 2 Click Next to advance through the initial screens until you reach the IPS Basic Configuration screen.

4. Выборочная проверка трафика

В предыдущем примере проверялся весь трафик. Где было указано что весь? В первой и последней строке. Первая строка добавляет в список доступа весь трафик, а последняя применяет политику на все интерфейсы (glogal).

Если вам не нужно проверять весь трафик, то нужно указать какой трафик проверять и на каких интерфейсах. В следующем примере на IPS передаётся весь трафик из сети 10.75.20.0/24 с интерфейса inside, кроме трафика, предназначенного сети 192.168.1.0/24.

3 Launching the Adaptive Security Device Manager (ASDM) on the ASA

7. Настройка NAT снаружи во внутреннюю сеть до сервера

Вариант 1. Нужно пробросить один порт, например, 80 до сервера в dmz:

Вариант 2. Нужно пробросить два порта или больше. Просто добавив новое правило nat к уже существующему, вы перепишете им первое правило, поэтому нужно всё продублировать для каждого порта:

Вариант 3. Пробрасываем все порты, на внутренний сервер (завернуть что-либо на второй сервер уже не получится):

8 Redirecting Traffic to the IPS Module

All traffic sent over the backplane to the IPS module has the IPS security policy applied. Perform the following steps to determine what traffic to send to the IPS module:

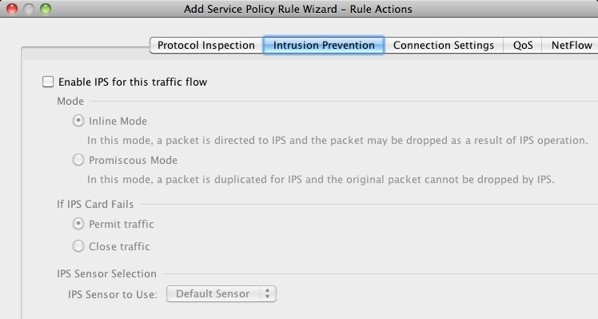

Step 1 In ASDM, choose Configuration > Firewall > Service Policy Rules.

Step 2 Choose Add > Add Service Policy Rule. The Add Service Policy Rule Wizard - Service Policy dialog box appears.

Step 3 Complete the Service Policy dialog box, and then the Traffic Classification Criteria dialog box as desired. See the ASDM online help for more information about these screens.

Step 4 Click Next to show the Add Service Policy Rule Wizard - Rule Actions dialog box.

Step 5 Click the Intrusion Prevention tab.

Step 6 Check the Enable IPS for this traffic flow check box.

Step 7 In the Mode area, click Inline Mode or Promiscuous Mode. Inline mode places the IPS module directly in the traffic flow. No traffic that you identified for IPS inspection can continue through the ASA without first passing through, and being inspected by, the IPS module. Promiscuous mode sends a duplicate stream of traffic to the IPS module. This mode is less secure, but has little impact on traffic throughput.

Step 8 In the If IPS Card Fails area, click Permit traffic or Close traffic. The Close traffic option sets the ASA to block all traffic if the IPS module is unavailable. The Permit traffic option sets the ASA to allow all traffic through, uninspected, if the IPS module is unavailable. For information about the IPS Sensor Selection area, see the ASDM online help.

Step 9 Click OK and then Apply.

Step 10 Repeat this procedure to configure additional traffic flows as desired.

Cisco ASA — межсетевой экран, позволяет ограничить определенные виды трафика на хост, подсеть или интерфейс. Но если трафик разрешен, то он будет доставлен к адресату, и неважно что в нём давно известная и распространённая атака. Для обнаружения и предотвращения атак существует различное специализированное оборудование Cisco IDS/IPS, также существуют IPS-модули для Cisco ASA, такие как AIP SSM-10, с ним сейчас и познакомимся.

Система предотвращения вторжений (Intrusion Prevention System, IPS) — программа или железка, которая обнаруживает нарушения системы безопасности и защищает от них. Системы обнаружения вторжений (Intrusion Detection System, IDS) менее функциональны, поскольку только обнаруживают и оповещают о произошедших событиях, не имея возможности автоматически им противодействовать. В принципе понятно, что в составе каждой IPS должен иметься IDS.

AIP SSM-10. Название расшифровывается как Advanced Inspection and Prevention Security Services Module.

6. Настройка NAT во внешнюю сеть и ping

Доступ во внешнюю сеть разрешен согласно выставленным security-level, но чтобы всё заработало вы должны сделать NAT:

Готово, ваши пользователи и сервера получили доступ к Интернет. Если нужно разрешить использование icmp, то выполните следующее:

Quick Start Guide

5. Настройка действий IPS при событиях

- событие — обнаружение трафика, соответствующего одной из активных сигнатур;

- действие — ответная реакция на возникшее событие со стороны IPS;

- риск — вычисляемый параметр, характеризующий степень угрозы произошедшего события (число от 0 до 100).

По умолчанию правило одно: если возникает событие с высоким риском (риск от 90 до 100), то нужно блокировать проходящие пакеты. Вы не можете удалить это правило, но если оно вам не нужно, то его можно отключить.

Вы можете переопределять (overrides) действия связанные с событиями. Переопределение действий — это простой способ изменить действия на события глобально, без необходимости перенастраивать все сигнатуры по отдельности. Каждому ответному действию на события соответствует заданный диапазон уровня риска. Если событие произошло и уровень его риска попадает в заданный диапазон действия, то это действие добавляется к реакции на событие. Например, если вы хотите, чтобы любое событие (с рейтингом риска от 1 до 100) добавлялось в лог, то вы можете установить диапазон рейтинга риска для действия log-pair-packets на 1-89 (события высокого риска 90-100 уже логируются).

Изменим определенное по умолчанию поведение, добавив логирование всех обнаруженных событий:

Какие действия можно переопределять?

6 (ASA 5512-X through ASA 5555-X; May Be Required) Booting the Software Module

For example, using the filename in the example in Step 1, enter:

Step 4 To boot the IPS module software, enter the following command and then click Send:

Step 5 To check the progress of the image transfer and module restart process, enter the following command and then click Send:

The Status field in the output indicates the operational status of the module. A module operating normally shows a status of "Up." While the ASA transfers an application image to the module, the Status field in the output reads "Recover." When the ASA completes the image transfer and restarts the module, the newly transferred image is running.

1. Проверка модуля и сброс пароля

Для начала посмотрите общую информацию о модуле, его текущее состояние и версию ПО. Команды выполняются из командной строки Cisco ASA:

В моём случае всё в порядке: Status = Up.

Модуль AIP SSM-10 по сути является отдельным компьютером, встраиваемым в шасси Cisco ASA и работающий под Linux. AIP SSM-20 — более мощный компьютер, AIP SSM-40 — ещё более мощный.

Для подключения к командному интерфейсу модуля выполните:

Логин/пароль по умолчанию: cisco/cisco. Ну а если не подходит, то его легко сбросить:

Обратите внимание, что на более старых версиях ПО (5.0 .. 6.0) параметра password-reset нет. И для восстановления пароля придётся делать сброс всего модуля (reset).

После сброса пароля мой модуль ушел в ребут, нужно немного подождать. Текущий статус загрузки модуля можно контролировать той же командой show module 1

Подключитесь к модулю:

При входе с паролем по умолчанию создайте новый пароль.

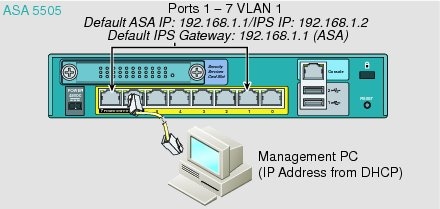

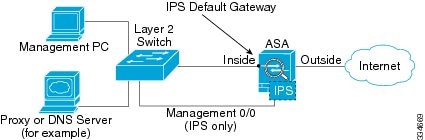

ASA 5505

The ASA 5505 does not have a dedicated management interface. You must use an ASA VLAN to access an internal management IP address over the backplane. Connect the management PC to one of the following ports: Ethernet 0/1 through 0/7, which are assigned to VLAN 1.

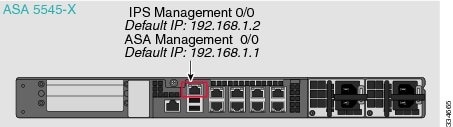

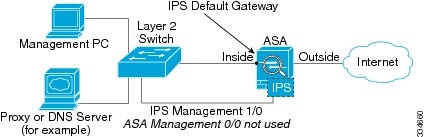

ASA 5512-X through ASA 5555-X (Software Module)

These models run the IPS module as a software module, and the IPS management interface shares the Management 0/0 interface with the ASA.

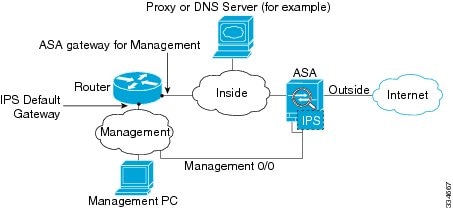

If you have an inside router

If you have an inside router, you can route between the Management 0/0 network, which includes both the ASA and IPS management IP addresses, and the inside network. Be sure to also add a route on the ASA to reach the Management network through the inside router.

If you do not have an inside router

If you have only one inside network, then you cannot also have a separate management network. In this case, you can manage the ASA from the inside interface instead of the Management 0/0 interface. If you remove the ASA-configured name from the Management 0/0 interface, you can still configure the IPS IP address for that interface. Because the IPS module is essentially a separate device from the ASA, you can configure the IPS management address to be on the same network as the inside interface.

Note You must remove the ASA-configured name for Management 0/0; if it is configured on the ASA, then the IPS address must be on the same network as the ASA, and that excludes any networks already configured on other ASA interfaces. If the name is not configured, then the IPS address can be on any network, for example, the ASA inside network.

2 Connecting the ASA IPS Management Interface

Содержание

Хотя у модуля AIP-SSM только один sensing-интерфейс, он всё равно может анализировать трафик в inline-режиме.

ASA отправляет пакеты на анализ AIP-SSM непосредственно перед тем как пакет выйдет из исходящего интерфейса (или перед шифрованием, если оно настроено) и после того как другие политики ASA были применены.

ASA может отправлять трафик на анализ AIP SSM в таких двух режимах:

- Inline режим — в этом режиме AIP SSM находится непосредственно на пути трафика. Если в ASA указано, что трафик должен быть на анализ в модуль AIP SSM, то этот трафик не может пройти сквозь ASA пока он не пройдет через модуль и не пройдет проверку в модуле. Этот режим наиболее безопасный, так как трафик анализирует до того как он попадет в сеть и соответственно может быть заблокирован. Однако этот режим может влиять на пропускную способность.

- Promiscuous режим — в этом режиме ASA отправляет копию трафика на анализ модулю AIP SSM. Этот режим менее безопасный, но меньше влияет на пропускную способность. В этом режиме AIP SSM может блокировать трафик проинструктировав ASA: оборвать соединение или to shun трафик. Кроме того, в то время как AIP SSM анализирует трафик, небольшое его количество может пройти сквозь ASA до того как он будет заблокирован.

Порядок настройки ASA для отправки трафика на анализ AIP SSM:

- Настроить class-map, которая будет указывать какой трафик отправлять на анализ

- Настроить policy-map, которая будет указывать в каком режиме будет анализироваться трафик и как обрабатывать трафик в случае недоступности модуля

- Применить policy-map на интерфейсе

Настройка policy-map TO_IPS

Параметры команды ips:

- inline — анализ трафика в режиме inline

- promiscuous — анализ трафика в режиме promiscuous

- fail-close — если модуль недоступен, то трафику, который должен был быть отправлен на модуль, не разрешено проходить через ASA

- fail-open — если модуль недоступен, то трафику, который должен был быть отправлен на модуль, разрешено проходить через ASA

Отправка трафика на несколько виртуальных сенсоров:

Интерфейс сенсора должен быть присвоен vs0.

Применение policy-map на интерфейсе:

Параметры команды service-policy:

- global — применить политику на всех интерфейсах

- interface — применить политику на конкретном интерфейсе

Зайти на модуль из командной строки ASA (по умолчанию логин и пароль — cisco):

Просмотр информации об интерфейсах (* напротив интерфейса значит, что это command and control interface):

Параметры команды service:

- analysis-engine,

- anomaly-detection,

- authentication,

- event-action-rules,

- host,

- interface,

- logger,

- network-access,

- notification,

- signature-definition,

- ssh-known-hosts,

- trusted-certificates,

- web-server

Функциональность inline bypass реализована в в операционной системе, а не на аппаратном уровне. Поэтому, если sensor отключен, inline bypass не работает — трафик не передается через sensor.

В ASA есть режимы fail-open и fail-close, которые указывают будет ли трафик, который должен был анализироваться IPS, проходить через ASA в случае, если модуль не доступен.

Inline bypass работает на AIP-SSM по таким правилам:

- Bypass Auto или Off — Если AIP-SSM выключен или reset, ASA разрешает прохождение трафика или запрещает на основании настроенного режима fail-open или fail-close;

- Bypass Auto — Если в AIP-SSM останавливается sensor (а сам модуль включен), ASA разрешает проходить всему трафику независимо от того настроен режим fail-open или fail-close;

- Bypass Off — Если в AIP-SSM останавливается sensor (а сам модуль включен), ASA запрещает проходить всему трафику независимо от того настроен режим fail-open или fail-close.

Настройка режима inline bypass:

Виртуальный сенсор (virtual sensor) — набор политик, которые определяют как будет анализироваться трафик.

В IPS 6.0 поддерживает только 4 виртуальных сенсора. Нельзя удалить vs0, так как он используется по умолчанию.

1. Подключение через COM-порт

Если Вы только взяли в руки Cisco ASA, то для начала работы к ней нужно подключиться через COM-порт (голубенький кабель RJ45 — DB9). Настройки порта обычно такие:

Bits per sec: 9600

Data bits: 8

Parity: none

Stop bits: 1

Flow control: none

У Cisco ASA, как и у других устройств Cisco два режима: пользовательский и привилегированный. Перейдите в привилегированный режим командой enable (можно использовать сокращение en):

У «свежей» или сброшенной к заводским настройкам Cisco ASA пароль на привилегированный режим ещё не установлен. Можно приступать к настройке: configure terminal или conf t.

4. Обновление системы и ASDM

Посмотреть текущие версии ПО можете так:

4 (ASA 5512-X through ASA 5555-X) License Requirements

For the ASA 5512-X through the ASA 5555-X, the ASA requires the IPS Module license. For a failover pair, each unit requires this license. To view your current licenses, in ASDM choose Home > Device Dashboard > Device Information > Device License. For more information about ASA licenses, see the licensing chapter in the configuration guide.

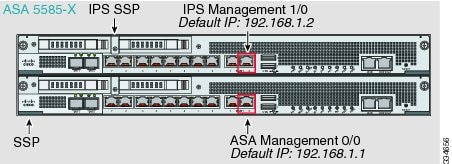

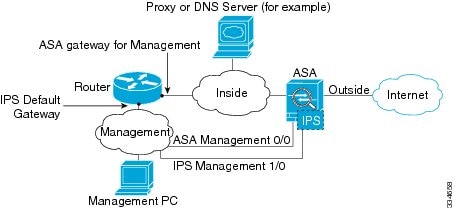

ASA 5510, ASA 5520, ASA 5540, ASA 5580, ASA 5585-X (Physical Module)

The IPS module includes a separate management interface from the ASA.

If you have an inside router

If you have an inside router, you can route between the management network, which can include both the ASA Management 0/0 and IPS Management 1/0 interfaces, and the ASA inside network. Be sure to also add a route on the ASA to reach the Management network through the inside router.

If you do not have an inside router

If you have only one inside network, then you cannot also have a separate management network, which would require an inside router to route between the networks. In this case, you can manage the ASA from the inside interface instead of the Management 0/0 interface. Because the IPS module is a separate device from the ASA, you can configure the IPS Management 1/0 address to be on the same network as the inside interface.

2. Первичная настройка, управление и лицензирование

2. Настройка интерфейса управления и доступа по ssh

Cisco ASA имеет специальный интерфейс для управления. Рекомендуется иметь отдельную сеть для управления и контроля всего оборудования и серверов, недоступную для простых пользователей.

Теперь можете подключиться к ASA по сети через ssh, можно использовать putty или linux-консоль:

7 Configuring the IPS Security Policy

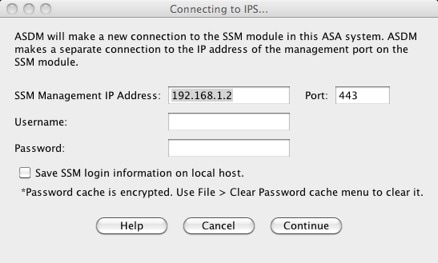

Step 1 To access the IPS Device Manager (IDM) from ASDM, click Configuration > IPS.

Step 2 Enter the IP address you set in "Configuring Basic IPS Module Network Settings" section, as well as the port; the default address and port is 192.168.1.2:443.

Step 3 Enter the username cisco and the password you set in "Configuring Basic IPS Module Network Settings" section; the default password is cisco.

Step 4 To save the login information on your local PC, check the Save IPS login information on local host check box.

Step 5 Click Continue. The Startup Wizard pane appears.

Step 6 Click Launch Startup Wizard. Complete the screens as prompted. For more information, see the IDM online help.

1 Information About the IPS Module on the ASA

The IPS module might be a physical module or a software module, depending on your ASA model. For ASA model software and hardware compatibility with the IPS module, see the Cisco ASA Compatibility at http://www.cisco.com/en/US/docs/security/asa/compatibility/asamatrx.html .

The IPS module runs advanced IPS software that provides proactive, full-featured intrusion prevention services to stop malicious traffic, including worms and network viruses, before they can affect your network.

The IPS module runs a separate application from the ASA. The IPS module might include an external management interface so you can connect to the IPS module directly; if it does not have a management interface, you can connect to the IPS module through the ASA interface. Any other interfaces on the IPS module, if available for your model, are used for ASA traffic only.

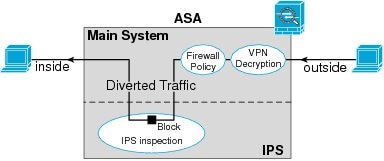

Traffic goes through the firewall checks before being forwarded to the IPS module. When you identify traffic for IPS inspection on the ASA, traffic flows through the ASA and the IPS module as follows. Note: This example is for "inline mode." See the ASA configuration guide for information about "promiscuous mode," where the ASA only sends a copy of the traffic to the IPS module.

1. Traffic enters the ASA.

2. Incoming VPN traffic is decrypted.

3. Firewall policies are applied.

4. Traffic is sent to the IPS module.

5. The IPS module applies its security policy to the traffic, and takes appropriate actions.

6. Valid traffic is sent back to the ASA; the IPS module might block some traffic according to its security policy, and that traffic is not passed on.

7. Outgoing VPN traffic is encrypted.

8. Traffic exits the ASA.

The following figure shows the traffic flow when running the IPS module in inline mode. In this example, the IPS module automatically blocks traffic that it identified as an attack. All other traffic is forwarded through the ASA.

8. Тестирование прохождения пакетов

Генерируем пакет из внешней сети на внешний интерфейс для www-сервера в dmz:

Для начала работы выполненных настроек вполне достаточно… но только для начала. Вы не должны рассматривать данную подборку как руководство к действию, это только рекомендации с чего можно начать, своего рода «quick start guide». А что тогда дальше? На этот вопрос однозначного ответа нет. Ответ находится в:

- организации вашей сети (сейчас и в перспективе) и месте Cisco ASA в ней;

- детальном изучении документации, статей, обзоров: какие из поддерживаемых технологий можно задействовать;

- специфика вашей организации: какие уровни безопасности и доступности сервисов необходимы;

- и т.п.

5. Настройка интерфейсов

Для образца возьмём самую распространённую схему сети:

- внешняя сеть с белым ip (outside);

- выделенная сеть с серверами (dmz): 192.168.20.0/29;

- локальная сеть с пользователями (lan): 192.168.10.0/24;

По умолчанию Cisco ASA будет пропускать трафик из зоны с более высоким значением security-level в зону с более низким. Почесав затылок, распределяем значения security-level: outside — 0, dmz — 50, lan — 100. Причем сами цифры значения не имеют, главное — их отношения (больше, меньше).

Порты на оборудовании — очень ценная вещь, особенно на таком. Чтобы их сэкономить можно создать несколько подинтерфейсов:

29 thoughts on “ Cisco ASA: первичная настройка ”

Спасибо! Пригодилось.

А подскажите, как настроить NAT с нескольких внешних IP из одной подсети на внутренние ресурсы?

Например:

172.16.13.72 (outside) 192.168.154.0/24 (lan1) сервисы для внешних клиентов

172.16.13.73 (outside) 192.168.200.0/24 (lan2) доступ в интернет для пользователей

Чтобы не тратить Ваше время на распросы, нарисуйте схемку от руки, укажите интерфейсы, сети и что хотите получить.

Спасибо за отклик!

Разобрался.

Вот пример:

nat (outside,lan) source dynamic any interface destination static WAN_IP_75 LAN_WIN7

Аналогично с другим «белым» ip на другой внутренний хост/подсеть.

Здравствуйте. Меня зовут Сергей. Работаю учителем в школе и по совместительству инженером. У нас в новой школе поставили новое оборудование. Не могли бы Вы помочь советом, как его настроить. Бьюсь уже который день.

Изначально было: ADSL модем ASUS N-10 c роутером и вифи + несколько хабов, неуправляемых коммутаторов и точек доступа. Сеть была не очень большой и он все тянул. Т.е. он работал в режиме PPPoe и раздавал по dhcp адреса всем. Вроде как роутер он хороший, но я побаиваюсь, что нагрузка на него довольна большая.

Сейчас пока что: ASUS (pppoe, dhcp) 192.168.1.10-> Edge Swith 48 750w (.17)-> неуправляемые коммутаторы, точки доступа (.20, .30, .50) и 2 блока ip камер (.2 и .3). Камеры подключены к Edge с POE (.101 — .126) и к нему же компьютеры (.11 — .99). Все это он бедный один тянет и все в одной подсети.

Есть в наличии Cisco asa 5520. Я читал по форумам, что было бы лучше модем использовать в бридже с cisco, а он уже был бы dhcp для компьютеров и хотелось бы загнать в отдельный vlan камеры. Т.е. сделать бы adsl(bridge) ->cisco -> Edge -> и там уже vlan для компов и vlan для камер. Но знаний не очень хватает к моему сожалению, по этому и обращаюсь за помощью.

Сам я уже спаял консольный провод, нашел старый комп с com портом =). Настроил на g0/0 WAN, пробовал подключить модем в бридж через asdm (вроде работал), на g0/1 lan с DHCP, m0/0 — для подключения ASDM, ssh (долго бился, чтоб оно заработало на win 7 =)) ). Можете подсказать, как организовать отдельные vlan-ы для камер и компьютеров. Уже голова кипит.

Извините за столько много букв =) Надеюсь на Вашу помощь или совет. Заранее спасибо!

Добрый день! ASA 5520 в школе с небольшой сетью это конечно перебор. Тем более что в школе задач для него придумать сложно (но можно).

Для настройки VLAN нужно создать подинтерфейс:

interface GigabitEthernet0/1.10

vlan 10

nameif lan

security-level 100

ip address 192.168.10.1 255.255.255.0

exit

Ну вот как то так. Не зря же стоит в стойке, пусть пашет, раз купили.

В принципе наверное можно и без Vlan-ов обойтись. Я сделал g0/0 — WAN (ADSL), g0/1 — LAN(192.168.10.1 dhcp), g0/2 — CAM (192.168.1.1 dhcp) . Вопрос в чем. Я их воткнул в Edge Switch, как мне его настроить? На нем можно vlan создать и привязать к нему порты камер и порт g0/2, так что ли?

Все можно настроить, нужно только много читать и пробовать.

Жирный минус тому, кто выбирал оборудование… необоснованные траты.

Добрый день.

Подскажите , пожалуйста. Есть ASA 5510 за ней расположен сервер и определенный ресурс который общается с внешним миром по определенному порту. Никак не могу настроить проброс порта с внешнего мира на этот порт.

по схеме:

internet (все адреса port 40098)-Asa5510-сервер (192.168.1.21 port 198)

Версия Асы

Cisco Adaptive Security Appliance Software Version 8.4(4)1

Device Manager Version 6.4(9)

Ну, если по пункту 7 все варианты не работают, то вопрос: а что конкретно делаете? В статье используется версия 9.1

Добрый день!Спасибо за статью очень информативно и познавательно.Подскажите пожалуйста,что делать в ситуаций когда есть ASA 5512 раздающая сеть 192.168.1.0/24 и есть микротик раздающий сеть 10.0.0.0/8 .Физика общая : ASA соединенна с catalyst 2960 в который воткнут мироктик имеющий ip адрес 192.168.1.27.Нужно,чтобы из сети 192.168.1.0/24 иметь доступ ко всему оборудованию в сеть 10.0.0.0/8.На ASA прописал static route 10.0.0.0 255.0.0.0 192.168.1.27 после чего ping с asa на любое устройство сети 10.0.0.0/8 начало пинговаться,но если я с любого рабочего места пытаются сети 192.168.1.0/24 пинги не проходят. Я понимаю ,что затык где то в правилах firewall или nat на ASA, но из-за малоопытности не понимаю какие именно правила прохождения трафика нужны.На Микротике никаких запрещающих правил нет из сети 10.0.0.0/8 спокойно имею доступ к любому оборудованию в сети 192.168.1.0/24. Заранее спасибо.

Если вопрос еще актуален, то набросайте рисунок сети с указанием портов оборудования и ip, а также список правил FW

На этой странице описывается настройка IPS на Cisco ASA.

Cisco ASA IPS Module

6. Проверка работы

Остаётся убедиться, что IPS задействован и проверяет трафик.

Для начала проверьте, что Cisco ASA прогоняет нужные пакеты через модуль IPS. Это можно сделать генерируя пакеты при помощи packet-tracer. Например, генерация пакета из внешней сети на внешний интерфейс для www-сервера в dmz (нужен любой пакет, который будет направлен через IPS, согласно вашим access-list):

а также статистику:

Что делать, если событий пока нет? Их можно организовать самостоятельно… В своей сети для теста IPS я установил honeypot со стороны интерфейса dmz и сканер уязвимострей с другой. События безопасности при сканировании узла гарантированы.

А горшочек с мёдом, как оказалось, и сам очень быстро приманил разных мух:

Статистика работы сенсора

Итак, вам достался в наследство межсетевой экран Cisco ASA. Руки чешутся подключить, настроить и заставить выполнять своё предназначение. С какой стороны к нему подойти и с чего начать?

При написании данной статьи использовался межсетевой экран Cisco ASA 5520 с версией системы 9.1 и чистой (стандартной) конфигурацией.

Настройка Cisco ASA с нуля:

1. Подключение через COM-порт

2. Настройка интерфейса управления и доступа по ssh

3. Настройка доступа через ASDM

4. Обновление системы и ASDM

5. Настройка интерфейсов

6. Настройка NAT во внешнюю сеть и ping

7. Настройка NAT снаружи во внутреннюю сеть до сервера

8. Тестирование прохождения пакетов

Table Of Contents

3. Пропускаем весь трафик через IPS

Последняя строка может выдать ошибку, подобную вот этой:

ERROR: Policy map global_policy is already configured as a service policy

Это означает, что у Вас уже есть политика, которую вы применили глобально, на все интерфейсы. В моём случае эта политика называется global_policy. Решить проблему можно так:

1. Вместо создания новой политики policy-map my-ips-policy использовать ту, которая уже есть policy-map global_policy.

2. Использовать политику не глобально, а только для определённого интерфейса:

При назначении трафика AIP-SSM использовались два параметра: inline и fail-close.

Первый параметр указывает режим подключения IPS:

- inline — подключение в разрыв сети, это позволяет не только анализировать трафик, но и оперативно вмешиваться, блокировать нарушителей;

- promiscuous — на анализ отправляется только копия трафика, в данном режиме сам IPS блокировать нарушителей уже не может, но может для этого управлять другими устройствами, например, добавить новый фильтр на маршрутизаторе.

Второй параметр определяет поведение Cisco ASA при недоступности модуля IPS (отключение, перезагрузка, выход из строя):

- fail-close — если модуль недоступен, то и трафик блокируется;

- fail-open — если модуль недоступен, то трафик проходит дальше без проверки.

Используя описанную здесь конфигурацию, вы перенаправляете весь трафик через IPS и в случае его недоступности весь трафик блокируется.

3. Настройка доступа через ASDM

Кроме настройки Cisco ASA через консоль, имеется альтернативный вариант: Cisco Adaptive Security Device Manager (ASDM). Функционал ASDM дублирует возможности CLI и сделан больше для тех кто кликает мышкой. Некоторые операции легче выполнять в ASDM, но для большинства настроек удобнее, нагляднее и проще использовать именно CLI. Рассмотрите оба варианта, выберите наиболее подходящий под ваши задачи.

Читайте также: