Что такое сопка в компьютере

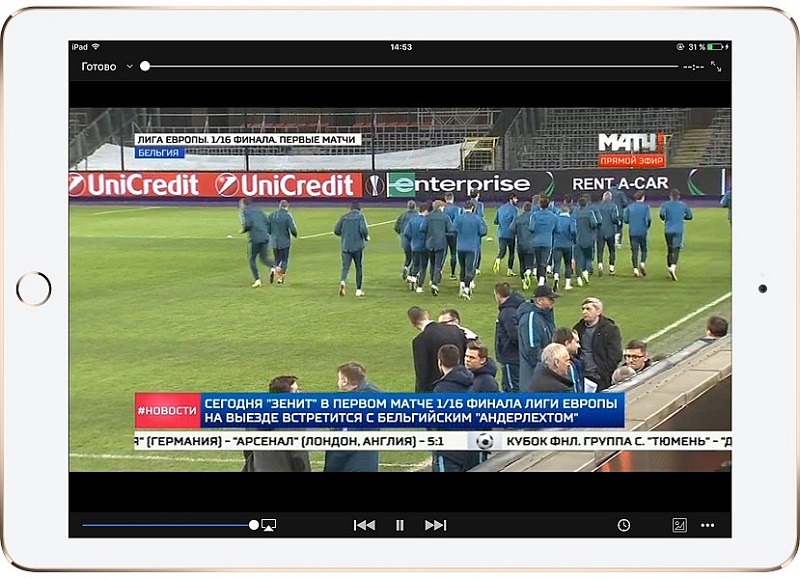

Развитие интернет технологий уже давно привело к тому, что телевидение как основной источник новостей и инструмент развлечения отошёл на второй план. В настоящее время, даже без наличия «дорогущей» подписки на какой-либо пакет телевизионных программ, можно спокойно смотреть на своём компьютере (и смартфоне) любую телевизионную передачу (фильм, футбольный матч, сериал), в том числе при желании осуществить запись интересующего вас контента и просмотреть его в удобное для пользователя время. В русскоязычном сегменте особенно популярны стали два представителя подобного программного обеспечения, с которыми обладателя «телевизионщики» неустанно продолжают бороться, первый – это система «Ace Stream, вторая – это программа «SopCast». Это два вида программного обеспечения с разным функционалом, но объединённые основной задачей – это трансляция телевизионных каналов для пользователей компьютеров. И именно о «SopCast», который уже не один год неустанно радует своих пользователей, пойдёт речь в настоящей статье.

Что умеет программа SopCast и где её скачать

Для начала стоит отметить, но нисколько не предостеречь, что «SopCast» и все аналогичные продукты функционируют на не совсем легальной основе, так как транслировать тот или иной телевизионный контент могут (законно!) только те, кто приобрёл соответствующие права. Логично, что владельцам телевизионного канала просто невыгодно, чтобы те, кто не имеет подписку на их услуги, бесплатно просматривали их контент на своём компьютере, тем самым уменьшая их рентабельность (доход от рекламы). Именно поэтому активность «SopCast» и того же «Ace Stream» постоянно отслеживается правообладателями и ссылки на просмотр блокируются, но, справедливости ради, «SopCast» подвержена этому в меньшей степени, что и делает её наиболее универсальным программным обеспечением.

Для всех остальных процесс скачивания и установки (на компьютер) не отличается высокой сложностью, так как установочный файл представляет собой обычный «exe», помещённый в архив весом менее 6 МБ. Сама установка носит стандартный пошаговый характер. Следует отметить, что разработчики не внедрили в установщик скрытую рекламу, поэтому стоит приобретать программу именно с официального ресурса. «SopCast» максимально прост в использовании, не требует регистрации и никаких проблем с установкой и использованием функционала (а он не только в просмотре, но и в записи и скачивании контента в хорошем качестве) нет и быть не может.

Для того чтобы начать просмотр трансляции, требуется осуществить лишь определённые простые действия.

Как SOC обрабатывает бюллетени по ИБ

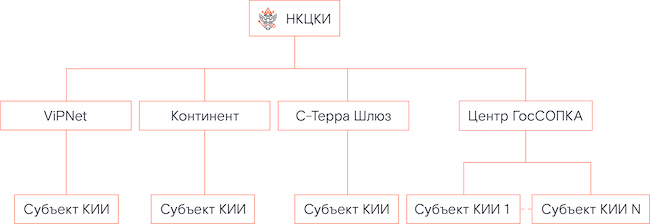

Для подключения к инфраструктуре НКЦКИ субъект КИИ может использовать собственную сеть (ПАК ViPNet, «Континент», «С-Терра Шлюз») или воспользоваться услугами центра мониторинга (центр ГосСОПКА), заключившего соглашение с НКЦКИ.

Во втором случае вся информация о выявленных НКЦКИ уязвимостях стекается в службу специально выделенных аналитиков угроз, которая является частью центра мониторинга и реагирования на киберинциденты (SOC). Эти специалисты проверяют, насколько опасны для инфраструктуры заказчика указанные в бюллетене уязвимости, а также запускают на SIEM заказчика ретроспективный поиск индикаторов компрометации, если это необходимо.

Если актуальность выявленных угроз для одного или нескольких заказчиков подтверждается, то дежурные аналитики формируют уведомления о проверке на наличие угрозы. Сервис-менеджеры рассылают заказчикам эти уведомления, отслеживают факт их получения, проведения проверок и результаты. Если же дежурные смены заказчика не реагируют, то аналитики SOC эскалируют запросы по заранее опредёленным цепочкам: звонят CISO заказчика или будят ночью гендиректора и собственников.

Параллельно этому группы CERT (внутри SOC) начинают работу по эмуляции атаки для формирования правил детектирования SIEM-системами и сигнатур на блокировку для средств защиты информации. Процесс анализа включает в себя и реверс-инжиниринг экземпляров вредоносных программ, и их запуск в изолированных средах исполнения. Получив правила детектирования, специалисты по мониторингу и реагированию ставят их на отслеживание в SIEM-системе и проводят ретроспективную проверку инцидента.

В это же время специалисты OSINT ищут информацию о других фактах компрометации заказчиков в даркнете или обсуждение уязвимости на хакерских форумах.

В итоге данные об инциденте попадают в единую базу знаний и в будущем ИБ-специалисты смогут использовать сформированные правила детектирования для того, чтобы оперативно выявлять и пресекать попытки эксплуатации подобных уязвимостей.

Сильные и слабые стороны SopCast

Популярность трансляций через сопку стремительно растёт. Этот сервис пользуется огромным спросом. И тому есть вполне логичное объяснение.

Перед тем как начать смотреть через SopCast трансляции, стоит узнать сильные и слабые стороны этой программы.

К преимуществам можно отнести:

- Программа интегрируется и адаптируется под различные операционные системы. Проблем несовместимости практически не встречается.

- Высокое качество. Редко можно найти трансляции с размытыми картинками.

- Стабильность трансляций. Они не зависают, не глючат и не выбивают. Такое случается. Вот только причина находится со стороны того, кто транслирует то или иное событие. Либо же просто ваш Интернет не тянет.

- Простота использования. Достаточно загрузить, установить программу, ввести ссылку и готово.

- Незначительная нагрузка на процессор и операционную систему. SopCast отлично работает даже на слабеньких устройствах.

Но есть и обратная сторона. Программа имеет определённые недостатки, которые для некоторых пользователей могут оказаться критичными.

Речь идёт о следующих минусах:

- Задержка. Она сравнительно небольшая, но всё же имеется. Наблюдать за событием в режиме реального времени не получится. В некоторых случаях задержка составляет около 2 минут. Связано это с тем, что сначала видео нужно захватить, а потом ретранслировать. Грубо говоря, при просмотре футбола по телевизору ваш сосед может увидеть гол на пару минут раньше, чем вы.

- Скорость Интернета. Для комфортной работы с программой скорость должна быть от 1,5 Мбит/с и выше. Иначе ни о каком просмотре и речи идти не может. Хотя сейчас редко встретишь провайдеров с меньшими показателями.

- Реклама. Её много и она отображается постоянно. Причём появляется даже поверх изображения трансляции. Это популярная площадка для рекламодателей. И в основном реклама связана со ставками, букмекерскими конторами и пр.

Насколько это критичные недостатки, каждый уже решит для себя сам.

ViPNet

Для подключения к технической инфраструктуре НКЦКИ организация может использовать уже действующую у неё сеть ViPNet. В этом случае потребуется просто организовать межсетевое взаимодействие с сетью НКЦКИ (№ 10976).

При этом если ранее была возможность использовать ViPNet Client для доступа к личному кабинету, то теперь такой возможности нет. Установка ViPNet Client хоть и была бюджетным решением для заказчика, но имела множество нюансов, таких как доступ с конкретной рабочей станции, на которую установлен клиент, а также необходимость установки на неё дополнительных средств защиты от несанкционированного доступа.

Выводы

Чтобы обмен данными в рамках ГосСОПКА происходил максимально эффективно, явно недостаточно просто передавать сведения о своих ИБ-инцидентах в режиме «отправил и забыл». Очевидно, что требуется высокий уровень зрелости ИБ у всех участников этого взаимодействия. В законе «О безопасности КИИ», документах ФСБ и ФСТЭК России красной линией проходит мысль о необходимости организации непрерывного двустороннего взаимодействия, под которым и понимается суть «подключения» к ГосСОПКА.

Особое внимание в системе отведено центрам ГосСОПКА, к которым предъявляются отдельные требования со стороны регулятора. В их зоне ответственности сконцентрировано множество информационных ресурсов критической инфраструктуры страны, а значит, от них требуется оперативно и качественно реагировать на возникающие угрозы. Для этого в центрах ГосСОПКА должно слаженно работать множество разнопрофильных специалистов (по мониторингу, по ликвидации последствий киберинцидента, а также пентестеры, технические эксперты, аналитики-архитекторы и т. д.). Подробнее о том, какой может быть оптимальная команда центра ГосСОПКА, можно прочитать здесь.

Субъектам КИИ, которые подключаются к ГосСОПКА через сервис-провайдера, не нужно решать сложный кадровый вопрос, но в то же время им необходимо тщательно подойти к выбору стороннего SOC. В частности, для реального соответствия званию центра ГосСОПКА центр мониторинга должен решать задачи не только анализа рисков, но и киберразведки (Threat Intelligence). Именно TI позволяет выделить наиболее актуальные для определённой организации угрозы и внести превентивные изменения в инфраструктуру (выделить новый сегмент сети, повысить частоту обновления антивирусных баз или степень значимости части хостов). Безусловно, «правильный» SOC должен обладать множеством других характеристик, но об этом мы тоже уже писали ранее.

Что происходит внутри НКЦКИ

Сбор данных и формирование IOC и бюллетеней по ИБ выглядят следующим образом (рис. 1).

Рисунок 1. Сбор данных внутри ТИ НКЦКИ

Примечание: КИ — компьютерный инцидент, УБИ — угроза безопасности информации, СИБ — события по информационной безопасности

Источники атаки проверяются по внутренним репутационным базам НКЦКИ, а при выявлении угрозообразующих факторов для других субъектов ГосСОПКА, которые являются КИИ, этим субъектам отправляются уведомления о признаке компьютерного инцидента.

«С-Терра»

Подключиться к НКЦКИ теперь можно и с помощью ПАК «С-Терра Шлюз» версии 4.1 и выше. В очередной раз используется аналог межсети, то есть происходит обмен сертификатами между НКЦКИ и подключающимся заказчиком.

В каком виде данные передаются в ГосСОПКА

- дата, время, местонахождение или географическое местоположение объекта КИИ, на котором произошёл компьютерный инцидент;

- наличие причинно-следственной связи между компьютерным инцидентом и компьютерной атакой;

- связь с другими компьютерными инцидентами (при наличии);

- состав технических параметров компьютерного инцидента;

- последствия компьютерного инцидента.

При этом сотрудники НКЦКИ могут запросить дополнительную информацию по инциденту (например, часть трафика, где была зафиксирована кибератака, файлы вредоносной программы для последующего анализа и т. д.).

Эти полученные от участников ГосСОПКА карточки становятся основным источником для формирования бюллетеней по безопасности, которые рассылает НКЦКИ для предотвращения подобных инцидентов в схожих инфраструктурах других компаний.

Услуги центра ГосСОПКА

Альтернативный вариант для заказчика — воспользоваться услугами центра мониторинга (центр ГосСОПКА), заключившего соглашение с НКЦКИ. Этот вариант подключения существовал с самого начала, однако не пользовался популярностью, так как подобные услуги предлагали единичные SOC. Сейчас же центров ГосСОПКА стало больше, и спрос на услугу вырос.

В этом случае центр мониторинга не только выполняет функции по обнаружению, предупреждению и ликвидации последствий компьютерных атак, но и осуществляет взаимодействие с НКЦКИ, передавая данные об инцидентах. Как правило, между центром ГосСОПКА и НКЦКИ уже реализовано защищённое соединение — а это значит, что заказчику не нужно самостоятельно организовывать межсеть и тратить свои ресурсы на её поддержку. Например, специалисты, занимающиеся администрированием, мониторингом и реагированием на инциденты, на рынке труда стоят очень дорого, к тому же найти квалифицированные кадры крайне сложно. В частности, сервис взаимодействия с ГосСОПКА есть у «Ростелеком-Солар».

Рисунок 2. Подключение к ГосСОПКА через Solar JSOC

Весь трафик с площадки клиента поступает на СКЗИ «Ростелекома», шифруется и по защищённому каналу передаётся в центр мониторинга и реагирования на кибератаки Solar JSOC, где он расшифровывается и обрабатывается специалистами. При необходимости информация об угрозах и инцидентах передаётся в ГосСОПКА также по защищённому каналу связи.

Средства обнаружения, но не СОА. Четыре буквы

На наш взгляд, данный пункт является одним из наиболее важных с точки зрения урегулирования споров о средствах, которые можно использовать, поскольку дискуссии «а нужен ли SIEM, или достаточно просто подсистемы СОА» ведутся постоянно и не утихают.

Давайте же подробнее вчитаемся в документ:

В первую очередь речь идет о средстве, осуществляющем сбор событий информационной безопасности. Не инцидентов (итогов работы средств защиты), не сырого трафика или его копии, а именно событий. Это дает нам достаточно прозрачный намек на то, что необходим функционал обработки журналов.

В примечании к этому пункту еще и приведен достаточно детальный и широкий список потенциальных источников, которые должны эти события отдавать. В перечень попали не только классические средства защиты (межсетевые экраны, СОА, антивирусы), но и инфраструктурные источники (сетевое оборудование и операционные системы), а также прикладные системы управления сетевым оборудованиям, системами мониторинга качества обслуживания и т.д.

Все это, а также упоминаемые в функциональных требованиях слова «корреляция и аггрегация событий», на наш взгляд, достаточно точно определяет целевую технологию пункта как платформу SIEM.

Это достаточно полно следует вышедшим ранее методическим рекомендациям, ведь для того, чтобы в полной мере выявлять компьютерные инциденты категорий «несанкционированный доступ», «подбор пароля» и «ВПО», одного активного средства защиты будет недостаточно.

Любая ли платформа, позиционируемая на рынке как SIEM, будет одинаково подходящей? На наш взгляд, нет, так как в тексте обозначены еще, как минимум, два достаточно важных требования:

- Система обнаружения должна не только коррелировать и выявлять инциденты, но и сохранять итоги их обработки и «информацию об событиях ИБ, в том числе в исходном виде». Учитывая обозначенный выше список источников, а еще и рекомендуемую глубину хранения (не менее 6 месяцев), речь идет о полноценной платформе с расширенным функционалом Log Management и готовностью обрабатывать очень существенные потоки событий. Это достаточно сильно сокращает список потенциальных вариантов.

- Система обнаружения должна иметь «встроенную поддержку различных источников событий ИБ и возможность разработки дополнительных модулей, обеспечивающих получение информации от новых источников событий ИБ», то есть возможность оперативной доработки списка и состава подключаемых источников. Это накладывает требования по наличию открытого API для разработки таких способов подключения (в SIEM-сленге – коннекторов) либо возможности оперативно получить такую доработку от вендора.

Введение

Основная задача системы ГосСОПКА — получение оперативной, объективной и достоверной информации о состоянии кибербезопасности ИТ-ресурсов РФ на основе данных о компьютерных инцидентах. Собранная информация анализируется Национальным координационным центром по компьютерным инцидентам (НКЦКИ) для формирования индикаторов компрометации и бюллетеней ИБ, которые затем адресно рассылаются участникам ГосСОПКА. Это помогает организациям быть в курсе актуальных киберугроз.

Кроме сбора сведений об угрозах и «переопыления» участников информацией об идущих атаках, участники ГосСОПКА могут запрашивать содействие со стороны НКЦКИ в реагировании на компьютерные инциденты. С момента запуска ГосСОПКА прошло несколько лет, в течение которых её техническая инфраструктура претерпела множество изменений. В частности, в конце 2020 года НКЦКИ обновил регламент, расширив спектр способов защищённого подключения к системе (регламент доступен по запросу у регулятора).

«Континент»

Второй вариант — организовать подключение с помощью линейки продуктов АПКШ «Континент» компании «Код Безопасности». Он реализуется также через межсетевое взаимодействие (наименование сети — НКЦКИ).

При выборе данного варианта нужно учесть ряд специфических ограничений:

- на Центре управления сетью (ЦУС) не должен быть включён режим изолированной сети;

- криптошлюз (КШ) должен обладать статическим IP-адресом;

- необходимо исключить совпадение идентификаторов КШ в домашней и внешней сетях при загрузке конфигурации.

Но эти требования, скорее всего, не принесут заказчикам серьёзных неудобств.

Выводы

Взаимодействие с ГосСОПКА — это требование законодательства, которое владельцы значимых объектов КИИ не могут игнорировать. Именно поэтому диверсификация производителей для подключения к инфраструктуре НКЦКИ была нужным и правильным шагом, благодаря которому многие организации смогут избежать дополнительных затрат на приобретение оборудования конкретного вендора и использовать ранее подключённую сеть.

С другой стороны, взаимодействие через центр ГосСОПКА, у которого подключение уже реализовано, в принципе освобождает компанию от необходимости закупать и обслуживать собственный программно-аппаратный комплекс, доверив обмен информацией с НКЦКИ внешним специалистам.

Возможно, наличие альтернативных решений сделает соблюдение закона о безопасности КИИ более массовым и стимулирует как можно большее количество организаций участвовать в пополнении базы знаний и обмене информацией об актуальных киберугрозах.

Авторы:

Павел Гончаров, менеджер по развитию бизнеса Solar JSOC компании «Ростелеком-Солар»

Александр Веселов, руководитель направления ГОСТ VPN компании «Ростелеком-Солар»

ГосСОПКА — государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак, создаваемая в целях предотвращения и устранения последствий компьютерных атак на критическую информационную инфраструктуру Российской Федерации.

Она представляет собой иерархически взаимодействующие государственные и коммерческие центры, которые непрерывно делятся информацией о зафиксированных инцидентах и способах противодействия им.

Как создать трансляцию

Помимо просмотра трансляций, пользователь имеет возможность самостоятельно их создавать и показывать другим юзерам.

Для создания онлайн-трансляции с помощью SopCast необходимо:

Учтите, что нагрузка по мере привлечения новых зрителей на ваш компьютер будет расти. Поэтому слабые ПК раздавать трансляция на огромную аудиторию не способны.

Кому это важно?

Концепция ГосСОПКА появилась с целью защиты критической информационной инфраструктуры (КИИ) Российской Федерации.

Нормативные правовые акты в области защиты КИИ устанавливают требования и определяют субъекты, для которых исполнение данных требований носит обязательный характер.

К субъектам КИИ относят организации:

- здравоохранения

- науки

- транспорта

- связи

- энергетики

- банковской сферы

- горнодобывающей, металлургической и химической промышленности

Состав участников ГосСОПКА неограничен. ГОССопка предназначена для всех информационных ресурсов Российской Федерации, вне зависимости от объемов ресурсов, принадлежности к классам и категориям

Откуда брать ссылки

Важный вопрос, на который обязательно нужно ответить.

Трансляции создаются пользователями, которые захватывают видео с одного источника и передают его через Интернет. В этом плане отличным инструментом передачи такой трансляции выступает программа SopCast.

У каждой такой трансляции имеется свой уникальный адрес. Транслирующие оставляют его в виде ссылки, либо просто прописывают набор цифр, которые нужно скопировать и вставить в соответствующее окно программы.

Вопрос лишь в том, откуда взять подобные ссылки. Здесь всё просто. Есть ряд сайтов, которые собирают эти ссылку, куда их присылают трансляторы, и они общим списком публикуются под определённым событием. К примеру, когда идёт футбол, создаётся отдельная страница конкретно под этот матч и формируется список из доступных активных ссылок для сопки и других программ, включая обычный встроенный проигрыватель для браузеров. Минус последних в том, что качество изображения обычно низкое.

Пользователю стоит найти несколько сайтов, которые публикуют ссылки на трансляции, добавить их себе в закладки и заходить туда за 10-15 минут до начала события. В среднем именно за 20-30 минут до того же футбольного матча появляются первые ссылки.

Ссылки могут давать в виде функционирующих кнопок, которые автоматически запускают программу SopCast на вашем компьютере, либо же в виде текста. Во втором случае придётся запустить программу, скопировать код и вставить его, чтобы началось вещание.

В остальном весь порядок использования максимально прост и понятен – запустить, просмотреть и вовремя перейти на новую ссылку при блокировке старой.

Введение

К сентябрю 2019 года все субъекты КИИ уже должны были провести категорирование своих объектов, а к сентябрю 2020-го — выстроить систему защиты информации значимых объектов КИИ в соответствии с требованиями ФСТЭК России и подключиться к ГосСОПКА. Однако эта работа до сих пор не завершена, и многие организации только сейчас начинают задумываться об исполнении указанных выше требований.

Таким образом, ГосСОПКА может стать для каждого безопасника полезнейшим инструментом, который помогает быстрее выявить присутствие злоумышленника внутри организации. Как именно происходит информационный обмен внутри системы ГосСОПКА, расскажем в статье ниже.

Прочие средства центра ГосСОПКА

Функционал и задачи подсистемы ППКА в первую очередь направлены на анализ сетевого трафика, причем как в real-time режиме (с целью выявления атак или попыток несанкционированного доступа к сетевому оборудованию), так и для записи и хранения сетевого трафика с целью его дальнейшего использования в ретроспективном анализе событий или расследовании инцидента. Данные требования не являются принципиально новыми. Задача записи сетевого трафика ставилась перед всеми владельцами государственных информационных систем еще с 2010 года в рамках совместного приказа ФСТЭК и ФСБ. Эти требования могут быть неожиданными для коммерческих компаний, но фактически их реализация также не несет особых сложностей.

Требования к подсистемам обмена и криптографической защите каналов связи также достаточно привычны и, наверное, не требуют дополнительных пояснений.

В качестве короткого резюме – выход данного документа расставил очень много точек над I в отношении инструментов и технологий, которыми необходимо оснащать центр ГосСОПКА. Теперь у каждого заказчика есть формальный список требований, который пригодится как для сравнения вендоров, так и для принятия решения об покупке/замене технологии. А появление ясности в таких вопросах всегда положительно влияет на эффективность и скорость шагов, предпринимаемых конкретными субъектами для подключения, равно как и на общую защищенность критических информационных инфраструктур.

Обмениваться с НКЦКИ информацией об инцидентах должны все субъекты КИИ (критическая информационная инфраструктура). Естественно, происходить это должно исключительно по защищённым каналам связи. Если раньше организовать безопасное взаимодействие с системой ГосСОПКА можно было только с помощью сети ViPNet, то сегодня перечень технических решений расширился. Мы расскажем о том, чем можно заменить ViPNet и какая альтернатива есть у собственной защищённой сети.

Заключение

И последнее, как и обещали выше, пару слов о запуске «SopCast» на устройствах, использующих операционную систему Apple. Для реализации обходного варианта потребуется устройство с джейлбрейком, что автоматически исключает большинство пользователей, а также приложение «SopLite», которое удалено из официальных магазинов, но доступно ещё на некоторых ресурсах для скачивания. Более простым, но менее практичным, так как скорость передачи данных должна быть на соответствующем уровне, является использование приложения «VLC for Mobile» и передача картинки, используя ссылку на контент, полученный с «SopCast» открытого на компьютере. Будем честны, существует множество сторонних приложений, да и с меньшим функционалом, но более простым и качественным.

Если вы работаете в компании, которая попадает под действие №187-ФЗ («О безопасности критической информационной инфраструктуры Российской Федерации»), то вам не нужно объяснять, что такое ГосСОПКА и зачем она нужна. Для остальных поясним: ГосСОПКА расшифровывается как Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак. Архитектурно она представляет собой единый территориально распределенный комплекс центров различного масштаба, обменивающихся информацией о кибератаках. Такие центры обязаны создать все компании, которым принадлежат объекты критической информационной инфраструктуры (такие компании называют субъектами КИИ). Цель всей этой масштабной государственной инициативы – создать между важнейшими организациями страны систему обмена информацией о ведущихся кибератаках и тем самым обеспечить возможность превентивной защиты.

Достаточно долгое время основным документом, определяющим принципы функционирования центров ГосСОПКА и их взаимодействия с вышестоящим центром, были «Методические рекомендации по созданию и эксплуатации центров ГосСОПКА», разработанные ФСБ. Мы ранее делали обзор данного документа и отмечали, что основным фокусом его внимания было построение процессов по управлению инцидентами и контролю защищенности субъектов ГосСОПКА. Но в то же время этот подход оставлял достаточно большое поле для различного толкования того, какой объем задач должен решать центр ГосСОПКА и какие именно инструменты для этого требуются. Недавно вышли «Требования к средствам, предназначенным для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты». Попробуем разобраться, чего же ждет регулятор от компаний, строящих у себя центры ГосСОПКА, и исследовать этот вопрос.

Иерархия взаимодействия центров ГосСОПКА

Известны попытки построения центров ГосСОПКА исключительно на IDS-системах. Встречаются на рынке и вендоры, позиционирующие IDS или СОА как универсальное решение проблемы. У субъектов КИИ было много вопросов было относительно функционала и требований к SIEM-системам, которые многие компкании считали чуть ли не единственным инструментом, необходимым для создания центра ГосСОПКА.

Сейчас, с появлением документа «Требования к средствам, предназначенным для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты» появляется первая ясность в отношении фактических требований регулятора к инструментам центра.

В документе обозначены пять основных подсистем центра ГосСОПКА:

- Средства обнаружения

- Средства предупреждения

- Средства ликвидации

- Средства расшифровки (ППКА)

- Средства обмена информацией

- Средства криптографической защиты каналов связи

Предупреждай или инвентаризируй это

Следующий раздел — средства предупреждения — значительно ближе и понятнее для безопасника и формулировками, и подходами. На средства предупреждения возлагаются следующие функции:

- Инвентаризация активов инфраструктуры с возможностью хранения и дополнения информации.

- Сбор и оценка информации об уязвимостях информационных ресурсов.

- Сбор и оценка информации о недостатках (в нашем прочтении – ошибках конфигурирования) информационных ресурсов.

Задача управления активами и уязвимостями, при всей кажущейся простоте, таит в себе огромное количество подводных камней. Но обсуждение этих деталей не является частью текущего материала и, возможно, появится в наших дальнейших статьях. Хочется лишь отметить, что практически все компании оснащены средствами, требуемыми для решения задачи, поскольку схожие требования уже фигурировали и в разных распоряжениях и приказах ФСТЭК, и даже в законе о персональных данных. Ключевая задача – «оживить» существующее средство и запустить процессы в реальности, а не на бумаге.

Ликвидация как совместная работа по устранению

Здесь и название средства, и требования к нему получили достаточно неожиданную интерпретацию. В качестве средства ликвидации мы решение, по функциональным задачам близкое к к платформе управления инцидентами, которая в ИТ-мире носит название service desk, а в ИБ горделиво именуется Incident Response Platform (правда у IRP есть и специализированный функционал). По сути, основные задачи подсистемы — это:

Выбор решений и технологий, созданных специально для задач ИБ, на рынке еще весьма ограничен. Но в документе нет прямых ограничений на использование для этих целей общей IT системы (в стандартном или индивидуальном исполнении) с некоторыми доработками под задачи ИБ. Обычно системы service desk представляют собой хорошо кастомизируемый конструктор, поэтому доработка не должна составить труда.

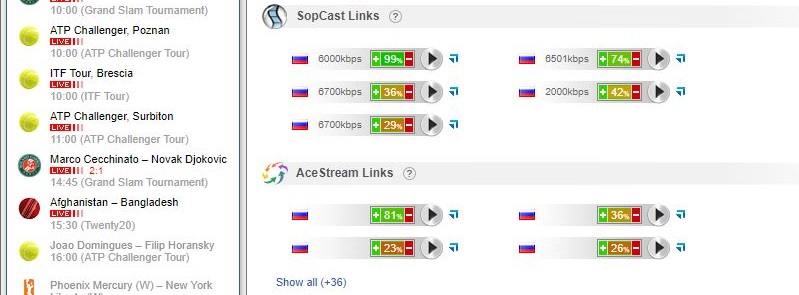

Сравнение SopCast и Ace Stream

Если зайти на сайты, где публикуются ссылки на трансляции различных соревнований и мероприятий, то можно увидеть 3 варианта ссылок:

- для просмотра через браузер;

- для SopCast;

- для программы Ace Stream.

Веб-ссылки уступают в плане качества изображения. А потому при наличии альтернативы пользователи выбирают сопку или ещё одну программу. Ace Stream считается главным конкурентом для SopCast.

Из-за этого возникает вполне логичный вопрос касательно того, что лучше: Ace Stream или SopCast.

Чтобы на него ответить, достаточно провести небольшой сравнительный анализ двух конкурентов.

Обе программы функционируют на основе одной и той же технологии. А именно P2P. То есть с одного устройства данные передаются на другие девайсы.

SopCast имеет несколько преимуществ перед конкурентом. А именно:

- видеопотоки не виснут, даже если к трансляции подключается большое количество пользователей;

- отсутствуют рекламные вставки по ходу трансляций;

- большой выбор различных видеотрансляций;

- программа минимально нагружает процессор и оперативную память;

- на буферизацию потока требуется обычно не более 30 секунд.

Да, в формате HD сопка транслировать не может. Но качество обычно достаточно хорошее, даже чтобы подключить ПК к телевизору и смотреть на большом экране.

Что же касается Ace Stream, то тут есть свои преимущества. Они следующие:

- программа позволяет транслировать в формате 1080р;

- нет остановок для буферизации;

- видео можно смотреть с любого момента, отмотать назад, поставить на паузу.

Но по остальным пунктам SopCast выигрывает у своего конкурента.

Ведь Ace Stream также обладает весомыми недостатками:

При этом оба инструмента имеют несколько общих недостатков.

Минусами двух программ можно назвать:

- Отставание от реального времени. К примеру, по телевизору та же трансляция будет идти с опережением. Иногда в несколько минут. А потому узнавать о событиях матча или соревнований вы будете позже других.

- Блокировка трансляций. Поскольку вещают обычно платные каналы, из-за чего пользователи и смотрят тот же футбол через Интернет, владельцы контента активно блокируют подобные ссылки. Ведь это напрямую влияет на их финансовые показатели. А потому по ходу одного матча порой приходится переключаться с одной ссылки на другую.

- Ссылки не всегда легко найти. Случается так, что блокируют практически все трансляции, и для поиска новых рабочих ссылок приходится тратить много сил и времени.

Несмотря на сходство в функционале и выполняемых задачах, объективно SopCast превосходит своего конкурента в лице Ace Stream. Но тут уже каждый пользователь сам должен решать, что ему комфортнее и удобнее применять. Иногда выбора просто нет, ведь ссылки доступны лишь на одну из программ.

Бывалые юзеры, которые смотрят футбол и прочие трансляции, понимают, что выгоднее всего установить сразу два приложения и действовать по обстоятельствам. Это значительно увеличивает шансы спокойно досмотреть соревнования в режиме онлайн и не прыгать с одного сайта на другой.

Какие данные о субъекте КИИ получает НКЦКИ

Когда центр ГосСОПКА (корпоративный или аутсорсинговый) принимает в свою зону ответственности информационные ресурсы, он передаёт в НКЦКИ следующие данные:

- наименование заказчика / субъекта КИИ, имеющиеся объекты КИИ;

- категорию объектов КИИ (если применимо);

- перечень используемого ПО;

- перечень используемого телеком-оборудования и СЗИ;

- информацию об уязвимостях (при наличии);

- сведения об операторе связи, провайдере хостинга и выделенном блоке маршрутизируемых в интернете IP-адресов;

- сведения о полных доменных именах, используемых в интернете.

Эта информация помогает НКЦКИ актуализировать и персонализировать для потребителей передаваемые бюллетени по безопасности, чтобы, например, в организацию, где все процессы построены на Windows-стеке, не приходила сводка уязвимостей по Astra Linux.

Данные об операторах связи, доменных именах и открытых IP-адресах нужны НКЦКИ для выявления атак на критическую инфраструктуру на магистральных сетях связи и поиска информации об уязвимостях в даркнете.

Функционал ГосСОПКА

Эффективное выявление и быстрое реагирование на компьютерные инциденты, а также полное устранение возможных последствий.

Взаимодействие c правоохранительными и другими государственными органами, владельцами информационных ресурсов РФ, операторами связи, интернет-провайдерами и другими организациями на национальном и международном уровнях в области обнаружения компьютерных атак.

Выявление, сбор и анализ сведений об уязвимостях программного обеспечения и оборудования.

Оценка и анализ угроз безопасности, анализ защищенности, управление инцидентами и анализ сетевого трафика.

В системе ГосСОПКА скапливается огромное количество данных о произошедших в стране киберинцидентах. Эта информация способна стать для каждого безопасника полезнейшим инструментом, который поможет оперативно обнаружить злоумышленника внутри организации. Однако не все знают, как формируется эта база данных, в каком виде информация передаётся в НКЦКИ и как рассылается субъектам КИИ.

Как подключиться к ГосСОПКА?

Как известно, российский рынок VPN страдает от проприетарных технологий и несовместимости продуктов различных производителей. Как правило, у владельца ресурса (в нашем случае это — НКЦКИ), к которому необходимо организовать защищённое подключение, возникает дилемма: использовать для этой задачи решение одного производителя или нескольких. Во втором случае затраты, конечно же, больше, так как владельцу системы надо приобрести программно-аппаратные комплексы сразу нескольких вендоров.

Но для заказчика, который подключается к этому ресурсу, ситуация противоположна: ему требуется вариативность, ведь он уже может использовать продукты какого-то российского вендора, разводить «зоопарк» решений различных производителей ему невыгодно.

С этой проблемой столкнулись и субъекты КИИ. Изначально для подключения к технической инфраструктуре НКЦКИ организация могла использовать только оборудование ViPNet. Но такой ограниченный выбор был неудобен заказчикам, которые уже использовали несовместимые с продукцией «ИнфоТеКС» технические решения. Теперь есть несколько способов защищённого подключения: на основе оборудования компаний «ИнфоТеКС», «Код Безопасности» и «С-Терра».

Рисунок 1. Варианты подключения к ГосСОПКА

Во всех трёх случаях используются программно-аппаратные комплексы с классом защиты КС3. Рассмотрим подробнее каждый из вариантов.

Просмотр на Android-устройствах

Мобильная операционная система Android хороша тем, что на устройствах с этой ОС можно использовать возможности программы SopCast.

Разобраться в том, как пользоваться SopCast на Android-устройствах не сложно.

Для этого требуется выполнить несколько рекомендаций:

Если вы хотите запустить какую-то ссылку, то действуйте по принципу воспроизведения через компьютер. То есть можно скопировать адрес ссылки и вставить его, после чего нажать «Старт», либо же зайти на сайт с трансляциями и кликнуть по активной ссылке.

Android-устройство при первом запуске ссылки на сопку предложит выбрать программу, с помощью которой следует её открывать. Можно выбрать SopCast как приложение по умолчанию. В последующем, кликая по ссылкам на сопку, будет автоматически открываться программа SopCast.

Опять же всё предельно просто.

Как смотреть трансляции на ПК и ноутбуке

Предположим, вы решили посмотреть футбол в режиме онлайн на своём компьютере. Тут удобнее всего воспользоваться именно программами типа SopCast. А поскольку конкурентов у сопки не так много, пока она доминирует в своём сегменте.

Для просмотра трансляций нужно выполнить несколько пошаговых действий:

- Если вы впервые пользуетесь SopCast, зайдите на официальный сайт, скачайте версию для своей операционной системы.

- Бывает и так, что сопка установлена давно, но она лежала без дела и не использовалась. В этом случае рекомендуется обновить программу до актуальной версии. Опять же через официальный сайт.

- Установите программу и создайте ярлык на рабочем столе. Обычно он появляется автоматически.

- Теперь запустите программу с ярлыка.

- Здесь есть возможность для авторизации с предварительной регистрацией. По факту делать это не обязательно.

- Чтобы не сталкиваться с дополнительными трудностями, выберите вариант «Зайти анонимно». Либо «Login as Anonymous», в зависимости от наличия или отсутствия русскоязычной версии.

- Теперь кликните на кнопку «Login». Она же «Войти».

- Откроется основное меню программы. Здесь есть поле «Адрес» или «Adress». Именно сюда прописывается ссылка трансляции. Затем клавиша «Enter», и начинается запуск.

- Сначала будет идти обработка ссылка, постепенная загрузка и подключение. В правом нижем углу отображается шкала подключения с цифрами от 0 до 100.

Во время трансляции эта шкала может проседать до 50-60, из-за чего возникают задержки. Но если трансляция стабильная, тогда сигнал будет на уровне 85-100.

В основном окне программы есть вкладка Все каналы или Live Channels. Это список трансляций, которые сейчас активны. Можно дважды кликнуть по любому варианту, и запустится показ какого-нибудь телеканала, спортивной трансляции и пр.

Ничего сложного в работе с SopCast нет.

Последовательность действий

Участники КИИ обязаны уведомлять в НКЦКИ об обнаруженных компьютерных инцидентах, которые относятся к объектам КИИ.

Сообщать о происшествии возможно путем телефонной связи, а также посредством факсимильной и электронной почты, а при подключении к инфраструктуре ГосСОПКА, путем использования их инфраструктуры, но не позднее, чем через 3 часа после выявления инцидента в значимых объектах КИИ и не позднее, чем через 24 часа после выявления инцидента на иных объектах КИИ.

Субъекты значимых объектов КИИ обязаны через 90 дней со дня включения их объектов в реестр ЗО КИИ разработать план действий на реагирование возможных инцидентов, который обязан быть одобрен Федеральной Службой Безопасности РФ.

Подключение субъекта КИИ к инфраструктуре ГосСОПКА возможно двумя способами:

- Заключить договор с уже созданным центром ГосСОПКА, оказывающим свои услуги на основании лицензии

- Разработать свой корпоративный (ведомственный) сегмент, взаимодействующий с главным центром ГосСОПКА

Если у вас возникли дополнительные вопросы по подключению ГосСОПКА, вы можете обратиться к нашим специалистам, заполнив форму

Читайте также: