Что такое руткит dr web

Здравствуйте админ, к вам вопрос: Как удалить руткиты? Подозреваю, что у меня в операционной системе завелись подобные зверьки. Месяц назад установил Windows со всеми программами и работал всё это время без антивируса, всё выбирал, какой установить, платный или бесплатный. Короче два месяца обходился тем, что периодически сканировал систему бесплатными антивирусными утилитами Dr.Web CureIt и Kaspersky Virus Removal Tool, а теперь вот не могу их запустить, выходят ошибки при запуске. Мало того, теперь антивирусник Касперского не устанавливается, компьютер зависает на половине установки и выходит критическая ошибка, далее синий экран. А вчера провайдер и вовсе отключил мне интернет, сказал, что мой компьютер рассылает спам. Вот такие дела!

На форумах говорят, что если в системе находится руткит, то такую гадость может проделать он. Ему же нужно скрыть деятельность определённой вредоносной программы, которую сразу обнаружит антивирусный сканер или установленный антивирус. Какой программой можно удалить руткит или проще переустановить Windows?

В интернете советуют много чего, непонятно что и выбрать. Например снять жёсткий диск, подключить к другому компьютеру и просканировать его хорошим антивирусом , но у меня только один компьютер (ноутбук). Ещё советуют проверить систему утилитой RootkitRevealer, но она вроде не работает с Windows 7.

Чем опасны руткиты для компьютера

Руткиты не считаются вирусами. Сами по себе они не заражают компьютер и не причиняют вреда ему и его файлам. По сути, это коды для маскировки вирусов и вредоносных программ, приложений и файлов.

Эти коды маскируют определенный ключ реестра, который в свою очередь уже и запускает тот вредоносный объект, опасный для ПК. Таким образом, руткиты увеличивают продолжительность его влияния на компьютер.

Эти маскирующие руткиты трудны в обнаружении. Они используют хитрые схемы скрыть свое местоположение. Также они могут прятаться в системе на уровне ядра или замаскироваться под полезное программное обеспечение или приложение.

Руткиты относятся к программам с высоким уровнем риска для ПО и плохо поддаются удалению. Они могут быть опасны не только для стационарного компьютера и ноутбука, но и для IoT (сеть передачи данных между «вещами»).

Хакеры используют руткиты в целях:

- Получить доступ к системе (backdoor – англ. черный ход) и контролировать ее. В данном случае руткит используется как шлюз для взлома ПК с последующим получение его учетных записей, паролей, кодов, личных данных.

- Заразить ПК вирусными программным обеспечением. Такое ПО маскируется с помощью руткита и внедряется в ОС.

- Контролировать антивирусные и другие сканирующие программы, чтобы распространить вредоносные объекты в системе.

Реже руткиты используются для добрых целей. Например, для поиска хакерских атак, мониторинга украденных ноутбуков или защиты ПО.

Виды руткитов

Руткиты могут обосноваться как внутри операционной системы компьютера, так и вредить вне ее.

Вне операционные руткиты — это вид программно-аппаратных кодов, которые работают на ступень выше любой ОС. Они устанавливаются в механизм ПО аппаратной виртуализации.

Руткиты, внедряющиеся внутрь операционной системы классифицируются следующим образом:

по уровню привилегий:

- Руткиты, внедряющиеся в систему на правах пользователя, иногда администратора (User Level)

Цель — украсть личные данные или использовать ПК для хакерских атак.

Встречаются реже, самые сложные в обнаружении. Могут присутствовать на компьютере годами. Они внедряются в ОС с правами суперадминистратора (root доступ).

по принципу действий:

- Руткиты, манипулирующие объектами ядра ОС (Direct kernel object manipulation)

Они внедряются в ядро ОС и модифицируют его. Разные части руткитов взаимодействуют друг с другом. Таким образом, появляется система внутри системы.

- Руткиты, модифицирующие пути исполнения (Modify execution path)

Эти коды изменяют алгоритм работы системных функций.

Средства обнаружения и удаления руткитов

Самостоятельно обнаружить и удалить руткиты практически невозможны. IT-компаниями разработаны специальные программы и приложения.

ТОП-10 утилит для обнаружения и удаления руткитов:

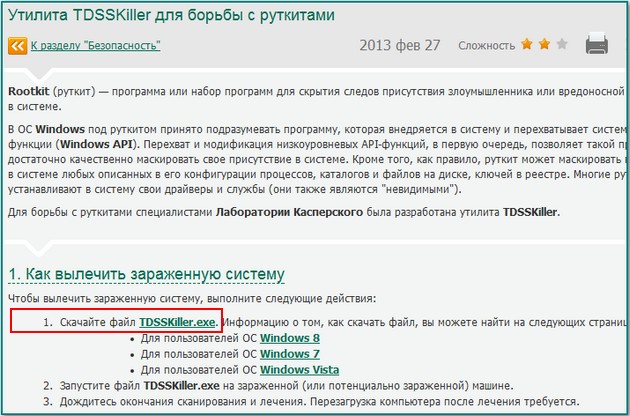

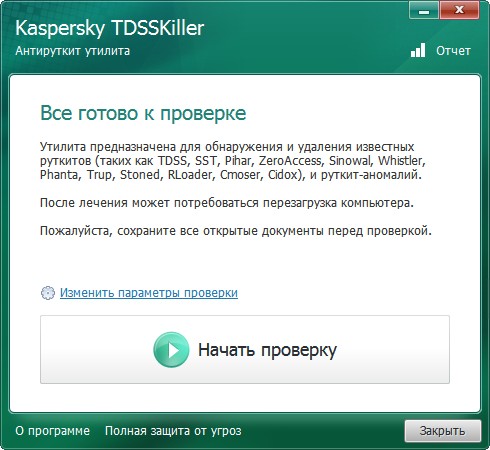

- Kaspersky TDSSKiller

- RkUnhooker

- Panda Anti-Rootkit

- RogueKiller Anti-malware

- Dr.Web Cureit

- SUPERAntiSpyware 10.0.1214 Free

- GMER и RootRepeal

- Eset SysInspector

- Malwarebytes Anti-Rootkit

- Avast Anti-Rootkit

На сайтах специализированных компаний есть возможность скачать и установить эти утилиты по поиску и устранению вредоносных руткитов.

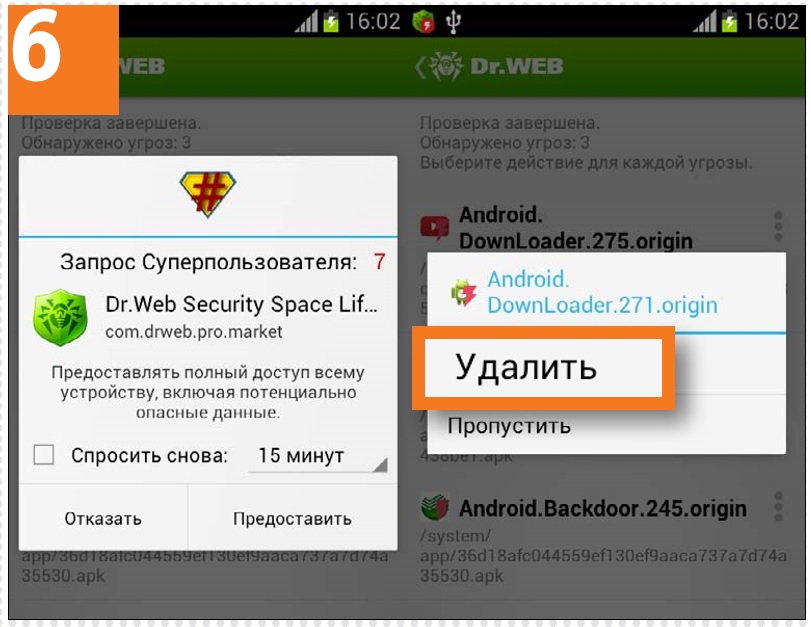

Получаем рут-права

Если смартфон пользователя не рутован, то придется либо выполнить операцию получения рут-прав, либо отказаться от использования устройства.

В первом случае вы можете обратиться в техподдержку производителя смартфона

или попытаться найти инструкцию по рутованию вашей модели смартфона самостоятельно.

Удаляем вирус

В случае, если антивирус сообщает, что удаление угрозы безопасно, нажмите кнопку «Удалить» (только в Pro-версии). Однако, это возможно только в случае, если на смартфоне пользователь имеет рут-права.

Руткиты требуют больше прав

Основной принцип обеспечения безопасности на Android-устройствах состоял в том, что программу можно установить только лишь с согласия пользователя с предварительным ознакомлением требуемых для ее прав.

Т.к., многие приложения действительно запрашивали слишком много возможностей, то пользователи стали менее внимательны и соглашались на установку в любом случае. Этим не преминули воспользоваться вирусописатели и стали снабжать безобидные на первый взгляд программы (например, фонарик) троянцами с различными root-эксплойтами.

Это давало злоумышленникам неограниченные полномочия на атакуемых смартфонах и планшетах, в том числе системные привилегии для установки на устройство других вредоносных приложений. Современные root-троянцы внедряются непосредственно в системный каталог Android, в котором они остаются скрытыми и продолжают свою работу, даже если установившую их вредоносную программу найдут и удалят.

CHIP расскажет, как найти и удалить руткит со смартфона или планшета с помощью антивируса Dr.Web Security Space и избежать выхода из строя устройства.

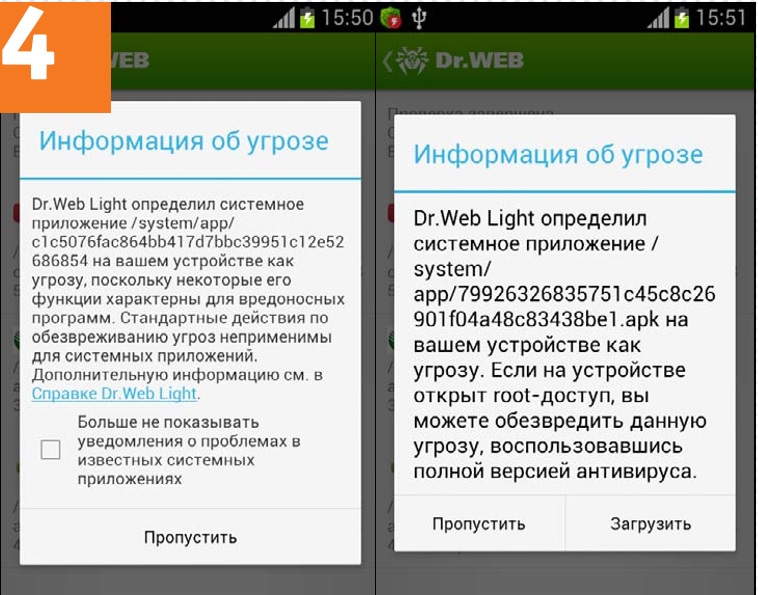

Удалить или вылечить

Если троян опознан как известный руткит и он находится в жизненно важной части ОС, то не следует торопиться его удалять, т.к. это может привести к повреждению системы и поломке смартфона. Возможны два варианта действий.

Как бороться с руткитами

Руткиты сложны в обнаружении и устранении. Но, есть антивирусные программы, которые способны сдерживать их атаки. Компании, разрабатывающие защитные ПО, постоянно анализирую новые руткиты и обновляют свои продукты.

Откатываемся на предыдущую прошивку

В случае, еcли у устройства только одна прошивка, лучше временно отказаться от использования зараженного девайса и обратиться в техподдержку производителя устройства.

Атаки методом подбора пароля (Brute force attacks) — так называемые атаки методом "грубой силы". Как правило, пользователи применяют простейшие пароли, например "123", "admin" и т.д. Этим и пользуются компьютерные злоумышленники, которые при помощи специальных троянских программ вычисляют необходимый для проникновения в сеть пароль методом подбора - на основании заложенного в эту программу словаря паролей или генерируя случайные последовательности символов.

Бомбы с часовыми механизмами (Time bombs) — одна из разновидностей логических бомб, в которых срабатывание скрытого модуля определяется временем.

Вишинг (Vishing) — технология интернет-мошенничества, разновидность фишинга, заключающаяся в использовании в злонамеренных целях «war diallers» (автонабирателей) и возможностей Интернет-телефонии (VoIP) для кражи личных конфиденциальных данных, таких как пароли доступа, данные банковских и идентификационных карт и т.д. Потенциальные жертвы получают телефонные звонки, якобы от имени легальных организаций, в которых их просят ввести с клавиатуры телефона, смарт-фона или КПК пароли, PIN-коды и другую личную информацию, используемую в последствии злоумышленниками для кражи денег со счета жертвы и в других преступлениях.

Дифейсмент (Defacement) — искажение веб-страниц. Вид компьютерного вандализма, иногда являющийся для хакера забавой, а иногда средством выражения политических пристрастий. Искажения могут производиться в какой-то части сайта или выражаться в полной замене существующих на сайте страниц (чаще всего стартовой).

Клавиатурные перехватчики (Keyloggers) — вид троянских программ, чьей основной функцией является перехват данных, вводимых пользователем через клавиатуру. Объектами похищения являются персональные и сетевые пароли доступа, логины, данные кредитных карт и другая персональная информация.

DoS-атаки (DoS-attacks) — популярный среди злоумышленников вид сетевых атак, граничащий с терроризмом. Заключается в отправке запросов с компьютеров на атакуемый сервер с целью выведения его из строя. При достижении определенного количества запросов (ограниченного аппаратными возможностями сервера) сервер перестает справляться с нагрузкой, что приводит к отказу в обслуживании. Данной атаке часто предшествует спуфинг. DoS-атаки стали широко используемым средством запугивания и шантажа конкурентов.

Зомби (Zombies) — маленькие компьютерные программы, разносимые по сети Интернет компьютерными червями. Программы-зомби устанавливают себя в пораженной системе и ждут дальнейших команд к действию.

Логические бомбы (Logic bombs) — скрытые модули, встроенные в ранее разработанную и широко используемую программу. Такой модуль является безвредным до определенного события, при наступлении которого он срабатывает (например, нажатие пользователем определенных кнопок клавиатуры, или наступление определенной даты или времени).

Люки (Backdoors) — программы, обеспечивающие вход в систему или получение привилегированной функции (режима работы) в обход существующей системы полномочий. Часто используются для обхода существующей системы безопасности. Люки не инфицируют файлы, но прописывают себя в реестр, модифицируя таким образом ключи реестра.

Руткит (Rootkit) — вредоносная программа, предназначенная для перехвата системных функций операционной системы (API) с целью сокрытия своего присутствия в системе.

Кроме того, Rootkit может маскировать процессы других программ, различные ключи реестра, папки, файлы. Rootkit распространяются как самостоятельные программы, так и как дополнительные компоненты в составе иных вредоносных программ - программ-люков (backdoor), почтовых червей и проч.

По принципу своей работы Rootkit условно разделяют на две группы: User Mode Rootkits (UMR) - т.н. Rootkit, работающие в режиме пользователя, и Kernel Mode Rootkit (KMR) - т.н. Rootkit, работающие в режиме ядра.

Работа UMR базируется на перехвате функций библиотек пользовательского режима, а работа KMR базируется на установке в систему драйвера, который осуществляет перехват функций на уровне системного ядра, что значительно усложняет его обнаружение и обезвреживание.

Скамминг (Scamming) — от английского "scamming", что означает "жульничество", вид интернет-мошенничества. Заключается в привлечении клиентов, якобы брачными агентствами (на самом деле скам-агентствами), с целью выуживания у них денег брачными аферами.

Сниффинг (Sniffing) — вид сетевой атаки, также называется "пассивное прослушивание сети". Несанкционированное прослушивание сети и наблюдение за данными производятся при помощи специальной невредоносной программы - пакетным сниффером, который осуществляет перехват всех сетевых пакетов домена, за которым идет наблюдение. Перехваченные таким сниффером данные могут быть использованы злоумышленниками для легального проникновения в сеть на правах фальшивого пользователя.

Спуфинг (Spoofing) — сетевая атака, заключающаяся в получении доступа в сеть обманным путем посредством имитации соединения. Используется для обхода систем управления доступом на основе IP-адресов, а также для маскировки ложных сайтов под их легальных двойников или просто под законные бизнес-проекты. Блокируется брандмауэром.

Троянские программы (Троянцы) (Trojan Horses) — вредоносные программы, содержащие скрытый модуль, осуществляющий несанкционированные пользователем действия в компьютере. Эти действия не обязательно будут разрушительными, но они всегда направлены во вред пользователю. Название этого типа атак происходит от известной легенды о деревянной статуе коня, использованной греками для проникновения в Трою.

Троянские программы-вандалы подменяют какую-либо из часто запускаемых программ, выполняют ее функции или имитируют такое исполнение, одновременно производя какие-либо вредоносные действия (стирают файлы, разрушают каталоги, форматируют диски, отсылают пароли или другую конфиденциальную информацию, хранящуюся на ПК пользователя). Некоторые Троянские программы содержат механизм обновления своих компонент из сети Интернет.

Фишинг (Phishing) — технология интернет-мошенничества, заключающаяся в краже личных конфиденциальных данных (паролей доступа, данных банковских и идентификационных карт и т. д.). Пользователей просят зайти на подделанный преступниками сайт такого учреждения и подтвердить пароли, PIN-коды и другую личную информацию, используемую впоследствии злоумышленниками для кражи денег со счета жертвы. Разновидность социальной инженерии.

Фарминг — фарминг-технологии применяются для изменения DNS (Domain Name System) записи или записи в файле HOSTS. При посещении пользователем легитимной, с его точки зрения, страницы производится перенаправление на поддельную страницу, созданную для сбора конфиденциальной информации.

Бэкдоры (Backdoors) — программы, предназначенные для удаленного управления зараженной системой. Часто используются для обхода существующей системы безопасности.

Буткиты (Boot viruses) — вредоносные программы, которые заражают загрузочные записи (Boot record) дискет, разделов жестких дисков, а также модифицируют главный загрузочный сектор MBR (Master Boot Record).

BIOS-кит (BIOS-kit) — вредоносная программа, способная заражать BIOS компьютера.

DNS-заражение (DNS poisoning) — атака на кеш DNS-сервера. В результате в кеше появляется ложная запись о соответствии DNS-имени хоста, которому жертва доверяет, и IP-адреса, указанного атакующим. Является подвидом спуфинга. Атака может поражать как клиентский хост, так и хост сервера, что может привести к массовому перенаправлению пользователей на ложный адрес.

Майнер — легальная или вредоносная программа, предназначенная для добычи (майнинга, от англ. mining) криптовалют с использованием вычислительных ресурсов компьютеров. К вредоносным майнерам относятся программы, которые устанавливаются на устройства без ведома пользователей, скрывают от них свои действия, а также имеют функционал, характерный для традиционных вредоносных программ (например, противодействие антивирусам, шифрование данных, вымогательство и т. д.). В зависимости от наличия вредоносных функций майнеры, как правило, классифицируются как потенциально опасные или троянские программы.

Эксплойт (от англ. exploit – использовать, эксплуатировать) – вредоносная программа, последовательность команд или специально написанный вредоносный код, использующие уязвимости в том числе для доставки троянцев в систему или для взлома определенного ПО. Существуют также наборы эксплойтов – «эксплойт-паки», предназначенные для использования целого ряда уязвимостей.

Компьютерная безопасность

Злоумышленники в нынешнем мире не ограничиваются простым обманом и уже не пользуются устаревшими вредоносными вирусами для атаки на компьютер, чтобы только взломать его и потребовать денежный выкуп. Сейчас их цель — получить полный контроль над электронным устройством. Управление компьютером дает доступ хакерам к личным данным, кодам, паролям, они могут также рассылать спам от имени пользователя и многое другое. Инструментом для такого захвата компьютера служат, так называемые, руткиты.

Руткит (англ. rootkit, то есть «набор root-а») — одна или набор нескольких программ, с помощью которых можно:

- управлять чужим компьютером удаленно;

- маскировать вредоносные объекты;

- собирать личные данные пользователя.

Основной проблемой при борьбе с этими паразитами – сложность их обнаружения и удаления. Они прячут свои файлы и ключи от антивирусных и других сканирующих программ

Итак, rootkit – это программа для скрытия следов преступления хакеров или вредоносных кодов в ОС.

Источники заражения руткитами

Как и другие вирусы, черви, трояны и вредоносные программы, на компьютер руткиты попадают с зараженных флешек, непроверенных ссылок в интернете, с электронными письмами от незнакомцев и т.д. Но источник содержит только часть кода внедрения руткита. После попадания в систему, он уже скачивает недостающую часть из интернета. Когда код руткита соберется в полном составе, он заработает и будет делать то, для чего создан.

Способы внедрения руткитов в операционные системы:

- через непроверенные устройства, например, USB-флешки или внешние жесткие диски

- при посещении опасных сайтов

- при маскировке под надежные программы

- по почте рассылаются файлы с начальным кодом руткита и пр.

Для заражения ПК руткитами достаточно минимального файла. Код с него спрячется внутри ОС и загрузит руткит полностью. Затем начнет находить слабые места системы и совершать вредоносные действия.

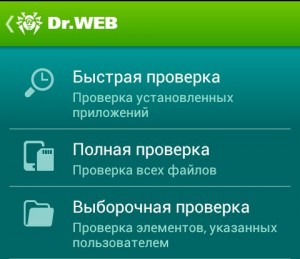

Устанавливаем антивирус

Если у вас возникли подозрения, что смартфон заражен вирусом или руткитом, но нет мобильного антивируса, не поленитесь и скачайте с Google Play бесплатную версию Dr.Web Light. Надо отметить, что эта версия способна обнаружить руткит, однако удалить и обезвредить вирус способна только версия Dr.Web Security Space для Android. Впрочем, для всех пользователей Dr.Web Security Space для настольных компьютеров она доступна бесплатно.

Методы обнаружения руткитов в системе

С точки зрения обнаружения, руткиты относятся к высокотехнологичным кодам. Они спрятаны без явных признаков наличия в системе. Его не видят многие антивирусные и сканирующие программы. В идеале, конечно, они должны перехватить подозрительные сигналы о передаче информации разных приложений ПК и выявлять наличие руткита сразу. Но, чаще руткиты заражают компьютер, оставаясь не замеченными, и стирает следы своей деятельности. Антивирусник в таких условиях не выявляет вредоносный объект, и, соответственно, не пытается его устранить.

Признаки, указывающие на присутствие руткита в ОС:

- Периодическое зависание работы ПК

Разные действия руткита влияют на нагрузку операционной системы. Если при работе на компьютере запущено малое количество программ и приложений, и ПК зависает по неоправданным причинам, возможно, в систему внедрился руткит.

Руткиты часто управляются хакерами вручную и те производят свои действия в определенное подходящее время, не постоянно. Поэтому определить этот факт достаточно сложно.

Основные симптомы, что в системе появился руткит:

- Исчезновение конфиденциальной личной информации с ПК

- Неподтвержденный доступ к страницам соц. сетей, почте и другим сервисам

- Блокировка (полная или частичная) доступа к ПК

- Медлительная работа устройства

- Беспричинное увеличение расхода оперативной памяти в ожидающем режиме

- Снижение качества интернет связи

Если вы заметили один или несколько таких симптомов, проведите полную проверку своего устройства на наличие руткитов.

Как удалить руткиты

Что из себя представляет руткит? Руткит – это программа, маскирующая нахождение в операционной системе других вредоносных программ и всё, что относится к ним (процессы, ключи в реестре и так далее), происходит это путём перехвата и модификации низкоуровневых API-функций. Ну а работающая в нашей системе вредоносная программа может сделать много плохих дел, например ваш компьютер станет частью «ботнета» —компьютерной сети, состоящей из большого количества заражённых компьютеров. Злоумышленники могут использовать ресурсы заражённых компьютеров по своему усмотрению (рассылать спам, участвовать в DDoS-атаке на определённые сайты и так далее). Это скорее всего и произошло с компьютером нашего читателя.

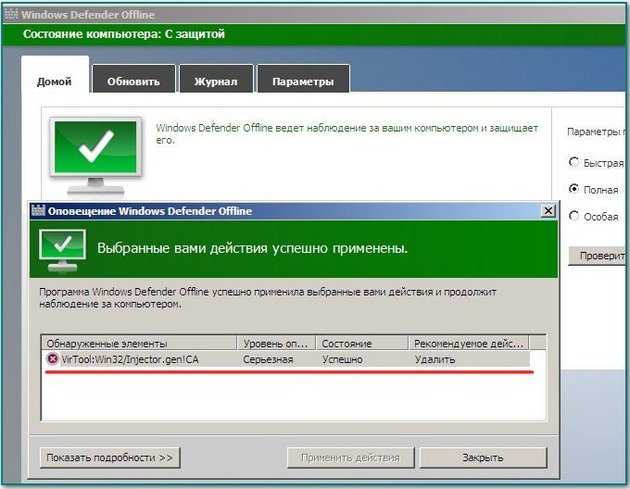

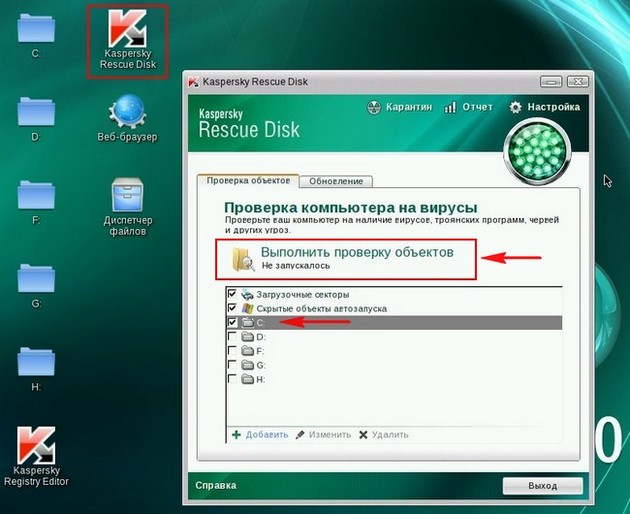

По моему мнению, очень хорошее оружие от руткитов, да и вообще от всех вирусов, это антивирусный диск. В первую очередь можно использовать антивирусный диск от Microsoft - Windows Defender Offline,

он специально заточен для поиска и удаления руткитов и практически всех существующих вредоносных программ. Ещё бы я посоветовал антивирусный диск Kaspersky Rescue Disk от «Лаборатории Касперского».

Дело в том, что когда вы загружаете ваш компьютер с антивирусного диска и проверяете им заражённую систему, вредоносные программы никак не могут этому воспрепятствовать, так как Windows в это время находится в нерабочем состоянии и соответственно все вирусные, файлы, находящиеся в системе, видны как на ладони, а значит легче обнаруживаются и нейтрализуются.

Как скачать данные антивирусные диски в виде образа, прожечь на болванку, загрузить с них компьютер и удалить руткиты, вы можете прочесть в наших пошаговых статьях, ссылки приведены выше.

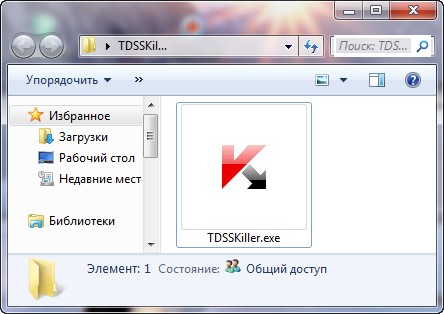

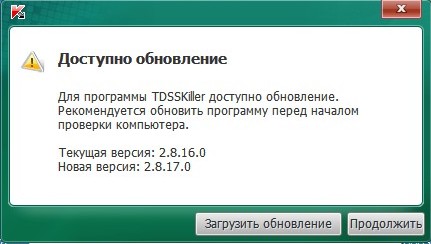

Запускаем его, можете обновить программу.

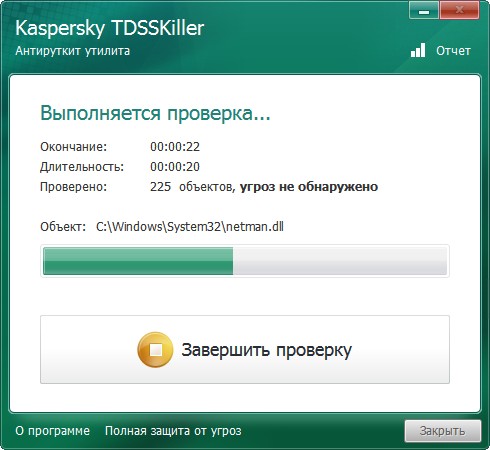

TDSSKiller обнаруживает нижеперечисленные подозрительные сервисы или файлы:

Скрытый сервис – скрытый ключ в реестре;

Заблокированный сервис – недоступный ключ в реестре;

Скрытый файл – скрытый файл на диске;

Заблокированный файл - файл на диске невозможно открыть обычным способом;

Подмененный файл - при чтении выходит подменное содержимое файла;

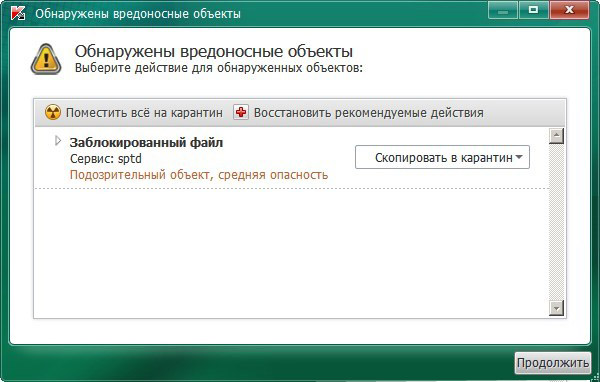

Если у вас установлена программа Daemon tools, по окончании сканирования программа выдаст такое окно - Подозрительный объект, средняя опасность – Cервис: sptd.

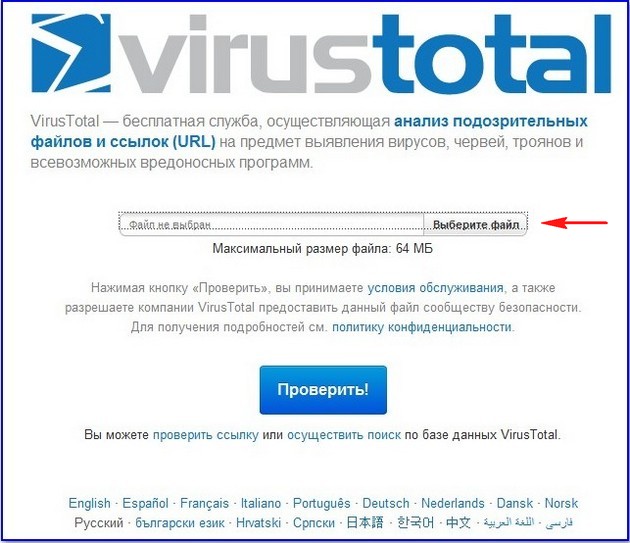

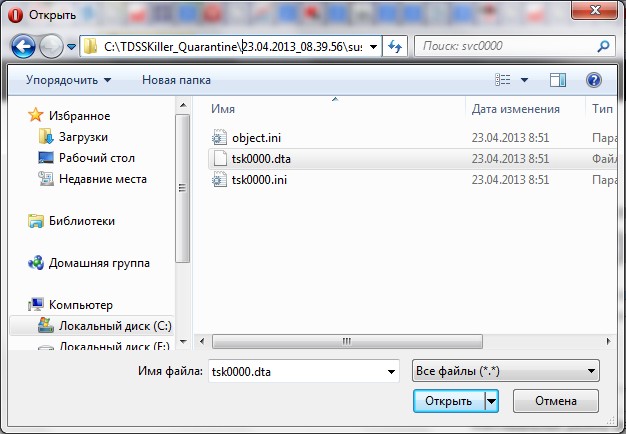

Идём в карантин и выбираем файл для проверки. Открыть и Проверить.

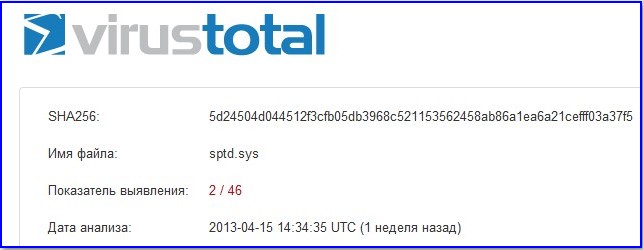

Как видим, только одна антивирусная компания определила файл sptd.sys как вирус PAK_Generic.009.

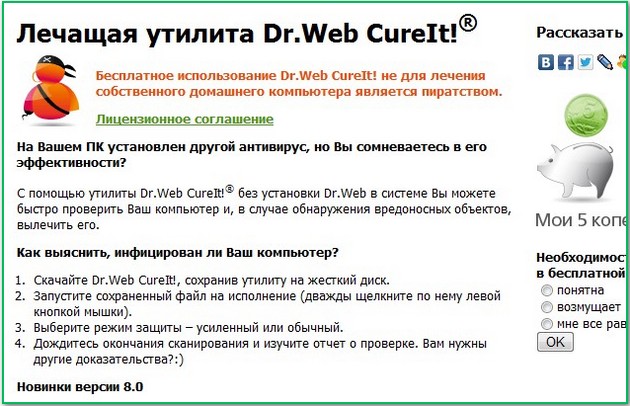

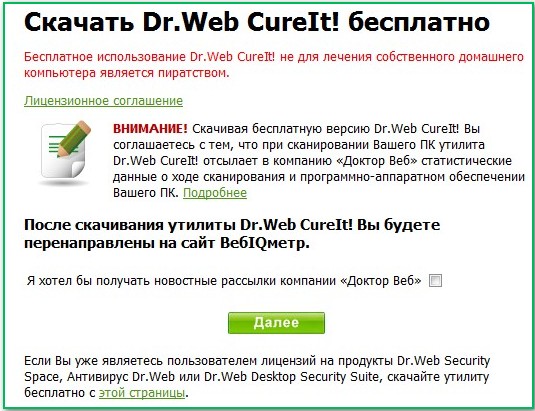

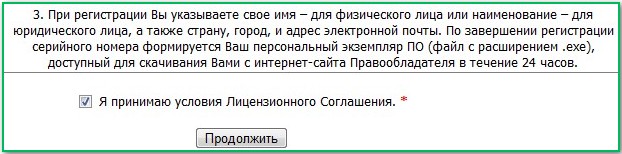

Отмечаем пункт "Я принимаю условия Лицензионного Соглашения" и жмём Продолжить.

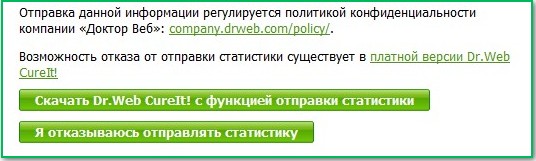

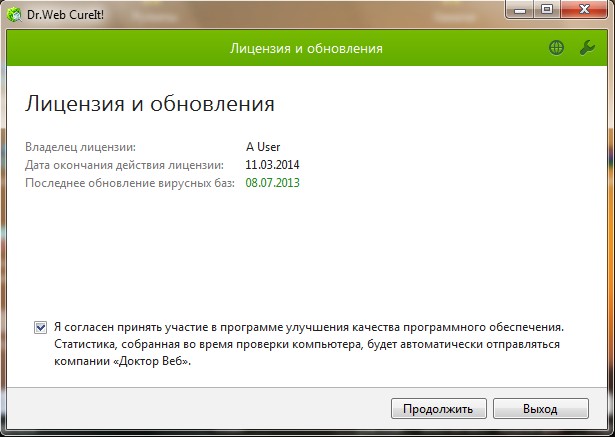

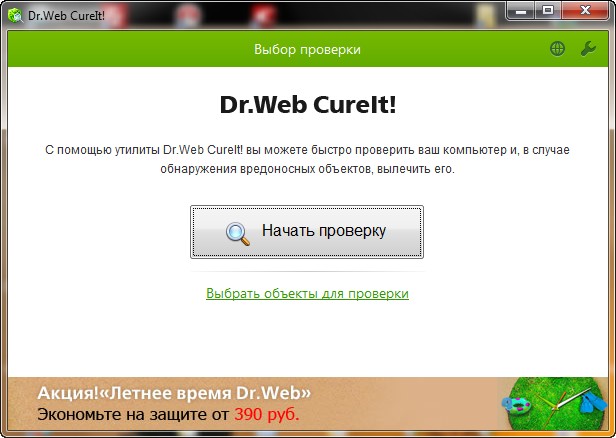

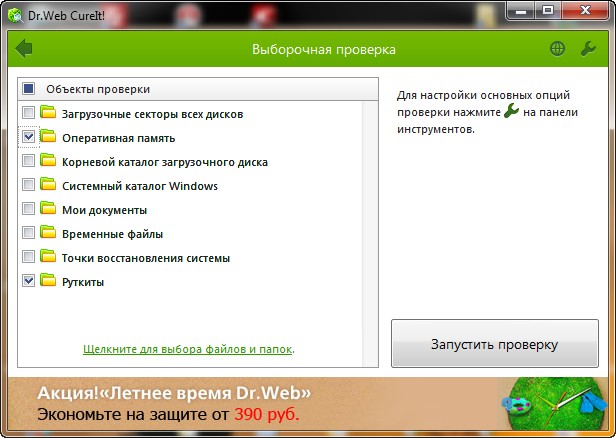

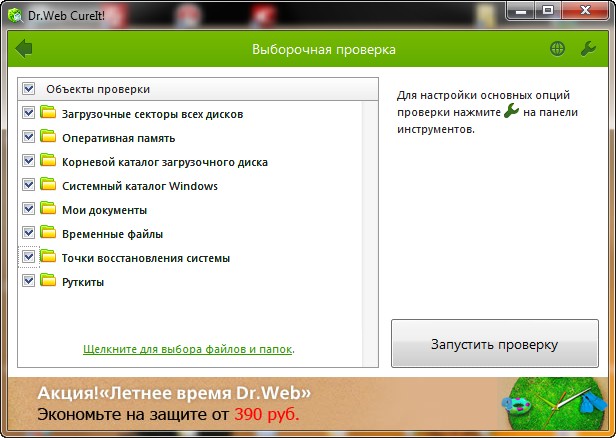

Сохраняем и запускаем файл Dr.Web CureIt. Возникает окно «Запустить Dr.Web CureIt в режиме усиленной защиты, нажимаем "Отмена". В появившемся окне отмечаем пункт «Я согласен принять участие… Продолжить.

Выбрать объекты для проверки .

Отмечаем пункты Оперативная память и Руткиты и жмём Запустить проверку .

Если руткиты обнаружены не будут, советую вам отметить все пункты и проверить весь ваш компьютер на вирусы, лишним это не будет.

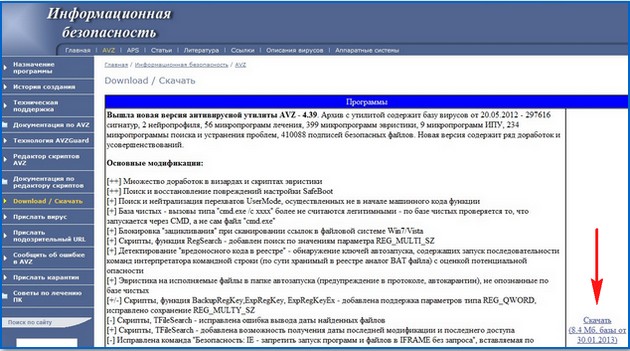

Как удалить руткиты с помощью утилиты AVZ

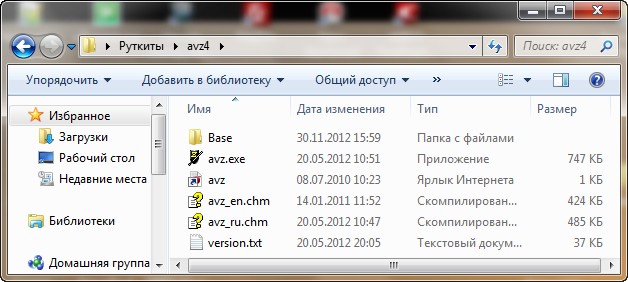

Скачиваем архив программы и разархивируем его. После разархивации заходим в папку с программой и запускаем файл avz.exe .

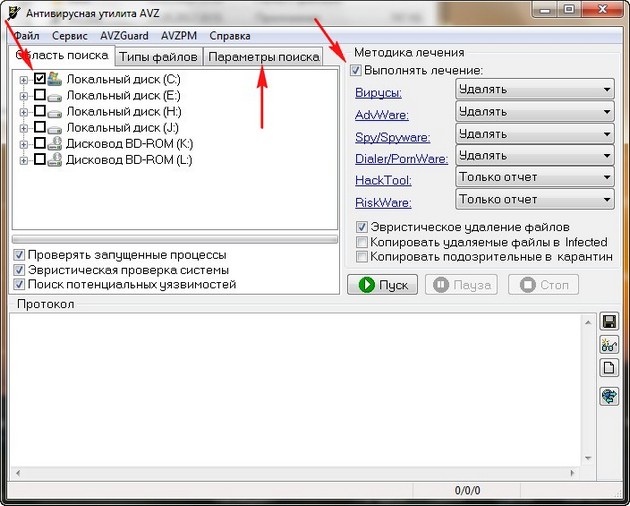

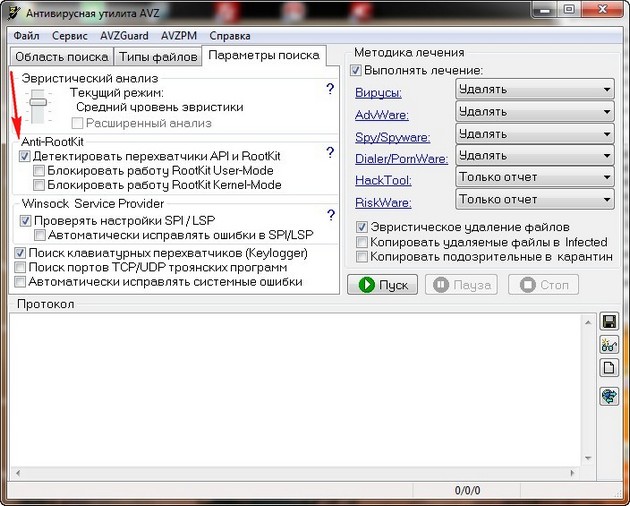

Отмечаем для проверки диск с операционной системой, обычно C:, ещё отмечаем пункт Выполнить лечение , далее идём в Параметры поиска

и отмечаем пункт Детектировать перехватчики API и RooTkit и нажимаем Пуск , проверка началась.

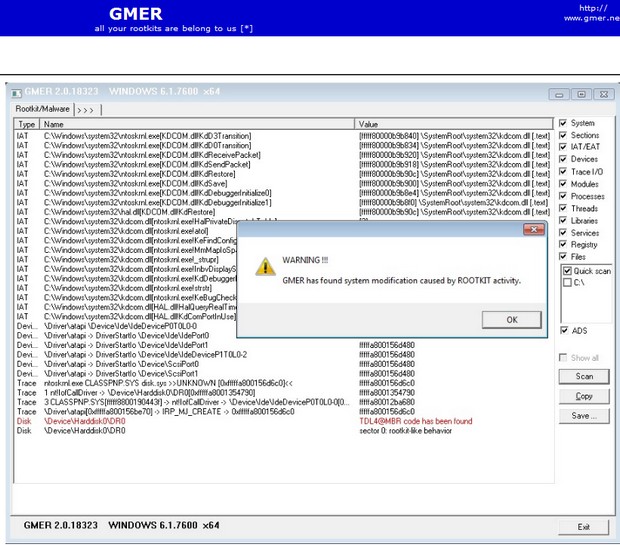

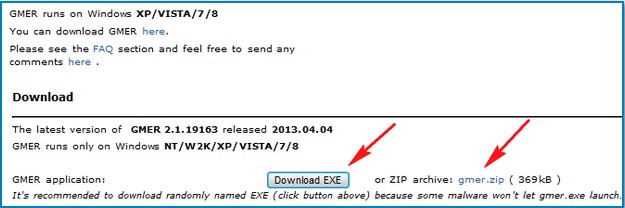

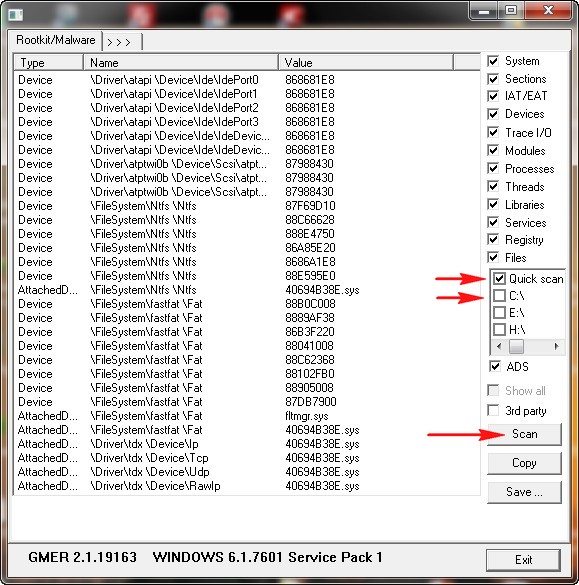

и скачиваем утилиту, если хотите, можете скачать её в архиве or ZIP archive: gmer.zip ( 369kB ). Не удивляйтесь, что при скачивании утилиты название у неё будет отличным от GMER , например p3f14z2c.exe, делается это специально, так как находящиеся в вашей системе руткиты могут распознать утилиту и вам не удастся её запустить.

Итак, скачали GMER и запускаем её. Сразу после запуска утилиты ваша операционная система зависнет на 5-10 секунд, происходит быстрое сканирование основных системных файлов и процессов.

Отмечаем для сканирования диск C: и нажимаем Scan , начнётся сканирование Windows на предмет нахождения руткитов. Если запустить GMER по умолчанию в режиме «Quick Scan» (быстрое сканирование), произойдёт сканирование основных системных файлов на диске с операционной системой, в первую очередь можете воспользоваться им.

Когда сканирование закончится, программа выдаст вам результат, если руткиты будут найдены, они будут отмечены красным шрифтом. Если вы захотите удалить какой-либо файл, щёлкните на нём правой мышью и выберите в появившемся меню нужное действие.

Тема создается не для холивара: кто лечит пихара, кто не лечет, кто видет, кто не видит. Модераторы, всяких Виталиков баньте сразу, даже без предупреждения.

Почему доктор даже не видит активный Пихар? Доктор же всегда первым делал детект и лечение на сложные руткиты(Rustock, Sinowal, TDL3, TDL4, Gapz). Люди которые реверсили Пихара говорят, что Pihar практически ничем не отличается от TDL4. При этом TDL4 доктор лечит, а Пихара нет. Почему?

CatalystX, вы сами это проверяли? Или это выдрано из сторонних тестов?

Если есть два способа, простой и сложный, то выбирай сложный, так как он проще простого способа, который тоже сложный, но ещё и кривой.

«А знаете ли что? — у алжирского дея под самым носом шишка!» (с)

то что под рукой было:

scan-boot:

HDD = 1, FDD = 0, CDROM = 1

HDD0 MBR - Ok [e:0]

HDD0 Partition 1: Active Unknown - infected with Trojan.Tdlphaze.1 [t:1]

HDD0 Partition 1: Active Unknown - infected [e:1]

HDD0 Partition 2: NTFS/exFAT - Ok [e:0]

CatalystX, вы сами это проверяли? Или это выдрано из сторонних тестов?

Я бы с радостью бы проверил, но сэмпл Пихара, который у меня, убивает реестр на виртуалке, поэтому я скидывал дроппер на ру-боард в тему с тестами аверов, где Alexgrits проверил доктора 8 и доктор не увидел ни драйвера, ни заражения MBR.

то что под рукой было:

scan-boot:

HDD = 1, FDD = 0, CDROM = 1

HDD0 MBR - Ok [e:0]

HDD0 Partition 1: Active Unknown - infected with Trojan.Tdlphaze.1 [t:1]

HDD0 Partition 1: Active Unknown - infected [e:1]

HDD0 Partition 2: NTFS/exFAT - Ok [e:0]

Значит это очень хорошо, так как пару месяцев детекта на MBR не было.

CatalystX, не могли бы этот сэмпл мне в личку?

--

меня вот что возмутило. что даже не начинают толком диалог сразу дампы. © alehas777

CatalystX, не могли бы этот сэмпл мне в личку?

А как тут отправлять в личку, а то я еще не разобрался.

CatalystX, К сожалению, личка будет доступна после трех постов не в Свободном общении.

CatalystX, К сожалению, личка будет доступна после трех постов не в Свободном общении.

CatalystX, разблокировал ЛС.

CatalystX, разблокировал ЛС.

А можно пальцем ткнуть где она? А то я не вижу.

тестировать активное заражение не проверив детекта в принципе, это полная не компетентность, а потом заявлять что в активном виде не видит. может семпл свежий и еще сигнатуры нет.

CatalystX, разблокировал ЛС.

А можно пальцем ткнуть где она? А то я не вижу.

--

меня вот что возмутило. что даже не начинают толком диалог сразу дампы. © alehas777

Чую я, это старая бажина, которая была быстро пофикшена.

Если есть два способа, простой и сложный, то выбирай сложный, так как он проще простого способа, который тоже сложный, но ещё и кривой.

Я бы с радостью бы проверил, но сэмпл Пихара, который у меня, убивает реестр на виртуалке, поэтому я скидывал дроппер на ру-боард в тему с тестами аверов, где Alexgrits проверил доктора 8 и доктор не увидел ни драйвера, ни заражения MBR.

Pavel Plotnikov, ЛС у CatalystX недоступны.

Может перенести топик в общие вопросы?

Это изменит ситуацию?

--

меня вот что возмутило. что даже не начинают толком диалог сразу дампы. © alehas777

Даже если вы осторожны при скачивании новых приложений, это не гарантирует безопасность — при проверке антивирусом можно обнаружить неприятные сюрпризы. chip расскажет, как избавить смартфон от троянов и руткитов.

В конце прошлого года отечественные антивирусные компании забили тревогу: как оказалось, вирус может быть уже изначально интегрирован в заводскую прошивку, поэтому обнаружить и удалить его обычными средствами затруднительно или совсем невозможно.

Так, в октябре прошлого года специалисты «Доктор Веб» обнаружили в прошивке Android-смартфона Philips S307 вредоносное программное обеспечение.

Philips S307

Руткит под названием Android.Cooee.1 был встроен в графическую оболочку устройства, и его основная цель заключалась в демонстрации пользователю навязчивой рекламы. Также, на смартфон без разрешения владельца загружалось и устанавливалось различное ПО. Можно было бы предположить, что вирус попал на смартфон по вине самих владельцев.

Однако, как уверяет программист-исследователь «Доктор Веб» Александр Свириденко, в случае с Philips S307 вирус не предустановился случайно и тем более не устанавливался вручную.

По его словам, «Доктор Веб» делал запрос в службу поддержки Philips и получил прошивку с тем же троянцем.

Надо отметить, что с такого рода троянцами антивирусные компании ранее уже сталкивалась — на прошивках смартфонов Lenovo и Xiaomi.

Отправляем вирус на анализ

Как избежать заражения руткитами

Болезнь лучше предупредить, чем лечить. Соблюдение определенных правил снизит риск заражения системы компьютера руткитами.

Основные методы профилактики:

- Своевременно обновлять ОС и ПО компьютера

- Избегать подозрительные сайты

- Игнорировать электронные спам

- Не подключать к компьютеру непроверенные устройства

- не скачивать и не устанавливать программы, файлы и прочие объекты из неизвестных источников

- Не открывать подозрительные ссылки

- Установить на ПК комплексную антивирусную программу и регулярно сканировать свой компьютер на наличие руткитов

Важно: Разработчики некоторых программ умышленно внедряют руткиты в свои продукты. Это прописывается в лицензионном соглашении. Но читают этот документ не многие.

Следуем инструкциям

Выполняем полную проверку

После установки приложения зайдите в раздел «Сканер» и кликните по «Полная проверка».

Запустится сканирование памяти смартфона и встроенного и внешнего (флешкарта) хранилища файлов.

Процесс этот обычно не длительный — от 1 до 3 минут, но, при необходимости, его можно прервать в любое время.

Читайте также: