Что такое проактивная защита в антивирусе

Проект Matousec подготовил серию статей "Особенности современных пакетов безопасности". Мы предоставляем перевод для наших пользователей. В первой части серии статей, мы обсудим самые основные компоненты: антивирусный движок и фаервол (брандмауэр)

Современные продукты безопасности для ПК на базе ОС Windows являются комплексными приложениями. Количество предлагаемых специализированных функций может вводить в заблуждение конечного пользователя. Каждый вендор программного обеспечения стремится использовать свое собственное название для одной и той же функции, которая может встречаться и в других продуктах под другим названием. Путаница усиливается, когда становится ясно, что две различные опции довольно часто имеют одинаковое название в продуктах различных вендоров.

Эта серия статей предназначена разъяснить основы и действительную функциональность наиболее распространенных опций современных пакетов безопасности для ОС Windows. Мы собираемся описать, что вы можете ожидать от конкретного решения, будь то инструментарий для защиты от вредоносного ПО, безопасного серфинга по сети или предотвращения нежелательного вторжения. Используя собранную в статьях информацию, вы сможете сравнить предлагаемые наборы функции продуктов различных вендоров и лучше понимать, как работают пакеты безопасности.

В первой части серии статей, мы обсудим наиболее основные компоненты: антивирусный движок и фаервол (брандмауэр).

Анализ изменений в сравнении с предыдущими тестами

Мы решили проанализировать результаты всех наших тестов на эффективность проактивной антивирусной защиты за 2007-2009 годы. Для этого к результатам этого теста были добавлены результаты декабрьского теста за 2007 год.

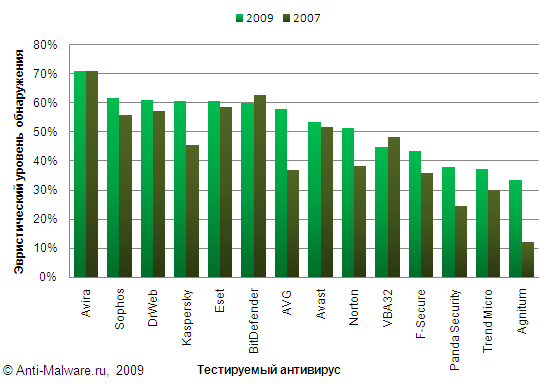

Рисунок 5: Динамика изменения эффективность эвристиков 2009-2010

Как видно на рисунке 5 эффективность эвристических компонентов в большинстве антивирусов заметно улучшилась. Многие вендоры сделали существенные шаги по улучшению и смогли добиться очень высоких результатов. По сравнению с прошлым годом сегодня мы имеем целую плеяду вендоров с развитыми эвристическими технологиями, а это значит, что качество защиты пользователей в целом должно заметно улучшиться.

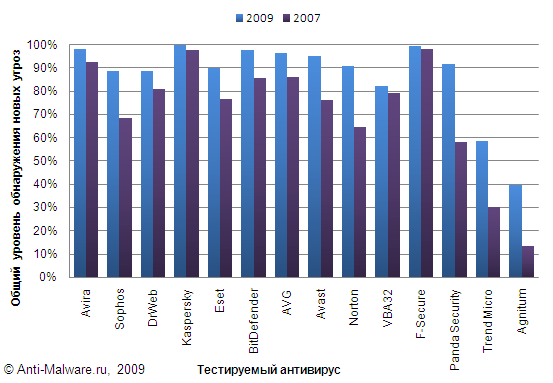

Рисунок 6: Динамика изменения качества обнаружения новых вирусов (общий детект) 2009-2010

Что касается общего уровня детектирования новых вредоносных программ, то здесь ситуация более стабильная. Хотя многие вендоры стараются улучшать свои показатели, состав лидеров остается неизменным.

Это связано в первую очередь с тем, что для улучшения этого показателя недостаточно лишь одной технологии, что демонстрирует относительный провал некоторые лидеров по эвристическому детект. Нужна также высокая скорость реакции вирусных лабораторий, а это пока удается очень не многим.

«Как видно из результатов теста, многие антивирусы имеют отличный эвристический детект (около 60%) вкупе с низким процентом ложных срабатываний (до 0.1%). Эвристик является хорошим средством для повышения общей эффективности защиты, но как видно из результатов теста у некоторых продуктов его использование сопровождается высоким уровнем ложных срабатываний. В этом плане каждый вендор сам выбирает баланс между эвристическим детектом и уровнем ложных срабатываний. Некоторые идут на сознательное увеличение уровня ложных срабатываний в угоду высоким результатам в детекте. Важно еще то, что современные эвристические технологии, как показывают результаты теста, пока не могут служить панацеей от заражения и не позволяют эффективно защищать пользователя от новейших видов угроз».

Денис Назаров, Руководитель группы эвристического детектирования "Лаборатории Касперского":

«В прошлом году окончательно стало понятно, что сигнатурные методы распознавания неэффективны для борьбы с современными угрозами. По статистике «Лаборатории Касперского» подавляющее число детектирований новых вредоносных программ на компьютерах пользователей производится динамическими и эвристическими модулями защиты. Эти методы защиты позволяют сосредоточиться именно на вредоносных действиях вирусов и троянских программ для их детектирования и не отвлекаться на вторичные признаки той или иной программы».

Кирилл Керценбаум, Технический Консультант представительства Symantec в России и СНГ:

«Проведение теста эвристических способностей антивирусов является полезным с точки зрения оценки, насколько эффективно продукт может противостоять новейшим образцам вредоносного ПО. Ведь ни для кого не секрет, что как бы часто не обновлялись антивирусные базы, новые образцы вирусов появляются во много раз чаще. Компания Symantec постоянно ведет большое количество разработок в части технологий эвристического и поведенческого анализа для повышения уровня детектирования, результаты данного теста являются лучшей тому демонстрацией. Однако данные разработки ведутся, в первую очередь, в ключе исключения возможных ложных срабатываний, что является даже более важным, чем высокий уровень детектирования. Показанный продуктами Norton 2009 высокий уровень эвристического определения вредоносного ПО при самом низком уровне ложных срабатываний – это хорошее тому подтверждение».

Сергей Уласень, начальник отдела разработки антивирусного ядра компании «ВирусБлокАда»:

«Как и в предыдущем тестировании, комплекс VBA32 попал в категорию самых сбалансированных антивирусов, в которых сигнатурное и эвристическое детектирование отработали на хорошем уровне. При этом количество ложных срабатываний оказалось невелико. Эвристический анализатор, разрабатываемый нашими специалистами, давно зарекомендовал себя как надежное средство проактивной защиты наших пользователей, а алгоритмы поведенческой эвристики, используемые нами, отвечают современным требованиям, выставляемым к антивирусной индустрии».

Подписывайтесь на канал "Anti-Malware" в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Дополнительные связанные опции

Антивирусный движок обычно тесно связан с остальными компонентами пакета безопасности. Некоторые продукты представляют дополнительные функции, как часть антивирусного движка, другие отображают их раздельно. Веб контроль – опция, которая является типичным представителем второй группы. Мы обсудим эту опцию отдельно.

Поведенческий блокиратор (метод активного поведенческого анализа)

Поведенческий блокиратор (метод активного поведенческого анализа) - метод, основанный на методах IPS, анализа в реальном времени цепочек действий ПО и блокирования выполнение потенциально опасных алгоритмов в реальном времени.

Принцип работы

Различные проактивные системы защиты используют различные концепции реализации метода активного поведенческого анализа (т.к. метод активного поведенческого анализа может быть построен на базе любого IPS-метода). В общем и целом метод активного поведенческого анализа представляет собой IPS-метод с интеллектуальной системой принятия решений, анализирующей, не отдельные действия, а цепочки действий.

Преимущества систем, построенных на методе активного поведенческого анализа:

- Меньшее количество обращений к пользователю, по сравнению с системами, построенными на IPS-методах;

- Низкое потребление системных ресурсов;

- Не требовательны к аппаратному обеспечению ПК (могут работать на различных платформах);

Недостатки систем, построенных на методе активного поведенческого анализа:

- Интеллектуальная система вынесения вердиктов может вызывать «ложные срабатывания» (блокирование работы не вредоносного ПО, из-за совершения операций, схожих с деятельностью вредоносного ПО);

- Невозможность противодействия активному заражению ПК;

Черный список IP (IP Blacklist)

Использование этой простой опции заключается в содержании в антивирусном продукте базы сетевых адресов, с которыми защищаемый компьютер не должен связываться. Эта база может пополняться как самим пользователем, при обнаружении вирусов (см. Обнаружение и предотвращение вторжения), так и автоматически обновляться из обширного списка опасных систем и сетей антивирусного вендора.

Содержание

Методы проактивной защиты

Содержание

Методы предотвращения вторжений (IPS-методы):

Метод эмуляции системных событий (метод пассивного поведенческого анализа)

Методы эмуляции системных событий (метод пассивного поведенческого анализа) - метод определения вредоносного ПО путем анализа действий и/или цепочки действий с помощью выполнения ПО в специальной ограниченной среде (т.н. эмуляторе кода), имитирующей реальное аппаратное обеспечение.

Принцип работы

ПО запускается в специальной ограниченной среде (т.н. эмуляторе кода), имитирующей реальное аппаратное обеспечение, где производится проверка на выполнение определенных действий и/или цепочки действий. Если обнаружена возможность выполнения потенциально опасного действия и/или цепочки действий, ПО помечается как вредоносное.

Преимущества систем, построенных на методе активного поведенческого анализа:

- Не требуют специальных знаний или навыков со стороны пользователя;

- Не требовательны к аппаратному обеспечению ПК (могут работать на различных платформах);

- Отсутствие обращений к пользователю, за исключением случаев обнаружения вредоносного ПО;

Недостатки систем, построенных на методе активного поведенческого анализа:

- В некоторых случаях анализ кода может занимать достаточно продолжительное время;

- Широкое применение методик противодействия эмуляции кода вредоносного ПО, поэтому системы, использующие метод пассивного поведенческого анализа, могут противостоять не всем видам вредоносного ПО;

- Невозможность противодействия активному заражению ПК.

StarForce Safe’n’Sec 1.1 - центр управления

Сетевые файерволы контролируют трафик по периметру корпоративной сети, не анализируя информационные потоки на входе в каждый конкретный компьютер. Персональные файерволы не контролируют активность внутри самого компьютера. Проактивная система защиты Safe’n’Sec эффективно контролирует весь спектр активности как по периметру, так и внутри корпоративных сетей и персональных компьютеров.

Методы поведенческого анализа

Специализированные сканеры

Руткит-сканирование (или антируткит-сканирование) это опция, которую предлагают некоторые антивирусные вендоры всвоих продуктах, т.к. руткиты стали чрезвычайно распространенными за последнее десятилетие. Руткит – особенный тип вредоносного ПО, который использует хитрые приемы для того, чтобы оставаться невидимым для пользователя и основных методов детектирования вируса. Он применяет внутренние механизмы ОС для того чтобы сделать себя недосягаемым. Борьба с руткитами требует от разработчиков антивирусного ПО создания особых способов обнаружения. Руткит-сканирование пытается найти расхождения в работе ОС, которые могут служить доказательством наличия руткита в системе. Некоторые реализации проверок на наличие руткитов основываются на постоянном мониторинге системе, в то время как другие реализации антируткитного инструментария могут вызываться по требованию.

Сканирование файлов Microsoft Office (или сканирование на предмет макровирусов) – опция, которая защищает пользователя от вредоносного кода внутри офисных документов. Внутренние принципы сканирования схожи с общими методами сканирования, они просто специализируются на поисках вируса внутри макросов. Опция сканирования может быть представлена как плагин для Microsoft Office.

Типы сканирования и настройки

С точки зрения пользователя, существует несколько типов антивирусного сканирования, Которые зависят от событий, которые вызвали запуск процесса сканирования:

- Сканирование при доступе (On access scan) – сканирование, которое происходит, когда ресурс становится доступен. Например, когда файл копируется на жесткий диск или когда запускается исполняемый файл (запуск процесса сканирования в этом случае иногда называется сканирование при запуске). Только ресурс, к которому появляется доступ, подвергается сканированию в этом случае.

- Сканирование по требованию (On demand scan) провоцируется конечным пользователем – например, когда пользователь вызывает сканирование соответствующей командой меню в проводнике Windows. Такое сканирование также называется ручным. Только выбранные папки и файлы сканируются при этом способе.

- Сканирование по расписанию (Scheduled scan) является обычно повторяемым действием, которое обеспечивает постоянную проверку системы на предмет вредоносного ПО. Пользователь может настраивать время и частоту сканирования. Это сканирование обычно применяется для полного сканирования системы.

- Сканирование при загрузке (Startup scan) – сканирование, инициализируемое антивирусной программой при запуске ОС. Это сканирование происходит быстро и затрагивает папку автозагрузки, запускающиеся процессы, системную память, системные службы и загрузочный сектор.

Большинство продуктов позволяет пользователям настраивать каждый вид сканирования раздельно. Ниже собраны одни из самых основных параметров антивирусного сканирования:

- Расширения файлов для сканирования – сканировать все файлы или только исполняемые (.exe, .dll, .vbs, .cmd и другие.);

- Максимальный размер файлов – файлы свыше этого параметра не подвергаются сканированию;

- Сканирование файлов в архивах – сканировать ли файлы в архивах, таких как .zip, .rar, .7z и другие;

- Использование эвристического анализа – настройка использования эвристики и, опционально, настройка чувствительности;

- Типы программ, о которых сообщить тревогой – существует множество программ которые могут быть неточно определены как вредоносные. Обычно вендоры используются такие термины, как Потенциально нежелательное ПО или программа с некоторым риском угрозы;

- Типы носителей для сканирования – сканировать ли файлы на сетевых хранилищах или переносных устройствах хранения данных;

- Действие, которое нужно предпринять, когда угроза обнаружена - попытка излечить образец если возможно, удаление образца, помещение в карантин (специальная папка, из которой вредоносный код не может исполняться, а может быть отправлен для дальнейшего исследования непосредственно вендору), заблокировать доступ или спросить о действии у пользователя.

Множество этих параметров могут влиять на скорость сканирования. Набор автоматических правил сканирования для быстрого, но в тоже время эффективного сканирования называется Интеллектуальное сканирование (Smart Scan) или Быстрое сканирование (Quick Scan). В противном случае, сканирование называется полным (Full Scan) или глубоким (Deep Scan). Мы также можем встретить сканирование переносных устройств, которое применяется для проверки оптических дисков, флоппи дисков, USB накопителей, флэш карт и схожих устройств. Пользовательское сканирование (Custom Scan) также доступно и является полностью настраиваемым конечным пользователем.

StarForce Safe’n’Sec 1.1 - процесс сканирования жесткого диска

Фаервол (Firewall)

Также называют: персональный фаервол, межсетевой экран, расширенный брандмауэр, двусторонний межсетевой экран.

Основная роль фаервола – контролировать доступ к ПК со стороны внешней сети, т.е. входящий трафик и, наоборот, контролировать доступ с ПК в сеть, т.е. исходящий трафик.

Фильтрация сетевого трафика может происходить на нескольких уровнях. Большинство фаерволов, включенных в комплекты безопасности для ПК имеют набор правил по крайней мере для двух уровней – нижний интернет уровень, контролируемый IP правилами и верхний уровень приложения. Говоря про верхний уровень, фаервол содержит набор правил для того чтобы допустить или запретить доступ конкретного приложения в сеть. Такие термины, как сетевые правила (Network Rules), экспертные правила (Expert Rules) или настройки правил IP (IP Rule Setting) используются на нижнем уровне правил. На верхнем уровне мы встречаемся с терминами Контроль программ (Program Control) или правила приложений (Application Rules).

Множество современных продуктов позволяют пользователю настраивать уровень доверия ко всем сетям, подключенных к компьютеру. Даже если существует только одно физическое подключение, ПК может быть подключен к нескольким сетям – например, когда ПК подключен к локальной сети, имеющей шлюзы для выхода в интернет. Антивирусный комплекс будет раздельно управлять локальным и интернет трафиком. Каждая из найденных сетей может быть либо доверенной, либо недоверенной и различные системные сервисы, такие как общий доступ для файлов или принтеров могут быть разрешены или запрещены. По умолчанию, только компьютеры из доверенных сетей (trusted networks) могут иметь доступ к защищаемому компьютер. Подключения, регистрируемые с недоверенных сетей (untrusted networks) обычно блокируются, если соответствующая опция не разрешает доступ. Вот почему интернет соединение обычно помечается как недоверенное. Как бы то ни было, некоторые продукты не различают сети в рамках одного пользовательского интерфейса и настройки доверенных/недоверенных сетей могут быть раздельно указаны для каждого интерфейса. Термин Сетевая зона (Network Zone) или просто зона (Zone) обычно используется вместо логической сети.

Метод предотвращения атак на переполнение буфера («эмулятор NX-бита»)

«Эмулятор NX-бита» осуществляет мониторинг содержимого оперативной памяти. В случае обнаружения попытки внесения критических изменений в содержимое оперативной памяти, действие блокируется.

Принцип работы

Как известно, суть атак на переполнение буфера заключается в преднамеренном переполнении оперативной памяти и как следствие вывода из строя ПК, на определенное время. «Эмулятор NX-бита» создает специальную зарезервированную область оперативной памяти, куда запись данных невозможна. В случае обнаружения попытки записи данных в зарезервированную область памяти, «эмулятор NX-бита» блокирует действие, таким образом, предотвращая вывод ПК из строя.

Преимущества систем, построенных на методе «эмулятора NX-бита»:

- Не требуют специальных знаний или навыков со стороны пользователя;

- Не требовательны к аппаратному обеспечению ПК (могут работать на различных платформах);

- Полное отсутствие каких бы то ни было обращений к пользователю;

Недостатки систем, построенных на методе «эмулятора NX-бита»:

- Системы, построенные на методе «эмулятора NX-бита», могут противостоять только против хакерских атак на переполнение буфера, любым другим видам угроз данные системы противостоять не могут;

- Невозможность противодействия активному заражению ПК.

В данной статье рассматривались проактивные системы защиты. Была приведена краткая историческая справка по истории развития проактивных систем защиты, также были рассмотрены основные виды методов проактивной защиты:

- Методы ограничения выполнения операций;

- Методы поведенческого анализа;

- Методы контроля целостности.

Подробно были рассмотрены принципы работы методов проактивных защиты, также были рассмотрены преимущества и недостатки проактивных методов защиты.

Подводя итог можно сделать вывод о том, что проактивные методы защиты являются высокоэффективным средством противодействия вредоносному ПО и могут составить весомую конкуренцию классическим, реактивным методам защиты, а в сочетании с ними могут многократно повысить эффективность антивирусных систем.

| Вложение | Размер |

|---|---|

| HIPS.PNG | 19.48 КБ |

| VIPS.PNG | 20.43 КБ |

| Sandbox.PNG | 26.05 КБ |

| Scanner.PNG | 17.98 КБ |

| Proactive.PNG | 200.37 КБ |

Подписывайтесь на канал "Anti-Malware" в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Конкурируя с традиционным ПО по информационной безопасности, на первый план выходят новые проактивные технологии, одно из направлений в которых составляют решения для предотвращения вторжений в систему - Host Intrusion Prevention System. В данной статье подобные технологии рассматриваются на примере российской разработки Safe’n’Sec от StarForce Technologies.

Проблема качественной и надежной защиты корпоративных сетей от взлома и кражи хранящейся в них информации на сегодня составляет головную боль руководителей предприятий и системных администраторов. Крупные и мелкие игроки на рынке информационной безопасности предлагают передовые разработки и свежие решения. Старые версии обновляются, дополняются, улучшаются.

В настоящее время, успешно конкурируя с традиционным ПО по информационной безопасности, на первый план выходят новые проактивные технологии, одно из направлений в которых составляют решения для предотвращения вторжений в систему (Host Intrusion Prevention System - HIPS).

Программы класса Host Intrusion Prevention System обладают рядом существенных преимуществ, по сути это поведенческие анализаторы, которые по определенным признакам, характерным для вредоносных объектов, предотвращают атаку и нежелательные действия в системе. Об этом классе программ стоит поговорить подробнее.

Современный рынок средств защиты персональных компьютеров и корпоративных сетей от различных видов внешних угроз представлен 4-мя основными направлениями:

- антивирусные программы, работающие как по сигнатурному принципу (выявление вредоносного кода), так и на основе эвристического анализатора (анализ кода по нескольким заданным показателям и заключение об опасности/безвредности приложения);

- корпоративные межсетевые экраны (firewall), которые часто используются совместно с Network Intrusion Detection, контролирующей потоки информации в компьютерной сети;

- персональные firewall, анализирующие трафик на конкретном компьютере;

- программы Host Intrusion Prevention, основанные на системе проактивной защиты ПК от любых видов угроз, базирующейся на анализе поведения компонентов информационной системы.

Все эти направления эффективно борются с определенными видами угроз и вместе представляют единый комплекс надежной защиты от различных типов вторжения. Однако ни одна технология не даст Вам 100% гарантию безопасности. Проактивные технологии Host Intrusion Prevention удачно дополняет вышеперечисленные средства защиты, делая защиту компьютера более универсальной и комплексной.

Например, Safe’n’Sec, разработка российской компании StarForce Technologies имеет целый ряд преимуществ, восполняющих пробелы традиционных систем защиты ПК. Программный продукт Safe’n’Sec предлагает проактивную защиту компьютерных сетей в том числе и от ранее неизвестных вирусов, отслеживающую и блокирующую любые несанкционированные действия, прежде чем они нанесут какой-либо вред.

Введение

В тестировании эффективности проактивной антивирусной защиты принимали участие 14 наиболее популярных антивирусных программ, среди которых:

- Agnitum Outpost Antivirus Pro 2009

- Avast! Professional Edition 4.8

- AVG Anti-Virus 8.0

- Avira AntiVir Premium 8.2

- BitDefender Antivirus 2009

- Dr.Web 5.0

- Eset Nod32 Anti-Virus 3.0

- F-Secure Anti-Virus 2009

- Kaspersky Anti-Virus 2009

- Panda Antivirus 2009

- Sophos Anti-Virus 7.6

- Symantec Anti-Virus 2009

- Trend Micro Internet Security 2009

- VBA32 Personal 3.12

Тест антивирусов проводился под операционной системой Windows XP SP3 в период с 3 декабря 2008 года по 18 января 2009 года четко в соответствии с определенной методологией, по которой создавались специальные условия для проверки эффективности работы эвристиков (для этого у всех антивирусов отключалась функция обновления, т.е. происходило замораживание антивирусных баз данных на дату начала теста).

Для проведения теста во время заморозки антивирусных баз была собрана коллекция из 5166 уникальных самплов новейших вредоносных программ и коллекция из 15121 чистого файла.

Антивирусный движок (Anti-virus Engine)

Также называют: антивирусная защита реального времени, защита реального времени, мониторинг файлов, защита от вредоносного ПО

Антивирусный движок – основной компонент, включенный в большинство пакетов безопасности, представленных на рынке. Основная роль движка – сканирование хранилища данных, он проникает в компьютер с целью обнаружения и удаления вредоносного ПО. Вредоносный код может храниться в файлах на жестких дисках, переносных USB накопителях, в оперативной памяти компьютера, сетевых драйверах, загрузочном секторе диска или поступать как часть сетевого трафика.

Сигнатуры или эвристика?

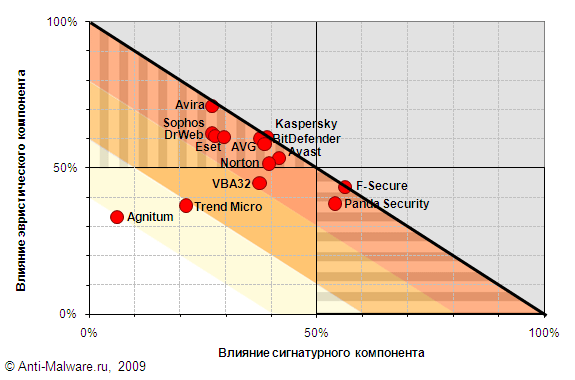

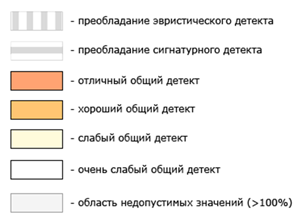

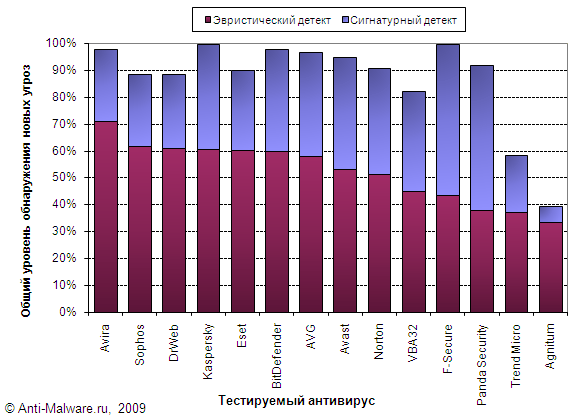

В качестве приложения к тесту производилось финальное измерение уровня детектирования на собранной коллекции на обновленных антивирусах через неделю после завершения основного теста (25 января 2009). В результате фиксировалась эффективность работы классических сигнатурных методов каждого антивируса в дополнение к эвристике. Это позволило увидеть, какую роль в обеспечении общего уровня детектирования антивирусов играет той или иной компонент (см. рисунок 3).

Рисунок 3: Влияние различных компонент антивирусной защиты на общий уровень обнаружения вредоносных программ

Диагональная линия на рисунке 3 означает уровень 100% детектирования новых вредоносных программ. Приблизиться к нему можно при помощи эффективной работы различных компонент антивирусных защиты или их сбалансированной работы.

Антивирусы, попавшие в темно-оранжевую (80-100%) и светло-оранжевую (60-80%) зоны, показали отличный и хороший уровень обнаружения новых вирусов (возрастом от 1 до 5 недель, см. методологию).

Большинство из них: Avira Antivir Premium, Sophos Anti-Virus, Dr.Web, Kaspersky, Eset Nod32, BitDefender Antivirus, AVG Anti-Virus, Avast Professional Edition и Norton Anti-Virus - сделали это в основном за счет вклада проактивного компонента.

Антивирусы F-Secure Anti-Virus и Panda Antivirus добились того же в основном за счет сигнатурного компонента.

Самым сбалансированным в этом отношении оказался антивирус VBA32 Personal, в котором оба компонента отработали одинаково эффективно (попали в левый нижний квадрат на рисунке 3, а общий уровень обнаружения вредоносных программ оказался отличным).

Слабыми по общему обнаружению новых вредоносных программ оказались Trend Micro Internet Security и Agnitum Outpost Anti-Virus Pro, которые оказались совершенно неэффективными против новых угроз.

Таблица 3: Качество обнаружения новых вирусов

% обнаруженных вирусов без обновления

(4 недели)

% обнаруженных вирусов после обновления

Суммарный % обнаруженных вирус ов

Рисунок 4: Качество обнаружения новых вирусов, вклад различных компонентов

Как и годом ранее лучшими по обнаружению новых вредоносных программ оказались Kaspersky Anti-Virus (99.7%), F-Secure Anti-Virus (99.6%), Avira AntiVir Premium (98%), BitDefender Antivirus (97.8%), AVG Anti-Virus (96.6%) и Avast Professional Edition (95.1%).

Сканер целостности

Сканер целостности осуществляет постоянный мониторинг ядра ОС, на предмет выявления изменений, которые могло произвести вредоносное ПО. В случае обнаружения изменений внесенных вредоносным ПО об этом оповещается пользователь и по возможности производится откат действий, произведенных вредоносными ПО.

Принцип работы

Сканер целостности осуществляет мониторинг всех обращений к ядру ОС. В случае обнаружения попытки изменения критически важных параметров, операция блокируется.

Преимущества систем, построенных на методе «сканер целостности»:

- Не требуют специальных знаний или навыков со стороны пользователя;

- Не требовательны к аппаратному обеспечению ПК (могут работать на различных платформах);

- Малое количество обращений к пользователю;

Недостатки систем, построенных на методе «сканер целостности»:

- Для осуществление контроля целостности необходимо контролировать большое количество различных параметров, что может негативно сказаться на производительности ПК;

- Слабая эффективность противодействия user-mode и kernel-mode руткитам;

- Невозможность противодействия активному заражению ПК;

Измерение эффективности проактивной антивирусной защиты

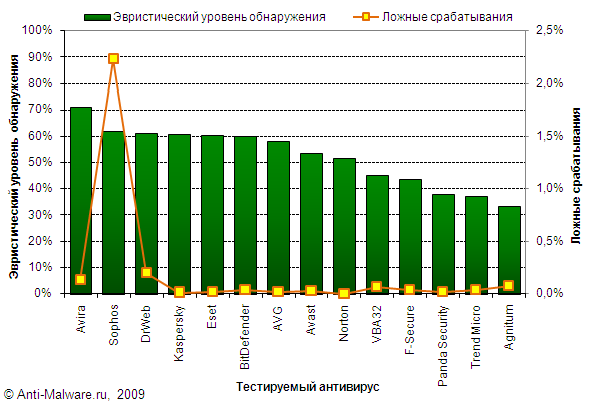

На рисунке 1 и в таблице 1 представлены результаты обнаружения неизвестных вредоносных программ различными антивирусами и их уровень ложных срабатываний, как обратная сторона любой проактивной технологии.

Рисунок 1: Результаты теста эффективности эвристиков

Таблица 1: Результаты теста эффективности эвристиков

Процент обнаруженных

вирусов

Процент ложных

срабатываний

Важно! В отличие от предыдущего теста мы изменили систему итоговой оценки результатов, установив пороги максимального уровня ложных срабатываний для каждой награды. Таким образом, для получения высоких наград стало необходимо не только показать высокий уровень детектирования, но и минимальный уровень ложных срабатываний.

Абсолютным лидером по эффективности эвристического компонента защиты является Avira AntiVir Premium, чей уровень детектирования неизвестных вредоносных программ оказался очень высоким – 71%. Однако повышенный уровень ложных срабатываний позволил этому продукты получить только лишь награду Silver Proactive Protection Award.

Такая же участь постигла антивирус DrWeb, чья новая версия 5.0 показала очень высокий результат детектирования в 61% ровно, но повышенный уровень ложных срабатываний позволил ему получить только награду Silver Proactive Protection Award.

Главный разочарованием теста стал Sophos Anti-Virus, показавший впечатляющий уровень проактивного детектирования более 61% ценой чудовищного количества ложных срабатываний 2.24%. Увы, но такой результат перечеркивает все шансы этого антивируса не только на золото, но и вообще на какую-либо награду.

Лучшие результаты по балансу проактивного детектирования и ложных срабатываний показала тройка Kaspersky Anti-Virus, Eset Nod32 Anti-Virus и BitDefender Antivirus. Их результаты оказались проактически идентичны - уровень эвристического детектирования 60% и уровень ложных срабатываний 0.01-0.04%. Согласно используемой схеме награждения эти антивирусы получили награду Gold Proactive Protection Award.

Высокую эффективность эвристического компонента защиты показала большая группа антивирусов, получившая награду Silver Proactive Protection Award. В нее помимо уже перечисленных выше продуктов вошли AVG Anti-Virus, Avast! Professional Edition, Norton Anti-Virus, VBA32 Personal и F-Secure Anti-Virus. Нужно отметить, что Norton Anti-Virus оказался единственным из тестируемых антивирусов показавшим нулевой уровень ложных срабатываний!

Еще 3 продукта: Panda Antivirus, Trend Micro Internet Security и Agnitum Outpost Anti-Virus Pro, показали удовлетворительный результат и получили награду Bronze Proactive Protection Award.

Песочница (sandbox)

Песочница (sandbox) - метод, основанный на выполнении потенциально опасного ПО в ограниченной среде выполнения (т.н. «песочнице»), которая допускает контакт потенциально опасного ПО с ОС.

Принцип работы

Песочница разделяет установленное ПО на две категории: «Доверенные» и «Не доверенные». ПО, входящее в группу «Доверенные» выполняется без каких либо ограничений. ПО входящее в группу «Не доверенные» выполняется в специальной ограниченной среде выполнения (т.н. песочнице), данному ПО запрещено выполнение любых операций, которые могут привести к краху ОС.

Преимущества систем, построенных на методе песочница (sandbox):

- Низкое потребление системных ресурсов;

- Не требовательны к аппаратному обеспечению ПК (могут работать на различных платформах);

- Малое количество обращений к пользователю ПК;

Недостатки систем, построенных на методе песочница (sandbox):

- Пользователь должен обладать знаниями о принципах функционирования ОС;

- Невозможность противодействия активному заражению ПК;

История развития проактивных методов защиты

Проактивные методы защиты появились почти одновременно с реактивными методами защиты, как и системы, применяющие данные методы. Но в силу недостаточной «дружественности» проактивных систем защиты по отношению к пользователю разработка подобных систем была прекращена, а методы преданы забвению. Относительно недавно проактивные методы защиты начали свое возрождение. На сегодняшний день методы проактивной защиты интегрируются в антивирусные программы, ранее использовавшие лишь реактивные системы защиты, а так же на основе проактивных методов создаются новые антивирусные системы, комбинирующие несколько методов проактивной защиты, и позволяющие эффективно противостоять новейшим угрозам.

На сегодняшний день наиболее известны и часто применимы следующие методы проактивной защиты:

- Методы поведенческого анализа;

- Методы ограничения выполнение операций;

- Методы контроля целостности ПО и ОС.

StarForce Safe’n’Sec 1.1 - настройки программы

Business Safe’n’Sec - программный продукт, основанный на системе проактивной защиты и предназначенный для информационных сетей малых и средних предприятий с количеством рабочих станций не более 1000. Business Safe’n’Sec способен эффективно противостоять вирусным эпидемиям, хакерским атакам, шпионским программам и попыткам несанкционированного доступа в систему на всех входящих в сеть ПК.

Консоль централизованного управления системой Safe’n’Sec Admin Explorer не требует инсталляции и имеет знакомый всем пользователям Windows XP привычный интерфейс управления. В программе предусмотрена возможность централизованной и удаленной установки, изменения свойств клиентских станций, централизованного и удаленного выполнения сервисных задач. Это позволяет в несколько раз снизить временные затраты на развертывание безопасности предприятия. Business Safe'n'Sec позволяет существенно экономить бюджет компании-заказчика и людские ресурсы без ущерба общему уровню информационной безопасности предприятия. В бизнес-версии введена новая система лицензирования программы, в отличие от версии для индивидуальных пользователей, в которой используется технология ProActive, в многопользовательском продукте реализован метод введения серийных ключей.

В планах StarForce уже в 2006 году выпустить новый программный продукт Enterprise Safe’n’Sec, предназначенный для защиты корпоративных сетей крупных предприятий, общее количество машин в которых превышает одну тысячу. Пользователям версии Enterprise станет доступен широкий спектр услуг сервисных центров: управление правами пользователя, настройка групповых политик, управление задачами по расписанию, централизованная система обновлений, рассылка e-mail-уведомлений о критических событиях в сети, отложенное выполнение задач на off-line станциях.

Проактивная система защиты Host Intrusion Prevention System, такая как Safe’n’Sec является весомым и эффективным дополнением ко всем стандартным видам защиты ПК, образуя комплексный заслон на пути различных типов угроз. Сочетание поведенческих и сигнатурных технологий позволяет контролировать широкий спектр событий, связанных с предотвращением вторжений.

Подводя итоги, можно рекомендовать продукты такого класса в качестве дополнения к существующей системе безопасности, как персонального компьютера, так и корпоративной сети предприятия. Стоит, однако, признать, что подобные технологии в той или иной степени, не так давно стали интегрироваться в персональные антивирусные продукты и продукты для рабочих станций ведущих мировых производителей, таких как:

- Symantec (Norton AntiVirus, Norton Internet Security 2005 и выше (только worm protection), Symantec Client Security 2.0);

- McAfee (McAfee VirusScan 9.0 и выше, McAfee Internet Security Suite 7.0 и выше, VirusScan Enterprise 8.0i);

- Trend Micro (Trend Micro PC-cillin Internet Security 2005);

- Panda Software (все продукты с технологией TruPrevent);

- Лаборатория Касперского (Антивирус Personal и Personal Pro 5.0 c MP2 и выше).

Конечно, функционально встроенные в антивирусные продукты HID пока не могут сравниться с отдельными решениями, но все же частично решают задачу, но это уже другая тема. Если же Вы используете какой-то другой «чистый» антивирус, не вошедший в список выше, то такое решение как Safe’n’Sec Вам просто необходимо. В любом случае, продукты Host Intrusion Prevention System надо использовать, ведь 100% гарантии Вам не даст ни одни отдельный продукт и дополнительная проактивная защита в свете все увеличивающегося потока заразы никогда не будет лишней.

Благодарю компанию StarForce Technologies за предоставленную информацию о продуктах Safe’n’Sec.

На проактивных методах антивирусной защиты, которые позволяют антивирусу противостоять еще неизвестным видам и модификациям вредоносных программ, продолжают фокусироваться серьезные усилия всей антивирусной индустрии. Данное направление развития является наиболее перспективным на рынке, и почти каждый производитель пытается подчеркнуть, что именно его проактивная защита лучшая.

Сразу оговоримся, что проактивные технологии – довольно обширное понятие, включающее в себя множество направлений и составляющих, охватить их все в рамках одного теста не представляется возможным. В этом тесте мы будем сравнивать только эвристические компоненты антивирусной защиты (эвристики + generic-детект, т.е. расширенные сигнатуры), не принимая во внимание анализ системных событий (поведенческие блокираторы, HIPS).

Результаты этого теста дают возможность ответить на вопросы: "Насколько эффективна эвристика? В каком антивирусе этот компонент защиты работает лучше?"

В качестве приложения к тесту производилось финальное измерение уровня детектирования на собранной коллекции на обновленных антивирусах через неделю после завершения основного теста. В результате фиксировалось качество обнаружения новых вирусов, а также эффективность работы классических сигнатурных методов каждого антивируса в дополнение к эвристике.

Обнаружение и предотвращение вторжения(Intrusion Detection/Prevention)

Также называют: Обнаружение атаки, Система обнаружения вторжения, IP блокировка, вредоносные порты.

Хотя все вышеперечисленные термины не являются эквивалентными, они относятся к набору свойств, которые способны предотвратить или обнаружить специальные виды атак с удаленных компьютеров. Они включают такие опции, как обнаружение порта сканирования, обнаружение подменного IP, блокирование доступа к хорошо известным портам вредоносного ПО, используемых программами удаленного администрирования, троянским коням, клиентами ботнета. Некоторые термины включают механизмы для защиты от ARP атак (атак с подменным адресом протокола расширения) – эта опция может называться защита от APR, защита от кэша ARP и т.д. Основная способность этого вида защиты – автоматическая блокировка атакующей машины. Это опция может быть напрямую связана с нижеследующей функцией.

Методы определения

Антивирусный движок использует большое количество методов для обнаружения вредоносного ПО. Антивирусные программы содержат в себе обширную базу образцов вирусов, которые необходимо выявить во время сканирования. Каждый образец может либо определять уникальный вредоносный код или, что является более распространенным, описывать целое семейство вирусов. Основная особенность определения вирусов путем сравнивания с образцами в том, что антивирусная программа может определить только хорошо известный вирус, в то время как новые угрозы могут быть не обнаружены.

Метод эвристического анализа (heuristic-based detection) служит для выявления даже тех вирусов, для которых не существует образцов в базе антивирусной программы. Существует множество различных методов эвристического анализа. Основной принцип – идентифицировать программный код, который является крайне нежелательным для безопасных программных продуктов. Как бы то ни было, этот метод неточен и может вызвать множество ложных тревог. Хороший эвристический анализ отлично сбалансирован и вызывает минимальное количество ложных тревог при большой доле обнаружения вредоносного ПО. Чувствительность эвристики может быть настроена.

Виртуализация (создание виртуальной среды, Virtualization) или песочница (sandboxing) являются более совершенными методами определения угроз. Определенное время образцы кода исполняются в виртуальной машине или другой безопасной среде, откуда сканируемые образцы не могут выбраться и навредить операционной системе. Поведение исследуемого образца в песочнице находится под наблюдением и анализируется. Этот метод является удобным в том случае, когда вредоносное ПО запаковано неизвестным алгоритмом (это обычный способ оказаться неуязвимым для системы обнаружения для вируса), и оно не может быть распаковано антивирусной системой. Внутри виртуальной среды вирус распаковывает сам себя, как будто он исполняется на реальной системе и антивирусный движок может просканировать распакованный код и данные.

Одно из новейших достижений антивирусного инструментария – облачное сканирование (scanning in the cloud). Этот метод основан на том, что ПК ограничены в своих вычислительных способностях, в то время как антивирусные вендоры имеют возможность создания крупных систем с огромной производительностью. Компьютерная мощность необходима для выполнения сложного эвристического анализа, а также анализа с использованием виртуальных машин. Сервера вендоров могут работать с гораздо более объемными базами данных образцов вирусов по сравнению с ПК в режиме реального времени. При выполнении облачного сканирования единственным требованием является наличие быстрого и стабильного интернет подключения. Когда клиентской машине необходимо отсканировать файл, этот файл отправляется на сервер вендора посредством сетевого соединения и ожидается ответ. Тем временем, клиентская машина может выполнять свое собственное сканирование.

VIPS

VIPS - метод контроля активности, основанный на мониторинге выполняемых операций ПО, установленном на ПК, и блокировке выполнения потенциально опасных действий ПО, выполняемых без ведома пользователя.

Принцип работы

VIPS-система при помощи технологий аппаратной виртуализации (Intel VT-x, AMD-V) запускает ОС в «виртуальной машине» и осуществляет контроль всех выполняемых операций. В случае попытки выполнения потенциально опасного действия со стороны ПО, VIPS-система блокирует выполнение данного действия и выдает запрос пользователю, который решает разрешить или запретить выполнение данного действия.

Преимущества систем, построенных на методе VIPS:

- Низкое потребление системных ресурсов;

- Высокая эффективность противостояния угрозам 0-day;

- Высокая эффективность противодействия руткитам, работающим и в user-mode, и в kernel-mode;

Недостатки систем, построенных на методе VIPS:

- Требовательны к аппаратному обеспечению ПК (для работы VIPS-системы необходима аппаратная поддержка процессором технологий аппаратной виртуализации (Intel VT-x или AMD-V);

- Большое количество обращений к пользователю ПК;

- Пользователь должен обладать знаниями о принципах функционирования ОС;

- Невозможность противодействия активному заражению ПК;

Итоговые результаты тестирования и награды

Kaspersky Anti-Virus 2009 (61% - 0.01%)

Eset Nod32 Anti-Virus 3.0 (61% - 0.02%)

BitDefender Antivirus 2009 (60% - 0.04%)

Avira AntiVir Premium 8.2 (71% - 0.13%)

Dr.Web 5.0 (61% - 0.2%)

AVG Anti-Virus 8.0 (58% - 0.02%)

Avast! Professional Edition 4.8 (53% - 0.03%)

Norton Anti-Virus 2009 (52% - 0%)

VBA32 Personal 3.12 (45% - 0.07%)

F-Secure Anti-Virus 2009 (44% - 0.03%)

Panda Antivirus 2009 (38% - 0.02%)

Trend Micro Internet Security 2009 (37% - 0.04%)

Agnitum Outpost Anti-Virus Pro 2009 (33% - 0.07%)

Sophos Anti-Virus 7.0 (61% - 2.24%)

StarForce Safe’n’Sec 1.1 - обнаружено подозрительное действие

Сейчас продуктовая линейка Safe’n’Sec представлена версиями Personal, Business для защиты корпоративных информационных сетей малого и среднего бизнеса. Персональная версия Personal Safe’n’Sec - это надежная защита ПК от неизвестных вирусов, программ-шпионов, троянских программ, хакерских атак, взлома, кражи информации, ошибочных действий пользователя. Как заявляет производитель, программа бережно относится к ресурсам компьютера, комфортная работа гарантирована даже на процессорах Intel 300 МГц. Кроме того, Safe’n’Sec на 100% совместим с большинством традиционного программ по безопасности (Agnitum Outpost Firewall, Антивирус Касперского, антивирус DrWeb и др.) Эффективность проактивной защиты Safe’n’Sec постоянна и не снижается при появлении новых видов угроз, поскольку не опирается на анализ кода вредоносных приложений и, следовательно, практически не зависит от обновлений.

Блокирование всего трафика (Block All Traffic)

В случае внезапного заражения системы, некоторые антивирусные решения предлагают «нажать на кнопку экстренного торможения», т.е. заблокировать весь входящий и исходящий трафик. Эта опция может представляться как большая красная кнопка, либо как часть настроек политики безопасности фаервола или с помощью иконки в системном меню. Предполагается, что эта функция используется, когда пользователь узнает о том что ПК заражен и хочет предотвратить нежелательное использование компьютера вредоносным ПО: кражу персональных данных и загрузку дополнительных вирусов через интернет. Блокирование сетевого трафика может быть совмещено с завершением всех неизвестных системных процессов. Эта опция должна быть использована с осторожностью.

Контроль программ (Program Control)

Также называют: контроль приложений, инспектор приложений

Фильтрация сетевого трафика на программном уровне позволяет программам безопасности раздельно контролировать доступ в сеть каждого приложения на ПК. Антивирусный продукт содержит базу данных свойств приложений, которая определяет доступна ли сеть для программы или нет. Эти свойства различаются между клиентскими программами, которые инициализируют подключение с локальной машины на удаленные сервера (исходящее направление) и серверными программами, которые сканируют сетевой порт и принимают соединения с удаленных компьютеров (входящее направление). Современные антивирусные решения позволяют пользователю определять детальные правила для каждого конкретного приложения.

В общем, поведение контроля программ зависит от политики безопасности (Firewall Policy), выбранной в фаерволе и может включать следующие режимы поведения:

- Тихий режим (автоматический режим) работает без вмешательства пользователя. Все решения принимаются автоматически с использованием базы данных антивирусного продукта. В случае если не существует явного правила для программы, которая хочет получить доступ в сеть, этот доступ может быть либо всегда разрешен (режим полного разрешения - Allow All mode), либо всегда заблокирован (режим полного блокирования - Block All mode), либо специальный эвристический анализ используется для определения дальнейшего действия. Алгоритм выработки решения может быть очень сложным и может зависеть от дополнительных условий, таких как рекомендации сетевого сообщества. Как бы то ни было, некоторые продукты используют термины: режим полного разрешения/блокирования в обход существующим в базе данных наборам правил и просто разрешают, или блокируют доступ любому приложению в системе.

- Пользовательский режим (Настраиваемый режим - Advanced mode, Custom mode) предназначается для продвинутых пользователей, которые хотят контролировать каждое действие. В этом режиме продукт автоматически справляется только с теми ситуациями, для которых существуют исключительные правила в базе данных. В случае любых других действий пользователю предлагается принять решение. Некоторые антивирусные решения предлагают определить политику поведения, когда невозможно спросить пользователя – например при загрузке компьютера, завершении работы, когда графический интерфейс программы недоступен или во время особенных условий – запуске игры во весь экран, когда пользователь не хочет отвлекаться (иногда называется Игровой режим – Gaming mode). Обычно всего две опции доступны в этих случаях: режим полного разрешения и режим полного блокирования.

- Нормальный режим (безопасный режим - Normal mode, Safe mode) позволяет антивирусному продукту самому справляться с большинством ситуаций. Даже когда не существует явных правил в базе данных, действие программы разрешено, если программа считается безопасной. Аналогично автоматическому режиму решение может приниматься на основании эвристического анализа. В случае, когда программа безопасности не может определить безопасно ли приложение или нет, она выводит оповещение, как в пользовательском режиме.

- Режим обучения (режим тренировки, режим установки - Learning mode, Training mode, Installation mode) в основном используется сразу после установки антивирусного продукта или в случаях, когда пользователь устанавливает новое ПО на компьютер. В этом режиме антивирусный продукт позволяет все действия, для которых нет записей в базе данных наборов правил и добавляет новые правила, которые будут позволять соответствующие действия в будущем после смена режима безопасности. Использование режима обучения позволяет снизить количество тревожных оповещений после установки нового ПО.

Контроль программ обычно содержит настройки, которые могут помочь продукту разрешить спорные ситуации, независимо от включенного режима работы. Эта особенность известна как автоматический набор правил (Automatic rule creation). Типичная опция в этом случае позволяет любые действия приложениям с цифровой подписью от доверенных вендоров, даже если нет соответствующей записи в базе данных. Эта опция может быть расширена другой функцией, которая позволяет совершать любые действия приложениям без цифровой подписи, но знакомых антивирусному продукту. Контроль программ обычно тесно связан с другими функциями, которые мы осветим попозже, в особенности опция поведенческого контроля.

История компьютерных вирусов насчитывает уже более 25 лет. Неразрывно с вирусами развивались и средства противодействия вирусам - антивирусы. Исторически сложилось так, что лидерство на рынке антивирусных технологий заняли системы сигнатурного поиска, иначе называемые реактивными, имеющие целый ряд серьезных недостатков. На смену им приходят новые проактивные технологии такие как HIPS, Sandbox, VIPS и другие., к которых пойдет речь в этой статье.

Классические проактивные системы обнаружения вредоносных программ, несмотря на кажущуюся простоту реализации и надежность, имеют ряд существенных недостатков, а именно:

- Слабая эффективность против угроз типа 0-day, так как эффективность напрямую связана с базой сигнатур вредоносного ПО, в которую внесены сигнатуры только известного, на данный момент, вредоносного ПО;

- Необходимость постоянного обновления базы сигнатур вирусов для эффективной защиты от нового вредоносного ПО;

- Для определения вредоносного ПО необходима процедура сканирования, которая отнимает достаточно много времени и системных ресурсов;

Данные причины и послужили толчком к развитию т.н. проактивных систем защиты, о которых и пойдет речь в данной статье.

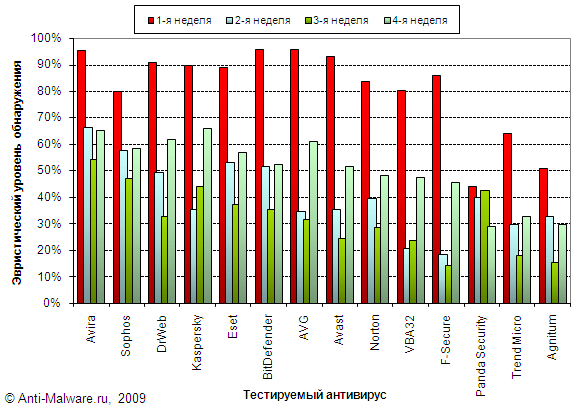

Изменение эффективности эвристики в ходе теста

Так как в соответствии с методологией в тесте использовалась месячная коллекция новых вредоносных программ (собранная с 18 декабря 2008 года по 18 января 2009 года), стало возможным проверить, как изменяется эффективность работы различных эвристиков во времени. Для этого коллекция была разбита по времени поступления образцов на 4 равные части, по неделе на каждую.

Таким образом, на рисунке 2 и в таблице 2 представлены данные по эффективности работы эвристиков на недельных коллекциях.

Рисунок 2: Результаты теста эффективности эвристиков (разбивка по неделям)

Таблица 2: Результаты теста эффективности эвристиков (разбивка по неделям)

Процент обнаруженных вирусов

Неделя 1

Неделя 2

Неделя 3

Неделя 4

Как видно из таблицы 2, практически у всех антивирусов резко падает эффективность уже на 2-й и 3-й недельной коллекции. Исключение здесь составляют разве что аутсайдеры теста, у которых уровень обнаружения всегда одинаково низок.

HIPS

HIPS - метод контроля активности, основанный на перехвате обращений к ядру ОС и блокировке выполнения потенциально опасных действий ПО, работающего в user-mode, выполняемых без ведома пользователя;

Принцип работы

HIPS-система с помощью собственного драйвера перехватывает все обращения ПО к ядру ОС. В случае попытки выполнения потенциально опасного действия со стороны ПО, HIPS-система блокирует выполнение данного действия и выдает запрос пользователю, который решает разрешить или запретить выполнение данного действия.

Преимущества систем, построенных на методе HIPS:

- Низкое потребление системных ресурсов;

- Не требовательны к аппаратному обеспечению ПК (могут работать на различных платформах);

- Высокая эффективность противостояния угрозам 0-day;

- Высокая эффективность противодействия руткитам, работающим в user-mode;

Недостатки систем, построенных на методе HIPS:

- Низкая эффективность противодействия руткитам, работающим в kernel-mode;

- Большое количество обращений к пользователю ПК;

- Пользователь должен обладать знаниями о принципах функционирования ОС;

- Невозможность противодействия активному заражению ПК;

Читайте также: