Что такое правила межсетевого экрана

В данной статье будет рассказано о том, какие правила существуют в межсетевом экране и для чего они необходимы.

Межсетевой экран - это комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами. Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации. Также наш межсетевой экран позволяет осуществлять трансляцию адресов — динамическую замену локальных адресов или портов на внешние, используемые за пределами локальной сети.

Все правила межсетевого экрана делятся на 4 типа:

1. NAT

Скорость нашего NAT составляет порядка 92 Mбит/сек.

Особенности создания и работы правил NAT:

- Любое правило NAT должно иметь в качестве источника - один из локальных интерфейсов, в качестве назначения - один из внешних интерфейсов, которые определены во вкладке Интерфейсы консоли администратора. Правило будет транслировать только те сервисы, которые вы явно укажите в правиле. Вы можете выбрать их из готового списка либо создать собственные сервисы. Также вы можете задать их списком из единичных, либо воспользоваться сервисами типа ANY:FULL (все протоколы и порты), ANY:TCP (все порты протокола TCP) ANY:UDP (все порты протокола UDP) ANY:ICMP (ICMP-запрос). В дальнейшем про сервисы будет только упоминание, что их требуется поставить.

- Самое важное! Правило NAT должно быть применено к пользователю или группе пользователей. Правило будет работать только у тех, у кого оно явно задано. Таким образом можно разграничивать доступ по NAT для различных пользователей или групп пользователей. В дальнейшем про пользователей также будет только упоминание.

- У любого правила NAT есть опциональный параметр "Не считать трафик", который позволяет не записывать в статистику трафик, который был транслирован данным правилом. Галочка доступна в 4-ой вкладке при создании правила.

Примеры правил NAT:

1.1. Рассмотрим самое простое правило транслирования. Имеются один WAN- и один или несколько LAN-интерфейсов. Тогда правило будет выглядеть так:

Источник: LAN. Выбрать необходимо тот, к которому "закреплен" необходимый пользователь или группа пользователей.

Пользователи или группы.

1.2 Следующий пример для тех, у кого два и более внешних интерфейсов с целью разгрузить основной канал. Имеются несколько WAN- и один или несколько LAN-интерфейсов. Тогда требуется создать точно такие же правила, как и в примере выше, с одной лишь разницей, что надо обозначить необходимый WAN-интерфейс и выбрать необходимую группу пользователей, кого куда захотите пустить.

1.3 Если у вас Dial-up или PPP соединение вместо или поверх соединения Ethernet, и у вашего соединения установлен статический IP-адрес, тогда правило будет выглядеть так:

Назначение: Dial-Up или PPP.

Пользователи или группы.

1.4 В случае, если адрес Dial-up или PPP соединения не статический или вы настраиваете резервный канал, тогда требуется использовать в качестве назначения маскарадинг, т.е. любой внешний интерфейс, который доступен:

Пользователи или группы.

2. Firewall

Тип правил Firewall - это такой тип правил, который предназначен для явного запрещения пакетов по определенным портам и протоколам, если изначально разрешено все; либо для явного разрешения пакетов по определенным портам и протоколам, если изначально все запрещено. Внимание! Не стоит путать данные правила с правилами типа NAT, правила Firewall осуществляют проверку, пропустить ли пакет или отбросить, а не осуществляют трансляцию, как правила NAT.

В программе предусмотрено правило по умолчанию с названием NONUSER с действием Разрешить. Данное правило необходимо для того, чтобы выбрать политику - Разрешить все или Запретить все, что зависит от действия правила. В режиме Разрешить оно не будет блокировать пакеты, а в режиме Запретить данное правило будет отбрасывать все пакеты, которые не будут явно разрешены. Исходя из того, как у вас подходит Интернет к машине с UG зависит и приоритетное использование данного правила. К примеру, если кабель от провайдера напрямую воткнут в машину, то мы настоятельно рекомендуем использовать данное правило в режиме Запретить. Если же перед машиной стоит роутер, то можно настроить блокировку на нем, а правило оставить в режиме Разрешить. Однако мы рекомендуем использовать данное правило в режиме Запретить в любом случае, т.к. это более безопасно. Единственный недостаток использование правила в этом режиме - это требует некоторых знаний и вызывает сложности в настройке необходимых правил Firewall. Все основные правила, которые необходимо создать, описаны в данной статье.

Особенности создания и работы правил Firewall:

- Данный тип правил не ограничивает конкретных пользователей, они глобальны и срабатывают при совпадении адреса источника или адреса назначения для указанных сервисов.

- Для данных правил действует приоритет, определяемый их порядком в консоли (или параметром priority в конфигурационном файле). Порядок считается сверху вниз (в файле чем больше число, тем раньше правило действует). Таким образом можно разрешить все TCP порты с помощью NAT, но запретить один или два, выставив необходимое правило FW выше по списку. Приоритет есть и у правил NAT, поэтому если они стоят выше по списку, то первыми срабатывать соответственно будут они. Как только правило NAT сработает, дальше будет работать оно, пакет не будет отброшен несмотря на то, что у вас может существовать правило с запрещающим действием для какого-то протокола, но расположенное ниже по списку правил. Таким образом не имеет большого смысла ставить правила NAT перед правилами Firewall, только если вы решаете специфические задачи и знаете как этим грамотно воспользоваться. Правила Firewall односторонние, это означает, что при NONUSER в режиме Запретить недостаточно создать одно правило разрешающее трафик (например, с локального интерфейса до всех хостов в локальной сети), т.к. когда пакет будет возвращаться, то не попадет под действие разрешающего правила по той причине, что его источником уже значится не локальный интерфейс, а конкретный хост, поэтому требуется создавать разрешающее правило, действующее в обратную сторону. Точно также это касается и внешнего интерфейса. Разрешив снаружи подключаться до вашего сервера удаленно, это не разрешит подключаться удаленно на тот же хост, необходимо дгруое правило.

- Можно включить логирование любого правила типа Firewall, в том числе и NONUSER, для того чтобы иметь возможность посмотреть какие пакеты с какого адреса и с какого порта отбрасываются и каким правилом. Галочка доступна в 4 вкладке при создании правила. Просмотреть логи можно нажав правой кнопкой по агенту в трее, Логи --> Файрвол.

- На данный момент программа не поддерживает работу правил Firewall с Dial-Up или PPP-интерфейсами.

Примеры правил Firewall:

Начнем с запрещающих правил.

2.1. Запрещать можно все адреса с одного направления (Любой), конкретный адрес (Хост) или диапазон адресов (Хост, галочка Диапазон). Можно запрещать как на внешний так и на локальный адрес, на любой внешний интерфейс (назначение - Маскарад) и с любого внешнего (источник - Маскарад).

2.1.1 Допустим, вы хотите запретить удаленное подключение к серверу UserGate со всех внешних адресов, и у вас WAN-интерфейс, тогда правило будет выглядеть следующим образом:

2.1.2 Либо вы хотите запретить определенному пользователю пользоваться почтой, тогда правило будет выглядеть так:

Источник: Хост, например, 192.168.0.2

Назначение: LAN (потому что пакет изначально придет на данный интерфейс)

Сервисы: SMTP, POP3, IMAP

2.2. Рассмотрим базовые правила, которые необходимы для работы с NONUSER в режиме Запретить. Их три, однако в зависимости от политики вашей компании их может быть два. Это по той причине, которая описана в пункте 3 особенностей работы.

2.2.1 Правило, которое разрешает весь трафик на локальный интерфейс из локальной сети:

Сервисы: ANY:FULL (хотя тут возможны вариации, что хотите, то и разрешаете)

2.2.2 Правило, которое разрешает весь трафик от локального интерфейса в локальную сеть:

Сервисы: ANY:FULL (хотя тут возможны вариации, что хотите, то и разрешаете)

2.2.3 Правило, разрешающее выходить во внешнюю сеть серверу UserGate:

Сервисы: ANY:FULL (хотя тут возможны вариации, что хотите, то и разрешаете)

Комментарий: а) данное правило не обязательно, если вы не используете машину ни для чего, кроме как шлюзом для обеспечения доступа наружу; б) данное правило не открывает порты для подключения наружу по тому же самому пункту 3.

2.2.4 Так как правилами выше вы разрешили трафик из допустимых 4 сторон в три из них, то остаются правила, разрешающие извне подключение к серверу. Остановимся на том же удаленном подключении:

2.3 Последний вариант - это смешанные политики, например, вы воспользовались NONUSER - Запретить, сделали разрешающие правила, но хотите запретить конкретному хосту определенные сервисы, тогда вам нужно использовать правило 2.1.2 и расположить данное правило выше по списку, чем разрешающее правило 2.2.1.

3. Routing

Маршрутизация - это такое правило, которое необходимо для связи двух и более локальных сетей. На самом деле UserGate поддерживает маршрутизацию Windows, поэтому какого-то особого смысла в данном правиле нету, без него также будет работать доступ (если вы его явно не запретили через Firewall), однако если вы не хотите, чтобы данный трафик учитывался в статистике, то без этого правила вам не обойтись.

Не считать трафик, ОК.

4. DNAT

Публикация портов - это тип правил, который работает как NAT, только в обратную сторону - предоставляет доступ до некоторых ресурсов в вашей локальной сети снаружи. С его помощью решаются такие задачи, как предоставление удаленного доступа с домашней машины до сервера внутри сети. Данное правило с использованием одного порта эквивалентно работе правила Назначения портов, только работает с помощью драйвера.

Особенности создания и работы правил DNAT:

- Данный тип правил не умеет работать с Dial-Up или PPP-соединением подобно Firewall. (ТОЛЬКО В ВЕРСИИ МЛАДШЕ 6.3)

- Трансляция может производится как по 1 порту, тогда порт источника и порт назначения можно изменять, так и по нескольким портам одновременно, тогда трансляция идет порт-в-порт.

- Трансляция может проводиться по различным протоколам одновременно, например, по TCP:1723, UDP:1723 и GRE.

Примеры правил DNAT:

4.1 Рассмотрим пример упомянутого ранее подключения по RDP до сервера внутри локальной сети с домашней машины.

Трансляция: Адрес: 192.168.0.3, Порт: 3389.

4.2 А также пример проброса портов MS VPN на внутренний RRAS сервер:

Сервисы: VPN PPtP, GRE.

Трансляция: Адрес: 192.168.0.4.

В статье про ошибки правил межсетевого экрана можно найти возможные решения либо рекомендации к сбору логов для решения соответствующей проблемы.

В тексте определим базовое понятие межсетевого экрана и на примерах рассмотрим его функции и виды.

Для чего нужен межсетевой экран и как он работает

Главная задача МЭ – это фильтрация трафика между зонами сети. Он может использоваться для разграничения прав доступа в сеть, защиты от сканирования сети компании, проведения сетевых атак. Проще говоря, межсетевой экран – это одно из устройств, при помощи которого обеспечивается сетевая безопасность компании.

Аппаратный межсетевой экран

Аппаратный МЭ – это, как правило, специальное оборудование, составляющие которого (процессоры, платы и т.п.) спроектированы специально для обработки трафика.

Работает они на специальном ПО — это необходимо для увеличения производительности оборудования. Примерами аппаратного межсетевого экрана выступают такие устройства, как Cisco ASA, FortiGate, Cisco FirePower, UserGate и другие.

Аппаратные МЭ более мощные по сравнению с программными, однако это влияет на стоимость решений. Нередко она в разы выше, чем у программных аналогов.

Unified threat management, или универсальный шлюз безопасности

Такие межсетевые экраны включают в себя антивирус, брандмауэр, спамфильтр, VPN и систему IDS/IPS (системы обнаружения и предотвращения вторжений), контроль сеансов.

Основное преимущество данной технологии в том, что администратор работает не с парком различных устройств, а использует единое решение. Это удобно, так как производитель предусматривает централизованный интерфейс управления службами, политиками, правилами, а также дает возможность более «тонкой» настройки оборудования.

Архитектура UTM.

В UTM-устройство входят несколько видов процессоров:

- процессор общего назначения, или центральный процессор,

- процессор обработки данных,

- сетевой процессор,

- процессор обработки политик безопасности.

Процессор общего назначения похож на процессор, установленный в обычном ПК. Он выполняет основные операции на межсетевом экране. Остальные виды процессоров призваны снизить нагрузку на него.

Процессор данных отвечает за обработку подозрительного трафика и сравнения его с изученными угрозами. Он ускоряет вычисления, происходящие на уровне приложений, а также выполняет задачи антивируса и служб предотвращения вторжений.

Сетевой процессор предназначен для высокоскоростной обработки сетевых потоков. Основная задача заключается в анализе пакетов и блоков данных, трансляции сетевых адресов, маршрутизации сетевого трафика и его шифровании.

Процессор обработки политик безопасности отвечает за выполнение задач антивируса и служб предотвращения вторжений. Также он разгружает процессор общего назначения, обрабатывая сложные вычислительные задачи.

Межсетевой экран следующего поколения (NGFW)

Next-generation firewall (NGFW) – файрвол следующего поколения. Его ключевая особенность в том, что он может производить фильтрацию не только на уровне протоколов и портов, но и на уровне приложений и их функций. Это позволяет успешнее отражать атаки и блокировать вредоносную активность.

Также, в отличие от межсетевого экрана типа Unified threat management, у NGFW есть более детальная настройка политик безопасности и решения для крупного бизнеса.

Определение типов межсетевых экранов

Существуют два основных типа межсетевых экранов: межсетевые экраны прикладного уровня и межсетевые экраны с пакетной фильтрацией. В их основе лежат различные принципы работы, но при правильной настройке оба типа устройств обеспечивают правильное выполнение функций безопасности, заключающихся в блокировке запрещенного трафика. Из материала следующих разделов вы увидите, что степень обеспечиваемой этими устройствами защиты зависит от того, каким образом они применены и настроены.

Межсетевые экраны прикладного уровня

Межсетевые экраны прикладного уровня, или прокси-экраны, представляют собой программные пакеты, базирующиеся на операционных системах общего назначения (таких как Windows NT и Unix) или на аппаратной платформе межсетевых экранов. Межсетевой экран обладает несколькими интерфейсами, по одному на каждую из сетей, к которым он подключен. Набор правил политики определяет, каким образом трафик передается из одной сети в другую. Если в правиле отсутствует явное разрешение на пропуск трафика, межсетевой экран отклоняет или аннулирует пакеты.

Правила политики безопасности усиливаются посредством использования модулей доступа. В межсетевом экране прикладного уровня каждому разрешаемому протоколу должен соответствовать свой собственный модуль доступа. Лучшими модулями доступа считаются те, которые построены специально для разрешаемого протокола. Например, модуль доступа FTP предназначен для протокола FTP и может определять, соответствует ли проходящий трафик этому протоколу и разрешен ли этот трафик правилами политики безопасности.

При использовании межсетевого экрана прикладного уровня все соединения проходят через него (см. рис. 10.1). Как показано на рисунке, соединение начинается на системе-клиенте и поступает на внутренний интерфейс межсетевого экрана. Межсетевой экран принимает соединение, анализирует содержимое пакета и используемый протокол и определяет, соответствует ли данный трафик правилам политики безопасности. Если это так, то межсетевой экран инициирует новое соединение между своим внешним интерфейсом и системой-сервером.

Межсетевые экраны прикладного уровня используют модули доступа для входящих подключений. Модуль доступа в межсетевом экране принимает входящее подключение и обрабатывает команды перед отправкой трафика получателю. Таким образом, межсетевой экран защищает системы от атак, выполняемых посредством приложений.

Примечание

Здесь подразумевается, что модуль доступа на межсетевом экране сам по себе неуязвим для атаки. Если же программное обеспечение разработано недостаточно тщательно, это может быть и ложным утверждением.

Межсетевой экран также скрывает адреса систем, расположенных по другую сторону от него. Так как все соединения инициируются и завершаются на интерфейсах межсетевого экрана, внутренние системы сети не видны напрямую извне, что позволяет скрыть схему внутренней адресации сети.

Примечание

Большая часть протоколов прикладного уровня обеспечивает механизмы маршрутизации к конкретным системам для трафика, направленного через определенные порты. Например, если весь трафик, поступающий через порт 80, должен направляться на веб-сервер, это достигается соответствующей настройкой межсетевого экрана.

Межсетевые экраны с пакетной фильтрацией

Межсетевые экраны с пакетной фильтрацией могут также быть программными пакетами, базирующимися на операционных системах общего назначения (таких как Windows NT и Unix) либо на аппаратных платформах межсетевых экранов. Межсетевой экран имеет несколько интерфейсов, по одному на каждую из сетей, к которым подключен экран. Аналогично межсетевым экранам прикладного уровня, доставка трафика из одной сети в другую определяется набором правил политики. Если правило не разрешает явным образом определенный трафик, то соответствующие пакеты будут отклонены или аннулированы межсетевым экраном.

Правила политики усиливаются посредством использования фильтров пакетов. Фильтры изучают пакеты и определяют, является ли трафик разрешенным, согласно правилам политики и состоянию протокола (проверка с учетом состояния). Если протокол приложения функционирует через TCP, определить состояние относительно просто, так как TCP сам по себе поддерживает состояния. Это означает, что когда протокол находится в определенном состоянии, разрешена передача только определенных пакетов. Рассмотрим в качестве примера последовательность установки соединения. Первый ожидаемый пакет - пакет SYN. Межсетевой экран обнаруживает этот пакет и переводит соединение в состояние SYN. В данном состоянии ожидается один из двух пакетов - либо SYN ACK (опознавание пакета и разрешение соединения) или пакет RST (сброс соединения по причине отказа в соединении получателем). Если в данном соединении появятся другие пакеты, межсетевой экран аннулирует или отклонит их, так как они не подходят для данного состояния соединения, даже если соединение разрешено набором правил.

Если протоколом соединения является UDP, межсетевой экран с пакетной фильтрацией не может использовать присущее протоколу состояние, вместо чего отслеживает состояние трафика UDP. Как правило, межсетевой экран принимает внешний пакет UDP и ожидает входящий пакет от получателя, соответствующий исходному пакету по адресу и порту, в течение определенного времени. Если пакет принимается в течение этого отрезка времени, его передача разрешается. В противном случае межсетевой экран определяет, что трафик UDP не является ответом на запрос, и аннулирует его.

При использовании межсетевого экрана с пакетной фильтрацией соединения не прерываются на межсетевом экране (см. рис. 10.2), а направляются непосредственно к конечной системе. При поступлении пакетов межсетевой экран выясняет, разрешен ли данный пакет и состояние соединения правилами политики. Если это так, пакет передается по своему маршруту. В противном случае пакет отклоняется или аннулируется.

Межсетевые экраны с фильтрацией пакетов не используют модули доступа для каждого протокола и поэтому могут использоваться с любым протоколом, работающим через IP. Некоторые протоколы требуют распознавания межсетевым экраном выполняемых ими действий. Например, FTP будет использовать одно соединение для начального входа и команд, а другое - для передачи файлов. Соединения, используемые для передачи файлов, устанавливаются как часть соединения FTP, и поэтому межсетевой экран должен уметь считывать трафик и определять порты, которые будут использоваться новым соединением. Если межсетевой экран не поддерживает эту функцию, передача файлов невозможна.

Как правило, межсетевые экраны с фильтрацией пакетов имеют возможность поддержки большего объема трафика, т. к. в них отсутствует нагрузка, создаваемая дополнительными процедурами настройки и вычисления, имеющими место в программных модулях доступа.

Примечание

Последний абзац начинается с фразы "как правило". Различные производители межсетевых экранов сопоставляют их производительность различными способами. Исторически сложилось так, что межсетевые экраны с пакетной фильтрацией имеют возможность обработки большего объема трафика, нежели межсетевые экраны прикладного уровня, на платформе одного и того же типа. Это сравнение показывает различные результаты в зависимости от типа трафика и числа соединений, имеющих место в процессе тестирования.

Межсетевые экраны, работающие только посредством фильтрации пакетов, не используют модули доступа, и поэтому трафик передается от клиента непосредственно на сервер. Если сервер будет атакован через открытую службу, разрешенную правилами политики межсетевого экрана, межсетевой экран никак не отреагирует на атаку. Межсетевые экраны с пакетной фильтрацией также позволяют видеть извне внутреннюю структуру адресации. Внутренние адреса скрывать не требуется, так как соединения не прерываются на межсетевом экране.

Примечание

Большая часть межсетевых экранов с фильтрацией пакетов поддерживает трансляцию межсетевых адресов.

Гибридные межсетевые экраны

Как и многие другие устройства, межсетевые экраны изменяются и совершенствуются с течением времени, т. е. эволюционируют. Производители межсетевых экранов прикладного уровня в определенный момент пришли к выводу, что необходимо разработать метод поддержки протоколов, для которых не существует определенных модулей доступа. Вследствие этого увидела свет технология модуля доступа Generic Services Proxy (GSP). GSP разработана для поддержки модулями доступа прикладного уровня других протоколов, необходимых системе безопасности и при работе сетевых администраторов. В действительности GSP обеспечивает работу межсетевых экранов прикладного уровня в качестве экранов с пакетной фильтрацией.

Производители межсетевых экранов с пакетной фильтрацией также добавили некоторые модули доступа в свои продукты для обеспечения более высокого уровня безопасности некоторых широко распространенных протоколов. На сегодняшний день многие межсетевые экраны с пакетной фильтрацией поставляются с модулем доступа SMTP.

В то время как базовая функциональность межсетевых экранов обоих типов осталась прежней, (что является причиной большинства "слабых мест" этих устройств), сегодня на рынке присутствуют гибридные межсетевые экраны. Практически невозможно найти межсетевой экран, функционирование которого построено исключительно на прикладном уровне или фильтрации пакетов. Это обстоятельство отнюдь не является недостатком, так как оно позволяет администраторам, отвечающим за безопасность, настраивать устройство для работы в конкретных условиях.

Построение набора правил межсетевого экрана

Качественно созданный набор правил не менее важен, чем аппаратная платформа. Большая часть межсетевых экранов работает по принципу "первого соответствия" при принятии решения о передаче или отклонении пакета. При построении набора правил согласно алгоритму "первого соответствия" наиболее специфичные правила располагаются в верхней части набора правил, а наименее специфичные (т. е. более общие) - в нижней части набора. Такое размещение правил гарантирует, что общие правила не перекрывают собой более специфичные.

Примечание

Некоторые межсетевые экраны содержат обработчик набора правил, проверяющий набор на наличие правил, перекрываемых другими правилами. Обработчик информирует об этой ситуации администратора межсетевого экрана перед установкой правил на межсетевой экран.

Данный подход хорош в общем плане, однако он не решает проблему производительности межсетевого экрана. Чем больше правил необходимо проверять для каждого пакета, тем больше вычислений должен производить межсетевой экран. При разработке качественного набора правил следует принимать в расчет это обстоятельства, т. к. от него зависит уровень эффективности работы межсетевого экрана.

Что такое межсетевой экран

Межсетевой экран (МЭ, брандмауэр или Firewall) представляет собой программно-аппаратный или программный комплекс, который отслеживает сетевые пакеты, блокирует или разрешает их прохождение. В фильтрации трафика брандмауэр опирается на установленные параметры — чаще всего их называют правилами МЭ.

Современные межсетевые экраны располагаются на периферии сети, ограничивают транзит трафика, установку нежелательных соединений и подобные действия за счет средств фильтрации и аутентификации.

Принцип работы межсетевого экрана

Программный межсетевой экран

Программный МЭ – это программное обеспечение, которое устанавливается на устройств, реальное или виртуальное.

Через такой межсетевой экран перенаправляется весь трафик внутрь рабочей сети. К программным относятся брандмауэр в Windows и iptables в Linux.

Программные МЭ, как правило, дешевле и могут устанавливаться не только на границах сети, но и на рабочих станциях пользователей. Из основных недостатков — более низкая пропускная способность и сложность настройки в ряде случаев.

Типы межсетевых экранов

МЭ делятся на два основных типа: аппаратные и программные.

Аренда межсетевого экрана

Основные функции Next-generation firewall

Расскажем про основные функции безопасности для всех NGFW.

Deep Packet Inspection (DPI) – технология, выполняющая детальный анализ пакетов. В отличие от правил классического межсетевого экрана данная технология позволяет выполнять анализ пакета на верхних уровнях модели OSI. Помимо этого, DPI выполняет поведенческий анализ трафика, что позволяет распознавать приложения, которые не используют заранее известные заголовки и структуры данных.

Intrusion Detection System/ Intrusion Prevention System (IDS/IPS) — система обнаружения и предотвращения вторжений. Межсетевой экран блокирует и фильтрует трафик, в то время как IPS/IDS обнаруживает вторжение и предупреждает системного администратора или предотвращает атаку в соответствии с конфигурацией.

Антивирус. Обеспечивает защиту от вирусов и шпионского ПО в реальном времени, определяет и нейтрализует вредонос на различных платформах

Фильтрация по URL, или веб-фильтр, — возможность блокировки доступа к сайтам или другим веб-приложениям по ключевому слову в адресе.

Инспектирование SSL. Позволяет межсетевому экрану нового поколения устанавливать SSL-сессию с клиентом и сервером. Благодаря этому существует возможность просматривать шифрованный трафик и применять к нему политики безопасности.

Антиспам — функция, которая позволяет защитить корпоративных пользователей от фишинговых и нежелательных писем

Application Control. Используется для ограничения доступа к приложениям, их функциям или к целым категориям приложений. Все это задействует функции отслеживания состояния приложений, запущенных пользователем, в режиме реального времени.

Web Application Firewall — совокупность правил и политик, направленных на предотвращение атак на веб-приложения

Аутентификация пользователей — возможность настраивать индивидуальные правила под каждого пользователя или группу.

Sandboxing. Метод, при котором файл автоматически помещается в изолированную среду для тестирования, или так называемую песочницу. В ней можно инициализировать выполнение подозрительной программы или переход по URL, который злоумышленник может прикрепить к письму. Песочница создает безопасное место для установки и выполнения программы, не подвергая опасности остальную часть системы.

Изолированная защита очень эффективна в работе с так называемыми угрозами нулевого дня. Это угрозы, которые ранее не были замечены или не соответствуют ни одному известному вредоносному ПО. Несмотря на то, что обычные фильтры электронной почты могут сканировать электронные письма для обнаружения вредоносных отправителей, типов файлов и URL-адресов, угрозы нулевого дня появляются постоянно. Традиционные средства фильтрации могут их пропустить.

Использование прокси в качестве межсетевого экрана

Прокси-сервер контролирует трафик на последнем уровне стека TCP\IP, поэтому иногда его называют шлюзом приложений. Принцип работы заключается в фильтрации данных на основании полей заголовков, содержимого поля полезной нагрузки и их размеров (помимо этого, задаются дополнительные параметры фильтрации).

Прокси-серверы осуществляют фильтрацию одного или нескольких протоколов. Например, наиболее распространенным прокси-сервером является веб-прокси, предназначенный для обработки веб-трафика.

Такие серверы используются для следующих целей:

- обеспечение безопасности — например, для защиты вашего веб-сайта или пользователей от посещения сторонних сайтов,

- повышение производительности сети,

- ускорение доступа к некоторым ресурсам в интернете и др.

Поскольку прокси-серверы предназначены для определенных протоколов/портов, они, как правило, имеют более глубокие и сложные средства управления, чем общие правила безопасности межсетевого экрана.

Помимо веб-прокси, существуют такие прокси-серверы, как DNS, FTP, telnet, SSH, SSL, и другие протоколы.

Основной функцией классического брандмауэра является отслеживание и фильтрация трафика на сетевом и транспортном уровнях модели OSI. В отличие от него прокси-сервер устанавливает связь между клиентом и сервером, тем самым позволяя производить проверку на прикладном уровне, фильтровать запросы на подключение и так далее.

Чаще всего прокси-сервер является дополнением к стандартному межсетевому экрану, а межсетевые экраны нового поколения уже включают в себя все функции прокси-сервера.

Контроль состояния сеансов на уровне МЭ

Межсетевой экран с контролем состояния сеансов анализирует всю активность пользователей от начала и до конца — каждой установленной пользовательской сессии. На основе этих данных он определяет типичное и нетипичное поведение пользователя. Если поведение в рамках сессии показалась ему нетипичной, МЭ может заблокировать трафик.

Получается, решение об одобрении или блокировке входящего трафика принимается не только на основании заданных администратором правил, но и с учетом контекста — сведений, полученных из предыдущих сессий. Брандмауэры с отслеживанием состояния сеансов считаются гораздо более гибкими, чем классические межсетевые экраны.

Заключение

В данной статье мы рассмотрели, что такое межсетевой экран, для чего он используется и каких видов бывает. В современном мире в аппаратной реализации чаще всего можно встретить межсетевые экраны нового поколения. Подобные решения можно арендовать в Selectel.

Межсетевые экраны

Межсетевой экран (firewall) - это устройство контроля доступа в сеть, предназначенное для блокировки всего трафика, за исключением разрешенных данных. Этим оно отличается от маршрутизатора, функцией которого является доставка трафика в пункт назначения в максимально короткие сроки.

Существует мнение, что маршрутизатор также может играть роль межсетевого экрана. Однако между этими устройствами существует одно принципиальное различие: маршрутизатор предназначен для быстрой маршрутизации трафика, а не для его блокировки. Межсетевой экран представляет собой средство защиты, которое пропускает определенный трафик из потока данных, а маршрутизатор является сетевым устройством, которое можно настроить на блокировку определенного трафика.

Кроме того, межсетевые экраны, как правило, обладают большим набором настроек. Прохождение трафика на межсетевом экране можно настраивать по службам, IP-адресам отправителя и получателя, по идентификаторам пользователей, запрашивающих службу. Межсетевые экраны позволяют осуществлять централизованное управление безопасностью. В одной конфигурации администратор может настроить разрешенный входящий трафик для всех внутренних систем организации. Это не устраняет потребность в обновлении и настройке систем, но позволяет снизить вероятность неправильного конфигурирования одной или нескольких систем, в результате которого эти системы могут подвергнуться атакам на некорректно настроенную службу.

Разработка конфигурации межсетевого экрана

Теперь давайте рассмотрим некоторые стандартные сетевые архитектуры и выясним, каким образом следует настраивать сетевой экран в той или иной конкретной ситуации. В этом упражнении подразумевается, что в организации присутствуют указанные ниже системы, и что эти системы принимают входящие соединения из интернета:

Существует внутренняя система DNS, которая запрашивает системы интернета для преобразования имен в адреса, однако в организации отсутствует своя собственная главная внешняя DNS.

Интернет-политика организации позволяет внутренним пользователям использовать следующие службы:

На базе этой политики можно построить правила политики для различных архитектур.

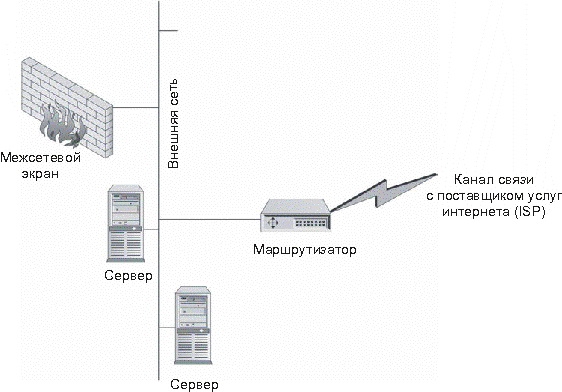

Архитектура 1: системы за пределами межсетевого экрана, доступные из интернета

На рис. 10.3 показано размещение доступных из интернета систем между сетевым экраном и внешним маршрутизатором. В таблице 10.1 приведены правила межсетевого экрана.

Архитектура 2: один межсетевой экран

Вторая стандартная архитектура показана на рис. 10.4. В данной архитектуре используется один межсетевой экран для защиты как внутренней сети, так и любых других систем, доступных из интернета. Эти системы располагаются в отдельной сети . В таблице 10.2 приведены правила межсетевого экрана

Таблица 10.2. Правила межсетевого экрана для архитектуры с одним межсетевым экраном

Как видно из таблицы 10.2, правила практически аналогичны правилам архитектуры 1. Межсетевой экран дополняет правила, которые использовались в маршрутизаторе в предыдущей архитектуре. Также мы видим, что не существует явного правила, позволяющего внутреннему почтовому серверу подключаться к почтовому серверу в отдельной сети. Причиной этому является правило 2, позволяющее любой системе (внутренней или внешней) подключаться к упомянутой системе.

Архитектура 3: двойные межсетевые экраны

Третья архитектура, о которой пойдет речь, использует двойные межсетевые экраны (см. рис. 10.5). Доступные из интернета системы располагаются между межсетевыми экранами, а внутренняя сеть расположена за вторым межсетевым экраном. В таблице 10.3 приведены правила для межсетевого экрана 1.

Межсетевой экран представляет собой устройство, которое может использоваться в любой ситуации, требующей контроля доступа. В частности, данные устройства можно использовать во внутренних сетях, которые необходимо защищать от других внутренних систем. Секретные внутренние сети могут содержать компьютеры с особо важной информацией или функциями либо сети, в которых проводятся эксперименты над сетевым оборудованием.

Хорошим примером секретных сетей являются банковские сети. Каждый вечер банки связываются с системой федерального резерва для передачи денежных средств. Ошибки в этих сетях могут стоить банкам больших денег. Системы, управляющие такими соединениями, являются крайне секретными и жизненно важными для банковских структур. Для ограничения доступа к этим системам из других подразделений банка можно установить межсетевой экран.

Как видно из таблицы 10-3, правила в данном случае аналогичны правилам межсетевого экрана в архитектуре 2. Но еще имеется и второй межсетевой экран. Правила для межсетевого экрана 2 приведены в табл. 10-4.

Таблица 10.3. Правила межсетевого экрана 1 в архитектуре с двумя межсетевыми экранами

Таблица 10.4. Правила межсетевого экрана 2 в архитектуре с двойным межсетевым экраном

Примечание

Эти примеры очень просты, однако они отражают функционирование межсетевых экранов, при котором разрешается только строго определенный доступ.

Выявление различий между межсетевыми экранами различных типов

Данный проект продемонстрирует различия в системах защиты межсетевых экранов различных типов. Для выполнения этого проекта необходим доступ к межсетевому экрану прикладного уровня, а также к экрану с фильтрацией пакетов.

Шаг за шагом

- Сконфигурируйте сеть согласно архитектуре 2. Не подключайте эту сеть к интернету!

- Создайте почтовый сервер и веб-сервер с настройками по умолчанию и оставьте в каждой системе уязвимости.

- Разместите межсетевой экран прикладного уровня в сети и настройте его согласно набору правил из табл. 10.2.

- Сконфигурируйте другую систему в качестве внешней системы (как если бы она располагалась вне межсетевого экрана в интернете) и запустите сканер уязвимостей.

- С помощью сканера уязвимостей просканируйте почтовый сервер и веб-сервер, а также межсетевой экран.

- Теперь замените межсетевой экран прикладного уровня межсетевым экраном с фильтрацией пакетов.

- Снова просканируйте серверы.

- Сравните полученные результаты. Различна ли информация, полученная при первом и втором сканировании? Одинаковы ли уязвимости, отображенные при подключении обоих межсетевых экранов? Если нет, то почему?

Выводы

Если модули доступа на межсетевом экране прикладного уровня настроены правильно, в результате сканирования через экран с фильтрацией пакетов, скорее всего, отобразится большее число уязвимостей, чем при сканировании через межсетевой экран прикладного уровня. Причиной этому является то, что модуль доступа перехватывает и интерпретирует почту и веб-запросы перед отправкой на серверы. В некоторых случаях этот подход обеспечивает защиту от использования уязвимостей серверов.

Встроенный межсетевой экран (firewall, брандмауэр) является неотъемлемой частью драйвера NAT UserGate и предназначен для обработки сетевого трафика в соответствии с заданным набором правил.

Правило межсетевого экрана можно создать на странице Межсетевой экран - Правила в консоли администрирования.

Первая страница правила выглядит следующим образом:

Так как межсетевой экран работает с трафиком, идущем в определенном направлении, при создании правила необходимо определить, с каким из потоков оно будет работать, выбрав соответствующие источник (интерфейс, с которого поток приходит) и назначение (интерфейс, на который направлен поток).

Источник и назначение выбираются на первой и второй страницах правила соответственно. В качестве одного из них можно установить либо произвольный интерфейс, либо выбрать из существующих, либо создать новый.

Доступные опции правила, которые находятся на третьей и четвертой странице, определяются типом правила.

Тип правила межсетевого экрана определяется автоматически, в зависимости от указанных параметров источника и назначения. Межсетевой экран поддерживает следующие типы правил:

-

. Определяется, если в качестве источника выбран интерфейс LAN, в качестве назначения - интерфейс WAN. . Определяется, если в качестве источника и назначения выбраны два LAN-интерфейса. . Данный тип будут иметь остальные варианты создаваемых правил, которые определят, какие пакеты нужно отфильтровать с помощью межсетевого экрана.

Правила просматриваются в порядке приоритета. Чем выше правило в списке, тем выше его приоритет и тем раньше оно будет обрабатываться. Правила можно перемещать по списку, тем самым изменяя их приоритет.

Сервисы, используемые в UserGate - такие как прокси-сервер или назначение портов, автоматически создают разрешающие правила межсетевого экрана. Например, при включении прокси-сервера будет создано правило, обеспечивающее прохождение запросов на порт прокси-сервера. Удалить такое правило можно, только выключив соответствующий интерфейс. Администратор UserGate может перекрыть разрешающее автоматическое правило, создав соответствующее запрещающее правило и поместив его в самом верху списка правил.

Правила трансляции сетевого адреса (NAT)

Правила трансляции сетевых адресов могут понадобиться при настройке доступа в сеть Интернет клиентских машин сети с локальными адресами. Для этого необходимо наличие двух интерфейсов - LAN и WAN.

Для этого типа правила третяя страница выглядит следующим образом:

Здесь нужно выбрать из предложенных или создать новый сервис, который необходимо разрешить.

Важно! Для правил типа NAT автоматически определяется действие "Разрешить", которое позволяет пропускать трафик только соответствующих сервисов.

Создание новых сервисов может понадобиться, например, если необходимо обеспечить доступ на тот порт протокола, которого нет в стандартных сервисах.

На четвертой странице можно сразу выбрать пользователя или группу пользователей, к которым будет применено правило.

Правила NAT можно использовать и в том случае, если имеется всего лишь одна сетевая карта. Как это сделать, можно прочитать здесь.

Подробнее про создание NAT-правила можно прочитать здесь.

Маршрутизация

Если компьютер с UserGate подключен к нескольким локальным сетям, сервер UserGate можно настроить как маршрутизатор, обеспечив прозрачную двунаправленную связь между этими сетями. Правила маршрутизации настраиваются между любой парой LAN-интерфейсов.

Для этого типа правил третяя страница выглядит следующим образом, так как маршрутизация не требует авторизации и работает для всех портов и протоколов поддерживаемых UserGate:

На четвертой странице также не будет доступна ни одна опция.

Подробнее про создание правил маршрутизации можно прочитать здесь.

Важно! Для маршрутизации не ведется подсчет трафика.

Правила брандмауэра (firewall)

Для этого типа правила третяя страница выглядит так же, как и для правила NAT.

Однако, опции, доступные на четвертой страницы, зависят от количества выбранных сервисов и от определенных источника и назначения.

В общем случае, четвертая страница выглядит следующим образом:

Данный тип правил - единственный, который позволяет выбрать запретить или разрешить трафик. После создания правила действие (Разрешить или Запретить) можно будет поменять, щелкнув один раз левой кнопкой мыши по значку напротив названия правила.

Правила межсетевого экрана включают в себя и правила публикации сетевых ресурсов. Чтобы создать такое правило, в качестве источника можно выбрать либо "Любой" интерфейс, либо определенный (можно задать хост или выбрать существующий интерфейс), в качестве назначения - интерфейс WAN, а на третьей странице - один сервис (например, FTP).

После этого на четвёртой странице нужно поставить галочку "Транслировать" и прописать IP-адрес локальной сети и порт, на который будет осуществляться трансляция.

Как получить информацию о работе правил, Вы можете прочитать здесь.

Встроенный межсетевой экран (firewall, брандмауэр) является неотъемлемой частью драйвера NAT UserGate и предназначен для обработки сетевого трафика в соответствии с заданным набором правил.

Правило межсетевого экрана можно создать на странице Межсетевой экран - Правила в консоли администрирования.

Первая страница правила выглядит следующим образом:

Так как межсетевой экран работает с трафиком, идущем в определенном направлении, при создании правила необходимо определить, с каким из потоков оно будет работать, выбрав соответствующие источник (интерфейс, с которого поток приходит) и назначение (интерфейс, на который направлен поток).

Источник и назначение выбираются на первой и второй страницах правила соответственно. В качестве одного из них можно установить либо произвольный интерфейс, либо выбрать из существующих, либо создать новый.

Доступные опции правила, которые находятся на третьей и четвертой странице, определяются типом правила.

Тип правила межсетевого экрана определяется автоматически, в зависимости от указанных параметров источника и назначения. Межсетевой экран поддерживает следующие типы правил:

-

. Определяется, если в качестве источника выбран интерфейс LAN, в качестве назначения - интерфейс WAN. . Определяется, если в качестве источника и назначения выбраны два LAN-интерфейса. . Данный тип будут иметь остальные варианты создаваемых правил, которые определят, какие пакеты нужно отфильтровать с помощью межсетевого экрана.

Правила просматриваются в порядке приоритета. Чем выше правило в списке, тем выше его приоритет и тем раньше оно будет обрабатываться. Правила можно перемещать по списку, тем самым изменяя их приоритет.

Сервисы, используемые в UserGate - такие как прокси-сервер или назначение портов, автоматически создают разрешающие правила межсетевого экрана. Например, при включении прокси-сервера будет создано правило, обеспечивающее прохождение запросов на порт прокси-сервера. Удалить такое правило можно, только выключив соответствующий интерфейс. Администратор UserGate может перекрыть разрешающее автоматическое правило, создав соответствующее запрещающее правило и поместив его в самом верху списка правил.

Правила трансляции сетевого адреса (NAT)

Правила трансляции сетевых адресов могут понадобиться при настройке доступа в сеть Интернет клиентских машин сети с локальными адресами. Для этого необходимо наличие двух интерфейсов - LAN и WAN.

Для этого типа правила третяя страница выглядит следующим образом:

Здесь нужно выбрать из предложенных или создать новый сервис, который необходимо разрешить.

Важно! Для правил типа NAT автоматически определяется действие "Разрешить", которое позволяет пропускать трафик только соответствующих сервисов.

Создание новых сервисов может понадобиться, например, если необходимо обеспечить доступ на тот порт протокола, которого нет в стандартных сервисах.

На четвертой странице можно сразу выбрать пользователя или группу пользователей, к которым будет применено правило.

Правила NAT можно использовать и в том случае, если имеется всего лишь одна сетевая карта. Как это сделать, можно прочитать здесь.

Подробнее про создание NAT-правила можно прочитать здесь.

Маршрутизация

Если компьютер с UserGate подключен к нескольким локальным сетям, сервер UserGate можно настроить как маршрутизатор, обеспечив прозрачную двунаправленную связь между этими сетями. Правила маршрутизации настраиваются между любой парой LAN-интерфейсов.

Для этого типа правил третяя страница выглядит следующим образом, так как маршрутизация не требует авторизации и работает для всех портов и протоколов поддерживаемых UserGate:

На четвертой странице также не будет доступна ни одна опция.

Подробнее про создание правил маршрутизации можно прочитать здесь.

Важно! Для маршрутизации не ведется подсчет трафика.

Правила брандмауэра (firewall)

Для этого типа правила третяя страница выглядит так же, как и для правила NAT.

Однако, опции, доступные на четвертой страницы, зависят от количества выбранных сервисов и от определенных источника и назначения.

В общем случае, четвертая страница выглядит следующим образом:

Данный тип правил - единственный, который позволяет выбрать запретить или разрешить трафик. После создания правила действие (Разрешить или Запретить) можно будет поменять, щелкнув один раз левой кнопкой мыши по значку напротив названия правила.

Правила межсетевого экрана включают в себя и правила публикации сетевых ресурсов. Чтобы создать такое правило, в качестве источника можно выбрать либо "Любой" интерфейс, либо определенный (можно задать хост или выбрать существующий интерфейс), в качестве назначения - интерфейс WAN, а на третьей странице - один сервис (например, FTP).

После этого на четвёртой странице нужно поставить галочку "Транслировать" и прописать IP-адрес локальной сети и порт, на который будет осуществляться трансляция.

Как получить информацию о работе правил, Вы можете прочитать здесь.

Функции межсетевого экрана

Правила МЭ

Сетевой трафик, проходящий через брандмауэр, сопоставляется с правилами, чтобы определить, пропускать его или нет.

Правило межсетевого экрана состоит из условия (IP-адрес, порт) и действия, которое необходимо применить к пакетами, подходящим под заданное условие. К действиям относятся команды разрешить (accept), отклонить (reject) и отбросить (drop). Эти условия указывают МЭ, что именно нужно совершить с трафиком:

Для лучшего понимания рассмотрим пример. Допустим, у нас есть три правила:

- Разрешить доступ всем IP-адресам, которые принадлежат отделу маркетинга, на 80-й порт.

- Разрешить доступ всем IP-адресам, которые принадлежат отделу системного администрирования.

- Отклонить доступ всем остальным.

Так выглядит правило разрешить доступ на 80-й порт всем сотрудникам отдела маркетинга на устройстве FortiGate.

Читайте также: