Что такое микросегментация в ethernet сетях

Постепенно отказываются от сетевых архитектур и традиционных моделей управления. Это руководство покажет вам основы микро-сегментация и как он адаптируется к этим новым сетевым архитектурам, которые работают с несколькими облачными службами и службами виртуализации. Гораздо более высокий уровень безопасности - одна из его важнейших особенностей.

Сценарий 2: направленная атака на критичный сервис

Атака на особо критичные компьютеры и серверы (бухгалтерия, машины с доступом к SWIFT, процессинговые серверы) чаще всего начинается как DDoS, продолжается проносом зловреда «под шумок». Решается просто: создаётся ещё одна (две, три, сколько надо) DMZ внутри вашей группы серверов для полной отсечки. Разумеется, об этом надо думать заранее.

У нормального админа, естественно, сети и так разделены, просто поддерживать это без дырок в течение долгих лет сложнее. Ну и без централизации. И при переносе сети или виртуалки могут появиться дырки, а в случае микросегментации — вероятность куда меньше.

Хост-агент

Это ориентировано на конечных пользователей. Все данные, проходящие через сеть, проходят через устройство, которое действует как центральный менеджер , Одним из основных преимуществ является отсутствие необходимости обнаруживать и дешифровать алгоритмы и / или протоколы шифрования, которыми обладает трафик. Однако, чтобы эта стратегия микросегментации работала в полную силу, на всех хостах в сети должно быть установлено специализированное программное обеспечение. Кроме того, важно знать, что с помощью типа агента хоста можно будет предотвратить события безопасности в сети даже до того, как хост войдет в саму сеть.

Почему микросегментация более безопасна?

На приведенном выше графике показано, что доля сетевого трафика встречается с типом Восток-Запад. Мы видим серверы, выделенные для сетей хранения данных (сети SAN) и серверы Exchange (или любые другие, предназначенные для электронной почты). Мы также можем видеть выделенные серверы, функционирующие как базы данных, окруженные брандмауэрами.

Еще один аргумент в пользу микросегментации - все более широкое использование виртуальных машин и других методов виртуализации. Имейте в виду, что на одном сервере может размещаться несколько виртуализаций, каждая из которых имеет соответствующую рабочую нагрузку и требования безопасности. Этот обновленный режим сегментации позволяет улучшить меры безопасности на детальном уровне, то есть в соответствии с каждым компонентом сети.

Как это было раньше

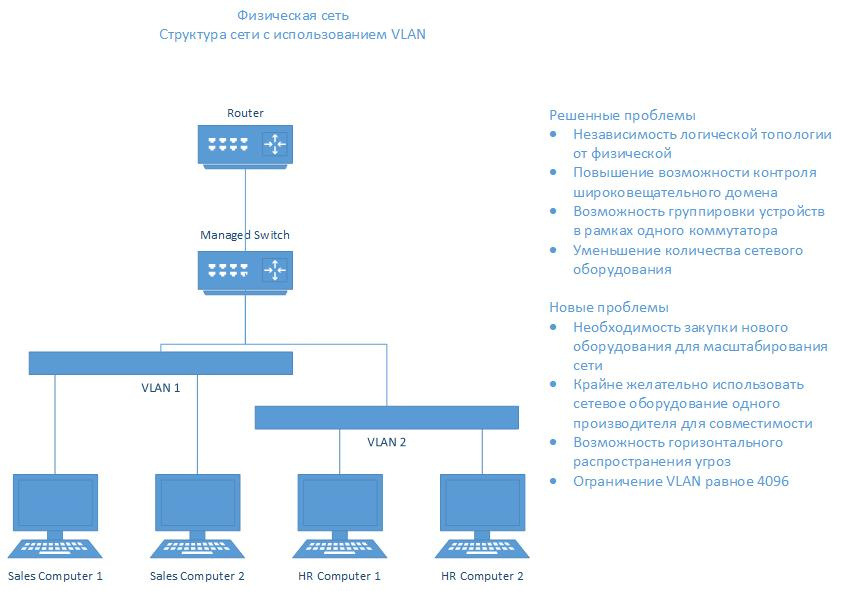

Вот «каменный век» современных сетей — неуправляемые сети:

Точнее, каменным веком это было бы, если бы сети были вообще физически разделены отсутствием линков. Но здесь они соединены роутером и защищены аппаратными файерволами на месте пересечений. Это хороший вариант ровно до тех пор, пока вы не попадёте в реальный мир.

Вот следующий виток эволюции защиты:

Сегодня большинство компаний используют кластеры серверов для того, чтобы крутить свою инфраструктуру в целом. Вот пример «Аэроэкспресса» — там, по сути, один кластер и две виртуальных подсети — для офисов продаж (обычные пользователи) и для банкинга, то есть расчётов по билетам. До внедрения сеть была одна, и в теории кассир мог банально подосить сервер с выдачей билетов. Следующий логический шаг после такого разделения — ещё большая виртуализация и построение микросегментов, но не на уровне железа, а на уровне гибких прав сервисов. Это очень облегчает администрирование в сравнении с классической задачей мелкого разделения по 2–3 машины и очень упрощает жизнь в плане надёжности защиты в кластере. Каждый микросегмент смотрит на соседний как на внешний мир, а не как на заведомо доверенный.

Это одна из самых простых схем, где в зависимости от задач используются пересечения разных периметров. Это может выглядеть как на схеме ниже.

На этой схеме, как видите, решённые проблемы масштабирования компонентов сети (производится развёртыванием новых VM), есть возможность использовать любое сетевое оборудование, есть возможность контроля горизонтального распространения трафика ВМ, VLAN заменены VxLAN, ограничение которых составляет около 16 млн интерфейсов. Более того, если посмотреть на цветовое разграничение схемы, на примере Личного кабинета — 1 можно увидеть следующие сценарии:

- Серверы приложений, находящиеся на разных физических площадках, расположены в одной логической сети Р6 (оранжевые овалы);

- При этом Web-серверы того же Личного кабинета — 1 находятся уже в разных логических сетях (зелёные овалы Р4 и Р5);

- Все серверы, реализующие Личный кабинет — 1, в свою очередь находятся в единой логической сети Р10 (выделенная пунктиром зона).

Самая главная тема таких внедрений микросегментации — защита критичных сервисов в контексте кластерных и персональных облачных технологий.

Пример: есть рабочая машина бухгалтера, на которой при обычной повседневной работе применяются политики вроде «АРМ Бухгалтерии», при которых можно осуществлять выход в Интернет и к общим инфраструктурным сервисам. При запуске же банк-клиента политики сразу же будут в приоритете обрабатывать правила, связанные именно с трафиком банк-клиента, и его трафик будут пропускать только на заданный IP/DNS сервера банка, при этом в обязательном порядке пропускать такой трафик через дополнительные средства защиты информации (к примеру, DPI-сервер). Банк-клиент закрыт — снова становится «АРМ Бухгалтерии».

Сценарий 4: особо удачный пентест

Это реально отдельный сценарий, потому что за такие косяки очень больно бьют по рукам. Особенно в финансовой сфере. Я видел очень простую историю: банк заказал проникновение на определённую группу ВМ (в тестовой среде). Пентестеры взяли флаг, но немного увлеклись, проковыряли тестовую среду, вышли в основной сегмент и положили на сутки сервер АБС. Это просто абзац!

В общем, микросегментация помогает сделать так, чтобы сети «физически» не видели друг друга, как если бы они были не соединены вообще никак. На уровень гипервизора всё равно не пройдут (ну, по крайней мере без 0-day мирового уровня). Если вдруг что-то получит админские права и будет распространяться — гипервизор отловит. И виртуальные машины на порядок легче откатывать.

Соображения перед его внедрением

Прежде чем вкладывать средства в реализацию микросегментации сети, необходимо ознакомиться с основными условиями. Рекомендуется иметь контроль с высоким уровнем детализации в зависимости от того, какая сетевая архитектура используется, а также какие системы и приложения используются. С другой стороны, вы должны знать, как системы взаимодействуют друг с другом.

Для всего этого необходимо провести анализ со всеми вовлеченными сторонами. Особенно, если речь идет о большой сети, в которой есть критические операции, которые выполняются ежедневно. Можно даже провести этот анализ при поддержке поставщика. Таким образом, будет намного легче определить точки, где будут установлены микросегменты. Здесь самое главное - избегать, насколько это возможно, отсутствия падений функциональности сети.

Нужны новые клиенты? Тогда Вам рекомендуем посмотреть этот раздел нашего сайта

_____

Когда больше устройств добавляется в сеть для объединения большего числа пользователей, а также для поддержки программных приложений, требуется большая пропускная способность канала. При этом поддержание допустимого уровня производительности сети становится довольно сложной задачей.

Однако существуют несколько способов увеличения производительности коммутируемой Ethernet сети, так что сеть продолжает отвечать требованиям пользователей к производительности и доступности. В этой статье раскрываются несколько методов увеличения производительности, включая микросегмеитацию, дуплексную связь и метод связующего дерева (spanning-tree).

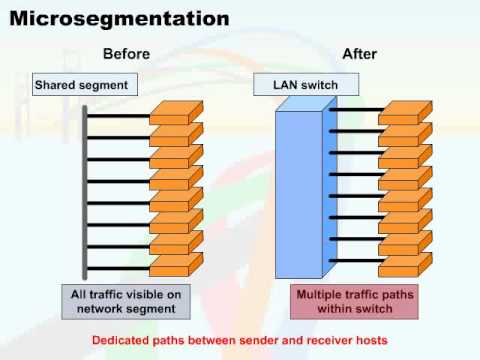

Микросегментация предотвращает возможность появления коллизий в сегментах сети, предоставляя ряд преимуществ в увеличении производительности сети.

Микросегментация. Максимизация преимуществ коммутации

Реализация коммутируемых сетей позволяет предоставлять микросегментацию. Это не разделяет пропускную способность канала с другими устройствами в сегменте. Эта важная функция предотвращает коллизии и увеличивает эффективную скорость передачи данных через работу в дуплексном режиме, что в результате дает существенное увеличение доступной пропускной способности канала.

Пример: Получение выделенного съезда на автомагистраль.

Передача данных может быть сравнена с автострадой, а перемещающиеся по сети фреймы – с автомобилями на автостраде. Только машины используют въезд на автомагистраль для съезда, а устройства подсоединяются к сети, когда они хотят передать данные. Все больше и больше машин перемещается по автомагистрали, в результате сьезд переполняется, предоставляя доступ только нескольким машинам, и может образоваться затор. Если у каждой машины имеется свой сьезд, то все машины будут иметь одинаковый уровень доступа к автомагистрали, и не будет заторов и столкновений. Микросегментация в коммутируемой сети предоставляет каждому сетевому устройству свои собственный «съезд», так что каждое устройство не должно состязаться с другими устройствами для использования сетевой «автомагистрали».

Как переходить

Давайте расскажу на примере одного из практических случаев:

- Провели обследование. В ходе обследования зафиксировали топологию сети, архитектуру виртуальной инфраструктуры, типы развёрнутых систем и сервисов. На этом этапе определяются и фиксируются все информационные потоки (пользовательские, сервисные, трафик управления, трафик мониторинга и обновления).

- Производится анализ и проектирование изменений виртуальной инфраструкутры, в том числе сетевой, с учётом выявленных на этапе обследования групп сервисов по критичности и предоставляемым функциям.

- Производится первоначальная настройка профилей (групп ВМ, ролей, настроек безопасности, настроек МСЭ, настроек доступа групп пользователей) для тестовой группы ВМ.

- Сформированные профили применяются, мониторится работа. При необходимости вносятся корректировки. Действует модель «zero-trust» при внедрении микросегментации. При такой модели мы изначально ничему не доверяем, а разрешаем только проверенное и доверенное взаимодействие.

- Решение масштабируется на всю инфраструктуру.

Важные моменты конкретно для упомянутого решения NSX:

- Необходимость замены межсетевого экрана Cisco ASA 5520.

- Возможность разбиения ЦОДа на отдельные сегменты независимо от подсети и VLAN.

- Применение политики к ВМ в соответствии с ОС и её именем.

- Поддержка решением протокола IPsec для связи с удалёнными филиалами.

Перед внедрением мы провели аудит, чтобы понять, как «ходит» трафик в виртуальном ЦОДе с использованием утилиты VMware vRealize Network Insight. Она как раз помогает настроить правила микросегментации. Получается что-то вроде этого:

Источник

И сравнили интересующие заказчика параметры (так, одной из задач была замена VPN):

Постепенно сетевые архитектуры и их традиционные модели управления отстают. Это руководство покажет вам основы микро-сегментация и как он адаптируется к этим новым сетевым архитектурам, которые работают с несколькими облачными сервисами и виртуализацией. Гораздо более высокий уровень безопасности является одной из самых выдающихся функций.

Как это работает

Микросегментация применяет политика réseau единый и централизованный каждому члену . Это позволяет реализовать сетевую политику, выходящую за рамки того, где находятся люди. Другими словами, это больше не зависит от того, где пользователь вошел в систему. Теперь это зависит от того, вошел ли пользователь в систему. Такой способ применения сетевых политик необходим, поскольку облачные сервисы все чаще используются, и они, конечно же, выходят далеко за пределы периметра данной сети.

Хотя это может показаться очевидным, микросегментация ориентирована на конечных пользователей. В частности, из-за того, что большая часть событий, угрожающих безопасности сети, исходит от устройств этих конечных пользователей. Другими словами, такой способ управления сетями не закрыт для огромных корпоративных инфраструктур, таких как центры обработки данных.

Сценарий 1: малвара

Пути проникновения и заражения в крупных компаниях примерно одинаковые: фишинг, направленные атаки, «дорожные яблоки» в виде подброшенных флешек. Как правило, зловред заражает одно из автоматизированных рабочих мест (например, приходя с письмом), а затем внутри периметра может делать что угодно до обнаружения. Недавно я видел ситуацию в банке. Надо сказать, у них серьёзные люди и серьёзная безопасность, но внутри сети ситуация была такая, что развёрнутый тестовый зловред (без пейлоада) «пробил» тестовую среду и заразил несколько филиалов, пока его не увидела система защиты. У некоторых пользовательский сегмент вообще не отделён от критичного, и юзеры радостно вешают зловредов на сервера 1С, на машины с финансовыми транзакциями, на веб-сервера, сервера обновлений и так далее.

В нашей парадигме защита такая: микросегментация на уровне серверов, сервисов, пользователей. Отделяем каждую группу периметрами (как на картинке выше). Заражается, как правило, одна виртуальная машина, которая детектится антивирусом, работающим с высоты гипервизора. Машина при нетипичной активности тут же автоматически помещается в карантин — специальный сегмент, куда попадают все те, кто делает что-то не совсем обычное.

К этому всему могут быть прикручены и стандартные меры — например, типовая песочница.

Современные зловреды затихают на единичном АРМ, посылают очень маленький сигнал на сервер управления или разворачивают второй блок, который уже несёт на себе «полезную» нагрузку. В случае чего детектится именно второе поколение зловреда — первый «затихший» остаётся в системе. Антивирус, может, задетектит и убьёт даже оба блока, если повезёт, но скорее всего, это произойдёт уже на границе сетей, и после этого придётся делать огромную работу по отслеживанию ущерба. Да и сама интеграция антивируса без уровня гипервизора несколько сложнее.

17 марта 2017 года Касперский обновил «защиту без агента» для NSX.

На основе гипервизоров

Что такое гипервизор? Это ядро многих технологий виртуализации оборудования. Они отвечают за развертывание и управление гостевой операционной системой, то есть виртуализацией. Преимущество реализации микросегментации с гипервизорами заключается в том, что можно использовать уже реализованные межсетевые экраны, в дополнение к переносу текущих сетевых политик на те же гипервизоры или другие, в зависимости от того, как сетевая активность переносится на эту модель управления.

Однако эта модель не самая рекомендуемая. Поскольку он не работает полностью в облачных средах, контейнерах или гипервизорах «с нуля» (тех, которые установлены на самом компьютерном оборудовании и оттуда, выполняется виртуализация).

Мы также можем привести другую модель, которая рассматривается как расширение традиционного сетевого управления , Что, например, включает в себя сегментацию на основе Списки контроля доступа и другие методы. По мнению экспертов, эту модель проще всего принять, учитывая, что это не «внезапное» изменение способов управления сетью. Однако проблемы могут начаться с того момента, как вы захотите перенести микросегментацию на очень большие сегменты сети. Это связано с тем, что при управлении и обеспечении поддержки мероприятий требуется много финансовых ресурсов и специализированного персонала.

Агент хоста

Это ориентировано на конечных пользователей. Все данные, циркулирующие в сети, проходят через устройство, которое действует как центральный менеджер . Одним из основных преимуществ является отсутствие необходимости обнаруживать и расшифровывать алгоритмы и / или протоколы шифрования, доступные для трафика. Однако для того, чтобы эта стратегия микросегментации работала в полной мере, необходимо установить специализированное программное обеспечение на всех хостах в сети. Точно так же важно знать, что с помощью типа Host-agent можно будет предотвратить события безопасности в сети даже до того, как хост сам войдет в сеть.

Почему микросегментация безопаснее?

Palo Alto Networks объясняет важность микросегментации в контексте сетевого трафика «Север-Юг» (Север-Юг на графике) и движение «Восток-Запад» (Восток-Запад на графике) , Сегментация сети, как мы ее знаем, работает лучше всего, когда речь идет о трафике Север-Юг, который включает в себя обмен данными между сервером и клиентом по сети. Сегодня сетевые архитектуры в целом были обновлены благодаря облачным сервисам, и их сочетание известно как гибридная архитектура , Последний имеет больший сетевой трафик между Востоком и Западом, то есть обмен данными между серверами.

График, которым мы поделились выше, демонстрирует, как большая часть сетевого трафика происходит со скоростью Восток-Запад. Мы видим серверы, выделенные для сетей хранения данных (сети SAN) и серверов Exchange (или любых других, выделенных для электронной почты). Мы также можем видеть серверы, предназначенные для функционирования в качестве баз данных, которые окружены брандмауэрами.

Еще один момент в пользу микросегментации - это растущее использование виртуальных машин и других методов виртуализации. Помните, что вполне возможно, что на одном сервере может быть размещено несколько виртуализаций, каждая из которых имеет соответствующую рабочую нагрузку и требования безопасности. Этот обновленный способ сегментации улучшает меры безопасности на уровне детализации, то есть в соответствии с каждым компонентом сети.

Что такое микросегментация

Микросегментация — это метод безопасности, который позволяет назначать приложениям центра обработки данных микрополитики безопасности, вплоть до уровня рабочей нагрузки. В более прикладном применении — это модель обеспечения безопасности центров обработки данных. Применение политик сетевой безопасности обеспечивают брандмауэры, интегрированные в гипервизоры, которые уже присутствуют в ЦОД. Это обеспечивает повсеместность защиты. Кроме того, политики безопасности можно удобно изменять, в том числе автоматически, и динамически адаптировать с учётом изменений рабочих нагрузок.

Сценарий 3: случайная неверная миграция или упрощённая инициализация сети

Только треть потерь данных связана с действиями злоумышленников. Остальное — банальный недосмотр или просто идиотизм. Яркий пример — очень часто случающиеся изменения в сети, например, миграция машины или группы машин из одной подсети в другую (из более защищённой в менее защищённую, из-за чего мигрированная машина оказывается «голой» перед угрозами).

Решение — микросегментация и присвоение профиля машине или группе машин. Таким образом, настройки безопасности и все нужные файерволы (реализуемые гипервизором) будут оставаться на ВМ вне зависимости от того, как и куда её мигрируют.

Мой любимый пример — в одной розничной сети были неверно оценены риски. Кассы мигрировали в пользовательскую зону (точнее, права пользователей поменялись через полгода). Кто-то что-то забыл при очередном патче — и их выставили голой базой данных наружу.

Из чего состоит одна из платформ для микросегментации NSX?

Логическое наложение уровня 2 обеспечивается по всей коммутируемой матрице уровня 3 внутри и вне ЦОД. Поддержка наложения сетей на основе VXLAN.

Динамическая маршрутизация между виртуальными сетями выполняется ядром гипервизора распределённо, поддерживается горизонтальное масштабирование с аварийным переключением типа «активный-активный» на физические маршрутизаторы. Поддерживаются протоколы статической и динамической маршрутизации (OSPF, BGP).

Распределённые службы брандмауэра с сохранением состояния, встроенные в ядро гипервизора, с пропускной способностью до 20 Гбит/с на сервер гипервизора. Поддержка Active Directory и мониторинга действий. Кроме того, NSX обеспечивает вертикальный брандмауэр с помощью NSX Edge.

Балансировка нагрузки для уровней переносом нагрузок SSL и сквозной передачей, проверка работоспособности сервера и правила приложений обеспечивают возможности программирования и манипулирования трафиком.

Удалённый доступ через VPN и VPN-подключение типа «среда-среда», неуправляемый VPN для служб облачных шлюзов.

Поддержка мостов между сетями VXLAN и VLAN обеспечивает оптимальное подключение к физическим рабочим нагрузкам. Этот компонент встроен в платформу NSX, а также поддерживается надстоечными коммутаторами, поставляемыми партнёрами по экосистеме.

Поддерживаются API-интерфейсы на базе REST для интеграции с любыми платформами управления облаком или пользовательскими

Типы микросегментации

Дополнения и замечания

Логирование

Мониторинг, логирование и прозрачность происходящего в сети является столпом безопасности и одним из китов SIEM систем. Так уж вышло, что практически идеальным местом с которого видны все коммуникации в сети - это фаервол. Логирование и мониторинг попыток доступа на устройства доступа осуществляющих, в случае традиционных методов сегментации и сегментации по группам, возможен, но является дорогим удовольствием с точки зрения реализации. Требования к свитчам доступа растут, следственно растет и цена проекта. Кроме того, недостаточно иметь только лишь счетчики на ACL, требуется собирать и семантическую информацию о трафике.

Масштабирование

Сложный комплексный вопрос - изоляция хостов с помощью индивидуальных политик и IP ACL, MAC ACL или VLAN ACL смоделированных и назначенных на каждый конкретный порт в Access свитчах дело непростое и слабо масштабируемое как с точки зрения ресурсов свитча, например банков TCAM, так и с точки зрения централизованного управления и автоматизации.

Решения сегментации на основе групп это еще одна составляющая проблемы масштабируемости. Дело заключается в ограниченом количестве групповых политик - обратитесь к представителям своего вендора за конкретными показателями. Желательно также уточнить как доступный ресурс делится между всем необходимым функционалом на свитче. Будет справедливо заметить, что для большинства мелких компаний нескольких десятков политик будет более чем достаточно. В случае же крупных внедрений вопрос масштабируемости начинает становиться более жестко еще и из-за количества VLAN/VRF в EVPN VXLAN домене на свитчах доступа. Иногда это можно решить позаимствовав решения для дата-центровых фабрик, такие как draft-sharma-multi-site-evpn или draft-ietf-bess-evpn-overlay.

Помимо пресловутой масштабируемости, бывает и так, что решения групповой сегментации не всегда предоставляют возможности для микросегментации, следовательно построить Zero Trust Network на основе такого исполнения будет невозможно. Назначение всех IOT устройств в одну группу по умолчанию не будет выполнять условию горизонтальной сегментации. Распределение устройств в разные группы повлечет увеличение количества групповых политик. См. пункт про масштабируемость.

Управляемость

Передвижение подключенных клиентов между портами может серьезно усложнить процесс управления конфигурацией. Еще один немаловажный вопрос - насколько гибко можно управлять политиками сегментации, что в первую очередь зависит от того как часто и быстро меняются требования поступающие от отдела безопасности.

Традиционные методы управления безопасностью через политики на основе IP-адреса отправителя требуют достаточно гибкой и динамичной системы управления. Политика должна отражать изменения назначенного IP-адреса.

Как это должно работать - создается RACL, L2 сегмент, где фаервол является шлюзом или L3 VRF. Сегменту назначается определенный VLAN по средствам dot1x/MBA и он растягивается через VXLAN EVPN. Все становится немного сложнее в случае переезда на IPv6 и использования SLAAC, поскольку контролировать назначенный IP-адрес в этом случае не сильно удобно.

Альтернативой статически привязанным ACL является динамический ACL переданный посредством RADIUS. Как показывает практика и это решение не всегда годится - RADIUS/NAC должен предоставить ACL, а свитч подставить IP-адрес хоста. Уникальный ACL для каждого устройства на порту весьма затратная штука - ресурсы TCAM в реализации чипа вашего вендора ограничены.

Интеграционные возможности и сочетание оборудования и софта разных вендоров. Это - отдельная статья в этой истории, которую можно расписывать и теоретизировать примерно бесконечно. Ограничимся лишь замечанием того, что на данный момент публично известно мало о успешных проектах реализации сегментации сети на основе решений более чем от одного вендора, особенно если необходимо миксовать свитчи разных вендоров в одной роли. Те кто смог, заслуживают аплодисментов, хотелось бы узнать о их пути к автоматизации и централизованном управлении этим флотом.

К какому выводу приходим? Традиционные методы сегментации не достаточно гибкие и управляемы, в то время как сегментация “по ролям” или по группам недостаточно гранулярная, не всегда масштабируема и дорогая - придется задуматься об обновлении долгоживущих свитчей доступа до свитчей как минимум третьего поколения чипа вашего merchant silicon вендора (BCM56879/BCM56370 как пример).

Ни один из перечисленных выше вариантов реализации сегментации не предоставляет четкого ответа на вопрос о доступности централизованного мониторинга и логирования - сбор информации с каждого устройства доступа возможен, но не является тривиальным процессом, особенно если речь идет о логировании access и deny.

Альтернативы

Основной тенденция развития безопасности и сегментации в частности в корпоративных сетях в последние годы это все таки концепт Zero Trust Network. Откуда этот концепт берется и как он применяется на практике? Это уже упоминалось в паре статей на хабре: здесь и здесь.

Мы же двинемся чуть дальше и в конце статьи перейдем от теории к практике. Continue reading.

Принципами концепта является деление сети на зоны: доверительная зона, внутри которой устройства могут общаться друг с другом автономно, и зона в которой любое автономное общение между устройствами должно проходить через межсетевой экран или устройство способное применить действие в соответствии с политикой безопасности. Любое общение между устройствами напрямую в такой зоне по умолчанию запрещено и не возможно.

Главное отличие в реализации этого подхода от подхода с групповой сегментацией является то, что в Zero Trust сегментация происходит с гранулярностью до одного хоста. Не маловажной деталью является и то, что корпоративная сеть должна быть полностью прозрачной с точки зрения мониторинга и логирования всех коммуникаций.

Архитектурные особенности

Последующая часть данной статьи опирается на опыт внедрения мультивендорного решения для Zero Trust корпоративной сети. Опустим большую часть низкоуровневых деталей ради сохранения читаемости статьи, однако читатель может быть спокоен - теория всех заявленных характеристик решения была подтверждена практикой. Особенности реализации зависят от конкретного вендора и наверняка будут меняться со временем. Остановимся на описании особенностей концепта самого решения.

Итак, за основу берется уже полюбившаяся всем Leaf-Spine архитектура на основе EVPN VXLAN. В этой сети выделяются следующие роли устройств:

Access Leaf (L) подключающие клиентов напрямую, либо через точки беспроводного доступа. Эти устройства являются L2 VTEP.

Service Leaf (SL) подключающие фаерволы, устройства являются L3 VTEP.

Edge Leaf (EL) подключающие сторонние сервисы и внешние соединения. Эти устройства являются L2 VTEP.

Firewall играет гибридную роль - L2 для внутренних сегментов и L3 для внешних.

В данной архитектуре мы может масштабировать сеть как за счет увеличения количества Leaf, так и за счет создание дополнительных POD сегментов, в каждом из которых имеется свой набор фаерволов. Соединения между POD осуществляется за счет технологии EVPN Gateway на основе draft-ietf-bess-evpn-overlay.

Устройства подключаются либо к изолированным (untrusted) сегментам, либо к обычным сегментам, где прямое общение между хостами возможно, например в корпоративных серверных фермах. Между устройствами в изолированных сегментах весь трафик ходит через фаервол. ARP/ND proxy работает на L3 VTEP - Service Leaf. Маршрутизация трафик между сегментами осуществляется на Service Leaf.

Сценарий 5: атака на смотрящий наружу сервис, что ведёт к проблемам внутренней сети

В рознице есть веб-сервер. Фронт стоит, а между фронтом и вебом открытые порты.

Подидосили его, заодно в конечном итоге легла и линия касс. Админ ищет новую работу уже на следующий день. В общем, суть атаки — атакующий использует уязвимость сервера приложений или веб-сервера, доступного из Интернета, и получает доступ внутрь корпоративной инфраструктуры к критичным серверам и базам данных. Ну, или просто кладёт всё внутри дидосом.

В парадигме предполагается микросегментация каждого сервера сервиса таким образом, что для каждого сервера, выполняющего свою роль, будут определённые настройки безопасности. Настраивается при помощи профилей.

Как это работает

Микросегментация распространяется на каждого члена уникальный и централизованный сетевая политика. Это позволяет реализовать сетевые политики, выходящие за рамки того, где находятся люди. То есть это больше не зависит от того, где пользователь подключен. Теперь все зависит от того, подключен ли пользователь. Этот способ применения сетевых политик необходим, потому что облачные сервисы становятся все более популярными, и они, конечно, выходят далеко за пределы конкретной сети.

Хотя это очевидно, микросегментация нацелена на конечных пользователей. Особенно из-за того, что большая часть событий, угрожающих сетевой безопасности, происходит от устройств указанных конечных пользователей. Другими словами, этот способ управления сетями не закрыт для огромных корпоративных инфраструктур, таких как центры обработки данных.

Типы микросегментации

На основе гипервизоров

Что такое гипервизор? Это сердце многих технологий виртуализации оборудования. Они отвечают за развертывание и управление гостевой операционной системой, то есть виртуализированной. Преимущество реализации микросегментации с гипервизорами заключается в том, что можно использовать уже реализованные межсетевые экраны в дополнение к переносу текущих сетевых политик на тот же или другой гипервизор, в зависимости от того, как сетевая активность переносится на эту бизнес-модель.

Однако эта модель не самая рекомендуемая. Потому что он вообще не работает в облачных средах, контейнерах или гипервизорах без операционной системы (те, которые установлены на самом компьютерном оборудовании и оттуда происходит виртуализация).

Можно также привести другую модель, которая считается расширение традиционного сетевого управления . Что, например, включает сегментацию на основе списки контроля доступа и другие методы. По мнению экспертов, это самая простая модель для принятия, учитывая, что это не «внезапное» изменение способа управления сетью. Однако проблемы могут начаться, когда вы захотите применить микросегментацию в очень больших сегментах сети. Действительно, для управления и поддержки мероприятий требуется много финансовых ресурсов и специализированный персонал.

Что такое микросегментация?

Это тип сегментации сети, который специально направлен на решение критических проблем, связанных с защита сети . Основная цель - снизить риск атак и адаптировать меры безопасности к требованиям использования. Микросегментация - это современный подход к обеспечению большей безопасности сетей, полностью соответствующих динамическим ИТ-средам.

Сетевая безопасность больше не является необязательной с точки зрения управления ею, эта модель сегментации является более практичным и простым способом начать внедрение модели. Zero-Trust в сетях. Помните, что последнее заключается в применении всех средств управления доступом, аутентификации и прочего для всех пользователей в равной степени, независимо от ролей и функций в организации.

Что такое микросегментация?

Это тип сегментации сети, который специально нацелен на решение критических проблем, связанных с защита сети , Основная цель - снизить риски атак и адаптировать меры безопасности к требованиям использования. Микросегментация - это современный подход к обеспечению большей безопасности сетей, в значительной степени соответствующий динамическим средам информационных технологий.

Cеть безопасность больше не является дополнительным вопросом в ее управлении, эта модель сегментации является более практичным и простым способом начать внедрение Zero-Trust модель в сети. Помните, что последний состоит в применении всех элементов управления доступом, аутентификации и многого другого ко всем пользователям одинаково, без различия ролей и функций в организации.

Соображения перед внедрением

Прежде чем вкладывать средства, необходимо выполнить необходимое для настройки микросегментации сети. Рекомендуется иметь управление с высоким уровнем детализации относительно используемой сетевой архитектуры, а также используемых систем и приложений. С другой стороны, вам нужно знать, как системы взаимодействуют друг с другом.

Для всего этого необходимо провести анализ со всеми заинтересованными сторонами. Особенно, если мы говорим о большой сети, в которой критические операции выполняются ежедневно. Этот анализ даже можно провести при поддержке поставщика услуг. Таким образом будет намного проще определить точки, в которых будут установлены микросегменты. Здесь самое главное - максимально избежать снижения функциональности сети.

В этой статье я бы хотел поделиться своими мыслями о материале по сегментации сетей представленном на недавно прошедшем LinkMetup и дополнить рассказ некоторыми важными на мой взгляд деталями. В результате я надеюсь представить более полную картину о тенденциях и возможностях сегментации корпоративных сетей с упором на интеграцию мультивендорных решений и оглядкой на концепцию Zero Trust.

Итак, что можно извлечь из презентации о сегментировании сетей представленной на недавнем linkmetup?

Сегментация как способ защиты сетей нужна для заслона от уязвимостей в корпоративных устройствах. Например, IOT которые часто являются частью механизма успешной атаки из-за неудовлетворительности или недоступности встроенных механизмов защиты. Как пример - устаревшая прошивка с публично известными уязвимостями.

Требования к сегментации выдвигаются с упором на интеграционные возможности с централизованным управлением политиками, например RADIUS интеграция с динамической конфигурацией принадлежности портов к VLAN и управления навешивания ACL/фильтров.

Горизонтальная сегментация - разделение устройств в одном широковещательном домене (VLAN) - микросегментация настолько же важна, как и вертикальная сегментация - между доменами (макросегментация).

Сегментация для проводных и беспроводных сетей. Когда проводную сеть предлагается сегментировать с помощью VLAN и Port ACL, беспроводные сети принято сегментировать на основе интеграции с возможностями представленными dot1x: динамическая ассоциация клиентов с VLAN. Альтернативой является групповая политика распределения PSK и изоляция клиентов на основе принадлежности к группам по средствам VLAN макросегментации.

Новые веяния - групповая сегментация на основе меток, хорошо забытое старое предложение в новой упаковке меток в заголовке VXLAN.

Рекомендую ознакомиться с презентацией, представление материала было выполнено на достойном и главное понятном уровне.

Другие сценарии

В общем, примерно похожим образом отрабатываются другие сценарии. Например, с нашей точки зрения, инсайдер — это просто заражённая АРМ. И неважно, сам он действует, или просто у него увели учётку. Нетипичная активность — карантин — разбирательство и последующий откат затронутой ВМ.

Сегментация нового образца

EVPN VXLAN + PVLAN

Первым вариантом решения является концепт Private VLAN. Конфигурационные особенности и зависимость от возможности поддержки необходимого функционала на чипах к сожалению делает данное решение ограниченным для ряда корпоративных линеек свитчей у некоторых вендоров.

Пример конфигурации на “industry standard CLI” для EVPN VXLAN + PVLAN

Обратимся к одной особенности требующей решения - в случае когда два хоста подключены к одному VTEP на одном isolated VLAN, трафик не будет передан в сторону VXLAN для маршрутизации через SL и фаервол. Поскольку это изолированный VLAN, по умолчанию такие хосты не смогут общаться.

EVPN VXLAN E-Tree lite

Для решения этой задачи необходимо добавить концепт E-Tree или EVPN hub-spoke разделить роли Leaf на root/leaf или hub/spoke соответственно. В концепции E-tree или EVPN Hub-Spoke, устройства, чьи VLAN в роли Leaf/Spoke, не разрешают прямого взаимодействия между устройствами на данном VLAN. Весь трафик от этих устройств будет направлен на устройство в роли Root/Hub.

С точки зрения распределения маршрутной информации используется концепт асимметричности. Leaf/Spoke импортирует маршруты только от Root/Hub. Root/Hub импортирует маршруты от всех Leaf/Spoke. Для осуществления отказоустойчивости между SL используется VRRP over VXLAN либо концепт Virtual Router.

В случае необходимости контролирования состояния Active/Standby фаерволов, можно воспользоваться конфигурацией Single-Active Multihoming VXLAN EVPN на SL.

Пример конфигурации для EVPN VXLAN E-Tree lite

С точки зрения решения для IPv6 overlay сети, следует также воспользоваться опцией ND no-onlink, что позволит предотвратить ситуацию в которой хосты устанавливают next-hop своих соседей вместо SVI на SL.

В случае необходимости поддержки мультикаст трафика и сервисов PTP, имеется возможность конфигурации либо IGMP snooping для head-end репликации трафика, в таком случае, все VTEP участвующие в L2 VPN получат трафик. Либо конфигурирование альтернативного решения на основе OISM с PIM в underlay сети.

Подводя итоги

Что мы имеем - централизация потоков трафика на ферму серверов с кластерами фаерволов через фабрику на основе EVPN VXLAN открывает возможности для удовлетворения всех требований построения Zero Trust корпоративной сети.

Помимо того, заметим явную гибкость настроек и динамичная управляемость политик безопасности поскольку они унифицированы в единой точке и следуют единому стандарту. Масштабирование - горизонтальное и вертикальное - Есть! Мониторинг и логирование трафика из одной точки - Есть! Возможность мультивендорной интеграции - Есть!

Какие-же недостатки - данное решение скорее всего подойдет в первую очередь тем, кто заинтересован и имеет возможность построения сети начиная с заливки фундамента - большая часть стареющего поколения чипов (5+ лет) не способно поддерживать данный подход. Количество отличий с традиционными подходами создает трудности в быстром переключении на новый подход.

В заключение хочу сказать - решение для сегментации сети на основе открытых стандартов - это то, в чем заинтересован оператор практически любой корпоративной сети перед которым стоит задача построить высоко доступную инфраструктуру с возможностями предоставления гибких политик безопасности. В зависимости от конкретных задач и доступности ресурсов, имеется возможность использовать традиционные и более прогрессивные решения, каждое из которых обладает своим рядом преимуществ и недостатков. Создавая решения на открытых стандартах сдвигает традиционный концепт диктования условий выбора в сторону оператора, что является колоссальным прогрессом в мире корпоративных сетей.

Раньше, когда нужно было что-то разграничить (например, сервера с обработкой платежей и терминалы юзеров офиса), просто строили две независимых сети с мостом-файерволом в середине. Это просто, надёжно, но дорого и не всегда удобно.

Позже появились другие виды сегментации, в частности, по правам на основе карты транзакций. Параллельно развивались ролевые схемы, где машине, человеку или сервису назначаются свои конкретные права. Следующий логический виток — микросегментация в виртуальных инфраструктурах, когда DMZ ставится вокруг каждой машины.

В России пока есть единичные внедрения подобных защитных построений, но скоро их точно будет больше. А потом мы, возможно, не будем даже понимать, как можно было жить без такого. Давайте рассмотрим сценарии атак на такую сеть и как она на это реагирует.

Читайте также: