Что такое аудит безопасности компьютерной системы

Аудит безопасности банка проводится как по требованию нормативных документов Банка Роcсии, так и в целях расследования и предотвращения инцидентов информационной безопасности.

Мы предлагаем:

- Аудиты по всем требованиям Банка России — 683-П, 747-П, 719-П, ГОСТ 57580.

- Внедрение системы управления операционным риском (716-П), в том числе по направлению информационной безопасности;

- Тестирование на проникновение и анализ уязвимостей информационной инфраструктуры;

- Анализ уязвимостей прикладного программного обеспечения по ОУД4;

- Рекомендации по повышению уровня соответствия требованиям.

Почему мы:

- Более 300 проведенных аудитов различного характера для финансовых организаций, положительные отзывы от заказчиков;

- Более 10 дипломированных специалистов, осуществляющих деятельность под лицензиями ФСТЭК и ФСБ.

Важно:

Мы не просто даем формальное заключение, но и позволяем повысить реальную защищенность Банка.

Преимущества RTM Group?

- Эксперты обладают богатым опытом независимого аудита, судебных экспертиз и представительства в судах, преподавательским опытом.

- RTM Group – экспертная компания, не является интегратором и не предоставляет аутсорсинговых услуг – поэтому наш аудит не сводится к «продаже» дополнительных услуг.

- Мы – полностью независимая компания, не аффилированная ни с одним брендом или вендором.

- Мы обладаем лицензиями:

- Лицензия ФСТЭК России на деятельность по технической защите конфиденциальной информации

- Лицензия ФСТЭК России на деятельность по разработке и производству средств защиты конфиденциальной информации

- Лицензия ФСБ России на работу со средствами криптозащиты

![Лицензии RTM Group]()

Каждый 5-й российский банк - наш клиент

Мы работаем с банками по направлениям аудитов ИБ, экспертизам, а также оказываем юридическую поддержку

Пентест

Атаки бывают разными. Один из возможных методов проверки уровня защищенности инфраструктуры — тест на проникновение. Для него можно как использовать традиционные для пентеста модели White box и Grey box (имитирующие разные типы атак) или же модифицировать их под себя, предполагая, что у хакера имеется или не имеется информация об устройстве корпоративной сети.

Музалевский Фёдор Александрович

Ведущий эксперт компьютерно-технического направления

Опыт: Экспертная работа с 2010 года. Педагогический стаж с 2012 года. Кандидат физико-математических наук. Доцент кафедры ВМ и ИТ ФГБОУ ВО «ВГУИТ»

Задать вопрос эксперту: Музалевский Фёдор Александрович Задать вопрос эксперту Все эксперты

![]()

Аудит конфигурации инфраструктуры

Для тех, кто давно хотел навести порядок в своей Windows-инфраструктуре, но всё никак руки не доходят. Enterprise Reporter, инструмент отчётности, извлекает данные по объектам из AD, Azure AD, SQL Server, Exchange, Exchange Online, Windows File Server, OneDrive for Business и ресурсов Azure (виртуальные машины, группы сетевой безопасности и другие объекты) и строит красивые отчёты.

![]()

Основная ценность продукта — уже имеющийся набор отчётов, что позволяет увидеть уязвимости сразу же после установки. Например, у одного из наших заказчиков мы обнаружили пользователей в группах доменных администраторов с отключенной опцией срока действия пароля.

![]()

Из уже готовых отчётов:

- пользователи, не входившие последние 30 дней;

- пользователи с истёкшим паролем;

- пользователи привилегированной группы, не входившие последние 30 дней;

- Windows-сервисы, которые работают не под локальной системной учёткой;

- ПО, установленное на серверы с ролью контроллер домена;

- установленные на серверы хотфиксы;

- настройки безопасности на серверах;

- вложенные группы и пользователи во вложенных группах

- разрешения Active Directory;

- разрешения для папок на файловом хранилище и другие.

![]()

Царев Евгений Олегович

Эксперт по информационной безопасности

Опыт: Экспертная работа с 2011 года. Педагогический стаж с 2008 года

Задать вопрос эксперту: Царев Евгений Олегович Задать вопрос эксперту Все эксперты

![]()

Наши отзывы по аудиту ИБ банка

«Национальный инвестиционно-промышленный банк» (Акционерное Общество) благодарит Общество с ограниченной ответственностью «РТМ ТЕХНОЛОГИИ» за профессиональный и комплексный подход к проведению оценки соответствия согласно требованиям Положения Банка России № 382-П. Совместно с аудитом по информационной безопасности, специалистами «РТМ ТЕХНОЛОГИИ» был проведен тест на проникновение. Пентест прошёл без вмешательства в работоспособность информационной инфраструктуры и дал объективную оценку о состоянии информационной безопасности Банка. Отдельно хотим выразить признательность экспертам ООО «РТМ ТЕХНОЛОГИИ» за качественную и своевременную подготовку организационно-распорядительной документации. Желаем профессиональных успехов и надеемся на дальнейшее плодотворное сотрудничество. Заместитель Председателя правления Н.Г. Минина Начальник управления информационных технологий И.А. Моторов

![Благодарность от АО «МТИ Банк»]()

АО «МТИ Банк» рекомендует ООО РТМ Технологии как исполнителя проектов по информационной безопасности ввиду ответственности, пунктуальности и профессионализма. Пентест выполнен в строгом соответствии с техническим заданием, в сжатые сроки и без какого-либо вреда для процессов Банка. Отчетные и закрывающие документы предоставлены в полном объеме без необходимости исправления и доработки. С уважением, Председатель Правления Ниязов А.Н.

АО «НК Банк» выражает благодарность специалистам компании ООО «РТМ ТЕХНОЛОГИИ» за профессиональный подход к проведению работ по проведению оценок соответствия требованиям информационной безопасности, установленным Положениями Банка России от 09.06.2012 г. № 382-П, от 09.01.2019 № 672-П, а также приказом Минкомсвязи от 25.06.2018 г. № 321 Заместитель Председателя Правления В.Г. Демченко

От себя лично и от лица Банка ООО «Банк 131» хочу выразить благодарность специалистам ООО «РТМ ТЕХНОЛОГИИ» за их профессионализм и комплексный подход к проведению аудита № 382-П. Совместно с аудитом экспертами «РТМ ТЕХНОЛОГИИ» был проведен пентест, который дал объективную оценку о состоянии информационной безопасности Банка. Банк ООО «Банк 131» желает ООО «РТМ ТЕХНОЛОГИИ» профессиональных успехов и рекомендует к сотрудничеству. Руководитель СИБ ООО «Банк 131» Филиппов Д.Г.

Итоговые документы

Структуру отчетов для руководства нужно прописать подробно, чтобы их действительно можно было использовать как источник полезной информации. Ведь они послужат основой для конкретных решений об улучшении защиты сети. Озвучим обязательные пункты для отчета.

- Топология сети и используемое оборудование с разбивкой по помещениям. Следует описать назначение и функцию каждого устройства. Здесь же фиксируется состояние компонентов, а также способы подключения к интернету.

- Серверы. Описываются их физическое расположение и характеристики, используемая система защиты информации, сетевое оборудование, источники бесперебойного питания.

- Пользовательские места. Сколько помещений, где и как они расположены, сколько в них рабочих мест, сколько человек имеет к ним доступ, имеют ли к ним доступ сотрудники других компаний? Если имеют, то насколько эти компании имеют к вам отношение? Ответы на эти вопросы помогут понять, насколько защищена ваша инфраструктура.

- Рекомендации по улучшению ситуации. Самый важный пункт, который состоит из конкретных советов — где, что и как можно улучшить, чтобы обезопасить себя от проблем. Причем заполнять его нужно без установки «на это точно не дадут денег».

Гончаров Андрей Михайлович

Юрист в области информационной безопасности

Опыт: Профессиональный опыт в области IT-права с 2015 года

Задать вопрос эксперту: Гончаров Андрей Михайлович Задать вопрос эксперту Все эксперты

![]()

Этапы

Существуют разные методологии проведения процедуры аудита информационной безопасности в банках:

- Инициирование – определяются права и обязанности аудитора, подготавливается план проведения проверки и его согласование с заказчиком. Устанавливаются границы исследования.

- Сбор первоначальных данных – в список входят сведения о структуре СБ, распределение средств обеспечения безопасности, уровни функционирования системы, анализ методов получения и предоставления информации.

- Комплексное или частичное исследование.

- Подробный анализ полученных/собранных данных.

- Подготовка рекомендаций по устранению найденных проблем.

- Написание подробного отчета.

Оглавление:

Цели проведения

Автоматизированные банковские системы обязательно должны проходить аудит ИБ. Основные цели проверки:

- Анализ угроз или возможных рисков воздействия снаружи или изнутри.

- Оценка реального уровня защищенности ИС банка.

- Поиск/выявление уязвимостей и других проблемных участков.

- Проработка и составление списка рекомендаций по внедрению и повышению эффективности механизма безопасности ИС.

Аудит кредитно-финансовой организации включает целый комплекс проверок:

- Степени защиты клиентских баз.

- Сохранности тайны банка.

- Надежности проводимых денежных операций в условиях возможного вмешательства посторонних лиц.

Существует два типа банковского аудита:

- Внешний – периодическая проверка, проводимая независимыми экспертами по инициативе руководства организации или правоохранительных органов.

- Внутренний – регулярный анализ информационных систем, который осуществляется в соответствии с принятыми положениями, в установленные сроки сотрудниками банка.

Общая культура ИБ

Результат внутреннего аудита ИБ, который нужно воспринимать, как отдельную полноценную задачу — повышение культуры информационной безопасности у сотрудников. В ходе внутреннего аудита не следует жалеть времени на разъяснения — например,что такое фишинговые письма, как их обнаружить, или, например, как работать в интернете без риска компрометации важных для компании данных.

Существует множество историй того, как злоумышленники обошли тщательно выстроенную систему защиты с помощью элементарных приемов социальной инженерии. Методы злоумышленников постоянно совершенствуются и лучше всего, если сотрудники узнают о новых способах обмана от сотрудников отдела ИБ, а не на практике.

Внутренний аудит ИБ — это незаменимый инструмент для тех организаций, где высокий уровень безопасности — одно из главных требований.

![]()

ИсточникСчитается, что есть три подхода к диагностике информационной безопасности: аудит, оценка уязвимостей и тесты на проникновение. Поговорим про аудит и оценку уязвимостей. Под катом мы рассмотрим вопросы, которые нужно решить в рамках аудита, и набор инструментов от Quest Software для выявления, предотвращения и расследования инцидентов информационной безопасности на основе машинного обучения (Change Auditor Threat Detection), сбора логов с объектов инфраструктуры (InTrust), аудита текущей конфигурации (Enterprise Reporter) и вывода данных аудита по всем перечисленным системам в одном интерфейсе (IT Security Search).

Аудит ИТ-безопасности определяет, соответствуют ли информационная система и её сопровождение ожиданиям клиентов и стандартам компании. С нашей точки зрения, система аудита должна обладать следующими возможностями:- определять и выявлять нормальную и нетипичную активность;

- конструировать запросы и фильтровать данные в массиве событий для получения нужной информации;

- эскалировать события на группу ответственных;

- иметь преднастроенные отчёты, по которым можно выявлять нетипичную активность.

Использование встроенных инструментов аудита

На поиск и настройку других не хватает времени. Под встроенными инструментами имеем в виду, например, оснастку Windows или специальные скрипты на Power Shell. Разумеется, с помощью таких средств об инциденте можно узнать только постфактум.

С ростом организации растёт количество пользователей и изменений. На эту тему есть исследования с конкретными цифрами, но и без этого понятно, что цифровой обмен с каждым годом меняется в большую сторону. Вторая проблема аудита —

Увеличение количества изменений в связи с ростом инфраструктуры

Рост может быть связан с увеличением штата сотрудников или количества клиентов, но вне зависимости от этого величина количества изменений будет пропорционально увеличиваться.

На аудит серьезное влияния оказывают не только внутренние факторы (это две первые проблемы), но и внешние — требования государственных органов или корпоративных политик. И мы подходим к третьей проблеме аудита —Отсутствие подходящих инструментов для соответствия требованиям

При отсутствии подходящих инструментов администраторы систем или не контролируют требуемые изменения, или делают это, но подручными средствами (см. проблему 1).

А теперь переходим к обзору инструментов, которые могут помочь с ответом на вопрос: «А кто это сделал?» (на самом деле помогут с ответом и на кучу других вопросов).В реестре надежных партнеров торгово-промышленной палаты Российской Федерации

В списке SWIFT Directory of CSP assessment providers

Общая культура ИБ

Результат внутреннего аудита ИБ, который нужно воспринимать, как отдельную полноценную задачу — повышение культуры информационной безопасности у сотрудников. В ходе внутреннего аудита не следует жалеть времени на разъяснения — например,что такое фишинговые письма, как их обнаружить, или, например, как работать в интернете без риска компрометации важных для компании данных.

Существует множество историй того, как злоумышленники обошли тщательно выстроенную систему защиты с помощью элементарных приемов социальной инженерии. Методы злоумышленников постоянно совершенствуются и лучше всего, если сотрудники узнают о новых способах обмана от сотрудников отдела ИБ, а не на практике.

Внутренний аудит ИБ — это незаменимый инструмент для тех организаций, где высокий уровень безопасности — одно из главных требований.

Любой компании необходимо знать реальный уровень защищенности своей ИТ-инфраструктуры, чтобы эффективно противостоять кибератакам. Существует два типа аудита информационной безопасности — внешний и внутренний. Если надежность защиты — критически важная вещь, имеет смысл организовать в компании постоянный внутренний аудит ИБ, вместо того, чтобы обращаться к сторонним подрядчикам. Ведь ваши требования к безопасности никто не знает лучше вас самих. Сферы деятельности, в которых внутренний аудит точно нужен — финансы и компании, которые так или иначе имеют дело с критически важными данными пользователей.

![]()

Сайт RTM Group входит в пятерку лучших юридических сайтов России

Наши преимущества

Составляющие внутреннего аудита

Для начала нужно определиться с отношением к процессу. Внутренний аудит — это отдельная сложная задача, которую должен выполнять собственный отдел информационной безопасности компании или же ИТ-департамент.

Чтобы аудит проходил эффективно, его необходимо формализовать, создав внутренний документ, детально описывающий процесс. Отметим основные пункты такого документа.

- Перечень потенциально уязвимых мест, которые будут проверяться. Сетевые правила доступа, настройки операционных систем, используемые средства защиты информации, защищенность помещений с оборудованием и другое.

- Методы проверки. Среди них могут быть тестирование на проникновение, оценка осведомленности сотрудников в вопросах ИБ и другое. Что касается конкретных действий при аудите, то они во многом перекликаются с действиями потенциального злоумышленника, только без причинения реального вреда. Это сканирование портов, поиск уязвимостей в сетевых службах и старых версиях ПО, социальная инженерия и многое другое.

- Содержание итоговых отчетов. Отдельно нужно прописать требование, чтобы в отчетах подробно описывались все недостатки и тонкие места ИТ-инфраструктуры. Среди обязательных элементов отчета должны быть: подробное документирование состояния ИТ-инфраструктуры на момент аудита, анализ развития нагрузки на сеть и предложения по оптимизации оборудования, ПО и сервисов.

- Расписание с точными датами. Внутренний аудит информационной безопасности должен быть важной частью постоянной работы. Для этого нужно составить точное расписание всех действий (включая подготовку отчетов) как минимум, на год вперед.

Нами проведено более 500 аудитов

Сотрудники компании провели более 500 аудитов по различным критериям

Цены на услуги по аудиту ИБ банка

Аудит в 3 этапа: GAP-анализ, ОРД, финальная оценка соответствия по 382-П

Срок — от 8 недель

Аудит соответствия общим требованиям в 3 этапа: GAP-анализ, разработка ОРД, проведение финального этапа аудита общих требований 672-П

Срок — от 8 недель

Аудит соответствия общим требованиям в 3 этапа: GAP-анализ, разработка ОРД, проведение финального этапа аудита общих требований 683-П (без ОУД4)

Срок — от 10 недель

от --> 600 000 руб.

Полное или частичное приведение в соответствие требованиям Приказа №321 Минкомсвязи и ГОСТ Р 57580

152‑ФЗ «О персональных данных»: Аудит на соответствие

— Что означает соответствие 152-ФЗ?

— Чем грозит несоответствие по 152-ФЗ?

— Что представляет собой аудит?

— Стоимость аудита 152-ФЗ![Услуга 382‑П: Оценка соответствия]()

Что входит?

Процедура может включать следующие действия:

- Полный анализ банковских объектов – компьютерные средства, коммуникационные системы, техника, видеонаблюдение.

- Проверка уровня защищенности конфиденциальных данных, которые имеют ограниченный доступ. Выявление каналов с наибольшей вероятностью утечки.

- Проверка локальных систем изнутри или электронных технических средств на стойкость к наводкам, а также электромагнитному излучению.

- Реализация проектов – создание концепции безопасности. Предполагает усиление защитных средств, программного обеспечения, используемых помещений.

Гончаров Андрей Михайлович

Юрист в области информационной безопасности

Опыт: Профессиональный опыт в области IT-права с 2015 года

Задать вопрос эксперту: Гончаров Андрей Михайлович Задать вопрос эксперту Все эксперты

Аудит информационной безопасности – один из ключевых инструментов, который позволяет оценить реальную защищенность активов (в том числе ИТ-активов) компании. Результаты аудита позволяют создать/улучшить существующую систему ИБ.

В общем случае аудит ИБ можно определить следующим образом: Аудит информационной безопасности – системный процесс сбора свидетельств, получение качественных и количественных оценок относительно состояния технологического или бизнес-процесса (с точки зрения ИБ), а также элементов ИТ-инфраструктуры, и их соотнесение с критериями (законами, стандартами, политиками и прочее).

В России аудитом информационной безопасности принято называть широкую категорию услуг и сервисов. В зависимости от области работ, состава информационных систем, методик и критериев аудита можно выделить десятки различных вариантов.

Оперативный аудит событий информационной безопасности

Когда мы приходим в некоторые компании на установочные встречи — видим системы аудита на основе Power Shell. Скрипты обычно поддерживаются силами одного Windows-администратора. В этом нет серьёзной проблемы до увольнения этого сотрудника. После его ухода возникает вопрос: кто это будет дальше поддерживать и развивать. Новый администратор (если обладает достаточной компетенцией) обычно пишет такие скрипты заново. И это не единичные случаи.

Change Auditor — инструмент оперативного аудита изменений в среде Microsoft и на дисковых массивах, который не требует знаний единственного человека.

![]()

Поддерживаeтся аудит: AD, Azure AD, SQL Server, Exchange, Exchange Online, Sharepoint, Sharepoint Online, Windows File Server, OneDrive for Business, Skype for Business, VMware, NetApp, EMC, FluidFS. Подходит и для гибридных окружений. Есть предустановленные отчёты на соответствие стандартам GDPR, SOX, PCI, HIPAA, FISMA, GLBA.

![]()

Кроме аудита, в Change Auditor можно блокировать изменения. Например, запретить добавление в группу AD новых пользователей или запретить изменение файла/папки.

В Change Auditor есть дополнительный модуль аналитики — Threat Detection.

![]()

Работает на основе машинного обучения (ML) и анализа пользовательского поведения (UEBA). На вход получает события из Change Auditor за последние 30 дней и выявляет нетипичное поведение пользователей: вход из необычного места или в необычное время, неудачный ввод пароля несколько раз подряд на контроллере домена, вход на запрещённый файловый ресурс и т.д. Модуль анализирует события в нескольких измерениях и сообщает об аномалиях.

Адаптация

У внутреннего аудита в вашей компании, разумеется, будут свои особенности. На какие-то моменты вам нужно будет обратить особенное внимание и потратить больше времени на проверку. Как быстро понять, что это за точки? Способ, лежащий на поверхности — внимательно выслушать замечания технических специалистов по поводу ИТ-инфраструктуры. Если серьезно отнестись к информации о проблемах в сети, старой технике и невозможности обновить антивирус, можно быстро понять, где находятся места, требующие особого внимания. Кроме того, нельзя забывать и про соответствие ИТ-инфраструктуры существующим стандартам ИБ от регуляторов. Эти требования — тоже готовый список того, на что стоит обратить внимание.

Составляющие внутреннего аудита

Для начала нужно определиться с отношением к процессу. Внутренний аудит — это отдельная сложная задача, которую должен выполнять собственный отдел информационной безопасности компании или же ИТ-департамент.

Чтобы аудит проходил эффективно, его необходимо формализовать, создав внутренний документ, детально описывающий процесс. Отметим основные пункты такого документа.

- Перечень потенциально уязвимых мест, которые будут проверяться. Сетевые правила доступа, настройки операционных систем, используемые средства защиты информации, защищенность помещений с оборудованием и другое.

- Методы проверки. Среди них могут быть тестирование на проникновение, оценка осведомленности сотрудников в вопросах ИБ и другое. Что касается конкретных действий при аудите, то они во многом перекликаются с действиями потенциального злоумышленника, только без причинения реального вреда. Это сканирование портов, поиск уязвимостей в сетевых службах и старых версиях ПО, социальная инженерия и многое другое.

- Содержание итоговых отчетов. Отдельно нужно прописать требование, чтобы в отчетах подробно описывались все недостатки и тонкие места ИТ-инфраструктуры. Среди обязательных элементов отчета должны быть: подробное документирование состояния ИТ-инфраструктуры на момент аудита, анализ развития нагрузки на сеть и предложения по оптимизации оборудования, ПО и сервисов.

- Расписание с точными датами. Внутренний аудит информационной безопасности должен быть важной частью постоянной работы. Для этого нужно составить точное расписание всех действий (включая подготовку отчетов) как минимум, на год вперед.

Эксперты по аудиту ИБ банка

![]()

Полноправный член «Ассоциации пользователей стандартов по информационной безопасности» (АБИСС)

Адаптация

У внутреннего аудита в вашей компании, разумеется, будут свои особенности. На какие-то моменты вам нужно будет обратить особенное внимание и потратить больше времени на проверку. Как быстро понять, что это за точки? Способ, лежащий на поверхности — внимательно выслушать замечания технических специалистов по поводу ИТ-инфраструктуры. Если серьезно отнестись к информации о проблемах в сети, старой технике и невозможности обновить антивирус, можно быстро понять, где находятся места, требующие особого внимания. Кроме того, нельзя забывать и про соответствие ИТ-инфраструктуры существующим стандартам ИБ от регуляторов. Эти требования — тоже готовый список того, на что стоит обратить внимание.

Пентест

Атаки бывают разными. Один из возможных методов проверки уровня защищенности инфраструктуры — тест на проникновение. Для него можно как использовать традиционные для пентеста модели White box и Grey box (имитирующие разные типы атак) или же модифицировать их под себя, предполагая, что у хакера имеется или не имеется информация об устройстве корпоративной сети.

Почему RTM Group

Кобец Дмитрий Андреевич

Эксперт в сфере информационной безопасности

Опыт: Профессиональный опыт в сфере информационных технологий и информационной безопасности с 2009 года

Задать вопрос эксперту: Кобец Дмитрий Андреевич Задать вопрос эксперту Все эксперты

![]()

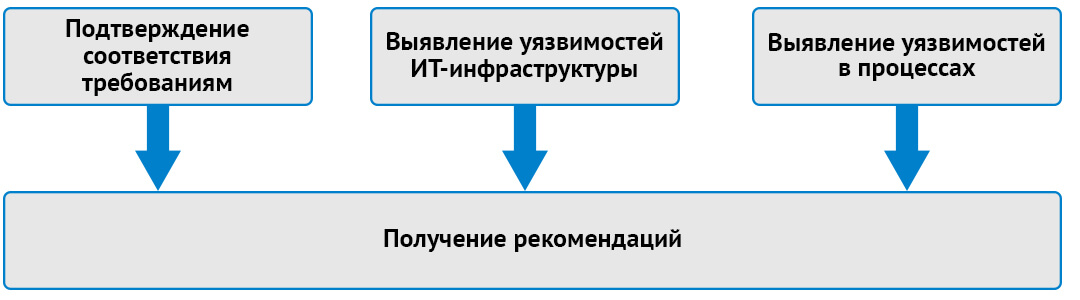

Цели аудита информационной безопасности

Основной целью аудита является получение объективной и независимой оценки состояния информационной безопасности. В дальнейшем все зависит от решаемых средствами аудита задач.

К задачам аудита ИБ можно отнести:

![Задачи аудита информационной безопасности]()

- Подтверждение соответствия требованиям (стандартов, регуляторов и пр.)

- Выявление уязвимостей ИТ-инфраструктуры

- Выявление уязвимостей в процессах (в том числе в процессе самого обеспечения ИБ)

- Получение рекомендаций по улучшению/изменению

Заказать аудит или экспертизу в сфере ИБ

Для уточнения стоимости и сроков звоните или пишите нам:

Любой компании необходимо знать реальный уровень защищенности своей ИТ-инфраструктуры, чтобы эффективно противостоять кибератакам. Существует два типа аудита информационной безопасности — внешний и внутренний. Если надежность защиты — критически важная вещь, имеет смысл организовать в компании постоянный внутренний аудит ИБ, вместо того, чтобы обращаться к сторонним подрядчикам. Ведь ваши требования к безопасности никто не знает лучше вас самих. Сферы деятельности, в которых внутренний аудит точно нужен — финансы и компании, которые так или иначе имеют дело с критически важными данными пользователей.

![]()

Видео по аудиту ИБ банка

Аудит Wi-Fi-сети

Отдельное внимание стоит уделить беспроводным сетям, как к одному из самых очевидных направлений для атаки. Примерный список вопросов:

- подключены ли к сети несанкционированные устройства?

- соответствуют ли роутеры стандартам ИБ? Не используются ли в них методы защиты, для которых существуют документированные способы обхода?

- нет ли ошибок в конфигурации устройств, которые подключены к сети?

- достаточно ли осведомлены сотрудники о культуре информационной безопасности при подключении к беспроводным сетям?

2000+ аудитов и экспертиз

Эксперты обладают одновременно опытом ИТ-аудитов и судебных компьютерных экспертиз

Услуги для вас

![Услуга Аудит информационной безопасности]()

Музалевский Фёдор Александрович

Ведущий эксперт компьютерно-технического направления

Опыт: Экспертная работа с 2010 года. Педагогический стаж с 2012 года. Кандидат физико-математических наук. Доцент кафедры ВМ и ИТ ФГБОУ ВО «ВГУИТ»

Задать вопрос эксперту: Музалевский Фёдор Александрович Задать вопрос эксперту Все эксперты

![]()

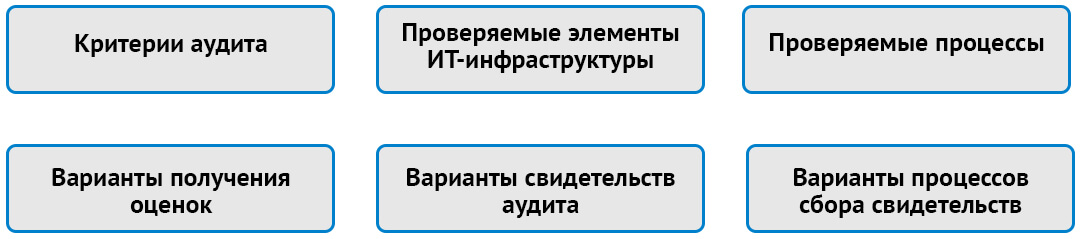

Варианты аудитов информационной безопасности

Исходя из определения, для проведения конкретного аудита ИБ можно выбрать разные:

![Варианты аудитов информационной безопасности]()

- Критерии аудита;

- Проверяемые элементы ИТ-инфраструктуры;

- Проверяемые процессы;

- Варианты получения оценок (качественных или количественных);

- Варианты собираемых свидетельств аудита;

- Варианты процессов сбора свидетельств.

Наиболее частыми критериями для аудита являются законы, стандарты или требования регулирующих органов. Основными регуляторами в области информационной безопасности являются ФСТЭК России, ФСБ России и Банк России. Помимо этого, применяется так называемый экспертный аудит, проводимый по неформализованному критерию обобщения лучших практик.

В отдельную группу следует выделять технические аудиты (даже в том случае если проверка происходит по критерию). Дело в том, что технические аудиты требуют иных компетенций аудиторской команды. К наиболее популярным техническим аудитам относятся:

Большинство аудитов носят смешанный характер (оценивается как техническая реализация, так и документальное обеспечения деятельности). К данной категории можно отнести:

Опыт RTM Group позволяет проводить иные проверки, которые также можно отнести к вариантам аудита информационной безопасности. Например, экспертизы. Для данного варианта проверок характерно узкое применение результатов. Одним из наиболее частых применений экспертиз является их использование в судебном процессе.

Сбор и анализ логов

Другой источник данных по событиям информационной безопасности — логи. В них можно найти если не всё, то почти всё. После их сбора хорошо бы их нормализовать и структурировать, чтобы проводить корреляцию между событиями, например, в AD и каком-нибудь текстовом логе.

InTrust — инструмент сбора и анализа логов из разнородных источников. Может забирать Windows-логи, текстовые логи и syslog от сетевых устройств. После сбора вся статистика (события) приводится к состоянию вида: когда произошло, что произошло, где произошло, кто выполнил действие, откуда это действие было выполнено.

![]()

InTrust может обрабатывать до 60000 событий в секунду из 10000 источников. Часто агенты-сборщики устанавливаются на рабочие станции, чтобы отслеживать события Windows eventlog Sysmon (отслеживания изменений значений реестра, создания новых процессов c неправильных хэшем и других), логов PowerShell.

![]()

Сырые данные хранятся во встроенном хранилище с коэффициентом сжатия 20:1. Есть готовые интеграции с некоторыми SIEM-системами. Если вы их используете, InTrust — удобный способ сэкономить на лицензиях, т.к. хранит сырые данные в своём хранилище и отправляет в SIEM только события.

Итоговые документы

Структуру отчетов для руководства нужно прописать подробно, чтобы их действительно можно было использовать как источник полезной информации. Ведь они послужат основой для конкретных решений об улучшении защиты сети. Озвучим обязательные пункты для отчета.

- Топология сети и используемое оборудование с разбивкой по помещениям. Следует описать назначение и функцию каждого устройства. Здесь же фиксируется состояние компонентов, а также способы подключения к интернету.

- Серверы. Описываются их физическое расположение и характеристики, используемая система защиты информации, сетевое оборудование, источники бесперебойного питания.

- Пользовательские места. Сколько помещений, где и как они расположены, сколько в них рабочих мест, сколько человек имеет к ним доступ, имеют ли к ним доступ сотрудники других компаний? Если имеют, то насколько эти компании имеют к вам отношение? Ответы на эти вопросы помогут понять, насколько защищена ваша инфраструктура.

- Рекомендации по улучшению ситуации. Самый важный пункт, который состоит из конкретных советов — где, что и как можно улучшить, чтобы обезопасить себя от проблем. Причем заполнять его нужно без установки «на это точно не дадут денег».

Эксперты по аудиту информационной безопасности

![]()

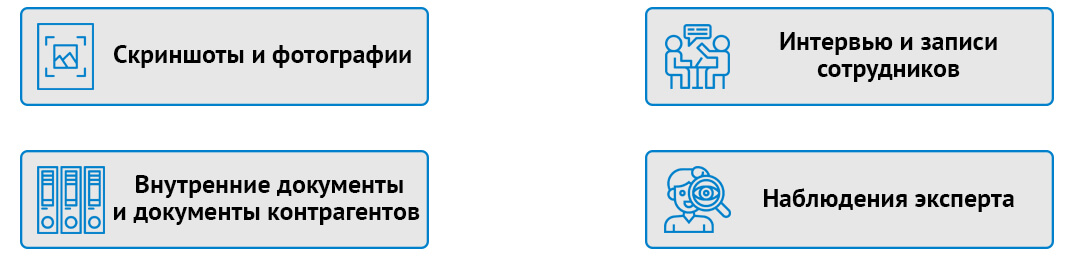

Процесс аудита информационной безопасности

Аудит ИБ может быть очным, заочным и смешанным. В любом случае эксперт получает информацию о состоянии ИБ в организации и (обрабатывая и сопоставляя ее с критерием оценки) получает свидетельства. В качестве свидетельств выступают:

![Свидетельства для проведения аудита ИБ]()

- скриншоты и фотографии;

- интервью и записи сотрудников проверяемой организации;

- внутренние документы и документы контрагентов проверяемой организации;

- наблюдения эксперта.

В зависимости от сложности критериев и размера области оценки варьируется срок и содержание плана проведения аудита.

После получения достаточного набора свидетельств, аудитор получает оценку соответствия (количественная, например, 0.84 или качественная – «соответствует», в зависимости от критерия).

По полученным результатам в обязательном порядке выдаются рекомендации по улучшению и/или повышению оценки.

В составе ТК №122

382‑П: Оценка соответствия

При выявлении критичных моментов на этапе обследования консультанты по информационной безопасности немедленно сообщают об этом Заказчикам и предлагают оптимальные пути решения сложившейся ситуации.

![Аудит информационной безопасности - изображение услуги]()

![]()

Царев Евгений Олегович

Эксперт по информационной безопасности

Опыт: Экспертная работа с 2011 года. Педагогический стаж с 2008 года

Задать вопрос эксперту: Царев Евгений Олегович Задать вопрос эксперту Все эксперты

![]()

Аудит Wi-Fi-сети

Отдельное внимание стоит уделить беспроводным сетям, как к одному из самых очевидных направлений для атаки. Примерный список вопросов:

- подключены ли к сети несанкционированные устройства?

- соответствуют ли роутеры стандартам ИБ? Не используются ли в них методы защиты, для которых существуют документированные способы обхода?

- нет ли ошибок в конфигурации устройств, которые подключены к сети?

- достаточно ли осведомлены сотрудники о культуре информационной безопасности при подключении к беспроводным сетям?

Объединение под зонтиком

Чтобы концепция безопасности выглядела завершённой, данные из всех источников желательно объединить и наблюдать за происходящим в одном окне. Дополнительно при этом коррелировать события для молниеносного выявления корневой причины.

IT Security Search — инструмент для глобального полнотекстового поиска а’ля Google по данным оперативного аудита, аудиту конфигурации инфраструктуры и данных из логов. Все данные извлекаются в режиме реального времени из связанных систем.

![]()

Можно ввести имя пользователя, рабочей станции, тип события или всё что угодно и обнаружить связанные по этому признаку события или конфигурации. При формировании запросов можно использовать логические выражения. Из результатов запроса удобно строить отчёты и направлять их заинтересованным лицам по расписанию.

![]()

Из интерфейса IT Security Search можно также делать откат по изменениям в AD. То есть, например, можно восстановить удаленного по ошибке пользователя со всеми его атрибутами. Это реализуется при помощи интеграции с ещё одним продуктом Quest — Recovery Manager for Active Directory.

Главная цель статьи — познакомить с семейством продуктов Quest для аудита изменений. Те инструменты, которыми вы пользуетесь сейчас, возможно, обладают другим набором функций (где-то больше, где-то меньше). Напишите в комментариях, с чем вам приходится сталкиваться, какие функции оказались полезными для вас и почему вы выбрали то или иное решение. Интересно обменяться опытом.

Кобец Дмитрий Андреевич

Эксперт в сфере информационной безопасности

Опыт: Профессиональный опыт в сфере информационных технологий и информационной безопасности с 2009 года

Задать вопрос эксперту: Кобец Дмитрий Андреевич Задать вопрос эксперту Все эксперты

Совершенствование банковской сферы повлияло на увеличение баз данных клиентов. Вопросы эффективной защиты конфиденциальной информации и пользователей вышли на первый план. Известны случаи, когда внутренние или внешние системы подвергались попыткам несанкционированных проникновений для получения доступа к сети, персональным данным клиентов и нарушения функционирования организации.

Что это такое?

Аудит ИБ – независимое исследование обеспечения безопасности информационной системы банка или любой другой организации, использующей современные технологии. Экспертиза проводится на основании определенных показателей, которые помогают быстро выявить слабые стороны в структуре и максимально качественно оценить работу всей системы.

Заказывают аудиторскую проверку не только в критических ситуациях, когда произошла утечка информации или была нарушена работа ПО.

Часто к ней прибегают в следующих случаях:

- Реорганизация кредитно-финансовой организации.

- Объединение нескольких филиалов.

- Смена руководящего состава.

- Новые требования законодательства и пр.

Аудит информационной безопасности

— Цели аудита информационной безопасности

— Процесс аудита информационной безопасности

— Варианты аудитов информационной безопасности

— Где заказать аудит информационной безопасности![Услуга 152‑ФЗ «О персональных данных»: Аудит на соответствие]()

Читайте также: