Чем отличается vlan от lan

LAN (локальная сеть) представляет собой набор сетевых устройств, которые используют связь между подключенными устройствами. По аналогии, VLAN (виртуальная локальная сеть) - это тип ЛВС, расширяющий возможности плоской ЛВС. Теперь, как их можно различить? Между LAN и VLAN есть существенные различия, например, LAN работает в одном широковещательном домене, а VLAN работает в множественном широковещательном домене. VLAN может объединять конечные станции, имеющие схожие требования, независимо от их физического местоположения, что невозможно в случае LAN.

Основная потребность внедрения VLAN - это разделение сетей. Сети разделены на рабочие станции внутри LAN, чтобы исключить перегрузку и нагрузку. Ранее базовая ЛВС ограничивалась своими возможностями и вызывала перегрузку в сети. Виртуальную локальную сеть можно создать только с помощью коммутаторов или мостов, в то время как в локальной сети используются концентраторы, коммутаторы и маршрутизаторы.

Членство в VLAN

Статическая VLAN - В этом типе создания VLAN, VLAN назначается порту вручную. Эта статическая конфигурация считается наиболее безопасным способом создания VLAN, поскольку она не изменяется до тех пор, пока сетевой администратор сам не изменит конфигурацию.

Динамический VLAN- В динамической конфигурации используется интеллектуальное программное обеспечение для автоматического назначения порту VLAN.

Conclusion

With the article focuses on multiple aspects of LAN and VLAN, we can say that VLAN is an extension of LAN with the use of multiple broadcast domains. Both of them concerns about a lesser area, but the way of operation is completely different, which we can see from the comparison and differences section. There is a bunch of pros and cons associated with each, which depends upon the user needs.

Сравнительная таблица

| Основа для сравнения | LAN | VLAN |

|---|---|---|

| Стенды для | Локальная сеть | Виртуальная локальная сеть |

| Используемые устройства | Концентратор, коммутатор и роутер. | Переключатель и мост. |

| Контроль трансляции | Пакет транслируется на каждое устройство. | Отправляет пакет в указанный широковещательный домен. |

| Задержка | Высоко | Низкий |

| Безопасность | Недостаточно безопасен, и меры безопасности принимаются только на стороне маршрутизатора. | Повышает безопасность за счет ограничения широковещательного домена. |

| Гибкость и масштабируемость | Фильтр только кадров и менее масштабируемый. | Задает порт и протоколы для идентификации кадра. |

| Стоимость | Выше сравнительно. | Меньше |

| Область отказа | Менее эффективен по сравнению с VLAN. | Обеспечивает лучшую производительность и эффективность, чем обычная локальная сеть. |

| Сетевой механизм (используемые протоколы) | Стандартные протоколы Ethernet, такие как Token Ring и FDDI. | Стандартные протоколы, включая ISP и VTP. |

Для работы LAN требуются некоторые важные компоненты:

Интерфейс к сети- Сюда входят компьютер и электронные устройства, которые функционируют как конечные точки в сети для отправки и получения данных.

Взаимосвязи - Это облегчает перемещение данных из одного места в другое. NIC и сетевые носители являются частью взаимосвязи. Функция NIC (карта сетевого интерфейса) заключается в преобразовании данных в форму, которая может быть передана по локальной сети. В кабели а также беспроводной СМИ - это сетевые СМИ используется для передачи сигналов.

Сетевые устройства - Концентраторы, коммутаторы и маршрутизаторы - это сетевые устройства. Эти устройства действуют как устройство сборки, которое соединяет сопрягающие устройства или сегменты LAN. Концентратор и коммутатор являются устройством уровня 2, а маршрутизатор работает на сетевом уровне, то есть на уровне 3.

Протоколы - Контролирует передачу данных по локальной сети. Например, такие протоколы, как IP, ARP, DHCP и т. Д.

По сути, есть два типа LAN: проводной LAN и беспроводной LAN. Проводная локальная сеть включает 10BaseT, быстрый и Gigabit Ethernet и т. Д.

Вывод

VLAN - это расширение LAN, в котором возможности типичной LAN расширены за счет логического сегментирования LAN на несколько широковещательных доменов. Этот раздел логически создает множество локальных сетей в одном коммутаторе или мосте, что снижает трафик, стоимость и увеличивает производительность, удобство администрирования и безопасность. Это также обеспечивает простоту поиска и устранения неисправностей и управления.

LAN is a set of network devices that use connected device communication. Similarly, VLAN is a type of LAN that increases flat LAN capabilities. There are significant differences between LAN and VLAN; for example, the LAN operates in a single domain, whereas VLAN works in multiple domains. Regardless of their physical location, VLAN can combine the terminal with an identical requirement that is not possible in the case of LAN. In order to avoid congestion and load, the networks are split into workstations within a LAN. LAN’s previously basic capacity is reduced and causes network congestion. LAN build with hubs, switches or routers, whereas Virtual LAN can only be built with switches or bridges.

Определение LAN

LAN (локальная сеть) представляет собой набор компьютеров, связанных друг с другом для связи друг с другом, и он ограничен определенной географической областью. Зона покрытия может быть зданием, офисом, школой и т. Д. Это наименее дорогой тип сети, поскольку он включает в себя недорогие кабели и сетевые устройства. Он обеспечивает совместное использование ресурсов и информации, таких как файлы, программные приложения, камеры, принтеры и т. Д. Даже если ресурс недоступен локально, он может предоставлять ресурсы удаленно. Управление локальной сетью осуществляется централизованно (центральное администрирование).

Recommended Articles

This is a guide to VLAN vs LAN. Here we discuss the difference between VLAN vs LAN and key differences, infographics, & a comparison table. You can also go through our other related articles to learn more–

All in One Software Development Bundle (600+ Courses, 50+ projects)

All in One Software Development Bundle (600+ Courses, 50+ projects) 600+ Online Courses | 3000+ Hours | Verifiable Certificates | Lifetime Access

4.6 (3,144 ratings)

Допустим, хост host1.3 подключён к свичу A, хост host2.3 к свичу B, хост host1.1 тоже к свичу B, но при этом host1.3 и host2.3 в настройках свичей отнесены к зоне с VLAN а host1.1 к зоне с VLAN В результате host1.3 и host2.3 видят друг друга, хотя подключены к разным свичам A и B, котому что их пакеты свичи A и B передают между собой с добавлением к Ethernet-пакетам тега VLAN а host1.1 и host2.3 подключены к одному и тому же свичу B, но друг друга всё равно не видят, потому что в его настройках они отнесены к разным зонам, с VLAN id 1 и 3 соответственно, и на другие свичи их пакеты передаются тоже с соответствующими тегами.

Порты свичей можно настроить так, чтобы тегированные пакеты пропускались через них, к этим портам проще всего подключать другие аналогично настроенные свичи, но можно подключать и обычные компьютеры. В последнем случае администратор на этой машине может настроить себе через один и тот же кабель доступ к разным VLAN, создав на ней виртуальные интерфейсы для каждого VLAN id.

Простейший, наверное, случай (скрытого) использования VLAN имеет место в обычных домашних роутерах, которых есть встроенный свич, допустим, на 5 внешних портов, но при этом один из них обозначен как WAN и не сообщается с другими четырьмя, обозначенными как LAN. На самом деле, как правило все пять портов физически одинаковы, просто при загрузке свич программно настраивается так, что порты LAN приписаны к одному VLAN, а порт WAN – к другому. В результате линукс на роутере видит все порты, но прямой доступ WANLAN через свич мимо программных фильтров на роутере заблокирован.

P.S.

Более того, если в том же роутере есть ещё и вай-фай, то он объединяется мостом с тем из VLAN, который отвечает за локалку. В результате компьютеры, подключённые к роутеру хоть проводом, хоть вай-фаем, видят друг друга и находятся в одном и том же диапазоне IP, но не видят провайдера за портом WAN. То есть физически у роутера есть две не связанных между собой сети – Wi-Fi и Ethernet, но логически Ethernet разделяется на два разных VLAN, один из которых (LAN) объединяется с Wi-FI в логическую домашнюю сеть, а второй (WAN) полностью изолируется, через него роутер подключается к интернету по PPPoE, PPTP или L2TP, после чего пускает туда хосты из домашней сети через NAT.

Лозунг у них был такой: "Познание бесконечности требует бесконечного времени". С этим я не спорил, но они делали из этого неожиданный вывод: "А потому работай не работай — все едино". И в интересах неувеличения энтропии Вселенной они не работали. (с)

Если существует подсеть и нужно разделить ее на несколько "отделов", то зачем создавать в ней вланы, если можно просто разбить на еще несколько подсетей?

Если вопрос некорректный, то поясните, зачем вообще нужны вланы?

Оценить 1 комментарий

скорее больше из-за безопасности посл время. если устройств меньше 200 в одной подсети, то широковещ трафика много не будет, если коммутатор нормально работает, а вы не подменяете всё время одни компьютеры другими. Однозначно кадр (практич на физич уровне) помечается тэгом и он уже никогда не попадет в другой vlan и наоборот (защита от вирусов). К тому же "умный человек" или программа может прописать статич маршрут в др подсеть и проникнуть в неё.

Было. Если кратко, один влан - отдельный широковещательный домен. Много подсетей в одном влане - все равно один широковещательный домен. Нужно понимать, как работает Ethernet и IP.

Вот загадка бл*ть:

Живешь ты такой один в однокомнотной квартире, и решили(в данном случае приказали) подселить к тебе китайца.

Так вот решил китаец приготовить осла (ВКЛЮЧИТЬ DHCP - реально это у них диликатес) так вот это деликатес будет у тебя вонять (вещать) на всю квартиру так как у тебя еб*нный алчипан (разные сети типа). И для того чтобы от этого избавится тебе надо поднять бетонную стену (тот самый VLAN т.е. броадкаст трафик) который позволит избавиться от вони ослонной в твоей комнате.

Вывод: без бетоной стены ты всю жизнь будешь нюхать ослинных запах (броадкаст) из другой сети.

trase8: Выпей за меня как будет время - всегда пожалуйста, я думаю так лучше доходит в отличие всяких CCNA штучек :)

trase8: а вообще если есть базовые знания анлийского и есть интересно к основам сети поищите курсы по CCNA (видео, вроде как от Lazarro) много в Вашей сетевой жизни проясниться.

разбиение на подсети не запретит пользователю настроить себе адрес из соседней подсети и попасть в нее. VLAN такое не позволит.

тогда еще маленький вопрос: если подсеть разбита на вланы, то могут ли члены одной влан общаться с другой? Правильно понимаю, что нет?

trase8: смогут, если на маршрутизаторе настроите правила маршрутизации и не запретите обмен между виланами.

VLAN (Virtual Local Area Network) — группа устройств, имеющих возможность взаимодействовать между собой напрямую на канальном уровне, хотя физически при этом они могут быть подключены к разным сетевым коммутаторам.

Просто скопирую введение из главы по VLAN учебника Cisco.

К основным преимуществам использования VLAN относятся:

Безопасность: группы, обладающие уязвимыми данными, отделены от остальной части сети, благодаря чему снижается вероятность утечки конфиденциальной информации. Как показано на рисунке, компьютеры преподавателей находятся в сети VLAN 10 и полностью отделены от трафика данных учащихся и гостей.

Снижение расходов: благодаря экономии на дорогих обновлениях сетевой инфраструктуры и более эффективному использованию имеющейся полосы пропускания и восходящих каналов происходит снижение расходов.

Повышение производительности: разделение однородных сетей 2-го уровня на несколько логических рабочих групп (широковещательных доменов) уменьшает количество лишнего сетевого трафика и повышает производительность.

Уменьшенные широковещательные домены: разделение сети на сети VLAN уменьшает количество устройств в широковещательном домене. Сеть, показанная на рисунке, состоит из шести компьютеров и трёх широковещательных доменов: для преподавателей, для учащихся и гостевого домена.

Повышение производительности ИТ-отдела: сети VLAN упрощают управление сетью, поскольку пользователи с аналогичными требованиями к сети используют одну и ту же сеть VLAN. При введении в эксплуатацию нового коммутатора на назначенных портах реализуются все правила и процедуры, уже применённые в этой конкретной VLAN. Также ИТ-специалистам легче определять функцию сети VLAN, назначая ей соответствующее имя. На данном рисунке для простой идентификации сеть VLAN 10 была названа «Для преподавателей», VLAN 20 — «Для учащихся» и VLAN 30 — «Гостевая».

Упрощённое управление проектами и приложениями: сети VLAN объединяют пользователей и сетевые устройства для соответствия деловым или географическим требованиям сети. Управление проектом и работа на прикладном уровне упрощены благодаря использованию разделения функций. Пример такой прикладной задачи — платформа разработки приложений для электронного обучения преподавателей.

VLAN and LAN are two terms used frequently in the networking field. “LAN” is abbreviated as “Local Area Network” is a computer network to which a large number of computers and other peripheral devices are connected within a geographical area. VLAN is an implementation of a private subset of a LAN in which the computers interact with each other as if they are connected to the same broadcast domain irrespective of their physical locations.

The VLANs can help to minimize traffic when compared to traditional LANs. For instance, if the broadcast traffic is meant for ten users, they can be placed on ten different VLANs which will in turn reduce the traffic. The use of VLANs over traditional LANs can bring down the cost as the VLANs eliminate the need for expensive routers.

In LANs, the routers process the incoming traffic. With the increasing traffic volume, latency gets generated which in turn results in poor performance. With VLANs, the need for routers is reduced as VLANs can create broadcast domains through switches instead of routers.

LANs require physical administration as the location of the user changes, the need for recabling, addressing the new station, reconfiguration of routers and hubs arises. The mobility of the users in a network results in network costs. Whereas if a user is moved within a VLAN, the administrative work can be eliminated as there is no need for router reconfiguration.

Data broadcast on a VLAN is safe when compared to traditional LANs as sensitive data can be accessed only the users who are on a VLAN.

1. VLAN delivers better performance when compared to traditional LANs.

2. VLAN requires less network administration work when compared to LANs.

3. VLAN helps to reduce costs by eliminating the need for expensive routers unlike LANs.

4. Data transmission on VLAN is safe when compared to traditional LANs.

5. VLANs can help reduce traffic as it reduces the latency and creates broadcast domains through switches rather than routers unlike in traditional LANs.

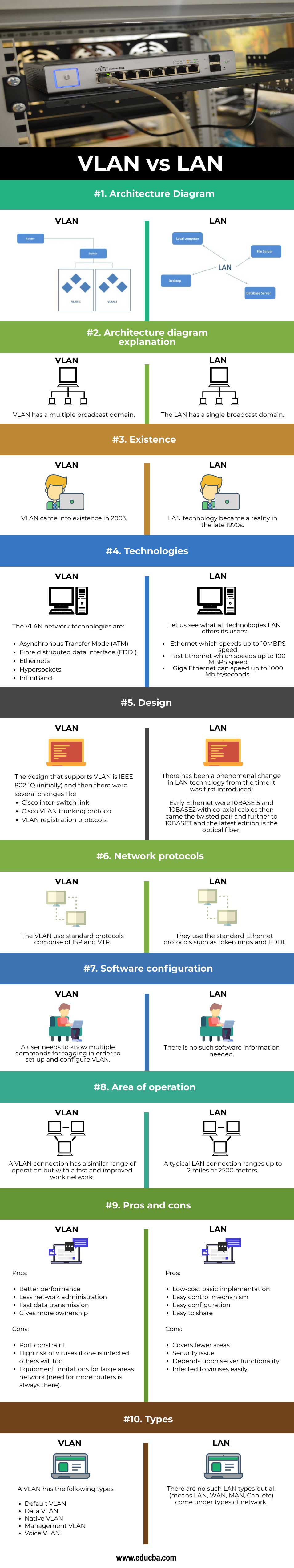

Head to Head Comparison Between VLAN vs LAN(Infographics)

Below are the Top 10 Difference between VLAN vs LAN

Web development, programming languages, Software testing & others

Key Difference Between VLAN vs LAN

The key differences between VLAN vs LAN are as follows:

- LAN stands for LOCAL area network, whereas VLAN stands for Virtual local area network

- Setting a LAN is a costly arrangement, whereas VLAN is an effective management strategy at comparatively lesser investment.

- Resource transmission in term of data, software, and hardware is high in LAN compared to the slow latency of VLAN.

- In LAN setup arrangement, we generally use hubs, routers, and switches, whereas, in VLAN, we generally use bridges and switch.

- Packets are a way to exchange our information, taking of LAN the packet are introduced to every single device, whereas in VLAN, the packets are sent to separate and specific broadcast domains.

- LAN networks are less efficient than VLAN

- In LAN all the configuration has redone in one single PC whereas in VLAN the configuration is done in both the switch and PC.

- In LAN, a user cannot configure ports available in switches, whereas, in VLAN, the configuration is done at each port available in a switch.

- The performance graph for LAN is less in comparison to VLAN.

- LAN needs more administration network setup than VLAN; in VLAN, the hierarchy has already been defined as per the changing need, but for LAN, a user has to regularly access data or information.

- In LAN, the data transmission is not safe in comparison to the VLAN setup.

- LAN protocols like token rings and FDDI are used in LAN standard, whereas, in VLAN, special protocols like ISL (inter-switch link) and VTP (VPN trunk protocol) are employed.

- With switches, the VLAN offers better and enhanced traffic management and reduces latency which is comparatively high for LAN.

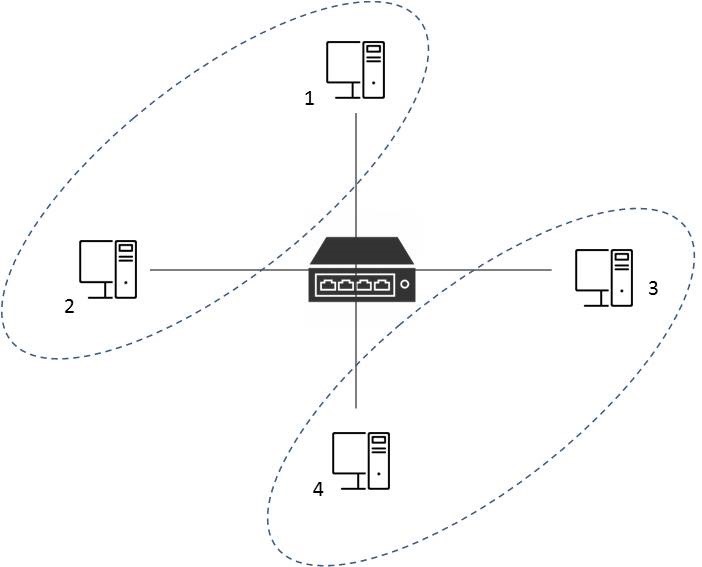

- We have two hosts, namely 1 & 2 in one department and host 3 and 4 in some other department. With users working on LAN setup, they have only two choices for establishing the connection – either all devices are connected together on the same LAN (this scenario works only if we assume that no two user groups will ever need information from another group) or different subgroups can have separate setup.

- For both, these cases are not a good practice in today’s world as one (former) will have multiple security-related issues, and the later will become expensive quickly. Whereas with a VLAN arrangement, we get an effective way to manage these issues – we can group together the 1 & 2 and 3 & 4 separate; by doing this, the traffic will be kept isolated on the switch. Plz, refer to the below image.

Определение VLAN

В отличие от LAN, VLAN (виртуальная локальная сеть) представляет собой логическое разделение LAN, в котором несколько сегментов LAN создаются в пределах одной полосы пропускания. Особенность Виртуальной ЛВС заключается в том, что сегменты ЛВС, построенные в ЛВС, могут быть объединены и сокращены в соответствии с требованиями. Такое разделение единого широковещательного домена увеличивает пропускную способность. Это устраняет необходимость в установке нескольких разных коммутаторов для различных подсетей организации.

VLAN предлагает большую гибкость, поскольку порты также могут переключаться при необходимости. Это значительно снижает стоимость, поскольку устраняет необходимость в покупке дорогих коммутаторов для разделения подсетей в сети. VLAN должна реализовывать иерархическую схему сетевой адресации, с помощью которой IP-адреса могут быть назначены сетевому сегменту или VLAN систематическим образом.

VLAN vs LAN Comparison Table

Given below are the major comparison between VLAN vs LAN:

- Asynchronous Transfer Mode (ATM)

- Fibre distributed data interface (FDDI)

- Ethernets

- Hypersockets

- InfiniBand.

- Ethernet, which speeds up to 10MBPS speed

- Fast Ethernet, which speeds up to 100 MBPS speed

- Giga Ethernet can speed up to 1000 Mbits/seconds.

- Cisco inter-switch link

- Cisco VLAN trunking protocol

- VLAN registration protocols.

- Better performance

- Less network administration

- Fast data transmission

- Gives more ownership

- Port constraint

- High risk of viruses if one is infected; others will too.

- Equipment limitations for large areas network (need for more routers is always there).

- Low-cost, basic implementation

- Easy control mechanism

- Easy configuration

- Easy to share

- Covers fewer areas

- Security issue

- It depends upon server functionality.

- Infected to viruses easily.

- Default VLAN

- Data VLAN

- Native VLAN

- Management VLAN

- Voice VLAN.

Читайте также: