Чем грозит клиенту использование только антивируса для фильтрации почтового трафика

Чтобы настроить фильтрацию вложений, выполните следующие действия:

- В главном окне программы нажмите на кнопку Настройка .

- В окне параметров программы выберите раздел Базовая защита → Защита от почтовых угроз .

- В блоке Уровень безопасности нажмите на кнопку Настройка .

Откроется окно Защита от почтовых угроз .

Следует помнить, что фактический формат файла может не совпадать с форматом, указанным в расширении файла.

com – исполняемый файл программы размером не более 64 КБ;

exe – исполняемый файл, самораспаковывающийся архив;

sys – системный файл Microsoft Windows;

prg – текст программы dBase™, Clipper или Microsoft Visual FoxPro®, программа пакета WAVmaker;

bin – бинарный файл;

bat – файл пакетного задания;

cmd – командный файл Microsoft Windows NT (аналогичен bat-файлу для DOS), OS/2;

dpl – упакованная библиотека Borland Delphi;

dll – библиотека динамической загрузки;

scr – файл-заставка экрана Microsoft Windows;

cpl – модуль панели управления (control panel) в Microsoft Windows;

ocx – объект Microsoft OLE (Object Linking and Embedding);

tsp – программа, работающая в режиме разделения времени;

drv – драйвер некоторого устройства;

vxd – драйвер виртуального устройства Microsoft Windows;

pif – файл с информацией о программе;

lnk – файл-ссылка в Microsoft Windows;

reg – файл регистрации ключей системного реестра Microsoft Windows;

ini – файл конфигурации, который содержит данные настроек для Microsoft Windows, Windows NT и некоторых программ;

cla – класс Java;

vbs – скрипт Visual Basic®;

vbe – видеорасширение BIOS;

js, jse – исходный текст JavaScript;

htm – гипертекстовый документ;

htt – гипертекстовая заготовка Microsoft Windows;

hta – гипертекстовая программа для Microsoft Internet Explorer®;

asp – скрипт Active Server Pages;

chm – скомпилированный HTML-файл;

pht – HTML-файл со встроенными скриптами PHP;

php – скрипт, встраиваемый в HTML-файлы;

wsh – файл Microsoft Windows Script Host;

wsf – скрипт Microsoft Windows;

the – файл заставки для рабочего стола Microsoft Windows 95;

hlp – файл справки формата Win Help;

doc* – документы Microsoft Office Word, такие как: doc – документ Microsoft Office Word, docx – документ Microsoft Office Word 2007 с поддержкой языка XML, docm – документ Microsoft Office Word 2007 с поддержкой макросов;

dot* – шаблоны документа Microsoft Office Word, такие как: dot – шаблон документа Microsoft Office Word, dotx – шаблон документа Microsoft Office Word 2007, dotm – шаблон документа Microsoft Office Word 2007 с поддержкой макросов;

fpm – программа баз данных, стартовый файл Microsoft Visual FoxPro;

rtf – документ в формате Rich Text Format;

shs – фрагмент Windows Shell Scrap Object Handler;

dwg – база данных чертежей AutoCAD®;

msi – пакет Microsoft Windows Installer;

otm – VBA-проект для Microsoft Office Outlook;

pdf – документ Adobe Acrobat;

swf – объект пакета Shockwave® Flash;

jpg, jpeg – файл графического формата хранения сжатых изображений;

emf – файл формата Enhanced Metafile;

ico – файл значка объекта;

ov? – исполняемые файлы Microsoft Office Word;

xl* – документы и файлы Microsoft Office Excel, такие как: xla – расширение Microsoft Office Excel, xlc – диаграмма, xlt – шаблон документа, xlsx – рабочая книга Microsoft Office Excel 2007, xltm – рабочая книга Microsoft Office Excel 2007 с поддержкой макросов, xlsb – рабочая книга Microsoft Office Excel 2007 в бинарном (не XML) формате, xltx – шаблон Microsoft Office Excel 2007, xlsm – шаблон Microsoft Office Excel 2007 с поддержкой макросов, xlam – надстройка Microsoft Office Excel 2007 с поддержкой макросов;

pp* – документы и файлы Microsoft Office PowerPoint®, такие как: pps – слайд Microsoft Office PowerPoint, ppt – презентация, pptx – презентация Microsoft Office PowerPoint 2007, pptm – презентация Microsoft Office PowerPoint 2007 с поддержкой макросов, potx – шаблон презентации Microsoft Office PowerPoint 2007, potm – шаблон презентации Microsoft Office PowerPoint 2007 с поддержкой макросов, ppsx – слайд-шоу Microsoft Office PowerPoint 2007, ppsm – слайд-шоу Microsoft Office PowerPoint 2007 с поддержкой макросов, ppam – надстройка Microsoft Office PowerPoint 2007 с поддержкой макросов;

md* – документы и файлы Microsoft Office Access®, такие как: mda – рабочая группа Microsoft Office Access, mdb – база данных;

Последние эпидемии вирусов-шифровальщиков Wannacry и Expetya , широко освещавшиеся средствами массовой информации, еще раз показали, что даже в больших корпоративных сетях существуют проблемы недостаточной готовности используемых средств защиты от информационных угроз к вирусным атакам. Еще хуже ситуация в среднем и малом бизнесе, небольших государственных и ведомственных сетях, образовательных учреждениях, бюджеты которых на информационную безопасность зачастую выделялись только на антивирусное ПО для рабочих станций, что уже недостаточно для защиты от современных угроз.

В настоящее время разработчики вредоносных программ повсеместно используют практику предварительного тестирования собственного ПО на обнаружение десятками антивирусов. Поэтому надеяться на эвристические алгоритмы антивирусов и проактивную защиту, как правило, не приходится. А сигнатуры вредоносных программ попадают в базы данных антивирусов лишь через несколько часов после начала крупномасштабных эпидемий. На зараженных же устройствах работа антивирусов к этому времени будет уже заблокирована вирусами или клиентами ботнетов.

Поэтому оценки общего ущерба от интернет-преступности для мировой экономики, которые приводит международная исследовательская компания Allianz Global Corporate & Specialty, не удивляют. За 2016 год она оценила общий ущерб от интернет-преступности для мировой экономики (включая прямые потери, недополученную прибыль и расходы на восстановление систем) в более чем 575 млрд долларов. Это около 1% мирового ВВП.

- Шифровальщики.

- Ботнеты.

- Фишинг.

- Атаки на веб-приложения.

- Уязвимости в популярных операционных системах.

- Уязвимости в прикладном ПО (офисные приложения, браузеры и др.).

- Нецелевые атаки (массовые атаки на уязвимое ПО, обнаруженное сетевыми сканерами или "черными поисковиками").

- Таргетированные (целевые) атаки.

ЭШЕЛОНИРОВАННАЯ ОБОРОНА

Разумным ответом на возрастающие угрозы является усиление защиты на сетевом уровне. Защита периметра сети и сегментирование локальной сети (разделение на несколько подсетей с обязательной фильтрацией межсегментного трафика) позволяет не допустить проникновение вирусов внутрь защищенного контура или предотвратить полное заражение сети и критически важных блоков (компьютеров финансового отдела, бухгалтерии, серверов баз данных, бекапов, систем управления производственными процессами).

ЭВОЛЮЦИЯ СРЕДСТВ ЗАЩИТЫ

Естественно, для борьбы с современными угрозами необходимы современные средства защиты.

Простого межсетевого экрана с возможностью блокировки портов и протоколов сетевого уровня, преобразования сетевых адресов с помощью Network Address Translation (NAT) уже недостаточно.

Вредоносное ПО легко преодолевает периметр с помощью электронной почты, через вредоносные скрипты на веб-сайтах или с помощью эксплойтов в flash, pdf, doc и файлах других форматов.

Дальнейшее же распространение внутри локальной сети вирус Wannacry осуществлял уже через уязвимости в реализации SMB-протокола в операционной системе Windows.

На смену простым роутерам и межсетевым экранам в середине 2000-х пришли многофункциональные интернет-шлюзы (Multi-Service Business Gateway ( MSBG )), имеющие ряд функций безопасности (межсетевой экран, контент-фильтр и другие), но и перегруженные бизнес-функциями, такими как веб-сервер, сервисы телефонии, Jabber, FTP и файловые серверы для сетей Microsoft. Как правило, обилие модулей предоставляет злоумышленникам целый ряд дополнительных векторов атак на данный тип ПО, как DoS, так и прямых взломов, когда через уязвимость веб-сервера злоумышленник может захватить контроль над устройством, и следовательно, над всей корпоративной сетью.

Современные решения безопасности для защиты сетевого периметра сформировались в категории шлюзов безопасности (Unified Threat Management ( UTM )) и межсетевых экранов нового поколения (Next-Generation Firewall ( NGFW )).

КАКИМ ДОЛЖНО БЫТЬ РЕШЕНИЕ ДЛЯ ЗАЩИТЫ ПЕРИМЕТРА

Данный вопрос актуален не только для специалистов, выбирающих подобный тип решений для обеспечения безопасного доступа в интернет и защиты от различного типа угроз, но и для производителей решений в области сетевой безопасности.

- Решение должно быть безопасным .

- Само по себе не предоставлять злоумышленникам дополнительные векторы атак. Не организовывайте на интернет-шлюзе файловый или веб-сервер. Слишком велик риск потери данных и компрометации данного сервиса.

- Оно должно быть современным .

- Не использовать устаревшие технологии, протоколы, подходы. Ни в коем случае не используйте на серверах для выхода в интернет операционную систему Windows: она наиболее уязвима для различного вида атак - и любое ПО, основанное на данной ОС: Microsoft TMG , Traffic Inspector , Usergate Proxy&Firewall , Kerio WinRoute, Traffpro.

- Решение должно быть простым .

- С оптимальными настройками по умолчанию и невозможностью небезопасной настройки. Администратор может не иметь соответствующей квалификации, у него может не быть времени на информационную безопасность, в конце концов, у вас может не быть собственных ИТ-специалистов в штате. Решение должно предусматривать получение современных настроек системы безопасности с обновлениями ПО и автоматически поддерживать высокий уровень собственной защищенности и жесткий уровень фильтрации опасного трафика.

- Оно должно быть комплексным .

- Обеспечивать защиту от широкого спектра устройств. Использование большого количества узкоспециализированного ПО или аппаратных комплексов будет неудобным, даже если они объединены общей консолью управления.

РЕКОМЕНДАЦИИ ПО ЗАЩИТЕ

АНТИВИРУСНАЯ ПРОВЕРКА ВЕБ-ТРАФИКА

Обязательно используйте потоковую проверку трафика на вирусы. Это поможет блокировать вредоносные скрипты на сайтах, зараженные файлы и другие опасные объекты еще до их попадания на пользовательские устройства.

В Ideco ICS для проверки веб-трафика используется антивирус ClamAV или антивирус Касперского, в зависимости от доступного по лицензии. Антивирусный модуль от "Лаборатории Касперского" предоставляет более высокий уровень защиты, а антивирус ClamAV доступен даже в бесплатной редакции Ideco SMB и обеспечивает базовую проверку трафика.

БЛОКИРОВАНИЕ АНОНИМАЙЗЕРОВ И TOR

Клиенты ботнетов, вирусы и шифровальщики часто пытаются обойти системы фильтрации и сохранить анонимность своих командных центров, используя для связи сеть TOR или другие анонимайзеры.

Обязательно заблокируйте эти возможности обхода систем фильтрации и анализа трафика, закрыв способы для удаленного управления злоумышленниками вредоносным ПО.

В Ideco ICS есть все возможности по блокировке данного типа трафика, описанные в соответствующей статье документации .

КОНТЕНТНАЯ ФИЛЬТРАЦИЯ ТРАФИКА

Особую опасность представляют фишинговые ресурсы. Маскируясь под страницы легитимных сайтов: интернет-банков, веб-почты и других - они обманным путем пытаются завладеть учетными данными пользователя. Блокировка подобных доменов на уровне шлюза поможет пользователям сохранить свои учетные данные и предотвратит возможные финансовые и репутационные потери.

- Анонимайзеры (веб-прокси и другие способы обхода системы контентной фильтрации).

- Ботнеты.

- Взлом (веб-сайты, содержащие хакерское ПО и утилиты).

- Тайный сбор информации (блокирует активность adware и шпионского ПО).

- Спам (веб-сайты, рекламируемые при помощи спама, часто пытаются атаковать компьютеры пользователей).

- Центры распространения вредоносного ПО.

- Центры управления и контроля (командные центры ботнетов).

- Фишинг/мошенничество.

- Порнография (зачастую подобные ресурсы содержат опасное содержимое и вредоносные скрипты).

- Шпионское и сомнительное ПО (сайты, содержащие ссылки на шпионское ПО, клавиатурные шпионы).

ПРЕДОТВРАЩЕНИЕ ВТОРЖЕНИЙ

Один из важнейших модулей глубокого анализа трафика, который позволяет заблокировать попытки применения известных эксплойтов с помощью сигнатурного и статистического анализа трафика, также он ведёт журналирование инцидентов безопасности и различных аномалий.

- Блокировку анонимайзеров (плагинов к популярным браузерам, турбо и VPN-режимов браузеров).

- Блокировку телеметрии Windows (сбора информации об использовании ПО и пользовательской активности).

- Блокировку известных IP-адресов злоумышленников, "хакерских" хостингов и зараженных хостов по обновляемой базе IP Reputation.

КОНТРОЛЬ ПРИЛОЖЕНИЙ

Еще один модуль глубокого анализа (DPI) трафика. Администраторам рекомендуется запретить трафик приложений удаленного доступа (TeamViewer, AmmyAdmin) для тех пользователей, у которых нет необходимости в подобном ПО для рабочих целей.

Злоумышленники, применяя методы социальной инженерии (обманным путем), могут заставить пользователя предоставить доступ к хостам внутри сети с помощью подобного программного обеспечения.

Известны случаи проникновения злоумышленников в защищенные банковские сети таким, на первый взгляд, простым способом.

ФИЛЬТРАЦИЯ СПАМА

Email-адреса сотрудников, как правило, можно очень легко найти на сайтах компаний, поэтому электронная почта является наиболее частым вектором атаки злоумышленников. Многоуровневая проверка почтового трафика необходима для предотвращения попадания в сеть вредоносного ПО, фишинга и спама.

- Проверку SPF-записи почтового домена. Она не позволит злоумышленникам выдавать свои письма за письма из налоговой инспекции, банка и с других известных доменов, которым доверяют пользователи.

- Проверку корректности DKIM-подписи. Большинство корпоративных почтовых серверов (у сервера Ideco ICS также есть эта возможность) используют DKIM-подписи для подтверждения сервера отправителя и предотвращения использования домена в фишинговых целях.

- Используйте проверку ссылок в письмах на фишинг (в Ideco ICS такая проверка осуществляется модулем Касперский Антифишинг, входящего в состав Антиспама Касперского).

- Обязательно проверяйте вложения на вирусы на этапе приема их почтовым сервером (в Ideco ICS для этого можно использовать антивирус ClamAV и Антивирус Касперского).

DNS-ФИЛЬТРАЦИЯ

На Ideco ICS включите перехват DNS-запросов в настройках DNS-сервера . И используйте безопасные фильтрующие DNS-сервера: SkyDNS или Яндекс.DNS . Это позволит блокировать обращения к доменам, созданным злоумышленниками, уже на уровне резолвинга DNS-адреса и предотвратит туннелирование и маскировку DNS-трафика вредоносным ПО.

В этой статье мы разберем семь самых популярных ошибок сетевой безопасности: расскажем, как их обнаружить и устранить.

Автор: Алексей Леднев, старший специалист экспертного центра безопасности, Positive Technologies (PT Expert Security Center)

В середине сентября стало известно об утечке почти 2 ТБ данных, в которых содержалась информация о работе системы оперативно-розыскных мероприятий в сети одного российского оператора связи. Утечка произошла из-за неправильно настроенной утилиты резервного копирования rsync. Подобные ошибки — частая причина проблем крупных компаний. В этой статье мы разберем семь самых популярных ошибок сетевой безопасности: расскажем, как их обнаружить и устранить.

Распространенная причина успеха развития атак внутри сети — ошибки конфигурирования каналов связи или систем обработки и хранения данных, а также нарушения регламентов ИБ. Все это снижает эффективность используемых средств защиты и увеличивает шансы злоумышленников на взлом и развитие атаки. Во время проектов по расследованию инцидентов и анализа трафика наша команда PT Expert Security Center регулярно находит типичные ошибки в конфигурациях информационных систем и нарушения корпоративных регламентов ИБ. Давайте посмотрим, что это за ошибки.

Пять правил безопасной работы с электронной корреспонденцией

Правило второе: проверяйте корреспонденцию на наличие вредоносных объектов

Риск подхватить «инфекцию» сегодня очень велик, поэтому стоит регулярно проверять компьютер антивирусом, базы которого должны регулярно обновляться. Еще лучше, если проверяться на наличие вредоносных объектов будет вся корреспонденция — автоматически и сразу при ее получении, в таком случае шансы активировать опасный компонент сводятся к нулю.

Рис. 1. Настройка параметров работы «Почтового антивируса»

из окна пакета «Антивирус Касперского»

Рис. 2. Настройка параметров работы «Почтового антивируса»

из MS Office Outlook

Рис. 3. Настройка параметров работы «Почтового антивируса»

из The Bat!

Учитывая, что спамерские послания не только отнимают время у пользователя, но еще и могут заразить компьютер, а фишерские письма заставляют неискушенных пользователей выдавать приватную информацию, требуется принимать меры по минимизации потока соответствующей корреспонденции.

Рис. 4. Настройка параметров работы

спам-фильтра в Mozilla Thunderbird

Рис. 5. Настройка параметров работы спам-фильтра в The Bat!

Рис. 6. Фильтрация почты с помощью AGAVA SpamProtexx

Рис. 7. Настройка и обучение модуля

«Анти-Спам» пакета Kaspersky Internet Security

Рис. 8. Блокирование загрузки изображений и скриптов в Mozilla Thunderbird

Письма с вложениями

Рис. 9. Пример письма, зараженного вирусом-червем

Email-Worm.Win32.Warezov.nf

Рис. 10. Пример письма, зараженного

вирусом-червем Email-Worm.Win32.Sobig.f

Рис. 11. Предупреждение Outlook при отправке опасного вложения

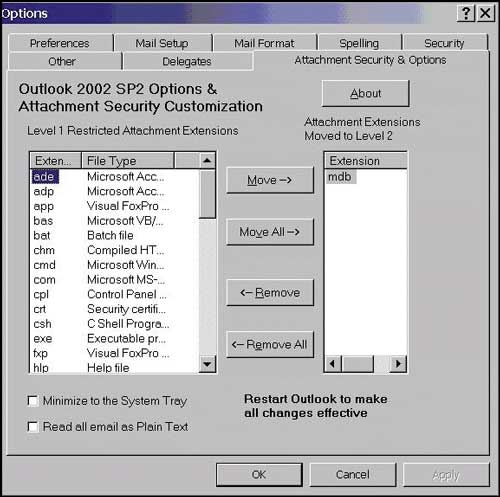

Рис. 12. Работа с модулем Blocked Attachments Manager

Рис. 13. Настройка списка небезопасных расширений в Attachment Options

В The Bat! можно самостоятельно управлять разрешением/запретом запуска файлов определенных типов (рис. 14), причем можно как блокировать запуск определенных типов вложений, так и ограничиться информированием пользователя о возможных вирусах при попытке открытия им подобных файлов. Проверка вложений на вирусы посредством подключения известных антивирусных программ также находится в данном клиенте полностью под контролем пользователя, при этом письма могут проверяться сразу при их получении, перед их открытием или перед сохранением вложений на диск.

Рис. 14. Настройка списка небезопасных расширений в The Bat!

Mozilla Thunderbird в отношении опасных вложений, под которыми в этом почтовом клиенте понимаются исполняемые файлы, ограничивается предупреждением пользователя (рис. 15). Кроме того, здесь предусмотрена возможность применения популярных антивирусов для проверки вложений.

Рис. 15. Предупреждение Mozilla Thunderbird при попытке открыть

исполняемый файл

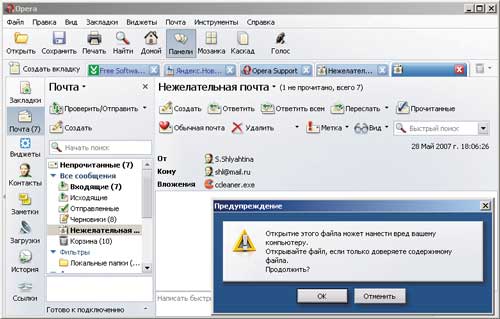

Рис. 16. Информирование пользователя при попытке открыть опасное

вложение в Opera Mail

Рис. 17. Пример типичного фишингового письма, как бы пришедшего

от имени CitiBank

Рис. 18. Создание OpenPGP-ключей

Рис. 19. Письмо с открытым ключом,

отправляемое группе адресатов

Рис. 20. Шифрование письма в MS Office Outlook

в соответствии со стандартом OpenPGP

Рис. 21. Письмо, зашифрованное по стандарту OpenPGP

Рис. 22. Пример исходного письма и его вариант, зашифрованный

посредством встроенной в The Bat! системы PGP

Рис. 23. Пример сертификата от Thawte Certification

Рис. 25. Шифрование писем вручную по стандарту S/MIME в почтовом клиенте

The Bat!

Семь типовых ошибок сетевой безопасности

Как показывает наша практика, в 9 из 10 организаций, независимо от их размера и сферы деятельности, наиболее часто встречаются следующие ошибки:

передача учетных данных по сети в открытом виде,

использование утилит для удаленного доступа,

использование широковещательных протоколов LLMNR и NetBIOS,

ошибки конфигурирования сетей,

TOR, VPN-туннели и прочие инструменты сокрытия активности в сети,

нецелевое использование систем (майнеры криптовалют, торренты).

Причины ошибок в недостаточном внимании к обеспечению ИБ, в отсутствии или нарушении регламентов ИБ и IТ в организации, в ошибках при настройке систем, а в больших корпоративных сетях еще из-за того, что сложно контролировать корректность конфигураций.

Далее мы поговорим о каждой ошибке: к каким последствиям они могут привести, на примере системы анализа трафика PT Network Attack Discovery (PT NAD) покажем, как их можно выявить и дадим рекомендации по их устранению. PT NAD — система класса NTA (Network Traffic Analysis), которая разбирает трафик на уровнях L2 — L7 и выявляет атаки на периметре и в инфраструктуре. Для проверки на наличие ошибок в сети мы будем применять фильтрацию трафика по протоколу и несколько дополнительных инструментов.

Передача учетных данных по сети в открытом виде

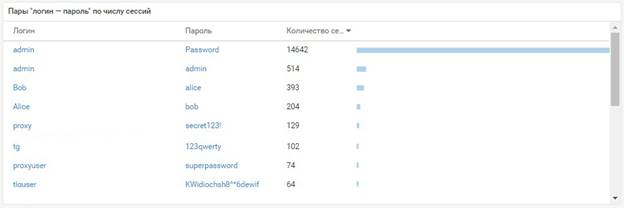

Пример передаваемых учетных данных, выявленных с помощью PT NAD

Перечислим методы устранения передачи учетных данных в открытом виде на разных участках инфраструктуры:

2. Протокол LDAP: настроить клиенты на использование аутентификации через Kerberos или использование защищенной версии протокола. Для настройки аутентификации через Kerberos, необходимо настроить клиентов на использование SASL-механизмов аутентификации GSSAPI или GSS-SPNEGO. TLS, необходимо активировать LDAPS на сервере согласно инструкции. Далее настроить клиентов на использование TLS (LDAPS) при подключении к LDAP-серверу.

Почтовые протоколы: настроить клиенты и серверы на использование TLS. Вместо стандартных POP3, IMAP и SMTP рекомендуем настроить клиенты и серверы организации на использование их защищенных аналогов POP3S, IMAPS и SMTPS согласно инструкции вашего почтового сервера. Стоит отметить, что при принудительном включении TLS письма могут быть не доставлены на серверы, не поддерживающие шифрование.

Протокол Telnet: перейти на SSH. Следует полностью отказаться от использования протокола Telnet и заменить его на защищенный протокол SSH.

FTP: перейти на SFTP или FTPS. FTPS — версия FTP с применением протокола SSL, требующая для своей работы SSL-сертификат. SFTP — протокол передачи файлов, чаще всего использующий SSH. Как следствие, требует меньше настроек на серверах, где уже применяется SSH.

Следующая типичная ошибка — использование открытых почтовых протоколов на пути от сервера организации к внешнему почтовому серверу. Это приводит к тому, что письма, передающиеся в защищенном виде внутри сети, в дальнейшем могут передаваться по интернету в открытом виде. В результате злоумышленник, имея доступ к внешнему сетевому трафику (например, через интернет-провайдера), может беспрепятственно получать любую информацию из писем.

Для поиска незащищенной исходящей почты, которая передается во внешнюю сеть, мы воспользовались в PT NAD фильтрами по протоколу SMTP, адресу источника и получателя. Для того, чтобы исключить зашифрованные соединения, мы добавили фильтр по команде STARTTLS. В результате было обнаружено письмо с вложением, переданное в открытом виде.

Настроить сервер на принудительное использование TLS при отправке почты (но в этом случае письма могут быть не доставлены на серверы, не поддерживающие шифрование).

Применять PGP. Принудительное использование PGP также исключит передачу писем в открытом виде, однако это требует дополнительной настройки на клиентах и передачи открытого ключа получателям. Данный вариант больше подходит для использования в частных случаях.

Использование утилит для удаленного доступа

Сотрудники часто применяют утилиты для удаленного доступа (remote access tools, RAT), например TeamViewer, Ammyy Admin, RMS. Если это разрешено внутренними политиками ИБ, то в случае, когда злоумышленник воспользуется этими же инструментами, отличить нелегитимное их использование от легитимного будет сложно.

Для обнаружения подключений через TeamViewer мы воспользовались в PT NAD фильтром по одноименному протоколу. В результате мы обнаружили две такие сетевые сессии. Если в организации запрещено использование утилит удаленного управления, то специалисту по ИБ стоит провести расследование, чтобы установить источник активности.

Еще один механизм выявления случаев использования RAT — предустановленные правила. На видео с их помощью мы обнаружили факт использования утилиты Remote Admin.

Рекомендации по устранению нарушения:

Контролировать использование утилит удаленного управления. Необходимо разработать регламенты ИБ, запрещающие несанкционированное использование утилит для удаленного управления, а также контролировать их соблюдение. Подключение RAT можно также запретить на уровне некоторых сетевых средств безопасности, например, NGFW.

Разграничить права локальных пользователей на рабочих станциях. Если пользователям не будут выданы избыточные административные права, разрешающие в том числе установку программ на рабочие компьютеры, использование утилит будет невозможно.

Ввести политику белых списков для ПО. Самый надежный, но трудоемкий метод решения. Ввести в организации белый список ПО и следить, что на всех узлах используется ПО только из этого списка, а также следить за актуальностью списка. Для настройки можно воспользоваться утилитой AppLocker, которая входит в состав Windows. Подробнее на сайте Microsoft.

Использование широковещательных протоколов LLMNR и NetBIOS

Мы попробовали выявить использование данных протоколов, воспользовавшись виджетом «Прикладные протоколы» в PT NAD. Мы обнаружили, что, кроме привычных протоколов, используются протоколы LLMNR и NBNS. Добавив их к фильтру, также обнаружили всех клиентов, которые отправляли запросы, используя данный протокол.

Чтобы устранить эту ошибку, нужно:

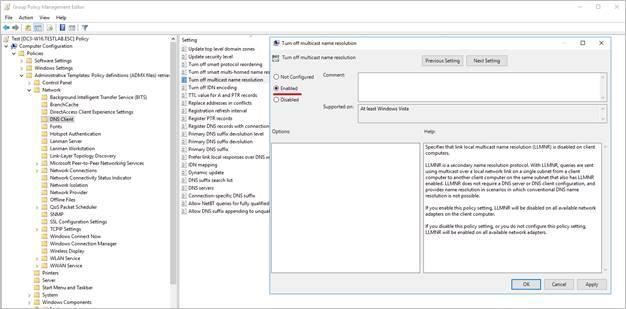

1. Отключить LLMNR. Для этого необходимо предварительно на клиентах произвести настройку DNS. Произвести отключение LLMNR можно с помощью групповой политики Turn Off Multicast Name Resolution в разделе Computer Configuration -> Administrative Templates -> Network -> DNS Client. Для отключения значение политики должно быть выставлено в Enabled.

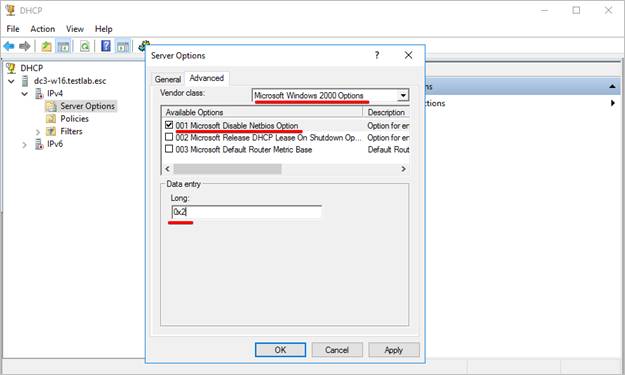

2. Отключить NetBIOS. Для этого необходимо воспользоваться оснасткой dhcpmgmt.msc. Server Options: Вкладка Advanced -> Microsoft Windows 2000 Options -> Microsoft Disable Netbios Option. Выставить значение 0x2.

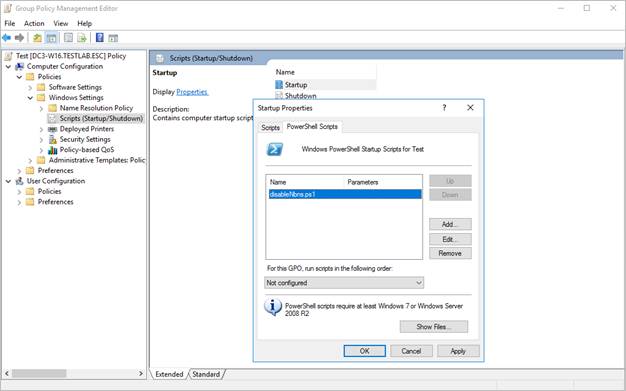

3. Также поддержку NetBIOS можно отключить через запуск PowerShell-скрипта на узлах с помощью групповой политики Scripts в разделе Computer Configuration -> Policies-> Windows Settings. Требуется добавить startup PowerShell script с следующим содержимым:

Get-ChildItem $regkey |foreach

Данный скрипт для всех сетевых адаптеров в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters\Interfaces установит значение параметра NetbiosOptions на 2.

Если в инфраструктуре имеются узлы под управлением Windows XP или Windows 2000, то отключение NetBIOS может сказаться на их работоспособности.

Ошибки конфигурирования сетей

Наиболее частые ошибки, связанные с неверным конфигурированием работы сети:

1. Излишне доверительные отношения между подсетями. Сюда относятся проблемы разграничения доступа между подсетями, при которых становится возможен несанкционированный сетевой доступ между внутренними подсетями организации. В результате злоумышленник при компрометации небольшой части сети может беспрепятственно взять под контроль ключевые узлы всей сети.

2. Доступ узлов инфраструктуры ко внешним DNS-серверам. При использовании внутренней системы доменных имен DNS-запросы должны обрабатываться только на собственных DNS-серверах организации. Если DNS на клиентах сконфигурирован неверно, в случае запроса к публичному DNS-серверу существует риск утечки внутренних доменных имен, а также обход фильтрации известных адресов командных серверов вредоносного ПО.

3. Открытые для внешней сети сетевые порты и сервисы без необходимости в этом (например, базы данных). Вследствие у злоумышленника появляются большие возможности для проведения атаки. Например, из-за хранения сведений в незащищенной базе данных, в сеть утекли данные пациентов скорой помощи из Подмосковья.

Чтобы выявить такие ошибки, мы воспользовались вкладкой PT NAD «Сетевые связи». Все связи представлены в виде графа. Мы попробовали найти соединения из подсети DMZ в пользовательскую подсеть. Для этого настроили фильтр по подсетям. В результате мы обнаружили нежелательную сетевую связь, а также сработавшее событие — сканирование утилитой nmap, что служит индикатором проводившейся сетевой разведки.

Также мы попробовали найти связи из внешней сети к подсети DMZ. Проанализировали прикладные протоколы — увидели активное использование служебных протоколов, а также событие — попытку эксплуатации уязвимости EternalBlue, ставшей причиной нашумевшей эпидемии WannaCry.

Далее рассмотрели корректность работы DNS. Для этого отфильтровали трафик по протоколу и выбрали в качестве получателя IP-адреса не из локальной сети. В итоге обнаружили DNS-запросы к серверам Google, исходящие от сегмента пользователей.

Устранить ошибки можно следующим образом:

Настроить access control list (ACL) на сетевом оборудовании для корректного разграничения прав доступа между подсетями. ACL — это набор разрешающих или запрещающих правил для сетевого трафика (в контексте сетевого оборудования). В большинстве случаев списки доступа применяют для пакетной фильтрации на границе интернета и частной сети, однако фильтрация может также потребоваться на границе DMZ и других подсетей.

Настроить межсетевой экран. Межсетевые экраны также должны быть настроены не только на границе с внешней сетью, но и между внутренними подсетями организации.

Запретить изменения сетевых настроек пользователей. Для этого настройте параметр в групповых политиках Windows: User Configuration -> Administrative Templates -> Network -> Network Connections.

Сокрытие трафика

Инструментами сокрытия трафика могут быть VPN, Tor, шифрующие proxy и другие зашифрованные туннели. Их несанкционированное и неконтролируемое использование может привести к снижению эффективности средств защиты в организации; потере контроля за контентом, передаваемым в туннелированном трафике; злоумышленник может получить зашифрованный туннель во внутреннюю сеть организации, в случае компрометации домашнего компьютера сотрудника.

Для выявления использования этих средств вновь пригодятся фильтры: по репутационному списку tor-relays, который содержит актуальные адреса узлов сети Tor, а также фильтр по протоколу TLS, так как Tor маскируется под него. Использованный в подозрительной сессии TLS-сертификат является автоматически сгенерирован, что является индикатором соединения сети Tor.

Для обнаружения VPN и других туннелей можно воспользоваться фильтром по ключевому слову PPTP (Point-to-Point Protocol), а для обнаружения SOCKS5-трафика — уже знакомым нам фильтром по протоколу. Так мы нашли VPN-сессию с внешним хостом и множество подключений по SOCKS5.

разграничение прав локальных пользователей,

политика белых списков для ПО,

настройка сетевого экрана,

закрытие сетевых портов.

Нецелевое использование систем

К нецелевому использованию систем относятся применение майнеров криптовалют, BitTorrent-клиентов, онлайн-игры. Несмотря на то, что это не создает непосредственных угроз безопасности, это увеличивает нагрузку на вычислительные системы и каналы передачи информации, а также влечет за собой риск установки вредоносного ПО.

Выявить майнеры поможет репутационный список miners, в который попадают адреса известных майнинг-пулов, а также узлов блокчейна различных криптовалют. В результате мы видим большое количество DNS-запросов, что свидетельствует о работе криптомайнера. Еще одним индикатором работы криптомайнера может служить сработавшие правила.

С BitTorrent и онлайн-играми все еще проще — для поиска торрент-трафика воспользуемся фильтром по протоколу BitTorrent, а для онлайн-игр — по серверам популярных онлайн-игр. Это помогает вычислить сотрудников, использующих свое рабочее время не так, как хотелось бы работодателю.

Средства противодействия почти те же, что и в пунктах выше:

разграничение прав локальных пользователей,

политика белых списков для ПО,

обновление антивируса и его базы.

В большинстве компаний мы замечаем проблемы с корректной настройкой обширных корпоративных сетей и несоблюдение конфигураций, политик и регламентов ИБ. Это связано с постоянным ростом сетей и изменениям внутри них, а также с изменениями в самих регламентах и политиках. Вот общие рекомендации, позволяющие избежать многие ошибки:

минимизировать использование открытых протоколов,

контролировать разграничение сетевого доступа,

разграничивать права пользователей.

При этом на рынке уже есть инструменты, способные отслеживать сетевую активность внутри организации,

своевременно обнаруживать как ошибки настроек, так и активность

злоумышленников.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Электронной почте уже более полувека, но она остается одним из самых актуальных способов обмена информацией и коллективной работы. Почтовые сервисы стали не только неотъемлемым элементом бизнес-процессов, но и неотъемлемым элементом повседневной жизни – сегодня личный электронный адрес (и не один) есть практически у каждого человека. А Интернет со своей стороны предлагает множество бесплатных сервисов электронной почты.

Под корпоративной почтой подразумевают электронную почту, которая используется специально для нужд компании. Характерное отличие от личной почты – адрес . Обычно он имеет вид: имя_пользователя@компания.домен . Корпоративная почта привязывается к сайту компании и ее доменному имени.

Ни для кого не секрет, что электронная почта является основным вектором атаки для злоумышленников . Поэтому надежная защита почтового трафика – это не роскошь, а необходимость для существования и развития компании, защиты ее имиджа и повышения конкурентоспособности.

Большинство информации в сети зачастую подвергается вниманию “третьих лиц”. Например, многим известна ситуация с Эдвардом Сноуденом, который сообщил на весь мир о том, что некоторые известные американские спецслужбы читают переписки своих граждан, а также представителей ряда государств (причем стран далеко не рядовых – Германии и Великобритании). С одной стороны, спецслужбы беспокоятся о безопасности и жизни граждан своей страны, а также о целостности непосредственно государства. Но с другой стороны, следует помнить, что пользователи имеют право на личную жизнь без вмешательства и контроля со стороны любых структур и организаций.

- Спам и фишинг – типичные проблемы. Кроме прочих неприятностей, они могут стать источником проникновения в корпоративную сеть вредоносного кода.

- Результатом внешней атаки на корпоративный почтовый сервер может стать отказ почтовой службы и остановка завязанных на ней рабочих процессов.

- Для атак разного типа могут использоваться и содержащие уязвимости клиентские почтовые программы.

Мы сформировали основные правила по работе с электронной почтой , чтобы избежать негативных последствий и не быть «взломанным» злоумышленниками.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Электронная почта является сегодня доминирующей формой электронной коммуникации: по разным данным, ее применяют от 80 от 95% интернет-пользователей, в частности в России, согласно результатам последнего исследования Online Monitor, — 84,3%. Стремительными темпами растут и объемы электронной корреспонденции: по данным аналитиков IDC, ежедневно в мире отсылается уже порядка 97 млрд электронных писем; для сравнения стоит напомнить, что всего год назад количество отправляемых за день писем оценивалось в 84 млрд. В огромной популярности данного сервиса нет ничего удивительного, ведь письма доходят до адресатов практически мгновенно, а читать электронную корреспонденцию и отвечать на нее можно в любой удобный момент. Однако при всех несомненных достоинствах электронной почты ее применение вызывает две весьма серьезные проблемы.

Проблемы, возникающие при работе с электронной корреспонденцией

Во-вторых, многие современные вирусы распространяются путем рассылки копий по электронной почте (так называемые почтовые черви массовой рассылки), да и спамерские послания нередко содержат вредоносные вложения. Именно почта является сегодня одним из главных путей проникновения вредоносных программ на компьютер, ведь большая часть вирусов в виде троянцев, червей и прочего вредоносного софта попадает на компьютер вместе с полученной корреспонденцией. Об этом свидетельствуют регулярно публикуемые «Лабораторией Касперского» рейтинги вирусной активности, согласно которым, например, в марте этого года практически все решения, вошедшие в двадцатку наиболее распространенных вредоносных программ, были почтовыми (табл. 1).

Таблица 1. Двадцатка наиболее распространенных

вредоносных программ, март 2007

(источник: «Лаборатория Касперского», 2007)

Позиция в рейтинге

Другие вредоносные программы

Проникающие на компьютер через электронную почту вредоносные программы специализируются в основном на краже пользовательской информации. Согласно данным антивирусных компаний, чаще всего крадутся параметры для доступа к различным финансовым системам (онлайн-банкингу, пластиковым картам, электронным деньгам), пароли для доступа к интернет-пейджерам, сайтам и почтовым ящикам, найденные на компьютере адреса электронной почты и пароли к онлайновым играм. Кража может осуществляться различными способами: через троянские программы, собирающие хранящиеся на компьютере персональные данные (их можно найти в пользовательских файлах или в системном реестре), через программы-кейлоггеры, фиксирующие последовательности всех нажатых клавиш, через SpamTool-приложения, сканирующие файлы данных на компьютере-жертве и собирающие в них адреса электронной почты.

Кроме того, перед вредоносными модулями может стоять и иная задача — включить пользовательские компьютеры в зомби-сети, рассылающие спам и фишерскую электронную корреспонденцию и используемые для мошенничества с баннерной рекламой и т.д.

Подобные вредоносные программы могут присутствовать в пришедшей корреспонденции в виде вложений и инсталлируются при запуске или даже просто при выделении соответствующих писем. Они также могут устанавливаться на компьютер при активировании писем, содержащих иные вредоносные компоненты, например опасные скрипты, или при посещении указанных в письмах ссылок, ведущих на сайт злоумышленников, и т.п.

Однако, несмотря на опасности, которые подстерегают пользователей при работе с электронной корреспонденцией, в действительности все не так страшно, правда при условии соблюдения определенных правил. Если вы будете их придерживаться, то сможете минимизировать вероятность заражения компьютера вредоносным ПО и исключить возможность кражи персональных данных.

Правило первое: выберите безопасный почтовый клиент

Почтовых клиентов, позволяющих работать с электронной корреспонденцией, на рынке предлагается более чем достаточно. Желательно выбрать из них наиболее безопасный, то есть такой, в котором зафиксировано наименьшее число дыр и имеются расширенные возможности в плане обеспечения безопасности и конфиденциальности.

Если из числа самых популярных почтовых клиентов отобрать решения с минимальным количеством обнаруженных уязвимостей (табл. 2), при этом не принимая в расчет недавно вышедшие решения, поскольку отсутствие прорех в них может объясняться слишком малым эксплуатационным периодом (они выделены в таблице серым цветом), то получится, что наиболее безопасным является The Bat!. Наибольшее же число уязвимостей зафиксировано у почтовых клиентов от компании Microsoft — это неудивительно в силу их огромной распространенности, а значит, и гораздо большей привлекательности для хакеров. Относительно малое число уязвимостей в альтернативных клиентах может быть обусловлено не только их программным кодом, но и тем, что они пока не слишком привлекательны для хакеров.

Таблица 2. Количество уязвимостей, найденных в популярных

почтовых клиентах (источник: Secunia, 2007)

Наименование почтового клиента

Общее число найденных уязвимостей

Количество неисправленных уязвимостей

Microsoft Office Outlook 2007

Microsoft Office Outlook 2003

Microsoft Office Outlook 2002

Microsoft Office Outlook 2000

Microsoft Outlook Express 6 (в составе Microsoft Windows XP и Windows Server 2003)

Microsoft Outlook Express 5.5 (в составе Microsoft Windows 2000)

Mozilla Thunderbird 2.x

Mozilla Thunderbird 1.5.x

Opera Mail (в целом для Opera 9.x)

Opera Mail (в целом для Opera 8.x)

Интересно также проследить, как быстро устраняются найденные в почтовых клиентах уязвимости и устраняются ли они вообще. По данному показателю наилучшим образом обстоят дела у пакетов Microsoft Office Outlook 2002, Mozilla Thunderbird 1.5.x, Opera Mail и The Bat! 3.x, в которых все выявленные на данный момент уязвимости были устранены.

Таблица 3. Функциональность почтовых клиентов в плане безопасности и конфиденциальности

Наименование почтового клиента

Фильтрация ненужной корреспонденции

Поддержка S/MIME/ OpenPGP

Поддержка SSL и TLS

Аутентификация Compuserve (RPA)

Аутентификация с применением электронных токенов

MS Outlook 2007

SSL — да, TLS — нет

MS Outlook 2003/ MS Outlook 2002

Trident (движок IE)

SSL — да, TLS — нет

MS Outlook Express 6

Trident (движок IE)

SSL — да, TLS — нет

Собственный движок The Bat!

Да, в том числе на сервере

Читайте также: