Блокирует ли ростелеком майнинг

Проблема использования корпоративных ИТ-ресурсов для майнинга криптовалют проявляется все чаще (недавно их упоминала Транснефть). А на днях ФСБ нагрянула в аэропорт Внуково и задержала администратора, который на вычислительных мощностях авиационной гавани майнил криптовалюту. Сразу отвечу на часто звучащий вопрос: “А причем тут ФСБ?” Все очень просто. Внуково — это не только аэропорт для обычных пассажиров; из Внуково-2 летает Президент России и члены Правительства, что делает эту воздушную гавань критически важным объектом для национальной безопасности. И когда в ней происходят по непонятной причине скачки напряжения, которые могут повлечь за собой отключение отдельных систем управления воздушным транспортом, то за дело берется именно ФСБ. Но вернемся к майнингу. В последнее время мы получили несколько запросов от заказчиков с просьбой объяснить, как можно обнаружить факт использования майнеров в корпоративной или ведомственной сети? Учитывая растущее число таких вопросов, мы и решили написать эту заметку.

Начнем с того, что майнинг — это не типичная угроза информационной безопасности. Программное обеспечение для майнинга криптовалют напрямую не наносит ущерба вашим информационным активам. Кражи или модификации данных нет (обычно). Перехвата управления технологическими или производственными процессами тоже. Нарушения доступности? Вероятно тоже. Но есть тормозящий компьютер, нагрузка на электросеть (а за электричество платит компания), затраты на Интернет-трафик (может быть актуальной проблемой при лимитированном трафике) и садящаяся в ноль батарейка у ноутбука, что можно попробовать транслировать в финансовый ущерб для компании (хотя это и не просто). Самое неприятное, что кто-то за ваш счет может наживаться и получать баснословные барыши (достаточно посмотреть на курс криптовалют, чтобы нервно кусать локти и жалеть, что совесть не позволяет самому майнить на корпоративных ресурсах). Но… бывает и так, что майнинг сопровождает вредоносное программное обеспечение, что делает его уже более серьезной проблемой для специалистов по информационной безопасности. В любом случае, одна из задача ИБ (да и ИТ тоже) — знать, что происходит в ее хозяйстве и иметь инструментарий для контроля любой активности, легальной или не очень. Поэтому вопрос обнаружения и, зачастую, блокирования майнеров, становится все более актуальным.

Если почитать множество заметок в Интернет о том, как обнаружить майнера у себя на компьютере, то обычно все рекомендации сводятся к одной основной — обращать внимание на тормознутость своего ПК, что определяется по ощущениям или с помощью визуального анализа планировщика задач (Task manager в Windows или Activity monitor в MacOS), который отображает загрузку процессора для разных приложений и процессов. Однако эта рекомендация больше подходит для домашних пользователей, чем для корпоративных, не имеющих возможности отслеживать нагрузку процессора сотен и тысяч компьютеров. Поэтому попробуем взглянуть на проблему майнинга немного с иной стороны, а точнее с точки зрения так называемой цепочки kill chain, отображающей набор шагов, которые осуществляет нарушитель (свой пользователь, устанавливающий майнера к себе на ПК, тоже является таковым) в процессе запуска майнингового ПО у себя на узле. Если это свой пользователь, то обычно последовательность будет такой:

- посещение сайтов для майнинга

- скачивание ПО для майнинга

- инсталляция ПО для майнинга

- запуск ПО для майнинга

- майнинг

- взаимодействие с пулами майнеров для обмена информацией о полученных блоках и хешах

- получение вознаграждения.

- поиск жертвы

- подготовка плацдарма (внедрение майнингового скрипта на сайт, создание майнингового ПО, внедрение майнингового ПО в какое-либо свободное или условно бесплатное или пиратское ПО, внедрение майнинговой функциональности в вредоносное ПО)

- “заражение” пользователя майнинговым ПО (через скрипт на сайте, путем скачивания его из Интернет, получением в виде вложения в почту или на флешке)

- запуск майнера

- майнинг

- взаимодействие с пулами майнеров или с командным центром для передачи получаемой в результате вычислений информации.

Менее популярным, но также возможным способом является попадание майнера на компьютер через вложение в e-mail или ссылку в письме, а также через рекламный баннер или фальшивую кнопку на сайте, нажатие на которые приводит к загрузке майнера на компьютер. Хочется опять обратить ваше внимание, что сам по себе майнер не имеет вредоносных функций. Более того, пользователь мог сам, легально его себе установить. Именно по этой причине, в традиционных антивирусах этот тип ПО не блокируется по умолчанию, а всего лишь может обнаруживаться (если у антивируса есть соответствующий набор сигнатур).

Еще одним важным моментом является то, что майнер не работает в одиночку. Он обычно является частью целой ботсети (пула майнеров), с командным центром которой он взаимодействует — получая команды или отправляя результаты своей работы. Поэтому майнер можно обнаружить не только по его активности на узле, но и в процессе сетевого взаимодействия — после отправки хешей или получении новых команд или данных для вычислений.

Как же предлагает бороться с майнинговым ПО компания Сиско? Мы, следуя нашей классической стратегии “ДО — ВО ВРЕМЯ — ПОСЛЕ”, учитывающей жизненный цикл атаки или иной контролируемой активности, предлагаем разбить все мероприятия по контролю и защите на три части:

- ДО — предотвращения взаимодействия с сайтами для майнинга или попадания майнеров в сеть по различным каналам

- ВО ВРЕМЯ — обнаружение инсталляции и работы майнингового ПО

- ПОСЛЕ — проведение ретроспективного анализа поведения файлов, попадающих внутрь корпоративной или ведомственной сети.

- suprnova[.]cc,

- nanopool[.]org,

- zpool[.]ca,

- coinmime[.]pl,

- eth.pp[.]ua,

- zcash.flypool[.]org,

- dwarfpool[.]org,

- p2pool[.]org,

- bitclubnetwork[.]com,

- miningrigrentals[.]com,

- minergate[.]com,

- nicecash[.]com,

- hashing24[.]com,

- hashcoin[.]io,

- hashflare[.]io,

- eobot[.]com,

- antpool[.]com,

- pool.btcchina[.]com,

- bw[.]com,

- mining.bitcoin[.]cz,

- eligius[.]st,

- ghash[.]io,

- bitminter[.]com,

- bitfury[.]org,

- kncminer[.]com,

- 21[.]co,

- slushpool[.]com и т.п.

Блокирование доступа к описанным выше доменам позволить не только предотвратить загрузку ПО для майнинга (этап “ДО”), но и блокировать взаимодействие с пулами в случае, когда соответствующее ПО все-таки как-то попало на компьютер пользователя (через вложение в e-mail, через флешку, с помощью вредоносного ПО или функциональности в условно бесплатном ПО, в которой майнинг является незаметной “нагрузкой” или “ценой” за бесплатность) и пытается взаимодействовать с ними (этап “ВО ВРЕМЯ”).

К сожалению, надо признать, что исключить полное блокирование доступа к пулам для майнинга мы не можем — они появляются постоянно и отслеживать их бывает непросто (не забываем, что это не вредоносные ресурсы, контроль которых является первоочередной задачей для подразделения Cisco Talos). Кроме того, пользователь или вредоносное ПО могут использовать туннелирование (например, SSH) или иные методы коммуникаций (например, Tor) с соответствующими пулами. Поэтому мы должны уметь отслеживать работу майнеров в реальном времени (этап “ВО ВРЕМЯ”). Это можно сделать как с помощью вышеупомянутого отслеживания взаимодействия с соответствующими доменами, так и с помощью слежения за портами, которые использует ПО для майнинга для взаимодействия с пулами и командными центрами. К таким портам можно отнести:

Помимо контроля портов, в решении Cisco Firepower присутствует возможность обнаружения протоколов, используемых майнерами, например, популярными Bitcoin и Litecoin. Достаточно создать правило для контроля взаимодействия по данным протоколам и вы будете всегда знать, кто в вашей сети занимается майнингом (осознанно или даже не зная, что его компютер участвует в пуле для майнинга), независимо от того, с каким узлами и по каким портам идет взаимодействие. Аналогичная функция присутствует и в Cisco ISR с функцией AVC (Application Visibility and Control), позволяющей распознавать и классифицировать больше тысячи приложений, включая и майнинговые.

Система обнаружения вторжений Cisco NGIPS тоже обладает рядом сигнатур для обнаружения работы как легальных майнеров, так и вредоносного кода, задействующего функции майнинга. Например, сигнатуры с номером SID 1-40840, 1-40841, 1-40842, которые позволяет отслеживать использование протокола Stratum для майнинга биткойнов. А сигнатуры с SID 1-31273 или 1-20057 позволяют, к примеру, ловить взаимодействие с командными серверами вредоносного ПО (CoinMiner или Win.Trojan.Vestecoin), занимающегося незаконным майнингом на зараженном компьютере. В конце концов никто не мешает написать самим сигнатуры для поиска ПО для майнинга. Например, она может выглядеть так:

alert tcp $EXTERNAL_NET any -> $HOME_NET any (msg:"Possible Bitcoin/LiteCoin Mining"; flow:established; content:"|7B 22 70 61 72 61 6D 73 22 3A 20 5B 22|"; Depth:15; classtype:bad-unknown; reference:url,mining.bitcoin.cz/stratum-mining; sid:1000500; rev:1;)

Кстати, упомянутые выше примеры использования туннелирования или иных методов коммуникаций для майнеров сами по себе должны стать триггерами для специалиста по безопасности. “Данный узел использует зашифрованное соединение с внешним Интернет-узлом? Зачем? Это действительно нужно?” Факт скрытия коммуникаций уже сам по себе должен вызывать подозрения и приводить к расследованию.

Для обнаружения майнеров, работающих в виде скрипта, можно применить Cisco Cognitive Threat Analytics, Cisco Umbrella или Cisco Web Security Appliance, которые способны контролировать взаимодействие пользовательского компьютера с внешним миром. Cisco Umbrella это сделает даже если пользователь находится за пределами корпоративной/ведомственной сети и его не контролируют МСЭ, IPS и другие средства защиты периметра. В настройках Umbrella работа с упомянутыми выше доменами реализуется в категории Potentially Harmful Domains.

Кстати, когда я писал эту заметку, то обратил внимание, что есть злоумышленники, которые эксплуатируют интерес пользователей к «легкому» заработку. Например, с помощью Cisco Umbrella Investigate я обнаружил в сети домен, похожий на coin-hive, но являющийся явно вредоносным и попадание на который по ошибке может привести к заражению пользователя:

Отследить работу майнера можно не только на сетевом уровне, но и на уровне узла, защищенного с помощью AMP for Endpoints, хотя это и не так просто. Это ПО, особенно если оно попало на компьютер нелегально и пытается остаться незамеченным, может маскироваться под различным легальные процессы — svchost.exe, chrome.exe или даже steam.exe (для игроманов). Но в том и заключается задача AMP4E, чтобы подсказать, какие процессы являются подозрительными, а какие нет.

Кроме того, в его базе существуют индикатор W32.Cryptocurrencyminer, который позволяет отслеживать широкий спектр майнеров. В тех случаях, когда существуют подозрения относительно файла, возможно участвующего в майнинге, можно проверить его с помощью внешнего сервиса Virus Total, просто направив соответствующий хэш и оперативно получив вердикт о “статусе подозреваемого”. Кроме детектирования аномального поведения, AMP4E может быть настроен на обнаружение нового ПО, ранее не встречавшегося на компьютере пользователя. Это будет облегченный вариант “белого списка приложений” (application white listening, AWL) или “замкнутой программной среды”, механизма, позволяющего контролировать загружаемое и используемое на ПК программное обеспечение. AMP4E можно настроить на обнаружение и известного майнингового ПО, но это не самый эффективный способ, учитывая возможность легкой замены названий файлов.

Последней линией обороны является этап “ПОСЛЕ”, который позволяет нам обнаружить то, что каким-то образом все-таки смогло попасть в нашу сеть и на наши компьютеры и начало свою деятельность. Помимо обнаружения уже работающих майнеров способами, описанными выше, мы можем использовать песочницу Cisco AMP Threat Grid, которая позволяет анализировать все файлы, попадающие внутрь сети (через почту, через Web, через флешки, через файлшары, через FTP и т.д.), и анализируя их поведения по 700 с лишним поведенческих индикаторов детектировать вредоносную или аномальную активность. Помимо специализированных индикаторов cryptominer-detected, cryptominer-network-detected и cryptominer-pool-contacted, в AMP Threat Grid присутствует возможность распознавать майнеры и по другим признакам:

-

взаимодействие с внешними Интернет-ресурсами

Все это классно, конечно, скажете вы. Но можно ли нажать одну магическую кнопку в ваших решениях и забыть об этой проблеме раз и навсегда? Увы. Повторю то, что я уже писал выше. Майнинговое ПО не является вредоносным — оно может быть вполне разрешено в той или иной компании и поэтому оно никогда не вносится по умолчанию в черные списки или базы сигнатур вредоносных программ. Более того, это активно развивающийся рынок, который приводит к тому, что постоянно появляются новые криптовалюты, новые протоколы и новые программы для майнинга, новые порты и новые адреса пулов. Нельзя составить такой список один раз и навсегда. Это постоянная работа по ручному или автоматизированному отслеживанию такой информации, которая затем заносится в индикаторы компрометации и распространяется по средствам защиты. У компании Cisco этой задачей занимается подразделение Cisco Talos, которое мониторит все происходящее в Интернет, классифицирует его и заносит в наши озера данных, на базе которых и создаются/обновляются сигнатуры атак, декодеры протоколы, репутационные базы, правила инспекции и иные индикаторы компрометации, которые на регулярной основе попадают в наши средства защиты, упомянутые в этом материалы — Cisco Firepower, Cisco Umbrella, Cisco Stealthwatch, Cisco Web Security Appliance, Cisco AMP for Endpoints, Cisco Cognitive Threat Analytics, Cisco AMP Threat Grid и другие.

И, конечно, в заключении надо сказать, что никто не отменяет базовых рекомендаций по борьбе с майнерами (легальными и являющимися частью вредоносного или условно бесплатного ПО)- настройте браузер для блокирования скриптов на неизвестных сайтах, установите нужные плагины (например, NoScript для Firefox, minerBlock или No Coin для Chrome), включите блокировщик рекламы (например, AdBlock), контролируйте доступ в серверные и иные помещения, в которых можно незаметно установить устройства для майнинга, которые будут пользоваться вашим электропитанием.

Зарегистрируйте новую учётную запись в нашем сообществе. Это очень просто!

Продолжение поста «VPN для телефона и другой техники»

К теме не относится. Support Tech, к вам ли клич, точно не знаю. Есть предложение в приложение добавить сохранение поста в память телефона. Чтобы был доступ даже при недоступности самого сайта. А то сейчас всякое бывает, да и дудосят постоянно. А так, схоронил пару полезных постов, почитал, где нет интернета. М, как вам?

ОК. Пока разрабы обдумывают, как это сделать лучше и вшить в приложение, быстренько делаю сжатую офлайн версию моего поста и делюсь тут, хотя большая часть моей писанины в линках на сторонние ресурсы и интернет нужен всё равно.

Но раз есть такое мнение, почему бы не пойти навстречу?

Сохраняю веб-страничку на комп в формате html, редактирую, конвертирую в PDF, заливаю в облако. Скачивайте, читайте, критикуйте на здоровье. Ссылки кликабельны, формат PDF.

Можно и проще. Ctrl+P - печать - даём название - сохраняем. Формат PDF. На Андроиде тоже есть кнопочка в настройках большинства браузеров "Сохранить PDF". Единственный минус этого способа - не работают гиперссылки. Но для чтения статеек вполне. Есть ещё и расширения, вроде как, и встроенные в браузер инструменты для оффлайн просмотра, но я отвлекаться не буду. Может кто захочет познавательный пост на эту тему запилить.

@ArizonaHills Вы великолепны! Огромное спасибо за вот этот коммент про "1.1.1.1 от Cloudflare". Да, слышал об этом сервисе, услугами dns пользовался через DNS Jumper, но, почему-то, обходил стороной их VPN. Потестил и оставил и на Винде, и на смартфоне. Скорость практически не режет, включается мгновенно, всё, как описано в Вашем комменте. Похоже, что он лучший в моём рейтинге на данный момент.

Отважные Пикабушники, кто не боится ставить моды с 4 ПДА! Пройдите по ссылке из коммента @ArizonaHills (не забыть плюсов доброму пикабушнику отсыпать)) и потестите безлимитного мода 6.10 "1.1.1.1: Faster & Safer Internet". Исключительно в ознакомительных целях. Я тоже в теме )

Если вы пропустили, полезный ответ от @jiks на мой пост Ответ HolderN в «VPN для телефона и другой техники» Пост за аренду и настройку платного скоростного виртуального сервера VPN. Всё очень толково и подробно описано. И как дополнение - Полезнейший линк за покупку сервера из коммента от @tempernik

А Знаете ли Вы, что некоторые браузеры для Андроид поддерживают расширения? В том числе и расширения для обхода блокировок . Kiwi, Firefox, Яндекс умели работать с расширениями из магазинов плагинов Хром и Мозила. Есть одно НО! На обновлённых Андроидах не всегда удаётся установить плагин. Появились ограничения на системном уровне. Но попробовать стоит. На Андроид 7 и 10 всё работает.

Сам не тестил, так как мой провайдер этим не балуется.

Описание из сети

Программа Launcher for GoodbyeDPI для запуска утилиты GoodbyeDPI с понятным интерфейсом

Утилита GoodbyeDPI предназначена для обхода систем глубокого анализа трафика (Deep Packet Inspection) и получения доступа к заблокированным сайтам.

Работает с пассивными (подключенными с помощью оптического сплиттера или с зеркалированием трафика) и активными (подключенными последовательно) DPI.

Утилита GoodbyeDPI написана программистом ValdikSS, к ней прилагается программа GoodbyeDPILauncher для запуска с внятным интерфейсом GUI.

Для запуска требуются права Администратора.

Если вам не требуется интерфейс, то GoodbyeDPI можно использовать в качестве службы Windows.

Для этого надо зайти в соответствующий раздел и включить такую возможность.

Обход DPI провайдеров будет работать в фоновом режиме без всяких окон и иконок как служба Windows.

Данному инструменту не требуется подключение к сети Интернет,

интернет нужен только для обновления блэклиста, если решите его обновить.

Всё происходит локально на вашем компьютере. Никаких прокси не используется, скорость не режется, чужие серверы не используются.

Если Вы сможете всё подробно описать, то очень полезнейший пост получится!

В общем, если у кого-то есть такая проблема или кто-то может быстро проверить возможность работы WG в сети Ростелекома, то буду премного благодарен услышать фидбек.

Простой 6 комментариев

Писали на днях же, что это РКН на своих средствах цензуры, стыдливо называемых "средствах противодействия угрозам", начал исхитряться. Говорят, что wg на 80 порту не блочат :)

shurshur, а есть ссылка на источник? Или это не официальные заявления РКН? Просто в любом случае, с каких пор РКН стал фильтровать трафик без основания? Я WireGuard не использую для обхода блокировок и прочих нелегальных целей

nWGOS, это чистое беззаконие, они всё скрывают и будут скрывать и дальше. У них сейчас одна задача - выборы фальсифицировать и протесты задавить, поэтому им как воздух нужно "заблокировать". Нижние уровни поддержки, конечно же, никто не предупредил, так что эти бедняги ни в чём не виноваты.

Вообще если почитать внимательно договор, "работой Интернета" временами является возможность получить ответ по DNS. А за всё остальное провайдер по договору ответственности не несёт.

В общем, как и ожидалось — проблема носит массовый характер. Пришлось быстро переводить все тоннели на порты а-ля 80, 443. Проблема также наблюдается и на других провайдерах, например, на Билайне.

Странно. У меня 2 провайдера, как раз РТ и Билайн.

У обоих WG работает в штатном режиме и на стандартных портах.

Может мне повезло и меня не зааффектило?

Папа Стифлера, РТ московский? Если не московский, то возможно, это эксперименты на кошках идут перед всеобщим применением. Я давно ждал, что WG прикроют - уж слишком много материала по нему в тырнете и слишком просто выходит.

Папа Стифлера, Ну, поскольку у РТ не может быть никакой частной инициативы - уж слишком "обло, огромно, озорно, стозевно и лаяй" это чудище - значит, идет тестирование какие-то, может быть по направлениям или по районам покрытия.

CityCat4, есть подозрение, что раз все работает на портах 80/443/etc, то блокирую таки дефолтный порт wg. Если бы траф анализировали сигнатурно, то смена порта роли бы не сыграла.

Папа Стифлера, Ну да, начали с того, что забанили дефолтный порт :) До сигнатурного анализа - до него же дойти надо :)

Папа Стифлера, в моем случае WG фильтруется с помощью DPI и НЕ работает на любом порте, кроме общеизвестных 21/80/443 и т.п.

Регион — МО

WGOS, вообще странно. Блочат UDP на нестандартных портах, но не блочат на 21/80/443/etc по которым бегает TCP трафик )

ОК, поробуйте стандартные UDP порты, например стима (27000-27100 если не ошибаюсь). Там игровой UDP трафик и если его прогонять через DPI, то все игроки разбегутся к другим провайдерам. )

потому что wireguard можно отфильтровать, а правильно настроенный openVPN нет)

щас всё будут блокировать по чу чуть.

у меня вот мегафон и йота перестали пускать pptp.

Блокировать PPTP - это совершенно непонятное мне бредовое нечто, которое поражает некоторых провайдеров нах.. - и непонятно зачем?

Но сильный рывок вперед - это не менее сильный пинок в зад (С) Грачев А.Ю.

Я разобрался с IPSec VPN с виндой по сертификатам :) и вот выйду из отпуска и будем массово на него переходить.

Drno, Да скорее всего чего-то впарить хотят, можно было чисто по приколу спросить при каких условиях он заработает :)

Ответ на пост «VPN vs РКН»

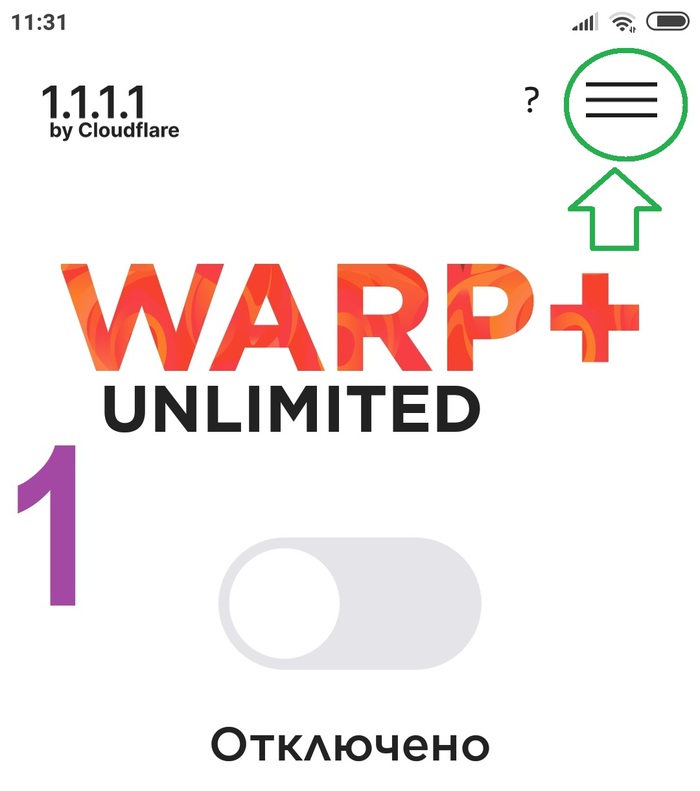

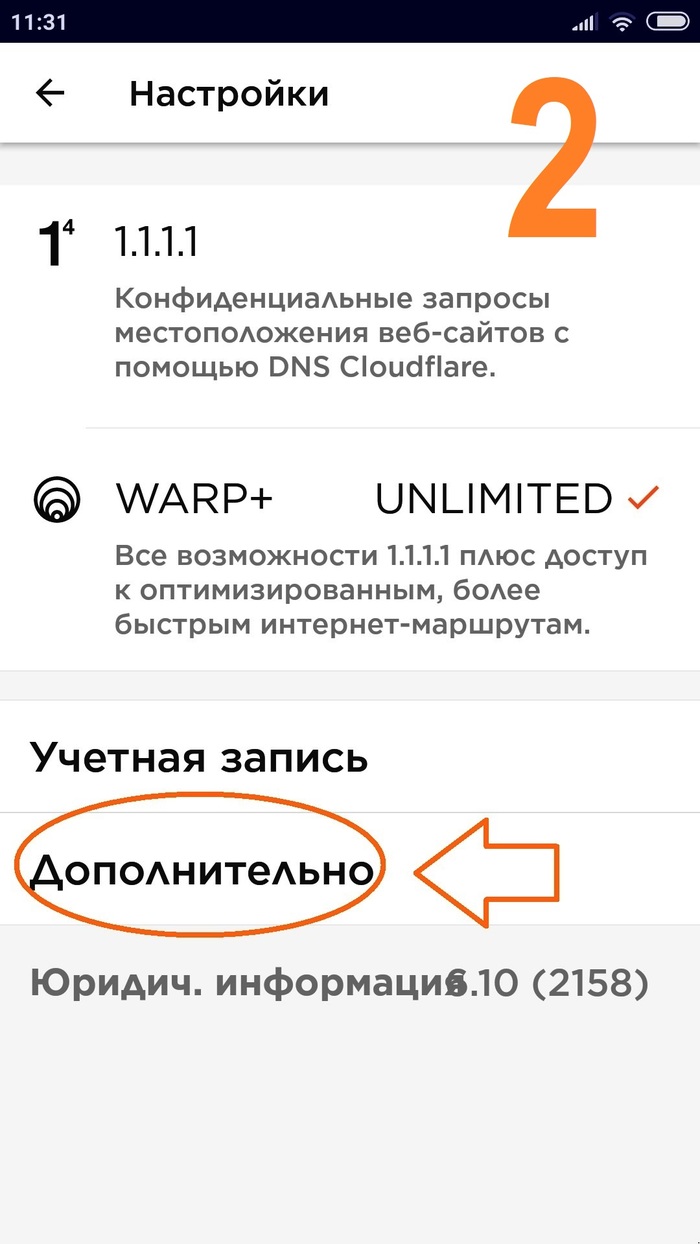

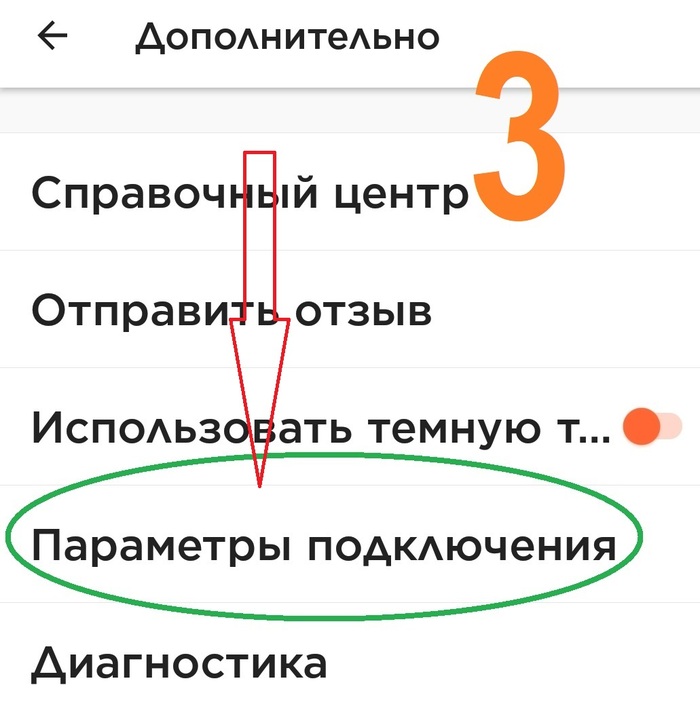

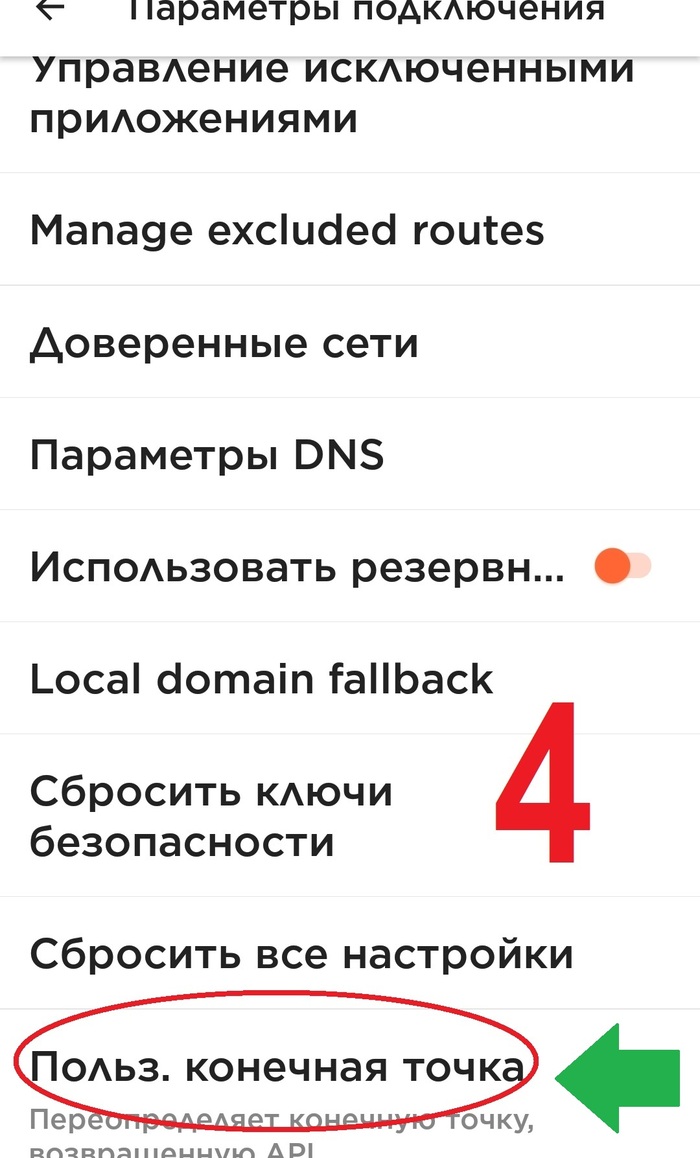

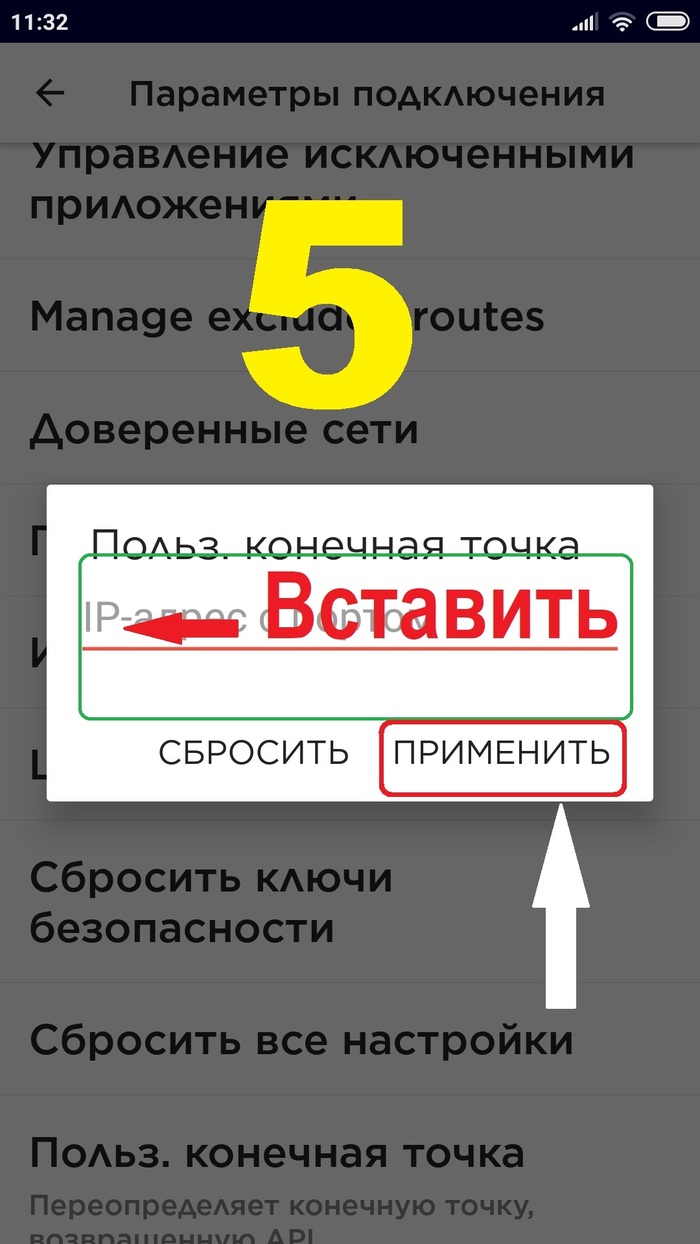

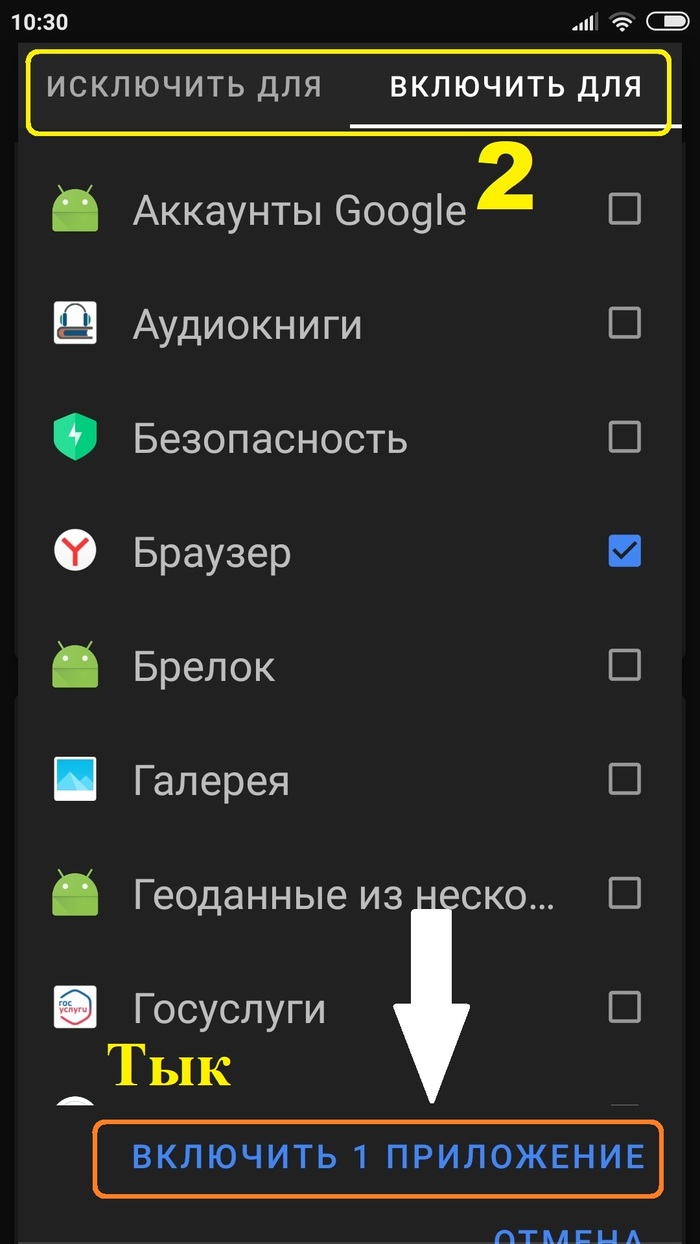

Если у кого-то перестал работать Cloudflare WARP VPN пробуйте сделать как на скринах.

Внимание! Работает не у всех. Проверяем, хуже не будет. )))

.UPD: Добрый человек поделился тут:

Конечные точки с которыми работает подключение:

Билайн 162.159.193.2:2408

МТС 162.159.193.1:500

По документации отсюда WARP может обращаться к портам 2408; 500; 1701; 4500

Тестируйте разные комбинации конечной точки у своего провайдера. У меня на МТС например не протыкается порт 2408, зато порт 500 сработал сразу на цифре 1 четвертого октета. Порт 2408 работает на билайне.

В строку вставляем ОДНО любое значение 162.159.193.*:2408

162.159.193.*:1701

162.159.193.*:2406

Вместо * ставим цифру от 1 до 9.

Закрываем приложение, чистим кэш, запускаем.

Только прочитал, что в обновление исчез пункт "Конечная Точка". Старые версии раздают ТУТ (нужна регистрация)

Запрет на майнинг

Борьба с незаконным подключением к энергосетям в Абхазии продолжается. Разгрузить энергосистему решили, ограничив майнерам доступ в Интернет.

До 1 июня 2021 года Госкомитетом по связи, массовым коммуникациям и цифровому развитию введено временное ограничение абонентам интернет сети, с отсутствием возможности использования перечня доменных имен, указателей страниц сайтов и сетевых адресов, позволяющих осуществлять деятельность по добыче криптовалют.

Такое решение дало только кратковременный эффект, на встрече в Министерстве экономики 7 января глава "Черноморэнерго" Михаил Логуа говорил, что ограничения, введенные Госкомсвязи, помогли отрасли обойтись в праздничные дни без происшествий и ощутимых сбоев в работе. По его словам, энергопотребление и нагрузка на энергосистему временно были доведены до приемлемого уровня.

"В предновогодние дни, когда интернет-провайдеры активно включились в работу, удалось снизить около 50 мегаватт нагрузок. Помимо этого, работали наши структуры, правоохранительные органы, что позволило встретить новогодние праздники с хорошей электроэнергией. К сожалению, мы не можем сказать, что такая ситуация сохраняется и сейчас", - сказал глава "Черноморэнерго" в интервью Sputnik.

Исходя из того, что майнеры научились обходить блокировку интернет-провайдеров, приходится отключать один и тот же объект по несколько раз, подчеркнул Михаил Логуа.

"Эта работа требует постоянной перепроверки, чем мы и занимаемся. Это сложный и непростой труд, основные функции "Черноморэнерго" немного в другом. Только совместными усилиями, начиная от границы, провайдерами, главами администраций на местах, правоохранительными органами мы сможем решить эту проблему. Когда провайдеры отключили майнинговые фермы, потребление было на уровне 325 мегаватт, до этого доходило до 380 мегаватт в сутки. Сейчас потребление колеблется от 350 до 365 мегаватт, в зависимости от температуры воздуха", - заметил он.

По данным "Черноморэнерго", на сегодня по всей республике обесточено 184 объекта по добыче криптовалют. В Гагрском районе – 39, Гудаутском – 17, Сухумском – 22, в Сухуме – 37, Гулрыпшском – 21, Очамчырском – 40, Ткуарчалском – 6, Галском – 2 фермы.

В ведомстве отметили, что вести работу по отключениям с крупными фермами намного легче, чем с мелкими, так как мелкие фермы, как правило, расположены в домах и квартирах. В совокупности они образуют больше нагрузки, чем все крупные фермы.

Similar Topics

Reuters: россияне массово продают криптовалюту в ОАЭ

Источники агентства Reuters сообщают, что криптовалютные компании в Объединенных Арабских Эмиратах столкнулись с огромным количеством запросов со стороны россиян. Один из директоров такой криптовалютной компании рассказал изданию, что за последнюю неделю от швейцарских брокеров пришли заявки на ликвидацию миллиардов долларов в криптовалютах. По его словам, клиенты этих брокеров боятся, что их активы будут заблокированы, поэтому спешат их перевести в фиатную валюту и «спрятать» в других места

OpenSea блокирует аккаунты иранских пользователей

Создатели и владельцы коллекционных токенов из Ирана потеряли доступ к своим NFT и аккаунтам на торговой площадке OpenSea из-за санкций США. Иранский пользователь OpenSea под ником Bornosor.eth сообщил в Twitter, что его аккаунт на торговой площадке был заблокирован. Он возмущен этим фактом и утверждает, что многие создатели и владельцы невзаимозаменяемых токенов (NFT) столкнулись с удалением аккаунта и блокировкой. «Мой торговый счет на OpenSea был деактивирован/удален без предвар

Сбербанк блокирует карты

Народ, тут проскочила инфа от поставщика, на сбере теперь вот такое и карты лочатся как семечки. Причем это не набивание цены и мой заказ он выполнит без оплаты, но просил пока денег не переводить. Дошло до того, что муж жене перевел 5000р и у обоих залочили карты под предлогом борьбы с терроризмом. Другой просто снял нал и сразу получил звонок с вопросом - "зачем тебе деньги?" и после соответствующего ответа на столь тупой вопрос - обида и блокировка. Есть у кого инфа с подобными случаями, ко

Операторам связи 28 декабря предписали провести необходимые технические мероприятия по блокировке доменных имен, указателей страниц сайтов в интернете. Решение было принято Госкомсязи, чтобы ограничить деятельность по добыче криптовалют.

Принятая мера имела эффект, но не продолжительный. Почему ограничения, направленные на снижение нагрузки на электросети, оказались малодейственными, как владельцы майнинговых ферм обходят запрет и какую работу продолжает проводить "Черноморэнерго", читайте в материале Sputnik Абхазия.

Бадрак Авидзба, Sputnik

Войти

Уже есть аккаунт? Войти в систему.

Веер может вернуться

Начальник службы распределительных сетей "Черноморэнерго" Саид Блабба отмечает, что нередки случаи, когда владельцы майнинговых ферм вновь подключаются к сетям после того, как их обесточили.

"Нельзя сказать, что наша работа дала большой эффект, так как в течение двух-трех дней люди нашли пути обхода и начали снова свою работу", - прокомментировал он ситуацию с ограничениями интернет-провайдеров.

По словам Блабба, первые дни нового года оказались теплыми, однако в случае понижения температуры воздуха, сложно будет обеспечивать население бесперебойным электричеством из-за высоких нагрузок.

"Есть опасность того, что будут возникать аварии на подстанциях, поэтому отключения электричества могут возникать", - подчеркнул он.

Специалист считает, что к нарушителям нужно применять жесткие меры, так как они делают бессмысленной работу "Черноморэнерго" по снижению нагрузок на электроэнергию республики.

"Если ферму отключают пять раз и столько же раз она вновь начинает работать, это говорит о вседозволенности людей, которые занимаются этим делом. На мой взгляд, это происходит из-за того, что нет закона, который мог бы на них повлиять", - говорит Блабба.

По оценкам специалиста, 60% от числа обесточенных майнинговых ферм вновь начинают работать. Помимо этого, появляются новые места, где предприимчивые граждане добывают криптовалюту.

Премьер-министр Абхазии Александр Анкваб 30 декабря подписал распоряжение о запрете размещать и хранить на территории государственных предприятий и учреждений республики оборудование для производства криптовалют. В соответствии с распоряжением МВД может изымать оборудование на таких объектах для хранения.

По мнению главы "Черноморэнерго" Михаила Логуа, изъятие оборудования не только на государственных предприятиях, стало бы эффективной мерой борьбы с незаконными подключениями, но к этому надо готовиться.

"Чтобы изымать оборудование, нужны законные основания, если это будут не только подведомственные Кабинету министров предприятия. Чтобы изымать оборудование, нужна определенная техника, люди должны быть задействованы. То, что изъяли, должно где-то храниться и хорошо охраняться. Я думаю, что самым правильным было бы, отработать нормальный механизм взаимодействия всех структур, которые могут в этом деле быть полезными", - подчеркнул Михаил Логуа.

Продолжение поста «Обход блокировок без VPN на Windows. Прокси, смена DNS и GoodbyeDPI. И немного о надёжности VPN сервисов»

А я продолжу про бесплатные способы обхода блокировок рунета.

В марте на Пикабу было несколько постов о замечательной проге 1.1.1.1: Faster & Safer Internet разработанной, одним из лидеров IT-индустрии, компанией Cloudflare. Защищённое скоростное соединение, приватность, безопасность, настройка и запуск одним касанием. С функцией WARP VPN с безлимитным трафиком прекрасно обходит блокировки провайдеров. Это лишь немногие достоинства.

Недостаток один и существенный - 16 марта 2022 года этот сервис в России заблокирован. Нет, пользоваться можно, но приходится устраивать небольшие "Танцы с бубном, чтобы вернуть работоспособность. Об одном из способов настройки я уже писал ТУТ, но время показало, что РКН не дремлет и приходится частенько всё перенастраивать.

Что-то длинное предисловие получилось ;-)

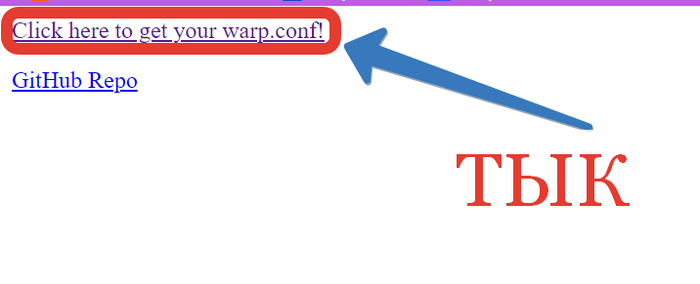

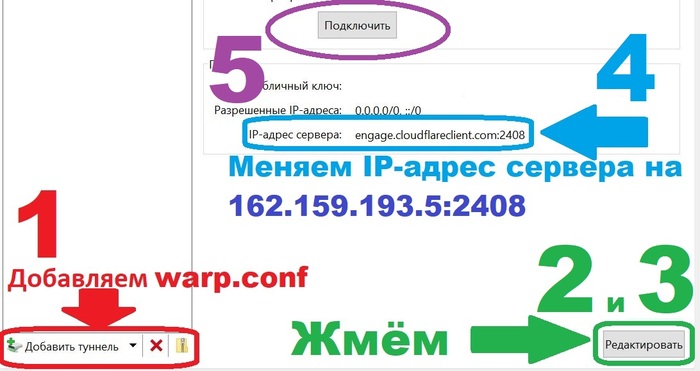

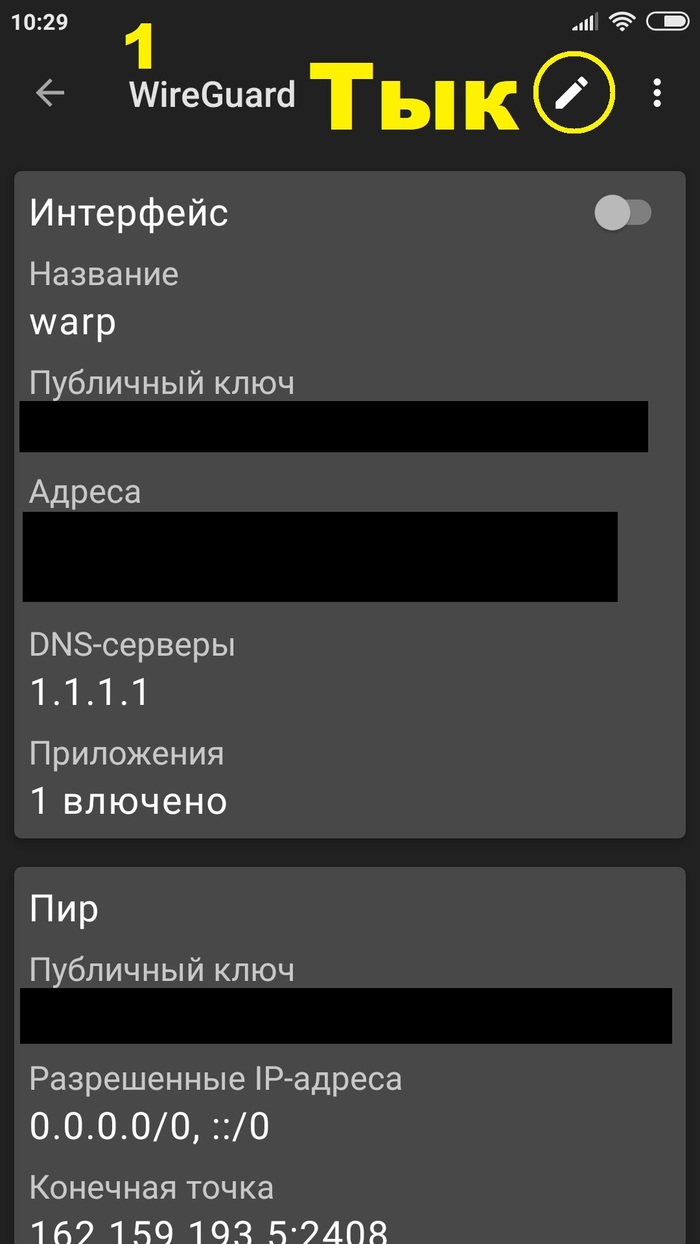

Возвращаем работоспособность 1.1.1.1 WARP VPN за пять минут с помощью приложения WireGuard.

. Не доверяете скачанному с сети? Похвально. Отправляем файл на проверку на специализированный портал "VirusTotal" и запускаем онлайн проверку несколькими десятками антивирусов. Убеждаемся, что всё чисто и продолжаем.

Запускаем уже установленную программу WireGuard и.

1. Добавляем туннель - кликаем, как на скрине и выбираем скачанный файл warp.conf. На Андроид жмём плюсик в правом нижнем углу и тапаем "Импорт из файла или архива".

2. Выбираем скачанный файл warp.conf и импортируем/добавляем его.

3. В интерфейсе проги/приложения и жмём "Редактировать". На Андроиде тапаем на значок карандаша.

5. ПОДКЛЮЧИТЬ.

Всё! Готово! Проверяем - пользуемся.

Готовый файл конфигурации можно скачать с проги наПК в виде архива (тык на иконку архива возле окошка "Добавить туннель") и перекинуть на смартфон, чтобы не делать двойную работу.

А, нет, не всё. На Андроид можно настроить, какие приложения будут выходить в сеть через WireGuard, а какие напрямую.

1. Точно так же - тап в "Карандаш".

2. Прокручиваем вниз, делаем свой выбор и сохраняем. У меня на скрине включено для Браузера.

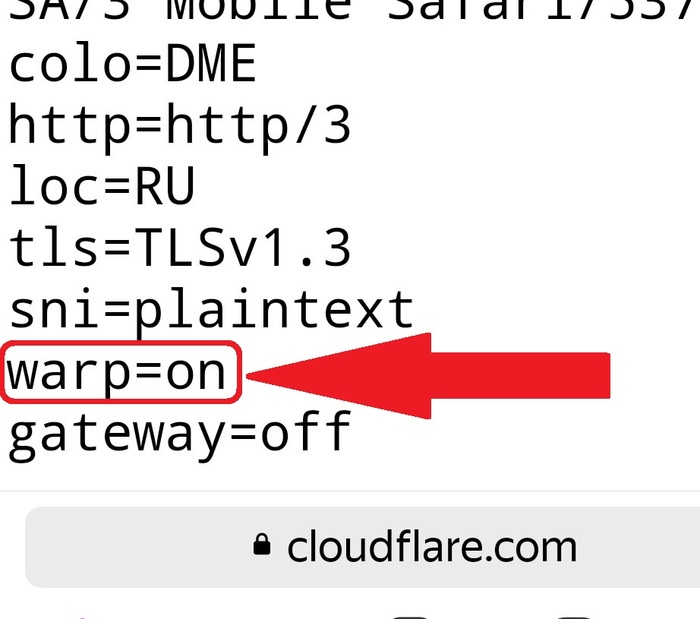

Должно быть warp=on

Вот теперь Всё.

Всем добра и мира!

Как обходят блокировку провайдеров

Программист Дамей Джонуа рассказал, как владельцы майнинговых ферм обходят блокировку интернет-провайдеров. Он отметил, что операторы блокируют IP адреса сайтов, к которым подключаются майнеры. Однако обойти их довольно просто.

"Есть много разных способов. У каждого из них есть плюсы и минусы. Самый простой, если объяснять простыми словами, - за пределами страны, например, в России арендуется сервер, на котором запускается так называемый "прокси". Это своего рода посредник, который переадресует запросы из Абхазии на нужный сайт", - говорит специалист.

Еще один популярный вариант – использование VPN-сервиса, который обеспечит все преимущества прокси-сервера, а также защищает и шифрует трафик, которым устройство обменивается с интернет-серверами.

"Его заблокировать уже гораздо сложнее. Есть еще один способ обхода запретов - использование спутниковой связи. Говорят, на следующий день после ввода ограничения в Триколор в Сочи позвонили сотни наших граждан с просьбой подключить спутниковый интернет. Этот способ обхода плох тем, что падает качество связи и майнинг приносит меньше прибыли. Все основные способы обхода я перечислил. Конечно, я сильно упростил, чтобы было понятно", - заметил Джонуа.

IT-специалист Владислав Инкин рассказал, что в нынешних условиях майнеры не могут вывезти оборудование за пределы страны и продать его. Если бы у них была такая возможность, они смогли бы вернуть средства, затраченные на приобретение приборов для извлечение криптовалюты. Они продолжают работать, чтобы вернуть вложенные средства.

"Самый простой способ – вывезти все это оборудование в Россию, где нет никаких запретов, продать его и вернуть свои деньги. Во всей этой истории нет никаких колоссальных убытков. Но нельзя провезти даже шнур из-за запрета. Получается порочный круг, из-за которого одним запретили, они ищут купца на свое железо. По факту получается, что отрубили одну голову – выросла другая", - отмечает IT-специалист.

25 декабря РУП "Черноморэнерго" распорядилось об отключении всех криптоферм на территории Абхазии. Деятельность по майнингу криптовалют запрещена в Абхазии до 1 июня 2021 года, запрещен также ввоз оборудования для майнинга на тот же период.

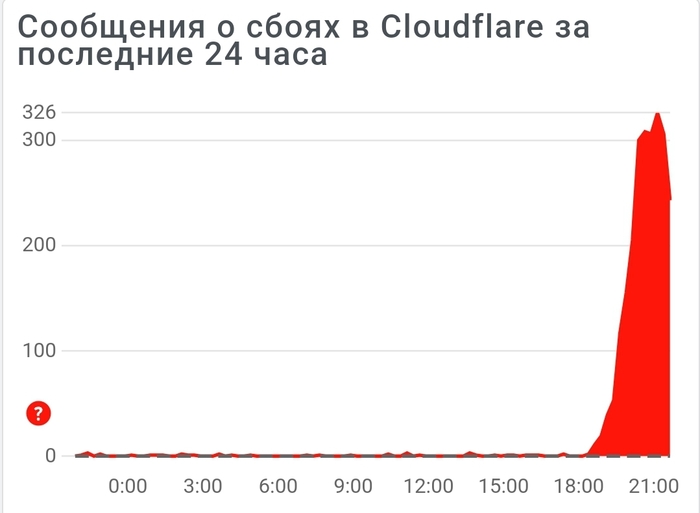

Весь день не работает WARP от Cloudflare. Похоже чебурнет пришел к нам в гости. А жаль хотел сериал скачать.

UPD: Ростелеком так же блокирует порт 1701

Странно, у меня warp прекрасно работает.

1701 это же L2TP, который во многих корпоративных сетях, ты ничего не путаешь?

Мой ВПН работает, а какой он не скажу!

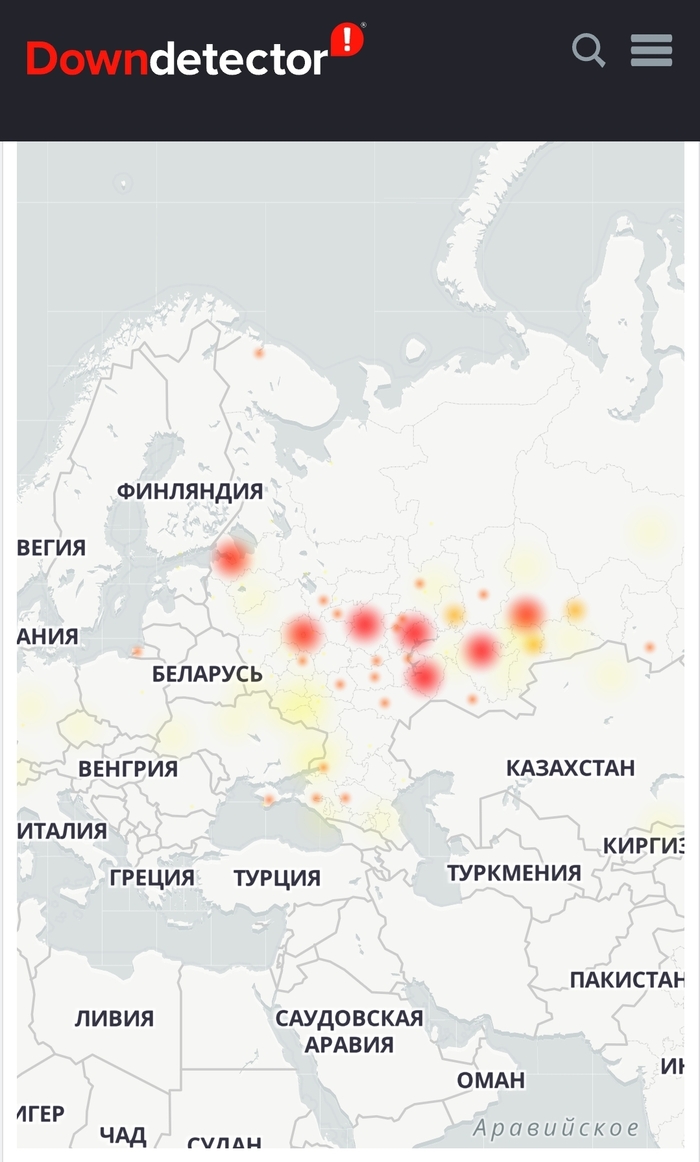

VPN vs РКН

Перестал работать Cloudflare WARP, судя по карте с downdetector исключительно на территории России. Вместе с ним прилегли ещё несколько VPN-сервисов (Psiphon, VPN Pro подключается через раз, Turbo VPN не работал). Официальных новостей на эту тему не нашёл. Началась новая волна блокировок VPN по всей видимости.

Последние посетители 0 пользователей онлайн

Читайте также: