Avz скрипт восстановление доступа в социальные сети

Лечение системы с помощью AVZ

-

и запустите avz.exe

- Если активен пункт «AVZGuard –> Включить AVZGuard» (только на 64-битных системах)

- Если активно «AVZPM -> Установить драйвер расширенного мониторинга процессов»

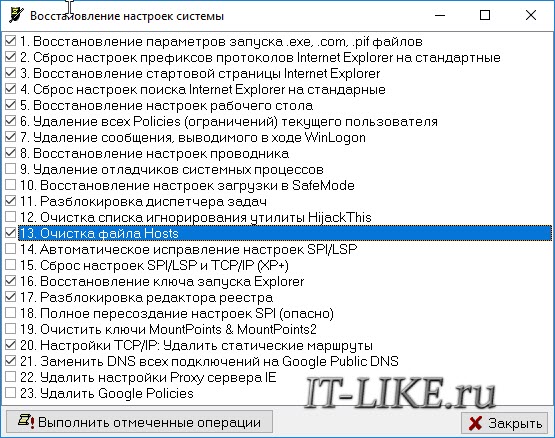

- Идём в меню «Файл –>Восстановление системы» и отмечаем галочки как на скриншоте:

- Нажимаем «Выполнить отмеченные операции». Перезагружаемся, проблема должна исчезнуть.

При входе в соц. сети выдаёт следующее :

При попытке открыть поисковики :

В папке C:\WINDOWS\system32\drivers\etc следующее

Вот логи из AVZ:

Внимание . База поcледний раз обновлялась 25.08.2010 необходимо обновить базы при помощи автоматического обновления (Файл/Обновление баз)

Протокол антивирусной утилиты AVZ версии 4.35

Сканирование запущено в 18.11.2010 21:39:14

Загружена база: сигнатуры - 278154, нейропрофили - 2, микропрограммы лечения - 56, база от 25.08.2010 16:40

Загружены микропрограммы эвристики: 383

Загружены микропрограммы ИПУ: 9

Загружены цифровые подписи системных файлов: 220217

Режим эвристического анализатора: Средний уровень эвристики

Режим лечения: выключено

Версия Windows: 5.1.2600, Service Pack 3 ; AVZ работает с правами администратора

Восстановление системы: Отключено

1. Поиск RootKit и программ, перехватывающих функции API

1.1 Поиск перехватчиков API, работающих в UserMode

Анализ kernel32.dll, таблица экспорта найдена в секции .text

Анализ ntdll.dll, таблица экспорта найдена в секции .text

Анализ user32.dll, таблица экспорта найдена в секции .text

Анализ advapi32.dll, таблица экспорта найдена в секции .text

Анализ ws2_32.dll, таблица экспорта найдена в секции .text

Анализ wininet.dll, таблица экспорта найдена в секции .text

Анализ rasapi32.dll, таблица экспорта найдена в секции .text

Анализ urlmon.dll, таблица экспорта найдена в секции .text

Анализ netapi32.dll, таблица экспорта найдена в секции .text

1.2 Поиск перехватчиков API, работающих в KernelMode

Драйвер успешно загружен

SDT найдена (RVA=08B520)

Ядро ntoskrnl.exe обнаружено в памяти по адресу 804D7000

SDT = 80562520

KiST = 804E48B0 (284)

Проверено функций: 284, перехвачено: 0, восстановлено: 0

1.3 Проверка IDT и SYSENTER

Анализ для процессора 1

Анализ для процессора 2

Проверка IDT и SYSENTER завершена

1.4 Поиск маскировки процессов и драйверов

Поиск маскировки процессов и драйверов завершен

1.5 Проверка обработчиков IRP

Драйвер успешно загружен

\FileSystem\ntfs[IRP_MJ_CREATE] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_CLOSE] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_WRITE] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_QUERY_INFORMATION] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_SET_INFORMATION] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_QUERY_EA] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_SET_EA] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_QUERY_VOLUME_INFORMATION] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_SET_VOLUME_INFORMATION] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_DIRECTORY_CONTROL] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_FILE_SYSTEM_CONTROL] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_DEVICE_CONTROL] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_LOCK_CONTROL] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_QUERY_SECURITY] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_SET_SECURITY] = 86FD61F8 -> перехватчик не определен

\FileSystem\ntfs[IRP_MJ_PNP] = 86FD61F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_CREATE] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_CLOSE] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_WRITE] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_QUERY_INFORMATION] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_SET_INFORMATION] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_QUERY_EA] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_SET_EA] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_QUERY_VOLUME_INFORMATION] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_SET_VOLUME_INFORMATION] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_DIRECTORY_CONTROL] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_FILE_SYSTEM_CONTROL] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_DEVICE_CONTROL] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_LOCK_CONTROL] = 8669A1F8 -> перехватчик не определен

\FileSystem\FastFat[IRP_MJ_PNP] = 8669A1F8 -> перехватчик не определен

Проверка завершена

2. Проверка памяти

Количество найденных процессов: 36

Количество загруженных модулей: 317

Проверка памяти завершена

3. Сканирование дисков

4. Проверка Winsock Layered Service Provider (SPI/LSP)

Настройки LSP проверены. Ошибок не обнаружено

5. Поиск перехватчиков событий клавиатуры/мыши/окон (Keylogger, троянские DLL)

6. Поиск открытых портов TCP/UDP, используемых вредоносными программами

Проверка отключена пользователем

7. Эвристичеcкая проверка системы

Проверка завершена

8. Поиск потенциальных уязвимостей

>> Службы: разрешена потенциально опасная служба TermService (Службы терминалов)

>> Службы: разрешена потенциально опасная служба SSDPSRV (Служба обнаружения SSDP)

>> Службы: разрешена потенциально опасная служба Schedule (Планировщик заданий)

> Службы: обратите внимание - набор применяемых на ПК служб зависит от области применения ПК (домашний, ПК в ЛВС компании . )!

>> Безопасность: разрешен автозапуск программ с CDROM

>> Безопасность: разрешен административный доступ к локальным дискам (C$, D$ . )

>> Безопасность: к ПК разрешен доступ анонимного пользователя

>>> Безопасность: В IE разрешено использование ActiveX, не помеченных как безопасные

>>> Безопасность: В IE разрешена загрузка подписанных элементов ActiveX без запроса

>>> Безопасность: В IE разрешена загрузка неподписанных элементов ActiveX

>>> Безопасность: В IE разрешены автоматические запросы элементов управления ActiveX

>>> Безопасность: В IE разрешен запуск программ и файлов в IFRAME без запроса

>> Безопасность: Разрешена отправка приглашений удаленному помошнику

Проверка завершена

9. Мастер поиска и устранения проблем

>> Internet Explorer - разрешено использование ActiveX, не помеченных как безопасные

>> Internet Explorer - разрешена загрузка подписанных элементов ActiveX без запроса

>> Internet Explorer - разрешена загрузка неподписанных элементов ActiveX

>> Internet Explorer - разрешены автоматические запросы элементов управления ActiveX

>> Internet Explorer - разрешен запуск программ и файлов в окне IFRAME

>> Таймаут завершения процессов находится за пределами допустимых значений

>> Заблокирован пункт меню Справка и техподдержка

>> Разрешен автозапуск с HDD

>> Разрешен автозапуск с сетевых дисков

>> Разрешен автозапуск со сменных носителей

>> Обнаружены опасные расширения в списке типов файлов, не представляющих угрозы

Проверка завершена

Вообщем поймал вирус , часто падает Chrome , появляются непонятные процессы ! Флэшка не читается

Прошу помогите . Очень долго мучаюсь с сэтими вещами! Заранее спасибо

opozing, ОБНОВИТЕ БАЗЫ AVZ! ("Файл" -> "Обновление баз").

в AVZ меню "Файл" -> "Выполнить скрипт" вставить содержимое окна "код" ниже и нажать "Запустить":

Компьютер перезагрузится!

Выполните 2-й стандартный скрипт в AVZ и дайте ссылку на файл virusinfo_syscheck.zip.

Избежите. Я со скриптами не успеваю, у Вас там качаются вирусы с интернета постоянно.

Качайте лечащую утилиту Dr.Web CureIt!, отключитесь от интернета!, запустите Dr.Web CureIt в защищенном режиме, сделайте сперва быструю, потом полную проверку. Всё, что найдётся - лечить, неизлечимое - удалять. Перезапустите компьютер по окончании проверки и сделайте логи снова.

Успехов, утром кто-то с Вами продолжит, у нас полтретьего ночи уже.

Проблема осталась! Сейчас сделаю как вы пишете

После скана Dr.Web непонятных процессов не осталось. Удалось 142 вируса ! Вирусы с форматом BackDor и .tmp ! Было несколько exe файлов

файликов на самом деле нет, остались только ссылки в реестре,

добавил в скрипт чтобы картина и масштаб заражения была понятна.

----------

выполняем скрипт в uVS

- скопировать содержимое кода в буфер обмена;

- стартуем uVS(start.exe), далее выбираем: текущий пользователь, меню - скрипты - выполнить скрипт из буфера обмена;

- закрываем все браузеры перед выполнением скрипта;

это все удалить,

оно не страшно, оно не в памяти и не в автозагрузке

--------------

Выполните скрипт в AVZ при наличии доступа в интернет:

--------

---------

После его работы, если будут найдены уязвимости, в блокноте откроется файл avz_log.txt со ссылками на обновления системы и критичных к безопасности программ, которые нужно загрузить и установить. В первую очередь это относится к Java Runtime Environment, Adobe Reader и Adobe Flash Player.

Добрый день. Я опять наступила на те же грабли, только теперь программа AVZ отказывается работать на моем компьютере. В самом конце диагностики всё вылетает. Как мне поступить? Не могу прикрепить даже результаты RSIT, так как была у вас уже в гостях и аналогичные файлы выкладывала. Можно их переименовать?

Windows XP нет доступа к сети, нет доступа к Norton антивирус, сетевых служб нет

Отключился Инет, попробовал загрузить сетевые подключения - нет ни одной иконки. Загрузился с.

Нет доступа к "Вконтакте"

Приветствую, помогите мне, пожалуйста с моей проблемой. На днях открывал сайт "Вконтакте" и на мой.

Нет доступа к ПК и с него тоже нет доступа к другим ПК в сети

Суть проблемы следующая, есть ноут Win7 Starter Edition. Этот ноут стоит в бухгалтерии и там разные.

Блокировка вирусом доступа к ВКонтакте

Здравстуйте! Словил вирус, блокирующий Вконтакте. Требует номер привязанного телефона с таким.

Добрый день. Я опять наступила на те же грабли, только теперь программа AVZ отказывается работать на моем компьютере. В самом конце диагностики всё вылетает. Как мне поступить? Не могу прикрепить даже результаты RSIT, так как была у вас уже в гостях и аналогичные файлы выкладывала. Можно их переименовать?

Здравствуйте!

Попробуйте выполнить логи в АВЗ в безопасном режиме.

Внимание! Рекомендации написаны специально для этого пользователя. Если рекомендации написаны не для вас, не используйте их - это может повредить вашей системе. Если у вас похожая проблема - создайте тему в разделе Лечение компьютерных вирусов и выполните Правила запроса о помощи.

____________________________________________

Повторите логи AVZ (стандартный скрипт 2) и RSIT в нормальном режиме.

Скачайте Malwarebytes' Anti-Malware или с зеркала, установите (во время установки откажитесь от использования Пробной версии), обновите базы, выберите Perform Full Scan (Полное сканирование), нажмите Scan (Сканирование), после сканирования - Ok - Show Results (Показать результаты) - Откройте лог, скопируйте в Блокнот и прикрепите его к следующему посту. Самостоятельно ничего не удаляйте. Если лог не открылся, то найти его можно в следующей папке:

Если базы MBAM в автоматическом режиме обновить не удалось, обновите их отдельно. Загрузить обновление MBAM. Подробнее читайте в руководстве

Обнаруженные ключи в реестре: 1

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\sin garaja eto les lubi sebua polnostu (Trojan.Agent) -> Действие не было предпринято.

Обнаруженные папки: 2

C:\Program Files (x86)\LUSK\PSja (Trojan.StartPage.ooo) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les (Trojan.Agent) -> Действие не было предпринято.

Обнаруженные файлы: 16

c:\windows\system32\drivers\etc\hоsts (Hijack.Trace) -> Действие не было предпринято.

C:\Program Files (x86)\LUSK\PSja\i1_rihtovat1_bleat.vbs (Trojan.StartPage.ooo) -> Действие не было предпринято.

C:\Program Files (x86)\LUSK\PSja\nam_n13ada_krasit.vbs (Trojan.StartPage.ooo) -> Действие не было предпринято.

C:\Program Files (x86)\LUSK\PSja\sensemilia.txt (Trojan.StartPage.ooo) -> Действие не было предпринято.

C:\Program Files (x86)\LUSK\PSja\_ska_dver.bat (Trojan.StartPage.ooo) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\fresh_meamings_cold_not_to_be_hero.bat (Trojan.Agent) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\net_v_zizni_nehera_etogo_kak_ego_o_stastia.jog (Trojan.Agent) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\sleep_my_darling_sleppp.lll (Trojan.Agent) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\sleep_my_darling_sleppp.vbs (Trojan.Agent) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\sobaki_ya_edu_vas_ebat.yahaha (Trojan.Agent) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\Uninstall.exe (Trojan.Agent) -> Действие не было предпринято.

C:\Program Files (x86)\sri teplim kalom\singaraja eto les\Uninstall.ini (Trojan.Agent) -> Действие не было предпринято.

Не удается пройти авторизацию по защищенному.. ( эту ошибку с легкостью исправит программа Удаление вирусов программой AVZ , после удаления вирусов рекомендуется Очистить файл hosts

Внимание .

Если после запуска AVZ - выскакивает окошко на пару секунд и потом пропадает и AVZ не работает.

Попробуйте запустить AVZ с ключом am=y

Создайте ярлык для запуска AVZ( правой кнопкой мыши по avz.exe --> "создать ярлык"), войдите в свойства ярлыка, в конце поля "объект" через пробел допишите am=y, нажмите "Применить".

Ремонтируем файл hosts вручную

- Через Проводник идём в папку «C:\WINDOWS\system32\drivers\etc\» . Если у вас Windows установлен в другую папку, то соответственно идём туда.

- Открываем в блокноте файл «hosts» через пункт контекстного меню «Открыть с помощью»

- Удаляем все лишние строчки из файла «.hosts» и сохраняем, должно получится как на скриншоте:

- Можете просто взять нормальный hosts и заменить им свой (файл в архиве)

- Если в папке есть другие файлы «hosts.*» — удаляем их, должен остаться только один без расширения имени. Исключение: hosts.ics

Может быть такое, что отредактированный файл не сохраняется, появляется ошибка «Отказано в доступе». Может помочь такой трюк: нужно «вырезать» файл и вставить в любую другую папку, отредактировать его там и скопировать обратно на место. Если всё это кажется сложным, то файл «.hosts» можно просто удалить! Он ни на что не влияет!

Если файл правильный, т.е. как на картинке выше, а соцсети никак не грузятся, то нажимаем «Пуск ->Выполнить» и вводим

Перезагружаемся и проверяем.

Меню

Поменялось расположение файла hosts

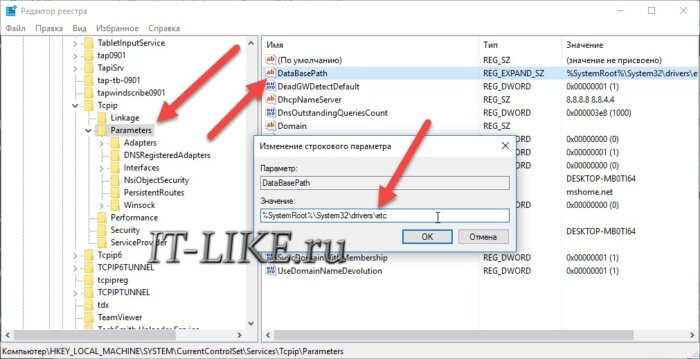

- Нажимаем «Пуск – Выполнить» либо горячие клавиши «Win + R» и вводим в поле: regedit

- В дереве находим раздел «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters»

- В правой части окна находим параметр DataBasePath и проверяем его значение. Должно быть вписано «%SystemRoot%\System32\drivers\etc»

- Чтобы не лезть в реестр можете просто скачать файл hosts_path.zip, распаковать и запустить его

- Перезагружаемся

Вариант 1: Восстановление системы

Восстановление системы - это особая функция AVZ, которая позволяет восстановить ( реабилитировать) ряд системных настроек, поврежденных вредоносными программами.

Если AVZ не запускается тогда переименуйте avz.exe в 22.exe

- Поставь галочки как на картинках и нажмите Выполнить отмеченные операции. И после этого перезагрузите компьютер.

Поставь галочки как на картинках и нажмите Выполнить отмеченные операции. И после этого перезагрузите компьютер.

Восстановление доступа

У вас есть несколько вариантов:

- Восстанавливаем систему из точки восстановления

- Вручную редактируем или заменяем файл «hosts» – при минимальных навыках работы с компьютером, это самый простой путь

- Правим реестр – дополнительная мера, если выше перечисленное не помогает

- С помощью бесплатной программы AVZ

- Используем специальный скрипт – если ничего не помогло

- Антивирусом Malwarebytes’ Anti-Malware или DrWEB CureIt! сканируем компьютер на вирусы (на это требуется много времени)

Восстановление системы программой AVZ

Принцип работы вируса

Теперь, когда мы знаем как это всё происходит, определим пути выхода из ситуации. Чтобы проверить, точно ли проблема в этом, просто введите в адресной строке браузера вместо имени сайта его IP-адрес:

- 95.213.4.234 — ip адрес ВК

- 5.61.23.11 — одноклассники

- 185.60.216.35 — facebook

Очистка файла hosts

«Файл — Восстановление системы ». Очистка файла hosts

4. Отметьте 4, 19, 13-ый пункты и нажмите кнопку «Выполнить отмеченные операции».

5. Подтвердите выполнение операции и закройте программу.

И после этого перезагрузите компьютер.

Восстановление системы - это особая функция AVZ, которая позволяет восстановить ряд системных настроек, поврежденных вредоносными программами.

В настоящее время в базе есть следующие микропрограммы:

Данная микропрограмма восстанавливает реакцию системы на файлы exe, com, pif, scr.

Показания к применению: после удаления вируса перестают запускаться программы.

2. Сброс настроек префиксов протоколов Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки префиксов протоколов в Internet Explorer

3. Восстановление стартовой страницы Internet Explorer

Данная микропрограмма восстанавливает стартовую страницу в Internet Explorer

Показания к применению: подмена стартовой страницы

4. Сброс настроек поиска Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки поиска в Internet Explorer

Показания к применению: При нажатии кнопки "Поиск" в IE идет обращение к какому-то постороннему сайту

5. Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола. Восстановление подразумевает удаление всех активных элементов ActiveDesctop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению: Исчезли закладки настройки рабочего стола в окне "Свойства:экран", на рабочем столе отображаются посторонние надписи или рисунки

6. Удаление всех Policies (ограничений) текущего пользователя

Windows предусматривает механизм ограничений действий пользователя, называемый Policies. Этой технологией пользуются многие вредоносные программы, поскольку настройки хранятся в реестре и их несложно создавать или модифицировать.

Показания к применению: Заблокированы функции проводника или иные функции системы.

8. Восстановление настроек проводника

Данная микропрограмма сбрасывает ряд настроек проводника на стандартные (сбрасываются в первую очередь настройки, изменяемые вредоносными программами).

Показания к применению: Изменены настройки проводника

9. Удаление отладчиков системных процессов

Показания к применению: AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол.

10. Восстановление настроек загрузки в SafeMode

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме. Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме.

Показания к применению: Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме.

11. Разблокировка диспетчера задач

Блокировка диспетчера задач применяется вредоносными программами для защиты процессов от обнаружения и удаления. Соответственно выполнение данной микропрограммы снимает блокировку.

12. Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности - список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений. В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению: Подозрения на то, что утилита HijackThis отображает не всю информацию о системе.

13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки "127.0.0.1 localhost".

Показания к применению: Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы - блокировка обновления антивирусных программ. Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ.

14. Автоматическое исправление настроек SPl/LSP

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок. Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Обратите внимание ! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет.

15. Сброс настроек SPI/LSP и TCP/IP (XP+)

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы "14. Автоматическое исправление настроек SPl/LSP" не дает результата.

16. Восстановление ключа запуска Explorer

Восстанавливает системные ключи реестра, отвечающие за запуск проводника.

Показания к применению: В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен.

17. Разблокировка редактора реестра

Разблокирует редактор реестра путем удаления политики, запрещающей его запуск.

18. Полное пересоздание настроек SPI

Выполняет резервное копирование настроек SPI/LSP, после чего уничтожает их и создает по эталону, который хранится в базе.

Показания к применению: Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости !

19. Очистить базу MountPoints

Выполняет очистку базы MountPoints и MountPoints2 в реестре. Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски

20. Удалить статические маршруты

Выполняет удаление всех статических маршрутов. Данная операция помогает в случае, если некоторые сайты заблокированы при помощи некорректных статических маршрутов. Важно отметить, что для работы некоторых сервисов у ряда Интернет-провайдеров статические маршруты могут быть необходимы и после выполнения подобного удаления их придется восстанавливать.

21. Заменить DNS всех соединений на Google Public DNS

Заменяет в настройке всех сетевых адаптеров DNS сервера на публичные DNS от Google. Помогает в случае, если троянская программа подменила DNS на свои.

Для выполнения восстановления необходимо отметить один или несколько пунктов и нажать кнопку "Выполнить отмеченные операции". Нажатие кнопки "ОК" закрывает окно.

Восстановление бесполезно, если в системе работает троянская программа, выполняющая подобные перенастройки - необходимо сначала удалить вредоносную программу, а затем восстанавливать настройки системы

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы - "Сброс настроек поиска Internet Explorer на стандартные", "Восстановление стартовой страницы Internet Explorer", "Сброс настроек префиксов протоколов Internet Explorer на стандартные"

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения - "5.Восстановление настроек рабочего стола" (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и "10. Восстановление настроек загрузки в SafeMode" (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Никак не получается войти на сайт ВК, Одноклассники, FaceBook? При попытке скачать антивирус или открыть почту также облом? Поздравляю, вы подловили вирус 🙂 Мошенники в сети уже всех задолбали, и придумывают всё новые способы залезть к нам в кошелёк. Вот добрались до социальных сетей.

В худшем случае на мониторе маячит надпись «отправьте СМС и будет вам счастье». Во-первых, ни в коем случае не верьте! Никакие СМС вас не спасут из этой ситуации, мошенники только посмеются над вашей наивностью. Во-вторых, не спешите переустанавливать Windows, есть методы попроще и бесплатней.

Итак, доступ к вашим любимым сайтам заблокирован. Оказывается, мошенники придумали вирус, который перенаправляет вас на свои сайты, и вы не можете зайти в социальные сети. Эти сайты могут быть похожи на ВК, ОК и FB, и когда вы вводите туда свой логин и пароль, они просто воруются.

Вариант 2: Как быстро удалить вирусы

AVZ4 — лечит систему и имеет функцию очистки файла hosts. Инструкция:

1. Качаем архив, распаковываем и запускаем avz.exe;

2. Обновляем AVZ4

3. В окне программы выберите «Локальный диск (С:)

Установите галочки как на картинке.

После установки всех галочек как на картинках, нажимаем кнопку ПУСК и ждем окончания проверки.

Удаление вирусов программой AVZ

Читайте также: