Aladdin usb key что это

Первоначально аппаратные ключи были созданы как средство борьбы с несанкционированным копированием программных продуктов, но в дальнейшем сфера их применения значительно расширилась.

ольшинство компьютерных программ распространяется по принципу владения оговоренным количеством рабочих копий (в простейшем случае — только одной). Естественно, общепринятый в международной практике термин «защита от копирования» достаточно условен, так как практически всегда можно переписать информацию, находящуюся на носителе, и сделать сколько угодно ее резервных копий. Другое дело, что для сохранения коммерческих и авторских прав разработчиков программа все равно должна выполняться только на одном компьютере. Таким образом, фактически защита от копирования для программного обеспечения — это невозможность выполнения программы на большем числе компьютеров, чем разрешено ее разработчиками и распространителями по данному договору. Следовательно, для сохранения прав необходимо наличие средств, дающих возможность защиты от несанкционированного выполнения — чтобы без санкции разработчика или фирмы-распространителя невозможно было получить работоспособный программный продукт.

Наиболее распространенным и надежным способом защиты от несанкционированного запуска стали программно-аппаратные ключи, подключаемые к COM-, LPT- или USB-портам. Почти все коробочные варианты серьезного коммерческого ПО используют программно-аппаратные комплексы защиты, более известные как аппаратные ключи защиты. Такие способы защиты основаны на том, что в компьютер добавляется специальное физическое защитное устройство, к которому при запуске защищаемой программы обращается ее контролирующая часть, проверяя наличие ключа доступа и его параметров. Если ключ не найден (устройства обычно формируют еще и код ответа, который затем анализируется программой), то программа не запустится (или не будет разрешен доступ к данным).

Общий принцип работы компьютера в этом случае следующий. После запроса на выполнение защищаемой программы происходят ее загрузка в оперативную память и инициализация контролирующей части. На физическое устройство защиты, подсоединенное к компьютеру, посылается запрос. В ответ формируется код, посылаемый через микропроцессор в оперативную память для распознавания контролирующей частью программы. В зависимости от правильности кода ответа программа либо прерывается, либо выполняется.

В дальнейшем сфера применения таких ключей значительно расширилась. Сегодня этот ключ используется для идентификации владельца, для хранения его личной электронной подписи, конфиденциальной информации, а также как кредитная смарт-карта или электронные деньги.

Таким образом, мы имеем сегодня недорогое средство для широкомасштабного внедрения смарт-ключей в качестве персональных идентификаторов или в составе так называемых ААА-систем (аутентификация, авторизация и администрирование). До сих пор предлагалось оснащать компьютеры специальными считывателями, что, конечно, нереально. Современные устройства биометрической аутентификации пользователей (столь часто показываемые в голливудских фильмах) типа систем, работающих с отпечатками пальцев или со снимками радужной оболочки глаза, стоят настолько дорого, что не найдут широкого практического применения. При этом в любом случае следует помнить, что абсолютно надежной защиты не существует. Любую защиту можно сломать, поэтому необходимо искать оптимальное соотношение затрат на создание защиты и прогнозируемых затрат на ее взлом, учитывая также ценовое соотношение с самими защищаемыми продуктами.

Наилучшим решением, по мнению экспертов, являются смарт-карты — их невозможно подделать, вероятность сбоя в работе практически исключена, аутентификация пользователя производится на локальной рабочей станции, а не на сервере, то есть исключена возможность перехвата информации в сети и т.д. Единственным недостатком смарт-карты может быть только необходимость специального карт-ридера (устройства считывания), но эту проблему решают устройства, интегрированные со считывателем, которые подключаются напрямую к USB-порту. Эти небольшие высокотехнологичные устройства обеспечивают авторизацию владельца в компьютерных системах, осуществляют безопасное хранение сертификатов, электронных подписей и т.д. и могут использоваться в электронных платежных системах (электронных «кошельках» для Интернета).

Сегодня все острее встает проблема обеспечения безопасности при использовании сетевых технологий и все более насущной становится потребность в решениях по защите мобильных пользователей. Появляются и беспроводные аппаратные ключи защиты приложений, работающие по технологии Bluetooth. Так, тайваньская компания First International Computer продемонстрировала PDA с соответствующим модулем и беспроводной аппаратный ключ защиты приложений BlueGenie, разработанный в сотрудничестве с Silicon Wave.

HASP — это аппаратно-программная инструментальная система, предназначенная для защиты программ и данных от нелегального использования, пиратского тиражирования и несанкционированного доступа к данным, а также для аутентификации пользователей при доступе к защищенным ресурсам. В первых версиях это небольшое устройство подключалось к параллельному порту компьютера. Затем появились USB-HASP-устройства. Иметь маленький USB-ключ значительно удобнее, чем большой 25-штырьковый сквозной разъем, да и часто возникающие проблемы с совместимостью ключей и устройств, работающих через параллельный порт, типа принтеров и ZIP-дисководов изрядно утомляли пользователей. А с USB-устройствами работает автоматическое подключение (рlug-and-рlay), порты USB выносятся на переднюю панель, встраиваются в клавиатуру и монитор. А если даже такого удобного разъема под рукой нет, то в комплекте с этими ключами часто продают удлинители. Существуют несколько разновидностей ключей — с памятью, с часами и т.д.

Основой ключей HASP является специализированная заказная микросхема ASIC (Application Specific Integrated Circuit), имеющая уникальный для каждого ключа алгоритм работы. Принцип защиты состоит в том, что в процессе выполнения защищенная программа опрашивает подключенный к компьютеру ключ HASP. Если HASP возвращает правильный ответ и работает по требуемому алгоритму, то программа выполняется нормально. В противном случае, по усмотрению разработчика программы, она может завершаться, переключаться в демонстрационный режим или блокировать доступ к каким-либо функциям программы.

Используя память ключа, разработчик может:

- управлять доступом к различным программным модулям и пакетам программ;

- назначать каждому пользователю защищенных программ уникальный номер;

- сдавать программы в аренду и распространять их демо-версии с ограничением количества запусков;

- хранить в ключе пароли, фрагменты кода программы, значения переменных и другую важную информацию.

У каждого ключа HASP с памятью имеется уникальный опознавательный номер, или идентификатор (ID-number), доступный для считывания защищенными программами и позволяющий различать пользователей. Идентификатор присваивается электронному ключу в процессе изготовления, что делает невозможным его замену, но гарантирует надежную защиту от повтора. С использованием идентификатора можно шифровать содержимое памяти и использовать возможность ее дистанционного перепрограммирования.

Заключение

Однако даже индивидуальным пользователям к таким хранилищам стоит относиться с опаской: если специальное устройство хранит все пароли пользователя (в том числе и его private key) и впускает его в систему по аппаратному ключу, то достаточно подобрать к этому устройству один пароль — и все секреты как на ладони…

Итоговая таблица

Напоследок приводим итоговую таблицу, в которой отражены основные функциональные возможности HASP HL и HASP4, а также дано сравнение этих двух поколений аппаратных ключей.

| Возможности | HASP HL | HASP4 |

|---|---|---|

| Автоматическая защита (Envelope) | + | + |

| Автоматическая система лицензирования | + | - |

| Аппаратно реализованный в ключе алгоритм кодирования данных | AES | секретный |

| Генератор исходных кодов модулей защиты | + | - |

| Дистанционное перепрограммирование | + | + |

| Кросс-платформенность | + | + |

| Размер памяти | до 4096 байт | до 512 байт |

| USB интерфейс | + | + |

| LPT интерфейс | - | + |

| Автоматическая установка драйверов (Windows Update) | + | только USB |

На основании этой таблицы всегда можно сделать о целесообразности внедрения новой версии ключей для защиты своих продуктов. Все, конечно же, зависит от конкретной ситуации.

Защита системы «1С:Предприятие» может быть построена на использовании сетевой системы защиты HASP4 Net. Подсчет пользователей при этом, может осуществляться либо серверной частью «1С:Предприятия», либо специальной программой — HASP License Manager. Эта статья посвящена установке HASP License Manager и настройке системы «1С:Предприятие» для работы с ним.

Hardlock

ardlock это электронный ключ компании Aladdin, предназначенный для защиты приложений и связанных с ними файлов данных, позволяющий программировать ключи защиты и лицензировать авторское программное обеспечение. Механизм работы ключей Hardlock базируется на заказном ASIC-чипе со встроенной EEPROM-памятью.

Чип имеет сложную внутреннюю организацию и нетривиальные алгоритмы работы. Логику работы чипа практически невозможно реализовать с помощью стандартных наборов микросхем, его очень сложно воспроизвести, а содержащийся в его памяти микрокод считать, расшифровать или эмулировать.

Такие ключи могут устойчиво работает во всех компьютерах (включая ноутбуки), на различных портах, в самых разных режимах, позволяя подключать через них практически любые устройства — принтеры, сканеры, модемы и т.п. А малый ток потребления позволяет каскадировать любое количество ключей.

Hardlock осуществляет защиту 16- и 32-разрядных приложений и связанных с ними файлов данных в прозрачном режиме. При чтении данные автоматически расшифровываются, при записи зашифровываются с использованием заданного аппаратно-реализованного алгоритма. Эта возможность может использоваться также для хранения и безопасной передачи информации в сети Интернет.

nhsrv.ini

В ОС Windows файл nhsrv.ini может располагаться в различных местах:

- каталог с установленным HASP LM (например, C:\Program Files (x86)\Aladdin\HASP LM );

- каталог Windows ( C:\Windows );

- системный каталог Windows ( C:\Windows\system32 или C:\Windows\system ).

Для ОС Linux файл настроек указывается при помощи параметра «-c» и его название и местоположение по умолчанию не определено.

Настройка HASP LM задаются значениями параметров секции [NHS_SERVER] файла nhsrv.ini:

- NHS_IP_LIMIT — определяет диапазон IP-адресов, обслуживаемых HASP LM. Например: 192.168.*.*, 192.168.1.1/24.

- NHS_ADAPTER — определяет IP-адрес одной или более сетевых карт, которые будут обслуживать HASP LM. Применяется при использовании HASP LM с Win32. Например: 10.1.1.111, 255.255.0.0.

- NHS_USERLIST — определяет максимальное количество пользователей, одновременно подключенных к HASP LM Значение по умолчанию: 250 (важно для ключей на 300 и 500 пользователей).

Интервью с экспертом

О новой версии технологии защиты программного обеспечения на основе ключей HASP HL нам согласился рассказать Александр Гурин, менеджер отдела защиты ПО компании Aladdin Software Security R. D.

Александр Гурин, менеджер отдела защиты ПО компании Aladdin Software Security R. D.

Алексей Доля: Вы не могли бы кратко описать, чем HASP HL отличается от других версий электронных ключей HASP?

Александр Гурин: Компания Aladdin уже много лет выпускает ключи защиты программного обеспечения. Естественно, как и любой продукт, они совершенствовались, становясь более эффективными и максимально отвечающими требованиям заказчика. До настоящего момента HASP4 - был, пожалуй, самым удачным ключом. В нем были хорошо сбалансированы и стойкость защиты, и простота её реализации.

Но будем объективны: во всех аладдиновских ключах, включая HASP4, был один недостаток, вернее даже не недостаток, а уязвимость. Я говорю о так называемом "секретном" алгоритме шифрования данных.

Основная опасность использования "секретных" алгоритмов, равно как и заказных, сделанных для конкретного разработчика - это вероятность того, что алгоритм станет известен, а, следовательно, сможет быть реализован программно. В этом случае появляется программный эмулятор ключа защиты, полностью реализующий все его функции. Кроме того, разработчик никогда не знает, насколько надежную защиту он использует. Стойкость алгоритма оценивается постфактум: этот ключ сломали за 3 года - хорошая была защита!

В новых ключах HASP HL мы полностью отказались от использования секретных алгоритмов. Для шифрования данных используется публичный, аппаратно реализованный алгоритм AES с ключом шифрования 128 бит. Алгоритм опубликован, и с 2000 года является стандартом криптографии США (пришел на смену легендарного DES).

Использование публичного алгоритма делает бесполезными все прежние атаки на ключи. Суть взлома каждой конкретной защиты сводится к нахождению ключей шифрования. Эти ключи хранятся в служебной памяти HASP HL и никогда не выходят наружу. На физическом уровне - попросту отсутствуют команды по их извлечению. Таким образом, взлом каждой защиты сводится к задаче криптоанализа, что во много раз сложнее простой эмуляции ключа.

В прошлом нашем интервью , я сравнил защиту с помощью ключей HASP4 с обычным кухонным стулом. Можно сделать такой стул, который рассыплется при первом же использовании, а можно такой, который будет служить долгие годы. Если провести аналогию с HASP HL, то для того чтобы сломать хорошо построенный (с помощью HASP HL) стул - его надо, по меньшей мере, разобрать на атомы :).

Алексей Доля: Есть ли какие-нибудь разновидности ключей HASP HL?

Александр Гурин: Модельный ряд HASP HL состоит из:

HASP HL Basic - самый простой ключ, не имеет внутренней памяти и уникального ID-номера;

HASP HL Pro - пришел на смену наиболее популярной модели HASP4 M1. Ключ содержит 112 байт защищенной памяти и уникальный ID-номер;

HASP HL Max - необходим в случае защиты нескольких программ при помощи одного ключа (до 112 программ). Содержит 4096 байт защищенной памяти и ID-номер;

HASP HL Time - содержит встроенные часы реального времени, 4096 байт защищенной памяти и ID-номер;

HASP HL Net - сетевой ключ, позволяющий ограничивать число одновременно работающих с защищенной программой пользователей. Выпускаются модификации на 10, 50 и 250 пользователей.

Кроме того, хотелось бы отметить, что все сетевые ключи работают как локальные, а локальные - как сетевые. За счет универсального HASP HL API теперь нет необходимости разрабатывать отдельно сетевую и локальную защиту.

Алексей Доля: Расскажите, пожалуйста, о возможностях, реализуемых с помощью технологии HASP HL.

Александр Гурин: Мы постарались сделать защиту с помощью ключей HASP HL максимально гибкой и удобной для разработчиков и менеджеров. Все новшества в ключах HASP HL направлены на то, чтобы сократить время построения защиты, сделать процесс внедрения и последующего сопровождения защищенных приложений легким и простым.

Самым, пожалуй, важным нововведением в ключах HASP HL является наличие так называемой, системы автоматического лицензирования. Эта система позволяет полностью разделить процесс защиты и лицензирования продукта. Как это работает, поясню на примере. Ваше приложение состоит из трех модулей - А, В и С. Перед вами стоит задача выпуска нескольких версий, в которые будут входить упомянутые модули в различных комбинациях. При выпуске продукта вы можете еще и не знать, какие версии вам понадобятся в будущем. На первом этапе разработчики встраивают защиту для каждого модуля. На втором - менеджеры, несколькими кликами мыши в графическом интерфейсе определяют, что будет представлять собой та или иная версия продукта, какие модули будут в нее входить. Кроме того, менеджеры могут быстро сформировать обновление продукта. И все это совершенно независимо от разработчиков. Как я уже говорил, API в ключах HASP HL - универсально. Нет нужды в создании отдельной локальной и отдельной сетевой защиты. Таким образом, вы экономите время разработчиков по внедрению защиты, этому также способствует встроенный генератор исходных кодов HASP HL API.

Алексей Доля: Каков форм-фактор нового электронного ключа?

Александр Гурин: Все ключи HASP HL выпускаются только в USB форм-факторе. Наряду с поддержкой Windows Update - это обеспечивает автоматическую установку драйверов HASP HL, что на наш взгляд, должно существенно снизить нагрузку на техническую поддержку.

Алексей Доля: Каковы системные и аппаратные требования ключа HASP HL? Реализована ли поддержка платформ Unix и Macintosh?

Александр Гурин: Как и прежде, ключи HASP HL являются межплатформенным решением. HASP HL работает под Windows 98SE/ME/2000/XP/Server 2003, Mac OS 10.2.x и выше, а так же под основными дистрибутивами Linux (SuSЕ, RedHat, Alt и др.).

Алексей Доля: Какую техническую поддержку вы оказываете пользователям HASP HL?

Александр Гурин: Политика Aladdin в области технической поддержки HASP остается прежней: "Неважно, разработчик вы или просто пользователь программного обеспечения защищенного с помощью HASP, Aladdin всегда и бесплатно окажет вам техническую поддержку своего продукта".

Алексей Доля: Хорошая позиция. Сколько стоит ключ HASP HL и где его можно купить?

Александр Гурин: Ценовая политика для ключей HASP HL такова: локальные ключи на 10% дороже соответствующих моделей HASP4, а сетевые ключи - на 15% дешевле. Полная информация по ценам на ключи HASP HL представлена на нашем сайте . Приобрести наши ключи можно, оформив заявку на сайте, либо через обширную сеть наших партнеров по России, а так же в странах Ближнего Зарубежья.

Алексей Доля: Хотите сказать что-нибудь нашим читателям напоследок?

Александр Гурин: Хотелось бы поздравить всех с новогодними праздниками и пожелать удачи в 2005 году. Огромное спасибо за внимание. Если возникли какие-либо вопросы - буду рад ответить.

Алексей Доля: Вам тоже спасибо, что уделили нам время. Мы и дальше будем следить за развитием технологий компании Aladdin. Удачи вам и вашей компании!

Установка HASP License Manager

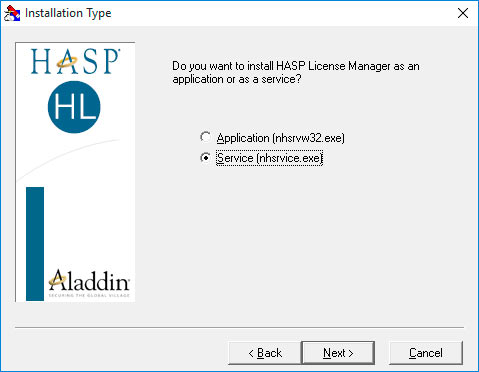

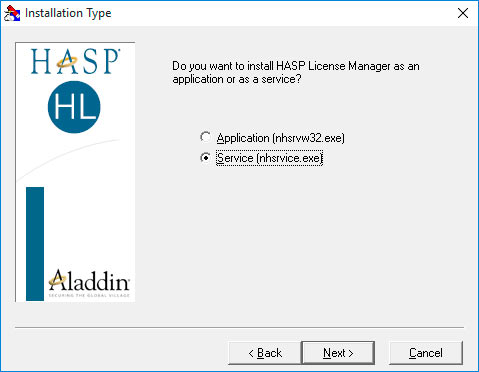

Дистрибутив HASP License Manager можно найти на сайте компании SafeNet. При установке в ОС Windows нужно будет выбрать вариант установки — приложение или служба, обычно выбирают службу:

Установка HASP License Manager

В ОС Linux установка HASP LM выглядит немного сложнее. Архив с сайта SafeNet содержит два RPM-пакета для RedHat и SuSE (вероятно, для этих систем установка HASP LM достаточно проста) и запакованный файл hasplm для всего остального. Следуя инструкции с сайта ИТС у меня не получилось запустить файл hasplm на Ubuntu 16.04.

sudo apt-get install make

и пакет libc6-i386 (несмотря на то, что я скачал 64-х битную версию HASP LM, он, по сути, остается 32-х битным приложением и ему требуются 32-х битные библиотеки):

sudo apt-get install libc6-i386

после этого устанавливаем пакеты HASP LM:

sudo dpkg -i haspd_7.60-eter1ubuntu_amd64.deb

sudo dpkg -i haspd-modules_7.60-eter1ubuntu_amd64.deb

sudo service haspd restart

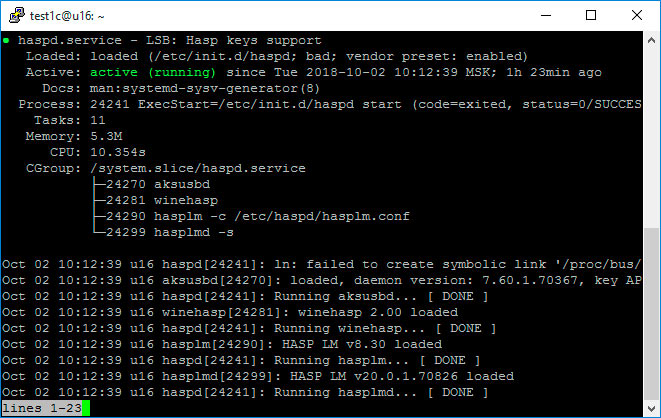

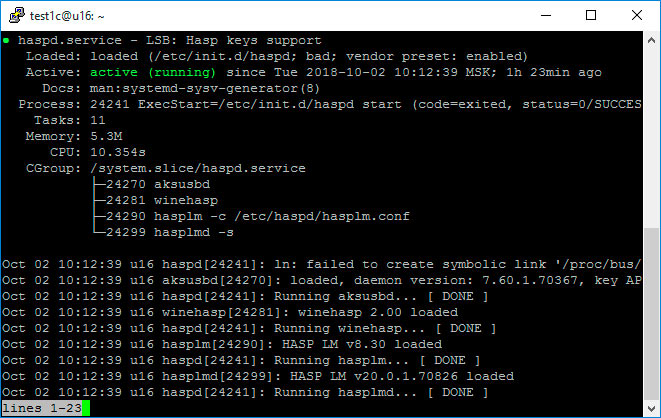

HASP LM на Ubuntu 16.04

Как видно из скриншота, файл с настройками находится тут: /etc/haspd/hasplm.conf .

nethasp.ini

Для настройки взаимодействия системы «1С:Предприятия» с HASP LM используется конфигурационный файл nethasp.ini. Несмотря на то, что в большинстве случаев никакая дополнительная настройка не требуется полезно иметь представление о возможностях предлагаемых этим файлом.

Файл nethasp.ini, в ОС Windows, обычно располагается в каталоге 1С (например C:\Program Files\1cv8\conf ), а в ОС Linux он может находиться в домашнем каталоге пользователя или в каталоге /etc .

В примере ниже указывается, что сервер защиты находится по адресу 192.168.0.12 и запрещается широковещательный механизм TCP/IP.

[NH_COMMON]

NH_TCPIP=Enabled

[NH_TCPIP]

NH_SERVER_ADDR=192.168.0.12

NH_USE_BROADCAST=Disabled

Далее рассмотрим прочие параметры, доступные в файле nethasp.ini.

Секция [NH_COMMON]

- NH_IPX — использовать или не использовать протокол IPX для связи с HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_NETBIOS — использовать или не использовать протокол NetBIOS для связи с HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_TCPIP — использовать или не использовать протокол TCP/IP для связи с HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_SESSION — задает интервал в секундах, в течение которого программа пытается установить соединение с HASP LM (по умолчанию 2 секунды);

- NH_SEND_RCV — устанавливает для HASP LM максимальное время получения или отправки пакета (по умолчанию 1 секунда).

Последние два параметра могут быть использованы во всех секциях.

Секция [NH_IPX]

- NH_USE_SAP — использовать или не использовать службу SAP для поиска в сети HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_USE_BROADCAST — использовать только механизм Broadcast для поиска в сети HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_BC_SOCKET_NUM — определяет номер сокета (число в шестнадцатеричном виде) для широковещательного механизма (по умолчанию: 7483Н);

- NH_SERVER_NAME — определяет, будет ли приложение обмениваться данными только с HASP LM, находящимся в локальной сети, или с любыми другими HASP LM, варианты: localnet, Internet (по умолчанию Internet);

- NH_DATFILE_PATH — путь, по которому будет производиться поиск файлов haspaddr.dat и newhaddr.dat, содержащих сетевой адрес HASP LM.

Секция [NH_NETBIOS]

- NH_NBNAME — задает имя HASP LM (не более 8 символов);

- NH_USELANANUM — устанавливает номер коммуникационного канала.

Секция [NH_TCPIP]

- NH_SERVER_ADDR — устанавливает IP-адреса серверов HASP LM (количество адресов не ограниченно);

- NH_SERVER_NAME — обменивается данными с HASP LM с определенным именем (максимум 6 имен, каждое не более 7-ми символов);

- NH_PORT_NUMBER — устанавливает номер сетевого порта (по умолчанию 475);

- NH_TCPIP_METHOD — посылает пакет TCP или UDP, обращение к HASP LM всегда выполняется по UDP, независимо от значения этого параметра;

- NH_USE_BROADCAST — использовать широковещательный механизм UDP, варианты: Enabled, Disabled (по умолчанию Enabled).

На этом все, надеюсь, что данная статья была Вам полезна.

Если Вы нашли ошибку или неточность, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

(оценок: 14, средняя оценка: 4,07 из 5)

Некоторые комментарии

Как отметил Александр Гурин, все ключи HASP HL теперь поставляются в форм-факторе USB. К этому следует добавить, что инженеры компании Aladdin смогли уменьшить сам аппаратный ключ в полтора раза, теперь максимальный размер ключа составляет 38 мм. Как утверждают менеджеры Aladdin Software Security R. D., это "самый компактный ключ на рынке". Взглянем несколько подробнее на то, какие виды ключей HASP HL бывают.

Ключ HASP HL Basic. Это недорогое решение. Ключи не имеют памяти и уникального ID-номера.

Ключ HASP HL Pro. Самый популярный и универсальный ключ, содержит 112 байт защищенной перезаписываемой памяти и уникальный ID-номер. С помощью одного ключа HASP HL Pro можно защитить до 16 различных приложений.

Ключ HASP HL Max. Оптимален для случаев, когда необходимо обеспечить защиту нескольких приложений одним ключом. Данная модель содержит 4096 байт защищенной перезаписываемой памяти и уникальный ID-номер и может использоваться для защиты до 112 приложений.

Ключ HASP HL Time. Содержит встроенные часы реального времени, показывающие текущую дату и время. HASP HL Time позволяет передавать защищенное приложение во временное использование (на ознакомление или тестирование), организовать сдачу в аренду, лизинг, а также использовать какие-либо ресурсы приложения в течение заданного промежутка времени. HASP HL Time содержит 4096 байт защищенной перезаписываемой памяти и уникальный ID-номер.

Ключ HASP HL Net. Сетевые ключи позволяют защищать приложения в сети и ограничивать количество пользователей (лицензий). С помощью одного ключа HASP HL Net можно защитить до 112 различных приложений или модулей программы и ограничить число одновременных пользователей. Данная модель содержит 4096 байт защищенной перезаписываемой памяти и уникальный ID-номер.

Ключ HASP HL Master Key. Ключ содержит уникальные коды и идентификаторы, используемые системой HASP HL, которые присваиваются разработчику компанией Аладдин. Пароли для каждой серии HASP HL хранятся в защищенной памяти HASP HL Master Key. Этот ключ нужен разработчику для построения защиты приложения как с помощью HASP API, так и с помощью утилиты автоматической защиты HASP Envelope.

Если вы внимательно читали описание ключей, то, скорее всего, заметили увеличившийся размер защищенной памяти ключей: с 512 байт до 4096 байт.

Александр Гурин отметил, что менеджеры теперь могут работать отдельно от разработчиков в плане определения лицензионной политики продукта. К этому следует добавить, что с помощью автоматической системы лицензирования HASP HL менеджеры могут устанавливать ограничения для каждого модуля или функции защищенной программы по количеству запусков, по времени использования и по количеству одновременно работающих пользователей в сети.

Следует также отметить, что ключи HASP HL полностью совместимы с HASP4 и HASP3. Таким образом, ключи HASP HL могут работать с программами, защищенными с помощью ключей HASP4 и HASP3, без внесения каких-либо изменений в исходный код. Но ключи HASP HL выпускаются только в USB форм-факторе. В случае отсутствия USB порта, необходимо использовать LPT ключи HASP4.

Как установить драйвера для Aladdin ключа

Перед тем как вы будите устанавливать драйвера на ваш USB Токен, его необходимо на время инсталляции отключить от сервера

Ниже рассмотрю для целостности статьи, тривиальный процесс установки драйверов на USB-токен Aladdin Knowledge System. Распаковываете скачанный архив и запускаете установочный файл. На первом окне мастера установки, просто нажмите "Next"

Принимаете лицензионное соглашение, установив значение "I accept the license agreement" и нажимаем "Next"

Next для начала установки драйверов Sentinel HASP для Windows.

Вот так выглядит процесс установки.

Если мастер инсталляции Sentinel Runtime HASP, все выполнил как нужно, то вы увидите вот такое окно.

Теперь откройте "Диспетчер устройств" и проверьте установленные драйвера, у меня AKS HASP HL 3.21 уже не виделся, а были Sentinel USB key и RealPortUSB Host Controller.

Не забудьте снова открыть утилиту USB Device Viewer и проверить статус 0x0529 устройств (Aladdin Knowledge System), как видите ключи видятся как нужно. Вот так вот просто устанавливать драйвера для Аладдиновких токенов. Будут вопросы пишите в комментариях, рад буду помочь.

nhsrv.ini

В ОС Windows файл nhsrv.ini может располагаться в различных местах:

- каталог с установленным HASP LM (например, C:\Program Files (x86)\Aladdin\HASP LM );

- каталог Windows ( C:\Windows );

- системный каталог Windows ( C:\Windows\system32 или C:\Windows\system ).

Для ОС Linux файл настроек указывается при помощи параметра «-c» и его название и местоположение по умолчанию не определено.

Настройка HASP LM задаются значениями параметров секции [NHS_SERVER] файла nhsrv.ini:

- NHS_IP_LIMIT — определяет диапазон IP-адресов, обслуживаемых HASP LM. Например: 192.168.*.*, 192.168.1.1/24.

- NHS_ADAPTER — определяет IP-адрес одной или более сетевых карт, которые будут обслуживать HASP LM. Применяется при использовании HASP LM с Win32. Например: 10.1.1.111, 255.255.0.0.

- NHS_USERLIST — определяет максимальное количество пользователей, одновременно подключенных к HASP LM Значение по умолчанию: 250 (важно для ключей на 300 и 500 пользователей).

Secret Disk

случае если объем конфиденциальной информации довольно значителен, можно воспользоваться устройством Secret Disk, выполненным с применением технологии eToken. Secret Disk — это разработка компании Aladdin Software Security R.D., предназначенная для защиты конфиденциальной информации на персональном компьютере с ОС Windows 2000/XP.

Принцип защиты данных при помощи системы Secret Disk заключается в создании на компьютере пользователя защищенного ресурса — секретных дисков, предназначенных для безопасного хранения конфиденциальной информации. Доступ к этой информации осуществляется посредством электронного ключа eToken, подсоединяемого к USB-порту компьютера. Доступ к информации, защищенной системой Secret Disk, получают только непосредственный владелец информации и авторизованные им доверенные лица, имеющие электронный ключ eToken и знающие его PIN-код. Для других пользователей защищенный ресурс будет невидим и недоступен. Более того, они даже не догадаются о его наличии.

Устанавливая на компьютере систему Secret Disk, пользователь может быть уверен в сохранности защищаемых данных. Конфиденциальная информация не может быть просмотрена, скопирована, уничтожена или повреждена другими пользователями. Она не может быть использована посторонними при ремонте или краже компьютера, а также при утере съемного зашифрованного диска.

Для защиты корпоративных серверов используется специальная версия Secret Disk Server. Особенностью системы Secret Disk Server также является отсутствие следов закрытого «контейнера с информацией» в файловой системе. Таким образом, если злоумышленники снимут диск с вашего сервера, то они не только не смогут расшифровать данные — они даже не увидят, где именно находится информация.

Описание инфраструктуры с ключом Aladdin Knowledge System

И так я подключил USB-ключ с сетевого хаба digi anywhereusb на виртуальной машине с операционной системой Windows Server 2012 R2 . Открыв установленную утилиту USB Device Viewer, я увидел свою токен Aladin, в состоянии подключено, но у него были желтые восклицательные знаки, означающие, что он работает не корректно. В idVendor было значение "0x0529 (Aladdin Knowledge System"

Откройте диспетчер устройств, у вас с большой вероятностью в пункте "Другие устройства" будет виден USB-ключ AKS HASP HL 2.17 и AKS HASP HL 3.21. Перейдите в его свойства, двойным щелчком по нему.

На вкладке "Общие", вы обнаружите, что драйвера не удалось установить, ошибка с кодом 28, про которую я уже рассказывал, очень подробно. Там был комплекс мер, я приведу лишь некоторые из решений, которые помогут установить драйвера и ключ Aladdin.

Первым делом, я вам советую поставить дополнительные драйвера от производителя Sentinel. Для загрузки драйверов 0x0529 (Aladdin Knowledge System) перейдите по ссылке:

Вам необходимо будет скачать драйвер Sentinel HASP для Windows. Версия 7.80 (интерфейс: GUI): Sentinel_LDK_Run-time_setup.zip, он весит не много.

eToken

ак уже говорилось, наилучшим решением сегодня в области защиты информации являются смарт-карты, но для их использования необходимы специальные устройства считывания (карт-ридеры). Эту проблему снимают устройства типа eToken — электронные смарт-ключи производства той же компании Aladdin, подключаемые напрямую к USB-порту.

eToken — это полнофункциональный аналог смарт-карты, выполненный в виде брелока. Он напрямую подключается к компьютеру через USB-порт и не требует наличия дорогостоящих карт-ридеров и других дополнительных устройств. Основное назначение eToken аутентификация пользователя при доступе к защищенным ресурсам сети и безопасное хранение цифровых сертификатов, ключей шифрования, а также любой другой секретной информации.

Каждому брелоку eToken можно присвоить уникальное имя, например имя его владельца. Чтобы узнать имя владельца eToken, достаточно подключить брелок к USB-порту и открыть окно «Свойства». Однако получить доступ к защищенной памяти eToken и воспользоваться этим брелоком без знания специального PIN-кода нельзя.

Кроме того, eToken выполнен в прочном водонепроницаемом корпусе и защищен от воздействия окружающей среды. Он имеет защищенную энергонезависимую память (модели PRO и RIC снабжены микропроцессором). Небольшой размер позволяет носить его на связке с ключами.

Если нужно подключить к компьютеру несколько ключей одновременно, а USB-портов не хватает, то можно воспользоваться концентратором (USB-HUB). Для удобства применения eToken поставляется вместе с удлинителем для USB-порта.

Таким образом, eToken может стать универсальным ключом, легко интегрируемым в различные системы для обеспечения надежной аутентификации. С его помощью можно осуществлять безопасный доступ к защищенным Web-страницам, к сетям, отдельным приложениям и т.д. Универсальность применения, легкость в использовании, удобство для пользователей и администраторов, гарантированное качество делают его прекрасным средством при необходимости использовать цифровые сертификаты и защищенный доступ.

nethasp.ini

Для настройки взаимодействия системы «1С:Предприятия» с HASP LM используется конфигурационный файл nethasp.ini. Несмотря на то, что в большинстве случаев никакая дополнительная настройка не требуется полезно иметь представление о возможностях предлагаемых этим файлом.

Файл nethasp.ini, в ОС Windows, обычно располагается в каталоге 1С (например C:\Program Files\1cv8\conf ), а в ОС Linux он может находиться в домашнем каталоге пользователя или в каталоге /etc .

В примере ниже указывается, что сервер защиты находится по адресу 192.168.0.12 и запрещается широковещательный механизм TCP/IP.

[NH_COMMON]

NH_TCPIP=Enabled

[NH_TCPIP]

NH_SERVER_ADDR=192.168.0.12

NH_USE_BROADCAST=Disabled

Далее рассмотрим прочие параметры, доступные в файле nethasp.ini.

Секция [NH_COMMON]

- NH_IPX — использовать или не использовать протокол IPX для связи с HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_NETBIOS — использовать или не использовать протокол NetBIOS для связи с HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_TCPIP — использовать или не использовать протокол TCP/IP для связи с HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_SESSION — задает интервал в секундах, в течение которого программа пытается установить соединение с HASP LM (по умолчанию 2 секунды);

- NH_SEND_RCV — устанавливает для HASP LM максимальное время получения или отправки пакета (по умолчанию 1 секунда).

Последние два параметра могут быть использованы во всех секциях.

Секция [NH_IPX]

- NH_USE_SAP — использовать или не использовать службу SAP для поиска в сети HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_USE_BROADCAST — использовать только механизм Broadcast для поиска в сети HASP LM, варианты: Enabled, Disabled (по умолчанию Enabled);

- NH_BC_SOCKET_NUM — определяет номер сокета (число в шестнадцатеричном виде) для широковещательного механизма (по умолчанию: 7483Н);

- NH_SERVER_NAME — определяет, будет ли приложение обмениваться данными только с HASP LM, находящимся в локальной сети, или с любыми другими HASP LM, варианты: localnet, Internet (по умолчанию Internet);

- NH_DATFILE_PATH — путь, по которому будет производиться поиск файлов haspaddr.dat и newhaddr.dat, содержащих сетевой адрес HASP LM.

Секция [NH_NETBIOS]

- NH_NBNAME — задает имя HASP LM (не более 8 символов);

- NH_USELANANUM — устанавливает номер коммуникационного канала.

Секция [NH_TCPIP]

- NH_SERVER_ADDR — устанавливает IP-адреса серверов HASP LM (количество адресов не ограниченно);

- NH_SERVER_NAME — обменивается данными с HASP LM с определенным именем (максимум 6 имен, каждое не более 7-ми символов);

- NH_PORT_NUMBER — устанавливает номер сетевого порта (по умолчанию 475);

- NH_TCPIP_METHOD — посылает пакет TCP или UDP, обращение к HASP LM всегда выполняется по UDP, независимо от значения этого параметра;

- NH_USE_BROADCAST — использовать широковещательный механизм UDP, варианты: Enabled, Disabled (по умолчанию Enabled).

На этом все, надеюсь, что данная статья была Вам полезна.

Если Вы нашли ошибку или неточность, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

(оценок: 14, средняя оценка: 4,07 из 5)

Защита системы «1С:Предприятие» может быть построена на использовании сетевой системы защиты HASP4 Net. Подсчет пользователей при этом, может осуществляться либо серверной частью «1С:Предприятия», либо специальной программой — HASP License Manager. Эта статья посвящена установке HASP License Manager и настройке системы «1С:Предприятие» для работы с ним.

Ключи защиты и их маркировка

Аппаратные ключи защиты HASP4 Net подключаются к USB-портам компьютера. Общее количество пользователей, которые могут работать с системой «1С:Предприятие» равняется сумме доступных лицензий со всех компьютеров в сети, к которым подключены аппаратные ключи и настроен HASP License Manager.

Аппаратные ключи похожи на USB-флеш-накопитель и выглядят примерно вот так:

Многопользовательский клиентский ключ H4 NET5 ORGL8

Они могут различаться цветом и маркировкой. По маркировке можно определить что это за ключ: для каких программных продуктов он подходит и сколько лицензий предоставляет.

- ORGL8 — Локальный клиентский ключ;

- NET5 ORGL8 — Многопользовательский клиентский ключ на 5 пользователей;

- NET10 ORGL8 — Многопользовательский клиентский ключ на 10 пользователей;

- NET20 ORGL8 — Многопользовательский клиентский ключ на 20 пользователей;

- NET50 ORGL8 — Многопользовательский клиентский ключ на 50 пользователей;

- NET100 ORGL8 — Многопользовательский клиентский ключ на 100 пользователей;

- NET250+ ORG8A — Многопользовательский клиентский ключ на 300 пользователей;

- NET250+ ORG8B — Многопользовательский клиентский ключ на 500 пользователей;

- ENSR8 — Локальный ключ 32-разрядного сервера;

- EN8SA — Локальный ключ 64-разрядного сервера.

Так, на фотографии выше представлен многопользовательский клиентский ключ на 5 пользователей.Нужно отметить, что на одном компьютере может работать только один ключ каждой серии (ORGL8, ORG8A и ORG8B). Если подключить к одному компьютеру несколько ключей одинаковой серии, то будет задействован только один из них, выбранный произвольно.

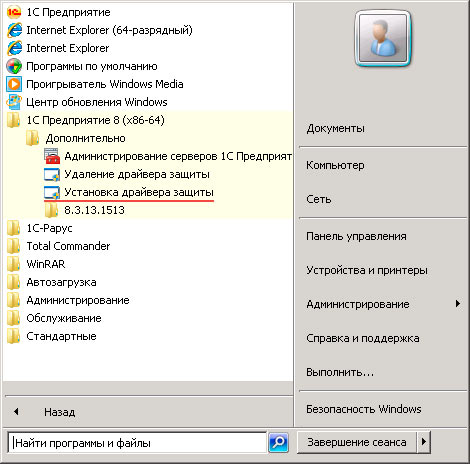

Установка драйвера защиты

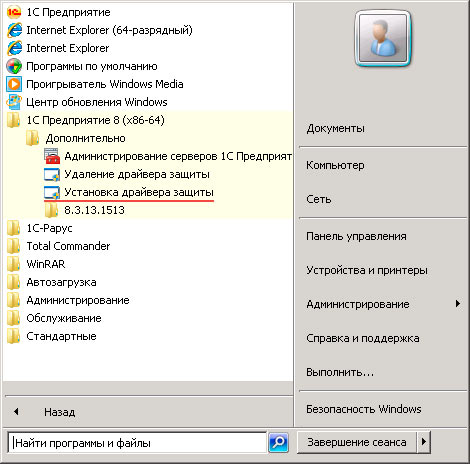

HASP Device Driver требуется установить на тех компьютерах к которым непосредственно подключены аппаратные ключи защиты. Этот драйвер входит в комплект поставки «1С:Предприятия» и его можно установить из меню «Пуск»:

Установка драйвера защиты из меню «Пуск»

Или из командной строки:

C:\>"Program Files\1cv8\common\haspdinst.exe" -i

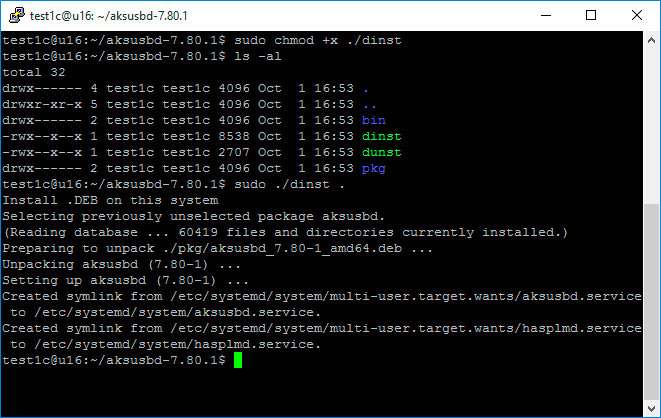

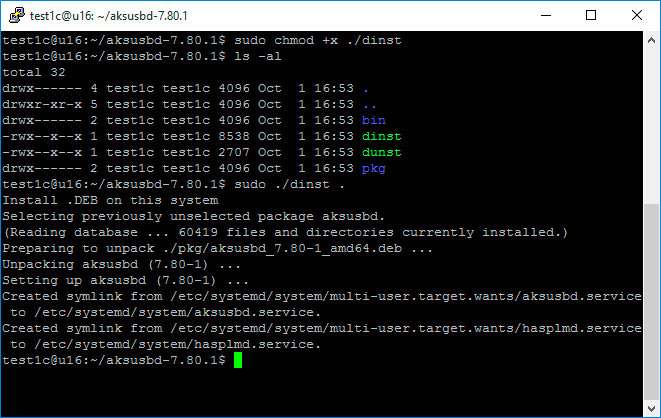

Для ОС Linux нужно скачать драйвер с сайта компании SafeNet. Скачанный архив содержит DEB-пакет для Ubuntu/Debian, RPM-пакет для RedHat/SuSE и скрипт для автоматической установки. Попробуем вариант со скриптом, для этого скачаем и распакуем нужный архив. Далее сделаем исполняемым файл dinst и запустим его:

sudo chmod +x ./dinst

Результат будет выглядеть примерно так:

Установка драйвера в ОС Linux

Установку драйвера в любой операционной системе рекомендуется производить с отсоединенным USB-ключом.

Настройка

Установка HASP License Manager

Дистрибутив HASP License Manager можно найти на сайте компании SafeNet. При установке в ОС Windows нужно будет выбрать вариант установки — приложение или служба, обычно выбирают службу:

Установка HASP License Manager

В ОС Linux установка HASP LM выглядит немного сложнее. Архив с сайта SafeNet содержит два RPM-пакета для RedHat и SuSE (вероятно, для этих систем установка HASP LM достаточно проста) и запакованный файл hasplm для всего остального. Следуя инструкции с сайта ИТС у меня не получилось запустить файл hasplm на Ubuntu 16.04.

sudo apt-get install make

и пакет libc6-i386 (несмотря на то, что я скачал 64-х битную версию HASP LM, он, по сути, остается 32-х битным приложением и ему требуются 32-х битные библиотеки):

sudo apt-get install libc6-i386

после этого устанавливаем пакеты HASP LM:

sudo dpkg -i haspd_7.60-eter1ubuntu_amd64.deb

sudo dpkg -i haspd-modules_7.60-eter1ubuntu_amd64.deb

sudo service haspd restart

HASP LM на Ubuntu 16.04

Как видно из скриншота, файл с настройками находится тут: /etc/haspd/hasplm.conf .

Ключи защиты и их маркировка

Аппаратные ключи защиты HASP4 Net подключаются к USB-портам компьютера. Общее количество пользователей, которые могут работать с системой «1С:Предприятие» равняется сумме доступных лицензий со всех компьютеров в сети, к которым подключены аппаратные ключи и настроен HASP License Manager.

Аппаратные ключи похожи на USB-флеш-накопитель и выглядят примерно вот так:

Многопользовательский клиентский ключ H4 NET5 ORGL8

Они могут различаться цветом и маркировкой. По маркировке можно определить что это за ключ: для каких программных продуктов он подходит и сколько лицензий предоставляет.

- ORGL8 — Локальный клиентский ключ;

- NET5 ORGL8 — Многопользовательский клиентский ключ на 5 пользователей;

- NET10 ORGL8 — Многопользовательский клиентский ключ на 10 пользователей;

- NET20 ORGL8 — Многопользовательский клиентский ключ на 20 пользователей;

- NET50 ORGL8 — Многопользовательский клиентский ключ на 50 пользователей;

- NET100 ORGL8 — Многопользовательский клиентский ключ на 100 пользователей;

- NET250+ ORG8A — Многопользовательский клиентский ключ на 300 пользователей;

- NET250+ ORG8B — Многопользовательский клиентский ключ на 500 пользователей;

- ENSR8 — Локальный ключ 32-разрядного сервера;

- EN8SA — Локальный ключ 64-разрядного сервера.

Так, на фотографии выше представлен многопользовательский клиентский ключ на 5 пользователей.Нужно отметить, что на одном компьютере может работать только один ключ каждой серии (ORGL8, ORG8A и ORG8B). Если подключить к одному компьютеру несколько ключей одинаковой серии, то будет задействован только один из них, выбранный произвольно.

Установка драйвера защиты

HASP Device Driver требуется установить на тех компьютерах к которым непосредственно подключены аппаратные ключи защиты. Этот драйвер входит в комплект поставки «1С:Предприятия» и его можно установить из меню «Пуск»:

Установка драйвера защиты из меню «Пуск»

Или из командной строки:

C:\>"Program Files\1cv8\common\haspdinst.exe" -i

Для ОС Linux нужно скачать драйвер с сайта компании SafeNet. Скачанный архив содержит DEB-пакет для Ubuntu/Debian, RPM-пакет для RedHat/SuSE и скрипт для автоматической установки. Попробуем вариант со скриптом, для этого скачаем и распакуем нужный архив. Далее сделаем исполняемым файл dinst и запустим его:

sudo chmod +x ./dinst

Результат будет выглядеть примерно так:

Установка драйвера в ОС Linux

Установку драйвера в любой операционной системе рекомендуется производить с отсоединенным USB-ключом.

Настройка

Дополнительные пожелания

Если у вас USB_ключ Aladdin Knowledge System, не определяется на физической машине или сервере, и после установки драйверов, он нормально не определяется в 1С, то я вам советую, обновить все драйвера на устройства:

Технология защиты программного обеспечения с помощью аппаратных ключей широко распространена по всему миру. Каждая компания сама решает, стоит ли защищать свой продукт с помощью привязки к аппаратному ключу или следует остановиться на другом механизме обеспечения лицензионной безопасности. Время от времени аппаратные ключи крупнейших мировых производителей взламываются, в сети Интернет появляются в свободном доступе программные эмуляторы аппаратных ключей. В ответ на это разработчики создают новые версии своих ключей, которые в течение какого-то времени сдерживают пиратов и т.д. Борьба "снаряда и брони" бесконечна. Данная статья расскажет о новой версии ключей HASP от компании Aladdin Software Security R. D.

Мы уже писали о технологии HASP и даже проводили некоторое сравнение с технологией Sentinel от компании Rainbow Technologies. Если вас, уважаемый читатель, интересует подробное описание технологии HASP, состав самого аппаратного ключа, базовые возможности утилит для его настройки и т.д., то советуем обратиться к нашей предыдущей статье, ссылка на которую дана выше. Далее мы постараемся сконцентрировать внимание именно на отличиях нового пятого поколения технологии HASP (пятое поколение называется HASP HL, и именно о нем далее пойдет речь) от HASP4.

Читайте также: