Акт получения программного несанкционированного доступа к компьютеру которые иначе недоступны

Тезаурус

"Безопасный интернет"

Взлом

это акт получения

программного

несанкционированного

доступа к компьютеру,

которые иначе недоступны.

Взлом паролей, приводящий к

нарушению

конфиденциальности

электронной почты является

угрозой для общения через

Интернет. Интернет

преступления относятся к

уголовным видам

деятельности, которые

осуществляются через

Интернет.

2. Защита персональных данных

Защита

персональных

данных

Персональные данные

- это любая

информация о

физическом лице, в

частности, ФИО, место

и дата рождения,

место проживания и

регистрации,

социальное,

имущественное и

семейное положение,

профессия,

образование, доходы

Как защитить себя

Использование

антивирусов.Подобные

программы позволят

предотвратить утечку

информации,

препятствуя работе

вирусов и червей;

Обеспечение системы

сканерами.

уязвимости позволяют

проверять ее на

наличие «брешей»;

Осуществлять контроль

входящей-исходящей

информации;

Совет № 1. Запретите загрузку с внешних носителей и используйте пароли на BIOS.

Программные СЗИ, к сожалению, оставляют возможность загрузиться в обход операционной системы и похитить ценную информацию. И в этом заключается их главный недостаток. Единственным программным СЗИ, которое не удалось обойти таким образом, оказался «Страж NT».

В СЗИ «Страж NT» идентификация и аутентификация пользователя производится до загрузки операционной системы, что позволяет исключить возможность получения доступа к информации, содержащейся на жестком диске компьютера без успешного прохождения процедуры аутентификации.

Программа идентификации и аутентификации содержится в главной загрузочной записи (MBR) жесткого диска и вызывается автоматически после прохождения процедуры POST BIOS: пользователю предлагается предъявить персональный идентификатор и ввести пароль.

Модификация главной загрузочной записи, выполняемая СЗИ при его инициализации, предотвращает попытки несанкционированного доступа при загрузке компьютера с внешнего носителя, так как любая операционная система «повиснет» при попытке монтирования раздела, на котором установлена СЗИ «Страж NT». Таким образом, для злоумышленника исключается несанкционированный доступ к содержимому жесткого диска, несмотря на гипотетическую возможность загрузки персонального компьютера с внешнего носителя или подключения жесткого диска к другому компьютеру.

Вне эксперимента нам удалось с помощью программы восстановления потерянных разделов TestDisk восстановить загрузочный сектор. Но на эту процедуру ушло больше часа.

При использовании остальных СЗИ рекомендуем в настройках BIOS выставить единственное загрузочное устройство — локальный жесткий диск. Необходимо установить пароль на BIOS. Можно установить ПАК «Соболь» или Secret Net Card, которые обеспечат доверенную загрузку.

4. Компьютерный терроризм (кибертерроризм) использование компьютерных и телекоммуникационных технологий (прежде всего, Интернета)

Компьютерный

терроризм (кибертерроризм)

использование компьютерных и телекоммуникационных

технологий (прежде всего, Интернета) в террористических целях.

В отличие от

традиционного, этот вид

терроризма использует в

террористических акциях

новейшие достижения

науки и техники в области

компьютерных и

информационных

технологий,

радиоэлектроники, генной

инженерии, иммунологии.

6. Ответственность за пропаганду

Ответственность за пропаганду

Ст. 205.1. Содействие

террористической

деятельности

Статья 282.1.

Организация

экстремистского

сообщества

Статья 282.2.

Организация

деятельности

экстремистской

организации

Лишение свободы на срок до пятнадцати лет со штрафом в

размере до одного миллиона рублей либо в размере

заработной платы или иного дохода осужденного за период

до пяти лет либо без такового и с ограничением свободы

на срок до двух лет либо без такового

лишение свободы на срок до шести лет с лишением права

занимать определенные должности или заниматься

определенной деятельностью на срок до трех лет и с

ограничением свободы на срок от одного года до двух лет

Лишение свободы на срок до двух лет с ограничением

свободы на срок до одного года либо без такового.

Совет № 3. Используйте встроенные или дополнительные средства шифрования данных.

Мы рассматриваем ситуацию, когда злоумышленник пытается незаметно похитить информацию. Если это условие убрать, то и установка пароля на BIOS, и опечатывание системного блока не помешают информации «сделать ноги». Поэтому общая рекомендация для всех рассмотренных средств защиты информации следующая — использовать средства шифрования данных. При таких условиях у злоумышленника не будет возможности получить доступ к информации описанными нами или любыми иными способами.

Так, например, в СЗИ Dallas Lock средство шифрования данных является встроенным, а для Secret Net есть возможность приобрести лицензию с возможностью сокрытия выбранных разделов на жестком диске. Для остальных СЗИ остается использовать только дополнительные средства шифрования от сторонних производителей.

8. Программы, влияющие на работу компьютера

DDoS-атаки

данное направление является

криминальным в чистом виде

и основано на том, что

злоумышленники нарушают

функционирование того или

иного интернет-ресурса с

последующим вымоганием

денег за прекращение атаки,

информацию об

обнаруженной уязвимости

или за гарантию того, что сайт

не будет взламываться в

течение определенного

времени.

Email вирус

это компьютерный код,

который передается по

электронной почте в виде

вложения. Вложение

электронной почты может

вызывать разрушение

некоторых файлов на

ресивере жесткого диска

компьютера или контактов в

адресной книге получателя.

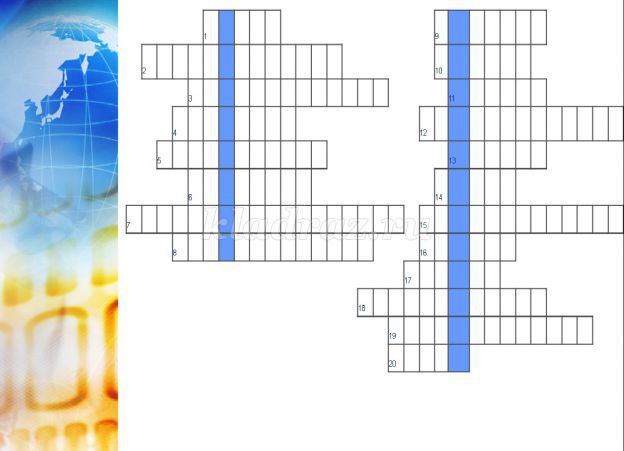

Вопросы:

1. Назовите один из видов вредоносного программного обеспечения, способный создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы.

2. Как называется хищение чужого имущества или приобретение права на чужое имущество путем ввода, удаления, блокирования, модификации компьютерной информации либо иного вмешательства в функционирование средств хранения, обработки или передачи компьютерной информации или информационно-телекоммуникационных сетей?

3. Назовите свойство информации, которое гарантирует, что субъект или ресурс идентичны заявленным.

4. Группа людей, связанных друг с другом с помощью постоянных отношений.

5. Санкционирование доступа — предоставление субъекту прав на доступ, а также предоставление доступа в соответствии с установленными правами на доступ.

6. Контроль доступа - процесс защиты данных и программ от их использования объектами, не имеющими на это права.

7. Свойство, позволяющее не давать права на доступ к информации или не раскрывать ее неполномочным лицам, логическим объектам или процессам.

8. Свойство соответствия предусмотренному поведению и результатам.

9. Пользователь услугами связи, с которым заключен договор об оказании таких услуг при выделении для этих целей абонентского номера или уникального кода идентификации.

10. Организованная по определенным принципам и тематической направленности совокупность документированной информации, включающая базы данных и знаний, другие массивы информации

11. Деятельность по предотвращению утечки информации защищаемой, несанкционированных и непреднамеренных воздействий на информацию защищаемую.

12. Как называют человека, который совершил заранее задуманное преступление в сети Интернет?

13. Конфиденциальная информация аутентификации, обычно состоящая из строки знаков.

14. Персона, которая «взламывает» систему информационно-телекоммуникационную путем обхода или отключения мер по обеспечению безопасности

15. Свойство соответствия предусмотренному поведению и результатам.

16. Информация, представленная в виде, пригодном для обработки автоматическими средствами при возможном участии человека.

17. Опасность, предполагающая возможность потерь (ущерба).

18. Особо выделенная в сети рабочая станция, на которой создана доверенная среда и локализовано хранение информации о ключах, и выполнение операций криптографических. Обращение к которым осуществляется посредством вызовов функций, реализованных в его программном обеспечении

19. Действия по присвоению субъектам и объектам доступа идентификаторов и (или) действия по сравнению предъявляемого идентификатора с перечнем присвоенных идентификаторов.

20. Взаимодействие устройств и людей друг с другом?

Тезаурус

"Безопасный интернет"

Взлом

это акт получения

программного

несанкционированного

доступа к компьютеру,

которые иначе недоступны.

Взлом паролей, приводящий к

нарушению

конфиденциальности

электронной почты является

угрозой для общения через

Интернет. Интернет

преступления относятся к

уголовным видам

деятельности, которые

осуществляются через

Интернет.

4. Компьютерный терроризм (кибертерроризм) использование компьютерных и телекоммуникационных технологий (прежде всего, Интернета)

Компьютерный

терроризм (кибертерроризм)

использование компьютерных и телекоммуникационных

технологий (прежде всего, Интернета) в террористических целях.

В отличие от

традиционного, этот вид

терроризма использует в

террористических акциях

новейшие достижения

науки и техники в области

компьютерных и

информационных

технологий,

радиоэлектроники, генной

инженерии, иммунологии.

Совет № 4. Используйте комплекс мер: дополняйте технические средства административными мерами.

Прежде чем принимать решение о применении того или иного средства защиты, необходимо продумать и смоделировать все возможные варианты утечки информации. В каждой конкретной ситуации это будут различные меры. В случае, описанном в начале статьи, мы бы порекомендовали не оставлять открытым помещение с важной информацией, установить системы видеонаблюдения. Для особо важной информации необходимо использовать средства защиты, позволяющие шифровать информацию «на лету» и т д.

8. Программы, влияющие на работу компьютера

DDoS-атаки

данное направление является

криминальным в чистом виде

и основано на том, что

злоумышленники нарушают

функционирование того или

иного интернет-ресурса с

последующим вымоганием

денег за прекращение атаки,

информацию об

обнаруженной уязвимости

или за гарантию того, что сайт

не будет взламываться в

течение определенного

времени.

Email вирус

это компьютерный код,

который передается по

электронной почте в виде

вложения. Вложение

электронной почты может

вызывать разрушение

некоторых файлов на

ресивере жесткого диска

компьютера или контактов в

адресной книге получателя.

При защите информации, требования к защите которой определены действующим законодательством, применяемые СЗИ должны обладать сертификатами соответствия требованиям регуляторов. Для большинства СЗИ требуется наличие сертификатов, выданных Федеральной службой по техническому и экспортному контролю России, однако в случае необходимости применения средств криптографической защиты информации (СКЗИ) требуется наличие сертификатов, выданных Федеральной службой безопасности России.

Организация, устанавливающая данные СЗИ в виде услуги, должна обладать лицензиями, выданными соответствующими лицензирующими органами. КГ НИЦ является партнером ведущих производителей средств защиты информации, обладает необходимыми лицензиями и обширным опытом работы с ними

Мы поможем Вам подобрать комплексные решения, которые будут оптимальны именно для Вашей организации, организуем поставку, проведем установку и настройку в соответствии с особенностями Вашей информационной инфраструктуры и требованиями регуляторов.

Средства защиты от несанкционированного доступа (CЗИ от НСД) — это программные и/или аппаратные средства, позволяющие предотвратить попытки несанкционированного доступа, такие как неавторизованный физический доступ, доступ к файлам, хранящимся на компьютере, уничтожение конфиденциальных данных.

Функции СЗИ от НСД:

- идентификация и аутентификация пользователей и устройств;

- регистрация запуска (завершения) программ и процессов;

- реализация необходимых методов (дискреционный, мандатный, ролевой или иной метод), типов (чтение, запись, выполнение или иной тип) и правил разграничения доступа;

- управление информационными потоками между устройствами;

- учет носителей информации и другие функции.

Модуль доверенной загрузки (МДЗ) представляет собой комплекс аппаратно-программных средств (плата, аппаратные средства идентификации и аутентификации, программное обеспечение для поддерживаемых операционных систем), устанавливаемый на рабочее место вычислительной системы (персональный компьютер, сервер, ноутбук, специализированный компьютер и др.) и выполняет следующие функции:

- идентификация и аутентификация пользователей до загрузки операционной системы с помощью персональных электронных идентификаторов (USB-ключи, смарт-карты, идентификаторы iButton и др.);

- контроль целостности программного и аппаратного обеспечения компьютера до загрузки операционной системы;

- блокировка несанкционированной загрузки операционной системы с внешних съемных носителей;

- функционирование сторожевого таймера, позволяющего блокировать работу компьютера при условии, что после его включения и по истечении определенного времени управление не было передано плате МДЗ;

- контроль работоспособности основных компонентов МДЗ (энергонезависимой памяти, идентификаторов, датчика случайных чисел и др.);

- регистрация действий пользователей и совместная работа с внешними приложениями (датчики случайных чисел, средства идентификации и аутентификации, программные средства защиты информации и др.).

В зависимости от реализации модули доверенной загрузки различаются на аппаратно-программные и программные. Функции исполняемые МДЗ в зависимости от вида могут различаться.

Межсетевой экран (файрвол, МЭ) — это локальное (однокомпонентное) или функционально — распределенное программное (программно-аппаратное) средство (комплекс), реализующее контроль за информацией, поступающей в информационную систему и/или выходящей из информационной системы.

Среди задач, которые решают межсетевые экраны, основной является защита сегментов сети или отдельных хостов от несанкционированного доступа с использованием уязвимых мест в протоколах сетевой модели OSI или в программном обеспечении, установленном на компьютерах сети. Межсетевые экраны пропускают или запрещают трафик, сравнивая его характеристики с заданными шаблонами.

Наиболее распространённое место для установки межсетевых экранов — граница периметра локальной сети для защиты внутренних хостов от атак извне. Однако атаки могут начинаться и с внутренних узлов — в этом случае, если атакуемый хост расположен в той же сети, трафик не пересечёт границу сетевого периметра, и межсетевой экран не будет задействован. Поэтому в настоящее время межсетевые экраны размещают не только на границе, но и между различными сегментами сети, что обеспечивает дополнительный уровень безопасности

Выделяют следующие виды межсетевых экранов:

межсетевой экран уровня сети;

межсетевой экран уровня логических границ;

межсетевой экран уровня узла;

межсетевой экран уровня веб-сервера колу передачи гипертекста, проходящих к веб-серверу и от веб-сервера;

межсетевой экран уровня промышленной сети.

Системы обнаружения и предотвращения вторжений (IPS/IDS) — это комплекс программных или аппаратных средств, которые выявляют факты и предотвращают попытки несанкционированного доступа в корпоративную систему. Их обычно разделяют на два основных компонента: системы обнаружения, IDS, и IPS — системы предотвращения вторжений.

К основным функциям систем IDS относятся:

- обнаружение вторжений и выявление сетевых атак,

- прогнозирование и поиск уязвимостей,

- распознавание источника атаки (взломщики или инсайдеры),

- обеспечение контроля качества системного администрирования.

Концептуальная схема систем обнаружения вторжений включает в себя:

- подсистему сбора событий, или сенсорную,

- подсистему анализа данных, полученных от сенсорной подсистемы,

- подсистему хранения событий,

- консоль администрирования.

Выделяют следующие виды систем обнаружения вторжений:

Сканеры уязвимостей — это программные или аппаратные средства, служащие для осуществления диагностики и мониторинга сетевых компьютеров, позволяющее сканировать сети, компьютеры и приложения на предмет обнаружения возможных проблем в системе безопасности, оценивать и устранять уязвимости.

Сканеры уязвимостей позволяют проверить различные приложения в системе на предмет наличия «дыр», которыми могут воспользоваться злоумышленники. Также могут быть использованы низкоуровневые средства, такие как сканер портов, для выявления и анализа возможных приложений и протоколов, выполняющихся в системе.

В нормативных требованиях сканеры уязвимости периодически называются средствами анализа и контроля защищенности информации.

Основные функции сканеров уязвимости:

- получения информации о системе;

- проверки сетевых устройств;

- проверки возможности осуществления атак типа «отказ в обслуживании» («Denial of Service»), «подмена» («Spoofing»);

- проверки паролей;

- проверки межсетевых экранов;

- проверки удаленных сервисов;

- проверки DNS;

- проверки учетных записей ОС;

- проверки сервисов ОС;

- проверки установленных patch’ей системы безопасности ОС и другие функции.

Системы мониторинга и управления событиями безопасности строятся на базе SIEM-систем. Аббревиатура SIEM образована от security information and event management, что дословно можно перевести как система управления событиями и информационной безопасностью. SIEM обеспечивает анализ в реальном времени событий, происходящих в ИТ-инфраструктуре. Подобный анализ необходим для обнаружения и определения среди всех событий событий информационной безопасности и реагирования на них.

SIEM системы, вне зависимости от производителя, обладают следующим функционалом:

- агрегация данных — сбор, обработка и хранение логов с различных устройств и приложений;

- корреляция событий — поиск общих атрибутов события. Подобная технология обеспечивает применение различных технических приёмов для интеграции данных из различных источников для превращения исходных данных в информацию с которой можно работать дальше;

- оповещение — SIEM системы поддерживают возможность оповещения о событиях по различным каналам связи;

- анализ и управления рисками безопасности;

- проведение расследования инцидентов;

- формирование отчётов;

- реакция на атаки.

Источниками данных для SIEM систем являются:

- IDS/IPS системы;

- антивирусные программы;

- журналы событий операционных систем и программного обеспечения;

- межсетевые экраны;

- сканеры уязвимостей;

- системы инвентаризации;

- прокси-сервера;

- системы аутентификации;

- средства защиты от несанкционированного доступа;

- сетевое оборудование.

Антивирусная программа (антивирус) — специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ вообще и восстановления заражённых (модифицированных) такими программами файлов, а также для профилактики — предотвращения заражения (модификации) файлов или операционной системы вредоносным кодом.

Выделяет следующие виды средств антивирусной защиты:

- предназначенные для централизованного администрирования средствами антивирусной защиты, установленными на компонентах информационных систем (серверах, автоматизированных рабочих местах);

- предназначенные для применения на серверах информационных систем;

- предназначенные для применения на автоматизированных рабочих местах информационных систем;

- предназначенные для применения на автономных автоматизированных рабочих местах.

Средства криптографической защиты информации (СКЗИ) – аппаратные, программные и аппаратно–программные средства, системы и комплексы, реализующие алгоритмы криптографического преобразования информации и предназначенные для защиты информации при передаче по каналам связи и (или) для защиты информации от несанкционированного доступа при ее обработке и хранении.

Выделяют следующие виды СКЗИ:

- СКЗИ для локального шифрования информации (для доверенного хранения на рабочем месте);

- СКЗИ для обеспечения юридической значимости электронных документов, подтверждения подлинности адресата и целостности информации (криптопровайдеры, иные криптокомбайны);

- СКЗИ для организации частных виртуальных сетей (криптомаршрутизаторы, крипто-клиенты, удостоверяющие ключевые центры и центры управления сетями);

- СКЗИ для организации защищенных сессий на основе отечественных алгоритмов шифрования протокола защиты транспортного уровня (TLS-сервера, tls-клиенты).

Средства унифицированного управления угрозами (Unified threat management — UTM) — универсальное устройство, решение в сфере компьютерной безопасности, обеспечивающее мощную комплексную защиту от сетевых угроз. UTM — модификация обыкновенного файервола, продукт «все включено», объединяющий в себе множество функций, связанных с обеспечением сетевой связанной и безопасности, например: система обнаружения и предотвращения вторжений, межсетевой экран, VPN, антивирус, средства анализа и инспектирования сетевого трафика.

Защитить информацию от несанкционированного доступа можно с помощью любого из популярных специализированных средств. Главное — знать его сильные и слабые стороны, чтобы в случае необходимости нейтрализовать негативные последствия. Мы провели эксперимент, чтобы посмотреть, как ведут себя различные решения в ситуации несанкционированного доступа.

Современный рынок средств защиты информации (СЗИ) представлен различными аппаратными, программными и комбинированными комплексами. Продукты различаются по цене, функциональности и настройкам. Прежде чем сделать выбор, IT-специалист должен все это хорошо изучить. Ведь ценность защищаемой информации не дает ему права на ошибку, а руководитель требует обосновать стоимость покупки конкретного СЗИ.

Цель нашего эксперимента — понять, какие дополнительные меры безопасности необходимо принять, чтобы обезопасить информацию от кражи.

Моделируемая ситуация: в компьютере финансового директора обрабатывается очень важная информация, интерес к которой имеет недовольный зарплатой сотрудник. В обеденный перерыв директор заблокировал свой компьютер и ушел. У злоумышленника есть только час на то, чтобы незаметно похитить нужную ему информацию.

5. Мошенничество

Мошенничество

Виды:

Фишинг

Фишинг является одним из самых

распространенных видов

мошенничества в Интернете.

Термин образован от английского

словосочетания «password fishing»

(буквально «выуживание паролей»)

и означает введение пользователя в

заблуждение при помощи

поддельного сайта. Главная задача

фишера — заманить пользователя

на такой сайт-ловушку и какимлибо образом убедить его

сообщить идентификационные

данные.

Мошенническая

рассылка

С увеличением использования

системы электронной почты, ее

потребностей в области

безопасности также выросли.

Мошенники начали манипуляции с

системами электронной почты для

нарушения безопасности.

Программы для

мошенничества:

Троянский конь

Вредоносная программа,

маскирующаяся под известную;

часто предоставляет

злоумышленнику возможность

удаленного управления

компьютером; может

применяться для реализации

атаки на данные или системы.

Тестируемые средства

| № | Наименование СЗИ | Производитель | Цена за одно автоматизированное рабочее место, руб. |

|---|---|---|---|

| Программные | |||

| 1 | Secret Net 7 (автономный) | ООО «Код Безопасности» | 7 000 |

| 2 | «Аура 1.2.4» | НИО ПИБ | 3 000 |

| 3 | Dallas Lock 8.0 — К (для корпоративных заказчиков) | ООО «Конфидент» | 6 000 |

| 4 | «Страж NT» (версия 3.0) | ЗАО НПЦ «Модуль» | 7 500 |

| Программно-аппаратные | |||

| 5 | Аккорд-АМДЗ | ОКБ САПР | 12 589 |

| 6 | Secret Net 7 + Secret Net Card (плата PCI Express) - комплект с DS1992 | ООО «Код Безопасности» | 7 000 + 3 610 |

Действия злоумышленника: Предположим, что на компьютере установлено одно из вышеуказанных СЗИ и шестизначный пароль, содержащий буквы разного регистра и спецсимволы. На подбор такого пароля потребуется много времени, поэтому злоумышленник, скорее всего, попробует обойти систему следующим образом:

- установит в BIOS загрузку с внешнего накопителя;

- загрузится с Live USB и скопирует всю нужную ему информацию;

- перезагрузит компьютер и покинет место преступления.

7. Пропаганда

Пропаганда

Экстремизм

возбуждение социальной, расовой,

национальной или религиозной

розни.

Федеральный закон № 114 «О

противодействии экстремисткой

деятельности» устанавливал

ответственность за экстремистскую

деятельность для юридических лиц и

СМИ, предусматривал возможность

остановки работы организации,

если в ней есть экстремистский

призыв.

Информационный джихад

Информационный джихад неограниченная пропаганда

религиозного и этнического

экстремизма в глобальной сети.

3. Кибербуллинг Термин «кибербуллинг» корректно применять в первую очередь к травле в сети детей и подростков (для взрослых есть

Кибербуллинг

Термин «кибербуллинг» корректно применять в первую очередь к

травле в сети детей и подростков (для взрослых есть ещё менее

популярный термин — «киберхарассмент»).

Виды кибербуллинга:

Флейминг - Обмен короткими эмоциональными репликами между двумя и более людьми,

обычно в комментариях в публичных местах Сети

Диссингом называют передачу или публикацию порочащей информации о жертве онлайн.

Это делается с целью испортить репутацию жертвы или навредить ее отношениям

с другими людьми.

Аутингом называется преднамеренная публикация личной информации ребенка с целью

его унизить, при этом произведенная без его согласия.

Фрейпингом называют форму кибербуллинга, в которой обидчик каким-либо образом

получает контроль над учетной записью вашего ребенка в социальных сетях и публикует

нежелательный контент от его имени.

Киберобидчики могут создавать поддельные профили — скрывать то, кем они на самом

деле являются, чтобы травить человека

Кетфишинг — форма кибербуллинга, в которой киберхулиган с целью обмана воссоздает

профили жертвы в социальных сетях на основе украденных фотографий и других личных

данных.

Троллинг— форма социальной провокации или издевательства в сетевом общении,

использующаяся как персонифицированными участниками, заинтересованными в

большей узнаваемости, публичности, эпатаже, так и анонимными пользователями без

возможности их идентификации

Совет № 5. Не переплачивайте: стоимость средств защиты не должна превышать стоимость самой информации.

Если руководитель поручил защитить информацию на конкретных компьютерах, необходимо понять, какова ценность информации «в цифрах». И только после этого принимать решение о выборе СЗИ. Правда, есть один нюанс: для информации, охраняемой законодательством, это правило не работает — защищать придется даже информационные системы обработки персональных данных, содержащие сведения о пяти сотрудниках.

Вадим Галлямшин, руководитель проектов внедрения систем информационной безопасности «СКБ Контур».

Станислав Шиляев, руководитель группы технической защиты информации проекта «Контур-Безопасность»

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

2. Защита персональных данных

Защита

персональных

данных

Персональные данные

- это любая

информация о

физическом лице, в

частности, ФИО, место

и дата рождения,

место проживания и

регистрации,

социальное,

имущественное и

семейное положение,

профессия,

образование, доходы

Как защитить себя

Использование

антивирусов.Подобные

программы позволят

предотвратить утечку

информации,

препятствуя работе

вирусов и червей;

Обеспечение системы

сканерами.

уязвимости позволяют

проверять ее на

наличие «брешей»;

Осуществлять контроль

входящей-исходящей

информации;

7. Пропаганда

Пропаганда

Экстремизм

возбуждение социальной, расовой,

национальной или религиозной

розни.

Федеральный закон № 114 «О

противодействии экстремисткой

деятельности» устанавливал

ответственность за экстремистскую

деятельность для юридических лиц и

СМИ, предусматривал возможность

остановки работы организации,

если в ней есть экстремистский

призыв.

Информационный джихад

Информационный джихад неограниченная пропаганда

религиозного и этнического

экстремизма в глобальной сети.

6. Ответственность за пропаганду

Ответственность за пропаганду

Ст. 205.1. Содействие

террористической

деятельности

Статья 282.1.

Организация

экстремистского

сообщества

Статья 282.2.

Организация

деятельности

экстремистской

организации

Лишение свободы на срок до пятнадцати лет со штрафом в

размере до одного миллиона рублей либо в размере

заработной платы или иного дохода осужденного за период

до пяти лет либо без такового и с ограничением свободы

на срок до двух лет либо без такового

лишение свободы на срок до шести лет с лишением права

занимать определенные должности или заниматься

определенной деятельностью на срок до трех лет и с

ограничением свободы на срок от одного года до двух лет

Лишение свободы на срок до двух лет с ограничением

свободы на срок до одного года либо без такового.

5. Мошенничество

Мошенничество

Виды:

Фишинг

Фишинг является одним из самых

распространенных видов

мошенничества в Интернете.

Термин образован от английского

словосочетания «password fishing»

(буквально «выуживание паролей»)

и означает введение пользователя в

заблуждение при помощи

поддельного сайта. Главная задача

фишера — заманить пользователя

на такой сайт-ловушку и какимлибо образом убедить его

сообщить идентификационные

данные.

Мошенническая

рассылка

С увеличением использования

системы электронной почты, ее

потребностей в области

безопасности также выросли.

Мошенники начали манипуляции с

системами электронной почты для

нарушения безопасности.

Программы для

мошенничества:

Троянский конь

Вредоносная программа,

маскирующаяся под известную;

часто предоставляет

злоумышленнику возможность

удаленного управления

компьютером; может

применяться для реализации

атаки на данные или системы.

3. Кибербуллинг Термин «кибербуллинг» корректно применять в первую очередь к травле в сети детей и подростков (для взрослых есть

Кибербуллинг

Термин «кибербуллинг» корректно применять в первую очередь к

травле в сети детей и подростков (для взрослых есть ещё менее

популярный термин — «киберхарассмент»).

Виды кибербуллинга:

Флейминг - Обмен короткими эмоциональными репликами между двумя и более людьми,

обычно в комментариях в публичных местах Сети

Диссингом называют передачу или публикацию порочащей информации о жертве онлайн.

Это делается с целью испортить репутацию жертвы или навредить ее отношениям

с другими людьми.

Аутингом называется преднамеренная публикация личной информации ребенка с целью

его унизить, при этом произведенная без его согласия.

Фрейпингом называют форму кибербуллинга, в которой обидчик каким-либо образом

получает контроль над учетной записью вашего ребенка в социальных сетях и публикует

нежелательный контент от его имени.

Киберобидчики могут создавать поддельные профили — скрывать то, кем они на самом

деле являются, чтобы травить человека

Кетфишинг — форма кибербуллинга, в которой киберхулиган с целью обмана воссоздает

профили жертвы в социальных сетях на основе украденных фотографий и других личных

данных.

Троллинг— форма социальной провокации или издевательства в сетевом общении,

использующаяся как персонифицированными участниками, заинтересованными в

большей узнаваемости, публичности, эпатаже, так и анонимными пользователями без

возможности их идентификации

Совет № 2. При использовании любых СЗИ, кроме «Страж NT», опечатывайте или опломбируйте корпус системного блока.

При тестировании программных СЗИ мы увидели, что добыть информацию можно и без физического вмешательства в системный блок. В случае с рассматриваемыми программно-аппаратными комплексами «Аккорд» и Secret Net способ загрузки в обход операционной системы не сработал из-за наличия установленной платы, которая не давала доступа к настройкам BIOS и не позволяла изменить источник первичной загрузки.

При настройке системы защиты в соответствии с требованиями законодательства, если системный блок не опломбировать или не закрыть на замок, злоумышленнику ничего не мешает на время своих злодеяний извлечь эту плату из системного блока. В этом состоит главный недостаток плат доверенной загрузки. Таким образом, мы настоятельно рекомендуем использовать такую меру защиты как опломбирование системных блоков и закрытие на ключ.

Читайте также: