Acronis защита от шифровальщиков

За последние пять лет число вирусов-вымогателей значительно выросло, а способы заражения ими компьютеров стали куда изощреннее. Согласно исследованиям Лаборатории Касперского, только в одной России за 2016-2017 годы от вирусов-вымогателей пострадало более 2,5 миллионов пользователей. Но и софтверные компании, специализирующиеся на разработке средств безопасности, также не сидят сложа руки. Несколько месяцев назад бесплатный инструмент для защиты от шифровальщиков и прочих программ-вымогателей представили разработчики известной компании Acronis.

Proven Protection Against Ransomware

Independent labratories, cybersecurity analysts, and industry groups agree that Acronis offers the best defense against modern cyberthreats.

Netwalker

Discovered by GrujaRS, NetWalker (also known as Mailto) is an updated version of Kokoklock ransomware. It asks for high ransom prices after compromising networks and encrypting all connected Windows devices. Cybercriminals have recently started a coronavirus-related email spam campaign to spread NetWalker ransomware. At the end of March 2020, the group launched an affiliate campaign to provide NetWalker as Ransomware as a Service (RaaS).

Maze, also previously referred to as ChaCha, first appeared on the ransomware scene in 2019. The group is active globally and distributes malware through various methods including spam emails, exploit kits, and remote desktop connections with weak passwords. Maze ransomware is quite complex and contains various anti-analysis tricks, such as the termination of debuggers and reverse engineering tools. Maze was one of the first large ransomware families to publish stolen data when victims failed to pay the ransom demand. Unlike many others, the group behind the Maze ransomware is very active on social media, taunting researchers and journalists.

Выводы статьи

Acronis Ransomware Protection — бесплатная программа для защиты компьютера от вирусов-вымогателей. Acronis Ransomware Protection выполняет двойную защиту: контролирует работу процессов и приложений в режиме реального времени, осуществляет постоянное резервное копирование важных данных в облачное хранилище.

Резервное копирование в Acronis Ransomware Protection

В области «Резервное копирование в облако» отображаются данные о выполнении последнего резервного копирования, количестве защищенных файлов, об общем размере, занятом резервными копиями. Программа каждые 15 минут автоматически копирует выбранные данные в облачное хранилище.

Чтобы добавить или изменить папки для резервного копирования нажмите на кнопку в виде шестеренки. В окне «Данные для резервного копирования» добавьте новую папку, измените или удалите папку из резервного копирования.

Для входа в облачное хранилище Acronis Cloud, в окне Acronis Ransomware Protection нажмите на кнопку «Обзор», после этого произойдет вход на страницу облачного хранилища, открытую в браузере по умолчанию.

Во вкладках «Файлы», «Общий доступ» и «Состояние облачного хранилища» производится управление созданными резервными копиями.

Старые резервные копии можно удалить из облака для того, чтобы освободить место в хранилище для новых резервных копий. Войдите во вкладку «Состояние хранилища данных» для удаления ненужных резервных копий, нажмите на «Очистить место».

В окне «Очистка» выберите версии резервных копий для удаления. Для выполнения расширенной очистки нажмите на кнопку «Расширенная очистка».

Выберите нужные настройки очистки и область применения: ко всему облаку, резервным копиям или синхронизациям.

Acronis Ransomware Protection загрузка и установка

Установка проста до невозможности и говорить мы о ней не будем.

Acronis Ransomware Protection постоянно мониторит изменения файлов на компьютере и изучает закономерности. Поведения некоторых приложений может быть стандартным и ожидаемым. Поведение других приложений может сигнализировать об агрессивных действиях в отношении данных. Технология Acronis наблюдает за этими действиями и сравнивает их с вредоносными моделями поведения. Такой подход может быть эффективным для выявления атак с использованием программ-вымогателей, даже если они в данный момент еще не известны.

Живет в виде значка в трее, который выглядит так:

По клику правой кнопки мышки и выбору функции открыть параметры, собственно, открывает окно с этими самыми параметрами (у меня, как владельца True Image Home она выглядит чуть иначе и зовется как служба Active Protection ):

Позволяет смотреть активность, управлять процессами, делать исключениями и всё такое прочее. Живет в составе самой Acronis , например, той же True Image Home . Каких-то особых настроек не требует.

Установка Acronis Ransomware Protection

В процессе установки программы на компьютер примите условия лицензионного соглашения. В завершающей части нужно войти в учетную запись Acronis.

Если, у вас нет учетной записи, нажмите на ссылку «У меня еще нет учетной записи». Введите в окне программы свои данные для создания учетной записи Acronis.

В окне приложения Acronis Ransomware Protection, в четырех последовательных окнах прочитайте руководство о работе программы.

Frequently Asked Questions

Ransomware is a type of malware used by cybercriminals to extort money from individuals, organizations, and businesses. While there are many ransomware types, a typical attack encrypts the victim’s data and then presents the user with a message that demands a ransom payment – usually in the form of digital currency like Bitcoin or Monero.

Once the ransom is paid, the criminals are supposed to provide a decryption key – although it’s important to note that nearly 40% of the victims who pay the ransom never regain access to their data.

Ransomware is commonly distributed by emails and infected websites. Most ransomware is distributed using a malware infection technique known as “phishing”, in which you receive an email that looks like it is from someone you know or trust. The idea is to trick you into opening an attachment or click on a link within the email, at which point the ransomware is injected into your system.

Being vigilant and avoiding suspicious links or attachments is the first defense, but cybercriminals are adept at fooling even the most guarded people. Having ransomware protection software defending your system is vital.

Unfortunately, traditional anti-virus solutions that look for known strains of ransomware cannot keep up with today’s ever-evolving threats. Whether you need ransomware protection for Windows 10 or Mac devices, be sure to use anti-ransomware technology that detects attacks based on suspicious activities, since behaviorally based defenses are much better at identifying and stopping zero-day attacks

If you are the victim of ransomware, removal is difficult. You essentially have three options.

First, you can restore your system from a backup. You’ll need to ensure your backup hasn’t been tampered with, however, since new ransomware strains target backup files and backup software.

The second option is to reformat the hard drive, wipe out all the data (including the infection), and then reinstall the operating system and applications. Without a backup, however, you’ll lose all of your personal data and will still face the threat of future ransomware attacks.

Finally, you can pay the ransom and hope the decryption key works and your data will be restored. Just remember that 40% of those who pay never regain their data, so preventing an attack before damage is done is a much better approach.

Generally, those who develop and distribute ransomware are either organized crime groups or nation-state actors.

Organized criminals are motivated by extorting as much money as possible. Increasingly they distribute their malware as ransomware kits that anyone can use – even if they don’t have much technical expertise. This ransomware as a service (RaaS) model spreads their software rapidly. The criminals facilitate the payments, decryptions, and other operational requirements, and they take a percentage of the collected ransom.

Nation-states that rely on ransomware are generally rogue countries that are often under strict sanctions by the international community. Their use of ransomware is both to collect money from victims, and as a way to disrupt the economic, community, and governmental well-being of their rivals.

Given the wide array of ransomware families and the individual strains within those families, how you decrypt data following an attack varies.

In some cases, there are decrypting software packages available online for certain kinds of ransomware. They can be created either because the strain has been thoroughly studied since it appeared or because a researcher found a flaw in the encryption used by the criminals. If you can determine the type of ransomware that has encrypted your files, you can look to see if a decryptor is available.

In many cases, however, the popular ransomware strains have such strong encryption that decrypting files is not possible and, for the most part, there are no decryption options for modern ransomware families.

The better option is to restore your system from a secure backup – which recovers your files and, in the majority of cases, deletes the malware so you do not risk reinfection.

Ensuring you have a behavior-based ransomware blocker will also prevent future infections.

Acronis Ransomware Protection - иконка статьи" />

Эта замечательная радость позволяет Вам защититься от программ-вымогателей – главной угрозы современного цифрового мира. Защитите свои данные от зловредных программ таких как Petya , WannaCry и Osiris . Быстро и просто.

Интерфейс Acronis Ransomware Protection

В окне программы Acronis Ransomware Protection отображается состояние защиты компьютера в режиме реального времени.

В области Active Protection показана информация о состоянии защиты в данный момент времени: указано количестве подозрительных и всех процессов на компьютере.

На диаграмме с помощью определенного цвета отмечается состояние защиты:

- Зеленый цвет — доверенные процессы.

- Синий цвет — подозрительные процессы.

- Красный цвет — заблокированные подозрительные процессы.

В области «Резервное копирование в облако» отображены данные о последнем успешном резервном копировании, о количестве использованного места в облаке. На шкале разными цветами отмечено место, занимаемое определенными типами файлов в хранилище.

Для входа в настройки, используйте значок правом верхнем углу окна приложения.

Notorious Ransomware Types

- Dharma

- Ryuk

- Sodinokibi

- Netwalker

- Maze

Sodinokibi Ransomware

Sodinokibi is allegedly distributed by attackers affiliated with those that distributed the infamous GandCrab ransomware. Sodinokibi avoids infecting computers from Iran, Russia, and other countries that were formerly part of the USSR. Sodinokibi uses an Elliptic Curve Integrated Encryption Scheme (ECIES) for Key generation and exchange (Elliptic-curve Diffie-Hellman key exchange algorithm). This ransomware uses AES and Salsa20 algorithms to encrypt session keys and user’s files respectively, AES is also used to encrypt network data that is sent to the control server. The ransomware generally demands around 0.32806964 BTC (≈ $2,500) to regain access to the encrypted files.

Notorious Ransomware Types

- Dharma

- Ryuk

- Sodinokibi

- Netwalker

- Maze

What Is Ransomware?

Ransomware is a specific and extremely harmful type of malware used by cybercriminals to extort money from individuals, organizations, and businesses. The infections block access to your data until you make a ransom payment, at which point you’re supposed to regain access.

In reality, nearly 40% of the victims who pay the ransom never get their data back and 73% of those that pay are targeted again later – which is why everyone must protect against ransomware.

Acronis Ransomware Protection — ваша защита от шифровальщиков и программ-вымогателей

Утилита Acronis Ransomware Protection использует технологию защиты в режиме реального времени Active Protection, в основе который лежит поведенческий анализ, улучшенный посредством моделей машинного обучения.

Такие модели генерируются путем анализа сотен тысяч безопасных и деструктивных процессов в облачной инфраструктуре Acronis, что позволяет выявлять и останавливать использующие сходные алгоритмы атаки, включая угрозы нулевого дня.

При этом Acronis Ransomware Protection не нуждается в обращении к вирусным базам и может работать в автономном режиме без подключения к интернету.

Все отслеживаемые процессы Acronis Ransomware Protection делит на безопасные и наблюдаемые, то есть проявляющие признаки программ-вымогателей. Это не означает, что наблюдаемый процесс немедленно нужно блокировать, однако если утилита таки выведет предупреждение с его именем, такой процесс нужно поместить в «черный» список.

Помимо защиты в режиме реального времени, программа позволяет выполнять резервное копирования избранных каталогов в облако на случай, если троян таки успеет зашифровать часть важных файлов на локальном компьютере.

По этой причине при установке Acronis Ransomware Protection нужно будет пройти процедуру регистрации с предоставлением бесплатного облачного пространства размером 5 Гб. В настройках программа не нуждается, из дополнительных функций можно отметить разве что занесение процессов в «белый» и «черный» списки.

Интерфейс приложение имеет простой и понятный, требования к оперативной памяти предъявляет минимальные, полностью совместимо с антивирусными решениями и прочими инструментами обеспечения безопасности.

As the Covid-19 pandemic took hold in March 2020, 10 U.S. health care providers were attacked by the Ryuk ransomware group. The ransomware gang banked on the fact the pressing need to access systems and patient files would prompted these frontline workers to pay quickly.

€10 million demanded from construction company

Global construction company Bouygues was compromised by the Maze ransomware. Hundreds of systems were infected, impacting the company’s worldwide operations for several days. According to public sources, the demand of €10 million was not paid.

Financial technology company forced to pull servers offline

Finastra, one of the world’s largest fintech companies, suffered a ransomware attack that forced it to temporarily pull critical systems offline. Though the company says there is no evidence that sensitive data was exfiltrated, the attack did disrupt service for many customers.

Tech giant faces record ransom of $20 million

German tech giant Software AG was hit by Clop ransomware with a demand for $20 million, one of the largest demands in ransomware history. When negotiations about the payment failed, Clop began leaking sensitive corporate data via the dark web.

Hearing Aid Manufacturer Out $95 Million

One of the world’s largest hearing aid manufacturers, Demant, lost an incredible $95 million to a ransomware infection in Q3 2019 – making it one of the most costly attacks ever.

$5 million demanded from Pemex

The computer systems of Petroleos Mexicanos were given one month to deliver $5 million in ransom following an infection. Luckily the company was able to neutralize the attack without having to pay.

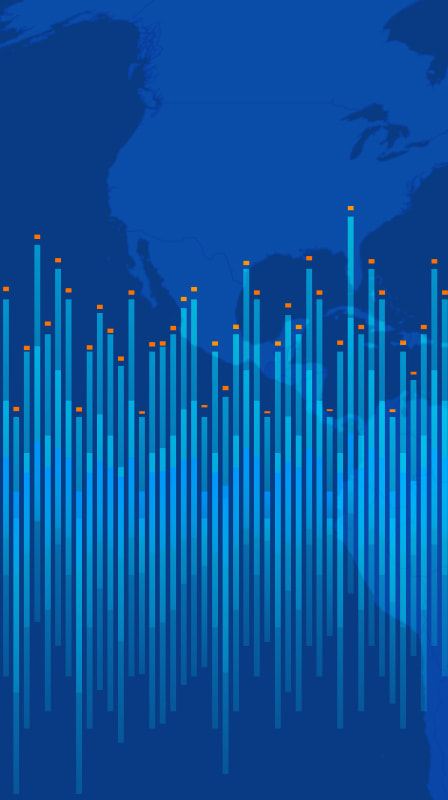

companies admit not being ready to respond to an attack

31% of companies

report experiencing daily cyberattacks

is the average ransom demanded from organizations

$250,000

per hour

is the average cost of unplanned downtime

Послесловие

Такая вот полезная штучка, спасает кстати не только от шифровальщиков, но и всяких там майнеров-шмайнеров и прочих ужасов жизни. Великолепная вещь, рекомендую.

Как и всегда, если есть какие-то вопросы, мысли, дополнения и всё такое прочее, то добро пожаловать в комментарии к этому небольшому материалу.

Белов Андрей (Sonikelf) Заметки Сис.Админа [Sonikelf's Project's] Космодамианская наб., 32-34 Россия, Москва (916) 174-8226

Acronis Ransomware Protection — бесплатная программа для защиты от действий вирусов-вымогателей, выполняющая защиту компьютера в режиме реального времени. Приложение предотвращает выполнение опасных процессов, исходящих от программ-вымогателей, а в случае, повреждения данных на компьютере, помогает быстро восстановить файлы без выплаты выкупа злоумышленникам.

В наше время никто не застрахован от риска заражения системы вредоносным программным обеспечением. Антивирусы и другие подобные приложения, не всегда вовремя обнаруживают или справляются с воздействием на компьютер вирусов. Злоумышленники постоянно придумывают новые способы для обхода защиты антивирусного программного обеспечения.

Вирус Ransomware — программа-вымогатель используется злоумышленниками для шифрования файлов, блокировки и создания помех в работе системы и приложений. Наиболее часто программы-вымогатели, зашифровывают наиболее распространенные типы файлов в системе, парализуя работу на компьютере. К подобному вредоносному программному обеспечению относятся известные вирусы: WannaCry, Bad Rabbit, Petya, Osiris и т. д.

За предоставления ключа для расшифровки файлов (дешифратора), от пострадавшего пользователя требуют заплатить выкуп. В большинстве случаев, злоумышленники ничего не предоставляют, а просто обманывают пострадавших, получая от них деньги.

Приложение Acronis Ransomware Protection призвано защитить компьютер от вирусов-вымогателей. С помощью технологии Acronis Active Protection, использующей искусственный интеллект, на компьютере в режиме реального времени контролируются системные процессы и работа приложений, работающие в операционной системе Windows.

Программа Acronis Ransomware Protection выполняет следующие задачи на компьютере:

- Выявление и отражение атак программ-вымогателей.

- Резервное копирование важных данных (предоставляется бесплатное облачное хранилище размером в 5 ГБ).

- Быстрое восстановление поврежденных файлов без выплаты выкупа.

- Повышение общего уровня безопасности компьютера.

Acronis Ransomware Protection следит за поведение программного обеспечения на компьютере:

- при выявлении попытки выполнить несанкционированное шифрование, выполнение этой операции немедленно блокируется;

- если в системе выявлен подозрительный процесс, программа уведомляет пользователя о его наличии, предоставляя пользователю самостоятельно сделать выбор, что сделать: завершить процесс или продолжить его выполнение на компьютере.

Благодаря этому достигается двухуровневая защита: непосредственно на ПК и в облаке. Если вирус смог зашифровать или вывести из строя файлы на компьютере, пользователь может с помощью Acronis Ransomware Protection быстро восстановить поврежденные данные из резервной копии в облачном хранилище.

Программа Acronis Ransomware Protection работает на компьютере в фоновом режиме, не конфликтует с другим антивирусным ПО. При отключенном интернете программа Acronis Ransomware Protection защищает компьютер, но не производит резервное копирование из-за отсутствия связи с облачным хранилищем.

Программа Acronis Ransomware Protection разработана компанией Acronis — известным производителем программного обеспечения для защиты, резервного копирования и восстановления. Многим пользователям известны такие продукты компании, как Acronis True Image (есть бесплатная версия — Acronis True Image WD Edition), Acronis Data Director и т. д.

Перейдите на официальный сайт Acronis для загрузки на компьютер программы Acronis Ransomware Protection. Приложение работает в операционной системе Windows на русском языке.

Ransomware’s Connection to Cryptojacking

Cybercriminals are infecting Windows and Linux machines with malware that hijacks computing resources to mine cryptocurrencies without the user’s knowledge. Cryptojacking not only slows computer performance, increases energy costs, and damages hardware, the infection usually injects ransomware to maximize the malware’s profitability.

Thankfully, Acronis automatically detects and stops both ransomware and cryptojackers in real time – outperforming many leading endpoint cybersecurity solutions.

Looking for Help?

Ransomware’s Connection to Cryptojacking

Cybercriminals are infecting Windows and Linux machines with malware that hijacks computing resources to mine cryptocurrencies without the user’s knowledge. Cryptojacking not only slows computer performance, increases energy costs, and damages hardware, the infection usually injects ransomware to maximize the malware’s profitability.

Thankfully, Acronis automatically detects and stops both ransomware and cryptojackers in real time – outperforming many leading endpoint cybersecurity solutions.

Ryuk Ransomware

Ryuk is allegedly linked to the state-sponsored hacking group Lazarus and the earlier Hermes ransomware variant. Unlike common ransomware strains that are distributed via massive spam campaigns and exploit kits, this variant is mostly used in targeted attacks. Ryuk uses a three-tier encryption model where encryption keys are encrypted using RSA encryption and AES encryption is used to encrypt user’s files, as well as using process injection techniques to hide itself from antivirus solutions. Ryuk has infected very high-profile targets and demanded ransoms in the order of millions of dollars. The FBI estimates Ryuk’s earning to be around $3 million per month, indicating how successful their strategy has been.

Looking for Help?

Ryuk Ransomware

Ryuk is allegedly linked to the state-sponsored hacking group Lazarus and the earlier Hermes ransomware variant. Unlike common ransomware strains that are distributed via massive spam campaigns and exploit kits, this variant is mostly used in targeted attacks. Ryuk uses a three-tier encryption model where encryption keys are encrypted using RSA encryption and AES encryption is used to encrypt user’s files, as well as using process injection techniques to hide itself from antivirus solutions. Ryuk has infected very high-profile targets and demanded ransoms in the order of millions of dollars. The FBI estimates Ryuk’s earning to be around $3 million per month, indicating how successful their strategy has been.

Our Cyber Protection Solutions Save Your Data

Cyber Protect Home Office

The only solution that natively integrates cybersecurity, data protection and management to protect endpoints, systems and data. Integration and automation provide unmatched protection – increasing productivity while decreasing TCO.

What Is Ransomware?

Ransomware is a specific and extremely harmful type of malware used by cybercriminals to extort money from individuals, organizations, and businesses. The infections block access to your data until you make a ransom payment, at which point you’re supposed to regain access.

In reality, nearly 40% of the victims who pay the ransom never get their data back and 73% of those that pay are targeted again later – which is why everyone must protect against ransomware.

Securing the Industry

Proud member of AMTSO

As part of the Anti-Malware Testing Standards Organization (AMTSO), Acronis is helping to develop proper standards for testing security solutions, and we participate in tests that adhere to AMTSO’s standards

ML Contributor to VirusTotal

Membership in AMTSO allowed Acronis to contribute our Machine Learning engine to VirusTotal, enabling all users around the world to benefit from our technology’s ability to detect various online data threats.

“With the innovative features such as Acronis Active Protection against ransomware, we are implementing the strongest cyber protection on the market today.”

Что это за угрозы?

Программа-вымогатель — это особенно неприятный вид вредоносного программного обеспечения. Вредоносным называют «агрессивное или нежелательное программное обеспечение», которое незаконным образом устанавливается на компьютер. Когда такая программа заражает компьютер, она блокирует доступ к данным пользователя до тех пор, пока злоумышленникам не будет выплачена требуемая сумма.

Делятся на несколько упомянутых выше подвидов, вредничают, шифруют и требуют, как уже сказано, денежку. Самое обидное, что портят файлы и даже бекапы часто не выручают.

Компания Acronis, про которую мы уже писали, сделала софтину, позволяющую от всего этого защитится без всяких антивирусов и лишней нагрузки на систему.

Восстановление из резервной копии в Acronis Ransomware Protection

Для восстановления файлов из резервной копии выполните следующее:

- Войдите в облачное хранилище под учетной записью Acronis.

- Во вкладке «Файлы» выберите нужную резервную копию, а затем нажмите на кнопку «Загрузить».

Если в резервной копии содержится несколько файлов, файлы загрузятся на компьютер в ZIP архиве.

Proven Protection Against Ransomware

Independent labratories, cybersecurity analysts, and industry groups agree that Acronis offers the best defense against modern cyberthreats.

Защита Active Protection в Acronis Ransomware Protection

В области «Active Protection» отображается информация о выполняемых процессах. Для управления процессами используйте «черный» и «белый» списки.

Нажмите на «Управление процессами» для добавления приложений в список доверенных или блокированных процессов.

В окне «Управление процессами», по умолчанию, отображаются подозрительные, по мнению программы, процессы. Пользователь может самостоятельно добавить дополнительное приложение в список «Управление процессами».

Для этого, нужно нажать на кнопку «Добавить процесс», а затем выбрать приложение на компьютере. В этом случае, в списке процессов появится новый список «Добавленные приложения», которые можно заблокировать на компьютере, или удалить из этого списка.

В списке «Подозрительные процессы» выделите приложение. С помощью кнопки «Блокировать» или «Доверять» решите судьбу подозрительного процесса. После нажатия на кнопку «Блокировать», приложению будет запрещен запуск при попытке выполнить изменения на этом компьютере.

При выявлении действий, напоминающих поведение программы-вымогателя, или при попытке внедрения вредоносного кода, Acronis Ransomware Protection заблокирует выполнение процесса. Программа сообщит пользователю об инциденте. Пользователь самостоятельно принимает решение: разрешить приложению изменить файлы или заблокировать выполнение опасного процесса.

Dharma

Dharma evolved out of the CrySis ransomware in 2016 and is mostly distributed as malicious attachments in spam emails, using various tricks like double file extensions or inside installer files for legitimate software packages. More recently, this ransomware strain has also been distributed through exposed RDP servers with weak or leaked passwords. The ransom demand is usually around 1 Bitcoin per infection, with many victims in the SMB and personal sectors. The FBI estimates that all versions together made more than $8 million in profits in 2019. In March 2020, Dharma’s source code was offered for sale on several underground forums, allowing for even more variations to be created.

Our Cyber Protection Solutions Save Your Data

Cyber Protect Home Office

The only solution that natively integrates cybersecurity, data protection and management to protect endpoints, systems and data. Integration and automation provide unmatched protection – increasing productivity while decreasing TCO.

Netwalker

Discovered by GrujaRS, NetWalker (also known as Mailto) is an updated version of Kokoklock ransomware. It asks for high ransom prices after compromising networks and encrypting all connected Windows devices. Cybercriminals have recently started a coronavirus-related email spam campaign to spread NetWalker ransomware. At the end of March 2020, the group launched an affiliate campaign to provide NetWalker as Ransomware as a Service (RaaS).

Maze, also previously referred to as ChaCha, first appeared on the ransomware scene in 2019. The group is active globally and distributes malware through various methods including spam emails, exploit kits, and remote desktop connections with weak passwords. Maze ransomware is quite complex and contains various anti-analysis tricks, such as the termination of debuggers and reverse engineering tools. Maze was one of the first large ransomware families to publish stolen data when victims failed to pay the ransom demand. Unlike many others, the group behind the Maze ransomware is very active on social media, taunting researchers and journalists.

Frequently Asked Questions

Ransomware is a type of malware used by cybercriminals to extort money from individuals, organizations, and businesses. While there are many ransomware types, a typical attack encrypts the victim’s data and then presents the user with a message that demands a ransom payment – usually in the form of digital currency like Bitcoin or Monero.

Once the ransom is paid, the criminals are supposed to provide a decryption key – although it’s important to note that nearly 40% of the victims who pay the ransom never regain access to their data.

Ransomware is commonly distributed by emails and infected websites. Most ransomware is distributed using a malware infection technique known as “phishing”, in which you receive an email that looks like it is from someone you know or trust. The idea is to trick you into opening an attachment or click on a link within the email, at which point the ransomware is injected into your system.

Being vigilant and avoiding suspicious links or attachments is the first defense, but cybercriminals are adept at fooling even the most guarded people. Having ransomware protection software defending your system is vital.

Unfortunately, traditional anti-virus solutions that look for known strains of ransomware cannot keep up with today’s ever-evolving threats. Whether you need ransomware protection for Windows 10 or Mac devices, be sure to use anti-ransomware technology that detects attacks based on suspicious activities, since behaviorally based defenses are much better at identifying and stopping zero-day attacks

If you are the victim of ransomware, removal is difficult. You essentially have three options.

First, you can restore your system from a backup. You’ll need to ensure your backup hasn’t been tampered with, however, since new ransomware strains target backup files and backup software.

The second option is to reformat the hard drive, wipe out all the data (including the infection), and then reinstall the operating system and applications. Without a backup, however, you’ll lose all of your personal data and will still face the threat of future ransomware attacks.

Finally, you can pay the ransom and hope the decryption key works and your data will be restored. Just remember that 40% of those who pay never regain their data, so preventing an attack before damage is done is a much better approach.

Generally, those who develop and distribute ransomware are either organized crime groups or nation-state actors.

Organized criminals are motivated by extorting as much money as possible. Increasingly they distribute their malware as ransomware kits that anyone can use – even if they don’t have much technical expertise. This ransomware as a service (RaaS) model spreads their software rapidly. The criminals facilitate the payments, decryptions, and other operational requirements, and they take a percentage of the collected ransom.

Nation-states that rely on ransomware are generally rogue countries that are often under strict sanctions by the international community. Their use of ransomware is both to collect money from victims, and as a way to disrupt the economic, community, and governmental well-being of their rivals.

Given the wide array of ransomware families and the individual strains within those families, how you decrypt data following an attack varies.

In some cases, there are decrypting software packages available online for certain kinds of ransomware. They can be created either because the strain has been thoroughly studied since it appeared or because a researcher found a flaw in the encryption used by the criminals. If you can determine the type of ransomware that has encrypted your files, you can look to see if a decryptor is available.

In many cases, however, the popular ransomware strains have such strong encryption that decrypting files is not possible and, for the most part, there are no decryption options for modern ransomware families.

The better option is to restore your system from a secure backup – which recovers your files and, in the majority of cases, deletes the malware so you do not risk reinfection.

Ensuring you have a behavior-based ransomware blocker will also prevent future infections.

As the Covid-19 pandemic took hold in March 2020, 10 U.S. health care providers were attacked by the Ryuk ransomware group. The ransomware gang banked on the fact the pressing need to access systems and patient files would prompted these frontline workers to pay quickly.

€10 million demanded from construction company

Global construction company Bouygues was compromised by the Maze ransomware. Hundreds of systems were infected, impacting the company’s worldwide operations for several days. According to public sources, the demand of €10 million was not paid.

Financial technology company forced to pull servers offline

Finastra, one of the world’s largest fintech companies, suffered a ransomware attack that forced it to temporarily pull critical systems offline. Though the company says there is no evidence that sensitive data was exfiltrated, the attack did disrupt service for many customers.

Tech giant faces record ransom of $20 million

German tech giant Software AG was hit by Clop ransomware with a demand for $20 million, one of the largest demands in ransomware history. When negotiations about the payment failed, Clop began leaking sensitive corporate data via the dark web.

Hearing Aid Manufacturer Out $95 Million

One of the world’s largest hearing aid manufacturers, Demant, lost an incredible $95 million to a ransomware infection in Q3 2019 – making it one of the most costly attacks ever.

$5 million demanded from Pemex

The computer systems of Petroleos Mexicanos were given one month to deliver $5 million in ransom following an infection. Luckily the company was able to neutralize the attack without having to pay.

companies admit not being ready to respond to an attack

31% of companies

report experiencing daily cyberattacks

is the average ransom demanded from organizations

$250,000

per hour

is the average cost of unplanned downtime

Запуск резервного копирования в Acronis Ransomware Protection

Программа Acronis Ransomware Protection запущена, приложение работает в фоновом режиме. Значок приложения находится в области уведомлений.

Для включения двойной защиты (включения функции резервного копирования), перетащите в специальную область нужные папки, или добавьте папки вручную с помощью Проводника.

Двойная защита включена: Acronis Ransomware Protection защищает компьютер, отслеживает системные процессы, выполняет резервное копирование важных документов.

Securing the Industry

Proud member of AMTSO

As part of the Anti-Malware Testing Standards Organization (AMTSO), Acronis is helping to develop proper standards for testing security solutions, and we participate in tests that adhere to AMTSO’s standards

ML Contributor to VirusTotal

Membership in AMTSO allowed Acronis to contribute our Machine Learning engine to VirusTotal, enabling all users around the world to benefit from our technology’s ability to detect various online data threats.

“With the innovative features such as Acronis Active Protection against ransomware, we are implementing the strongest cyber protection on the market today.”

Dharma

Dharma evolved out of the CrySis ransomware in 2016 and is mostly distributed as malicious attachments in spam emails, using various tricks like double file extensions or inside installer files for legitimate software packages. More recently, this ransomware strain has also been distributed through exposed RDP servers with weak or leaked passwords. The ransom demand is usually around 1 Bitcoin per infection, with many victims in the SMB and personal sectors. The FBI estimates that all versions together made more than $8 million in profits in 2019. In March 2020, Dharma’s source code was offered for sale on several underground forums, allowing for even more variations to be created.

Don’t Be a Victim

How Acronis solutions safeguard your data, applications, and systems

Using artificial intelligence, Acronis monitors your system in real time – examining the process stack to identify activities that exhibit behavior patterns that are typically seen in ransomware and cryptojacking attacks.

If a process tries encrypting your data or injecting malicious code, Acronis immediately stops it and instantly notifies you that something suspicious was found. You can then block the activity or allow it to continue.

If any files are altered or encrypted before the attack is halted, Acronis Cyber Protection solutions will automatically restore those files from the backup or cache – almost immediately reversing the affects of any attack.

Modern cyber protection must ensure the safety, accessibility, privacy, authenticity, and security of all data (known as SAPAS). Only Acronis unifies all of the necessary technology – hybrid cloud, AI, encryption, and blockchain – into one easy, efficient, secure solution.

Sodinokibi Ransomware

Sodinokibi is allegedly distributed by attackers affiliated with those that distributed the infamous GandCrab ransomware. Sodinokibi avoids infecting computers from Iran, Russia, and other countries that were formerly part of the USSR. Sodinokibi uses an Elliptic Curve Integrated Encryption Scheme (ECIES) for Key generation and exchange (Elliptic-curve Diffie-Hellman key exchange algorithm). This ransomware uses AES and Salsa20 algorithms to encrypt session keys and user’s files respectively, AES is also used to encrypt network data that is sent to the control server. The ransomware generally demands around 0.32806964 BTC (≈ $2,500) to regain access to the encrypted files.

Don’t Be a Victim

How Acronis solutions safeguard your data, applications, and systems

Using artificial intelligence, Acronis monitors your system in real time – examining the process stack to identify activities that exhibit behavior patterns that are typically seen in ransomware and cryptojacking attacks.

If a process tries encrypting your data or injecting malicious code, Acronis immediately stops it and instantly notifies you that something suspicious was found. You can then block the activity or allow it to continue.

If any files are altered or encrypted before the attack is halted, Acronis Cyber Protection solutions will automatically restore those files from the backup or cache – almost immediately reversing the affects of any attack.

Modern cyber protection must ensure the safety, accessibility, privacy, authenticity, and security of all data (known as SAPAS). Only Acronis unifies all of the necessary technology – hybrid cloud, AI, encryption, and blockchain – into one easy, efficient, secure solution.

Читайте также: