2 что может видеть commview которая инсталлирована на компьютер с локальной сетью

Нельзя сказать, что задача удаленного доступа к устройствам в домашней локальной сети является очень распространенной и, вероятно, большая часть пользователей с ней даже никогда не встречалась. Однако все чаще в локальной сети появляются устройства и сервисы, с которыми хотелось бы работать удаленно. В качестве примера можно назвать сетевые накопители с библиотекой файлов, видеокамеры, устройства домашней автоматизации. В некоторых случаях может быть достаточно предоставляемых производителями собственных реализаций облачного доступа или даже просто проброса портов на роутере. Но если таких устройство много, существенно удобнее иметь возможность прямого обращения ко всей сети сразу, что может быть обеспечено сервисами VPN. Кроме того, этим технологии помогут и объединить две или несколько сетей в одну с прозрачным обменом данными между ними.

В данной публикации нет задачи максимально подробно рассказать про все распространенные протоколы VPN и их особенности. Сосредоточимся преимущественно на практической стороне вопроса сценария подключения удаленного клиента и попробуем сравнить разные варианты по удобству и производительности.

Сервисы VPN сегодня все чаще встречаются в прошивках беспроводных роутеров и, пожалуй, наибольшее их число представлено в решениях Keenetic, так что именно они и будут использованы в статье. Заметим, что если говорить именно о скорости, очень многое в данном случае зависит и от аппаратной платформы роутера и от программной реализации. Причем второй аспект может быть даже важнее. Кроме того, поскольку прошивки обычно закрытые, то и доступные через Web-интерфейс набор параметров серверов может отличаться. Влияние на производительность, конечно, оказывают и настройки сервисов. В данной статье я обычно использовал заданные производителем значения по умолчанию.

Также стоит отметить, что конкретно у решений Keenetic есть очень подробная база знаний на сайте, в статьях которой приводятся примеры настройки и использования дополнительных сервисов, включая все описанные в статье.

Текущая линейка продуктов компании основана на двух моделях процессоров (SoC) производства Mediatek – MT7628 и MT7621. На первом, имеющим одно вычислительное ядро, реализованы модели со 100 Мбит/с портами. Второй, с двумя ядрами, способными исполнять четыре потока, используется в устройствах с гигабитными портами. Более подробную информацию о конфигурациях устройств можно получить, например, в форуме iXBT.

Так что по сути, если взять по одному представителю на каждом чипе, можно охватить всю линейку роутеров компании в описываемой задаче, поскольку Wi-Fi, порты USB и объемы памяти здесь не существенны.

Для теста использовались устройства Keenetic City KN-1510 (младшая из двухдиапазонных) и Keenetic Ultra KN-1810 (старшая модель на данный момент).

Напомним, что прошивки у данного производителя модульные, так что в общем случае каждый пользователь может собрать свой уникальный вариант из требуемых сервисов и функций. Однако если для старших моделей с флешпамятью большой емкости можно не переживать про объем, то для младших ситуация существенно сложнее. В частности в данном тестировании приходилось добавлять на Keenetic City не более двух серверов за один раз. Кроме того, при анализе результатов не забываем, что эта модель имеет только 100 Мбит/с порты, что в определенных режимах будет выступать ограничением.

Все рассматриваемые в статье протоколы для своей работы в обязательном порядке требуют белого адреса на стороне сервера, что выглядит вполне логичным. Однако один из вариантов, благодаря специальным решениям Keenetic, можно использовать и без него.

Тестирование проводилось с прошивками версии 3.3.16. Режим подключения к Интернет – IPoE. В тестировании оценивалась скорость доступа внешнего клиента к компьютеру внутри локальной сети за роутером.

PPTP и L2TP

Одни из наиболее известных протоколов для реализации удаленного доступа – PPTP и L2TP. Первый уже считается небезопасным, хотя продолжает использоваться из-за невысокой требовательности к ресурсам. Заметим, что в нем предусмотрен как вариант без шифрования трафика, так и с ним. Одной из особенностей данного решения является использование специального протокола туннелирования, который часто бывает заблокирован домашними провайдерами, что приводит к невозможности использования данного типа подключения. Кроме того, используемые алгоритмы шифрования обычно не «ускоряются» специальными блоками в SoC.

Второй запомнился, прежде всего, использованием в сети одного из крупных отечественных провайдеров и отсутствием его поддержки у недорогих роутеров многих производителей.

Штатные клиенты для этих протоколов существуют во многих операционных системах, включая мобильные, что упрощает настройку подключения. Заметим, однако, что для L2TP обычно используется вариант L2TP/IPSec, в котором кроме привычного имени и пароля пользователя нужно также указать и общий ключ. Он и будет протестирован в этот раз.

Подключить сервисы несложно – после установки соответствующих модулей необходимо в меню «Управление» — «Приложения» включить серверы.

Из настроек предусмотрены разрешение нескольких одновременных входов для одного аккаунта, активация NAT для клиентов (они смогут выходить в Интернет через этот роутер), выбор IP-адресов для выделения клиентам и выбор сегмента сети для доступа.

Кроме того, для PPTP можно разрешить подключения без шифрования, а для L2TP/IPSec необходимо установить общий секретный ключ.

Оба сервиса позволяют запрограммировать в роутере несколько учетных записей пользователей и разрешить им доступ по VPN.

При настройке клиентов необходимо указать внешний адрес роутера (IP или имя хоста, что можно реализовать, например, через KeenDNS), аккаунт пользователя, для L2TP/IPSec – дополнительно общий секретный ключ. При работе с PPTP и штатным клиентом Windows необходимо учесть описанные в статье базы знаний особенности.

Для данных протоколов использовались штатные клиенты ОС Windows 10.

Keenetic City в PPTP без шифрования показывает близкие к скорости портов результаты. Хотя, вероятно, мало кого устроит незащищенное от перехвата данных подключение. Использование MPPE в PPTP снижает показатели примерно до 30 Мбит/с, что, в целом, очень неплохо для относительно недорогой модели (напомню, что сходные цифры будут и на самом младшем устройстве текущей линейки). Что касается L2TP/IPSec, то здесь можно рассчитывать не более чем на 10 Мбит/с, поскольку в данном случае применяется шифрование DES, а в Keenetic City оно не поддерживается аппаратно.

Заметно более мощная платформа Keenetic Ultra показывает и более высокие результаты: до 300 Мбит/с в PPTP без шифрования и в среднем около 80 Мбит/с в PPTP с шифрованием и L2TP/IPSec.

Итого мы видим, что данные реализации обеспечивают хорошую производительность, за исключением L2TP/IPSec на младшей модели, и просты в настройке благодаря стандартным клиентам.

OpenVPN

Следующий по распространенности в серверах домашних роутеров протокол VPN – OpenVPN. Благодаря реализации с открытым исходным кодом на базе библиотеки OpenSSL, данный протокол очень часто встречается в совершенно разных продуктах, а найти под него клиента не составляет труда для большинства операционных систем.

Данный сервис имеет очень гибкие настройки (включая режим работы, выбор опций шифрования, сертификаты, ключи, маршрутизация и так далее), которые обычно задаются в виде текстовых конфигурационных файлах. Это имеет и обратную сторону – новичкам может быть непросто настроить работу по данному протоколу. Но если говорить о Keenetic, то в статьях базы знаний можно скачать готовые конфигурационные файлы, в которых нужно будет только поменять адрес сервера. Впрочем, с точки зрения безопасности, безусловно, нужно будет сделать свои ключи или сертификаты.

Протокол использует через стандартные соединения TCP или UDP и позволяет выбрать порт. Так что работать с ним можно будет практически в любой ситуации.

В роутерах Keenetic нет отдельного пункта «сервер OpenVPN», данный тип соединений настраивается в разделе «Интернет» — «Другие подключения». Кроме того, потребуется настроить еще несколько опций в других местах (в частности правила для межсетевого экрана), а в некоторых случаях – и в консоли. На сайте поддержки Keenetic этому протоколу посвящено несколько подробных материалов. При определенном опыте, можно реализовать одновременное обслуживание сервером нескольких клиентов. Но это будет явно сложнее, чем простое добавление пользователей в общий список доступа. Для тестов использовался стандартный клиент для Windows с сайта OpenVPN.

По скорости на младшей модели мы получаем до 10 Мбит/с, а на старшей – примерно в два с половиной раза больше. Данный протокол, вероятно из-за своей гибкости, имеет определенные сложности работы через «ускорители», так что скорость работы принесена в жертву универсальности. Впрочем, на других SoC (в частности, топовых Broadcom) его реализация показывает в несколько раз более высокие результаты.

Данный вариант можно рекомендовать сторонникам открытого программного обеспечения и тем, кому требуется максимальная гибкость настройки сервисов. В плюсах также возможность работы по стандартным TCP/UDP соединениям и любым портам.

Реализация данного сервера в Keenetic интересна тем, что позволяет осуществлять удаленный доступ без белого адреса на роутере – через сервис Keenetic Cloud с шифрованием на всем пути. Заметим, что при работе через облако Keenetic Cloud, по своей сути, невозможно обеспечить гарантированную скорость доступа, поскольку нагрузка зависит от числа пользователей и их активности. В тестах использовалось прямое подключение и штатный клиент в Windows.

В целом результаты аналогичны предыдущему участнику – до 10 Мбит/с на младшей модели и до 30 Мбит/с на старшей.

IPSec

Эта группа протоколов, пожалуй, наиболее часто упоминается для решения задачи объединения сетей у «больших компаний на серьезном оборудовании». Основной проблемой при работе с IPSec для обычных пользователей является сложность настройки, так что на наш взгляд, его использование с домашним оборудованием является уделом хорошо подготовленных сотрудников ИТ-отделов или энтузиастов. С другой стороны, его реализация в Keenetic присутствует, а на сайте поддержки есть соответствующие статьи базы знаний. Потратив немного больше времени, чем с другими участниками, вполне можно настроить его работу со стандартным клиентом Windows.

Как и для OpenVPN, работа с IPSec осуществляется в разделе «Интернет» — «Другие подключения». Набор параметров явно не для новичка в сетевых технологиях. Нужно выбрать вариант идентификации, опции для двух фаз осуществления соединения, маршруты и так далее. Непросто настроить и соединение со стороны клиента. Можно конечно попробовать действовать «по картинкам», но если что-то пойдет не так, разобраться, не имея определенной базы знаний, будет сложно. Посмотрим, стоила ли игра свеч с точки зрения скорости.

Судя по результатам – вполне. Младшая модель способна обеспечить защищенное соединение со скоростью порядка 50 Мбит/с, а старшая работает в три раза быстрее. Да, конечно это решение не для всех, учитывая сложности настройки. Скорее данный тип соединения будет интересен для сценария объединения сетей, а не подключения удаленных клиентов.

Кстати, в прошивках Keenetic есть и специальный сервер IPSec (Virtual IP), который позволяет легко настроить доступ к роутеру и локальной сети за ним с мобильных устройств на Android и iOS через их штатные клиенты. В нем используется общий ключ и учетная запись пользователя. Остальные параметры установлены автоматичеки по требованиям совместимости с клиентами.

WireGuard

Еще один новый игрок в сегменте VPN-сервисов – протокол WireGuard. Можно сказать, что ему буквально на днях исполнилось два года. Он похож на OpenVPN по своему статусу программного обеспечения с открытым исходным кодом. При этом авторы WireGuard постарались сосредоточиться на использовании современных технологий и протоколов согласования ключей и шифрования и обойти узкие места других реализаций. Это позволило существенно сократить объем кода, оптимизировать скорость и реализовать решение в виде модуля для ядра Linux. В настоящий момент есть клиенты для всех распространенных операционных систем для компьютеров и мобильных устройств.

Сложность настройки в текущей реализации Keenetic можно оценить как среднюю. Сервис заводится в разделе «Интернет» — «Другие подключения» и позволяет также объединять сети, а не только подключать удаленных клиентов. Сначала производится генерация пары ключей (закрытого и публичного) для сервера. На тоже клиенте будет проведена аналогичная операция. В настройках пиров нужно будет указывать публичные ключи второй стороны. Также на стороне роутера присутствует выбор номера порта, подсетей и другие параметры. В случае вопросов, лучше обратиться на сайт поддержки Keenetic, где описаны процедура настройки этого сервиса. Кроме того, потребуется настройка правил межсетевого экрана и маршрутизации. В случае необходимости выхода удаленного клиента в Интернет через роутер нужно будет поработать и в консоли. В фирменном клиенте для Windows конфигурация задается в виде текстового файла. Параметры аналогичны настройкам в роутере. При необходимости на стороне сервера можно запрограммировать несколько пиров, что позволит одному серверу обслуживать одновременно несколько клиентов.

Тестирование показало, что данных протокол выступает по скорости очень хорошо и его результаты сравнимы с традиционным IPSec. Младшая модель способна показать 40-50 Мбит/с, а старшая – 150-220 Мбит/с.

На наш взгляд, это очень неплохое начало. Если бы еще немного упростить конфигурацию (например, создавать все требуемые настройки на стороне роутера, так что пользователю останется только скачать готовый файл настроек и импортировать его на клиенте), то будет и удобно, и быстро, и безопасно.

Заключение

Все рассмотренные протоколы удаленного доступа имеют свои уникальные особенности и выбор будет зависеть от условий и требований пользователя, включая уровень подготовки и тип операционной системы на клиенте. С точки зрения простоты настройки оптимальным универсальным вариантом можно считать L2TP/IPSec. Однако на младших моделях он все-таки небыстрый, так что и PPTP найдется место. SSTP имеет смысл в случае отсутствия белого адреса на роутере. Если же хочется скорости, то стоит посмотреть в сторону WireGuard, но нужно будет потратить немного больше времени на настройку. OpenVPN и IPSec выберут те, кто уже знаком с этими протоколами и умеет с ними обращаться.

В. Может ли CommView быть использован для перехвата dial-up (RAS) трафика?

В. Что может "видеть" CommView, которая инсталлирована на компьютер с локальной сетью?

О. CommView переводит сетевой адаптер во "всеядный" (promiscuous) режим, что позволяет перехватывать весь трафик в локальном сегменте сети. Другими словами, он перехватывает и анализирует пакеты, адресованные любому компьютеру сегмента, а не только к компьютеру, на котором запущена программа. Есть ограничения при использовании с Wireless Ethernet-адаптером (CommView будет перехватывать только входящие и исходящие пакеты с вашего компьютера, т. е. транзитные пакеты отображаться не будут), и при работе через switch (см. вопрос о switch ниже в FAQ) .

В. Я подключен к LAN через switch и, когда я запускаю CommView, он ловит только пакеты, идущие к/от меня, я не вижу трафика других машин. Почему?

О. В отличие от hub-ов, switch препятствует подслушиванию. В такой ситуации CommView (как и любой другой анализатор) ограничен приёмом broadcast и multicast пакетов, а также трафика того компьютера, на котором он запущен. Однако современные switch имеют функцию "port mirroring", что позволяет сконфигурировать их так, чтобы они перенаправляли трафик на некоторых или всех портах на специальный мониторный порт. Это позволит наблюдать трафик всего сегмента сети. На сайте доступна статья , в которой этот вопрос раскрыт подробно.

В. Я подключен к сети через hub, но не вижу чужого трафика, как если бы это был switch. Почему?

О. Возможны две причины: или это действительно switch, маркированный как hub (некоторые изготовители, например, Linksys иногда так поступают), или у вас многоскоростной hub, в этом случае вы не увидите трафик других станций, работающих на скоростях, отличающихся от скорости вашего адаптера (то есть, если у вас 10 Mbit-адаптер, вы не сможете увидеть трафик машин со 100 Mbit-адаптерами).

В. Моя домашняя сеть подключена к интернету через широкополосный маршрутизатор, и я вижу только свой собственный трафик. Можно ли наблюдать трафик остальных машин моей сети?

О. Да. Существует несколько способов решить эту задачу. За более подробной информацией и примерами конфигурации сети обратитесь к нашей статье .

В. Может ли CommView собирать данные на адаптере, который не имеет своего IP-адреса?

О. Да. Фактически, сетевой адаптер может быть даже не привязан ни к TCP/IP, ни к какому либо другому протоколу. При отладке сети вам может понадобиться подключить компьютер с CommView в свободный порт хаба. В этом случае вам необязательно знать, какие IP-адреса свободны в данном сегменте, просто снимите привязку адаптера к протоколу TCP/IP и начните перехват пакетов. В Control Panel => Network Connections щёлкните правой кнопкой на иконке соединения, выберите Properties и снимите метки с соответствующих протоколов, которые вы не хотите "привязывать" к NIC.

В. Я работаю в локальной сети с большим объемом трафика, и поэтому мне сложно изучать отдельные пакеты, когда программа принимает сотни и тысячи пакетов в секунду, и старые пакеты быстро исчезают из циркулярного буфера. Можно с этим что-нибудь сделать?

О. Да, нажмите кнопку Открыть текущий буфер в новом окне в нижней панели инструментов в закладке Пакеты . Таким образом вы сможете создавать копии окна в любой момент времени, с любым интервалом и изучать пакеты не торопясь.

В. Я запустил программу и нажал "Начать захват", но пакеты не отображаются. Почему?

О. Возможны две причины: вы выбрали неактивное сетевое устройство или ошиблись, устанавливая правила перехвата. Попробуйте выключить правила и посмотрите, что происходит. В любом случае, даже когда они включены, строка состояния программы будет отображать общее количество пакетов, так что посмотрите сначала туда.

В. Я заметил, что контрольные суммы исходящих пакетов IP/TCP/UDP неверные. Почему?

О. Gigabit-овые сетевые адаптеры имеют способность, называемую TCP/UDP/IP "checksum offload", она позволяет адаптеру вычислять контрольную сумму аппаратно, освобождая от этой работы процессор. CommView перехватывает пакеты до того, как они попадают в адаптер, поэтому он выдает неверную контрольную сумму. Это нормальное явление и может повлиять только на процесс реконструкции TCP-сессии, причем только в том случае, если выключена опция "Игнорировать некорректные контрольные суммы" (подробнее смотрите здесь ).

В. Работает ли CommView на многопроцессорных системах?

В. Похоже, невозможно сохранить более 5000 пакетов из пакетного буфера. Есть ли способ решить эту проблему?

О. На самом деле такого ограничения нет. Для сохранения перехваченных пакетов в программе используется кольцевой (циркулярный) буфер. По умолчанию в буфере может содержаться до 5000 пакетов, но это значение можно поменять в окне Установки . Максимальный размер буфера составляет 20000 пакетов (буфер не может быть бесконечным по очевидным причинам – объем оперативной памяти на вашем компьютере тоже не бесконечен). Вы можете записать содержимое буфера в файл из закладки Log-файлы . Тем не менее, данное ограничение на размер буфера ни коим образом не ограничивает ваши возможности по сохранению любого количества пакетов. Вам всего лишь следует включить опцию автосохранения на данной закладке. Таким образом, программа будет непрерывно записывать в файл(ы) все перехваченные пакеты, и вы сможете установить любое ограничение на объем перехваченных данных.

В. Я подключен к сети через cable/xDSL-модем. Будет ли CommView осуществлять мониторинг трафика в этом случае?

О. Если модем поддерживает оба интерфейса USB и Ethernet, и вы можете подключить его к сетевому адаптеру Ethernet, CommView сможет наблюдать сетевой трафик. Если на модеме есть только USB-интерфейс, то можно, по крайней мере, попробовать.

В. Во время использования CommView мой файрволл сообщает, что CommView "пытается получить доступ в Internet". Я знаю, что некоторые сайты способны отслеживать пользователей, собирая информацию, посылаемую их программами через интернет. Зачем CommView пытается получить доступ в интернет?

В. Зачастую я вхожу как пользователь без административных прав. Следует ли мне каждый раз выходить и заходить вновь уже как администратор?

О. Нет. Откройте папку с CommView и, удерживая нажатой клавишу Shift, щелкните правой кнопкой мышки на CV.exe и выберите в меню пункт "Запустить как". Введите административные логин/пароль и нажмите OK для запуска программы. Под операционными системами Windows Vista и старше CommView автоматически запускается с повышенными правами.

В. Может ли CommView работать с сетевым адаптером, если CommView запущен под Microsoft Virtual PC?

О. Да. Единственным ограничением является то, что для виртуальных адаптеров недоступен "всеядный" режим, так что вы будете ограничены возможностью перехвата только собственных пакетов и пакетов, которые адресованы всем.

В. Во время dial-up соединения я не вижу PPP-пакетов. Это нормально?

О. К сожалению, пакеты согласования PPP не могут быть перехвачены. Заметим, что те PPP-пакеты, которые следуют непосредственно после пакетов согласования, перехватываются успешно.

В. Я работаю с WireShark и заметил, что после установки CommView больше не могу перехватывать пакеты.

О. Это известный конфликт между WinPcap (драйвером, который используется в WireShark и многих других сходных продуктах) и драйвером, используемым в CommView. Есть простое решение проблемы: начинайте перехват пакетов с помощью WireShank до того, как начнете перехват с помощью CommView. В этом случае обе программы будут осуществлять захват данных одновременно. Если же вы начнете перехват из CommView раньше, то по неизвестной нам причине WinPcap не сможет перехватывать пакеты.

В. Я реконструировал TCP-сессию, содержащую HTML-страницы на японском или китайском языке, но я не вижу текста!:

О. Для того чтобы иметь возможность просматривать восточные языки, вам нужно установить соответствующие шрифты. Откройте Панель управления => Язык и региональные стандарты, выберите пункт "Языки" и включите опцию "Установить поддержку языков с письмом иероглифами".

В. Поддерживает или анализатор VoIP экспорт аудио-информации в WAV или MP3?

О. Напрямую – нет, но на рынке представлено достаточное количество программ, которые могут решить эту задачу. Фактически, вам нужен "виртуальный аудио-кабель", т.е. возможность сохранения в файл всего, что проигрывается через вашу аудио-карту. К примеру, вы можете использовать программу Xilisoft Sound Recorder (используйте режим "What you hear").

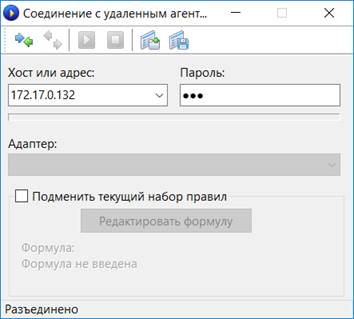

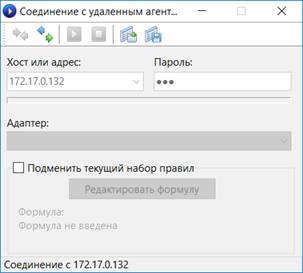

Чтобы включить режим удалѐнного наблюдения, выберите в меню File (Файл)=> Remote Monitoring Mode(Режим удалѐнного наблюдения). В дополнительной панели управления, появившейся под основной, укажите IP адрес компьютера, где запущен CommView Remote Agent, и нажмите кнопку Connect(Установить связь). Если вы работаете за брандмауэром (файрволом) или через прокси-сервер, или, если вы установили нестандартный номер порта на Remote Agent, вам придѐтся, нажав кнопку Network Settings(Сетевые установки), указать порт и/или ввести настройки прокси- сервера SOCKS5.

Теперь необходимо установить правила в закладке Rules(npaвилa). Важно настроить их так, чтобы не превысить пропускную способность канала связи между Remote Agent и CommView, иначе вы заметите существенное замедление реакции системы. Обязательно отфильтровывайте не интересующие вас пакеты. Когда всѐ готово, выберите в списке нужный адаптер и нажмите кнопку Start Capture(Начать сбор).

CommView начнѐт сбор трафика удалѐнного компьютера, как если бы это был ваш локальный трафик, практически, нет разницы между этими двумя режимами работы CommView. Чтобы закончить удалѐнное наблюдение, нажмите кнопку Stop Capture. Можно или выбрать другой адаптер из списка или отключится от Remote Agent совсем, нажав кнопку Disconnect.

Чтобы вернуться в стандартный режим, выберите в меню File (Файл)=> Remote Monitoring Mode(Режим удалѐнного наблюдения), и дополнительная панель управления исчезнет.

Просмотрите содержимое анализа соединения в программе CommView на сервере:

1. Закройте окно Соединение с удаленным агентом

2. В окне программы CommView щелкните по вкладке Текущие IP- соединения (должна быть активна по умолчанию)

3. Двойным кликом мышки откройте локальный IP-адрес

4. В открывшемся окне справа выберите протокол и просмотрите информацию о соединении.

Контрольные вопросы

1. Может ли CommView быть использован для перехвата dial-up (RAS)

2. Что может "видеть" CommView, которая инсталлирована на компьютер с локальной сетью?

CommView переводит сетевой адаптер во "всеядный" (promiscuous) режим, что позволяет перехватывать весь трафик в локальном сегменте сети. Другими словами, он перехватывает и анализирует пакеты, адресованные любому компьютеру сегмента, а не только к компьютеру, на котором запущена программа. Есть ограничения при использовании с Wireless Ethernet-адаптером (CommView будет перехватывать только входящие и исходящие пакеты с вашего компьютера, т. е. транзитные пакеты отображаться не будут), и при работе через switch (см. вопрос о switch ниже в FAQ) .

3. Может ли CommView собирать данные на адаптере, который не имеет своего IP-адреса?

Да. Фактически, сетевой адаптер может быть даже не привязан ни к TCP/IP, ни к какому либо другому протоколу. При отладке сети вам может понадобиться подключить компьютер с CommView в свободный порт хаба. В этом случае вам необязательно знать, какие IP-адреса свободны в данном сегменте, просто снимите привязку адаптера к протоколу TCP/IP и начните перехват пакетов. В Control Panel => Network Connections щёлкните правой кнопкой на иконке соединения, выберите Properties и снимите метки с соответствующих протоколов, которые вы не хотите "привязывать" к NIC.

4. Я подключен к сети через cable/xDSL-модем. Будет ли CommView осуществлять мониторинг трафика в этом случае?

Если модем поддерживает оба интерфейса USB и Ethernet, и вы можете подключить его к сетевому адаптеру Ethernet, CommView сможет наблюдать сетевой трафик. Если на модеме есть только USB-интерфейс, то можно, по крайней мере, попробовать.

5. Как установить захват пакетов по расписанию?

Утилита-планировщик позволяет задавать расписание сбора пакетов. Этой утилитой удобно пользоваться, когда требуется начать либо остановить сбор пакетов без постороннего наблюдения, например, в выходные или ночью. Чтобы добавить новое задание в расписание работы, зайдите в Инструменты => Захват по расписанию и нажмите кнопкуДобавить.

6. Возможен невидимый режим данной программы? Если да, то как его настроить?

Есть два способа запустить CommView как невидимый процесс:

1. Запустить CommView с ключом "hidden":

2. Если CommView уже запущен, вы можете прятать или вызывать его "горячими" клавишами. Чтобы спрятать, нажмите ALT+SHIFT+h. Чтобы отменить невидимость, нажмите ALT+SHIFT+u.

Помните, однако, что полностью скрыть работу приложений в Windows нельзя. При работе в невидимом режиме процесс CommView будет виден в Панели Задач.

Программа CommView Remote Agent предназначена для наблюдения трафика в удалѐнной сети. Она позволяет пользователям программы CommView анализировать сетевой трафик на компьютере, где запущен Remote Agent, где бы физически этот компьютер ни был расположен.

Достаточно провести установку, несложную конфигурацию, и, CommView Remote Agent готов принять подключение со стороны CommView. Как только соединение будет установлено и произойдѐт успешная проверка пароля, CommView Remote Agent сможет собирать трафик в своѐм сегменте сети и передавать его на CommView. Передаваемые пакеты "сжимаются" для уменьшения нагрузки на сеть и шифруются для обеспечения безопасной передачи по открытым сетям. Программа CommView оснащена гибким набором фильтров, чтобы отсеивать ненужные пакеты, минимизируя служебный TCP трафик между CommView и CommView Remote Agent.

CommView Remote Agent - незаменим для профессионалов в области сетевых технологий, программирования и безопасности, поможет решить широкий круг задач, таких как наблюдение многосегментных сетей или дистанционная отладка сетевых программ.

Порядок выполнения работы

Установка и настройка

CommView Remote Agent следует устанавливать на компьютер(ах), чей трафик вы намерены отслеживать. Как и CommView, он может захватывать пакеты, проходящие через любой сетевой интерфейс - сетевой адаптер или адаптер удалѐнного доступа. CommView Remote Agent можно устанавливать как на подключенные к сети, так и изолированные компьютеры.

Для установки программы под Windows 7/XP требуются права администратора, после установки и конфигурирования программы - такой уровень привилегий для работы с ней не требуется. Не устанавливайте ОДНОВРЕМЕННО и CommView и CommView Remote Agent на одном и том же компьютере, поскольку это бессмысленно.

Настройка программы

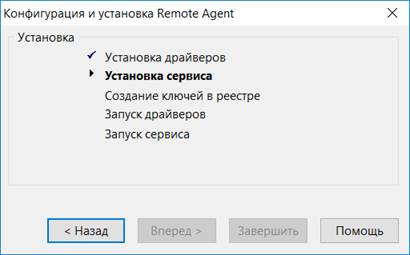

Для установки программы - запустите SETUP.EXE и следуйте инструкциям. Когда копирование необходимых файлов завершится, вы увидите окно Установки и Конфигурации (Installation and Configuration), где необходимо указать номер порта TCP и пароль доступа. По умолчанию выбран порт 5050, к нему будет подключаться клиентская программа CommView. Пароль требуется для идентификации клиента и последующей шифрации трафика.

Выбирайте хороший пароль (достаточно длинный, содержащий буквенно- цифровые комбинации, который трудно угадать), иначе, если кто-либо посторонний угадает пароль, он получит ПОЛНЫЙ доступ к сетевому трафику данного компьютера.

CommView Remote Agent ожидает подключения, IP адрес подключившегося клиента, Поле

Нажмите Next, чтобы продолжить, программа установит необходимые драйверы и произведѐт первый запуск CommViewRemote Agent.

Иконка программы появится в панели уведомлений, как показано на рисунке внизу. Для вызова окна приложения CommView Remote Agent, щѐлкните по ней:

После Status показывает состояние программы: номер порта, на котором CommView Remote Agent ожидает подключения, IP адрес подключившегося клиента, статистику передачи пакетов, использование буфера. Поле Serviceсодержит несколько настроечных кнопок. Изменить номер порта можно нажав Change Port. Изменить пароль можно нажав Change Password.

Приостановить и продолжить работу можно нажав соответственно кнопку Pauseили Resume. Нажав на кнопку About, можно узнать общие сведения о программе. CommView Remote Agent способен устанавливать только одно клиентское подключение за раз.

Необходимость анализа сетевого трафика может возникнуть по нескольким причинам. Контроль безопасности компьютера, отладка работы локальной сети, контроль исходящего трафика для оптимизации работы разделяемого подключения к Интернету — все эти задачи часто стоят на повестке дня системных администраторов, и простых пользователей. Для их решения существует множество утилит, называемых снифферами, как специализированных, направленных на решение узкой области задач, так и многофункциональных «комбайнов», предоставляющих пользователю широкий выбор инструментов. С одним из представителей последней группы, а именно утилитой CommView производства компании Tamosoft, и знакомит эта статья. Программа позволяет наглядно видеть полную картину трафика, проходящего через компьютер или сегмент локальной сети; настраиваемая система сигнализации позволяет предупреждать о наличии в трафике подозрительных пакетов, появлении в сети узлов с нештатными адресами или повышении сетевой нагрузки.

Работа с программой

Для начала нужно выбрать сетевой интерфейс, на котором будет отслеживаться трафик.

CommView поддерживает практически любой тип адаптеров Ethernet — 10, 100 и 1000 Мбит/с, а также аналоговые модемы, xDSL, Wi-Fi и др. Анализируя трафик адаптера Ethernet, CommView может перехватывать не только входящие и исходящие, но и транзитные пакеты, адресованные любому из компьютеров локального сегмента сети. Стоит отметить, что если стоит задача мониторинга всего трафика сегмента локальной сети, то требуется, чтобы компьютеры в ней были подключены через хаб, а не через свитч. Некоторые современные модели свитчей имеют функцию port mirroring, что позволяет их также сконфигурировать для мониторинга сети с помощью CommView. Подробнее об этом можно прочитать в статье на web-сайте Tamosoft. Выбрав нужное соединение, можно приступать к захвату пакетов. Кнопки запуска и остановки захвата находятся около строки выбора интерфейса. Для работы с контроллером удаленного доступа, VPN и PPPoE при инсталляции программы необходимо установить соответствующий драйвер.

Главное окно программы разделено на несколько вкладок, отвечающих за тот или иной участок работы. Первая из них, «Текущие IP-соединения», отображает подробную информацию о действующих IP-соединениях компьютера. Здесь можно увидеть локальный и удаленный IP-адрес, количество переданных и принятых пакетов, направление передачи, число установленных IP-сессий, порты, имя хоста (если в настройках программы не отключена функция распознавания DNS), и имя процесса, принимающего или передающего пакета данной сессии. Последняя информация недоступна для транзитных пакетов, а также на компьютерах, работающих под управлением Windows 9x/ME.

Если по какому-либо соединению щелкнуть правой кнопкой мыши, то откроется контекстное меню, в котором можно найти инструменты, облегчающие анализ соединений. Здесь можно посмотреть объем данных, переданных в рамках соединения, полный список используемых портов, подробную информацию о процессе, принимающем или передающем пакеты данной сессии. CommView позволяет создавать псевдонимы для MAC- и IP-адресов. Например, задав вместо громоздких цифровых адресов машин локальной сети их псевдонимы, можно получить легко читаемые и запоминаемые имена компьютеров и таким образом облегчить анализ соединений.

Чтобы создать псевдоним для IP-адреса, нужно выбрать в контекстном меню последовательно пункты «Создать псевдоним» и «используя локальный IP» или «используя удаленный IP». В появившемся окне поле IP-адреса будет уже заполнено, и останется только ввести подходящее имя. Если новая запись IP-имени создается щелчком правой кнопки мыши по пакету, поле имени автоматически заполняется именем хоста (если оно доступно) и его можно редактировать. Точно так же происходит работа с MAC-псевдонимами.

Вторая вкладка, «Пакеты», отображает все перехваченные на выбранном сетевом интерфейсе пакеты и подробную информацию о них.

Окно разделено на три области. В первой из них отображается список всех перехваченных пакетов. Если в нем выбрать один из пакетов, щелкнув по нему указателем мыши, то остальные окна покажут информацию о нем. Здесь отображается номер пакета, протокол, Mac- и IP-адреса передающего и принимающего хоста, используемые порты и время появления пакета.

В средней области отображается содержимое пакета — в шестнадцатиричном или текстовом виде. В последнем случае непечатаемые символы заменяются точками. Если в верхней области выбрано одновременно несколько пакетов, то в среднем окне будет показано общее количество выбранных пакетов, их суммарный размер, а также временной интервал между первым и последним пакетом.

В нижнем окне отображается декодированная детальная информация о выбранном пакете.

Нажав на одну из трех кнопок в правой нижней части окна, можно выбрать расположение окна декодирования: в нижней части, или выровнять по левому или правому краю. Две другие кнопки позволяют автоматически переходить к последнему принятому пакету и сохранить выбранный пакет в видимой области списка.

Контекстное меню позволяет скопировать в буфер обмена MAC-, IP-адреса и целые пакеты, присваивать псевдонимы, применять быстрый фильтр для выбора требуемых пакетов, а также воспользоваться инструментами «Реконструкция TCP-сессии» и «Генератор пакетов».

Инструмент «Реконструкция TCP-сессии» позволяет просмотреть процесс обмена между двумя хостами по TCP. Для того чтобы содержимое сессии выглядело более понятно, нужно выбрать соответствующую «логику отображения». Эта функция наиболее полезна для восстановления текстовой информации, например, HTML или ASCII.

Полученные данные можно экспортировать в виде текстового, RTF- или двоичного файла.

Вкладка «Log-файлы». Здесь можно настроить параметры сохранения перехваченных пакетов в файл. CommView сохраняет log-файлы в собственном формате NCF; для их просмотра используется встроенная утилита, запустить которую можно из меню «Файл».

Программа позволяет сохранить все пакеты, находящиеся на данный момент в буфере, или только часть из них, в заданном диапазоне

Во вкладке «Правила» можно задать условия перехвата или игнорирования пакетов.

Для облегчения выбора и анализа требуемых пакетов, можно использовать правила фильтрации. Это также поможет значительно сократить количество системных ресурсов, используемых CommView.

Для того чтобы включить какое-нибудь правило, нужно выбрать соответствующий раздел с левой стороны окна. Всего доступно семь типов правил: простые — «Протоколы и направление», «Mac-адреса», «IP-адреса», «Порты», «Текст», «TCP-флаги», «Процесс», а также универсальное правило «Формулы». Для каждого из простых правил предусмотрена возможность выбора индивидуальных параметров, таких как выбор направления или протокола. Универсальное правило «Формула» является мощным и гибким механизмом создания фильтров с помощью булевой логики. Подробный справочник по его синтаксису можно найти на web-сайте компании.

Вкладка «Предупреждения» поможет настроить параметры извещений о различных событиях, происходящих в исследуемом сегменте сети.

Вкладка «Предупреждения» позволяет создавать, изменять, удалять правила предупреждений, а также просматривать текущие события, соответствующие этим правилам

Для того чтобы задать правило предупреждения, нужно, нажав кнопку «Добавить. », в открывшемся окне выбрать необходимые условия, при появлении которых сработает извещение, а также способ уведомления пользователя об этом.

- «Обнаружение пакета», соответствующего указанной формуле. Синтаксис формул подробно описан в руководстве пользователя;

- «Байты в секунду». Это предупреждение сработает при превышении указанного уровня загрузки сети;

- «Пакеты в секунду». Срабатывает при превышении заданного уровня частоты передачи пакетов;

- «Бродкасты в секунду». То же, только для широковещательных пакетов;

- «Мультикасты в секунду» — то же для многоадресных пакетов.

- «Неизвестный MAC-адрес». Это предупреждение можно использовать для обнаружения подключений нового или несанкционированного оборудования в сеть, задав предварительно список известных адресов с помощью опции «Настройка»;

- предупреждение «Неизвестный IP-адрес» сработает при перехвате пакетов с неизвестными IP-адресами отправителя либо получателя. Если предварительно задать список известных адресов, то это предупреждение можно использовать для обнаружения несанкционированных подключений через корпоративный брандмауэр.

CommView обладает мощным средством визуализации статистики исследуемого трафика. Для того чтобы открыть окно статистики, нужно выбрать одноименный пункт из меню «Вид».

В этом окне можно ознакомиться со статистикой трафика сети: здесь можно увидеть количество пакетов в секунду, байтов в секунду, распределение протоколов Ethernet, IP и подпротоколов. Диаграммы можно скопировать в буфер обмена, что поможет в случае необходимости составления отчетов.

Доступность, стоимость, системные требования

Текущая версия программы — CommView 5.1. С web-сайта Tamosoft можно загрузить бесплатную демонстрационную версию программы, которая будет функционировать в течение 30 дней.

- Home License (домашняя лицензия), стоимостью 2000 рублей, дает право пользоваться программой дома на некоммерческой основе, при этом количество хостов, доступных для наблюдения в вашей домашней сети, ограничивается пятью. В рамках данного типа лицензии не позволяется работать удаленно с помощью Remote Agent.

- Enterprise License (корпоративная, стоимость — 10000 рублей) предоставляет право на коммерческое и некоммерческое использование программы одним лицом, которое лично пользуется программой на одной или на нескольких машинах. Программа также может быть установлена на одной рабочей станции и использоваться несколькими людьми, но не одновременно.

Приложение работает в операционных системах Windows 98/Me/NT/2000/XP/2003. Для работы необходим сетевой адаптер Ethernet, Wireless Ethernet, Token Ring с поддержкой стандарта NDIS 3.0 или стандартный контроллер удаленного доступа.

Плюсы:

- локализованный интерфейс;

- прекрасная справочная система;

- поддержка разных типов сетевых адаптеров;

- развитые средства анализа пакетов и определения протоколов;

- визуализация статистики;

- функциональная система предупреждений.

Минусы:

- слишком высокая стоимость;

- отсутствие пресетов для правил перехвата и предупреждений;

- не очень удобный механизм выбора пакета во вкладке «Пакеты».

Заключение

Благодаря отличной функциональности и удобному интерфейсу CommView может стать незаменимым инструментом администраторов локальных сетей, Интернет-провайдеров и домашних пользователей. Порадовал тщательный подход разработчика к русской локализации пакета: и интерфейс, и справочное руководство выполнены на очень высоком уровне. Несколько омрачает картину высокая стоимость программы, однако тридцатидневная пробная версия поможет потенциальному покупателю определиться с целесообразностью покупки этой утилиты.

Читайте также: