1dot1dot1dot1 cloudflare dns com что это

Высокоскоростной интернет давно перестал считаться роскошью и воспринимается сегодня нами как данность. Тем не менее, не всегда интернет в телефоне может быть стабильным и зависит от многих факторов, таких как зона покрытия сети, ее пропускная способность и скорость обработки запросов на сервере. В этой статье расскажем как можно легко повысить скорость соединения, а заодно обезопасить серфинг в интернете.

We will never sell your data or use it to target ads. Period.

We will never log your IP address (the way other companies identify you). And we’re not just saying that. We’ve retained a big 4 accounting firm to audit our assertions about our systems annually to ensure that we're doing what we say.

Frankly, we don’t want to know what you do on the Internet—it’s none of our business—and we’ve taken the technical steps to ensure we can’t.

We’ve built 1.1.1.1 to be the Internet’s fastest DNS directory. Don’t take our word for it. The independent DNS monitor DNSPerf ranks 1.1.1.1 the fastest DNS service in the world.

Since nearly everything you do on the Internet starts with a DNS request, choosing the fastest DNS directory across all your devices will accelerate almost everything you do online.

Setting up 1.1.1.1 takes two minutes and requires no technical skill or special software. Even if you’re a computer novice, pick your device below for an easy-to-follow setup guide.

- Open System Preferences.

- Search for DNS Servers and select it from the dropdown.

- Click the + button to add a DNS Server and enter 1.1.1.1

- Click + again and enter 1.0.0.1 (This is for redundancy.)

- Click + again and enter 2606:4700:4700::1111 (This is for redundancy.)

- Click + again and enter 2606:4700:4700::1001 (This is for redundancy.)

- Click Ok, then click Apply.

- You’re all set! Your device now has faster, more private DNS servers ✌️✌️

While these steps are for Ubuntu, most Linux distributions configure DNS settings through the Network Manager. Alternatively, your DNS settings can be specified in /etc/resolv.conf

- Click the Applications icon on the left menu bar.

- Click Settings, then Network.

- Find your internet connection on the right pane, then click the gear icon.

- Click the IPv4 or IPv6 tab to view your DNS settings.

- Set the “Automatic” toggle on the DNS entry to Off. Provide the 1.1.1.1 DNS addresses in the DNS entries field:

- For IPv4: 1.1.1.1 and 1.0.0.1

- For IPv6: 2606:4700:4700::1111,2606:4700:4700::1001

- Click Apply, then restart your browser.

- You’re all set! Your device now has faster, more private DNS servers ✌️✌️

- Click on the Start menu, then click on Control Panel.

- Click on Network and Internet.

- Click on Change Adapter Settings.

- Right click on the Wi-Fi network you are connected to, then click Properties.

- Select Internet Protocol Version 4 (or Version 6 if desired).

- Click Properties.

- Write down any existing DNS server entries for future reference.

- Click Use The Following DNS Server Addresses.

- Replace those addresses with the 1.1.1.1 DNS addresses:

- For IPv4: 1.1.1.1 and 1.0.0.1

- For IPv6: 2606:4700:4700::1111 and 2606:4700:4700::1001

- Click OK, then Close.

- Restart your browser.

- You’re all set! Your device now has faster, more private DNS servers ✌️✌️

Your router’s configuration may vary. Consult your manual for more information.

- Connect to your preferred wireless network.

- Enter your router’s gateway IP address in your browser.

- If prompted, fill in your username and password. This information may be labeled on the router.

- In your router’s configuration page, locate the DNS server settings.

- Write down any existing DNS server entries for future reference.

- Replace those addresses with the 1.1.1.1 DNS addresses:

- For IPv4: 1.1.1.1 and 1.0.0.1

- For IPv6: 2606:4700:4700::1111 and 2606:4700:4700::1001

- Save your settings, then restart your browser.

- You’re all set! Your device now has faster, more private DNS servers ✌️✌️

Still have questions? Visit our Community Forum

DNS-сервис Cloudflare прошел аудит приватности

31 марта компания Cloudflare опубликовала результаты аудита конфиденциальности своего сервиса «1.1.1.1». Проверку проводила независимая аудиторская компания KPMG. По результатам анализа были подтверждены заявления Cloudflare о процессе сбора и хранения данных DNS-запросов на своих серверах.

Когда Cloudflare запускала «1.1.1.1» два года назад, компания отмечала, что журналы автоматически удаляются в течение 24 часов, а полный IP-адрес пользователей никогда не регистрируется в логах.

Опубликованные результаты аудита KPMG показывают, что Cloudflare держит свое слово с точки зрения обеспечения конфиденциальности пользователей, но небольшие проблемы все-таки были обнаружены.

Например, KPMG сообщает, что реализация мониторинга всей сети Cloudflare Netflow / Sflow предусматривает сохранение «0,05% всех пакетов», проходящих через их сеть, включая IP-адреса DNS-запросов.

Также в ходе аудита было установлено, что журналы очищаются в течение 25 часов, в то время как некоторые анонимные данные хранятся на серверах Cloudflare неопределенно долго.

В целом компания Cloudflare настроена на то, чтобы поддерживать свои публичные обязательства в отношении конфиденциальности.

Установка альтернативного DNS с помощью приложения

Для поиска и установки оптимального DNS-сервера можно воспользоваться сторонним приложением из Play Маркета. Одним из таких бесплатных приложений является приложение Net Optimizer, которое сканирует наиболее быстрые и безопасные DNS и производит подключение в один клик.

Nearly everything on the Internet starts with a DNS request. DNS is the Internet’s directory. Click on a link, open an app, send an email and the first thing your device does is ask the directory: Where can I find this?

Unfortunately, by default, DNS is usually slow and insecure. Your ISP, and anyone else listening in on the Internet, can see every site you visit and every app you use — even if their content is encrypted. Creepily, some DNS providers sell data about your Internet activity or use it to target you with ads.

We think that’s gross. If you do too, now there’s an alternative: 1.1.1.1

Два слова пояснений, о чём разговор

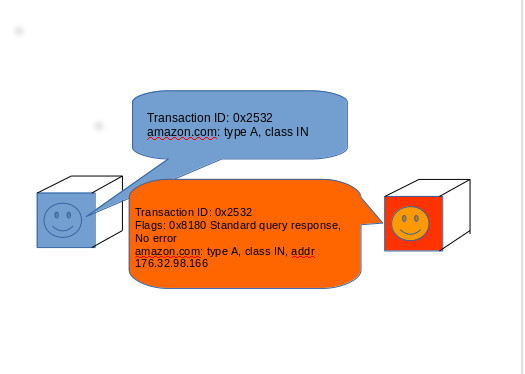

В свою очередь, сервер DNS, получив запрос "какой IP-адрес у хоста с именем habrahabr.ru?", определяет, знает ли он что-либо об указанном хосте. Если нет, он делает запрос к другим серверам DNS в мире, и, шаг за шагом, пробует выяснить ответ на заданный вопрос. В итоге, по нахождению итогового ответа, найденные данные отправляются всё ещё ждучему их клиенту, плюс сохраняются в кеше самого DNS-сервера, что позволит в следующий раз ответить на подобный вопрос гораздо быстрее.

Можно вполне понять компанию Cloudflare, создателя сервиса: они зарабатывают свой хлеб, поддерживая и развивая одну из самых популярных CDN-сетей в мире (среди функций которой — не только раздача контента, но и хостинг DNS-зон), и, в силу желания тех, кто не очень разбирается, учить тех, кого они не знают, тому, куда ходить в глобальной сети, достаточно часто страдает от блокировок адресов своих серверов со стороны не будем говорить кого — так что наличие DNS, не подверженного влиянию "окриков, свистков и писулек", для компании означает меньший вред их бизнесу. А технические плюсы (мелочь, а приятно: в частности, для клиентов бесплатного DNS Cloudflare обновление DNS-записей ресуров, размещенных на DNS-серверах компании, будет мгновенным) делают пользование описываемого в посте сервиса еще более интересным.

Шифрование трафика между вашим устройством и DNS-сервисом помешает посторонним лицам отслеживать трафик или подменить адрес

Смерть сетевого нейтралитета и ослабление правил для интернет-провайдеров по обработке сетевого трафика вызвали немало опасений по поводу конфиденциальности. У провайдеров (и других посторонних лиц, которые наблюдают за проходящим трафиком) уже давно есть инструмент, позволяющий легко отслеживать поведение людей в интернете: это их серверы доменных имен (DNS). Даже если они до сих пор не монетизировали эти данные (или не подменяли трафик), то наверняка скоро начнут.

«Открытые» DNS-сервисы позволяют обходить сервисы провайдеров ради конфиденциальности и безопасности, а кое в каких странах — уклоняться от фильтрации контента, слежки и цензуры. 1 апреля (не шутка) компания Cloudflare запустила свой новый, бесплатный и высокопроизводительный DNS-сервис, предназначенный для повышения конфиденциальности пользователей в интернете. Он также обещает полностью скрыть DNS-трафик от посторонних глаз, используя шифрование.

Названный по своему IP-адресу, сервис 1.1.1.1 — это результат партнёрства с исследовательской группой APNIC, Азиатско-Тихоокеанским сетевым информационным центром, одним из пяти региональных интернет-регистраторов. Хотя он также доступен как «открытый» обычный DNS-резолвер (и очень быстрый), но Cloudflare ещё поддерживает два протокола шифрования DNS.

Хотя и разработанный с некоторыми уникальными «плюшками» от Cloudflare, но 1.1.1.1 — никак не первый DNS-сервис с шифрованием. Успешно работают Quad9, OpenDNS от Cisco, сервис 8.8.8.8 от Google и множество более мелких сервисов с поддержкой различных схем полного шифрования DNS-запросов. Но шифрование не обязательно означает, что ваш трафик невидим: некоторые службы DNS с шифрованием всё равно записывают ваши запросы в лог для различных целей.

Cloudflare пообещал не журналировать DNS-трафик и нанял стороннюю фирму для аудита. Джефф Хастон из APNIC сообщил, что APNIC собирается использовать данные в исследовательских целях: диапазоны 1.0.0.0/24 и 1.1.1.0/24 изначально были сконфигурированы как адреса для «чёрного» трафика. Но APNIC не получит доступ к зашифрованному трафику DNS.

Для пользователей подключить DNS-шифрование не так просто, как изменить адрес в настройках сети. В настоящее время ни одна ОС напрямую не поддерживает шифрование DNS без дополнительного программного обеспечения. И не все сервисы одинаковы с точки зрения софта и производительности.

Как работает DNS

Есть много причин для лучшей защиты DNS-трафика. Хотя веб-трафик и другие коммуникации могут быть защищены криптографическими протоколами, такими как Transport Layer Security (TLS), но почти весь трафик DNS передаётся незашифрованным. Это означает, что ваш провайдер (или кто-то другой между вами и интернетом) может регистрировать посещаемые сайты даже при работе через сторонний DNS — и использовать эти данных в своих интересах, включая фильтрацию контента и сбор данных в рекламных целях.

Как выглядит типичный обмен данными между устройством и DNS-резолвером

«У нас есть проблема “последней мили” в DNS, — говорил Крикет Лю, главный архитектор DNS в компании Infoblox, которая занимается информационной безопасностью. — Большинство наших механизмов безопасности решают вопросы коммуникаций между серверами. Но есть проблема с суррогатами резолверов на различных операционных системах. В реальности мы не можем их защитить». Проблема особенно заметна в странах, где власти более враждебно относятся к интернету.

Наиболее очевидный способ уклонения от слежки — использование VPN. Но хотя VPN скрывают содержимое вашего трафика, для подключения к VPN может потребоваться запрос DNS. И в ходе VPN-сеанса запросы DNS тоже могут иногда направляться веб-браузерами или другим софтом за пределы VPN-тоннеля, создавая «утечки DNS», которые раскрывают посещённые сайты.

Однако эта опция защиты недоступна массовому пользователю. Ни один из этих протоколов нативно не поддерживается ни одним DNS-резолвером, который идёт в комплекте с ОС. Все они требуют установки (и, вероятно, компиляции) клиентского приложения, которое действует как локальный «сервер» DNS, ретранслируя запросы, сделанные браузерами и другими приложениями вверх по течению к безопасному провайдеру DNS по вашему выбору. И хотя две из трёх данных технологий предлагаются на роль стандартов, ни один из проверенных нами вариантов пока не представлен в окончательном виде.

Поэтому если хотите погрузиться в шифрование DNS, то лучше взять для DNS-сервера в домашней сети Raspberry Pi или другое отдельное устройство. Потому что вы наверняка обнаружите, что настройка одного из перечисленных клиентов — это уже достаточно хакерства, чтобы не захотеть повторять процесс заново. Проще запросить настройки DHCP по локальной сети — и указать всем компьютерам на одну успешную установку DNS-сервера. Я много раз повторял себе это во время тестирования, наблюдая падение одного за другим клиентов под Windows и погружение в спячку клиентов под MacOS.

Сообщество DNSCrypt пыталось сделать доступный инструмент для тех, кто не обладает навыками работы в командной строке, выпустив программы DNSCloak (слева) под iOS и Simple DNSCrypt (справа) под Windows

Для полноты картины в исторической перспективе начнём обзор с самой первой технологии шифрования DNS — DNSCrypt. Впервые представленный в 2008 году на BSD Unix, инструмент DNSCrypt изначально предназначался для защиты не от прослушки, а от DNS-спуфинга. Тем не менее, его можно использовать как часть системы обеспечения конфиденциальности — особенно в сочетании с DNS-сервером без логов. Как отметил разработчик DNSCrypt Фрэнк Денис, гораздо больше серверов поддерживают DNSCrypt, чем любой другой вид шифрования DNS.

«DNSCrypt — это немного больше, чем просто протокол, — говорит Фрэнк Денис. — Сейчас сообщество и активные проекты характеризуют его гораздо лучше, чем мой изначальный протокол, разработанный в выходные». Сообщество DNSCrypt создало простые в использовании клиенты, такие как Simple DNSCrypt для Windows и клиент для Apple iOS под названием DNS Cloak, что делает шифрование DNS доступнее для нетехнических людей. Другие активисты подняли независимую сеть приватных DNS-серверов на основе протокола, помогающего пользователям уклониться от использования корпоративных DNS-систем.

«DNSCrypt — это не подключение к серверам конкретной компании, — сказал Денис. — Мы призываем всех поднимать собственные сервера. Сделать это очень дёшево и легко. Теперь, когда у нас есть безопасные резолверы, я пытаюсь решить задачу фильтрации контента с учётом конфиденциальности».

Для тех, кто хочет запустить DNS-сервер с поддержкой DNSCrypt для всей своей сети, лучшим клиентом будет DNSCrypt Proxy 2. Старая версия DNSCrypt Proxy по-прежнему доступна как пакет для большинства основных дистрибутивов Linux, но лучше загрузить бинарник новой версии непосредственно с официального репозитория на GitHub. Есть версии для Windows, MacOS, BSD и Android.

Опыт сообщества DNSCrypt по защите конфиденциальности воплощён в DNSCrypt Proxy. Программа легко настраивается, поддерживает ограничения по времени доступа, шаблоны для доменов и чёрный список IP-адресов, журнал запросов и другие функции довольно мощного локального DNS-сервера. Но для начала работы достаточно самой базовой конфигурации. Есть пример файла конфигурации в формате TOML (Tom's Obvious Minimal Language, созданный соучредителем GitHub Томом Престоном-Вернером). Можете просто переименовать его перед запуском DNSCrypt Proxy — и он станет рабочим файлом конфигурации.

По умолчанию прокси-сервер использует открытый DNS-резолвер Quad9 для поиска и получения с GitHub курируемого списка открытых DNS-сервисов. Затем подключается к серверу с самым быстрым откликом. При необходимости можно изменить конфигурацию и выбрать конкретный сервис. Информация о серверах в списке кодируется как «штамп сервера». Он содержит IP-адрес поставщика, открытый ключ, информацию, поддерживает ли сервер DNSSEC, хранит ли провайдер логи и блокирует ли какие-нибудь домены. (Если не хотите зависеть от удалённого файла при установке, то можно запустить «калькулятор штампов» на JavaScript — и сгенерировать собственный локальный статичный список серверов в этом формате).

Для своего тестирования DNSCrypt я использовал OpenDNS от Cisco в качестве удалённого DNS-сервиса. При первых запросах производительность DNSCrypt оказалась немного хуже, чем у обычного DNS, но затем DNSCrypt Proxy кэширует результаты. Самые медленные запросы обрабатывались в районе 200 мс, в то время как средние — примерно за 30 мс. (У вас результаты могут отличаться в зависимости от провайдера, рекурсии при поиске домена и других факторов). В целом, я не заметил замедления скорости при просмотре веб-страниц.

С другой стороны, DNSCrypt для шифрования не полагается на доверенные центры сертификации — клиент должен доверять открытому ключу подписи, выданному провайдером. Этот ключ подписи используется для проверки сертификатов, которые извлекаются с помощью обычных (нешифрованных) DNS-запросов и используются для обмена ключами с использованием алгоритма обмена ключами X25519. В некоторых (более старых) реализациях DNSCrypt есть условие для сертификата на стороне клиента, который может использоваться в качестве схемы управления доступом. Это позволяет им журналировать ваш трафик независимо от того, с какой IP-адреса вы пришли, и связывать его с вашим аккаунтом. Такая схема не используется в DNSCrypt 2.

С точки зрения разработчика немного сложно работать с DNSCrypt. «DNSCrypt не особенно хорошо документирован, и не так много его реализаций», — говорит Крикет Лю из Infoblox. На самом деле мы смогли найти только единственный клиент в активной разработке — это DNSCrypt Proxy, а OpenDNS прекратил поддерживать его разработку.

Интересный выбор криптографии в DNSCrypt может напугать некоторых разработчиков. Протокол использует Curve25519 (RFC 8032), X25519 (RFC 8031) и Chacha20Poly1305 (RFC 7539). Одна реализация алгоритма X24419 в криптографических библиотеках Pyca Python помечена как «криптографически опасная», потому что с ней очень легко ошибиться в настройках. Но основной используемый криптографический алгоритм Curve25519, является «одной из самых простых эллиптических кривых для безопасного использования», — сказал Денис.

Разработчик говорит, что DNSCrypt никогда не считался стандартом IETF, потому что был создан добровольцами без корпоративной «крыши». Представление его в качестве стандарта «потребовало бы времени, а также защиты на заседаниях IETF», — сказал он. «Я не могу себе этого позволить, как и другие разработчики, которые работают над ним в свободное время. Практически все ратифицированные спецификации, связанные с DNS, фактически написаны людьми из одних и тех же нескольких компаний, из года в год. Если ваш бизнес не связан с DNS, то действительно тяжело получить право голоса».

TLS стал приоритетом для CloudFlare, когда понадобилось усилить шифрование веб-трафика для защиты от слежки

У DNS по TLS (Transport Layer Security) несколько преимуществ перед DNSCrypt. Во-первых, это предлагаемый стандарт IETF. Также он довольно просто работает по своей сути — принимает запросы стандартного формата DNS и инкапсулирует их в зашифрованный TCP-трафик. Кроме шифрования на основе TLS, это по существу то же самое, что и отправка DNS по TCP/IP вместо UDP.

Существует несколько рабочих клиентов для DNS по TLS. Самый лучший вариант, который я нашел, называется Stubby, он разработан в рамках проекта DNS Privacy Project. Stubby распространяется в составе пакета Linux, но есть также версия для MacOS (устанавливается с помощью Homebrew) и версия для Windows, хотя работа над последней ещё не завершена.

Хотя мне удалось стабильно запускать Stubby на Debian после сражения с некоторыми зависимостями, этот клиент регулярно падал в Windows 10 и имеет тенденцию зависать на MacOS. Если вы ищете хорошее руководство по установке Stubby на Linux, то лучшая найденная мной документация — это пост Фрэнка Сантосо на Reddit. Он также написал shell скрипт для установки на Raspberry Pi.

Положительный момент в том, что Stubby допускает конфигурации с использованием нескольких служб на основе DNS по TLS. Файл конфигурации на YAML позволяет настроить несколько служб IPv4 и IPv6 и включает в себя настройки для SURFNet, Quad9 и других сервисов. Однако реализация YAML, используемая Stubby, чувствительна к пробелам, поэтому будьте осторожны при добавлении новой службы (например, Cloudflare). Сначала я использовал табы — и всё поломал.

Клиенты DNS по TLS при подключении к серверу DNS осуществляют аутентификацию с помощью простой инфраструктуры открытых ключей (Simple Public Key Infrastructure, SPKI). SPKI использует локальный криптографический хэш сертификата провайдера, обычно на алгоритме SHA256. В Stubby этот хэш хранится как часть описания сервера в файле конфигурации YAML, как показано ниже:

После установления TCP-соединения клиента с сервером через порт 853 сервер представляет свой сертификат, а клиент сверяет его с хэшем. Если всё в порядке, то клиент и сервер производят рукопожатие TLS, обмениваются ключами и запускают зашифрованный сеанс связи. С этого момента данные в зашифрованной сессии следуют тем же правилам, что и в DNS по TCP.

После успешного запуска Stubby я изменил сетевые настройки сети DNS, чтобы направлять запросы на 127.0.0.1 (localhost). Сниффер Wireshark хорошо показывает этот момент переключения, когда трафик DNS становится невидимым.

Переключаемся с обычного трафика DNS на шифрование TLS

Хотя DNS по TLS может работать как DNS по TCP, но шифрование TLS немного сказывается на производительности. Запросы dig к Cloudflare через Stubby у меня выполнялись в среднем около 50 миллисекунд (у вас результат может отличаться), в то время как простые DNS-запросы к Cloudflare получают ответ менее чем за 20 мс.

Здесь тоже имеется проблема с управлением сертификатами. Если провайдер удалит сертификат и начнёт использовать новый, то в настоящее время нет чистого способа обновления данных SPKI на клиентах, кроме вырезания старого и вставки нового сертификата в файл конфигурации. Прежде чем с этим разберутся, было бы полезно использовать какую-то схему управления ключами. И поскольку сервис работает на редком порту 853, то с высокой вероятностью DNS по TLS могут заблокировать на файрволе.

Google и Cloudflare, похоже, одинаково видят будущее зашифрованного DNS

Как Cloudflare, мы считаем, что туннели иллюстрируют операцию «Арго» лучше, чем Бен Аффлек

Дабы убедиться, что проблема именно в протоколе DoH, а не в программистах Cloudflare, я испытал два других инструмента. Во-первых, прокси-сервер от Google под названием Dingo. Его написал Павел Форемски, интернет-исследователь из Института теоретической и прикладной информатики Академии наук Польши. Dingo работает только с реализацией DoH от Google, но его можно настроить на ближайшую службу Google DNS. Это хорошо, потому что без такой оптимизации Dingo сожрал всю производительность DNS. Запросы dig в среднем выполнялись более 100 миллисекунд.

Это сократило время отклика примерно на 20%, то есть примерно до того показателя, как у Argo.

А оптимальную производительность DoH неожиданно показал DNSCrypt Proxy 2. После недавнего добавления DoH Cloudflare в курируемый список публичных DNS-сервисов DNSCrypt Proxy почти всегда по умолчанию подключается к Cloudflare из-за низкой задержки этого сервера. Чтобы убедиться, я даже вручную сконфигурировал его под резолвер Cloudflare для DoH, прежде чем запустить батарею dig-запросов.

Все запросы обрабатывались менее чем за 45 миллисекунд — это быстрее, чем собственный клиент Cloudflare, причём с большим отрывом. С сервисом DoH от Google производительность оказалась похуже: запросы обрабатывались в среднем около 80 миллисекунд. Это показатель без оптимизации на ближайший DNS-сервер от Google.

Я не Бэтмен, но моя модель угроз всё равно немного сложнее, чем у большинства людей

Я профессиональный параноик. Моя модель угроз отличается от вашей, и я предпочел бы сохранить в безопасности как можно больше своих действий в онлайне. Но учитывая количество нынешних угроз приватности и безопасности из-за манипуляций с трафиком DNS, у многих людей есть веские основания использовать какую-либо форму шифрования DNS. Я с удовольствием обнаружил, что некоторые реализации всех трёх протоколов не оказывают сильно негативного влияния на скорость передачи трафика.

Другая проблема в том, что, хотя прекрасные ребята из сообщества DNSCrypt проделали большую работу, но такая приватность по-прежнему слишком сложна для обычных людей. Хотя некоторые из этих DNS-клиентов для шифрования оказалось относительно легко настроить, но ни один из них нельзя назвать гарантированно простым для нормальных пользователей. Чтобы эти услуги стали действительно полезными, их следует плотнее интегрировать в железо и софт, который покупают люди — домашние маршрутизаторы, операционные системы для персональных компьютеров и мобильных устройств.

Интернет-провайдеры наверняка постараются активнее монетизировать обычный DNS-трафик, и никуда не исчезнут государственные агентства и преступники, которые стремятся использовать его во вред пользователю. Но маловероятно, что крупные разработчики ОС стремятся надёжно защитить DNS доступным для большинства людей способом, потому что они часто заинтересованы в монетизации, как и интернет-провайдеры. Кроме того, эти разработчики могут столкнуться с сопротивлением изменениям со стороны некоторых правительств, которые хотят сохранить возможности мониторинга DNS.

Так что в ближайшее время эти протоколы останутся инструментом для тех немногих людей, кто реально заботится о конфиденциальности своих данных и готов для этого немного потрудиться. Надеюсь, сообщество вокруг DNSCrypt продолжит свою активность и продвинет ситуацию вперёд.

1 апреля 2020 года компания Cloudflare представила новый сервис «1.1.1.1 for Families». Сервис предлагает DNS-фильтрацию с особым упором на конфиденциальность и создан для того, чтобы помочь родителям обеспечить безопасность и приватность своих детей в Интернете за счет автоматической блокировки опасных сайтов.

Данный инструмент упрощает родителям задачу обеспечить защиту от вредоносного ПО и взрослого контента во всей домашней сети. Теперь взрослые смогут спокойно работать из дома, не опасаясь за цифровую безопасность своих детей.

В официальном анонсе генеральный директор Cloudflare Мэтью Принс (Matthew Prince) заявил:

«1.1.1.1 for Families» использует глобальную сеть Cloudflare, чтобы обеспечить быструю и безопасную работу во всем мире.

На новый сервис распространяются такие же самые строгие гарантии конфиденциальности, которые мы взяли на себя, когда запускали «1.1.1.1» два года назад. Также, как и «1.1.1.1», «1.1.1.1 for Families» будет доступен бесплатно для любого пользователя в любой точке мира.

Как выбрать и изменить DNS-сервер на телефоне Android

Во всех смартфонах на Android, начиная с версии 9.0 добавлена возможность ручной настройки DNS-сервера в настройках.

Чтобы настроить персональный сервер:

- перейдите в «Настройки» и выберите пункт «Подключения»;

- пролистайте вниз и выберите пункт «Другие настройки»;

- перейдите в пункт «Персональный ДНС-сервер»;

- поставьте переключатель на пункт «Имя хоста провайдера персонального DNS сервера»;

- введите вручную новое имя хоста из списка ниже и нажмите «Сохранить».

Список некоторых альтернативных DNS-серверов:

Google Public DNS. Бесплатный глобальный сервис от Google известен по всему миру, поэтому нет смысла говорить о его надежности. Сервер обеспечивает безопасность и более высокую скорость интернет-соединения, обеспечивая ускоренную загрузку страниц за счет кэширования данных, а также обеспечивает улучшенную защиту от кибератак.

Имя хоста: dns.google

Quad 9 DNS. Эта бесплатная рекурсивная служба, что означает, что для поиска информации сервер может обращаться к другим DNS серверам. Данный сервер обеспечивает высокую производительность, а также блокирует большинство вредоносных доменов, повышая безопасность интернет-серфинга.

Cloudflare. Данный сервис владеет и управляет огромной сетью серверов и использует их для ускорения работы сайтов, а также для защиты их от вредоносных атак, таких как DDoS. Многие пользователи, подключившиеся к данному серверу, отмечают ускоренную по сравнению со стандартными серверами загрузку страниц в интернете.

AdGuard DNS. С помощью данного сервиса, кроме повышенной защиты личных данных, вы также сможете избавиться от рекламы на страницах сайтов и игр. Реклама вырезается в момент обработки DNS запросов, в результате страницы загружаются быстрее, не потребляя ресурсы смартфона.

После установки любого сервера из списка необходимо включить, а затем выключить режим полета в настройках вашего смартфона. Это нужно для очистки кэша DNS.

✌️✌️ Share a faster, privacy-first Internet with your friends.

1.1.1.1 is a partnership between Cloudflare and APNIC.

Cloudflare runs one of the world’s largest, fastest networks. APNIC is a non-profit organization managing IP address allocation for the Asia Pacific and Oceania regions.

Cloudflare had the network. APNIC had the IP address (1.1.1.1). Both of us were motivated by a mission to help build a better Internet. You can read more about each organization’s motivations on our respective posts: Cloudflare Blog / APNIC Blog. For more information see: What is 1.1.1.1?

If you are a browser, operating system, app, router, or VPN manufacturer who wants to build in a privacy-first, fast, modern DNS service, yes!

No, Cloudflare deeply believes in the value of free, fast, and private DNS and intends to provide the 1.1.1.1 DNS service for the forseeable future. Warp is an additional feature which augments our mobile apps but will always remain optional.

Компания Cloudflare представила публичные ДНС на адресах:

- 1.1.1.1

- 1.0.0.1

- 2606:4700:4700::1111

- 2606:4700:4700::1001

Утверждается, что используется политика "Privacy first", так что пользователи могут быть спокойны за содержание своих запросов.

Сервис интересен тем, что кроме обычного DNS предоставляет возможность использовать технологий DNS-over-TLS и DNS-over-HTTPS, что здорово помешает провайдерам по пути запросов подслушивать ваши запросы — и собирать статистику, следить, управлять рекламой. Cloudflare утверждает, что дата анонса (1 апреля 2018, или 04/01 в американской нотации) была выбрана не случайно: в какой еще день года представить "четыре единицы"?

Поскольку аудитория Хабра технически подкована, традиционный раздел "зачем нужен DNS?" я помещу под конец поста, а здесь изложу более практически полезные вещи:

Как использовать новый сервис?

Гораздо интереснее работа с новыми режимами, в которых запрос улетает на сервер по шифрованному соединению (собственно, ответ возвращается по нему же), упомянутыми DNS-over-TLS и DNS-over-HTTPS. К сожалению, "из коробки" они не поддерживаются (авторы верят, что это "пока"), но организовать в своем ПО (либо даже на своей железке) их работу несложно:

Примеры запросов, прямо из документации:

GET-запрос в формате DNS Wireformat

POST-запрос в формате DNS Wireformat

То же, но с использованием JSON

Очевидно, что редкий (если вообще хоть один) домашний роутер умеет так работать с DNS, но это не означает, что поддержка не появится завтра — причем, что интересно, здесь мы вполне можем реализовать работу с DNS в своем приложении (как уже собирается сделать Mozilla, как раз на серверах Cloudflare).

DNS over TLS

Установление связи и работа по протоколу происходит примерно так:

Пример запроса через DNS over TLS:

Этот вариант, похоже, лучше подойдет для локальных DNS-серверов, обслуживающих нужды локальной сети либо одного пользователя. Правда, с поддержкой стандарта не очень хорошо, но — будем надеяться!

Что такое DNS сервер

DNS — это система доменных имен, которая обеспечивает связь между названием сайта и его адресом. Принцип ее работы можно сравнить с телефонной книгой на вашем смартфоне. Каждому названию сайта соответствует определенная цифровая комбинация на сервере, и когда вы вводите название в адресной строке браузера, компьютер или смартфон запрашивает цифровой IP-адрес сайта через специальный сервер, который хранит базу этих адресов.

Другими словами, DNS сервер – это посредник, который связывает названия сайтов с их цифровыми адресами, чтобы передать информацию на компьютер или смартфон.

Переход на сторонние серверы может помочь вам устранить эти ошибки, а также получать доступ к некоторым заблокированным ранее сайтам, уменьшить время отклика между вашим устройством и сервером, а значит повысить и скорость соединения.

Существует также специальный протокол DNS over TLS, это тот же DNS, но осуществляемый с дополнительным шифрованием, повышающим безопасность и конфиденциальность пользователя путем перехвата данных.

Два доступных варианта защиты

Новый сервис родительского контроля Cloudflare на основе DNS может быть легко настроен путем замены адресов DNS-серверов на адреса основных или дополнительных DNS-серверов от Cloudflare.

«1.1.1.1 for Families» поставляется с двумя вариантами защиты. В первом случае блокируется только вредоносный контент, а во втором блокируется как вредоносный контент, так и «взрослое» содержимое.

Для активации службы родительского контроля, установите следующие адреса DNS-серверов:

Для блокировки вредоносного ПО

Для блокировки вредоносного ПО и контента для взрослых

В ближайшие месяцы Cloudflare должна разработать и предоставить пользователям дополнительные параметры конфигурации для сервиса «1.1.1.1 for Families».

В этом году из-за пандемии COVID-19 многим из нас приходится работать из дома и полагаться на домашние сети, поэтому релиз «1.1.1.1 for Families» оказался особо актуальным и важным.

Мы надеемся, что в эти смутные времена наш сервис поможет обеспечить спокойствие семьям во всем мире.

Читайте также: