Закладки интегрированные в bios и прошивки периферийного оборудования пк

Многие задаются вопросом, как прошить биос, но начитавшись форумов и заумных статей считают, что настолько сложно — даже пытаться не стоит. Так ли это на самом деле? Как ни странно, но обновить или переустановить прошивку БИОС довольно просто, при условии, что он у вас запускается. В противном случае — только в сервис и это без вариантов.

Сначала рассмотрим для чего нам прошивать БИОС? А для того, что прошивка биоса, как и любое программное обеспечение периодически обновляется разработчиками, вносятся исправления и дополнения, улучшения в работе. Например, когда я покупал материнскую плату GIGABYTE GA-B75-D3H на ней была установлена версия биоса F3, а сейчас уже доступна F15.

Сразу замечу, что данные способы доступны для материнских плат и других производителей, будь то Asus или что то еще. Как на ноутбуках так и стационарных компьютерах. Я же приведу пример на популярных GIGABYTE.

Когда может понадобится прошивка:

- Биос не всегда видит USB флэшку. Если с флэшкой все в порядке и вы пробовали вставлять ее в разные порты, то 90% что глючит именно БИОС.

- Через раз заходит в настройки Биос. При нажатии клавиши входа в настройки, загрузка продолжается.

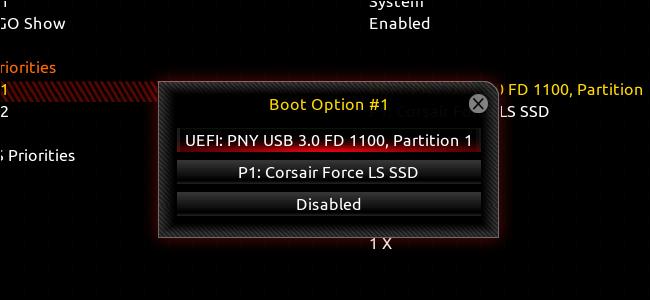

- Длинный список доступных загрузчиков, но в реальности их нет. Многие системы при установке создают запись в биосе, которую можно легко удалить с помощью сторонних программ из Windows, но в других системах, без особых познаний и бубнов не обойтись. Перепрошивка самый простой способ. Кстати, этот факт и влечет за собой следующий пункт…

- При включении компьютера после БИОСА подсвеченный черно-серый экран, операционная система автоматически не загружается. Загружается только при принудительном выборе диска из BOOT MENU.

- Через раз вызывается BOOT MENU. При нажатии горячей клавиши, вход в BOOT MENU не происходит, загрузка идет дальше. Если с клавиатурой все в порядке, то 99% тупит БИОС.

- Простое обновление прошивки на более новую версию.

Как искать обновления?

- Когда вы получите всю необходимую информацию, осталось войти на сайт Gigabyte ;

- Затем, в строку поиска на сайте нужно ввести вашу версию чипсета;

Важно: — Флешь карту перед процедурой отформатируйте в формате FAT 32. Флешь карта после форматирования должна быть пустой, без лишних программ!

Способы прошивки BIOS GIGABYTE

Обновить и перепрошить BIOS GIGABYTE можно двумя способами:

- Через Windows. С помощью бесплатной утилиты @Bios, которая идет в комплекте с материнской платой на диске. Если же диска нет, то переходим на официальный сайт GIGABYTE, ищем нашу модель материнки, переходим в SUPPORT, и качаем утилиту. Важно подобрать подходящую Вашей системе версию, чтобы она установилась в Windows. Если версия не совместима получите ошибку.

- С помощью USB флэшки. Этот способ подходит для компьютеров на которых не установлен Windows. А установлены не совместимые системы, например Mac OS X (Хакинтош) — это направление набирает популярность последнее время или же Linux, а может и другие операционные системы. В этом способе Windows нам все таки понадобится, но исключительно для того что бы распаковать само-распаковывающийся архив с расширением .EXE.

Что такое БИОС и почему надо быть осторожным

Иерархию программ, установленных на компьютере, возглавляет базовая система ввода-вывода (bios) — она первая запускается при старте системы и далее руководит всеми инструкциями для основной операционной системы, то есть слаженная и корректная работа оперативной памяти, всех шин и дисков системы, включая сам центральный процессор и видеокарту – все подчиняется ей. Периферийные устройства и дополнительное оборудование, подключенное к персональному компьютеру, включая алгоритмы их работы, тоже ее зона ответственности. Проверяйте периодически актуальность версии среды и устанавливайте и настраивайте ее правильно. Не забывайте вовремя обновить.

Учитывая, что эта программа стоит в самом начале цикла работы компьютера, нарушение его корректного функционирования – серьезная проблема, решить которую обычный пользователь будет не в состоянии. При выполнении описанных инструкций для материнских плат Gigabyte будьте предельно внимательны.

Прошивка через БИОС с помощью Q — Flash

Для этого способа нам не важна операционная система на компьютере, нам важно что бы BIOS запускался и входил в настройки. Преходим к выполнению.

Также, как и в предыдущем способе переходим на сайт производителя, скачиваем прошивку. Распаковываем в Windows, на любом доступном компьютере или ноуте, файл прошивки B75MD3H.F15 в моем случае, в вашем будет соответствовать вашей модели и версии Биоса — переносим на USB флэшку.

При загрузке жмем DEL, для того что бы попасть в настройки. Возможно в зависимости от модели материнской платы клавиши для входа в настройки и вызова Q-Flash будут немного отличаться, но суть от этого не меняется.

В моем БИОС вызов Q-Flash осуществляется F8, на Z чипсете если не ошибаюсь F12, но это вы и сами увидите в правом меню в Bios. Подтверждаем вход в Q-Flash. А дальше все как, в предыдущем способе.

- Жмем Save Current BIOS to File, выбираем куда сохранить, на флэшку или жесткий диск. Вбиваем название и сохраняем.

- Жмем Update BIOS from File, выбираем из списка нашу флэшку. Указываем файл прошивки, подтверждаем действие. После окончания компьютер перезагрузится. В некоторых случаях после перезагрузки — он стартует и почти сразу выключается. Но через пару секунд стартует уже по полной. Не пугаемся этого, момента, так и должно быть — это никакой не глюк.

- Настраиваем обновленный BIOS.

Инструкция по обновлению

Программа для обновления БИОСа Gigabyte существует; можно использовать бесплатную GIGABYTE @BIOS. Эта утилита обновления БИОС Gigabyte идет в комплекте с материнской платой – проверьте наличие диска с драйверами от материнской платы среди коробок и документов то вашего компьютера. В случае отсутствия у вас диска, можете скачать ее из сети. Особенность этой программы в том, что она самостоятельно отслеживает появление более свежих прошивок для вашей модели материнской платы, сама скачивает и устанавливает их.

В случае, когда описанная программа вам не подходит или вы любитель все делать своими руками, действия, описанные ниже, вам подойдут. Здесь рассмотрим как обновить БИОС Gigabyte с флешки.

-

Процесс обновления начнем с того, что проверим, какая версия прошивки БИОС у вас установлена. Для этого зайдите в командную строку (наберите в строке поиска cmd) и далее наберите команду: wmic bios get smbiosbiosversion После нажатия на ENTER вы увидите версию.

Суть да дело…

Вот и пришло время усомниться в современной компетентности некогда безупречной модели вашей материнской платы от лидера IT-индустрии тайваньской компании GIGABYTE Technology Co. Ltd. Вполне работоспособная машина вмиг потеряла свою «авторитетность», когда вы подключили жесткий диск достаточно большой емкости или, быть может, приобрели новый, более мощный центральный процессор. В результате апгрейда БИОС просто не может управлять таким «прогресивным» оборудованием, так как программная часть кода устарела и требует практического обновления. Поэтому в такой ситуации вопрос о том, как обновить БИОС Gigabyte, становится не просто важным, а крайне нуждающимся в решении.

Апгрейдим видеокарту

Наверное, для вас это станет маленьким открытием, но графический модуль также можно подвергнуть качественному программному усовершенствованию или же вернуть к жизни, когда усматривается его неработоспособное состояние из-за слетевшей прошивки. Вопрос: «Как обновить БИОС видеокарты Gigabyte?» — нуждается в более детальном рассмотрении. Об этом читаем далее и разбираемся в нюансах.

- В разделе Support&Downloads выбираем Graphics card.

- В окошке By Chipset Series отыскиваем нашу модификацию графической карты.

- Затем указываем Mode Name. Жмем на кнопку Search.

- Переходим в раздел указанной видеокарты.

- Снова заходим во вкладку Support&Downloads. Где в окошке пункта Download type необходимо выбрать BIOS, после чего в новом окне вам будут представлены версии доступных обновлений.

- Загружаем с сервера графический БИОС и запускаем его в среде Windows.

Внимание: скачанная версия не должна быть занижена и должна выражать соответствие символьного и цифрового значения с тенденцией увеличения на одну единицу. То есть, прошивка F2 заменяется на F3, а F11 на F12… Но не в коем случае: F2 на F11 или F4 на F12! Gigabyte, вам уже известно, теперь сделаем следующий шаг, который поможет вам проапгрейдить видеокарту.

3. Подготовительные процедуры

4. Сценарии и последовательность действий

| I. Сохранение микрокода BIOS | |

| В самом начале процедуры обновления вы увидите в диалоговом окне кнопку «Save Current BIOS», нажав которую можно сохранить текущую версию микрокода BIOS. | |

| II. Сценарий 1. Обновление микрокода BIOS через Интернет | ||

| a. | Выберите опцию «Internet Update» | |

| b. | Далее нажмите «Update New BIOS» | |

| c. | Выберите сервер @BIOS GIGABYTE @BIOS server 1 in Taiwan; GIGABYTE @BIOS server 2 in Taiwan; GIGABYTE @BIOS server in China; GIGABYTE @BIOS server in Japan; GIGABYTE @BIOS server in USA; ** указанные серверы доступны круглосуточно (планируется расширение серверной базы) Аннотация: В лекции рассмотрены виды программно-математического воздействия: троянские кони, вирусы, сетевые черви. Особенности их функционирования, проникновения, основные свойства и классификация. В конце лекции приведен анализ трех наиболее популярных средств защиты информации: антивирусных программ, межсетевых экранов и систем обнаружения вторжений. Вредоносные программы и их классификацияПрограммно-математическое воздействие - это воздействие на защищаемую информацию с помощью вредоносных программ . Вредоносная программа - программа, предназначенная для осуществления несанкционированного доступа к информации и (или) воздействия на информацию или ресурсы информационной системы[10.1]. Иными словами вредоносной программой называют некоторый самостоятельный набор инструкций, который способен выполнять следующее:

Основными путями проникновения вредоносных программ в АС, в частности, на компьютер, являются сетевое взаимодействие и съемные носители информации (флешки, диски и т.п.). При этом внедрение в систему может носить случайный характер. Основными видами вредоносных программ являются:

К программным закладкам относятся программы и фрагменты программного кода, предназначенные для формирования недекларированных возможностей легального программного обеспечения. Недекларированные возможности программного обеспечения – функциональные возможности программного обеспечения, не описанные в документации[10.2]. Программная закладка часто служит проводником для других вирусов и, как правило, не обнаруживаются стандартными средствами антивирусного контроля. Закладки иногда делят на программные и аппаратные, но фактически все закладки – программные, так как под аппаратными закладками подразумеваются так называемые прошивки. Программные закладки различают в зависимости от метода их внедрения в систему:

Для выявления программных закладок часто используется качественный подход, заключающийся в наблюдении за функционированием системы, а именно: Существуют также диагностические методы обнаружения закладок. Так, например, антивирусы успешно находят загрузочные закладки. С инициированием статической ошибки на дисках хорошо справляется Disk Doctor, входящий в распространенный комплекс утилит Norton Utilities. К наиболее распространенным программным закладкам относится " троянский конь ". Троянским конем называется:

Перечислим основные виды троянских программ и их возможности: Абсолютно все программные закладки, независимо от метода их внедрения в компьютерную систему, срока их пребывания в оперативной памяти и назначения, имеют одну общую черту: обязательное выполнение операции записи в оперативную или внешнюю память системы. При отсутствии данной операции никакого негативного влияния программная закладка оказать не может. Вирус (компьютерный, программный) – исполняемый программный код или интерпретируемый набор инструкций, обладающий свойствами несанкционированного распространения и самовоспроизведения. Созданные дубликаты компьютерного вируса не всегда совпадают с оригиналом, но сохраняют способность к дальнейшему распространению и самовоспроизведению. Таким образом, обязательным свойством программного вируса является способность создавать свои копии и внедрять их в вычислительные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом дубликаты сохраняют способность к дальнейшему распространению. Жизненный цикл вируса состоит из следующих этапов:

Классификация вирусов и сетевых червей представлена на рисунке 10.1. Вирусный код загрузочного типа позволяет взять управление компьютером на этапе инициализации, еще до запуска самой системы. Загрузочные вирусы записывают себя либо в в boot-сектор, либо в сектор, содержащий системный загрузчик винчестера , либо меняют указатель на активный boot-сектор. Принцип действия загрузочных вирусов основан на алгоритмах запуска ОС при включении или перезагрузке компьютера: после необходимых тестов установленного оборудования (памяти, дисков и т. д.) программа системной загрузки считывает первый физический сектор загрузочного диска и передает управление на А:, С: или CD-ROM, в зависимости от параметров, установленных в BIOS Setup . В случае винчестера управление получает программа, расположенная в MBR винчестера . Она анализирует таблицу разбиения диска (Disk Partition Table ), вычисляет адрес активного boot-сектора (обычно этим сектором является boot-сектор диска С:), загружает его в память и передает на него управление. Получив управление, активный boot-сектор винчестера проделывает те же действия, что и boot-сектор дискеты. При заражении дисков загрузочные вирусы подставляют свой код вместо какой-либо программы, получающей управление при загрузке системы. Принцип заражения, таким образом, одинаков во всех описанных выше способах: вирус "заставляет" систему при ее перезапуске считать в память и отдать управление не оригинальному коду загрузчика , а коду вируса. Пример: Вредоносная программа Virus .Boot. Snow .a записывает свой код в MBR жесткого диска или в загрузочные сектора дискет. При этом оригинальные загрузочные сектора шифруются вирусом. После получения управления вирус остается в памяти компьютера (резидентность) и перехватывает прерывания. Иногда вирус проявляет себя визуальным эффектом - на экране компьютера начинает падать снег. Файловые вирусы – вирусы, которые заражают непосредственно файлы. Файловые вирусы можно разделить на три группы в зависимости от среды, в которой распространяется вирус:

Для существования макровирсуов в конкретном редакторе встроенный в него макроязык должен обладать следующими возможностями:

Данным условиям удовлетворяют прикладные программы Microsoft Word, Excel и Microsoft Access. Они содержат в себе макроязыки: Word Basic, Visual Basic for Applications. Современные макроязыки обладают вышеперечисленными особенностями с целью предоставления возможности автоматической обработки данных. Большинство макровирусов активны не только в момент открытия ( закрытия) файла , но до тех пор, пока активен сам редактор. Они содержат все свои функции в виде стандартных макросов Word/Excel/Office. Существуют, однако, вирусы, использующие приемы скрытия своего кода и хранящие свой код в виде не макросов. Известно три подобных приема, все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой макрос-загрузчик вируса, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает (чтобы скрыть следы присутствия вируса). Основной код таких вирусов присутствует либо в самом макросе вируса в виде текстовых строк (иногда – зашифрованных), либо хранится в области переменных документа[10.3]. Основные деструктивные действия, выполняемые вирусами и червями :

Помимо всего вышеописанного, существуют вирусы комбинированного типа, которые объединяют в себе свойства разных типов вирусов, например, файлового и загрузочного. В виде примера приведем популярный в минувшие годы файловый загрузочный вирус под названием "OneHalf". Этот вирусный код, оказавшись в компьютерной среде операционной системы "MS-DOS" заражал основную запись загрузки. В процессе инициализации компьютера он шифровал секторы основного диска, начиная с конечных. Когда вирус оказывается в памяти, он начинает контролировать любые обращения к шифровальным секторам и может расшифровать их таким образом, что все программы будут работать в штатном режиме. Если вирус "OneHalf" просто стереть из памяти и сектора загрузки, то информация, записанная в шифровальном секторе диска, станет недоступной. Когда вирус зашифровывает часть диска, он предупреждает об этом следующей надписью: " Dis is one half , Press any key to continue. ". После этих действий он ждет, когда вы нажмете на любую кнопку и продолжите ра ботать. В вирусе "OneHalf" использованы разные маскировочные механизмы. Он считается невидимым вирусом и выполняет полиморфные алгоритмические функции. Обнаружить и удалить вирусный код "OneHalf" весьма проблематично, потому что, его могут увидеть не все антивирусные программы. На этапе подготовки вирусных копий современные вирусы часто используют методы маскировки копий с целью затруднения их нахождения антивирусными средствами[10.4]:

Сочетание этих двух технологий приводит к появлению следующих типов вирусов.

Червь — тип вредоносных программ , распространяющихся по сетевым каналам, способных к автономному преодолению систем защиты автоматизированных и компьютерных сетей, а также к созданию и дальнейшему распространению своих копий, не всегда совпадающих с оригиналом, и осуществлению иного вредоносного воздействия. Самым знаменитым червем является червь Moriss, механизмы работы которого подробно описаны в литературе. Червь появился в 1988 году и в течение короткого промежутка времени парализовал работу многих компьютеров в Интернете. данный червь является "классикой" вредоносных программ , а механизмы нападения, разработанные автором при его написании, до сих пор используются злоумышленниками. Moriss являлся самораспространяющейся программой, которая распространяла свои копии по сети, получая привилегированные права доступа на хостах сети за счет использования уязвимостей в операционной системе. Одной из уязвимостей, использованных червем, была уязвимая версия программы sendmail (функция "debug" программы sendmail, которая устанавливала отладочный режим для текущего сеанса связи), а другой - программа fingerd (в ней содержалась ошибка переполнения буфера ). Для поражения систем червь использовал также уязвимость команд rexec и rsh, а также неверно выбранные пользовательские пароли. На этапе проникновения в систему черви делятся преимущественно по типам используемых протоколов: Мы перечислили наиболее распространенные категории сетевых червей , на практике их значительно больше. Например, в настоящее время всё большую "популярность" приобретают мобильные черви и черви , распространяющие свои копии через общие сетевые ресурсы. Последние используют функции операционной системы, в частности, перебирают доступные сетевые папки, подключаются к компьютерам в глобальной сети и пытаются открыть их диски на полный доступ. Отличаются от стандартных сетевых червей тем, что пользователю нужно открыть файл с копией червя, чтобы активизировать его. По деструктивным возможностям вирусы и сетевые черви можно разделить на:

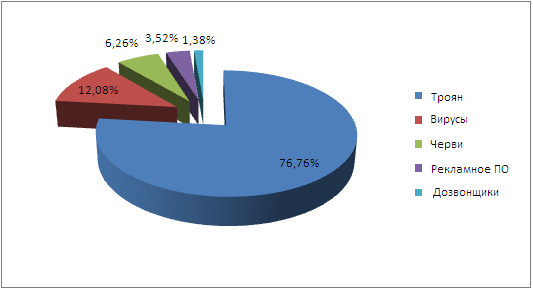

Но даже если в алгоритме вируса не найдено ветвей, наносящих ущерб системе, этот вирус нельзя с полной уверенностью назвать безвредным, так как проникновение его в компьютер может вызвать непредсказуемые и порой катастрофические последствия. Ведь вирус, как и всякая программа, имеет ошибки, в результате которых могут быть испорчены как файлы, так и сектора дисков (например, вполне безобидный на первый взгляд вирус DenZuk довольно корректно работает с 360-килобайтовыми дискетами, но может уничтожить информацию на дискетах большего объема). До сих пор попадаются вирусы, определяющие СОМ или ЕХЕ не по внутреннему формату файла, а по его расширению. Естественно, что при несовпадении формата и расширения имени файл после заражения оказывается неработоспособным. Возможно также "заклинивание" резидентного вируса и системы при использовании новых версий DOS, при работе в Windows или с другими мощными программными системами. Если проанализировать всё вышесказанное, то можно заметить схожесть сетевых червей и компьютерных вирусов , в частности, полное совпадение жизненного цикла и самотиражирование. Основным отличием червей от программных вирусов является способность к распространению по сети без участия человека. Иногда сетевых червей относят к подклассу компьютерных вирусов . В связи с бурным развитием Интернета и информационных технологий количество вредоносных программ и вариантов их внедрения в информационную систему неустанно растет. Наибольшую опасность представляют новые формы вирусов и сетевых червей , сигнатуры которых не известны производителям средств защиты информации . В настоящее время всё большую популярность получают такие методы борьбы, как анализ аномального поведения системы и искусственные иммунные системы, позволяющие обнаруживать новые формы вирусов. Согласно аналитическому отчету о вирусной активности компании Panda Security за 3 квартал 2011 года соотношение созданных вредоносных программ имело вид, представленный на рисунке 10.2.

То есть три из четырех новых образцов программного обеспечения оказались троянами , на втором месте – вирусы. Если раньше вредоносное программное обеспечение создавалось чаще всего в экспериментальных или "шуточных"целях и являлось скорее актом кибервандализма, то теперь это мощное оружие для получения материальной или иной выгоды, приобретающее скорее характер киберпреступности . В любом случае вредоносные программы способны наносить значительный ущерб, реализуя угрозы целостности, конфиденциальности и доступности информации, о которых мы говорили ранее. Наиболее популярным методом борьбы с ними является установка средств антивирусной защиты . Современное понимание компьютерные систем предполагает использование различное ПО в едином комплексе. Главным критерием правильного функционирования такой системы это обеспечить адекватную защиту от злоумышленников во время обработки информации. У злоумышленников в арсенале могут быть программы которые могут быть вирусами или программными закладками. Они могут выполнять следующие действия:

Также закладки можно разделить по методу внедрения в компьютерную среду:

Для исполнения функций программной закладки, должны быть соблюдены следующие условия:

Нужно заметить, что зачастую сам пользователь есть активизирующим условием, который сам запускает исполняемый файл не подозревая на его зараженность. Есть три группы деструктивных действий:

У всех программных закладок есть одна черта, они все делают операцию записи в внешнюю или оперативную память системы. Программные закладки имеют два подвида:

Внедрение и работа программного закладки в вычислительную машину имеет латентный характер. Работа закладки может быть разноплановой, все зависит от создателя. Обычно закладки выполняют роль перехватчика трафика или паролей, а также служит проводником для вирусов. Также они могут изменять данные в информационной системе или уничтожить ее. На сегодня существуют качественные методы выявление таких закладок. Они реализованы на наблюдении за процессами, которые работают в системе. Если программная закладка присутствует на компьютере, это отображается на машине в целом. Изменение могут быть следующими: Внедрение закладок может произойти случайно через сеть или носителя. Программная закладка может быть внедрена в любой программе изначально, на стадии создании программы. Выявить таких закладок почти что невозможно. Для уменьшения риска и угроз, нужно устанавливать доверенные программы. Вопросы и ответы в сфере it технологий и настройке ПКBIOS является системной программой, вшитой в специальный чип, расположенный на материнской плате любого компьютера. Настройка bios позволяет немного подкорректировать некоторые параметры вашего ПК и увеличить его работоспособность. Бытует неправильное мнение, что настройка bios собьется при отсутствии напряжения. Чтобы этого не случилось, на «материнку» ставят литиевый аккумулятор или специальную батарейку, поддерживающую настройки биоса на компьютере по умолчанию. Эта программа является посредником и обеспечивает взаимодействие устройств с ОС. А как же включить bios? Настройки биоса на компьютере по умолчаниюПосле подключения к сети вашего персонального друга (компьютера) начинается загрузка основной ОС, затем подключается винчестер, с которого загружается «Виндоус» или другая ОС. Настройки биоса не включаются автоматически на персональном устройстве. Для входа в этот режим настроек необходимо после включения компьютера подождать одиночный звуковой сигнал или начало надписи о загрузке, а затем несколько раз нажать кнопку «F2» или «DEL (Delete)» (зависит от «материнки»). Правильный вариант высвечивается внизу экрана. После этого включаются настройки биоса на компьютере по умолчанию. Количество и названия основных пунктов меню, расположенных вверху таблицы настроек bios, могут отличаться. Мы рассмотрим основные разделы и подразделы одного из вариантов такого меню, которое состоит из пунктов:

Видео руководство по правильной настройке BIOS компьютераКак настроить биос — основные разделыMAIN — раздел для:

В меню Main BIOS Setup вы попадаете сразу, как зайдете в БИОС Если вы хотите перестроить режимы винчестера, то после нажатия кнопки «Ввод» вы попадете в его меню по умолчанию. Для нормальной работы необходимо выставить «стрелками» и кнопкой «Ввод» в пунктах:

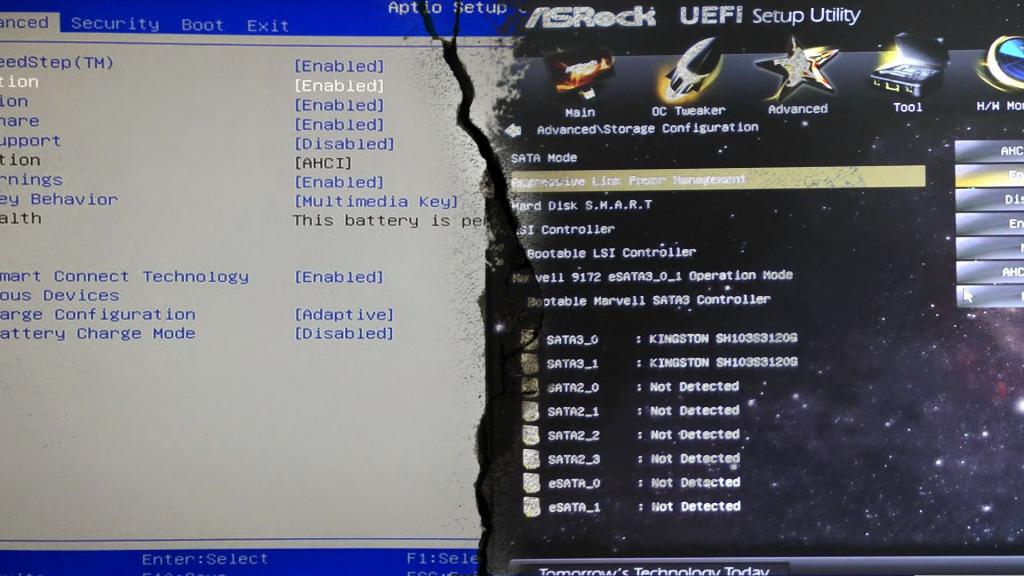

ADVANCED — раздел непосредственных настроек основных узлов компьютера. Рисунок 2. Он состоит из подразделов:

Раздел Advanced зачастую содержит детальные настройки процессора, чипсета, устройств, опции по разгону и т.д. POWER — смена настроек питания. Для нормальной работы необходимо выставить «стрелками» и кнопкой «Ввод» в пунктах:

Настройка биос — остальные разделыBOOT — управление параметрами непосредственной загрузки. Состоит из:

Раздел Boot необходим для указания загрузочных устройств и соответствующих им приоритетов загрузки

TOOLS — служит для обновления БИОС. EXIT — выход из BIOS. Имеет 4 режима:

В меню Exit можно сохранить измененные настройки, а также сбросить БИОС на настройки по-умолчанию Как правильно настроить bios в картинках по умолчанию, знает почти каждый пользователь. Но если вы начинающий пользователь, войдите в интернет. В сети существует множество ресурсов, в которых есть страницы «настройка системы bios в картинках».

Практически любой современный пользователь ПК знает, что иногда вместо операционной системы для настройки компьютера бывает крайне необходимо изменять некоторые параметры первичных систем ввода/вывода BIOS/UEFI. К сожалению, далеко не всегда опции, установленные по умолчанию, отвечают всем требованиям в плане корректной работы оборудования, а очень часто, например, при установке новой операционной системы со съемного накопителя, без вмешательства пользователя не обойти и вовсе. Но вот тонкая настройка BIOS/UEFI многим рядовым пользователям может показаться несколько сложной, поэтому стоит рассмотреть некоторые важные моменты, связанные с установкой требуемых опций. Абсолютно все параметры, которые можно найти в первичных системах, рассматривать не будем (да это и не нужно), а остановимся только на наиболее важных моментах, знание и понимание которых позволит оптимизировать пользовательский компьютер или ноутбук в наиболее полной мере. Что такое BIOS и UEFI?Прежде чем приступать к рассмотрению основных настраиваемых опций, следует определиться с тем, что собой представляют эти первичные системы. Отличий между BIOS и UEFI в плане организации работы достаточно много.

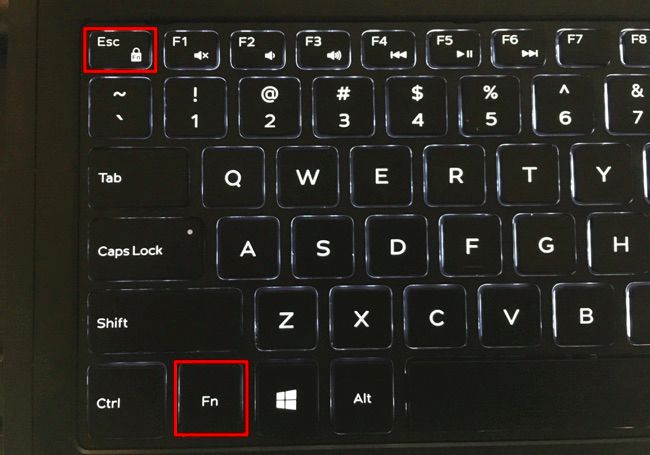

BIOS представляет собой специальный чип, вмонтированный в материнскую плату и оснащенный собственной программной средой (прошивкой), выполненной в виде текстового DOS-подобного интерфейса, управление которым осуществляется исключительно с компьютерной клавиатуры. Для передвижения по разделам и пунктам меню используются клавиши со стрелками, для входа в нужные опции или выбора какого-то значения параметра – клавиша ввода, для некоторых других операций – функциональные клавиши или клавиши с литерами, что чаще всего применяется для выхода из BIOS с подтверждением сохранения установленных опций (F10 + Y). Напротив, UEFI (Unified Extensible Firmware Interface) является своеобразной операционной системой с графическим интерфейсом, в которой можно осуществить более тонкую настройку нужных пользователю опций. Многие такие системы русифицированы, а управление в них производится даже при помощи компьютерной мыши. Но в плане именно настраиваемых параметров UEFI выгодно отличается тем, что настройка здесь выглядит более утонченной, не говоря уже о том, что именно в UEFI добавлено несколько важных параметров, которые отсутствуют в BIOS. В частности, это касается обеспечения защиты от вредоносных программ, которые теоретически могли бы стартовать при включении компьютера. Чтобы выполнить настройку BIOS/UEFI, в первичную систему сначала нужно войти. Но как? Всем известно, что на стационарных ПК для выполнения таких действий чаще всего используется клавиша Del.

А вот на ноутбуках в последнее время сами производители устанавливают использование других клавиш или сочетаний на основе функциональных клавиш в комбинации, например, кнопкой Fn или Esc. На некоторых моделях можно встретить даже специальные кнопки на клавиатурной панели (как на лэптопах Sony VAIO) или дополнительно вызываемые загрузочные меню. Базовые параметры и внешний вид BIOS/UEFIТеперь перейдем непосредственно к настройке BIOS/UEFI. Как правило, выставленные по умолчанию опции обычно изменять не рекомендуется, но перенастроить их по своему усмотрению можно достаточно просто.

Что же касается основных разделов и представленных в них параметров, UEFI от BIOS отличается не очень сильно. Правда, у некоторых разработчиков можно встретить размещение основных разделов не по горизонтали, а по вертикали. Как настроить БИОС/UEFI для оптимизации работы процессора и ОЗУЧто же касается самых важных параметров, то, первым делом, необходимо обратить внимание на оптимизацию работы процессора и оперативной памяти. Как и что изменять в BIOS/UEFI. В Windows 7 настройка некоторых опций тоже не повредит. Для начала установите какую-нибудь информативную утилиту вроде CPU-Z или Prime95, после чего посмотрите на реальную тактовую частоту ЦП. Вполне возможно, если сравнить ее с номиналом, указанным в технической документации самим производителем, расхождение будет очень существенным. Повысить частоту непосредственно в операционной системе возможно не всегда, поскольку ограничение на такие действия как раз и установлено в первичной системе. В качестве примера рассмотрим, как настроить BIOS/UEFI на материнках ASUS.

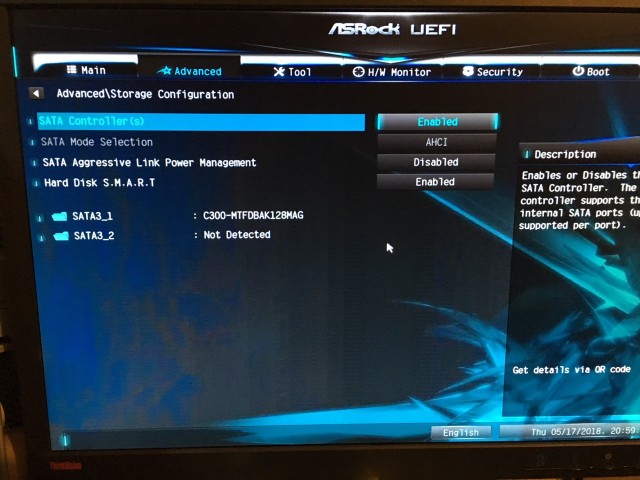

После входа в первичную систему найдите там раздел Extreme Tweaker (в системах от других разработчиков это может быть что-то вроде параметров тактовой частоты). Обычно для этой опции установлено автоматическое определение значения (Auto). Однако при этом максимальное значение не используется никогда. Таким образом, можете просто выставить повышенную частоту, сохранить параметры, и проверить быстродействие компьютера после перезагрузки. Однако увлекаться не стоит. Лучшие всего сразу же запустить вышеуказанные утилиты и проверить порог повышения температуры процессора до критической точки. Если она превышена, лучше выставить значение поменьше или отказаться от разгона вообще. То же самое касается и ОЗУ. Параметры контроллера жесткого диска в BIOS/UEFI: как установить Windows 7 и выше?

Для корректной инсталляции системы в разделе Advanced необходимо найти параметры контроллера SATA и вместо IDE выставить использование режима AHCI. Особенности режима Secure BootЭта опция появилась в первичных системах относительно недавно. Основное ее предназначение состоит в блокировании всех сторонних процессов с целью повышения уровня безопасности. Из-за этого бывает невозможно даже загрузиться со съемного носителя.

Для деактивации безопасной загрузки необходимо использовать либо раздел Security, который может быть представлен в главном меню (Main), либо найти пункт вроде Launch CSM. В первом случае для параметра Secure Boot устанавливается значение Disabled или Off. Во втором – активируется режим Launch CSM (Enabled). Примечание! Отключить режим безопасной загрузки можно далеко не на всех устройствах и не во всех модификациях UEFI. Не помогает даже сброс параметров, поскольку эта опция активна по умолчанию (да еще и в паре с модулем TPM). В этой ситуации самым безопасным решением является смена прошивки, о чем будет сказано позже. Настройка старта со съемных носителей и требования, предъявляемые к флешкамЕще один важный параметр – настройка порядка осуществления загрузки. По всей видимости, многие помнят, что в BIOS это были опции вроде Boot Sequence или Boot Device Priority, в которых нужный носитель устанавливался первым в очереди (1 st Boot Device).

Настройка BIOS/UEFI в этом плане особо не отличается, а основной раздел обычно называется просто Boot или Boot Order. Однако если на той же флешке имеется два дистрибутива (для 32- и 64-битных модификаций одной и той же системы), то среди загрузочных устройств может быть показано два носителя, один из которых помечен префиксом EFI. Как установить Windows 7? UEFI/BIOS, как уже понятно, дает подсказку по выбору загрузочного девайса. В случае с 32-битной системой выбирается накопитель, имеющий обычное название, а для 64-битных ОС используется носитель, помеченный вышеуказанным префиксом. Но современные первичные системы последних поколений обычно распознают нужное устройство самостоятельно, так что пользователю об этом можно особо не беспокоиться. А вот о правильном создании загрузочной флешки с нужным дистрибутивом лучше позаботиться заранее. Чтобы не заниматься установкой нужных опций при записи на носитель образа будущей ОС, рекомендуется применять автоматизированные приложения вроде Rufus. В этой программе достаточно просто выбрать нужный файл образа и подключенный носитель, после чего необходимые параметры (в том числе и касающиеся файловой системы, используемой при форматировании) будут установлены автоматически. Пользователю нужно обратить внимание только на объем флешки (для Windows 7 емкость должна составлять порядка 4 Гб, для систем рангом выше – минимум 8 Гб). Примечание! Имейте в виду, что в случае установки Windows из-под UEFI, файловая система на флешке должна быть FAT32 (с NTFS UEFI не работает вообще). Нюансы включения компонентов оборудованияНаконец, кратко остановимся на активации установленного на компьютере оборудования. Бывало у вас такое, что какой-то компонент не работал, а при просмотре информации в «Диспетчере задач» отображалось уведомление о том, что устройство отключено, но включить его через ПКМ было просто невозможно? Причина банально проста! Оборудование отключено именно в первичной системе. Для его задействования придется войти в настройки первичной системы, затем в интерфейсе UEFI найти раздел оборудования (он может быть представлен в расширенных настройках Advanced или в виде подменю Onboard Devices), найти там отключенный компонент и активировать его, используя установку параметра Enabled или On (чаще всего такие действия применяются к включению USB-портов, встроенных в ноутбуки камер, для смены звуковых карт, если их установлено несколько, и т. д.). Сброс параметров, обновление и перепрошивка BIOS/UEFIНапоследок рассмотрим вопросы, связанные с обновлением прошивки первичных систем BIOS/UEFI и сбросом параметров до заводских. Сброс выполняется практически точно так же, как и в BIOS (для этого используются аналогичные разделы вроде Load Setup Defaults). А вот установка новой прошивки именно в UEFI, если сравнивать такие действия с аналогичными процедурами в BIOS, производится вообще элементарно. Это в BIOS нужно было искать раздел обновления, записывать прошивку на флешку, затем производить еще массу операций по выбору нужного ПО и т. д. Обновить программную среду UEFI можно прямо из-под Windows. После загрузки файла прошивки его нужно просто запустить от имени администратора, а все остальные операции будут выполнены при перезагрузке компьютерного устройства без участия пользователя. Но скачивать нужно точно соответствующую вашей модификации прошивку, иначе можно добиться только того, что вся компьютерная система перестанет работать. Для поиска проще всего обратиться непосредственно к официальному сайту производителя материнской платы или определенной модели ноутбука. Определить маркировку материнки и текущую версию прошивки BIOS/UEFI можно либо через сведения о системе, либо через командную строку, либо через диалог DirectX, либо при помощи специальных информативных утилит вроде Speecy, AIDA64, SSU и им подобных. Некоторые разработчики добавляют в UEFI собственные фирменные утилиты, позволяющие произвести апгрейд непосредственно в первичной системе. Читайте также:

| |