Вредоносные программы для linux и mac os

Вирусы, трояны и другие виды вредоносного программного обеспечения — серьезная и распространенная проблема платформы Windows. Даже в новейшей операционной системе Windows 8 (и 8.1), несмотря на многие улучшения безопасности, вы не застрахованы от этого.

А если говорить о других операционных системах? Есть ли вирусы на Apple Mac OS? На мобильных устройствах Android и iOS? Можно ли схватить троян, если пользуешься Linux? Обо всем этом я вкратце и расскажу в этой статье.

Почему на Windows так много вирусов?

Не все вредоносные программы направлены на работу в ОС Windows, но таких большинство. Одна из основных причин этого — широкое распространение и популярность данной операционной системы, но это не единственный фактор. С самого начала разработки Windows, безопасность не ставилась во главу угла, как, например, в UNIX-подобных системах. А все популярные ОС, за исключением Windows, в качестве своего предшественника имеют именно UNIX.

В настоящее время в том, что касается установки программ, в Windows сложилась довольно-таки своеобразная модель поведения: программы ищутся в различных источниках (часто неблагонадежных) в Интернете и устанавливаются, в то время как другие операционные системы имеют собственные централизованные и относительно защищенные магазины приложений, из которых и происходит установка проверенных программ.

Так многие устанавливают программы в Windows, отсюда многие вирусы

Да, в Windows 8 и 8.1 также появился магазин приложений, однако, наиболее необходимые и привычные программы «для рабочего стола» пользователь продолжает скачивать из разных источников.

Есть ли вирусы для Apple Mac OS X

Как уже было сказано, основная доля вредоносного ПО разрабатывается для Windows и оно не может работать на Mac. Несмотря на то, что вирусы на Mac встречаются значительно реже, тем не менее, они существуют. Заражение может происходить, например, через плагин Java в браузере (именно поэтому он не включается в поставку ОС в последнее время), при установке взломанных программ и некоторыми другими способами.

В последних версиях операционной системы Mac OS X для установки приложений используется Mac App Store. Если пользователю нужна программа, то он может найти ее в магазине приложений и быть уверен, что она не содержит вредоносного кода или вирусов. Искать какие-то иные источники в Интернете не обязательно.

Кроме этого, операционная система включает в себя такие технологии как Gatekeeper и XProtect, первая из которых не позволяет запускать на Mac программы, не подписанные должным образом, а вторая — представляет собой аналог антивируса, проверяя запускаемые приложения на наличие вирусов.

Таким образом, вирусы для Mac есть, однако они появляются значительно реже, чем для Windows и вероятность заражения ниже, в связи с использованием иных принципов при установке программ.

Вирусы для Android

Вирусы и вредоносные программы для Android существуют, равно как и антивирусы для этой мобильной операционной системы. Однако, следует учитывать тот факт, что Android является в значительной мере защищенной платформой. По умолчанию, вы можете устанавливать приложения только из Google Play, кроме того, сам магазин приложений сканирует программы на наличие вирусного кода (с недавних пор).

Google Play — магазин приложений для Android

Пользователь имеет возможность отключить установку программ только из Google Play и загружать их из сторонних источников, но при установке Android 4.2 и выше предложит вам просканировать скачанную игру или программу.

В общих чертах, если вы не из тех пользователей, которые скачивают взломанные приложения для Android, а используете для этого только Google Play, то вы в значительной степени защищены. Аналогичным образом, сравнительно безопасными являются магазины приложений Samsung, Opera и Amazon. Более подробно на эту тему вы можете почитать в статье Нужен ли антивирус для Android.

Устройства iOS — бывают ли вирусы на iPhone и iPad

Операционная система Apple iOS является еще в большей степени закрытой, нежели Mac OS или Android. Таким образом, используя iPhone, iPod Touch или iPad и загружая приложения из Apple App Store вероятность того, что вы скачаете вирус практически равна нулю, в связи с тем, что данный магазин приложений гораздо более требователен к разработчикам и каждая программа проверяется вручную.

Летом 2013 года, в рамках проведенного исследования (Georgia Institute of Technology) было показано, что существует возможность обойти процесс проверки при публикации приложения в App Store и включить в него вредоносный код. Однако, даже если подобное случится, сразу по обнаружении уязвимости Apple имеет возможность удалить все вредоносные программы на всех устройствах пользователей под управлением Apple iOS. Кстати, аналогично этому, Microsoft и Google могут удаленно деинсталлировать установленные из своих магазинов приложения.

Вредоносные программы для Linux

Создатели вирусов не особо работают в направлении ОС Linux, в связи с тем, что эта операционная система используется малым количеством пользователей. Кроме этого, пользователи Linux в большинстве своем являются более опытными, чем средний владелец компьютера и большинство тривиальных методов распространения вредоносных программ с ними просто не сработают.

Так же, как и в перечисленных выше операционных системах, для установки программ в Linux, в большинстве случаев, используется своеобразный магазин приложений — диспетчер пакетов, Центр приложений Ubuntu (Ubuntu Software Center) и проверенные хранилища этих приложений. Запустить вирусы, предназначенные для Windows в Linux не получится, а даже если и сделать это (в теории, можно) — они не будут работать и представлять собой вред.

Установка программ в Ubuntu Linux

Но вирусы для Linux все же есть. Самое сложное — найти их и инфицироваться, для этого, как минимум, требуется скачать программу с непонятного сайта (причем вероятность того, что в ней будет вирус — минимальна) или получить по электронной почте и запустить ее, подтвердив свои намерения. Иначе говоря, это столь же вероятно, как африканские заболевания при нахождении в средней полосе России.

Думаю, я смог ответить на ваши вопросы о наличии вирусов для различных платформ. Отмечу еще, что если у вас Chromebook или планшет с Windows RT — вы тоже практически на 100% защищены от вирусов (Если только не начнете устанавливать расширения Chrome не из официального источника).

Ведь всегда найдутся те, кто предпочитает незаконные методы в решении множества вопросов, связанных с коммуникациями.

Что такое вирусы и какое влияние они могут оказывать

Компьютерные вирусы неспроста получили такое название по аналогии с медицинской терминологией. В подавляющем большинстве случаев их воздействие на информационную систему, будь-то компьютер обычного человека, правительственные серверы, производственное оборудование или военные коммуникации — всегда оказывает негативные последствия, повреждая или обходя их защиту и совершая противоправные действия. Не рассматривая те случаи, когда применение вирусов может использоваться в качестве оборонительной или разведывательной тактики, можно обобщить их влияние на зараженную систему следующими функциями:

- кража важной информации;

- нарушение функционирования защиты для последующего ее обхода;

- изменение информации для использования результата в целях атакующего и другие.

В настоящее время существует множество различных классификаций вредоносного программного обеспечения, коим и является компьютерный вирус. Их разделяют, помимо прочих, по таким параметрам:

- по способу распространения;

- по атакуемой цели;

- по языку программирования, на котором создана программа-вирус;

- по операционным системам, который заражает вирус и прочим.

Если сильно обобщить процесс создания вируса и его воздействие на цель, то поэтапно эту процедуру можно описать следующим образом.

- Изучается атакуемая система и происходит поиск наиболее уязвимых ее участков.

- Создается программа, которая использует обнаруженную брешь в защите и использует ее для запланированных целей.

- Написав программу-вирус, злоумышленник помещает ее в целевую информационную систему (это может быть электронное письмо с вложением, файл на съемном носителе и даже такие экзотические способы, как SQL-инъекции — особым способом сформированные запросы в базу данных, которые приводит к сбою).

- Попав в систему, вирус производит заранее запланированные его кодом операции — считывает и отправляет злоумышленнику данные, подменивает информацию, разрушает элементы защиты и прочее.

Есть ли вирусы на mac os

Традиционно в среде почитателей продуктов компании Apple считается, что данная платформа, включая ее версии для настольных компьютеров, планшетов и смартфонов марки, является наименее уязвимой среди других популярных операционных систем, представленных на потребительском рынке. Вирусы на Mac OS действительно не слишком распространенное явление, но тем не менее они есть, о чем свидетельствуют как исследования, так и отзывы некоторых пользователей.

Главной проблемой в случае с подобным вирусом было то, что он не удалялся даже при переустановке системы и затрагивал работу аппаратной части устройства

Очистить Мак от попавших в него вирусов порой бывает не так просто. Здесь может не подействовать простое удаление самой программы, которую и не так то просто найти, но даже и переустановка операционной системы.

Принимая во внимание бурное развитие технологий, в том числе и рост количества вредоносного ПО, установить антивирус для Mac OS X никогда не будет лишним. Сложно сказать какие из представленных программных средств защиты для этой системы наиболее качественно справляются со своими задачами, но при выборе подходящего программного комплекса не стоит пренебрегать такими возможностям, как:

- платное использование. Чаще всего платные версии антивирусов намного более функциональны и отличаются наиболее свежими базами вредоносных программ;

- регулярное обновление. Оно позволяет получить самую свежую информацию об угрозах и сигнатурах;

- дополнительные функции — фаервол, проверка съемных накопителей, защита других устройств в сети, прочее.

Есть ли вирусы на iOS

Рассматривая вопросы безопасности платформы Mac OS от Apple, не стоит обходить стороной и другие ее детища — популярные планшеты и смартфоны, управляемые операционной системой iOS. Поскольку для поиска и установки программ в этой системе существует отдельный магазин приложений, то вирусы на iOS встречаются еще реже.

Сопутствует этому жесткая политика компании в отношении отбора программ, которые можно загружать в магазин для последующей продажи или бесплатной установки пользователями. Каждую из них тщательно проверяют ответственные сотрудники компании на предмет нахождения в них вредоносного кода, несущего опасность для потребителя.

Что касается защиты от угроз, которые несут в себе вирусы на iOS, то помимо установки программ только из официального источника, можно дополнительно подстраховаться — установить антивирус для Айфона или Айпада и быть уверенным в пусть и не стопроцентной, но все же надежной защите своего устройства.

Какие бывают вирусы на андроид

Платформа Android – это комплексная программная инфраструктура для таких устройств, как смартфоны, часы, портативные компьютеры, ноутбуки, планшеты и даже телевизоров с приставками. В нее входит не только одноименная операционная система, но и множество веб-сервисов компании Google – магазин приложений, почтовый сервис, поиск в сети и многое другое. В ее основе лежит код популярной операционной системы Linux и адаптированные технологии компании Java, в частности язык программирования и виртуальная машина.

Намного более открытая для сторонних разработчиков, платформа Андроид обеспечивает больше возможностей для написания и распространения вредоносного ПО. Разнообразие встречающихся для нее вирусов можно представить в следующих категориях, в зависимости от воздействия на систему:

В закладки

Существуют ли вирусы на компьютерах от Apple?

Многие знают, что Apple позиционирует OS X как закрытую систему, которой не страшны вирусы или хакерские атаки. В этой статье мы подробно расскажем, что знаем о вирусах на “яблочных” устройствах.

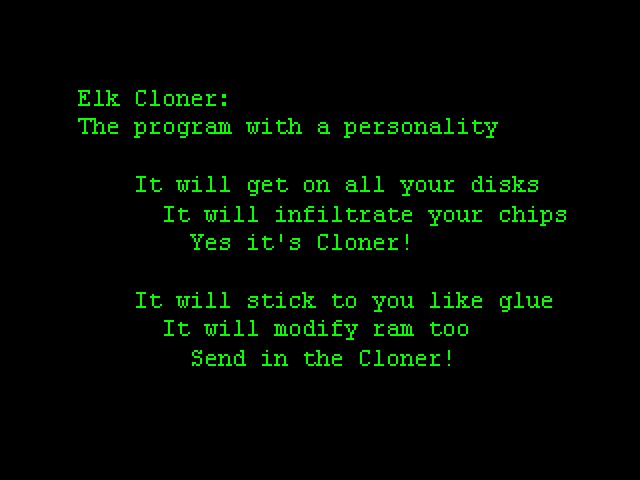

1. 1982 – ElkCloner

История создания вирусов для мака начинается еще аж с 1980-х.

На дворе 1982 год. 15-ти летний школьник Ричард Секрента создал вирус и распространил на компьютеры Apple II. При каждой 50-й загрузке вирус отображал на экран маленькое стихотворение.

На практике, этот червь не представлял какой-либо серьезной опасности для компьютеров, но он стал самым первым самораспространяющимся вирусом на компьютерах Apple.

2. 1987 – nVIR

Greetings from the HyperAvenger!

I am the first HyperCard virus ever.

I was created by mischievous 14 year old, and am completely harmless. Dukakis for president in ’88.

Peace on earth and have a nice day

Неплохая предвыборная реклама, правда?

4. 1990 – MDEF

Большинство вирусов называются всяко-разными экзотическими именами. Но MDEF имел еще безобидное название “Garfield“. Программа вела себя у всех по-разному. Одному пользователю могло повезти, и он даже и не мог догадываться, что у него в компьютере завелся «вредитель». Другому пользователю вирус заражал некоторые файлы, а в других случаях не запускал систему.

5. 1995-1996 Concept и Laroux

Именно эти два вируса дали более мощный и серьезный толчок в сторону создания опасных программ для операционных систем. Тут уже надо было бить тревогу, эти зловреды начали встраиваться в часто используемые программы.

Laroux, по аналогии с Concept, проникал в Ms Office, но в этот раз, заражение уже шло на Excel файлы. Он создавал новый лист с название “Laroux”.

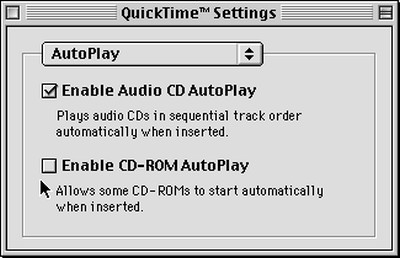

6. 1998 – Autostart (aka Hong Kong virus), Sevendust 666

В Гонконге впервые был обнаружен самый первый полноценный червь AutoStart 9805, который быстро распространялся в системе при помощи CD-ROM и функции «Автовоспроизведение» QuickTime 2.5 +.

Червь сам себя копировал в другие разделы жесткого диска, дискеты. Проявлял всякую активность в системе, и видоизменял файлы с названиями (data, dat).

В этом же году Sevendust, также известный как 666 вызвал немало головной боли у пользователей Mac OS. Его по праву можно считать первым потенциально опасным вредоносным кодом (одно название говорит само за себя). Вирус полностью уничтожал все файлы на жестком диске, оставляя в папке Extensions файл под названием «666».

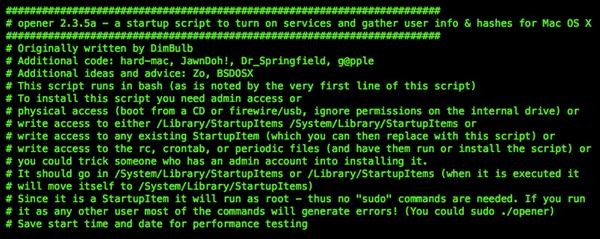

7. 2004 – Renepo

Наступила эра Mac OS X и вместе с этим новая эпоха вирусов. Скрипт Renepo (известный как Opener) получил первое распространение по сети (напрямую, не по интернету). Поначалу он просто отключал всю безопасность в операционной системе, включая firewall. В дополнении к этому, он скачивал и устанавливал хакерские утилиты для похищения паролей, взлома программ, и «издевался» над системными файлами.

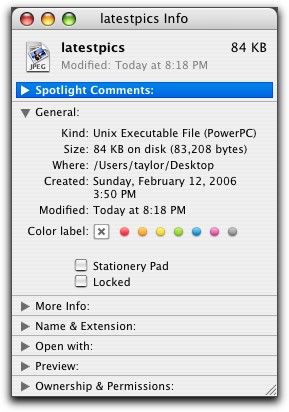

8. 2006 – Leap-A

Вирус Leap-A можно по праву назвать самым первым на Mac OS X. Проникал этот «паразит» через приложение iChat.

Попадая в систему, червь получал информацию о списках контактов и системных файлов. Вирус также имеет своих наследников Inqtana и Macarena. Последний заражал файлы, добавляя в них одни и те же фразы – “MachoMan-roygbiv”, “26/10/06”.

9. 2007 – BadBunny, RSPlug-A

В 2007 году пользователи компьютеров увидели, наверное, самого забавного “червя” под названием BadBunny. Обнаружили его в OpenOffice. Мог запускаться на Windows, Linux и Mac. Червь показывал JPEG изображение мужчины одетого в костюм кролика.

Это лишь кусочек картинки, для полного просмотра воспользуйтесь любым поисковиком.

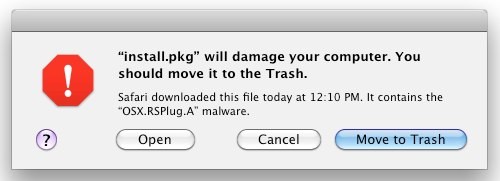

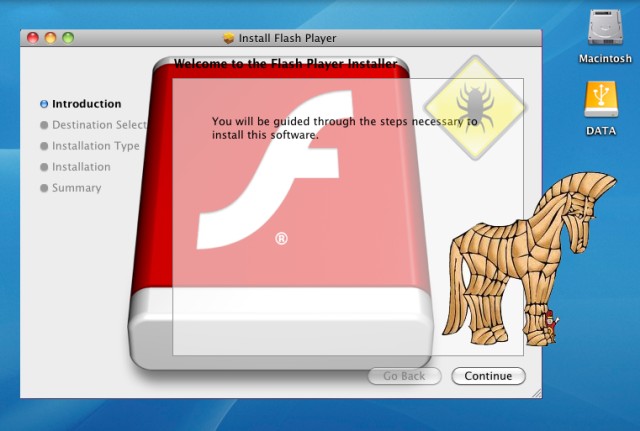

В этом же году появились первые компьютеры, зараженные «трояном» RSPlug-A. Принцип действия такой. Пользователь заходил на “сайты для взрослых”, которые предлагали установить новый кодек для воспроизведения видео. Доверчивый юзер, конечно же, запускал вирус на свой Mac. В дальнейшем вредоносный код менял настройки DNS и перенаправлял его на фишинговые сайты. Можно сказать, это первый вирус-мошенник. Основой его послужил вирус на Windows DNSChanger.

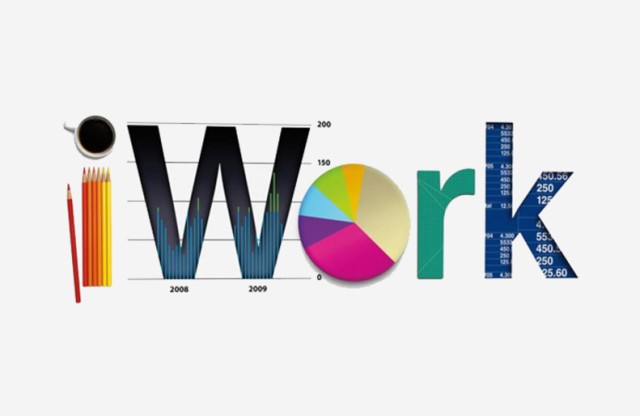

10. 2009 – iWorkS-ATrojan

В январе 2009 г. хакеры разработали троянскую программу и распространяли ее через iWork. Однако этот вирус коснулся только тех, кто скачивал программу с торрентов. В программе был встроен «вредоносный код», который передавал хакерам историю посещений сайтов и любые другие учетные данные о человеке.

В этом же месяце появился другой вариант трояна. Он распространялся уже через пиратскую версию Adobe Photoshop CS4. В марте хакеры ещё раз замаскировали свое создание. На веб-сайтах оно позиционировалось как программа для просмотра HDTV MacCinema.

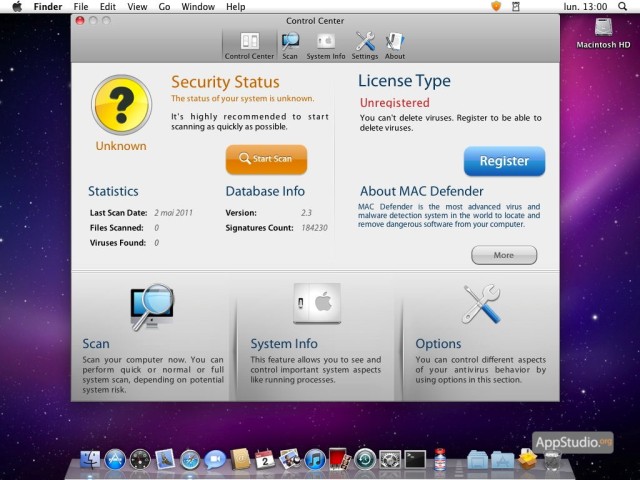

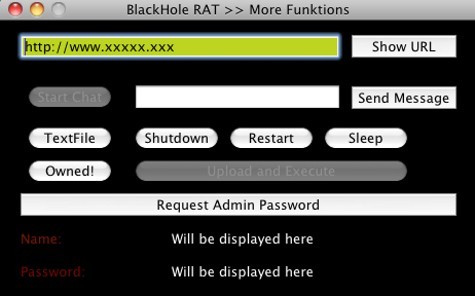

11. 2011 – BlackHole RAT, Mac Defender

I am a Trojan Horse, so i have infected your Mac Computer.

I know, most people think Macs can’t be infected, but look, you ARE Infected!

I have full controll over your Computer and i can do everything I want, and you can do nothing to prevent it.

So, Im a very new Virus, under Development, so there will be much more functions when im finished.

Логично предположить, что люди, столкнувшиеся с атаками на компьютер, стали искать способы обезопасить свой мак. Хакеры придумали «вредоносную программу» под видом антивирусной утилиты. Пользователь получал всплывающее окно с предупреждением об угрозе безопасности компьютера и предлагал установить антивирус Mac Defender. Эта «добрая» программка в итоге похищала кредитные данные о пользователе.

12. 2012 – BackDoor Flashback

Один из популярных вирусов по распространению. По статистике было заражено около 650 тысяч компьютеров Mac. Вирус проникал через уязвимость в Java, которая позволяла злоумышленникам создавать сети-ботнеты.

13. 2013 – Pintsized

В 2013 году произошел «бум» среди владельцев яблочной продукции. Программа с легкостью обошла даже защиту Gatekeeper в OS X. Троян отправляет абсолютно все данные о жертве и получает полный доступ к компьютеру. Пострадали также сотрудники компании Apple.

14. 2014 – WireLurker

15. 2015 – настоящее время

В наши дни вредоносные программы становятся более хитрыми и изощренными. Компьютеры в плане технологической части стали сложными. Хакеры предпринимают попытки взламывать компьютеры аппаратным способом.

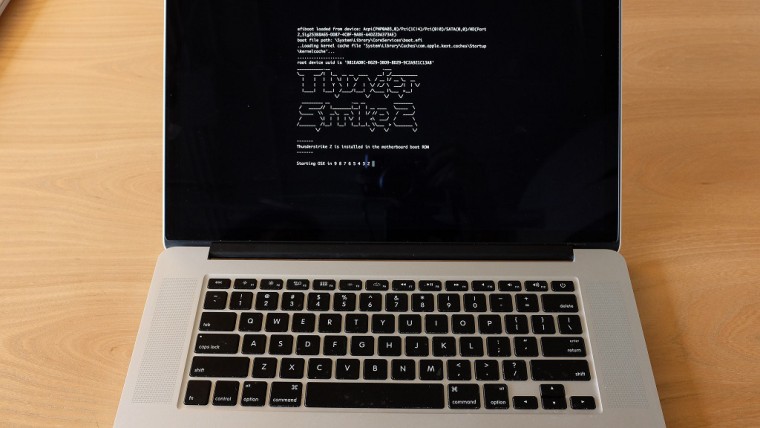

В начале 2015 появился достаточно серьезный вирус-буткит Thunderstrike. Под контроль берется абсолютно весь компьютер, вживляясь в БИОС системы. Буткит запускается при включении компьютера до загрузки OS. Даже если удалить её, то вирус никуда не денется.

Обнаружить и удалить очень проблематично. Его можно установить аппаратным способом, либо через интерфейс Thunderbolt. Лечения нет, лучший способ защитить свой компьютер – это не давать посторонним людям в руки. Apple пришлось выпустить обновление 10.10.2, закрывающее «дыру» в OS.

Разработчики вируса выпустили модифицированную версию в августе этого года – Thunderstrike 2. Может передаваться любым образом: интернет, Bluetooth, USB, email. Лечить проблематично, нужно перепрограммировать чип, не каждому пользователю это под силу. (Напомню что в 1995 году, вирус «CIH» под OS Windows, действовал приблизительно по такой схеме. Именно после этого «вредителя» на материнские платы стали изначально устанавливать джамперы).

По сей день эта уязвимость в OS X не закрыта.

Как защитить свой Mac?

Подхватить опасный вирус на макбук в наше время – что-то из ряда фантастики. Но вы переживаете за свой компьютер и данные, держите несколько советов.

1. Включите автоматическое обновление операционной системы, либо обновляйтесь вручную. Apple очень оперативно старается избавиться от ошибок, уязвимостей, дыр, бреши в коде программ.

2. Включите стандартный брандмауэр в операционной системе.

3. Запустите шифрование данных FileValut, благодаря ему, вы можете обезопасить свой жесткий диск. Будет полезно, если у вас вдруг украдут MacBook.

4. По возможности старайтесь использовать учетную запись без прав администратора. Например, в семье есть ребенок, который устанавливает всё подряд, таким образом, вы можете защитить свой компьютер от лишних программ.

5. Почаще делайте резервную копию. Для этого в системе есть полезная и легкая в использовании утилита Time Machine, которая позволяет делать резервные копии всех данных на внешний жесткий диск. (Резервное копирование не защитит вас от вирусов, но вполне спасет вас, если вдруг выйдет из строя ваш компьютер).

6. Используйте менеджер паролей. В OS X есть KeyChain (связка ключей), позволяет безопасно хранить все ваши пароли.

В закладки

Существуют ли вирусы на компьютерах от Apple? Многие знают, что Apple позиционирует OS X как закрытую систему, которой не страшны вирусы или хакерские атаки. В этой статье мы подробно расскажем, что знаем о вирусах на “яблочных” устройствах. 1. 1982 – ElkCloner История создания вирусов для мака начинается еще аж с 1980-х. На дворе 1982 год.

Есть ли «вирусы» под Mac? Если совсем коротко, то скорее да, чем нет. Хотите узнать, почему такой немного странный ответ?

Большое количество людей «вирусами» называют всё вредоносное программное обеспечение. Если подходить формально, то вирусами можно называть только программы, которые могут самостоятельно распространяться.

Но тут есть нюанс — нынешнее вредоносное ПО зачастую сложное и может состоять из нескольких компонентов — одни отвечают за заражение, другие за распространение, третьи за полезную для злоумышленников нагрузку. Вирусы могут также группироваться по различным признакам, например, по способу распространения или вредоносной нагрузке.

Поэтому предлагаю не вдаваться в полемику вирус это или не вирус, а попробовать понять, угрожает ли вредоносное ПО нашим макам и если угрожает, то какое и как заражает системы.

История

Наверняка многих мучает вопрос, когда же появился первый вирус для компьютеров фирмы Apple. Одними из самых первых считаются вирусы Virus 1,2,3 и ElkCloner. Написаны они были в далеком 1981 году.

Вирус с нехитрым названием Virus создавался как проверка концепции. Основной идеей было написать программу, которая могла бы самостоятельно распространяться, но не влияла на другие приложения. Первые две версии самостоятельно распространялись, но влияли на работу системы или другого софта. Поэтому версий три.

Через несколько лет после 1981 появились и другие вирусы. В конце 80-х и в 90-х годах было создано несколько десятков вредоносного ПО.

Как известно, тогда компьютеры Apple еще не использовали процессоры Intel. Да и вообще мир компьютеров сильно отличался от нынешнего — персональные компьютеры, и тем более доступ в сеть Интернет был далеко не у всех, а к компьютерным угрозам относились совсем по-другому. По сравнению с мейнфреймами, физический доступ к которым осуществлялся поочередно, у персональных компьютеров совершенно другая модель угроз. Например, один компьютер в сети может попытаться атаковать другой.

Первые вредоносы делали больше из любопытства или жажды славы. Впоследствии это стало средством наживы (назвать это заработком язык не поворачивается). Давайте посмотрим, как обстоят дела сегодня.

Наше время (2016-. )

Шифровальщик (ransomware)

Keranger — 2016

Распространялся вместе с торрент клиентом Transmission, сайт которого был взломан и в официальный инсталлятор внедрен вредоносный код. Модифицированное приложение было подписано, поэтому защита в виде GateKeeper сработать не могла. Наверное, это был первый шифровальщик для macOS.

Бэкдор (backdoor)

Keydnap — 2016

Еще один интересный бэкдор распространялся в виде zip архива. Внутри находился файл “screenshot.jpg “ (именно с пробелом в конце расширения). На самом деле данный файл был не изображением, а исполняемым файлом. Еще один любопытный момент — данный бэкдор имел второй метод распространения. А именно через торрент клиент Transmission. Да, тут нет ошибки. Это же приложение использовалось ранее для распространения шифровальщика Keranger.

Mokes — 2016

Бэкдор Mokes примечателен тем, что хоть его и обнаружили, отыскать точный вектор заражения не удалось. Были лишь предположения, что он распространялся через фишинговые письма по электронной почте.

Komplex — 2016

Распространялся по электронной почте в виде приложения замаскированного под pdf файл. При «открытии» этого приложения запускалась вредоносная нагрузка, но для маскировки также открывался и pdf документ. Основная функциональность сводится к тому, чтобы загружать другие файлы и выполнять команды. Таким образом этот вредонос скорее всего использовался для распространения других вредоносных программ. Первая часть бэкдора была обнаружена в 2016 году, а вторая, более функциональная часть, в 2017.

Реклама (adware)

На самом же деле скачивалось приложение MacFileOpener, которое регистрировало себя как обработчик большого количества типов файлов. В результате приложению не нужно было создавать какие-то демоны или придумывать что-то еще. Когда пользователь пытался открыть любой файл, для которого вредонос зарегистрировал себя, операционная система запускала зловред.

Приложения показывающие рекламу опасны не только и не столько самой рекламой. Они зачастую устанавливают в систему корневые сертификаты, благодаря которым могут просматривать зашифрованный трафик. А в трафике могут находиться пароли, данные кредитных карт, сессионные куки и другие секреты.

Статистика

Вредные новинки

За первое полугодие 2019 появились новые вредоносы и были реанимированы некоторые старые.

CookieMiner

В самом начале 2019 года появился CookieMiner. Он воровал куки от криптокошельков и пароли из Google Chrome. Помимо этого, в систему также устанавливается майнер криптовалюты и backdoor.

Специалисты утверждают, что CookieMiner либо основан, либо написан по мотивам DarthMiner, который появился в декабре 2018. DarthMiner распространялся под видом кряка для продуктов Adobe.

Lazarus Malware

Следующий вредонос связывают с организованной группой (APT) Lazarus, которые были нацелены на обменники криптовалют еще с 2018 года. Их бэкдор распространялся с помощью специального подготовленного документа Word. Внутри был VBA скрипт, который мог исполняться на Windows или macOS. И этот документ был далеко не единственным. Судя по названиям методов документ являлся частью долгоиграющей вредоносной кампании под названием Операция Трой (Operation Troy).

OSX.Loudminer — кросс-платформенный майнер

Еще один пример того, что скачивать крякнутый софт бывает небезопасно. Данный вредонос имеет размер примерно 2.5 ГБ. Потому что распространяется вместе с крякнутой версией популярной аудио программы Ableton Live. В данном вредоносном приложении есть попытки скрыться “от преследования” — если на компьютере запущен Activity Monitor (показывает запущенные процессы и их активность), то скрипт приостанавливает свою деятельность на 15 минут. За оплошность установки вредоноса пользователь заплатит ресурсами своего железа, которое будет работать на благо злоумышленников.

KeyStealDaemon – воровство паролей через уязвимость

Информацию о том, как распространялся данный зловред я не нашел (а может и не искал). Но это не особо важно. Важно то, что данный зловред эксплуатировал уязвимость CVE-2019-8526, которая была найдена в феврале, а исправлена в марте. Уязвимость позволяет непривилегированному процессу прочитать защищенные хранилища паролей (KeyChain).

На virustotal зловред появился в июне и, судя по всему, в это время был активен. Но выполнять свою грязную работу мог только на системах без обновлений или использующих уже не поддерживаемые версии macOS, для которых исправления не было (и, вероятно, не будет). Да, в системах Apple тоже есть огрехи в безопасности и компания их регулярно исправляет. Поэтому ставить обновления надо не только на Windows.

В середине июня злоумышленники взяли уязвимость на вооружение. Для активации зловреда пользователю нужно всего лишь смонтировать .dmg файл. Одна из первых приманок — фейковый инсталлятор плагина Adobe Flash Player (не знаю, кто до сих пор использует флеш и для чего. Если знаете, поделитесь в комментариях :)) Adobe Flash почему-то очень любят распространители рекламных вредоносов.

OSX/CrescentCore – Adware меняет свои приемы

Разработчики этого вредоноса пытались уберечь его от разоблачения. Для этого вредонос содержит внутри бандла два файла: один со списком ПО для виртуализации, другой — со списком антивирусов. Задумка была простая — если обнаружен антивирус из списка или приложение запущено внутри виртуальной машины, то принимать меры (например, не продолжать работу), чтобы не быть обнаруженным.

Вредоносная активность — запуск ненужных задач, открытые в браузере окон с рекламой или поддельными предупреждениями о заражении вирусами.

История болезни

Если проанализировать малварь можно выделить основные тенденции в заражении, выживании вредоносов и их целях.

Чаще всего заражение маков происходит при непосредственном участии пользователей. Для обмана применяются

- фейковые всплывающие окна

- пиратский софт (это могут быть как сами программы, так и кряки к ним)

- инфицированные вебсайты (чаще всего на них размещают уже зараженные всем известные программы)

Некоторые вредоносные программы используют уникальные методы для своего запуска, например, ассоциация с расширениями файлов, чтобы быть вызванными при открытии файлов пользователем. Но чаще всего используется три способа

- Launchd демоны или сервисы (они запускаются при старте системы)

- расширения для браузеров

- приложения, загружающиеся при логине пользователя (Startup Item)

Основных целей у вредоносов всего две — деньги или данные. Получить все это можно прямым способом:

- (деньги) реклама, клики, выкуп

- (данные) файлы, переписка

Заключение

Очень часто вредоносы требуют от пользователя активности для своего запуска. По мнению Патрика Вардла (Patrick Wardle), это следствие того, что вредоносы для mac еще недостаточно развиты. Вне зависимости от того, как будет развиваться малварь для маков, я бы дал пользователям следующие рекомендации:

Disclamer: статья написана начинающим для начинающих! Если Вы уже сформировавшийся специалист, ничего нового Вы тут, скорее всего, не найдёте. Однако, если прочитаете, критика (желательно конструктивная) приветствуется.

Концептуальная составляющая

Большую часть рынка десктопных операционных систем занята семейством операционных систем Windows. Однако с развитием рынка мобильных устройств и различных технологий, подразумевающих клиент-серверное взаимодействие, на арену уже относительно давно вышли Unix-системы. Подробную статистику за последние 10 лет можно посмотреть, например, здесь.

Первые компьютерные вирусы. Здесь остановимся и, чтобы заранее не создавать напряжённой атмосферы, условимся вирусом называть везде, где это не оговорено особо (разумеется, для краткости), любое вредоносное программное обеспечение (по-английски «malware»), способное внедряться много куда: в код программ, в системные области памяти и т.п. и распространять там свои копии — реплицировать себя. То, что вредоносное программное обеспечение будет делать дальше, зависит от фантазии и цели его написавшего. Именно компьютерный вирус — маленький подкласс таких программ. К тому, какие они бывают, мы вернёмся позже.

Итак, форточку открыли, проветрили. Продолжаем.

Первые компьютерные вирусы появились ещё в середине прошлого века — ещё фон Нейман предложил первые способы написания таких программ. А теперь сориентируемся с временными рамками: первые Unix-подобные системы появились в 1970(69) году в Bell Laboratories AT&T (для тех, кто любит переходить по ссылкам, как я, вот ссылка на краткую ленту времени развития).

. А первые вирусы под эти системы появились уже в 1984 году (как сказал однажды ведущий BBC Джереми Кларксон: «В 80-е время текло медленнее») в ходе экспериментов — вот она, человеческая любознательность.

Итак, сформулируем основные концепты данной статьи, чтобы можно было быстро промотать к интересующему кусочку.

Что делает Unix-подобные системы (будем говорить в большинстве своём о Linux-системах) уязвимы к вирусам?

Какие виды вредоносного программного обеспечения существуют под Linux (обзорно, но с примерами)?

А можно ли как-то защититься от заражения?

Примечание: если Вы вдруг не понимаете, в чём разница Unix и Linux, прочтите перед дальнейшим данный этюд.

Где же уязвимость?

Чтобы лучше понять, откуда растут корни проблемы, отправимся в путешествие во времени. На дворе был 1996 год, когда появился первый вирус Staog — именно вирус, — для ядра Linux, который написал VLAD, хакер из Quantum (они, кстати, чуть ранее написали вирус для Windows 95). Пока нам не так важно, как был написан этот вирус (на ассемблере), нам важно, как этот вирус заражал систему: вирус пытался получить привилегии суперпользователя.

А теперь притормозим, и разберёмся, кто такой суперпользователь, и зачем он нужен.

Типы пользователей Linux-систем

Кратко о системе разделения привилегий Linux.

Если не рассматривать сервис-юзеров (учётные записи служб), то существует 2 основных вида пользователей на ОС, базирующихся на Linux-ядре:

root-пользователи, суперпользователи — основной вид пользовательской записи в Linux, который позволяет заниматься администрированием системы и получить доступ к любой системной службе. Не может быть удалена.

обычный пользователь — такие пользователи имеют доступ только авторизированным ресурсам системы и могут выполнять ограниченное количество действий. Таких записей может быть создано и удалено любое количество.

Чтобы оказать влияние на систему, необходимо получить привилегии супер-пользователя. Пока пользователь не начнёт работу с root-привилегиями, система разграничения прав не даст вирусу возможности причинить системе какой-либо вред — без получения прав суперпользователя вредоносная деятельность вирусов сводится к слежению за действиями пользователя.

Возвращаясь к Staog, который использовал ошибки в программном обеспечении такие, как

ошибку переполнения буфера в команде mount;

ошибку переполнения буфера в программе dip;

уязвимость в интепретаторе perl, связанную c битом SUID ,

меняя атрибуты чтения и записи некоторых файлов, делая их доступными для обычного пользователя.

Основные способы заражения

Вредоносное программное обеспечение может попасть на компьютер многими способами. Перечислим некоторые из них:

Бинарные файлы и исходные коды, полученные из сторонних репозиториев. Shell scripts (скрипты оболочки), которые помогают установке программ на Linux-системы, часто запускаются, используя права суперпользователя, имеют доступ к файлам системы. Вместо актуальной версии может быть установлена библиотека-обманка.

Методы social engineering (подробнее можно посмотреть здесь) — некие техники, использующие слабости человеческой психики, эксплуатируя ошибки, совершаемые полльзователем на этой почве, чтобы получить доступ к его данным, правам доступа или ценным данным. Самый простой и известный пример такой страшной техники — фишинг.

Также стоит заметить, что под Linux работают и вредоносное ПО Windows (здесь мы передаём «привет» Wine), правда живут они (по некоторым причинам: возможно, стандартные методы запуска программ в Windows в Linux не работают) до перезагрузки системы.

В наши дни разработчики программного обеспечения мониторят свои репозитории на наличие уязвимостей, жить становится безопаснее!

Небольшое отступление о том, что такое кибератака

Перечислим здесь некоторых представителей классов атак по сторонним каналам — вида атак, направленных на поиск и использование уязвимостей в практической реализации киберсистемы.

Кибераналитик получает контроль над вычислительным процессом, активный или пассивный (в зависимости от того, оказывается ли какое-то воздействие над этим процессом);

Кибераналитик может получать доступ к вычислительному процессу различными способами: получать доступ напрямую к вычислительным компонентам, осуществляя контроль над внешними источниками электропитания или временем исполнения процесса, или использовать внешне доступную информацию.

По-разному анализруя полученную от системы информацию, кибераналитик имеет возможность исследовать данные процесса напрямую или с использованием статистических методов.

Многие описанные ниже атаки экспуатируют «уязвимости нулевого дня» у системы, какие-либо баги или особенности системы, манипуляция которыми может привести к системным ошибкам — спровоцировать системное поведение, выгодное кибераналитику.

Основные этапы «заражений» Linux (ну, или запасные — мой субъективный взгляд)

Данный раздел базируется на материалах данного блога — спасибо, что он есть; там есть всё, что нужно, если Вы — программист: сниппеты кода и подробное их описание. Мы же здесь собрались с точки зрения истории, так что обсуждаем качественную сторону вопроса.

Вообще, вирусов, которых мы, обычные пользователи, представляем в жизни, на Linux уже почти не осталось.

Тот самый Staog, о котором шла речь выше, много компьютеров не заразил, отделавшись малым (компьютеров много под Linux тогда и не было), и был быстро обезврежен. Однако его влияние не стоит недооценивать, он сделал маленький шаг для вируса, но большой шаг для всего сообщества: показал, что ядро Linux способно быть поражено вирусом. И тут началось.

В 1997 году вышел Bliss — вирус, который прикреплялся к исполняемым файлам в системе и препятствовал их запуску. Опять же, для таких манёвров ему требовался root-доступ. Вроде бы ничего, а вот для Debian угроза от этого вируса присутствует до сих пор, однако она минимальна.

Для того чтобы не заразиться этим вирусом, достаточно просто

Не пользоваться root-правами. И это не шутка.

Зато богатым на всякое разное вредоносное ПО выдался 2001 год. Помимо всяких червей (Worms), .

Сетевой червь — разновидность вредоносной программы, самостоятельно распространяющейся через локальные и глобальные (Интернет) компьютерные сети.

. например, ZipWorm, который просто цеплял себя ко всем .zip-файлам в текущей директории, появились, наконец, и более опасные вирусы, как, например, Ramen. Тут остановимся чуть подробнее. Это один из первых вирусов, который был многокомпонентным, каждый компонент выполняла определённую функцию. Червь копирует себя в Linux-систему в виде файла ramen.tgz.

Червь получает доступ к Web-серверу, используя по крайней мере одну (из нескольких) известную уязвимость в системе безопасности. Как только получен root-доступ, червь извлекает и записывает себя на главный компьютер, используя исполняемые файлы в формате ELF и shell-скрипты, которые выполняют команды для поиска доступных серверов в интернете. Так червь реплицируется дальше.

В настоящий момент найти вирусы на Linux, которые базируются на взаимодействии с пользователем, достаточно сложно. Зато достаточно распространены DoS- и DDoS -атак. Одна из самых первых известных таких атак была совершена хакером MafiaBoy 7 февраля 2000. Он получил несанкционированный доступ к 50 сетям, установив на них своё программное обеспечение Sinkhole, чтобы зафлудить (заполнить большим количеством чего-либо, обычно ненужного) сайты-мишени плохим трафиком.

Следующее значимое событие, которое оказало влияние на развитие разработки вредоносного ПО, — операция Windigo. Речь идёт про 2014 год. Эта организация осуществляет сложную и крупномасштабную киберпреступную деятельность, осуществляемую тысячами серверов Linux. Windigo заставляет сервер генерировать спам, передавать вредоносные программы и перенаправлять ссылки.

Вот исследования компании ESET насчёт данной группировки, которая даже функционирует на данный момент:

На данный момент среди вредоносного программного обеспечения распространены бот-неты.

Бот-нет (Bot-net) — компьютерная сеть, состоящая из некоторого количества хостов с запущенными ботами — автономным программным обеспечением. Слово Botnet (ботнет) образовано от слов «robot» (робот) и «network» (сеть). Киберпреступники используют специальные троянские программы, чтобы обойти систему защиты компьютеров, получить контроль над ними и объединить их в единую сеть (ботнет), которой можно управлять удаленно.

Одним из самых известных ботнетов является Mirai (от яп. «будущее») Существования его стало возможным благодаря реализации уязвимости, которая заключалась в использовании одинакового, неизменного, установленного производителем пароля для доступа к учетной записи администратора на «умных» устройствах.

Не используйте, пожалуйста, на своих устройствах пароли по умолчанию.

Всего он использует 61 различную комбинацию логин-пароль для доступа к учетной записи методом перебора (Wikipedia).

Напоследок!

Если Вы дочитали мою первую статью, оставьте, пожалуйста, комментарий, покритикуйте, пожалуйста. Также очень рад всем предложениям по улучшению статьи.

Но даже на примере уже мною написанного этюда видно, насколько своеобразно развивалась разработка malware на Unix-подобных (в данном случае, Linux-системах, так как они более распространены и используются в процессе обучения) операционных системах.

Читайте также: