Вредоносная программа попадающая на компьютер под видом безвредной и не умеющая самовоспроизводится

Презентация на тему: " Вредоносные программы (Malware) 1. Компьютерный вирус программа, имеющая способность к размножению. 2. Троянская программа проникает на компьютер под." — Транскрипт:

2 Вредоносные программы (Malware) 1. Компьютерный вирус программа, имеющая способность к размножению. 2. Троянская программа проникает на компьютер под видом безвредной. 3. Шпионская программа осуществляет нелегальный сбор информации о компьютере. 4. Ботнет сетевая технология, направленная на нелегальное использование ресурсов удаленного компьютера.

3 Создание и распространение вредоносных программ преследуется в России согласно Уголовному Кодексу РФ (глава 28, статья 273): наказываются лишением свободы на срок до трех лет со штрафом в размере до двухсот тысяч рублей.

5 Компьютерный вирус Вирусы распространяются, копируя свое тело и обеспечивая его последующее исполнение: внедряя себя в исполняемый код других программ, заменяя собой другие программы, прописываясь в автозапуск и другое. Вирусом или его носителем может быть не только программы, но и любая информация, содержащая автоматически исполняемые команды например, документы Microsoft Word и Excel.

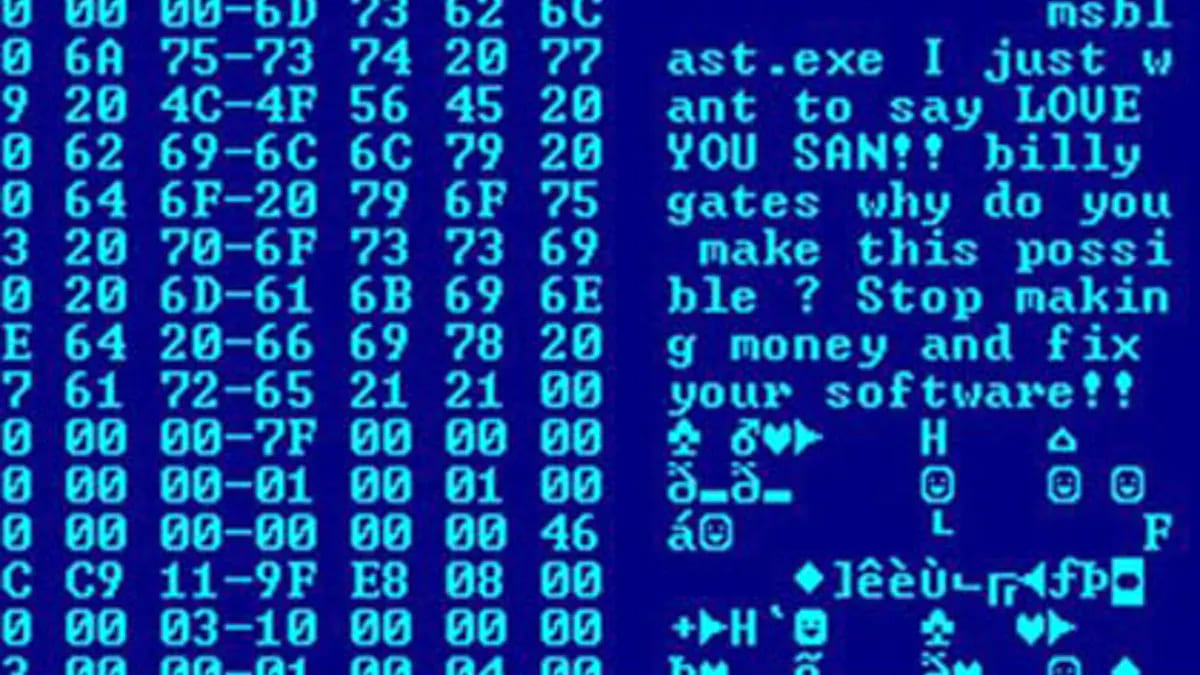

6 Сетевой червь Черви вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер. Уязвимости это ошибки и недоработки в программном обеспечении, которые позволяют удаленно загрузить и выполнить машинный код, в результате чего вирус-червь попадает в операционную систему и, как правило, начинает действия по заражению других компьютеров через локальную сеть или Интернет. Злоумышленники используют заражённые компьютеры пользователей для рассылки спама или для DDoS-атак.

7 Шпионская программа скрытным образом устанавливается на компьютер с целью сбора информации о конфигурации компьютера, пользователе, пользовательской активности без согласия последнего. Также могут производить другие действия: изменение настроек, установка программ без ведома пользователя, перенаправление действий пользователя.

8 Ботнет Ботнет это компьютерная сеть, состоящая из некоторого количества компьютеров, с работающими программами (ботами), скрытно устанавливаемой на компьютере жертвы и позволяющей злоумышленнику выполнять некие действия с использованием ресурсов заражённого компьютера. Обычно используются для нелегальной или неодобряемой деятельности рассылки спама, перебора паролей на удалённой системе, атак на отказ в обслуживании.

9 Каналы распространения Дискеты Флеш-накопители Электронная почта Веб-страницы Интернет и локальные с ети

10 Наносимый вред создание помех работе пользователя, в т.ч. уничтожение данных похищение данных, представляющих ценность или тайну использование ресурсов заражённого компьютера в преступных целях

12 Методы защиты от вредоносных программ использовать современные операционные системы, имеющие серьёзный уровень защиты от вредоносных программ и своевременно устанавливать обновления (лучше автоматически); постоянно работать на компьютере исключительно под правами пользователя, а не администратора, что не позволит большинству вредоносных программ устанавливаться; использовать антивирусные программные продукты известных производителей, с автоматическим обновлением сигнатурных баз; использовать персональный Firewall (аппаратный или программный), контролирующий выход в Интернет; ограничить физический доступ к компьютеру посторонних лиц; использовать внешние носители информации только от проверенных источников, не открывать компьютерные файлы, полученные от ненадёжных источников, не открывать электронные письма из ненадёжных источников.

13 Антивирусные программы Антивирусная программа (антивирус) программа для обнаружения вредоносных программ и восстановления зараженных (модифицированных) файлов, а также для профилактики предотвращения заражения (модификации) файлов вредоносным кодом.

14 Методы обнаружения вирусов 1. Сканирование файлов для поиска известных вирусов, соответствующих определению в антивирусных базах. 2. Обнаружение подозрительного поведения любой из программ, похожего на поведение заражённой программы

16 Недостатки 1. Ни одна из существующих антивирусных технологий не может обеспечить полной защиты от вирусов. 2. Антивирусная программа забирает часть ресурсов системы, нагружая центральный процессор и жёсткий диск. 3. Антивирусные программы могут видеть угрозу там, где её нет. 4. Антивирусные программы загружают обновления из Интернета, тем самым расходуя трафик.

17 Работа с антивирусом 1. Купить лицензионное программное обеспечение. 2. Установить его на своем компьютере согласно инструкции, зарегистрировав свой ключ на сайте изготовителя. 3. Обязательно автоматически обновлять сигнатурные базы. 4. Терпеливо отвечать на запросы антивирусной программы, работающей в фоновом режиме. 5. Удалять вредоносные объекты из карантина, если таковые будут обнаружены.

Вредоносная программа, попадающая на компьютер под видом безвредной и не умеющая самовоспроизводится, – это …

Предотвратить проникновение вредоносных программ на подключенный к сети компьютер помогает …

Тема: Защита информации в локальных и глобальных компьютерных сетях. Электронная подписьПредотвратить проникновение вредоносных программ на подключенный к сети компьютер помогает …

Тема: Защита информации в локальных и глобальных компьютерных сетях. Электронная подписьВредоносная программа, попадающая на компьютер под видом безвредной и не умеющая самовоспроизводится, – это …

Тема: Защита информации Кроме компьютерных вирусов к вредоносному программному обеспечению (malware) относятся …

Тема: Защита информации в локальных и глобальных компьютерных сетях. Электронная подписьВозможное наказание по статье 273 Уголовного Кодекса РФ за создание, использование и распространение вредоносных компьютерных программ, повлекшее тяжкие последствия, – ограничение свободы на срок до____ лет.

Тема: Защита информации в локальных и глобальных компьютерных сетях. Электронная подписьВозможное наказание по статье 273 Уголовного Кодекса РФ за создание, использование и распространение вредоносных компьютерных программ, не повлекшее тяжкие последствия, – ограничение свободы на срок до …

Тема: Защита технических культур от вредных организмов В фазу семядолей на сахарной свекле наиболее вредоносным заболеванием является .

Тема: Информационная безопасность. Защита информации в компьютерных сетяхСоздание, использование и распространение вредоносных программ для ЭВМ является …

Тема: Информационная безопасность. Защита информацииСоздание, использование и распространение вредоносных программ для ЭВМ в РФ является …

Тема: Защита информации в локальных и глобальных компьютерных сетях. Электронная подписьПервую вирусную эпидемию в мире вызвала вредоносная программа ________________.

Процесс, возникающий в результате воздействия на организм вредоносного (чрезвычайного) раздражителя внешней или внутренней среды, характеризующийся понижением приспособляемости живого организма к внешней среде при одновременной мобилизации его защитных сил, называется …

Виновное противоправное и вредоносное поведение деликтоспособных лиц, влекущее юридическую ответственность, называется …

Вредоносные программы, выраженные в объективной форме и имеющие творческий характер, … охраноспособными

Ответственность за создание вредоносной программы наступает в

Тема: Этапы развития ЭВМ. Понятие и основные видыУстановите соответствие между поколениями ЭВМ и их элементной базой. 1. Компьютеры 1 поколения 2. Компьютеры 2 поколения 3. Компьютеры 3 поколения

Тема: Зрительная сенсорная система. Профилактика нарушений зренияДальнозоркостью называется такая аномалия рефракции, при которой лучи света, попадающие в глаз, фокусируются …

Тема: Подзадача 1 Из указа Президента РСФСР: «В связи с действиями группы лиц, объявивших себя государственным комитетом по чрезвычайному положению, постановляю: 1. Считать объявление комитета антиконституционным и квалифицировать действия его организаторов как государственный переворот, являющийся не чем иным, как государственным преступлением. 2. Все решения, принимаемые от имени так называемого комитета по чрезвычайному положению, считать незаконными и не имеющими силы на территории РСФСР. На территории Российской Федерации действует законно избранная власть в лице Президента, Верховного Совета и Председателя Совета Министров, всех государственных и местных органов власти и управления РСФСР. 3. Действия должностных лиц, исполняющих решения указанного комитета, попадают под действие Уголовного кодекса РСФСР и подлежат преследованию по закону. Настоящий Указ вводится в действие с момента его подписания». Указ Президента РСФСР, о котором идет речь в тексте, был издан …

Тема: Подзадача 2 Из указа Президента РСФСР: «В связи с действиями группы лиц, объявивших себя государственным комитетом по чрезвычайному положению, постановляю: 1. Считать объявление комитета антиконституционным и квалифицировать действия его организаторов как государственный переворот, являющийся не чем иным, как государственным преступлением. 2. Все решения, принимаемые от имени так называемого комитета по чрезвычайному положению, считать незаконными и не имеющими силы на территории РСФСР. На территории Российской Федерации действует законно избранная власть в лице Президента, Верховного Совета и Председателя Совета Министров, всех государственных и местных органов власти и управления РСФСР. 3. Действия должностных лиц, исполняющих решения указанного комитета, попадают под действие Уголовного кодекса РСФСР и подлежат преследованию по закону. Настоящий Указ вводится в действие с момента его подписания». Подписанию данного Указа Президента РСФСР предшествовали …

Тема: Подзадача 3 Из указа Президента РСФСР: «В связи с действиями группы лиц, объявивших себя государственным комитетом по чрезвычайному положению, постановляю: 1. Считать объявление комитета антиконституционным и квалифицировать действия его организаторов как государственный переворот, являющийся не чем иным, как государственным преступлением. 2. Все решения, принимаемые от имени так называемого комитета по чрезвычайному положению, считать незаконными и не имеющими силы на территории РСФСР. На территории Российской Федерации действует законно избранная власть в лице Президента, Верховного Совета и Председателя Совета Министров, всех государственных и местных органов власти и управления РСФСР. 3. Действия должностных лиц, исполняющих решения указанного комитета, попадают под действие Уголовного кодекса РСФСР и подлежат преследованию по закону. Настоящий Указ вводится в действие с момента его подписания». Назовите фамилию президента РСФСР, издавшего этот указ.

Тема: Подзадача 2 Ядерная энергетика остается предметом острых дебатов. Сторонники и противники ядерной энергетики резко расходятся в оценках ее безопасности, надежности и экономической эффективности. Основными долгоживущими радионуклидами, попадающими в окружающую среду после аварий на АЭС, являются …

Кейс-задания: Кейс 1 подзадача 2 Ядерная энергетика остается предметом острых дебатов. Сторонники и противники ядерной энергетики резко расходятся в оценках ее безопасности, надежности и экономической эффективности. Основными долгоживущими радионуклидами, попадающими в окружающую среду после аварий на АЭС, являются …

Тема: Правовое регулирование экономической деятельности Совокупность норм, которые регулируют предпринимательские отношения и иные, тесно связанные с ними, а также отношения по государственному регулированию хозяйствования попадают под определение …

Тема: Стили речи, их взаимодействие. Научный стильПри сенной лихорадке, крапивнице и других видах аллергии попадающий в организм антиген (аллерген) стимулирует определённые клетки иммунной системы (плазматические клетки), которые секретируют иммуноглобулин Е (IgE). Молекулы IgE прикрепляются к поверхности тучных клеток (одного из видов клеток соединительной ткани) и базофилов (одного из видов лейкоцитов) и далее связывают те молекулы антигена, которые стимулировали плазматические клетки. Стиль текста – …

Тема: Загрязнение атмосферного воздуха При сжигании каменного угля в атмосферный воздух попадают …

Тема: Загрязнение почвы К загрязняющим почву тяжелым металлам, которые затем по пищевым цепям попадают в организм человека и вызывают поражение центральной нервной системы, относятся …

Тема: Мониторинг окружающей среды Под уровень локального экологического мониторинга попадают …

Тема: Проблема кислотных осадков Причиной формирования «кислотных дождей», содержащих растворы кислот, являются попадающие в атмосферу …

Тема: Экологический мониторинг различных форм антропогенного воздействия Под уровень локального экологического мониторинга попадают …

Вредоносное ПО – это программа, созданная с целью нанести вред компьютеру и/или его владельцу. Получение и установку таких программ называют заражением компьютера. Чтобы избежать заражения, нужно знать разновидности вредоносных программ и методы защиты от них. Об этом я вам и расскажу в статье.

Зачем же все-таки создают вредоносное ПО? Вариантов множество. Приведу самые распространенные:

- шутки ради

- самоутверждение в лице сверстников

- хищение личной информации (пароли, коды кредитных карт и т.п.)

- вымогательство денег

- распространение спама через компьютеры-зомби, которые объединяются в ботнет

- месть

Самыми популярными видами вредоносного ПО являются:

- компьютерный вирус

- троянская программа

- сетевой червь

- руткит

Компьютерный вирус – разновидность вредоносных программ, целью которых является проведение действий, наносящих вред владельцу ПК, без его ведома. Отличительной особенностью вирусов является способность к размножению. Подхватить вирус можно через Интернет или со съемных носителей информации: флешек, дискет, дисков. Вирусы обычно внедряются в тело программ или заменяют собой программы.

Троянская программа (также можно услышать и такие названия, как троян, трой, трянский конь) – вредоносная программа, которая проникает на компьютер жертвы под видом безвредной (например, кодека, системного обновления, заставки, драйвера и т.п.). В отличие от вируса трояны не имеют собственного способа распространения. Получить их можно по электронной почте, со съемного носителя, с интернет сайта.

Сетевой червь – самостоятельная вредоносная программа, проникающая на компьютер жетвы, используя уязвимости в ПО операционных систем.

Руткит – программа, предназначенная для скрытия следов вредоносных действий злоумышленника в системе. Не всегда бывает вредоносной. Например, руткитами являются системы защиты лицензионных дисков, которые используют издатели. Также примером руткита, не наносящего вред пользователю могут послужить программы для эмуляции виртуальных приводов: Daemon Tools, Alcohol 120%.

Симптомы заражения компьютера:

- блокировка доступа к сайтам разработчиков антивирусов

- появление новых приложений в автозапуске

- запуск новых процессов, неизвестных ранее

- произвольное открытие окон, изображений, видео, звуков

- самопроизвольное отключение или перезагрузка компьютера

- снижение производительности компьютера

- неожиданное открытие лотка дисковода

- исчезновение или изменение файлов и папок

- снижение скорости загрузки из Интернета

- активная работа жестких дисков при отсутствии задач, установленных пользователем. Определяется по миганию лампочки на системном блоке.

Как же защитить себя от вредоносного ПО? Есть несколько способов:

- установить хороший антивирус (Kaspersky, NOD32, Dr. Web, Avast, AntiVir и другие)

- установить Firewall для защиты от сетевых атак

- устанавливать рекомендуемые обновления от Microsoft

- не открывать файлы, полученные из недостоверных источников

Таким образом, зная основные виды вредоносного программного обеспечения, способы защиты от них и симптомы заражения, вы максимально обезопасите свои данные.

P.S. статья актуальна только для пользователей Windows, поскольку юзеры Mac OS и Linux лишены такой роскоши, как вирусы. Причин тому несколько:

- писать вирусы на этих операционных системах крайне сложно

- очень мало уязвимостей в данных ОС, а если таковые и находятся, то их своевременно исправляют

- все воздействия по модификации системных файлов Unix-подобных ОС требуют подтверждения со стороны пользователя

Все же, владельцы данных ОС могут поймать вирус, но он не сможет запуститься и нанести вред компьютеру под управлением той же Ubuntu или Leopard.

В данной статье мы ответили на следующие вопросы:

- Что такое вредоносное программное обеспечение?

- Как можно избежать заражения компьютера?

- Для чего создают вредоносное ПО?

- Что такое компьютерный вирус?

- Что такое троянская программа?

- Что такое сетевой червь?

- Что такое руткит?

- Что такое ботнет?

- Как узнать, что компьютер заражен вирусом?

- Какие бывают симптомы заражения компьютера вредоносным ПО?

- Как защититься от вредоносного программного обеспечения?

- Почему на Mac (Leopard) нет вирусов?

- Почему на Linux нет вирусов?

Ваши вопросы:

Пока вопросов нет. Вы можете задать свой вопрос в комментариях.

Данная статья написана специально для WebHelper.info. При полном или частичном копировании ссылка на WebHelper.info обязательна.

Компьютерный вирус - это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

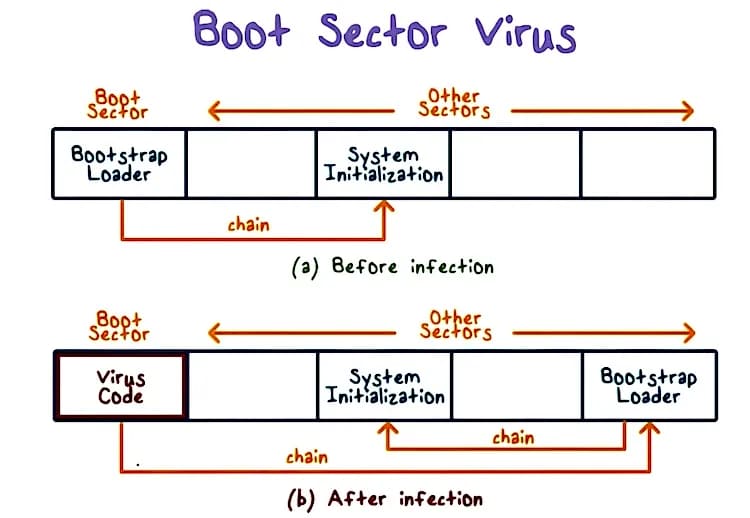

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, - проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса - удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции "показывать расширение файла".

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.

В отличие от других вирусов, которые поражают либо загрузочный сектор, либо программные файлы, многосторонний вирус атакует как загрузочный сектор, так и исполняемые файлы одновременно, вызывая еще больший ущерб.

Попадая в систему, он заражает все диски, изменяя содержимое приложений. Вскоре вы начнете замечать отставание в производительности и нехватку виртуальной памяти, доступной для пользовательских приложений.

Защита: Очищайте загрузочный сектор и весь диск перед сохранением новых данных. Не открывайте вложения из ненадежных интернет-источников и установите надежный и проверенный антивирусный инструмент.

11. FAT-вирус

Пример: Вирус ссылок

Может поражать: Любой файл

FAT расшифровывается как file allocation table, это раздел диска, который используется для хранения информации, такой как расположение всех файлов, общий объем памяти, доступное пространство, использованное пространство и т.д.

Вирус FAT изменяет индекс и делает невозможным для компьютера выделение файла. Он достаточно силен, чтобы заставить вас отформатировать весь диск.

Другими словами, вирус не изменяет хост-файлы. Вместо этого он заставляет операционную систему выполнять вредоносный код, изменяющий определенные поля в файловой системе FAT. В результате компьютер не может получить доступ к определенным разделам жесткого диска, где находятся важные файлы.

По мере распространения вируса несколько файлов или даже целые каталоги могут быть перезаписаны и безвозвратно потеряны.

Защита: Избегайте загрузки файлов из ненадежных источников, особенно тех, которые определены браузером или поисковой системой как "атакующие/небезопасные сайты". Используйте надежное антивирусное программное обеспечение.

Другие вредоносные программы, которые не являются вирусами, но не менее опасны

12. Троянский конь

Примеры: ProRat, ZeroAccess, Beast, Netbus, Zeus

Троянский конь (или троян) - это невоспроизводимый тип вредоносного ПО, который выглядит легитимным. Пользователей обычно обманом заставляют загрузить и выполнить его на своей системе. Он может уничтожить/изменить все файлы, модифицировать реестр или вывести компьютер из строя. Более того, он может дать хакерам удаленный доступ к вашему компьютеру.

Как правило, трояны распространяются с помощью различных форм социальной инженерии. Например, пользователей обманом заставляют нажимать на поддельные рекламные объявления или открывать вложения электронной почты, замаскированные под настоящие.

Защита: Избегайте открытия неизвестных файлов (особенно с расширениями .exe, .bat и .vbs), атакованных по электронной почте. Используйте надежное антивирусное программное обеспечение высокого класса и регулярно обновляйте его.

13. Червь

Пример: Code red, ILOVEYOU, Morris, Nimda, Sober, WANK.

Червь - это отдельная вредоносная программа, которая воспроизводит себя для распространения на другие компьютеры. Для перемещения от одной системы к другой он использует сети (в основном электронную почту) и бреши в системе безопасности. В отличие от вирусов, он перегружает сеть, реплицируясь или отправляя слишком много данных (превышая пропускную способность), заставляя хозяев отключать сервер.

Червь способен реплицировать себя без какого-либо участия человека. Ему даже не нужно подключать приложение, чтобы нанести ущерб.

Большинство червей предназначены для изменения содержимого, удаления файлов, истощения системных ресурсов или внедрения на компьютер дополнительного вредоносного кода. Они также могут красть данные и устанавливать черный ход, облегчая злоумышленникам контроль над компьютером и его системными настройками.

Защита: Обновляйте операционную систему и убедитесь, что вы используете надежное программное обеспечение для обеспечения безопасности.

14. Логические бомбы

Логические бомбы - это не вирус, но по своей сути вредоносны, как черви и вирусы. Это часть кода, намеренно вставленная (скрытая) в программу. Код выполняется при соблюдении определенных критериев.

Например, взломщик может вставить код кейлоггера в любое расширение веб-браузера. Код активируется каждый раз, когда вы посещаете страницу входа в систему. Затем он перехватывает все нажатия клавиш, чтобы украсть ваше имя пользователя и пароль.

Логические бомбы могут быть вставлены в существующее программное обеспечение или в другие формы вредоносного ПО, такие как черви, вирусы или троянские кони. Они находятся в спящем состоянии до момента срабатывания и могут оставаться незамеченными годами.

Защита: Периодически сканируйте все файлы, включая сжатые, и обновляйте антивирусное программное обеспечение.

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием "Brain", чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. 'Brain' считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.

Кажется, мы стали забывать, что в интернете (да и за его пределами) полно вредоносных программ, которые портят кровь, телефоны и компьютеры. А ведь прошло всего ничего со времен эпидемии WannaCry и NotPetya. Чтобы не терять бдительность, мы решили вспомнить, как появились и идейно развивались компьютерные вирусы и сетевые черви.

Компьютерный вирус — ПО, которое умеет копировать себя и добавлять копии в код других программ и файлов.

Сетевой червь — ПО, которое самостоятельно распространяется через интернет и локальные сети.

С 1949 ученые начали задумываться, что будет, если сделать самовоспроизводящуюся программу. Писали об этом книги, высказывали догадки. И через 20 лет приступили к активным действиям. В 1969 году в университете Вашингтона запустили пробную программу, которая работала по принципу вилки: создавала 2 копии себя, которые создавали 2 копии себя, которые создавали. Всё как на картинке в учебнике биологии, глава «Деление клеток». Это были робкие и пока безобидные эксперименты.

Первую вредоносную программу создал инженер BBN Роберт Томас в 1970 году. Это был эксперимент в локальной сети из 28 компьютеров. Программа была демонстрацией мобильного приложения — такого, которое может перемещаться с компьютера на компьютер. Идея здравая: если комп не тянет задачу — программа перепрыгивает на более мощную машину. Или, если ей нужны специфические данные, она переходит на компьютер, где они хранятся. Называлась эта программа Creeper.

Creeper был похож на сетевого червя: он перемещался от устройства к устройству по локальной сети. Но, в отличие от современных червей, он не воспроизводил сам себя, а перепрыгивал с компьютера на компьютер. Он честно пытался удалить себя с машин, на которых уже побывал (на что современные черви времени не тратят).

Зато Creeper выявил главную проблему червей: контроль за ними.

Чтобы побороть Creeper, был создан Reeper. Он перемещался с устройства на устройство, чтобы поймать и остановить Creeper, после чего самоликвидировался.

Ричард распространял вирус среди друзей, а также подсунул его своему учителю математики. Последнему шутка не зашла.

Дальше Elk Cloner распространялся сам, и иногда появлялся в неожиданных местах. Например, через 10 лет после изобретения его обнаружили на компьютере моряка, воевавшего в Персидском заливе.

Описанные выше программы появились раньше, чем термины «сетевой червь» и «компьютерный вирус». До «червя» додумались только в 1975 году (спустя 4 года после Creeper-а), а до «вируса» — в 1983. Придумал термин доктор Леонард Адлеман, профессор изобретателя первого вируса — Фреда Коэна.

Фред Коэн не был злодеем. Он, как и изобретатели вирусов и червей до него, испытывал новые технологии. Коэн сделал программу, которая воспроизводила сама себя, для демонстрации. Она пряталась в файлах, пользовалась повышенными привилегиями, но знала границы и не лезла в конфиденциальные данные пользователей.

Во время эксперимента ни один компьютер не пострадал. Зато Коэну пришлось выслушать лекцию профессора Адлемана о будущем вирусов и об этике их использования.

В 1986 году появилась программа Brain, которая стала причиной первой компьютерно-вирусной эпидемии. Она заразила более 18000 компьютеров, и это только в США. А ведь свой путь Brain начал в Пакистане. И, как всегда, с добрыми намерениями.

Обитал вирус на платформе MS-DOS, передавался через дискеты. С них перемещался в память компьютера, где затаивался и ждал. Его задачей было отслеживать появление новых незараженных дискет и копировать себя на них.

Понятное дело, что было бы глупо на месте злобных хакеров оставлять такую информацию. И верно — братья-пакистанцы Амджад и Базит Алви, которые разработали Brain, не были злодеями, они хотели сделать как лучше.

Они создали Brain, чтобы тот отслеживал пиратские копии разработанного ими ПО. Братья заподозрили неладное, когда тысячи злобных пользователей начали звонить им с требованием вылечить их компьютеры. Оказалось, что, кроме отслеживания пиратов, Brain еще нехило загружает процессор, тормозит работу компьютера и выводит из строя слабые машины.

До 1987 года вирусы появлялись либо по случайности, либо потому что их изобретателям они казались веселой шуткой. Но шутки кончились, и вирусы стали умышленно опасными. Такими, как вредоносная программа Jerusalem, также известная как Пятница, 13-е. Кто ее создал и где — неизвестно. Предположительно это произошло в Иерусалиме, хотя есть версия, что дело было в Италии.

Jerusalem распространялся с помощью дискет, CD-дисков и через вложения в имейлах. Попадая в компьютер, он заражал каждый файл, который открывал пользователь. Раз в 30 минут замедлял работу машины в 5 раз. А по пятницам, которые выпадали на 13 число, Jerusalem и вовсе удалял все файлы и программы, которые запускал пользователь.

Jerusalem вдохновил начинающих хакеров на создание подобных вирусов. Кто-то копировал Jerusalem и менял незначительные мелочи: например, пятницу 13-е на 26-е число каждого месяца. А кто-то не такой ленивый фиксил имевшиеся в вирусе баги. Но самый интересный вариант Jerusalem, на наш взгляд, Jerusalem-113, который не работает по субботам. Ибо шаббат!

В итоге семейство иерусалимово стало самым большим среди вредоносных программ. В различных вариациях вирус жил до 1995 года.

Интернет-червь, червь Морриса, Великий Червь — так зовут великую и ужасную программу, которая в 1988 году парализовала работу шести тысяч интернет-узлов США, нанесла вред пользователям в размере 96,5 миллионов долларов, стала причиной судимости своего изобретателя и теперь бережно хранится в музеях.

Червь Морриса одним из первых стал распространяться через прототип интернета — ARPANET. Сеть тогда считалась милым и безопасным местом, наполненным полезной информацией и умными людьми. Никто не ожидал от него подставы в виде вредоносной программы.

Чтобы проникнуть на устройство, червь Морриса использовал уязвимости и человеческую наивность. Неподготовленные к хакерским атакам пользователи логином чаще всего указывали своё имя и не заморачивались с придумыванием пароля — на тот момент существовало 400 популярных вариантов, среди которых червь подбором находил подходящий.

После проникновения червь сканировал компьютер, чтобы определить, инфицирован ли он. Нет — заражал. Да — решал, стоит ли переписать свою предыдущую версию — а вдруг администратор подделал ее? Так как Моррис задал слишком маленький интервал между перезаписью червя, происходило это часто. Ресурсов жрало много. И сначала замедляло компьютер, а потом совсем парализовало его работу.

Надо отдать должное Моррису — он сделал крутой программу, которую было сложно найти и еще сложнее — установить её связь с изобретателем. Но старший Моррис решил, что сынок заигрался, и сдал его властям. Защищаясь, Роберт сказал, что просто хотел посчитать таким образом, сколько всего компьютеров в сети, но что-то пошло не так. Суд отмазку не принял, и Роберт Моррис стал первым в мире человеком, обвиненным в компьютерном мошенничестве. После он перешел на светлую сторону и занялся информационной безопасностью.

Появление глобальных сетей ARPANET, а затем и интернета, облегчило распространение вирусов и червей. Их становилось все больше, и со временем люди приспособились — перестали жать на подозрительные файлы в письмах, брать дискеты у незнакомцев. Антивирусы поустановили. Научились отличать бро от не бро, вредоносные программы от всего остального.

Читайте также: