Вирус в bios как узнать

BIOS - это микросхема на материнской плате. Она не подвержена действиям вирусов!! !

BIOS (англ. Basic Input-Output System — базовая система ввода-вывода; произносится «Байос» или «Биос» ) — небольшая программа, находящаяся в ПЗУ и отвечающая за самые базовые функции интерфейса и настройки оборудования, на котором она установлена. Наиболее широко среди пользователей компьютеров известна BIOS материнской платы, но BIOS присутствуют почти у всех компонентов компьютера: у видеоадаптеров, сетевых адаптеров, модемов, дисковых контроллеров, принтеров. По своей сути BIOS является посредником между аппаратным и программным обеспечением компьютера.

Обозначение подобного базового ПО термином «BIOS» присуще для персональных компьютеров на базе процессоров с архитектурой x86. Для компьютеров на базе процессоров других типов для обозначения ПО, выполняющего подобные функции, используются другие термины, например, базовое ПО машин с процессором архитектуры SPARC называется PROM, или OpenBoot.

Обычные русскоязычные пользователи, когда говорят о BIOS, часто произносят «Биос» . Надо помнить, что это обрусевшее, искажённое произношение, и правильно BIOS произносится как «Байос» . Необходимо называть базовую систему ввода-вывода именно «Байос» , чтобы избежать путаницы с BeOS (операционная система, созданная Be, Inc. для компьютеров x86 и PowerPC; произносится «Биос») , с BOS/360 (операционная система, созданная IBM, для компьютеров System/360; произносится «Биос триста шестьдесят») ; с BOS (операционная система, созданная Cap Ltd., произносится «Биос» ) и с другими похожими по написанию или звучанию словами, хотя и встречаются они намного реже.

Тоже вариант. Но можно просто перепрошить BIOS и менять не придется. Старый код BIOS(а вмечте с ним и вируса) затрется и новый пропишется("здоровый" код).

Хорошо что у меня mac. Там BIOSа нет вообще. Вирусы на нем мне не страшны)

Андрей Искусственный Интеллект (314893) Можно пробовать и пере прошить его. Но вот то что многие "Гении" чешут что в Биосе не могут поселиться вирус . ЭТО ПРОСТО ТУПОСТЬ .

Попадают уже, даже в модеме могут быть, и вообще где есть хоть сколько нибудь памяти могут быть вирусы. Другое дело чтобы они запустились - нужна определённая програмная среда)))

Михаил Шишканов Просветленный (31781) Вот я и говорю. А он бестолковый не тому ЛО поставил.Какой вопрос - такой отет. Я предположил что в его BIOS попал код вируса(естественно я здравомыслящий - никогда на такое не ведусь). Думаю ну случилось, что тут скажешь попал вирус в BIOS и все. Вредоносный код спокойно в два счета может туда попасть. Путем затирания лечится. Я то лично 15 лет антивирусами не пользуюсь. Мне как-то побоку вообще.

BIOS (базовая система ввода/вывода) не является частью операционной системы компьютера, она встроена в прошивку материнской платы. Заражение вредоносным ПО - довольно редкое явление для BIOS, так как вирусы обычно атакуют ту часть операционной системы, которая находится на жестком диске компьютера. Однако порой стоит лишний раз перестраховаться.

- - Компьютер с подключением к интернету;

- - флэш-накопитель, пустой DVD / CD или USB-жесткий диск;

- - крестовая отвертка.

Запустите антивирусное программное обеспечение и просканируйте жесткий диск на наличие вирусов. Если вы выяснили, что диск не содержит вирусов, выполните резервное копирование всех важных данных на такие портативные носители, как флэш-накопитель, USB-жесткий диск или CD / DVD диски.

Войдите в меню настроек BIOS, нажав на соответствующую кнопку при загрузке компьютера. Любая из следующих клавиш может отвечать за эту операцию: F1, F2, F8, F10, Esc + F2 или другие. Если вы не уверены в последовательности клавиш для доступа к меню настройкам BIOS, обратитесь к инструкции пользователя или посетите веб-сайт производителя вашей материнской платы.

Найдите опцию «Восстановить значения по умолчанию» или «Load Default Settings», как только вы войдете в меню Setup BIOS. Эта опция обычно находится в правом нижнем квадрате экрана.

Используйте другой компьютер, чтобы перейти на сайт производителя вашей материнской платы. Найдите и загрузите программу «Flash BIOS». Сохраните ее на диск DVD, CD или флэш-накопитель.

Следуйте инструкциям производителя, чтобы установить «чистую» версию BIOS. Этот процесс зависит от того или иного поставщика оборудования, а также операционной системы.

Отключите источник питания компьютера и вручную отсоедините внутренний жесткий диск, сняв заднюю крышку системного блока. В некоторых компьютерах, изготовленных после 2008 года, данная операция может потребоваться для сброса BIOS. Включите питание и вновь проверьте систему на работоспособность.

BIOS (basic input/output system) — базовая система ввода-вывода — это встроенное в компьютер программное обеспечение, которое ему доступно без обращения к диску. На PC BIOS содержит код, необходимый для управления клавиатурой, видеокартой, дисками, портами и другими устройствами.

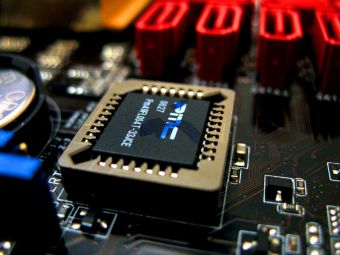

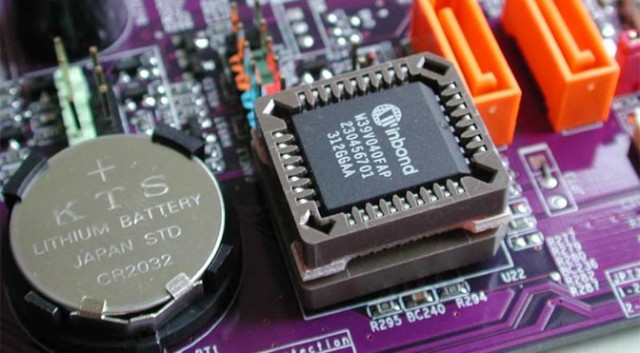

Обычно BIOS размещается в микросхеме ПЗУ (ROM), размещенной на материнской плате компьютера (поэтому этот чип часто называют ROM BIOS). Эта технология позволяет BIOS всегда быть доступным, несмотря на повреждения, например, дисковой системы. Это также позволяет компьютеру самостоятельно загружаться. Поскольку доступ к RAM (оперативной памяти) осуществляется значительно быстрее, чем к ROM, многие производители компьютеров создают системы таким образом, чтобы при включении компьютера выполнялось копирование BIOS из ROM в оперативную память. Задейтвованная при этом область памяти называется Shadow Memory (теневая память).

В настоящее время, почти все материнские платы комплектуются Flash BIOS, BIOSом, который в любой момент может бытть перезаписан в микросхеме ROM при помощи специальной программы.

BIOS PC стандартизирован, поэтому, в принципе менять его, также как, например, операционные системы нет необходимости. Дополнительные возможности компьютера можно использовать только использованием нового программного обеспечения.

BIOS, который поддерживает технологию Plug-and-Play, называется PnP BIOS. При использовании этой технологии BIOS должен быть обязательно прошит во Flash ROM.

– Как определить, что установленный на материнской плате BIOS, прошит во Flash ROM?

- 28Fxxx — 12V Flash память

- 29Cxxx — 5V Flash память

- 29LVxxx — 3V Flash memory (раритет)

- 28Cxxx — EEPROM, почти то же, что и Flash память

- 27Cxxx — с окошком. EPROM: только для чтения, требует программатор для записи и ультрафиолетовую лампу для стирания

- PH29EE010: SST ROM Чип — перепрошиваемый

- 29EE011: Winbond чип — 5V Flash память

- 29C010: Atmel Chip — 5V Flash память

– Зачем необходима перепрошивка новых версий BIOS?

Существует несколько причин, по которым это приходится делать. Основная из них — Windows 95 не всегда хорошо конфигурируется, если используются старые версии BIOS.

В настоящее время используются жесткие диски объемом более 528Мбайт. Для работы такого диска в системе необходимо поддержка LBA со стороны BIOS. Если BIOS не поддерживает LBA, то для работы с большими жесткими дисками приходится применять специальные утилиты. Применение таких утилит вызовет работу Windows 95 в compatible mode, что отрицательно сказывается на быстродействии.

Полная поддержка Plug-and-Play со стороны Windows 95 возможна только в случае применения PnP BIOS. Это очень веская причина для перепрошивки BIOS.

Кроме вышеуказанного, в новых версиях BIOS исправляются мелкие ошибки и недоработки. Новые версии могут содержать новые возможности, как то загрузка с CD ROM, SCSI перед IDE и т.п.

– Где можно скачать новые версии BIOS?

Во-первых новые версии BIOS доступны на сайтах их производителей. Во-вторых обычно производители материнских плат предлагают BIOSы для своих изделий. Так что, если знать производителя и название материнской платы, проблем не возникнет.

В принципе, название материнской платы можно и не знать. Обычно допускается прошивка BIOS от других плат, если на них установлен такой же чипсет и контроллер ввода-вывода. Однако такой возможностью следует пользоваться только в случае крайней необходимости, так как возможны другие несоответствия, например в количестве слотов и т.п., а прошивка неправильного BIOS может привести к тому, что материнскую плату придется выкидывать.

– Что делать, если производителя и название материнской платы определить не удается?

Чаще всего, производителя и название материнской платы можно определить по идентификационной строке, которую выдает BIOS сразу при включении компьютера.

Для AMI BIOS эта строка имеет вид, похожий на

51-0102-1101-00111111-101094-AMIS123-P или 40-01S5-ZZ1124-10101111-060691-OPWBSX-F,

где производитель определяется третьей группой цифр. Далее необходимо найти свой идентификационный номер в таблице соответствия номеров и названий производителей. Определить название материнской платы можно по всей идентификациолнной строке, пользуясь тем же документом.Идентификационная строка Award BIOS имеет вид

2A59CQ1CC

и позволяет определить чипсет (первые пять цифр и букв — 2A59C), производителя материнской платы (следующие два символа — Q1) и модель материнской платы (оставшаяся часть строки — CC). Далее необходимо посмотреть обозначения чипсетов, производителей и моделей в идентификационных строках.

– Как перепрошить Flash BIOS?

- awdflash xxx.bin (для Award BIOS)

- amiflash xxx.bin (для AMI BIOS)

- mrflash xxx.bin (для MRBIOS)

- Большинство программ прошивки при запуске спрашивают, сохранить ли текущую версию BIOS. На этот вопрос рекомендуется ответить положительно, так как новый BIOS может работать не так как хотелось бы.

- Некоторые производители материнских плат могут предлагать свои собственные программы-прошивальщики. В таком случае лучше пользоваться ими.

- Перед прошивкой новой версии BIOS выключите опцию System BIOS Cacheable в Setup.

- Если в Вашей системе процессор разогнан, то на время перепрошивки BIOS поставьте его на штатную частоту.

- В Setup в разделе Chipset Features Setup, отключите Video Bios Cacheable.

- Выйдете из Setup.

- Перезагрузитесь под чистым DOS (нажав F8 и выбрав Safe Mode Command Prompt only)

- Перепрошейте BIOS и перезагрузитесь

- Войдите в Setup и установите опцию Video Bios Cacheable в Enable.

– Что будет, если запортить BIOS или прошить неправильную версию?

Скорее всего, компьютер не будет грузиться, даже не подавая признаков жизни.

– Как восстановить поврежденный BIOS?

- Беpем любую pаботающую мать, поддеpживающую флэш (совеpшенно необязательно, чтоб она была на том же чипсете, на котоpый pассчитан BIOS, котоpый мы хотим записать). Можно пpосто найти флэш или ПЗУ от матеpи, аналогичной той, флэш из котоpой мы будем пеpеписывать, и вpеменно поставить его (пеpеставив, если нужно, джампеpа типа флэша). Или, если есть пpогpамматоp, только он не умеет писать флэш — найти ПЗУ подходящего pазмеpа и записать его.

- Вынимаем флэш или ПЗУ из этой матеpи, обвязываем его с двух концов двумя кольцами нитки (чтоб можно было его легко извлечь) и неплотно втыкаем назад в панельку.

- Загpужаемся в "голый" ДОС, выдеpгиваем за эти два кольца стоящий в матеpи флэш или ПЗУ (все pавно он нужен только пpи загpузке), если нужно, пеpеставляем джампеpа типа флэша, и вставляем флэш, котоpый нужно записать. Главное тут — ничего не замкнуть :)

- Запускаем пpогpамму записи, pассчитанную на мать, на котоpой пишем, BIOS с котоpым гpузились и флэш, котоpый нужно записать (пpогpамма должна уметь пеpеписывать флэш целиком, напpимеp, из комплекта mr-bios или asusовский pflash). Пишем, выключаем питание и вынимаем готовый флэш. Все.

- Извлечь PCI-видеокарту (все нижеописанное не будет работать с PCI-видео, так как для инициализации PCI необходим BIOS)

- Установить старую ISA-видеокарту и подключить монитор

- Вставить загрузочную дискету в дисковод А:

- Включить компьютер

- Компьютер заработает благодаря Award Boot Block

- Вставить предварительно созданную дискету с прошивальщиком и правильным BIOS

- Перепрошить BIOS

- Перезагрузиться

- Выключить компьютер и поменять видеокарту обратно. Все — теперь можно работать

- Установить Flash Recovery jumper в положение recovery mode (к сожалению, такую возможность имеют не все платы)

- Вставить загрузочную bootable upgrade дискету, которой комплектуется каждая интеловская плата, в дисковод A:

- Перезагрузиться

- Во время этой процедуры экран будет оставаться темным, так как в непрошиваемой boot block area не содержатся функции работы с видео. Эта процедура может контролироваться только пищанием спикера и миганием лампочки дисковода. Когда компьютер пискнеть и лампочка дисковода загорится, можно считать, что система копирует необходимые данные во Flash ROM. Как только лампочка дисковода погаснет, прошивка закончится.

- Выключить компьютер

- Вернуть Flash Recovery jumper обратно в положение по умолчанию

- Вынуть дискету из дисковода и включить компьютер

– Что такое PROM, EPROM и ЕEPROM и чем они отличаются?

PROM (programmable read-only memory — программируемая память только для чтения) — это чип памяти, данные в который могут быть записаны только однажды. То что записано в PROM, не вырубишь топором :) (хранится в нем всегда). В отличии от основной памяти, PROM содержит данные даже когда компьютер выключен.

Отличие PROM от ROM (read-only memory — память только для чтения) в том, что PROM изначально производятся чистыми, в тот время как в ROM данные заносятся в процессе производства. А для записи данных в чипы PROM, применяются специальные устройства, называемые программаторами.

EPROM (erasable programmable read-only memory — стираемая программируемая память только для чтения) — специальный тип PROM, который может очищаться с использованием ультрафиолетовых лучей. После стирания, EPROM может быть перепрограммирована. EEPROM — по сути похожа на PROM, но для стирания требует электрических сигналов.

EEPROM (electrically erasable programmable read-only memory — электрически стираемая программируемая память только для чтения) — специальный тип PROM, который может быть очищен электрическим разрядом. Подобно другим типам PROM, EEPROM содержит данные и при выключенном питании компьютера. Аналогично всем другим типам ROM, EEPROM работает не выстрее RAM.

Специальный тип EEPROM, называемый Flash memory или Flash EEPROM, может быть перезаписан без применения дополнительных устройств типа программатора, находясь в компьютере.

– Как сбросить установки BIOS (включая пароль) в значения по умолчанию из DOS?

Так как не все материнские платы оборудованы джампером для сброса установок BIOS или этот джампер может быть недоступен, то существует метод очистки BIOS из DOS, при помощи команды debug. Загрузившись в DOS (не в DOS-box под Windows!) необходимо набрать:

Метод 1 (Award и AMI BIOS):DEBUG -O 70 17 -O 71 17 Q

Метод 2 (Phoenix BIOS):DEBUG -O 70 FF -O 71 17 Q

– Как подобрать (снять) пароль на Setup (загрузку)?

Если забыт паpоль на Setup, можно воспользоваться pазличными пpогpаммами для снятия паpоля или одним из заводских паролей.

Заводские пассворды для AWARD BIOS следующие:

AWARD_SW, TTPTHA, aPAf, HLT, lkwpeter, KDD, j262, ZBAAACA, j322, ZAAADA, Syxz, %шесть пpобелов%, Wodj, %девять пpобелов%, ZJAAADC, 01322222, j256, ?award

Один из этих паролей должен подойти. Однако в новых AWARD BIOS (версии 4.51) инженерные пароли отсутствуют. Однако существует программка для снятия/определения установленных паролей в таких BIOS.Для AMI BIOS стандартных паролей нету. Единственный случай: если вы только приобрели материнскую плату то пароль может быть AMI.

Существуют программы для определения установленного на Setup пароля. Вы можете скачать здесь эти утилиты для Award BIOS и AMI BIOS.

Hа некотоpых AMI BIOS можно сpазу после включения деpжать нажатой клавишу Ins — пpи этом в CMOS-память загpужаются стандаpтные паpаметpы.

– Как аппаратно сборосить CMOS (вместе с паролями)?

Почти на всех совpеменных системных платах pядом с батаpейкой есть пеpемычка для сбpоса CMOS-памяти (обычно — 4 контакта, ноpмальное положение — 2-3, сбpос — 1-2 или 3-4; иногда — 3 или 2 контакта).

Выпаивать и тем более замыкать батаpейку не имеет смысла — это чаще всего не пpиводит к успеху из-за констpукции схемы питания CMOS-памяти, а замыкание батаpейки сильно сокpащает сpок ее службы.

Если на плате нет батаpейки, нужно поискать пластмассовый модуль с надписью "DALLAS" (это монолитный блок с батаpейкой и микpосхемой CMOS) — пеpемычка может быть возле него.

В случае, если перемычка для очистки CMOS-памяти отсутствует, то сначала попробуйте отключить или отсоединить батарейку. При этом также рекомендуется отключить провода от блоки питания, так как заряд на его конденсаторах может сохраняться и успешно поддерживать питание CMOS RAM (ей очень мало надо) более суток.

Если это не помогло, то остается только замыкать соответствующие ножки у микросхемы CMOS-памяти, добиваясь ее очистки. Найдите, какой из перечисленных ниже чипов установлен у Вас и следуйте приведенным рекомендациям.

P82C206 Chip (квадратный) (старый)

Этот чип включает в себя всю мелкую логику AT — контроллеры DMA, прерываний, таймер а также clock chip. CMOS RAM на этом чипе очищается при замыкании контактов 12 и 32 или 74 и 75 на несколько секунд (при выключенном питании). gnd 74 _|____________________ 5v 75--| | | | | | | CHIPS | 1 * | | | P82C206 | | | |_____________________| ||||||||||||||||||||| | | | gnd | 5v 12 32F82C206 Chip (прямоугольный)

Аналогичен предыдущему. CMOS RAM на этом чипе очищается при замыкании контактов 3 и 26 на несколько секунд (при выключенном питании). 80 51 ______________________________ 81 | | 50 | | | | | OPTi | | | | F82C206 | | | 100 |______________________________| 31 |||||||||||||||||||||||||||||| 1 | | 30 | | 3 26Dallas DS1287, DS1287A, Benchmarq bp3287MT, bq3287AMT

Dallas DS1287, DS1287A с совместимые Benchmarq bp3287MT и bq3287AMT чипы имеют встроенную батарею. Эта батарея расчитана как минимум на 10 лет. На материнских платах с этим чипом не должно быть дополнительных батарей. Если батарея вышла из сторя, необходимо заманить весть чип.CMOS RAM может быть очищена на 1287A и 3287AMT чипах закорачиванием ножек 12 и 21 (при выключенном питании).

1287 (и 3287MT) отличаются от 1287A тем, что CMOS RAM не может быть очищена. И в случае если Вы забыли пароль необходимо заменить микросхему. В этом случае рекомендуется заменять на 1287A. Все также применимо к Dallas 12887 и 12887A, однако они содержат вдвое большую CMOS RAM. ___________ 1 -| * U |- 24 5 volts DC 2 -| |- 23 3 -| |- 22 4 -| |- 21 RCL (RAM Clear) 5 -| |- 20 6 -| |- 19 7 -| |- 18 8 -| |- 17 9 -| |- 16 10 -| |- 15 11 -| |- 14 Ground 12 -|__________|- 13

Motorolla MC146818AP или совместимые

Обычно это прямоугольный 24 контактный DIP chip, обычно в панельке. Совместимые производятся несколькими компаниями, напимер Hitachi HD146818AP или Samsung KS82C6818A. Номер чипа должен оканчиваться на 6818. Хотя этот чип и совместим по выводам с Dallas 1287/1287A, в нем нет встроенной батареи. Это означает, что CMOS RAM может быть очищена просто выниманием чипа из панельки на некоторое время и установкой обратно.Для уменьшения риска повреждения микросхемы рекомендуется закорачивать ножки 12 и 24 на несколько секунд при выключенном питании ___________ 1 -| * U |- 24 5 volts DC 2 -| |- 23 3 -| |- 22 4 -| |- 21 5 -| |- 20 6 -| |- 19 7 -| |- 18 8 -| |- 17 9 -| |- 16 10 -| |- 15 11 -| |- 14 Ground 12 -|__________|- 13

Dallas DS12885S или Benchmarq bq3258S

CMOS RAM на этом чипе очищается замыканием контактов 12 и 20 при выключенном питании. Также можно попробовать 12 и 24. (5Volts) 24 20 13 | | | | | | | | | | | | ----------------------------------- | | | DALLAS | |> | | DS12885S | | | ----------------------------------- | | | | | | | | | | | | 1 12 (Ground)

– Что означают аварийные звуковые сигналы, выдаваемые AMI BIOS при загрузке?

Звуковые сигналы

| Число сигналов | Описание проблемы | Решение |

|---|---|---|

| 1 | DRAM refresh failure | Вставьте память еще раз. Если не помогает, то это проблема с памятью. |

| 2 | Parity Circuit Failure | |

| 3 | Base 64K RAM failure | |

| 4 | System Timer Failure | Материнская плата неработоспособна |

| 5 | Processor Failure | |

| 6 | Keyboard Controller / Gate A20 Failure | Вытащите и вставьте чип контроллера клавиатуры. Если не помогает, замените контроллер клавиатуры. Если и это не помогает, проверьте клавиатуру и ее кабель |

| 7 | Virtual Mode Exception Error | Материнская плата неработоспособна |

| 8 | Display Memory Read/Write Failure | Ошибка памяти видеоадаптера. Переисталлируйте видеокарту и память на ней. Если не помогает, замените видеокарту. |

| 9 | ROM BIOS Checksum Failure | Ошибка в микросхеме BIOS. Попробуйте вытащить и вставить заново этот чип. Если не помогает, необходимо перепрошить его содержимое или заменить микросхему. |

| 10 | CMOS Shutdown Register Read/Write Error | Материнская плата неработоспособна |

| 1-2 | Search for option ROM (video configure fails) | |

| 1-3 | Video failure | Переинсталлируйте видеокарту. Если не помогает, придется ее заменить |

| 1-2-2-3 | BIOS ROM checksum | |

| 1-3-1-1 | Test DRAM refresh | |

| 1-3-1-3 | Test keyboard controller | |

| 1-3-4-1 | Test 512K base address lines | |

| 1-3-4-3 | Test 512K base memory | |

| 1-4-1-1 | Test memory bus | |

| 2-1-2-3 | Check ROM copyright notice | |

| 2-2-3-1 | Test for unexpected interrupts | |

| 1 | POST passed. | Все идет по плану |

– Что означают аварийные звуковые сигналы, выдаваемые Award BIOS при загрузке?

Звуковые сигналы

| Число сигналов | Проблема | Решение |

|---|---|---|

| 1 длинный 2 коротких | Video error | Переинсталлируйте видеокарту. Проверьте видеопамять. Замените карту |

| Короткие сигналы | Memory error | Проблемы с памятью. Попробуйте заменить модули памяти. |

– Что означают аварийные звуковые сигналы, выдаваемые Phoenix BIOS при загрузке?

Система оказывается заражена сразу после установки. Вы ничего ТАКОГО не делали, а система заражена. Вы вставили пустой CD, а комп вдруг вырубился.

Что делать, если есть БИОС вирус?

Предыстория. Windows 8 будет поставляться с компьютерами, на которых не запустится более ни одна операционная система и якобы вирус. То есть официально, это должно защитить от вирусов, загружающихся перед операционной системой. На деле, все знают дырявость OS Windows и алчность Microsoft — это просто борьба с конкурентами. А для конечного пользователя это куча проблем. Общеизвестно, что многие вирусы не удаляемые из под Windows, удаляются с помощью «Спасательных дисков», которые работают из-под Линукса. Список для их загрузки здесь. Точнее говоря, эти диски есть не что иное, как обычный Линукс live cd, с предустановленным антивирусом. Железо заточенное под винду 8 не разрешит их запуск. Полное торжество вирусов и троянов! Мало того, если система не загружается, то Вы можете загрузившись с Puppy Linux live cd спасти важные данные. А как быть, если Windows 8 не загружается из-за вирусов, а на жестком диске остались важные файлы? Это будет большая проблема. Останется лишь вынуть жесткий диск из ПК с виндовс 8 и подключить его к другому ПК. Желательно с Линуксом — иначе заразите другой ПК, тот, к которому подключаете заразный диск. Куча проблем. Итак, чтобы вынудить покупать такое железо, нужны веские аргументы. Очень вовремя появилось несколько БИОС вирусов (но это не первые вирусы для БИОС — Чернобыль уже успели забыть, а это и был один из первых вирусов для БИОС). Итак, вышли "в мир" новые вирусы, которые якобы могут быть остановлены только восьмеркой (виндовс). Так ли это? Скоро мы увидим, что есть действенный способ удалить такой вирус (по крайней мере некоторые из них — встреченные автором) и защитить БИОС от повторного заражения. Технология напоминает таковую при защите домашнего роутера.

Очистка БИОС от вируса. Дочитайте до конца, а потом делайте.

- Выключаем ПК.

- ВЫНИМАЕМ привод питания из корпуса ПК. Или вилку из розетки. Это обязательно!

- Вооружаемся отвёрткой и открываем корпус системного блока.

- Находим на материнской плате батарею питания БИОС и вынимаем ее на минуту. БИОС вирус уничтожен.

- Если есть такая возможность, вставив батарейку на место, делаем штатный резет БИОСа. Для этого обычно есть движок или мини переключатель — подробнее указано в инструкции к Вашей материнской плате. Но это уже не очень важно. Закройте корпус системного блока.

Подключаем провод питания и включаем ПК. Сразу же входим в управление БИОС. Обычно для этого нужно нажать кнопку Del во время загрузки ПК.

Мы привыкли делить IT-безопасность на две неравные половинки из железа и софта. Железо обычно считается относительно чистым и «безгрешным» — в противоположность софту, напичканному багами и кишащему зловредами.

Долгое время такая система ценностей работала неплохо, но за последние годы начала давать все больше сбоев. Теперь уязвимости нередко находят уже и в микропрограммах, управляющих отдельными «железками». Что самое неприятное, традиционные средства обнаружения угроз в этом случае зачастую бессильны.

Для иллюстрации этой тревожной тенденции рассмотрим пятерку опасных аппаратных уязвимостей, обнаруженных за последнее время в начинке современных компьютеров.

1 место: оперативная память

Первое место безоговорочно занимает проблема с оперативной памятью DDR DRAM, которую принципиально невозможно решить никаким программным патчем. Уязвимость, получившая название Rowhammer, связана… с прогрессом технологий производства чипов.

По мере того как микросхемы становятся компактнее, их соседние элементы все больше влияют друг на друга. В современных чипах памяти это может приводить к редкому эффекту самопроизвольного переключения ячейки памяти под действием электрического импульса от соседей.

До недавних пор предполагалось, что этот феномен практически невозможно использовать в реальной атаке для получения контроля над компьютером. Однако команде исследователей удалось таким образом получить привилегированные права на 15 из 29 тестовых ноутбуков.

Работает эта атака следующим образом. Для обеспечения безопасности изменения в каждый блок оперативной памяти могут вносить только определенная программа или процесс операционной системы. Условно говоря, некий важный процесс работает внутри хорошо защищенного дома, а неблагонадежная программа — на улице, за входной дверью.

Однако выяснилось, что если за входной дверью громко топать (быстро и часто менять содержимое ячеек памяти), то дверной замок с высокой вероятностью ломается. Такие уж замки ненадежные стали нынче делать.

Память более нового стандарта DDR4 и модули с контролем четности (которые стоят существенно дороже) к этой атаке невосприимчивы. И это хорошая новость.

Плохая же состоит в том, что очень многие современные компьютеры взломать таким образом можно. И сделать с этим ничего нельзя, единственное решение — поголовная замена используемых модулей памяти.

2 место: жесткие диски

Раз уж мы начали с оперативной памяти, было бы несправедливо обойти стороной и жесткие диски. Благодаря недавнему расследованию деятельности хакерской группы Equation, проведенному «Лабораторией Касперского», мы теперь знаем, что прошивка микроконтроллера винчестеров тоже может содержать в себе много интересного.

Например, зловредные модули, перехватывающие управление диском и работающие фактически в «режиме Бога». Вылечить жесткий диск после такого внедрения невозможно: «испорченная» взломщиками микропрограмма винчестера просто скрывает области диска, в которые записывается основная часть вредоносного ПО, и блокирует попытки заменить саму микропрограмму. И форматирование не поможет: все, что можно сделать, — это уничтожить зараженный диск физически.

Хорошая новость состоит в том, что такая атака — крайне трудоемкое и дорогостоящее мероприятие. Поэтому подавляющему большинству пользователей данная опасность не грозит — только особым счастливчикам, чьи данные настолько ценны, что их кража способна окупить расходы.

3 место: интерфейс USB

На третьем месте в нашем хит-параде уже не очень свежая, но по-прежнему актуальная уязвимость интерфейса USB. Совсем недавно новую жизнь в эту тему вдохнула современная компьютерная мода. Дело в том, что последние модели ноутбуков Apple MacBook и Google Pixel оснащены универсальным портом USB, через который в числе прочего подключается и зарядное устройство.

На первый взгляд ничего плохого здесь нет, всего лишь красивая унификация интерфейсов. Проблема в том, что подключение любого устройства через шину USB — дело небезопасное. Мы уже писали о критической уязвимости BadUSB, обнаруженной летом прошлого года.

Она позволяет внедрить вредоносный код непосредственно в микроконтроллер USB-устройства (флешки, клавиатуры и любого другого устройства) — там, где его не обнаружит, увы, ни одна антивирусная программа, даже самая хорошая. Тем, кому есть что терять, эксперты по безопасности советуют на всякий пожарный просто не пользоваться USB-портами. Вот только для новых Макбуков такая рекомендация нереализуема в принципе — зарядку же нужно подключать!

Скептики могут возразить, что в стандартном адаптере питания вредоносный код не запишешь, ибо некуда. Но это беда поправимая: при желании зарядку можно «творчески доработать» (аналогичная задача по инфицированию iPhone через зарядное устройство была решена уже больше двух лет назад).

Дальше остается только стратегически грамотно поместить такое «троянское питание» для публичного использования в каком-нибудь публичном месте. Или подменить зарядку жертвы, если речь идет об адресной атаке.

4 место: интерфейс Thunderbolt

Четвертое место в чарте занимает тоже «портовая» уязвимость, только связанная с другим интерфейсом — Thunderbolt. Оказывается, подключение через него также весьма небезопасно. Соответствующий сценарий атаки для устройств под управлением Mac OS X продемонстрировал в конце прошлого года исследователь в области безопасности Тремелл Хадсон.

Созданный им буткит Thunderstrike (кстати, первый буткит для яблочной операционной системы) использует функцию загрузки дополнительных модулей прошивки с внешних устройств. Thunderstrike подменяет ключи цифровых подписей в BIOS, которые используются для проверки обновлений, после чего с компьютером можно творить все что заблагорассудится.

После публикации исследования Хадсона Apple заблокировала возможность такой атаки в обновлении операционной системы (OS X 10.10.2). Правда, по словам Хадсона, этот патч — всего лишь временное решение. Принципиальная основа уязвимости по-прежнему остается нетронутой, так что история явно ждет продолжения.

5 место: BIOS

Когда-то каждый разработчик BIOS для материнских плат ПК использовал собственные рецепты, которые держались в секрете. Разобраться в устройстве таких микропрограмм было очень непросто, а значит, мало какой хакер был способен обнаружить в них баги.

С распространением UEFI изрядная часть кода для разных платформ стала общей, и это здорово облегчило жизнь не только производителям компьютеров и разработчикам BIOS, но и создателям зловредов.

Например, одна из недавних уязвимостей UEFI-систем позволяет перезаписать содержимое BIOS, несмотря на все ухищрения защиты, включая новомодную функцию Secure Boot в Windows 8. Ошибка допущена в реализации стандартной функции, поэтому работает во многих версиях BIOS разных производителей.

Большинство описанных выше угроз пока остаются некой экзотикой, с которой рядовые пользователи едва ли столкнутся. Однако завтра ситуация может в корне измениться — возможно, скоро мы с умилением будем вспоминать старые добрые времена, когда самым надежным способом лечения зараженного компьютера считалось форматирование жесткого диска.

Читайте также: