Ваш браузер не поддерживает беспарольную аутентификацию

Такие функции, как многофакторная проверка подлинности (MFA), — отличный инструмент для защиты организации, но пользователей часто раздражает дополнительный уровень безопасности помимо ввода паролей. Методы проверки подлинности без пароля более удобны, потому что вместо пароля вам нужно что-то, что у вас есть, а также что-то, относящееся непосредственно к вам или известное только вам.

У каждой организации есть свои потребности в отношении проверки подлинности. В Microsoft Global Azure и Azure для государственных организаций предусмотрены следующие три варианта проверки подлинности без пароля, которые интегрируются с Azure Active Directory (Azure AD):

- Windows Hello для бизнеса

- Приложение Microsoft Authenticator

- Ключи безопасности FIDO2

Windows Hello для бизнеса

Windows Hello для бизнеса идеально подходит для информационных работников, у которых есть назначенный им компьютер под управлением Windows. Биометрическая информация и учетные данные напрямую привязаны к компьютеру пользователя, что исключает доступ других пользователей, кроме владельца. Благодаря интеграции с инфраструктурой открытых ключей (PKI) и встроенной поддержке единого входа (SSO) Windows Hello для бизнеса является удобным способом беспроблемного доступа к корпоративным ресурсам в локальной среде и в облаке.

Ниже показано, как процедура входа работает с Azure AD.

С помощью руководства по планированию вы можете принять решение о типе развертывания Windows Hello для бизнеса и факторах, которые необходимо учитывать.

Приложение Microsoft Authenticator

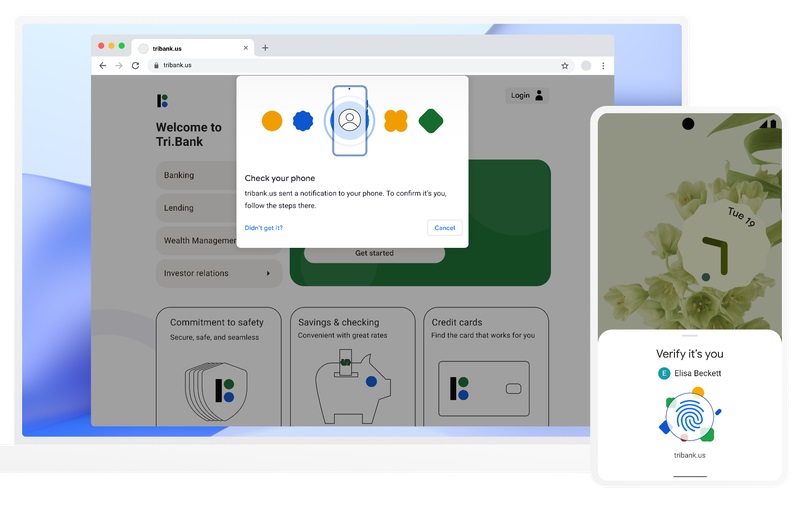

Вы также можете разрешить сотруднику использовать свой телефон в качестве беспарольного способа проверки подлинности. Возможно, вы уже используете приложение Microsoft Authenticator в качестве удобного инструмента многофакторной проверки подлинности в дополнение к паролю. Приложение Authenticator также можно использовать для входа без пароля.

Приложение Authenticator позволяет использовать любой телефон с iOS или Android для надежной проверки подлинности без пароля. Чтобы войти на любую платформу или в любой браузер, пользователь получает уведомление на телефон, сопоставляет номер на экране с номером на телефоне, а затем подтверждает вход с использованием своих биометрических данных или ПИН-кода. Сведения об установке см. в статье Загрузка и установка приложения Microsoft Authenticator.

Проверка подлинности без пароля с помощью приложения Authenticator происходит по той же базовой схеме, что и в случае с Windows Hello для бизнеса. Она несколько сложнее, так как пользователя необходимо идентифицировать, чтобы служба Azure AD могла найти соответствующую версию Microsoft Authenticator:

- Пользователь вводит свое имя пользователя.

- Azure AD определяет, что у пользователя есть надежные учетные данные, и запускает соответствующую процедуру.

- В приложение отправляется уведомление через Cлужбу push-уведомлений Apple (APNS) на устройствах iOS или через Firebase Cloud Messaging (FCM) на устройствах Android.

- Пользователь получает push-уведомление и открывает приложение.

- Приложение обращается к Azure AD и получает запрос на подтверждение присутствия и значение nonce.

- Пользователь отвечает на запрос, вводя свои биометрические данные или ПИН-код для разблокировки закрытого ключа.

- Значение nonce подписывается закрытым ключом и отправляется обратно в Azure AD.

- Azure AD выполняет проверку открытого и закрытого ключей и возвращает маркер.

Чтобы приступить к работе с решением для входа без пароля, воспользуйтесь следующими инструкциями:

Ключи безопасности FIDO2

Организация FIDO Alliance (Fast IDentity Online, быстрая идентификация в сети) помогает популяризировать открытые стандарты проверки подлинности и сократить использование пользователей в этих целях. FIDO2 — это новейшая версия стандарта, включающая стандарт веб-аутентификации (WebAuthn).

Ключи безопасности FIDO2 — это способ проверки подлинности без пароля на основе стандартов, реализуемый в любом форм-факторе. Fast Identity Online (FIDO) представляет собой открытый стандарт для проверки подлинности без пароля. FIDO позволяет пользователям и организациям входить на свои ресурсы без ввода имени или пароля с помощью внешнего ключа безопасности или ключа платформы, встроенного в устройство.

Пользователи могут зарегистрироваться, а затем выбрать ключ безопасности FIDO2 в интерфейсе входа в качестве основного средства проверки подлинности. Ключи безопасности FIDO2, как правило, представляют собой устройства USB, однако можно использовать и устройства с Bluetooth или NFC. При использовании аппаратного устройства для проверки подлинности безопасность учетной записи повышается, так как пароль невозможно подобрать или похитить.

Ключи безопасности FIDO2 можно использовать для входа на устройства Windows 10, присоединенные (в том числе гибридно) к Azure AD или гибридные и для реализации единого входа на облачные и локальные ресурсы. Пользователи также могут входить в поддерживаемых браузерах. Ключи безопасности FIDO2 — отличный вариант для предприятий с очень высокими требованиями к безопасности либо сценариями и сотрудниками, которые не готовы либо не могут использовать свой телефон в качестве второго фактора.

При входе пользователя с помощью ключа безопасности FIDO2 используется описанная ниже процедура.

- Пользователь подключает ключ безопасности FIDO2 к своему компьютеру.

- Windows обнаруживает ключ безопасности FIDO2.

- Windows отправляет запрос на проверку подлинности.

- Azure AD отправляет обратно nonce.

- Пользователь с помощью жеста разблокирует закрытый ключ, хранящийся в безопасном анклаве ключа безопасности FIDO2.

- Ключ безопасности FIDO2 подписывает nonce с помощью закрытого ключа.

- В Azure AD отправляется запрос основного маркера обновления (PRT) с подписанным значением nonce.

- Azure AD проверяет подписанный nonce с помощью открытого ключа FIDO2.

- Azure AD возвращает PRT, чтобы разрешить доступ к локальным ресурсам.

Поставщики ключей безопасности FIDO2

Перечисленные ниже поставщики предлагают ключи безопасности FIDO2 различных форм-факторов, пригодные для входа без пароля. Мы рекомендуем изучить характеристики безопасности этих ключей, обратившись за информацией к поставщику, а также в FIDO Alliance.

Если вы приобретаете и планируете использовать ключи безопасности на основе NFC, вам потребуется поддерживаемый NFC-сканер. Наличие NFC-сканера не является требованием или ограничением Azure. Чтобы получить список поддерживаемых NFC-сканеров, обратитесь к поставщику своего ключа безопасности NFC.

Если вы являетесь поставщиком и хотите занести свое устройство в списке поддерживаемых, ознакомьтесь с нашими инструкциями по получению статуса поставщика ключа безопасности FIDO2, совместимого с решениями Майкрософт.

Чтобы приступить к работе с ключами безопасности FIDO2, воспользуйтесь следующими инструкциями:

Поддерживаемые сценарии

Действительны следующие условия.

Администраторы могут включать различные способы проверки подлинности без пароля для своего арендатора.

Администраторы могут развертывать эти решения для всех сотрудников организации или выбирать отдельных пользователей и группы в арендаторе для каждого способа.

Пользователи могут регистрироваться и управлять этими способами проверки подлинности без пароля на портале учетных записей.

Пользователям доступны перечисленные ниже способы проверки подлинности без пароля.

- Приложение Microsoft Authenticator: работает в сценариях, где используется проверка подлинности Azure AD, в том числе во всех браузерах, во время установки Windows 10, а также с интегрированными мобильными приложениями в любой операционной системе.

- Ключи безопасности: работают на экране блокировки Windows 10 и на веб-страницах в поддерживаемых браузерах, таких как Microsoft Edge (как в устаревшей, так и в новой версии).

Пользователи могут использовать учетные данные без пароля для доступа к ресурсам арендаторов, где они работают в режиме гостя, но при этом от них все равно может требоваться прохождение MFA на соответствующем арендаторе. Дополнительные сведения см. в статье Возможное дублирование многофакторной проверки подлинности.

Пользователи не могут регистрировать учетные данные для входа без пароля на арендаторе, где они работают в режиме гостя, равно как и иметь управляемый пароль на этом арендаторе.

Выбор способа входа без пароля

Выбор между тремя вариантами входа без пароля зависит от требований вашей компании к безопасности, платформе и приложениям.

Ниже приведены факторы, которые следует учитывать при выборе беспарольной технологии Майкрософт.

С помощью таблицы ниже вы можете выбрать способ с учетом ваших потребностей и пользователей.

Дальнейшие действия

Чтобы приступить к работе с решениями для входа без пароля в Azure AD, воспользуйтесь одним из следующих пособий:

Apple, Google и Microsoft обеспечат поддержку единого стандарта беспарольной аутентификации на своих платформах в следующем году. Мобильные ОС Android и iOS, браузеры Chrome, Edge и Safari, ОС Windows и macOS будут поддерживать протокол авторизации без пароля, созданный альянсом FIDO (Fast IDentity Online) и консорциумом World Wide Web. В качестве устройства для авторизации можно будет использовать смартфон, для входа в приложения достаточно будет разблокировать его с помощью биометрических данных, PIN-кода или графического ключа.

«С ключами доступа вы сможете войти в приложение или сервис практически на любом устройстве, независимо от платформы или браузера, — поясняет Васу Джаккал, вице-президент Microsoft по безопасности. — Например, можно будет войти в систему в браузере Google Chrome, работающем под управлением Microsoft Windows, используя пароль на устройстве Apple».

Авторизация при помощи физического устройства будет проще и безопаснее, считают компании. Пользователям не нужно будет запоминать данные для входа в разные сервисы или повторно использовать один и тот же пароль. Беспарольный стандарт затруднит взлом аккаунта, так как для входа в систему будет требоваться доступ к физическому устройству. Фишинговые атаки тоже будет сложнее организовать.

Некоторые приложения уже поддерживают стандарт аутентификации FIDO, однако первоначальный вход, как правило, требует пароля. Новые процедуры устранят эту необходимость, указывает Сампат Сринивас, президент FIDO Alliance.

«Расширенная поддержка FIDO позволит сайтам впервые внедрить сквозную беспарольную работу с защитой от фишинга. Это включает в себя как первый вход на сайт, так и повторные входы в систему. Поддержка ключей доступа станет доступна в 2022—2023 гг, и у нас наконец появятся интернет-платформы для действительно беспарольного будущего».

Что дальше? Теперь очередь Google, Mozilla и Microsoft. Когда поддержку Web Authentication API независимо и совместимо реализуют в двух браузерах, стандарт получит статус предложения в рекомендации. К этому моменту будут рассмотрены все предложения от сообщества — и документ представят Консультативному Совету W3C для окончательного утверждения.

Заметим, что кроме Web Authentication API нужна также независимая и совместимая реализация в двух браузерах поддержка FIDO AppID для валидации фреймворка расширений. Остальные расширения могут быть исключены из стандарта на последнем этапе перед утверждением, если не будут совместимо и независимо реализованы в двух браузерах.

Итак, стандарт практически принят. Представители Альянса FIDO уверены, что Google, Mozilla и Microsoft оперативно внедрят поддержку соответствующих API в браузеры на платформах Windows, Mac, Linux, Chrome OS и Android, работа уже идёт. В рабочую группу Web Authentication Working Group входят представители более 30 организаций, в том числе разработчики всех ведущих браузеров — поэтому поддержка с их стороны не заставит себя долго ждать. На данном этапе рабочая группа предлагает разработчикам веб-сервисов и приложений внедрять WebAuthn.

Что даст новый стандарт разработчикам и обычным пользователям?

WebAuthn устанавливает стандартный API, который поддерживается в браузерами и соответствующими веб-платформами.

Преимущества для пользователей

- Повышение удобства

- Встроенные аутентификаторы: сканеры отпечатка пальцев или биометрии лица в компьютерах, ноутбуках и/или мобильных телефонах.

- Удобные внешние аутентификаторы: криптографические токены и мобильные устройства для аутентификации между устройствами по протоколу CTAP.

- Аутентификация FIDO надёжнее, чем простая парольная защита.

- Аккаунты защищены от фишинга, атак MiTM и утечки паролей.

WebAuthn разработан совместно с альянсом FIDO (Fast IDentity Online) и становится ключевым компонентом проекта FIDO2, вместе со спецификациями Client to Authenticator Protocol (CTAP) для аутентификации между устройствами, device-to-device.

Универсальный аутентификатор

По протоколу CTAP внешний аутентификатор (например, криптографический токен) передаёт зашифрованные учётные данные на локальное устройство, подключённое к интернету (компьютер или мобильный телефон) по USB, Bluetooth или NFC.

![]()

Таким образом, спецификации FIDO2 обеспечивают простую и надёжную аутентификацию в онлайновых сервисах через стационарный компьютер или мобильное устройство. Самое главное, что это унифицированная аутентификация, которая не зависит от платформы, браузера, сервиса и т. д. Единственный аутентификатор должен работать везде, где поддерживается стандарт Web Authentication API и соответствующие протоколы. Это серьёзная заявка в борьбе с утечками паролей, фишингом, MiTM-атаками и другими серьёзными проблемаами информационной безопасности. Что говорить, если даже Twitter недавно нашёл баг, из-за которого все пароли пользователей записывались в логи открытым текстом. Ситуация с безопасностью в интернете оставляет желать лучшего, а обычной парольной защите нельзя доверять.

Фактически, мы стоим на пороге новой эры повсеместной аппаратной аутентификации для защиты каждого пользователя интернета.

Конечно, до всеобщего распространения аутентификаторов пока далеко. Прямо сейчас мы видим лишь первые примеры, как внедряется поддержка Web Authentication API и как она работает на практике.

Одну из первых демонстраций Web Authentication API в действии организовали компания Microsoft и производитель токенов Yubico в проекте по беспарольной аутентификации в облаке Azure по токену YubiKey. Этот недавно выпущенный токен по стандарту аутентификации FIDO2, который поддерживается в Windows 10 и Microsoft Azure Active Directory (Azure AD). На момент релиза в апреле 2018 года фича была доступна только для подписчиков Microsoft Technology Adoption Program. А этот токен YubiKey стал первым на рынке с поддержкой FIDO2.

Принятие FIDO2 в составе всеобщего стандарта Web Authentication API расширит использование аутентификаторов FIDO, которые уже несколько лет применяются в отдельных решениях. Браузеры и веб-сервисы с поддержкой FIDO2 будут обратно совместимы с ранее сертифицированными ключами FIDO для беспарольной аутентификации UAF, и двухфакторной аутентификации U2F.

![]()

FIDO2 — это продвинутая версия первоначального стандарта FIDO Universal 2nd Factor (U2F), созданного Yubico и Google. В то время как U2F требовал обязательного использования логина и пароля, FIDO2 поддерживает больше вариантов использования, в том числе и беспарольные схемы.

Беспарольная аутентификация по FIDO2 может быть и однофакторной, и двухфакторной: те же токены YubiKey поддерживают аппаратные пинкоды, которые неизвестны серверу, в отличие от обычных смарт-карт. Таким образом, токен представляет собой два фактора аутентификации: фактор «то, что у тебя есть» (само устройство) и «то, что ты знаешь» (пинкод).

К сожалению, у беспарольной аутентификации есть свои недостатки. Например, в случае потери токена YubiKey поможет только резервный ключ (если пользователь сделал его). Но в этом случае нужно заранее зарегистрировать резервный ключ на всех сервисах, чтобы потом иметь возможность отозвать предыдущий (потерянный). Впрочем, платформа Web Authentication поддерживает различные аутентификаторы, так что у пользователя останется возможность авторизоваться в сервисе иным способом.

Итак, теперь остаётся ждать, когда Google, Mozilla и Microsoft внедрят полноценную поддержку Web Authentication и FIDO2 на всех платформах. Все три компании анонсировали полную поддержку Web Authentication API для Firefox, Chrome и Edge, соответственно. Представитель Opera Software тоже состоит в рабочей группе Web Authentication Working Group.

Затем к процессу подключатся разработчики веб-сайтов и различных сервисов. Каждый пользователь сможет выбирать, какой способ беспарольной аутентификации ему удобнее использовать для авторизации на сайтах: сканер пальца, токен вроде YubiKey или что-то другое.

Альянс FIDO в ближайшее время начнёт сертификацию серверов, клиентов и аутентификаторов согласно спецификации FIDO2. Соответствующий инструментарий для тестирования доступен на официальном сайте. Справочные ресурсы для разработчиков здесь. Компания Yubico выложила бета-версию серверного кода для образца серверной поддержки CTAP2/WebAuthn: библиотеки на C, Python и Java.

![image]()

Объявляем акцию «Больше киберзащиты спорту»!GlobalSign присоединяется к празднованию самого грандиозного события всех спортсменов и футбольных болельщиков – ЧЕМПИОНАТУ МИРА ПО ФУТБОЛУ 2018 и ДАРИТ 1 ГОД SSL ЗАЩИТЫ!*

Условия акции:

* При покупке любого однолетнего SSL-сертификата DV, OV или EV уровня, второй год вы получаете в подарок.

• Акция распространяется на все сайты спортивной тематики.

• Акция действует только на новые заказы и не распространяется на партнеров.

• Чтобы воспользоваться предложением, отправьте запрос на сайте с указанием промо-кода: SL003HBFR.Акция продлится до 15 июля 2018 г.

![date]()

22.01.2018

![user]()

itpro

![directory]()

Active Directory, Разное

![comments]()

Комментариев пока нет

В этой статья, мы рассмотрим, как настроить Kerberos аутентификацию для различных браузеров в домене Windows для прозрачной и безопасной аутентификации на веб-серверах без необходимости повторного ввода пароля в корпоративной сети. В большинстве современных браузерах (IE, Chrome, Firefox) имеется поддержка Kerberos, однако, чтобы она работала, нужно выполнить несколько дополнительных действий.

Чтобы браузер мог авторизоваться на веб-сервере, нужно, чтобы были выполнены следующие условия:

-

Поддержка Kerberos должны быть включена на стороне веб-сервера (пример настройки Kerberos авторизации на сайте IIS)

Настройка Kerberos аутентификации в Internet Explorer

Рассмотрим, как включить Kerberos аутентификацию в Internet Explorer 11.

Напомним, что с января 2016 года, единственная официально поддерживаемая версия Internet Explorer – это IE11.

Откройте Свойства браузера -> Безопасность -> Местная интрасеть (Local intranet), нажмите на кнопку Сайты -> Дополнительно. Добавьте в зону следующие записи:

![Включить kerberos для Internet Explorer 11]()

Добавить сайты в эту зону можно с помощью групповой политики: Computer Configuration ->Administrative Templates ->Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page -> Site to Zone Assignment. Для каждого веб-сайта нужно добавить запись со значением 1. Пример смотри в статье об отключении предупреждения системы безопасности для загруженных из интернета файлов

Далее перейдите на вкладку Дополнительно (Advanced) и в разделе Безопасность (Security) убедитесь, что включена опция Разрешить встроенную проверку подлинности Windows (Enable Integrated Windows Authentication).

![Разрешить встроенную проверку подлинности Windows]()

Важно. Убедитесь, что веб сайты, для которых включена поддержка Kerberos аутентификации приустают только в зоне Местная интрасеть. Для сайтов, включенных в зону Надежные сайты (Trusted sites), токен Kerberos не отправляется на соответствующий веб-сервер.

Включаем Kerberos аутентификацию в Google Chrome

Чтобы SSO работала в Google Chrome, нужно настроить Internet Explorer вышеописанным способом (Chrome использует данные настройки IE). Кроме того, нужно отметить, что все новые версии Chrome автоматически определяют наличие поддержки Kerberos. В том случае, если используется одна из старых версий Chrome (Chromium), для корректной авторизации на веб-серверах с помощью Kerberos, его нужно запустить с параметрами:

"C:\Program Files (x86)\Google\Chrome\Application\chrome.exe” --auth-server-whitelist="*.winitpro.ru" --auth-negotiate-delegate-whitelist="*.winitpro.ru"

Либо эти параметры могут быть распространены через групповые политики для Chrome (политика AuthServerWhitelist) или строковый параметр реестра AuthNegotiateDelegateWhitelist (находится в ветке HKLM\SOFTWARE\Policies\Google\Chrome).

Для вступления изменений в силу нужно перезагрузить браузер и сбросить тикеты Kerberos командой klist purge (см. статью).

Настройка Kerberos аутентификации в Mozilla Firefox

По умолчанию поддержка Kerberos в Firefox отключена, чтобы включить ее, откройте окно конфигурации браузера (в адресной строке перейдите на адрес about:config). Затем в следующих параметрах укажите адреса веб-серверов, для которых должна использоваться Kerberos аутентификация.

- network.negotiate-auth.trusted-uris

- network.automatic-ntlm-auth.trusted-uris

![Mozilla Firefox • network.negotiate-auth.trusted-uris]()

Для удобства, можно отключить обязательное указание FQDN адреса в адресной строке Mozilla Firefox, включив параметр network.negotiate-auth.allow-non-fqdn

Проверить, что ваш браузер работает через аутентифицировался на сервере с помощью Kerberos можно с помощью Fiddler или команды klist tickets.

![date]()

17.03.2022

![user]()

itpro

![directory]()

Разное

![comments]()

Один комментарий

Если вы, как и я для работы с web предпочитаете использовать браузер Firefox, вероятно вы уже сталкивались с неудобствами при доступе вашим любимым браузером к различным интернет сервисам, использующих механизм аутентификации Windows — NTLM (это могут быть, например, портал Sharepoint, внутренний сайт с аутентификацией в AD и т.д.). При доступе к таким сайтам Firefox каждый раз предлагает вам ввести пару: имя пользователя windows и пароль (Internet Explorer в таких случаях аутентифицируется на таких сайтах прозрачно, без необходимости ввода пароля). К счастью, Firefox поддерживает сквозную (pass through) аутентификацию на сайтах, поддерживающих авторизацию NTLM (естественно пользователь должен быть залогинен в системе и иметь права доступа на интересующем его сайте.).

Кстати, рекомендую познакомиться со статьей, описывающей проблемы NTLM аутентификации Windows 7 на Squid .

Предыдущая статья Следующая статья

![page]()

![page]()

![page]()

Файловая система exFAT

Попробуйте расширение IETab, с помощью него можно открывать заточенные под IE сайты не покаидая огнелиса.

![head]()

Рубрики сайта

![head]()

Последние статьи

Читайте также: