Uibcvirtualsoftkey что это за программа на андроид

Владельцы смартфонов на андроиде, делятся на 2 типа. Первый тип пользователей любит виртуальные клавиши, абсолютно не признавая физических. Второй же тип пользователей – боготворит только физически кнопки считая, что это не удобно, либо думают, что экранная клавиатура «съедают» изрядную часть пространства экрана. Изменить настрой вторых почти невозможно, пока не произойдет непредвиденное — поломка.

Для этого и была создана программа Virtual SoftKeys. Она позволяет эмулировать функциональность управляющих клавиш на экране. Утилите не нужны никакие рут-прав, а значит, пользоваться ей сможет каждый.

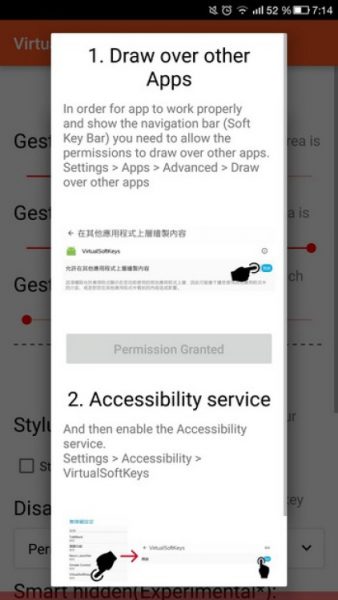

Запустите приложение и по запросу разрешите ему доступ к специальным возможностям смартфона.

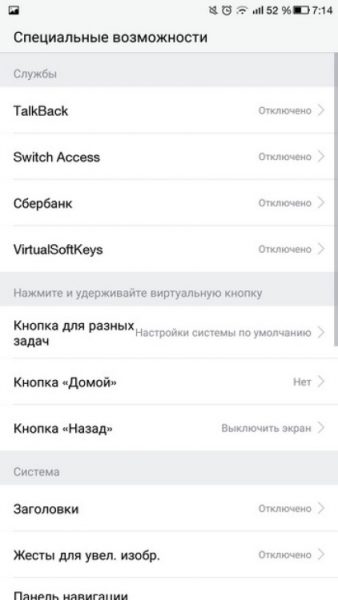

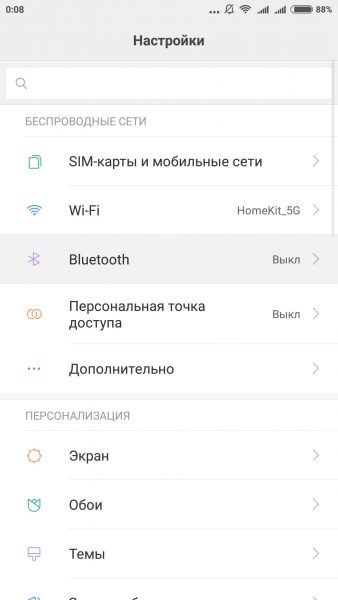

Для этого нужно зайти в «Настройки» — «Специальные возможности» — «Службы» и активировать работу приложения Virtual Softkeys.

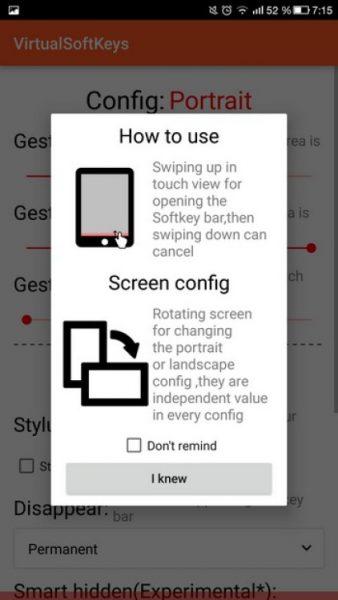

Теперь нужно вернуться в приложение и произвести первоначальную настройку: установите прозрачность виртуальных клавиш, время их показа и ряд других настроек.

После завершения всех нежных настроек закройте приложение Virtual Softkeys и, попадете на рабочий стол, сделайте свайп от нижнего края экрана. Этот жест поможет вызвать панель виртуальных клавиш и он же уберет их обратно.

Google еще много лет тому назад смогла понять, что системка Android станет единственной популярностью ОС для всех смартфонов без исключения (apple не в счет). Как всем давно известно, везде где есть популярность, есть и свои угрозы безопасности. Чем больше людей пользуется, тем или иным понравившимся продуктом, тем сильнее хакеры будут хотеть его взломать.

В итоге, сейчас, для андроида любой версии насчитывается просто колоссальное количество опасных вирусов: троянов, шпионов, кейлогеров, демонстраторов рекламы и прочих других гадостей. Для борьбы со всем этим «поисковой гигант» еще пару лет назад добавил в системку скрытую функцию, удаляющую с Вашего гаджета все вирусы и сторонние программы.

В системах Android 5.0 Lollipop, Android 6.0 Marshmallow, Android 7.0 Nougat и Android 8.0 Oreo (релиз состоится совсем скоро) есть функция под названием «Безопасный режим», которая выключает все сторонние приложения, вручную установленные на Ваш смартфон или планшет.

Плюс такого решения в том, что пользуясь этой функцией любой человек может «излечить» свой мобильный гаджет от вирусов, троянов и других различных программ от злоумышленников.

А еще, «безопасный режим» может пригодиться тогда, когда какая-то заразная программка не может быть удалена из-за сбоя или ошибки в коде, либо она работает неправильно, мешая функционированию всей системы в целом. К сожалению, в андроиде подобное случается довольно часто, поэтому о скрытой функции стоит знать каждому у кого есть смартфон или планшет на этой системе.

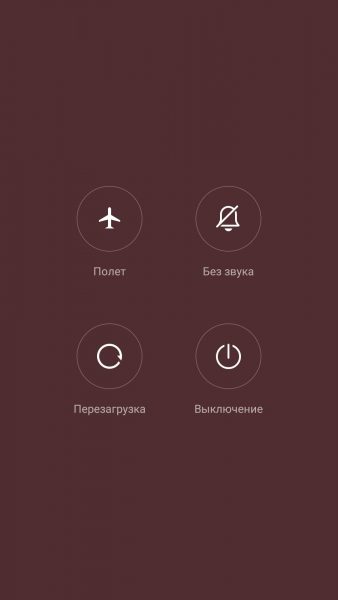

Для того чтобы перейти в «безопасный режим» нужно зажать и удерживать кнопку включения. Когда на экране засветится меню для подтверждения выключения или активации авиарежима, то следует выбрать и удерживать палец на варианте «Отключить питания» (или похожем), после чего надо подтвердить загрузку в безопасном режиме.

Когда девайс будет снова включен, то на него будут установлены лишь те программы и сервисы, которые присутствует в системе по умолчанию производителем.

Далее, используя стандартные средства, можно удалить все вредные программные обеспечения без всяких проблем и ограничений, либо программы, мешающие нормальной работе системы. Когда это будет сделано, то просто достаточно перезапустить смартфона или планшет, после чего он сам заработает, как и прежде нормальном режиме.

Всем здорового смартфона и приятного пользования.

Аналитики ESET обнаружили интересный метод скрытной атаки на пользователей Android, который содержит в себе интересную особенность. В магазине приложений Google Play нам удалось обнаружить несколько приложений, которые маскировались под легитимные, но на самом деле содержали в себе другое приложение с вредоносными функциями. Это встроенное приложение называлось systemdata или resourcea.

Это второе приложение скрытно сбрасывается в память устройства из первого, но спрашивает у пользователя разрешение на установку. Оно представляется в качестве инструмента для управления настройками устройства «Manage Settings». После своей установки, приложение работает как служба в фоновом режиме.

Антивирусные продукты ESET обнаруживают приложения, которые содержат в себе это дополнительное приложение как Android/TrojanDropper.Mapin. Согласно нашим данным, на долю Индии приходится наибольшее количество заражений устройств Android этим вредоносным ПО.

Вредоносная программа представляет из себя бэкдор, который получает контроль над устройством и включает его в состав ботнета. Бэкдор использует специальный внутренний таймер для отложенного исполнения своей полезной нагрузки. Таким образом, авторы могут обмануть различные автоматические системы анализа файлов, которые могут причислить файл к подозрительным из-за его поведения. В некоторых случаях, бэкдор может ждать три дня прежде чем активировать полезную нагрузку. Скорее всего, такая мера позволяет авторам обойти механизмы проверки инструмента анализа файлов Google Bouncer, используемый Google для проверки загружаемых в Play приложений.

После активации полезной нагрузки, троян запрашивает права администратора в системе и начинает взаимодействовать со своим C&C-сервером. Android/Mapin содержит в себе различные функции, например, отображение пользователю различных уведомлений, загрузка, установка и запуск других приложений, а также получение личной информации пользователя на устройстве. В то же время, основной его функцией является отображение fullscreen-рекламы на зараженном устройстве.

Векторы распространения

Вредоносные приложения были размещены в магазине приложений Google Play в конце 2013 г. и в 2014 г. Названия приложений были различными, включая, «Hill climb racing the game», «Plants vs zombies 2», «Subway suffers», «Traffic Racer», «Temple Run 2 Zombies», «Super Hero Adventure» разработчиков TopGame24h, TopGameHit и SHSH. Точные даты загрузки приложений были 24-30 ноября 2013 г. и 22 ноября 2014 г. Согласно статистике ресурса MIXRANK, приложение Plants vs zombies 2 было загружено более 10 тыс. раз перед его удалением из магазина. В то же самое время, приложения «System optimizer», «Zombie Tsunami», «tom cat talk», «Super Hero adventure», «Classic brick game», а также вышеупомянутые приложения Google Play с вредоносными возможностями, были загружены в альтернативные магазины приложений Android теми же авторами. Такой же бэкдор был обнаружен в комплекте с другими приложениями, которые были загружены в магазин разработчиком PRStudio (не путать с prStudio) в альтернативные магазины приложений со ссылками на Google Play. Данный разработчик загрузил как минимум и пять других троянских приложений в альтернативные магазины приложений: «Candy crush» или «Jewel crush», «Racing rivals», «Super maria journey», «Zombie highway killer», «Plants vs Zombies». Эти приложения все еще доступны для скачивания из этих магазинов. Перечисленные приложения были загружены пользователями сотни раз.

Рис. Значки вредоносных приложений.

Рис. Вредоносное приложение, которое получило достаточно положительных оценок.

Рис. Еще одно приложение, получившее положительные оценки.

Существуют различные варианты исполнения вредоносной программы после того, как пользователь загрузил нелегитимное приложение. Один из вариантов предполагает, что жертве будет предложено запустить файл с вредоносной программой спустя 24 после первого исполнения загруженного приложения. Такой метод является менее подозрительным для пользователя, который считает, что запрос на запуск поступил от ОС. Другой метод подразумевает под собой выдачу мгновенного запроса пользователю. Оба варианта рассчитаны на срабатывание после изменения подключения к сети, для этого вредоносная программа регистрирует т. н. broadcast receiver в манифесте.

После изменения подключения, пользователю будет предложено установить «системное приложение». Само сброшенное на устройство вредоносное приложение может называться «Google Play Update» или «Manage Settings».

Рис. Вредоносное приложение маскируется под системное.

Рис. Процесс регистрации устройства на сервере злоумышленников.

Для того, чтобы исключить возможность своего удаления из системы, троян требует от пользователя активировать режим администратора устройства.

Рис. Предложение пользователю об активации режима администратора устройства.

Троян сообщит на удаленный сервер об успешности активации режима администратора устройства. Как только такая операция произойдет, вредоносная программа будет показывать пользователю рекламу в полноэкранном режиме (interstitial). Такая реклама (interstitial ad) будет отображаться пользователю заново каждый раз при смене подключения. Разработка такого типа рекламы возможна с использованием легитимного AdMob SDK.

Рис. Full-screen реклама (interstitial ad).

Сетевое взаимодействие

Троян взаимодействует со своим управляющим сервером используя сервис Google Cloud Messaging (GCM). Этот сервис все чаще используется современными вредоносными программами для своих целей, через него злоумышленники могут инструктировать бот на выполнение нужных им действий.

Рис. Обрабатываемые ботом команды.

Не все функции вредоносной программы полностью реализованы в ее коде, кроме этого, не все уже реализованные функции используются. Возможно, что сама угроза все еще находится на уровне разработки и будет улучшена в будущем. Как мы уже упоминали, ее основная цель заключается в доставке агрессивной full-screen рекламы для ее отображения пользователю, маскируясь под системное приложение. Бот также может быть использован злоумышленниками для установки другого вредоносного ПО на скомпрометированное устройство.

Троянская программа была успешно загружена в магазин Google Play, поскольку содержала в себе механизм отложенной активации вредоносных функций и, таким образом, не вызвала к себе подозрений со стороны инструмента Bouncer. Интересным вопросом является и то, почему Bouncer не специализируется на статическом анализе исполняемых файлов внутри загруженных приложений. По этим причинам троянская программа свободно распространялась пользователям через официальный магазин приложений Google для Android. Вредоносная игра «Super Hero adventure» была загружена в Play Store разработчиком SHSH. Вполне возможно, что этот разработчик загрузил больше приложений в магазин Play. В конечном счете, все они были удалены из магазина, но оставались незамеченными там в течение полутора лет. Возможно, что подобные случаи стали причиной того, что в марте 2015 г. Google объявила о том, что все приложения и обновления должны проходить проверку со стороны человека.

Ниже представлена информация о проанализированных нами образцах вредоносной программы.

Чтобы увеличить привлекательность смартфонов, производители ставят на них как можно больше разных программ. Это понятно. Просто берём и удаляем ненужное… Стоп.

Оказывается, некоторые программы невозможно удалить. Например, на отдельных моделях Samsung невозможно удалить Facebook (есть только опция 'disable'). Говорят, на Samsung S9 вдобавок предустановлены «неудаляемые» приложения Microsoft.

Эти смартфоны приведены для примера. Такая же проблема и на других моделях. На многих есть неудаляемые программы от самого производителя.

Всё это надо зачистить.

Очень редко встречаются примеры моделей, на которых нет лишних программ. Например, когда вышел первый iPhone, то компания Apple жёстко зафиксировала пакет установленных приложений, поэтому оператор AT&T не смог добавить туда свой привычный мусор.

Есть ещё пример смартфонов от Google начиная с Google Phone G1 в 2008 году, затем линейки Nexus и вплоть до текущих Pixel (Pixel 1, 2 и 3). На них тоже нет почти никакого мусора, если не считать слишком большого количества приложений Google, которые тоже считаются якобы системными и не удаляются полностью. Ну и небольшого количества сторонних неудаляемых приложений. Например, на Nexus5 намертво вшит HP Cloud Print. Но об этом позже.

В принципе, по такой логике и многочисленные приложения от Apple на iPhone можно считать ненужным мусором. Если быть точным, на iPhone предустановлены 42 приложения, не все из которых легко удалить: App Store, Calculator, Calendar, Camera, Clock, Compass, Contacts, FaceTime, Files, Find My Friends, Find My iPhone, Game Center, Health, Home, iBooks, iCloud Drive, iMovie, iTunes Store, iTunes U, Keynote, Mail, Maps, Messages, Music, News, Notes, Numbers, Pages, Passbook, Phone, Photos, Podcasts, Reminders, Safari, Settings, Stocks, Tips, TV, Videos, Voice Memos, Wallet, Watch, Weather.

На Android предустановлено 29 приложений, и тоже некоторые из них не удаляются стандартными средствами: Android Pay, Calculator, Calendar, Camera, Chrome, Clock, Contacts, Docs, Downloads, Drive, Duo, Gmail, Google, Google+, Keep, Maps, Messages, News & Weather, Phone, Photos, Play Books, Play Games, Play Movies & TV, Play Music, Play Store, Settings, Sheets, Slides, YouTube.

Примечание: описанный ниже способ позволяет удалить любое из этих приложений.

Впрочем, мы говорим в первую очередь не о мусоре в дефолтной операционной системе, а о других ситуациях, когда сторонний производитель вроде Samsung заполняет свой смартфон огромной кучей неудаляемых программ, начиная с собственных фирменных приложений, и заканчивая программами Facebook и Microsoft. Так же поступают и другие производители.

Зачем они это делают? Ну очевидно, что из-за денег. По партнёрским соглашениям установить программы партнёра стоит одних денег. А установить те же самые программы в виде неудаляемых — уже совершенно других денег. Это просто предположение.

Хотя это просто удивительно. Мы платим за телефон Samsung сотни долларов! И они ещё хотят урвать пару баксов на партнёрских соглашениях!

Возможность удалить приложение отсутствует

Facebook всегда заявлял, что «отключение» (disable) приложения — то же самое, что и удаление. Хотя оно (приложение) потом и занимает немного места в памяти, но не должно проявлять никакой активности или собирать данные. Но в последнее время люди настолько потеряли доверие к Facebook, что не верят даже в это. Мол, а почему оно тогда полностью не удаляется из системы?

Facebook и Microsoft годами заключает соглашения c производителями телефонов и операторами связи по всему миру. Финансовые условия не разглашаются. Facebook также отказывается говорить, с какими конкретно партнёрами у него сделки на неудаляемые приложения.

Впрочем, «неудаляемые» они только теоретически. На практике достаточно открыть ADB (Android Debug Bridge) и запустить пару команд.

На телефоне должна быть разрешена отладка по USB, а на компьютере установлен USB-драйвер устройства.

выводит список установленных пакетов.

pm list packages | grep 'oneplus'

package:com.oneplus.calculator

package:net.oneplus.weather

package:com.oneplus.skin

package:com.oneplus.soundrecorder

package:com.oneplus.opsocialnetworkhub

package:cn.oneplus.photos

package:com.oneplus.screenshot

package:com.oneplus.deskclock

package:com.oneplus.setupwizard

package:com.oneplus.sdcardservice

package:com.oneplus.security

package:cn.oneplus.nvbackup

package:com.oneplus.wifiapsettings

Как вариант, можно установить на телефоне бесплатную программу Инспектор приложений. Она покажет подробную информацию обо всех установленных приложениях, их разрешения. Вдобавок она может извлекать (скачивать) APK-файлы для любого установленного приложения.

Для удаления конкретного пакета запускаем такую команду:

Это работает без рутования.

Для упомянутых в начале статьи «неудаляемых» программ это выглядит так:

Facebook App Installer

Microsoft OneDrive

Microsoft PowerPoint

Microsoft OneNote

Кстати, приложения от Facebook действительно лучше удалить, потому что они собирают и отправляют в компанию огромный объём персональных данных обо всех аспектах вашей деятельности. Чтобы оценить объём собираемых данных, взгляните на эту диаграмму. Она сравнивает, какие данные о вас собирают разные мессенджеры: Signal, iMessage, WhatsApp и Facebook Messenger.

Источник: 9to5Mac

Facebook Messenger высасывает буквально всё, что может. А вот Signal относится к пользователям гораздо более уважительно. Оно и понятно: это криптомессенджер, ориентированный на приватность.

Понятно, почему в Android нельзя удалить системные приложения штатными средствами. Но список «системных» приложений тоже неоднозначный. Например, перечисленные пакеты трудно назвать системными. Но штатными средствами удалить их тоже нельзя, только отключить (disable):

- Google Play Музыка

- Google Play Фильмы

- Google Play Книги

- Chrome

- YouTube

- и др.

Google Play Музыка

Google Play Фильмы

Более того, метод подходит вообще для любого системного компонента.

… и мы навсегда избавляемся от встроенного лаунчера.

Примечание с форума xda-developers. Что касается системных приложений, то они снова появятся после сброса настроек. Это означает, что они всё-таки по-настоящему не удаляются с устройства, а просто удаляются для текущего пользователя (user 0). Вот почему без 'user 0' команда adb не работает, а эта часть команда как раз и указывает произвести удаление только для текущего пользователя, но кэш/данные системного приложения всё равно останутся в системе. И это хорошо, потому что даже после удаления системного приложения телефон всё равно сможет получать официальные обновления OTA.

Кстати, с 1 апреля 2021 года в России начнут принудительно устанавливать российский софт на все новые смартфоны. Список из 16 приложений уже утверждён, вот некоторые из них:

На правах рекламы

Нужен сервер с Android? У нас возможно даже это! VDSina предлагает недорогие серверы с посуточной оплатой, установка любых операционных систем с собственного ISO.

Часто бывает необходимость проверить работу свеженаписанного приложения на устройстве. Но вполне может оказаться, что устройства под рукой нет. Или нет устройства с определенными параметрами (правда, это больше относится к размеру/разрешению экрана). Что же делать в этом случае?

К счастью, альтернативы есть. Android-сообщество и разные компании предлагают на выбор несколько вариантов замены android-устройств для разных целей.

- Эмулятор в составе SDK

- Genymotion

- Android x86

- Bluestacks

Эмулятор в составе SDK

Использование

Для использвания достаточно открыть AVD Manager из эклипса или в консоли создать свой AVD (Android Virtual Device) и запустить. Более подробно процесс описывать не буду, все достаточно просто.

Однако не обошлось без особенностей. ARM-эмуляторы до ужаса медленные. Что-то нормально проверить практически невозможно, особенно на не очень сильном железе (потому что эмуляция процессора с другой архитектурой). Тут на помощь может прийти технология Intel HAXM, однако это чревато тем, что платформо-зависимый код (который должен работать под ARM) может не работать, поскольку используется x86.

AVD manager

Параметры запуска

Сам эмулятор

Плюсы

Минусы

- Медленный, если не использовать HAXM

- Не ARM, если использовать HAXM

- Нет эмуляции Bluetooth, OTG, наушников и некоторых других железных параметров

Genymotion

Окно работающего девайса

Создание виртуального девайса

Главное окно приложения

Плюсы

- Кроссплатформенное решение

- Быстрый

- Много дополнительных тулов (контроль заряда, акселерометра, API для тестов и т.д.)

- Плагин для Eclipse, легкий доступ через adb

Минусы

- Платный для компаний, и это главный минус

- Не ARM

- Достаточно долгий выход актуальных версий Android

Android x86

Для использования в VirtualBox нужно отключать Mouse Integration, иначе в виртуальной машине не видно курсора.

Для подключения adb нужно выполнить

IP-адрес можно узнать, нажав в машине Alt+F1 и введя netcfg. Вернуться в графический режим — Alt+F7.

Главное окно:

Консоль с IP-адресом:

Плюсы

- Кроссплатформенное решение (везде, где есть VirtualBox)

- Быстрый

Минусы

- Неудобный доступ к adb

- Минусы, связанные с использованием VM — привязка мыши, например

- Не ARM

- Очень долгий выход актуальных версий

Bluestacks

Запуск:

Главное окно:

Плюсы

- Кроссплатформенное решение (правда, только Mac и Windows)

- Быстрый

Минусы

- Неудобно ставить приложения

- Непонятно, что с версиями android (2.3 под OS X, под Windows ставился 4.0)

- Нет под linux

Вывод

Получается, что для некоторых ситуаций можно обойтись и без девайса. Однако не стоит забывать, что во многих случаях железо эмуляторов отличается от реального, да и прошивки реальных устройств тоже могут подбросить сюрпризов. Поэтому эмуляторы — всего лишь для начальной проверки.

Читайте также: