Стеганография программы для linux

Мануал

Этот пост будет охватывать Стеганографию в Kali Linux – Скрытие данных в изображении.

Вы можете использовать один и тот же метод, чтобы скрыть данные в аудио- или видеофайлах.

В цифровой стеганографии электронная связь может включать в себя стеганографическое кодирование внутри транспортного уровня, такое как файл документа, файл изображения, программа или протокол.

Медиа-файлы идеально подходят для стеганографической передачи из-за их большого размера.

Например, отправитель может начать с файла безвредного изображения и настроить цвет каждого 100-го пикселя, чтобы соответствовать букве в алфавите, что настолько тонко, что кто-то, кто не ищет его, вряд ли заметит его.

Стеганография в Kali Linux

а. Steghide

В Kali Linux есть два основных инструментария для стеганографического использования.

Steghide – это программа стеганографии, которая позволяет скрыть данные в различных типах изображений и аудиофайлах.

Цветно-чувствительные частоты выборок не изменяются, что делает встраивание устойчивым к статистическим испытаниям первого порядка.

Особенности:

- сжатие встроенных данных

- шифрование встроенных данных

- встраивание контрольной суммы для проверки целостности экстрадированных данных

- поддержка файлов JPEG, BMP, WAV и AU

б. StegoSuite

Stegosuite – бесплатный инструмент стеганографии, написанный на Java. С помощью Stegosuite вы можете скрыть информацию в файлах изображений.

Особенности:

Скрытие данных в изображении с помощью steghide

Установка Steghide

Установка в Kali Linux проста, так как steghide уже доступен в репозитории Kali Linux.

Выполните следующую команду, и все готово:

Скрыть текстовый файл в изображении

Я создал папку steguide в корневой домашней папке и разместил файл picture.jpg и secret.txt там же.

picture.jpg – это файл, в котором я собираюсь скрыть файл secret.txt.

Я собираюсь показать здесь команды по всему этому безобразию.

Чтобы скрыть текстовый файл в картинке в Kali Linux с помощью steghide, используйте следующую команду:

Теперь вы можете отправлять, делиться или делать что-либо с этим новым файлом picture.jpg без необходимости беспокоиться о том, что кто-то сможет разоблачить ваши данные.

Извлечение текстового файла из изображения

Принимающий должен использовать steghide следующим образом:

Если поставленная кодовая фраза верна, содержимое исходного файла secret.txt будет извлечено из файла picture.jpg и сохранено в текущем каталоге.

Чтобы быть в безопасности, я проверяю содержимое секретного файла, который я извлек.

После проверки убеждаемся,что все в порядке.

Просмотр информации о встроенных данных

Если вы получили файл, содержащий встроенные данные, и хотите получить информацию об этом до его извлечения, используйте команду info:

После вывода некоторых общих сведений о файле (формат, емкость) вам будет задан вопрос, следует ли steghide попытаться получить информацию о встроенных данных.

Если вы ответите «yes», вы должны предоставить кодовую фразу.

Затем Steghide попытается извлечь внедренные данные с помощью этой фразы и – если это удастся – выведет некоторую информацию об этом.

Скрытие данных на изображении с помощью Stegosuite

Установка stegosuite

Установка в Kali Linux очень проста, так как stegosuite уже доступен в репозитории Kali Linux.

Выполните следующую команду, и все будет установлено:

Вставить текстовый файл в изображение с помощью Stegosuite

Вам нужно запустить его из меню «Application» (или просто выполнить поиск). Откройте File > Open и откройте изображение, которое хотите использовать.

Щелкните правой кнопкой мыши раздел файла и выберите файл и выберите файл secret.txt.

Введите ключевую фразу и нажмите «embed».

Несколько секунд, и он создаст новый файл picture_embed.jpg.

Извлечение текстового файла из изображения с использованием Stegosuite

Если вы хотите извлечь текстовый файл или данные из изображения, просто откройте изображение, введите парольную фразу и нажмите «extract».

Стеганализ и обнаружение

При вычислении стеганографически кодированное изображение с обнаружением пакета данных называется стеганализ.

Однако самый простой способ обнаружения модифицированных файлов – сравнить их с известными оригиналами.

Например, чтобы обнаруживать информацию, перемещаемую через графику на веб-сайте, аналитик может поддерживать известные чистые копии этих материалов и сравнивать их с текущим содержимым сайта.

Различия, предполагающие, что носитель один и тот же, составляют пэйлоад.

В общем, использование чрезвычайно высоких скоростей сжатия затрудняет стеганографию, но оно возможно.

Ошибки сжатия обеспечивают скрытие данных, но высокое сжатие уменьшает объем данных, доступных для хранения полезной нагрузки, повышая плотность кодирования, что облегчает обнаружение (в крайних случаях даже при случайном наблюдении).

Anything in here will be replaced on browsers that support the canvas element

Самая распространенная команда Docker также является универсальной командой. Узнайте о нескольких вариантах использования команды docker ps. Одной из первых команд Docker, которую вы используете, является команда docker ps. Она показывает запущенные контейнеры: docker ps На самом деле, выполнив эту команду, вы получите список запущенных контейнеров и их уникальный ID контейнера, имя образа, команду, которую он […]

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Мануал

Как упоминалось в Википедии, стеганография – это сочетание двух греческих слов: стегано, что означает «скрытый, скрытый или защищенный», и графо, что означает «письмо».

Источники сообщили, что за этим методом в 440 г. до н.э. последовал древнегреческий царь Гистей, древнегреческий король.

Стеганография – обширная тема. В этом руководстве рассматривается только то, как скрыть файлы внутри изображений, что является основной концепцией стеганографии. Пожалуйста, не подумайте, что это все не сможет быть обнарржено экспертами по безопасности. Описанный здесь метод является очень простым, поэтому даже специалист среднего уровня безопасности может легко сломать его за пару часов. Эти шаги, описанные ниже, предназначены исключительно для образовательных целей. Мы не несем ответственности за любое неправильное использование.

Скрыть файлы внутри изображений в Linux

Мы можем скрывать файлы внутри изображений разными способами.

Здесь я покажу 5 методов.

Способ 1

Этот метод не требует никакого дополнительного программного обеспечения.

Достаточно просто базовых знаний о командной строке Linux.

У меня есть один файл изображения с именем image.jpg и каталог с именем sk.

Это файл, который мы собираемся встроить в файл image.jpg.

Вы можете разместить любое количество файлов, которые вы хотите скрыть в этом каталоге.

Затем я собираюсь сжать каталог sk и сохранить его как secret.zip, чтобы сделать его одним файлом.

Наконец, я объединю zip-файл (secret.zip) и файл изображения (image.jpg) с помощью команды cat и сохраню его как ostechnix.jpg.

- image.jpg – Случайный файл изображения.

- sk – каталог, содержащий все секретные файлы.

- secret.zip – Архив директории sk.

- ostechnix.jpg – выходной файл изображения, содержащий как secret.zip, так и image.jpg.

Шаг 1: Поместите файл изображения и каталог в папку. Я положил их обоих в папку « Documents».

Шаг 2: Переместите все файлы, которые вы хотите скрыть, в папку «sk». Затем сожмите эту папку и сохраните ее как «secret.zip». Чтобы сжать папку, просто щелкните по ней правой кнопкой мыши и выберите « compress».

Шаг 3: Затем откройте терминал. Перейдите в папку, в которой вы сохранили файлы zip и image (в нашем случае это Documents). Наконец, объедините файлы secret.zip и test.jpg и сохраните их как ostechnix.jpg с помощью команды cat.

Теперь мы спрятали конфиденциальные файлы внутри ostechnix.jpg. Это важный файл. Просто удалите все остальные файлы, кроме ostechnix.jpg.

Файл ostechnix.jpg будет выглядеть как обычный файл изображения, и любой желающий может просмотреть его с помощью любого приложения для просмотра изображений. Но они могут не знать, что в этом файле есть какой-то конфиденциальный файл.

Чтобы просмотреть скрытые файлы внутри файла изображения ostechnix.jpg, просто распакуйте его, используя следующую команду:

Пример вывода:

Как видно из вышеприведенного вывода, каталог sk с секретными файлами внутри был извлечен.

Теперь вернитесь в папку и проверьте содержимое. Вы увидите все файлы там.

Недостатком этого метода является то, что мы не можем добавлять пароли в файл изображения.

В следующих методах мы можем добавить фразу-пароль к выходным файлам.

Способ 2 – использование Steghide

Steghide – это утилита командной строки, которая помогает нам скрыть конфиденциальные данные внутри изображения или аудиофайла.

Он поддерживает файлы JPEG, BMP, WAV и AU.

Steghide доступен в репозиториях по умолчанию во многих дистрибутивах Linux.

имеет также версию для Windows:

На Debian, Ubuntu:

Я предполагаю, что вы поместили конфиденциальный файл, который вы хотите зашифровать, и изображение или аудиофайл в одну и ту же папку.

Вам будет предложено ввести пароль.

В приведенном выше примере я встроил текстовый файл с именем secret.txt в файл изображения с именем ostechnix.jpg.

Теперь вы можете удалить оригинальный файл secret.txt.

Потому что мы просто встроили в файл изображения.

Если вы хотите встроить несколько файлов, поместите их в одну папку и заархивируйте, а затем скройте, как описано выше.

Чтобы извлечь секретный файл из изображения, просто запустите:

Способ 3 – использование Outguess

Outguess – еще один стегнографический инструмент командной строки, позволяющий скрыть конфиденциальные файлы внутри изображения.

В настоящее время он поддерживает форматы изображений PPM, PNM и JPEG.

Чтобы установить его в Debian, Ubuntu и других системах на основе DEB, запустите:

После установки перейдите в место, где вы сохранили секретный файл и изображение, и вставьте секретный файл в образ, используя следующую команду:

Вывод:

Вы также можете добавить фразу-пароль в выходной файл, как показано ниже.

Замените «my secret keys» своей собственной парольной фразой.

Чтобы извлечь файл, просто выполните:

Пример вывода:

Если вам не нравится способ командной строки, вот еще два графических стеганографических инструмента.

Способ 4 – использование Stegosuite

Он поддерживает форматы изображений BMP, GIF и JPG.

Чтобы установить его в Debian, Ubuntu и других системах на основе DEB, запустите:

Нажмите kFile -> Open в строке меню и выберите изображение, которое вы хотите использовать, чтобы скрыть файлы.

Способ 5 – использование Steg

Steg – это простой, кроссплатформенный и графический стеганографический инструмент, написанный на языке программирования C ++.

Это портативное программное обеспечение, поэтому просто скачайте его, носите с собой и начинайте использовать в кратчайшие сроки, независимо от того, какую операционную систему вы используете.

Steg поддерживает форматы изображений JPEG, JPG, TIFF, PNG и BMP.

Он использует методы стеганографии и криптографии, чтобы скрыть данные внутри сжатых или несжатых изображений.

Использование

Нажмите на эту ссылку, чтобы загрузить приложение Steg.

Он доступен как для 32, так и для 64-битных архитектур.

Или просто используйте следующую команду, чтобы загрузить ее в зависимости от используемой вами архитектуры.

Для этого перейдите в File -> Open generic image или Open JPEG image.

После открытия изображения исходное изображение и измененное изображение (выходное изображение) будут показаны на левой и правой панелях соответственно.

Кроме того, он отображает доступный размер для хранения данных внутри изображения в правом нижнем углу.

Anything in here will be replaced on browsers that support the canvas element

Самая распространенная команда Docker также является универсальной командой. Узнайте о нескольких вариантах использования команды docker ps. Одной из первых команд Docker, которую вы используете, является команда docker ps. Она показывает запущенные контейнеры: docker ps На самом деле, выполнив эту команду, вы получите список запущенных контейнеров и их уникальный ID контейнера, имя образа, команду, которую он […]

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Мануал

Сокрытие данных

Сокрытие данных – распространенная практика среди хакеров и злоумышленников. Они прячут свои конфиденциальные данные в защищенной области хоста (HPA), Slack space и в альтернативных потоках данных (ADS). поскольку эти области не включены ни в какие параметры поиска. Кроме того они могут использовать методы стеганографии для тайного общения, передачи лицензий программного обеспечения, обхода систем контроля за утечками и многое друго. Однако помимо злоумышленников, методы стеганографии вполне могут найти себе применение в обеспечение информационной безопасности как в повседневной, так и в профессиональной деятельности.

Стеганография

Чем стеганография отличается от криптографии?

При атаке “полиглот” хакеры могут спрятать вредоносное ПО в коде существующего файла (изображение). При успешной атаке с использованием инструмента полиглота веб-браузер загружает только код только по назначению, что позволяет вредоносному коду оставаться скрытым во время проведения атаки. Например, хакеры могут манипулировать кодом, чтобы он выглядел так, как будто это всего лишь изображение. Но как только веб-браузер загружает изображение, он также загружает вредоносное ПО, которое представляет собой код JavaScript. По сравнению со стеганографией, полиглот компилирует как код изображения, так и код вредоносной программы вместе, что, в свою очередь, позволяет скрыть включение вредоносного кода.

Для более детального знакомства с методами стеганографии, проведем небольшой обзор инструментов

Вот некоторые инструменты для стеганографии:

1.SilentEye

Допустим, что у нас есть файл pass.txt, который содержит учетные данные для доступа к информационным системам. И мы собираемся скрыть этот файл в изображение с помощью инструмента SilentEye.

a. Перетащим изображение в стартовое окно программы, которое мы хотим использовать для скрытия данных.

b. После добавления изображения нажмем на опцию кодирования (Encode)

c. Выберем позицию заголовка как “signature”, введем выбранную вами парольную фразу (эта парольная фраза будет использоваться для декодирования позже).

Выберем файл, который мы хотим спрятать в картинке (у нас это pass.txt), и нажмем на “Encode”

d. Изображение после кодирования будет сохранено в папке назначения указанную в предыдущем шаге. Мы видим, что закодированное изображение выглядит точно так же, и в нем трудно обнаружить какой-либо скрытый файл.

e. Теперь, чтобы декодировать это изображение, нажмем на опцию Decode

f. Выберем позицию заголовка как “signature” и введем кодовую фразу, которую мы ввели для кодирования этого изображения, затем выбирем на опцию “Decode”

g. Декодированный файл показан на рисунке

2. iSteg

iSteg – это инструмент стеганографии с открытым исходным кодом, используемый для скрытия файлов внутри jpeg-изображения. Достпуна для MAC. Программа относительно старая и останавливаться подробно на ней не будем, но для любителей MAC отметим ее наличие.

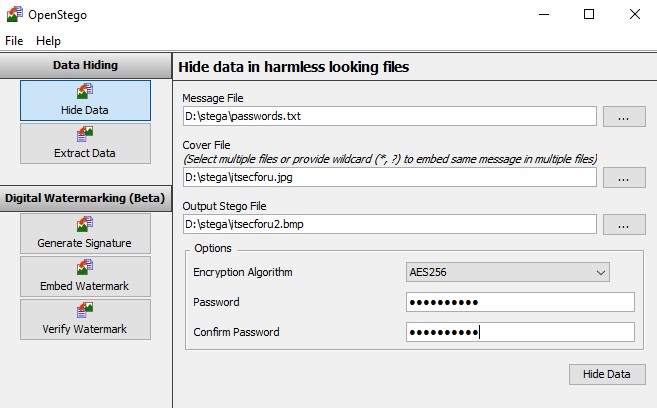

3. OpenStego

OpenStego также является инструментом стеганографии с открытым исходным кодом. Его можно использовать для скрытия данных (он может скрывать данные внутри изображений) или для нанесения

водяных знаков (использовать для обнаружения несанкционированного копирования файлов). Нанесение водяных знаков также может быть полезным при направлении одного документа в разные организации с нанесением меток для каждой из них, и при утечке документа в открытый доступ можно будет определить из какой именно организации произошла утечка.

Интерфейс программы прост и приятен. Для скрытия данных в поле Message File выбираем наш файл с паролями, который мы хотим спрятать, в поле Cover File выбираем исходную картинку, которая будет являться контейнером для текстового файла, в поле Output Stego File задаем имя итогового изображения с секретом. После выбираем алгоритм шифрования (AES256 в указанном случае) и задаем пароль. После наживаем Hide Date и получаем результат

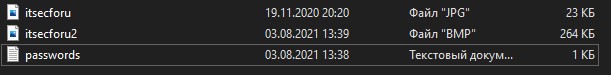

Сразу бросается в глаза тот факт, что картинка с вложенным файлом намного больше по размеру, чем исходная:

Для обратных действий, соответственно, на вкладке Extract Data необходимо выбрать файл со скрытыми данными, выбрать путь для сохранения файла на выходе, ввести пароль и нажать Extract Data и мы получим наш файл passwords.txt

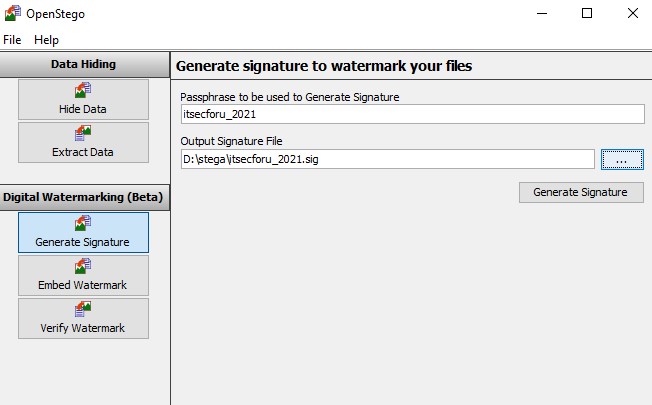

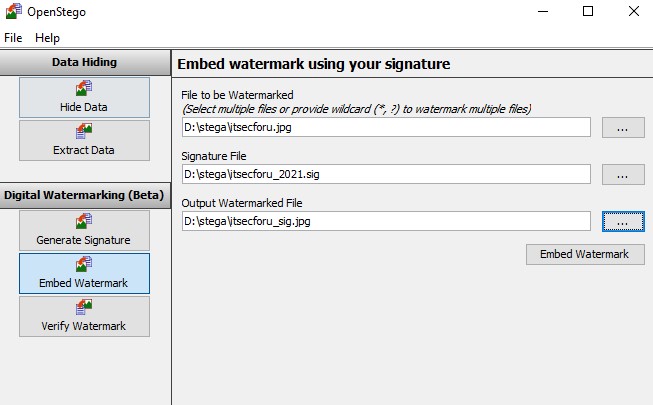

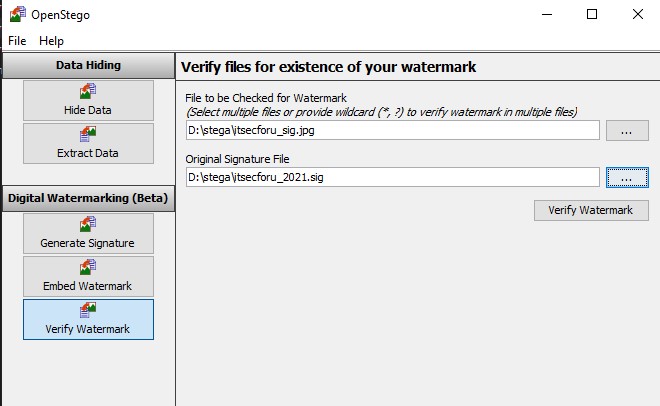

Функционал программы позволяет также ставить водяной знак / проверять изображения своей подписью. Сначала вам нужно сгенерировать файл подписи, а затем его можно использовать для проставления водяных знаков или для их проверки

Генерируем электронную подпись в формате *.sig

Проставляем водяной знак для itsecforu с использованием заранее сгенерированного файла подписи и получаем подписанный файл изображения isecforu_sig.jpg

Для проверки водяного знака на вкладке Verify Watermark необходимо, соответсвенно выбрать файл с водяным знаком и файл подписи

4. Open Puff

Open Puff – это бесплатное программное обеспечение для стеганографии для Microsoft Windows и Linux. Cтоит отметить, что программа не требует установки в Windows а для linux запускается с bash скрипта. Помимо картинок и аудио работает с файлами видеоформатов и pdf. Разработчиком предлагается очень подробная документация по работе продукта.

Для скрытия предлагается ввести 3 разных пароля, однако пароль B и С можно отключить, сняв флажки с параметров Enable (B) и Enable (C), так мы и поступим и введем пароль в поле А. Затем в блоке Data выберем файл с паролями passwords.txt. На 3-м шаге выберем файл изображения itsecforu.jpg в качестве носителя. Далее выберем формат файла на выходе и стойкость, нажимаем Hide Data! и выбираем директорию для сохранения файла со скрытыми данными.

Для извлечения файла, необходимо, соответсвенно выбрать в стартовом меню Unhide, ввести парольв блок А, выбрать контейнер itsecforu.jpg и нажать Unhide!

Как видим, мы получаем наш файл password.txt

Процесс маркировки файлов также прост и понятен, поэтому рассмотривать его не станем.

5. Steghide

Steghide – Программа для скрытия данных в различных видах изображений и аудиофайлов. Мы писали о ней в статье “Стеганография в Kali Linux – Скрытие данных в изображении”

Принцип работы аналогичен при работе в ОС Windows

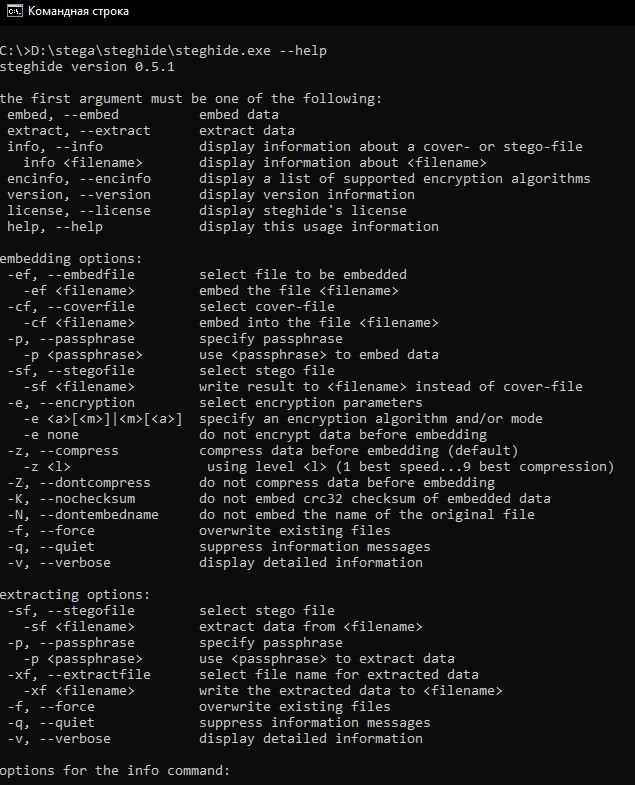

Запускаем утилиту из командной строки и для просмотра всех доступных параметров вводи –help

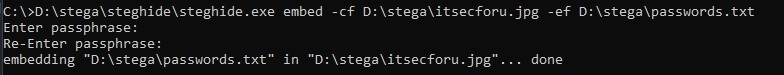

Для скрытия файла password.txt в в файл изображения itsecforu.jpg введем:

Затем вводим пароль и подтверждение пароля и получаем наш файл itsecforu.jpg уже со скрытыми данными

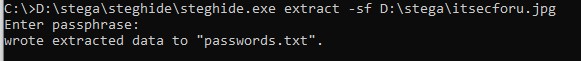

Соответсвенно для извлечения скрытых данных введем:

Вводим пароль и получаем наш файл password.txt

Вообще, советую обратить на указанный ресурс внимание

- Hide and Seek

- JPEG-JSTEG

- Pretty Good Envelope

- StegoDos

- Stegano Wav

- PGP Stealth

Мы рассмотрели пратические подходы по использованию стеганографии на примере различных иструментов. И как видим алгоритм всегда один:

- Выбираем данные которые необходимо скрыть

- Выбираем носитель, куда прячуться данные

- Задаем пароль

Методы обнаружения Стеганографии

Как скрыть информацию мы рассмотрели, но возникает закономерный вопрос – а как обнаружить факт сокрытия данных?

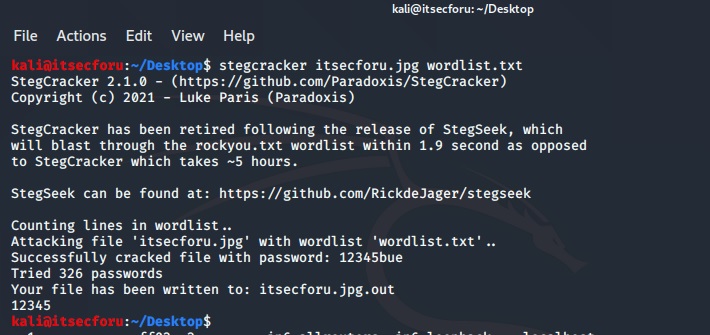

Существуют различные инструменты для обнаружения стеганографии В качестве примера мы привели инструмент под названием StegCracker для выявления стеганографического содержимого в файле изображения, а также произведем брут-форс атаку перебором паролем для вскрытия содержимого. Файл-носитель с данными, который мы будем идентифицировать, представляет собой файл изображения в формате jpg.

StegCracker – это бесплатный инструмент с открытым исходным кодом, используемый для анализа файла изображения (носителя) на предмет скрытия данных путем проведения статистических тестов для определения наличия или отсутствия стеганографического содержимого в файле изображения. StegCracker способен работать со словарями паролей.

Здесь мы используем файл itsecforu.jpg с некоторым стеганографическим содержимым. Мы выполнили скрытие данных на этом изображении с помощью инструмента steghide.

Также подготовили wordlist.txt с паролем, который использовался при скрытие файла passwords.txt, который содержит всего одну запись :

На Kali Linux запускаем StegCracker с следующим синтаксисом

После перебора, получаем информацию об использованном пароле:

Чтобы посмотреть, что за данные были скрыты, используем команду cat в новом выходном файле, и видим запись и файла passwords.txt

Некоторые файлы, например, изображения, содержат случайный. казалось бы, цифровой «шум», вызванный внешними факторами, такими как датчик камеры или какой-либо способ сжатия, Инструменты стеганографии используют этот шум для сокрытия изображении внутри него. Очень сложно проанализировать данные, чтобы определить разницу между файлом с многообразными видами «шума» и файлом стего, содержащим скрытые данные.

Коварный стегоанализ

Многообещающе выглядящий на бумаге стего в прошлом был чем-то вроде гонки цифровых вооружений, с инструментами, так же быстро разрабатываемыми для скрытия изображений, как и программы, созданные для обнаружения использования стеганографии в файлах.

В 2001 г. был всплеск беспокойства по этому поводу, когда на новостных сайтах типа USA Today сообщалось, что террористы обменивались изображениями, размещенными онлайн в спортивных чатах, сайтах для взрослых и досках объявлений.

Исследователи потратили месяцы напряженных исследований на эту тему. Короче говоря, очень трудно доказать обратное, т.е., что любой файл категорически не содержит тайное послание.

Конечно, это работает в обе стороны. С правильными инструментами и крупицей здравого смысла вы можете использовать стеганографию, чтобы защитить свои самые темные секреты, обмениваясь внешне безобидным медиа-файлами через Интернет.

Во время холодной войны шпионы оставляли и забирали пакеты в определенных «тайниках», согласованных с контактом. Подходило любое место, и не требовалось, чтобы шпион и связник одновременно посещали тайник.

Стеганография может работать как цифровой тайник. Если, например, вы скрываете свои файлы внутри изображения и затем загружаете это изображение на сайт, вам даже не надо быть в Сеги одновременно с вашим контактом, да и вообще незачем знать друг друга.

Лет пять назад таинственная организация под названием Cicada 3301 начала публиковать в Интернета серию всё более и более затруднительных головоломок, чтобы нанять «очень умных людей» Первой головоломкой 2012 г. было изображение с небольшим текстовым файлом в конце. Текст был закодирован простым шифром Цезаря, когда каждая буква алфавита смещается на определенное количество букв (в данном случае — на четыре).

Outguess: Зашифрованное

Решение этой головоломки привело к появлению другой, на странице Reddit, основанной на цифрах майя. Поскольку для перехода к следующей головоломке надо решить предыдущую, лишь горстка людей дерзает утверждать, что они решили задачи Cicada 3301: но их заявления трудно проверить, поскольку решения были опубликованы.

Около года назад головоломки прекратились, но те, кто захочет увидеть старые задачи, могут посетить cicada3301.

TAILS и Outguess

Для этой инструкции была выбрана Outguess — отличная утилита командной строки Нильса Провоса, инструмент стеганографии. Прежде всего потому, что она доступна для установки из репозиториев Ubuntu/Debian; ну и очень проста в использовании.

Одним из способов обнаружения стеганографии является анализ жесткого диска на наличие Outguess или проверка интернет-истории, чтобы узнать, загрузили ли вы его. По этой причине мы рекомендуем для данного проекта использовать операционную систему TAILS.

TAILS загружается целиком в ОЗУ, поэтому все следы активности теряются через несколько минут после выключения компьютера, в том числе файлы, которые вы использовали, и программа Outguess.

Как пользоваться Outguess

Вы оба также договариваетесь применять Live DVD для установки Outguess и кодирования/декодирования файлов, чтобы обеспечить на ваших машинах отсутствие следов инструмента.

Вы решите использовать QR-код для хранения GPS-координат как реального местоположения набора DVD, так и поддельного, поскольку их легко сканировать в телефон и открыть в таких приложениях, как Google Maps.

Когда стего-файл будет подготовлен, ваш друг сможет получить его в любой момент, чтобы выяснить, где спрятан фильм Билла и Теда.

Стеганография дампа

Хотя использование Outguess в live-версии Linux, скажем, такой как TAILS, приведет к удалению всех следов инструментов и файлов, с которыми вы работали, исходные файлы секретов и контейнеров не удалятся. В идеале надо создавать их тоже в live-системе; в противном случае, закончив, примените команду shred ко всем соответствующим данным.

Важный момент; используете ли вы изображение, звуковой файл или видео, обязательно запишите его сами. Если копия исходного «необработанного» файла доступна онлайн, ее можно сравнить с вашим, и применение стеганографии будет обнаружено. Решив загрузить серию фотографий одного и того же предмета, например, антикварного шкафа, помните, что все они должны быть примерно одного размера,

При согласовании пароля с вашими контактами разработайте систему, по которой они смогут узнать, где найти файлы-контейнеры. Например, можно каждую неделю публиковать в оговоренное время определенное объявление, или указать определенный номер телефона рядом с каждым изображением, содержащим скрытые файлы,

Многие сайты сжимают или иным образом изменяют медиафайлы после загрузки. Попробуйте найти такой, который позволяет загружать файлы без изменений, или разместите ссылку на загрузку оригинала.

Если вы живете под юрисдикцией страны с законами об обязательном раскрытии информации, такой как Великобритания, то технически вы должны по требованию предъявить все ключи, находящиеся в вашем распоряжении. Это включает как поддельный пароль, так и реальный. Найдите время, чтобы проверить законность использования стеганографии и сокрытия реального пароля там, где вы живете.

Установка Outguess

- Загрузите выбранную вами ОС (в нашем случае идеальна TAILS) и откройте терминал.

- Запустите sudo apt-get update, а затем выполните sudo apt-get Install outguess.

- Пока идут обновление и установка, займитесь перемещением файла внешнего контейнера, а также реального и поддельного файлов в домашнюю папку.

Не бойтесь называть эти файлы вполне явно, типа ‘real'» и «fake «, поскольку Outguess не хранит исходные имена файлов.

Кодирование файлов с Outguess

Предположим, контейнерной файл называется cabinet jpg. а реальный и поддельный файлы называются real.jpg и fake.jpg и закодированы с паролями «narly» и “bogus» соответственно. Выходной файл называется cabinet1.jpg. В этом случае команда для сокрытия файлов, будет выглядеть так: outguess -k «bogus».

- d fake . png -Е -К “ narly " - D real . png cabinet . jpg cabinet1 . jpg

При создании собственных стего можно свободно изменить любое из этих значений.

Декодирование файлов с Outguess

Как только ваши файлы будут загружены, ваш контакт должен снова повторить шаг 1, затем загрузить стего-файл. Если он действует под контролем или нажимом нежелательных лиц, то может запустить эту команду с ложным паролем, чтобы открыть фальшивый файл

decodedjpg : outguess - k "bogus" -г cabinet ! Jpg decoded , jpg

В противном случае можно открыть реальный файл таким образом:

outguess - k "narly" -е-г cabinetl . jpg decodedjpg

Подробную инструкцию по использованию GPG, предустановленного в Linux, можно найти на сайте. Любая попытка изменить содержимое файла приведет к «поддельной» подписи.

Всякий раз, когда вы велите GPG подписать файл, создается новый файл с расширением .asc. который затем можно спрятать внутри файла контейнера с помощью Outguess Это работает для всех типов файлов.

Когда ваш контакт получит подписанный файл .asc, попросите его запустить команду:

Мы когда-то рассказывали как спрятать файл в картинку в операционной системе Windows. В сегодняшней статье я покажу как в ОС Linux используя утилиту Steghide скрыть информацию в изображение.

Что такое стеганография

Как работает стеганография

Существует несколько различных методов для сокрытия данных внутри обычных файлов. Одним из наиболее широко используемых и, возможно, простейших для понимания является метод замены наименее значимого бита, известный как LSB. Этот метод изменяет последние несколько бит в байте.

Изменение последних двух бит в полностью красном пикселе от 11111111 до 11111101 только изменяет красное значение от 255 до 253, что невооруженным глазом создает почти незаметное изменение цвета, но все же позволяет нам прятать данные внутри изображения.

На этой диаграмме показаны два 4-пиксельных изображения как в цветовых, так и в двоичных значениях. Каждый блок двоичного кода представляет значение соответствующего пикселя.

Техника замены наименее значимого бита хорошо работает для медиафайлов, где слегка меняющиеся значения байтов создают лишь незначительные незаметные изменения, но не так хорошо для таких вещей, как текст ASCII, где один неподходящий бит полностью изменит все.

Существует множество других методов стеганографии, каждый из которых имеет свои преимущества и недостатки. Еще один не менее популярны метод называется дискретное косинусное преобразование ДКП, который используются для восстановления изображения JPEG.

Еще две вещи, которые следует учитывать, — это шифрование и сжатие. Шифрование данных перед их внедрением добавляет дополнительный уровень безопасности, а сжатие данных, кроме всего прочего, позволит уместить скрываемый файл в файл-оболочку. Steghide имеет две техники шифрования и сжатия, о них мы поговорим ниже.

Установка Steghide

Использовать Steghide достаточно просто. Чтобы установить его с терминала в Linux, просто используйте команду apt.

apt - get install steghide

Скрытие файла в изображение

Как только Steghide установлен, для скрытия ваших данных в файл введите команду:

steghide embed - ef secretFile - cf coverFile - sf outputFile - z compressionLevel - e scheme

Аргументы утилиты Steghide:

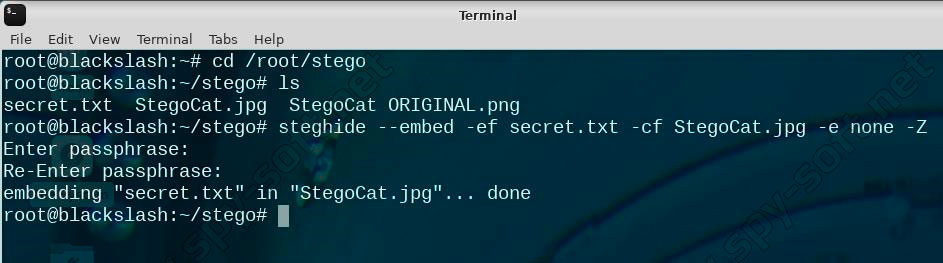

В моем примере я скрываю секретный текст внутри изображения кошки. Я не переписываю исходное изображение без использования шифрования и сжатия:

steghide embed - ef secret . txt - cf StegoCat . jpg - e none - Z

После того, как вы выполнили команду Steghide, вам будет предложено установить пароль, который позволит вам впоследствии извлечь скрытые данные. Дважды введите пароль. Как только вы привыкнете к этому процессу, потребуется всего несколько секунд, чтобы скрыть ваши данные внутри изображения или аудиофайла с помощью утилиты Steghide.

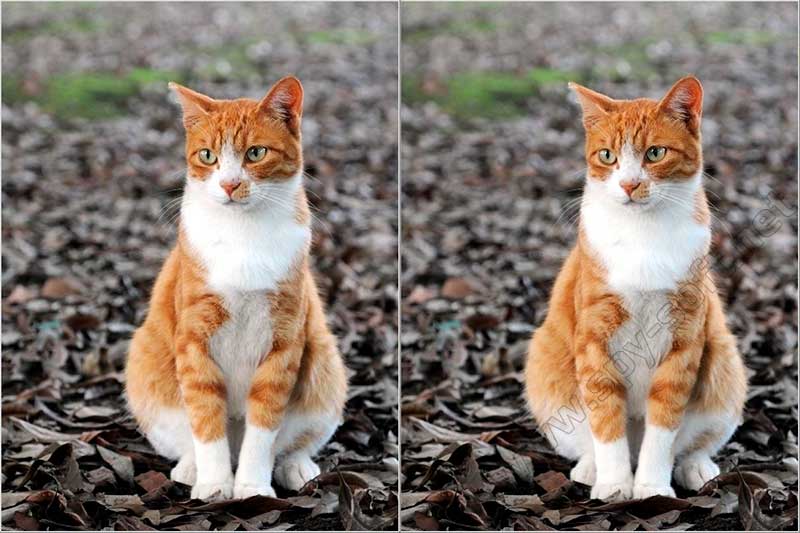

Ниже приведено сравнение исходного изображения и стеганографического изображения. Можете ли вы обнаружить какую-либо разницу?

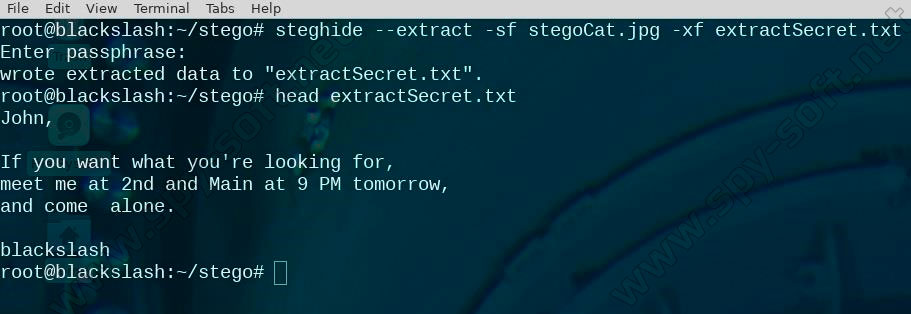

Извлечение скрытых данных из файла

Извлечение скрытых данных из стеганографического изображения еще проще. Команда использует синтаксис ниже.

$ steghide extract - sf stegoFile - xf outputFile

После запуска этой команды вам будет предложено ввести тот же пароль, который вы использовали выше, чтобы извлечь файл.

Я извлек данные stego из изображения в файл и отобразил его содержимое в терминале.

Скрытие данных в изображениях — это просто!

Преимущество стеганографии заключается в том, что вы можете скрыть данные на виду, но это может быть не достаточно надежно, если вы не будете следовать некоторым правилам:

- Во-первых, небольшие стеганографии (внесенные небольшие различия) трудно обнаружить — если рядом с файлом-оболочкой не будет лежать оригинальный файл изображения.

- Использование изображения, которое вы нашли в сети без его изменения, значительно облегчает обнаружение скрытой информации. Чтобы проверить это, попробуйте поиск по изображениям в Google Image или еще лучше в Яндекс-фотографии, чтобы убедиться, что оригинал не засвечен в сети. Еще лучше использовать какую-нибудь оригинальную фотографию снятую вами.

На этом все. Надеюсь, вам понравился эта статья. Теперь вы знаете насколько легко использовать стеганографию в Linux. Спрятать файл в изображение или какой-нибудь другой медиафайл займет у вас всего минуту.

Читайте также: