Сколько способов защиты bios существует

Я - админ, а не работодатель , принимать решение о приеме на работу не могу.

Проверить работает ли debug или нет не могу - ибо не знаю какими командами этот косяк производится.

Кстати, этот умник, опытный пользователь или как его там - "разогнал" монитор (выставил 120 герц хотя монитор больше 85 не держит), и теперь моник полетел - жутко дрожит даже в нормальных частотах.

Понятно, почему я так боюсь его экспериментов?

debug'ом можно записать любую информацию в перезаписываемую память любого устройства и исполнить некоторые команды типа формотнуть винт на низком уровне и ему по х** какая винда и какие права

сейчас найду и выложу команду по сбросу биоса (записывается любая неверная информация в биос, он проверяет и когда видит, что неправильно, то сам сбрасывается по дефолту), так что это самая мощная программа в виндузе, а если еще кривые руки подключить.

–D (dump) - просмотр

-d F000:E000 (информация о биос [фирма производитель, версия. ])

-d F000:EC6C (дата создания биос, чипсет. )

–E (enter) Addres - запись (уже интереснее), ввод команд

сброс биос

-0 70 17

-0 71 17

q

в nt иногда почему-то надо 2 раза (но редко, не знаю от чего зависит) вместо 17 можно любой мусор писать

*********************************************

СОХРАНЕНИЕ MBR СПОМОЩЬЮ ОТЛАДЧИКА DEBUG

A:\>DEBUG mbr.dat-ENTER

file not found-так должно быть.

-A-ENTER

2504 :0100 MOV DX,9000 ENTER

------------ MOV ES,DX ENTER

------------ XOR DX,DX ENTER

------------ MOV CX,0001 ENTER

------------ MOV DX,0080 ENTER

------------ MOV AX,0201 ENTER

------------ INT 13 ENTER

------------ INT 20 ENTER

------------ ENTER

-G ENTER

Program terminated normally (нормальное завершение программы)

-R CX ENTER

CX 0000

:200

-W 9000:0 ENTER

Writing 00200 bites

-Q ENTER-ВЫХОД ИЗ ПРОГРАММЫ.

НА ДИСКЕТУ ЗАПИШЕТСЯ MBR.DAT=512 байт

1) тире -это цифры ,которые ставит программа

2) минус ставит прога, буквы пишем мы

************************************************

рекалибровка винта (перезапись нулевой дорожки) рекомендации от award

* F 200 L200 0

* a 100

Методы защиты информации на уровне BIOS: идеология и подходы

О необходимости комплексного подхода к обеспечению должного уровня ИБ, соответствующего современным угрозам, а также о необходимости создания вычислительных систем, в которых средства защиты и контроля информации начинают работать уже на уровне BIOS, редакции журнала “Информационная безопасность / Information Security" рассказал Ренат Юсупов, старший вице-президент компании Kraftway.

Архитектурные особенности х86 систем связаны с поэтапной инициализацией системы: процессор – материнская плата – ОС. Доверенной можно назвать только такую вычислительную систему, в которой контролируется каждый этап работы, каждая функция внутри этапа, а также процесс передачи управления между ними. Большинство используемых средств защиты запускаются только на этапе работы ОС, что не позволяет избавить систему от вредоносных программ, стартующих на более ранних фазах, и в частности в процессе работы BIOS – первого программного кода, исполняемого после старта процессора.

– Какую вычислительную систему можно назвать доверенной и способна ли современная архитектура РС и серверов выполнять на аппаратном уровне задачи по обработке конфиденциальной информации?

– Подавляющее большинство используемых вычислительных систем построено на материнских платах импортного производства и нельзя исключить наличия в их BIOS недекларированных возможностей, так называемых back door, позволяющих обойти любые средства защиты, установленные на данном устройстве. Их выявление в настоящее время практически невозможно.

Если поставщик компьютерного оборудования не способен реализовать непрерывную цепочку доверия (проектирование самой платформы, производство ключевых компонентов и сборка, прошивка всех устройств, установка ПО и приложений, разворачивание у заказчика), то получившаяся IТ-инфраструктура не может быть доверенной. Необязательно (хотя и желательно), чтобы все элементы цепочки были "из одного флакона". Но в любом случае все фазы процесса должны быть контролируемыми, в том числе и переходы с этапа на этап.

– Насколько важен вопрос защиты системного BIOS? Способны ли встроенные в BIOS или интегрированные с ним приложения безопасности обеспечить наиболее эффективную модель превентивной защиты вычислительной системы от проникновения изображения?

– Системный BIOS является потенциально привлекательной целью для атак. Вредоносный код, работающий на уровне BIOS, может получить огромные преимущества по контролю над компьютерной системой. Он может использоваться для компрометации любых компонентов, которые загружаются позднее в процессе загрузки, включая системные функции, загрузчик, гипервизор, ОС, приложения безопасности. BIOS хранится в энергонезависимой памяти, которая сохраняется и после цикла включения/выключения. Вредоносный код, записанный в BIOS, может использоваться для повторного заражения компьютеров даже после установки новых ОС или замены жестких дисков.

Самые опасные вредоносные программы, обнаруженные в последнее время, называемые еще кибероружием: Duqu, Stuxnet, Flame, Gauss, Rakshasa, тем или иным способом связаны с процессами, исполняемыми в фазе BIOS. А наиболее сложные из них используют гипервизоры, запускаемые в фазе исполнения BIOS (Blue Pill, SubVirt, Vitriol).

Поскольку системный BIOS выполняется на компьютере очень рано в процессе загрузки с очень высоким уровнем привилегий, то вредоносный код, работающий на уровне BIOS, бывает очень сложно детектировать. Так как BIOS загружается первым, то антивирусные продукты не имеют возможности его гарантированно проверить. С другой стороны, если на рынке уже существует достаточно большое количество доверенных сборок ОС, то доверенные сборки BIOS возможно производить только компаниям, самостоятельно разрабатывающим и производящим материнские платы. При этом, используя материнские платы зарубежных вендоров, производители ПК и серверов вынуждены использовать недоверенный микрокод BIOS, который по своему объему и сложности сопоставим с микрокодом ОС.

В современных вычислительных комплексах BIOS выполняет не только функции инициализации, но также становится защищенной средой для безопасного запуска и исполнения приложений безопасности, мониторинга и управления системой. При этом функции безопасности и управления гарантированно имеют более высокий приоритет перед любыми другими приложениями, поскольку они начинают работу еще до запуска ОС. Учитывая, что BIOS является замкнутой программной средой с возможностью блокировки несанкционированной модификации пользователем (или злоумышленником), интегрированные на уровне BIOS приложения безопасности и управления обладают иммунитетом к воздействию вредоносного кода. Таким образом, встроенные в BIOS или интегрированные с ним приложения безопасности обеспечивают наиболее эффективную модель превентивной защиты вычислительной системы от проникновения и заражения.

– Каковы основные подходы к обеспечению защиты информационной инфраструктуры организации?

– Поскольку наиболее критические уязвимости лежат на достаточно низком уровне (микропроцессоры, архитектурные уязвимости, низкоуровневый код инициализации систем, скрытые виртуальные машины и т.д.), на котором их практически невозможно обнаружить штатными методами, средства защиты должны иметь принципиально другую основу. К таким основополагающим принципам безопасности можно отнести следующие: превентивность (не исправлять проблемы, а предотвращать их появление), непрерывность (отсутствие лазеек для проникновения), интеграция средств защиты информации еще на уровне проектирования железа и ПО, адаптивность (способность противостоять новым угрозам), приоритет средств защиты. При выполнении этих принципов защита становится не лоскутной, а системной, что позволяет эффективно бороться с внутренними и внешними угрозами.

Варианты взлома компьютерной системы и лицензионных программ. Средства, которыми пользуются мошенники при вскрытии или краже паролей, файлов. Возможности хакерских атак.

В этой статье рассмотрим принципы и возможности взлома компьютера, а также методы защиты доступа.

Подходить к проблеме защиты информации необходимо всесторонне, комплексно. Существует определенный класс программ, способный защитить компьютер от сетевых атак; настройки операционной системы не дадут использовать врожденные проколы разработчиков, дыры в программном обеспечении.

Однако это не спасет от элементарной человеческой глупости и явного халатного отношения к защите своего компьютера. Безразличие владельца ПК в большинстве случаев приводит хакера к нужному результату и успешному взлому.

Один из основных постулатов защиты информации: "Процесс защиты является комплексным и динамическим". Нельзя, поставив одну программу для парольной защиты загрузки операционной системы, считать, что компьютер защищен полностью, так же как нельзя считать компьютер защищенным от вирусных атак, если антивирусные базы потеряли свою актуальность несколько месяцев назад. Нельзя уповать на удачу, на отсутствие какого-либо интереса со стороны злоумышленника. Следует, как минимум знать, как установить простейшую блокировку в виде программ-заставок с паролем (и подобным им), чтобы грамотно организовать защиту своего компьютера.

Допустим, пароль системного администратора в Windows легко взломать, читайте Взлом пароля учетной записи системного пользователя компьютера .

Блокировка сеанса работы в Windows.

Заблокировать сеанс работы в Windows это не является темой для разговора, так как это известно всем: при включении компьютера вводиться пароль или в процессе работы нажимается комбинация Win+L, после чего вернуться к сеансу работы сможет только текущий пользователь или администратор.

Эта защита связана с самой операционной системой Windows и любой хакер среднего уровня сможет ее обойти или взломать. Более серьезной защитой является защита компьютера на уровне BIOS.

Защита компьютера с помощью BIOS.

Данную защиту можно считать физическим методом блокировки. Если пользователь забудет свой пароль входа в систему через БИОС, то это, возможно, вынудит его купить другую материнскую плату. Хотя есть способы обойти и этот способ защиты - об этом в конце статьи.

BIOS - система ввода вывода выполняющая процедуры низкого уровня, которые тестируют компьютер после включения питания. Именно она запускает Операционную Систему Windows. Почти все BIOS имеют возможность задать пароль включения. Если пароль задан, то ОС запустится только после его ввода. То есть Вы физически вводите пароль, как при открытии сейфа и не зависите от работы какой-либо программы.

Способы задания пароля в BIOS:

После включения питания компьютера или его загрузке (перезагрузке), успеть при появлении внизу экрана текста Press DEL to enter Setup, нажать соответствующую клавишу (Delete, F2, F8. - зависит от производителя компьютера) и выбрать пункт меню для выхода в БИОС.

Существует два вида паролей, их можно задать для AVARD BIOS и AMI BIOS. Будьте внимательны при внесении изменений в настройках, это может отразиться на работе компьютера и вывести из строя некоторые узлы.

При начале загрузки компьютера нажимаем Delete, затем выбираем вариант задания пароля.

1. Set User Password (Установка пользовательского пароля). Он может задаваться на меню Setup Bios или на вход в Setup для дальнейшей загрузки компьютера.

Для выбора одного из вариантов в меню Advanced BIOS Features активируем строку Password Check нажатием ENTER.

Во вновь открытом окне выделяем на ваше усмотрение:

Setup - пароль на Setup Bios;

System - загрузка по паролю системы и Setup Bios.

2. Set Supervisor Password (Ставим пароль супервизора). Является более приоритетным нежеле в первом случае. Настройки и функции идентичны пункту User Password.

Вызов окна настроек данной функции происходит нажатие клавиши F2 при начальной загрузке компьютера.

При задании пароля нужно выбрать пункт Security, где станут видны Set User Password см. п.1 и Set Supervisor Password см п.2. Особенность AMI BIOS в том, что клиент, знающий паспорт Supervisor может ограничить возможности клиента, который имеет пароль User Password.

Для задания пароля нужно выбрать его тип и нажать ENTER. Далее ввести желаемый пароль и продублировать его.

Хотя BIOS является хорошим способом защиты от хакеров и правоохранительных органов, существуют действенные способы обойти установленный пароль.

Они пригодятся в случае если хозяин компьютера забыл свой пароль на загрузку системы. Не владея этим способом придется купить новую материнку с последующей переустановкой Windows, а следовательно потерей всей информации.

В подобных случаях можно использовать "Черные способы", которые используют хакеры. Далее их принцип действия.

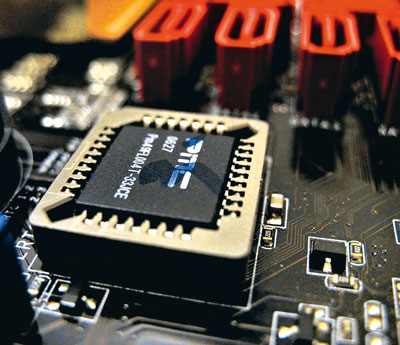

Заданный пароль (см. выше), хранится в памяти CMOS, работа которой постоянно поддерживается аккумулятором (таблеткой) материнской платы. Место расположения батарейки на разных материнских платах отличается. На картинке ниже смотрите пример размещения и внешний вид батарейки.

Обесточим материнскую плату окончательно, удалив питание памяти CMOS на несколько минут. Тем самым сотрем все введенные ранее пароли. Многие мат. платы оборудованы выводами для сброса памяти. Это могут быть гнезда для вставки перемычки (замыкаем выводы между собой) или переключатели. Все это должно быть описано в инструкции, прилагаемой к компьютеру или плате.

Перед тем как вынимать батарейку изучите альтернативные способы обесточивания потому, что снятие батарейки может потребовать дополнительных инструментов кроме ваших рук. Обязательно, перед всеми манипуляциями с материнской платой, отключите основное питание компьютера.

Существуют программы для сброса памяти CMOS, но они работают естественно при подключенной ОС, в которую мы не можем войти, т.к. компьютер закрыт физической защитой.

Для старых версий BIOS существуют инженерные пароли, которые можно найти в Интернете. У каждого производителя свои пароли.

Здесь были рассмотренны принципы защиты и возможности взлома компьютера без выхода в сеть Интернет. Защиты от лиц посягающих на информацию, хранящуюся на компьютере, в ваше отсутствие.

Национальный институт США по стандартам и технологиям (NIST) обратил внимание на безопасность системы BIOS, с целью защитить её от заражения вирусами, такими как Mebromi и Niwa!mem. Тема довольно специфическая: к настоящему времени существует несколько таких вредоносных программ, в методиках внедрения зловредов в BIOS разбираются считанные специалисты антивирусных компаний. Тем неожиданнее выглядит подобная инициатива со стороны государственной американской организации. Вероятно, эта проблема их сильно тревожит в свете угрозы тотального заражения BIOS на компьютерах, собранных в Китае.

Так или иначе, но NIST предложил новые правила безопасности для BIOS на серверах (черновик стандарта, pdf). Ранее они уже выпустили аналогичный стандарт для защиты BIOS на настольных компьютерах (pdf).

Новый документ представляет собой руководство для производителей серверного оборудования и серверных администраторов с описанием методик, которые помогут избежать попадания вредоносного кода в BIOS.

NIST называет четыре ключевые функции безопасности BIOS:

— Аутентификация при апдейте BIOS с использованием цифровых подписей для проверки аутентичности новой прошивки.

— Опциональный безопасный механизм локального апдейта, которые требует обязательного физического присутствия администратора возле машины для обновления BIOS без цифровой подписи.

— Защита цельности прошивки для предотвращения её изменения способом, который не соответствует двум вышеперечисленным.

— Функции защиты, которые гарантируют, что не существует механизма для процессора или другого системного компонента, чтобы обойти защиту BIOS.

По мнению экспертов NIST, неавторизованная модификация BIOS вредоносными программами представляет собой серьёзную угрозу, поскольку BIOS занимает привилегированное положение в системе и позволяет зловреду сохранить работоспособность даже после переустановки операционной системы.

Специальный сертификат будет размещать в UEFI, при этом UEFI будет осуществлять проверку загрузчика до его запуска. Если какая-либо вредоносная программа сделает подмену загрузчика, UEFI не даст запустить систему.

Когда-то давно, в начале 2014 года, я назвал состояние безопасности большинства реализаций UEFI "полумифическим". С тех пор минуло полтора года, дело осторожно двигается с мертвой точки, но до сих пор очень многие производители ПК для конечного пользователя не обращают на эту самую безопасность почти никакого внимания — «пипл хавает».

В этой статье речь пойдет о модели угроз и векторах атаки на UEFI, а также о защитах от перезаписи содержимого микросхемы BIOS — самой разрушительной по возможным последствиям атаки.

Если вам интересно, как устроена защита UEFI и какие именно уязвимости в ней так и остаются неисправленными на большинстве современных систем — добро пожаловать под кат.

Часть нулевая. Введение

Модель угроз

Прежде чем говорить о защите и уязвимостях, поговорим немного о модели угроз.

Ни одна защита не может защитить от всего сразу. К примеру, защиту прошивки от поражающего действия ядерного взрыва или от сбоев при работе в открытом космосе, я в этой статье рассматривать не буду, хотя с удовольствием почитал бы подобную статью от специалистов в соответствующей области.

Уровни доступа

Определим для атакующего несколько уровней доступа и посмотрим, что и насколько успешно «среднестатистическая» реализация UEFI может противопоставить ему:

— атакующий первого уровня имеет физический доступ к системе, способен загружать любые ОС, изменять настройки UEFI, прошивать свой код UEFI вместо оригинального на программаторе, переставлять джамперы на мат. плате, замыкать выводы микросхем и т.п.

— атакующий второго уровня имеет физический доступ к системе, но программатора у него нет.

— атакующий третьего уровня имеет удаленный доступ к системе в режиме администратора.

Остальные случаи рассматривать не будем, т.к. от более могущественного атакующего, способного менять сидящие на шарах чипы, в UEFI защищаться практически нечем, а более слабых, без прав администратора, остановит ОС.

Векторы атаки

Теперь определим основные векторы и последствия успешно совершенной атаки, в порядке уменьшения опасности:

1. Хранилище основной прошивки (в 95% современных систем — 1-2 микросхемы NOR-flash с интерфейсом SPI )

Суть атаки — вставляем свой код в прошивку, удаляем части имеющегося, воруем, убиваем, молчим про гусей.

Последствия атаки варьируются от получения полного контроля над прошивкой, аппаратурой и ОС в лучшем случае, до DoS в худшем. Физический атакующий может устроить DoS в любом случае (с размаху отверткой в плату — вот тебе и DoS), поэтому подробнее на DoS для атакующих первого и второго уровней останавливаться не буду.

2. Код в SMM

Суть — получаем доступ к особо привилегированному режиму процессора, из которого нам доступна на чтение и запись вся физическая память и много другого вкусного.

Последствия — в лучшем случае доступ к хранилищу прошивки, и далее смотри пункт 1, в худшем — обход механизмов защиты ОС и гипервизора (которые, впрочем, можно было обойти и на уровне ОС, но из SMM это может быть намного проще).

3. Хранилище прошивки PCI-устройств

Суть — вставляем свой код в прошивку какого-либо PCI-устройства (она же Option ROM), к примеру, сетевой карты или контролера Thunderbolt, UEFI выполняет этот код при инициализации устройства, . профит.

Последствия — в лучшем случае смотри пункт 1, в худшем — почти то же самое, только стартуем значительно позже, и потому некоторые вещи уже настроены и заблокированы.

4. Переменные в NVRAM

Суть — получаем возможность изменять настройки UEFI, в том числе скрытые.

Последствия — в лучшем случае можно поотключать все защиты и сразу перейти к пункту 1, в худшем — снова DoS (пишем мусор в NVRAM, перезагружаемся, смотрим, что получилось).

5. SecureBoot

Суть — получаем возможность загрузить любую нужную ОС, в том числе UEFI Shell.

Последствия — в лучшем случае получается загрузить UEFI Shell и сразу оказаться в пункте 4, в худшем — заменить стандартный загрузчик ОС на модифицированный, закрепившись таким образом в ОС, пока бдительный пользователь не включит SecureBoot обратно.

Часть первая. Защиты от записи в хранилище основной прошивки

1. Аппаратная верификация прошивки или её части перед выполнением любого кода

2. Хранилище только для чтения с аппаратным переключателем

3. PR -регистры чипсета

Если аппаратно микросхему SPI защитить от записи не получилось, можно защитить ее силами чипсета. Все современные чипсеты имеют как минимум 4 регистра PR, предназначенных для защиты от чтения и/или записи блока физической памяти, а т.к. микросхема SPI всегда отображается на «дно» первых 4 Гб физической памяти (т.е. последний байт микросхемы SPI всегда находится по физическому адресу 0xFFFFFFFF), но можно защитить всю прошивку или ее часть.

Защита подобного рода тоже не обходится без проблем:

— ее нужно правильно реализовать, не забыв, что при перезагрузке значения регистров тоже сбрасываются, и их нужно восстанавливать.

— нужно не забыть установить (и восстановить после перезагрузки) lock на их конфигурацию, иначе вредоносный код их может банально сбросить.

— защита не может быть отключена, т.е. обновление прошивки из ОС без перезагрузки становится невозможным.

— и, конечно, NVRAM и другие RW-области защитить таким способом не получится.

В отличие от предыдущего пункта, систем с PR'ами на рынке море, и почти на всех защита реализована неграмотно или неполно.

4.1. SMM_BWP и SpiRomProtect

4.2. Intel BIOS Guard, в девичестве PFAT

5. BLE и BIOS_WE

6. Отсутствующая

Хрестоматийный пример «пирожка без никто». Некоторые производители материнских плат для десктопов, не будем показывать пальцем, до сих пор не защищают прошивку от перезаписи вообще. Ваша система — вы и заморачивайтесь, никакой иллюзии безопасности мы вам не даем, только голый BIOS, только хардкор. Вести себя таким образом с каждым днем становится труднее, ведь с одной стороны давит Intel с рекомендациями, а с другой — Microsoft с HSTI , но пока справляются. Безумству храбрых, и все такое.

Заключение

С защитами от прошивки более или менее разобрались, в следующей части поговорим об SMM и атаках на него.

Буду рад любым вопросам и комментариям. Спасибо за внимание.

Читайте также: