Сервер на котором находятся совместно обрабатываемые файлы или и совместно используемые программы

Локальные сети можно классифицировать по:

- уровню управления;

- назначению;

- однородности;

- административным отношениям между компьютерами;

- топологии;

- архитектуре.

Рассмотрим более подробно классификацию ЛВС

По уровню управления выделяют следующие ЛВС:

- ЛВС рабочих групп, которые состоят из нескольких ПК, работающих под одной операционной системой. В такой ЛВС, как правило, имеется несколько выделенных серверов: файл-сервер, сервер печати;

- ЛВС структурных подразделений (отделов). Данные ЛВС содержат несколько десятков ПК и серверы типа: файл-сервер, сервер печати, сервер баз данных;

- ЛВС предприятий (фирм). Эти ЛВС могут содержать свыше 100 компьютеров и серверы типа: файл-сервер, сервер печати, сервер баз данных, почтовый сервер и другие серверы.

По назначению сети подразделяются на:

-

, предназначенные для расчетных работ; , которые предназначены, как для ведения расчетных работ, так и для предоставления информационных ресурсов; , которые на основе обработки данных вырабатывают информацию для поддержки принятия решений; , которые предназначены для управления объектов на основе обработки информации.

По типам используемых компьютеров можно выделить:

- однородные сети, которые содержат однотипные компьютеры и системное программное обеспечение;

- неоднородные сети, которые содержат разнотипные компьютеры и системное программное обеспечение.

По административным отношениям между компьютерами можно выделить:

-

с централизованным управлением (с выделенными серверами);

- ЛВС без централизованного управления (децентрализованные) или одноранговые (одноуровневые) сети.

По топологии (основным топологиям) ЛВС делятся на:

- топологию «шина»;

- топологию «звезда»;

- топологию «кольцо».

По архитектуре (основным типам архитектур) ЛВС делятся на:

Конфигурация ЛВС (локальные сети одноранговые и с выделенным сервером)

По административным отношениям между узлами можно выделить локальные сети с централизованным управлением или с выделенными серверами (серверные сети) и сети без централизованного управления или без выделенного сервера (децентрализованные), так называемые, одноранговые (одноуровневые) сети.

Локальные сети с централизованным управлением называются иерархическими, а децентрализованные локальные сети равноправными. В локальных сетях с централизованным управлением один из компьютеров является сервером, а остальные ПК - рабочими станциями.

В сетях с децентрализованным управлением нет единого центра управления взаимодействием рабочих станций и единого компьютера для хранения данных. Одноранговая локальная сеть – это ЛВС равноправных компьютеров, каждый из которых имеет уникальное имя и, как правило, пароль для входа в него в момент загрузки ОС.

Равноправность ПК означает, что администратор каждого компьютера в локальной сети может преобразовать свой локальный ресурс в разделяемый и устанавливать права доступа к нему и пароли. Он же отвечает за сохранность или работоспособность этого ресурса. Локальный ресурс - ресурс, доступный только с ПК, на котором он находится. Ресурс ПК, доступный для других компьютеров, называется разделяемым или совместно используемым.

Таким образом, одноранговая локальная сеть - это ЛВС, в которой каждая рабочая станция может разделить все или некоторые из ее ресурсов с другими рабочими станциями сети. Но отсутствие выделенного сервера не позволяет администратору централизовано управлять всеми ресурсами одноранговой локальной сети.

Каждая рабочая станция может выполнять функции, как клиента, так и сервера, т.е. предоставлять ресурсы другим рабочим станциям и использовать ресурсы других рабочих станций.

Одноранговые локальные сети могут быть организованы на базе всех современных 32-разрядных операционных систем – Windows XP, WindowsSeven. Для эффективной работы в одноранговой сети количество рабочих станций не должно быть более 10.

Достоинства одноранговой локальной сети:

- работа ЛВС эффективна только при количестве одновременно работающих станций не более 10;

- слабая защита информации;

- сложность обновления и изменения ПО рабочих станций.

В локальных сетях с централизованным управлением сервер обеспечивает взаимодействия между рабочими станциями, выполняет функции хранения данных общего пользования, организует доступ к этим данным и передает данные клиенту. Клиент обрабатывает полученные данные и предоставляет результаты обработки пользователю. Необходимо отметить, что обработка данных может осуществляться и на сервере.

Локальные сети с централизованным управлением, в которых сервер предназначен только для хранения и выдачи клиентам информации по запросам, называются сетями с выделенным файл-сервером. Системы, в которых на сервере наряду с хранением осуществляется и обработка информации, называются системами «клиент-сервер».

Необходимо отметить, что в серверных локальных сетях клиенту непосредственно доступны только ресурсы серверов. Но рабочие станции, входящие в ЛВС с централизованным управлением, могут одновременно организовать между собой одноранговую локальную сеть со всеми ее возможностями.

Программное обеспечение, управляющее работой ЛВС с централизованным управлением, состоит из двух частей:

- сетевой операционной системы, устанавливаемой на сервере;

- программного обеспечения на рабочей станции, представляющего набор программ, работающих под управлением операционной системы, которая установлена на рабочей станции. При этом на разных рабочих станциях в одной сети могут быть установлены различные операционные системы.

В больших иерархических локальных сетях в качестве сетевых ОС используются UNIX и LINUX, которые являются более надежными. Для локальных сетей среднего масштаба наиболее популярной сетевой ОС является Windows 2008 Server.

В зависимости от способов использования сервера в иерархических сетях различают серверы следующих типов:

-

. В этом случае на сервере находятся совместно обрабатываемые файлы или (и) совместно используемые программы. . На сервере размещается сетевая база данных. . К компьютеру подключается достаточно производительный принтер, на котором может быть распечатана информация сразу с нескольких рабочих станций. . На сервере хранится информация, отправляемая и получаемая как по локальной сети.

- выше скорость обработки данных;

- обладает надежной системой защиты информации и обеспечения секретности;

- проще в управлении по сравнению с одноранговыми сетями.

- сеть дороже из-за выделенного сервера;

- менее гибкая по сравнению с равноправной сетью.

Все компьютеры в локальной сети соединены линиями связи. Геометрическое расположение линий связи относительно узлов сети и физическое подключение узлов к сети называется физической топологией. В зависимости от топологии различают сети: шинной, кольцевой, звездной, иерархической и произвольной структуры.

Различают физическую и логическую топологию. Логическая и физическая топологии сети независимы друг от друга. Физическая топология - это геометрия построения сети, а логическая топология определяет направления потоков данных между узлами сети и способы передачи данных.

Все существующие конфигурации можно разделить на два основных класса: широковещательные и последовательностные.

В случае широковещательной конфигурации ЛВС сигналы, передаваемые одним устройством подключения к физической среде, воспринимаются всеми остальными. В широковещательной ЛВС в произвольный момент времени может работать только одна станция. Все рабочие станции могут непосредственно вступать в контакт с любой рабочей станцией, имеющейся в сети.

Для построения широковещательной конфигурации необходимо применение сравнительно мощных приемников и передатчиков. Следовательно, появляется необходимость ограничения длины кабельных сегментов и числа подключений. В случае превышения ограничений применяется аналоговый усилитель или цифровой повторитель. Кроме того, средства подключения к физической среде выбираются такими, которые не вызывают значительного ослабления сигнала.

Основные типы широковещательных топологий «шина», «дерево» и «звезда» показаны на схемах (рисунок 3).

Рисунок 3 - Типы широковещательных топологий:

а) «шина»; б) «дерево»; в) «звезда»

В случае последовательностной конфигурации ЛВС каждое устройство подключения к физической среде передает информацию только одному устройству. При этом снижаются требования к передатчикам и приемникам, поскольку все станции активно участвуют в передаче.

Основные типы последовательных топологий: «кольцо», «цепочка», «снежинка» и «сетка» показаны на схеме (рисунок 4).

Рисунок 4 - Типы последовательностных топологий «кольцо», «цепочка», «снежинка» и «сетка»

Рассмотрим следующие физические топологии:

- физическая «шина» (bus);

- физическая «звезда» (star);

- физическое «кольцо» (ring);

Шинная топология

Сети с шинной топологией используют линейный моноканал (коаксиальный кабель) передачи данных, на концах которого устанавливаются оконечные сопротивления (терминаторы). Каждый компьютер подключается к коаксиальному кабелю с помощью Т-разъема (Т - коннектор). Данные от передающего узла сети передаются по шине в обе стороны, отражаясь от оконечных терминаторов. Терминаторы предотвращают отражение сигналов, т.е. используются для гашения сигналов, которые достигают концов канала передачи данных. Таким образом, информация поступает на все узлы, но принимается только тем узлом, которому она предназначается. В топологии логическая шина среда передачи данных используются совместно и одновременно всеми ПК сети, а сигналы от ПК распространяются одновременно во все направления по среде передачи. Так как передача сигналов в топологии физическая шина является широковещательной, т.е. сигналы распространяются одновременно во все направления, то логическая топология данной локальной сети является логической шиной.

Данная топология применяется в локальных сетях с архитектурой Ethernet (классы 10Base-5 и 10Base-2 для толстого и тонкого коаксиального кабеля соответственно).

Преимущества сетей шинной топологии:

- отказ одного из узлов не влияет на работу сети в целом;

- сеть легко настраивать и конфигурировать;

- сеть устойчива к неисправностям отдельных узлов.

Недостатки сетей шинной топологии:

- разрыв кабеля может повлиять на работу всей сети;

- ограниченная длина кабеля и количество рабочих станций;

- трудно определить дефекты соединений

Топология типа «звезда»

В сети, построенной по топологии типа «звезда» каждая рабочая станция подсоединяется кабелем (витой парой) к концентратору или хабу (hub). Концентратор обеспечивает параллельное соединение ПК и, таким образом, все компьютеры, подключенные к сети, могут общаться друг с другом.

Данные от передающей станции сети передаются через хаб по всем линиям связи всем ПК. Информация поступает на все рабочие станции, но принимается только теми станциями, которым она предназначается. Так как передача сигналов в топологии физическая звезда является широковещательной, т.е. сигналы от ПК распространяются одновременно во все направления, то логическая топология данной локальной сети является логической шиной.

Данная топология применяется в локальных сетях с архитектурой 10Base-T Ethernet.

Преимущества сетей топологии «звезда»:

- легко подключить новый ПК;

- имеется возможность централизованного управления;

- сеть устойчива к неисправностям отдельных ПК и к разрывам соединения отдельных ПК.

Недостатки сетей топологии «звезда»:

- отказ хаба влияет на работу всей сети;

- большой расход кабеля;

Топология «кольцо»

В сети с топологией кольцо все узлы соединены каналами связи в неразрывное кольцо (необязательно окружность), по которому передаются данные. Выход одного ПК соединяется со входом другого ПК. Начав движение из одной точки, данные, в конечном счете, попадают на его начало. Данные в кольце всегда движутся в одном и том же направлении.

Данную сеть очень легко создавать и настраивать. К основному недостатку сетей топологии кольцо является то, что повреждение линии связи в одном месте или отказ ПК приводит к неработоспособности всей сети.

Как правило, в чистом виде топология «кольцо» не применяется из-за своей ненадёжности, поэтому на практике применяются различные модификации кольцевой топологии.

В общем ИТ-инфраструктуру различных предприятий можно различать по:

- масштабу;

- составу компонентов;

- уровню оборудования и т.д.

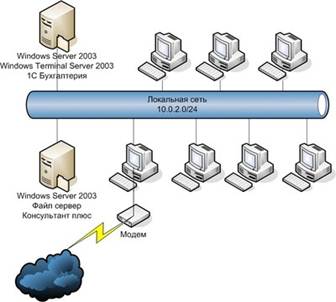

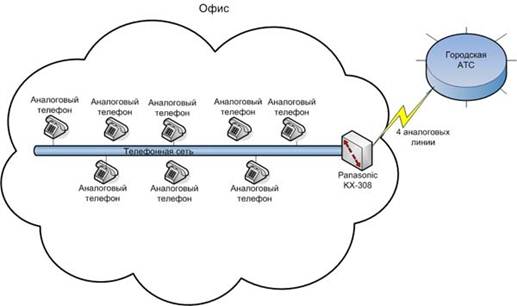

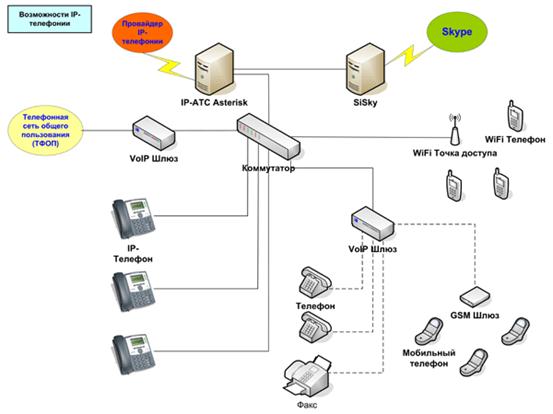

Исходя из этого, отдельные виды ИТ-инфраструктур можно представить в виде базовых конфигураций, которые отражены на рисунках 5, 6 и 7.

Рисунок 5 - Небольшая локальная сеть.

Небольшая локальная сеть. Обычно состоит из 1-3 серверов, сетевых коммутаторов, 5-30 рабочих станций.

Рисунок 6 - Локальная сеть и телефонная сеть с МиниАТС.

Локальная сеть и телефонная сеть с МиниАТС. Включает все компоненты «небольшой локальной сети» с добавлением внутренней МиниАТС для коммутации телефонов внутри офиса

Рисунок 7 - Локальная сеть и цифровая телефонная сеть на нескольких объектах.

Локальная сеть и цифровая телефонная сеть на нескольких объектах, объединенная в виртуальную частную сеть. Локальная сеть организации используется для IP-телефонии. Возможно объединение цифровых телефонных сетей подразделений организации через Интернет с помощью виртуальных частных сетей.

Уровень подготовки специалистов, обслуживающих ИТ-инфраструктуру предприятий должен быть очень высоким, требующим ответственности за работу, от которой будет зависеть функционирование и безопасность корпоративных компьютерных сетей.

Под ресурсами ПК будет пониматься любой из следующих элементов:

• логические диски, включая накопители на CD-ROM, ZIP, DVD и другие аналогичные устройства;

• каталоги (папки) с подкаталогами (вложенными папками) или без них, а также содержащиеся в них файлы;

• подключенные к ПК устройства: принтеры, модемы и др.

Ресурс, доступный только с ПК, на котором он находится, называется локальным. Ресурс ПК, доступный для других компьютеров сети, называется разделяемым или сетевым (общим, совместно используемым). Локальный ресурс можно сделать разделяемым, и, наоборот, разделяемому ресурсу можно вернуть статус локального, т. е. запретить доступ к нему других пользователей сети.

Создание разделяемых сетевых ресурсов и доступ к ним обеспечиваются специальными сетевыми операционными системами. Базовые сетевые возможности сетевых ОС позволяют копировать файлы с одного ПК сети на другой, с одного компьютера сети обрабатывать данные (вводить, редактировать, удалять, производить поиск), размещенные на другом. Для некоторых сетевых ОС можно также запустить программу, размещенную в памяти одного компьютера, которая будет оперировать данными, хранящимися на другом ПК.

Обычно используются один или несколько мощных ПК (выделенные серверы), которые предоставляют свои ресурсы для совместного использования в сети. Система коллективного доступа работает по принципу разделения времени работы главного компьютера.

В зависимости от используемых сетевых ресурсов в иерархических сетях различают серверы следующих типов.

Файловый сервер. В этом случае на сервере находятся совместно обрабатываемые файлы или (и) совместно используемые программы. В этом случае на рабочих станциях находится только небольшая (клиентская) часть программ, требующая незначительных ресурсов. Программы, допускающие такой режим работы, называются программами с возможностью инсталляции в сети. Требования к мощности сервера и пропускной способности сети при таком способе использования определяются количеством одновременно работающих рабочих станций и характером используемых программ.

Сервер баз данных. На сервере размещается база данных, которая может пополняться с различных рабочих станций или (и) выдавать информацию по запросам с рабочей станции. Возможны два принципиально различающихся режима обработки запросов с рабочей станции или редактирования записей в базе данных:

• с сервера последовательно пересылаются записи базы данных на рабочую станцию, где производится собственно фильтрация записей и отбор необходимых;

• сервер сам отбирает необходимые записи из БД (реализует запрос) и пересылает их на рабочую станцию.

Во втором случае снижаются нагрузка на сеть и требования к рабочим станциям, но резко возрастают требования к вычислительной мощности сервера. Тем не менее именно такой способ обработки запросов является наиболее эффективным. Указанный способ удовлетворения запросов с рабочих станций называется режимом клиент-сервер, его реализуют специальные средства работы с современными сетевыми базами данных. В системах клиент-сервер обработка данных разделена между двумя объектами: клиентом и сервером. Клиент — это задача, рабочая станция, пользователь. Он может сформировать запрос для сервера: считать файл, осуществить поиск записи и т.п. Сервер — это устройство или компьютер, выполняющий обработку запроса. Он отвечает за хранение данных, организацию доступа к этим данным и передачу данных клиенту.

Принт-сервер. К компьютеру небольшой мощности подключается достаточно производительный принтер, на котором может быть распечатана информация сразу с нескольких рабочих станций. Программное обеспечение организует очередь заданий на печать, а также идентифицирует отпечатанную информацию специальными страницами (закладками), которые разделяют печатные материалы различных пользователей.

Топология – геометрическое отображение отношений в сети. По топологии ЛВС делятся: на общую шину, кольцо, звезду и др.

Звездообразная топология сети – разновидность сети, где каждый терминал соединен с центральной станцией (рис. 2).

Эта топология взята из области больших электронных вычислительных машин. Здесь файловый сервер находится в “центре”.

• повреждение кабеля является проблемой для одного конкретного компьютера и в целом не сказывается на работе сети;

• просто выполняется подключение, так как рабочая станция должна соединяться только с сервером;

• механизмы защиты против несанкционированного доступа оптимальны;

• высокая скорость передачи данных от рабочей станции к серверу, так как оба ПК непосредственно соединены друг с другом.

• в то время как передача данных от рабочей станции к серверу (и обратно) происходит быстро, скорость передачи данных между отдельными рабочими станциями мала;

• мощность всей сети зависит от возможностей сервера, если он недостаточно оснащен или плохо сконфигурирован, то будет являться тормозом для всей системы;

• невозможна коммуникация между отдельными рабочими станциями без помощи сервера.

Рис 2. Топология типа “звезда”

Топология с сервером в центре, практически, не реализуется, так как в этом случае сервер должен иметь много сетевых адаптеров, рабочие станции подключаются к концентратору (хабу).

Сеть типа “кольцо” – разновидность сети, в которой каждый терминал подключен к двум другим соседним терминалам кольца.

Рис. 3. Кольцевая топология

Достоинство сети типа “кольцо”:

• рабочие станции могут коммутироваться друг с другом без помощи сервера.

• время передачи данных увеличивается пропорционально числу соединенных в кольцо компьютеров;

• каждая рабочая станция причастна к передаче данных, выход из строя одной станции может парализовать всю сеть, если не используются специальные переходные соединения;

• при подключении новых рабочих станций сеть должна быть кратковременно выключена.

Такая сеть похожа на центральную линию, к которой подключены сервер и отдельные рабочие станции. Шинная топологии имела широкое распространение в прежние годы, что, прежде всего, можно объяснить небольшими потребностями в кабеле (рис. 4).

Рис. 4. Шинная топология

Достоинства шинной топологии:

• небольшие затраты на кабели;

• рабочие станции в любой момент времени могут быть установлены или отключены без прерывания работы всей сети;

• рабочие станции могут коммутироваться друг с другом без помощи сервера.

• при обрыве кабеля выходит из строя весь участок сети от места разрыва;

• возможность несанкционированного подключения к сети, поскольку для увеличения числа рабочих станций нет необходимости в прерывании работы сети.

Комбинированная структура ЛВС

Наряду с известными топологиями вычислительных сетей: кольцо, звезда и шина – на практике применяется и комбинированная. Она образуется в основном в виде комбинаций вышеназванных топологий вычислительных сетей (рис. 5).

Рис 5. Комбинированная структура

Вычислительные сети с комбинированной структурой применяются там, где невозможно непосредственное применение базовых сетевых структур в чистом виде. Для подключения большого числа рабочих станций применяют сетевые усилители и(или) коммутаторы. Коммутатор, обладающий одновременно и функциями усилителя, называют активным концентратором.

Пассивный концентратор обычно используют как разветвитель. Он не нуждается в усилителе. Предпосылкой для подключения пассивного концентратора является то, что максимальное возможное расстояние до рабочей станции не должно превышать нескольких десятков метров.

Семиуровневая модель ЛВС

ЛВС должна иметь надежную и быструю систему передачи данных, стоимость которой должна быть меньше по сравнению со стоимостью подключаемых рабочих станций. Иными словами, стоимость передаваемой единицы информации должна быть значительно ниже стоимости обработки информации в рабочих станциях. Исходя из этого ЛВС, как система распределенных ресурсов, должна основываться на следующих принципах:

• единой передающей среды;

• единого метода управления;

• гибкой модульной организации;

• информационной и программной совместимости.

Международная организация по стандартизации (ISO), основываясь на опыте многомашинных систем, который был накоплен в разных странах, выдвинула концепцию архитектуры открытых систем – эталонную модель, используемую при разработке международных стандартов.

На основе этой модели вычислительная сеть предстает как распределенная вычислительная среда, включающая в себя большое число разнообразных аппаратных и программных средств. По вертикали данная среда представляется рядом логических уровней, на каждый из которых возложена одна из задач сети. По горизонтали информационно-вычислительная среда делится на локальные части (открытые системы), отвечающие требованиям и стандартам структуры открытых систем.

Часть открытой системы, выполняющая некоторую функцию и входящая в состав того или иного уровня, называется объектом.

Правила, по которым осуществляется взаимодействие объектов одного и того же уровня, называются протоколом.

Протокол – набор правил и процедур, регламентирующий обмен данными.

Протоколы определяют порядок обмена информацией между сетевыми объектами. Они позволяют взаимодействующим рабочим станциям посылать друг другу вызовы, интерпретировать данные, обрабатывать ошибочные ситуации и выполнять множество других различных функций. Суть протоколов заключается в регламентированных обменах точно специфицированными командами и ответами на них (например, назначение физического уровня связи – передача блоков данных между двумя устройствами, подключенными к одной физической среде).

Для протокола передачи данных требуется следующая информация:

• Синхронизация. Под синхронизацией понимают механизм распознавания начала блока данных и его конца.

• Инициализация. Под инициализацией понимают установление соединения между взаимодействующими партнерами. При условии, что приемник и передатчик используют один и тот же протокол, синхронизация устанавливается автоматически.

• Блокирование. Под блокированием понимают разбиение передаваемой информации на блоки данных строго определенной максимальной длины (включая опознавательные знаки начала блока и его конца).

• Адресация. Адресация обеспечивает идентификацию различного используемого оборудования, которое обменивается друг с другом информацией во время взаимодействия.

• Обнаружение ошибок. Под обнаружением ошибок понимают установку и проверку контрольных битов.

• Нумерация блоков. Текущая нумерация блоков позволяет установить ошибочно передаваемую или потерявшуюся информацию.

• Методы восстановления. После прерывания процесса передачи данных используют методы восстановления, чтобы вернуться к определенному положению для повторной передачи информации.

• Разрешение доступа. Распределение, контроль и управление ограничениями доступа к данным вменяются в обязанность пункта разрешения доступа (например, “только передача” или “только прием”).

Каждый уровень подразделяется на две части:

Спецификация услуг определяет, что делает уровень, а спецификация протокола — как он это делает. Причем каждый конкретный уровень может иметь более одного протокола.

Большое число уровней, используемых в модели, обеспечивает декомпозицию информационно-вычислительного процесса на простые составляющие. В свою очередь, увеличение числа уровней вызывает необходимость включения дополнительных связей в соответствии с дополнительными протоколами и интерфейсами. Интерфейсы (макрокоманды, программы) зависят от возможностей используемой ОС.

Международная организация по стандартизации предложила семиуровневую модель, которой соответствует и программная структура (рис. 6).

Рис 6. Уровни управления и протоколы ЛВС

Рассмотрим функции, выполняемые каждым уровнем программного обеспечения.

1. Физический – осуществляет как соединения с физическим каналом, так и отсоединение, управление каналом, а также определяет скорость передачи данных и топологию сети.

2. Канальный – осуществляет обрамление передаваемых массивов информации вспомогательными символами и контроль передаваемых данных. В ЛВС передаваемая информация разбивается на несколько пакетов или кадров. Каждый пакет содержит адреса источника и места назначения, а также средства обнаружения ошибок.

5. Сеансовый – на данном уровне осуществляется управление сеансами связи между двумя взаимодействующими пользователями (определяет начало и окончание сеанса связи: нормальное или аварийное; определяет время, длительность и режим сеанса связи; определяет точки синхронизации для промежуточного контроля и восстановления при передаче данных; восстанавливает соединение после ошибок во время сеанса связи без потери данных).

6. Представительский – управляет представлением данных в необходимой для программы пользователя форме, генерацию и интерпретацию взаимодействия процессов, кодирование/декодирование данных, в том числе компрессию и декомпрессию данных. На рабочих станциях могут использоваться различные операционные системы: DOS, UNIX, OS/2. Каждая из них имеет свою файловую систему, свои форматы хранения и обработки данных. Задачей данного уровня является преобразование данных при передаче информации в формат, который используется в информационной системе. При приеме данных этот уровень представления данных выполняет обратное преобразование. Таким образом, появляется возможность организовать обмен данными между станциями, на которых используются различные операционные системы. Форматы представления данных могут различаться по следующим признакам:

• порядок следования битов и размерность символа в битах;

• порядок следования байтов;

• представление и кодировка символов;

• структура и синтаксис файлов.

Компрессия или упаковка данных сокращает время передачи данных. Кодирование передаваемой информации обеспечивает защиту ее от перехвата.

Протоколы передачи данных

В различных сетях существуют различные протоколы обмена данными. Наибольшее распространение получила конкретная реализация методов доступа в сетях типа Ethernet, Arcnet и Token-Ring.

Метод доступа в сетях Ethernet

Этот метод доступа, разработанный фирмой Xerox в 1975 году, пользуется наибольшей популярностью. Он обеспечивает высокую скорость передачи данных и надежность.

Метод доступа в сетях Ethernet является методом множественного доступа с прослушиванием несущей и разрешением коллизий (конфликтов) (CSMA/CD — Carrier Sense Multiple Access/Collision Detection)

Реально конфликты приводят к уменьшению быстродействия сети только в том случае, если в сети работают не менее 80-100 станций.

Метод доступа в сетях Arcnet

Метод доступа в сетях Token-Ring

Метод доступа Token-Ring был разработан фирмой IBM и рассчитан на кольцевую топологию сети.

Этот метод напоминает Arcnet, так как тоже использует маркер, передаваемый от одной станции к другой. В отличие от Arcnet при методе доступа в сетях Token-Ring имеется возможность назначать разные приоритеты разным рабочим станциям.

Статьи к прочтению:

Основы технологии ЛС

Похожие статьи:

I: Задание 203 S: Существующие типы локальных сетей: одноранговые, иерархические. I: Задание 204 S: Сеть равноправных компьютеров: одноранговая сеть. I:…

Для использования сетевого ресурса необходимо получить доступ к нему. Существуют три метода доступа: множественный доступ с контролем несущей, доступ с…

S: Существующие типы локальных сетей: одноранговые, иерархические.

S: Сеть равноправных компьютеров: одноранговая сеть.

S: Сеть компьютеров, распределенных по всему миру и постоянно связанных каналами с очень высокой пропускной способностью, на которых имеется большой объем разнообразной информации, доступной на коммерческой основе всем желающим: глобальная сеть.

S: Сервер, на котором находятся совместно обрабатываемые файлы или (и) совместно используемые программы файловый сервер.

S: Два или более компьютеров, соединенных посредством каналов передачи данных (линий проводной или радиосвязи, линий оптической связи) с целью объединения ресурсов и обмена информацией называется информационно-вычислительный.

S: Определение компьютерной сети совокупность компьютеров, между которыми возможен информационный обмен без промежуточных носителей информации.

S: Модем – это устройство преобразования цифровых и аналоговых сигналов.

S: Ресурс, доступный только с ПК, на котором он находится локальный ресурс.

S: Сетевая плата – это устройство для соединения компьютера с локальной сетью.

S: Цель создания одноранговой сети совместное использование ресурсов различных компьютеров одной сети. Обеспечение равноправности компьютеров, входящих в сеть.

S: Компьютер сети, предоставляющий свои ресурсы сервер.

S: Несуществующий тип сервера в иерархической сети архивный сервер.

S: Несуществующий вид серверов факсимильный сервер.

S: Количество компьютеров, которое может объединяться в локальную сеть до нескольких сотен компьютеров.

S: Сервер, на котором размещаются базы данных (например, КонсультантПлюс, Гарант, Кодекс) сервер баз данных.

S: Сервер, на котором хранится информация, отправляемая и получаемая как по локальной сети, так и извне по модему почтовый сервер.

S: Типы серверов, которые различают в иерархических сетях файловый сервер, сервер баз данных, принт-сервер, почтовый сервер.

S: Количество компьютеров, необходимое для образования простейшей компьютерной сети два.

S: Функции администратора сети обеспечивать доступность сервера и сетевых сервисов в локальной сети для пользователей, регулярное архивирование и удаление неиспользуемых файлов, должен контролировать работу оборудования, создает резервные копии, создает и управляет учетными записями пользователей.

S: Несуществующий вид компьютерных сетей терминальной, основной.

S: Совокупность компьютеров, между которыми возможен информационный обмен без промежуточных носителей информации, это компьютерная сеть.

S: Сервер – это компьютер сети, предоставляющий свои ресурсы.

S: Способы соподчинения компьютеров в локальной сети иерархическая, одноранговая.

S: Сеть равноправных компьютеров – рабочих станций, каждый из которых имеет уникальное имя одноранговая сеть.

S: Сеть, в которой имеется мощный компьютер – выделенный сервер, ресурсы которого предоставляются другим, соединенным с ним компьютерам – рабочим станциям иерархическая.

S: Программа-органайзер, которая используется при работе с электронной почтой (поставляется в составе пакета Microsoft Office) MS Outlook.

S: Соответствие между понятиями:

L1: Сеть компьютеров, распределенных по всему миру и постоянно связанных каналами с очень высокой пропускной способностью, на которой имеется большой объем разнообразной информации – это глобальная сеть.

L2: Сеть равноправных компьютеров – рабочих станций, каждый из которых имеет уникальное имя – это одноранговая сеть.

L3: Сеть, в которой имеется мощный компьютер – выделенный сервер, ресурсы которого предоставляются другим, соединенным с ним компьютерам – рабочим станциям – это иерархическая.

L4: Сеть, которая образуется при соединении двух недалеко отстоящих друг от друга компьютеров (10-20 м) с помощью специального кабеля, называемого нуль-модемом, который подключается к последовательным или параллельным портам обоих компьютеров – это Простейшая компьютерная сеть

S: Соответствие между понятиями:

L1: Сервер, на котором находятся совместно обрабатываемые файлы или (и) совместно используемые программы – это файловый сервер.

L2: Сервер, на котором размещаются базы данных (например, КонсультантПлюс, Гарант, Кодекс) – это сервер баз данных.

L3: Сервер, на котором хранится информация, отправляемая и получаемая как по локальной сети, так и извне по модему – это почтовый сервер.

S: Домен, обозначающий образовательные структуры edu.

S: Юридическое лицо, обеспечивающее работу сайта провайдер.

S: WWW – страницы создаются в формате html, xml.

S: Каждая локальная сеть в Интернете сайт.

S: Начальным этапом при любом виде работ в глобальных сетях является соединение с провайдеров.

S: Русскоязычных машины поиска в Интернет рамблер, яндекс, аккорд.

S: Особенности WWW гипертекстовая организация страниц, возможность включения в страницу мультимедийных средств, наличие поисковых систем для поиска нужной информации, возможность быстрого перемещения по просмотренным страницам.

S: Интернет представляет собой глобальную компьютерную сеть, охватывающую весь мир.

S: Интернет не используется для создания баз данных.

S: E-mail-адрес не должен содержать русских букв, пробелов.

S: Программа с графическим интерфейсом, которая обеспечивает обращение к искомому ресурсу на сервере по его URL называется браузер.

S: Средства, обеспечивающие работу с ресурсами WWW браузеры.

S: Программа для работы с WWW браузер.

S: Протокол, являющийся основным для Интернет tcp-ip.

S: Конфигурация соединения элементов в локальной вычислительной сети – это топология.

S: Варианты топологий в локальных вычислительных сетях звездообразная, кольцевая, шинная, древовидная.

S: Преимущества иерархической сети по сравнению с одноранговой сетью более высокое быстродействие, более высокая надежность работы сети, повышенная конфиденциальность и надежность хранения инфорации.

S: Соглашения, необходимые для связи одного уровня модели с выше- и нижерасположенными уровнями – протокол.

S: Отметьте правильные утверждения наличие администратора, в одноранговой все компьютеры равнозначны…

S: Принципы построения и функционирования аппаратного и программного обеспечения элементов сети называют — архитектурой компьютерной сети

S: Сетевые адаптеры имеют характеристики тип шины компьютера, к которому они подключаются, разрядность, топология образуемой сети.

S: Novell Netware, Lantastic, Windows NT – представители программ класса сетевых операционных систем.

S: Тип шины компьютера, к которому подключаются сетевые адаптеры ISA, EISA, MICRO CHANNEL.

S: Типы построения ЛВС по методам передачи информации token-ring, arcnet, Ethernet.

V1: Тема 6. Основы государственной политики в области информатики: защита информации и сведений, составляющих государственную тайну

S: Организационные, правовые, технические и технологические меры по защите информации, предотвращающие угрозы безопасности и (или) устраняющие их последствия – защита информации.

S: Состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства – информационная безопасность.

S: В соответствие с Федеральным Законом РФ «Об информации, информационных технологиях и о защите информации» № 149-ФЗ от 27.07.2006 г. для обеспечения безопасности информации ограниченного доступа используют комплекс мер и мероприятий, направленных на защиту информации от: копирования, предоставления, распространения.

S: Нарушение конфиденциальности информации ограниченного доступа — это: разглашение, утечка, несанкционированный доступ.

S: Случайные (непреднамеренные) угрозы информации информационных систем: низкая квалификация пользователей и обслуживающего персонала, отказы и сбои аппаратных средств, стихийные бедствия.

S: Умышленные (преднамеренные) угрозы информации информационных систем: использование вредоносных программ, несанкционированное копирование, инициативная модификация программных и технических средств.

S: Федеральный Закон РФ «Об информации, информационных технологиях и о защите информации» № 149-ФЗ от 27.07.2006 г. регулирует отношения, возникающие при: формировании и использовании информационных ресурсов на основе создания, сбора, обработки, накопления, поиска распространения и предоставления потребителю документированной информации. При создании и использовании информационных технологий и средств их обеспечивания. Защите информации прав субъектов участвующих в информационных процессах и информатизации.

S: В соответствие с Федеральным Законом РФ «Об информации, информационных технологиях и о защите информации» № 149-ФЗ от 27.07.2006 г. для обеспечения безопасности информации ограниченного доступа используют комплекс мер и мероприятий, направленных на защиту информации от: неправомерного доступа, уничтожения, модифицирования.

S: В Уголовном Кодексе РФ в главе 28 «Преступления в сфере компьютерной информации» предусмотрена уголовная ответственность за правонарушения: неправомерный доступ к компьютерной информации. Создание использование и распространение вредоносных компьютерных программ. Нарушение правил эксплуотации копьютеров, компьютерных систем и сетей.

S: Средства, методы, нормы и мероприятия, обеспечивающие защиту информации в информационных системах: технические, программные, криптографические, организационно-правовые.

S: Несанкционированные, противоправные (преднамеренные или случайные) действия могут привести к нарушению: конфиденциальности информации, доступности информации, целостности информации, достоверности информации.

S: Случайные угрозы информации информационных систем: ошибка разработки: технические ошибки, алгоритмические, программные. Сбои и отказы технических средств, программного обеспечиния, каналов связи.

S: Установление подлинности субъекта: аутентификация.

S: Установление подлинности субъекта называется – аутентификация.

S: Присвоение субъекту уникального образа, имени или числа называется – идентификация.

S: Идентификация – присвоение какому-либо объекту или субъекту какого-либо имени или образа.

S: Специальная программа, способная самопроизвольно присоединяться к другим программам – компьютерный вирус.

S: Электронная цифровая подпись- определенная последовательность символов, имеющая неизменяемое соотношение с каждым символом определенного объема сведений электронного документа и предназначенная для подтверждения целостности и неизменности этого объема сведений

S: Основные понятия, используемые в Федеральном законе об электронной цифровой подписи: электронный документ, электронная цифровая подпись, сертификат ключа подписи.

S: Назначение электронной цифровой подписи удостоверение подлинности сведений.

S: Соответствие между понятиями:

L1: Аутентификация — Установление подлинности субъекта

L2: Идентификация — присвоение какому-либо объекту или субъекту какого-либо имени или образа.

S: Умышленные (преднамеренные) угрозы безопасности информации классифицируются на: пассивные и активные.

S: События, приводящие к нарушению надежности информации классифицируются на: случайные и умышленные (преднамеренные).

S: Программный продукт, выполняющий одну или несколько из следующих функций:

§ Защиту файловой структуры от разрушения

называется – антивирусная программа.

S: Программа, предотвращающая заражение среды обитания или памяти конкретными вирусами – иммунизатор (вакцина)

S: Несуществующие виды вирусов: гибридов,разгрузочных.

S: Виды антивирусных программ: доктора, детекторы, программы-фильтры.

S: Несуществующие антивирусные программы: программы-врачи, программы-прививки.

S: Признаки появления вируса: замедление работы компьютера, частые сбои и зависания компьютера, странные надписи на экране.

S: Антивирусные программы: Доктор-web, antiverul toking pro, avsp.

Статьи к прочтению:

Технологии обработки информации. Лекц. 07.09.16 Ч1

Похожие статьи:

Современные сетевые технологии обработки данных основаны на различных моделях архитектуры «клиент-сервер». Сервер — приложение, обеспечивающее…

Современные сетевые технологии обработки данных основаны на различных моделях архитектуры «клиент-сервер». Сервер — приложение, обеспечивающее…

Архитектура с совместным использованием файлов – «архитектура файл/сервер». В ней компьютеры объединены в сеть.

На файловом сервересети:

- устанавливается операционная система файлового сервера, включающая подсистемы:

На рабочих станциях находятся:

СУБД на рабочей станции запрос пользователя или ПП посылает к БД на сервере. ОСуд выбирает из БД необходимые для его выполнения таблицы целиком. Затем ОСус пересылает их на рабочую станцию, где СУБД выполняет запрос.

1. По сети передается гораздо больший объем данных, чем реально нужно для выполнения запроса. Вследствие этого сеть сильно перегружается.

2. Пользователи могут формировать запросы и на внесение изменений в БД. При этом блокируются записи, которые изменяются одним из пользователей, чтобы в это время другой пользователь не внес изменений в те же данные. Из-за этого системы с совместным использованием файлов редко используются для обработки БД больших объемов, ориентированных на транзакции.

3. В архитектуре файл/сервер вся тяжесть выполнения запросов и управления целостностью БД ложится на СУБД пользователя, что является причиной не только «заторов» в сети, но и невысокой безопасности работы. Секретность и конфиденциальность информации обеспечить также трудно.

Достоинства настольных СУБД:

- просты для освоения и использования;

- обладают дружественным GUI;

- ориентированы на класс самых распространенных компьютеров – ПК и на самую широкую категорию пользователей – непрофессионалов;

- обеспечивают хорошее быстродействие при работе с небольшими БД.

Недостатки настольных СУБД стали проявляться с увеличением объемов БД и числа их пользователей и выразились в снижении производительности и возникновении сбоев при обработке данных.

Обзор настольных СУБД

1. dBase и Visual dBase (компании Ashton-Tate, в начале 80-х годов). Благодаря простоте в использовании, нетребовательности к ресурсам компьютера эта СУБД приобрела немалую популярность. С выходом следующих ее версий – dBase III и dBase III Plus (1986 г.), оснащенных очень комфортной по тем временам средой разработки и средствами манипуляции данными, быстро заняла лидирующие позиции среди настольных СУБД. СУБД семейства dBase имели популярный формат данных и популярный язык программирования xBase.

Последние версии dBase имеют средства для:

§ манипуляции данными dBase и FoxPro всех версий;

§ создания форм, отчетов и приложений;

§ визуального построения запросов;

§ публикации данных в Internet и создания Web-клиентов и др.

Тенденция такова, что dBase превращается в некоммерческий продукт с доступными исходными текстами программ.

2. Paradox (компании Ansa Software, в 1985г. ) В конце 80-х – начале 90-х годов СУБД Paradox была весьма популярной, в том числе и в нашей стране.

Ранние версии Paradox предоставляли более широкие возможности, чем аналогичные версии dBase. Это средства статистического анализа данных, создание приложений на языке PAL (Paradox Application Language) с возможностью визуального построения пользовательских интерфейсов.

Windows-версии Paradox помимо этого позволяли манипулировать данными других форматов, благодаря чему использовались как универсальное средство управления различными БД.

Последние версии являются составной частью Corel Office Professional и содержит средства:

§ манипуляции данными Paradox и dBase;

§ публикации данных и отчетов в Internet и создания Web-клиентов;

§ доступа к данным формата Paradox из Windows-приложений, из Java-приложений и др.

Популярность СУБД Paradox несколько снизилась, хотя в мире эксплуатируется еще много ИС на ее основе.

3. Microsoft FoxPro и Visual FoxPro. Происходят от настольной СУБД FoxBase фирмы Fox Software, которая впоследствии была приобретена Microsoft. Версии FoxPro, начиная с 3.0, получили название Visual FoxPro.

Последние версии имеют средства визуального моделирования объектов, средства публикации данных в Internet и др. С каждой новой версией этот продукт все более интегрируется с другими продуктами MS (н-р, с MS SQL Server).

Тенденция развития этого продукта – из настольной СУБД Visual FoxPro превращается в средство разработки приложений в архитектуре клиент/сервер и распределенных приложений.

4. Microsoft Access. Появилась в начале 90-х годов. Это была первая настольная реляционная СУБД для 16-разрядной версии Windows. Популярность Access значительно возросла после включения в состав MS Office.

СУБД Access ориентирована на непрофессиональных пользователей MS Office. В ней вся информация, относящаяся к конкретной БД, хранится в одном файле, что удобно для начинающих пользователей.

Так, Access 2003 может быть использована, с одной стороны, в качестве настольной СУБД, а с другой – в качестве клиента MS SQL Server, позволяющего осуществлять манипуляцию его данными, его администрирование и создание приложений для него.

5. КЛИЕНТ/СЕРВЕРНЫЕ СИСТЕМЫ

Базовый принцип архитектуры клиент/серверной системы – централизация хранения и обработки данных.

На сервере сети:

- операционная система;

- мощная серверная СУБД или сервер БД – программный компонент, обеспечивающий хранение больших объемов информации, ее обработку и представление пользователям в сетевом режиме;

- база данных.

На клиентских компьютерах:

- клиентские приложения;

- операционная система для рабочих станций.

В роли клиентских компьютеров и сервера сети – мэйнфреймы, мини-ЭВМ, ПК.

Архитектура клиент/сервер может быть реализована по:

- двухзвенноймодели (как вышеописанная). В настоящее время эта модель реализуется в различных вариантах, различающихся принципами расположения данных и их обработки на сервере сети и на клиентских компьютерах;

- трехзвенноймодели: клиентские компьютеры, сервер сети и сервер приложений, содержащий основную часть программ обработки информации.

5.1. Обработка запросов в архитектуре клиент/сервер

Клиентское приложение формирует SQL-запрос к БД.

Сервер БД обеспечивает:

- интерпретацию запроса;

- его выполнение;

- формирование результата запроса;

- его пересылку по сети на клиентский компьютер.

- интерпретирует результат запроса необходимым образом;

- представляет его пользователю;

- может также посылать запрос на обновление БД, и сервер БД внесет в нее необходимые изменения.

5.2. Преимущества архитектуры клиент/сервер

1. Клиенту по сети передается только результат запроса, поэтому в сети практически не возникает «заторов».

2. Груз файловых операций ложится в основном на сервер, который мощнее клиентов и поэтому способен быстрее обслуживать запросы. Как следствие этого, уменьшается потребность клиентских приложений в оперативной памяти.

3. Поскольку серверы способны хранить большое количество данных, то на компьютерах-клиентах освобождается значительный объем дискового пространства для других целей.

4. При обращении одновременно нескольких клиентов к одним и тем же данным сервер БД позволяет разделить выполнение их запросов во времени. Существенно повышается степень безопасности БД, так как правила целостности данных определяются сервером БД и являются едиными для всех приложений, использующих эту БД.

В архитектуре клиент/сервер существует разделение функций между клиентскими приложениями и сервером БД.

Сервер БД также:

- управляет целостностью БД;

- обеспечивает одновременную безопасную и отказоустойчивую многопользовательскую работу с одними и теми же данными;

- выполняет хранение и резервное копирование данных.

5. Возможность выполнения сервером БД бизнес-правил. Бизнес-правила реализуются с помощью ограничений, утверждений, хранимых процедур и триггеров.

В реляционной СУБД ограничения ассоциируются с конкретными объектами БД, такими, как таблицы или ее поля. Их примером могут быть ограничения на значения поля таблицы.

Более общим типом ограничений являются утверждения, используемые для спецификации ограничения, которое может затрагивать более чем одну таблицу.

Статьи к прочтению:

Клиент-Сервер

Похожие статьи:

Тема 1 Разработка и проектирование баз данных Лекция 1. Основные понятия и определения теории баз данных. Данные, информация Понятие «базы данных»…

Под ресурсами ПК будет пониматься любой из следующих элементов: • логические диски, включая накопители на CD-ROM, ZIP, DVD и другие аналогичные…

В сетях с децентрализованным управлением нет единого центра управления взаимодействием рабочих станций и единого компьютера для хранения данных. Одноранговая локальная сеть – это ЛВС равноправных компьютеров, каждый из которых имеет уникальное имя и, как правило, пароль для входа в него в момент загрузки ОС.

Равноправность ПК означает, что администратор каждого компьютера в локальной сети может преобразовать свой локальный ресурс в разделяемый и устанавливать права доступа к нему и пароли. Он же отвечает за сохранность или работоспособность этого ресурса. Локальный ресурс - ресурс, доступный только с ПК, на котором он находится. Ресурс ПК, доступный для других компьютеров, называется разделяемым или совместно используемым.

Таким образом, одноранговая локальная сеть - это ЛВС, в которой каждая рабочая станция может разделить все или некоторые из ее ресурсов с другими рабочими станциями сети. Но отсутствие выделенного сервера не позволяет администратору централизовано управлять всеми ресурсами одноранговой локальной сети.

Каждая рабочая станция может выполнять функции, как клиента, так и сервера, т.е. предоставлять ресурсы другим рабочим станциям и использовать ресурсы других рабочих станций.

Одноранговые локальные сети могут быть организованы на базе всех современных 32-разрядных операционных систем – Windows 95/98, Windows 2000, Windows XP, Windows VISTA. Для эффективной работы в одноранговой сети количество рабочих станций не должно быть более 10.

Достоинства одноранговой локальной сети:

· работа ЛВС эффективна только при количестве одновременно работающих станций не более 10;

· слабая защита информации;

· сложность обновления и изменения ПО рабочих станций.

В локальных сетях с централизованным управлением сервер обеспечивает взаимодействия между рабочими станциями, выполняет функции хранения данных общего пользования, организует доступ к этим данным и передает данные клиенту. Клиент обрабатывает полученные данные и предоставляет результаты обработки пользователю. Необходимо отметить, что обработка данных может осуществляться и на сервере.

Локальные сети с централизованным управлением, в которых сервер предназначен только хранения и выдачи клиентам информации по запросам, называются сетями с выделенным файл-сервером. Системы, в которых на сервере наряду с хранением осуществляется и обработка информации, называются системами "клиент-сервер".

Необходимо отметить, что в серверных локальных сетях клиенту непосредственно доступны только ресурсы серверов. Но рабочие станции, входящие в ЛВС с централизованным управлением, могут одновременно организовать между собой одноранговуюлокальную сеть со всеми ее возможностями.

Программное обеспечение, управляющее работой ЛВС с централизованным управлением, состоит из двух частей:

· сетевой операционной системы, устанавливаемой на сервере;

· программного обеспечения на рабочей станции, представляющего набор программ, работающих под управлением операционной системы, которая установлена на рабочей станции. При этом на разных рабочих станциях в одной сети могут быть установлены различные операционные системы.

В больших иерархических локальных сетях в качестве сетевых ОС используются UNIX и LINUX, которые являются более надежными. Для локальных сетей среднего масштаба наиболее популярной сетевой ОС является Windows 2003 Server.

В зависимости от способов использования сервера в иерархических сетях различают серверы следующих типов:

· Файловый сервер. В этом случае на сервере находятся совместно обрабатываемые файлы или (и) совместно используемые программы.

· Сервер баз данных. На сервере размещается сетевая база данных.

· Принт-сервер. К компьютеру подключается достаточно производительный принтер, на котором может быть распечатана информация сразу с нескольких рабочих станций.

· Почтовый сервер. На сервере хранится информация, отправляемая и получаемая как по локальной сети.

· выше скорость обработки данных;

· обладает надежной системой защиты информации и обеспечения секретности;

Читайте также: