Режим предотвращения выполнения данных outlook

В данной статье я опишу новые функции Microsoft Outlook 2010, которые помогут вам расширить защиту данных, и объясню, как настроить ваши серверы и системы конечных пользователей, чтобы задействовать все преимущества этих функций

Создание правил защиты Outlook

Следуя законодательным обязательствам, компания должна зашифровать некоторые типы данных, включая электронные письма со сведениями о клиентах, перед тем как передать информацию с настольного компьютера или ноутбука. К тому же у вас еще может не быть полностью развернутой организации Exchange 2010, а это означает, что вы не сможете воспользоваться преимуществами новых свойств IRM в транспортных правилах Exchange 2010. В силу этих причин целесообразно рассмотреть использование новой функции IRM в Outlook 2010, которая называется «Правила защиты Outlook» (Outlook protection rules).

После установки шаблонов политики прав вы создаете правила защиты Outlook с помощью команды New-OutlookProtectionRule в EMS. Вы не сможете создать правила защиты Outlook, используя ExchangeManagement Console (EMC) или ExchangeControl Panel (ECP). Существует только два обязательных требования к команде. Первое — это имя правила защиты Outlook, оно задается параметром Name . Вы будете использовать имя правила для управления правилами защиты Outlook. Второе требование — имя шаблона политики прав, и оно задается параметром ApplyRightsProtectionTemplate . В дополнение к указанию имени правила и применяемому шаблону политики необходимо задать условия применения правила.

Вы можете указать в условии область получателей, при этом следует использовать -SentToScope . Две возможные переменные для включают InOrganization и All. InOrganization определяет применение правила, когда получатели находятся внутри организации; All определяет, что правило применяется независимо от того, кто является получателем. Хотя данное правило может быть использовано само по себе, оно обычно применяется как модификация одного или двух предыдущих правил.

Если вы создаете много правил защиты Outlook, вы можете получить в итоге два или более прав, применение которых основано на отделе, в котором находится отправитель, получателях электронной почты внутри организации и области получателей. Вы можете управлять последовательностью, в которой применяются правила, использованием параметра -Priority , где n — это число. Приоритет по умолчанию 0. Правила с низшим приоритетом проверяются первыми. Если найдено соответствие правилу, применяется заданный шаблон, и процесс прекращается. Когда соответствие найдено и шаблон применен, пользователь может указать изменение правила защиты Outlook. Чтобы не дать пользователю возможность изменить правило и заставить применить шаблон, вы можете добавить параметр -UserCanOverride $false.

Вы можете просмотреть правила защиты Outlook на своих системах в EMS с помощью команды Get-OutlookProtectionRule. Правила могут быть сделаны доступными или недоступными с помощью команд соответственно Enable-OutlookProtectionRule и Disable-OutlookProtectionRule, а также могут быть удалены командой Remove-OutlookProtectionRule. Все четыре команды помогут указать конкретное правило с помощью параметра -Identity . Наконец, правило можно видоизменить посредством Set-OutlookProtectionRule, определяющего модификацию какого-либо правила использованием параметра -Identity. Другие параметры, принимаемые этой командой, точно такие же, как и те, что используются New-OutlookProtectionRule.

Настройка систем конечных пользователей

Прежде чем шаблоны, определенные в правилах защиты Outlook, можно будет применить к электронной почте, созданные шаблоны политики прав должны быть доступны Outlook. Встроенный шаблон Do No Forward всегда доступен, и те правила защиты Outlook, которые его используют, будут работать без всяких настроек систем конечного пользователя.

Шаблоны политики прав суть файлы XML; в основном принято настраивать AD RMS на сохранение их в центральном хранилище файлов и перенаправлять приложения Microsoft Office на это хранилище, так чтобы эти шаблоны были доступны пользователям. Другой способ — скопировать шаблоны на компьютеры пользователей и настроить приложения Office, чтобы они получали доступ к ним по локальной сети.

Прежде, до Windows Vista, рассылка шаблонов политики прав предполагала периодический запуск пользовательского сценария или приложения, чтобы скопировать шаблоны с общедоступного ресурса. А в Windows Vista и более новых системах, а также в Windows Server 2008 и новых версиях, встроенные шаблоны планировщика задач Task Scheduler работают с AD для осуществления загрузки шаблонов политики прав, как показано на экране 1.

.jpg) |

| Экран 1. Автоматическое обновление шаблонов политики прав AD RMS |

Первый шаблон предназначен для использования системами конечных пользователей, присоединенными к домену; он запускается в заданное время (3:00) и если пользователь регистрируется в сети. Второй шаблон предназначен для использования на системах, не подключенных к домену; он обязывает перезаписать раздел реестра EnterprisePublishing, используемый клиентами, не присоединяющимися к домену AD RMS.

Каждая из задач позволяет проверить, получал ли пользователь шаблоны в последние 30 или более дней. Если да, то задача соединяется с инфраструктурой AD RMS, чтобы получить шаблоны политики прав. В течение часа после регистрации пользователя в системе выполняется запланированная задача, а также копирование шаблонов, если требуется. Шаблоны находятся в папке \%LocalAppData%\Microsoft\DRM\Templates. Папка \%LocalAppData% перенаправляется в \AppData\Local в каждой папке профиля пользователя, а это чаще всего C:\Users\ . Если вы часто изменяете шаблоны и вам нужно, чтобы задачи выбирали шаблоны чаще, чем каждые 30 дней, вы можете создать параметр реестра типа DWORD под названием UpdateFrequency в разделе реестра HKEY_CURRENT_USER\Software\Microsoft\MSDRM\TemplateManagement. Значение параметра реестра — это число дней, которое пройдет до того, как новые шаблоны будут проверяться, изменяться или удалиться.

Настройка планировщика задач на каждой системе конечного пользователя для загрузки шаблонов политики прав, скорее всего, невыполнима для вашей организации, если у вас немного систем. Или вы можете использовать альтернативный метод, такой как общая папка в сети, настроенная как автономная папка у клиента. Другая возможность — запускать сценарий регистрации в системе для копирования шаблонов, как вы, вероятно, и делали до Vista.

Независимо от того, как вы доставляете шаблоны системам конечных пользователей, нужно для каждого пользователя изменить раздел реестра, чтобы настроить Microsoft Office 2010 на местонахождение шаблонов. Это раздел реестра HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Common\DRM для 32-разрядных редакций Office 2010, запускаемых на 32-разрядных Windows и 64-разрядных Office 2010, запускаемых на 64-разрядных Windows. Для 32-разрядных редакций Office 2010, запускаемых на 64-разрядных версиях Windows (реализуется по умолчанию при установке Office 2010 на 64-разрядную версию Windows), раздел реестра HKEY_CURRENT_USER\Software\Wow6432Node\Microsoft\Office\14.0\Common\DRM. Параметр системного реестра с именем AdminTemplatePath имеет тип Expandable String Value.

Чтобы задать настройки Admin

TemplatePath для конечных пользователей с помощью установок групповой политики, загрузите и установите административные шаблоны (из папки ADMX) в C:\Windows\PolicyDefinitions или общую папку для групповой политики. В качестве альтернативы можно вручную добавить файл шаблона office14.adm в редакторе управления групповой политикой Group Policy Management Editor. Создайте новый GPO, откройте его для редактирования и перейдите к \UserConfiguration\Policies\

AdministrativeTemplates\Microsoft Office 2010 (для устаревших административных шаблонов есть специальный узел над последним узлом, если вы используете файл ADM). Выберите узел Manage Restricted Permissions, затем дважды щелкните Specify Permission Policy Path в панели справа. В диалоговом окне Specify Permission Policy Path выберите Enabled и введите маршрут для шаблонов политики прав, как показано на экране 2.

.jpg) |

| Экран 2. Указание пути к политикам |

Если вы используете автономные папки, эта папка должна быть общедоступна. Если вы скопируете файлы на системы конечных пользователей, шаблоны будут находиться в ней. После создания GPO свяжите эту паку с организационной единицей (OU), в которой находятся ваши пользователи.

Недостатком использования GPO для установки AdminTemplatePath и его применения приложениями Office является то, что параметр реестра имеет тип REG_SZ, а это означает, что вы не можете задействовать переменную, такую как %LocalAppData%, когда определяете местоположение шаблонов политики прав, что препятствует использованию GPO для указания на папку Template, заполненную планировщиком задач.

По этой причине я рекомендую указать в AdminTemplatePath общий файловый ресурс, где находятся шаблоны RMS, и настроить административное назначение автономных файлов (в \UserConfiguration\Policies\Administrative Templates\Network\Offline Files), чтобы добавить местоположение общего ресурса, где находятся шаблоны в вышеупомянутых GPO. Эта схема обеспечивает доступность новейших шаблонов для конечных пользователей (без участия Task Scheduler) и доступность в автономном режиме для пользователей мобильных компьютеров, когда они отключаются от сети.

.jpg) |

| Экран 3. Проверка доступности шаблона |

Возможности пользователя

.jpg) |

| Экран 4. Уведомление о применении правила защиты Outlook |

.jpg) |

| Экран 5. «Галочка» обозначает применяемый шаблон политики прав |

Расширяйте свою защиту

Правила защиты Outlook позволяют расширить защиту конфиденциальной информации на настольных компьютерах и помогают соблюдать законодательные требования. Они дополняют транспортные правила Exchange 2010, и с ними вам, возможно, даже не понадобятся некоторые транспортные правила, что поможет освободить от лишней загрузки обработкой данных инфраструктуру Exchange 2010.

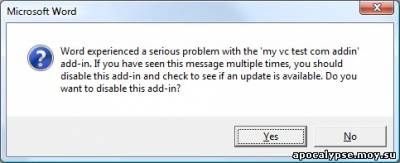

В Word возникла серьезная проблема с надстройкой "исключение DEP при запуске надстройки". Эта надстройка несовместима с режимом предотвращения выполнения данных и должна быть отключена или обновлена до последней версии. Вы хотите отключить загрузку этой надстройки?

Дополнительные сведения

В Microsoft Office 2010 функция предотвращения выполнения данных (DEP) помогает предотвратить некорректное выполнение кода и повредить компьютер. При попытке запустить надстройку, которая не предназначена для работы в среде с поддержкой DEP, программа Office, которую вы используете, перестает работать (в случае сбоя) в целях защиты компьютера.

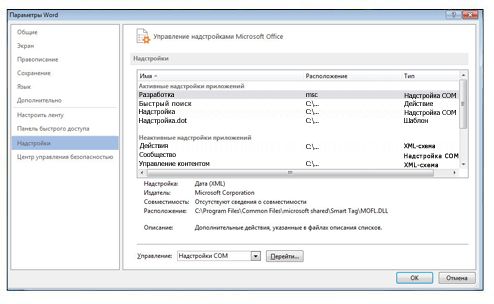

Просмотр того, отключена ли надстройка функцией DEP

Office 2010

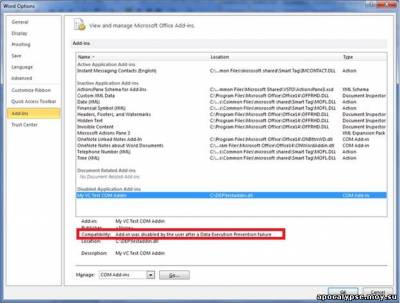

Нажмите файл > справка > Параметры > надстройки.

В области надстройки выберите надстройку , сведения о которой вы хотите узнать.

Сведения о надстройке отобразятся в области описания . Это описание говорит о том, что надстройка отключена с помощью функции DEP.

Совет: Вы также можете включить надстройку в этой области.

Office 2013

Щелкните Файл > Параметры > Надстройки.

В области надстройки выберите надстройку , сведения о которой вы хотите узнать.

Сведения о надстройке отобразятся в области описания . Это описание говорит о том, что надстройка отключена с помощью функции DEP.

Совет: Вы также можете включить надстройку в этой области.

Вы можете перемещать указатель вверх и вниз по списку надстроек. В области описания вы можете получить дополнительные сведения о каждой надстройке, например в том случае, если надстройка блокируется функцией DEP. Воспользуйтесь приведенными ниже описаниями, чтобы определить природу описаний DEP.

Надстройка несовместима с функцией предотвращения выполнения данных Надстройка не прошла процесс DEP и отключена.

Надстройка отключена пользователем после предотвращения выполнения данных Пользователь отключил надстройку после возникновения ошибки.

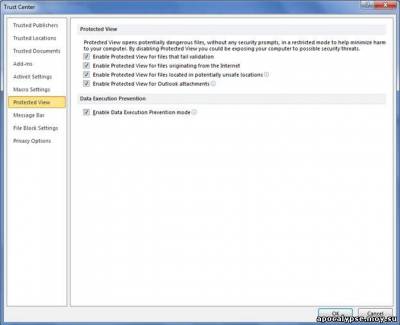

Включение и отключение предотвращения выполнения данных

В Office 2010 вы можете включать и отключать DEP в центре управления безопасностью. Но Office 2013 обновлен, поэтому эту функцию нельзя отключить. Но мы не рекомендуем отключить функцию предотвращения выполнения данных, так как DEP помогает защитить компьютер.

Примечание: Предотвращение выполнения данных доступно в 32-разрядных и 64-разрядных версиях Office. В 32-разрядной версии Office 2010 вы можете просмотреть или изменить параметры центра управления безопасностью, но в 64-разрядной версии нет параметров центра управления безопасностью.

Office 2010

Откройте вкладку Файл.

В группе Справка выберите команду Параметры.

Затем выберите пункты Центр управления безопасностью и Параметры центра управления безопасностью.

В центре управления безопасностьювыберите пункт режим защищенного просмотра.

В разделе предотвращение выполнения данныхустановите или снимите флажок включить режим предотвращения выполнения данных .

Примечание: Эта страница переведена автоматически, поэтому ее текст может содержать неточности и грамматические ошибки. Для нас важно, чтобы эта статья была вам полезна. Была ли информация полезной? Для удобства также приводим ссылку на оригинал (на английском языке).

ДЛЯ ПРОСМОТРА САЙТА РЕКОМЕНДУЕТСЯ ИСПОЛЬЗОВАТЬ: Uran - браузер от uCoz на базе проекта Chromium. | Google Chrome | Opera | Firefox

Из них:

Пользователи: 1421

Проверенные: 19

Друзья: 5

Редакторы: 0

Журналисты: 8

В вечном бане : 31

Модераторы: 1

Администраторы: 3

Из них:

Парней 1158

Девушек 330

Сейчас на сайте:

ВЫ МОЖЕТЕ ВОСПОЛЬЗОВАТЬСЯ

| Статьи: Общие [103] | Статьи: Windows Vista [225] | Статьи: Windows 7 [430] |

| Статьи: Windows 8 [33] | Статьи: Windows 10 [338] | Статьи: Windows 11 [54] |

| Статьи: Медицина и Здоровье [163] | Статьи: Психология, Семья, Отношения [160] | Статьи: Наука и Искусство [34] |

| Статьи: Безопасность [12] | Статьи: Офис 2010 [125] | Статьи: Офис 2007 [9] |

| Статьи: Тестирование железа [4] | Статьи: Exchange Server 2010 [103] | Статьи: Photoshop [76] |

| Статьи: Corel Draw [2] | Статьи: История и Политика [5] | Статьи: Реестр Windows [1] |

Здравствуйте, меня зовут Викас Малхотра (Vikas Malhotra), я руководитель программы безопасности в группе по разработке защищенных компьютерных систем Office (TWC). В этой статье мы рассмотрим ряд важных изменений в системе безопасности, связанных с технологией предотвращения выполнения данных (DEP). Эта технология представляет собой один из множества новых уровней комплексной защиты, добавленных в Office 2010.

Для начала я расскажу о принципах работы технологии предотвращения выполнения данных и ее влиянии как на разработчиков, так и на ИТ-специалистов.

Что такое технология предотвращения выполнения данных?

Компонент предотвращения выполнения данных впервые был представлен в ОС Windows XP с пакетом обновления 2 (SP2) и Windows 2003 Server с пакетом обновления 1 (SP1). Дополнительные сведения об этой технологии см. в следующей статье базы знаний Майкрософт.

При запуске программы для нее выделяются страницы памяти. Этим страницам назначается маркер, определяющий возможность их исполнения. Если страница помечена как исполняемая, расположенный по соответствующему адресу в памяти код может выполняться. Выполнение кода со страниц, не помеченных как исполняемые, не допускается. Если технология предотвращения выполнения данных включена, при попытке выполнить код со страницы, не помеченной как исполняемая, вызывается исключение предотвращения, и соответствующий процесс завершается.

Современные вредоносные программы, заражающие компьютер, в первую очередь пытаются внедрить вредоносный код в области памяти, помеченные как доступные для записи и исполняемые. После этого предпринимается попытка запустить такой код. На этом этапе при включенной технологии предотвращения выполнения данных происходит сбой приложения Office. С точки зрения безопасности в этом случае приложение Office предотвращает выполнение потенциально вредоносного кода и автоматически закрывается, чтобы обеспечить защиту компьютера.

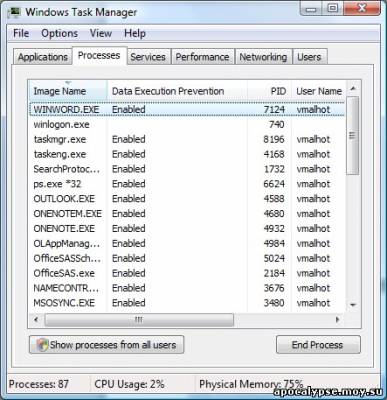

Как узнать, работает ли программа в режиме предотвращения выполнения данных?

Самый простой способ заключается в использовании диспетчера задач. Проверьте, отображается ли в окне диспетчера задач столбец "Предотвращение выполнения данных". Для каждого процесса, выполняемого в таком режиме, в этом столбце отображается состояние "Включено". На следующем рисунке показан процесс winword.exe, выполняемый в режиме предотвращения выполнения данных:

Как реализуется предотвращение выполнения данных в приложениях Office?

Чтобы определить политику предотвращения выполнения данных, настроенную на компьютере, загруженные приложения Office вызывают функцию GetSystemDEPPolicy. Этот API-интерфейс возвращает один из следующих результатов и реализует следующее поведение:

- AlwaysOn — приложения Office всегда выполняются в режиме предотвращения выполнения данных. Единственным способом изменить такое поведение является изменение системного файла конфигурации загрузки и перезапуск компьютера.

- AlwaysOff — приложения Office всегда выполняются с отключенным режимом предотвращения выполнения данных. Единственным способом изменить такое поведение является изменение файла конфигурации загрузки системы и перезапуск компьютера.

- OptIn — для каждого приложения Office в центре безопасности можно включить предотвращение выполнения данных (см. соответствующий раздел ниже).

- OptOut — для каждого приложения Office в центре безопасности можно отключить предотвращение выполнения данных (см. соответствующий раздел ниже).

Если определяется, что приложение Office должно выполняться с включенным предотвращением выполнения данных, это приложение вызывает функцию SetProcessDEPPolicy и проверяет, что предотвращение выполнения данных постоянно включено в течение всего срока жизни соответствующего процесса. Это позволяет обеспечить загрузку любых других двоичных файлов в процесс Office в режиме предотвращения выполнения данных.

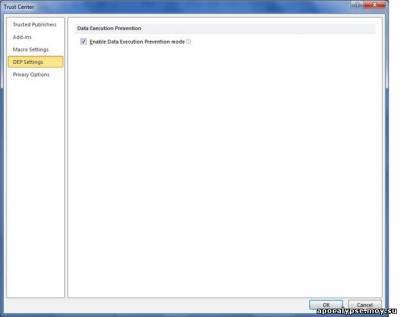

Какие параметры конфигурации доступны для ИТ-специалистов?

В 64-разрядных системах предотвращение выполнения данных для приложений Office включено всегда. В 32-разрядных системах можно настроить эту технологию на уровне приложений в центре безопасности. Для приложений, поддерживающих режим защищенного просмотра, параметр для настройки предотвращения выполнения данных находится на вкладке "Режим защищенного просмотра". Для всех других приложений Office этот параметр располагается на вкладке "Предотвращение выполнения данных", как показано ниже:

Рисунок. Настройка параметров предотвращения выполнения данных для приложений Office, поддерживающих режим защищенного просмотра

Рисунок. Настройка параметров предотвращения выполнения данных для приложений Office, не поддерживающих режим защищенного просмотра

Если параметр для включения предотвращения выполнения данных в центре безопасности недоступен, это означает, что на компьютере задан параметр AlwaysOn или AlwaysOff.

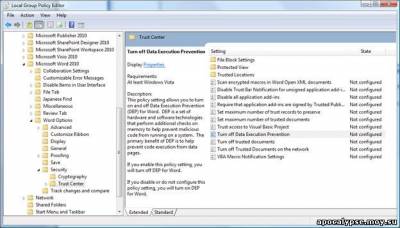

Настроить эти параметры центра безопасности также можно в шаблонах групповой политики, как показано ниже для приложения Word:

Как предотвращение выполнения данных может повлиять на приложения разработчика?

В большинстве случаев предотвращение выполнения данных не оказывает влияния на код. Однако если в коде реализуется запись на страницы памяти, не помеченные как исполняемые, с последующим выполнением этого кода (такое поведение характерно для компиляторов JIT), возможно несколько вариантов действий. Первый способ заключается в изменении кода и исключении подобного выполнения. Если доступ к исходному коду отсутствует или невозможно получить новую версию надстройки, можно отключить предотвращение выполнения данных, следуя приведенным ранее инструкциям. Кроме того, можно использовать функцию VirtualProtect. Функция VirtualProtect позволяет записывать код на страницы памяти, помеченные для записи и исполнения. После окончания записи можно снять атрибут "Запись". Это позволяет выполнять код в дальнейшем без вызова исключения. Если атрибут "Запись" снят, вредоносные программы не смогут заразить память компьютера.

Как выглядит исключение предотвращения выполнения данных?

В большинстве случаев причиной ошибки предотвращения выполнения данных являются установленные надстройки, а не сами приложения Office. Когда в надстройке возникает исключение предотвращения выполнения данных, работа приложения Office завершается, как при обычном сбое. После перезапуска приложения Office открывается диалоговое окно, аналогичное приведенному ниже:

В этом примере причиной нестабильной работы приложения Office является надстройка "my vc test com add-in". У пользователя есть два варианта действий. Первый — отключить загрузку надстройки, а второй — попытаться повторно загрузить ее. Рекомендуется отключить надстройку, чтобы обеспечить нормальную загрузку приложения Office. После запуска приложения Office следует определить причину отключения надстройки с помощью диспетчера надстроек.

На следующем рисунке показана следующая причина отключения: "Надстройка была отключена пользователем после сбоя предотвращения выполнения данных".

В этом случае рекомендуется отключить надстройку до тех пор, пока не будет доступна новая ее версия с поддержкой предотвращения выполнения данных.

Итак, в наборе Office 2010 реализована встроенная поддержка предотвращения выполнения данных. Эта технология позволяет защитить компьютер, не допуская выполнения вредоносного кода.

После прочтения материала " Предотвращение выполнения данных в Office 2010 ", можно просмотреть форум и поискать темы по данной игре.

| html-cсылка на публикацию |

| BB-cсылка на публикацию |

| Прямая ссылка на публикацию |

Внимание: Все ссылки и не относящиеся к теме комментарии будут удаляться. Для ссылок есть форум.

В большинстве случаев этих предупреждений системы безопасности можно избежать с помощью установки и своевременного обновления антивирусного программного обеспечения. В этой статье объясняется, почему выводятся эти предупреждения системы безопасности и как их избежать.

Совет: Корпорация Майкрософт предоставляет бесплатные антивирусной программы Microsoft Security Essentials и Защитник Windows. Они в реальном времени защищают компьютер от вирусов, шпионских и других вредоносных программ.

В этом разделе.

Признаки

Выводится одно из следующих предупреждений системы безопасности:

Программа пытается получить доступ к адресам электронной почты, хранящимся в Outlook. Если вы этого не ожидаете, нажмите кнопку " Запретить" и проверьте наличие последних обновлений для антивирусной программы.

Причина

Программы, запущенные вами. Возможно также, что программу запустили вы. Например, вы можете использовать программу для синхронизации мобильного устройства с данными Outlook.

Решение

Устранение предупреждения безопасности

Если вы не ожидали, что программа попытается получить доступ к Outlook, или сомневаетесь в ее надежности, нажмите кнопку Запретить.

Если вам будет предложено разрешить доступ к сведениям о получателе, установите флажок Разрешить доступ на, выберите нужный интервал времени, а затем нажмите кнопку Разрешить.

Примечание: Рекомендуется выбрать наименьший интервал времени, требуемый программе для доступа к данным Outlook. Если ей понадобится дополнительное время, предупреждение системы безопасности появится вновь.

Предотвращение появления этого предупреждения системы безопасности

Совет: Корпорация Майкрософт предоставляет бесплатные антивирусной программы Microsoft Security Essentials и Защитник Windows. Они в реальном времени защищают компьютер от вирусов, шпионских и других вредоносных программ.

В некоторых случаях установка и своевременное регулярное обновление антивирусного программного обеспечения могут предотвратить повторное появление этого предупреждения системы безопасности. Такие случаи описаны ниже.

Необходимо регулярно обновлять антивирусную программу. Большинство антивирусных программ поддерживают автоматическое скачивание обновлений при подключении к Интернету. Обратитесь к поставщику антивирусного программного обеспечения.

Антивирусная программа настроена таким образом, что другие приложения могут иметь доступ к сведениям о ее обновлениях. Обычно антивирусные программы позволяют другим приложениям получать сведения об обновлениях. Чтобы проверить, включен ли параметр доступа к сведениям об обновлениях, просмотрите настройки антивирусной программы или свяжитесь с поставщиком программного обеспечения.

Outlook получает сведения о наличии антивирусной программы и ее обновлениях из центра обеспечения безопасности Windows.

Если срок подписки на антивирусную программу истек или она неактивна, предупреждение системы безопасности может снова появиться при попытке программы получить доступ к Outlook.

Просмотр параметров безопасности в центре управления безопасностью

Параметр безопасности Программный доступ в центре управления безопасностью может иметь следующие значения:

Предупреждать о подозрительной активности, если антивирусная программа неактивна или устарела (рекомендуется). Это значение используется по умолчанию в Outlook. Под подозрительной активностью подразумеваются попытки доступа ненадежных программ к Outlook.

Всегда предупреждать о подозрительной активности. Этот вариант обеспечивает наибольшую безопасность. При попытке любой программы получить доступ к Outlook всегда будет выводиться предупреждение системы безопасности.

Никогда не предупреждать о подозрительной активности (не рекомендуется). Это наименее безопасный вариант.

Чтобы просмотреть значение этого параметра, сделайте следующее:

Откройте вкладку Файл.

Выберите пункт Параметры.

Щелкните Центр управления безопасностью.

Щелкните Программный доступ.

Если ваш компьютер управляется администратором Microsoft Exchange Server или доменных служб Microsoft Windows Active Directory и администратор изменил стандартные параметры, запретив пользователям вносить изменения, возможность изменения настроек безопасности программного доступа будет недоступна.

Если компьютер не управляется администратором Exchange Server или доменных служб Microsoft Windows Active Directory, а вы являетесь администратором Windows на компьютере, значение параметра безопасности Программный доступ можно изменить. Однако делать это не рекомендуется.

Понижение безопасности Outlook

Проблема

Настройка в Outlook присутствует, но рассылка не происходит.

Не открываются/не создаются письма в Terrasoft.

Решение

Последовательность действий для понижения безопасности Outlook:

[Центр управления безопасности] -> [Параметры центра управления безопасности]

[Программный доступ] -> [Никогда не предупреждать о подозрительной активности]

[Программный доступ] -> [Включить режим предотвращения выполнения данных], снять галочку (этот пункт можно пропустить)

[Программный доступ] -> [Включить все макросы], а также установить галочку в поле [Применять параметры безопасности макросов к установленным надстройкам]

Важно

Понизить параметры безопасности Outlook может только пользователь имеющий права администратора.

Предупреждения:

Программа пытается получить доступ к адресам электронной почты, хранящимся в Outlook. Если вы этого не ожидаете, нажмите кнопку «Запретить» и проверьте наличие последних обновлений для антивирусной программы.

Для Outlook 2010 можно отключить так:

Цитата первоисточника —

Применимо к: Microsoft Office Outlook 2007

Печать

В большинстве случаев этих предупреждений системы безопасности Microsoft Office Outlook 2007 можно избежать с помощью установки и своевременного обновления антивирусного программного обеспечения. В этой статье объясняется, почему выводятся эти предупреждения системы безопасности и какие условия нужно выполнить, чтобы их избежать.

В этой статье:

Признаки

Причина

Решение

Признаки

К началу страницы

Причина

Программы, запущенные пользователем Возможно также, что программа была запущена пользователем. Например, используется программа для синхронизации карманного компьютера или мобильного устройства с данными Outlook.

Примечание. Рекомендуется выбрать наименьший интервал времени, требуемый для другой программы для доступа к данным Outlook. Если для программы понадобится дополнительное время, предупреждение системы безопасности появится вновь.

Предотвращение появления этого предупреждения системы безопасности

При некоторых условиях установка и своевременное регулярное обновление антивирусного программного обеспечения могут предотвратить повторное появление этого предупреждения системы безопасности. Ниже перечислены эти условия:

Антивирусное программное обеспечение должно быть совместимо с пакетом обновления SP2 для Microsoft Windows XP. Обратитесь к поставщику антивирусного программного обеспечения (на английском языке).

Антивирусное программное обеспечение необходимо регулярно обновлять. Большинство антивирусных программ поддерживают автоматическое обновление при подключении к Интернету. Обратитесь к поставщику антивирусного программного обеспечения.

Антивирусное обеспечение настроено таким образом, что другие приложения могут иметь доступ к сведениям о его обновлениях. Обычно антивирусные программы по умолчанию позволяют другим приложениям просматривать сведения об обновлениях. Чтобы проверить, включен ли параметр доступа к сведениям об обновлениях, просмотрите настройки антивирусной программы или свяжитесь с поставщиком программного обеспечения.

Примечания

Приложение Office Outlook 2007 получает сведения о наличии антивирусной программы и ее обновлениях от центра управления безопасностью Microsoft Windows.

Если срок подписки на антивирусное программное обеспечение истек, предупреждение системы безопасности может быть вновь отображено при попытке программы получить доступ к Outlook.

Просмотр параметров безопасности в центре управления безопасностью

Параметр безопасности Программный доступ в центре управления безопасностью предоставляет следующие варианты:

Предупреждать о подозрительной активности, если антивирусная программа неактивна или устарела (рекомендуется) Этот параметр установлен по умолчанию в Office Outlook 2007. Под подозрительной активностью подразумеваются ненадежные программы, осуществляющие попытку доступа к Outlook.

Всегда предупреждать о подозрительной активности Этот вариант обеспечивает наибольшую безопасность. При попытке любой программы получить доступ к Outlook всегда будет выводиться предупреждение системы безопасности.

Никогда не предупреждать о подозрительной активности (не рекомендуется) Это наименее безопасный вариант.

Чтобы осуществить соответствующую настройку, выполните следующие действия.

В меню Сервис выберите команду Центр управления безопасностью.

Выберите пункт Программный доступ.

Примечания

Если компьютер в организации управляется администратором Microsoft Exchange или Microsoft Windows Active Directory Domain Services и администратор изменил параметры по умолчанию, запретив пользователям вносить изменения, возможность изменения настроек безопасности программного доступа будет недоступна.

Если компьютер не управляется администратором Exchange или доменных служб Microsoft Windows Active Directory, а пользователь является администратором Windows на компьютере, значение параметра безопасности Программный доступ можно изменить. Однако не рекомендуется делать этого.

Предотвращение выполнения данных (Data Execution Prevention, DEP) — это технология защиты оперативной памяти. Компьютер с помощью DEP помечает все ячейки памяти, используемые приложениями, как неисполняемые «только для данных», если ячейка не содержит исполняемого кода в явном виде.

Если приложение пытается выполнить код со страницы памяти, помеченной как неисполняемая, процессор может сгенерировать исключение и предотвратить исполнение кода.

Таким образом, система помешает вредоносной программе (например, вирусу) внедриться в память компьютера. Позволяя только особым областям памяти запускать исполняемый код, DEP защищает компьютер от многих типов самовоспроизводящихся вирусов. Предотвращение выполнения данных может быть аппаратным и программным.

Аппаратное DEP более надежно, так как распространяется на все программы и службы, исполняемые на компьютере. Программное DEP, как правило, служит хорошей защитой только программ и служб Windows.

Компании Advanced Micro Devices (AMD) и Intel поставляют совместимые с Windows процессоры, поддерживающие функцию DEP.

Начиная с пакета обновления 2 (SP2) для Windows XP 32-разрядная версия Windows использует один из следующих методов.

- Функцию no-execute page-protection (NX), разработанную компанией AMD.

- Функцию Execute Disable Bit (XD), разработанную компанией Intel.

Чтобы использовать указанные функции, необходимо, чтобы процессор работал в режиме расширения физических адресов (Physical Address Extension, PAE). Windows автоматически включает режим PAE для поддержки функции DEP, поэтому пользователям не нужно отдельно включать PAE.

Physical Address Extension (PAE) — режим работы встроенного блока управления памятью x86-совместимых процессоров, в котором используются 64-битные элементы таблиц страниц (из которых для адресации используются только 36 бит), c помощью которых процессор может адресовать 64 ГБ физической памяти (вместо 4 ГБ, адресуемых при использовании 32-разрядных таблиц), хотя каждая задача (программа) всё равно может адресовать максимум до 4 ГБ виртуальной памяти.

64-разрядные версии Windows также поддерживают функцию NX, но режим работы с оперативной памятью РАЕ для них не обязателен. Кроме того, для 64-разрядных компьютеров возможны разные конфигурации памяти.

Чтобы узнать, поддерживают ли аппаратные средства вашего компьютера DEP, выполните следующие действия.

1. Откройте меню Пуск и выберите Панель управления.

Меню Пуск — Панель управления

2. Щелкните на категории Система и безопасность и откройте окно Система.

Категория Система и безопасность

3. Внизу в левой части щелкните на ссылке Счетчики и средства производительности.

Счетчики и средства производительности

4. Щелкните на ссылке Настройка визуальных эффектов. На экране появится диалоговое окно Параметры быстродействия.

Настройка визуальных эффектов

5. Откройте вкладку Предотвращение выполнения данных. Внизу вы найдете информацию о поддержке DEP.

Информацию о поддержке DEP

Во вкладке Предотвращение выполнения данных можно настроить работу DEP с помощью следующих параметров.

- Включить DEP только для основных программ и служб Windows. DEP работает только для сервисов, программ и компонентов операционной системы. Это параметр включен по умолчанию. Его рекомендуется выбирать, если компьютер поддерживает предотвращение выполнения и оно настроено правильно.

- Включить DEP для всех программ и служб, кроме выбранных ниже. DEP работает для всей операционной системы, а также для программ и сервисов, которые вы запускаете.

Поскольку некоторые приложения могут работать нестабильно или вообще не будут работать при программном DEP, для них придется сделать исключение.

Щелкните на кнопке Добавить… и выберите программы, для которых вы хотите отключить предотвращение выполнения.

Отключение предотвращение выполнения

Программа в исключении

Обратите внимание, в 64-разрядных версиях Windows механизм DEP всегда включен для 64-разрядных приложений. Поэтому если вы пожелаете его включить для 64-разрядных приложений, то появится диалоговое окно «Вы не можете задать атрибуты DEP для 64-разрядных исполняемых файлов».

DEP всегда включен для 64-разрядных приложений

Как убедиться, что аппаратная функция DEP работает в Windows

Чтобы убедиться, что аппаратная функция DEP работает в Windows, воспользуйтесь одним из следующих способов.

Способ 1. Используйте средство командной строки Wmic

С помощью средства командной строки Wmic можно проверить параметры DEP. Чтобы определить, доступна ли аппаратная функция DEP, выполните следующие действия:

1. В меню Пуск меню Пуск введите в поле Поиска команду cmd и нажмите кнопку ВВОД.

Вызов командной строки

2. В командной строке введите следующую команду и нажмите клавишу ВВОД:

wmic OS Get DataExecutionPrevention_Available

Если в результате будет получено значение TRUE, аппаратная функция DEP включена.

Средство командной строки Wmic

Если FALSE, значит аппаратная функция DEP выключена. Включить ее можно в настройках BIOS. Как это сделать — лучше посмотреть документацию к материнской плате вашего компьютера.

Параметр no-execute page-protection (NX) включает аппаратный DEP на платах с чипсетом от AMD, а параметр Execute Disable Bit (XD) — на платах с чипсетами от Intel.

Чтобы определить текущую политику поддержки DEP, выполните следующие действия.

1. В меню Пуск меню Пуск введите в поле Поиска команду cmd и нажмите кнопку ВВОД.

Вызов командной строки

2. В командной строке введите следующую команду и нажмите клавишу ВВОД:

wmic OS Get DataExecutionPrevention_SupportPolicy

В результате выполнения команды будет возвращено значение 0, 1, 2 или 3.

Политика поддержки DEP

Эти значения соответствуют политикам поддержки DEP, описанным ниже.

2 — OptIn (конфигурация по умолчанию) — Функция DEP включена только для системных компонентов и служб Windows

3 – OptOut — Функция DEP включена для всех процессов. Администратор может вручную создать список приложений, для которых функция DEP отключена

1 – AlwaysOn — Функция DEP включена для всех процессов

0 – AlwaysOff — Функция DEP отключена для всех процессов

Преимущества DEP

Основным преимуществом, которое предоставляет функция DEP, является возможность предотвратить запуск кода из областей данных (таких как куча, стек или пул памяти). Как правило, содержимое стека и кучи по умолчанию не является исполняемым кодом.

При аппаратной реализации функция DEP вызывает исключение при запуске кода из указанных местоположений. Если исключение остается необработанным, то процесс останавливается. В режиме ядра исполнение кода, находящегося в защищенной памяти, вызывает появление стоп-ошибки.

Функция DEP позволяет отразить целый класс атак. В частности, DEP позволяет блокировать вредоносные программы, в результате работы которых вирус помещает в процесс дополнительный код, а затем пытается выполнить этот код. В системах, поддерживающих функцию DEP, выполнение такого кода вызывает исключение.

Читайте также: