Произошла ошибка установки утилиты certutil установите корневые сертификаты через браузер

| Конфигурация компьютера | |

| Процессор: Процессор Intel(R) Core(TM)2 Quad CPU Q6700 @ 2.66GHz, 2660 МГц | |

| Материнская плата: ASUSP%K SE S 775, iP35/ICH9 (FSB 1333mHZ), ATX, PCI-E x 1/2xPCI,4DDRII 1066 Dual chan | |

| Память: DDR-II 2GB PC-6400 800Mhz Patriot | |

| HDD: HDD 500.0 Gb Seagete SATAII 7200.7rpm | |

| Видеокарта: ATI Radeon 512 mb PCI-e x16(Palit) HD4850 256 bit DDR3 |

Не хочет работать (

certutil -addstore "TrustedPublisher" "R:\cert.cer"

| Конфигурация компьютера | |

| Процессор: Процессор Intel(R) Core(TM)2 Quad CPU Q6700 @ 2.66GHz, 2660 МГц | |

| Материнская плата: ASUSP%K SE S 775, iP35/ICH9 (FSB 1333mHZ), ATX, PCI-E x 1/2xPCI,4DDRII 1066 Dual chan | |

| Память: DDR-II 2GB PC-6400 800Mhz Patriot | |

| HDD: HDD 500.0 Gb Seagete SATAII 7200.7rpm | |

| Видеокарта: ATI Radeon 512 mb PCI-e x16(Palit) HD4850 256 bit DDR3 |

| Не хочет работать ( » — не ответ, как и «ничо не получается». » |

Какая ОС? Проверьте наличие «certutil.exe» в «C:\Windows\System32». Проверьте наличие указанного пути в переменной окружения %PATH%.

| Конфигурация компьютера | |

| Процессор: Процессор Intel(R) Core(TM)2 Quad CPU Q6700 @ 2.66GHz, 2660 МГц | |

| Материнская плата: ASUSP%K SE S 775, iP35/ICH9 (FSB 1333mHZ), ATX, PCI-E x 1/2xPCI,4DDRII 1066 Dual chan | |

| Память: DDR-II 2GB PC-6400 800Mhz Patriot | |

| HDD: HDD 500.0 Gb Seagete SATAII 7200.7rpm | |

| Видеокарта: ATI Radeon 512 mb PCI-e x16(Palit) HD4850 256 bit DDR3 |

| Какая ОС? Проверьте наличие «certutil.exe» в «C:\Windows\System32». Проверьте наличие указанного пути в переменной окружения %PATH%. » |

Тогда идите в профильный Вашей ОС раздел, создавайте там тему по поводу отсутствия данного исполняемого файла и некорректности PATH. Можете также привести там ссылку на эту тему.

| Конфигурация компьютера | |

| Процессор: Процессор Intel(R) Core(TM)2 Quad CPU Q6700 @ 2.66GHz, 2660 МГц | |

| Материнская плата: ASUSP%K SE S 775, iP35/ICH9 (FSB 1333mHZ), ATX, PCI-E x 1/2xPCI,4DDRII 1066 Dual chan | |

| Память: DDR-II 2GB PC-6400 800Mhz Patriot | |

| HDD: HDD 500.0 Gb Seagete SATAII 7200.7rpm | |

| Видеокарта: ATI Radeon 512 mb PCI-e x16(Palit) HD4850 256 bit DDR3 |

| Тогда идите в профильный Вашей ОС раздел, создавайте там тему по поводу отсутствия данного исполняемого файла и некорректности PATH. Можете также привести там ссылку на эту тему. » |

Данный файл не находится по умолчанию в Windows XP SP 3. Появилась в Vistа и старше, также эта утилита входит в Administrator Kit.

Но этот вопрос решил - скопировал certutil.exe и certadm.dll с Windows Server. Теперь все отрабатывает, но сертификат попадает в Сертификаты (Локальный компьютер) - Доверенные издатели, А нужно чтоб ложился в Сертификаты (Текущий пользователь) - Доверенные корневые центры сертификации

Последний раз редактировалось Nenomernoj, 22-12-2015 в 09:26 . Причина: .

Для корректного входа и работы в государственных веб-порталах Республики Казахстан (РК) необходимым условием является установка сертификатов Национального удостоверяющего центра (НУЦ) в хранилище доверенных корневых центров сертификации вашей системы.

В отличии от большинства браузеров, Mozilla Firefox использует свое собственное хранилище сертификатов, остальные браузеры используют хранилище сертификатов операционной системы.

Скачивание сертификатов НУЦ

Для работы с государственными порталами достаточно трех перечисленных выше сертификатов.

Установка/удаление сертификатов в Mozilla Firefox

Браузер Firefox использует свое хранилище сертификатов, поэтому инструкция по установке сертификатов для этого браузера индивидуальна.

- Автоматическая установка сертификатов НУЦ в браузер

- Ручная установка сертификатов НУЦ в браузер

- Удаление сертификатов из браузера

Автоматическая установка сертификатов НУЦ в браузер

Сертификаты успешно установлены в хранилище доверенных центров сертификации браузера Mozilla Firefox, вход на государственные порталы РК будут успешны.

Ручная установка сертификатов НУЦ в браузер

Сертификаты успешно установлены в доверенные центры сертификации браузера Mozilla Firefox.

В списке Центров сертификации появится раздел РМК «МЕМЛЕКЕТТІК ТЕХНИКАЛЫҚ ҚЫЗМЕТ» (внизу списка), содержащий три сертификата РК.

Удаление сертификатов из браузера

Для удаления сертификатов из Firefox выполните следующие действия:

- Щелкните по значку Открыть меню (в правом верхнем углу браузера) и нажмите Настройки или введите в адресной строке браузера about:preferences;

- В левой части окна нажмите пункт Приватность и Защита;

- В разделе Сертификаты (внизу страницы) нажмите кнопку Просмотр сертификатов;

- Переключитесь на вкладку Центры сертификации;

- В списке сертификатов выберите сертификат для удаления и нажмите кнопку Удалить;

- Закройте браузер.

Для удаления сертификатов НУЦ удалите все сертификаты из раздела РМК «МЕМЛЕКЕТТІК ТЕХНИКАЛЫҚ ҚЫЗМЕТ».

🔥 Удаление сертификатов других центров сертификации может вызвать ошибки открытия сайтов интернета.

Установка/удаление сертификатов (другие браузеры)

Большинство браузеров в работе используют хранилище сертификатов системы Windows.

- Автоматическая установка сертификатов НУЦ

- Ручная установка сертификатов в Windows

- Удаление сертификатов из хранилища Windows

Автоматическая установка сертификатов НУЦ

Для автоматической установки сертификатов НУЦ используйте программу NCALayer.

Она устанавливает сертификаты НУЦ в Доверенные корневые центры сертификации системы, устанавливает новые версии сертификатов если срок предыдущих истек, следит за наличием установленных сертификатов, востанавливая при необходимости.

- Открываем страницу NCALayer на сайте НУЦ (ссылка);

- Нажимаем кнопку NCALayer для Windows и ожидаем загрузки архива;

- Распаковываем архив и запускаем файл NCALayerInstall.exe;

- Нажимаем Далее для начала установки;

- Разрешаем установку корневых сертификатов НУЦ в хранилище доверенных корневых сертификатов системы (значок разрешения появляется на Панели задач).

Ручная установка сертификатов в Windows

Для ручной установки сертификатов в хранилище системы выполните:

Сертификат успешно установлен в систему и доступен для использования браузерами.

💡 Для работы с гос.порталами РК вам необходимо импортировать три сертификата НУЦ: НУЦ (RSA_OLD), НУЦ (RSA_OLD), НУЦ (RSA_OLD).

Удаление сертификатов из хранилища Windows

Для удаления сертификатов из хранилища Windows выполните следующие шаги:

- Откройте Выполнить (нажмите сочетание клавиш Windows+R или щелкните по меню Пуск правой клавишей мыши);

- Введите имя утилиты certmgr.msc и нажмите ОК;

- Раскройте список Доверенные корневые центры сертификации и выберите папку Сертификаты;

- Выделите в списке справа сертификат для удаления и щелкните по нему правой клавишей мыши, выберите пункт Удалить;

- Согласитесь с удалением нажав кнопку Да.

Сертификат успешно удален из хранилища Windows.

💡 Для удаления сертификатов НУЦ удалите все сертификаты выданные НЕГІЗГІ КУӘЛАНДЫРУШЫ ОРТАЛЫҚ (RSA).

12.01.2022

itpro

Windows 10, Windows 11, Windows 7, Windows Server 2019, Групповые политики

комментариев 20

По умолчанию, все операционные системы семейства Windows автоматически получают и обновляют корневые сертификаты с сайта Microsoft. Компания MSFT в рамках программы корневых сертификатов Microsoft Trusted Root Certificate Program, ведет и публикует в своем онлайн хранилище сертификаты для клиентов и устройств Windows. Если проверяемый сертификат в своей цепочке сертификации относится к корневому CA, который участвует в этой программе, Windows автоматически скачает с узла Microsoft Update и добавит такой корневой сертификат в доверенные на вашем компьютере.

Windows запрашивает обновление списка корневых сертификатов (certificate trust lists — CTL) один раз в неделю. Если в Windows отсутствует прямой доступ к каталогу Windows Update, то система не сможет обновить корневые сертификаты, соответственно у пользователя могут быть проблемы с открытием сайтов (SSL сертификаты которых подписаны недоверенными CA, см. статью об ошибке в Chrome Этот сайт не может обеспечить безопасное соединение), либо с установкой запуском подписанных приложений или скриптов.

В этой статье попробуем разобраться, как в Windows вручную обновить список корневых сертификатов в TrustedRootCA в изолированных сетях, или компьютерах/серверах без прямого подключения к Интернету.

Примечание. Если ваши компьютеры выходят в Интернет через прокси-сервер, для автоматического обновления корневых сертификатов Microsoft рекомендует открыть прямой доступ (bypass) к веб-узлам Microsoft. Но это не всегда возможно/применимо.

Управление корневыми сертификатами в Windows 10 и 11

Как посмотреть список корневых сертификатов на устройстве Windows?

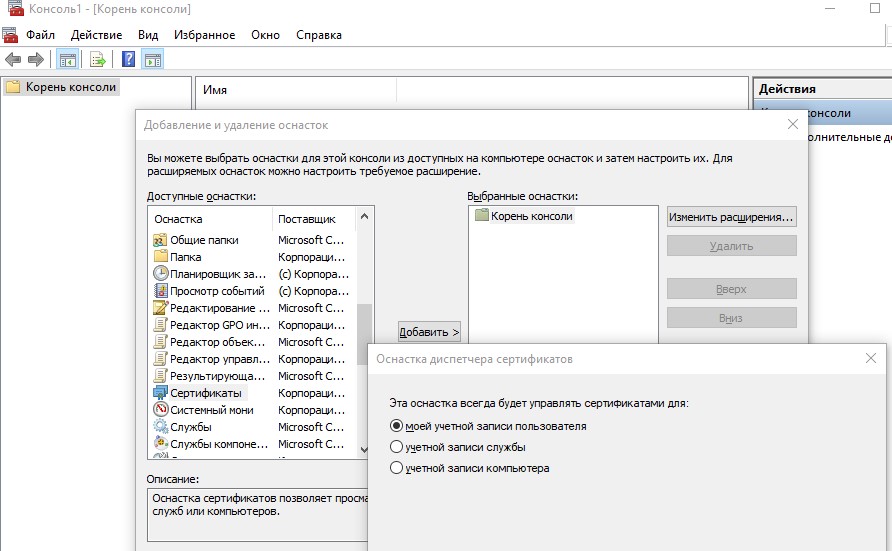

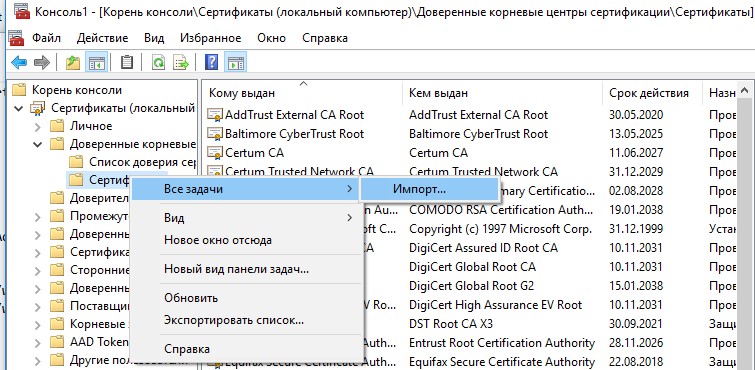

- Чтобы открыть хранилище корневых сертификатов компьютера в Windows /Windows Server, запустите консоль mmc.exe ;

- Нажмите Файл (File) ->Добавить или удалить оснастку (Add/Remove Snap-in), в списке оснасток выберите Сертификаты (Certificates) ->Добавить (Add);

- В диалоговом окне выберите что вы хотите управлять сертификатами учетной записи компьютера (Computer account);

- Далее -> Ok -> Ok;

- Разверните Certificates (Сертификаты) ->Trusted Root Certification Authorities Store (Доверенные корневые сертификаты). В этом списке содержится список доверенных корневых сертификатов вашего компьютера.

Вы можете вывести список доверенных корневых сертификатов на вашем компьютере со сроками их действия с помощью PowerShell:

Get-Childitem cert:\LocalMachine\root |format-list

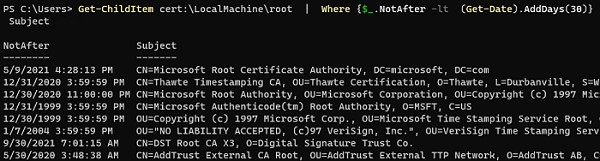

Можно вывести список истекших сертификатов, или которые истекут в ближайшие 30 дней:

Get-ChildItem cert:\LocalMachine\root| Where |select NotAfter, Subject

В целях безопасности рекомендует периодически проверять хранилище доверенных сертификатов на наличие поддельных сертификатов с помощью утилиты Sigcheck. Утилита позволяет сравнить список сертификатов, установленных на компьютере со списком корневых сертификатов на сайте Microsoft (можно скачать офлайн файл с актуальными сертификатами authrootstl.cab).

Вы можете вручную перенести файл корневого сертификата с одного компьютера на другой с помощью функцию Экспорта/Импорта.

Включить/отключить автоматическое обновление корневых сертификатов в Windows

Как мы уже упомянули, Windows по умолчанию сама обновляет корневые сертификаты. Вы можете включить или отключить обновление сертификатов в Windows через GPO или реестр.

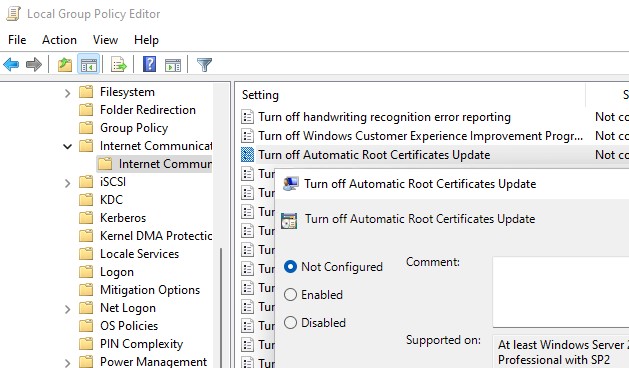

Откройте локальный редактор групповой политики (gpedit.msc) и перейдите в раздел Computer Configuration -> Administrative Templates -> System -> Internet Communication Management -> Internet Communication.

Параметр Turn off Automatic Root Certificates Update в этом разделе позволяет отключить автоматическое обновление корневых сертификатов через сайт Windows Update. По умолчанию это политика не настроена и Windows всегда пытается автоматически обновлять корневые сертификаты.

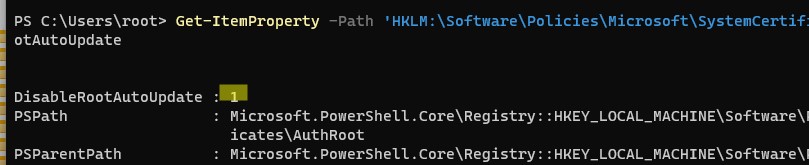

Если эта политика не настроена, а сертификаты не обновляются автоматически, проверьте не включен ли вручную параметр реестра, отвечающий за эту настройку. Проверьте значение параметра реестра с помощью PowerShell:

Get-ItemProperty -Path 'HKLM:\Software\Policies\Microsoft\SystemCertificates\AuthRoot' -Name DisableRootAutoUpdate

Если команда вернет, что значение ключа DisableRootAutoUpdate=1 , значит на вашем компьютере отключено обновление корневых сертификатов. Чтобы включить его, измените значение параметра на 0.

Ручное обновление корневых сертификатов в Windows 10 и 11

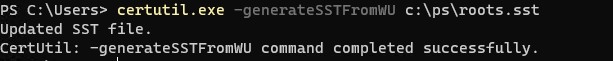

Утилита управления и работы с сертификатами Certutil (появилась в Windows 10, для Windows 7 доступна в виде отдельного обновления), позволяет скачать с узлов Windows Update и сохранить в SST файл актуальный список корневых сертификатов.

Для генерации SST файла, на компьютере Windows 10/11 с доступом в Интернет, выполните с правами администратора команду:

certutil.exe -generateSSTFromWU c:\PS\roots.sst

В результате в целевом каталоге появится файл SST, содержащий актуальный список сертификатов. Дважды щелкните по нему для открытия. Данный файл представляет собой контейнер, содержащий доверенные корневые сертификаты.

В указанном каталоге появится файл SST, содержащий актуальный список сертификатов. Данный файл представляет собой контейнер, содержащий доверенные корневые сертификаты. Дважды щелкните по нему.

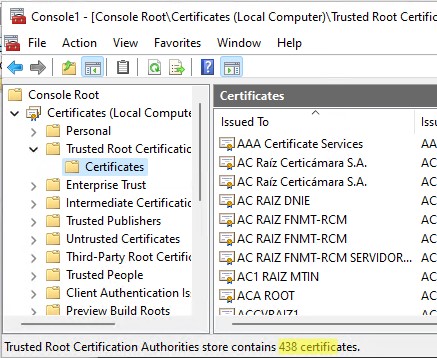

В открывшейся mmc консоли вы можете экспортировать любой из полученных сертификатов. В моем случае, список сертификатов содержал 436 элементов. Естественно, экспортировать сертификаты и устанавливать по одному не рационально.

Совет. Для генерации индивидуальных файлов сертификатов можно использовать команду certutil -syncWithWU . Полученные таким образом сертификаты можно распространить на клиентов с помощью GPO.

Для установки всех сертификатов из SST файла и добавления их в список корневых сертификатов компьютера можно воспользоваться командами PowerShell:

$sstStore = ( Get-ChildItem -Path C:\ps\rootsupd\roots.sst )

$sstStore | Import-Certificate -CertStoreLocation Cert:\LocalMachine\Root

Запустите оснастку certmgr.msc и убедитесь, что все сертификаты были добавлены в хранилище Trusted Root Certification Authority. В нашем примере на Windows 11 количество корневых сертификатов увеличилось с 34 до 438.

Список корневых сертификатов в формате STL

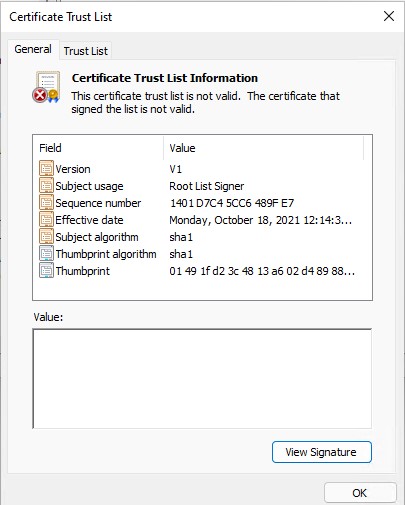

Файл authroot.stl представляет собой контейнер со списком отпечатков (thumbprint) доверенных сертификатов Microsoft в формате Certification Trust List.

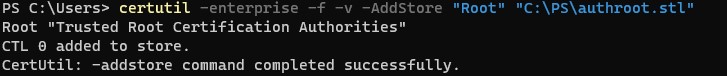

Данный файл можно установить в системе с помощью утилиты certutil:

certutil -enterprise -f -v -AddStore "Root" "C:\PS\authroot.stl"

Также вы можете импортировать сертификаты из консоли управления сертификатами (Trust Root CertificationAuthorities –>Certificates -> All Tasks > Import). Укажите путь к вашему STL файлу сертификатами.

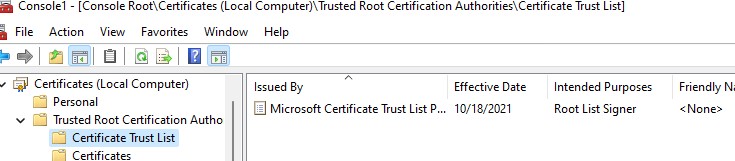

После выполнения команды, в консоли управления сертификатами ( certmgr.msc ) в контейнере Trusted Root Certification Authorities (Доверенные корневые сертификаты) появится новый раздел с именем Certificate Trust List (Список доверия сертификатов).

certutil -enterprise -f -v -AddStore disallowed "C:\PS\disallowedcert.stl "

Обновление корневых сертификатов в Windows с помощью GPO в изолированных средах

Если у вас возникла задача регулярного обновления корневых сертификатов в изолированном от Интернета домене Active Directory, есть несколько более сложная схема обновления локальных хранилищ сертификатов на компьютерах домена с помощью групповых политик. В изолированных сетях Windows вы можете настроить обновление корневых сертификатов на компьютерах пользователей несколькими способами.

Первый способ предполагает, что вы регулярно вручную скачиваете и копируете в вашу изолированную сеть файл с корневыми сертификатами, полученный так:

certutil.exe –generateSSTFromWU roots.sst

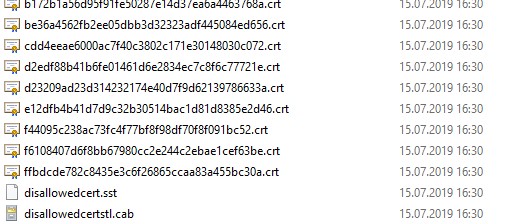

Второй способ предполагает получение актуальных корневых сертификатов с помощью команды:

В указанном сетевом каталоге появится ряд файлов корневых сертификатов (CRT) и в том числе файлы (authrootstl.cab, disallowedcertstl.cab, disallowedcert.sst, thumbprint.crt).

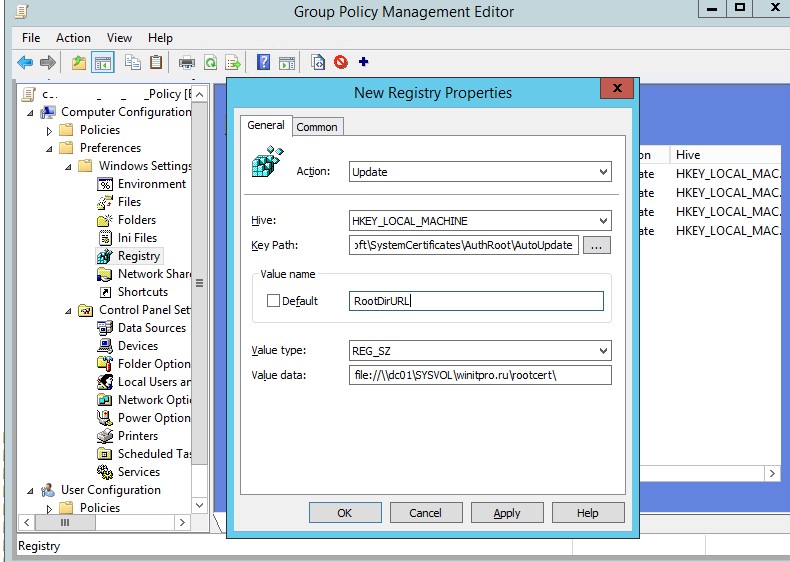

Затем с помощью GPP нужно изменить значение параметра реестра RootDirURL в ветке HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate. Этот параметр должен указывать на сетевую папку, из которой клиентам нужно получать новые корневые сертификаты. Перейдите в секцию редактора GPO Computer Configuration -> Preferences -> Windows Settings -> Registry. И создайте новый параметр реестра со значениями:

Осталось назначить эту политику на компьютеры и после обновления настроек GPO на клиенте проверить появление новых корневых сертификатов в хранилище.

Политика Turn off Automatic Root Certificates Update в разделе Computer Configuration -> Administrative Templates -> System -> Internet Communication Management -> Internet Communication settings должна быть выключена или не настроена.

Обновление корневых сертификатов в Windows 7

Несмотря на то, что Windows 7 уже снята с поддержки, есть много пользователей и компаний, в которых она еще используется.

vs_Community.exe с ошибкой:

После этого вы можете использовать утилиту certutil для генерации SST файла с сертификатами (на этом или на другом компьютере):

certutil.exe -generateSSTFromWU c:\ps\roots.sst

Теперь можно импортировать сертификаты в доверенные:

MMC -> add snap-in -> certificates -> computer account > local computer. Перейдите в раздел Trusted root certification authority, выберите All Tasks -> Import, найдите ваш SST файл (в типе файлов выберите Microsoft Serialized Certificate Store — *.sst) -> Open -> Place all certificates in the following store -> Trusted Root Certification Authorities

Утилита rootsupd.exe для обновления сертификатов в Windows XP

В Windows XP для обновления корневых сертификатов использовалась утилита rootsupd.exe. В этой утилита содержится список корневых и отозванных сертификатов, зашитых в которой регулярно обновлялся. Сама утилита распространялась в виде отдельного обновления KB931125 (Update for Root Certificates).

Но, как вы видите, дата создания этих файлов 4 апреля 2013 (почти за год до окончания официальной поддержки Windows XP). Таким образом, с этого времени утилита не обновлялась и не может быть использована для установки актуальных сертификатов. Однако нам чуть позже понадобится файл updroots.exe.

Была информация, что утилиту updroots.exe нежелательно использовать в современных билдах Windows 10 1803+, т.к. она может сломать корневой сертификат Microsoft Root Certificate Authority.

В этой статье мы рассмотрели несколько способов обновления корневых сертификатов на компьютерах Windows, изолированных от Интернета.

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

Использую команду

certmgr -add cacert.crt -s ROOT -all

Вываливается окно "предупреждение системы безопасности", мол, не удается проверить принадлежность, установить на свой страх и риск ДА \ НЕТ

certmgr.exe /add /c %temp%\tf.cer /s /r localMachine Root

Это одна из строк моего .bat файла. В windows 7 в любом случае нужно запускать от имени администратора.

Если я некромант, то давайте создам новую тему. Помогите мне, пожалуйста.

Методом научного тыка я научился ставить ключ через консоль под обычным пользователем.

certmgr -add -c "F:\111.cer" -s my

Однако,

1. ключ я вижу только в mmc Сертификаты - текущий пользователь; Личное; сертификаты. Через другие сервисы, например, через закупки - не вижу.

2. у него в mmc нет значка "ключа".

Вопрос, как установить сертификат через консоль?

| Если я некромант, то давайте создам новую тему. Помогите мне, пожалуйста. Методом научного тыка я научился ставить ключ через консоль под обычным пользователем. certmgr -add -c "F:\111.cer" -s my Однако, 1. ключ я вижу только в mmc Сертификаты - текущий пользователь; Личное; сертификаты. Через другие сервисы, например, через закупки - не вижу. 2. у него в mmc нет значка "ключа". Вопрос, как установить сертификат через консоль? |

Нужно использовать утилиты криптопро

Установить сертификат в доверенные центры сертификации (от админа)

certmgr.exe -inst -store mRoot -file kontur_centr.cer -silent

Установить сертификат в хранилище личных сертификатов

certmgr.exe -inst -store uMy -file kontur_centr.cer -silent

Не забывай про закрытый ключ, без него подписываться ничего не будет.

Установить сертификат из закрытого ключа:

csptest.exe -property -cinstall -cont ИмяЗакрытогоКлюча

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

Использую команду

certmgr -add cacert.crt -s ROOT -all

Вываливается окно "предупреждение системы безопасности", мол, не удается проверить принадлежность, установить на свой страх и риск ДА \ НЕТ

certmgr.exe /add /c %temp%\tf.cer /s /r localMachine Root

Это одна из строк моего .bat файла. В windows 7 в любом случае нужно запускать от имени администратора.

Если я некромант, то давайте создам новую тему. Помогите мне, пожалуйста.

Методом научного тыка я научился ставить ключ через консоль под обычным пользователем.

certmgr -add -c "F:\111.cer" -s my

Однако,

1. ключ я вижу только в mmc Сертификаты - текущий пользователь; Личное; сертификаты. Через другие сервисы, например, через закупки - не вижу.

2. у него в mmc нет значка "ключа".

Вопрос, как установить сертификат через консоль?

| Если я некромант, то давайте создам новую тему. Помогите мне, пожалуйста. Методом научного тыка я научился ставить ключ через консоль под обычным пользователем. certmgr -add -c "F:\111.cer" -s my Однако, 1. ключ я вижу только в mmc Сертификаты - текущий пользователь; Личное; сертификаты. Через другие сервисы, например, через закупки - не вижу. 2. у него в mmc нет значка "ключа". Вопрос, как установить сертификат через консоль? |

Нужно использовать утилиты криптопро

Установить сертификат в доверенные центры сертификации (от админа)

certmgr.exe -inst -store mRoot -file kontur_centr.cer -silent

Установить сертификат в хранилище личных сертификатов

certmgr.exe -inst -store uMy -file kontur_centr.cer -silent

Не забывай про закрытый ключ, без него подписываться ничего не будет.

Установить сертификат из закрытого ключа:

csptest.exe -property -cinstall -cont ИмяЗакрытогоКлюча

Читайте также: