Программы которые не изменяют файлы на дисках

Иногда вам нужно преобразовать жёсткий диск, USB-накопитель, SD-карту, флешку с режимом «только для чтения» в файловую систему для чтения и записи. Далее пять способов снять с диска режим «только для чтения», попробуйте изменить жёсткий диск с режимом «только для чтения» самостоятельно.

Только для чтения - это разрешение файловой системы, которое позволяет пользователю только читать или копировать сохранённые данные, но не записывать новую информацию или редактировать данные. Файл, папка или весь диск могут быть доступны только для чтения, чтобы предотвратить случайное изменение содержимого файла. Объект «только для чтения» также может называться защищённым от записи.

На этой странице мы сосредоточимся на исправлении диска «только для чтения». Чтобы поменять жёсткий диск «только для чтения», т. е. сделать диск не только для чтения, устранять неполадку нужно совершенно так же, как и при снятии защиты от записи с жёсткого диска, USB-накопителя, флешки или SD-карты.

Диск доступен только для чтения

«Я пытаюсь понять, почему мой диск D доступен только для чтения после обновления до Windows 10. Это отдельный жёсткий диск, а не раздел другого жёсткого диска. Я могу всё открывать, но не могу ничего изменять.»

Жёсткий диск со статусом «только для чтения» предполагает, что вы не можете изменить то, что на нём находится. То есть после того, как данные записаны на него, вы можете прочитать его, но не можете выполнять с ним какие-либо другие операции. Это часто происходит с жёсткими дисками, а также часто встречается на съёмных дисках, таких как карта памяти SD и флэш-накопитель USB.

В результате, если данные действительно доступны «только для чтения», вы можете прочитать их с помощью устройства, но вы не можете изменять, стирать, добавлять, объединять, копировать или перемещать их. Основная цель режима «только для чтения» - контролировать, как вы используете данные.

Способ 1. Вручную удалить режим «только для чтения» с помощью DiskPart CMD

Шаг 2. Введите command diskpart и нажмите «Enter». Откроется новое окно командной строки.

Шаг 3. Введите list disk и нажмите «Enter». (убедитесь, что ваши устройства указаны в списке, например, флешка может быть указана как диск 0)

Шаг 4. Введите команду select disk 0 и введите «Enter».

Шаг 5. Введите attributes disk clear readonly и нажмите «Enter».

Теперь вы удалили атрибут «только для чтения» с устройств хранения. Введите exit и нажмите «Enter», чтобы выйти из утилиты DiskPart.

cmd

command diskpart

list disk

select disk 0

attributes disk clear readonly

exit

Способ 2. Автоматическая очистка «только для чтения» с помощью сторонней программы для удаления защиты от записи

Если вы не считаете себя профессиональным пользователем компьютера и не знакомы с «Командной строкой», не беспокойтесь. Существуют графические решения, которые помогут снять защиту от записи с жёстких дисков, USB-накопителей и даже SD-карт.

Вот простое руководство о том, как использовать данный инструмент для решения ваших проблем:

Вот простое руководство о том, как использовать этот инструмент для решения ваших проблем.:

Шаг 1: ЗАГРУЗИТЕ и установите EaseUS CleanGenius (бесплатно) на свой компьютер.

Шаг 2: Запустите EaseUS CleanGenius на своем ПК, выберите «Оптимизация» и выберите режим «Защита от записи».

Шаг 3: Выберите устройство, защищенное от записи, и нажмите «Отключить», чтобы снять защиту.

Способ 3. Изменить разрешение «только для чтения» в Windows 10/8/7

Скорее всего, состояние вашего устройства или определённого файла/папки изменилось на «только для чтения» после апгрейда или обновления Windows. Чтобы решить эту проблему, вы можете перейти к настройкам свойств для получения разрешения на чтение и запись.

Шаг 1. Перейдите в «Мой компьютер» (в Windows 7) или «Этот компьютер» (в Windows 10).

Шаг 2. Щёлкните правой кнопкой мыши по диску, который в настоящее время доступен «только для чтения», и выберите «Свойства».

Шаг 3. На вкладке «Безопасность» установите флажок «Чтение и запись» в столбце «Разрешить». Нажмите Применить.

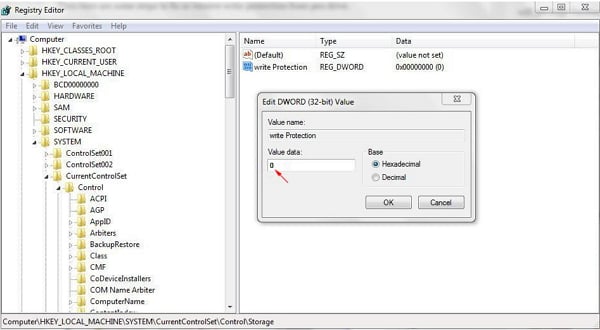

Способ 4. Изменить статус жёсткого диска в редакторе реестра

Реестр Windows для исправления диска только для чтения - это самый продвинутый метод, а также самый сложный. Поэтому мы предлагаем использовать этот способ только опытным пользователям. Резервное копирование важно перед внесением каких-либо изменений в реестр.

*Редактирование реестра Windows действительно помогает снять защиту от записи и убрать статус «только для чтения» с вашего устройства хранения. Однако мы обнаружили, что такой способ эффективен обычно в более ранних операционных системах Windows, включая Windows XP и Windows Vista.

Шаг 1. Подключите флешку к компьютеру.

Шаг 2. Нажмите сочетание клавиш Windows + R и вызовите окно «Выполнить». Введите «regedit» в пустое поле и нажмите Enter.

Шаг 3. Нажмите «HKEY_LOCAL_MACHINE», и разверните раздел «System».

Шаг 4. Найдите «Current Control Set» в списке «System», чтобы нажать «Control».

Шаг 5. Проверьте, имеется ли ключ с именем «Storage Device Policies», и измените цифру в поле «DWORD value» на «0», и нажмите «ОК», чтобы сохранить изменение.

Примечание: если вы не можете найти ключ с именем «Storage Device Policies», вы должны создать его: щёлкните правой кнопкой мыши по «Control», чтобы создать новый ключ, и назовите его «Storage Device Policies» => щёлкните правой кнопкой мыши этот новый ключ, чтобы открыть «DWORD Value» и назовите его «write protect» => Дважды щёлкните по нему, чтобы изменить число.

Способ 5. Отформатируйте диск «только для чтения» в распознаваемую файловую систему

Многие устройства хранения, такие как жёсткие диски USB, флеш-накопители, дискеты, SD-карты и внешние жёсткие диски, предварительно отформатированы с использованием определённой файловой системы, которая может быть несовместима с компьютером Windows или Mac. Поэтому такие устройства и находятся в режиме «только для чтения». Таким образом, в этом случае вы можете решить проблему на диске, преобразовав несовместимую файловую систему в распознаваемую файловую систему Windows, Mac или определённым устройством.

Здесь вы можете скачать EaseUS Partition Master, надёжный бесплатный менеджер разделов, чтобы переформатировать диск в нужную файловую систему, такую как NTFS, FAT16/32, EXT2/3/4 и т. п. (Перед форматированием сделайте резервную копию важной информации на диске, потому что форматирование диска удалит все данные на нём.)

Шаг 1: запустите EaseUS Partition Master, щелкните правой кнопкой мыши по тому разделу, который хотите отформатировать, и выберите опцию "Форматировать".

Шаг 2: в новом окне введите метку раздела, выберите файловую систему (fat32 / ntfs / ext3 / ext3 / ext4) и установите размер кластера в соответствии с вашими потребностями, затем нажмите "ОК".

Шаг 3: затем вы увидите окно с предупреждением - нажмите "ОК" для продолжения.

Шаг 4: нажмите кнопку "Выполнить операцию" в верхнем левом углу, чтобы просмотреть добавленную задачу по форматированию. Если все корректно — нажмите "Применить", чтобы начать форматирование раздела.

Меньший размер кластера позволяет меньше тратить дисковое пространство. Чем меньше размер кластера, тем больше будет таблица размещения файлов (FAT). Чем больше FAT, тем медленнее операционная система работает с диском.

Последние статьи - Также в программе EaseUS

SSD или HDD вышли из строя или не работают на этом ПК? Нет доступа к вашим данны.

Когда вы управляете нераспределённым дисковым пространством на своем компьютере.

Ваш жёсткий диск переполнен без причины? Диск C заполнен без причины? Вот 8 реше.

Вы пытаетесь расширить или увеличить том в Windows 11/10, 8 или 7? Не удается ра.

3) Установите соответствие классификации программ содержащих вредоносный код:

1. По среде обитания

2. По способу заражения

3. По особенностям алгоритма

А) Файловые, загрузочные, драйверные, сетевые

Б) Резидентные, нерезидентные

В) Простейшие, спутники, черви, невидимки, мутанты

4) Эти программы, содержащие вредоносный код, которые при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов.

1. Паразитические

2. Компаньон-вирусы

3. Вирусы-черви

5) Программы содержащие вредоносный код, заражающие документы MS Word и MS Excel, называются …

1.Вирус-червь

2. Макро-вирусы

3. Компаньон – вирусы

6) Основными мерами защиты от программ содержащих вредоносный код считаются:

1. резервирование

2. профилактика

3. дефрагментация

4. все перечисленные варианты

5. разграничение доступа

7) Если Вы обнаружили программу, содержащую вредоносный код на своем КОМПЬЮТЕРЕ, какое действие из перечисленных ВЫ выполните в первую очередь?

1. Выключите ПК

2. Перезагрузите ПК

3. Запустите на выполнение антивирусную программу

8) Как часто желательно запускать на выполнение антивирусную программу для проверки дисков на наличие программ содержащих вредоносный код?

1. При обнаружении вируса

2. Каждый раз при включении ПК

3. Раз в неделю

9) Выберите антивирусные программы:

1. Norton Antivirus

2. Far Manager

3. AVP

4. DrWeb

5. Format

10) Как заражается КОМПЬЮТЕР файловыми вирусами?

1. При запуске зараженной программы

2. При просмотре оглавления дисков

3. При просмотре текстового документа MS DOS

11) Резидентные вирусы:

1. Активны до выключения компьютера

2. Активны какое-то ограниченное время, а далее перестают оказывать любое воздействие

3. Активизируются после нажатия на определенную комбинацию клавиш

12) Программа, содержащая вредоносный код это - .

1. программа проверки и лечения дисков

2. любая программа, созданная на языках низкого уровня

3. программа, скопированная с плохо отформатированной дискеты

4. специальная программа небольшого размера, которая может приписывать себя к другим программам, она обладает способностью " размножаться "

13) Работа программ содержащих вредоносный код может начаться в процессе .

1. работы с файлами

2. форматирования диска

3. выключения компьютера

4. печати на принтере

14) Отличительными особенностями программы содержащей вредоносный код являются…

1. значительный объем программного кода

2. способность к повышению помехоустойчивости операционной системы

3. способность к самостоятельному запуску и к созданию помех корректной работе компьютера

15) Получить программу, содержащую вредоносный код можно получить в следующих случаях:

1. при подключении к системе зараженного драйвера.

2. при установке на компьютере зараженной операционной системы.

3. при запуске на компьютере исполняемой программы, зараженной вирусом.

4. все перечисленные варианты

В Доктрине информационной безопасности Российской Федерации понятие «информационная безопасность» трактуется в широком смысле. Оно определяется как состояние защишенности национальных интересов в информационной сфере при сбалансированности интересов личности, общества и государства.

Под информационной безопасностью принято понимать способность информации сохранять неизменность своих свойств при воздействии случайных или преднамеренных внешних воздействий. К числу свойств, обеспечивающих безопасность информации, относятся:

• доступность информации — способность обеспечивать своевременный беспрепятственный доступ субъектов к интересующей их информации;

• целостность информации — способность существовать в не искаженном виде (неизменном по отношению к некоторому фиксированному ее состоянию). Это свойство включает физическую

целостность данных, их логическую структуру и содержание;

• конфиденциальность информации - способность системы (среды) сохранять информацию в тайне от субъектов, не имеющих полномочий на доступ к ней.

Информационная безопасность автоматизированной системы — это состояние автоматизированной системы, при котором она, с одной стороны, способна противостоять воздействию внешних и внутренних информационных угроз, а с другой — затраты на ее функционирование ниже, чем предполагаемый ущерб от утечки защищаемой информации.

Программно-технические методы защиты информации включают: идентификацию и аутентификацию, управление доступом, протоколирование и аудит, экранирование, шифрование, антивирусную защиту.

Современные информационные системы требуют использования схемы безопасности с обязательным или принудительным контролем доступа к данным, основанном на «метках безопасности». Каждая метка соответствует конкретному уровню. Использование меток позволяет классифицировать данные по уровням безопасности.

Для правительственных информационных систем такая классификация выглядит следующим образом:

Разработке необходимых защитных мер для конкретного информационного объекта всегда должен предшествовать анализ возможных угроз: их идентификация, оценка вероятности появления, размер потенциального ущерба.

Наиболее распространенными угрозами считаются:

• сбои и отказы оборудования;

• преднамеренные действия нарушителей излоумышленников (обиженных лиц из числа персонала, преступников, шпионов, хакеров, диверсантов и т.п.);

• стихийные бедствия и аварии.

• Идентификация и аутентификация

• Идентификация позволяет субъекту (пользователю или процессу, действующему от имени пользователя) назвать себя (сообщить свое имя). Посредством аутентификации вторая сторона убеждается, что субъект действительно тот, за кого он себя выдает. В качестве синонима слова «аутентификация» иногда используют словосочетание «проверка подлинности».

• Если в процессе аутентификации подлинность субъекта установлена, то система защиты определяет для него полномочия доступа к информационным ресурсам.

• Большинство экспертов по безопасности считают, что обычные статические пароли не являются надежным средством безопасности, даже при соблюдении строгих правил их использования. Наблюдение за действиями пользователя при работе с компьютером может раскрыть пароль. Для решения этой проблемы используются одноразовые пароли, которые выдаются специальными устройствами (токенами). Подделка пароля и неавторизованный вход в систему становятся крайне трудновыполнимыми задачами.

• Токены способны осуществлять проверку пин-кода иподтверждение введенных данных самостоятельно, не требуя физического подключения к компьютеру и не имея в момент фактического проведения авторизации логического соединения с защищаемой системой.

Управление доступом

Профаммные средства управления доступом позволяют специфицировать и контролировать действия, которые пользователи или процессы в соответствии с полномочиями, назначенными им системой защиты, могут выполнять над информацией и другими ресурсами системы. Это основной механизм обеспечения целостности и конфиденциальности объектов в многопользовательских информационных системах.

Имеется несколько уровней доступа к информационному объекту:

• редактирование (удаление, добавление, изменение);

Протоколирование и сетевой аудит

Протоколирование — это сбор и накопление информации о событиях, происходящих в информационной системе в процессе ее функционирования.

Аудит — это анализ накопленной информации, проводимый оперативно или периодически (например, один раз в день).

Реализация протоколирования и аудита в системах защиты преследует следующие основные цели:

• обеспечение подотчетности пользователей и администраторов;

• обеспечение возможности реконструкции последовательности событий;

• обнаружение попыток нарушения информационной безопасности;

• предоставление информации для выявления анализа проблем.

Принцип работы систем обнаружения нарушения информационной безопасности заключается в том, что отслеживаются аномалии сетевого трафика. Отклонения в большинстве случаев являются признаком сетевой атаки. Например, нетипичная длина сетевого пакета, неполная процедура установления соединения - все эти критерии фиксируются системами обнаружения атак (СОВ). У данного способа обнаружения атак был и остается один существенный недостаток — он имеет дело с уже свершившимися событиями, т.е. с уже реализованными атаками. Знания о совершенных несанкционированных действиях позволяют предотвратить повторение этих действий.

1. Протоколирование действий пользователей дает возможность:

• решать вопросы управления доступом;

• восстанавливать утерянную информацию;

• обеспечивать конфиденциальность информации;

• реконструировать ход событий при реализации угрозы безопасности информации?

2.Сетевой аудит включает:

• выборочный анализ действий пользователей в сети;

• протоколирование действий всех пользователей в сети;

• анализ всех действий пользователей в сети;

• анализ безопасности каждой новой системы (как программной, так и аппаратной) при ее инсталляции в сеть?

Экранирование

Экран контролирует информационные потоки между узлами сети. Контроль потоков состоит в их фильтрации с выполнением некоторых преобразований.

Фильтрация информационных потоков осуществляется межсетевыми экранами на основе набора правил, определяемых политикой безопасности организации. Межсетевые экраны производят логический анализ получаемой информации. При этом учитываются содержание информации, порт, через который поступил сетевой запрос, и т.д.

1. Какое средство наиболее эффективно для защиты от сетевых

атак:

• использование сетевых экранов, или Firewall;

• посещение только «надежных» интернет-узлов;

• использование антивирусных программ;

• использование только сертифицированных программ-браузеров при доступе к сети Интернет?

2. Принципиальное отличие межсетевых экранов (МЭ) от систем обнаружения атак (СОВ) заключается в том, что:

• принципиальных отличий МЭ от СОВ нет;

• МЭ работают только на сетевом уровне, а СОВ — еще и на физическом;

• МЭ были разработаны для активной или пассивной защиты, а СОВ -для активного или пассивного обнаружения;

• МЭ были разработаны для активного или пассивного обнаружения, а СОВ — для активной или пассивной защиты?

Шифрование

Криптография необходима для реализации трех сервисов безопасности: шифрования; контроля целостности и аутентификации.

Криптографическое преобразование информации — это:

• использование системы паролей;

Электронная подпись

Электронная цифровая подпись (ЭЦП) — реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе.

1. Электронно-цифровая подпись позволяет:

• удостовериться в истинности отправителя и целостности сообщения;

Антивирусная защита

Классификация вирусов. Компьютерный вирус — это программа, способная к самостоятельному размножению и функционированию, и имеющая защитные механизмы от обнаружения и уничтожения. В настоящее время известно более 5000 программных вирусов, которые можно классифицировать по различным признакам.

В зависимости от среды обитания вирусы подразделяются на сетевые, файловые и загрузочные.

Сетевые вирусы распространяются по различным компьютерным сетям.

Файловые вирусы инфицируют главным образом исполняемые файлы с расширениями СОМ и ЕХЕ.

Загрузочные вирусы внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий программу загрузки системного диска.

По способу заражения вирусы делятся на резидентные и нерезидентные.

Резидентные вирусы при заражении компьютера помещаются в оперативную память. Они перехватывают обращения операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т.п.) и внедряются в них.

Нерезидентные вирусы не заражают память компьютера и являются активными ограниченное время.

По особенностям алгоритма вирусы трудно классифицировать из-за большого разнообразия, можно лишь выделить основные типы:

• простейшие вирусы (вирусы-паразиты) изменяют содержимое файлов и секторов диска и могут быть достаточно легко

обнаружены и уничтожены;

• вирусы-репликаторы (черви) распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и

записывают по этим адресам свои копии. Вирусы-черви не изменяют содержимое файлов, однако они очень опасны, так как

уменьшают пропускную способность сети и замедляют работу серверов;

• вирусы-невидимки (стеле-вирусы) очень трудно обнаруживаются и обезвреживаются, так как они перехватывают обращения операционной системы к пораженным файлам и секторамдисков и подставляют вместо своего тела незараженные участки диска;

• вирусы-мутанты содержат алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса

не имеют ни одной повторяющейся цепочки байтов;

• квазивирусные, или «троянские», программы не способны к самораспространению, но очень опасны, так как, маскируясь под

полезную программу, разрушают загрузочный сектор и файловую систему дисков или собирают на компьютере информацию, не

подлежащую разглашению.

Основными путями проникновения вирусов в компьютер являются съемные диски (гибкие и лазерные), а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с носителя информации, содержащего вирус.

Основные признаки появления вирусов:

• медленная работа компьютера, частые зависания и сбои;

• исчезновение файлов и каталогов или искажение их содержимого;

• изменение размера, даты и времени модификации файлов;

• значительное увеличение количества файлов на диске;

• уменьшение размера свободной оперативной памяти;

1. Вирусы распространяются:

• при чтении файла;

• при выполнении исполняемого файла;

• при создании файла;

• при копировании файла?

2. Основным путем заражения вирусами по сети является:

3. Вирусы по способу заражения среды обитания подразделяются:

• на растровые — векторные;

• на резидентные — нерезидентные;

• на физические - логические;

• па цифровые - аналоговые?

4. Файловые вирусы поражают:

• аппаратную часть компьютера;

• системные области компьютера;

• программы на внешних носителях памяти?

5. Сетевые черви — это:

• программы, которые изменяют файлы на дисках и распространяются в пределах компьютера;

• программы, распространяющиеся только при помощи электронной почты через Интернет;

• программы, которые не изменяют файлы на дисках, а распространяются в компьютерной сети, проникают в операционную систему компьютера, находят адреса других компьютеров или

пользователей и рассылают по этим адресам свои копии;

• вредоносные программы, действия которых заключается в создании сбоев при питании компьютера от электросети?

6. Троянской программой является:

• программа, проникающая на компьютер пользователя через Интернет;

• вредоносная программа, которая сама не размножается, а выдает себя за что-то полезное, тем самым пытаясь побудить пользователя переписать и установить на свой компьютер программу

самостоятельно;

• программа, вредоносное действие которой выражается в удалении или модификации системных файлов компьютера;

• программа, заражающая компьютер независимо от действий пользователя?

7. Заражение компьютерным вирусом не может проявляться как:

• вибрация монитора;

• изменение даты и времени модификации файлов;

• замедление работы компьютера;

Классификация антивирусных программ.Антивирусные программы подразделяются на несколько видов: детекторы, доктора (фаги), ревизоры, доктора-ревизоры, фильтры и вакцины (им-мунизаторы).

Программы-ревизоры запоминают сведения о состоянии системы (до заражения), после чего на всех последующих этапах работы программа-ревизор сравнивает характеристики программ и системных областей дисков с исходным состоянием исообщает пользователю о выявленных несоответствиях. Как правило, сравнение состояний производится сразу после загрузки операционной системы. При сравнении проверяются длина файла, контрольная сумма файла, дата и время последней модификации. Многие программы-ревизоры могут отличать изменения в файлах, сделанные пользователем, от изменений, вносимых вирусом, так как вирусы обычно производят одинаковые изменения в разных программных файлах.

Программы-доктора, или фаги — программы, которые не только обнаруживают зараженные файлы и системные области дисков, но и «лечат» их в случае заражения. Вначале своей работы фаги ищут вирусы в оперативной памяти, уничтожают их, после чего переходят к «лечению» файлов. Среди фагов можно выделить полифаги, т.е. программы-доктора, предназначенные для поиска иуничтожения большого количества вирусов.

Программы-фильтры, или «сторожа» располагаются в оперативной памяти компьютера и перехватывают обращения к операционной системе, которые могут использоваться вирусами для размножения и нанесения вреда программной среде:

• попытки коррекции загрузочных файлов;

• изменение атрибутов файлов;

• прямая запись на диск по абсолютному адресу;

• запись в загрузочные сектора диска;

• загрузка резидентной программы.

При попытке какой-либо программы произвести указанные действия, «сторож» сообщает об этом пользователю и предлагает разрешить или запретить выполнение соответствующей операции. Программы-фильтры позволяют обнаружить вирус в программной среде на самых ранних этапах его существования, еще до размножения.

Программы-вакцины (или иммунизаторы) - резидентные программы, предотвращающие заражение файлов. Вакцины модифицируют программные файлы и диски таким образом, что это не отражается на их работе, но тот вирус, откоторого производится вакцинация, считает эти программы или дискиуже зараженными и поэтому в нихне внедряется.

1. Различают антивирусные программы:

• детекторы или фаги;

2.Программы-ревизоры в процессе своей работы проверяют:

• длину файла;

• дату и время последней модификации;

• контрольные суммы файлов?

3.Программы-ревизоры:

• относятся к самым надежным средствам защиты от вирусов;

• обнаруженные изменения в системе постоянно выводят на экран;

• осуществляют сравнение состояний системы при выходе из нее;

• постоянно сравнивают текущее состояние системы с исходным?

4.Программы-фильтры предназначены для обнаружения таких подозрительных действий как:

• попытки изменения атрибутов файлов;

• попытки копирования файлов;

• попытки загрузки резидентной программы;

• попытки коррекции файлов с расширениями СОМ и ЕХЕ?

5.Программы вакцины:

• модифицируют программные файлы таким образом, чтобы они воспринимались как зараженные, но это не отражалось на их работе;

• выявляют зараженные файлы;

Личность ребенка как объект и субъект в образовательной технологии: В настоящее время в России идет становление новой системы образования, ориентированного на вхождение.

Как распознать напряжение: Говоря о мышечном напряжении, мы в первую очередь имеем в виду мускулы, прикрепленные к костям .

В посте собран перечень 20 лучших бесплатных инструментов разбивки, диагностики, шифрования, восстановления, клонирования, форматирования дисков. Вообщем практически все что нужно для базовой работы с ними.

1. TestDisk

TestDisk позволяет восстанавливать загрузочные разделы, удаленные разделы, фиксировать поврежденные таблицы разделов и восстанавливать данные, а также создавать копии файлов с удаленных/недоступных разделов.

Примечание: PhotoRec ето связанное с TestDisk приложением. С его помощью возможно восстановить данные в памяти цифровой камеры на жестких дисках и компакт-дисках. Кроме того можно восстановить основные форматы изображений, аудиофайлы, текстовые документы, HTML-файлы и различные архивы.

При запуске TestDisk предоставляется список разделов жесткого диска, с которыми можно работать. Выбор доступных действий, осуществляемых в разделах, включает: анализ для корректировки структуры (и последующее восстановление, в случае обнаружения проблемы); изменение дисковой геометрии; удаление всех данных в таблице разделов; восстановление загрузочного раздела; перечисление и копирование файлов; восстановление удаленных файлов; создание снапшота раздела.

2. EaseUS Partition Master

EaseUS Partition Master — инструмент для работы с разделами жесткого диска. Он позволяет создавать, перемещать, объединять, разделять, форматировать, изменяя их размер и расположение без потери данных. Также помогает восстанавливать удаленные или потерянные данные, проверять разделы, перемещать ОС на другой HDD/SSD и т.д.

Слева представлен перечень операций, которые можно выполнить с выбранным разделом.

3. WinDirStat

Бесплатная программа WinDirStat проводит анализ использованного места на диске. Демонстрирует, как данные распределяются и какие из них занимают больше места.

Клик по полю в диаграмме выведет на экран рассматриваемый файл в структурном виде.

После загрузки WinDirStat и выбора дисков для анализа, программа сканирует дерево каталога и предоставляет статистику в таких вариантах: список каталогов; карта каталогов; список расширений.

4. Clonezilla

Clonezilla создает образ диска с инструментом клонирования, который также упакован с Parted Magic и первоначально доступен, как автономный инструмент. Представлен в двух версиях: Clonezilla Live и Clonezilla SE (Server Edition).

Clonezilla Live является загрузочным дистрибутивом Linux, позволяющим клонировать отдельные устройства.

Clonezilla SE — это пакет, который устанавливается на дистрибутиве Linux. Он используется для одновременного клонирования множества компьютеров по сети.

5. OSFMount

Использование данной утилиты дает возможность монтировать ранее сделанные образы дисков и представлять их в виде виртуальных приводов, непосредственно просмотривая сами данные. OSFMount поддерживает файлы образов, такие как: DD, ISO, BIN, IMG, DD, 00n, NRG, SDI, AFF, AFM, AFD и VMDK.

Дополнительная функция OSFMount — создание RAM-дисков, находящихся в оперативной памяти компьютера, что существенно ускоряет работу с ними. Для запуска процесса нужно перейти в File > Mount new virtual disk.

6. Defraggler

Defraggler — бесплатная программа для дефрагментации жесткого диска, которая способствует увеличению его скорости и срока службы. Особенностью программы является возможность дефрагментации также и отдельных файлов.

Поддерживает файловые системы NTFS, FAT32 и exFAT.

7. SSDLife

SSDLife — проводит диагностику твердотельного диска, выводит на экран информацию о его состоянии и оценивает предполагаемый срок службы. Поддерживает удаленный мониторинг, управляет уровнем производительности на некоторых моделях жестких дисков.

Благодаря контролю износа SSD можно повысить уровень безопасности данных, вовремя выявлять проблемы. На основе анализа программа делает вывод насколько часто используется твердотельный диск.

8. Darik’s Boot And Nuke (DBAN)

Довольно популярная бесплатная утилита DBAN, применяется для очистки жестких дисков.

В DBAN два основных режима: интерактивный (interactive mode) и автоматический (аutomatic mode). Интерактивный режим позволяет подготовить диск к удалнию данных и выбирать необходимые опции стирания. Автоматический режим очищает все обнаруженные диски.

9. HD Tune

Утилита HD Tune предназначена для работы с жестким диском и SSD. Измеряет уровень чтения-записи HDD/SSD, сканирует ошибки, проверяет состояние диска и выводит на экран информацию о нем.

При запуске приложения, нужно выбрать диск из выпадающего списка и перейти к надлежащей вкладке, чтобы просмотреть информацию.

10. VeraCrypt

VeraCrypt — бесплатное приложение для шифрования с открытым исходным кодом. Используется шифрование на лету.

Проект VeraCrypt создался на основе TrueCrypt с целью усиления методов защиты ключей шифрования.

11. CrystalDiskInfo

CrystalDiskInfo отображает состояние жестких дисков, поддерживающих технологию S.M.A.R.T. Утилита проводит мониторинг, оценивает общее состояние и отображает детальную информацию о жестких дисках (версия прошивки, серийный номер, стандарт, интерфейс, общее время работы и т. д.). У CrystalDiskInfo есть поддержка внешних жестких дисков.

В верхней панели на экране отображаются все активные жесткие диски. Щелчок по каждому из них показывает информацию. Иконки Health Status и Temperature меняют цвет в зависимости от значения.

12. Recuva

Утилита Recuva служит для восстановления случайно удаленных или потерянных файлов. Она сканирует нужный носитель информации, после чего выводит на экран список удаленных файлов. Каждый файл имеет свои параметры (имя, тип, путь, вероятность восстановления, состояние).

Необходимые файлы определяются с помощью функции предпросмотра и отмечаются флажками. Результат поиска можно отсортировать по типу (графика, музыка, документы, видео, архивы) и сразу просмотреть содержимое.

13. TreeSize

Программа TreeSize показывает дерево находящихся на жестком диске директорий с предоставлением информации об их размерах, а также проводит анализ использования дискового пространства.

Размеры папок выводятся на экран от самых больших до самых маленьких. Таким образом становится понятно, какие папки занимают большую часть места.

Примечание: При наличии Defraggler, Recuva и TreeSize, можно инициировать функции Defraggler и Recuva для определенной папки непосредственно из TreeSize — все три приложения эффективно интегрируются.

14. HDDScan

HDDScan — утилита диагностики жесткого диска, используется для тестирования накопителей информации (HDD, RAID, Flash) с целью выявления ошибок. Просматривает S.M.A.R.T. атрибуты, выводит показания датчиков температуры жестких дисков в панель задач и выполняет сравнительный тест чтения-записи.

HDDScan предназначена для тестирования накопителей SATA, IDE, SCSI, USB, FifeWire (IEEE 1394).

15. Disk2vhd

Бесплатная утилита Disk2vhd преобразует действующую физический диск в виртуальный Virtual Hard Disk (VHD) для платформы Microsoft Hyper-V. Причем, VHD-образ можно создавать прямо с запущенной операционной системы.

Disk2vhd создает один VHD-файл для каждого диска с избранными томами, сохраняя информацию о разделах диска и копируя только те данные, которые относятся к выбранному тому.

16. NTFSWalker

Портативная утилита NTFSWalker позволяет проводить анализ всех записей (включая и удаленные данные) в главной файловой таблице MFT диска NTFS.

Наличие собственных драйверов NTFS дает возможность просматривать файловую структуру без помощи Windows на любых носителях чтения компьютера. К просмотру доступны удаленные файлы, обычные файлы, а также подробные атрибуты для каждого файла.

17. GParted

GParted — редактор дисковых разделов с открытым исходным кодом. Осуществляет эффективное и безопасное управление разделами (создание, удаление, изменение размера, перемещение, копирование, проверка) без потери данных.

GParted позволяет создавать таблицы разделов (MS-DOS или GPT), включать, отключать и изменять атрибуты, выравнивать разделы, восстанавливать данные с поврежденных разделов и многое другое.

18. SpeedFan

Компьютерная программа SpeedFan следит за показателями датчиков материнской платы, видеокарты и жёстких дисков, с возможностью регулирования скорости вращения установленных вентиляторов. Есть возможность проводить автоматическую и ручную регулировку.

SpeedFan работает с жесткими дисками с интерфейсом SATA, EIDE и SCSI.

19. MyDefrag

MyDefrag — бесплатный дисковой дефрагментатор, который используется для упорядочивания данных, размещенных на жестких дисках, дискетах, дисках USB и картах памяти.

У программы есть удобная функция работы в режиме скринсейвера, в результате чего дефрагментация будет производится во время, назначенное для запуска хранителя экрана. MyDefrag также позволяет создавать или настраивать собственные сценарии.

20. DiskCryptor

С помощью шифровальной программы DiskCryptor с открытым исходным кодом, можно полностью зашифровать диск (все дисковые разделы, включая системный).

У DiskCryptor довольно высокая производительность — это один из самых быстрых драйверов шифрования дисковых томов. Программа поддерживает FAT12, FAT16, FAT32, NTFS и exFAT файловые системы, позволяя шифровать внутренние или внешние диски.

Многие пользователи обращаются за помощью для восстановления перезаписанных файлов. Чтобы устранить эту проблему, мы представим три рабочих метода восстановления перезаписанных файлов в Windows 10/8/7. Это руководство подходит для документов Word, Excel, PPT, а также многих других типов файлов.

Чтобы восстановить перезаписанный файл на ПК с Windows 10:

Шаг 1. Откройте Проводник Windows и найдите папку, в которой файл находился раньше.

Шаг 2. Щелкните правой кнопкой мыши в любом месте этой папки и выберите «Свойства».

Шаг 3. Выберите вкладку «Предыдущие версии». Найдите более раннюю версию перезаписанного файла и восстановите его оттуда.

На этой странице представлено два рабочих способа восстановления перезаписанных файлов. Кроме того, для восстановления потерянных данных рекомендуется использовать профессиональное программное обеспечение для восстановления файлов.

| Рабочие Способы | Пошаговое Руководство |

|---|---|

| Исправление 1. Восстановление из предыдущей версии | Щелкните файл правой кнопкой мыши и выберите 'Свойства'. Откройте вкладку 'Предыдущая версия'. Выберите последнюю версию. Все шаги |

| Исправление 2. Восстановление с помощью восстановления системы | Запустите поиск по запросу «восстановление системы». Выберите результат поиска. Выберите дату до заражения. Все шаги |

| Бонус. Восстановление потерянных файлов | Вы можете воспользоваться Мастером Восстановления Данных EaseUS для восстановления потерянных файлов в результате случайного удаления. Все шаги |

Есть ли какой-то способ эффективного восстановления перезаписанных файлов?

«Есть ли способ вернуть мой документ Word, который был перезаписан? Я случайно заменил существующий файл Word новым документом с тем же именем. Я попросил помощи у моего друга, но он сказал, что перезаписанный документ нельзя восстановить. Я не хочу сдаваться, потому что исходный документ Word жизненно важен для меня. Можете помочь? Заранее спасибо.'

Перезапись файла Word или Excel происходит часто. И в большинстве случаев это происходит из-за человеческих ошибок. Перезаписанные файлы не попадают в корзину, поэтому, даже если вы можете восстановить файлы из очищенной корзины в Windows 10/8/7, вы не можете вернуть утерянные исходные файлы.

К счастью, есть несколько способов восстановления перезаписанных или замененных файлов. В этой статье мы представим два возможных решения для восстановления перезаписанных данных. Они подходят для документов Word, Excel, PPT, а также многих других типов файлов. Более того, есть инструмент для восстановления файлов, который поможет вам восстановить потерянный, удаленный или отформатированный документ.

2 Способа Восстановления Перезаписанных Файлов в Windows 10/8/7

Ниже представлены наиболее эффективные решения для восстановления перезаписанных файлов. Попробуйте каждый по очереди, пока проблема не будет решена.

Способ 1. Восстановление Перезаписанных Файлов из Предыдущей Версии

Предыдущие версии - это функция резервного копирования и восстановления в Windows, которая может использоваться для восстановления удаленных, отформатированных, измененных, поврежденных или потерянных файлов и папок. Возможно, вы сможете восстановить перезаписанные файлы из предыдущей версии, если вам повезет! Вот как это сделать:

1. Щелкните файл правой кнопкой мыши и выберите 'Свойства'.

2. Перейдите на вкладку 'Предыдущие версии'.

3. Выберите последнюю версию и нажмите 'Восстановить', чтобы вернуть перезаписанные файлы.

Способ 2. Восстановите Заменённые Файлы С Помощью Восстановления Системы

Восстановление вашей системы до последней точки резервного копирования с помощью Восстановления Системы - это самый простой и эффективный способ восстановления перезаписанных файлов. Вот что нужно сделать.

1. Запустите поиск по запросу «восстановление системы».

2. Щелкните по результату поиска.

3. Выберите дату до заражения вирусом..

4. Следуйте инструкциям на экране, чтобы восстановить перезаписанные файлы.

Как Восстановить Потерянные Файлы с Помощью Программы Для Восстановления Файлов EaseUS

Если у вас не получается воспользоваться вышеуказанными решениями для восстановления перезаписанных или потерянных файлов, то вы можете обратиться за помощью к программному обеспечению для восстановления данных. EaseUS Data Recovery Wizard может восстановить потерянные или удаленные файлы в любой сложной ситуации, когда у вас нет резервной копии.

Программа для восстановления файлов EaseUS

- Восстановление навсегда удаленных файлов, документов, фотографий, аудио, музыки, электронных писем

- Восстановление файлов с отформатированного жесткого диска, очищенной корзины, карт памяти, SD флэш-накопителя, цифровой камеры и видеокамеры

- Поддержка восстановления данных после удаления, форматирования, повреждения жесткого диска, вирусной атаки, системного сбоя и т. д.

1. Загрузите и установите на свой компьютер EaseUS Data Recovery Wizard.

2. Используйте установленную программу для поиска и восстановления потерянных данных. Выберите раздел диска или папку, из которой "пропали" ваши данные. Затем нажмите кнопку "Сканировать".

3. Когда сканирование будет завершено, найдите в списке результатов нужные вам файлы и папки.

Выберите их и нажмите кнопку "Восстановить". При выборе места для сохранения восстановленных данных не следует использовать тот же диск, который вы сканировали!

Совет В принципе, вы можете пользоваться инструментом восстановления данных для восстановления потерянных файлов в большинстве случаев, но также необходимо регулярно создавать резервные копии важных данных. Если вы не хотите создавать резервные копии файлов вручную или часто забываете об этом, мы настоятельно рекомендуем вам обратиться к профессиональной программе резервного копирования по расписанию для автоматического резервного копирования. Таким образом, в следующий раз, когда вы столкнетесь с проблемой перезаписи файлов, вы сможете без труда найти там исходный документ.

Часто Задаваемые Вопросы Как Восстановить Перезаписанные Файлы

Ниже освещены еще несколько вопросов, связанных с восстановлением перезаписанных файлов. Если у вас также есть какие-либо из этих проблем, вы можете найти здесь способы их решения.

Можно ли восстановить перезаписанные файлы?

Если вы случайно перезаписали файл или папку, то вы можете попробовать восстановить их из предыдущих версий. Для восстановления перезаписанных файлов на компьютере с Windows 10 можно использовать функцию Истории Файлов или Точки Восстановления. Если вы активировали любую из этих двух функций, вы можете использовать её для сканирования и восстановления перезаписанных файлов на жёстком диске.

Может ли Recuva восстановить перезаписанные файлы?

Нет, Recuva работает не во всех случаях. Recuva, как и любое программное обеспечение для восстановления данных, не может восстановить данные, которые были перезаписаны. Эта программа для восстановления данных может восстановить только удаленные, отформатированные и другие потерянные данные.

Можно ли восстановить перезаписанные файлы с SD-карты?

Если вы по ошибке перезаписали SD-карту, то файл будет потерян из-за перезаписи SD-карты, но его можно будет восстановить. Вы можете попробовать восстановить файлы из резервной копии или с помощью программы восстановления потерянных данных.

Последние статьи - Также в программе EaseUS

Безвозвратное удаление файлов/папок с жестких дисков или устройств хранения данн.

Многие пользователи задаются вопросом, как правильно отформатировать SD-карту и .

На этой странице вы узнаете, как преобразовать ярлыки в исходные файлы в Windows.

Вы потеряли файлы, случайно нажав Ctrl + Z? Не проблема! Наше руководство расска.

Читайте также: