Программы для анонимности на андроид

Уровень сложности: для продвинутых. Каждый активный интернет-пользователь наверняка хотя бы раз сталкивался с проблемой блокировки сайтов на территории страны проживания. Причин ограничения доступа может быть много, но иногда вместе с сайтами-нарушителями на одном IP-адресе находятся вполне безобидные ресурсы, которые также оказываются недоступными. На ПК давно известны способы обхода данных ограничений, но для мобильных устройств порой требуются особые ухищрения. Сегодня мы расскажем, как получить доступ к заблокированным сайтам с Android-устройств.

«Google Переводчик»

Самый простой способ обхода ограничений доступа к заблокированным сайтам ― «Google Переводчик». Дело в том, что запросы данного сервиса обрабатываются, в большинстве случаев, на серверах в США. А если добавить в поле ввода начального текста на десктопной версии этого веб-сервиса адрес заблокированного сайта, то в поле перевода появится ссылка на обработанную копию страницы, находящуюся на американском сервере.

Единственный недостаток данного метода в том, что через серверы «Google Переводчика» невозможно пройти авторизацию, поэтому получить полноценный доступ к сайтам с обязательной регистрацией у вас не получится.

Прокси и VPN

Ещё один популярный способ обхода ограничения доступа к интернет-страницам ― использование прокси-серверов. Эти серверы могут предоставить пользователю дополнительную защиту и анонимность. При этом, если сервер будет расположен на территории другого государства, вы получите возможность открыть доступ к контенту, заблокированному в стране проживания.

Воспользоваться услугами прокси-сервисов можно при помощи некоторых браузеров с поддержкой соответствующей функции (Tor, UCBrowser), либо при помощи VPN. Подробнее о VPN вы можете узнать в нашей статье «Как настроить VPN на Android». Если же вам не хочется настраивать подключение к VPN вручную, можно воспользоваться сторонним приложением, например Hotspot Shield VPN. Для это необходимо:

2. Активировать подключение;

3. Подтвердить свои намерения в ответ на уведомление системы;

4. Запустить любой браузер и проверить работоспособность подключения.

Подмена DNS

Как известно, для доступа к интернет-страницам используется система доменных имён (Domain Name System). Адреса DNS-серверов нам любезно предоставляет провайдер. Но, так как все провайдеры обязаны подчиняться законодательству, базовые DNS-серверы имеют те же ограничения, что прописаны в государственных «чёрных списках». Обойти проблему легко ― нужно просто заменить стандартные адреса DNS на те, которые не ограничивают доступ к интересующему вас контенту.

Если вы используете подключение к Сети через Wi-Fi, то произвести подмену адресов DNS можно и стандартными инструментами Android. Для этого необходимо:

1. Зайти в настройки выбранной сети Wi-Fi;

2. В появившемся окне раскрыть дополнительные опции;

3. Изменить настройки IP (по-умолчанию — DHCP) на «Статический IP» или «Пользовательский IP» (в зависимости от версии ОС и оболочки, название будет отличаться);

4. После того, как появятся расширенные настройки, необходимо поменять адреса серверов в пунктах DNS1 и DNS2 на любые сторонние, например на Norton ConnectSafe DNS ― 198.153.192.40 (DNS1) и 198.153.194.40 (DNS2).

5. Сохранить изменения.

Осуществить подмену DNS для мобильных сетей немного сложнее. Для этого понадобится специальное приложение (например Set DNS) и открытый Root-доступ к системе. Как получить права суперпользователя, всегда можно узнать в теме про ваше Android-устройство в соответствующем разделе форума 4PDA.

Итак, чтобы настроить подмену DNS для мобильных сетей, необходимо:

1. Установить Set DNS, открыть и раздать права root-доступа;

2. В верхней левой части главного экрана приложения открыть меню со списком доступных адресов DNS;

3. Выбрать нужный (описание можно найти в Интернете, но мы советуем Google DNS, либо Open DNS);

4. Применить настройки нажатием кнопки Apply;

5. Перезагрузить устройство или ненадолго активировать «Режим полёта».

Стоит отметить, что столь радикальный способ может негативно повлиять на функциональность системы. Для возврата к базовым настройкам необходимо в списке адресов DNS выбрать DHCP/Disable и повторить пункт 5.

Советует Hunter_032: В браузере Google Chrome можно включить экономию трафика. Так как данные будут сжиматься на серверах Google, можно открывать заблокированные сайты.

Советует Wladen: OrBot и OrWeb в помощь. Вот вам и доступ. И работают быстро.

Советует urrk: UC Browser и Puffin с успехом открывают заблокированые сайты.

Советует Tanc0R0: В Китае метод экономии трафика или использование Puffin, UC или каких-либо других браузеров не работают. Мы пользуемся Psiphon или VPN.

Советует wwwama99: Самый лучший и быстрый VPN для Android это приложение Zenmate. Оно бесплатное, не требует root и скорость хорошая, до 10 Мбит/с, сбоев и тормозов не наблюдал даже через мобильные сети, что для смартфона достаточно.

Советует hynix26: Я использую VPN на Hideme. Купил подписку годовую и не беспокоюсь вообще по этому поводу, даже не ощущаешь, что он включен.

За последние годы отношение к конфиденциальности личной жизни стало куда более серьезным. Хранение личной информации на серверах стало нормой; мир заполнился мобильными девайсами с GPS-приемниками и GSM-модулями, способными рассказать практически все об их владельцах; Эдвард Сноуден показал, насколько мы не защищены от слежки; правительства стран все больше вторгаются в нашу личную жизнь и контролирует каждое наше слово.

Напрашивается вопрос: можно ли в этих условиях остаться анонимным?

Анонимность и конспирация

Когда дело касается обычного домашнего компютера, вопрос анонимности решается элементарно. Последняя версия операционной системы с открытыми исходниками, open source браузер с отключенным JavaScript, Tor, смена MAC-адресов, замена Dropbox на личный Rsync-сервер, отказ от всех сервисов, требующих подтверждения личности, — вот, собственно, и все, что необходимо для сокрытия самого себя и обеспечения нормального уровня анонимности.

Ситуация со смартфонами гораздо сложнее. Данные устройства как будто бы сделаны для того, чтобы нас отслеживать, и делают они это постоянно, независимо от того, пользуемся мы ими активно или просто звоним. Современный смартфон сливает информацию по разным фронтам одновременно:

Синхронизация данных с серверами производителя смартфона и/или операционной системы. Тот же Android по умолчанию сливает на серверы Google наши контакты, информацию о местоположении, данные кредитной карты, намеченные события в календаре, фотографии, документы, созданные в Google Docs. Стоковые прошивки многих смартфонов остаются на связи с серверами производителя, а во многих случаях принуждают пользователя создать на их серверах аккаунт.

Открытые Wi-Fi-сети в Макдаках и прочих Сабвеях не предлагают никаких средств защиты трафика, так что он может быть легко перехвачен третьей стороной (да хоть самим админом).

Большое количество сторонних приложений не шифруют трафик и отправляют на удаленные серверы данные об устройстве и его владельце, даже не спрашивая последнего.

Сети стандарта GSM не обеспечивают средств аутентификации абонентов, позволяя любому желающему перехватить трафик с помощью базовой станции, приобретенной за 1000 долларов. А если тобой заинтересовались серьезные организации, то метод триангуляции позволит узнать твое местоположение с точностью до ста метров.

В целом смартфон как сказал один мой хороший приятель — это просто решето, через которое течет все и всегда. К счастью, многие из его дыр мы таки можем залатать.

Смартфон под управлением Android и Cyanogenmod

Понятно, что бороться с утечками в смартфонах, основанных на проприетарных операционных системах, — занятие неблагодарное. Нет открытых исходников — нет доказательств отсутствия скрытых закладок. Чтобы получить хоть сколько-нибудь анонимизированный смартфон, нам понадобится гугло-фон.

И не просто гуглофон, а тот, для которого есть официальная версия последней прошивки CyanogenMod и открытые исходники ядра (стоковая прошивка или ядро Android-смартфона также могут содержать бэкдоры).

Когда эти требования будут выполнены, берем смартфон в руки, получаем root (как это сделать, мы писали много раз»Как легко получить Root права в Android?«), регистрируемся в Google play, устанавливаем приложение ROM Installer и прошиваем с его помощью CyanogenMod. Обязательно отказываемся от установки Google Apps. Их придется принести в жертву великому богу конфиденциальности.

После первой загрузки CyanogenMod предложит зарегистрировать или подключить аккаунт CM, а также включить отправку анонимной статистики. Разумеется, от выполнения этих процедур, следует отказаться. Далее приступим к начальной настройке прошивки. Идем в настройки и отмечаем следующие пункты:

- Беспроводные сети ==> Еще ==> NFC ==> Отключить.

- Безопасность ==> Блокировка экрана ==> PIN-код.

- Безопасность ==> Неизвестные источники.

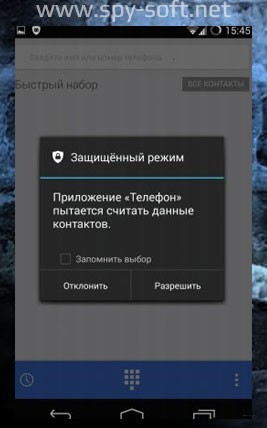

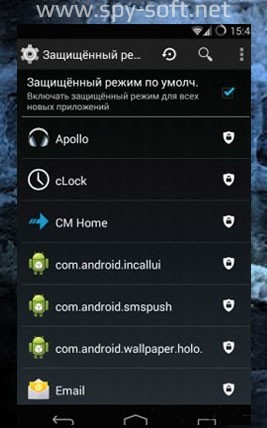

Ничего особенного, стандартные опции. Потом нам следует обезопасить себя от утечек данных из предустановленных приложений и софта, который будет установлен позже. В CyanogenMod для этого есть механизм Privacy Guard, который занимается обфускацией личных данных пользователя, подсовывая вместо них рандомные данные: случайно сгенерированное имя юзера вместо реального, случайные координаты и прочее. Чтобы его активировать, идем в Настройки Конфиденциальность потом Защищенный режим и включаем опцию Защищенный режим по умолчанию . Теперь он будет активироваться для всех устанавливаемых приложений.

Чтобы активировать Privacy Guard для стоковых приложений, нажимаем кнопку настроек сверху (три точки), отмечаем опцию «Системные приложения» и выбираем все приложения, кроме Trebuchet (это рабочий стол). По умолчанию Privacy Guard настроен таким образом, чтобы спрашивать юзера каждый раз, когда приложение пытается получить доступ к личным данным (это видно на скрине «Privacy Guard в действии»). Разрешать это действие стоит только в том случае, если такие данные ему реально нужны (например, телефон пытается прочитать адресную книгу).

F-Droid, Tor и Брандмауэр

Следующий шаг — установка F-Droid, Tor и настройка брандмауэра. Первый нам нужен по причине отсутствия Google play, а также любой его замены, которой мы могли бы доверять. В отличие от них, F-Droid содержит только открытый софт, что фактически дает гарантию безопасности софта. Приложений в репозитории F-Droid немногим больше 1100, но среди них есть практически все, что нужно, включая браузеры, твиттер-клиенты, рабочие столы, виджеты погоды и даже Telegram.

Сначала устанавливаем F-Droid. Для этого достаточно открыть сайт F-Droid со смартфона и скачать последнюю версию клиента. Запускаем его, находим приложение Orbot и устанавливаем. Далее переходим на страницу DroidWall со смартфона скачиваем APK-пакет и устанавливаем.

Теперь нам необходимо создать набор правил iptables для DroidWall (по умолчанию он умеет только включать/отключать доступ приложений к Сети). Можно было бы сделать это вручную, но ребята из проекта Tor уже все сделали за нас. Достаточно только скачать ZIP-архив, распаковать, подключить смартфон с помощью USB-кабеля и запустить инсталляционный скрипт:

Работает этот скрипт только в Linux и требует, чтобы был установлен Android SDK, а на смартфоне активирован режим отладки ( Настройки О телефоне Семь тапов по пункту Номер сборки , далее Настройки Для разработчиков Отладка по USB ).

Что делает скрипт?

Когда все скрипты будут установлены, запускаем DroidWall, переходим в Меню Еще Установить сценарий и вводим в первом открывшемся поле строку . /data/local/firewall-torify-all.sh , нажимаем кнопку «ОК». Возвращаемся на главный экран и отмечаем галочками приложения, которые должны получить доступ к Сети (Orbot можно не отмечать, он и так получит доступ благодаря скрипту). Вновь открываем меню и выбираем пункт «Брандмауэр отключен», чтобы активировать файрвол.

Затем запускаем Orbot и следуем инструкциям, но ни в коем случае не включаем поддержку root; чтобы прописанные в скрипте правила работали правильно, Orbot должен работать в пространстве пользователя в режиме прокси. В конце нажимаем на кнопку в центре экрана, чтобы включить Tor. В статусной строке появится иконка Tor, а это значит, что теперь все данные пойдут через него.

Что мы не учли?

Описанная выше конфигурация дает возможность исключить практически все «традиционные» утечки данных. После включения смартфон будет отрезан от Сети ровно до того момента, пока не произойдет автозапуск DroidWall и Orbot. DroidWall, в свою очередь, отрубит от Сети любые приложения, которые мы предварительно не отметили галочками, а другие завернет в Tor.

Остается открытым лишь один вопрос: как быть с бэкдорами в проприетарных компонентах и GSM-сетями. К моему большому сожалению, полностью защититься от данной угрозы пока невозможно: даже несмотря на присутствие SELinux, троян, зашитый в firmware, вполне может добыть доступ к данным в обход Android, принимая команды от злоумышленника путем GSM-команд. Впрочем, трафик, проходящий по сотовым сетям, таки будет защищен.

Заключение

Если вы помните, был такой фильм, «Джонни-мнемоник» с Кину Ривз в главной роли, рассказывающий о людях с имплантатами, которые могли переносить важные конфиденциальные данные. За такими людьми охотились не то что спецслужбы, а просто все, каждый хотел тот кусочек информации, который хранился в имплантате мнемоника. Их рвали на части и разрезали лесками, убивали, только для того, чтобы добыть секретную информацию. Сказка. Абсурд. Но почему-то уже такой знакомый.

В общем, берегите себя и свои личные данные. Сегодня это становится все сложнее.

Как предотвратить слежку мобильного телефона / смартфона на базе Android?

Недавно, нам в группу Вконтакте написала одна милая девушка. Вежливо представилась и попросила нас ей помочь. Проблема была вот в чем. Девушка узнала, что за ней следит ее бывший. Она разумеется мало разбирается в компьютерах и слово «Кейлоггер» на нее наводит такой же страх и непонимание, как на меня страшное слово «Скраб».

Защита телефона Андроид

- Предыстория

- Коротко что такое Фаервол

- Установка приложения Брандмауэр без Root

- Настройка приложения Брандмауэр без Root

- Использование приложения Брандмауэр без Root

С компьютером я ей помог удаленно через TeamViewer, на компе была установлена старая версия Ardamax Keylogger. Но оказалось, что за ней следят еще и с помощью ее телефона. Самое интересное, что установленный у нее Антивирус для Android нечего подозрительного не находил. Тогда я решил поступить иначе, не искать удаленно иголку в стогe, а установить ей фаерволл / брандмауэр и резать все подозрительное, что пыталось стучаться в сеть.

З ащита телефона Андроид удаленно дело трудное. Рутовать телефон было довольно проблематично, да и не безопасно, когда это касается обычных пользователей, мы уже говорили о последствиях Root в плане секьюрити в статье «Безопасность смартфона рутованного».

Поэтому мой выбор пал на бесплатный брандмауэр, который для работы не требует рут прав. Кстати, еще пару лет назад не было фаервола для Андроид, который не требовал бы рут-права.

Фаервол для Андроид без Root

Пару слов о терминах которые используются в данной статье. Человеческим языком о том что такое Фаервол / Брандмауэр. Фаервол — это программа которая позволяет фильтровать весь исходящий и входящий трафик. А трафик — это данные которые проходят по сетям от компьютера или смартфона до сайта, или между ними.

Фаервол без Root: Установка

После того как вы перейдете по ссылке, откроется страница приложения. Как вы видите рейтинг приложения 4.4. Редкое приложение на маркете может похвастаться такой оценкой.

Нажимаем на кнопку «Установить».

Не может не радовать и тот факт, что приложение не требует специальных разрешений, а это друзья очень хорошая примета.

Нажимаем на кнопку «Принять».

После того как приложение скачалось и установилось, нажимаем на кнопку «Открыть»

Установка Брандмауэр без Root

Приложение установлено. Можно запустить приложение нажав на кнопку «Открыть», но лучше закрыть все окна и перегрузить устройство.

Фаервол без Root: Настройка

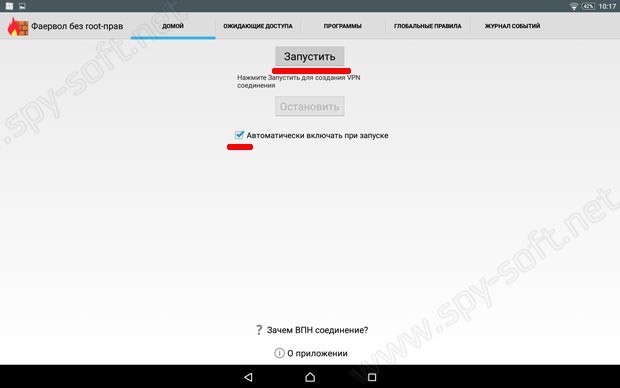

После перезагрузки мы увидим вот такое окно. В котором нам предлагают запустить приложение. Перед запуском я рекомендую отметить галочкой пункт «Автоматически включать…»

Запуск приложения Фаервол без Root

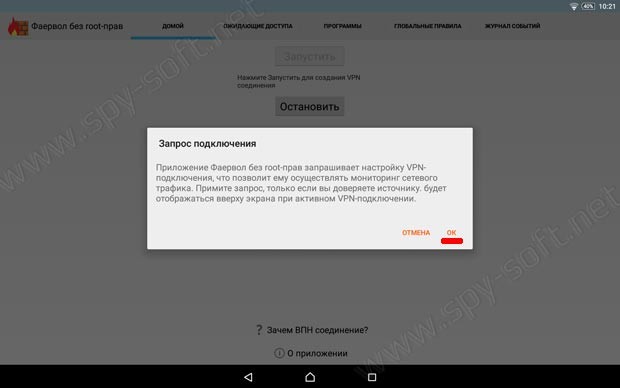

После запуска появится окно предупреждения системы. Читаем и смело нажимаем на «OK». Позже я объясню что это значит.

Запрос VPN подключения

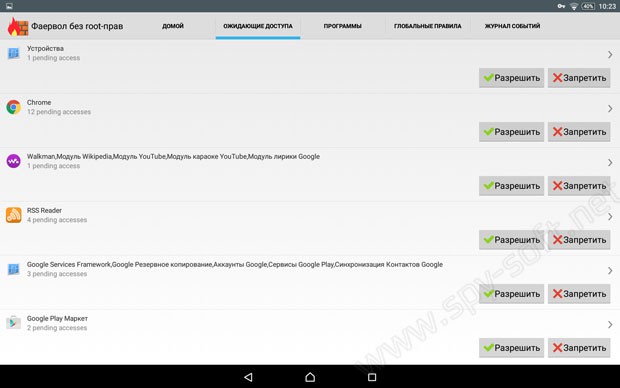

Второй после вкладки «Домой», в которой мы запускали приложение, идет вкладка «Ожидающие доступа». На этой вкладке вы можете видеть все приложения, которые пытаются с вашего устройства куда-то подключится. Почему куда-то? Потому что каждое приложение подключается и посылает информацию на разные сервера.

Каждый раз, когда какое-то новое или установленное приложение для которого нет ранее созданного правила в нашем приложении будет пытаться посылать информацию или пытаться подключится к удаленным серверам, вы на этой вкладке увидите оповещение.

Ожидающие доступа

Теперь решать вам, будет ли к примеру, работать браузер Chrome или нет. То что вы считаете доверенным — разрешайте, то что нет — запрещайте. Все что не должно по вашему мнению иметь доступ к интернету надо отключать. К примеру вы не используете камеру, тогда смело отключайте ее. Или например альбом фотографий, музыкальный плеер, всем этим приложениям нечего искать в инете, поэтому смело запрещайте.

Если вы всерьез озадаченны анонимностью ваших мобильных устройств, то я рекомендую прочитать статью «Анонимность Android»

К примеру недавно мне было необходимо записать телефонный разговор. Как вы знаете в Андроиде нет предустановленного приложения, пришлось искать в Гугл Маркете. Я установил диктафон, но он с первой же минуты начал пытаться куда-то что-то послать. Включив логику, я решил, что ему нечего делать в инете, это локальное приложение, это не Скайп и не Вайбер и ему надо всего лишь записывать разговор мобильной связи, и в итоге отключил его. На данный момент приложение прекрасно работает без доступа в сеть. А будет необходимость его обновить, я это сделаю через Google Play, которому кстати я разрешаю доступ только в случаях необходимости обновить установленные приложения.

На вкладке «Программы», вы можете видеть все установленные приложения и правила для них. Рядом с каждым приложением два пустых поля (квадратика).

Нажимая на каждый из них пользователь может задавать настройки. Включать или отключать доступ в сеть. Вы можете блокировать то или иное приложение выборочно. Для экономии трафика можно, например, заблокировать YouTube или другое прожорливое приложение, отметив запрет только для поля Wi-Fi. Это может быть очень полезной функцией в плане экономии трафика.

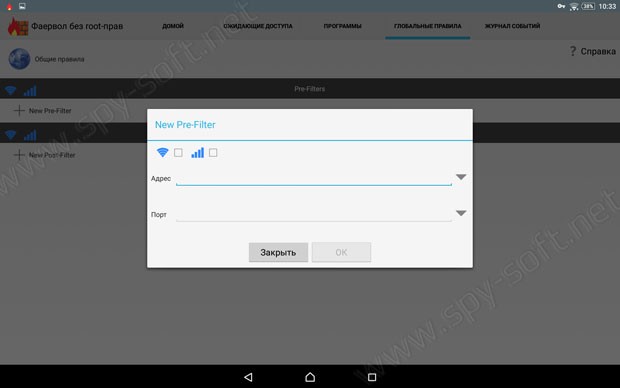

Вкладка «Глобальные правила» предлагает в ручную заблокировать тот или иной ресурс по IP или по имени. Это может быть и какой-то сайт или какой-то левый китайский сервер, на которые так часто стучат (сливают информацию) китайские нонейм смартфоны и планшеты.

Глобальные правила

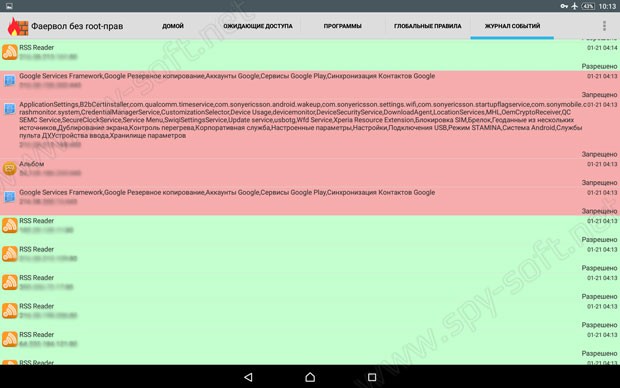

Ну и последняя вкладка «Журнал событий». Здесь вы можете видеть все что происходит в данный момент в сети. Все приложения которые в реальном времени взаимодействуют с сетью. Заглянув сюда, вы удивитесь когда увидите что ваш телефон постоянно куда-то что-то посылает.

Журнал событий

Зеленым цветом программа отмечает все разрешенные приложения, а красным цветом заблокированные. Также приводится информация об удаленном IP и точное время события.

Фаервол без Root: Использование

Друзья мои, описываемый в данной статье Фаервол без Рут — это приложение, которое в обязательном порядке должно быть установлено на вашем Андроид устройство, смартфон и планшет. Также з ащита телефона Андроид может быть улучшена другим аналогичным приложением, таким как DroidWall, но оно требует Root.

С сегодняшнего дня только вам решать что в вашем телефоне, куда и когда подключается, что сливает и что скачивает (см. также Какую информацию сливают китайские смартфоны). Описанный в статье метод не дает стопроцентную гарантию, но намного улучшает защиту телефона.

На этом все. Пользуясь случаем хотел бы поблагодарить всех, кто лайкает наши статьи в соцсетях. Без ваших лайков нам трудно понять, что вам нравится, и о чем нам писать в наших последующих публикациях. Спасибо еще раз!

Пентест или по простому тесты на проникновение — легальный способ заниматься настоящим взломом, да еще и получать за это деньги. Продвинутый аудит безопасности обычно выполняется на ноутбуке с Kali Linux и специфическим оборудованием, но многие бреши в безопасности легко обнаружить и с помощью обычного смартфона и планшета. В этой статье мы рассмотрим 14 хакерских приложений, которые позволят вам выполнить пентест с помощью Андроид, не вытаскивая ноутбук.

Из гор хлама, мусора и откровенного фейка, который в мире Android выдают за «хакерский софт», мы постарались откопать самые интересные, продвинутые и полезные инструменты о которых вы узнаете далее, но с начала дисклеймер!

Статья написана в исследовательских целях. Вся информация носит ознакомительный характер. Ни автор статьи, ни администрация не несет ответственности за неправомерное использование упомянутых в статье программ.

Хакерские программы для взлома со смартфона

Все хакерские приложения для Андроид делятся на несколько групп:

- Сканеры веб-ресурсов — хакерские утилиты для поиска уязвимостей.

- Комбайны — позволяют искать уязвимости (и эксплоиты для них) как в программной части так и в железе. Выполняют сниффинг, MITM-атаки, и т.д.

- Снифферы — хакерские приложения для перехвата и анализа трафика.

- Вспомогательные утилиты — инструменты помогающие в пентесте.

- Справочники и поисковики — приложения выполняющие вспомогательные функции.

Сканеры веб-ресурсов для Android

Начнем обзор программ для взлома смартфона с самого главного, а именно со сканеров веб-приложений. Здесь у нас три приложения, которые позволят вам найти открытые админки, сбрутить пароль, протестировать сайт на XSS-уязвимости, возможность SQL-инъекций, составить листинги каталогов и многое другое.

Kayra the Pentester Lite

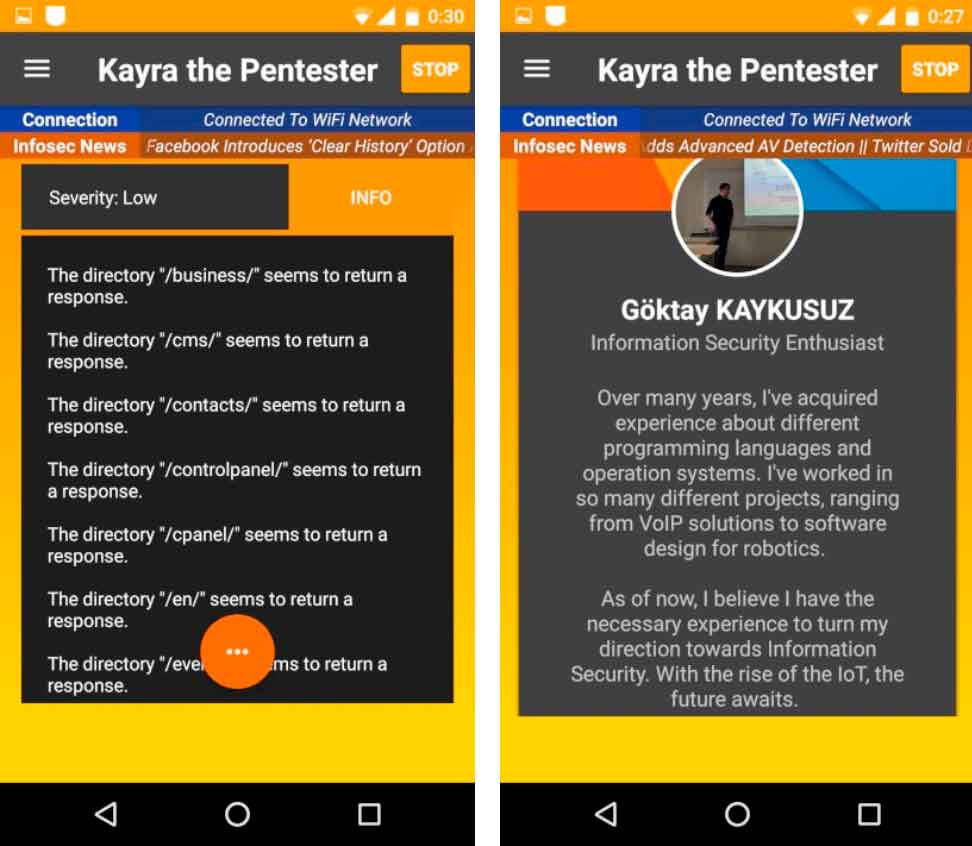

Отчет Kayra и экран About

По каждому пункту, отмеченному в настройках сканирования, создается подробный отчет. На скриншоте видно лишь его малую часть. Бесплатная версия довольно функциональна, но иногда раздражает рекламой. В платной версии нет рекламы и ограничений, ее стоимость на момент написания статьи составляет 159 рублей.

DroidSQLi

Следующая хакерская программа для Android — это DroidSQLi. Приложение DroidSQLi служит для проверки веб-сайтов на уязвимость к SQL-инъекциям четырех разновидностей:

Time based SQL injection — формирование дополнительных запросов, вызывающих приостановку СУБД на определенное время, что делает возможным посимвольное извлечение данных.

Демонстрация error based SQL-инъекции

Утилита DroidSQLi автоматически подбирает метод инжекта, а также использует техники обхода фильтрации запросов.

Для начала тестирования сайта необходимо вручную найти точку входа. Обычно это адрес веб-страницы, содержащий запрос вида ?id=X или ?p=X, где X — целое положительное число. В нашем примере пейлоад для параметра id выглядит так:

id = ( SELECT 4777 FROM ( SELECT COUNT ( * ) , CONCAT ( 0x71626b6a71 , ( SELECT ( ELT ( 4777 = 4777 , 1 ) ) ) , 0x7170767871 , FLOOR ( RAND ( 0 ) * 2 ) ) x FROM INFORMATION_SCHEMA . PLUGINS GROUP BY x ) a )

В Сети очень много сайтов, уязвимых к SQL-инъекциям. Думаю, вы легко найдете несколько таких, просто посмотрев историю своего браузера.

Droidbug Admin Panel Finder FREE

Однако на менее популярных сайтах с безопасностью все очень тоскливо, и валидная админская панелька находится за считанные секунды. В платной версии, стоимостью 139 рублей, убрана реклама и разблокирована возможность перебора по смешанному шаблону для сайтов с поддержкой PHP/ASP/CGI/CFM/JS.

Комбайны для взлома со смартфона

Интернет состоит не только из веб-приложений, и дыры находят не только в них. Следующая подборка хакерских приложений для Андроид позволит вам искать уязвимости (и эксплоиты для них) в софте и железе, выполнять сниффинг, MITM-атаки, оставлять бэкдоры и делать много других интересных вещей.

cSploit

cSploit — это дин из самых функциональных инструментов для сканирования сетей и поиска уязвимостей на обнаруженных хостах. Составляет карту сети и отображает сведения обо всех найденных в ней устройствах. Умеет определять их IP/MAC и вендора (по первым трем октетам MAC-адреса), определять установленную на них ОС, искать уязвимости с помощью Metasploit framework RPCd и брутфорсить пароли.

Поиск клиентов и MITM-атака

Выполняет MITM-атаки разного типа через спуфинг DNS (возможна замена медиафайлов в трафике на лету, JS-инжекты, угон сессий и захват cookie для авторизации без ввода пароля). Также умеет дисконнектить отдельные устройства (или отключать их скопом от точки доступа). Перехватывает трафик и сохраняет его в формате .pcap или перенаправляет, куда пожелаете.

cSploit содержит инструмент для создания и отправки на выбранный хост любого TCP/UDP-пакета. По ссылке взлом роутера перенаправляет на онлайн-сервис для выбора и эксплуатации уязвимостей под определенную модель. База перестала обновляться в 2015 году, но все еще сохраняет актуальность. В моем кратком тесте на роутере ASUS, который выпускается с конца 2016 года, в свежей прошивке (апрель 2018 года) была обнаружена уязвимость, впервые описанная в 2009 году.

Открытые порты и подборка эксплоитов для выбранной цели

Дополнительно cSploit помогает создать на взломанном прошедшем аудит безопасности хосте удаленный шелл и получить над ним полный контроль. В общем, это однозначный must have для пентестеров, и не только для них.

- Протестированная версия: 1.6.6 RC2

- Размер: 3,5 Мбайт

- Тестовые сборки cSploit Nightly доступны здесь

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Дополнительные требования: установить BusyBox в /system/bin

cSploit, Intercepter-NG и другие мощные утилиты заслуживают более подробного рассмотрения в отдельных статьях. Мы предлагаем сперва освоиться с базовыми принципами пентеста на примере простых приложений, а уже затем переходить на хардкор.

dSploit

Форк cSploit от Симоне Маргарителли (Simone Margaritelli), приказавший долго жить в 2014 году. Проект так и остался в стадии бета-версии с очень сырым кодом. Если cSpoit у меня работал без нареканий, то последние три версии dSploit вываливались с ошибкой почти сразу после запуска.

Тот же cSploit, вид сбоку

С тех пор как Маргарителли устроился в компанию Zimperium, наработки dSploit вошли в состав фирменной утилиты zAnti.

zAnti

Мобильное приложение для пентеста от Zimperium. Более современный, стабильный и наглядный аналог dSploit.

Интерфейс zAnti разделен на две части: сканирование и MITM. В первой секции он, подобно dSploit и оригинальному cSploit, мапит сеть, определяет все хосты, их параметры и уязвимости.

Nmap’им сеть

Отдельная функция — определение уязвимостей на самом смартфоне. Согласно отчету программы, наш тестовый Nexus 5 содержит 263 дыры, которые уже не будут закрыты, поскольку срок жизни девайса истек.

Обнаружение уязвимостей

zAnti помогает взламывать роутеры и получать к ним полный доступ (с возможностью сменить пароль админа, задать другой SSID, PSK и так далее). Используя MITM-атаки, zAnti выявляет небезопасные элементы на трех уровнях: в ОС, приложениях и настройках устройства.

Ключевая особенность — формирование подробного отчета по всем просканированным элементам. Отчет содержит пояснения и советы по устранению найденных недостатков.

Снифферы для перехвата трафика на Android

Ни одному пентестеру не обойтись без хорошего сниффера. Это такой же обыденный инструмент, как нож на столе повара. Поэтому следующий раздел статьи посвящен приложениям для перехвата и анализа трафика.

Intercepter-NG

Intercepter-NG — это продвинутый сниффер, ориентированный на выполнение MITM-атак. Захватывает трафик и анализирует его на лету, автоматически определяя в нем данные авторизации. Умеет сохранять перехваченный трафик в формате .pcap и анализировать его позже.

Сканирование и ARP spoofing

Вдобавок он умеет определять ARP-спуфинг в отношении себя (полезно при подключении к публичным хотспотам) и защищать от него. При нажатии иконки в виде зонтика проверяется ARP-кеш.

Packet Capture

В Android 6.0.1 и более свежих версиях требуется вручную добавить CA-сертификат через настройки приложения.

Захват трафика

С помощью Packet Capture удобно контролировать сетевую активность установленных приложений. Он показывает не просто объем передаваемого трафика, а что конкретно и куда отправляет каждая программа или встроенный компонент Android, какие пакеты и с каких серверов получает в ответ. Отличная утилита для поиска троянских закладок и назойливой рекламы.

Вспомогательные хакерские утилиты для Android

Если продвинутые утилиты для пентеста требуют root и BusyBox, то приложения попроще доступны в Play Store и работают на любом смартфоне без ухищрений. ARP-спуфинг и MITM-атаки ими не выполнить, но для сканирования беспроводной сети, обнаружения хостов и явных проблем с безопасностью их вполне хватает.

WPSApp

Эта программа сканирует эфир в поисках точек доступа с включенной функцией WPS. Обнаружив такие, она пытается опробовать на них дефолтные пины. Их немного, и они известны из мануалов производителей роутеров.

Если пользователь не сменил дефолтный пин и не отключил WPS, то утилита самое большое за пять минут перебирает все известные значения и получает WPA(2)-PSK, каким бы длинным и сложным он ни был. Пароль от беспроводной сети отображается на экране и автоматически сохраняется в настройках Wi-Fi смартфона.

Обнаружение хотспотов с WPS

Отмечу, что некоторые роутеры не позволяют менять пин, заданный по умолчанию. Более того, иногда он остается включенным, даже если в веб-интерфейсе роутера показывается статус WPS: OFF. Узнать реальное состояние WPS поможет утилита Wifi Analyzer. Подробнее про нее и WPSApp читай в статье «Взлом Wi-Fi со смартфона».

С момента выхода той статьи WPSApp обновилась и стала лучше во всех отношениях. Она знает больше пинов разных вендоров, быстрее перебирает их и научилась брутфорсить в новых режимах. Утилита работает как на рутованных смартфонах, так и без прав root. У нее много аналогов, но все они куда менее эффективные.

WiFiAnalyzer

Опенсорсный и бесплатный сканер Wi-Fi-сетей. Очень удобная утилита для обнаружения точек доступа (включая скрытые), выяснения их параметров (MAC, вендор, канал, тип шифрования), оценки мощности сигнала и расстояния до них. Удаленность от роутера вычисляется по формуле для прямой видимости, поэтому не всегда указывается достаточно точно.

Отображение скрытых сетей и оценка зашумленности каналов

WiFiAnalyzer позволяет наглядно увидеть ситуацию в эфире, отфильтровать цели по уровню сигнала, SSID, используемой частоте (2,4/5 ГГц) и типу шифрования. Также вручную можно определить наименее зашумленный канал по графикам двух типов: обычному и с временным накоплением.

Словом, WiFiAnalyzer — это то, с чего стоит начинать разведку в беспроводных сетях. Поиск целей с определенными параметрами сэкономит кучу времени при дальнейшей работе с продвинутыми утилитами.

Часто функциональность хакерских утилит пересекается с возможностями вполне легальных инструментов, которыми пользуются системные администраторы для наладки сетей.

Fing — один из таких инструментов. Он быстро сканирует Wi-Fi-сеть, к которой вам удалось подключиться (например, с помощью WPSApp), и определяет все хосты. Это может быть востребовано для проверки собственной беспроводной сети на предмет НСД, но, согласитесь, исследовать незнакомые сети гораздо интереснее.

Определение портов и сервисов на выбранных хостах

Fing выполняет расширенный анализ имен NetBIOS, UPNP и Bonjour, поэтому точнее определяет типы устройств и показывает больше их свойств. В Fing интегрированы утилиты ping и tracerout. Также он умеет отправлять запросы WOL (Wake on LAN), удаленно пробуждая «спящие» устройства, поддерживающие эту функцию.

Fing автоматически определяет открытые порты и сопоставленные им сервисы. При обнаружении SMB, SSH, FTP и прочего Fing предлагает подключиться к ним, вызывая для этого внешние программы из своего меню. Если соответствующая утилита (например, AndSMB) не установлена, то Fing открывает ссылку на ее загрузку.

Дополнительные возможности программы открываются после регистрации аккаунта Fing. С ним можно выполнять инвентаризацию устройств и сетей. Еще больше функций открывается после приобретения аппаратного Fingbox. Он умеет отслеживать подключение непрошеных гостей и выборочно блокировать их устройства, а также проверять интернет-подключение на типичные неполадки и автоматически устранять их.

NetCut

Приложение определяет все клиентские устройства в беспроводной сети, а затем использует ARP-спуфинг для их выборочного отключения или обрубает связь для всех, кроме себя. А дальше вы можете скачивать файлы на полной скорости где-нибудь в кафешке, глядя, как мучаются другие посетители.

NetCut — найти и кикнуть!

Шутка! Так делать некультурно, а вот быстро кикнуть злоумышленника, не влезая в настройки роутера, — почему бы и да? Можно не просто разово оборвать связь для любого хоста, а постоянно блокировать его попытки подключиться к точке доступа, пока он не сменит MAC-адрес (см. вкладку Jail).

Если кто-то попытается сделать такой финт в отношении твоего девайса, NetCut определит отравление ARP-кеша и очистит его (см. NetCut Defender). За доллар в месяц можно получить аккаунт Pro, убрать рекламу и ограничения.

Справочники и поисковики для пентестера

Напоследок расскажем о паре полезных утилит, которые не имеют прямого отношения к взлому, а выполняют скорее вспомогательную и информационную функцию.

Droidbug Exploiting FREE

Приложение от Bugtraq Team. Предназначено для поиска и скачивания эксплоитов разного типа. Все они сгруппированы по типу ОС в двух основных разделах: с локальным и удаленным исполнением. В отдельную группу выделены аппаратные и веб-эксплоиты, а также используемые в DoS-атаках.

Карманный менеджер эксплоитов

Найти и скачать нужный эксплоит можно из бесплатной версии программы, а для быстрого просмотра описания потребуется уже платная версия стоимостью 279 рублей.

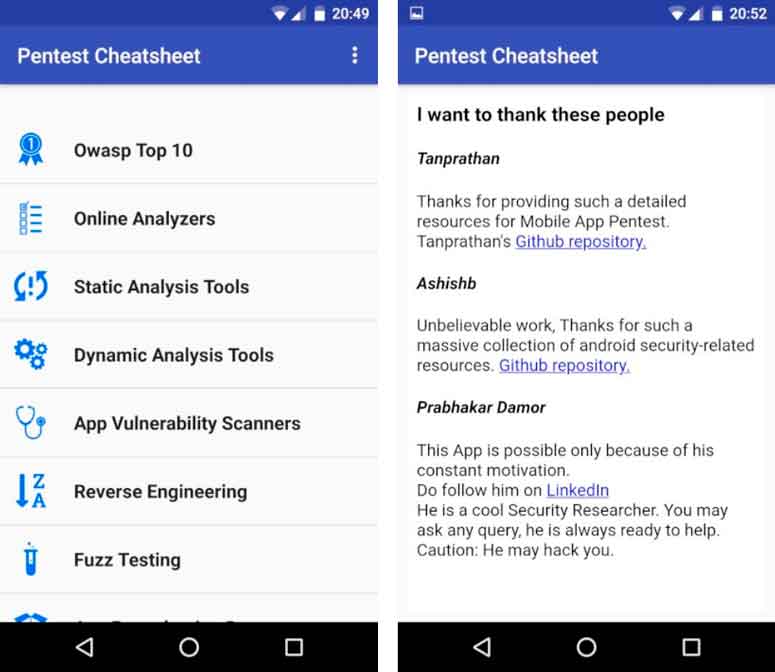

Pentest Cheatsheet

Карманный справочник пентестера. Содержит рекомендации по выполнению тестов от OWASP (The Open Web Application Security Project) — экспертов открытого проекта обеспечения безопасности веб-приложений.

Pentest Cheatsheet — справочник пентестера

Дополнительно включает в себя подборку ссылок на проверенные хакерские утилиты, сгруппированных исходя из поставленной задачи: онлайновые сканеры, анализаторы уязвимостей, тулзы для реверса, фаззеры, краулеры и так далее. Вся информация хорошо систематизирована и выглядит актуальной на момент написания статьи.

Вместо выводов

Если вы считаете, что чего-то не хватает, — добро пожаловать в комментарии! Только, пожалуйста, без Kali NetHunter, мы про него уже неоднократно писали (установка NetHunter и использование NetHunter).

Если вас утомила таргетированная реклама и назойливое внимание поисковиков, установите что-то из этого списка.

1. Firefox Focus

У мобильного Firefox и так есть неплохой набор инструментов для сохранения вашей приватности: режим инкогнито и защита от отслеживания. Но в Firefox Focus всё ещё серьёзнее. Этот браузер блокирует большинство известных веб-трекеров по умолчанию и автоматически стирает историю посещений, пароли и Cookie при перезапуске. Также программа убирает рекламу на сайтах, может защищать открытые вкладки от просмотра посторонними при помощи сканирования отпечатка пальца, умеет отключать JavaScript и Cookie.

2. Ghostery Privacy Browser

Расширение Ghostery пользуется заслуженной популярностью. Но у этого разработчика есть и полноценный браузер для Android. Он основан на мобильном Firefox и полностью совместим с его расширениями, так что вам ничего не мешает вдобавок к имеющимся у него инструментам защиты конфиденциальности установить ещё и какой-нибудь uBlock.

Ghostery обладает одной из крупнейших баз онлайн-трекеров, так что Ghostery Privacy Browser без проблем блокирует большинство отслеживающих элементов на веб-страницах. Вы легко сможете увидеть, что именно было приостановлено, благодаря значку рядом с адресной строкой. А ещё Ghostery может удалять всю историю вашего сёрфинга одним нажатием, обладает встроенной защитой от фишинга и умеет блокировать Cookie.

3. Orbot и Orfox

Orbot позволяет пользователям Android подключаться к сети Tor. Tor использует принцип «луковичной маршрутизации»: ваши данные пропускаются по зашифрованным каналам через множество случайных серверов по всему миру, что делает их отслеживание весьма проблематичным. Помимо этого, Orbot обеспечивает глубокое шифрование всех передаваемых данных. Идеальный инструмент для параноика. Правда, новичков может смутить чрезмерное изобилие настроек.

Orbot может использоваться как системный VPN на Android, так что вы сможете прогонять трафик любого браузера или мессенджера через зашифрованную сеть Tor. Но лучше всего Orbot работает в связке с браузером Orfox. Он создан на базе Firefox, но обладает весьма продвинутыми дополнительными инструментами для шифрования трафика и защиты от отслеживания.

4. InBrowser

В InBrowser режим инкогнито включён принудительно, так что он никогда не запоминает посещённые вами сайты и не сохраняет Cookie и пароли. Они автоматически безвозвратно удаляются, когда вы выходите из приложения. В настройках InBrowser можно отключить JavaScript и Flash, а также поменять User Agent, чтобы маскироваться под другие браузеры.

Естественно, в InBrowser имеется и блокировка следящих трекеров, и функция Do Not Track, и защита от отслеживания Panopticlick, и обфускация заголовка Referer, так что следящие за вашими перемещениями сайты не смогут ничего узнать.

Ещё пара интересных возможностей InBrowser — поддержка сети Tor и интеграция с сервисом безопасного хранения паролей LastPass.

5. DuckDuckGo Privacy Browser

DuckDuckGo — известный поисковик, делающий акцент на приватности и конфиденциальности своих пользователей. Но, кроме поискового сервиса, DuckDuckGo предоставляет и собственный браузер. Он блокирует отслеживающие вас трекеры, заставляет сайты по возможности использовать зашифрованные соединения и убирает рекламу на посещаемых страницах.

Если вы откроете статистику сайта (значок слева от адресной строки), то увидите, какие именно элементы страницы были заблокированы. Кроме того, DuckDuckGo Privacy Browser предоставит вам оценку политики конфиденциальности открытого сайта, и вы сможете решить, стоит ли доверять ресурсу. А ещё одна кнопка рядом с адресной строкой позволяет одним нажатием очистить все данные и закрыть все вкладки — пригодится, если кто-то назойливо подсматривает, что вы ищете в интернете.

В качестве поисковой системы в браузере, естественно, используется DuckDuckGo, который не собирает с пользователей статистику и не пытается показывать вам персонализированные результаты поиска.

6. Privacy Browser

Это весьма функциональный браузер с кучей настроек, направленных на поддержание приватности. Вы можете блокировать JavaScript, рекламу, трекеры, кнопки и следящие элементы социальных сетей, Cookie. Причём гибкая система настроек и фильтров для каждого домена позволяет установить различные правила для каждого посещаемого вами сайта.

В Privacy Browser есть возможность подключаться к сети Tor. Имеется и ночной режим, и тёмная тема, и настраиваемый поиск, и подробная статистика по блокируемым элементам.

Браузер можно купить в Google Play, чтобы поддержать разработчиков, или же скачать через репозитарий F-Droid и использовать бесплатно.

7. Adblock Browser

Браузер для Android от создателя известного расширения Adblock Plus. Правда, Adblock Browser не может похвастаться особенно продвинутыми функциями для защиты приватности, как другие браузеры в этом списке, но со своей задачей — показывать интернет-страницы без рекламы и следящих трекеров — он справляется.

Adblock Browser блокирует рекламу, потенциально небезопасные домены и кнопки социальных сетей. Он позволяет вам создавать свои собственные фильтры, так что, если в его обширных чёрных списках нет какого-то рекламного элемента, вы легко сможете добавить его вручную.

8. Brave Browser

Brave Browser не позволяет вам открывать сайты с вредоносными программами и предотвращает отслеживание вас в интернете поисковыми и рекламными трекерами. В Brave есть встроенный блокировщик рекламы, а также довольно интересная функция — защита отпечатка браузера, которая не даёт поисковым системам и соцсетям идентифицировать вас по его настройкам. Используя Brave, вы становитесь обезличенным для трекеров.

Значок Brave справа от адресной строки предоставляет пользователю подробную информацию о заблокированных элементах на странице. При желании можно заблокировать JavaScript.

Читайте также: