Программа filecrypt32 может зашифровать сколько файлов

В этой статье мы расскажем о том, как зашифровать файлы и папки стандартными методами Windows 10, а также рассмотрим две утилиты для шифрования: BitLocker и EFS.

Содержание:

- Стандартные средства шифрования Windows и их различия.

- Шифрование при помощи EFS.

- Как использовать ключи шифровальщика?

- Шифрование диска при помощи BitLocker.

- Ошибка BitLocker.

- Как разблокировать зашифрованный диск?

- Как защитить паролем отдельные папки и файлы?

Операционная система Windows имеет встроенные утилиты, предназначенные для шифрования данных. С их помощью можно защитить данные от третьих лиц и скрыть содержимое от тех, кто не знает пароль.

Стоит отметить, что встроенные шифровальщики Windows имеют достаточно простые алгоритмы работы, поэтому при умении и наличии хакерского ПО такое шифрование можно обойти, но для обычных пользователей данные все равно останутся недоступными, что можно применять к примеру, для компьютеров, которыми пользуется сразу несколько различных пользователей.

Стандартные средства шифрования Windows и их различия

Windows снабжен встроенными средствами для шифрования данных: BitLocker и EFS .

Данные утилиты позволяют быстро провести шифрование данных и устанавливать собственные пароли на файлы.

Шифровальщик BitLocker является узкоспециализированной программой, предназначенной для шифрования дисков . С её помощью можно защитить данные на всем жестком диске или его разделе, без возможности шифрования отдельных каталогов и файлов.

Утилита EFS – заполняет пробел BitLocker и шифрует как отдельные папки , так и всевозможные файлы . Функционал EFS позволяет простым и быстрым способом сделать данные недоступными для других пользователей.

Шифрование при помощи EFS

Сразу стоит отметить, что домашняя версия ОС Windows не подходит для шифрования данных встроенными средствами, поскольку алгоритмы работы утилиты являются неэффективными при данной версии системы. Помимо этого, пользователю следует обзавестись съемным носителем , где можно хранить специальный ключ, способный расшифровать информацию в случае утери доступа к профилю ОС.

Для начала работы с утилитой EFS следует выбрать необходимые для шифрования данные и поместить их в одну папку.

- физических, программно-аппаратных и программных мер.

13. Что является объектом защиты информации:

- вся информация в компьютере;

- важная для кого-либо информация;

- информация, имеющая ценность для владельца компьютера;

- информация, имеющая ценность для владельца и потенциального нарушителя компьютера

14. Утилизатор жестких дисков относится к мерам защиты:

- аппаратным;

15. Информационная безопасность – это:

- защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий;

- незащищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий;

- защищенность информации от случайной или преднамеренной незаконной системы доступа.

Какие правовые основы обеспечения информационной безопасности вы знаете?

- Доктрина информационной безопасности Российской Федерации;

- Концепция национальной безопасности Российской Федерации;

- Закон об информации;

- Закон о безопасности информации в Российской Федерации;

Какие группы технических средств защиты (ТСЗ) информации вы знаете?

- ТСЗ от случайных угроз воздействия на СВТ и информацию;

- ТСЗ от утраты носителей;

- ТСЗ от утечки информации по техническим каналам;

- ТСЗ от воздействия на информационную безопасность;

- ТСЗ от кражи информации по каналам безопасности.

Какие средства информационной безопасности нужно использовать при обработке персональных данных?

- которые прошли сертификацию ФСТЭК России;

- которые прошли сертификацию ФСБ России;

- которые прошли сертификацию МВД России.

Какие виды угроз безопасности информации вы знаете?

- внутренние;

20. Какие существуют способы атаки на запароленный ресурс (выберите все ВЕРНЫЕ утверждения):

- прямой перебор;

- по словарю;

- комбинированный;

- распределенная атака;

- метод «научного тыка».

21. Пользовательские пароли устанавливаются на (выберите все ВЕРНЫЕ утверждения):

- документы MS WORD;

- книги MS EXCEL;

22. Программа FILECRYPT32 может зашифровать (выберите все ВЕРНЫЕ утверждения):

- несколько файлов одновременно;

- информацию с экрана.

23. Безвозвратно удалить файл:

- возможно при форматировании носителя;

- возможно при дефрагментации носителя;

- возможно, неоднократно записав в то же место новую информацию.

24. Шифрование информации относится к мерам защиты:

- программным;

25. Стенографические средства защиты информации – это:

- программа для создания шифрованных логических дисков;

- программы сокрытия информации в звуковых и графических файлах;

- программы многоступенчатого кодирования с использованием двух ключей;

- средство защиты от копирования программных продуктов.

26. Правильный пароль НЕ должен быть (выберите все ВЕРНЫЕ утверждения):

- состоять из обычных слов;

- сложный для запоминания;

- используются аббревиатуры и сокращения;

- используются буквы разного регистра.

27. Правильный пароль должен быть (выберите все ВЕРНЫЕ утверждения):

- состоять из цифр;

- состоять из спецзнаков;

- состоять из слов, написанных наоборот;

- состоять из комбинации букв разного регистра;

- состоять из комбинации букв и спецзнаков.

28. Программа FILECRYPT32 может зашифровать (выберите все ВЕРНЫЕ утверждения):

- любой файл;

- только текстовый файл;

- только графический файл;

- несколько дробных файлов и папок одновременно;

- информацию с экрана.

29. Скорость атаки на запароленный ресурс зависит (выберите все ВЕРНЫЕ утверждения):

- от быстродействия компьютера;

- от комбинации символов;

- от длины пароля;

- от правильности написания слов в словаре;

- от языка словаря;

- от сложности программы-взломщика.

30. Пользовательские пародии относятся к мерам защиты:

- программным.

Роль химии в жизни человека: Химия как компонент культуры наполняет содержанием ряд фундаментальных представлений о.

Пример оформления методической разработки: Методическая разработка - разновидность учебно-методического издания в помощь.

Поиск по сайту

В интернете уже есть множество статей на эту тему. Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Сегодня я расскажу, как мы будем выстраивать линию обороны для защиты данных на устройстве с Windows.

Этот материал вдохновлен статьёй Олега Афонина "Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными". Если вы хотите углубиться в тему ИБ, то можете задонатить и подписаться на него.

Важно

Есть небольшая вероятность, что ваш процессор (старенький или недорогой) не поддерживает технологию ускоренной расшифровки AES. В таком случае расшифровка диска при включении устройства вместо секунд будет занимать минуты (время от ввода пароля до начала загрузки ОС будет занимать больше).

Или проверить можно на сторонних сайтах, пример здесь.

Также можно проверить наличие данной технологии с помощью самой программы VeraCrypt. После установки зайдите в Сервис —> Тест скорости. Нас интересует показатель в правом нижнем углу.

Показатель "Да" будет означать наличие ускорения, показатель "Н/П" — ее отсутствие.

Установка

Скачивайте с официального сайта. Заходим на вкладку Downloads, выбираем версию (Installer for) для своей операционной системы, я выбрал Windows.

Далее открываем скачанный файл и начинаем установку. Тут все просто, подтверждаем все пункты пока не установим программу.

VeraCrypt в конце процедуры может пожаловаться на функцию быстрого запуска ОС. В этом случае, отключаем ее:

Эксплуатация

После перезагрузки открываем VeraCrypt и создаем новый том. В открывшемся мастере создания томов мы делаем следующее:

Выбираем "Зашифровать раздел или весь диск с системой"

Тип шифрования — обычный

Область шифрования — на выбор два варианта, "Зашифровать системный раздел Windows" или "Зашифровать весь диск". Если у вас доступен второй, то выбираем его.

Число операционных систем — "Одиночная загрузка", если у вас на машине только одна ОС.

Шифрование

И тут мы переходим к самому интересному, методам шифрования.

В качестве алгоритма мы выбираем проверенный временем AES, а вот с хэшированием уже посложнее.

В первую очередь злоумышленники отрабатывают самые распространенные сценарии, AES и SHA-512, которые стоят по умолчанию. По возможности отказываемся от стандартных настроек: усложняем задачу хакерам, чтобы им пришлось дольше угадывать какой комбинацией вы шифруетесь.

Лично я выберу Whirlpool.

Внимание, ни при каких условиях не выбирайте Streebog, данный алгоритм содержит дыру в безопасности (разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО "ИнфоТеКС")

Далее идет выбор пароля. Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос "правоохранительных" органов и все ваши данные авторизации окажутся у них в руках.

Ставим галочку "Использовать PIM" и идем дальше.

PIM (Personal Iterations Multiplier)

Нас попросят ввести PIM, там же приводится описание данного термина. Чем больше — тем безопаснее, но вместе с тем медленнее. Подождать лишние секунды при загрузке несложно, а нам полезнее.

Если вам интересны конкретные цифры, то ниже будут представлены картинки с тестами:

Настройки PIM по умолчанию (485):

Чтобы у вас сложилось понимание почему мы должны его использовать, представим, что даже если злоумышленник знает пароль, ему придется перебирать все вариации PIM, то есть (1,2,3 . n) чтобы расшифровать диск. И если не знать точного числа, то можно застрять надолго, что играет нам на руку.

Но даже при высоком значении стоит выбирать номер очень аккуратно. То есть комбинации 1234 / 2012 / 1939 / год рождения ребенка / поступления / совершеннолетия сразу отбрасываем. Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Итак, PIM должен быть большим, анонимным и неординарным. Например 1709.

Нам предложат сгенерировать дополнительные ключи, нам они не требуются, нажимаем далее.

Затем последует предложение по созданию диска восстановления. Если вы храните важные данные в защищенном облаке, то можете пропустить данный этап. Если же все данные хранятся только на устройстве, то можно создать флешку восстановления ключей. Даже если злоумышленники найдут флешку — сделать с ней они ничего не смогут. Как и говорится в описании, годится она лишь для восстановления загрузочного раздела. Пароль придется вводить в любом случае.

Далее идет режим очистки. Описание данное самой программой я считаю достаточным, лишь отмечу, что я выбрал 3 прохода.

Пре-тест

Теперь, когда мы выполнили все необходимые настройки, нам остается лишь сделать пре-тест, в ходе которого компьютер перезагрузится, но вместо привычного значка Windows нас поприветствует холодный интерфейс шифровальщика, который попросит ввести пароль и PIM. Вводим.

Для особых случаев в ходе пре-теста (например если вы резко забыли пароль и PIM придуманные 5 минут назад) существует механизм обхода ввода пароля. Нажимаем на ESC и загружаемся в Windows. VeraCrypt уведомит нас что пре-тест провалился и предложит пройти его снова. Мы от предложения отказываемся.

Заходим в Система —> Окончательно расшифровать системный раздел/диск. Убеждаемся что ничего не зашифровано и повторяем весь процесс шифрования с начала.

В случае успешного входа нас встретит VeraCrypt с оповещением, что пре-тест выполнен успешно, и нам остается лишь зашифровать диск, что мы и делаем, нажав Encrypt, после чего ждем около 15 минут.

Вы сделали это. Вы - Молодец.

Дальше ответы на вопросы:

— За раз шифруется только 1 диск ?

— В данной статье мы шифровали только системный, в том случае если у вас имеются дополнительные, вы повторяете все те же действия указанные ранее. В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

— Разве увеличение длины пароля на два-три знака из расширенного набора символов не даст схожий или даже лучший результат чем PIM?

— Если подходить с чисто вычислительной точки зрения, то даст. Реальность же такова, что большая часть атак проводится с настройками по умолчанию. Программы, способные использовать атаки с нестандартным значением PIM, можно пересчитать по пальцам одной руки, а программ, которые способны автоматизировать атаки с кастомным рядом значений PIM, и того меньше.

Если раньше криптография была уделом спецслужб и научно-исследовательских институтов, то сегодня воспользоваться преимуществами продвинутых алгоритмов шифрования для защиты конфиденциальных данных может любой желающий. В этом материале мы рассмотрим 5 лучших бесплатных приложений, с помощью которых вы сможете без особого труда зашифровать необходимые файлы и папки на жестком диске вашего компьютера.

Лучшие программы для шифрования данных

И начнем мы с популярного архиватора для Windows, имеющего ряд неофициальных реализаций для Mac OS и Linux. Удивляться не стоит, ведь 7zip поддерживает шифрование файлов и папок с помощью одного из самых стойких криптографических алгоритмов AES с 256-битным ключом, который, в частности, рекомендован Агентством национальной безопасности США для защиты документов, составляющих государственную тайну. Чтобы выполнить шифрование, достаточно указать пароль в соответствующем поле, после чего программа создаст архив, получить доступ к которому сможет лишь тот, кому известна кодовая фраза.

Также рекомендуем проставить галочки в чекбоксы «Удалять файлы после сжатия» и «Шифровать имена файлов» (без этой опции просмотреть содержимое архива сможет любой желающий).

К несомненным преимуществам 7zip можно отнести высокую производительность, возможность задать индивидуальный пароль для каждого зашифрованного архива и простоту использования. Главным же его недостатком является отсутствие какой-либо автоматизации: вам придется вводить пароль каждый раз, когда вы захотите получить доступ к защищенному контейнеру, изменить один из файлов или добавить новый. Таким образом, 7zip можно назвать «казуальным» приложением для шифрования, которое подойдет тем, кому подобный функционал необходим лишь время от времени.

Encrypto

Если вы не пользуетесь 7zip, но нуждаетесь в таком же простом и легковесном инструменте, рекомендуем обратить внимание на приложение Encrypto , разработанное компанией MacPaw для операционных систем Windows и MacOS. После его установки в контекстном меню операционной системы появится опция Encrypt with Encrypto, с помощью которой вы сможете шифровать отдельные файлы и папки. Подобно архиватору, утилита использует высоконадежный алгоритм AES-256, а сами ключи генерируются на основе заданного пароля.

Интересной особенностью Encrypto является возможность добавления к защищенному контейнеру подсказки, которая поможет вспомнить пароль или сообщить кодовую фразу другу с помощью понятных только вам двоим ассоциаций.

Благодаря этому вы можете использовать Encrypto для передачи зашифрованных файлов по открытым каналам (e-mail, мессенджеры, cloud-сервисы), не опасаясь, что ценная информация будет перехвачена.

GnuPG

Впрочем, существует и куда более надежное решение для обмена зашифрованными данными в Интернете, и это — GnuPG , использующая асимметричные пары ключей. Приложение доступно практически на всех операционных системах, включая Windows, Mac OS, Linux и FreeBSD. Реализация программы для Windows получила название GPG4Win и включает в себя, помимо собственно GnuPG, удобную визуальную оболочку Kleopatra для управления ключами шифрования, менеджер сертификатов, плагин для почтового клиента Outlook и плагин для проводника операционной системы.

Даже если открытый ключ попадет в руки злоумышленников, для них он будет абсолютно бесполезен, ведь все, что они смогут сделать, — это зашифровать новые файлы, тогда как расшифровать существующие у них не получится. По этой причине GnuPG де-факто является золотым стандартом защиты электронной переписки, благо приложение можно с легкостью интегрировать в любой популярный почтовый клиент с помощью соответствующего плагина.

Cryptomator

В отличие от всех перечисленных выше приложений, Cryptomator использует так называемое прозрачное шифрование. После первого запуска программа предложит вам создать защищенное хранилище, которое с точки зрения операционной системы является одновременно и директорией, и динамически расширяемым (его объем изменяется автоматически и зависит от количества свободного места, доступного в текущем логическом разделе) виртуальным диском. Данный факт обеспечивает два чрезвычайно важных преимущества:

- зашифрованный контейнер можно разместить внутри сетевой папки OneDrive, «Яндекс.Диск», Google Drive, DropBox или любого другого облачного сервиса и синхронизировать данные между разными устройствами;

- вы можете работать с защищенным разделом точно так же, как с обычным диском, создавая, редактируя и удаляя файлы и папки без необходимости каждый раз повторно вводить пароль — это потребуется сделать лишь один раз, при его разблокировке.

Cryptomator существует в нескольких версиях, в том числе и для мобильных устройств, работающих под управлением iOS и Android. Еще одной интересной особенностью приложения является ведение подробной статистики обращений к каждому защищенному хранилищу, позволяющей оценить расход трафика.

С учетом возможностей, простоты настройки и использования, Cryptomator способен стать отличным подспорьем для организации удаленного взаимодействия между сотрудниками небольшой компании, обеспечив необходимый уровень безопасности корпоративных данных.

VeraCrypt

На фоне собратьев VeraCrypt выглядит настоящей «тяжелой артиллерией». Программа предлагает своим пользователям огромное количество продвинутых функций для шифрования файлов, папок и даже целых разделов жесткого диска. Перечислим основные возможности приложения:

- Создание зашифрованного контейнера внутри файла

VeraCrypt позволяет создать виртуальный зашифрованный раздел внутри файла любого типа, причем со стороны такой контейнер будет выглядеть как обычный текстовый документ, видеоролик или музыкальный трек.

С помощью VeraCrypt можно зашифровать любой несистемный том на жестком диске, внешнем винчестере или флеш-накопителе. Также приложение позволяет создать внутри защищенного хранилища скрытый раздел, использующий собственные ключи шифрования, и, таким образом, обеспечить дополнительную защиту критически важных данных.

VeraCrypt предлагает уникальную в своем роде функцию — возможность шифрования раздела с установленной операционной системой. Также приложение позволяет создать скрытый системный раздел с независимой копией ОС, что поможет дополнительно защитить компьютер.

Программа поддерживает сразу несколько алгоритмов шифрования: AES, Serpent, Twofish, Camelia и Kuznyechik, позволяя комбинировать перечисленные методы между собой (доступно 10 возможных комбинаций на выбор).

Помимо паролей, для ограничения доступа к защищенным контейнерам можно использовать один или несколько ключей, в роли которых могут выступать файлы любого типа (картинки, аудио- или видеозаписи, текстовые документы, архивы и т. д.), директории с их содержимым, а также токены безопасности.

Как видите, VeraCrypt предлагает исчерпывающий набор инструментов для защиты конфиденциальных данных. И, проявив достаточную смекалку, с помощью этой программы можно создать действительно надежное зашифрованное хранилище, скрытое от посторонних глаз.

Аппаратное шифрование для защиты персональных данных

При всех многочисленных достоинствах перечисленные приложения имеют и один, но весьма серьезный недостаток: каждое из них использует в своей работе сугубо программное шифрование. И вот почему это плохо:

- криптографические ключи создаются на основе неких входных данных (кодовой фразы, координат курсора мыши и т. д.), имеющих сравнительно низкий уровень энтропии (хаотичности), что упрощает процесс взлома;

- данные, необходимые для дешифровки, хранятся в скрытых папках операционной системы, реестре или даже в самом зашифрованном контейнере (как в случае с 7zip или Encrypto) и могут быть сравнительно легко обнаружены и скопированы удаленно или с помощью троянских программ;

- во время шифрования все необходимые алгоритмы и ключи выгружаются в оперативную память компьютера, откуда могут быть извлечены посредством вредоносного ПО, с помощью метода «холодной перезагрузки» и других аналогичных манипуляций;

- поскольку шифрование и дешифровка осуществляются центральным процессором ПК или ноутбука, на котором установлено криптографическое приложение, это упрощает проведение атак по сторонним каналам, основанных на анализе времени выполнения вычислений, колебаниях уровня потребления энергии и т. д.

Подобных недостатков лишены внешние накопители со встроенными криптографическими модулями — например, настольные жесткие диски My Book емкостью от 4 до 18 терабайт и ультракомпактные портативные My Passport объемом от 1 до 5 ТБ от Western Digital.

Стильный дизайн, совместимость с компьютерами под управлением Microsoft Windows 8.1 и 10 или Apple macOS версии 10.13 и выше, наличие высокоскоростного порта USB 3.2 Gen 1 с пропускной способностью 640 МБ/с — преимущества этих устройств можно перечислять бесконечно. Однако главной их фишкой является поддержка полноценного аппаратного шифрования на базе упомянутого нами ранее алгоритма AES-256.

В комплекте с каждым экземпляром My Book и My Passport поставляется бесплатный программный пакет WD Discovery, включающий в себя ряд сервисных утилит:

Позволяет получить исчерпывающие сведения о текущем состоянии накопителя на основе показателей S.M.A.R.T., проверить жесткий диск на наличие битых секторов или, при необходимости, уничтожить сохраненные на HDD данные (при этом файлы будут несколько раз перезаписаны, чтобы их нельзя было восстановить).

С помощью этой программы вы можете настроить резервное копирование по расписанию, выгрузку бэкапов в облако (поддерживаются Google Drive и Dropbox) или, напротив, загрузку файлов из cloud-сервиса на диск или локальный компьютер. Кроме того, приложение позволяет подключиться к вашему профилю на Facebook и скачать сохраненные фото и видео прямо на внешний жесткий диск.

Эта утилита позволяет управлять шифрованием данных на внешнем жестком диске. Разберемся, как это работает.

На первый взгляд, использование WD Security мало отличается от того же Encrypto: все, что требуется от владельца внешнего жесткого диска, — указать надежный пароль и активировать защиту, после чего вся информация на HDD будет зашифрована. В дальнейшем, чтобы использовать накопитель, его сперва нужно будет разблокировать с помощью кодовой фразы. Также можно создать список доверенных устройств, при подключении к которым внешний жесткий диск будет разблокироваться автоматически.

Однако надо понимать, что сама по себе WD Security не занимается шифрованием, а лишь предоставляет удобный визуальный интерфейс для управления встроенным в винчестер криптографическим модулем. Наличие аппаратного блока шифрования обеспечивает ряд важных преимуществ:

- за создание ключей шифрования отвечает аппаратный генератор случайных чисел, что помогает добиться высокой степени энтропии и повысить их устойчивость к взлому;

- криптографические ключи хранятся в энергонезависимой памяти шифратора и не выгружаются в оперативную память компьютера даже во время работы с файлами, что помогает свести к минимуму вероятность их перехвата;

- поскольку весь процесс шифрования осуществляется собственным криптографическим модулем жесткого диска, это существенно осложняет проведение атак по сторонним каналам;

- благодаря наличию независимого чипа, отвечающего за шифрование данных, скорость обработки файлов никак не зависит от производительности клиентского устройства.

Все вышеперечисленное позволяет практически полностью исключить вероятность хищения конфиденциальной информации и гарантировать безопасность сохраненных данных.

Обзоры

Я обычно не шифрую файлы, но если я планирую организовать свои важные документы или учетные данные, программа шифрования пригодится.

Возможно, вы уже используете такую программу, как GnuPG, которая помогает вам шифровать / дешифровать ваши файлы на вашем компьютере с Linux.

Также есть EncryptPad, который шифрует ваши заметки.

Однако я наткнулся на новый бесплатный инструмент шифрования с открытым исходным кодом под названием FinalCrypt.

Вы можете проверить их последние выпуски и источник на его странице GitHub.

В этой статье я поделюсь своим опытом использования этого инструмента.

Обратите внимание, что я не буду сравнивать это с любой другой программой, доступной на рынке, поэтому, если вы хотите детально сравнить несколько решений, сообщите нам об этом в комментариях.

Использование FinalCrypt для шифрования файлов

FinalCrypt использует шифр генерации одноразовых клавиш для шифрования файлов.

Другими словами, он генерирует OTP-ключ, который вы будете использовать для шифрования или дешифрования ваших файлов.

Ключ будет полностью случайным в соответствии с размером ключа, который вы можете указать.

Таким образом, невозможно расшифровать файл без ключевого файла.

Хотя метод OTP-ключа для шифрования / дешифрования прост и эффективен, но управление или защита файла ключа могут быть неудобством для некоторых.

Если вы хотите использовать FinalCrypt, вы можете установить файлы DEB / RPM с его веб-сайта.

FinalCrypt также доступен для Windows и MacOS.

После загрузки просто дважды щелкните его, чтобы установить его из файла deb или rpm.

Вы также можете собрать его из исходного кода, если хотите.

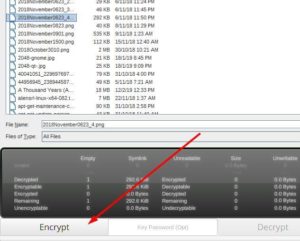

FileCrypt в действии

Это видео показывает, как использовать FinalCrypt:

После установки FinalCrypt вы найдете его в списке установленных приложений. Запустите его оттуда.

После запуска вы увидите два раздела (разделенных) для элементов для шифрования / дешифрования, а другой – для выбора файла OTP.

Сначала вам нужно будет сгенерировать ключ OTP. Вот как это сделать:

Обратите внимание, что имя вашего файла может быть любым, но вам нужно убедиться, что размер файла ключа больше или равен файлу, который вы хотите зашифровать.

Я нахожу это странным, но именно так работает одноразовое шифрование на клавиатуре.

После создания файла выберите ключ в правой части окна, а затем выберите файлы, которые вы хотите зашифровать, в левой части окна.

Вы найдете значение контрольной суммы, размер файла ключа и действительный статус, выделенные после генерации OTP:

После выбора вам просто нужно нажать «Encypt», чтобы зашифровать эти файлы, и, если они уже зашифрованы, затем «Decrypt», чтобы их расшифровать.

Вы также можете использовать FinalCrypt в командной строке для автоматизации вашего задания шифрования.

Как защитить свой OTP-ключ?

Легко зашифровать / расшифровать файлы, которые вы хотите защитить.

Но где вы должны хранить свой ключ OTP?

Это буквально бесполезно, если вы не можете хранить свой ключ OTP в безопасном месте.

Ну, одним из лучших способов было бы использовать USB-накопитель специально для ключей, которые вы хотите сохранить.

Просто подключите его, когда вы хотите расшифровать файлы, и все хорошо.

Кроме того, вы можете сохранить свой ключ в облачном сервисе, если считаете его достаточно безопасным.

Более подробную информацию о FinalCrypt можно найти на его сайте.

Завершение

Вначале это может показаться немного сложным, но на самом деле это простая и удобная программа шифрования, доступная для Linux.

Существуют и другие программы для защиты паролей папок, если вы заинтересованы в дополнительном чтении.

Что вы думаете о FinalCrypt? Вы случайно не знаете о чем-то похожем, что потенциально лучше? Дайте нам знать в комментариях, и мы посмотрим!

Ох и нудятина этот FinalCrypt. Пытался вникнуть на офсайте, думал что по-русски понятнее будет, да куда там. Нет, сомнений в том, что программа работает конечно нет. Чисто умозрительно. Но с точки зрения использования – зачем она нужна, если есть TrueCrypt / Vera Crypt, в которых просто не с чем разбираться и нету никаких ограничений? В том числе, не надо нигде ключ хранить, достаточно одной головы. Зачем чесать ухо, закидывая за голову ноги, вот это непонятно. А так… пока ничего упомянутых программ, стало быть, не изобретено. Я имею в виду – с точки зрения сокрытия совершенно секретных данных эти игры в принципе бесполезны (потому что против термо-ректального анализа ещё ни одна программа в мире не устаивала), а в бытовом плане, ну в смысле потери флешки с личными документами, даже простой шифрованной архивации выше крыши хватит, а уж Vera Crypt – вообще необъятный космос в данном смысле, и тут чем проще – тем и лучше. Опять же – потеряете вы флешку с ключами и сразу узнаете, почему у этой программы есть любезная поддержка при регистрации, и почему она бесплатная: чтобы в данном случае оказать платную помощь в восстановлении зашифрованных данных. А ключи вы потеряете обязательно, дайте только время.

Вы видать толком не разбираетесь в шифровании, а беретесь публично рассуждать и тем самым сбивать с толку новичков, а может делаете это сознательно! Ибо в отличие от упомянутых Вами программ где используется шифр AES, в FinalCrypt применен шифр Вернама (англ. Vernam Cipher) — система симметричного шифрования, изобретённая в 1917 году сотрудником AT&T Гилбертом Вернамом. Шифр является разновидностью криптосистемы одноразовых блокнотов. В нём используется булева функция «Исключающее ИЛИ». Шифр Вернама является примером системы с абсолютной криптографической стойкостью. При этом он считается одной из простейших криптосистем.

Программа хорошая, но она упирается во все недостатки OTP. Даже если предположить, что геренируемые ключи имеют достаточную энтропию, то никуда не денешь проблемму распределения ключей.

Если программа используется для хранения файлов в зашифрованном виде, встает проблемма сохранения больших объемов ключевого материала.

Спасибо за обширный обзор!

Anything in here will be replaced on browsers that support the canvas element

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Краткое руководство по сканированию портов Сканирование портов – это враждебная техника, часто используемая специалистами по тестированию на проникновение и хакерами для сканирования компьютеров, подключенных к Интернету, и определения того, какие приложения или службы прослушивают сеть, обычно для проведения таргетированных атак. Как правило программное обеспечение безопасности обнаруживает активное сканирование портов и отмечает его как потенциальную угрозу. […]

Читайте также: