Программа для создания vpn соединения между компьютерами

Последнее время все больше и больше "закручиваются гайки" интернет-свобод и это толкает все большее количество людей на то, чтобы прибегать к разным анонимайзерам и проксимайзерам. Конечно, скрыть свой реальный IP-адрес - это неединственная цель прокси-серверов и VPN-серверов. У них куда больше возможностей и целей. Они позволяют не только скрыть реальный IP, но и шифровать трафик, дабы уберечься от злоумышленников, которые могут его перехватить. Еще одна область применения VPN - это построение сетей для связывания, допустим, двух территориально распределенных компьютеров / офисов. Если вы настраиваете VPN-сервер, то это не значит, что вы хотите скрыть свой реальный IP, можно построить туннель для шифрования трафика, но без сокрытия IP или обхода блокировок.

Характеристики сервера: процессор: 2 core x 3.2 GHz, память: 2 ГБ, канал интернета: 500Мбит/с

Характеристики компьютера: процессор: 2 core x 2.4 GHz, память: 8 ГБ, Wi-Fi: 2.4GHz/5GHz, канал интернета: 100Мбит/с

Тут мы рассмотрим 5 VPN-решений:

Об OpenVPN можно говорить много и долго, однако только глухой о нем не слышал, но читал. А посему я сразу перейду к сути.

Настройка OpenVPN несложная, однако одной-двумя командами не отделаться. Помимо настройки OpenVPN-сервера, нужно сгенерировать ключи шифрования не только для пользователей, но и для самого сервера, объединить (но необязательно) клиентские ключи и настройки в один файл .ovpn или .conf (зависит от OS, в которой будет использоваться сертификат) для удобства. Для повышения безопасности Центр сертификации для выпуска ключей лучше делать на отдельном сервере (но это опционально и все можно сделать на одном сервере). Говоря о безопасности ЦС, хочу обратить внимание на двухуровневую иерархию ЦС (тут же можно найти базовую конфигурацию OpenVPN и инструкцию по настройке), для домашнего / личного использования это конечно слишком, но быть может для большего пригодится.

Данный сервис поддается настройке под множество задач и имеет целый арсенал опций и возможностей. Обо всем этом можно прочитать в документации или на просторах Google.

Тут и далее определение туннеля (двусторонний пинг) исправляется запретом на сервере ICMP-трафика к своему VPN-серверу.

Вот как выглядит структура OpenVPN у меня на сервере Скорость интернета без VPN Скорость интернета в VPN Уровень анонимизации

Ссылка на сайт и инструкцию по установке.

Данное решение достаточно интересное, гибкое и красивое. В настройке надо немного заморочиться, но если уметь следовать инструкциям при разных "танцах" и найти правильную документацию, то все получится быстро и легко.

Данное решение умеет многое и может закрыть потребности как неискушенного пользователя, так и более требовательных ценителей. Обо всех способностях подробнее можно почитать тут или еще где-нибудь в Google.

Настройка VPN может осуществляться как в терминале Linux, так и через серверное графическое приложение на Windows. После установки на Linux через терминал на локальном компьютере через Softether manager можно подключиться к серверу и администрировать его в GUI. Для подключения клиента нужно его установить на ПК / сервер и подключаться тем способом, который вам больше нравится (OpenVPN, L2TP и др.).

В данном решении есть одна интересная опция, которая меня заинтересовала год назад - это connect via icmp. Объясню ее принцип работы: когда провайдер прибегает к DPI и блокирует трафик, в котором замечен протокол OpenVPN или другой VPN, данная функция маскирует VPN-трафик под icmp-протокол, что позволяет пробиться сквозь блокировку.

Хочу сразу предупредить о том, что есть некоторые подводные камни во время установки, - это проблема при настройке dhcp сервера на Debian, решается она отключением dhcp для IPv6. Также происходит утечка dns, что снижает уровень анонимизации, однако немного потанцевав это исправляется.

Если сравнивать все остальные показатели, то скорость в VPN тут показала наиболее высокую, чем со всеми остальными сервисами.

Подключение менеджера к серверу Опции, доступные на сервере softether Добавление нового VPN-сервера в клиенте Подключение клиента к серверу Скорость интернета без VPN Скорость интернета в VPN Уровень анонимизации

Ссылка на сайт и инструкцию по установке.

Из всех рассматриваемых сегодня VPN-сервисов этот является наиболее легким в установке. Администрация VPN-сервиса происходит с локального компьютера через приложение Outline Manager, а на удаленном сервере нужно всего лишь ввести одну команду, которую дает Outline Manager. Из сложностей может стать только то, что для работы VPN нужно установить докер. Из всех возможных настроек, которые можно применять, - это индивидуальное ограничение количества трафика для клиента в течение 30 дней.

Outline работает, когда другие VPN заблокированы, и устойчив к изощренным формам цензуры, таким как блокировка на основе сети или блокировка IP. Outline более устойчив, потому что он построен с использованием протокола, который трудно обнаружить и, следовательно, сложнее заблокировать.

За два месяца работы зарекомендовал себя положительно и стабильно.

Окно создания VPN-сервиса После установки и подключения клиента Уровень анонимизации Скорость интернета без VPN Скорость интернета в VPN

С Pritunl у меня давняя дружба, как и с OpenVPN. Собственно, Pritunl является надстройкой OpenVPN. Он имеет очень дружелюбный и понятный веб-интерфейс, через который можно не только отслеживать количество клиентов и статус их подключения, но и настраивать сам VPN-сервер. Если быть точным, то всё администрирование VPN-сервиса происходит в вебе. Данный сервис имеет три тарифа, один из которых бесплатный. С повышением тарифа можно получить дополнительные опции, которые достаточно интересны, но для личного использования бесполезны и с лихвой можно ограничится бесплатным тарифом. Платным тарифом можно воспользоваться бесплатно в тестовом периоде (7 дней), но для этого надо привязать карту. Углубляться во все прелести платной подписки не стану, их можно узнать самостоятельно на сайте или спросить в комментариях. Для использования Pritunl не нужна регистрация.

Сам процесс установки прост. Он займет не более 15 минут, еще 5 минут на создание инфраструктуры и минута на получение и установку сертификата VPN.

Из особенностей хочу отметить то, что без особого труда можно создавать несколько VPN-сервисов на одном сервере. И мы не создаем пользователя для каждого сервиса в отдельности или для всех сервисов сразу, есть возможность решать, сможет ли тот или иной пользователь получать доступ к тому или иному сервису. Для этого есть группы (или organizations), в которых состоят пользователи. И доступ к сервисам разрешается не пользователю, а группе, в которой состоит пользователь.

Ссылка на сайт и инструкцию по установке.

С данным VPN-сервисом я познакомился несколько лет назад, и он покорил меня своей простотой и Tor-подключением. На сервере для его установки надо запустить только одну команду и ответить на два интерактивных вопроса, после мы переходим в браузер и в три клика настраиваем админку, которая дает доступ к администрированию веб и сервера (доступ на сервер становится доступен только через админский VPN-сертификат), однако он не анонимизирует трафик, он создает только шифрованный туннель для администраторских нужд. Помимо этого подключения, доступно еще два вида подключения: стандартный и всем привычный VPN, который шифрует и анонимизирует трафик, а второй, DarkVPN, который дает доступ к ресурсам .onion, шифрует трафик, анонимизация происходит посредством постоянно меняющейся точки выхода в сеть, что скрывает не только реальный IP-адрес пользователя, но и IP-адрес VPN-сервера, через который осуществляется выход. Однако все это приносит в жертву скорость интернет-подключения.

Начало настройки сервиса в веб Получение ключа от админки Окно админки с тремя видами подключения Скорость интернета без VPN Скорость интернета в VPN Уровень анонимизации в стандартном VPN-подключении Скорость интернета в DarkVPN Уровень анонимизации в DarkVPN Доступ к сайту .onion в DarkVPN подключении

Не буду навязывать свое мнение, что лучше, а перефразирую старую советскую песню, которую до сих пор можно услышать под Новый год в каждой квартире: "Думайте сами, решайте сами, какой VPN иметь. "

Благодарю за внимание!

Благодарю Алексея Байко, Дарью Гулькович и Владислава Гедвило за внесенные правки, а также Евгению Нелипович за помощь в оформлении.

Подобных обзоров "как создать свой VPN" крайне много, но я так и не нашёл простого решения для новичка, с поддержкой создания полноценной локальной сети между двух и более клиентов с серым IP, находящимися за NAT.

Данное руководство я отношу к уровню подготовки "user+": пользователь должен но не обязан знать что хочет получить, уверенно держит в руке мышь и видел командную строку в фильмах про хакеров.

Хочу обратить внимание начинающих хакеров: если вы взломаете пентагон с данного IP, скорее всего, ваш провайдер (Amazon в данном случае) сдаст вас "с потрохами" и от суровых людей с паяльником в руках спасения не будет.

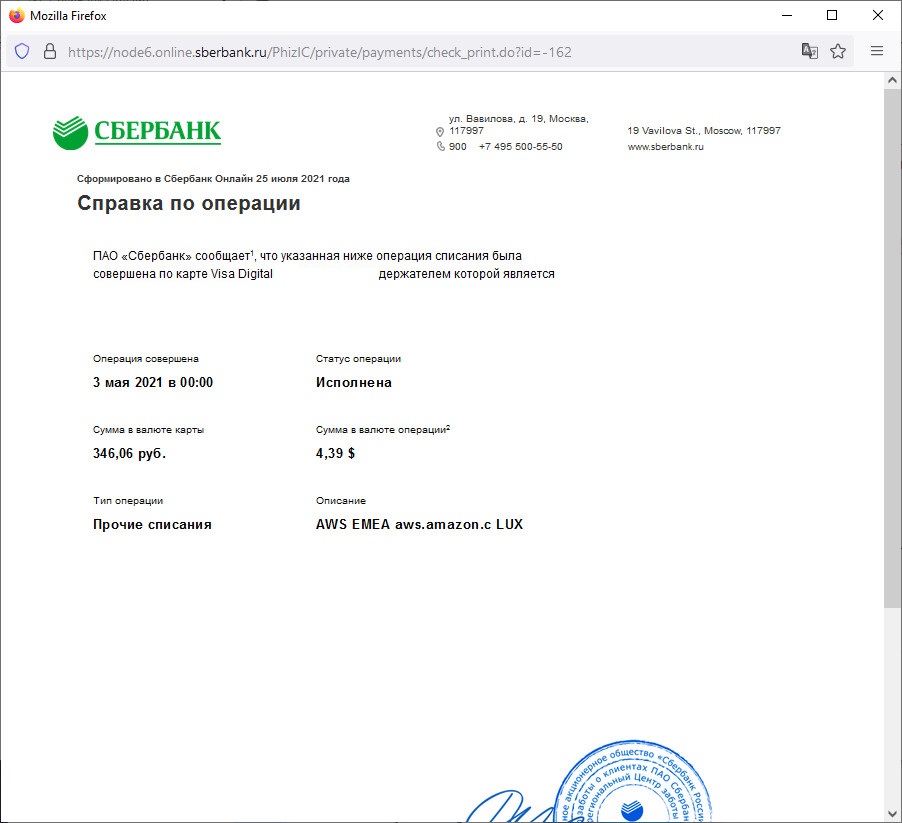

ежемесячный платеж 350 рублей

Ежемесячный платёж 350 рублей, но вы можете сэкономить и не покупать выделенный IP у своего провайдера.

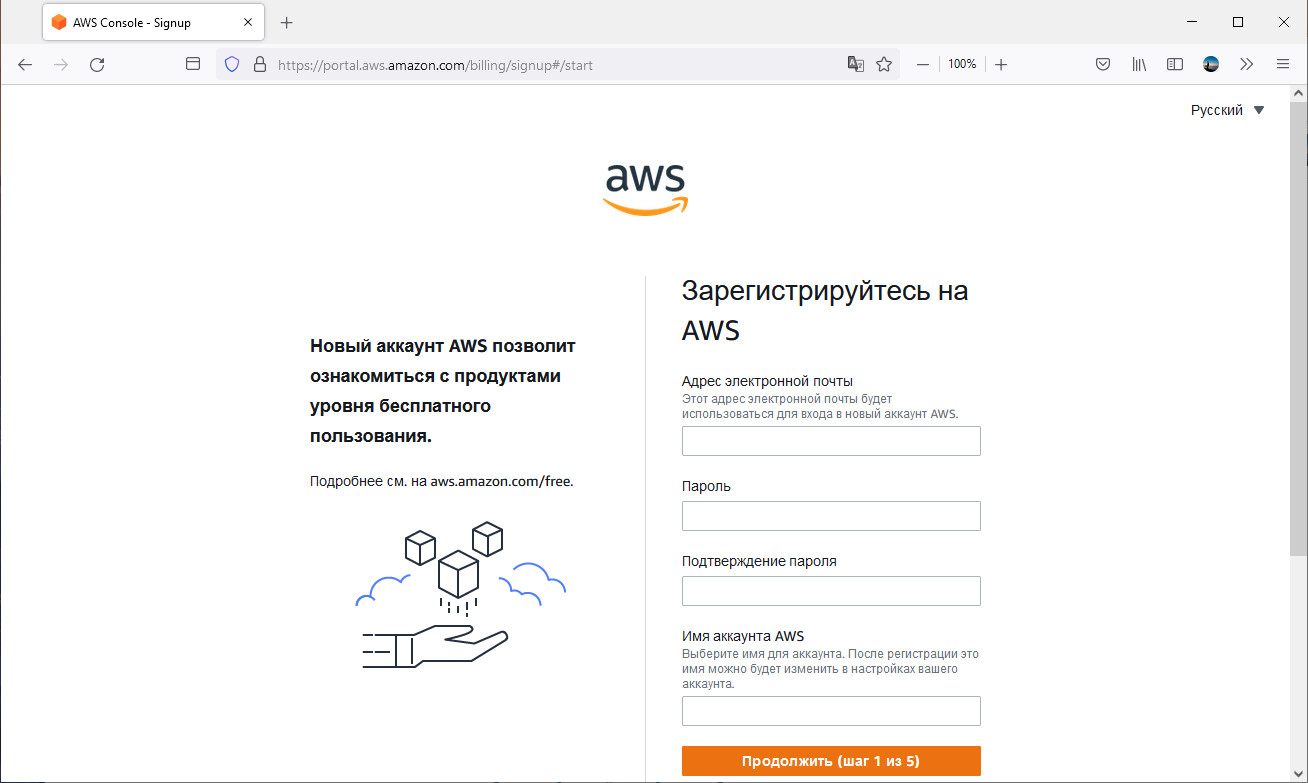

Шаг 1 - регистрация на AWS

окно регистрации AWS

Номер телефона и банковскую карту указываем свою, может придётся пройти проверку по телефону (звонит робот), мне не пришлось.

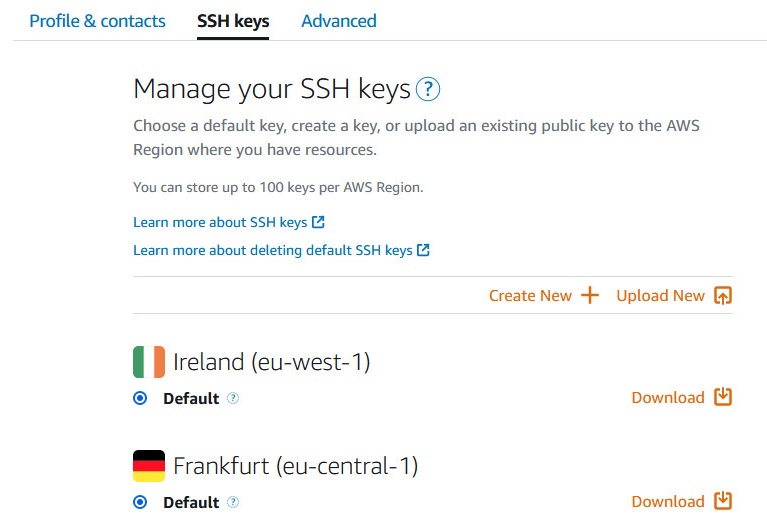

(дополнительно) для доступа по SSH нужно получить отдельный ключ

делается один раз - для учётной записи

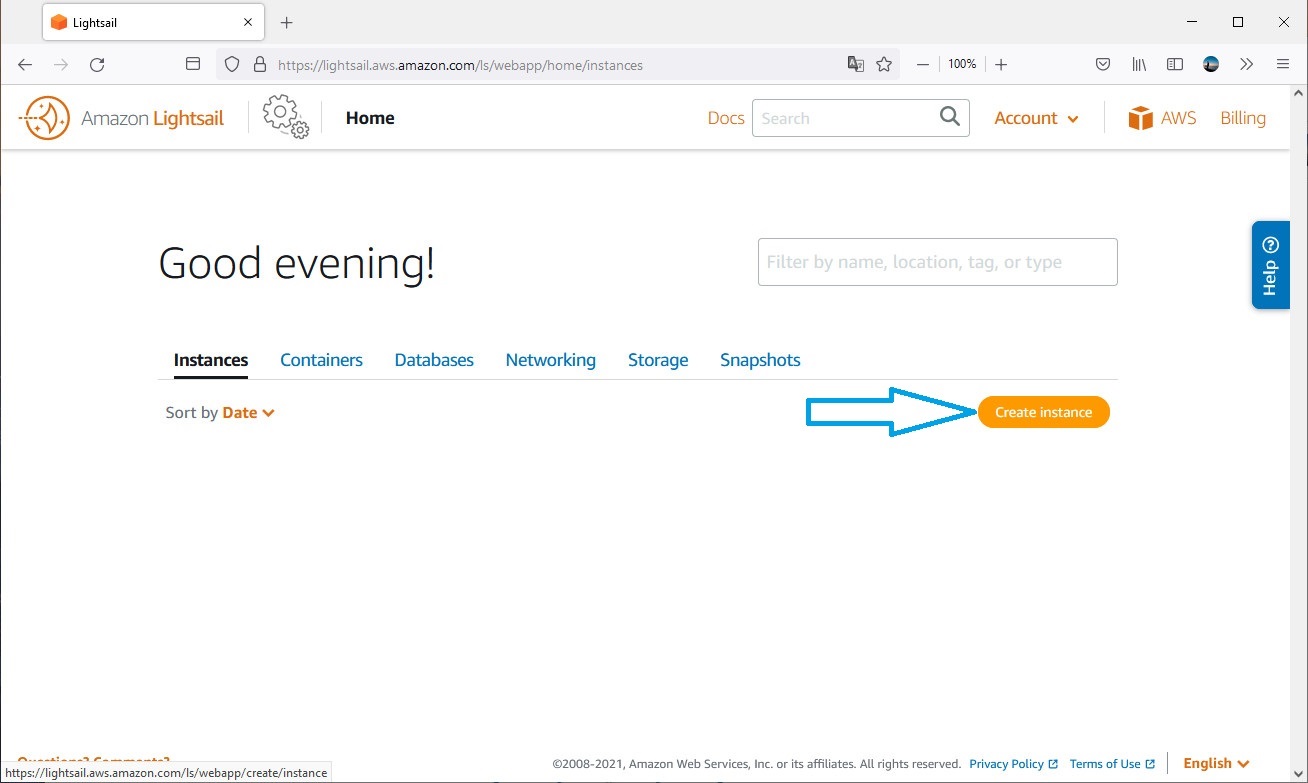

Шаг 2 - создаём виртуальный сервер

приступаем к созданию виртуального сервера

Мой выбор региона - Ирландия (Дублин), если нужна максимальная скорость - Германия (Франкфурт).

выбираем регион выбираем операционную систему выбираем тип сервера (я рекомендую самый дешевый) 1TB трафика в месяц должно хватить

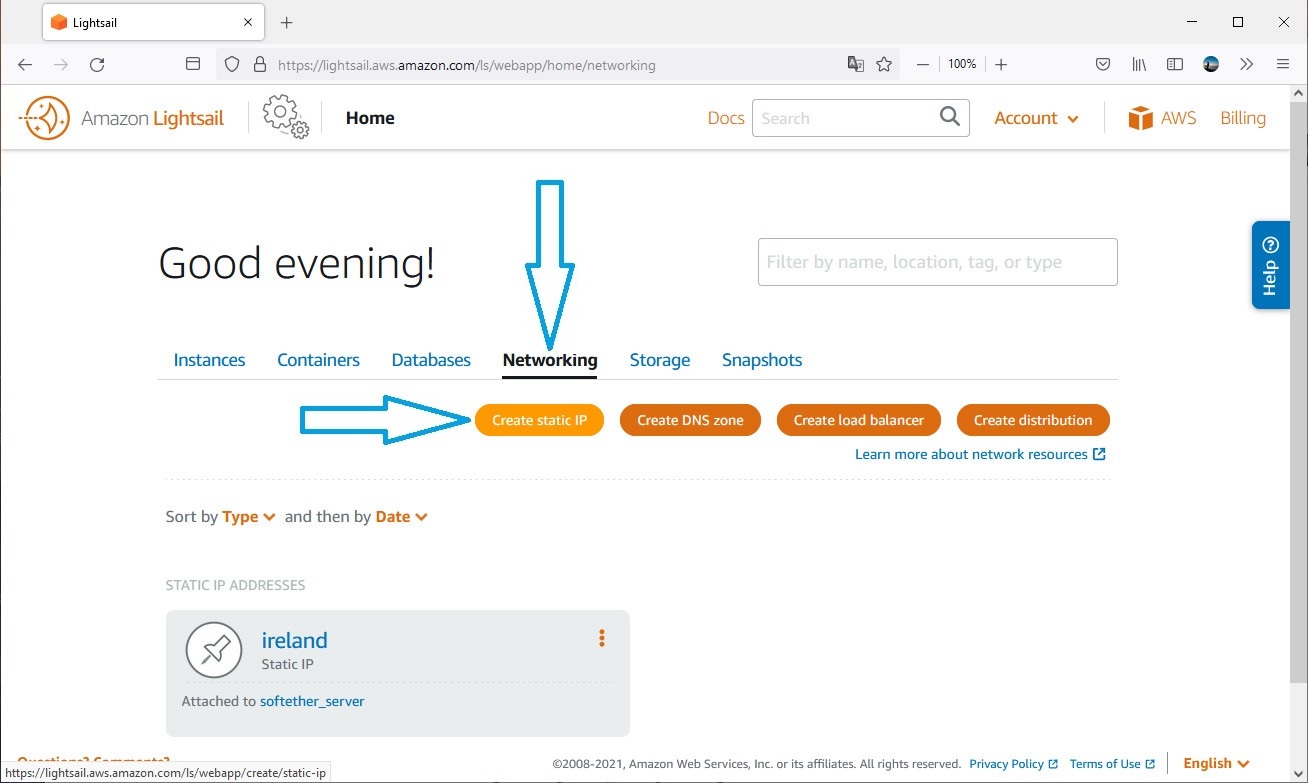

Теперь резервируем выделенный IP4 адрес, IP6 - закрепляется автоматом при создании виртуального сервера (его поменять нельзя).

резервируем статический внешний IP

Получив IP4 адрес, сразу закрепляем его за нашим виртуальным сервером.

закрепляем IP4 за нашим виртуальным сервером нажимаем на "Home" и возвращаемся на главный экран

Здесь важный момент (его можно сделать как до настройки сервера, так и позже). Рядом с кнопкой вызова терминала (выделена синим квадратом) нажимаем 3 точки, выбираем Manage затем Networking.

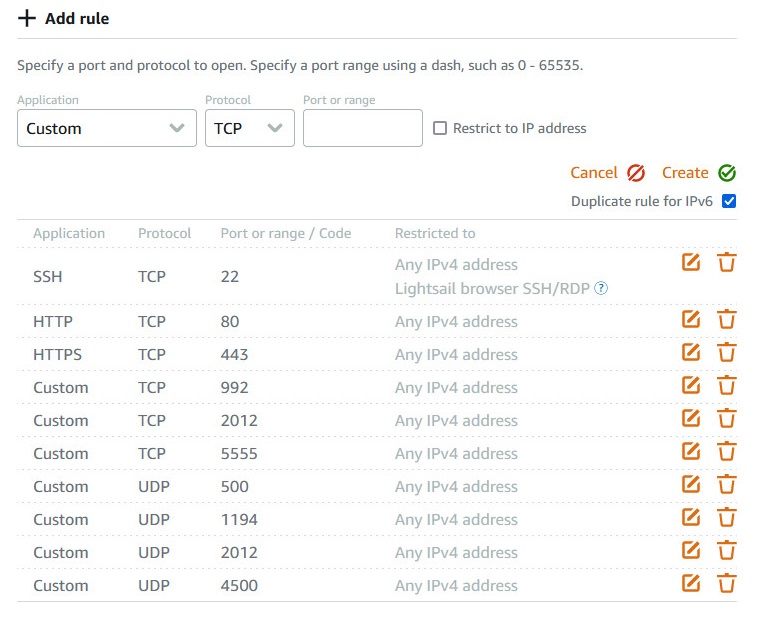

всплывающее меню прописываем входящие порты (по умолчанию 22, 80)

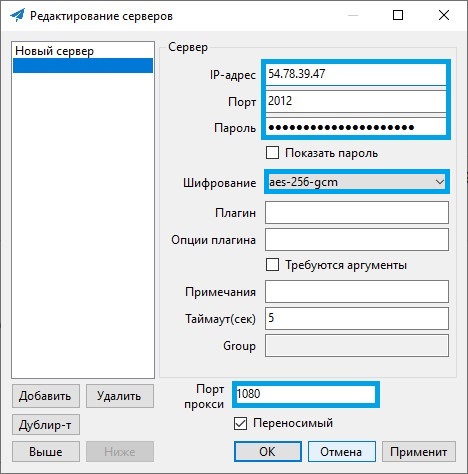

Открываем входящие порты для нашего сервера, добавлю только что 2012 выбран для shadowsocks.

Шаг 3.1 - настройка сервера (AWS)

Запускаем терминал и обновляем систему и устанавливаем пакеты (копируем построчно, нажимая enter и отвечая "y").

терминал откроется в окне браузера ход выполнения

Я не осилил текстовый редактор vi, поэтому установим более простой вариант :)

Удаляем все строки несколько раз нажимаем ctrl+k и добавляем, где 12345 - ваш пароль для подключения к shadowsocks (лучше заменить).

Сохраняем и выходим ctrl+x, на вопрос о сохранении отвечаем "y".

редактор "nano" обязательно перезагружаем сервер

Перезагружаем сервер: пишем в консоли reboot и нажимаем enter.

Шаг 3.2 - настройка сервера (Windows)

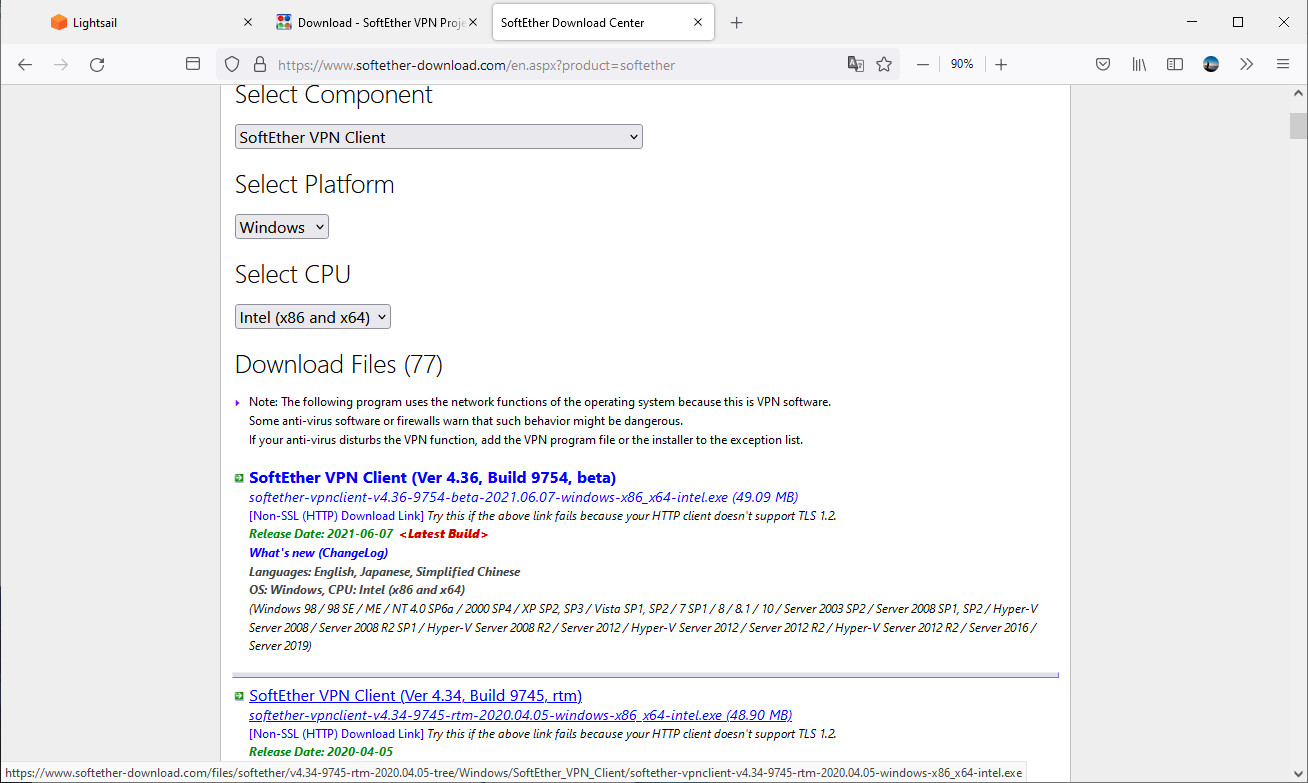

официальный сайт SoftEther

После установки запускаем SoftEther VPN Server Manager.

создаем новое подключение создаем подключение к нашему удаленному серверу для создание центрального шлюза (для объединения наших сетей) включаем Site-to-site VPN можете поменять имя DDNS (а можем и подключаться по IP) включаем IPsec и L2TP (для совместимости со всем зоопарком устройств) VPN Azure по желанию для пользователя рекомендую оставить авторизацию по паролю больше ничего настраивать ненужно

В главном окне нажимаем "Encryption and Network" Выбираем шифрование для VPN подключений и скачиваем сертификат

главное окно устанавливаем шифрование скачиваем сертификат выбираем тип сертификата сохраняем сертификат включаем NAT нажимаем Enable SecureNAT

На этом настройка сервера полностью завершена, я рекомендую ещё раз перезагрузить свой удаленный сервер.

Шаг 4 - настройка клиента

Устанавливаем сертификат, сертификат нужен на всех устройствах для подключения VPN (Windows: только в "локальный компьютер", по другому не работает SSTP VPN).

Создаём подключение SSTP VPN (Пуск\Параметры\Сеть и Интернет\VPN).

дополнительно - интернет через VPN, локальная сеть без изменений

Панель управления\Все элементы панели управления\Сетевые подключения

Внимание: утечка DNS

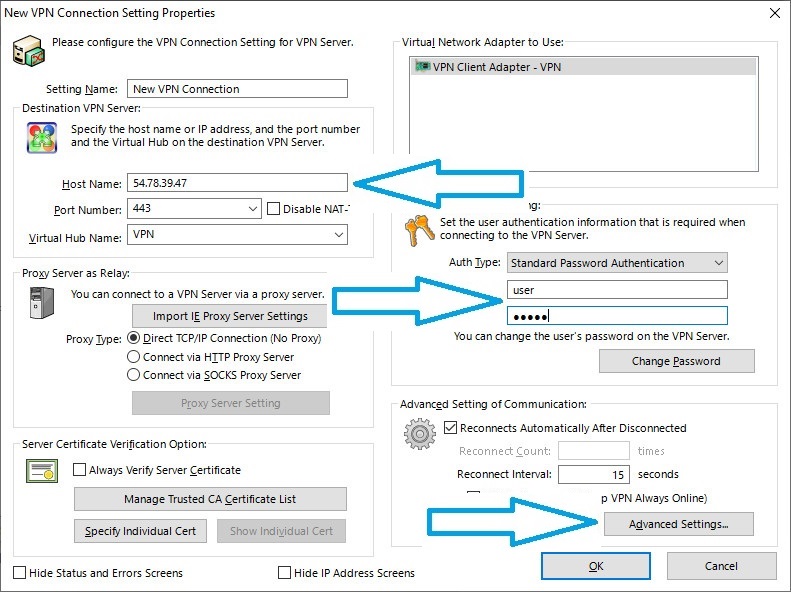

Или SSL VPN (запускаем SoftEther VPN Client Manager).

вводим IP, имя пользователя и пароль, дополнительно "Advanced Settings" дополнительно - интернет через VPN, локальная сеть без изменений

Внимание: утечка DNS

Теперь, разные ПК подключённые к вашему VPN серверу, будут находится в одной сети.

Если вам нужен полный доступ между домашней подсетью и подсетью рабочего компьютера, вам понадобиться на рабочий и домашний компьютер установить SoftEther VPN Bridge.

SoftEther VPN Bridge

Бонус (shadowsocks)

Shadowsocks Windows (не требует прав администратора)

В браузере Firefox скачиваем расширение FoxyProxy (так же и на Android), настройка: SOCKS5/127.0.0.1/1080

foxyproxy для Firefox, для Chrome - proxy-switchyomega

Shadowsocks Android Shadowsocks скорость на провайдер МТС в Санкт-Петербург SSTP VPN (2 устройства в сети) скорость на провайдер МТС в Санкт-Петербурге

Почему Amazon? - самая низкая скорость, которая была - 10Mbps.

Почему FreeBSD? - SoftEther под него устанавливается менеджером пакетов, да и сама ОС потребляет меньше ресурсов и без того дохлого виртуального сервера.

Зачем компании переводят сотрудников на удаленку:

- Сокращение затрат компании на аренду и содержание рабочих мест.

- Отсутствие привязки к одной локации дает возможность собирать команду

проекта, которую никогда нельзя было бы собрать в пределах одного города. Дополнительный плюс – возможность использования более дешевой рабочей силы. - Удовлетворение потребности сотрудников в связи с их семейными обстоятельствами.

Мы для себя открыли потребность в VPN более 10 лет назад. Для нас мотиватором предоставления VPN доступа сотрудникам была возможность оперативного доступа в корпоративную сеть из любой точки мира и в любое время дня и ночи.

Вариантов решений достаточно много. Зачастую решение стоит принимать исходя из того, какое оборудование и софт уже используются в компании, навыком настройки какого ПО обладает системный администратор. Начну с того от чего мы отказались сразу, а затем расскажу что мы попробовали в на чем мы в итоге остановились.

VPN в роутерах

Так называемых “китайских решений” на рынке много. Практически любой роутер имеет функциональность встроенного VPN сервера. Обычно это простое вкл/выкл функционала и добавление логинов паролей для пользователей, иногда интеграция с Radius сервером. Почему мы не стали рассматривать подобное решение? Мы прежде всего думаем о своей безопасности и непрерывности работе сервиса. Подобные же железки не могут похвастаться ни надежной защитой (прошивки выходят обычно очень редко, или не выходят в принципе), да и надежность работы оставляет желать лучшего.

VPN Enterprise класса

Если посмотреть на квадрат Гартнера то на VPN рынке уже давно лидирующие позиции занимают компании, которые производят сетевое оборудование. Juniper, Cisco, Check Point: все они имеют комплексные решения решения, в составе которых есть и VPN сервис.

Минусов у подобных решений, пожалуй, два. Первый и главный — высокая стоимость. Второй — скорость закрытия уязвимостей оставляет желать лучшего, а если не платить ежегодные взносы за поддержку, то обновлений безопасности ждать не стоит. Не так давно появился и третий момент — закладки, встроенные в ПО крупных сетевых вендоров.

Microsoft VPN

10 лет назад мы были компанией, ориентированной прежде всего на Windows. Microsoft предлагает бесплатное решение для тех, у кого вся инфраструктура построена на их базе. В простых случаях настройка не вызывает сложностей даже у начинающего системного администратора. В нашем случае мы хотели выжать из VPN все с точки зрения безопасности, соответственно, использование паролей было исключено. Мы естественно хотели использовать сертификаты вместо паролей и для хранения ключевой пары использовать свой продукт Рутокен ЭЦП. Для реализации проекта нам нужно было: контроллер домена, радиус сервер и правильно поднятая и настроенная инфраструктура PKI. Подробно на настройке я останавливаться не буду, в интернете есть достаточно много информации по данным вопросам, а правильная настройка PKI вообще может потянуть на десяток статей. Первым протоколом, который мы использовали у себя, был протокол PPTP. Долгое время данный вариант VPN нас устраивал, но в конечном итоге нам пришлось отказаться от него по двум причинам: PPTP работал далеко не везде и мы начинали пользоваться не только Windows, но и другими операционными системами. Поэтому мы стали искать альтернативы. Замечу, что поддержка PPTP не так давно была прекращена apple. Для начала мы решили посмотреть, что еще из протоколов может предложить на Microsoft. SSTP/L2TP. SSTP нас устраивал всем, за исключением того, что он работал только на Windows. L2TP данным недостатком не обладал, но его настройка и поддержание его в работе показались нам достаточно затратными и мы решили попробовать альтернативы. Хотелось более простого решения, как для пользователей, так и для администраторов.

OpenVPN

Мы в компании “Актив” искренне любим open source. Выбирая замену Microsoft VPN мы не могли обойти стороной решение OpenVPN. Основным плюсом для нас было то, что решение "из коробки" работает на всех платформах. Поднять сервер в простом случае достаточно просто. Сейчас, используя docker и, к примеру готовый образ, это можно сделать за несколько минут. Но нам хотелось большего. Нам хотелось добавить в проект интеграцию с Microsoft CA, для того, чтобы использовать выданные ранее сертификаты. Нам хотелось добавить поддержку используемых нами токенов. Как настраивать связку OpenVPN и токены описано к примеру вот в этой статье. Сложнее было настроить интеграцию Microsoft CA и OpenVPN, но в целом тоже вполне реализуемо. Получившимся решением мы пользовались около трех лет, но все это время продолжали искать более удобные варианты. Главной возможностью, которую мы получили, перейдя на OpenVPN, был доступ из любой ОС. Но остались еще две претензии: сотрудникам компании нужно пройти 7 кругов ада Microsoft CA для выписывания сертификата, а администраторам по-прежнему приходилось поддерживать достаточно сложную инфраструктуру VPN.

У нас есть знание, как использовать токены в любых операционных системах, у нас есть понимание, как правильно готовить инфраструктуру PKI, мы умеем настраивать разные версии OpenVPN и мы имеем технологии, которые позволяют управлять всем этим удобным для пользователя образом из окна браузера. Так возникла идея нового продукта.

Настройка Рутокен VPN

Мы действительно постарались сделать настройку простой и понятной. Вся настройка занимает всего несколько минут и реализована как мастер начальной настройки. На первом шаге нужно настроить сетевые настройки устройства, думаю комментарии здесь будут лишними.

На втором шаге нужно ввести название компании и подождать несколько минут, пока устройство произведет настройку встроенного центра сертификации.

Третьим шагом необходимо настроить сам VPN сервис. Указать внешний IP, на который будет происходить подключение. Выбрать тип шифрования и адресацию сети.

Четвертым шагом настройки мы создаем локальных пользователей, или добавляем их из AD

На этом настройку можно считать завершенной, все остальные действия может произвести сам сотрудник (хотя все может сделать и администратор).

Личный кабинет сотрудника

После того, как администратор добавил пользователей, сотрудник может воспользоваться порталом самообслуживания.

В зависимости от операционной системы и браузера сотрудника, понадобится установить плагин и расширение для браузера, которые необходимы для работы с токенами.

После установки плагина/расширения нам остается лишь сгенерировать сертификат себе на Рутокен ЭЦП.

И установить клиент под нужную операционную систему:

Как все это работает?

Немного об аппаратной части. Изначально мы долго думали, какую “базу” использовать для нашего решения, так как нужно было соблюдать баланс между стоимостью, удобством, производительностью. После исследований, что предлагается на рынке, мы остановились на двух вариантах реализации и дальнейшего распространения решения:

- x86 (Enterprise) – программное решение, которое предоставляется конечному потребителю в виде образа виртуальной машины, который можно развернуть в рамках своей ит-инфраструктуры.

- Raspberry Pi – уже достаточно известный микрокомпьютер, который обладает вполне неплохой производительностью при не самой высокой стоимости и который можно начать использовать как VPN-сервер уже через 10 минут после того, как его в прямом смысле вынули из коробки.

Итак, теперь рассмотрим то, как работает наше решение. Первично хочется напомнить, что у нас реализована двухфакторная аутентификация. В качестве носителей клиентских закрытых ключей и сертификатов используются токены собственного производства, а также программное обеспечение для работы с ними.

Но изначально, нам все же нужно осуществить настройку сервисов, которые требуются для корректной работы продукта. Настройка сервисов осуществляется на текущий момент специалистами нашей компании в полуавтоматическом режиме. Это значит, что автоматизирован процесс деплоя программного обеспечения и первичных настроек, но инициализация данного процесса пока остается привилегией человека. Во время первичной настройки устанавливаются системные пакеты, python, django, OpenVPN, supervisor, OpenSSL и пр.

А что же дальше? Далее необходимо настроить всю инфраструктуру, которая собственно и отвечает в целом за безопасность. А именно: CA (центр сертификации), PKI (инфраструктура открытых ключей), выписать необходимые ключи и сертификаты.

Создание PKI и CA, а также формирование файла конфигурации OpenVPN-сервера, генерация ключей и выписывание сертификатов осуществляется уже после передачи продукта клиенту. Но это не значит, что для этого необходимо иметь какие-то специфические знания и прямой доступ к операционной системе. Все реализовано в бизнес-логике бэкенда системы администрирования, доступ к которой предоставляется через Web-интерфейс. От клиента требуется только ввести минимальный набор атрибутов (описано выше), после чего стартует процесс инициализации PKI и создания СА. Описывать конкретные вызовы системных команд смысла особого нет, так как уже давно все описано и разжевано до нас. Главное, что мы сделали — это автоматизировали данный процесс, избавив пользователя от необходимости обладать специфическими знаниями в администрировании.

Для работы с ключами и сертификатами мы решили не изобретать велосипед (хотя очень хотелось и до сих пор вынашиваем мысль его изобрести исходя из наших дальнейших планов развития продукта) и используем easy-rsa.

Самый долгий процесс при настройке инфраструктуры – это генерация файла Diffie-Hellman. Мы долго экспериментировали с параметрами и пришли к балансу “качество-производительность”. Хотя были мысли вообще избавиться от данного шага, нагенерировать таких файлов заранее, используя наши серверные мощности и просто “раздавать” их во время первичной инициализации. Тем более, что данные, содержащиеся в этом файле не являются приватными. Но пока мы оставили эти мысли для дальнейших “изысканий”.

Далее необходимо предоставить конечному пользователю механизм самостоятельного создания ключевых пар, формирования запросов на выписку сертификата в CA и собственно получение данного сертификата с записью на токен. А так же необходим клиент, позволяющий установить VPN-соединение с предварительной аутентификацией на токене.

Первую задачу мы решили благодаря нашему плагину который реализует функциональность электронной подписи, шифрования и двухфакторной аутентификации для Web- и SaaS-сервисов. Для того, чтобы выписать сертификат и записать его на токен, пользователь должен установить данный плагин, перейти по ссылке чтобы попасть в личный кабинет сервиса RutokenVPN, предварительно подключив токен к компьютеру (подробнее о плагине можно прочитать на нашем ресурсе )

При инициализации процесса выписывания сертификата, осуществляется запрос на токен для генерации ключевой пары а также запрос на выписку сертификата в CA. Приватный ключ записывается на токен, а запрос на выписку сертификата отправляется в СА, который в свою очередь осуществляет его выписывание и возвращает в ответе. После чего сертификат так же записывается на токен.

Почти все готово для установления VPN-соединения. Не хватает клиента, который “знает”, как работать с сервером и нашими токенами.

Наш клиент реализован на Electron. Кто не в курсе, что это за зверь, то если совсем кратко – возможность реализовать десктопное приложение, используя js, css и html. Не вдаваясь в подробности, клиент является неким “враппером” над OpenVPN-клиентом, позволяющим осуществлять его вызовы с нужными параметрами. Почему именно так? На самом деле нам было так удобней, хотя выбранное решение и накладывает определенные ограничения.

При запросе на установку VPN-соединения, запрашивается PIN-код ключа, при корректном вводе извлекается сертификат для аутентификации клиента, осуществляется хэндшейк клиента с сервером и устанавливается VPN-соединение. Знающие люди могут возразить, что не все так просто, но целью данного описания не является рассказать все тонкости работы OpenVPN, а только осветить основные моменты нашей реализации.

Немного о наших планах. Основное, над чем сейчас мы работаем — это реализация ГОСТ-шифрования. Уже пройден достаточно большой путь исследований, позволивший нам максимально приблизиться к ее реализации. В ближайшее время сможем удовлетворить интерес потенциальных клиентов в данной функциональности.

Radmin VPN – бесплатная и простая в использовании программа для создания виртуальных локальных сетей. Программа позволяет пользователям устанавливать безопасное соединение между компьютерами находящимися за файрволами.

Преимущества

100% бесплатно

Radmin VPN - это полностью бесплатное ПО, без рекламы и каких-либо платных фич. Мы зарабатываем деньги на другом коммерческом продукте

Политика отсутствия логов

Мы не отслеживаем, не собираем и не продаем ваши личные данные.

Безопасность

Создает для вас безопасный туннель для передачи трафика. Надежное cквозное шифрование (AES-256) обеспечивает безопасность подключения.

Автообновление

Radmin VPN может автоматически устанавливать свои обновления.

Простота использования

Прост в использовании и установке как для ИТ-профессионалов, так и для обычных пользователей.

Применение

Объедините распределенные команды в одну сеть, создайте одну общую сеть независимо от того, как далеко вы находитесь друг от друга. С помощью Radmin VPN Вы можете соединиться с удаленными компьютерами, которые находятся за файерволами и не имеют публичных IP адресов.

Благодаря интеграции Radmin VPN с программой удаленного доступа Radmin, Вы можете получить безопасный доступ и работать за удаленным компьютером откуда угодно, будь то из дома, гостиницы или аэропорта. Все ваши файлы, приложения и почта – на расстоянии клика от Вас, куда бы Вы ни отправились.

Играйте в сетевые игры через Интернет

Играйте в Ваши любимые сетевые игры с друзьями через Интернет. В бесплатном Radmin VPN отсутствуют ограничения по числу игроков, а благодаря высокой скорости Radmin VPN, Вы не заметите разницы по сравнению с игрой в локальной сети.

Скачайте и установите Radmin VPN на локальном компьютере.

Укажите желаемое имя сети и задайте пароль.

Новая сеть отобразится в главном окне Radmin VPN.

Скачайте и установите Radmin VPN на удаленном компьютере.

Запустите программу и нажмите кнопку "Присоединиться к сети".

Введите имя сети и пароль в открывшемся окне.

В рабочем окне Radmin VPN отобразится созданная ранее сеть и ее участники.

Соединение между компьютерами установлено. Вы можете проверить связь, вызвав команду ping из контекстного меню удаленного компьютера.

Запустите на удалённом компьютере Radmin VPN, зайдите в меню "Помощь - Установить Radmin Server.."

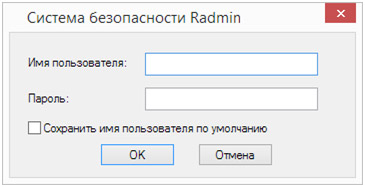

В настройках Radmin Server создайте пользователя и установите права доступа.

Соедините локальный и удаленный компьютеры с помощью Radmin VPN.

Выберите: "Radmin-- > Управление" в контекстном меню удаленного компьютера.

Введите имя пользователя и пароль, заданные в настройках Radmin Server.

Устранение неполадок

Если игры нет в списке, попробуйте инструкции для Hamachi, они часто работают.

Чтобы играть с друзьями проверьте, что:

вы в одной сети Radmin VPN,

у вас одна и та же версия игры,

игрок, который хостит игру добавил ее в исключения брандмауэра (или выключил брандмауэр).

Возможно в данный момент вы единственный кто играет в данную игру. Попробуйте подключиться позже или пригласите друга присоединиться к вам.

Вам необходимо проверить настройки брандмаэура и антивируса на локальном и удаленном ПК. Radmin VPN и сама игра не должны быть заблокированы антивирусом и брандмаэуром (как вариант можно их отключить).

Соединение типа Relay/TCP устанавливается тогда, когда не удается установить прямое соединение. Попробуйте зайти в одну из игровых сетей. Если большинство соединений с участниками игровой сети имеет тип Relay/TCP, то причина этого, скорее всего, на стороне вашего интернет провайдера. Вам может помочь получение у него публичного IP адреса или же подключение через другого интернет провайдера.

В этом случае деинсталируйте Radmin VPN, перезагрузите ПК, отключите антивирус, установите Radmin VPN. Если не помогло, то создайте, пожалуйста, тикет.

Нажмите круглую кнопку в Radmin VPN, чтобы запустить сервис.

В этом случае деинсталируйте Radmin VPN, перезагрузите ПК, отключите антивирус, установите Radmin VPN. Если не помогло, то создайте, пожалуйста, тикет.

Если возникают проблемы с удалением Radmin VPN, то необходимо воспользоваться утилитой от Microsoft.

-

и запустите её.

- Нажмите Next и выберите Uninstalling.

- Выберите программу Radmin VPN и нажмите Next.

- Дождитесь завершения работы утилиты и перезагрузите ПК.

Настройка брандмауэра

Открыть главное окно Avast, кликнув по иконке в трее или ярлыку из меню "Пуск".

В окне Avast выбрать меню Защита.

Нажать кнопку Брандмауэр.

В списке Текущая сеть развернуть меню и найти Описание адаптера: Famatech Radmin VPN Ethernet Adapter.

В столбце Профиль брандмауэра поменять на Частная сеть.

Если не помогло, Вы можете полностью отключить Брандмауэр. Данное действие не безопасно и может нанести вред вашему компьютеру.

Для отключения нажать на зелёный ползунок и выберите временной интервал в окне Брандмауэра.

Открыть окно Мой Dr.Web, кликнув по иконке в трее или ярлыку из меню "Пуск".

В окне Мой Dr.Web выбрать Центр безопасности.

В окне Центр безопасности выбрать Файлы и сеть.

Для активации настроек нажать на значок - Закрытый замок.

Кликнуть на пункт Брандмауэр -> Дополнительные настройки.

В появившемся пункте Сеть нажать Изменить.

В окне Брандмауэр Сеть выбрать Сетевой интерфейс Radmin VPN.

В выподающем списке Набор правил выбрать Allow All.

Открыть главное окно ESET, кликнув по иконке в трее или ярлыку из меню "Пуск".

В окне ESET выбрать меню Настройка.

В меню Настройка нажать на Защита сети.

Нажать Подключенные сети.

В окне Подключённые сети нажать на шестерёнку напротив Виртуальная сеть.

В открывшемся окне Изменение настроек сети в пункте Тип защиты выбрать пункт Домашняя или офисная сеть нажать ОК.

Если не помогло, Вы можете полностью отключить Брандмауэр. Данное действие не безопасно и может нанести вред вашему компьютеру.

В окне ESET выбрать меню Настройка.

В меню Настройка нажать на Защита сети.

Для отключения нужно нажать на зелёный ползунок на против Файервол и выбрать временной интервал в окне.

Открыть главное окно Kaspersky, кликнув по иконке в трее или ярлыку из меню "Пуск".

В главном окне Kaspersky нажать на значок шестерёнки.

Перейти в раздел Зашита и выбрать Сетевой экран.

В самом низу нажать Доступные сети.

Выбрать сеть Famatech Radmin VPN Ethernet Adapter.

Нажать Изменить.

Выбрать пункт Автоматически помещать новые сети в группу.

Выбрать из списка Доверенная сеть и нажать Сохранить.

В окне Вы действительно хотите изменить настройки? нажать Да.

Также в столбце Тип сети установить Доверенная сеть, в строчке 26.0.0.0/8.

Открыть главное окно McAfee Total Protection, кликнув по иконке в трее или ярлыку из меню "Пуск".

В главном окне McAfee Total Protection нажать Параметры.

В появившемся списке нажать на строку Брандмауэр.

В окне Брандмауэр нажать Выключить.

В появившемся окне Выключить брандмауэр выбрать время отключения и нажать Выключить.

Открыть главное окно Мой Norton, кликнув по иконке в трее или ярлыку из меню "Пуск".

В окне Мой Norton нажать на кнопку Открыть напротив надписи Защита устройства.

В открывшемся окне Norton Security нажать на значок шестерёнки с надписью Параметры.

В окне Параметры нажать на надпись Брандмауэр.

В окне Брандмауэр внизу найти строчку Надёжность сети и нажать Настроить.

В столбце Уровень надёжности выбрать Полная надёжность для Famatech Radmin VPN Ethernet Adapter и нажать OK.

Если не помогло, Вы можете полностью отключить Интеллектуальный Брандмауэр. Данное действие не безопасно и может нанести вред вашему компьютеру.

Для отключения нажать на зелёный ползунок напротив надписи Интеллектуальный брандмауэр нажать Применить.

Читайте также: